Hvorfor NIS2 betyder noget nu

Hvad NIS2 er, og hvem det påvirker

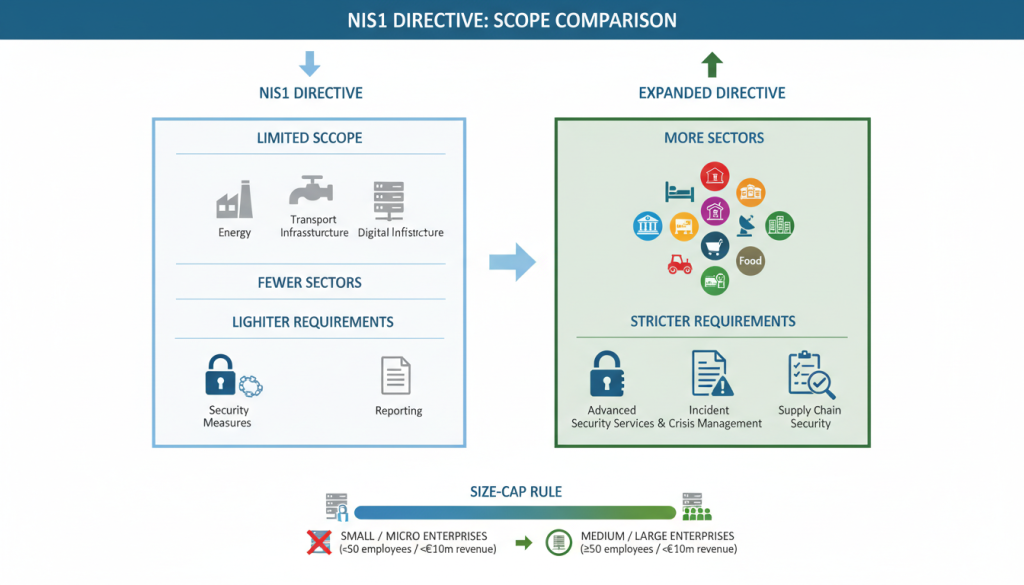

Netværks- og informationssystemdirektivet 2 (NIS2) er EU's opdaterede cybersikkerhedsramme, der markant udvider anvendelsesområdet for det oprindelige NIS-direktiv fra 2016. Den etablerer fælles cybersikkerhedsstandarder på tværs af medlemsstaterne, der kræver, at organisationer implementerer stærkere risikostyringsforanstaltninger, rapporterer hændelser omgående og overholder minimumssikkerhedskrav.

NIS2 gælder for en meget bredere vifte af sektorer end sin forgænger, herunder:

Væsentlige enheder

- Energiudbydere

- Transportoperatører

- Bank- og pengeinstitutter

- Sundhedsorganisationer

- Leverandører af drikkevand

- Udbydere af digital infrastruktur

- Offentlig administration

- Operatører af rumindustrien

Vigtige enheder

- Post- og kurertjenester

- Affaldshåndtering

- Kemisk fremstilling

- Fødevareproduktion

- Udbydere af digitale tjenester

- Forskningsinstitutioner

- Fremstilling af kritiske produkter

NIS2 hæver barren: bredere dækning, strengere styring og stærkere rapporteringsforpligtelser for organisationer på tværs af den europæiske digitale økonomi.

Den strategiske betydning af NIS2 overholdelseslandskabet

Forståelse af NIS2-overholdelseslandskabet er nu en strategisk nødvendighed, ikke kun et regulativt afkrydsningsfelt. Direktivet indfører betydelige sanktioner for manglende overholdelse – op til 10 millioner euro eller 2 % af den globale årlige omsætning for væsentlige enheder og op til 7 millioner euro eller 1,4 % af den globale årlige omsætning for vigtige enheder.

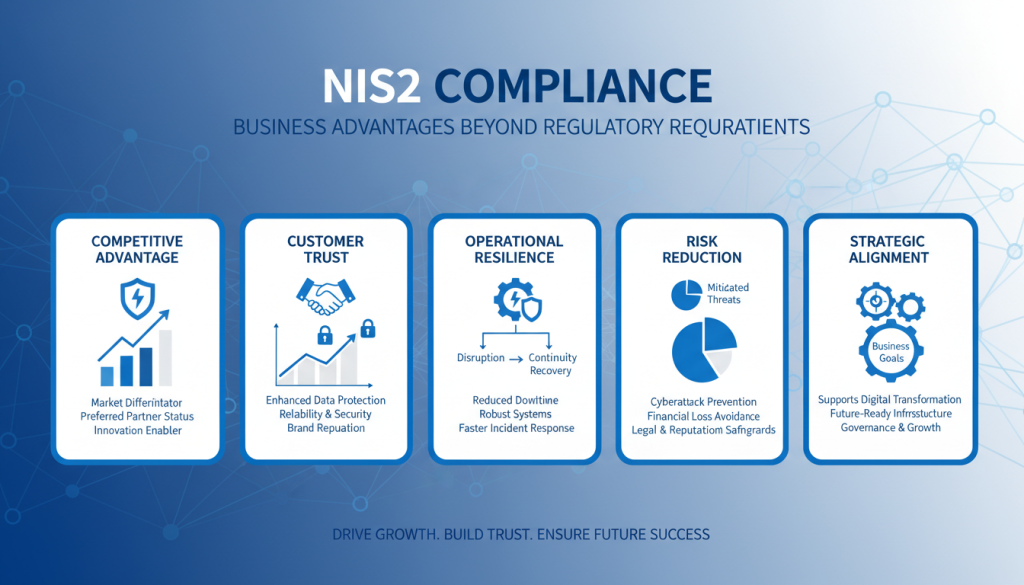

Ud over at undgå sanktioner er der tvingende forretningsmæssige grunde til at prioritere NIS2-overholdelse:

- Reduceret operationel risiko:IBM Cost of a Data Breach Report 2023 anslår de globale gennemsnitlige databrudsomkostninger til USD 4,45 mio.

- Konkurrencefordel:Påviselig overholdelse kan være en forskel på markedet, især når der bydes på kontrakter med sikkerhedsbevidste kunder.

- Operationel modstandskraft:De sikkerhedsforanstaltninger, der kræves af NIS2, forbedrer den overordnede forretningskontinuitet og hændelsesreaktionskapacitet.

- Forsyningskædeforhold:Efterhånden som organisationer undersøger deres leverandørers sikkerhedspositioner, bliver NIS2 overholdelse en forudsætning for forretningspartnerskaber.

Hvordan denne vejledning adresserer de regulatoriske krav Oversigt

Denne praktiske vejledning vil:

- Opdel NIS2 regler i fordøjelige krav og implementeringstidslinjer

- Præsenter en praktisk NIS2 overholdelsesramme med styringsstrukturer og tekniske kontroller

- Angiv en metode til at udføre en compliance-landskabsanalyse for at vurdere din organisations parathed

- Tilbyd prioriteret afhjælpningsplanlægning baseret på risiko og lovgivningsmæssig påvirkning

- Anbefal teknologiaktiverere og automatisering for at strømline overholdelsesbestræbelser

- Håndtere den operationelle indvirkning på IT, sikkerhed og forsyningskædedrift

NIS2 Forskrifter forklaret: Kernekrav

Omfang og anvendelighed af NIS2

NIS2 udvider reguleringsnettet betydeligt sammenlignet med det oprindelige NIS-direktiv. De vigtigste forskelle i omfang omfatter:

| Aspekt | Oprindeligt NIS-direktiv | NIS2 Direktiv |

| Sektordækning | Begrænset til operatører af væsentlige tjenester og digitale tjenesteudbydere | Udvidet til 18 sektorer, herunder fremstilling, affaldshåndtering, fødevareproduktion og mere |

| Enhedsklassifikation | Medlemsstaterne har identificeret operatører af væsentlige tjenester | Size-cap-reglen inkluderer automatisk mellemstore og store enheder i dækkede sektorer |

| Sikkerhedskrav | Generelle sikkerhedsforanstaltninger | Mere specifikke og omfattende sikkerhedsforanstaltninger med "all-hazards approach" |

| Hændelsesrapportering | Underretning om væsentlige hændelser | Strenge rapporteringstidslinjer (24 timer for tidlig advarsel, 72 timer for underretning om hændelser) |

| Håndhævelse | Begrænsede håndhævelsesmekanismer | Væsentlige bøder og personligt ansvar for ledelsen |

Et praktisk eksempel: En mellemstor cloud-tjenesteudbyder, der leverer hostingtjenester på tværs af EU, ville nu være inden for rammerne af NIS2, hvilket kræver ændringer af kontrakter, sikkerhedsposition og hændelsesnotifikationsprocesser. Selvom virksomheden har hovedkontor uden for EU, skal den udpege en EU repræsentant, hvis den leverer tjenester til EU kunder.

Oversigt over centrale regulatoriske krav

Oversigten over lovmæssige krav for NIS2 er centreret om flere nøglesøjler:

1. Risikostyringsforanstaltninger

Organisationer skal implementere passende og forholdsmæssige tekniske og organisatoriske foranstaltninger for at håndtere risici for deres netværk og informationssystemer. Disse omfatter:

- Politikker for risikoanalyse og informationssystemsikkerhed

- Hændelseshåndteringsprocedurer

- Forretningskontinuitetsforanstaltninger, herunder sikkerhedskopiering og gendannelse af katastrofer

- Supply chain sikkerhed, der dækker relationer med direkte leverandører og tjenesteudbydere

- Sikkerhed i forbindelse med anskaffelse og udvikling af netværk og informationssystemer

- Politikker til vurdering af effektiviteten af cybersikkerhedsforanstaltninger

- Grundlæggende cyberhygiejnepraksis og cybersikkerhedsuddannelse

- Politikker for kryptografi og kryptering

- Sikkerhed for menneskelige ressourcer, adgangskontrol og asset management

- Multi-faktor autentificering og sikker kommunikation

2. Hændelsesrapporteringsforpligtelser

NIS2 introducerer strenge tidslinjer for hændelsesrapportering:

- 24 timer:Tidlig advarselsmeddelelse efter at være blevet opmærksom på en væsentlig hændelse

- 72 timer:Hændelsesanmeldelse med indledende vurdering af alvor, virkning og indikatorer for kompromis

- En måned:Endelig rapport med detaljerede oplysninger om årsagsanalyse og langsigtede afhjælpende foranstaltninger

3. Supply Chain Security

Organisationer skal håndtere sikkerhedsrisici i deres forsyningskæder ved at:

- Vurdering af leverandørers og tjenesteudbyderes cybersikkerhedspolitikker

- Implementering af passende sikkerhedsforanstaltninger i kontrakter og aftaler

- Evaluering af leverandørens overholdelse af sikkerhedskrav

- Vedligeholdelse af en fortegnelse over kritiske leverandører og deres sikkerhedsposition

4. Styring og ansvarlighed

NIS2 lægger direkte ansvar på ledelsesorganer:

- Godkendelse af risikostyringsforanstaltninger for cybersikkerhed

- Tilsyn med implementering

- Obligatorisk cybersikkerhedsuddannelse for ledelse

- Personligt ansvar for manglende overholdelse

Juridiske tidslinjer og håndhævelsesmekanismer

At forstå den juridiske tidslinje for NIS2-implementering er afgørende for overholdelsesplanlægning:

- December 2022:NIS2 Direktiv (EU) 2022/2555 blev offentliggjort i Den Europæiske Unions Tidende

- 17. oktober 2024:Frist for medlemsstaternes gennemførelse af NIS2 i national lovgivning

- 18. oktober 2024:Anvendelsen af nationale foranstaltninger begynder

- 17. april 2025:Medlemsstaterne skal udarbejde lister over væsentlige og vigtige enheder

Håndhævelsesmekanismer under NIS2 omfatter:

- Tilsynsbeføjelser:Nationale myndigheder kan foretage revisioner, anmode om oplysninger og udstede bindende instruktioner

- Økonomiske bøder:Op til 10 mio. EUR eller 2 % af den globale årlige omsætning for væsentlige enheder; op til 7 mio. EUR eller 1,4 % for vigtige enheder

- Ledelsesansvar:Midlertidige forbud fra lederstillinger for alvorlige overtrædelser

- Korrigerende handlinger:Myndigheder kan beordre afhjælpning af identificerede mangler

Har du brug for hjælp til at vurdere din NIS2 overholdelsesstatus?

Download vores omfattende NIS2 Gap Analysis-skabelon for hurtigt at identificere områder, hvor din organisation muligvis skal styrke sine cybersikkerhedsforanstaltninger for at opfylde overholdelseskravene.

Download skabelon til gapanalyse

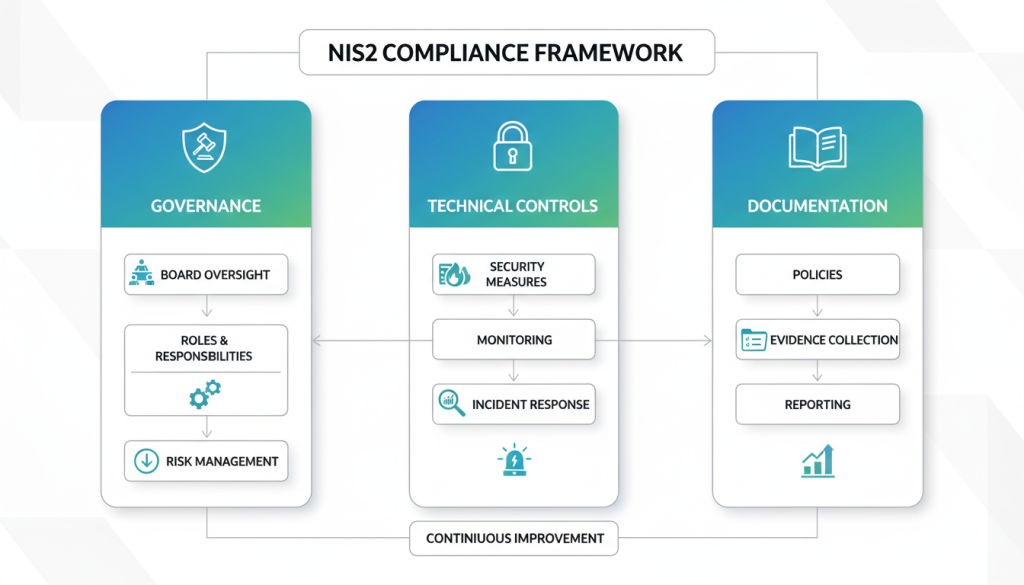

NIS2 Overholdelsesramme: Byggesten til organisationer

Styrings- og risikostyringsstrukturer

En robust NIS2-overholdelsesramme starter med stærk styring og klart definerede ansvarsområder:

Ansvarlighed på bestyrelsesniveau

Under NIS2 skal ledelsesorganer tage en aktiv rolle i cybersikkerhedsstyring:

- Godkend risikostyringsforanstaltninger for cybersikkerhed

- Overvåg implementering og effektivitet

- Modtag regelmæssige briefinger om organisationens sikkerhedsstilling

- Tildel tilstrækkelige ressourcer til cybersikkerhed

- Gennemgå cybersikkerhedsuddannelse for at forstå risici og ansvar

Udpegede roller og ansvar

Etabler klare roller til at administrere NIS2-overholdelse:

| Rolle | Ansvar |

| Chief Information Security Officer (CISO) | Overordnet ansvar for cybersikkerhedsstrategi, implementering af sikkerhedsforanstaltninger og rapportering til bestyrelsen |

| Compliance Officer | Overvågning af lovkrav, sikring af tilpasning til NIS2-forpligtelser og koordinering med nationale myndigheder |

| Incident Response Manager | Udvikling og afprøvning af hændelsesresponsplaner, koordinering af indsatsaktiviteter og styring af rapporteringsforpligtelser |

| Supply Chain Security Manager | Vurdering af leverandørsikkerhed, styring af tredjepartsrisici og sikring af kontraktlige sikkerhedskrav |

| IT/OT-sikkerhedsleads | Implementering af tekniske sikkerhedskontroller, overvågningssystemer og håndtering af sårbarheder |

Risikostyringsprogram

Implementer en struktureret risikostyringstilgang:

- Integrer cybersikkerhedsrisici i virksomhedens risikostyring

- Udfør regelmæssige risikovurderinger af netværk og informationssystemer

- Vedligeholde et risikoregister med identificerede risici, kontroller og afhjælpningsplaner

- Etabler risikoacceptkriterier og eskaleringsprocedurer

- Gennemgå og opdatere risikovurderinger efter væsentlige ændringer eller hændelser

Teknisk og operationel kontrol

Det tekniske grundlag for overholdelse af cybersikkerhed under NIS2 omfatter flere vigtige kontrolområder:

Asset Management

Oprethold omfattende synlighed af dit teknologilandskab:

- Implementer en autoritativ opgørelse over hardware, software og cloud-tjenester

- Klassificer aktiver baseret på kritikalitet og følsomhed

- Dokumentafhængigheder mellem systemer og tjenester

- Vedligehold ajourførte netværksdiagrammer og dataflowkort

Identitets- og adgangsstyring

Styr adgang til systemer og data:

- Implementere princippet om mindste privilegier

- Gennemtving multifaktorgodkendelse for alle brugere, især for privilegerede konti

- Etabler stærke adgangskodepolitikker og regelmæssig rotation af legitimationsoplysninger

- Implementer privilegeret adgangsstyring for administrative konti

- Regelmæssig gennemgang og revision af adgangsrettigheder

Netværks- og slutpunktssikkerhed

Beskyt din infrastruktur mod trusler:

- Implementer netværkssegmentering for at isolere kritiske systemer

- Implementer næste generations firewalls og systemer til registrering/forebyggelse af indtrængen

- Brug endpoint detection and response (EDR) løsninger

- Krypter følsomme data i hvile og under transport

- Implementer e-mail- og webfiltrering for at blokere ondsindet indhold

Overvågning og detektion

Oprethold synlighed af sikkerhedshændelser:

- Implementer et sikkerhedsinformations- og hændelsesstyringssystem (SIEM)

- Etablere 24/7 overvågningskapacitet (intern eller outsourcet)

- Definer alarmtærskler og eskaleringsprocedurer

- Udfør regelmæssige trusselsjagtaktiviteter

- Overvåg for usædvanlig brugeradfærd og potentiel dataeksfiltrering

Hændelsesreaktion

Forbered dig på sikkerhedshændelser:

- Udvikle og regelmæssigt teste hændelsesresponsplaner

- Etabler et hændelsesresponsteam med klart definerede roller

- Opret kommunikationsskabeloner til interne og eksterne meddelelser

- Forbered rapporteringsprocedurer i overensstemmelse med NIS2 tidslinjer

- Udfør regelmæssige bordøvelser for at teste responsevner

Forretningskontinuitet og robusthed

Sikre operationel modstandskraft:

- Implementer regelmæssige, testede sikkerhedskopieringsprocedurer

- Brug uforanderlige sikkerhedskopier til at beskytte mod ransomware

- Udvikle planer for genopretning efter katastrofe med definerede mål for genopretningstid

- Etabler alternative behandlingssteder for kritiske systemer

- Test gendannelsesprocedurer regelmæssigt

Dokumentation, rapportering og bevisindsamling

NIS2 understreger vigtigheden af dokumentation og bevis for at påvise overholdelse:

Politikdokumentation

Oprethold omfattende skriftlige politikker:

- Informationssikkerhedspolitik

- Risikostyringsramme

- Hændelsesprocedurer

- Planer for forretningskontinuitet og katastrofegenopretning

- Adgangskontrol og identitetsstyringspolitikker

- Sikkerhedskrav til forsyningskæden

- Politikker for acceptabel brug

Bevissamling

Indsamle og opbevare beviser for sikkerhedskontrol:

- Risikovurderingsrapporter og afhjælpningsplaner

- Sårbarhedsscanningsresultater og patchhåndteringsregistre

- Indtrængningsprøvningsrapporter og afhjælpningsstatus

- Sikkerhedsbevidsthedstræningsoptegnelser

- Få adgang til gennemgangsdokumentation

- Hændelsesresponslogfiler og rapporter efter hændelse

- Leverandørsikkerhedsvurderinger

Rapporteringsskabeloner

Forbered standardiserede rapporteringsformater:

- Skabelon til meddelelser om tidlig advarsel (24-timers krav)

- Skabelon for hændelsesmeddelelse (72-timers krav)

- Skabelon for endelig hændelsesrapport (en måneds krav)

- Executive dashboard til bestyrelsesrapportering

- Statusrapporter om overholdelse af lovgivning

Tip: Opbevar en "regulatorisk pakke" for hver tjeneste inden for rammerne, der inkluderer arkitekturdiagrammer, datastrømme, leverandørlister, hændelseshandlingsbøger og bevis for test. Dette gør det lettere at påvise overholdelse under revisioner eller lovgivningsmæssige forespørgsler.

Strømlin din NIS2-implementering

Download vores 90-dages NIS2 afhjælpningsplanskabelon for at prioritere din overholdelsesindsats og skabe en struktureret køreplan for at opfylde nøglekrav.

Download 90-dages planskabelon

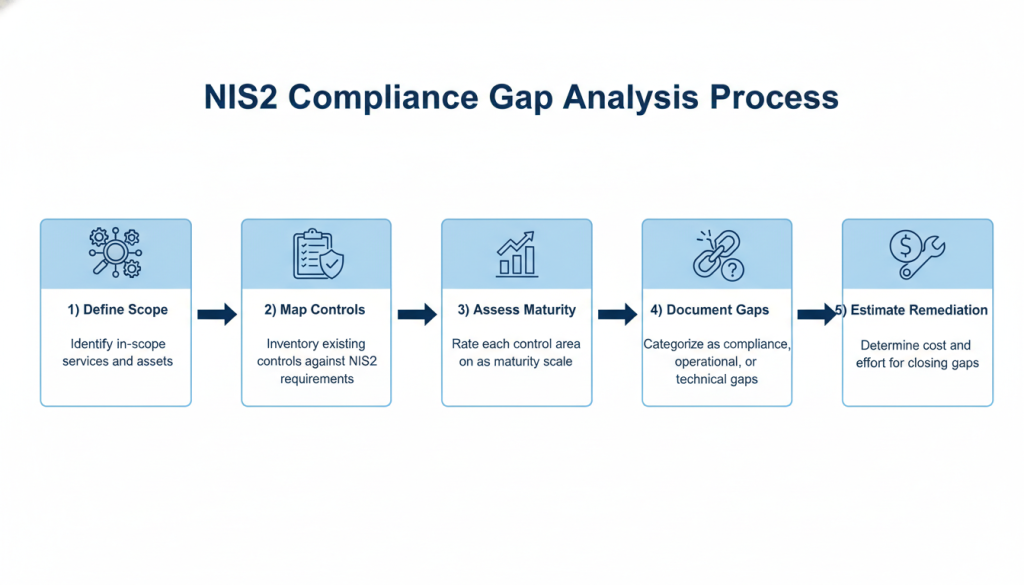

Overholdelseslandskabsanalyse: Vurdering af beredskab og huller

Udførelse af en kløftanalyse i forhold til NIS2-regulativer forklaret

En metodisk gap-analyse er afgørende for at forstå din organisations nuværende overholdelsesposition og identificere områder, der kræver opmærksomhed:

Trin 1: Definer omfang

Begynd med at identificere, hvilke dele af din organisation der falder ind under NIS2:

- Afgør, om din organisation kvalificerer sig som en "vigtig" eller "vigtig" enhed

- Identificer, hvilke forretningsenheder, tjenester og systemer, der er i omfang

- Dokumenter de kritiske netværk og informationssystemer, der understøtter disse tjenester

- Kortlæg datastrømme og afhængigheder mellem systemer

- Identificer nøgleleverandører og tjenesteudbydere, der understøtter tjenester inden for rammerne

Trin 2: Kortkontrol

Inventar dine eksisterende sikkerhedskontroller i forhold til NIS2-krav:

- Opret en omfattende kontrolramme baseret på NIS2-krav

- Tilknyt eksisterende kontroller til denne ramme

- Identificer kontroller, der mangler eller er utilstrækkelige

- Dokumentere den tilgængelige dokumentation for at påvise kontroleffektivitet

Trin 3: Vurder modenhed

Evaluer modenheden af hvert kontrolområde ved hjælp af en konsekvent skala:

| Modenhedsniveau | Beskrivelse |

| 0 – Ikke-eksisterende | Kontrol er ikke implementeret eller planlagt |

| 1 – Indledende | Kontrol er ad hoc, uorganiseret og reaktiv |

| 2 – Gentagelig | Kontrol er dokumenteret, men ikke konsekvent anvendt |

| 3 – Defineret | Kontrol er veldokumenteret, standardiseret og konsekvent anvendt |

| 4 – Administreret | Kontrol overvåges, måles og forbedres løbende |

| 5 – Optimeret | Styringen er fuldautomatisk, integreret og løbende optimeret |

Trin 4: Dokumenthuller

Kategoriser identificerede huller for bedre afhjælpningsplanlægning:

- Overholdelseshuller:Manglende politikker, procedurer eller dokumentation

- Operationelle huller:Utilstrækkelige processer, uddannelse eller bevidsthed

- Tekniske huller:Manglende eller utilstrækkelige sikkerhedskontroller eller -teknologier

- Ledelsesmangler:Utilstrækkeligt tilsyn, roller eller ansvar

Trin 5: Estimeret afhjælpning

For hvert identificeret hul skal du vurdere:

- Nødvendige ressourcer (budget, personale, ekspertise)

- Anslået tid til implementering

- Afhængigheder af andre initiativer eller projekter

- Potentielle udfordringer eller begrænsninger

Prioritering og afhjælpningsplanlægning

Ikke alle huller er lige. Brug en risikobaseret tilgang til at prioritere afhjælpningsindsatsen:

Risikobaserede prioriteringsfaktorer

Overvej disse faktorer, når du prioriterer huller:

- Lovgivningsmæssig virkning:Hvor kritisk er dette krav for NIS2-overholdelse?

- Sikkerhedspåvirkning:Hvor stor er sikkerhedsrisikoen, hvis dette hul forbliver?

- Operationel virkning:Hvordan vil en sikkerhedshændelse påvirke kritiske tjenester?

- Implementeringskompleksitet:Hvor svært er det at løse dette hul?

- Ressourcekrav:Hvilket budget og hvilket personale er der brug for?

- Afhængigheder:Er der forudsætninger eller afhængigheder at overveje?

Afhjælpning Køreplan

Udvikle en trinvis tilgang til afhjælpning:

Fase 1: Hurtige gevinster (0-3 måneder)

- Implementer multi-faktor godkendelse

- Udvikle procedurer for reaktion på hændelser

- Opret rapporteringsskabeloner

- Udfør indledende træning i sikkerhedsbevidsthed

- Implementer kritiske sikkerhedsrettelser

Fase 2: Mellemlang sigt (3-9 måneder)

- Forbedre overvågnings- og detektionskapaciteter

- Implementer netværkssegmentering

- Udvikle leverandørsikkerhedsvurderingsproces

- Forbedre sikkerhedskopierings- og gendannelsesmuligheder

- Udfør penetrationstest

Fase 3: Langsigtet (9-18 måneder)

- Implementer avancerede sikkerhedsteknologier

- Automatiser sikkerhedsprocesser

- Forbedre sikkerhedsmålinger og rapportering

- Udvikle løbende forbedringsprogram

- Udfør omfattende sikkerhedsvurderinger

Måling af modenhed inden for NIS2-overholdelseslandskabet

Følg dine fremskridt med målbare nøglepræstationsindikatorer (KPI'er):

Sikkerhed Posture Metrics

- Procentdel af aktiver med opdaterede sikkerhedsrettelser

- Procentdel af brugere med multifaktorgodkendelse aktiveret

- Antal kritiske sårbarheder og gennemsnitlig tid til at afhjælpe

- Procentdel af systemer med sikkerhedsovervågning aktiveret

- Procentdel af privilegerede konti med forbedrede kontroller

Operationelle målinger

- Middeltid til at opdage (MTTD) sikkerhedshændelser

- Middeltid til at reagere (MTTR) på sikkerhedshændelser

- Procentdel af hændelser rapporteret inden for de krævede tidsrammer

- Antal sikkerhedshændelser efter kategori

- Procentdel af personalet, der har gennemført uddannelse i sikkerhedsbevidsthed

Overholdelsesmålinger

- Samlet NIS2 overholdelsesscore efter kontrolområde

- Procentdel af identificerede huller udbedret

- Antal åbne revisionsresultater og gennemsnitlig lukketid

- Procentdel af leverandører vurderet for sikkerhedsoverholdelse

- Antal politikundtagelser og kompenserende kontroller

Accelerer din NIS2-implementering med ISO 27001

Allerede ISO 27001 certificeret? Download vores ISO 27001 til NIS2 kontrolkortlægning for at udnytte din eksisterende sikkerhedsramme og fremskynde din overholdelsesindsats.

Download ISO 27001 Mapping

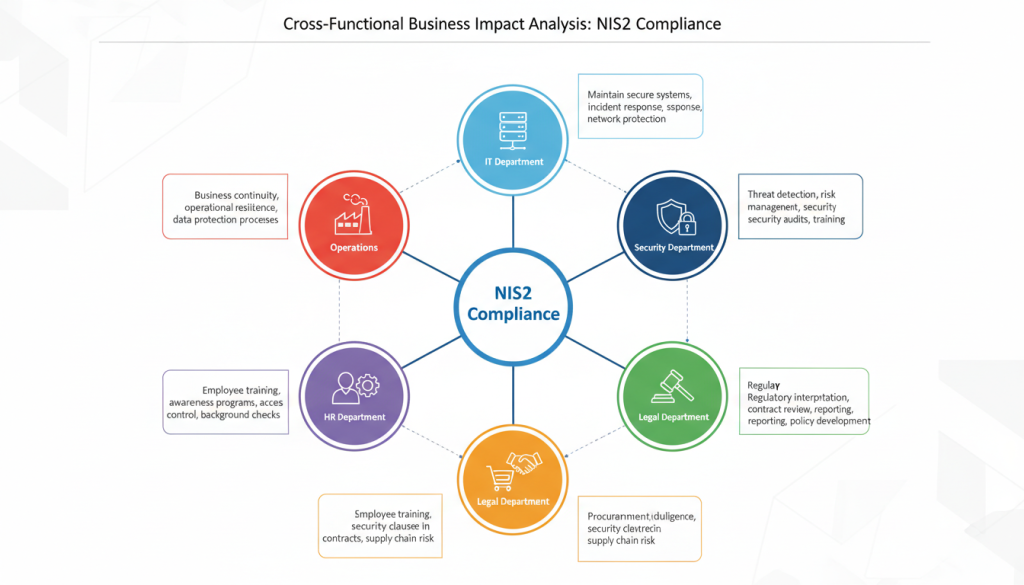

NIS2 Indvirkning på overholdelse: Operationelle og forretningsmæssige overvejelser

Indvirkning på IT, sikkerhed og forsyningskædedrift

Implementering af NIS2 overholdelse vil have betydelige operationelle implikationer på tværs af flere forretningsfunktioner:

IT-afdelingens indflydelse

IT-funktionen vil have et væsentligt ansvar for implementering af tekniske kontroller:

- Øget krav til logning og overvågning

- Forbedret adgangskontrol og autentificeringsmekanismer

- Mere stringente forandringsledelsesprocesser

- Udvidede sikkerhedskopierings- og gendannelsesmuligheder

- Hyppigere sikkerhedspatch og opdateringer

- Forbedret netværkssegmentering og beskyttelse

Sikkerhedsteamets indflydelse

Sikkerhedshold skal udvide deres muligheder:

- 24/7 overvågning og hændelsesberedskab

- Forbedret trusselsefterretning og -analyse

- Hyppigere sikkerhedstest og -vurderinger

- Udvikling af omfattende sikkerhedsmålinger

- Udvidet sikkerhedsbevidsthed og træningsprogrammer

- Mere stringent sårbarhedsstyring

Supply Chain Impact

NIS2s forsyningskædesikkerhedskrav vil påvirke indkøb og leverandørstyring:

- Forbedrede leverandørsikkerhedsvurderingsprocesser

- Nye kontraktmæssige klausuler for sikkerhedskrav

- Regelmæssig overvågning af leverandørens overholdelse

- Mere stringente onboarding og offboarding procedurer

- Beredskabsplanlægning for leverandørafbrydelser

Eksempel: En administreret tjenesteudbyder skal nu revidere alle kundekontrakter for at inkludere hændelsesforpligtelser og sikre, at underleverandører overholder minimumssikkerhedsforanstaltninger. Dette kræver opdatering af kontraktskabeloner, gennemførelse af sikkerhedsvurderinger af alle underleverandører og implementering af nye overvågningsfunktioner til at opdage og rapportere hændelser inden for de krævede tidsrammer.

Indvirkning på juridisk og overholdelse

Juridiske funktioner og overholdelsesfunktioner skal tilpasses:

- Udvikling af nye politikker og procedurer

- Forbedret dokumentation og bevisindsamling

- Koordinering med nationale kompetente myndigheder

- Forvaltning af lovpligtige rapporteringsforpligtelser

- Tilpasning til andre lovmæssige krav (f.eks. GDPR)

Omkostnings-, ressource- og tidslinjeimplikationer

Organisationer bør forberede sig på betydelige investeringer i NIS2-overholdelse:

Budgetovervejelser

Overholdelsesomkostninger vil variere baseret på organisationens størrelse, kompleksitet og nuværende modenhed:

- Små organisationer:€50.000 – €150.000 for første overholdelse

- Mellemstore organisationer:€150.000 – €500.000 for omfattende implementering

- Store organisationer:500.000 EUR – 2.000.000 EUR+ for overholdelse af virksomhedsoverholdelse

Disse omkostninger omfatter typisk:

- Teknologiinvesteringer (sikkerhedsværktøjer, overvågningssystemer)

- Ekstern rådgivning og vurdering

- Personaleuddannelse og oplysningsprogrammer

- Dokumentation og politikudvikling

- Løbende compliance-styring

Ressourcekrav

NIS2 overholdelse vil kræve dedikeret personale:

- Sikkerhedsspecialister til implementering og drift

- Compliance-professionelle til dokumentation og rapportering

- IT-personale til teknisk kontrolimplementering

- Juridisk ekspertise i kontraktlige og regulatoriske spørgsmål

- Projektledelse til koordinering og sporing

Mange organisationer bliver nødt til at øge antallet af sikkerhedspersonale eller outsource visse funktioner, såsom:

- Managed Detection and Response (MDR) tjenester

- Security Operations Center (SOC) funktioner

- Penetrationstest og sårbarhedsvurdering

- Overholdelsesrådgivning

Tidslinjer for implementering

Realistiske tidsrammer for at opnå NIS2 overensstemmelse:

- Indledende vurdering og planlægning:1-3 måneder

- Udvikling af politik og procedurer:2-4 måneder

- Implementering af teknisk kontrol:6-12 måneder

- Test og validering:2-3 måneder

- Fuld overensstemmelse modenhed:12-24 måneder

Ifølge European Union Agency for Cybersecurity (ENISA) bruger organisationer, der proaktivt investerer i cybersikkerhedsforanstaltninger, i gennemsnit 9 % af deres it-budget på sikkerhed, hvilket repræsenterer en markant stigning på 1,9 procentpoint fra 2022. Denne tendens afspejler den voksende anerkendelse af cybersikkerhed som en strategisk prioritet.

Strategiske fordele ud over overholdelse

Selvom NIS2-overholdelse kræver betydelige investeringer, giver det også strategiske fordele:

Operationelle fordele

- Forbedret modstandsdygtighed:Reduceret nedetid og hurtigere genopretning fra hændelser

- Forbedret synlighed:Bedre forståelse af aktiver, risici og sikkerhedsposition

- Operationel effektivitet:Strømlinede sikkerhedsprocesser og automatisering

- Reducerede hændelsesomkostninger:Mindre effekt og hurtigere løsning af sikkerhedshændelser

- Bedre beslutningstagning:Datadrevne sikkerhedsinvesteringer baseret på risiko

Forretningsmæssige fordele

- Konkurrencefordel:Påviselig sikkerhedspraksis som en markedsdifferentiering

- Kundetillid:Forbedret omdømme for sikkerhed og pålidelighed

- Markedsadgang:Kvalifikation til kontrakter, der kræver overholdelse af lovgivningen

- Nedsat ansvar:Lavere risiko for lovgivningsmæssige sanktioner og retslige skridt

- Strategisk tilpasning:Sikkerhed integreret i forretningsstrategi og -drift

Implementering bedste praksis og værktøjer

Oprettelse af et handlingsvenligt NIS2 Compliance Framework

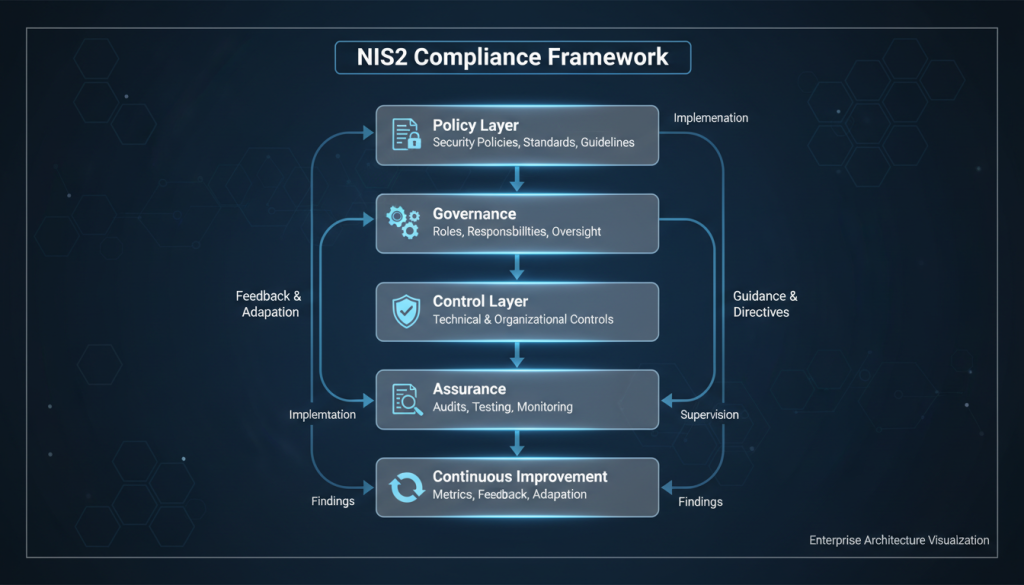

En praktisk NIS2-overholdelsesramme bør integreres med eksisterende sikkerhedsprogrammer, samtidig med at specifikke regulatoriske krav behandles:

Rammekomponenter

En omfattende ramme bør omfatte:

- Politiklag:Sikkerhedspolitikker, databeskyttelsesstandarder, hændelseshåndteringsprocedurer

- Styringslag:Roller, ansvar, rapporteringsstrukturer, tilsynsmekanismer

- Kontrollag:Tekniske og organisatoriske kontroller kortlagt til NIS2-krav

- Sikkerhedslag:Audits, vurderinger, test og overvågningsaktiviteter

- Løbende forbedring:Metrikker, feedback-loops og tilpasningsprocesser

Udnyttelse af eksisterende rammer

Fremskynd implementeringen ved at bygge på etablerede sikkerhedsrammer:

| Ramme | Relevans for NIS2 | Implementeringsfordel |

| ISO/IEC 27001 | Dækker ca. 70 % af NIS2-kravene | Giver en struktureret tilgang til informationssikkerhedsstyring med certificeringsmulighed |

| NIST Cybersikkerhedsramme | Passer godt med NIS2s risikobaserede tilgang | Tilbyder fleksibel implementeringsvejledning med funktionerne Identificer, Beskyt, Registrer, Svar, Gendan |

| CIS-kontrol | Giver praktiske, prioriterede sikkerhedskontroller | Tilbyder implementeringsvejledning efter organisationsstørrelse og modenhedsniveau |

| COBIT | Omhandler styringsaspekter af NIS2 | Stærkt fokus på IT-styring, risikostyring og overholdelse |

Integration med andre overholdelseskrav

Harmoniser NIS2 overholdelse af andre lovpligtige forpligtelser:

- GDPR:Tilpas databeskyttelsesforanstaltninger og hændelsesrapportering

- DORA:Udnyt overlappende krav til enheder i den finansielle sektor

- eIDAS:Integrer med krav til tillidstjenesteudbydere

- Sektorspecifikke bestemmelser:Inkorporer branchespecifikke sikkerhedskrav

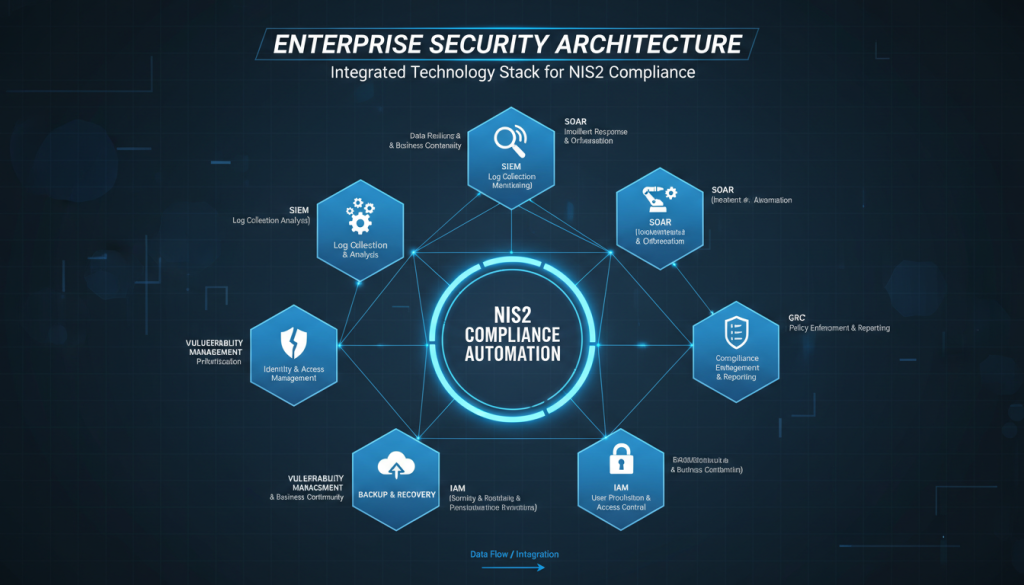

Teknologienablere og automatisering

Den rigtige teknologistak kan strømline NIS2-overholdelsesbestræbelser markant:

Sikkerhedsinformation og hændelsesstyring (SIEM)

SIEM-løsninger giver kritiske muligheder for NIS2-overholdelse:

- Centraliseret logindsamling og korrelation

- Overvågning og alarmering i realtid

- Opdagelse og undersøgelse af hændelser

- Overholdelsesrapportering og bevisindsamling

- Integration af trusselsefterretninger

Sikkerhedsorkestrering, automatisering og respons (SOAR)

SOAR platforme forbedrer hændelsesstyring:

- Automatiserede hændelsesrespons-arbejdsgange

- Standardiserede undersøgelsesprocedurer

- Integration med sikkerhedsværktøjer og -systemer

- Automatiseret rapportering for at overholde NIS2 tidslinjer

- Sagsbehandling og dokumentation

Governance, Risk, and Compliance (GRC) platforme

GRC-værktøjer strømliner overholdelsesstyring:

- Centraliseret politik- og kontrolstyring

- Automatiserede overensstemmelsesvurderinger

- Risikoregister og afhjælpningssporing

- Bevisindsamling og revisionsstøtte

- Overholdelsesrapportering og dashboards

Identitets- og adgangsstyring (IAM)

IAM løsninger understøtter adgangskontrolkrav:

- Centraliseret brugerstyring

- Multifaktorgodkendelse

- Privilegeret adgangsstyring

- Adgang til certificering og gennemgang

- Single sign-on og katalogintegration

Sårbarhed og Patch Management

Disse værktøjer hjælper med at vedligeholde sikre systemer:

- Automatiseret sårbarhedsscanning

- Prioriteret afhjælpningsvejledning

- Installation og verifikation af patch

- Overholdelsesrapportering

- Risikobaseret sårbarhedsstyring

Engagere interessenter og eksterne partnere

En vellykket implementering af NIS2 kræver effektivt samarbejde på tværs af flere interessenter:

Internt interessentengagement

Sikre tilpasning på tværs af organisationen:

- Executive ledelse:Sikker support, ressourcer og strategisk tilpasning

- IT- og sikkerhedsteams:Drive teknisk implementering og drift

- Juridisk og overholdelse:Sikre reguleringsfortolkning og tilpasning

- Indkøb:Opdater leverandørkrav og kontrakter

- Forretningsenheder:Identificer kritiske tjenester og driftskrav

- Menneskelige ressourcer:Støtte uddannelses- og oplysningsprogrammer

Eksternt partnersamarbejde

Udnyt ekstern ekspertise og support:

- Konsulenter og rådgivere:Yde specialiseret ekspertise og implementeringsstøtte

- Teknologileverandører:Tilbyde løsninger og implementeringsassistance

- Administrerede tjenesteudbydere:Levere løbende sikkerhedsoperationer og overvågning

- Juridisk bistand:Giv lovfortolkning og kontraktlig vejledning

- Revisorer og bedømmere:Validere overholdelse og identificere forbedringsområder

Leverandør- og tredjepartsledelse

Sikre forsyningskædesikkerhed:

- Udvikle sikkerhedskrav til leverandører

- Opdater kontrakter med sikkerheds- og hændelsesrapporteringsforpligtelser

- Implementer leverandørvurderings- og overvågningsprocesser

- Etablere hændelseskoordineringsprocedurer med nøgleleverandører

- Bekræft leverandørens overholdelse gennem vurderinger og audits

Bedste praksis: Kør tværgående bordøvelser for at bringe interessenter på linje med hændelsesroller, lovpligtige notifikationskrav og kundekommunikationsprocedurer. Disse øvelser hjælper med at identificere huller i koordinering og kommunikation, før en reel hændelse indtræffer.

Konklusion: Næste trin og ressourcer

Executive Checklist for Umiddelbare Handlinger

Tag disse trin nu for at forberede NIS2 overholdelse:

- Bestem anvendelighed:Vurder, om din organisation kvalificerer sig som en "væsentlig" eller "vigtig" enhed under NIS2

- Udfør en hulanalyse:Kortlæg dine nuværende sikkerhedskontroller mod NIS2-krav

- Udpeg ansvarlig ledelse:Udpeg en senior ansvarlig person for NIS2 overholdelse

- Implementer hurtige gevinster:Fokus på højtydende, lav-indsats forbedringer såsom multi-faktor autentificering og patch management

- Udvikle procedurer for hændelsesrapportering:Opret skabeloner og processer for at overholde NIS2 rapporteringstidslinjer

- Gennemgå leverandørkontrakter:Opdater aftaler for at inkludere sikkerhedskrav og hændelsesrapporteringsforpligtelser

- Start bevidsthedstræning:Sørg for, at personalet forstår NIS2-kravene og deres ansvar

Langsigtede anbefalinger om overholdelsesstyring

Etabler bæredygtig overholdelsespraksis:

- Integrer med virksomhedens risikostyring:Integrer cybersikkerhedsrisici i din organisations overordnede risikoramme

- Implementer løbende overvågning:Implementer teknologier og processer til løbende sikkerhedsvurdering

- Etabler regelmæssige gennemgangscyklusser:Udfør periodiske vurderinger af sikkerhedskontrol og overholdelsesstatus

- Udvikle compliance-metrics:Opret KPI'er til at spore og rapportere om overholdelsesmodenhed

- Udfør regelmæssig test:Udfør penetrationstest, bordøvelser og sikkerhedsvurderinger

- Vedligehold dokumentation:Hold politikker, procedurer og beviser opdateret

- Hold dig informeret:Overvåg lovgivningsudviklingen og opdater dit overholdelsesprogram i overensstemmelse hermed

Ressourcer, skabeloner og yderligere læsning

Udnyt disse ressourcer til at understøtte din NIS2-overholdelsesrejse:

Officielle ressourcer

- Officiel NIS2 direktivtekst (EUR-Lex)

- ENISA publikationer og vejledning

- ENISA-rapport om cybersikkerhedsinvesteringer

- Europa-Kommissionen NIS2 Implementeringsvejledning

Implementeringsvejledning

- ISO/IEC 27001 Information Security Management

- NIST Cybersikkerhedsramme

- CIS Kritiske sikkerhedskontrol

- IBMs omkostninger ved en databrudsrapport 2023

Sidste praktiske takeaway: Behandl NIS2 som et strategisk program, der kombinerer juridiske, tekniske og operationelle ændringer. Start med scope and gap-analyse, prioriter efter risiko, og opbyg en revisionsbar NIS2-overholdelsesramme, der skalerer med din organisation.

Klar til at starte din NIS2 overholdelsesrejse?

Kontakt din CISO eller compliance lead for at begynde scoping-øvelsen i denne uge. Tidlig indsats er det bedste forsvar mod både cyberrisiko og regulatorisk eksponering.

Hvis du ønsker yderligere support, kan vi tilbyde:

- En skabelon for gapanalyse, der kan downloades, kortlagt til NIS2-kontroller

- En 90-dages afhjælpningsplan skræddersyet til din sektor

- ISO/IEC 27001 til NIS2 kravkortlægning for accelereret implementering

Anmod om NIS2 ressourcer