Seleccionar el proveedor de seguridad en la nube adecuado se ha convertido en una decisión crítica para las organizaciones a medida que los entornos en la nube se vuelven cada vez más complejos. Con las amenazas en evolución, los requisitos de cumplimiento y las implementaciones de múltiples nubes, lo que está en juego en esta elección nunca ha sido tan grande. Esta guía completa lo guiará a través de los criterios de evaluación esenciales, marcos de comparación y pasos prácticos para seleccionar un proveedor de seguridad en la nube que se alinee con las necesidades de seguridad únicas de su organización.

Por qué la selección del proveedor de seguridad en la nube es más importante que nunca

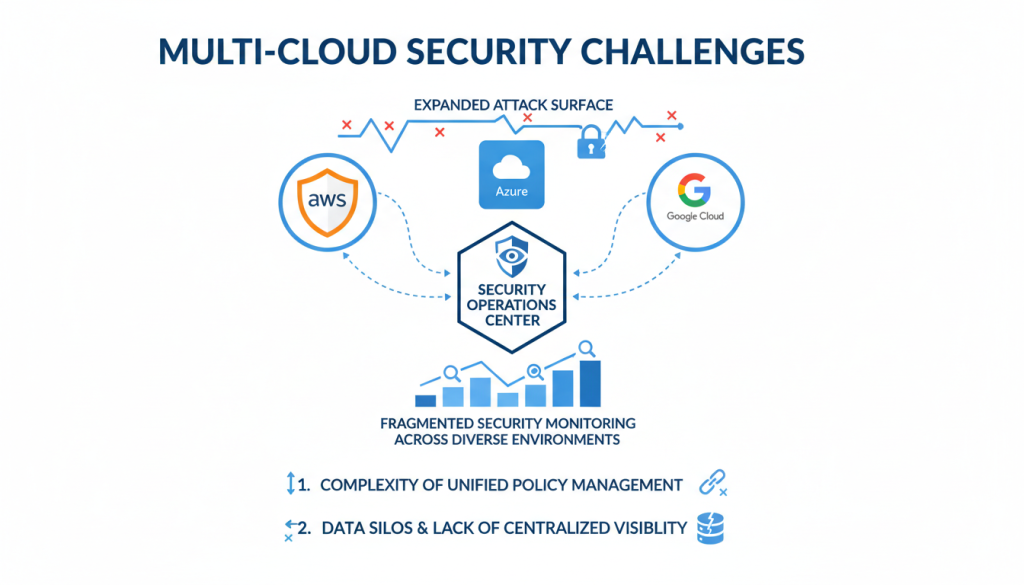

La rápida adopción de los servicios en la nube ha cambiado fundamentalmente la forma en que las organizaciones abordan la seguridad. Las defensas tradicionales basadas en perímetros ya no son suficientes a medida que los datos y las cargas de trabajo van más allá de las redes corporativas. Según estudios recientes, más del 78 % de las organizaciones utilizan actualmente dos o más proveedores de nube, lo que crea superficies de ataque ampliadas y puntos ciegos de seguridad.

Fig 1: La creciente superficie de ataque en entornos multinube requiere una selección estratégica del proveedor de seguridad en la nube

Elegir el proveedor de seguridad en la nube equivocado puede tener consecuencias devastadoras. El costo promedio de una filtración de datos en la nube ahora supera los $4,5 millones, mientras que las sanciones regulatorias bajo marcos como GDPR pueden alcanzar hasta el 4% de los ingresos anuales globales. Más allá del impacto financiero, las fallas de seguridad dañan la confianza de los clientes y la reputación de la marca de maneras que pueden tardar años en reconstruirse.

¿No estás seguro de por dónde empezar?

Nuestros expertos en seguridad en la nube pueden ayudarlo a navegar por el complejo panorama de proveedores e identificar el socio de seguridad adecuado para sus necesidades específicas.

Programe una consulta de selección

Comprender sus requisitos de seguridad en la nube

Antes de evaluar proveedores, debe definir claramente los requisitos de seguridad únicos de su organización. Esta base le garantiza seleccionar un proveedor que aborde sus desafíos específicos en lugar de dejarse llevar por afirmaciones de marketing o listas de funciones.

Evaluación de la complejidad de su entorno de nube

La complejidad de su entorno de nube afecta directamente sus requisitos de seguridad. Las organizaciones con implementaciones híbridas o de múltiples nubes enfrentan desafíos diferentes a los que utilizan un único proveedor de nube. Considere estos factores al definir sus necesidades:

Modelos de implementación en la nube

- Nube pública única (AWS, Azure, GCP)

- Implementación de múltiples nubes

- Nube híbrida (pública + privada)

- Aplicaciones nativas de la nube

Tipos de carga de trabajo

- Máquinas virtuales

- Contenedores y Kubernetes

- Funciones sin servidor

- Aplicaciones PaaS y SaaS

Requisitos reglamentarios y de cumplimiento

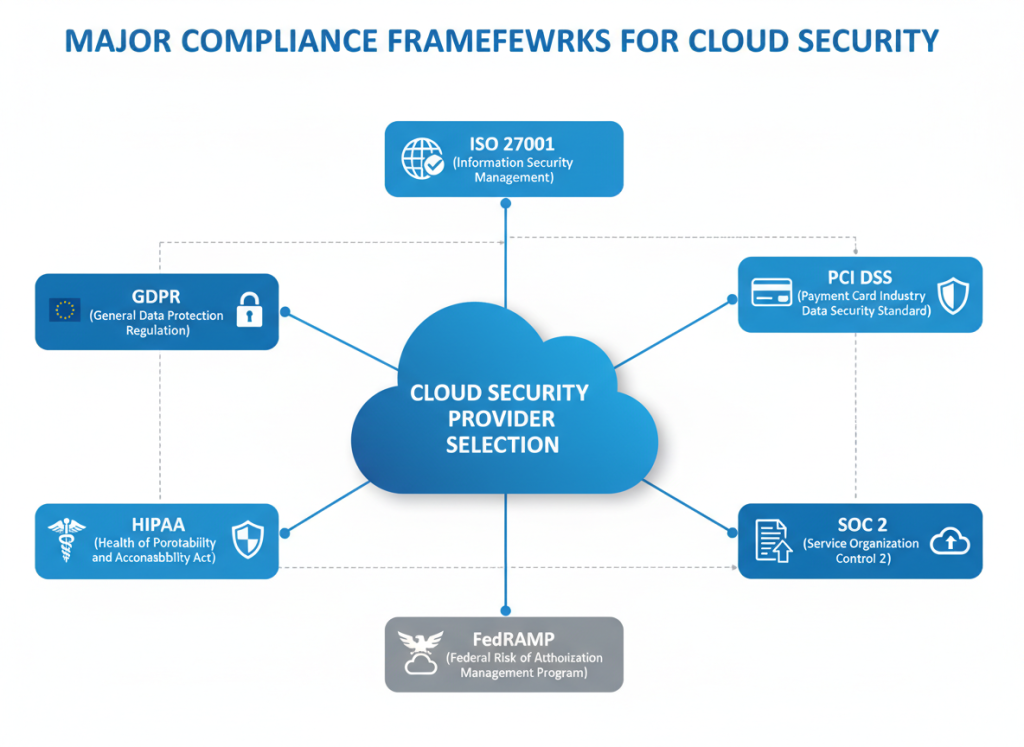

Su industria y ubicación geográfica determinan qué marcos de cumplimiento se aplican a su organización. Los proveedores de seguridad en la nube deben respaldar estos requisitos mediante controles, documentación y certificaciones adecuados.

Compliance-frameworks-diagram-relevant-to-cloud-security-provider-selection.png 1184w" sizes="(max-width: 750px) 100vw, 750px" />

Compliance-frameworks-diagram-relevant-to-cloud-security-provider-selection.png 1184w" sizes="(max-width: 750px) 100vw, 750px" />

Fig 2: Marcos de cumplimiento clave a considerar durante la selección del proveedor de seguridad en la nube

| Marco de cumplimiento |

Enfoque de la industria |

Requisitos clave de seguridad |

| GDPR |

Todas las industrias (datos EU) |

Protección de datos, controles de privacidad, notificación de violaciones |

| HIPAA |

Atención sanitaria |

Protección de PHI, controles de acceso, registros de auditoría |

| PCI DSS |

Procesamiento de pagos |

Protección de datos de titulares de tarjetas, seguridad de la red |

| SOC 2 |

Organizaciones de servicios |

Seguridad, disponibilidad, integridad del procesamiento |

| ISO 27001 |

Todas las industrias |

Sistema de gestión de seguridad de la información |

| FedRAMP |

Gobierno |

Evaluación de seguridad estandarizada para servicios en la nube |

Perfil de riesgo y panorama de amenazas

Diferentes organizaciones enfrentan diferentes panoramas de amenazas según su industria, la sensibilidad de los datos y las operaciones comerciales. La selección de su proveedor de seguridad en la nube debe alinearse con su perfil de riesgo específico y las amenazas que es más probable que afecten a su organización.

Defina sus requisitos de seguridad

Nuestros expertos pueden ayudarle a identificar sus requisitos únicos de seguridad en la nube en función de su entorno, necesidades de cumplimiento y perfil de riesgo.

Obtenga una evaluación de requisitos personalizada

Funciones esenciales para la selección de proveedores de seguridad en la nube

Al evaluar los proveedores de seguridad en la nube, ciertas capacidades básicas no son negociables. Estas características fundamentales forman la base para una seguridad eficaz en la nube y deben estar presentes en cualquier proveedor que considere.

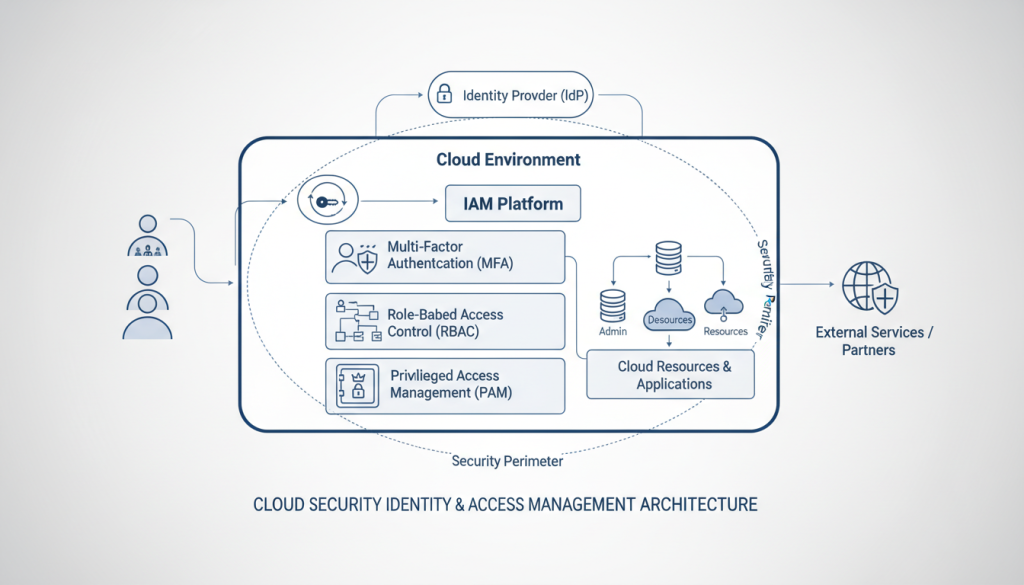

Gestión de identidad y acceso

La identidad se ha convertido en el nuevo perímetro de seguridad en los entornos de nube. La gestión eficaz de identidades y accesos (IAM) es fundamental para controlar quién puede acceder a sus recursos en la nube y qué acciones pueden realizar.

Fig 3: Arquitectura integral IAM para entornos de nube seguros

Busque proveedores que ofrezcan:

- Control de acceso basado en roles (RBAC) con aplicación de privilegios mínimos

- Autenticación multifactor (MFA) para todos los accesos administrativos

- Gestión de acceso privilegiado justo a tiempo (JIT)

- Integración con proveedores de identidad empresarial (Azure AD, Okta)

- Revisiones y certificación de acceso automatizado

- Detección de comportamientos anómalos para amenazas a la identidad

Protección y cifrado de datos

La protección integral de datos es esencial para salvaguardar la información confidencial en la nube. Su proveedor debe ofrecer capacidades de cifrado sólidas para datos en reposo, en tránsito e, idealmente, en uso.

Las capacidades clave a evaluar incluyen:

- Cifrado AES-256 para datos en reposo

- TLS 1.3 para datos en tránsito

- Claves de cifrado gestionadas por el cliente (CMEK)

- Compatibilidad con el módulo de seguridad de hardware (HSM)

- Rotación de claves y gestión del ciclo de vida

- Capacidades de prevención de pérdida de datos (DLP)

- Almacenamiento seguro de claves y copia de seguridad

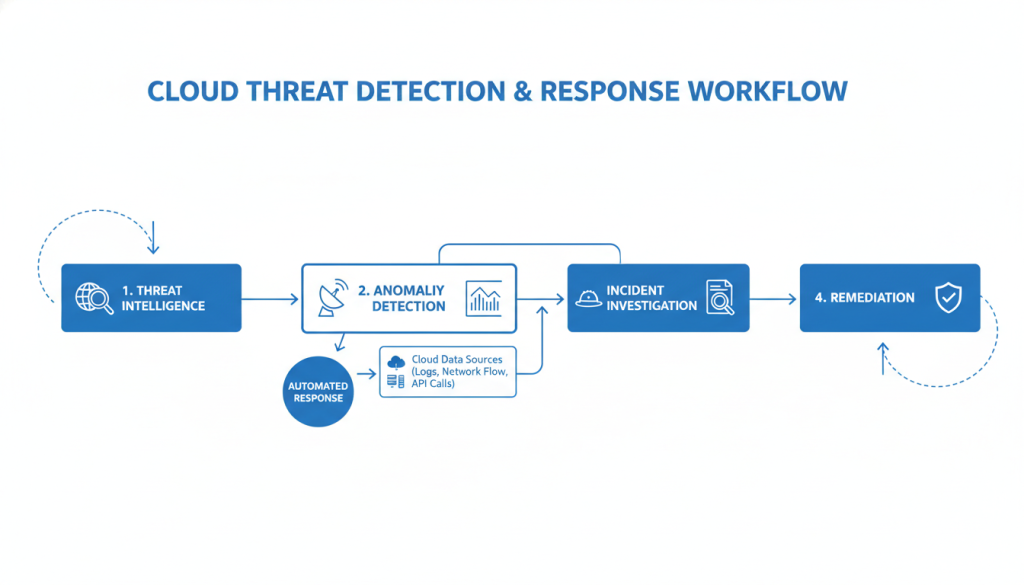

Detección y respuesta a amenazas

Los entornos de nube enfrentan un panorama de amenazas en constante evolución. Su proveedor de seguridad debe ofrecer capacidades avanzadas de detección y respuesta para identificar y mitigar las amenazas rápidamente.

Fig. 4: Flujo de trabajo eficaz de detección y respuesta a amenazas en la nube

Las funciones esenciales de detección y respuesta a amenazas incluyen:

- Monitoreo en tiempo real de servicios y cargas de trabajo en la nube

- Análisis avanzado y aprendizaje automático para la detección de anomalías

- Integración con fuentes de inteligencia sobre amenazas

- Capacidades de respuesta automatizadas para amenazas comunes

- Herramientas forenses y de investigación de incidentes

- Visibilidad y correlación entre nubes

Evalúe sus brechas de seguridad actuales

Nuestra evaluación de seguridad en la nube puede identificar brechas en su protección actual y ayudarlo a priorizar funciones al seleccionar un proveedor.

Solicitar un análisis de brechas de seguridad

Capacidades avanzadas a considerar en la selección de proveedores de seguridad en la nube

Más allá de las funciones principales, los proveedores líderes de seguridad en la nube ofrecen capacidades avanzadas que pueden brindar una protección adicional significativa. Estas características pueden ser particularmente importantes dependiendo de su entorno específico y perfil de riesgo.

Gestión de la postura de seguridad en la nube (CSPM)

Las herramientas CSPM monitorean continuamente su entorno de nube en busca de configuraciones incorrectas, violaciones de cumplimiento y riesgos de seguridad. Este enfoque proactivo ayuda a prevenir infracciones antes de que ocurran.

Fig 5: Panel CSPM que muestra los riesgos de configuración de la nube y el estado de cumplimiento

Capacidades clave CSPM a evaluar:

- Escaneo continuo en busca de configuraciones erróneas e infracciones de políticas

- Compatibilidad con múltiples nubes (AWS, Azure, GCP)

- Evaluación comparativa del cumplimiento con respecto a las normas del sector

- Flujos de trabajo de remediación automatizados

- Priorización de riesgos en función del impacto potencial

- Integración con flujos de trabajo DevOps

Plataforma de protección de cargas de trabajo en la nube (CWPP)

Las soluciones CWPP protegen las cargas de trabajo que se ejecutan en su entorno de nube, incluidas máquinas virtuales, contenedores y funciones sin servidor. Estas herramientas brindan protección en tiempo de ejecución contra amenazas dirigidas a sus aplicaciones y datos.

Las características importantes de CWPP incluyen:

- Autoprotección de aplicaciones en tiempo de ejecución (RASP)

- Seguridad de contenedores y protección Kubernetes

- Protección de la memoria contra exploits de día cero

- Monitoreo de la integridad de los archivos

- Vigilancia del comportamiento y detección de anomalías

- Gestión de vulnerabilidades y parches virtuales

Gestión de derechos de infraestructura en la nube (CIEM)

Las soluciones CIEM abordan el desafío de gestionar identidades y permisos en entornos de nube complejos. Estas herramientas ayudan a imponer privilegios mínimos y reducir el riesgo de dispersión de permisos.

![<a href=]() Cloud Infrastructure Entitlement Management visualization showing permission relationships for cloud security provider selection" src="https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-1024x585.png" alt="Visualización de gestión de derechos de infraestructura en la nube que muestra las relaciones de permisos para la selección del proveedor de seguridad en la nube" width="750" height="428" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-1024x585.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-300x171.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-768x439.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for.png 1344w" sizes="(max-width: 750px) 100vw, 750px" />

Cloud Infrastructure Entitlement Management visualization showing permission relationships for cloud security provider selection" src="https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-1024x585.png" alt="Visualización de gestión de derechos de infraestructura en la nube que muestra las relaciones de permisos para la selección del proveedor de seguridad en la nube" width="750" height="428" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-1024x585.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-300x171.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-768x439.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for.png 1344w" sizes="(max-width: 750px) 100vw, 750px" />

Fig 6: Visualización CIEM que muestra las relaciones de identidad y permiso

Capacidades clave de CIEM a considerar:

- Descubrimiento de todas las identidades y permisos en las nubes

- Identificación de permisos excesivos, no utilizados o riesgosos

- Ajuste del tamaño de los permisos según el uso real

- Corrección automatizada de problemas de permisos

- Monitoreo continuo de cambios de permisos

- Integración con sistemas de gobernanza de identidad

Consideraciones operativas para la selección de proveedores de seguridad en la nube

Más allá de las capacidades técnicas, los factores operativos desempeñan un papel crucial en el éxito de su estrategia de seguridad en la nube. Estas consideraciones afectan qué tan bien las soluciones del proveedor se integran con sus procesos existentes y respaldan a su equipo de seguridad.

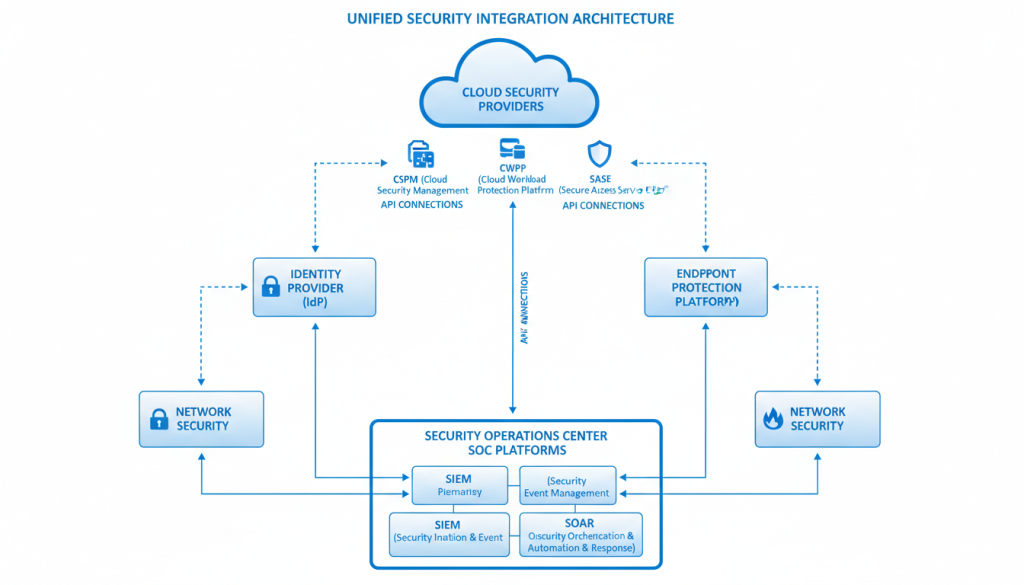

Integración con la pila de seguridad existente

Su proveedor de seguridad en la nube debe integrarse perfectamente con sus herramientas y procesos de seguridad existentes para brindar protección y visibilidad unificadas.

Fig 7: Arquitectura de integración entre la seguridad en la nube y las herramientas de seguridad existentes

Puntos clave de integración a evaluar:

- SIEM integración para registro y alertas centralizados

- Integración SOAR para flujos de trabajo de respuesta automatizados

- API disponibilidad y calidad de la documentación

- Integración con proveedores de identidad y servicios de directorio

- Soporte para la orquestación de la seguridad en todas las herramientas

- Capacidades de integración personalizadas y servicios profesionales

Escalabilidad y rendimiento

A medida que su entorno de nube crece, sus soluciones de seguridad deben escalar en consecuencia sin comprometer el rendimiento ni crear cuellos de botella.

Factores de escalabilidad a considerar:

- Soporte para implementaciones a gran escala (miles de recursos)

- Impacto en el rendimiento de las cargas de trabajo protegidas

- Capacidad para manejar tráfico en ráfagas y escalamiento rápido

- Arquitectura distribuida para alta disponibilidad

- Necesidades de recursos y optimización

- Modelos de escalamiento de costos a medida que crece el medio ambiente

Servicios gestionados y soporte

Dada la complejidad de la seguridad en la nube y la escasez de profesionales de seguridad capacitados, los servicios administrados y el soporte experto pueden ser componentes valiosos de su estrategia de seguridad.

![Managed <a href=]() security operations center for cloud environments showing monitoring and response capabilities" src="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png" alt="Centro de operaciones de seguridad administrado para entornos de nube que muestra capacidades de monitoreo y respuesta." width="750" height="547" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-300x219.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-768x560.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response.png 1184w" sizes="(max-width: 750px) 100vw, 750px" />

security operations center for cloud environments showing monitoring and response capabilities" src="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png" alt="Centro de operaciones de seguridad administrado para entornos de nube que muestra capacidades de monitoreo y respuesta." width="750" height="547" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-300x219.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-768x560.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response.png 1184w" sizes="(max-width: 750px) 100vw, 750px" />

Fig 8: Operaciones de seguridad gestionadas para entornos de nube

Consideraciones sobre soporte y servicio gestionado:

- Capacidades de seguimiento y respuesta 24 horas al día, 7 días a la semana

- Experiencia en sus plataformas en la nube específicas

- Soporte de respuesta a incidentes y SLA

- Servicios proactivos de búsqueda de amenazas

- Asistencia para la implementación y configuración

- Formación y transferencia de conocimiento para tu equipo

¿Necesita ayuda para evaluar proveedores?

Nuestros expertos en seguridad en la nube pueden ayudarlo a evaluar a los proveedores según sus requisitos operativos específicos y necesidades de integración.

Programe una sesión de evaluación de proveedores

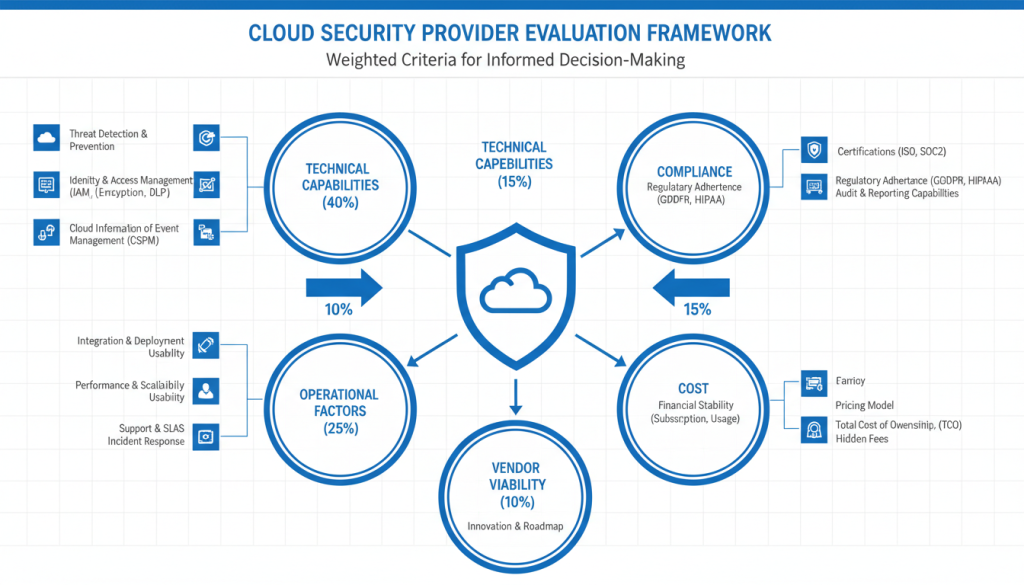

Marco de selección de proveedores de seguridad en la nube

Un marco de evaluación estructurado ayuda a garantizar que se consideren todos los factores relevantes al seleccionar un proveedor de seguridad en la nube. Este enfoque permite una comparación objetiva y una toma de decisiones defendible.

Definición de criterios de evaluación

Comience por definir los criterios específicos que más le importan a su organización. Estos deben alinearse con sus requisitos de seguridad, perfil de riesgo y necesidades operativas.

Fig 9: Marco de evaluación estructurado con categorías de criterios ponderados

Categorías y ponderaciones de evaluación de muestras:

| Categoría |

Peso |

Criterios de muestra |

| Capacidades técnicas |

40% |

IAM, cifrado, detección de amenazas, CSPM, CWPP, CIEM |

| Factores operativos |

25% |

Integración, escalabilidad, usabilidad, soporte, servicios gestionados |

| Cumplimiento y gobernanza |

15% |

Certificaciones, soporte de auditoría, gestión de políticas |

| Costo y valor |

10% |

Modelo de concesión de licencias, TCO, ROI, previsibilidad de costes |

| Viabilidad del proveedor |

10% |

Posición en el mercado, estabilidad financiera, hoja de ruta, innovación |

Metodología de puntuación

Desarrolle un enfoque de puntuación consistente para evaluar a los proveedores según sus criterios. Esto permite una comparación objetiva y ayuda a justificar su decisión de selección.

Metodología de puntuación de muestra:

- Califique cada criterio en una escala del 1 al 5 (1 = deficiente, 5 = excelente)

- Multiplicar puntuaciones de criterios por ponderaciones de categorías

- Suma de puntuaciones ponderadas para la calificación general del proveedor

- Documentar las fortalezas y debilidades de cada proveedor

- Identifique cualquier requisito “imprescindible” que no sea negociable

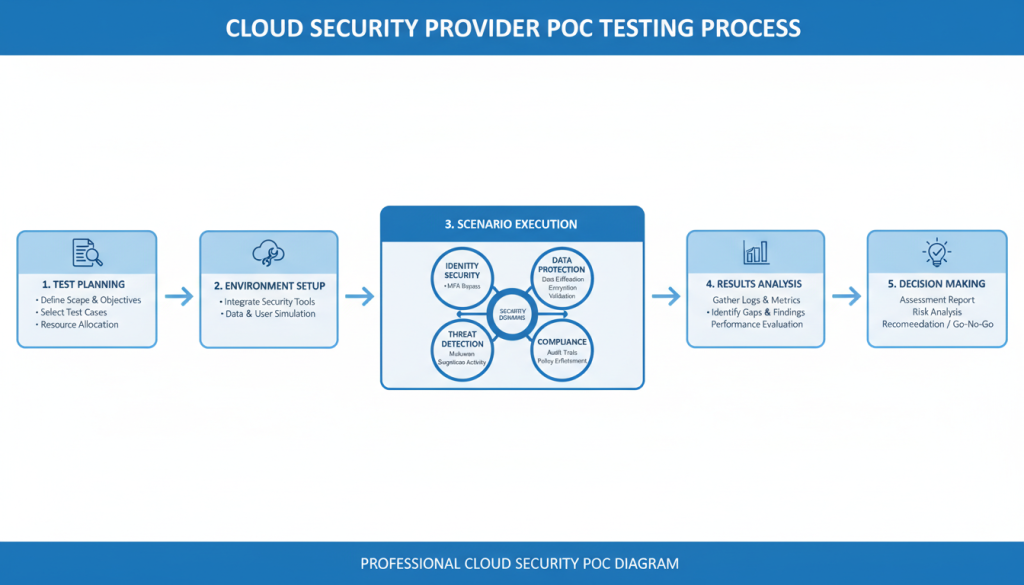

Pruebas de prueba de concepto (PoC)

Para los proveedores preseleccionados, realice pruebas prácticas en su entorno para validar las capacidades y el rendimiento. Esta evaluación del mundo real proporciona información que la documentación y las demostraciones no pueden proporcionar.

Fig 10: Proceso de prueba de PoC estructurado para proveedores de seguridad en la nube

Escenarios clave de PoC para probar:

- Detección y respuesta de compromiso de identidad

- Eficacia de la protección de datos (cifrado, controles de acceso)

- Identificación y corrección de errores de configuración

- Capacidades de detección y respuesta a amenazas

- Integración con herramientas de seguridad existentes

- Impacto en el rendimiento de las cargas de trabajo en la nube

- Usabilidad y eficiencia del flujo de trabajo

Optimice su proceso de evaluación

Descargue nuestra completa lista de verificación de comparación de proveedores de seguridad en la nube para acelerar su proceso de evaluación y asegurarse de considerar todos los factores críticos.

Descargar lista de verificación comparativa

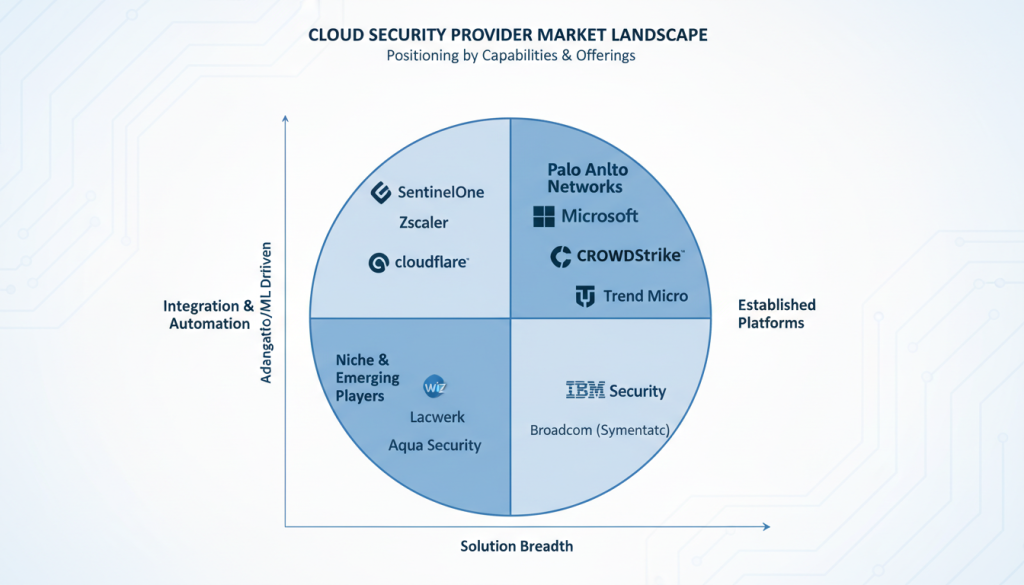

Principales proveedores de seguridad en la nube en 2026

Si bien sus requisitos específicos deberían impulsar su proceso de selección, comprender las fortalezas y áreas de enfoque de los proveedores líderes puede ayudarlo a informar su evaluación. A continuación se ofrece una descripción general de los proveedores de seguridad en la nube destacados en 2026.

Fig 11: Panorama del mercado de proveedores de seguridad en la nube 2026

Especialistas en seguridad nativa de la nube

Estos proveedores se centran exclusivamente en la seguridad de la nube con soluciones diseñadas específicamente para entornos de nube.

- Fuertes capacidades CSPM y CWPP

- Integración profunda con las API de proveedores de nube

- Flujos de trabajo compatibles con DevSecOps

- Rápida innovación y desarrollo de funciones

Comparar especialistas

Líderes en seguridad empresarial

Proveedores de seguridad establecidos con carteras integrales que abarcan entornos locales y de nube.

- Plataformas de seguridad integradas

- Fuertes capacidades de inteligencia sobre amenazas

- Soporte y servicios maduros

- Amplias certificaciones de cumplimiento

Comparar líderes empresariales

Seguridad del proveedor de nube

Ofertas de seguridad nativas de los principales proveedores de servicios en la nube (AWS, Azure, GCP).

- Integración profunda con plataformas en la nube

- Implementación y gestión simplificadas

- Actualizaciones consistentes con características de la plataforma

- Facturación y soporte consolidados

Comparar soluciones de proveedores

Diferenciadores clave a considerar

Al evaluar proveedores, preste atención a estos factores diferenciadores que pueden afectar su idoneidad para sus necesidades:

- Enfoque y capacidades de nube múltiple versus nube única

- Modelos de implementación basados en agentes versus modelos sin agentes

- Enfoque de plataforma versus soluciones puntuales

- Opciones de servicios gestionados y servicios profesionales

- Capacidades especializadas para su industria o necesidades de cumplimiento

- Ritmo de innovación y alineación de la hoja de ruta del producto

- Modelos de fijación de precios y coste total de propiedad

Mejores prácticas de implementación después de la selección del proveedor de seguridad en la nube

Seleccionar el proveedor adecuado es sólo el comienzo. Una implementación exitosa requiere una planificación cuidadosa, una implementación por fases y una optimización continua para maximizar el valor de su inversión en seguridad en la nube.

Planificación de la implementación

Desarrollar un plan de implementación estructurado que aborde consideraciones técnicas, operativas y organizativas.

- Realice un descubrimiento detallado de su entorno de nube

- Definir criterios de éxito e indicadores clave de rendimiento

- Crear una hoja de ruta de implementación por fases con hitos

- Identificar puntos de integración con los sistemas existentes

- Desarrollar procedimientos de prueba y validación

- Plan de transferencia de conocimiento y formación de equipos

Enfoque de implementación por fases

Un enfoque gradual reduce el riesgo y permite realizar ajustes en función de los resultados iniciales. Considere esta secuencia de implementación de muestra:

| Fase |

Áreas de enfoque |

Duración |

| 1: Fundación |

Descubrimiento del entorno, políticas de referencia, seguimiento inicial |

2-4 semanas |

| 2: Protección del núcleo |

Controles IAM, cifrado, implementación CSPM |

4-6 semanas |

| 3: Seguridad avanzada |

Detección de amenazas, CWPP, implementación de CIEM |

6-8 semanas |

| 4: Integración |

Integración SIEM/SOAR, automatización del flujo de trabajo |

4-6 semanas |

| 5: Optimización |

Ajustes, casos de uso avanzados, mejora continua |

Continuo |

Medición del éxito y mejora continua

Establezca métricas para evaluar la efectividad de su implementación de seguridad en la nube e identifique áreas de mejora.

Indicadores clave de desempeño a seguir:

- Es hora de detectar y responder a incidentes de seguridad

- Reducción de las configuraciones erróneas de la nube y las violaciones de políticas

- Cobertura de los recursos en la nube bajo controles de seguridad

- Eficiencia del equipo de seguridad y calidad de las alertas

- Postura de cumplimiento y preparación para la auditoría

- Costo total de propiedad y ROI

¿Necesita soporte para la implementación?

Nuestros expertos en seguridad en la nube pueden ayudarlo a desarrollar un plan de implementación personalizado y brindarle orientación durante todo su recorrido de implementación.

Solicitar consulta de implementación

Conclusión: elegir el proveedor de seguridad en la nube adecuado

Seleccionar el proveedor de seguridad en la nube adecuado es una decisión crítica que afecta la postura de riesgo, la eficiencia operativa y la capacidad de innovar de forma segura en la nube de su organización. Si sigue un proceso de evaluación estructurado que se alinee con sus requisitos específicos, podrá realizar una selección segura y defendible que ofrezca valor a largo plazo.

Recuerde estos principios clave a lo largo de su proceso de selección:

- Comience con una comprensión clara de sus requisitos de seguridad únicos

- Evaluar a los proveedores según criterios objetivos y ponderados

- Valide las capacidades mediante pruebas prácticas en su entorno

- Considere factores técnicos y operativos en su decisión

- Plan para una implementación exitosa con un enfoque gradual

- Mida los resultados y optimice continuamente su postura de seguridad

Con el proveedor de seguridad en la nube adecuado como socio, puede acelerar con confianza su viaje a la nube mientras mantiene una sólida protección para sus activos y datos críticos.

¿Listo para encontrar su socio de seguridad en la nube ideal?

Nuestros expertos pueden guiarle a lo largo de todo el proceso de selección, desde la definición de los requisitos hasta la decisión final y la planificación de la implementación.

Comience su viaje de selección hoy

Preguntas frecuentes sobre la selección de proveedores de seguridad en la nube

¿Cuánto tiempo debería durar el proceso de selección del proveedor de seguridad en la nube?

El cronograma varía según el tamaño y la complejidad de la organización, pero normalmente oscila entre 6 y 12 semanas para un proceso exhaustivo. Esto incluye la definición de requisitos (1 a 2 semanas), investigación inicial y RFI (2 a 3 semanas), evaluación detallada y pruebas PoC (3 a 4 semanas) y selección y contratación finales (2 a 3 semanas).

¿Deberíamos priorizar una plataforma unificada o las mejores soluciones puntuales?

Esto depende de sus necesidades específicas. Las plataformas unificadas ofrecen gestión simplificada, políticas coherentes y flujos de trabajo integrados, pero es posible que no sobresalgan en todas las áreas de capacidad. Las mejores soluciones brindan capacidades superiores en áreas específicas, pero requieren un mayor esfuerzo de integración y pueden crear brechas de visibilidad. Muchas organizaciones adoptan un enfoque híbrido con una plataforma central complementada con herramientas especializadas para capacidades críticas.

¿Qué importancia tienen las calificaciones de analistas como Gartner y Forrester en el proceso de selección?

Las calificaciones de los analistas brindan una valiosa perspectiva del mercado y pueden ayudar a identificar proveedores líderes, pero no deben ser la única base para la selección. Estas calificaciones a menudo enfatizan la amplitud de capacidades y la presencia en el mercado sobre el ajuste específico a sus requisitos. Úselos como entrada para su proceso, pero priorice sus necesidades únicas, pruebas prácticas y verificaciones de referencias de organizaciones similares a la suya.

¿Qué papel deberían desempeñar las herramientas de seguridad nativas de los proveedores de servicios en la nube en nuestra estrategia?

Las herramientas de seguridad nativas de los proveedores de la nube (AWS, Azure, GCP) ofrecen una estrecha integración, una implementación simplificada y, a menudo, un costo más bajo. Funcionan bien para organizaciones que utilizan principalmente una plataforma en la nube con requisitos de seguridad moderados. Sin embargo, es posible que carezcan de capacidades avanzadas, soporte para múltiples nubes y validación de seguridad independiente. Muchas organizaciones utilizan herramientas nativas para la seguridad fundamental y soluciones de terceros para una protección avanzada y coherencia en múltiples nubes.

¿Cómo deberíamos evaluar el costo total de propiedad de las soluciones de seguridad en la nube?

Mire más allá de los costos de licencia para incluir implementación, integración, administración continua y posibles ahorros de costos. Considere factores como los requisitos de recursos (tiempo del personal, experiencia), necesidades de capacitación, mejoras de eficiencia y valor de reducción de riesgos. Evalúe también los modelos de precios (por usuario, por recurso, basados en el consumo) con respecto a sus proyecciones de crecimiento para comprender cómo los costos escalarán con su entorno.

Editorial standards: This article was written by a certified practitioner and peer-reviewed by our engineering team. We update content quarterly to ensure technical accuracy. Opsio maintains editorial independence — we recommend solutions based on technical merit, not commercial relationships.