I nutidens digitale landskab er cybersikkerhed en topprioritet for organisationer. Penetrationstest, eller penetest, spiller en afgørende rolle i denne indsats. Det involverer simulering af cyberangreb for at identificere sårbarheder, før ondsindede aktører kan udnytte dem.

Penetrationstest handler ikke kun om at finde svagheder. Det handler om at forstå den potentielle effekt af disse svagheder. Denne proaktive tilgang hjælper organisationer med at styrke deres forsvar og beskytte følsomme data.

Ekstern penetrationstest fokuserer på at evaluere sikkerheden af internet-vendte aktiver. Dette inkluderer websteder og servere. Det er vigtigt for at identificere indgangspunkter, som hackere kan udnytte.

Processen med penetrationstest er systematisk. Det involverer planlægning, rekognoscering, scanning, udnyttelse og rapportering. Hvert trin er designet til at afdække forskellige typer af sårbarheder.

Etiske hackere, også kendt som white-hat hackere, udfører disse tests. De bruger de samme teknikker som ondsindede hackere, men med tilladelse og for en god sag.

Regelmæssig penetrationstest er afgørende. Det hjælper organisationer med at være på forkant med nye trusler og udviklende angrebsvektorer. Det sikrer også overholdelse af industriens regler og standarder.

At vælge den rigtige udbyder af penetrationstest er afgørende. Organisationer skal sikre, at testere har de nødvendige færdigheder og erfaring. Dette sikrer, at testen er grundig og effektiv.

At integrere penetrationstest i en bredere sikkerhedsstrategi er nøglen. Det forbedrer en organisations evne til at reagere på cybertrusler fra den virkelige verden. Denne proaktive holdning opbygger tillid hos kunder og interessenter.

Hvad er penetrationstest?

Penetrationstest, ofte kaldet en pentest, simulerer cyberangreb på computersystemer. Det har til formål at identificere udnyttelige sårbarheder, før de kan udnyttes af ondsindede hackere. Denne proaktive tilgang hjælper organisationer med at styrke deres sikkerhedsforanstaltninger.

Penetrationstest er ikke en enkelt aktivitet. Det involverer en detaljeret proces udført af dygtige sikkerhedsfolk. Disse fagfolk bruger lignende teknikker som hackere i den virkelige verden, men med autorisation. Deres mål er at identificere svagheder, der kan føre til uautoriseret adgang eller databrud.

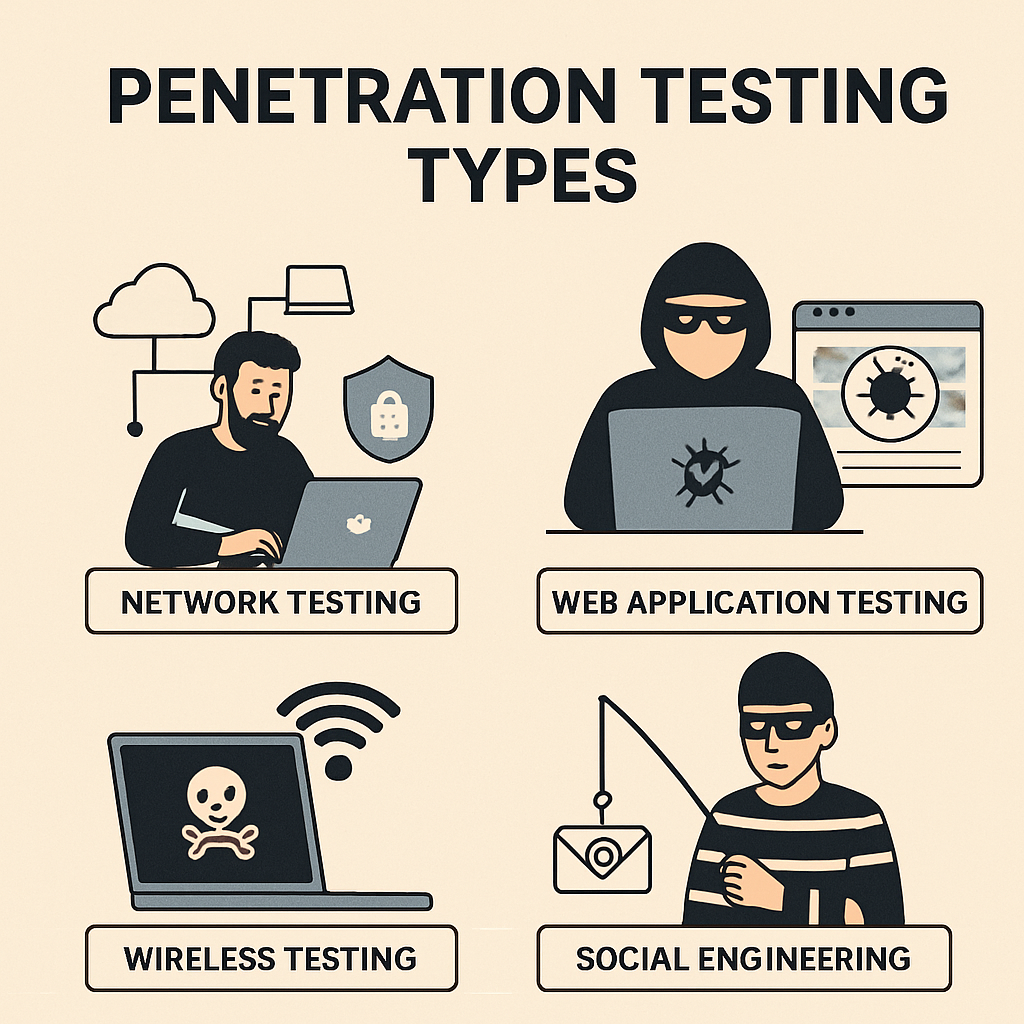

Der er flere typer penetrationstest, hver med et specifikt fokus:

- Netværkspenetrationstest

- Web Application Penetration Testing

- Trådløs penetrationstest

- Social Engineering Penetration Testing

- Fysisk penetrationstest

Disse test vurderer forskellige aspekter af en organisations sikkerhed. Netværks- og webapplikationstests evaluerer tekniske forsvar, mens social engineering retter sig mod menneskelige sårbarheder.

En vellykket penetrationstest giver en detaljeret rapport. Rapporten inkluderer identificerede sårbarheder, deres potentielle påvirkninger og anbefalede strategier for afhjælpning. Det giver en klar køreplan for at styrke en organisations sikkerhedsposition.

I sidste ende er penetrationstest en vital komponent i cybersikkerhedsstrategien. Det øger en organisations bevidsthed om dens sikkerhedsstyrker og -svagheder. Denne bevidsthed er afgørende for at udvikle effektive forsvar og sikre databeskyttelse.

Hvorfor er penetrationstest vigtig?

Penetrationstest spiller en afgørende rolle i at identificere sikkerhedssvagheder, før de kan udnyttes. Ved at efterligne cyberangreb fra den virkelige verden får organisationer indsigt i potentielle sårbarheder. Dette hjælper med at prioritere sikkerhedsforbedringer og allokere ressourcer effektivt.

Desuden hjælper pentests organisationer med at overholde industriens regler og standarder. Overholdelse af rammer som PCI DSS, HIPAA og ISO 27001 kræver regelmæssig sikkerhedstest. Penetrationstest opfylder disse krav og demonstrerer en forpligtelse til sikkerhed.

Regelmæssige pentest giver flere fordele:

- Opdag sårbarheder tidligt

- Forbedre hændelsesresponsplaner

- Forbedre sikkerhedspolitikker og -procedurer

Gennemførelse af penetrationstest kan også styrke tilliden til kunder og interessenter. Demonstrering af proaktive sikkerhedsforanstaltninger forsikrer dem om deres databeskyttelsesforpligtelser. Denne tillid er afgørende for at opretholde forretningsforbindelser og beskytte brandets omdømme.

Endelig er det vigtigt at være på forkant med nye trusler. Efterhånden som cybertrusler udvikler sig, er konstant årvågenhed nødvendig. Penetrationstest giver den indsigt, der er nødvendig for at tilpasse og forbedre forsvarsforanstaltninger, hvilket sikrer, at organisationen forbliver modstandsdygtig over for angreb.

Typer af penetrationstest

Penetrationstest er et bredt felt, der omfatter forskellige specifikke typer målrettet mod forskellige aspekter af en organisations infrastruktur. Hver type test fokuserer på unikke områder, hvilket sikrer omfattende dækning.

Normalt falder penetrationstest i disse kategorier:

- Netværkspenetrationstestanalyserer netværkssikkerhed, identificerer sårbarheder i protokoller, værter og netværkstjenester.

- Webapplikations penetrationstestretter sig mod webapps og afdækker fejl som SQL-injektion og cross-site scripting.

- Trådløs penetrationstestkontrollerer sikkerheden på trådløse netværk og identificerer svage punkter.

Hver type kræver specialiserede færdigheder og værktøjer til effektivt at identificere og udnytte potentielle sårbarheder. Valget af den rigtige type afhænger af organisationens specifikke behov og bekymringsområder.

Ud over netværks- og applikationstestning evaluerer social engineering penetrationstest menneskelige faktorer. Disse test afslører risici forbundet med medarbejdernes adfærd og sikkerhedsbevidsthed.

Organisationer kan også overveje fysisk penetrationstest. Denne type vurderer sikkerhedskontrol relateret til den fysiske adgang til systemer og faciliteter.

For en omfattende sikkerhedsvurdering bør organisationer anvende en kombination af disse testtyper.

Ekstern penetrationstest

Ekstern penetrationstest fokuserer på at vurdere sikkerheden af en organisations offentligt tilgængelige aktiver. Disse kan omfatte websteder, e-mail-servere og andre onlinetjenester.

Målet er at identificere sårbarheder, som en ekstern angriber kan udnytte. Disse test hjælper med at sikre, at eksterne indgangspunkter er sikre mod udefrakommende trusler.

Nøgleaspekter, der typisk evalueres i eksterne pentests, er:

- Åbne havne og tjenester

- Firewall-konfigurationer

- Eksternt-vendte webapplikationer

Regelmæssig ekstern penetrationstest hjælper med at opdage fejlkonfigurationer og sårbarheder udsat for internettet. At løse disse svagheder er afgørende for at beskytte mod eksterne angreb.

Efterhånden som cybertrusler fortsætter med at udvikle sig, er regelmæssige eksterne tests afgørende. Det sikrer, at sikkerhedsforanstaltninger stemmer overens med nye trusler og hjælper med at bevare integriteten af eksterne systemer.

af Yue Iris (https://unsplash.com/@irisyue)

af Yue Iris (https://unsplash.com/@irisyue)

Intern penetrationstest

I modsætning til ekstern test simulerer intern penetrationstest et angreb inde fra organisationen. Dette hjælper med at identificere sårbarheder, der kunne blive udnyttet af insidertrusler, eller når perimeterforsvar er omgået.

Fokusområder i interne pentests omfatter:

- Vurdering af intern netværkssikkerhed

- Evaluering af adgangskontrol og tilladelser

- Test af systemer til registrering af indtrængen

Ved at forstå svagheder i intern sikkerhed kan organisationer styrke forsvaret og minimere risikoen for interne brud.

Intern test er kritisk i organisationer med store, komplekse netværk. Det sikrer, at angribere, når de er indenfor, står over for en robust sikkerhedsstilling.

Regelmæssig intern penetrationstest hjælper med at validere sikkerhedspolitikker og forbedre netværkssegmenteringsstrategier. Dette forbedrer i sidste ende den overordnede sikkerhedsmodstandsdygtighed.

Web Application Penetration Testing

Webapplikationspenetrationstest retter sig mod sårbarheder i webapps. Disse apps er ofte adgangspunkter for angribere på grund af deres tilgængelighed.

Denne type test fokuserer på almindelige webapp-sårbarheder, såsom:

- SQL injektion

- Cross-site scripting (XSS)

- Cross-site request forgery (CSRF)

Da webapplikationer ofte håndterer følsomme data, er robust sikkerhed afgørende. At opdage og rette disse sårbarheder kan forhindre betydelige databrud.

Det er nødvendigt at teste webapplikationer regelmæssigt, efterhånden som de udvikler sig, og nye sårbarheder dukker op. Opdateringer og ændringer kan introducere nye sikkerhedsrisici.

Ved at inkorporere webapp-test i din sikkerhedsstrategi kan du beskytte brugerdata og bevare tilliden. Dette er nøglen i et stadig mere digitalt landskab.

af Nguyen Dang Hoang Nhu (https://unsplash.com/@nguyendhn)

af Nguyen Dang Hoang Nhu (https://unsplash.com/@nguyendhn)

Trådløs, IoT og skypenetrationstest

Trådløse, IoT- og cloudmiljøer introducerer nye sikkerhedsudfordringer. Penetrationstest i disse områder er afgørende for at identificere og adressere potentielle risici.

Nøgle fokusområder omfatter:

- Sikring af trådløse netværk og enheder

- Test af IoT enheder og deres kommunikationsprotokoller

- Vurdering af cloud-tjenestekonfigurationer og adgangskontrol

Trådløs penetrationstest afslører svagheder i netværkskryptering og autentificering, såsom svage adgangskoder eller forældede protokoller.

IoT penetrationstest dækker de specifikke sikkerhedsproblemer, der er unikke for sammenkoblede enheder, og sikrer, at de ikke er indgangspunkter for angreb.

Skypenetrationstest fokuserer på databeskyttelse og adgangsstyring i skytjenester. Den evaluerer, hvordan cloud-ressourcer administreres og konfigureres.

Regelmæssig test på disse domæner hjælper med at løse sikkerhedshuller på grund af nye teknologier og sikrer overholdelse af bedste praksis.

af Growtika (https://unsplash.com/@growtika)

af Growtika (https://unsplash.com/@growtika)

Penetrationstestprocessen: Trin for trin

Penetrationstestprocessen er omhyggelig og metodisk. Det sikrer, at sårbarheder er omfattende identificeret og rettet. Hver fase spiller en afgørende rolle i at afdække sikkerhedssvagheder.

Processen kan opdeles i følgende trin:

- Planlægning og omfang

- Rekognoscering og informationsindsamling

- Sårbarhedsanalyse og -scanning

- Udnyttelse

- Efterudnyttelse og rapportering

Tilsammen giver disse trin et komplet billede af en organisations sikkerhedsposition. At forstå hver fase hjælper med at udføre effektive penetrationstests. Organisationer drager fordel af at løse identificerede sårbarheder proaktivt. Denne strukturerede tilgang sikrer, at sikkerhedsforanstaltningerne er robuste og omfattende.

Samlet set er penetrationstestprocessen afgørende for at opretholde cybersikkerhedsforsvar. Dette opnås gennem en grundig undersøgelse af potentielle og eksisterende sikkerhedssårbarheder.

af Growtika (https://unsplash.com/@growtika)

af Growtika (https://unsplash.com/@growtika)

1. Planlægning og omfang

Planlægning og scoping danner grundlaget for en vellykket penetrationstest. Denne fase definerer testens mål og begrænsninger.

Nøgleaktiviteter omfatter:

- Definition af testomfang og -mål

- Identifikation af kritiske systemer og aktiver

- Forståelse af overholdelse og lovkrav

Klar kommunikation i denne fase er nøglen. Det afstemmer forventningerne mellem testteamet og organisationen. Korrekt planlægning sikrer en fokuseret og effektiv test, der leverer handlekraftig indsigt.

2. Rekognoscering og informationsindsamling

Under rekognoscering indsamles oplysninger om målsystemerne. Denne fase giver en klarere forståelse af potentielle sårbarheder.

Typiske opgaver i dette trin:

- Indsamling af offentligt tilgængelig information

- Profilering af målnetværket

- Identifikation af udsatte tjenester og teknologier

Denne fase er afgørende for at forstå, hvordan en angriber kan nærme sig målet. Det hjælper med at opbygge en nøjagtig trusselsmodel. Korrekt rekognoscering kan forbedre effektiviteten af en penetrationstest markant.

af Brett Beutell (https://unsplash.com/@bootstakesphotos)

af Brett Beutell (https://unsplash.com/@bootstakesphotos)

3. Sårbarhedsanalyse og -scanning

Sårbarhedsanalyse identificerer potentielle fejl i målsystemerne. Denne fase involverer brug af forskellige værktøjer og teknikker til at scanne for svage punkter.

Nøgleaktiviteter omfatter:

- Udførelse af automatiserede sårbarhedsscanninger

- Manuel analyse af potentielle sårbarheder

- Prioritering af trusler baseret på risikoniveauer

Grundig sårbarhedsanalyse hjælper med at lokalisere kritiske svagheder. Det informerer om de næste trin i udnyttelsen. En omhyggelig sårbarhedsanalyse sikrer, at ingen væsentlige sårbarheder forbliver ubemærket.

af Logan Voss (https://unsplash.com/@loganvoss)

af Logan Voss (https://unsplash.com/@loganvoss)

4. Udnyttelse

Udnyttelse har til formål at validere de identificerede sårbarheder ved at forsøge at udnytte dem. Dette trin simulerer virkelige angrebsscenarier.

Aktiviteter i denne fase omfatter:

- Udnyttelse af kendte sårbarheder til adgang

- Udnyttelse af sikkerhedshuller for at demonstrere virkning

- Test af effektiviteten af sikkerhedskontrol

Succesfuld udnyttelse afslører den potentielle virkning af et brud. Det understreger vigtigheden af at adressere sårbarheder. Dette trin viser alvoren af opdagede sikkerhedshuller.

af Bernd 📷 Dittrich (https://unsplash.com/@hdbernd)

af Bernd 📷 Dittrich (https://unsplash.com/@hdbernd)

5. Efterudnyttelse og rapportering

I post-udnyttelsesfasen skifter fokus til at forstå implikationerne af en succesfuld udnyttelse. Resultaterne samles derefter i en detaljeret rapport.

Nøgleaktiviteter omfatter:

- Analyzing the impact of the exploit

- Documenting vulnerabilities and findings

- Providing remediation recommendations

The final report is vital for stakeholders. Den skitserer sårbarheder, risici og foreslåede afbødningsstrategier. Dette dokument guider organisationen i at styrke sin sikkerhedsposition effektivt.

af Logan Voss (https://unsplash.com/@loganvoss)

af Logan Voss (https://unsplash.com/@loganvoss)

Værktøjer og teknikker brugt i penetrationstest

Penetrationstest er afhængig af en blanding af specialiserede værktøjer og metoder. Disse ressourcer gør det muligt for testere at identificere sårbarheder effektivt og effektivt. Blandt de mange tilgængelige værktøjer er nogle blevet industristandarder.

Common tools include:

- Nmap:Udbredt til netværksopdagelse og sikkerhedsrevision.

- Metasploit:Vigtigt for udnyttelsesfasen, der tilbyder en række udnyttelser.

- Burp Suite:Anvendes primært til test af webapplikationer og sårbarhedsscanning.

- Wireshark:Useful in analyzing network protocol data.

Valget af det rigtige værktøj afhænger af testomfanget og målmiljøet. Testere kombinerer ofte flere værktøjer for at dække forskellige scenarier. Det er vigtigt at huske, at dygtige testere udvider værktøjer med manuelle teknikker for maksimal effektivitet.

Teknikker spiller en væsentlig rolle ved siden af værktøjer. Etiske hackere anvender færdigheder som social engineering til at afdække ikke-tekniske sårbarheder. Denne kombination af værktøjer og teknikker er afgørende for omfattende pentests.

Regelmæssige opdateringer og træning hjælper testere med at holde sig ajour med den seneste udvikling inden for penetrationstest. De skal tilpasse sig nye trusler og teknologier og sikre, at deres metoder forbliver effektive.

Synergien mellem værktøjer og menneskelig ekspertise udgør et formidabelt forsvar mod cybertrusler. Testere skal udnytte denne kombination til at trænge ind i og forstå systemer grundigt.

af DevVrat Jadon (https://unsplash.com/@devvratjadon)

af DevVrat Jadon (https://unsplash.com/@devvratjadon)

af Shubham Dhage (https://unsplash.com/@theshubhamdhage)

af Shubham Dhage (https://unsplash.com/@theshubhamdhage)

Overholdelse, risikostyring og forretningsværdi

I nutidens lovgivningslandskab er overholdelse ikke til forhandling for virksomheder. Penetrationstest spiller en afgørende rolle i opfyldelsen af disse forpligtelser. Organisationer skal sikre, at deres systemer stemmer overens med standarder som PCI DSS og ISO 27001.

Risikostyring er kernen i cybersikkerhedsstrategier. Gennem penetrationstest kan virksomheder lokalisere sårbarheder. Denne proaktive tilgang hjælper med at afbøde potentielle trusler, før de materialiserer sig. It transforms risks into manageable challenges.

Desuden giver pentests direkte forretningsværdi ud over sikkerhed. De hjælper med at bevare kundernes tillid ved at demonstrere en forpligtelse til databeskyttelse. Dette kan forbedre en organisations omdømme og troværdighed markant.

Penetration testing offers:

- Improved cybersecurity posture.

- Alignment with compliance standards.

- Enhanced risk management.

- Increased stakeholder confidence.

At identificere sårbarheder tidligt strømliner også ressourceallokeringen. Ved at fokusere på håndgribelige trusler kan virksomhederne prioritere investeringer effektivt. Denne tilgang reducerer ikke kun omkostningerne, men forbedrer også den samlede operationelle effektivitet.

Visualisering af penetrationstestens livscyklus i en forretningskontekst giver klarhed. Det viser, hvor sammenflettet sikkerhedspraksis og forretningsmål er, og understreger deres gensidige afhængighed.

af Sufyan (https://unsplash.com/@blenderdesigner)

af Sufyan (https://unsplash.com/@blenderdesigner)

Udfordringer og begrænsninger ved penetrationstestning

Penetrationstest, selv om det er uundværligt, har sine udfordringer. One significant limitation is its scope. Tests fokuserer ofte på specifikke områder og efterlader andre potentielle sårbarheder uudforskede.

Tidsbegrænsninger kan også hindre grundig testning. Omfattende vurderinger kræver tilstrækkelig tid, men forretningsdrift kan begrænse denne varighed. Som følge heraf kan nogle sårbarheder forblive ubemærket under en pentest.

En anden begrænsning er den potentielle forstyrrelse af tjenester. Test i levende miljøer kan utilsigtet forårsage nedetid, hvilket påvirker forretningskontinuiteten. Denne risiko nødvendiggør omhyggelig planlægning og koordinering med it-teams.

Budgetovervejelser kan også være en udfordring. Penetrationstest af høj kvalitet kræver dygtige fagfolk og sofistikerede værktøjer, hvilket kan være dyrt. Nogle virksomheder kan kæmpe for at allokere tilstrækkelige ressourcer.

Disse udfordringer fremhæver vigtigheden af en holistisk sikkerhedstilgang. Organisationer bør overveje penetrationstest som en komponent i en integreret cybersikkerhedsstrategi. Key limitations include:

- Begrænset omfang

- Tidsbegrænsninger

- Potential disruptions

- Budgetary constraints

Bedste praksis for effektiv penetrationstest

For at maksimere værdien af penetrationstestning skal du overholde bedste praksis. Start med klart at definere omfanget og målene. Dette sikrer, at testen stemmer overens med din organisations sikkerhedsmål.

Engage qualified, reputable testers. Se efter erfaring og certificeringer som Certified Ethical Hacker (CEH) eller Offensive Security Certified Professional (OSCP). Kompetente testere kan identificere og udnytte sårbarheder effektivt.

Oprethold åben kommunikation mellem testere og interne teams. Dette fremmer samarbejde og sikrer minimal forstyrrelse af driften. Det hjælper også med at løse eventuelle umiddelbare bekymringer, der opstår under test.

Behandl endelig penetrationstest som en løbende proces, ikke en engangsbegivenhed. Regelmæssige test hjælper med at være på forkant med nye trusler. Forbedre løbende din sikkerhedsstilling baseret på testresultater.

Nøgle bedste praksis omfatter:

- Define clear scope and objectives.

- Hire qualified testers with proven credentials.

- Ensure open, ongoing communication.

- Inkorporer test i en kontinuerlig sikkerhedsstrategi.

How to Choose a Penetration Testing Provider

At vælge den rigtige udbyder af penetrationstest er afgørende for din sikkerhed. Start med at evaluere deres legitimationsoplysninger og ekspertise. Sørg for, at de har relevante certificeringer og en dokumenteret track record.

Consider their methodology and approach. En god udbyder vil tilpasse deres test til at passe til dine unikke behov. De bør også have en klar proces til at rapportere resultater og anbefale løsninger.

Prioritér endelig kommunikation og gennemsigtighed. Vælg en udbyder, der holder dig informeret gennem hele testprocessen. Dette hjælper med at forstå sårbarheder og tilpasse afhjælpningsplanerne.

When choosing a provider:

- Verify certifications and experience.

- Assess their methodology.

- Ensure strong communication and transparency.

Integrering af penetrationstest i din sikkerhedsstrategi

Penetrationstest bør være en integreret del af din cybersikkerhedsstrategi. Den identificerer sårbarheder og tester effektiviteten af sikkerhedskontroller. Ved at integrere pentests styrer du proaktivt risici.

For at integrere penetrationstestning effektivt, overvej at tilpasse tests til forretningsmål. Dette sikrer, at test adresserer de mest kritiske aktiver. Regelmæssig planlægning af pen-tests hjælper med at være på forkant med nye trusler.

Samarbejde mellem it- og sikkerhedsteams er afgørende. Det sikrer tilpasning til mål, omfang og afhjælpningsplaner. Dette teamwork kan forbedre din organisations overordnede sikkerhedsposition.

Overvej disse trin, når du integrerer penetrationstest:

- Align tests with business objectives.

- Schedule regular testing sessions.

- Foster collaboration between teams.

En proaktiv tilgang til penetrationstest kan transformere din sikkerhedsstrategi. Det opbygger modstandskraft og styrker forsvar, og forbereder dig på fremtidige udfordringer.

af GuerrillaBuzz (https://unsplash.com/@guerrillabuzz)

af GuerrillaBuzz (https://unsplash.com/@guerrillabuzz)

Konklusion: Fremtiden for penetrationstestning

Efterhånden som teknologien udvikler sig, fortsætter landskabet med penetrationstest med at udvikle sig. Nye trusler og teknologier, såsom IoT og AI, kræver mere sofistikerede tilgange. Organisationer skal tilpasse sig og innovere for at opretholde robuste sikkerhedsforsvar.

Fremtiden for penetrationstest involverer dybere integration med automatiseringsværktøjer. Automatiseret test vil supplere den manuelle indsats for at øge effektiviteten og nøjagtigheden. Denne blanding giver en mere omfattende sikkerhedsvurdering.

Kontinuerlig læring og udvikling inden for cybersikkerhed er afgørende. Efterhånden som angriberne udvikler sig, skal forsvarerne også udvikle sig. Investering i banebrydende testpraksis sikrer parathed og modstandsdygtighed over for fremtidige cyberudfordringer. Penetrationstest vil forblive en hjørnesten i proaktive sikkerhedsstrategier, der er afgørende for at beskytte digitale infrastrukturer.