Hybrid cloud-adoption fortsætter med at accelerere, efterhånden som organisationer stræber efter smidighed, omkostningsoptimering og robusthed. Ved at kombinere lokale systemer med offentlige cloudtjenester leverer hybridarkitekturer fleksibilitet - men de udvider også angrebsoverfladen. Angribere retter sig mod hybride miljøer, fordi de afslører flere aktiver, introducerer komplekse tillidsgrænser og er afhængige af forskellige værktøjer og processer.

En fokuseret trusselslandskabsanalyse viser en stigning i angreb, der udnytter fejlkonfigurationer, identitetssvagheder, API sårbarheder og forsyningskædegab. Disse hybride cloud-sikkerhedstrusler forstærkes af hurtige udviklerdrevne ændringer, automatisering og tredjepartsafhængigheder. Denne artikel vil gennemgå en kortlægning af trusselslandskabet, identificere nye sikkerhedsrisici, forklare operationelle udfordringer, gennemgå sikkerhedstendenser, anbefale risikostyringsstrategier og skitsere, hvordan organisationer bør forberede sig på fremtiden for hybrid cloud-sikkerhed.

Vær på forkant med nye trusler

Download vores omfattende 2023 Hybrid Cloud Threat Report for at forstå de seneste angrebsvektorer og afbødningsstrategier.

Download trusselsrapport

Kortlægning af trussellandskabet for hybride skymiljøer

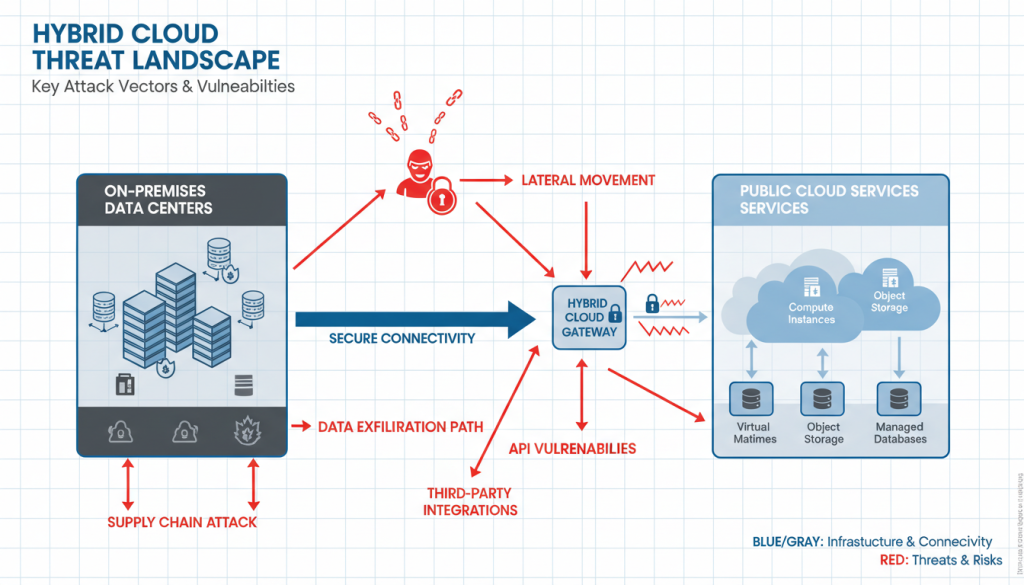

Figur 1: Hybrid skysikkerhedstrussellandskab, der viser almindelige angrebsvektorer

Trusselslandskabsanalyse: aktiver, angrebsoverflader og hybridkompleksitet

Hybride cloudmiljøer kombinerer mange aktivtyper: virtuelle maskiner, containere, serverløse funktioner, API'er, identitetsudbydere, on-premises apparater og datalagre. Hver aktivklasse skaber unikke sårbarheder og indbyrdes afhængigheder, som angribere kan udnytte.

Nøgledimensioner, der skal inkluderes i en trusselslandskabsanalyse:

- Aktiver: data (struktureret/ustruktureret), identitetsoplysninger, nøgler, konfigurationsskabeloner, CI/CD pipelines.

- Angrebsflader: offentlige API'er, administrationskonsoller, forkert konfigurerede lagerpladser, VPN'er, EDR-telemetrisamlere og øst-vest-netværksstier mellem skyen og på stedet.

- Kompleksitet: flere cloud-udbydere (multi-cloud), ældre lokale systemer og tredjeparts SaaS integrationer øger risikoen på grund af inkonsekvente kontroller og divergerende logning.

Almindelige angrebsvektorer i Hybrid Cloud Security

Angribere, der retter sig mod hybride cloudmiljøer, udnytter typisk flere almindelige vektorer:

- Dataeksfiltrering: Angribere finder fejlkonfigureret lager eller lækkede nøgler og flytter data til eksterne slutpunkter. Offentligt eksponerede S3/Blob-beholdere er fortsat en hyppig årsag til brud.

- Sidebevægelse: Når de er inde i et arbejdsbyrde eller netværkssegment, udnytter modstandere overprivilegerede konti og svag netværkssegmentering til at dreje til kritiske systemer.

- API udnyttelse: Usikre API'er og utilstrækkelig hastighedsbegrænsning muliggør misbrug af cloud-tjenester, privilegieforhøjelse og dataadgang.

- Supply-chain angreb: kompromitterede open source-biblioteker eller CI/CD-værktøjskæder kan introducere bagdøre i produktionssystemer.

Hybrid cloud-sikkerhedstrusler knyttet til cloud-native og on-prem integrationer

Hybride miljøer blander cloud-native teknologier (Kubernetes, serverløse) med ældre on-premises platforme. Angribere udnytter det svageste led:

- Svagt isolerede Kubernetes navnerum eller containerkørselstider

- Usikre netværkstunneller, der forbinder lokale og cloud-arbejdsbelastninger

- Forkert identitet og politikhåndhævelse på tværs af domæner

Overførsel af arbejdsbelastninger til skyen uden at genoverveje sikkerhedskontrollen resulterer ofte i nedarvede eller nye sårbarheder, som angribere kan udnytte.

Nye sikkerhedsrisici, der er specifikke for Hybrid Cloud

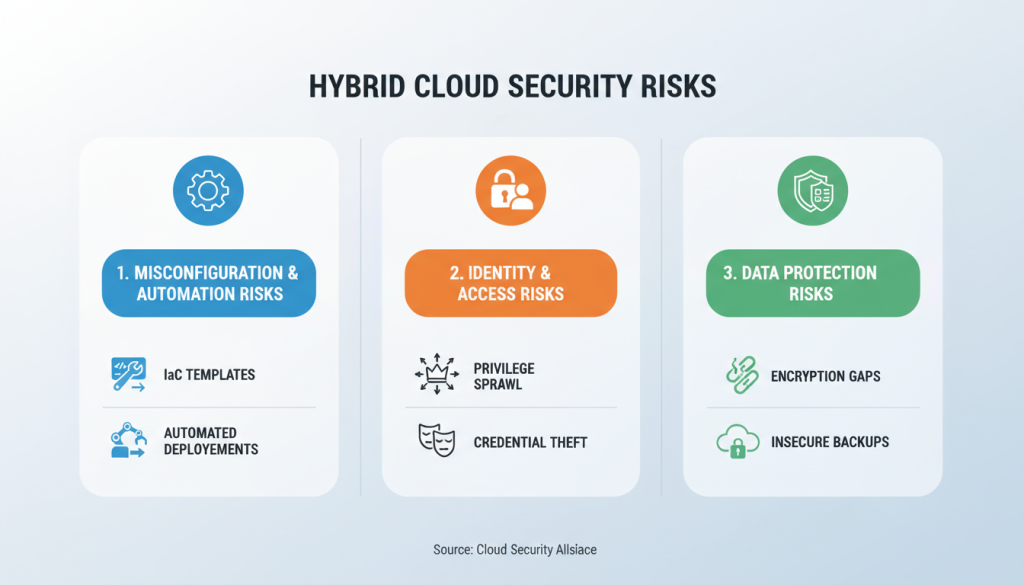

Figur 2: Vigtigste nye sikkerhedsrisici i hybride cloudmiljøer

Fejlkonfiguration og automatiseringshuller som en ny sikkerhedsrisiko

Efterhånden som organisationer skaleres, accelererer automatiseret levering (Infrastructure as Code). Men automatisering kan udbrede fejlkonfigurationer i skala:

- Forkerte IAM-politikker indlejret i Terraform- eller ARM-skabeloner

- Usikrede standardindstillinger i administrerede tjenester

- CI/CD pipelines, der implementerer ændringer uden automatiserede sikkerhedsporte

En enkelt forkert konfigureret skabelon kan afsløre tusindvis af ressourcer. Gartner advarede om, at frem til 2025 vil "99 % af skysikkerhedsfejl være kundens skyld" - hovedsageligt som følge af fejlkonfiguration og dårlig styring.

En bank, der bruger IaC til at oprette testklynger, efterlod ved et uheld en lagerbeholder ukrypteret og offentligt læsbar. Automatisering replikerede derefter denne konfiguration på tværs af miljøer, hvilket skabte udbredt eksponering.

Identitets- og adgangsrisici: Privilege Sprawl, Identity Federation og Credential Theft

Identitet er den nye perimeter inden for hybrid cloud-sikkerhed. Nye risici omfatter:

- Privilegiumspredning: Ældre konti og brede roller akkumulerer tilladelser over tid.

- Identitetsføderationskompleksitet: SSO/SAML/OIDC-fejl kan skabe tillidskæder, som angribere misbruger.

- Legitimationstyveri: afslørede hemmeligheder i kodelagre eller lækager fra udviklermaskiner.

Databeskyttelsesrisici: Eksponering for flere lejere, krypteringshuller og usikre sikkerhedskopier

Databeskyttelsesrisici i hybridskyer omfatter:

- Multi-lejer eksponering: dårligt isolerede lejere i offentlige skyer kan lække metadata eller data på tværs af kunder.

- Krypteringshuller: Data i hvile eller i transit er muligvis ikke korrekt krypteret, eller nøgler kan være forkert administreret.

- Usikre sikkerhedskopier: Sikkerhedskopier gemt i tilgængelige bøtter eller uden uforanderlighedsbeskyttelse muliggør tab af data eller ransomware.

Ifølge IBM 2023 Cost of a Data Breach Report var kompromitterede legitimationsoplysninger og cloud-fejlkonfigurationer væsentlige årsager til dyre brud, med den gennemsnitlige brudomkostning på $4,45 millioner.

Cloudsikkerhedsudfordringer og operationelle virkninger

Figur 3: Operationelle cloud-sikkerhedsudfordringer i hybride miljøer

Synlighed og overvågningsudfordringer på tværs af hybride miljøer

En af de hårdeste driftspåvirkninger er manglende udsyn. Data og telemetri er fragmenteret på tværs af udbydere og lokale systemer:

- Centralisering af logfiler og muliggørelse af observerbarhed i fuld stack er ikke-trivielt.

- Blinde vinkler tillader angribere at fortsætte uopdaget.

- Alarmtræthed fra støjende signaler underminerer SOC effektivitet.

Praktisk afbødning: Invester i en centraliseret SIEM/Cloud-native sikkerhedsanalyse med normaliseret telemetri og kontekstbevidste advarsler.

Overholdelses- og ledelseskompleksiteter: Lovgivningsmæssig overlapning og reviderbarhed

Hybride skyer krydser ofte regulatoriske domæner (f.eks. GDPR, HIPAA, PCI DSS). Udfordringer omfatter:

- Kortlægning af kontroller på tværs af cloud- og lokale systemer

- Opretholdelse af dataophold og suverænitet

- Beviser auditabilitet under overensstemmelseskontrol

En multinational virksomhed, der bruger USA-baseret SaaS til europæiske kundedata, skal omhyggeligt dokumentere behandlingsaftaler og tekniske kontroller for at opretholde overholdelse af GDPR, mens de opererer i et hybridt cloudmiljø.

Mennesker og procesproblemer: Kompetencegaps, DevSecOps Adoption og Change Management

Mennesker og procesudfordringer er vedvarende med hensyn til at sikre hybride cloudmiljøer:

- Mangel på sikkerhedskompetencer langsom vedtagelse af moderne kontroller.

- DevSecOps kulturel forandring er nødvendig for at integrere sikkerhed i hurtige pipelines.

- Forandringsstyring: hyppige infrastrukturændringer kræver styring for at undgå drift.

Organisationer bør tackle disse udfordringer gennem træning, sikkerhedsmestere i udviklerteams og klare værn i CI/CD pipelines.

Vurder din Hybrid Cloud Security Posture

Anmod om en omfattende sikkerhedsvurdering for at identificere huller i dit hybride cloudmiljø og modtag skræddersyede anbefalinger.

Anmod om sikkerhedsvurdering

Cloud Security Trends Shaping Hybrid Defense

Figur 4: Vigtige cloud-sikkerhedstendenser, der former hybrid cloud-forsvar

Skift-venstre- og Infrastruktur-som-kode-tendenser og deres sikkerhedsimplikationer

Skift-venstre-praksis indlejrer sikkerhed tidligere i udviklingen:

- Scanner IaC skabeloner for fejlkonfigurationer

- Test af containerbilleder i CI

- Policy-as-Code til at håndhæve sikkerhedsporte

Fordelene omfatter tidlig opdagelse og færre tilbagerulninger af ændringer. Sikkerhedsregler skal dog integreres uden at bremse leveringen for at være effektiv i hybride cloudmiljøer.

Zero Trust, SASE og andre arkitektoniske trends for Hybrid Cloud Security

Arkitektoniske tendenser, der omformer hybridforsvar:

- Nul tillid: Antag ingen implicit tillid - verificer identitet, kontekst og enhedsposition for hver adgangsbeslutning.

- SASE (Secure Access Service Edge): konvergerer netværks- og sikkerhedstjenester for at sikre distribuerede brugere og arbejdsbelastninger.

- Tjenestemasker: Giver observerbarhed og mTLS mellem mikrotjenester.

"Adopter mindste privilegier, antag brud, og bekræft løbende" - et nyttigt mantra for hybrid cloud-sikkerhed.

Brug af automatisering, AI/ML og avanceret analyse i trusselsdetektion og -respons

Automatisering og AI/ML bringer skala til hybrid cloud-sikkerhed:

- Automatisk detektering af unormale adgangsmønstre

- Automatisk afhjælpning af fejlkonfigurationer (med autoværn)

- Orkestrerede responsplaybooks, der reducerer den gennemsnitlige responstid (MTTR)

Advarsel: ML modeller kræver kvalitetsdata og kontinuerlig tuning for at undgå falske positive/negative i hybridmiljøer.

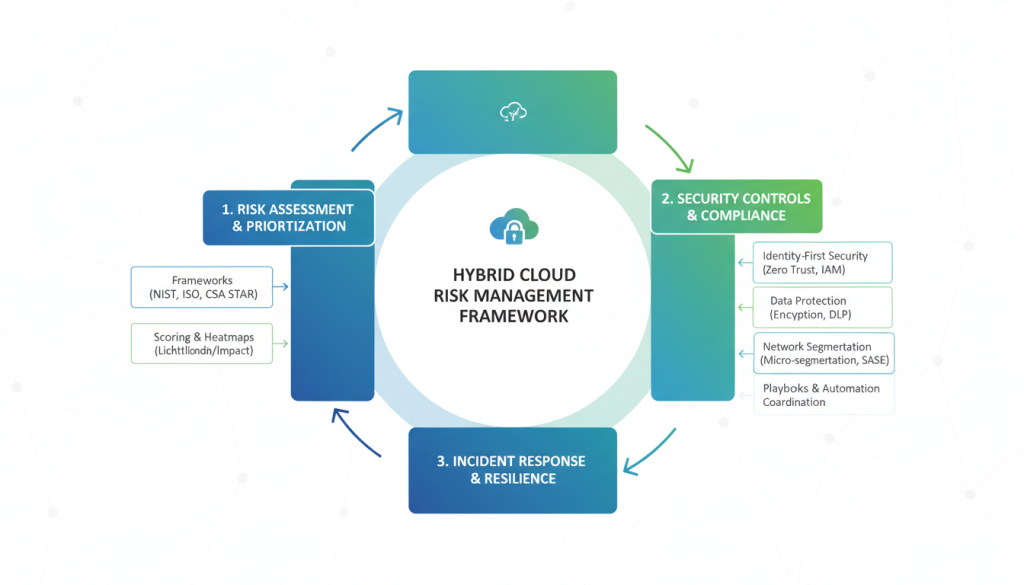

Hybrid Cloud Risk Management og Mitigation Strategier

Figur 5: Omfattende rammer for hybrid cloud-risikostyring

Risikovurdering og prioritering: rammer, kontinuerlig trusselslandskabsanalyse og scoring

Vedtag en løbende risikovurderingstilgang til hybrid cloud-sikkerhed:

- Brug anerkendte rammer (NIST CSF, ISO 27001, CIS Controls) til at kortlægge kontroller.

- Udfør trusselsmodellering og angrebsstianalyse regelmæssigt.

- Implementer risikoscoring, der faktorer sandsynlig indvirkning og udnyttelsesevne.

Eksempel: prioriter udbedring af fejlkonfigurationer til offentligt vendte kontrolfly frem for interne alarmer med lav indvirkning.

Kontroller og bedste praksis: Identity-First Security, Encryption, Network Segmentation og Secure CI/CD

Kernekontroller til reduktion af hybrid cloud-risiko:

Identitets- og adgangsstyring (IAM)

- Implementer mindste privilegier og rollebaseret adgang

- Implementer politikker for betinget adgang

- Gennemtving multifaktorgodkendelse

Kryptering

- Sørg for kryptering under transport og i hvile

- Brug kundeadministrerede nøgler, hvor det er relevant

- Implementer nøglerotationspolitikker

Netværkssegmentering

- Anvend mikrosegmenteringsprincipper

- Brug sikre tunneler med strenge ACL'er

- Gennemføre øst-vest trafikkontrol

Sikker CI/CD

- Scan afhængigheder og tegn artefakter

- Brug reproducerbare builds

- Implementer sikkerhedsporte i rørledninger

Eksempel IAM Mindst privilegeret rolle

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "s3:GetObject", "s3:ListBucket" ], "Resource": [ "arn:aws:s3:::example-prod-bucket", "arn:aws:s3:::example-prod-bucket/*" ] } ]

}

Hændelsesberedskab og -respons: Playbooks, bordøvelser og koordinering på tværs af domæner

Forbered dig på hændelser med øvede spillebøger:

- Vedligehold hybride hændelsesresponsplaner, der inkluderer cloududbyderkontakter og adgangsprocedurer.

- Kør regelmæssige bordøvelser, der simulerer dataeksfiltrering, kompromitteret CI/CD eller ransomware.

- Koordiner på tværs af cloud-, netværks-, applikations-, juridiske og kommunikationsteams.

Driftstip:Byg API-opkald eller automatisering for hurtigt at tilbagekalde cloud-legitimationsoplysninger eller rotere nøgler under indeslutningsfaser af hændelsesrespons.

Forberedelse til fremtiden for Hybrid Cloud Security

Figur 6: Fremtiden for hybrid cloud-sikkerhed: trusler i udvikling og strategiske investeringer

Forventet udvikling af Hybrid Cloud-sikkerhedstrusler og angribertaktik

Forvent, at angribere:

- Udnyt avanceret automatisering og AI for at finde fejlkonfigurationer hurtigere

- Målret forsyningskæder og CI/CD pipelines mere aggressivt

- Fokus på identitetskompromis og servicetokentyveri

Forsvarere skal proaktivt reducere angrebsoverfladen og forbedre detektionen af subtile adfærdsmæssige anomalier i hybridmiljøer.

Strategiske investeringer: Værktøj, talent, partnerskaber og leverandørrisikostyring

Prioriter investeringer, der leverer robust hybrid cloud-sikkerhed:

| Investeringsområde | Prioriterede handlinger | Forventede resultater |

| Værktøj | Implementer CSPM, arbejdsbelastningsbeskyttelse og SIEM med cloud-telemetri | Forbedret synlighed, automatisk registrering, reduceret responstid |

| Talent | Invester i cloud-sikkerhedsuddannelse og -certificeringer | Forbedret evne til at sikre komplekse miljøer |

| Partnerskaber | Engager MSSP'er eller CSP-partnere for at øge kapaciteten | Adgang til specialiseret ekspertise og dækning døgnet rundt |

| Leverandørrisiko | Læg mærke til tredjepartsafhængigheder og inkluder sikkerheds-SLA'er | Reduceret forsyningskæderisiko og forbedret leverandøransvar |

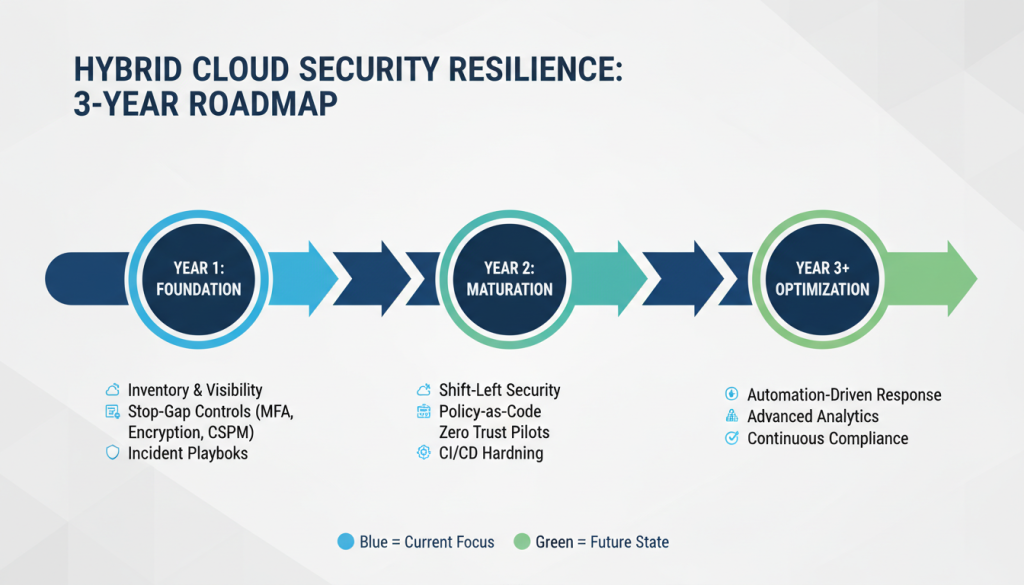

Køreplan for modstandsdygtighed: Integration af cloud-sikkerhedstendenser i langsigtet hybrid cloud-risikostyring

Opret en flerårig køreplan for hybrid cloud-sikkerhed:

Figur 7: Flerårig køreplan for hybrid cloud-sikkerhedsresiliens

- År 1:Inventar, synlighed, stop-gap-kontroller (MFA, kryptering, CSPM) og hændelses-playbooks.

- År 2:Skift-venstre, policy-as-code, nul tillid-piloter og CI/CD-hærdning.

- År 3+:Fuld operationalisering af automatiseringsdrevet respons, avancerede analyser og kontinuerlig overholdelse.

Integrer kontinuerlig trusselslandskabsanalyse for at tilpasse køreplanen i takt med, at skysikkerhedstendenser udvikler sig.

Konklusion

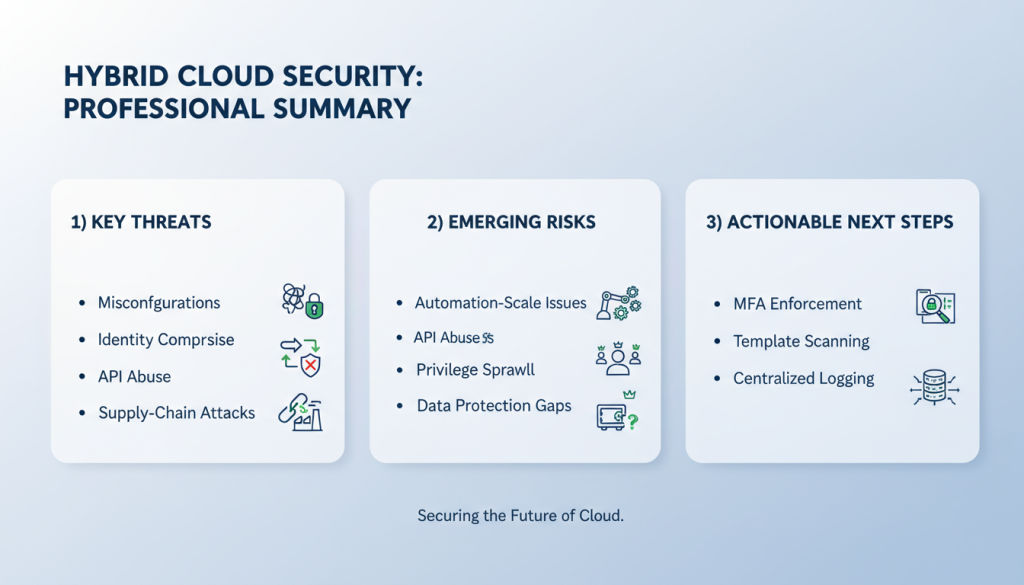

Figur 8: Opsummering af centrale hybrid cloud-sikkerhedstrusler, risici og afbødningsstrategier

Opsummering af nøglehybrid cloud-sikkerhedstrusler, nye sikkerhedsrisici og cloud-sikkerhedsudfordringer

Hybride cloud-sikkerhedstrusler spænder fra fejlkonfigurationer og identitetskompromis til API misbrug og forsyningskædeangreb. Nye sikkerhedsrisici, der er specifikke for hybride miljøer, omfatter fejlkonfigurationer i automatiseringsskala, sprawl af privilegier og huller i databeskyttelse. Operationelle cloud-sikkerhedsudfordringer – synlighed, overholdelse og mennesker/procesproblemer – forstørrer disse risici.

Handlingsbare næste trin: Øjeblikkelige begrænsninger, overvågningsprioriteter og strategisk planlægning

Øjeblikkelige afbødninger

- Gennemtving MFA og mindst privilegerede IAM

- Scan og ret IaC skabeloner

- Centraliser logning med CSPM/CWPP

Overvågningsprioriteter

- Opdag unormal identitetsadfærd

- Overvåg for dataeksfiltreringsmønstre

- Sporkonfigurationsdrift

Strategisk planlægning

- Implementer Zero Trust principper

- Invester i skysikkerhedsuddannelse

- Forbered hændelsesreaktions-playbooks

Endelige tanker om fremtiden for hybrid cloud-sikkerhed

Fremtiden for hybrid cloud-sikkerhed vil blive defineret af, hvor hurtigt organisationer kan integrere sikkerhed i udvikling og drift og samtidig bevare kontrol over identitet og data. Omfavn automatisering, adopter identitet-først-forsvar, og prioriter løbende risikovurdering. Ved at tilpasse værktøjer, mennesker og processer – og læne sig ind i nye skysikkerhedstrends – kan organisationer reducere risikoen og være på forkant med modstandere i et hurtigt skiftende trusselslandskab.

Start med en fokuseret trusselslandskabsanalyse i dette kvartal – beholdningssky-aktiver, identificer de 3 mest effektive fejlkonfigurationer eller identitetssvagheder, og kør en bordøvelse for at validere din hændelsesberedskab.

Styrk din Hybrid Cloud Security Posture

Download vores omfattende Hybrid Cloud Security Checklist med handlingsrettede trin til at beskytte dit miljø mod nye trusler.