At vælge den rigtige cloud-sikkerhedsudbyder er blevet en kritisk beslutning for organisationer, efterhånden som cloudmiljøer bliver mere og mere komplekse. Med skiftende trusler, overholdelseskrav og multi-cloud-implementeringer har indsatsen for dette valg aldrig været højere. Denne omfattende guide vil lede dig gennem de væsentlige evalueringskriterier, sammenligningsrammer og praktiske trin for at vælge en cloud-sikkerhedsudbyder, der passer til din organisations unikke sikkerhedsbehov.

Hvorfor valg af cloud-sikkerhedsudbyder betyder mere end nogensinde

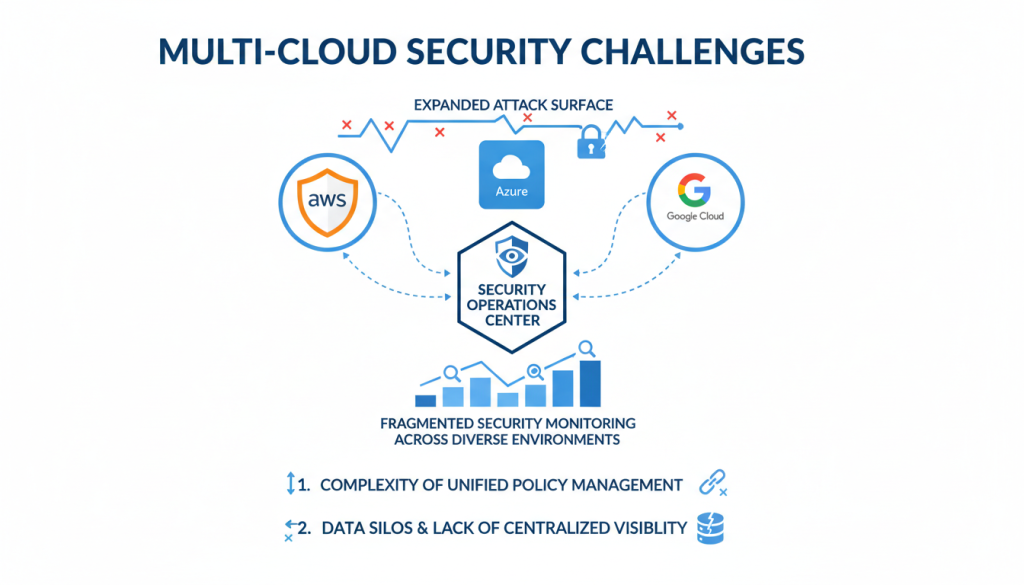

Den hurtige indførelse af cloud-tjenester har fundamentalt ændret, hvordan organisationer griber sikkerheden an. Traditionelt perimeterbaseret forsvar er ikke længere tilstrækkeligt, da data og arbejdsbelastninger bevæger sig ud over virksomhedens netværk. Ifølge nyere undersøgelser bruger over 78 % af organisationer nu to eller flere cloud-udbydere, hvilket skaber udvidede angrebsflader og sikkerhedsblind vinkler.

Fig. 1: Den ekspanderende angrebsflade i multi-cloud-miljøer kræver strategisk valg af cloud-sikkerhedsudbyder

At vælge den forkerte cloud-sikkerhedsudbyder kan resultere i ødelæggende konsekvenser. De gennemsnitlige omkostninger ved et databrud i skyen overstiger nu $4,5 millioner, mens regulatoriske sanktioner under rammer som GDPR kan nå op til 4% af den globale årlige omsætning. Ud over økonomiske konsekvenser skader sikkerhedsfejl kundernes tillid og brandomdømme på måder, der kan tage år at genopbygge.

Ikke sikker på, hvor du skal starte?

Vores cloud-sikkerhedseksperter kan hjælpe dig med at navigere i det komplekse udbyderlandskab og identificere den rigtige sikkerhedspartner til dine specifikke behov.

Planlæg en udvælgelseskonsultation

Forstå dine cloud-sikkerhedskrav

Før du evaluerer udbydere, skal du klart definere din organisations unikke sikkerhedskrav. Dette fundament sikrer, at du vælger en udbyder, der løser dine specifikke udfordringer i stedet for at blive påvirket af marketingkrav eller funktionslister.

Vurdering af dit cloudmiljøs kompleksitet

Kompleksiteten af dit cloudmiljø påvirker direkte dine sikkerhedskrav. Organisationer med hybrid- eller multi-cloud-implementeringer står over for andre udfordringer end dem, der bruger en enkelt cloud-udbyder. Overvej disse faktorer, når du definerer dine behov:

Cloud-implementeringsmodeller

- Enkelt offentlig sky (AWS, Azure, GCP)

- Multi-cloud implementering

- Hybrid sky (offentlig + privat)

- Cloud-native applikationer

Arbejdsbelastningstyper

- Virtuelle maskiner

- Containere og Kubernetes

- Serverløse funktioner

- PaaS og SaaS applikationer

Regulatoriske og overholdelseskrav

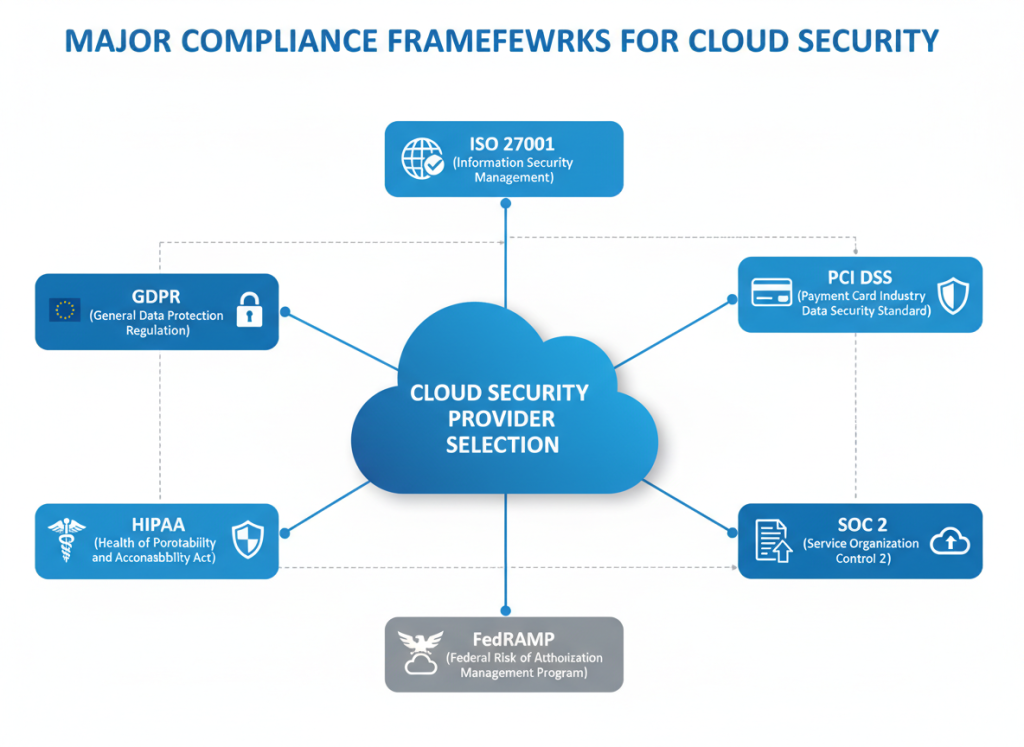

Din branche og geografiske placering bestemmer, hvilke compliance-rammer, der gælder for din organisation. Skysikkerhedsudbydere skal understøtte disse krav gennem passende kontroller, dokumentation og certificeringer.

Fig. 2: Vigtige overholdelsesrammer, der skal overvejes ved valg af cloud-sikkerhedsudbyder

| Overholdelsesramme |

Branchefokus |

Nøglesikkerhedskrav |

| GDPR |

Alle brancher (EU data) |

Databeskyttelse, privatlivskontrol, brudmeddelelse |

| HIPAA |

Sundhedspleje |

PHI-beskyttelse, adgangskontrol, revisionslogning |

| PCI DSS |

Betalingsbehandling |

Kortholders databeskyttelse, netværkssikkerhed |

| SOC 2 |

Serviceorganisationer |

Sikkerhed, tilgængelighed, behandlingsintegritet |

| ISO 27001 |

Alle brancher |

Informationssikkerhedsstyringssystem |

| FedRAMP |

Regeringen |

Standardiseret sikkerhedsvurdering for cloud-tjenester |

Risikoprofil og trusselslandskab

Forskellige organisationer står over for forskellige trusselslandskaber baseret på deres branche, datafølsomhed og forretningsdrift. Dit valg af cloud-sikkerhedsudbyder bør stemme overens med din specifikke risikoprofil og de trusler, der mest sandsynligt vil være målrettet mod din organisation.

Definer dine sikkerhedskrav

Vores eksperter kan hjælpe dig med at identificere dine unikke cloud-sikkerhedskrav baseret på dit miljø, overholdelsesbehov og risikoprofil.

Få tilpassede kravvurdering

Væsentlige funktioner til valg af Cloud Security Provider

Når du evaluerer cloud-sikkerhedsudbydere, er visse kernefunktioner ikke til forhandling. Disse grundlæggende funktioner danner grundlaget for effektiv cloud-sikkerhed og bør være til stede hos enhver udbyder, du overvejer.

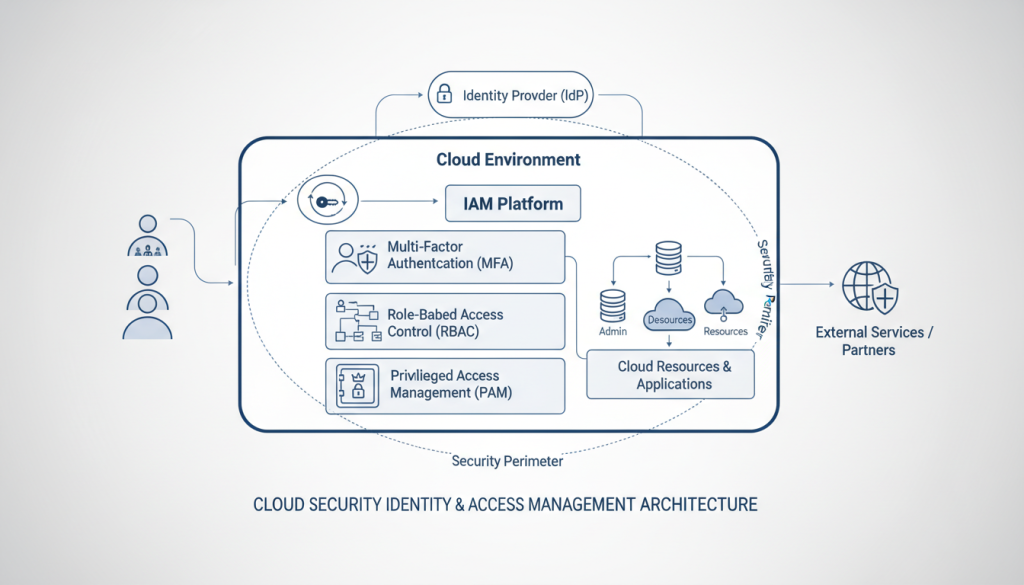

Identitets- og adgangsstyring

Identitet er blevet den nye sikkerhedsperimeter i cloudmiljøer. Effektiv identitets- og adgangsstyring (IAM) er afgørende for at kontrollere, hvem der kan få adgang til dine cloud-ressourcer, og hvilke handlinger de kan udføre.

Fig. 3: Omfattende IAM-arkitektur til sikre cloudmiljøer

Se efter udbydere, der tilbyder:

- Rollebaseret adgangskontrol (RBAC) med håndhævelse af mindste privilegier

- Multi-factor authentication (MFA) for al administrativ adgang

- Just-in-time (JIT) privilegeret adgangsstyring

- Integration med virksomhedsidentitetsudbydere (Azure AD, Okta)

- Automatiseret adgang anmeldelser og certificering

- Registrering af unormal adfærd for identitetstrusler

Databeskyttelse og kryptering

Omfattende databeskyttelse er afgørende for at beskytte følsomme oplysninger i skyen. Din udbyder bør tilbyde robuste krypteringsfunktioner for data i hvile, under transport og ideelt set i brug.

Nøglefunktioner til at evaluere omfatter:

- AES-256-kryptering til hvilende data

- TLS 1.3 for data i transit

- Kundeadministrerede krypteringsnøgler (CMEK)

- Hardware Security Module (HSM) support

- Nøglerotation og livscyklusstyring

- Funktioner til forebyggelse af datatab (DLP)

- Sikker nøglelagring og backup

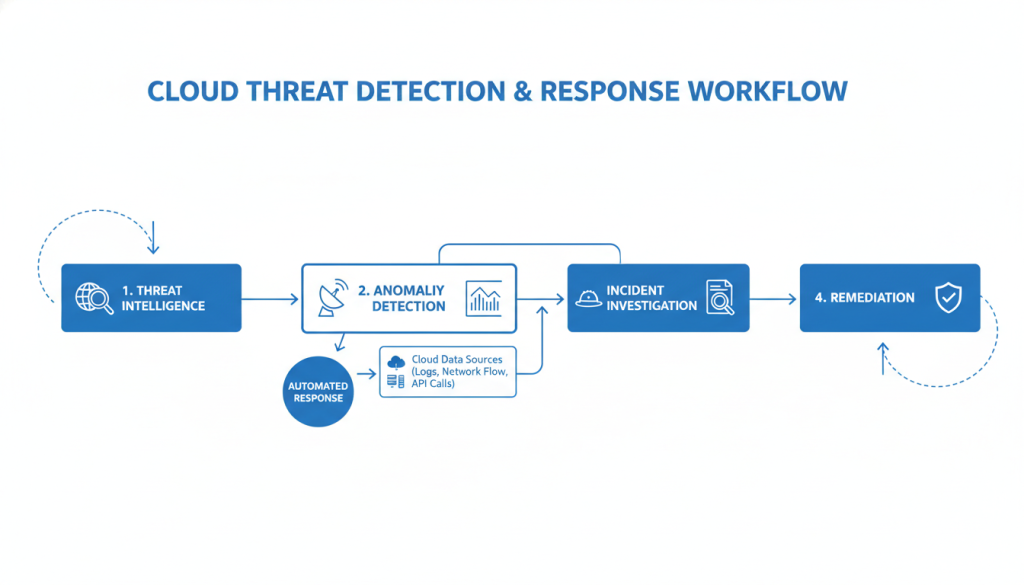

Trusselsdetektion og -respons

Skymiljøer står over for et trusselslandskab i konstant udvikling. Din sikkerhedsudbyder skal tilbyde avancerede detektions- og responsfunktioner for hurtigt at identificere og afbøde trusler.

Fig. 4: Effektiv registrering af cloud-trusler og arbejdsproces

Væsentlige trusselsdetektion og reaktionsfunktioner omfatter:

- Realtidsovervågning på tværs af cloudtjenester og arbejdsbelastninger

- Avanceret analyse og maskinlæring til registrering af anomalier

- Integration med feeds for trusselsintelligens

- Automatiserede svarmuligheder for almindelige trusler

- Hændelsesundersøgelse og retsmedicinske værktøjer

- Synlighed og korrelation på tværs af skyer

Evaluer dine nuværende sikkerhedshuller

Vores cloud-sikkerhedsvurdering kan identificere huller i din nuværende beskyttelse og hjælpe dig med at prioritere funktioner, når du vælger en udbyder.

Anmod om analyse af sikkerhedsgab

Avancerede muligheder for at overveje i Cloud Security Provider-valg

Ud over kernefunktioner tilbyder førende cloud-sikkerhedsudbydere avancerede funktioner, der kan give betydelig yderligere beskyttelse. Disse funktioner kan være særligt vigtige afhængigt af dit specifikke miljø og risikoprofil.

Cloud Security Posture Management (CSPM)

CSPM værktøjer overvåger løbende dit cloudmiljø for fejlkonfigurationer, overtrædelser af overholdelse og sikkerhedsrisici. Denne proaktive tilgang hjælper med at forhindre brud, før de opstår.

Fig. 5: CSPM dashboard, der viser skykonfigurationsrisici og overholdelsesstatus

Nøgle CSPM egenskaber til at evaluere:

- Kontinuerlig scanning for fejlkonfigurationer og politikovertrædelser

- Multi-cloud-understøttelse (AWS, Azure, GCP)

- Overholdelse benchmarking i forhold til industristandarder

- Automatiserede afhjælpningsarbejdsgange

- Risikoprioritering baseret på potentiel påvirkning

- Integration med DevOps arbejdsgange

Cloud Workload Protection Platform (CWPP)

CWPP-løsninger beskytter de arbejdsbelastninger, der kører i dit cloudmiljø, herunder virtuelle maskiner, containere og serverløse funktioner. Disse værktøjer giver runtime-beskyttelse mod trusler, der er målrettet mod dine applikationer og data.

Vigtige CWPP-funktioner inkluderer:

- Runtime application self-protection (RASP)

- Containersikkerhed og Kubernetes beskyttelse

- Hukommelsesbeskyttelse mod nul-dages udnyttelse

- Filintegritetsovervågning

- Adfærdsovervågning og anomalidetektion

- Sårbarhedshåndtering og virtuel patching

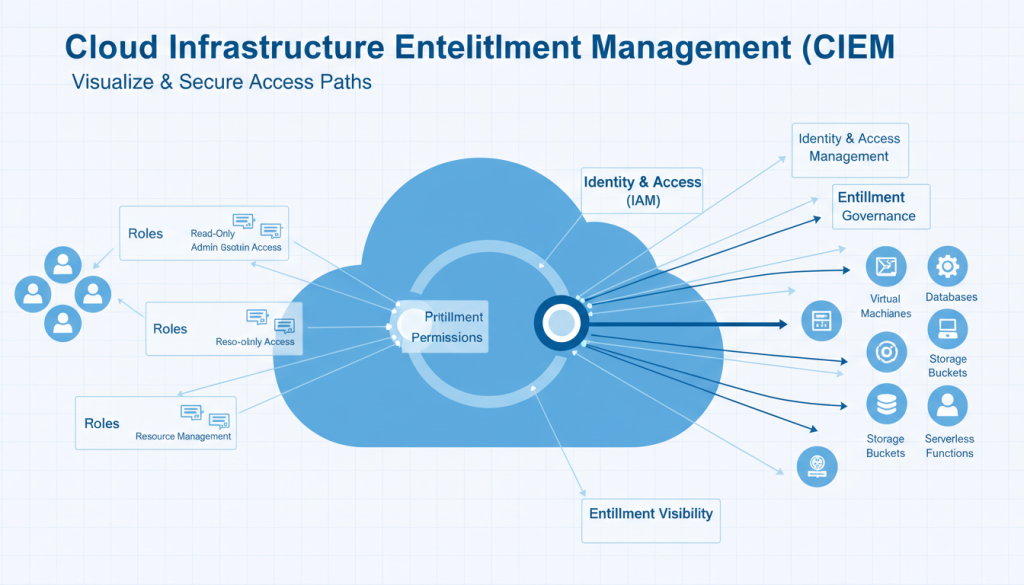

Cloud Infrastructure Entitlement Management (CIEM)

CIEM-løsninger løser udfordringen med at administrere identiteter og tilladelser på tværs af komplekse cloudmiljøer. Disse værktøjer hjælper med at håndhæve mindste privilegier og reducere risikoen for sprawl af tilladelser.

Cloud Infrastructure Entitlement Management-visualisering, der viser tilladelsesforhold til valg af cloud-sikkerhedsudbyder" width="750" height="428" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-1024x585.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-300x171.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-768x439.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for.png 1344w" sizes="(max-width: 750px) 100vw, 750px" />

Cloud Infrastructure Entitlement Management-visualisering, der viser tilladelsesforhold til valg af cloud-sikkerhedsudbyder" width="750" height="428" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-1024x585.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-300x171.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-768x439.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for.png 1344w" sizes="(max-width: 750px) 100vw, 750px" />

Fig. 6: CIEM-visualisering, der viser identitets- og tilladelsesforhold

Vigtige CIEM-egenskaber at overveje:

- Opdagelse af alle identiteter og tilladelser på tværs af skyer

- Identifikation af overdrevne, ubrugte eller risikable tilladelser

- Rigtig størrelse af tilladelser baseret på faktisk brug

- Automatisk afhjælpning af tilladelsesproblemer

- Kontinuerlig overvågning af tilladelsesændringer

- Integration med identitetsstyringssystemer

Operationelle overvejelser ved valg af Cloud Security Provider

Ud over tekniske muligheder spiller operationelle faktorer en afgørende rolle for succesen af din cloud-sikkerhedsstrategi. Disse overvejelser påvirker, hvor godt udbyderens løsninger integreres med dine eksisterende processer og understøtter dit sikkerhedsteam.

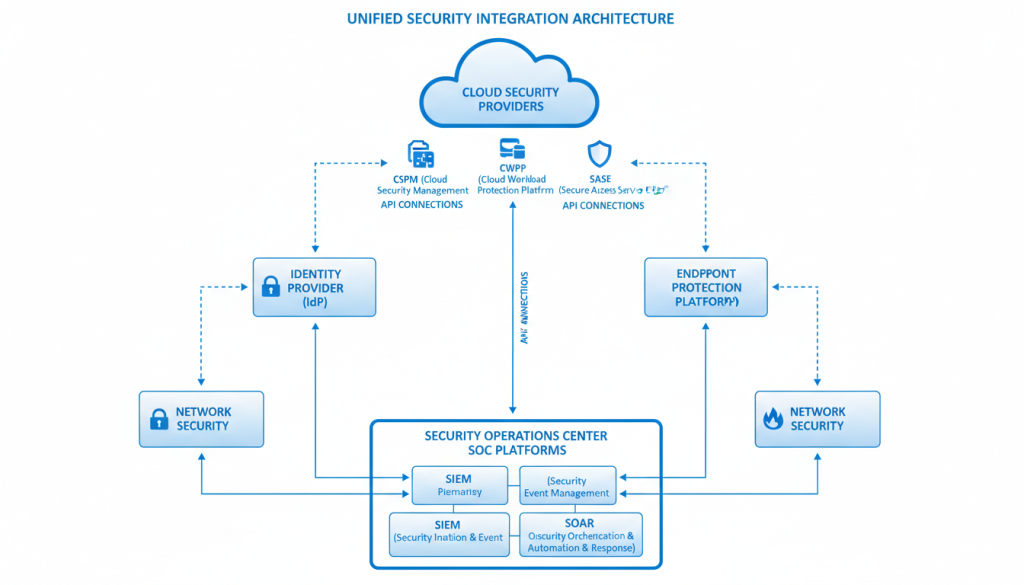

Integration med eksisterende sikkerhedsstak

Din cloud-sikkerhedsudbyder bør integreres problemfrit med dine eksisterende sikkerhedsværktøjer og -processer for at give samlet beskyttelse og synlighed.

Fig. 7: Integrationsarkitektur mellem cloud-sikkerhed og eksisterende sikkerhedsværktøjer

Vigtigste integrationspunkter at evaluere:

- SIEM integration til centraliseret logning og alarmering

- SOAR integration til automatiserede svar arbejdsgange

- API tilgængelighed og dokumentationskvalitet

- Integration med identitetsudbydere og katalogtjenester

- Support til sikkerhedsorkestrering på tværs af værktøjer

- Skræddersyede integrationsmuligheder og professionelle tjenester

Skalerbarhed og ydeevne

Efterhånden som dit cloudmiljø vokser, skal dine sikkerhedsløsninger skalere i overensstemmelse hermed uden at gå på kompromis med ydeevnen eller skabe flaskehalse.

Skalerbarhedsfaktorer, der skal tages i betragtning:

- Støtte til udrulninger i stor skala (tusindvis af ressourcer)

- Ydeevnepåvirkning på beskyttede arbejdsbelastninger

- Evne til at håndtere burst-trafik og hurtig skalering

- Distribueret arkitektur for høj tilgængelighed

- Ressourcekrav og optimering

- Omkostningsskaleringsmodeller efterhånden som miljøet vokser

Administrerede tjenester og support

I betragtning af kompleksiteten af cloud-sikkerhed og manglen på dygtige sikkerhedseksperter, kan administrerede tjenester og ekspertsupport være værdifulde komponenter i din sikkerhedsstrategi.

![Managed <a href=]() security operations center for cloud environments showing monitoring and response capabilities" src="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png" alt="Administreret sikkerhedsdriftscenter for cloudmiljøer, der viser overvågnings- og responsfunktioner" width="750" height="547" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-300x219.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-768x560.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response.png 1184w" sizes="(max-width: 750px) 100vw, 750px" />

security operations center for cloud environments showing monitoring and response capabilities" src="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png" alt="Administreret sikkerhedsdriftscenter for cloudmiljøer, der viser overvågnings- og responsfunktioner" width="750" height="547" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-300x219.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-768x560.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response.png 1184w" sizes="(max-width: 750px) 100vw, 750px" />

Fig. 8: Administrerede sikkerhedsoperationer for cloudmiljøer

Overvejelser om support og administreret service:

- 24/7 overvågning og reaktionskapacitet

- Ekspertise i dine specifikke cloud-platforme

- Incident response support og SLA'er

- Proaktive trusselsjagttjenester

- Implementerings- og konfigurationsassistance

- Træning og videnoverførsel til dit team

Har du brug for hjælp til at vurdere udbydere?

Vores cloud-sikkerhedseksperter kan hjælpe dig med at vurdere udbydere i forhold til dine specifikke driftskrav og integrationsbehov.

Planlæg udbyderevalueringssession

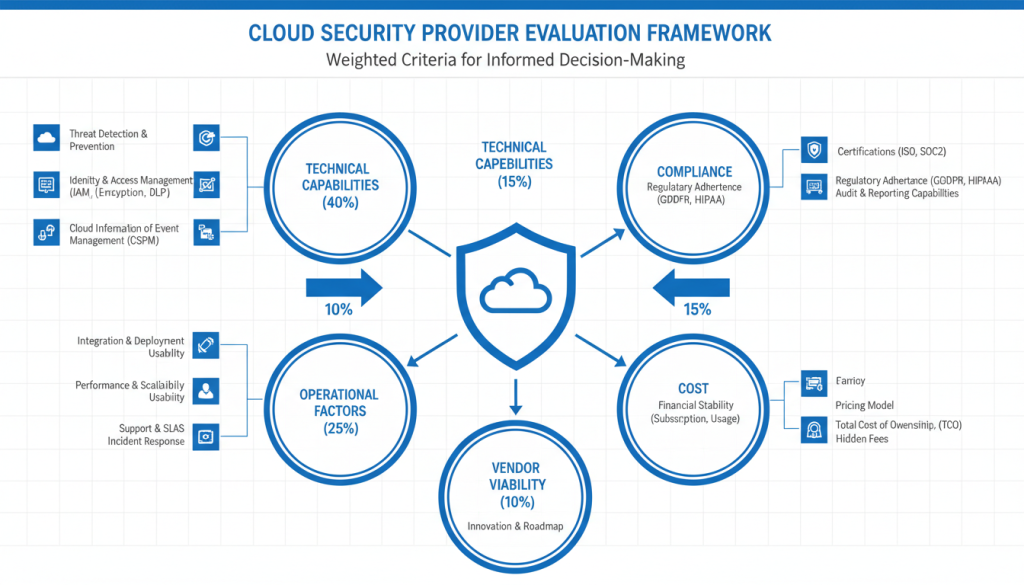

Cloud Security Provider Selection Framework

En struktureret evalueringsramme hjælper med at sikre, at du overvejer alle relevante faktorer, når du vælger en cloud-sikkerhedsudbyder. Denne tilgang giver mulighed for objektiv sammenligning og forsvarlig beslutningstagning.

Definition af evalueringskriterier

Start med at definere de specifikke kriterier, der betyder mest for din organisation. Disse bør stemme overens med dine sikkerhedskrav, risikoprofil og operationelle behov.

Fig. 9: Struktureret evalueringsramme med vægtede kriteriekategorier

Eksempler på evalueringskategorier og vægte:

| Kategori |

Vægt |

Prøvekriterier |

| Tekniske muligheder |

40 % |

IAM, kryptering, trusselsdetektion, CSPM, CWPP, CIEM |

| Operationelle faktorer |

25 % |

Integration, skalerbarhed, brugervenlighed, support, administrerede tjenester |

| Overholdelse og styring |

15 % |

Certificeringer, revisionsstøtte, politikstyring |

| Omkostninger og værdi |

10 % |

Licensmodel, TCO, ROI, omkostningsforudsigelighed |

| Leverandørens levedygtighed |

10 % |

Markedsposition, finansiel stabilitet, køreplan, innovation |

Scoringsmetode

Udvikl en konsekvent scoringstilgang til at evaluere udbydere i forhold til dine kriterier. Dette muliggør objektiv sammenligning og hjælper med at retfærdiggøre din valgbeslutning.

Eksempel på scoringsmetode:

- Bedømme hvert kriterium på en skala fra 1-5 (1 = dårlig, 5 = fremragende)

- Multiplicer kriteriescore efter kategorivægte

- Sumvægtet score for den samlede udbydervurdering

- Dokumentér styrker og svagheder for hver udbyder

- Identificer eventuelle "must-have"-krav, der ikke er til forhandling

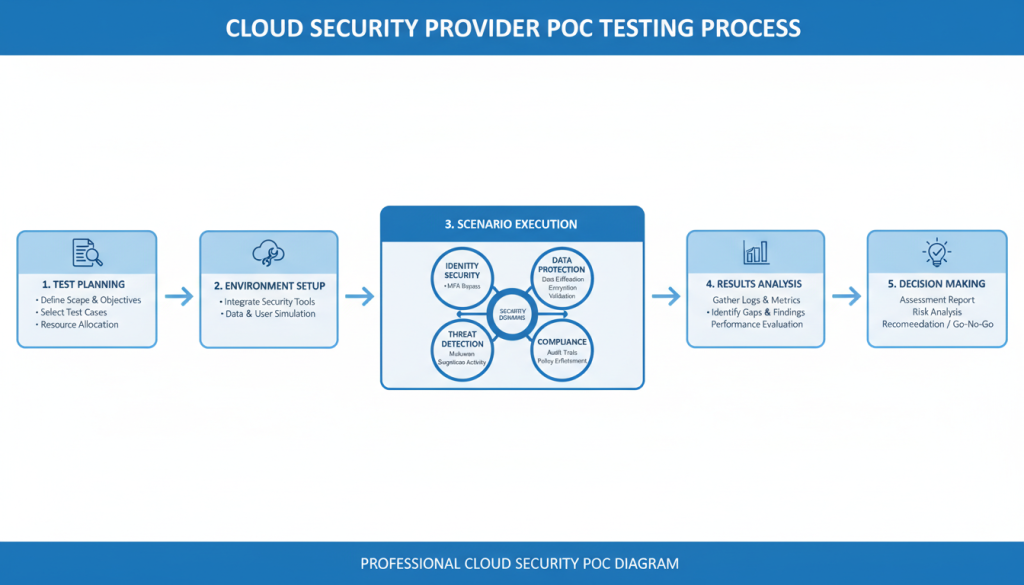

Proof of Concept (PoC) test

For udvalgte udbydere skal du udføre praktiske test i dit miljø for at validere kapaciteter og ydeevne. Denne evaluering fra den virkelige verden giver indsigt, som dokumentation og demoer ikke kan.

Fig. 10: Struktureret PoC-testproces for cloud-sikkerhedsudbydere

Nøgle PoC-scenarier at teste:

- Identitetskompromittering og -svar

- Databeskyttelseseffektivitet (kryptering, adgangskontrol)

- Fejlkonfigurationsidentifikation og afhjælpning

- Trusselsdetektion og -reaktionsfunktioner

- Integration med eksisterende sikkerhedsværktøjer

- Ydeevnepåvirkning på cloud-arbejdsbelastninger

- Brugervenlighed og workfloweffektivitet

Strømlin din evalueringsproces

Download vores omfattende tjekliste til sammenligning af Cloud Security Provider for at fremskynde din evalueringsproces og sikre, at du overvejer alle kritiske faktorer.

Download sammenligningstjekliste

Førende udbydere af cloud-sikkerhed i 2026

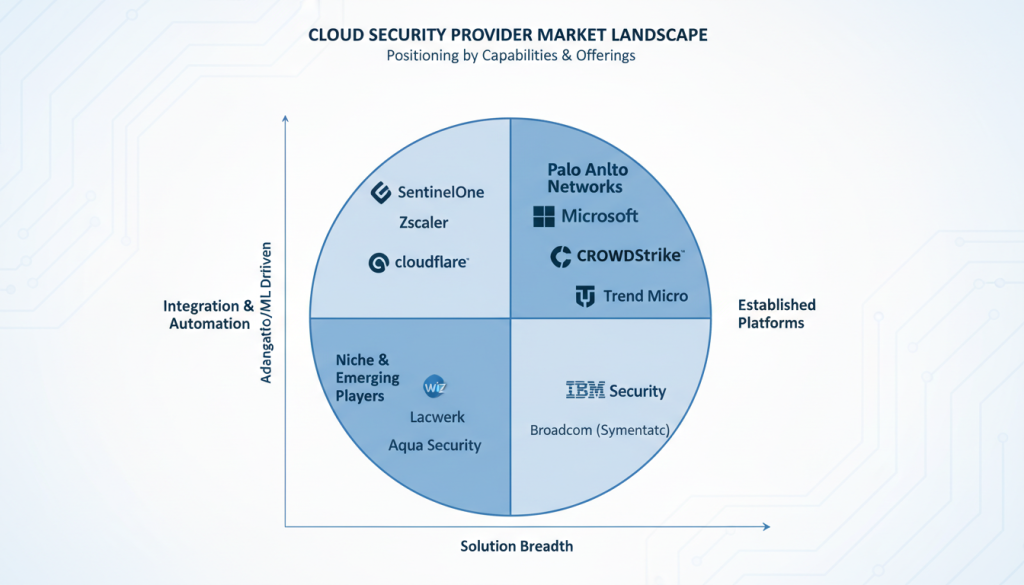

Selvom dine specifikke krav bør drive din udvælgelsesproces, kan forståelsen af styrkerne og fokusområderne hos førende udbydere hjælpe med at informere din evaluering. Her er en oversigt over bemærkelsesværdige cloud-sikkerhedsudbydere i 2026.

Fig. 11: Skysikkerhedsudbyderens markedslandskab 2026

Cloud-Native sikkerhedsspecialister

Disse udbydere fokuserer udelukkende på cloud-sikkerhed med specialbyggede løsninger til cloud-miljøer.

- Stærke CSPM og CWPP kapaciteter

- Dyb integration med cloud-udbyder-API'er

- DevSecOps-venlige arbejdsgange

- Hurtig innovation og funktionsudvikling

Sammenlign specialister

Virksomhedssikkerhedsledere

Etablerede sikkerhedsleverandører med omfattende porteføljer, der spænder over cloud- og lokale miljøer.

- Integrerede sikkerhedsplatforme

- Stærke trusselsefterretningskapaciteter

- Moden support og tjenester

- Brede overholdelsescertificeringer

Sammenlign Enterprise Leaders

Cloud Provider Sikkerhed

Indbyggede sikkerhedstilbud fra store cloud-tjenesteudbydere (AWS, Azure, GCP).

- Dyb integration med cloud-platforme

- Forenklet implementering og styring

- Konsekvente opdateringer med platformsfunktioner

- Konsolideret fakturering og support

Sammenlign udbyderløsninger

Nøgle differentiatorer at overveje

Når du vurderer udbydere, skal du være opmærksom på disse differentierende faktorer, der kan påvirke deres egnethed til dine behov:

- Multi-cloud vs. single-cloud fokus og muligheder

- Agentbaserede vs. agentløse implementeringsmodeller

- Platformtilgang vs. punktløsninger

- Administrerede servicemuligheder og professionelle tjenester

- Specialiserede kapaciteter til din branche eller overholdelsesbehov

- Innovationstempo og produktkøreplantilpasning

- Prismodeller og samlede ejeromkostninger

Implementering bedste praksis efter valg af Cloud Security Provider

At vælge den rigtige udbyder er kun begyndelsen. En vellykket implementering kræver omhyggelig planlægning, trinvis implementering og løbende optimering for at maksimere værdien af din cloud-sikkerhedsinvestering.

Implementeringsplanlægning

Udvikle en struktureret implementeringsplan, der imødekommer tekniske, operationelle og organisatoriske overvejelser.

- Udfør en detaljeret opdagelse af dit cloudmiljø

- Definer succeskriterier og nøglepræstationsindikatorer

- Opret en trinvis implementeringsplan med milepæle

- Identificer integrationspunkter med eksisterende systemer

- Udvikle test- og valideringsprocedurer

- Plan for videnoverførsel og teamtræning

Fasevis implementeringstilgang

En trinvis tilgang reducerer risikoen og giver mulighed for justering baseret på de første resultater. Overvej denne eksempelimplementeringssekvens:

| Fase |

Fokusområder |

Varighed |

| 1: Fond |

Miljøopdagelse, basispolitikker, indledende overvågning |

2-4 uger |

| 2: Kernebeskyttelse |

IAM kontroller, kryptering, CSPM implementering |

4-6 uger |

| 3: Avanceret sikkerhed |

Trusselsdetektion, CWPP, CIEM-implementering |

6-8 uger |

| 4: Integration |

SIEM/SOAR integration, workflow automatisering |

4-6 uger |

| 5: Optimering |

Finjustering, avancerede use cases, løbende forbedringer |

Løbende |

Måling af succes og løbende forbedring

Etabler målinger for at evaluere effektiviteten af din cloud-sikkerhedsimplementering og identificere områder, der kan forbedres.

Nøglepræstationsindikatorer at spore:

- Tid til at opdage og reagere på sikkerhedshændelser

- Reduktion af fejlkonfigurationer i skyen og politikovertrædelser

- Dækning af cloud-ressourcer under sikkerhedskontrol

- Sikkerhedsteamets effektivitet og alarmkvalitet

- Overholdelsesposition og revisionsberedskab

- Samlede ejeromkostninger og ROI

Har du brug for implementeringssupport?

Vores cloud-sikkerhedseksperter kan hjælpe dig med at udvikle en skræddersyet implementeringsplan og give vejledning gennem hele din implementeringsrejse.

Anmod om implementeringshøring

Konklusion: Foretag det rigtige valg af Cloud Security Provider

At vælge den rigtige cloud-sikkerhedsudbyder er en kritisk beslutning, der påvirker din organisations risikostilling, operationelle effektivitet og evne til at innovere sikkert i skyen. Ved at følge en struktureret evalueringsproces, der stemmer overens med dine specifikke krav, kan du foretage et sikkert, forsvarligt valg, der leverer langsigtet værdi.

Husk disse nøgleprincipper under hele din valgrejse:

- Start med en klar forståelse af dine unikke sikkerhedskrav

- Evaluer udbydere ud fra objektive, vægtede kriterier

- Valider kapaciteter gennem praktisk test i dit miljø

- Overvej både tekniske og operationelle faktorer i din beslutning

- Plan for vellykket implementering med en trinvis tilgang

- Mål resultater og optimer løbende din sikkerhedsstilling

Med den rigtige cloud-sikkerhedsudbyder som din partner, kan du trygt fremskynde din cloud-rejse og samtidig bevare en stærk beskyttelse af dine kritiske aktiver og data.

Klar til at finde din ideelle cloud-sikkerhedspartner?

Vores eksperter kan guide dig gennem hele udvælgelsesprocessen, fra kravdefinition til endelig beslutning og implementeringsplanlægning.

Start din valgrejse i dag

Ofte stillede spørgsmål om valg af Cloud Security Provider

Hvor lang tid skal udvælgelsesprocessen for cloud-sikkerhedsudbyder tage?

Tidslinjen varierer baseret på organisationens størrelse og kompleksitet, men spænder typisk fra 6-12 uger for en grundig proces. Dette inkluderer kravdefinition (1-2 uger), indledende forskning og RFI (2-3 uger), detaljeret evaluering og PoC-test (3-4 uger) og endelig udvælgelse og kontraktindgåelse (2-3 uger).

Skal vi prioritere en samlet platform eller de bedste punktløsninger?

Dette afhænger af dine specifikke behov. Forenede platforme tilbyder forenklet administration, konsistente politikker og integrerede arbejdsgange, men udmærker sig muligvis ikke på alle kapacitetsområder. De bedste løsninger giver overlegne muligheder på specifikke områder, men kræver mere integrationsindsats og kan skabe synlighedshuller. Mange organisationer anvender en hybrid tilgang med en kerneplatform suppleret med specialiserede værktøjer til kritiske muligheder.

Hvor vigtige er analytikervurderinger som Gartner og Forrester i udvælgelsesprocessen?

Analytikervurderinger giver et værdifuldt markedsperspektiv og kan hjælpe med at identificere førende udbydere, men bør ikke være det eneste grundlag for udvælgelse. Disse vurderinger understreger ofte bredden af muligheder og markedstilstedeværelse frem for specifik tilpasning til dine krav. Brug dem som input til din proces, men prioriter dine unikke behov, praktiske test og referencetjek fra organisationer, der ligner din.

Hvilken rolle bør cloud-tjenesteudbyderes indbyggede sikkerhedsværktøjer spille i vores strategi?

Indbyggede sikkerhedsværktøjer fra cloud-udbydere (AWS, Azure, GCP) tilbyder tæt integration, forenklet implementering og ofte lavere omkostninger. De fungerer godt for organisationer, der primært bruger én cloud-platform med moderate sikkerhedskrav. De kan dog mangle avancerede funktioner, multi-cloud-understøttelse og uafhængig sikkerhedsvalidering. Mange organisationer bruger native værktøjer til grundlæggende sikkerhed og tredjepartsløsninger til avanceret beskyttelse og multi-cloud-konsistens.

Hvordan skal vi evaluere de samlede ejeromkostninger for cloud-sikkerhedsløsninger?

Se ud over licensomkostninger for at inkludere implementering, integration, løbende administration og potentielle omkostningsbesparelser. Overvej faktorer som ressourcekrav (personaletid, ekspertise), træningsbehov, effektivitetsforbedringer og risikoreduktionsværdi. Evaluer også prismodeller (pr. bruger, pr. ressource, forbrugsbaseret) i forhold til dine vækstprognoser for at forstå, hvordan omkostningerne vil skalere med dit miljø.

Editorial standards: This article was written by a certified practitioner and peer-reviewed by our engineering team. We update content quarterly to ensure technical accuracy. Opsio maintains editorial independence — we recommend solutions based on technical merit, not commercial relationships.