Hvad CERT-In-vejledningerne er (og hvem skal overholde)

CERT-In Directions 2022 Framework: Nøgleoverholdelsesområder for MSP'erCERT-In (Indian Computer Emergency Response Team) Directions 2022, udstedt den 28. april 2022, i henhold til Section 70B af Information Technology Act, 2000, etablerer obligatorisk rapportering af cybersikkerhedshændelser og informationssikkerhedspraksis for en bred vifte af enheder, der opererer i India. Disse anvisninger udvider omfanget og specificiteten af krav til overholdelse af cybersikkerhed markant.

Direktiverne gælder for et bredt spektrum af organisationer, herunder:

- Tjenesteudbydere (herunder administrerede tjenesteudbydere)

- Mellemmænd

- Datacentre

- Body corporates

- Virtual Private Server (VPS) udbydere

- Cloud-tjenesteudbydere

- Udbydere af virtuelle private netværkstjenester (VPN)

- Tjenesteudbydere af virtuelle aktiver

- Udbydere af virtuelle aktiver

- Depotudbydere af tegnebog

- Statslige organisationer

Specifikt for Managed Service Providers skaber disse anvisninger både compliance-forpligtelser og nye servicemuligheder. MSP'er skal ikke kun sikre, at deres egne operationer er i overensstemmelse med direktiverne, men også hjælpe deres kunder med at implementere kompatibel sikkerhedspraksis. Dette dobbelte ansvar gør forståelsen af de tekniske og operationelle krav særligt kritisk.

Direktiverne er juridisk bindende i henhold til indisk lovgivning, hvor manglende overholdelse potentielt kan resultere i sanktioner i henhold til IT-loven. For MSP'er skaber dette både et krav om compliance og en strategisk mulighed for at udvikle og levere CERT-In compliance-tjenester til kunder, der falder inden for rammerne af disse krav.

De 5 operationelle krav MSP'er skal udarbejde til

1. Tidslinjer for indberetning af hændelser og eskaleringsdesign

Det mest tidsfølsomme krav i CERT-In-vejledningen er den obligatoriske 6-timers hændelsesrapporteringstidslinje. MSP'er skal designe deres sikkerhedsoperationer til at opdage, validere og rapportere cybersikkerhedshændelser til CERT-In inden for dette snævre vindue. Dette kræver:

- Hændelsesdetektionsfunktionerder fungerer 24×7 på tværs af alle administrerede miljøer

- Klare hændelsesklassificeringskriterierfor at identificere rapporterbare hændelser

- Definerede eskaleringsstiermed udpegede beslutningstagere bemyndiget til at udløse rapporter

- Skabelonrapporteringsmekanismerder hurtigt kan udfyldes med hændelsesdetaljer

- Multi-lejer rapporteringsprocesserder tydeliggør ansvar mellem MSP'er og deres kunder

Rapporterbare hændelser omfatter målrettet scanning af kritiske systemer, kompromitterede kritiske systemer, uautoriseret adgang til it-systemer, defacementer af websteder, malware-implementeringer, identitetstyveri, phishing-angreb, DDoS, ransomware-hændelser og databrud. MSP'er skal opstille klare kriterier for hver kategori for at sikre ensartet rapportering.

2. Log-retentionsarkitektur (central log-lager + manipulationskontrol)

CERT-In-retningslinjerne giver mandat til at vedligeholde logfiler over alle IKT-systemer i en rullende periode på 180 dage inden for indisk jurisdiktion. Dette krav kræver en robust logstyringsarkitektur, der inkluderer:

- Omfattende logsamlingfra alle IKT-systemer (servere, netværksenheder, sikkerhedsværktøjer, applikationer)

- Centraliseret logopbevaringmed passende kapacitetsplanlægning for 180 dages tilbageholdelse

- Indgrebssikker kontrolfor at forhindre uautoriseret ændring af lagrede logfiler

- Overholdelse af datasuverænitetsikre, at logfiler er gemt i India

- Logformatstandardiseringfor at lette analyse og undersøgelse

- Adgangskontrolbegrænsning af, hvem der kan se, ændre eller slette logfiler

MSP'er skal designe deres logopbevaringsarkitektur for at balancere ydeevne, lageromkostninger og overholdelseskrav. Dette indebærer typisk en trindelt tilgang med varm opbevaring af nyere logfiler og kold opbevaring for ældre logfiler, alt imens søgbarhed og integritet bevares i hele opbevaringsperioden på 180 dage.

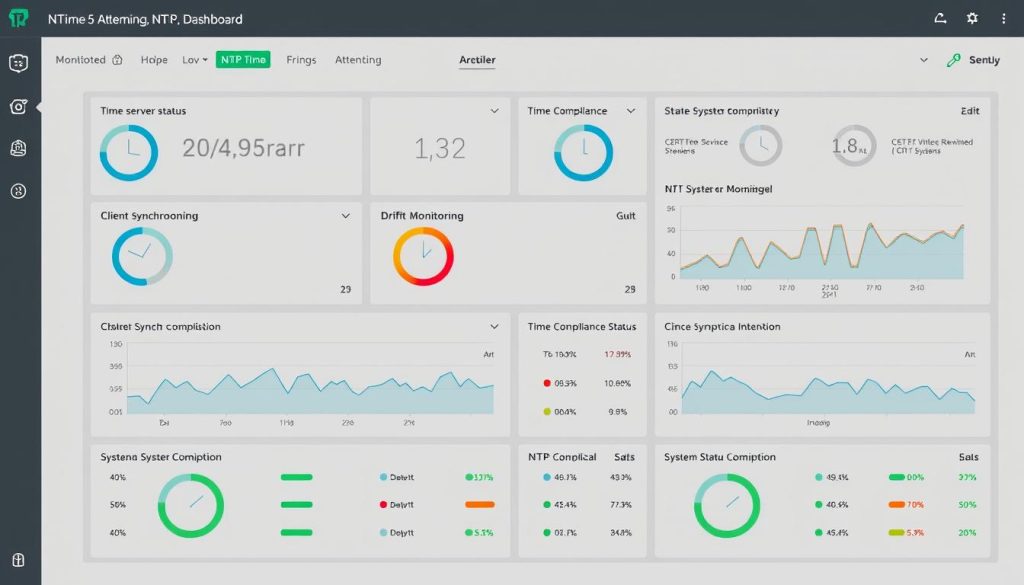

3. Tidssynkronisering (NTP-design og overvågning)

CERT-in-retningslinjerne kræver, at alle IKT-systemer synkroniseres til Network Time Protocol (NTP) Serveren for National Informatics Center (NIC) eller National Physical Laboratory (NPL), eller med NTP-servere, der kan spores til disse agenturer. Dette krav kræver:

- NTP-serverarkitekturmed primære og sekundære tidskilder

- Konfigurationsstyringfor at sikre, at alle systemer peger på kompatible tidskilder

- Kontinuerlig overvågningaf tidssynkroniseringsstatus på tværs af alle administrerede systemer

- Driftsdetektering og alarmeringat identificere systemer, der falder ud af synkronisering

- Dokumentation af tidskildesporbarhedat demonstrere overholdelse

Nøjagtig tidssynkronisering er afgørende for sikkerhedsoperationer, da det sikrer, at logfiler fra forskellige systemer kan korreleres under undersøgelse af hændelser. MSP'er skal implementere robuste tidssynkroniseringsarkitekturer og overvågning for at opretholde overholdelse og understøtte effektive sikkerhedsoperationer.

4. Håndtering af kundedata / abonnentinfo (kontrakt + proces)

CERT-In-retningslinjerne stiller specifikke krav til håndtering af kundeoplysninger, især for VPN, VPS, cloud-service og virtuelle aktiver-tjenesteudbydere. Mens anvendeligheden varierer efter tjenestetype, skal MSP'er etablere:

- Kend din kundes (KYC) processerpassende til de leverede tjenester

- Indsamling og validering af kundeoplysningerarbejdsgange

- Sikker opbevaring af abonnentoplysningermed passende adgangskontrol

- Politikker for dataopbevaringtilpasset 5-års kravet for visse servicetyper

- Kontraktklausulerder omhandler krav til indsamling, opbevaring og offentliggørelse af oplysninger

MSP'er skal gennemgå deres servicetilbud for at afgøre, hvilke aspekter der udløser de forbedrede KYC- og informationsopbevaringskrav. Servicekontrakter og fortrolighedserklæringer bør opdateres, så de afspejler disse krav, samtidig med at databeskyttelsesreglerne overholdes.

5. Opbevaring af bevismateriale (billetter, hændelsesskemaer, sagstidslinjer)

Ud over de specifikke krav til logopbevaring skal MSP'er etablere omfattende praksis for bevisopbevaring for at demonstrere overholdelse af CERT-In-retningslinjerne. Dette inkluderer:

- Hændelsesbilletdokumentationmed fuldstændige kronologier af detektion og respons

- Kopier af indsendte hændelsesrapportermed tidsstempler for indsendelse

- Optegnelser over kommunikationmed CERT-In og andre myndigheder

- Systemkonfigurationsdokumentationdemonstrere overholdelse af tidssynkroniseringskrav

- Revisionslogfiler for adgangtil sikkerhedssystemer og loglagre

Denne dokumentation tjener som bevis på overholdelse under revisioner og undersøgelser. MSP'er bør implementere sikre, søgbare arkiver til overholdelsesdokumentation med passende opbevaringspolitikker og adgangskontroller.

"CERT-In-ready SOC" — runbooks og personale

For at opfylde 6-timers rapporteringskravet konsekvent skal MSP'er etablere et Security Operations Center (SOC) med specifikke kapaciteter og processer designet til CERT-In-overensstemmelse. Nøgleelementer omfatter:

Vagtmodel, alvorlighedsmatrix og rapporteringsmyndighed

En CERT-In-ready SOC kræver en veldefineret driftsmodel, der sikrer kontinuerlig overvågning og hurtig reaktion:

- 24×7 dækningsmodelmed klare vagtoverdragelsesprocedurer

- Niveaudelt analytikerstrukturmed eskaleringsstier for potentielle rapporterbare hændelser

- Sværhedsklassifikationsmatrixder stemmer overens med CERT-In rapporterbare hændelseskategorier

- Beslutningsmyndighedens rammerudpeger, hvem der kan godkende CERT-In-rapporter

- SLA sporingsmekanismerat overvåge time-to-rapport-metrics

Alvorlighedsmatrixen bør klart definere kriterier for hver hændelsestype, hvilket hjælper analytikere med hurtigt at afgøre, om en hændelse opfylder rapporteringstærsklen. Beslutningsmyndighedens rammer bør udpege specifikke roller, der er bemyndiget til at godkende og indsende rapporter til CERT-In, hvilket sikrer, at rapporter kan sendes inden for 6-timers vinduet, selv i ikke-arbejdstid.

Bordøvelser

Regelmæssig test af hændelsesrespons og rapporteringsprocedurer er afgørende for at sikre parathed til faktiske hændelser:

- Kvartalsvise bordøvelsersimulering af forskellige rapporterbare hændelsesscenarier

- Rollespecifik træningfor alle SOC-teammedlemmer på CERT-In-krav

- Tværfunktionelle øvelserinvolverer tekniske teams, ledelse og juridisk/overholdelse

- Scenariebaseret testaf sporings-, analyse- og rapporteringsarbejdsgange

- Anmeldelser efter træningat identificere og afhjælpe proceshuller

Disse øvelser bør teste ende-til-ende hændelsesresponsprocessen fra indledende opdagelse til analyse, beslutningstagning og rapportforberedelse. Scenarier bør dække forskellige hændelsestyper specificeret i CERT-In-vejledningerne, med særlig opmærksomhed på komplekse scenarier, der tester grænserne for 6-timers rapporteringsvinduet.

Beviser responstid

MSP'er skal vedligeholde omfattende dokumentation for at påvise overholdelse af 6-timers rapporteringskravet under audits eller undersøgelser:

- Tidsstemplede hændelserdokumentere detektions-, analyse- og rapporteringsaktiviteter

- Systemgenererede revisionslogfilerbekræftende manual dokumentation

- Kvitteringer for indsendelse af rapporterfra CERT-In-portal eller e-mail-kommunikation

- SLA overholdelsesrapporterviser historisk præstation i forhold til 6-timers kravet

- Procesdokumentationdemonstrere, hvordan organisationen sikrer rettidig rapportering

Denne dokumentation bør opbevares i et sikkert, let tilgængeligt lager for at understøtte revisionsberedskab. Der bør udføres regelmæssige gennemgange af dokumentationens fuldstændighed og nøjagtighed for at sikre, at dokumentation for overholdelse altid er tilgængelig.

Teknisk plan

Referencearkitektur: SIEM/SOAR + log pipelines + uforanderlig lagring

En robust teknisk arkitektur er grundlaget for CERT-In-overensstemmelse. Referencearkitekturen skal indeholde:

- Agenter til distribueret logindsamlingimplementeret på tværs af alle administrerede systemer

- Log forwarding infrastrukturmed redundans og fejlhåndtering

- SIEM platformfor log aggregering, normalisering og korrelation

- SOAR mulighedertil automatisk hændelsesudredning og -respons

- Uforanderlig opbevaringsløsningtil manipulationssikker tilbageholdelse af log

- Datasuverænitetskontrolsikre, at logfiler forbliver inden for India

- Søge- og genfindingsmekanismertil hurtig efterforskning af hændelser

Denne arkitektur bør designes til skalerbarhed, pålidelighed og overholdelse af kravet om 180 dages opbevaring. Ydeevneovervejelser er kritiske, da systemet skal understøtte både realtidsanalyse til hændelsesdetektion og historiske søgninger til undersøgelser.

Advarsel: identitet, privilegeret adgang, exfil, ransomware, udfald

Effektiv alarmering er afgørende for at opdage rapporterbare hændelser inden for den tidsramme, der kræves for CERT-In-overensstemmelse. Vigtige advarselskategorier omfatter:

- Identitetsbaserede advarslerfor kompromittering af kontoen, privilegieeskalering og uautoriseret adgang

- Privilegeret adgangsovervågningfor misbrug af administrativ konto og uautoriserede handlinger

- Detektion af dataeksfiltrationfor usædvanlige udgående dataoverførsler og potentielle brud

- Ransomware-indikatorerinklusive filkrypteringsaktiviteter og kendte malware-signaturer

- Tjenestetilgængelighedsovervågningfor afbrydelser og lammelsesangreb betingelser

- Netværksbaseret detektiontil scanning, lateral bevægelse og kommando-og-kontrol trafik

Disse advarsler bør indstilles til at balancere følsomhed med præcision, hvilket sikrer, at potentielle rapporterbare hændelser opdages hurtigt, samtidig med at falske positiver, der kan overvælde SOC-teamet, minimeres.

Kontroller, der reducerer falske positiver, men beskytter rapporteringsvinduer

For at håndtere udfordringen med at opfylde 6-timers rapporteringsvinduet og samtidig undgå unødvendige rapporter, bør MSP'er implementere:

- Flertrins advarselsvalideringmed automatisk berigelse af indledende detektioner

- Baseline-bevidst detektionder tager højde for normale mønstre for hvert miljø

- Korrelationsreglerder kombinerer flere indikatorer for at reducere falske positiver

- Maskinlæringsbaseret anomalidetektionat identificere usædvanlig adfærd

- Automatiserede spillebøgertil indledende triage og bevisindsamling

- Risikobaseret prioriteringat fokusere analytikers opmærksomhed på de mest kritiske advarsler

Disse kontroller bør løbende forfines baseret på præstationsmålinger og erfaringer fra både virkelige hændelser og øvelser. Målet er at skabe en detektions- og triage-proces, der pålideligt identificerer rapporterbare hændelser, mens falske positiver filtreres fra, alt sammen inden for en tidsramme, der giver mulighed for korrekt analyse og rapportering inden for 6-timers vinduet.

Overensstemmelsesbevispakke

Incident Response SOP justeret til CERT-In

En omfattende Incident Response Standard Operating Procedure (SOP) er afgørende for CERT-In-overholdelse. Dette dokument skal indeholde:

- Ramm for klassificering af hændelsertilpasset CERT-In rapporterbare hændelseskategorier

- Detektions- og triageprocedurermed klare ansvarsområder og tidsplaner

- Eskaleringsstierfor potentielle rapporterbare hændelser

- Analyse- og valideringsarbejdsgangemed beslutningskriterier

- Indberetningsprocedurerherunder skabeloner og indsendelsesmetoder

- Aktiviteter efter hændelseninklusive dokumentation og erfaringer

- Kontaktoplysningerfor CERT-In og andre relevante myndigheder

SOP'et bør understrege 6-timers rapporteringskravet og inkludere procesflows, der sikrer, at denne tidslinje kan overholdes konsekvent. Den bør regelmæssigt gennemgås og opdateres baseret på ændringer i CERT-In-kravene, erfaringer fra hændelser og feedback fra øvelser.

Notat om logopbevaring og systemdesign

En formel logopbevaringspolitik og medfølgende systemdesignnotat bør dokumentere tilgangen til at opfylde 180-dages opbevaringskravet. Disse dokumenter skal omfatte:

- Omfang af logindsamlingidentifikation af alle systemer, der er omfattet af kravet

- Logtyper og -formaterskal indsamles fra hvert system

- Indsamlingsmekanismerog transportsikkerhed

- Lagerarkitekturinklusive kapacitetsplanlægning og skalering

- Opbevaringsperioderog sletningsprocedurer

- Adgangskontrolog revisionslogning for log-lageret

- Backup- og gendannelsesprocedurertil logstyringssystemet

- Datasuverænitetskontrolsikre, at logfiler forbliver inden for India

Systemdesignnotatet skal give tekniske detaljer om implementeringen, herunder komponentspecifikationer, datastrømme og sikkerhedskontroller. Denne dokumentation tjener både som en operationel reference og som bevis på overholdelse under audits.

Tidssynkroniseringspolitik + overvågningsrapport

En tidssynkroniseringspolitik og medfølgende overvågningsrapportskabelon bør dokumentere tilgangen til at opfylde NTP-synkroniseringskravet. Disse dokumenter skal indeholde:

- NTP-serverarkitekturmed primære og sekundære tidskilder

- Sporbarhedsdokumentationviser justering med NIC- eller NPL-tidskilder

- Konfigurationsstandarderfor forskellige systemtyper

- Overvågningstilganginklusive metrikker og tærskler

- Advarselsprocedurerfor synkroniseringsproblemer

- Udbedringsarbejdsgangetil adressering af tidsforskydning

- Rapporteringsskabelonerviser overholdelsesstatus på tværs af miljøet

Overvågningsrapporten skal give et øjebliksbillede af tidssynkroniseringsstatus på tværs af miljøet, fremhæve alle systemer, der ikke overholder kravene, og dokumentere afhjælpningshandlinger. Denne rapport bør genereres regelmæssigt for at demonstrere løbende overholdelse af tidssynkroniseringskravet.

Ofte stillede spørgsmål

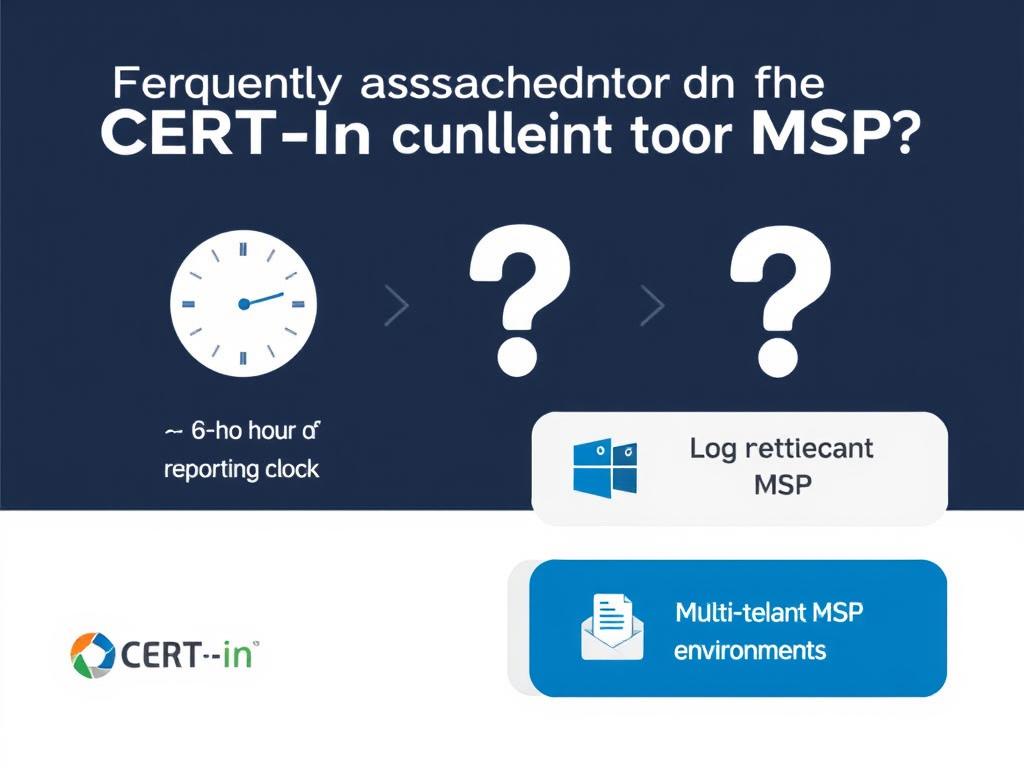

Er 6-timers uret fra registrering eller bekræftelse?

Er 6-timers uret fra registrering eller bekræftelse?

Tidslinjen for 6 timers rapportering begynder fra det tidspunkt, hvor hændelsen blev opdaget eller underrettet, ikke fra bekræftelsespunktet. Denne fortolkning er baseret på sproget i CERT-In-vejledningerne, som siger, at organisationer skal rapportere "inden for 6 timer efter, at de har bemærket sådanne hændelser eller er blevet gjort opmærksomme på sådanne hændelser."

Det betyder, at MSP'er skal etablere effektive triage- og valideringsprocesser for hurtigt at afgøre, om en opdaget hændelse udgør en rapporterbar hændelse. Selvom grundig analyse er vigtig for at undgå unødvendige rapporter, skal processen designes til at gennemføres inden for 6-timers vinduet, selv for komplekse hændelser.

Bedste praksis er at implementere en trinvis tilgang, hvor indledende detektion udløser øjeblikkelig triage, efterfulgt af hurtig validering og eskalering for potentielle rapporterbare hændelser. Den endelige bestemmelse og rapportforberedelse skal afsluttes med tilstrækkelig margin til at sikre indsendelse inden for 6-timersvinduet.

Hvilke logfiler tæller, og hvad er det minimale opbevaringsdesign?CERT-in-anvisningerne kræver opbevaring af "alle logfiler for alle IKT-systemer" i en periode på 180 dage inden for indisk jurisdiktion. Dette brede sprog omfatter en lang række logtyper, herunder:

- Systemlogfiler (operativsystemhændelser, godkendelse, autorisation)

- Applikationslogfiler (webservere, databaser, forretningsapplikationer)

- Sikkerhedslogfiler (firewalls, IDS/IPS, slutpunktsbeskyttelse)

- Netværkslogfiler (routere, switche, belastningsbalancere)

- Cloud-tjenestelogfiler (infrastruktur, platform og softwaretjenester)

Minimumsbevaringsdesignet bør omfatte:

- Centraliseret logindsamlingsinfrastruktur med agenter eller speditører på alle systemer

- Opdelt lagerarkitektur balancerer ydeevne og omkostninger

- Indgrebssikre kontroller for at forhindre uautoriseret ændring

- Adgangskontrol begrænser, hvem der kan se eller administrere logfiler

- Søge- og genfindingsfunktioner til hændelsesundersøgelse

- Datasuverænitetskontrol, der sikrer, at logfiler forbliver inden for India

Organisationer bør implementere en risikobaseret tilgang til log-omtale, indfange detaljerede logfiler for kritiske systemer, mens de implementerer mere selektiv logning for systemer med lavere risiko, alt imens det sikres, at sikkerhedsrelevante hændelser konsekvent fanges på tværs af miljøet.

Hvordan håndterer vi multi-tenant MSP-logning og kundedataadskillelse?Multi-tenant-miljøer giver unikke udfordringer for CERT-In-overholdelse, især omkring logstyring og hændelsesrapportering. Bedste praksis til at håndtere disse udfordringer omfatter:

- Logisk adskillelse af logsved hjælp af lejer-id'er eller separate log-lagre

- Rollebaseret adgangskontrolbegrænsning af synlighed for autoriseret personale

- Klart kontraktligt sprogdefinere ansvar for hændelsesrapportering

- Kundemeddelelsesprocedurerfor hændelser, der påvirker deres miljøer

- Lejerbevidste hændelsesresponsprocesserder respekterer dataadskillelse

MSP'er bør implementere tekniske kontroller, der opretholder adskillelse mellem lejerdata, mens de stadig muliggør effektiv logindsamling og analyse. Dette indebærer typisk tagging af logfiler med lejer-id'er ved indsamlingspunktet og håndhævelse af adgangskontrol gennem hele logstyringens livscyklus.

Serviceaftaler bør klart definere MSP'ens og kundens roller og ansvar for at opfylde CERT-In-kravene, især omkring hændelsesrapportering og logopbevaring. Disse aftaler bør omhandle scenarier, hvor hændelser påvirker flere lejere, og etablere protokoller til koordinering af svar og samtidig opretholde passende adskillelse.

Ekspertvejledning til din CERT-in-overholdelsesrejse

Implementering af CERT-In overholdelseskrav involverer komplekse tekniske og operationelle overvejelser. Vores team af sikkerheds- og overholdelsesspecialister kan hjælpe dig med at designe og implementere et omfattende CERT-In-overholdelsesprogram, der er skræddersyet til dit MSP-miljø. Kontakt os i dag for en konsultation om dine specifikke compliance-behov.

Relaterede overholdelsesressourcer

DPDP-overholdelse

Forstå, hvordan CERT-In-krav krydser hinanden med India's Digital Personal Data Protection Act og udvikle integrerede overholdelsesstrategier.

Overholdelse af finanssektoren

Udforsk, hvordan RBI-, SEBI- og IRDAI-reglerne stemmer overens med CERT-In-kravene til MSP'er, der betjener kunder i den finansielle sektor.

ISO 27001 Justering

Opdag, hvordan du integrerer CERT-In-overholdelseskrav i dit eksisterende ISO 27001 informationssikkerhedsstyringssystem.

Konklusion

CERT-In-retningslinjerne 2022 repræsenterer en betydelig udvikling i Indias cybersikkerhedsreguleringslandskab, der pålægger specifikke og tidsfølsomme krav til MSP'er og andre tjenesteudbydere. En vellykket implementering af disse krav kræver en kombination af teknisk infrastruktur, operationelle processer og organisatorisk parathed.

Ved at etablere robuste hændelsesdetektions- og rapporteringsfunktioner, implementere omfattende logstyringsløsninger, sikre nøjagtig tidssynkronisering og vedligeholde passende dokumentation, kan MSP'er opnå overholdelse og samtidig forbedre deres overordnede sikkerhedsposition. Disse muligheder opfylder ikke kun lovmæssige krav, men forbedrer også MSP'ens evne til at beskytte både deres eget miljø og deres kunders.

Efterhånden som det regulatoriske landskab fortsætter med at udvikle sig, vil MSP'er, der etablerer et stærkt grundlag for CERT-In-overholdelse, være godt positioneret til at tilpasse sig nye krav og bevare deres kunders tillid. Ved at behandle overholdelse som en mulighed for at forbedre sikkerhedskapaciteterne i stedet for blot en reguleringsbyrde, kan MSP'er få strategisk værdi ud af deres overholdelsesinvesteringer.