Dlaczego NIS2 zmienia sposób, w jaki organizacje radzą sobie z incydentami

Dyrektywa w sprawie sieci i systemów informatycznych 2 (NIS2) stanowi znaczącą ewolucję w ramach cyberbezpieczeństwa EU. Rozszerza zakres regulacji, wprowadza bardziej rygorystyczne obowiązki sprawozdawcze i nakłada bezpośrednią odpowiedzialność na wyższą kadrę kierowniczą. Dla specjalistów ds. bezpieczeństwa oznacza to dostosowanie istniejących ram reagowania na incydenty w celu spełnienia nowych wymogów zgodności przy jednoczesnym zachowaniu efektywności operacyjnej.

Przegląd NIS2 i jego wpływu na cyberbezpieczeństwo krajowe i transgraniczne

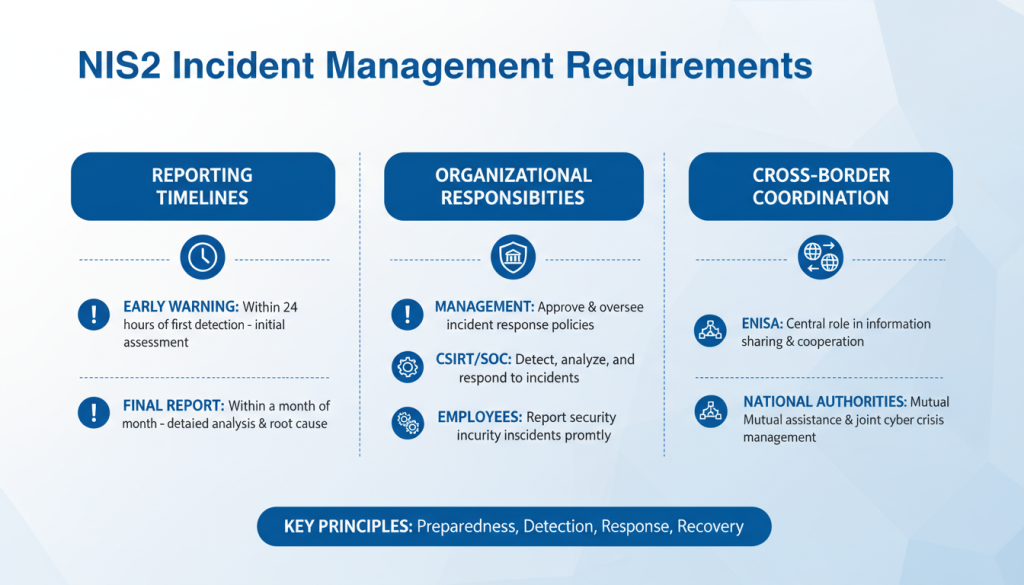

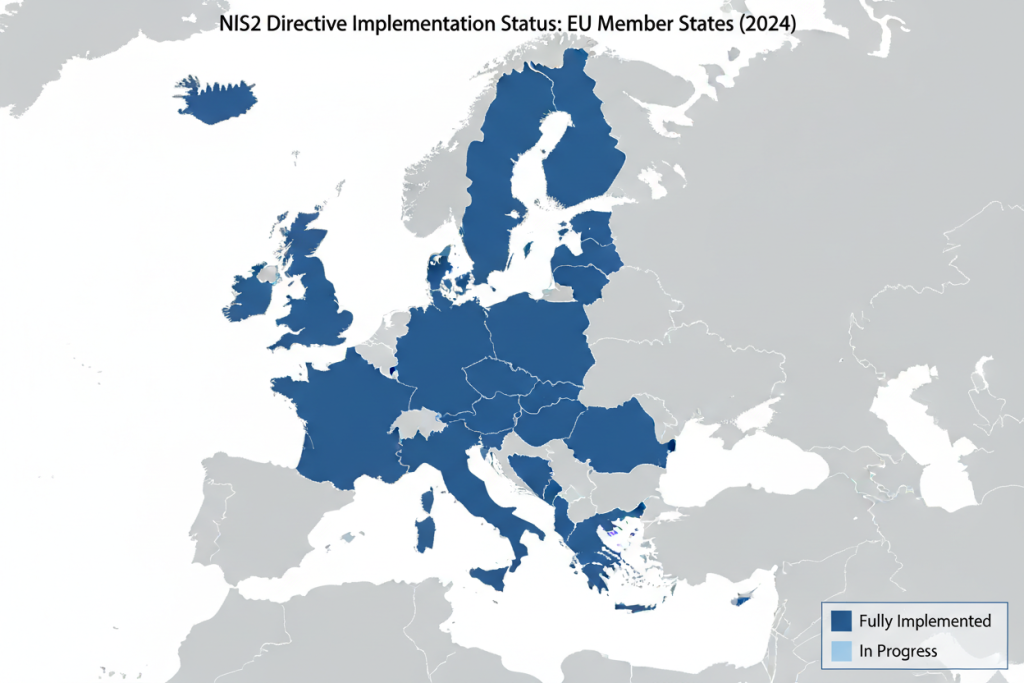

NIS2 poszerza zakres podmiotów podlegających przepisom dotyczącym cyberbezpieczeństwa we wszystkich EU państwach członkowskich, wzmacnia uprawnienia nadzorcze oraz zaostrza zasady raportowania i egzekwowania prawa. Państwa członkowskie miały obowiązek transponować dyrektywę do prawa krajowego do 17 października 2024 r., chociaż niektóre kraje wciąż finalizują szczegóły wdrożenia. Dyrektywa kładzie nacisk zarówno na odporność operacyjną, jak i koordynację transgraniczną, czyniąc obsługę incydentów centralnym problemem dotyczącym zgodności i ciągłości działania.

Zdefiniowanie „zarządzania incydentami NIS2” i jego związek z istniejącymi ramami

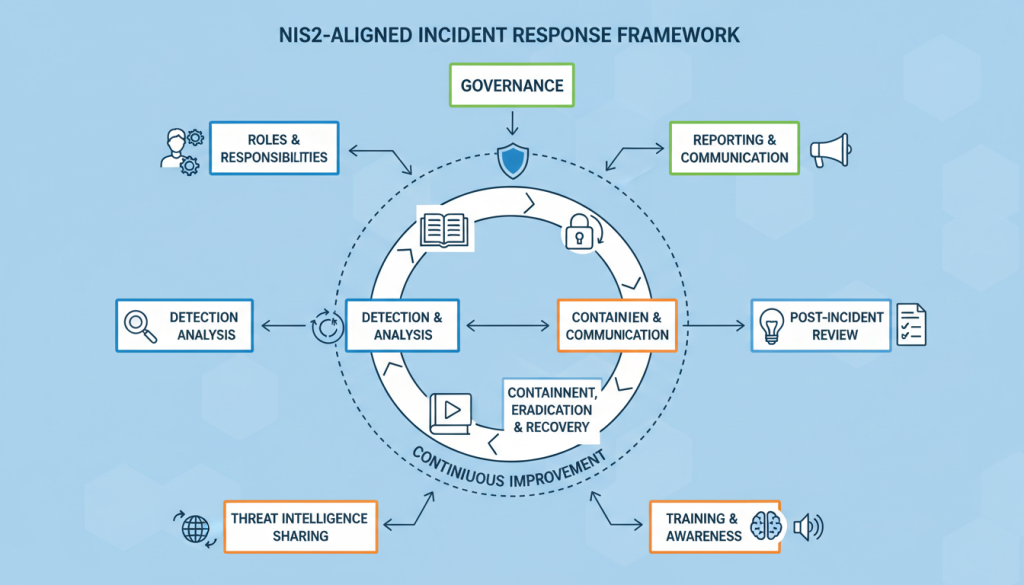

Zarządzanie incydentami NIS2 obejmuje procesy, role, narzędzia i zarządzanie, które zapewniają terminowe wykrywanie, obsługę, raportowanie i wyciąganie wniosków z incydentów zgodnie z zobowiązaniami NIS2. Chociaż pokrywa się z istniejącymi ramami, takimi jak ISO/IEC 27001 i NIST SP 800-61, NIS2 dodaje bardziej rygorystyczne terminy raportowania i szerszą odpowiedzialność kadry kierowniczej wyższego szczebla.

NIS2 nie zastępuje istniejących ram reagowania na incydenty — rozszerza je o konkretne wymagania regulacyjne i harmonogramy, które należy zintegrować z istniejącymi procesami.

Kluczowe punkty przecięcia między NIS2 a ustalonymi ramami obejmują:

- Zarządzanie cyklem życia incydentu od wykrycia po przegląd po incydencie

- Gromadzenie i zabezpieczanie dowodów do celów przeglądu regulacyjnego

- Koordynacja transgraniczna w przypadku incydentów mających wpływ na wiele państw członkowskich

- Integracja z procesami zarządzania ryzykiem i ciągłego doskonalenia

Stawka: ryzyko prawne, operacyjne i reputacyjne

Niespełnienie wymagań dotyczących zarządzania incydentami NIS2 niesie ze sobą poważne konsekwencje:

Prawne i finansowe

Kary do 10 mln euro lub 2% całkowitego rocznego dochodu w przypadku kluczowych podmiotów (7 mln euro lub 1,4% w przypadku ważnych podmiotów)

Operacyjne

Wzmożona kontrola regulacyjna, obowiązkowa poprawa bezpieczeństwa i potencjalne zakłócenia działalności w trakcie działań zaradczych

Reputacja

Utrata zaufania klientów, szkoda dla reputacji marki i potencjalny wpływ na relacje biznesowe, zwłaszcza z istotnymi podmiotami

Według raportu IBM dotyczącego kosztów naruszeń danych organizacje posiadające dojrzałe możliwości reagowania na incydenty zmniejszają koszty naruszeń średnio o 58% w porównaniu z organizacjami nieposiadającymi takich możliwości. Zgodność z NIS2 nie tylko pozwala uniknąć kar, ale także wzmacnia ogólny poziom bezpieczeństwa.

Tworzenie ram reagowania na incydenty dostosowanych do NIS2

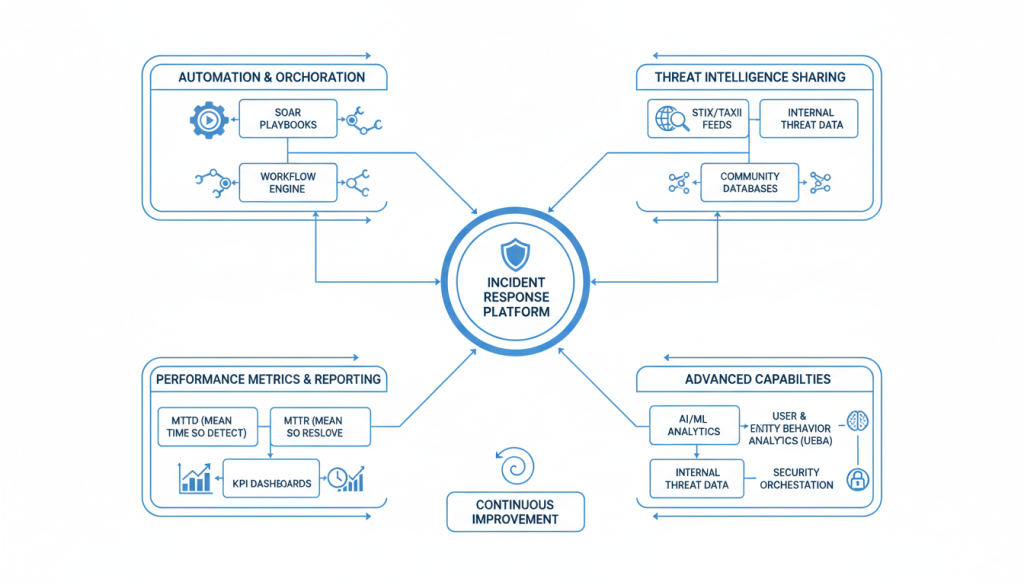

Podstawowe elementy programu reagowania na incydenty dostosowane do NIS2

Kompleksowy program reagowania na incydenty dostosowany do NIS2 wymaga kilku wzajemnie powiązanych elementów:

| Składnik | Opis | NIS2 Wyrównanie |

| Zarządzanie i polityka | Sponsoring kadry kierowniczej, udokumentowane zasady i procedury reagowania na incydenty zgodne z NIS2 | Ustanawia podstawę odpowiedzialności zarządu i zgodności |

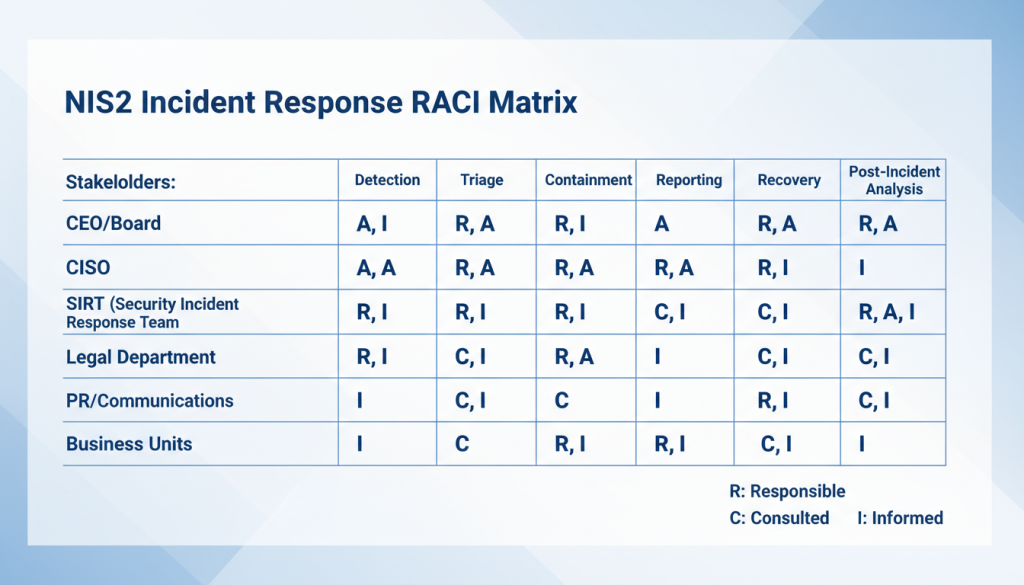

| Role i obowiązki | Przejrzysta macierz RACI dla SIRT, CIO/CISO, działu prawnego, komunikacji i ciągłości działania | Zapewnia terminowe podejmowanie decyzji i sprawozdawczość w terminach określonych w przepisach |

| Wykrywanie i monitorowanie | Całodobowe centrum operacyjne ds. bezpieczeństwa (SOC), kompleksowe rejestrowanie i analiza zagrożeń | Skraca czas wykrycia i umożliwia wczesne ostrzeganie |

| Podręczniki i elementy Runbook | Procedury wykonalne dla typowych typów incydentów z wyzwalaczami raportowania NIS2 | Standaryzuje reakcję i zapewnia, że nie zostaną pominięte kroki regulacyjne |

| Raportowanie i dowody | Ustrukturyzowane szablony harmonogramów, ocen skutków i artefaktów kryminalistycznych | Ułatwia wypełnianie wymogów dotyczących raportowania przez całą dobę, 72 godziny na dobę, dzięki odpowiednim dowodom |

| Szkolenia i ćwiczenia | Ćwiczenia i symulacje stołowe obejmujące scenariusze raportowania NIS2 | Sprawdza gotowość zespołu do przestrzegania przepisów pod presją |

| Ciągłe doskonalenie | Przeglądy po incydencie i KPI w zakresie śledzenia dojrzałości | Wykazuje organom regulacyjnym ciągłą zgodność i ograniczanie ryzyka |

Potrzebujesz pomocy w tworzeniu struktury reagowania na incydenty NIS2?

Pobierz nasz kompleksowy szablon ram reagowania na incydenty NIS2, aby przyspieszyć działania związane z przestrzeganiem przepisów.

Integracja najlepszych praktyk w zakresie reagowania na incydenty z wymogami NIS2

Skuteczne zarządzanie incydentami NIS2 łączy ustalone praktyki bezpieczeństwa ze specyficznymi wymogami regulacyjnymi:

Wykrywanie Shift-Left

Wdrażaj kompleksowe monitorowanie punktów końcowych, sieci i zasobów w chmurze, aby wykrywać incydenty na wcześniejszym etapie łańcucha ataków. Skraca to czas wykrycia i zapewnia więcej czasu na analizę i raportowanie w terminach NIS2.

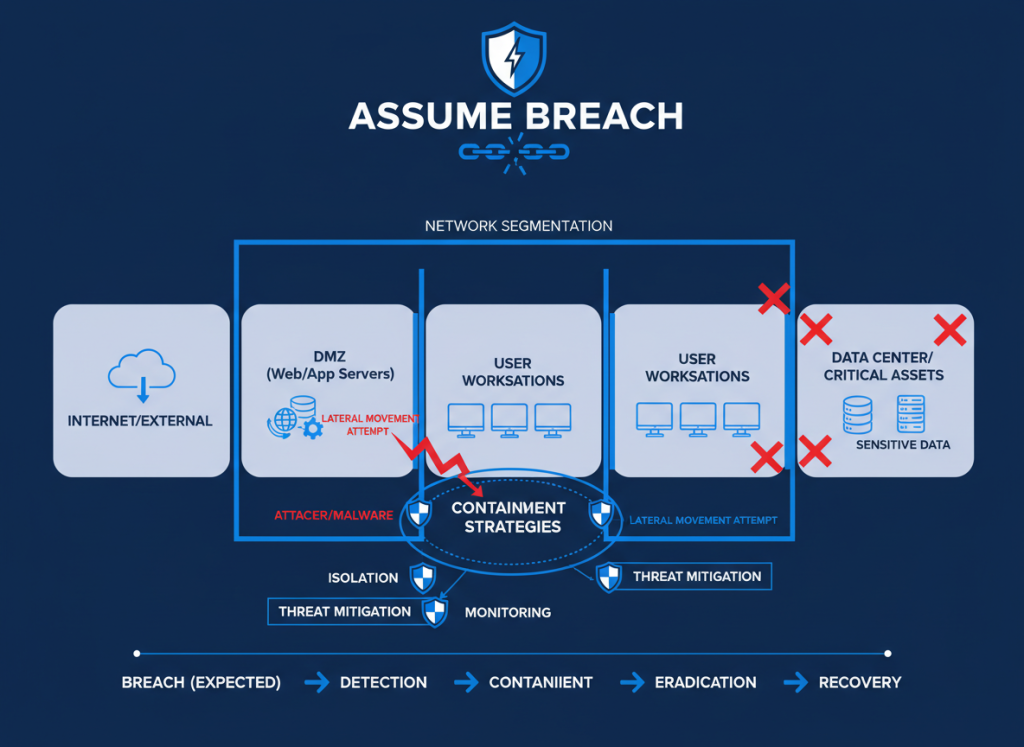

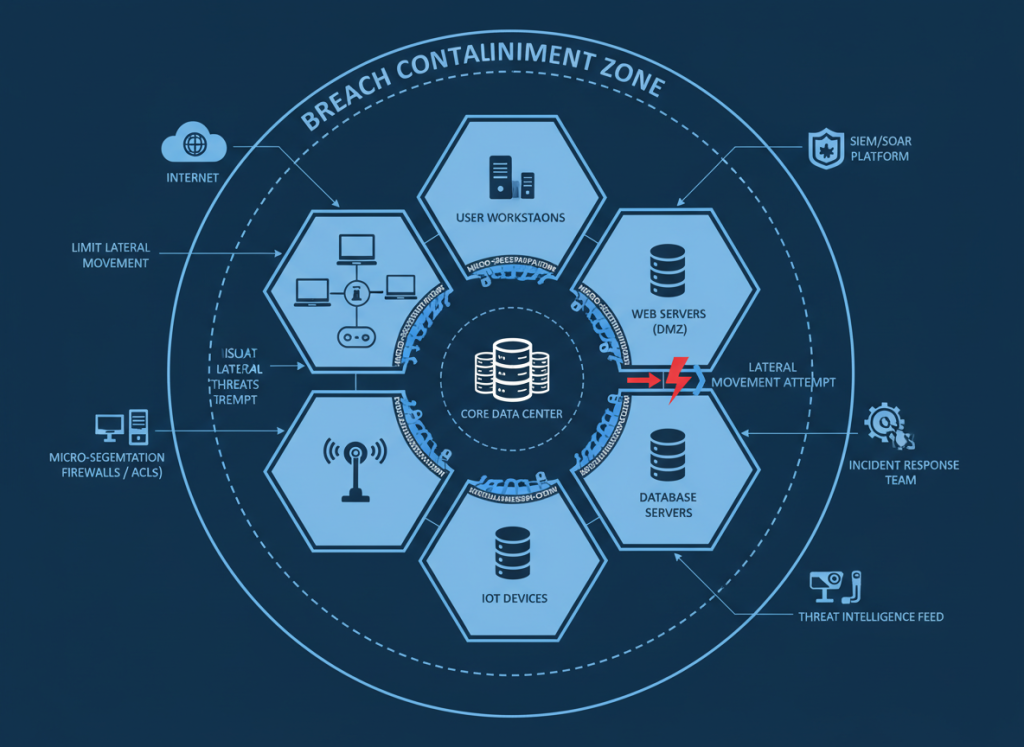

Załóż mentalność naruszenia

Zaprojektuj strategie powstrzymywania i segmentacji, zakładając, że osoby atakujące są już w Twojej sieci. Takie podejście minimalizuje ruchy boczne i zmniejsza wpływ incydentu, który może mieć wpływ na progi zgłaszania NIS2 i kontrolę regulacyjną.

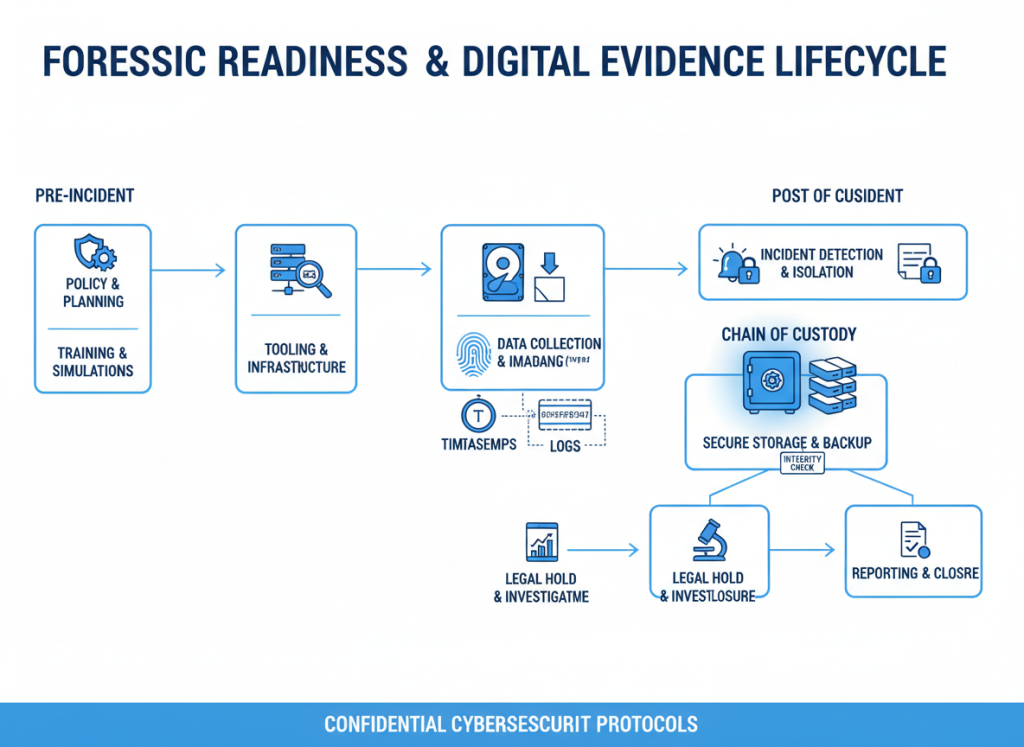

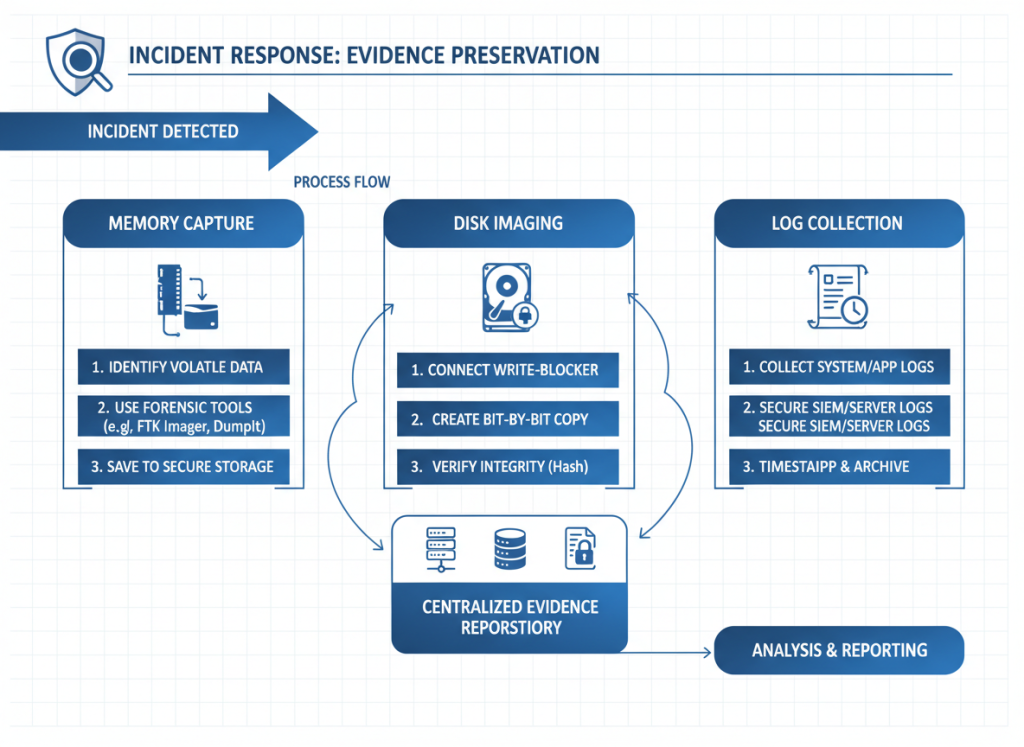

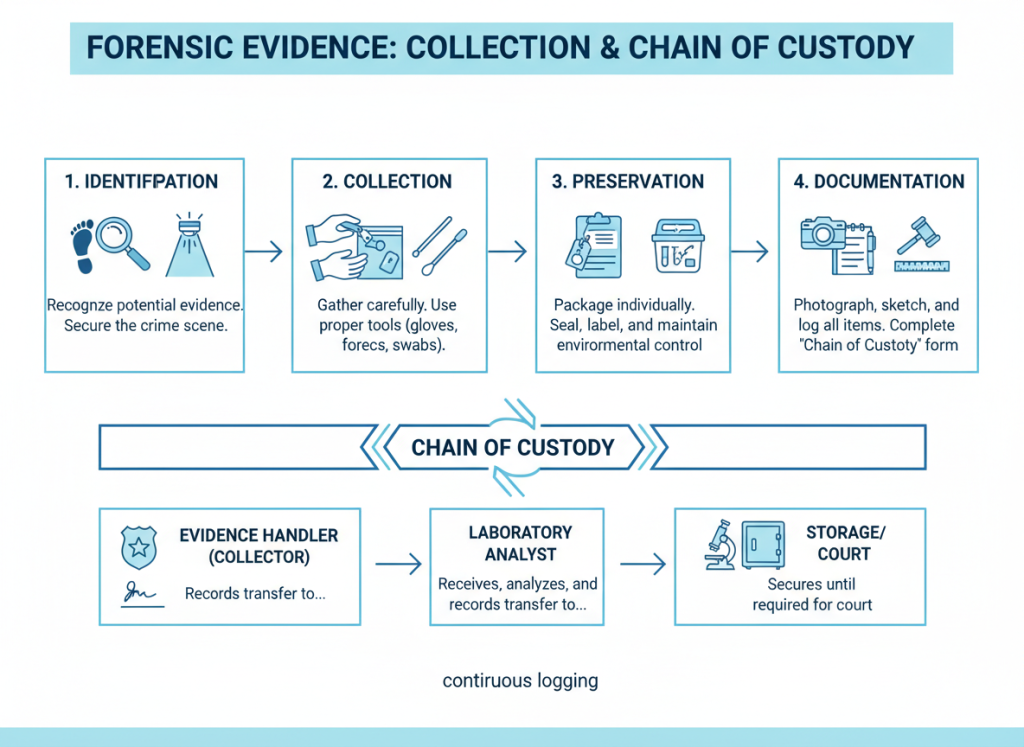

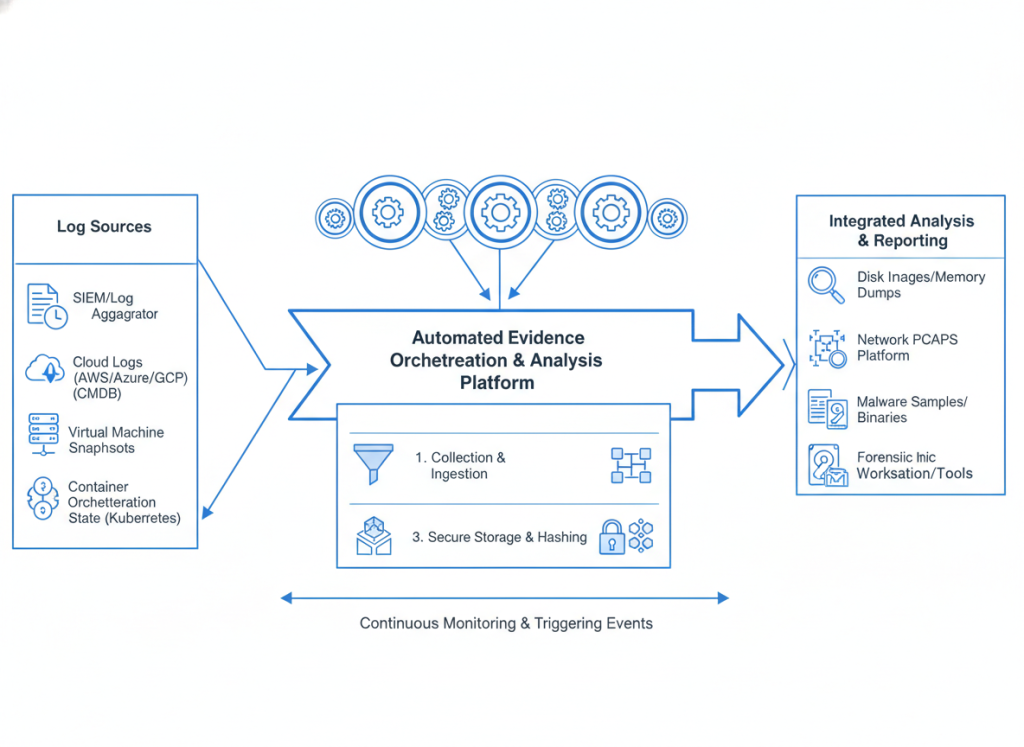

Gotowość kryminalistyczna

Prowadź dzienniki zabezpieczające przed manipulacją i procedury przechowywania artefaktów, aby mieć pewność, że dowody przetrwają kontrolę regulacyjną. NIS2 może wymagać przedstawienia władzom szczegółowych harmonogramów incydentów i ocen skutków.

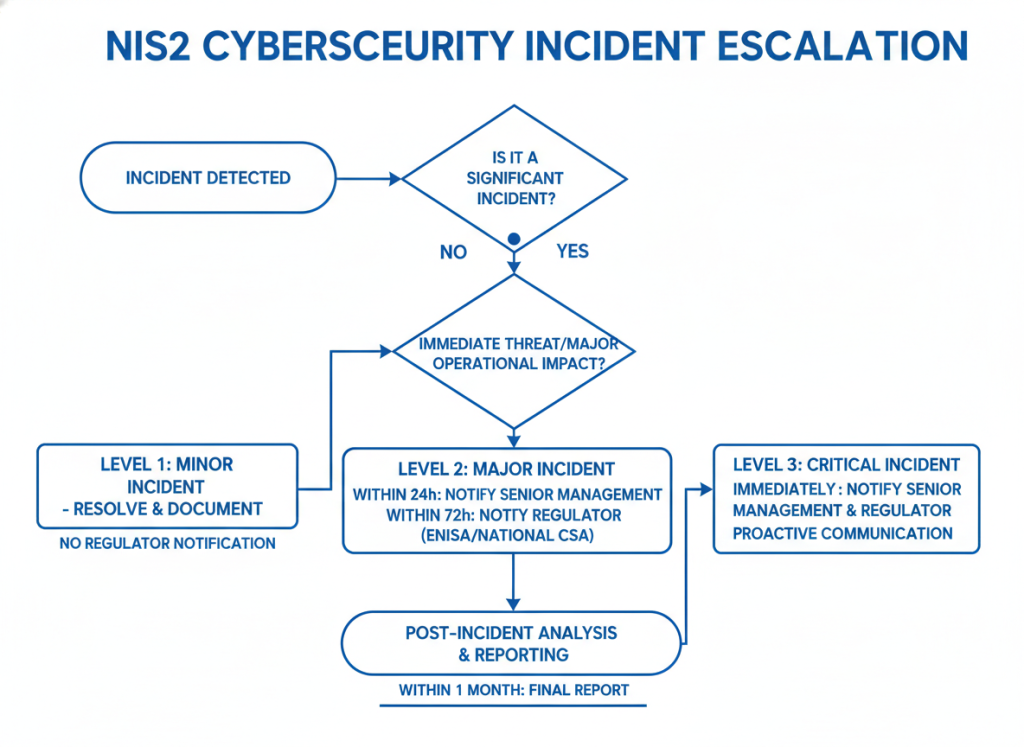

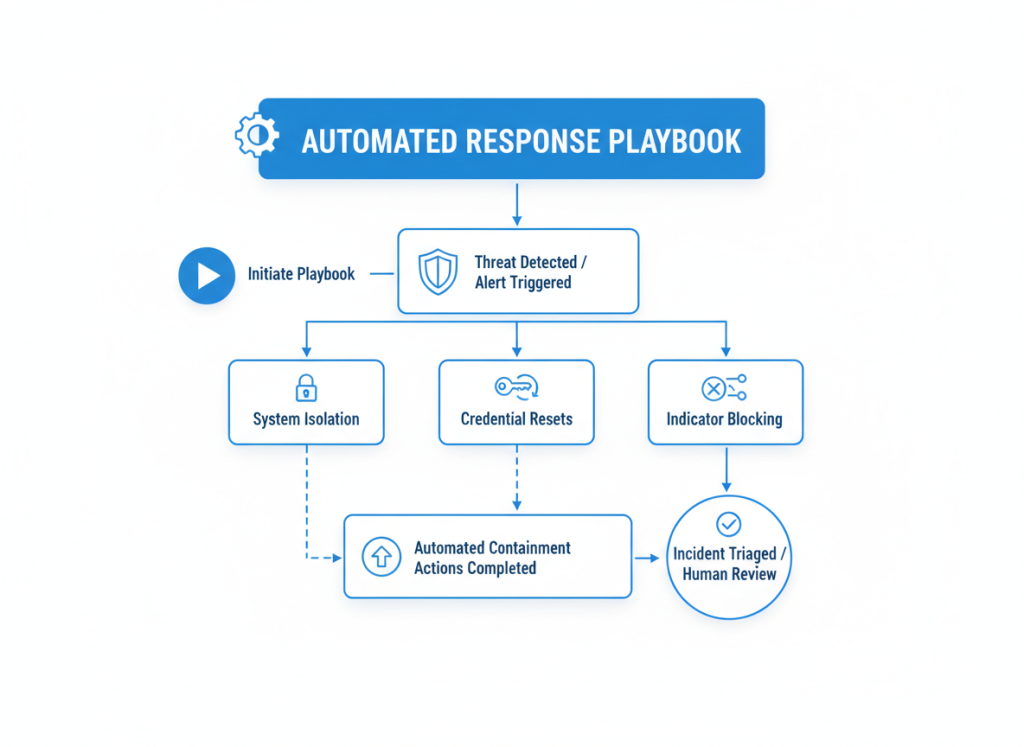

Eskalacja w odpowiednim czasie

Wdrożyć zautomatyzowane progi, które powodują powiadomienie kierownictwa wyższego szczebla i organów regulacyjnych zgodnie z wymogami NIS2. Dzięki temu nigdy nie przegapisz kluczowych terminów raportowania, nawet w przypadku stresujących incydentów.

NIS2 zarządzanie incydentami kładzie nacisk zarówno na obronę techniczną, jak i kompletność dokumentacji — traktuj ją jako główny produkt, a nie późniejszą refleksję.

Ustanawianie ról, obowiązków i zarządzania w zakresie reagowania na incydenty cybernetyczne

Jasne zarządzanie zmniejsza trudności w reagowaniu i zapewnia zgodność z obowiązkami sprawozdawczymi NIS2:

W przypadku incydentów o poważnych skutkach należy utworzyć forum podejmowania decyzji w sprawie incydentów wyższego szczebla (SIDF), w skład którego wchodzą:

- Wstępnie upoważniony organ decyzyjny w przypadku działań krytycznych

- Reprezentacja kierownictwa wykonawczego, bezpieczeństwa, prawa i komunikacji

- Zdefiniowana częstotliwość spotkań podczas aktywnych zdarzeń (np. dwa razy dziennie)

- Bezpośrednia odpowiedzialność za NIS2 decyzje dotyczące sprawozdawczości organów regulacyjnych

- Protokoły dokumentacji spełniające wymogi regulacyjne w zakresie dowodów

Taka struktura zarządzania gwarantuje, że decyzje będą podejmowane na odpowiednim szczeblu i że obowiązki w zakresie sprawozdawczości regulacyjnej nigdy nie zostaną pominięte podczas reagowania na kryzys.

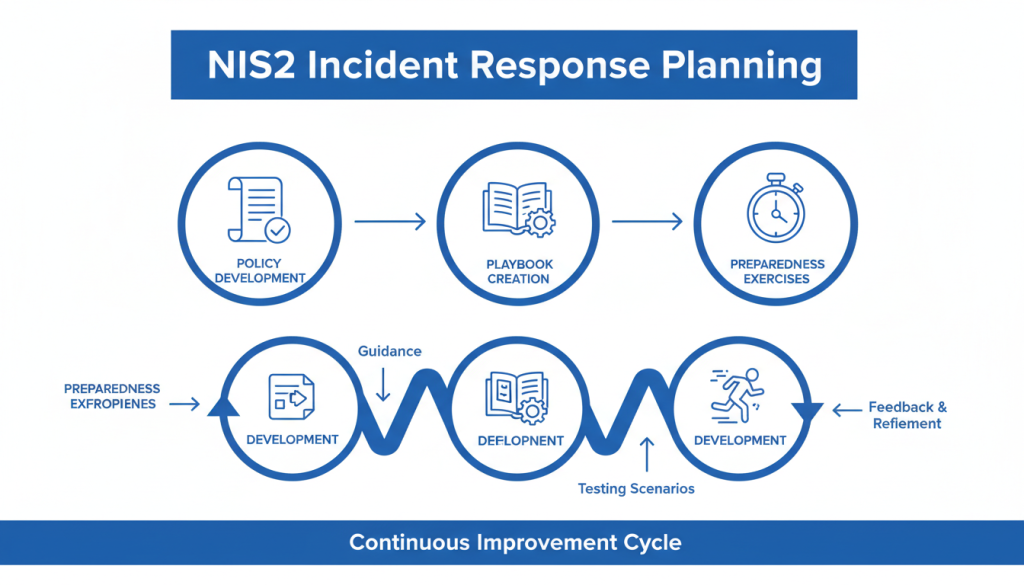

Planowanie reakcji na NIS2: zasady, podręczniki i gotowość

Opracowanie podręczników reagowania odzwierciedlających planowanie reakcji dla NIS2

Skuteczne podręczniki przekształcają politykę w praktyczne procedury. Aby zapewnić zgodność z NIS2, Twoje podręczniki powinny uwzględniać zarówno wymogi techniczne, jak i wymogi dotyczące raportowania regulacyjnego:

Przykładowa struktura poradnika dotyczącego oprogramowania ransomware

- Źródła wykrywania:EDR alerty, raporty użytkowników, wzorce szyfrowania plików

- Natychmiastowa segregacja:Izoluj podsieć, której dotyczy problem, wykonaj migawki maszyn wirtualnych, zachowaj zrzuty pamięci

- Zbiór dowodów:Przechwytuj zrzuty pamięci, dzienniki EDR, znaczniki czasu plików, notatki z żądaniem okupu

- Powiadomienia:CISO, dział prawny, SIDF, inspektor ochrony danych

- NIS2 Raportowanie:Przygotowanie wstępnego powiadomienia w ciągu 24 godzin w przypadku osiągnięcia progów wpływu

- Przechowywanie:Segmentacja sieci, resetowanie danych uwierzytelniających, blokowanie domen C2

- Likwidacja:Usuwanie złośliwego oprogramowania, łatanie luk w zabezpieczeniach, wzmacnianie zabezpieczeń

- Powrót do zdrowia:Przywracanie systemu, odzyskiwanie danych, walidacja usług

- Po incydencie:Analiza przyczyn źródłowych, wyciągnięte wnioski, ulepszenia kontroli

Utwórz podobne scenariusze dla innych typowych typów zdarzeń istotnych dla Twojej organizacji, takich jak eksfiltracja danych, naruszenie bezpieczeństwa łańcucha dostaw, ataki DDoS i zagrożenia wewnętrzne. Każdy podręcznik powinien zawierać jasne wyzwalacze i szablony raportowania NIS2.

Ćwiczenia oparte na scenariuszach i testy laboratoryjne w celu sprawdzenia strategii reagowania na incydenty

Regularne ćwiczenia są niezbędne do sprawdzenia Twoich możliwości reagowania na incydenty NIS2:

| Rodzaj ćwiczenia | Opis | NIS2 Obszary zainteresowania | Częstotliwość |

| Ćwiczenia na stole | Scenariusze oparte na dyskusjach z kluczowymi zainteresowanymi stronami w celu walidacji procesu decyzyjnego | Harmonogramy składania sprawozdań, decyzje dotyczące powiadomień, koordynacja transgraniczna | Kwartalnie |

| Ćwiczenia techniczne | Praktyczne działania reagowania dla zespołów technicznych | Gromadzenie dowodów, zabezpieczenie kryminalistyczne, dokumentacja techniczna | Dwumiesięcznik |

| Zespół Czerwonych / Zespół Niebieskich | Symulowane ataki w celu przetestowania możliwości wykrywania i reagowania | Czas wykrycia, czas przechowywania, jakość dowodów | Półrocznie |

| Symulacje na pełną skalę | Kompleksowe scenariusze angażujące wszystkie zainteresowane strony i strony zewnętrzne | Kompleksowa reakcja, w tym sprawozdawczość regulacyjna | Corocznie |

Ćwiczenia ujawniają luki w procesie. Jeśli podręcznika nie można wykonać w warunkach stresu, nie jest on gotowy na prawdziwy incydent lub kontrolę regulacyjną.

Korzystaj z realistycznych scenariuszy istotnych dla Twojej organizacji, takich jak awarie usług w chmurze, naruszenie dostawcy usług zarządzanych lub oprogramowanie ransomware wpływające na krytyczne funkcje biznesowe. Mierz wyniki, w tym czas wykrycia, czas opanowania, opóźnienie decyzji i gotowość do powiadomienia organów regulacyjnych.

Wzmocnij swoje możliwości reagowania na incydenty

Zarejestruj się na nadchodzące seminarium internetowe: „NIS2 Mistrzowskie zajęcia z ćwiczeniami na stole”, aby dowiedzieć się, jak projektować i przeprowadzać skuteczne ćwiczenia, które potwierdzają zgodność z przepisami.

Zarejestruj się na seminarium internetowe

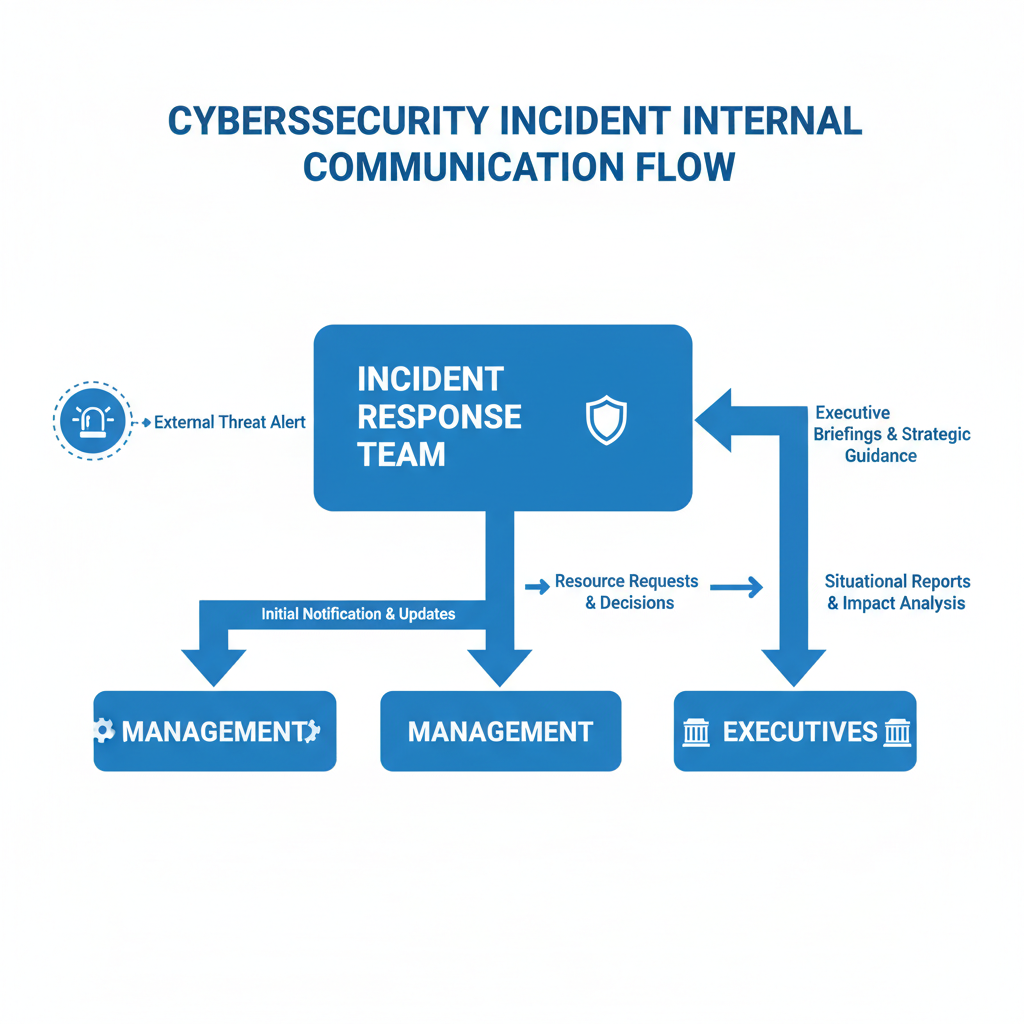

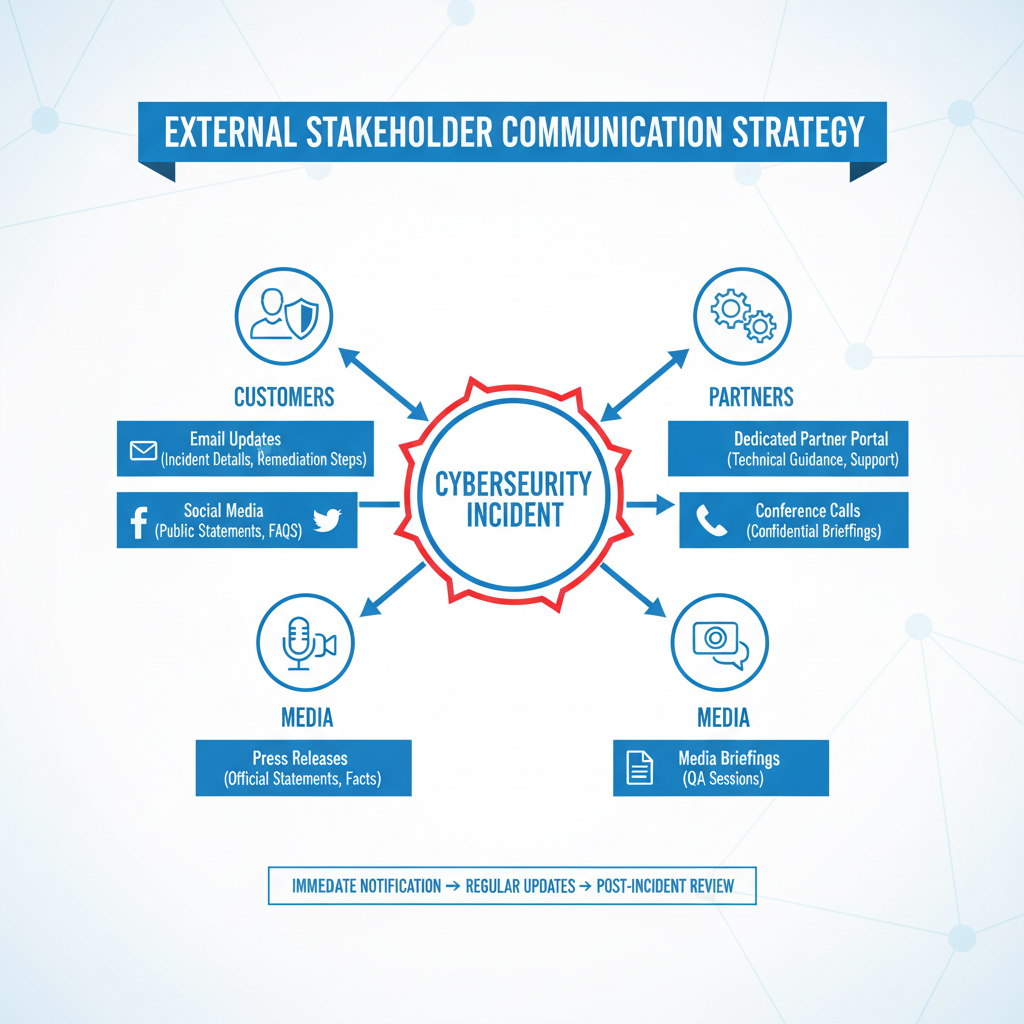

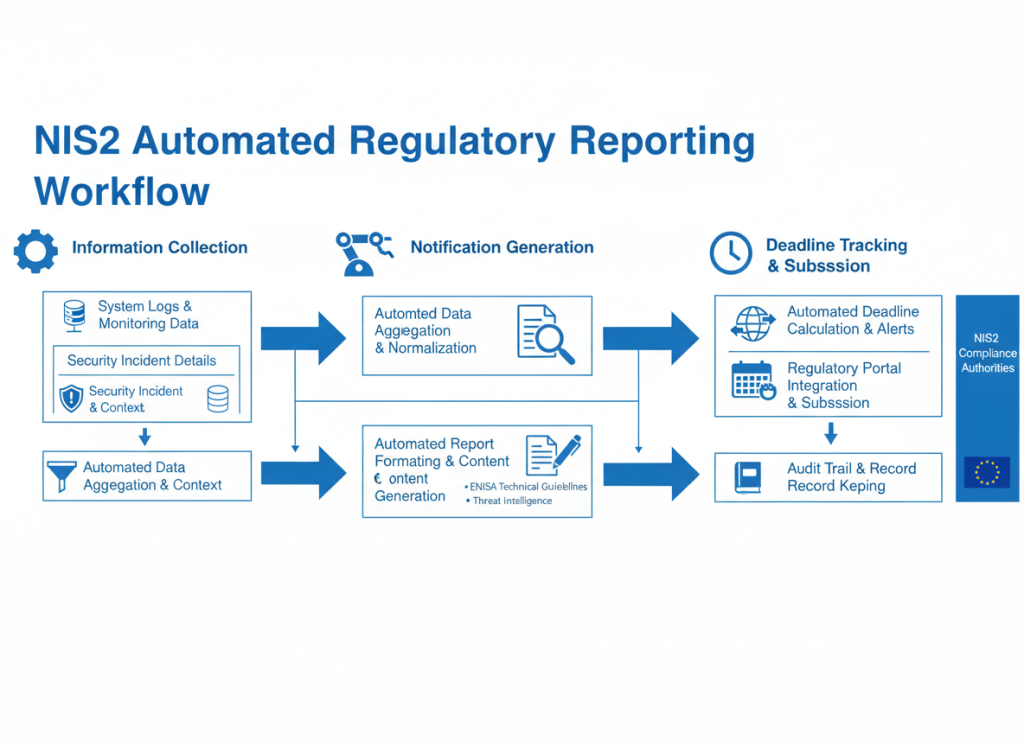

Plany komunikacji: sprawozdawczość wewnętrzna, zewnętrzna i skierowana do organów regulacyjnych w ramach procedur sprawozdawczych NIS2

Skuteczna komunikacja ma kluczowe znaczenie dla zgodności z NIS2. Twój plan komunikacji powinien być skierowany do trzech kluczowych odbiorców:

Komunikacja wewnętrzna

- Warstwowa struktura powiadomień (zespół ds. incydentów → SIDF → kierownictwo wykonawcze)

- Bezpieczne, uzgodnione kanały komunikacji, które sprawdzają się podczas kryzysów

- Regularne aktualizacje statusu w spójnym formacie i rytmie

- Jasne ścieżki eskalacji dla osób blokujących podejmowanie decyzji

Zainteresowane strony zewnętrzne

- Wzory powiadomień klientów sprawdzone przez radcę prawnego

- Ramy ustalania priorytetów dla kluczowych zainteresowanych stron

- Przejrzysty, ale starannie opracowany przekaz

- Koordynacja z zespołami PR i komunikacji

- Konsekwentne wyznaczanie rzecznika

Sprawozdawczość regulacyjna

- Szablony powiadomień zgodne z NIS2

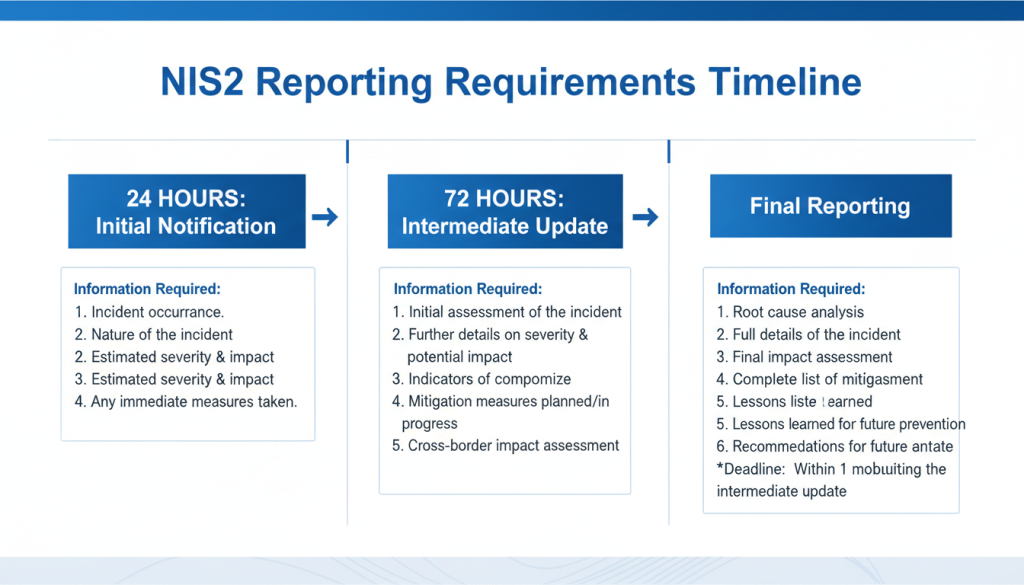

- Śledzenie osi czasu raportowania 24/72 godziny na dobę

- Proces przeglądu prawnego wniosków regulacyjnych

- Dokumentacja całej komunikacji regulacyjnej

- Procedury dotyczące działań następczych i zgłaszania zamknięcia

Do każdego podręcznika dołącz matrycę komunikacyjną określającą, kto, co komu, kiedy i za pośrednictwem jakich kanałów komunikuje. Upewnij się, że cała komunikacja zewnętrzna jest sprawdzana przez radcę prawnego, aby zachować dokładność przy jednoczesnym spełnieniu obowiązków regulacyjnych.

Wykrywanie, segregacja i zabezpieczanie: etapy operacyjne postępowania w przypadku incydentu

Wczesne wykrywanie i analiza zagrożeń w celu wspierania szybkiego reagowania na incydenty związane z cyberbezpieczeństwem

Wczesne wykrywanie ma kluczowe znaczenie dla skutecznego zarządzania incydentami i dotrzymania terminów raportowania NIS2. Zaimplementuj te kluczowe możliwości:

Scentralizowane rejestrowanie i SIEM

Wdrażaj kompleksowe gromadzenie logów i korelację ze zdefiniowanymi progami alertów. Upewnij się, że dzienniki są przechowywane z odpowiednimi okresami przechowywania, aby pomóc w dochodzeniach kryminalistycznych i raportowaniu regulacyjnym.

Wykrywanie i reakcja punktu końcowego (EDR)

Wdrażaj rozwiązania EDR w swoim środowisku, aby zapewnić wgląd w aktywność punktów końcowych w czasie rzeczywistym, umożliwić szybkie działania zabezpieczające i zebrać dowody kryminalistyczne wymagane do raportowania NIS2.

Integracja analizy zagrożeń

Uwzględnij źródła informacji o zagrożeniach odpowiednie dla Twojego sektora i położenia geograficznego, aby zwiększyć możliwości wykrywania. Skoncentruj się na praktycznych informacjach wywiadowczych, które można wykorzystać poprzez zasady wykrywania i działania łowieckie.

Analityka behawioralna

Wdrażaj analizę zachowań użytkowników i jednostek (UEBA), aby wykrywać nietypowe działania, które mogą wskazywać na naruszenie bezpieczeństwa. Takie podejście pomaga zidentyfikować wyrafinowane ataki, które mogą uniknąć wykrycia na podstawie sygnatur.

Według raportu IBM dotyczącego kosztów naruszeń danych organizacje posiadające dojrzałe możliwości wykrywania skracają czas potrzebny do zabezpieczenia danych średnio o 74 dni w porównaniu z organizacjami nieposiadającymi takich funkcji, co bezpośrednio zmniejsza koszty działań naprawczych i ryzyko naruszenia przepisów.

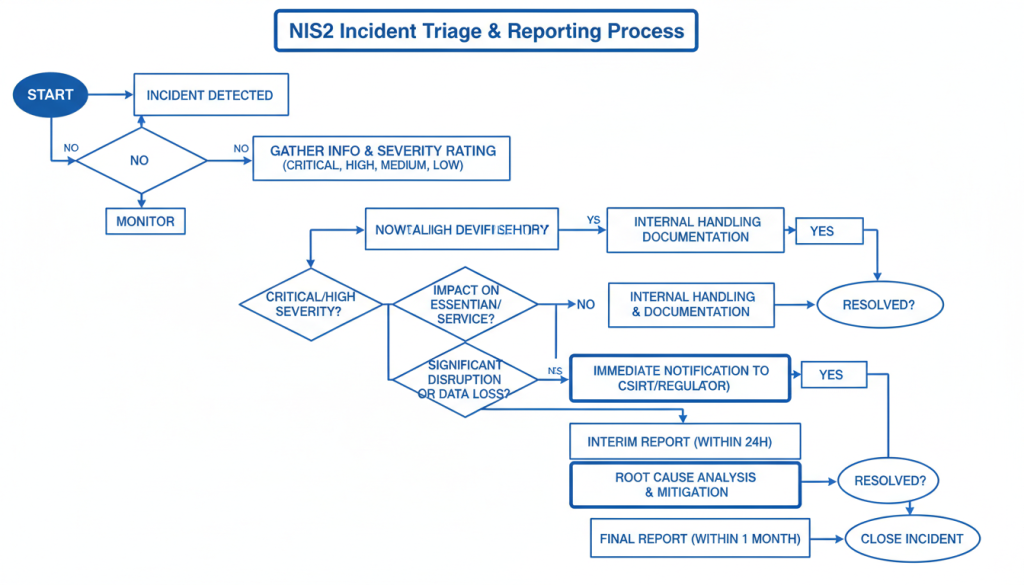

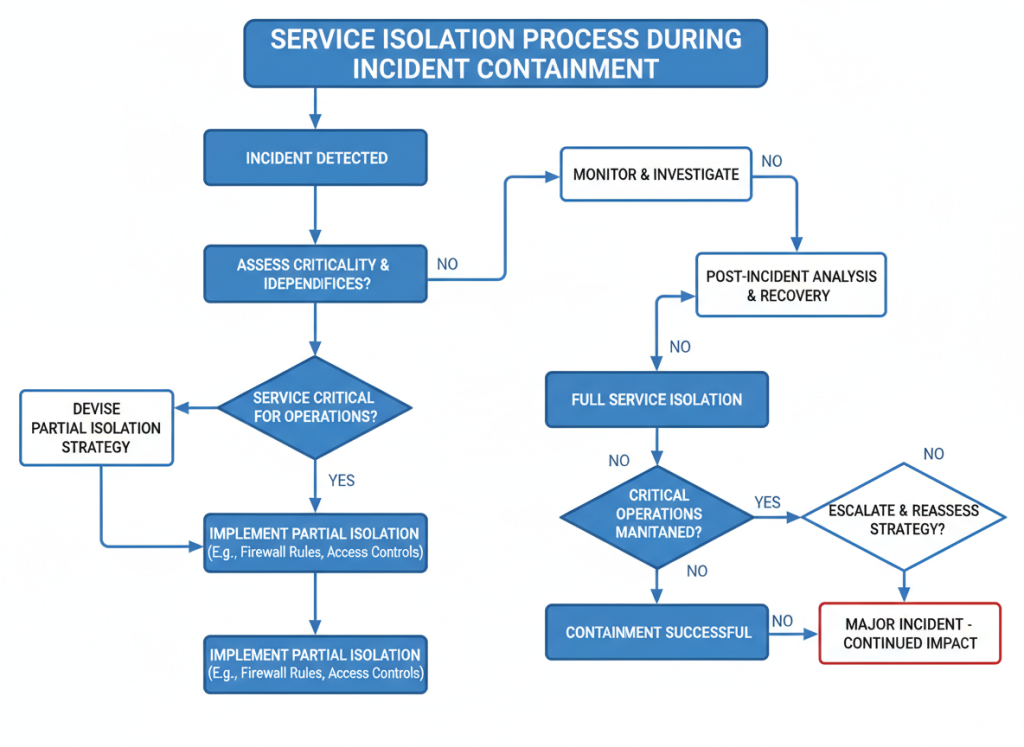

Procesy segregacji i ustalania priorytetów dostosowane do zasad krytyczności NIS2

Skuteczna selekcja zapewnia odpowiednią alokację zasobów i szybką identyfikację obowiązków sprawozdawczych NIS2:

Wdrożyć ustandaryzowany system klasyfikacji incydentów zgodny z wymaganiami NIS2:

| Poziom ważności | Kryteria | Czas reakcji | NIS2 Raportowanie |

| Krytyczny | Znaczący wpływ na usługi podstawowe, skutki transgraniczne, istotne naruszenie danych | Natychmiastowe (24/7) | Wymagane w ciągu 24 godzin |

| Wysoka | Ograniczone zakłócenia w świadczeniu usług, możliwość eskalacji, umiarkowany wpływ na dane | W ciągu 4 godzin | Prawdopodobnie wymagane (ocena wpływu) |

| Średni | Minimalny wpływ na usługę, ograniczone zagrożenie, ograniczone ujawnienie danych | W ciągu 8 godzin | Ewentualnie wymagane (ocena wpływu) |

| Niski | Brak wpływu na usługę, rutynowe zdarzenie związane z bezpieczeństwem, brak ujawnienia danych | W ciągu 24 godzin | Zwykle nie jest wymagane |

Użyj standardowego szablonu rejestru zdarzeń, który zawiera wszystkie informacje potrzebne do raportowania NIS2, w tym:

- Zakres incydentu i dotknięte nim systemy/usługi

- Wstępna ocena skutków (dostępność usług, poufność danych, integralność)

- Konsekwencje transgraniczne

- Podjęto wstępne działania zabezpieczające

- Zebrane dowody i stan ich zabezpieczenia

- Wstępne wskaźniki pierwotnej przyczyny

Usprawnij proces selekcji incydentów

Pobierz nasz szablon klasyfikacji incydentów dostosowany do NIS2, aby zapewnić spójną klasyfikację i terminowe raportowanie.

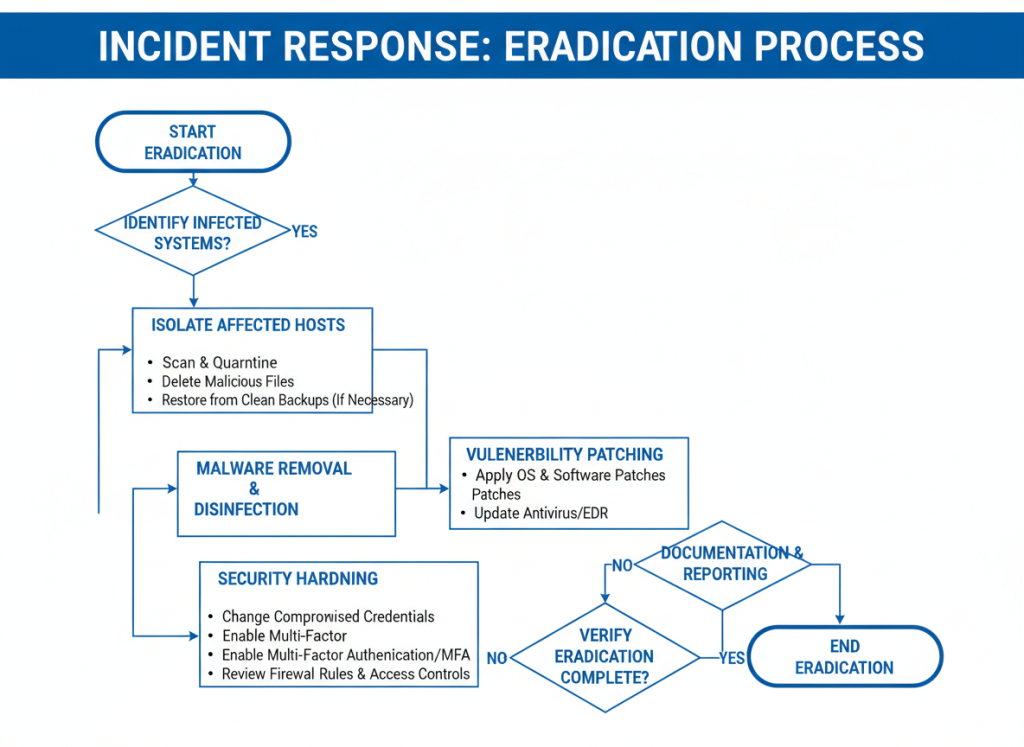

Techniki powstrzymywania i eliminowania spełniające oczekiwania NIS2 w zakresie zarządzania incydentami

Skuteczne izolowanie minimalizuje wpływ incydentu, zachowując jednocześnie dowody na potrzeby sprawozdawczości regulacyjnej:

Segmentacja sieci

Wdrożyć mikrosegmentację, aby ograniczyć ruchy boczne podczas zdarzeń. Upewnij się, że działania zabezpieczające są udokumentowane znacznikami czasu w celu spełnienia wymogów raportowania NIS2.

Izolacja usług

Opracuj możliwości „wyłącznika automatycznego” w celu odizolowania zagrożonych usług przy jednoczesnym utrzymaniu krytycznych operacji. Wpływ usługi dokumentacyjnej dla raportowania NIS2 na temat wpływu dostępności.

Ochrona dowodów

Wdrażaj procesy przechowywania skupiające się przede wszystkim na kryminalistyce, które chronią dowody przed podjęciem potencjalnie destrukcyjnych działań. Sprzyja to zarówno wymaganiom dotyczącym dochodzeń, jak i sprawozdawczości regulacyjnej.

Udokumentowana eliminacja

Prowadź szczegółowe zapisy wszystkich działań związanych z usuwaniem, w tym usuwaniem złośliwego oprogramowania, łataniem luk w zabezpieczeniach i wzmacnianiem zabezpieczeń. Ta dokumentacja obsługuje raportowanie NIS2 dotyczące działań zaradczych.

Zawsze równoważ prędkość z integralnością dowodów podczas zabezpieczania i eliminowania. Organy regulacyjne będą chciały zobaczyć, jakie działania zostały podjęte, kiedy zostały wykonane i jaka jest ich skuteczność w łagodzeniu skutków incydentu.

Wymogi dotyczące zgłaszania i po zdarzeniu zgodnie z NIS2

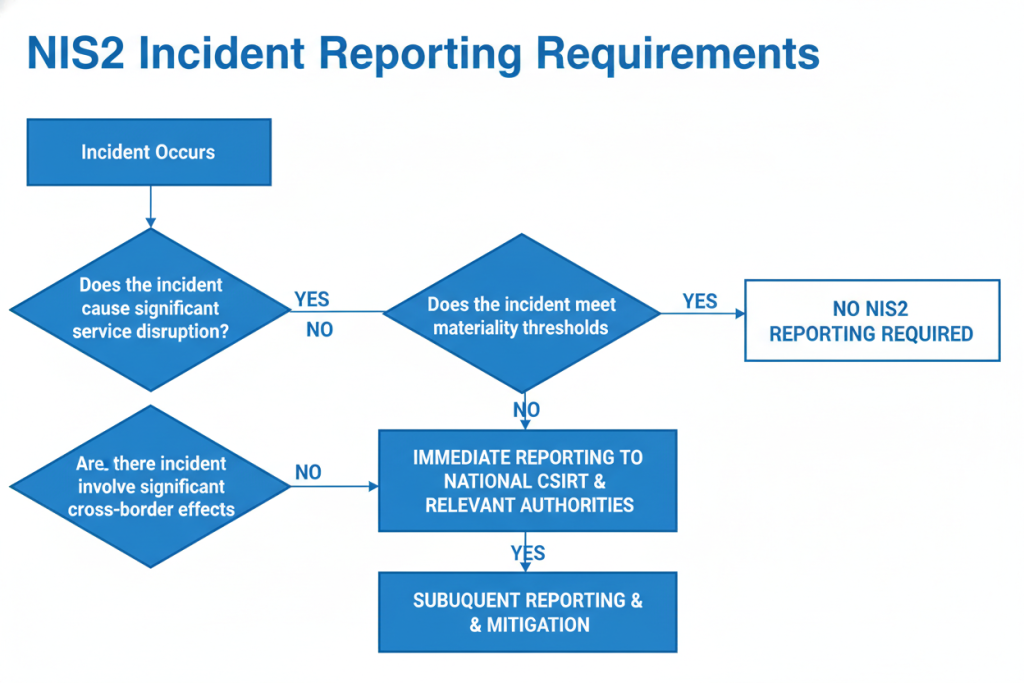

Zrozumienie obowiązkowych procedur i terminów raportowania NIS2

NIS2 ustanawia rygorystyczne obowiązki w zakresie sprawozdawczości, których muszą przestrzegać organizacje:

| Etap raportowania | Kalendarium | Wymagane informacje | Odbiorcy |

| Powiadomienie wstępne | W ciągu 24 godzin od wykrycia | Podstawowe szczegóły incydentu, wstępna ocena skutków, natychmiastowe działania ograniczające rozprzestrzenianie się wirusa | Krajowy zespół CSIRT lub właściwy organ |

| Aktualizacja postępu | W ciągu 72 godzin od wykrycia | Zaktualizowana ocena skutków, szczegółowe informacje techniczne, bieżące działania naprawcze | Krajowy zespół CSIRT lub właściwy organ |

| Raport końcowy | W ciągu miesiąca od rozstrzygnięcia | Analiza przyczyn źródłowych, pełna ocena skutków, działania zaradcze, wyciągnięte wnioski | Krajowy zespół CSIRT lub właściwy organ |

Ważne:Konkretne terminy i progi raportowania mogą się różnić w zależności od krajowego wdrożenia NIS2. Aby poznać dokładne wymagania obowiązujące w Twojej jurysdykcji, skontaktuj się z lokalnym organem regulacyjnym.

Obowiązki zgłaszania mają zastosowanie do incydentów, które mają znaczący wpływ na świadczenie usług lub mogą mieć znaczący wpływ na podstawie różnych czynników, w tym:

- Liczba użytkowników dotkniętych zakłóceniem

- Czas trwania i zasięg geograficzny zdarzenia

- Zakres wpływu na działalność gospodarczą i społeczną

- Oddziaływanie transgraniczne w ramach EU

- Wpływ na bezpieczeństwo publiczne lub bezpieczeństwo narodowe

Aby uzyskać wiarygodne wytyczne, należy zapoznać się z zasobami ENISA i krajowego zespołu CSIRT lub właściwego organu.

Przygotowywanie dowodów, harmonogramów i analiz przyczyn źródłowych dla organów regulacyjnych i audytorów

Kompleksowa dokumentacja jest niezbędna do zapewnienia zgodności z przepisami:

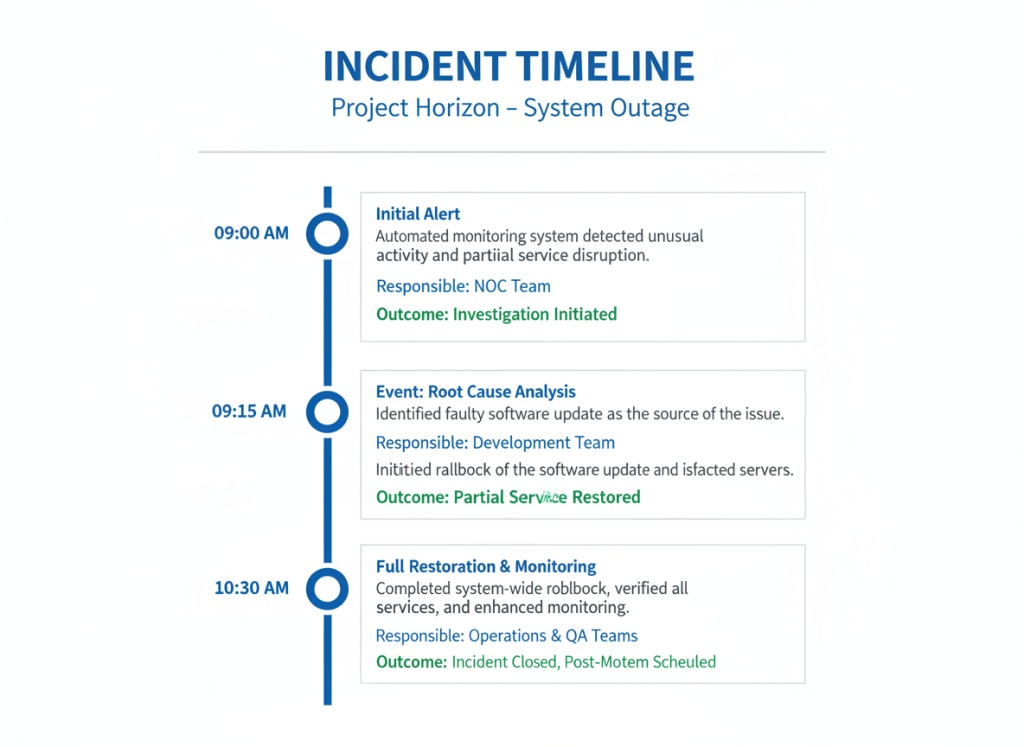

Kalendarium zdarzenia

Utrzymuj szczegółowy, umożliwiający oczywistą próbę manipulacji harmonogram wszystkich działań związanych z incydentami, w tym działań związanych z wykrywaniem, zabezpieczaniem, eliminowaniem i odzyskiwaniem. Uwzględnij znaczniki czasu, strony odpowiedzialne i wyniki.

Artefakty kryminalistyczne

Zachowaj dowody kryminalistyczne, w tym obrazy dysków, zrzuty pamięci, przechwytywania sieci i dzienniki. Przechowuj dokumentację łańcucha dostaw dla wszystkich dowodów, aby zapewnić ich dopuszczalność.

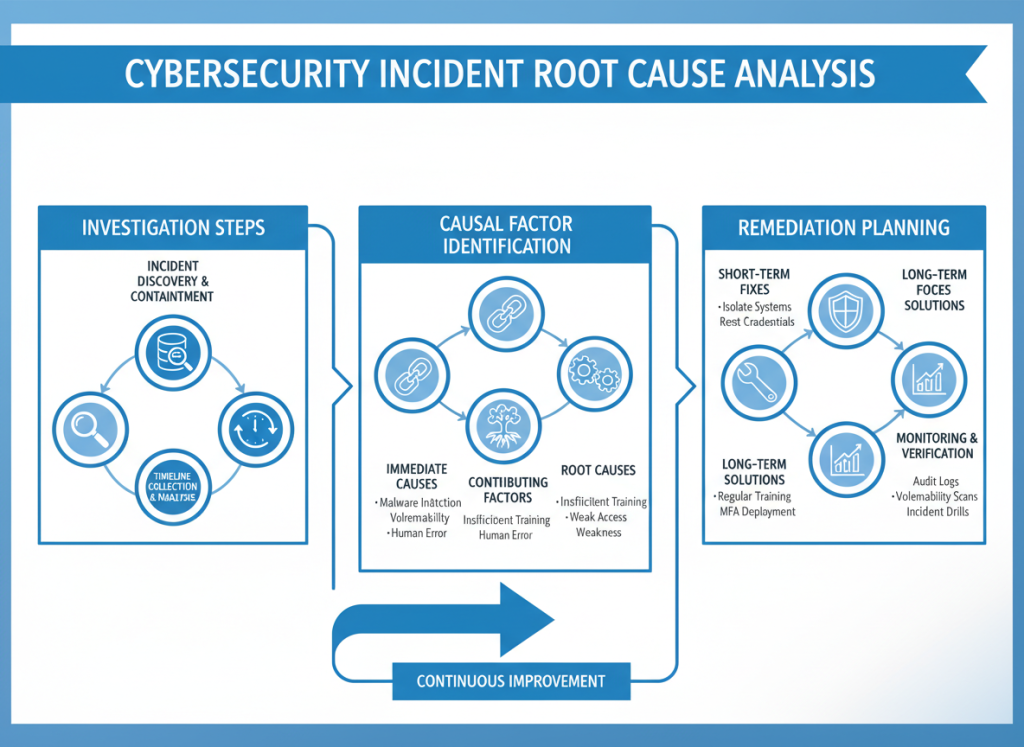

Analiza pierwotnej przyczyny

Przeprowadź formalną analizę przyczyn źródłowych, która zidentyfikuje podstawowe luki lub słabości, które umożliwiły wystąpienie incydentu. Uwzględnij czynniki przyczyniające się i problemy systemowe.

Plan naprawczy

Opracuj kompleksowy plan naprawczy obejmujący konkretne działania, właścicieli i harmonogramy. Pokazuje to organom regulacyjnym Twoje zaangażowanie w usuwanie zidentyfikowanych luk w zabezpieczeniach.

Zapewnij zgodność z przepisami dzięki kompleksowej dokumentacji

Pobierz nasz pakiet dokumentacji incydentów NIS2, zawierający szablony osi czasu, listy kontrolne gromadzenia dowodów i ramy analizy przyczyn źródłowych.

Zarządzanie incydentami związanymi ze zgodnością z NIS2: wyciągnięte wnioski, środki zaradcze i ciągłe doskonalenie

Działania po incydencie mają kluczowe znaczenie dla wykazania ciągłej zgodności i poprawy stanu bezpieczeństwa:

Rekultywacja betonu

- Wdrożenie poprawek technicznych dla zidentyfikowanych luk

- Zaktualizuj konfiguracje i kontrole bezpieczeństwa

- Ulepszenie monitorowania podobnych wzorców ataków

- W stosownych przypadkach przeprowadzanie ocen bezpieczeństwa dostawców

Ulepszenia procesów

- Zaktualizuj podręczniki na podstawie wniosków z incydentów

- Udoskonalenie procedur segregacji i klasyfikacji

- Zwiększ możliwości wykrywania podobnych zagrożeń

- Usprawnij procesy komunikacji i eskalacji

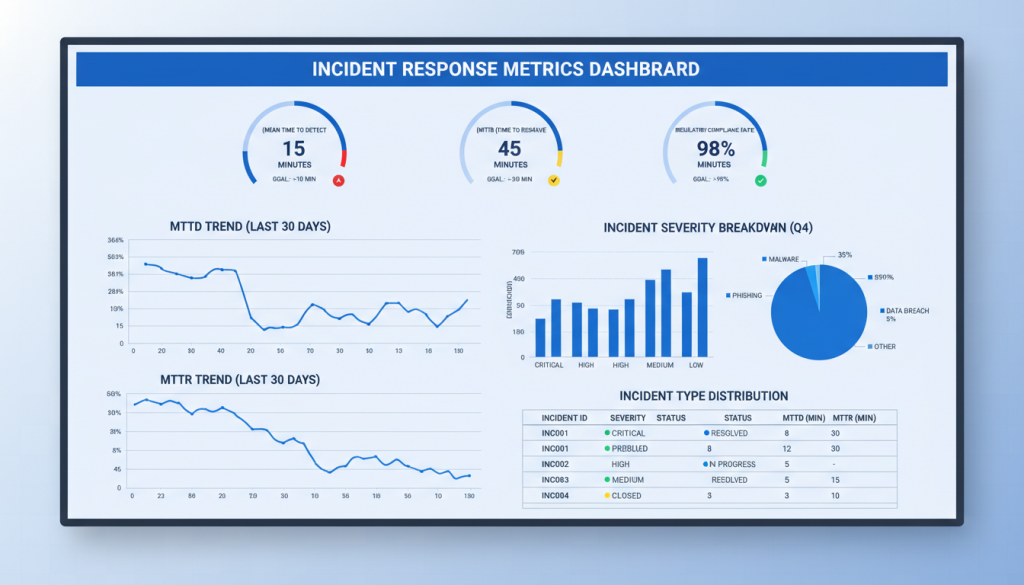

Metryki i raportowanie

- Śledź kluczowe wskaźniki wydajności (KPI)

- Monitoruj średni czas wykrycia (MTTD) i odpowiedzi (MTTR)

- Pomiar zgodności w zakresie sprawozdawczości regulacyjnej

- Zgłaszanie ulepszeń kierownictwu i organom regulacyjnym

Dojrzały program reagowania na incydenty wykorzystuje każdy incydent dotyczący zgodności z NIS2 jako okazję do wykazania zwiększonej odporności i zaangażowania regulacyjnego. Dokumentuj wszystkie ulepszenia i udostępniaj je kierownictwu, aby wykazać wartość inwestycji w bezpieczeństwo.

Zaawansowane strategie i narzędzia wzmacniające możliwości reagowania

Automatyzacja, orkiestracja i narzędzia umożliwiające skalowanie strategii reagowania na incydenty

Narzędzia do orkiestracji, automatyzacji i reagowania na zabezpieczenia (SOAR) mogą znacznie zwiększyć możliwości zarządzania incydentami NIS2:

Zautomatyzowane gromadzenie dowodów

Wdrażaj automatyczne gromadzenie dzienników, stanów systemu i artefaktów kryminalistycznych, aby zapewnić kompleksową ochronę dowodów przy jednoczesnym zmniejszeniu wysiłku ręcznego.

Automatyzacja podręcznika odpowiedzi

Automatyzuj typowe działania, takie jak izolacja systemu, resetowanie poświadczeń i blokowanie wskaźników, aby skrócić czas reakcji i zapewnić spójność.

Procesy sprawozdawczości regulacyjnej

Wdrażaj zautomatyzowane przepływy pracy dla raportowania NIS2, które zbierają wymagane informacje, generują szablony powiadomień i śledzą terminy składania wniosków.

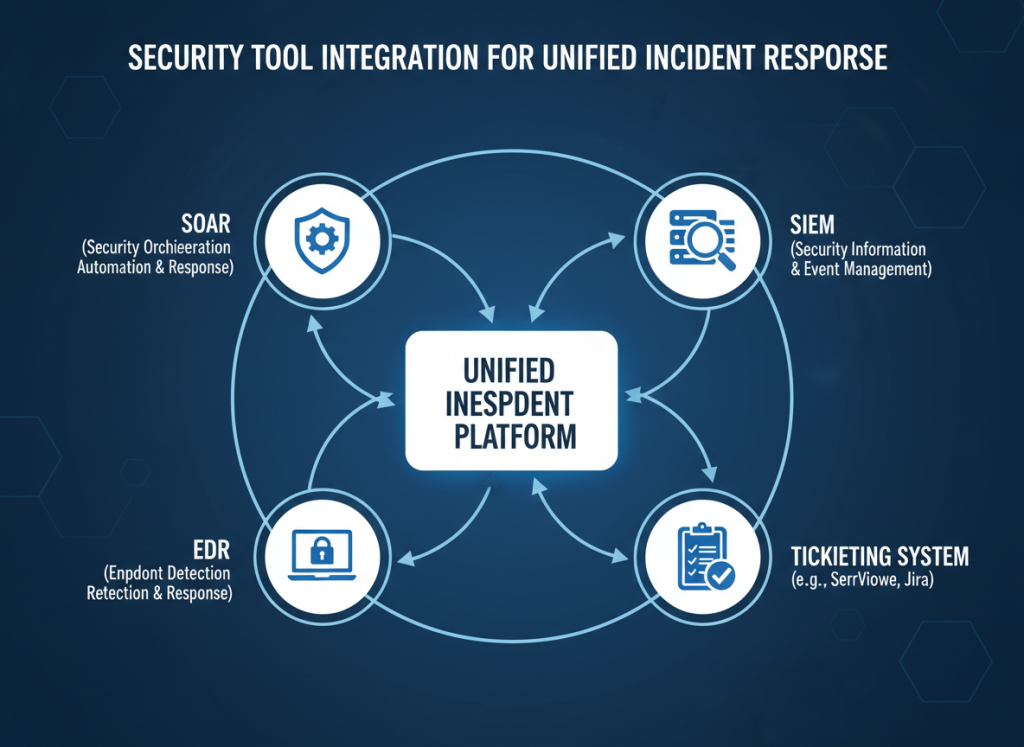

Integracja z narzędziami bezpieczeństwa

Zintegruj SOAR z SIEM, EDR i systemami biletowymi, aby stworzyć ujednoliconą platformę reagowania na incydenty z kompleksową identyfikowalnością.

Automatyzacja ogranicza błędy ludzkie i skraca czas powiadomienia, co jest krytycznym wskaźnikiem w ramach NIS2. Zapewnia także konsekwentną realizację procedur reagowania, nawet podczas incydentów o dużym stresie.

Wykorzystanie wymiany informacji o zagrożeniach i współpracy sektorowej w ramach NIS2

NIS2 zachęca do wymiany informacji i współpracy transgranicznej w celu zwiększenia zbiorowej odporności:

Grupy wymiany informacji

- Dołącz do sektorowych ISAC (centrów wymiany i analizy informacji)

- Uczestnictwo w krajowych programach wymiany informacji CERT/CSIRT

- Współpracuj z branżowymi grupami roboczymi zajmującymi się cyberbezpieczeństwem

- Współtwórz i korzystaj ze wspólnych informacji o zagrożeniach

Koordynacja Transgraniczna

- Nawiązanie kontaktów z zespołami CSIRT w odpowiednich EU państwach członkowskich

- Opracowanie procedur skoordynowanej reakcji na incydenty

- Weź udział w transgranicznych ćwiczeniach z zakresu cyberbezpieczeństwa

- Dostosowanie procesów sprawozdawczych do wielu jurysdykcji

Wymiana informacji o zagrożeniach

- Udostępnij anonimowe wskaźniki kompromisu (IOC)

- Wymiana taktyk, technik i procedur (TTP)

- Wkład w systemy wczesnego ostrzegania

- Wdrażanie platform zautomatyzowanej wymiany informacji wywiadowczych

Zwiększ swoje możliwości w zakresie analizy zagrożeń

Umów się na konsultację, aby dowiedzieć się, w jaki sposób nasze usługi analizy zagrożeń mogą wzmocnić Twój program reagowania na incydenty NIS2.

Metryki, wskaźniki KPI i pulpity raportowania prezentujące najlepsze praktyki w zakresie reagowania na incydenty

Pomiar skuteczności reakcji na incydenty jest niezbędny do wykazania zgodności i poprawy:

Kluczowe wskaźniki umożliwiające śledzenie zgodności z NIS2 i doskonalenia programu obejmują:

| Kategoria metryczna | Kluczowe wskaźniki wydajności | NIS2 Trafność | Cel |

| Skuteczność wykrywania | Średni czas do wykrycia (MTTD), skuteczność źródła detekcji, odsetek wyników fałszywie dodatnich | Wcześniejsze wykrycie zapewnia więcej czasu na analizę i raportowanie | MTTD |

| Skuteczność reakcji | Średni czas reakcji (MTTR), skuteczność powstrzymywania, czas przywrócenia stanu pierwotnego | Szybsza reakcja zmniejsza skutki i wymogi dotyczące sprawozdawczości | MTTR |

| Zgodność z przepisami | Zgłaszanie zgodności z harmonogramem, jakości dowodów i kompletności dokumentacji | Bezpośredni miernik obowiązków regulacyjnych | 100% zgodności |

| Ciągłe doskonalenie | Wyciągnięte wnioski, powtarzające się rodzaje incydentów, uwzględnione ustalenia z ćwiczeń | Wykazuje organom regulacyjnym ciągłe ograniczanie ryzyka | Wskaźnik zamknięcia 90% |

Twórz dashboardy dla kadry kierowniczej, które przekładają wskaźniki techniczne na język ryzyka biznesowego. Pomaga to kierownictwu zrozumieć wartość programu reagowania na incydenty i wspiera decyzje dotyczące alokacji zasobów.

Wniosek: Przekształcenie wymagań NIS2 w odporność operacyjną

Podsumowanie planowania kluczowych reakcji na wynos NIS2

NIS2 zarządzanie incydentami wymaga kompleksowego podejścia, które integruje zgodność z przepisami ze skutecznością operacyjną:

- Zbuduj ustrukturyzowane ramy z jasnym zarządzaniem, rolami i obowiązkami

- Opracuj szczegółowe podręczniki dotyczące zarówno reakcji technicznej, jak i sprawozdawczości regulacyjnej

- Wdrożenie niezawodnych możliwości wykrywania w celu wczesnego identyfikowania incydentów

- Ustanowienie procesów segregacji zgodnych z progami raportowania NIS2

- Dokumentuj wszystkie działania związane z incydentami wraz z zachowaniem dowodów do przeglądu regulacyjnego

- Dotrzymuj rygorystycznych terminów raportowania (24/72 godziny) dzięki kompleksowym informacjom

- Wykorzystaj incydenty jako szansę na ciągłe doskonalenie

- Wykorzystaj automatyzację, analizę zagrożeń i współpracę transgraniczną

- Mierz wyniki za pomocą wskaźników wykazujących zgodność i skuteczność

Lista kontrolna szybkich działań dla organizacji stojących w obliczu incydentów związanych ze zgodnością z NIS2

NIS2 Lista kontrolna reakcji na incydenty

- Aktywuj zespół reagowania na incydenty i ustal strukturę dowodzenia

- Natychmiast rozpocznij proces tworzenia harmonogramu incydentów i dokumentacji

- Ocena wagi incydentu i ustalenie, czy progi zgłaszania NIS2 zostały osiągnięte

- Zachowaj dowody kryminalistyczne przed podjęciem potencjalnie destrukcyjnych działań

- Wdrożenie środków powstrzymujących w celu ograniczenia skutków incydentów

- W razie potrzeby przygotuj i złóż wstępne powiadomienie w ciągu 24 godzin

- Przeprowadź bieżące dochodzenie i zaktualizuj organy regulacyjne w ciągu 72 godzin

- Opracuj i wdroż plan środków zaradczych

- Przygotuj końcowy raport o zdarzeniu z analizą pierwotnej przyczyny

- Przeprowadzić przegląd zdobytych doświadczeń i zaktualizować procedury reagowania

Zalecane kolejne kroki i zasoby w celu zapewnienia dojrzałości zarządzania incydentami NIS2

Aby kontynuować budowanie możliwości zarządzania incydentami NIS2, rozważ następujące kroki:

- Przegląd wytycznych ENISA i krajowego zespołu CSIRT dotyczących wdrożenia NIS2

- Dostosuj podręczniki techniczne do NIST SP 800-61 i ISO/IEC 27035 w celu uzyskania najlepszych praktyk branżowych

- Przeprowadź ocenę luk w swoich obecnych możliwościach reagowania na incydenty w stosunku do wymagań NIS2

- Opracowanie planu działania na rzecz poprawy możliwości wykrywania, reagowania i raportowania

- Zaplanuj regularne ćwiczenia w celu sprawdzenia swoich procedur zgodności z NIS2

- Nawiąż współpracę z grupami zajmującymi się wymianę informacji branżowych, aby udoskonalić analizę zagrożeń

Cenne zasoby, z których można stale korzystać, obejmują:

- Komisja Europejska – NIS2 Dyrektywa

- ENISA –Agencja Unii Europejskiej ds. Cyberbezpieczeństwa

- Koszt raportu IBM o naruszeniu danych –Najnowsze badania nad bezpieczeństwem

- CISA –Agencja ds. Cyberbezpieczeństwa i Bezpieczeństwa Infrastruktury

- GOV.UK – Wytyczne dotyczące NIS

Chcesz ulepszyć swój program zarządzania incydentami NIS2?

Pobierz nasz kompleksowy zestaw narzędzi do reagowania na incydenty NIS2, zawierający szablony, podręczniki i przewodniki wdrażania.