Dlaczego NIS2 ma teraz znaczenie

Czym jest NIS2 i na kogo wpływa

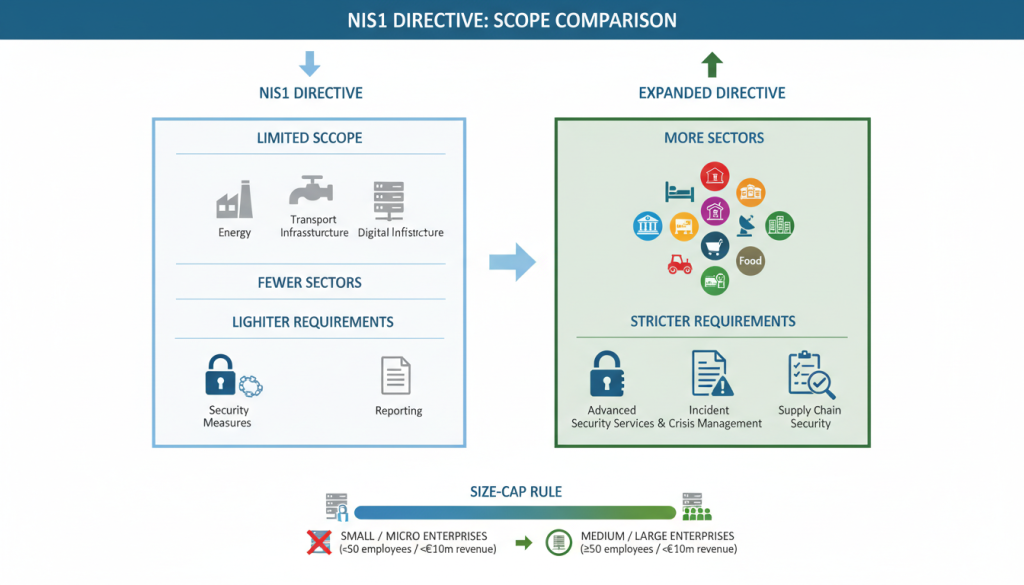

Dyrektywa o sieciach i systemach informatycznych 2 (NIS2) to zaktualizowane ramy cyberbezpieczeństwa Unii Europejskiej, które znacznie rozszerzają zakres pierwotnej dyrektywy NIS z 2016 r. Ustanawia wspólne standardy cyberbezpieczeństwa we wszystkich państwach członkowskich, nakładając na organizacje obowiązek wdrożenia silniejszych środków zarządzania ryzykiem, szybkiego zgłaszania incydentów i przestrzegania minimalnych wymogów bezpieczeństwa.

NIS2 ma zastosowanie do znacznie szerszego zakresu sektorów niż jego poprzednik, w tym:

Podmioty podstawowe

- Dostawcy energii

- Przewoźnicy

- Bankowość i instytucje finansowe

- Organizacje opieki zdrowotnej

- Dostawcy wody pitnej

- Dostawcy infrastruktury cyfrowej

- Administracja publiczna

- Operatorzy branży kosmicznej

Ważne podmioty

- Usługi pocztowe i kurierskie

- Gospodarka odpadami

- Produkcja chemiczna

- Produkcja żywności

- Dostawcy usług cyfrowych

- Instytucje badawcze

- Produkcja produktów krytycznych

NIS2 podnosi poprzeczkę: szerszy zasięg, bardziej rygorystyczne zarządzanie i silniejsze obowiązki sprawozdawcze dla organizacji w całej europejskiej gospodarce cyfrowej.

Strategiczne znaczenie krajobrazu zgodności NIS2

Zrozumienie krajobrazu zgodności z NIS2 jest obecnie imperatywem strategicznym, a nie tylko regulacyjnym polem wyboru. Dyrektywa wprowadza znaczne kary za nieprzestrzeganie przepisów – do 10 mln euro lub 2% światowego rocznego obrotu w przypadku podmiotów istotnych i do 7 mln euro lub 1,4% światowego rocznego obrotu w przypadku ważnych podmiotów.

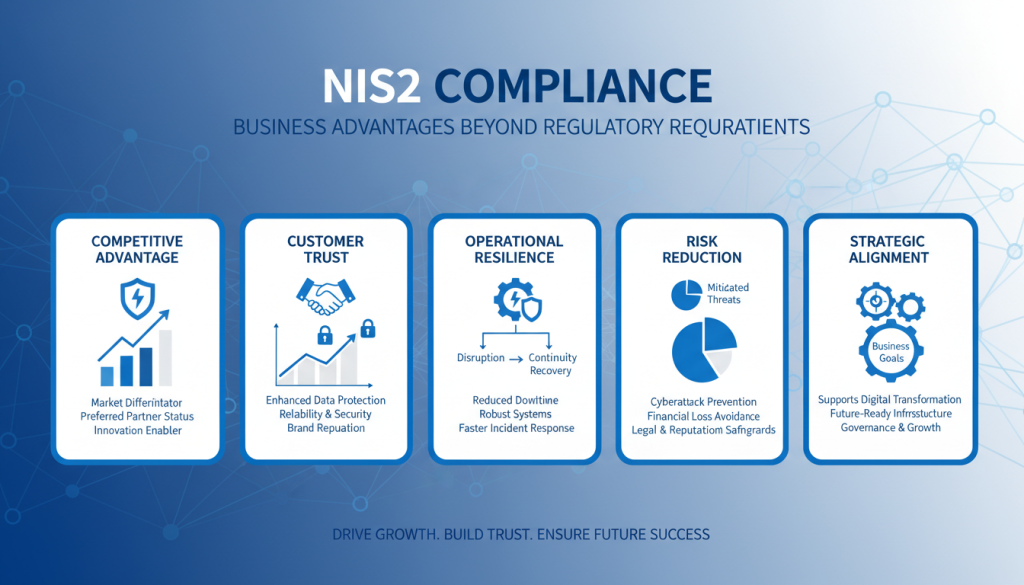

Oprócz unikania kar istnieją istotne powody biznesowe, aby nadać priorytet zgodności z NIS2:

- Zmniejszone ryzyko operacyjne:W raporcie IBM Cost of a Data Breach Report 2023 szacuje się, że średni globalny koszt naruszenia bezpieczeństwa danych wynosi 4,45 mln USD.

- Przewaga konkurencyjna:Wykazalna zgodność może być wyróżnikiem rynkowym, szczególnie w przypadku ubiegania się o kontrakty z klientami dbającymi o bezpieczeństwo.

- Odporność operacyjna:Środki bezpieczeństwa wymagane przez NIS2 zwiększają ogólną ciągłość działania i możliwości reagowania na incydenty.

- Relacje w łańcuchu dostaw:W miarę jak organizacje analizują stan zabezpieczeń swoich dostawców, zgodność z NIS2 staje się warunkiem wstępnym partnerstwa biznesowego.

Jak niniejszy przewodnik uwzględnia przegląd wymagań prawnych

Ten praktyczny przewodnik:

- Podziel regulacje NIS2 na zrozumiałe wymagania i harmonogramy wdrożenia

- Przedstawienie praktycznych ram zgodności NIS2 ze strukturami zarządzania i kontrolami technicznymi

- Podaj metodologię przeprowadzania analizy krajobrazu zgodności w celu oceny gotowości Twojej organizacji

- Zaoferuj priorytetowe planowanie środków zaradczych w oparciu o ryzyko i wpływ przepisów

- Polecanie rozwiązań technologicznych i automatyzacji w celu usprawnienia działań związanych z zapewnieniem zgodności

- Zajęcie się wpływem operacyjnym na operacje IT, bezpieczeństwo i łańcuch dostaw

NIS2 Wyjaśnienie przepisów: Podstawowe wymagania

Zakres i zastosowanie NIS2

NIS2 znacznie poszerza sieć regulacyjną w porównaniu z pierwotną dyrektywą NIS. Kluczowe różnice w zakresie obejmują:

| Aspekt | Oryginalna dyrektywa NIS | NIS2 Dyrektywa |

| Zasięg sektora | Ograniczone do operatorów usług kluczowych i dostawców usług cyfrowych | Rozszerzenie na 18 sektorów, w tym produkcję, gospodarkę odpadami, produkcję żywności i inne |

| Klasyfikacja podmiotu | Państwa członkowskie zidentyfikowały operatorów usług kluczowych | Zasada ograniczenia rozmiaru automatycznie obejmuje średnie i duże podmioty w objętych sektorach |

| Wymagania bezpieczeństwa | Ogólne środki bezpieczeństwa | Bardziej szczegółowe i kompleksowe środki bezpieczeństwa obejmujące „podejście uwzględniające wszystkie zagrożenia” |

| Zgłaszanie incydentów | Powiadamianie o istotnych zdarzeniach | Ścisłe terminy zgłaszania (24 godziny na wczesne ostrzeganie, 72 godziny na powiadomienie o incydentach) |

| Egzekwowanie | Ograniczone mechanizmy egzekwowania prawa | Znaczące kary i odpowiedzialność osobista kadry zarządzającej |

Praktyczny przykład: średniej wielkości dostawca usług w chmurze świadczący usługi hostingowe w EU byłby teraz objęty zakresem NIS2 i wymagałby zmian w umowach, stanie bezpieczeństwa i procesach powiadamiania o incydentach. Nawet jeśli firma ma siedzibę poza EU, musi wyznaczyć przedstawiciela EU, jeśli świadczy usługi klientom EU.

Przegląd kluczowych wymogów regulacyjnych

Przegląd wymogów regulacyjnych dla NIS2 koncentruje się na kilku kluczowych filarach:

1. Środki zarządzania ryzykiem

Organizacje muszą wdrożyć odpowiednie i proporcjonalne środki techniczne i organizacyjne w celu zarządzania ryzykiem dla swoich sieci i systemów informatycznych. Należą do nich:

- Polityki dotyczące analizy ryzyka i bezpieczeństwa systemów informatycznych

- Procedury postępowania w przypadku incydentów

- Środki zapewniające ciągłość działania, w tym zarządzanie kopiami zapasowymi i odzyskiwanie po awarii

- Bezpieczeństwo łańcucha dostaw, obejmujące relacje z bezpośrednimi dostawcami i usługodawcami

- Bezpieczeństwo w pozyskiwaniu i rozwoju sieci i systemów informatycznych

- Polityki oceny skuteczności środków cyberbezpieczeństwa

- Podstawowe praktyki higieny cybernetycznej i szkolenia w zakresie cyberbezpieczeństwa

- Kryptografia i polityka szyfrowania

- Bezpieczeństwo zasobów ludzkich, kontrola dostępu i zarządzanie aktywami

- Uwierzytelnianie wieloskładnikowe i bezpieczna komunikacja

2. Obowiązki zgłaszania incydentów

NIS2 wprowadza ścisłe ramy czasowe zgłaszania incydentów:

- 24 godziny:Wczesne powiadomienie po uzyskaniu informacji o poważnym incydencie

- 72 godziny:Powiadomienie o incydencie wraz ze wstępną oceną dotkliwości, skutków i wskaźników naruszenia

- Jeden miesiąc:Sprawozdanie końcowe zawierające szczegółową analizę przyczyn źródłowych i długoterminowe środki zaradcze

3. Bezpieczeństwo łańcucha dostaw

Organizacje muszą zająć się zagrożeniami bezpieczeństwa w swoich łańcuchach dostaw poprzez:

- Ocena polityki cyberbezpieczeństwa dostawców i usługodawców

- Wdrażanie odpowiednich środków bezpieczeństwa w umowach i porozumieniach

- Ocena zgodności dostawcy z wymogami bezpieczeństwa

- Utrzymywanie wykazu kluczowych dostawców i ich stanu bezpieczeństwa

4. Zarządzanie i odpowiedzialność

NIS2 nakłada bezpośrednią odpowiedzialność na organy zarządzające:

- Zatwierdzanie środków zarządzania ryzykiem cyberbezpieczeństwa

- Nadzór nad realizacją

- Obowiązkowe szkolenia z zakresu cyberbezpieczeństwa dla kadry kierowniczej

- Odpowiedzialność osobista za nieprzestrzeganie przepisów

Terminy prawne i mechanizmy egzekwowania

Zrozumienie prawnego harmonogramu wdrożenia NIS2 ma kluczowe znaczenie dla planowania zgodności:

- Grudzień 2022:NIS2 Dyrektywa (EU) 2022/2555 została opublikowana w Dzienniku Urzędowym Unii Europejskiej

- 17 października 2024 r.:Termin, w którym państwa członkowskie powinny dokonać transpozycji NIS2 do prawa krajowego

- 18 października 2024 r.:Rozpoczęcie stosowania środków krajowych

- 17 kwietnia 2025:Państwa członkowskie muszą sporządzić wykazy kluczowych i ważnych podmiotów

Mechanizmy egzekwowania w ramach NIS2 obejmują:

- Uprawnienia nadzorcze:Organy krajowe mogą przeprowadzać audyty, żądać informacji i wydawać wiążące instrukcje

- Kary finansowe:Do 10 milionów euro lub 2% światowego rocznego obrotu dla kluczowych podmiotów; do 7 mln euro lub 1,4% dla ważnych podmiotów

- Odpowiedzialność zarządu:Tymczasowe zakazy zajmowania stanowisk kierowniczych z powodu poważnego nieprzestrzegania przepisów

- Działania naprawcze:Władze mogą nakazać naprawę stwierdzonych niedociągnięć

Potrzebujesz pomocy w ocenie statusu zgodności z NIS2?

Pobierz nasz kompleksowy szablon analizy luk NIS2, aby szybko zidentyfikować obszary, w których Twoja organizacja może potrzebować wzmocnienia swoich środków cyberbezpieczeństwa, aby spełnić wymagania dotyczące zgodności.

Pobierz szablon analizy luk

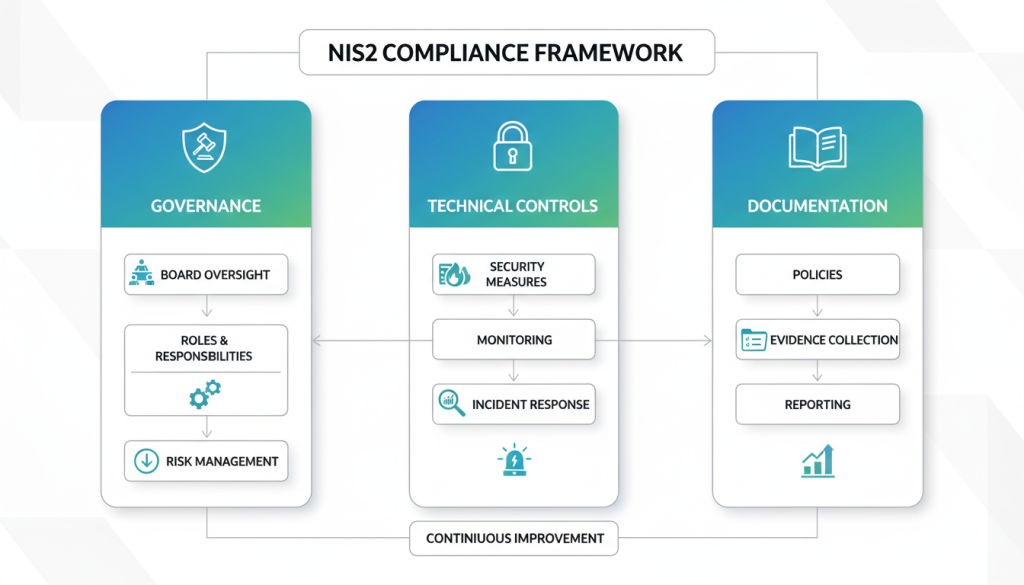

NIS2 Ramy zgodności: elementy składowe organizacji

Struktury zarządzania i zarządzania ryzykiem

Solidne ramy zgodności NIS2 zaczynają się od silnego zarządzania i jasno określonych obowiązków:

Odpowiedzialność na szczeblu zarządu

Zgodnie z NIS2 organy zarządzające muszą odgrywać aktywną rolę w zarządzaniu cyberbezpieczeństwem:

- Zatwierdzanie środków zarządzania ryzykiem cybernetycznym

- Nadzoruje wdrażanie i skuteczność

- Otrzymuj regularne informacje na temat stanu bezpieczeństwa organizacji

- Przydziel odpowiednie zasoby na cyberbezpieczeństwo

- Przejdź szkolenie w zakresie cyberbezpieczeństwa, aby zrozumieć ryzyko i obowiązki

Wyznaczone role i obowiązki

Ustal jasne role w celu zarządzania zgodnością z NIS2:

| Rola | Obowiązki |

| Główny specjalista ds. bezpieczeństwa informacji (CISO) | Ogólna odpowiedzialność za strategię cyberbezpieczeństwa, wdrażanie środków bezpieczeństwa i raportowanie do zarządu |

| Specjalista ds. zgodności | Monitorowanie wymogów regulacyjnych, zapewnianie zgodności z obowiązkami NIS2 i koordynacja z organami krajowymi |

| Menedżer reagowania na incydenty | Opracowywanie i testowanie planów reagowania na incydenty, koordynacja działań w zakresie reagowania i zarządzanie obowiązkami sprawozdawczymi |

| Menedżer ds. bezpieczeństwa łańcucha dostaw | Ocena bezpieczeństwa dostawców, zarządzanie ryzykiem stron trzecich i zapewnianie wymogów bezpieczeństwa umownego |

| Liderzy bezpieczeństwa IT/OT | Wdrażanie technicznych środków kontroli bezpieczeństwa, systemy monitorowania i zarządzanie lukami w zabezpieczeniach |

Program Zarządzania Ryzykiem

Wdrożyć ustrukturyzowane podejście do zarządzania ryzykiem:

- Włączenie zagrożeń cyberbezpieczeństwa do zarządzania ryzykiem w przedsiębiorstwie

- Przeprowadzanie regularnych ocen ryzyka sieci i systemów informatycznych

- Prowadzenie rejestru ryzyka zawierającego zidentyfikowane ryzyka, kontrole i plany zaradcze

- Ustanawianie kryteriów akceptacji ryzyka i procedur eskalacji

- Przeglądanie i aktualizacja ocen ryzyka w następstwie znaczących zmian lub incydentów

Kontrole techniczne i operacyjne

Techniczne podstawy krajobrazu zgodności z cyberbezpieczeństwem w ramach NIS2 obejmują kilka kluczowych obszarów kontroli:

Zarządzanie aktywami

Zachowaj kompleksową widoczność swojego krajobrazu technologicznego:

- Wdrożenie wiarygodnego wykazu sprzętu, oprogramowania i usług w chmurze

- Klasyfikuj zasoby na podstawie krytyczności i wrażliwości

- Zależności dokumentów pomiędzy systemami i usługami

- Utrzymuj aktualne schematy sieci i mapy przepływu danych

Zarządzanie tożsamością i dostępem

Kontroluj dostęp do systemów i danych:

- Wdrożyć zasadę najmniejszych uprawnień

- Wymuszaj uwierzytelnianie wieloskładnikowe dla wszystkich użytkowników, szczególnie w przypadku kont uprzywilejowanych

- Ustanów silne zasady dotyczące haseł i regularną rotację danych uwierzytelniających

- Wdrożenie zarządzania dostępem uprzywilejowanym dla kont administracyjnych

- Regularne przeglądy i audyty praw dostępu

Bezpieczeństwo sieci i punktów końcowych

Chroń swoją infrastrukturę przed zagrożeniami:

- Wdrożenie segmentacji sieci w celu odizolowania systemów krytycznych

- Wdrażanie zapór ogniowych nowej generacji i systemów wykrywania włamań/zapobiegania im

- Użyj rozwiązań do wykrywania i reagowania na punktach końcowych (EDR)

- Szyfruj wrażliwe dane przechowywane i przesyłane

- Wdrażaj filtrowanie poczty e-mail i stron internetowych, aby blokować złośliwą zawartość

Monitorowanie i wykrywanie

Zachowaj widoczność zdarzeń związanych z bezpieczeństwem:

- Wdrożenie systemu zarządzania informacjami i zdarzeniami dotyczącymi bezpieczeństwa (SIEM)

- Utworzenie możliwości monitorowania całodobowego (wewnętrznego lub zewnętrznego)

- Zdefiniuj progi ostrzegania i procedury eskalacji

- Prowadzenie regularnych działań związanych z polowaniem na zagrożenia

- Monitoruj nietypowe zachowania użytkowników i potencjalną eksfiltrację danych

Reagowanie na incydenty

Przygotuj się na incydenty związane z bezpieczeństwem:

- Opracowywanie i regularne testowanie planów reagowania na incydenty

- Utworzenie zespołu reagowania na incydenty z jasno określonymi rolami

- Tworzenie szablonów komunikacji dla powiadomień wewnętrznych i zewnętrznych

- Przygotuj procedury raportowania zgodne z harmonogramem NIS2

- Przeprowadzaj regularne ćwiczenia laboratoryjne, aby przetestować możliwości reagowania

Ciągłość działania i odporność

Zapewnienie odporności operacyjnej:

- Wdrażaj regularne, przetestowane procedury tworzenia kopii zapasowych

- Używaj niezmiennych kopii zapasowych, aby chronić się przed oprogramowaniem ransomware

- Opracowanie planów odzyskiwania po awarii z określonymi celami w zakresie czasu odzyskiwania

- Utworzenie alternatywnych miejsc przetwarzania systemów krytycznych

- Regularnie testuj procedury odzyskiwania

Dokumentacja, sprawozdawczość i gromadzenie dowodów

NIS2 podkreśla znaczenie dokumentacji i dowodów potwierdzających zgodność:

Dokumentacja polityczna

Utrzymuj kompleksowe pisemne zasady:

- Polityka bezpieczeństwa informacji

- Ramy zarządzania ryzykiem

- Procedury reagowania na incydenty

- Plany ciągłości działania i odzyskiwania po awarii

- Polityka kontroli dostępu i zarządzania tożsamością

- Wymogi dotyczące bezpieczeństwa łańcucha dostaw

- Dopuszczalne zasady użytkowania

Gromadzenie dowodów

Zbierz i zachowaj dowody kontroli bezpieczeństwa:

- Sprawozdania z oceny ryzyka i plany środków zaradczych

- Wyniki skanowania pod kątem luk w zabezpieczeniach i zapisy dotyczące zarządzania poprawkami

- Sprawozdania z testów penetracyjnych i stan środków zaradczych

- Dokumentacja szkoleń w zakresie świadomości bezpieczeństwa

- Dostęp do dokumentacji przeglądu

- Dzienniki reakcji na incydenty i raporty poincydentowe

- Ocena bezpieczeństwa dostawców

Szablony raportów

Przygotuj ujednolicone formaty raportowania:

- Wzór powiadomienia dotyczącego wczesnego ostrzegania (wymóg 24-godzinny)

- Wzór powiadomienia o incydencie (wymóg 72-godzinny)

- Wzór końcowego raportu o zdarzeniu (wymagany jeden miesiąc)

- Panel wykonawczy umożliwiający raportowanie zarządu

- Raporty o stanie zgodności z przepisami

Wskazówka: dla każdej usługi objętej zakresem należy zachować „pakiet przepisów”, który zawiera diagramy architektury, przepływy danych, listy dostawców, podręczniki reagowania na incydenty i dowody przeprowadzenia testów. Ułatwia to wykazanie zgodności podczas audytów lub zapytań regulacyjnych.

Usprawnij wdrożenie NIS2

Pobierz nasz 90-dniowy szablon planu naprawczego NIS2, aby ustalić priorytety działań związanych z zapewnieniem zgodności i stworzyć ustrukturyzowany plan działania umożliwiający spełnienie kluczowych wymagań.

Pobierz szablon planu 90-dniowego

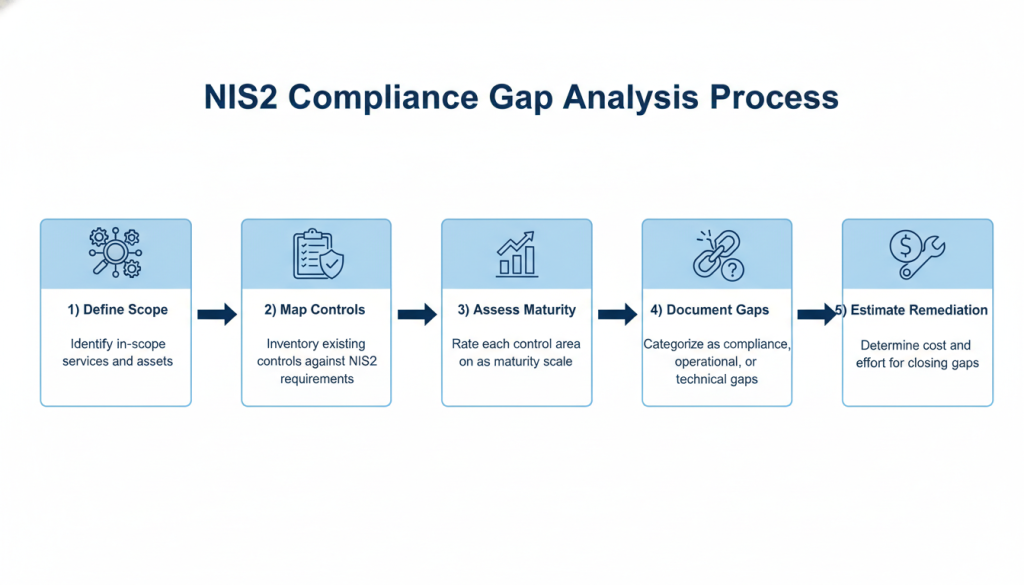

Analiza krajobrazu zgodności: ocena gotowości i luk

Przeprowadzenie analizy luk w odniesieniu do przepisów NIS2 Wyjaśnienie

Metodyczna analiza luk jest niezbędna, aby zrozumieć obecny stan zgodności Twojej organizacji i zidentyfikować obszary wymagające uwagi:

Krok 1: Zdefiniuj zakres

Zacznij od określenia, które części Twojej organizacji podlegają NIS2:

- Określ, czy Twoja organizacja kwalifikuje się jako podmiot „istotny” czy „ważny”

- Określ, które jednostki biznesowe, usługi i systemy wchodzą w zakres

- Udokumentuj krytyczne sieci i systemy informacyjne obsługujące te usługi

- Mapuj przepływy danych i zależności pomiędzy systemami

- Identyfikacja kluczowych dostawców i usługodawców obsługujących usługi objęte zakresem

Krok 2: Sterowanie mapą

Zrób inwentaryzację istniejących zabezpieczeń pod kątem wymagań NIS2:

- Stworzenie kompleksowych ram kontroli w oparciu o wymagania NIS2

- Przyporządkuj istniejące kontrole do tych ram

- Identyfikacja brakujących lub nieodpowiednich kontroli

- Udokumentuj dostępne dowody w celu wykazania skuteczności kontroli

Krok 3: Ocena dojrzałości

Oceń dojrzałość każdego obszaru kontrolnego, stosując spójną skalę:

| Poziom dojrzałości | Opis |

| 0 – Nieistniejący | Kontrola nie jest wdrożona ani planowana |

| 1 – Inicjał | Kontrola ma charakter doraźny, zdezorganizowany i reaktywny |

| 2 – Powtarzalne | Kontrola jest udokumentowana, ale nie jest konsekwentnie stosowana |

| 3 – Zdefiniowane | Kontrola jest dobrze udokumentowana, ustandaryzowana i konsekwentnie stosowana |

| 4 – Zarządzane | Kontrola jest monitorowana, mierzona i stale ulepszana |

| 5 – Zoptymalizowany | Sterowanie jest w pełni zautomatyzowane, zintegrowane i stale optymalizowane |

Krok 4: Luki w dokumentach

Skategoryzuj zidentyfikowane luki w celu lepszego planowania działań zaradczych:

- Luki w zgodności:Brakujące zasady, procedury lub dokumentacja

- Luki operacyjne:Nieodpowiednie procesy, szkolenia lub świadomość

- Luki techniczne:Brakujące lub niewystarczające środki kontroli lub technologie bezpieczeństwa

- Luki w zarządzaniu:Nieodpowiedni nadzór, role lub obowiązki

Krok 5: Oszacuj działania naprawcze

Dla każdej zidentyfikowanej luki należy ocenić:

- Wymagane zasoby (budżet, personel, wiedza specjalistyczna)

- Szacowany czas wdrożenia

- Zależności od innych inicjatyw lub projektów

- Potencjalne wyzwania lub ograniczenia

Ustalanie priorytetów i planowanie działań zaradczych

Nie wszystkie luki są równe. Aby ustalić priorytety działań zaradczych, należy zastosować podejście oparte na ryzyku:

Czynniki ustalania priorytetów oparte na ryzyku

Przy ustalaniu priorytetów luk należy wziąć pod uwagę następujące czynniki:

- Wpływ regulacyjny:Jak krytyczny jest ten wymóg dla zgodności z NIS2?

- Wpływ na bezpieczeństwo:Jak znaczące jest ryzyko bezpieczeństwa, jeśli ta luka pozostanie?

- Wpływ operacyjny:W jaki sposób incydent związany z bezpieczeństwem wpłynie na usługi krytyczne?

- Złożoność wdrożenia:Jak trudno jest wypełnić tę lukę?

- Wymagania dotyczące zasobów:Jaki budżet i personel są potrzebne?

- Zależności:Czy istnieją wymagania wstępne lub zależności, które należy wziąć pod uwagę?

Plan działań zaradczych

Opracuj etapowe podejście do środków zaradczych:

Faza 1: Szybkie wygrane (0-3 miesiące)

- Wdróż uwierzytelnianie wieloskładnikowe

- Opracuj procedury reagowania na incydenty

- Utwórz szablony raportów

- Przeprowadzenie wstępnego szkolenia w zakresie świadomości bezpieczeństwa

- Wdróż krytyczne poprawki bezpieczeństwa

Faza 2: średnioterminowa (3–9 miesięcy)

- Zwiększenie możliwości monitorowania i wykrywania

- Wdrażaj segmentację sieci

- Opracuj proces oceny bezpieczeństwa dostawców

- Zwiększ możliwości tworzenia kopii zapasowych i odzyskiwania

- Przeprowadź testy penetracyjne

Faza 3: Długoterminowa (9–18 miesięcy)

- Wdrażaj zaawansowane technologie bezpieczeństwa

- Automatyzuj procesy bezpieczeństwa

- Poprawa wskaźników bezpieczeństwa i raportowania

- Opracuj program ciągłego doskonalenia

- Przeprowadzanie kompleksowych ocen bezpieczeństwa

Pomiar dojrzałości w ramach NIS2 krajobrazu zgodności

Śledź swoje postępy za pomocą mierzalnych kluczowych wskaźników wydajności (KPI):

Wskaźniki stanu bezpieczeństwa

- Procent zasobów z aktualnymi poprawkami bezpieczeństwa

- Odsetek użytkowników z włączonym uwierzytelnianiem wieloskładnikowym

- Liczba krytycznych luk w zabezpieczeniach i średni czas ich usunięcia

- Procent systemów z włączonym monitorowaniem bezpieczeństwa

- Odsetek kont uprzywilejowanych z rozszerzoną kontrolą

Wskaźniki operacyjne

- Średni czas wykrycia (MTTD) incydentów bezpieczeństwa

- Średni czas reakcji (MTTR) na incydenty związane z bezpieczeństwem

- Odsetek incydentów zgłoszonych w wymaganych ramach czasowych

- Liczba incydentów bezpieczeństwa według kategorii

- Odsetek personelu, który ukończył szkolenie w zakresie świadomości bezpieczeństwa

Wskaźniki zgodności

- Ogólny wynik zgodności NIS2 według obszaru kontrolnego

- Odsetek zidentyfikowanych luk, które usunięto

- Liczba otwartych ustaleń kontroli i średni czas ich zamknięcia

- Odsetek dostawców ocenionych pod kątem zgodności z bezpieczeństwem

- Liczba wyjątków od polityki i kontroli kompensacyjnych

Przyspiesz wdrożenie NIS2 dzięki ISO 27001

Masz już certyfikat ISO 27001? Pobierz nasze mapowanie kontroli od ISO 27001 do NIS2, aby wykorzystać istniejące ramy bezpieczeństwa i przyspieszyć działania związane z zapewnieniem zgodności.

Pobierz mapowanie ISO 27001

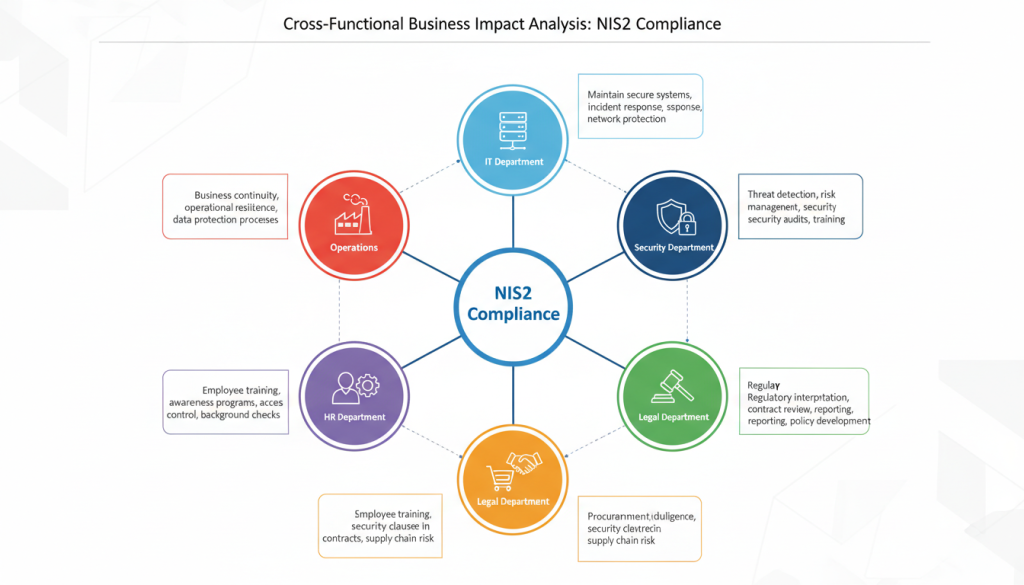

NIS2 Wpływ na zgodność: względy operacyjne i biznesowe

Wpływ na operacje IT, bezpieczeństwo i łańcuch dostaw

Wdrożenie zgodności z NIS2 będzie miało znaczące implikacje operacyjne w wielu funkcjach biznesowych:

Wpływ działu IT

Dział IT będzie ponosił znaczną odpowiedzialność za wdrażanie kontroli technicznych:

- Zwiększone wymogi dotyczące rejestrowania i monitorowania

- Udoskonalone mechanizmy kontroli dostępu i uwierzytelniania

- Bardziej rygorystyczne procesy zarządzania zmianami

- Rozszerzone możliwości tworzenia kopii zapasowych i odzyskiwania

- Częstsze łatanie i aktualizacje zabezpieczeń

- Ulepszona segmentacja i ochrona sieci

Wpływ zespołu ds. bezpieczeństwa

Zespoły ds. bezpieczeństwa będą musiały rozszerzyć swoje możliwości:

- Całodobowe monitorowanie i możliwości reagowania na incydenty

- Ulepszona inteligencja i analiza zagrożeń

- Częstsze testy i oceny bezpieczeństwa

- Opracowanie kompleksowych wskaźników bezpieczeństwa

- Rozszerzone programy uświadamiające i szkoleniowe w zakresie bezpieczeństwa

- Bardziej rygorystyczne zarządzanie lukami w zabezpieczeniach

Wpływ na łańcuch dostaw

Wymogi bezpieczeństwa łańcucha dostaw firmy NIS2 będą miały wpływ na zarządzanie zaopatrzeniem i dostawcami:

- Ulepszone procesy oceny bezpieczeństwa dostawców

- Nowe klauzule umowne dotyczące wymogów bezpieczeństwa

- Regularne monitorowanie zgodności dostawców

- Bardziej rygorystyczne procedury wdrażania i usuwania pracowników

- Planowanie awaryjne na wypadek zakłóceń w dostawach

Przykład: Dostawca usług zarządzanych musi teraz dokonać przeglądu wszystkich umów z klientami, aby uwzględnić zobowiązania dotyczące powiadamiania o incydentach i zapewnić, że podwykonawcy spełniają minimalne środki bezpieczeństwa. Wymaga to aktualizacji szablonów umów, przeprowadzania ocen bezpieczeństwa wszystkich podwykonawców oraz wdrożenia nowych możliwości monitorowania w celu wykrywania i raportowania incydentów w wymaganych ramach czasowych.

Wpływ na prawo i zgodność

Funkcje prawne i zgodności będą musiały zostać dostosowane:

- Opracowanie nowych polityk i procedur

- Ulepszona dokumentacja i gromadzenie dowodów

- Koordynacja z właściwymi organami krajowymi

- Zarządzanie regulacyjnymi obowiązkami sprawozdawczymi

- Dostosowanie do innych wymogów regulacyjnych (np. GDPR)

Konsekwencje dotyczące kosztów, zasobów i harmonogramu

Organizacje powinny przygotować się na znaczne inwestycje w zapewnienie zgodności z NIS2:

Względy budżetowe

Koszty przestrzegania przepisów będą się różnić w zależności od wielkości organizacji, złożoności i aktualnej dojrzałości:

- Małe organizacje:50 000–150 000 euro za wstępną zgodność

- Organizacje średnie:150 000–500 000 euro na kompleksowe wdrożenie

- Duże organizacje:500 000 euro – ponad 2 000 000 euro na zapewnienie zgodności w całym przedsiębiorstwie

Koszty te zazwyczaj obejmują:

- Inwestycje technologiczne (narzędzia bezpieczeństwa, systemy monitorowania)

- Zewnętrzne usługi doradcze i oceny

- Programy szkoleń i podnoszenia świadomości personelu

- Dokumentacja i rozwój polityki

- Bieżące zarządzanie zgodnością

Wymagania dotyczące zasobów

Zgodność z NIS2 będzie wymagała dedykowanego personelu:

- Specjaliści ds. bezpieczeństwa ds. wdrożenia i eksploatacji

- Specjaliści ds. zgodności w zakresie dokumentacji i sprawozdawczości

- Personel IT do realizacji kontroli technicznej

- Ekspertyza prawna w kwestiach umownych i regulacyjnych

- Zarządzanie projektami w celu koordynacji i śledzenia

Wiele organizacji będzie musiało zwiększyć liczbę pracowników zajmujących się ochroną lub zlecić na zewnątrz pewne funkcje, takie jak:

- Zarządzane usługi wykrywania i reagowania (MDR)

- Możliwości Centrum Operacji Bezpieczeństwa (SOC)

- Testy penetracyjne i ocena podatności

- Usługi doradcze w zakresie zgodności

Harmonogramy wdrożenia

Realistyczne ramy czasowe osiągnięcia zgodności z NIS2:

- Wstępna ocena i planowanie:1-3 miesiące

- Opracowanie polityki i procedur:2-4 miesiące

- Wdrażanie kontroli technicznej:6-12 miesięcy

- Testowanie i walidacja:2-3 miesiące

- Pełna dojrzałość w zakresie zgodności:12-24 miesiące

Według Agencji Unii Europejskiej ds. Cyberbezpieczeństwa (ENISA) organizacje, które proaktywnie inwestują w środki cyberbezpieczeństwa, wydają średnio 9% swojego budżetu IT na bezpieczeństwo, co stanowi znaczny wzrost o 1,9 punktu procentowego od 2022 r. Tendencja ta odzwierciedla rosnące uznanie cyberbezpieczeństwa za priorytet strategiczny.

Korzyści strategiczne wykraczające poza zgodność

Chociaż zgodność z NIS2 wymaga znacznych inwestycji, oferuje także strategiczne korzyści:

Korzyści operacyjne

- Zwiększona odporność:Krótsze przestoje i szybsze odzyskiwanie po incydentach

- Poprawiona widoczność:Lepsze zrozumienie aktywów, ryzyka i stanu bezpieczeństwa

- Efektywność operacyjna:Usprawnione procesy bezpieczeństwa i automatyzacja

- Zmniejszone koszty incydentów:Mniejszy wpływ i szybsze rozwiązywanie zdarzeń związanych z bezpieczeństwem

- Lepsze podejmowanie decyzji:Inwestycje w bezpieczeństwo oparte na danych w oparciu o ryzyko

Korzyści biznesowe

- Przewaga konkurencyjna:Możliwe do wykazania praktyki bezpieczeństwa jako wyróżnik rynkowy

- Zaufanie klientów:Lepsza reputacja w zakresie bezpieczeństwa i niezawodności

- Dostęp do rynku:Kwalifikacja do zamówień wymagających zgodności z przepisami

- Ograniczona odpowiedzialność:Niższe ryzyko kar regulacyjnych i działań prawnych

- Dopasowanie strategiczne:Bezpieczeństwo zintegrowane ze strategią biznesową i operacjami

Najlepsze praktyki i narzędzia wdrożeniowe

Tworzenie praktycznych ram zgodności NIS2

Praktyczne ramy zgodności NIS2 powinny integrować się z istniejącymi programami bezpieczeństwa, uwzględniając jednocześnie określone wymogi regulacyjne:

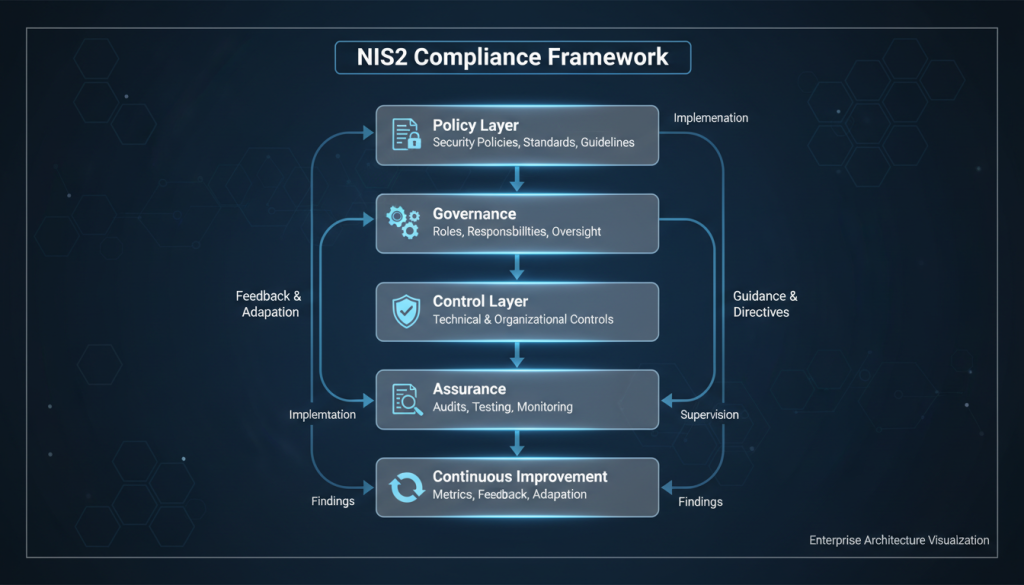

Komponenty Ramowe

Kompleksowe ramy powinny obejmować:

- Warstwa polityki:Polityki bezpieczeństwa, standardy ochrony danych, procedury postępowania w przypadku incydentów

- Warstwa zarządzania:Role, obowiązki, struktury sprawozdawcze, mechanizmy nadzoru

- Warstwa kontrolna:Kontrole techniczne i organizacyjne dostosowane do wymogów NIS2

- Warstwa zapewniająca:Audyty, oceny, testowanie i działania monitorujące

- Ciągłe doskonalenie:Wskaźniki, pętle informacji zwrotnej i procesy adaptacyjne

Wykorzystanie istniejących ram

Przyspiesz wdrażanie, opierając się na ustalonych ramach bezpieczeństwa:

| Ramy | Związek z NIS2 | Zaleta wdrożenia |

| ISO/IEC 27001 | Obejmuje około 70% wymagań NIS2 | Zapewnia ustrukturyzowane podejście do zarządzania bezpieczeństwem informacji z opcją certyfikacji |

| NIST Ramy cyberbezpieczeństwa | Dobrze wpisuje się w podejście oparte na ryzyku stosowane przez NIS2 | Oferuje elastyczne wskazówki dotyczące wdrażania z funkcjami identyfikacji, ochrony, wykrywania, reagowania i odzyskiwania |

| Kontrole CIS | Zapewnia praktyczne, priorytetowe kontrole bezpieczeństwa | Oferuje wskazówki dotyczące wdrażania według wielkości organizacji i poziomu dojrzałości |

| COBIT | Dotyczy aspektów zarządzania NIS2 | Silny nacisk na zarządzanie IT, zarządzanie ryzykiem i zgodność |

Integracja z innymi wymogami zgodności

Harmonizacja zgodności NIS2 z innymi obowiązkami regulacyjnymi:

- GDPR:Dostosowanie środków ochrony danych i zgłaszania incydentów

- DORA:Pokrywające się wymogi dotyczące dźwigni finansowej dla podmiotów sektora finansowego

- eIDAS:Integracja z wymogami dostawców usług zaufania

- Przepisy sektorowe:Uwzględnij specyficzne dla branży wymogi bezpieczeństwa

Możliwości technologiczne i automatyzacja

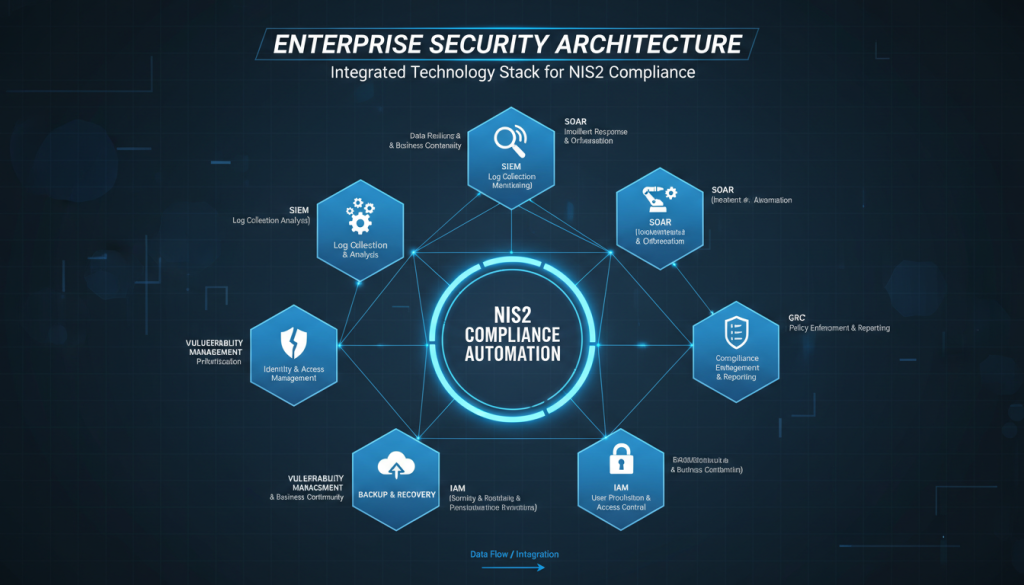

Właściwy stos technologii może znacznie usprawnić wysiłki związane z zapewnieniem zgodności z NIS2:

Zarządzanie informacjami i zdarzeniami dotyczącymi bezpieczeństwa (SIEM)

Rozwiązania SIEM zapewniają krytyczne możliwości w zakresie zgodności z NIS2:

- Scentralizowane gromadzenie i korelacja dzienników

- Monitorowanie i ostrzeganie w czasie rzeczywistym

- Wykrywanie i badanie incydentów

- Sprawozdawczość dotycząca zgodności i gromadzenie dowodów

- Integracja informacji o zagrożeniach

Koordynacja bezpieczeństwa, automatyzacja i reagowanie (SOAR)

Platformy SOAR usprawniają zarządzanie incydentami:

- Zautomatyzowane przepływy pracy związane z reagowaniem na incydenty

- Standaryzowane procedury dochodzeniowe

- Integracja z narzędziami i systemami bezpieczeństwa

- Zautomatyzowane raportowanie w celu dotrzymania terminów NIS2

- Zarządzanie sprawami i dokumentacja

Platformy zarządzania, ryzyka i zgodności (GRC)

Narzędzia GRC usprawniają zarządzanie zgodnością:

- Scentralizowane zarządzanie polityką i kontrolą

- Zautomatyzowane oceny zgodności

- Rejestr ryzyka i śledzenie działań zaradczych

- Gromadzenie dowodów i wsparcie w zakresie audytu

- Raportowanie i pulpity nawigacyjne dotyczące zgodności

Zarządzanie tożsamością i dostępem (IAM)

Rozwiązania IAM obsługują wymagania kontroli dostępu:

- Scentralizowane zarządzanie użytkownikami

- Uwierzytelnianie wieloskładnikowe

- Zarządzanie dostępem uprzywilejowanym

- Certyfikacja dostępu i przegląd

- Pojedyncze logowanie i integracja katalogów

Zarządzanie lukami w zabezpieczeniach i poprawkami

Narzędzia te pomagają w utrzymaniu bezpieczeństwa systemów:

- Zautomatyzowane skanowanie podatności

- Priorytetowe wytyczne dotyczące środków zaradczych

- Wdrażanie i weryfikacja poprawek

- Raportowanie zgodności

- Zarządzanie podatnościami na zagrożenia w oparciu o ryzyko

Angażowanie zainteresowanych stron i partnerów zewnętrznych

Pomyślne wdrożenie NIS2 wymaga skutecznej współpracy wielu interesariuszy:

Zaangażowanie interesariuszy wewnętrznych

Zapewnij zgodność w całej organizacji:

- Kierownictwo wykonawcze:Zapewnienie wsparcia, zasobów i strategicznego dostosowania

- Zespoły IT i bezpieczeństwa:Napędzanie wdrażania technicznego i operacji

- Legalność i zgodność:Zapewnienie interpretacji i dostosowania przepisów

- Zamówienia:Aktualizacja wymagań i umów dostawców

- Jednostki biznesowe:Identyfikacja usług krytycznych i wymagań operacyjnych

- Zasoby ludzkie:Wspieranie programów szkoleniowych i uświadamiających

Współpraca partnerów zewnętrznych

Wykorzystaj zewnętrzną wiedzę i wsparcie:

- Konsultanci i doradcy:Zapewnienie specjalistycznej wiedzy specjalistycznej i wsparcia wdrożeniowego

- Dostawcy technologii:Oferowanie rozwiązań i pomoc wdrożeniowa

- Dostawcy usług zarządzanych:Prowadzenie bieżących operacji i monitorowania bezpieczeństwa

- Radca prawny:Zapewnienie interpretacji przepisów i wytycznych umownych

- Audytorzy i asesorzy:Zweryfikuj zgodność i zidentyfikuj obszary wymagające poprawy

Zarządzanie dostawcami i stronami trzecimi

Zapewnij bezpieczeństwo łańcucha dostaw:

- Opracowanie wymogów bezpieczeństwa dla dostawców

- Aktualizacja umów o obowiązki w zakresie bezpieczeństwa i zgłaszania incydentów

- Wdrażanie procesów oceny i monitorowania dostawców

- Ustanowienie procedur koordynacji incydentów z kluczowymi dostawcami

- Weryfikacja zgodności dostawców poprzez oceny i audyty

Najlepsza praktyka: Przeprowadź wielofunkcyjne ćwiczenia praktyczne, aby dostosować interesariuszy do ról w incydentach, wymogów dotyczących powiadamiania organów regulacyjnych i procedur komunikacji z klientami. Ćwiczenia te pomagają zidentyfikować luki w koordynacji i komunikacji, zanim nastąpi prawdziwy incydent.

Wnioski: Kolejne kroki i zasoby

Wykonawcza lista kontrolna dotycząca działań natychmiastowych

Wykonaj teraz następujące kroki, aby przygotować się na zgodność z NIS2:

- Określ zastosowanie:Oceń, czy Twoja organizacja kwalifikuje się jako podmiot „istotny” lub „ważny” w ramach NIS2

- Przeprowadź analizę luk:Zmapuj swoje obecne mechanizmy bezpieczeństwa względem wymagań NIS2

- Wyznacz odpowiedzialne przywództwo:Wyznacz wyższą osobę odpowiedzialną za zgodność z NIS2

- Wdrażaj szybkie korzyści:Skoncentruj się na ulepszeniach o dużym wpływie i niewielkim nakładzie pracy, takich jak uwierzytelnianie wieloskładnikowe i zarządzanie poprawkami

- Opracuj procedury zgłaszania incydentów:Twórz szablony i procesy, aby dotrzymać terminów raportowania NIS2

- Przegląd umów z dostawcami:Aktualizacja umów w celu uwzględnienia wymogów bezpieczeństwa i obowiązków w zakresie zgłaszania incydentów

- Rozpocznij szkolenie uświadamiające:Upewnij się, że pracownicy rozumieją wymagania NIS2 i swoje obowiązki

Zalecenia dotyczące długoterminowego zarządzania zgodnością

Ustanów zrównoważone praktyki zgodności:

- Integracja z zarządzaniem ryzykiem w przedsiębiorstwie:Uwzględnij zagrożenia cyberbezpieczeństwa w ogólnych ramach ryzyka swojej organizacji

- Wdrożenie ciągłego monitorowania:Wdrażanie technologii i procesów na potrzeby ciągłej oceny bezpieczeństwa

- Ustanowienie regularnych cykli przeglądów:Przeprowadzanie okresowych ocen kontroli bezpieczeństwa i stanu zgodności

- Opracuj wskaźniki zgodności:Twórz KPI w celu śledzenia i raportowania dojrzałości zgodności

- Przeprowadzaj regularne testy:Przeprowadzaj testy penetracyjne, ćwiczenia na stole i oceny bezpieczeństwa

- Prowadzenie dokumentacji:Aktualizuj zasady, procedury i dowody

- Bądź na bieżąco:Monitoruj zmiany w przepisach i odpowiednio aktualizuj swój program zgodności

Zasoby, szablony i dalsza lektura

Wykorzystaj te zasoby, aby wesprzeć proces zapewniania zgodności z NIS2:

Oficjalne zasoby

- Oficjalny tekst dyrektywy NIS2 (EUR-Lex)

- Publikacje i wytyczne ENISA

- Sprawozdanie ENISA w sprawie inwestycji w cyberbezpieczeństwo

- Komisja Europejska NIS2 Wytyczne dotyczące wdrażania

Wytyczne dotyczące wdrażania

- ISO/IEC 27001 Zarządzanie bezpieczeństwem informacji

- NIST Ramy cyberbezpieczeństwa

- Krytyczne kontrole bezpieczeństwa WNP

- Raport IBM dotyczący kosztów naruszenia danych w 2023 r.

Końcowy praktyczny wniosek: potraktuj NIS2 jako program strategiczny łączący zmiany prawne, techniczne i operacyjne. Zacznij od analizy zakresu i luk, ustal priorytety według ryzyka i zbuduj podlegające audytowi ramy zgodności NIS2, które można skalować w zależności od organizacji.

Gotowy do rozpoczęcia swojej podróży w zakresie zgodności z NIS2?

Skontaktuj się ze swoim CISO lub kierownikiem ds. zgodności, aby rozpocząć określanie zakresu w tym tygodniu. Wczesne działanie jest najlepszą obroną zarówno przed ryzykiem cybernetycznym, jak i narażeniem na zagrożenia regulacyjne.

Jeśli potrzebujesz dodatkowego wsparcia, możemy zapewnić:

- Szablon analizy luk do pobrania odwzorowany na kontrole NIS2

- 90-dniowy plan naprawczy dostosowany do Twojej branży

- Mapowanie wymagań ISO/IEC 27001 do NIS2 w celu przyspieszonego wdrożenia

Poproś o zasoby NIS2