Waarom NIS2 de manier verandert waarop organisaties met incidenten omgaan

De Netwerk- en Informatiesystemenrichtlijn 2 (NIS2) vertegenwoordigt een belangrijke evolutie in het cyberbeveiligingskader van EU. Het breidt de reikwijdte van de regelgeving uit, introduceert strengere rapportageverplichtingen en legt directe verantwoordelijkheid bij het senior management. Voor beveiligingsprofessionals betekent dit het aanpassen van bestaande raamwerken voor incidentrespons om aan nieuwe compliance-eisen te voldoen en tegelijkertijd de operationele effectiviteit te behouden.

Overzicht van NIS2 en de impact ervan op nationale en grensoverschrijdende cyberbeveiliging

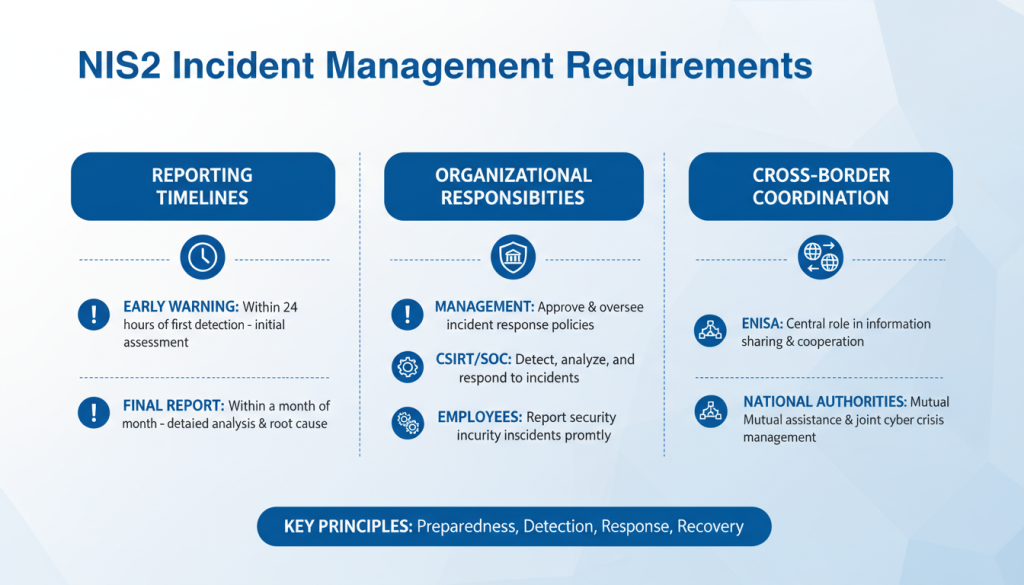

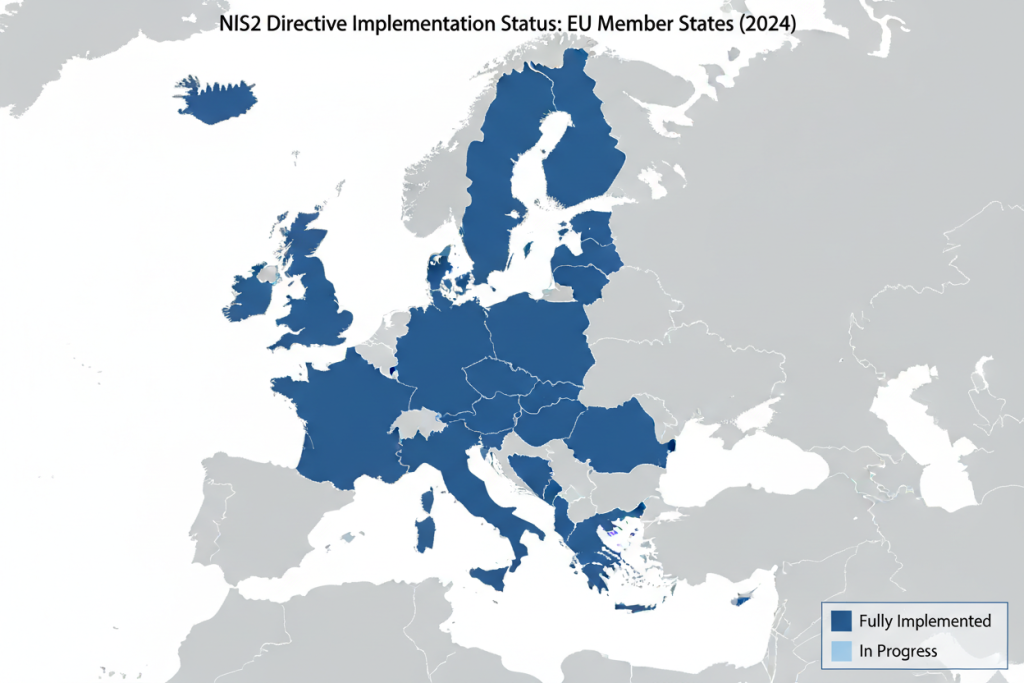

NIS2 breidt de reikwijdte uit van entiteiten die onderworpen zijn aan cyberbeveiligingsregelgeving in de EU lidstaten, versterkt de toezichtsbevoegdheden en scherpt de rapportageregels en handhaving aan. De lidstaten moesten de richtlijn uiterlijk 17 oktober 2024 in nationaal recht hebben omgezet, hoewel sommige landen nog steeds de laatste hand leggen aan de implementatiedetails. De richtlijn legt de nadruk op zowel operationele veerkracht als grensoverschrijdende coördinatie, waardoor de afhandeling van incidenten een centraal aandachtspunt op het gebied van compliance en bedrijfscontinuïteit wordt.

Het definiëren van “NIS2 incidentmanagement” en de relatie ervan met bestaande raamwerken

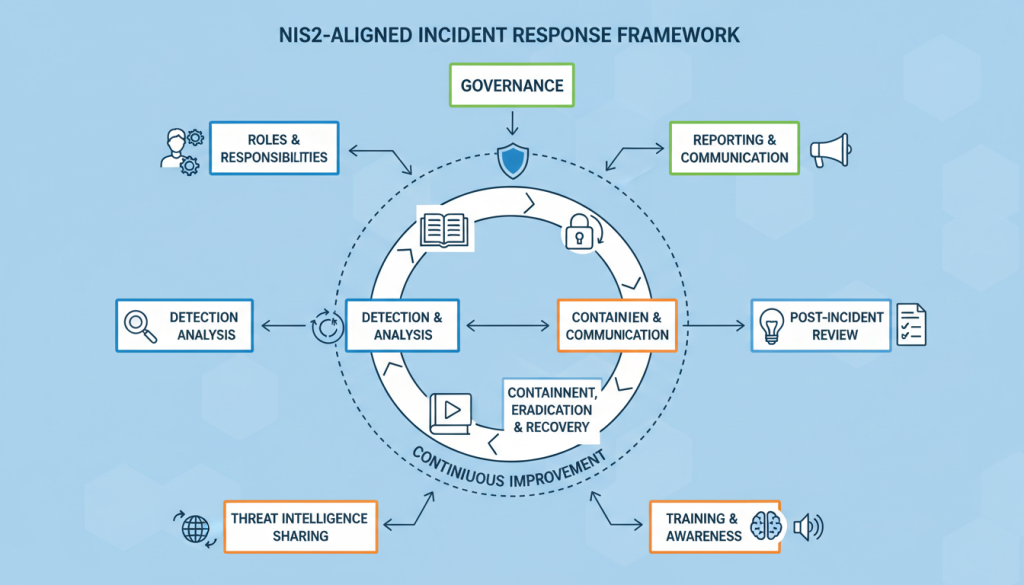

NIS2 incidentbeheer omvat de processen, rollen, hulpmiddelen en governance die zorgen voor tijdige detectie, afhandeling, rapportage en lering uit incidenten, in overeenstemming met de NIS2-verplichtingen. Hoewel het overlapt met bestaande raamwerken zoals ISO/IEC 27001 en NIST SP 800-61, voegt NIS2 striktere rapportagetijdlijnen en bredere verantwoordelijkheid voor het senior management toe.

NIS2 vervangt de bestaande raamwerken voor incidentrespons niet; het breidt deze uit met specifieke wettelijke vereisten en tijdlijnen die in uw bestaande processen moeten worden geïntegreerd.

Belangrijke kruispunten tussen NIS2 en gevestigde raamwerken zijn onder meer:

- Beheer van de levenscyclus van incidenten, van detectie tot beoordeling na incidenten

- Verzameling en bewaring van bewijsmateriaal voor toezichthoudende toetsing

- Grensoverschrijdende coördinatie voor incidenten waarbij meerdere lidstaten betrokken zijn

- Integratie met risicobeheer en continue verbeteringsprocessen

De inzet: juridische, operationele en reputatierisico's

Het niet voldoen aan de NIS2-vereisten voor incidentbeheer heeft aanzienlijke gevolgen:

Juridisch en financieel

Boetes tot € 10 miljoen of 2% van de wereldwijde jaaromzet voor essentiële entiteiten (€ 7 miljoen of 1,4% voor belangrijke entiteiten)

Operationeel

Toegenomen toezicht door de regelgeving, verplichte beveiligingsverbeteringen en mogelijke verstoring van de bedrijfsvoering tijdens herstel

Reputatie

Verlies van klantvertrouwen, schade aan de merkreputatie en mogelijke gevolgen voor zakelijke relaties, vooral met essentiële entiteiten

Volgens het IBM Cost of a Data Breach Report verlagen organisaties met volwassen incidentresponscapaciteiten de kosten van inbreuken met gemiddeld 58% vergeleken met organisaties zonder dergelijke mogelijkheden. Door naleving van NIS2 worden niet alleen boetes vermeden, maar wordt ook uw algehele beveiligingspositie versterkt.

Een op NIS2 afgestemd raamwerk voor incidentrespons bouwen

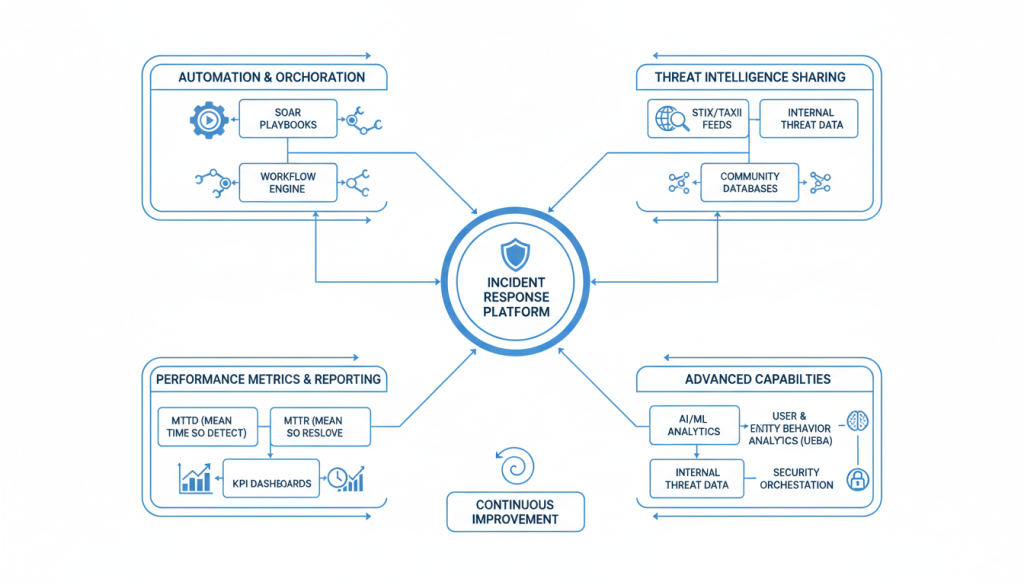

Kerncomponenten van een incidentresponsprogramma afgestemd op NIS2

Een alomvattend, op de NIS2 afgestemd incidentresponsprogramma vereist verschillende onderling verbonden componenten:

| Onderdeel | Beschrijving | NIS2 Uitlijning |

| Bestuur & Beleid | Sponsoring door het management, gedocumenteerd beleid en NIS2-conforme incidentresponsprocedures | Vestigt de basis voor managementverantwoordelijkheid en compliance |

| Rollen en verantwoordelijkheden | Duidelijke RACI-matrix voor SIRT, CIO/CISO, Juridische zaken, Communicatie en Bedrijfscontinuïteit | Zorgt voor tijdige besluitvorming en rapportage binnen de wettelijke deadlines |

| Detectie en monitoring | 24/7 Security Operations Center (SOC), uitgebreide logboekregistratie en informatie over bedreigingen | Verkort de detectietijd en maakt vroegtijdige waarschuwing mogelijk |

| Draaiboeken en runbooks | Actiegerichte procedures voor veelvoorkomende typen incidenten met NIS2 rapportagetriggers | Standaardiseert de respons en zorgt ervoor dat regelgevingsstappen niet worden gemist |

| Rapportage en bewijs | Gestructureerde sjablonen voor tijdlijnen, effectbeoordeling en forensische artefacten | Vergemakkelijkt 24/72-uurs rapportagevereisten met het juiste bewijs |

| Training en oefeningen | Tafelbladoefeningen en simulaties met NIS2 rapportagescenario's | Valideert de gereedheid van het team voor naleving van de regelgeving onder druk |

| Continue verbetering | Beoordelingen na incidenten en KPI's voor het volgen van de volwassenheid | Demonstreert voortdurende naleving en risicovermindering voor toezichthouders |

Heeft u hulp nodig bij het opzetten van uw NIS2-framework voor incidentrespons?

Download onze uitgebreide NIS2 Incident Response Framework-sjabloon om uw nalevingsinspanningen een vliegende start te geven.

Best practices voor incidentrespons integreren met NIS2-vereisten

Effectief NIS2-incidentbeheer combineert gevestigde beveiligingspraktijken met specifieke wettelijke vereisten:

Shift-Links-detectie

Implementeer uitgebreide monitoring voor eindpunten, netwerken en cloudmiddelen om incidenten eerder in de aanvalsketen te detecteren. Dit verkort de detectietijd en biedt meer tijd voor analyse en rapportage binnen NIS2 deadlines.

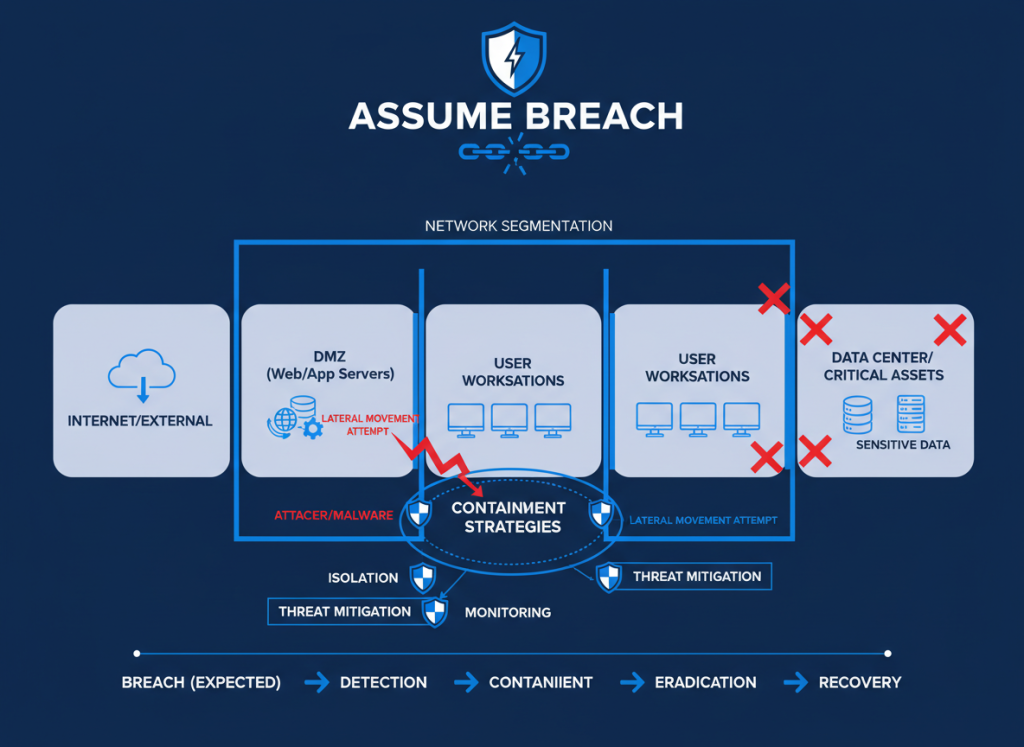

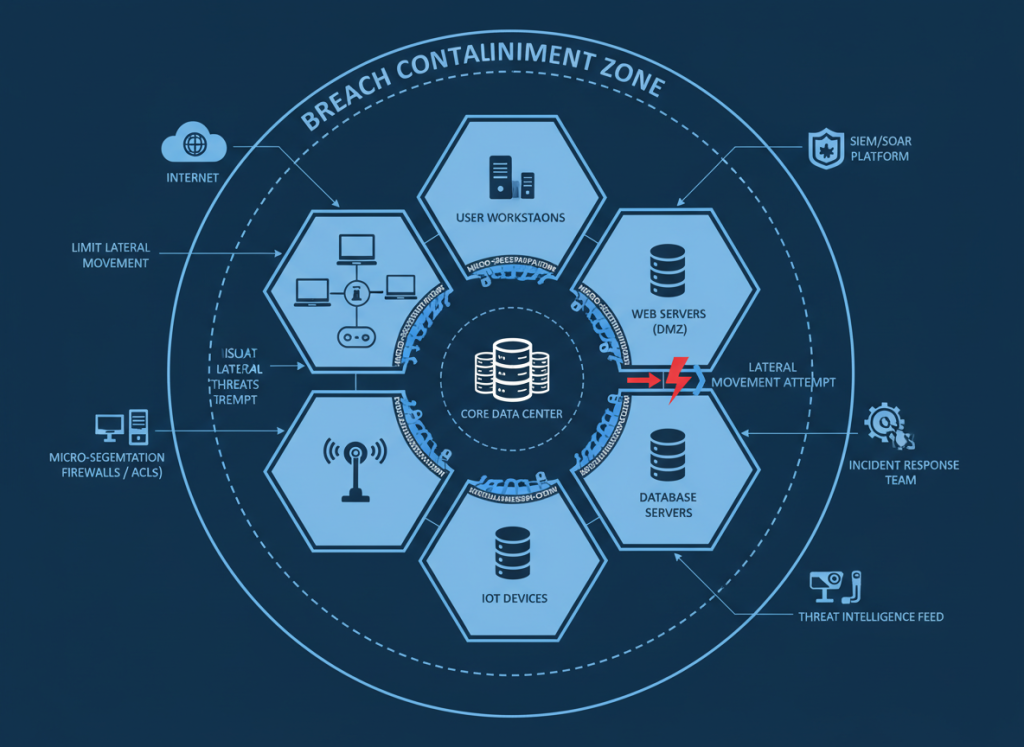

Ga uit van een inbreukmentaliteit

Ontwerp containment- en segmentatiestrategieën waarbij ervan wordt uitgegaan dat aanvallers zich al in uw netwerk bevinden. Deze aanpak minimaliseert de zijdelingse beweging en vermindert de impact van incidenten, wat van invloed kan zijn op de NIS2 rapportagedrempels en toezicht door de toezichthouders.

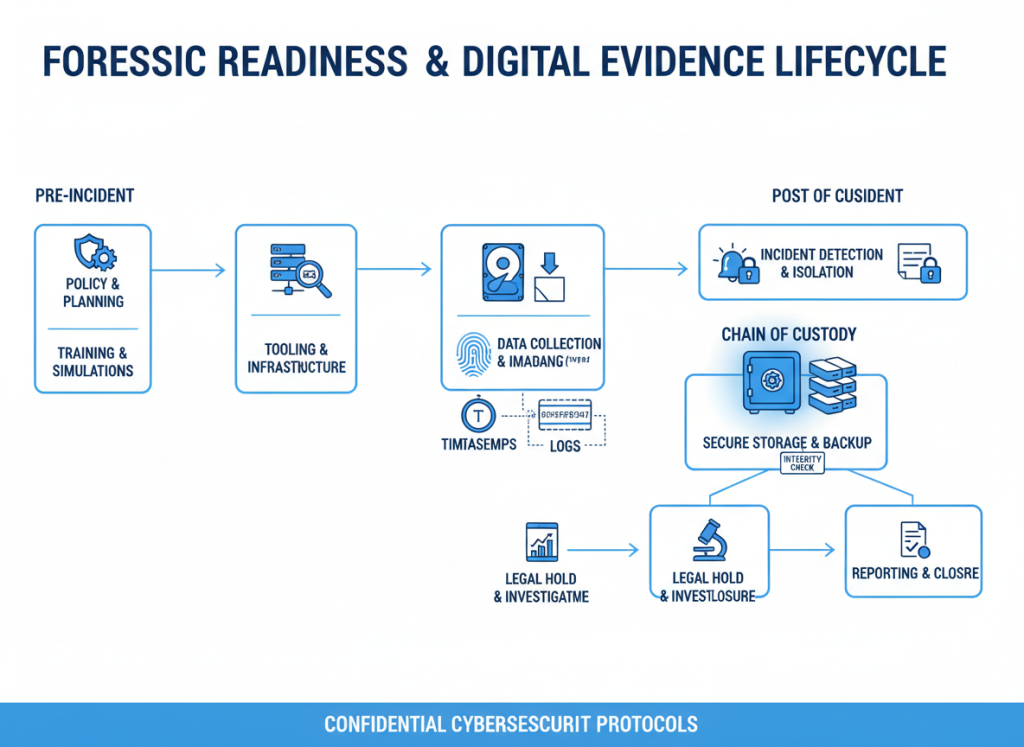

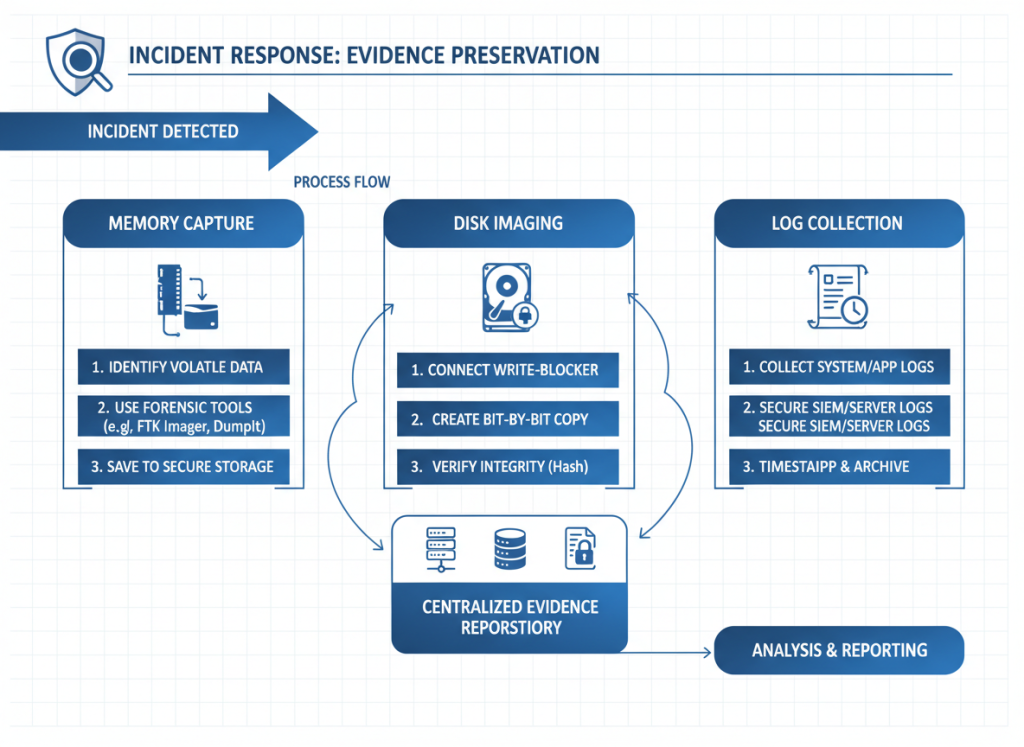

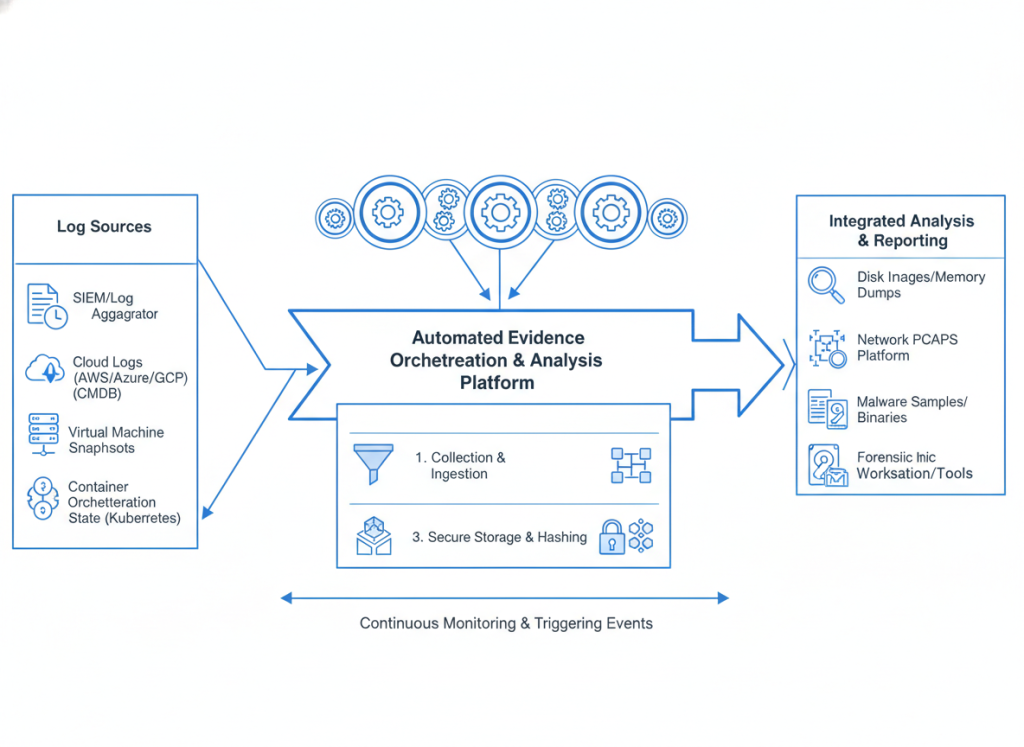

Forensische gereedheid

Houd knoeibestendige logboeken en procedures voor het bewaren van artefacten bij om ervoor te zorgen dat bewijsmateriaal de beoordeling door de toezichthouder overleeft. NIS2 kan vereisen dat gedetailleerde tijdlijnen voor incidenten en effectbeoordelingen aan de autoriteiten worden verstrekt.

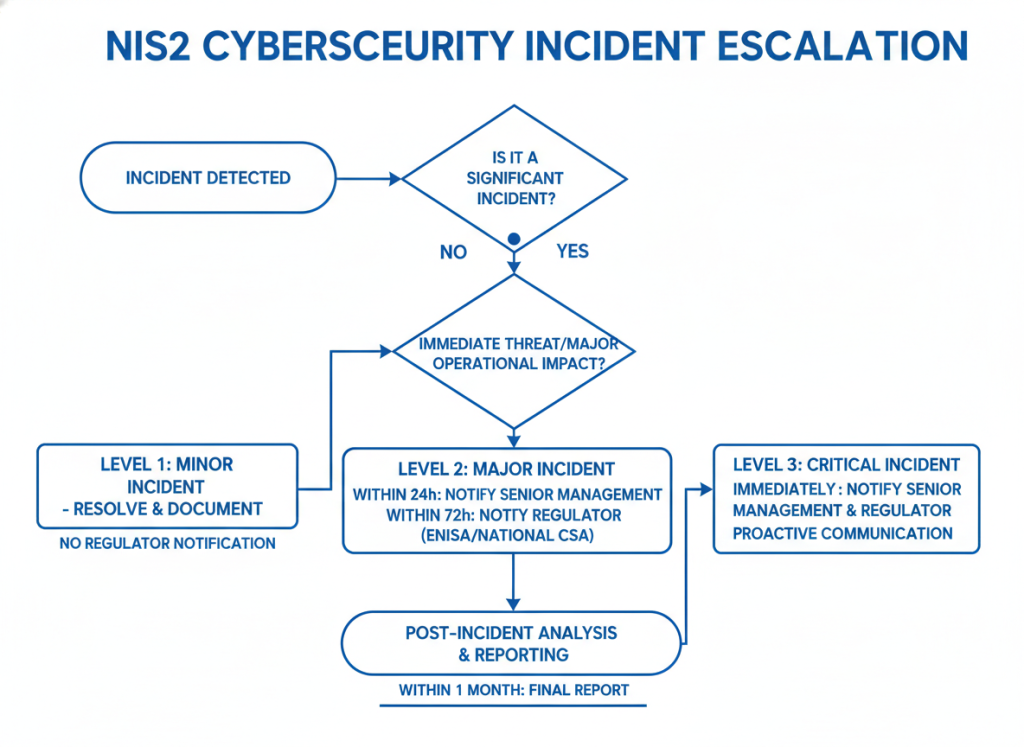

Tijdige escalatie

Implementeer geautomatiseerde drempels die leiden tot kennisgevingen aan senior leiderschap en toezichthouders, zoals vereist door NIS2. Dit zorgt ervoor dat u nooit kritische rapportagedeadlines mist, zelfs tijdens incidenten met veel stress.

NIS2 incidentbeheer hecht belang aan zowel de technische verdediging als de volledigheid van de documentatie; behandel documentatie als een primair resultaat en niet als een bijzaak.

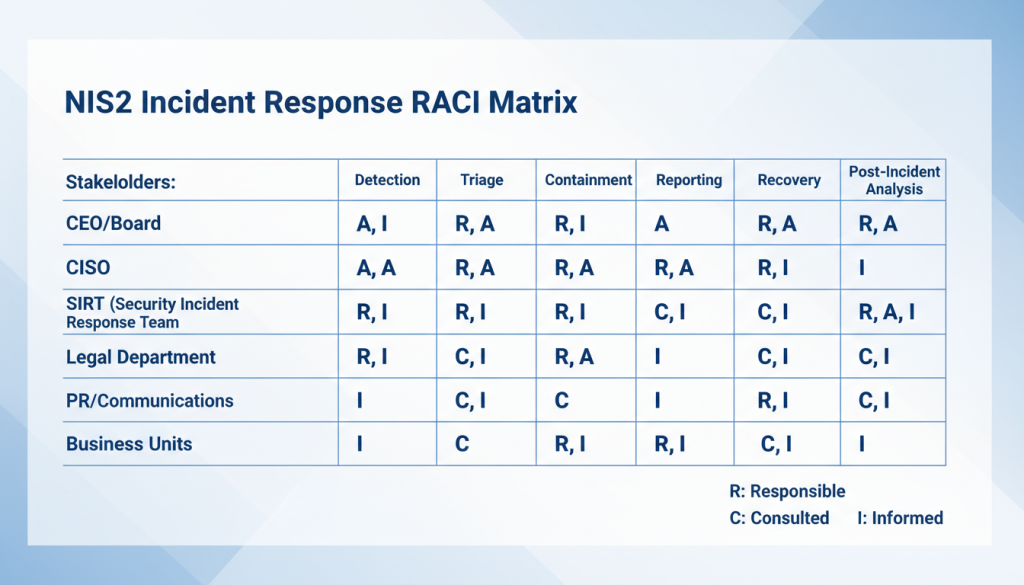

Vaststellen van rollen, verantwoordelijkheden en governance voor de respons op cyberbeveiligingsincidenten

Duidelijk bestuur vermindert de responsfrictie en zorgt voor naleving van de NIS2 rapportageverplichtingen:

Voor incidenten met een grote impact richt u een Senior Incident Decision Forum (SIDF) op met:

- Vooraf geautoriseerde beslissingsbevoegdheid voor kritieke acties

- Vertegenwoordiging van uitvoerend leiderschap, beveiliging, juridische zaken en communicatie

- Gedefinieerde vergadercadans tijdens actieve incidenten (bijvoorbeeld twee keer per dag)

- Directe verantwoordelijkheid voor NIS2 regelgevingsrapportagebesluiten

- Documentatieprotocollen die wettelijke bewijsvereisten ondersteunen

Deze bestuursstructuur zorgt ervoor dat beslissingen op het juiste niveau worden genomen en dat wettelijke rapportageverplichtingen tijdens de crisisrespons nooit over het hoofd worden gezien.

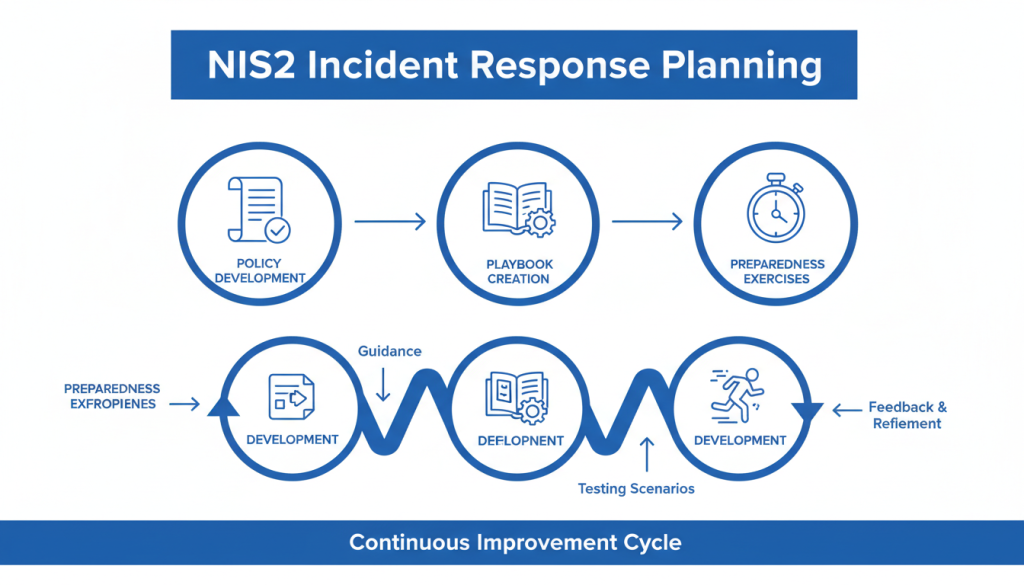

Responsplanning voor NIS2: beleid, draaiboeken en paraatheid

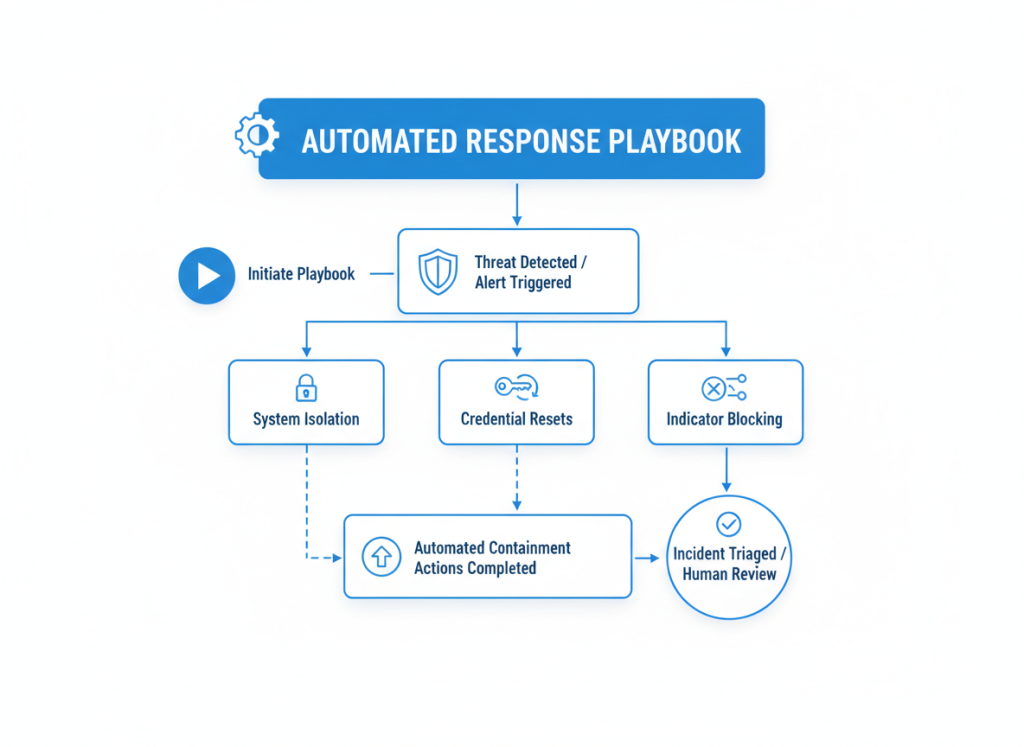

Het ontwikkelen van responsdraaiboeken die de responsplanning weerspiegelen voor NIS2

Effectieve draaiboeken transformeren beleid in uitvoerbare procedures. Voor naleving van NIS2 moeten uw draaiboeken voldoen aan zowel de technische respons als de wettelijke rapportagevereisten:

Voorbeeld van een ransomware-playbookstructuur

- Detectiebronnen:EDR waarschuwingen, gebruikersrapportage, bestandscoderingspatronen

- Onmiddellijke triage:Isoleer het betrokken subnet, maak momentopnamen van VM's, behoud geheugendumps

- Bewijsverzameling:Leg geheugendumps, EDR-logboeken, bestandstijdstempels en losgeldnotities vast

- Meldingen:CISO, Juridisch, SIDF, Functionaris voor Gegevensbescherming

- NIS2 Rapportage:Bereid binnen 24 uur een eerste melding voor als de impactdrempels worden gehaald

- Insluiting:Netwerksegmentatie, reset van referenties, blokkeren van C2-domeinen

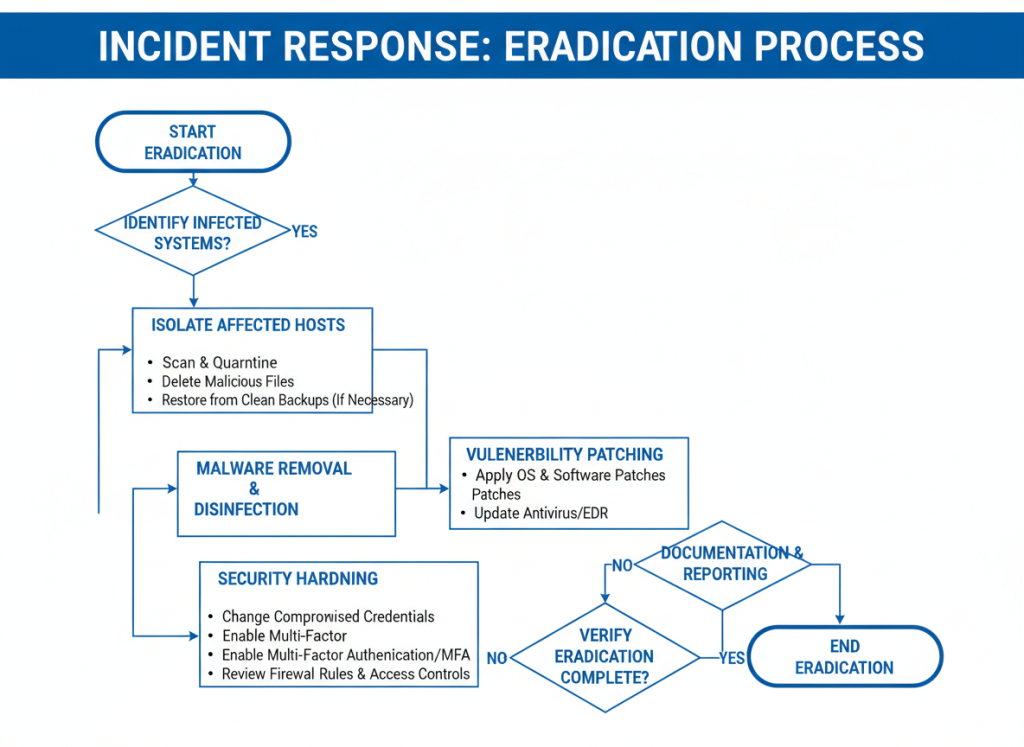

- Uitroeiing:Verwijdering van malware, patchen van kwetsbaarheden, verscherping van de beveiliging

- Herstel:Systeemherstel, gegevensherstel, servicevalidatie

- Post-incident:Analyse van de hoofdoorzaken, geleerde lessen, verbeteringen in de controle

Maak vergelijkbare draaiboeken voor andere veelvoorkomende typen incidenten die relevant zijn voor uw organisatie, zoals data-exfiltratie, compromittering van de toeleveringsketen, DDoS-aanvallen en bedreigingen van binnenuit. Elk draaiboek moet duidelijke NIS2 rapportagetriggers en -sjablonen bevatten.

Op scenario's gebaseerde oefeningen en tabletop-tests om strategieën voor incidentrespons te valideren

Regelmatige oefeningen zijn essentieel om uw NIS2-capaciteiten voor incidentrespons te valideren:

| Oefeningstype | Beschrijving | NIS2 Aandachtsgebieden | Frequentie |

| Oefeningen op tafel | Op discussie gebaseerde scenario's met de belangrijkste belanghebbenden om de besluitvorming te valideren | Rapportagetijdlijnen, kennisgevingsbesluiten, grensoverschrijdende coördinatie | Driemaandelijks |

| Technische oefeningen | Praktische responsactiviteiten voor technische teams | Bewijsverzameling, forensische bewaring, technische documentatie | Tweemaandelijks |

| Rood team / Blauw team | Gesimuleerde aanvallen om detectie- en responsmogelijkheden te testen | Tijd om te detecteren, tijd om te bevatten, bewijskwaliteit | Halfjaarlijks |

| Simulaties op volledige schaal | Uitgebreide scenario's waarbij alle belanghebbenden en externe partijen betrokken zijn | End-to-end respons, inclusief rapportage aan toezichthouders | Jaarlijks |

Oefeningen brengen hiaten in het proces aan het licht. Als een draaiboek niet onder stress kan worden uitgevoerd, is het niet klaar voor een echt incident of toezichtsonderzoek.

Gebruik realistische scenario's die relevant zijn voor uw organisatie, zoals uitval van cloudservices, compromissen met beheerde serviceproviders of ransomware die kritieke bedrijfsfuncties aantast. Meet de resultaten, waaronder de tijd tot detectie, de tijd tot inperking, de vertraging bij het nemen van beslissingen en de gereedheid voor kennisgeving aan de toezichthouder.

Versterk uw incidentresponscapaciteiten

Schrijf u in voor ons komende webinar: “NIS2 Tabletop Exercise Masterclass” en leer hoe u effectieve oefeningen kunt ontwerpen en faciliteren die uw naleving van de regelgeving valideren.

Communicatieplannen: interne, externe en toezichthoudergerichte rapportage volgens NIS2 rapportageprocedures

Effectieve communicatie staat centraal bij NIS2 compliance. Uw communicatieplan moet zich richten op drie belangrijke doelgroepen:

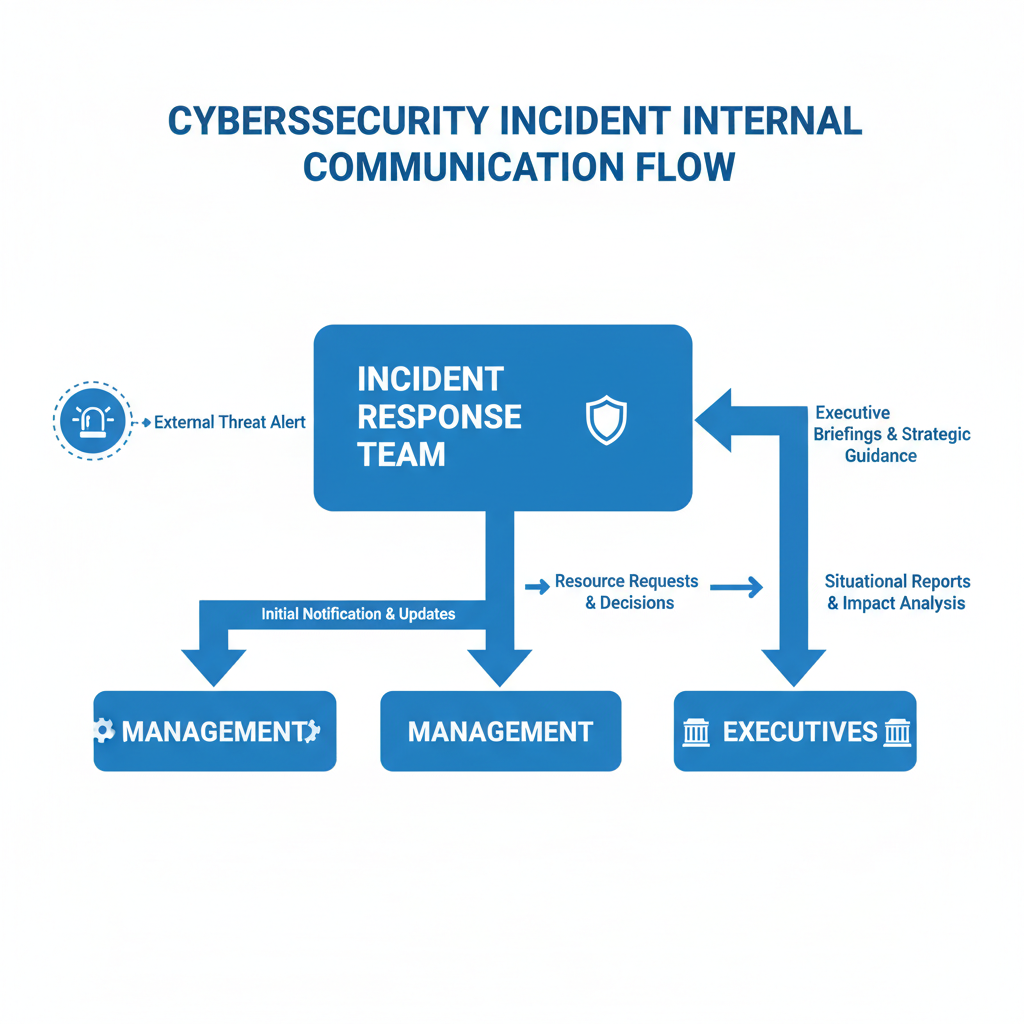

Interne communicatie

- Gelaagde meldingsstructuur (incidentteam → SIDF → uitvoerend leiderschap)

- Veilige, overeengekomen communicatiekanalen die werken tijdens crises

- Regelmatige statusupdates met consistent formaat en cadans

- Duidelijke escalatiepaden voor besluitvormingsblokkers

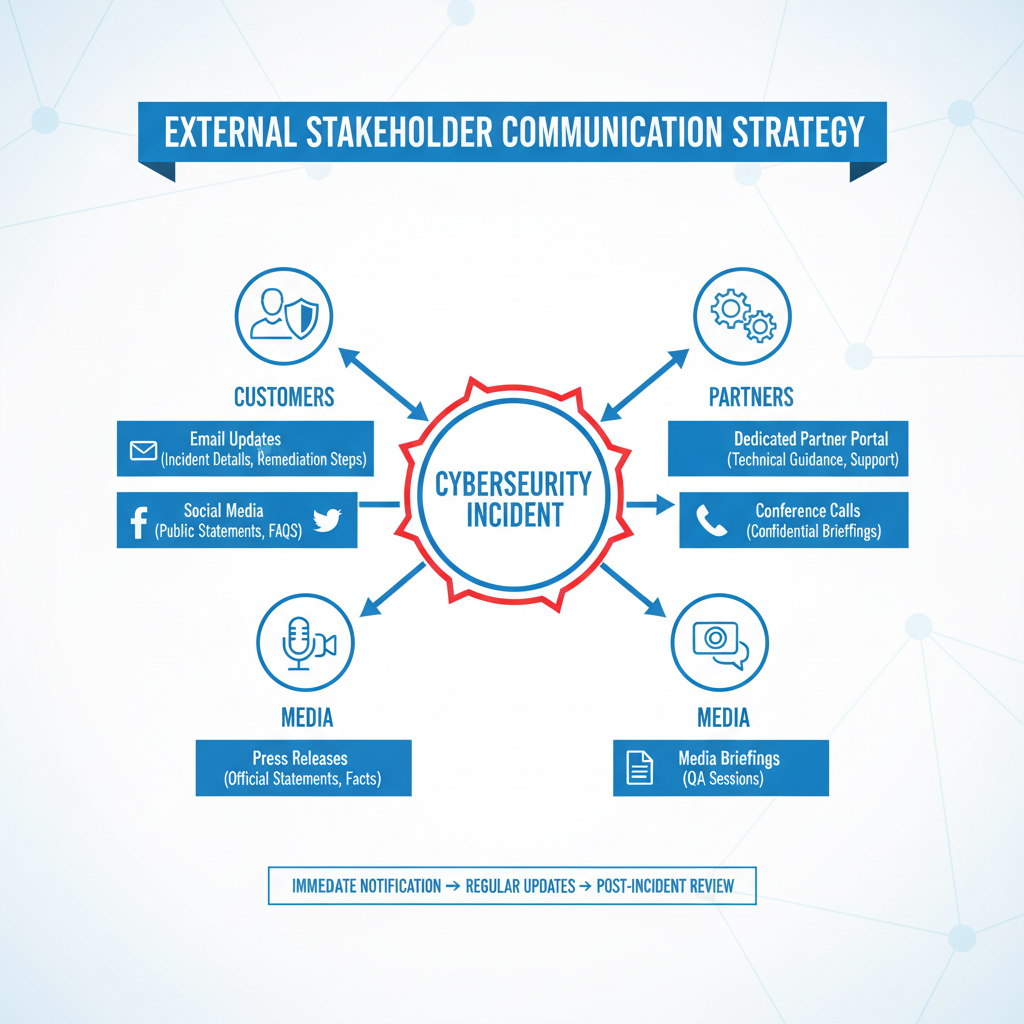

Externe belanghebbenden

- Sjablonen voor klantmeldingen beoordeeld door juridisch adviseur

- Prioriteringskader voor kritische belanghebbenden

- Transparante maar zorgvuldig opgebouwde berichtenuitwisseling

- Coördinatie met PR- en communicatieteams

- Consistente aanduiding van de woordvoerder

Wettelijke rapportage

- NIS2-compatibele meldingssjablonen

- Tijdlijntracking van 24/72 uur

- Juridisch beoordelingsproces voor indieningen bij regelgevende instanties

- Documentatie van alle regelgevende communicatie

- Procedures voor follow-up en afsluiting van rapportage

Neem in elk draaiboek een communicatiematrix op die specificeert wie wat communiceert met wie, wanneer en via welke kanalen. Zorg ervoor dat alle externe communicatie wordt beoordeeld door een juridisch adviseur om de nauwkeurigheid te behouden en tegelijkertijd aan de wettelijke verplichtingen te voldoen.

Detectie, triage en insluiting: operationele stappen bij de afhandeling van incidenten

Vroegtijdige detectie en informatie over dreigingen ter ondersteuning van een snelle respons op cyberbeveiligingsincidenten

Vroegtijdige detectie is van cruciaal belang voor effectief incidentbeheer en het voldoen aan de NIS2 rapportagetijdlijnen. Implementeer deze belangrijke mogelijkheden:

Gecentraliseerde logboekregistratie en SIEM

Implementeer uitgebreide logboekverzameling en correlatie met gedefinieerde waarschuwingsdrempels. Zorg ervoor dat logboeken worden bewaard met de juiste bewaartermijnen ter ondersteuning van forensisch onderzoek en rapportage aan toezichthouders.

Eindpuntdetectie en respons (EDR)

Implementeer EDR-oplossingen in uw hele omgeving om realtime inzicht te bieden in de activiteit van eindpunten, snelle containment-acties mogelijk te maken en forensisch bewijsmateriaal te verzamelen dat nodig is voor NIS2-rapportage.

Integratie van bedreigingsinformatie

Integreer feeds met bedreigingsinformatie die relevant zijn voor uw sector en regio om de detectiemogelijkheden te verbeteren. Focus op bruikbare informatie die kan worden geoperationaliseerd via detectieregels en jachtactiviteiten.

Gedragsanalyse

Implementeer gebruikers- en entiteitsgedragsanalyses (UEBA) om afwijkende activiteiten te detecteren die op een compromis kunnen duiden. Deze aanpak helpt bij het identificeren van geavanceerde aanvallen die op handtekeningen gebaseerde detectie kunnen omzeilen.

Volgens het IBM Cost of a Data Breach Report verkorten organisaties met volwassen detectiemogelijkheden de time-to-containing met gemiddeld 74 dagen in vergelijking met organisaties zonder dergelijke mogelijkheden, wat de herstelkosten en de blootstelling aan regelgeving direct vermindert.

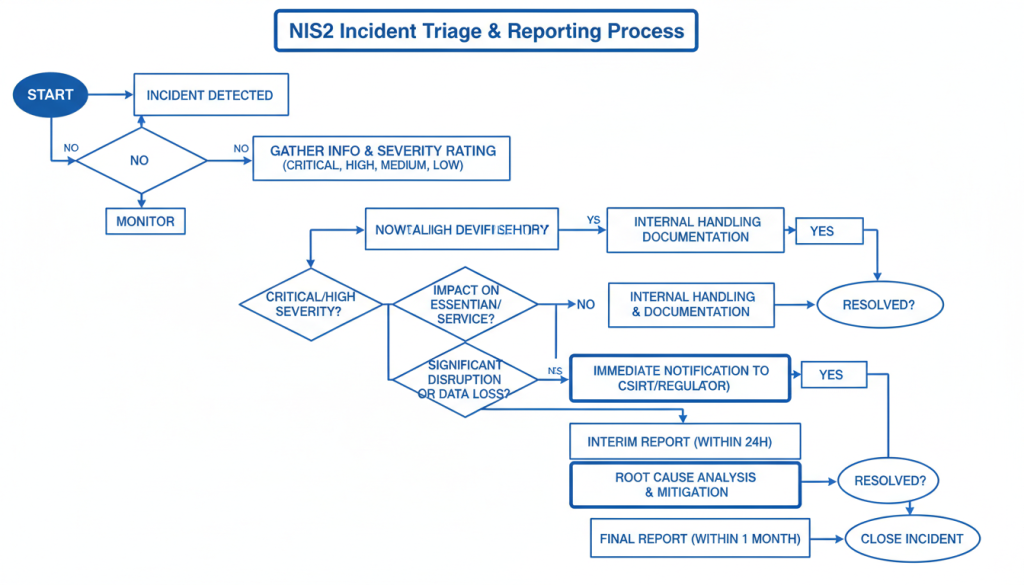

Triageprocessen en prioritering in lijn met NIS2 kriticiteitsregels

Effectieve triage zorgt ervoor dat middelen op de juiste manier worden toegewezen en dat NIS2 rapportageverplichtingen snel worden geïdentificeerd:

Implementeer een gestandaardiseerd incidentclassificatiesysteem dat aansluit bij de NIS2-vereisten:

| Ernstniveau | Criteria | Reactietijd | NIS2 Rapportage |

| Kritisch | Aanzienlijke impact op essentiële diensten, grensoverschrijdende effecten, substantieel datalek | Onmiddellijk (24/7) | Vereist binnen 24 uur |

| Hoog | Beperkte verstoring van de dienstverlening, potentieel voor escalatie, matige impact op de gegevens | Binnen 4 uur | Waarschijnlijk vereist (beoordeel de impact) |

| Middel | Minimale service-impact, beheerste dreiging, beperkte gegevensblootstelling | Binnen 8 uur | Mogelijk vereist (effect beoordelen) |

| Laag | Geen service-impact, routinematige beveiligingsgebeurtenis, geen gegevensblootstelling | Binnen 24 uur | Normaal gesproken niet vereist |

Gebruik een gestandaardiseerd sjabloon voor incidentregistratie waarin alle informatie is vastgelegd die nodig is voor NIS2-rapportage, waaronder:

- Omvang van incidenten en betrokken systemen/diensten

- Initiële effectbeoordeling (beschikbaarheid van de dienst, vertrouwelijkheid van gegevens, integriteit)

- Grensoverschrijdende implicaties

- Initiële inperkingsmaatregelen genomen

- Verzameld bewijsmateriaal en staat van bewaring

- Voorlopige oorzaakindicatoren

Stroomlijn uw incidenttriageproces

Download onze op NIS2 afgestemde incidenttriage-sjabloon om consistente classificatie en tijdige rapportage te garanderen.

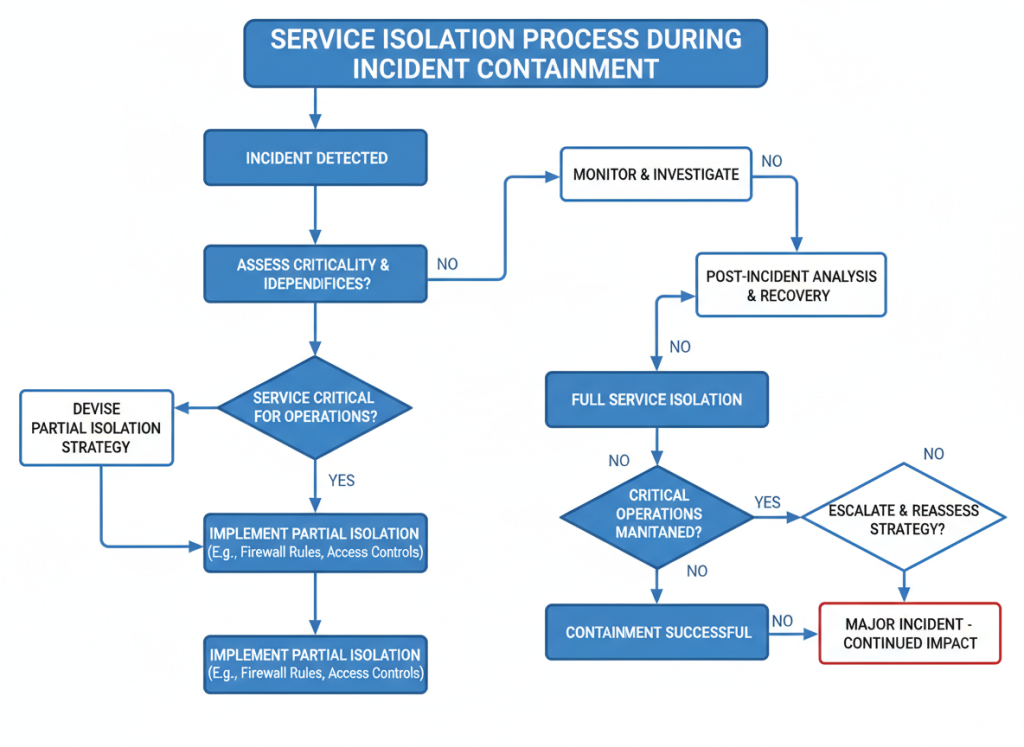

Inperkings- en uitroeiingstechnieken die voldoen aan de verwachtingen van NIS2 incidentbeheer

Effectieve inperking minimaliseert de impact van incidenten terwijl het bewijsmateriaal voor wettelijke rapportage behouden blijft:

Netwerksegmentatie

Implementeer microsegmentatie om de zijdelingse beweging tijdens incidenten te beperken. Zorg ervoor dat inperkingsacties worden gedocumenteerd met tijdstempels ter ondersteuning van de NIS2 rapportagevereisten.

Service-isolatie

Ontwikkel mogelijkheden voor stroomonderbrekers om gecompromitteerde services te isoleren en tegelijkertijd kritieke activiteiten te behouden. Documentservice-impact voor NIS2-rapportage over beschikbaarheidseffecten.

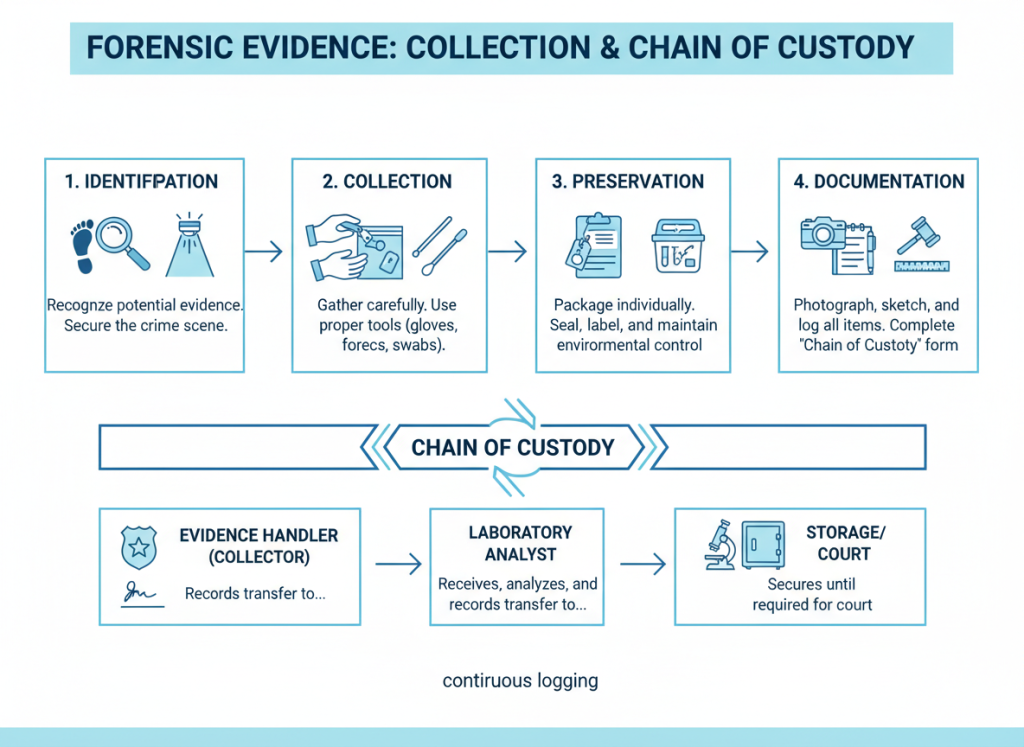

Bewijsbehoud

Implementeer forensische inperkingsprocessen die bewijsmateriaal bewaren voordat potentieel destructieve acties worden ondernomen. Dit ondersteunt zowel onderzoeks- als wettelijke rapportagevereisten.

Gedocumenteerde uitroeiing

Houd gedetailleerde gegevens bij van alle uitroeiingsactiviteiten, inclusief het verwijderen van malware, het patchen van kwetsbaarheden en het verbeteren van de beveiliging. Deze documentatie ondersteunt NIS2 rapportage over herstelacties.

Zorg altijd voor een evenwicht tussen snelheid en bewijsintegriteit tijdens inperking en uitroeiing. Toezichthouders zullen willen zien welke acties zijn ondernomen, wanneer deze zijn uitgevoerd en in hoeverre deze effectief zijn geweest bij het beperken van het incident.

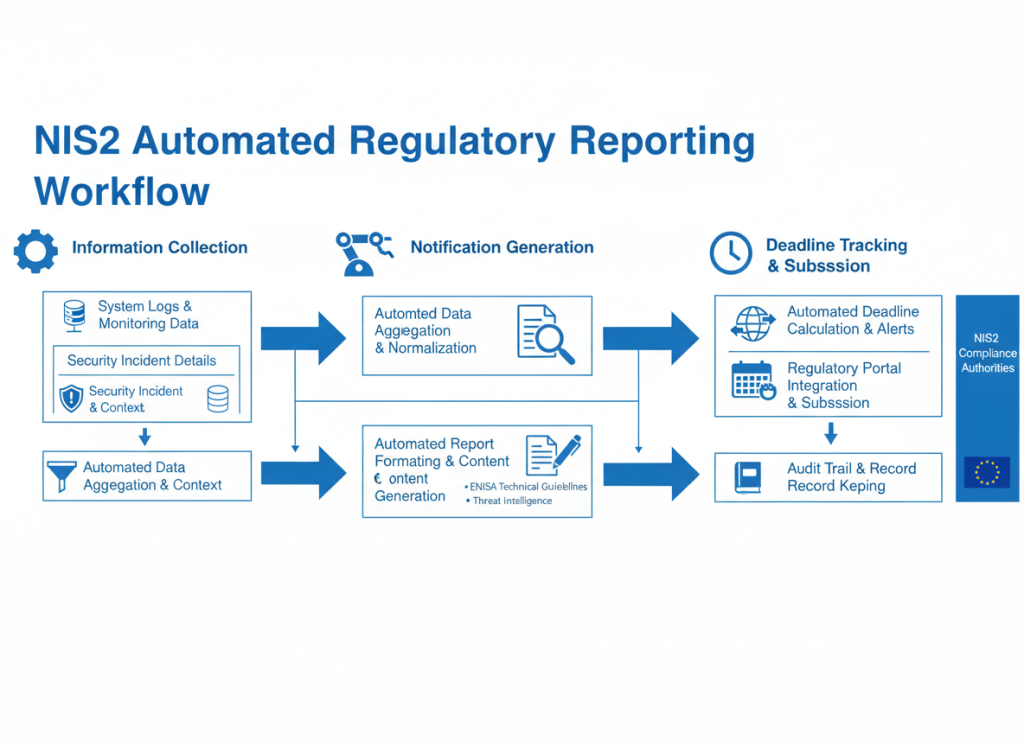

Vereisten voor rapportage en post-incidenten onder NIS2

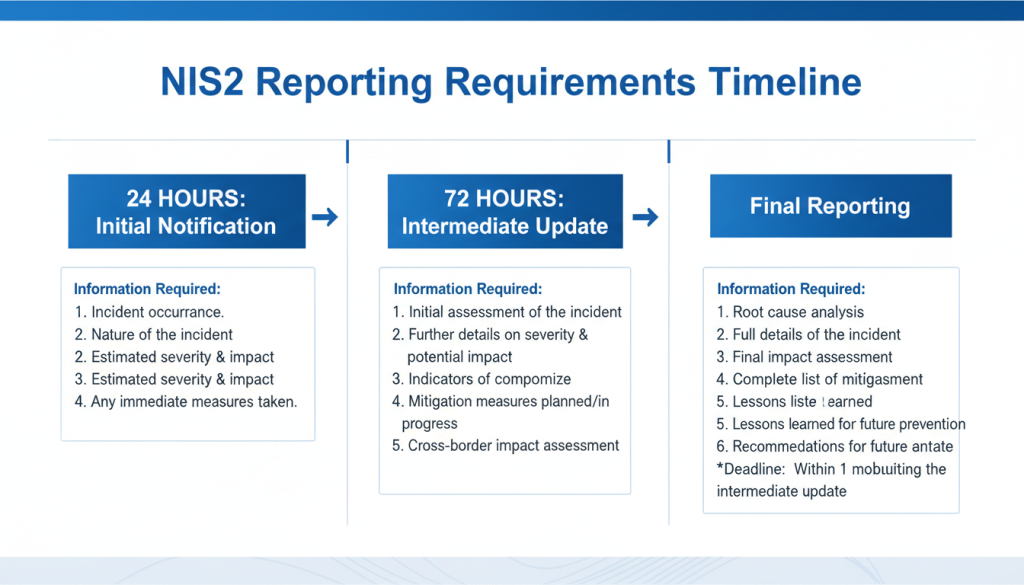

Inzicht in verplichte NIS2-rapportageprocedures en tijdlijnen

NIS2 stelt strikte rapportageverplichtingen vast waaraan organisaties moeten voldoen:

| Rapportagefase | Tijdlijn | Vereiste informatie | Ontvangers |

| Eerste kennisgeving | Binnen 24 uur na detectie | Basisdetails van incidenten, voorlopige effectbeoordeling, onmiddellijke inperkingsmaatregelen | Nationaal CSIRT of bevoegde autoriteit |

| Voortgangsupdate | Binnen 72 uur na detectie | Bijgewerkte effectbeoordeling, gedetailleerde technische informatie, lopende responsacties | Nationaal CSIRT of bevoegde autoriteit |

| Eindrapport | Binnen één maand na oplossing | Analyse van de hoofdoorzaken, volledige impactbeoordeling, herstelacties, geleerde lessen | Nationaal CSIRT of bevoegde autoriteit |

Belangrijk:Specifieke rapportagetijdlijnen en -drempels kunnen variëren afhankelijk van de nationale implementatie van NIS2. Neem contact op met uw lokale regelgevende instantie voor de precieze vereisten in uw rechtsgebied.

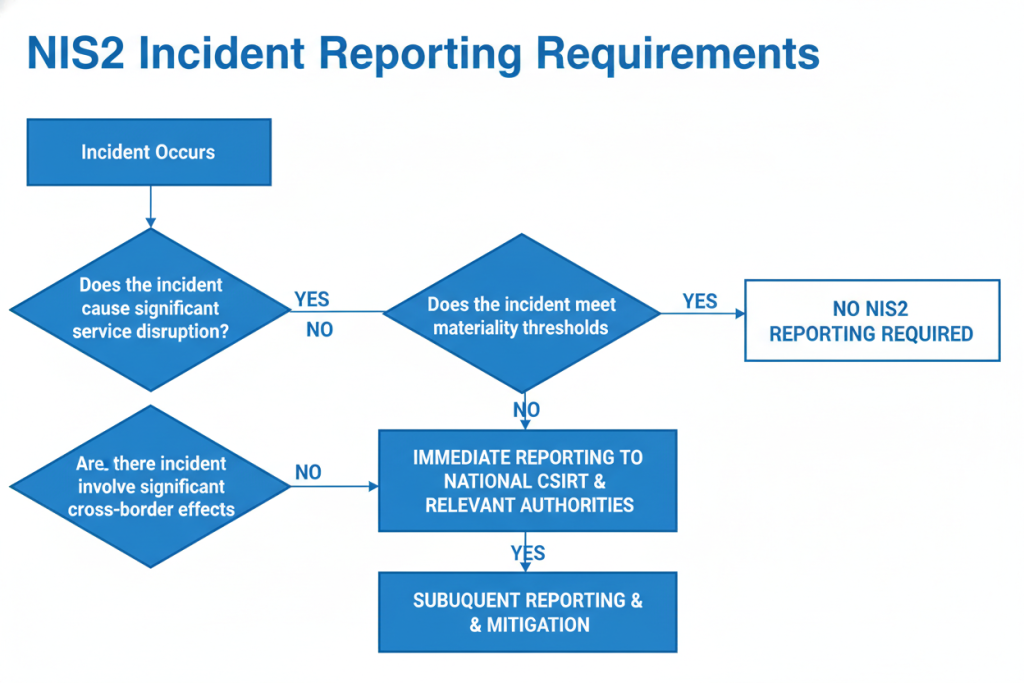

Rapportageverplichtingen zijn van toepassing op incidenten die aanzienlijke gevolgen hebben voor de dienstverlening of aanzienlijke gevolgen kunnen hebben op basis van verschillende factoren, waaronder:

- Aantal gebruikers dat door de verstoring is getroffen

- Duur en geografische spreiding van het incident

- Omvang van de impact op economische en maatschappelijke activiteiten

- Grensoverschrijdende impact binnen de EU

- Impact op de openbare veiligheid of de nationale veiligheid

Raadpleeg voor gezaghebbende richtlijnen de bronnen van ENISA en uw nationale CSIRT of bevoegde autoriteit.

Voorbereiden van bewijsmateriaal, tijdlijnen en analyse van de hoofdoorzaken voor toezichthouders en auditors

Uitgebreide documentatie is essentieel voor naleving van de regelgeving:

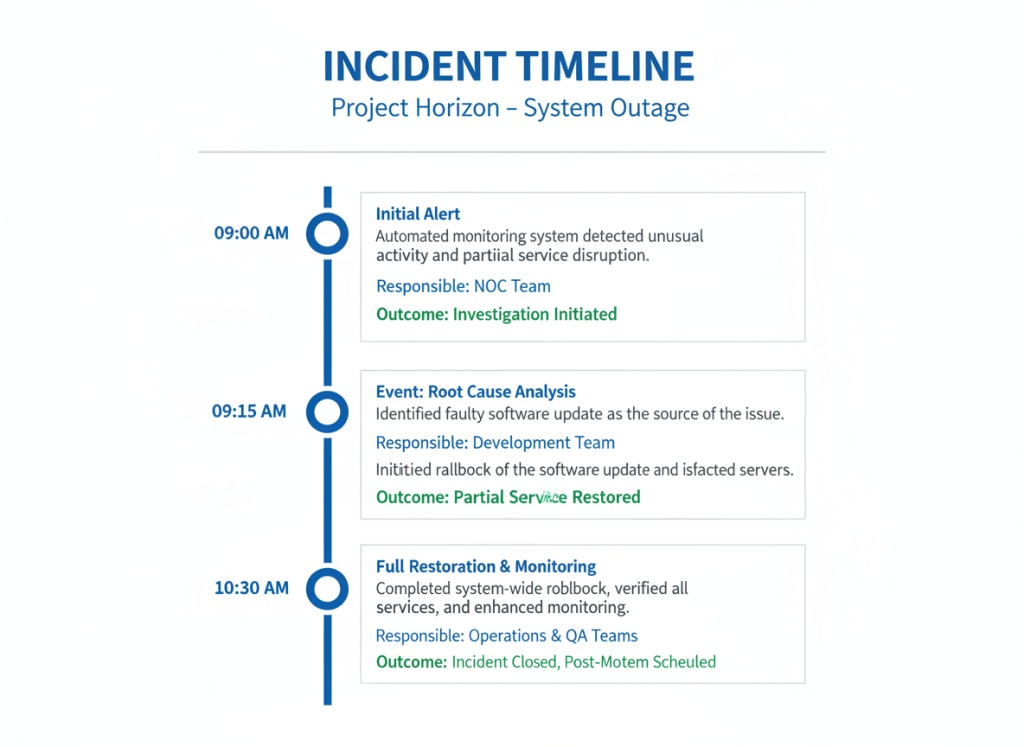

Incidententijdlijn

Houd een gedetailleerde, fraudebestendige tijdlijn bij van alle incidentactiviteiten, inclusief detectie-, inperkings-, uitroeiings- en herstelacties. Vermeld tijdstempels, verantwoordelijke partijen en resultaten.

Forensische artefacten

Bewaar forensisch bewijsmateriaal, waaronder schijfimages, geheugendumps, netwerkopnamen en logboeken. Houd de Chain of Custody-documentatie bij voor al het bewijsmateriaal om de ontvankelijkheid ervan te garanderen.

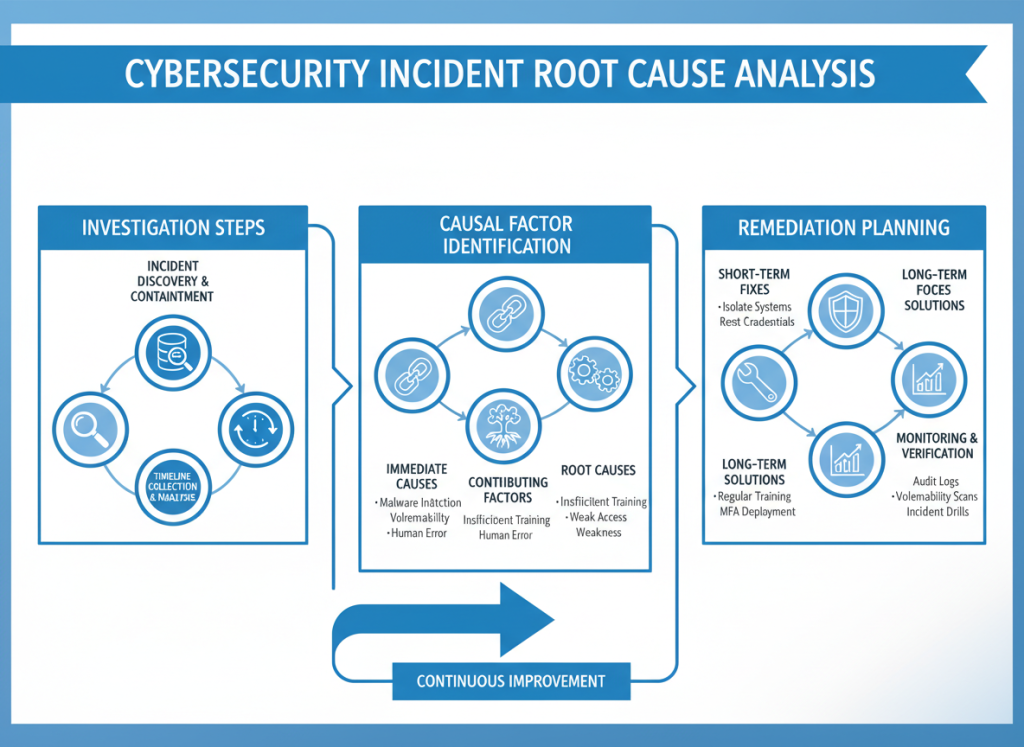

Analyse van de hoofdoorzaken

Voer een formele oorzaakanalyse uit die de onderliggende kwetsbaarheden of zwakke punten identificeert die het incident mogelijk hebben gemaakt. Neem bijdragende factoren en systemische problemen mee.

Saneringsplan

Ontwikkel een uitgebreid herstelplan met specifieke acties, eigenaren en tijdlijnen. Dit toont voor toezichthouders aan dat u zich inzet voor het aanpakken van geïdentificeerde kwetsbaarheden.

Garandeer naleving van de regelgeving met uitgebreide documentatie

Download ons NIS2 Incidentdocumentatiepakket, inclusief tijdlijnsjablonen, checklists voor het verzamelen van bewijsmateriaal en raamwerken voor analyse van de hoofdoorzaak.

Beheer van NIS2 compliance-incidenten: geleerde lessen, herstel en voortdurende verbetering

Activiteiten na een incident zijn van cruciaal belang voor het aantonen van voortdurende naleving en het verbeteren van de beveiligingspositie:

Betonsanering

- Implementeer technische oplossingen voor geïdentificeerde kwetsbaarheden

- Configuraties en beveiligingscontroles bijwerken

- Verbeter de monitoring voor vergelijkbare aanvalspatronen

- Voer veiligheidsbeoordelingen van leveranciers uit, indien relevant

Procesverbeteringen

- Werk draaiboeken bij op basis van incidentlessen

- Triage- en classificatieprocedures verfijnen

- Verbeter de detectiemogelijkheden voor soortgelijke bedreigingen

- Verbeter de communicatie- en escalatieprocessen

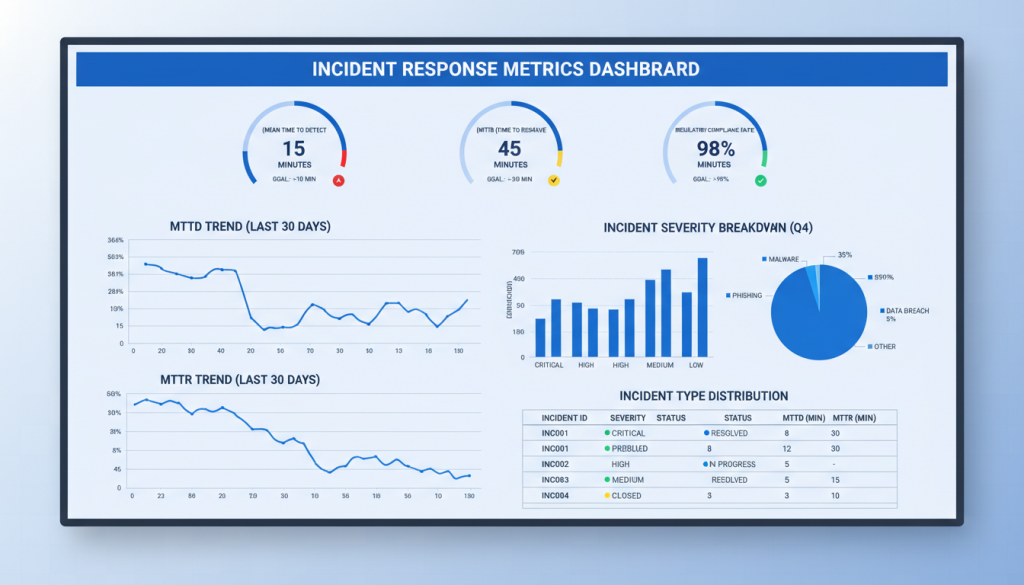

Statistieken en rapportage

- Houd de belangrijkste prestatie-indicatoren (KPI's) bij

- Bewaak de gemiddelde tijd om te detecteren (MTTD) en te reageren (MTTR)

- Naleving van de regelgeving op het gebied van rapportage meten

- Rapporteer verbeteringen aan leiderschap en toezichthouders

Een volwassen incidentresponsprogramma gebruikt elk NIS2-compliance-incident als een kans om verbeterde veerkracht en regelgevingscommitment aan te tonen. Documenteer alle verbeteringen en deel ze met het leiderschap om de waarde van uw beveiligingsinvesteringen aan te tonen.

Geavanceerde strategieën en hulpmiddelen om het responsvermogen te versterken

Automatisering, orkestratie en tools om strategieën voor incidentrespons te schalen

Tools voor beveiligingsorkestratie, automatisering en respons (SOAR) kunnen uw NIS2-mogelijkheden voor incidentbeheer aanzienlijk verbeteren:

Geautomatiseerde bewijsverzameling

Implementeer het automatisch verzamelen van logbestanden, systeemstatussen en forensische artefacten om alomvattend behoud van bewijsmateriaal te garanderen en tegelijkertijd de handmatige inspanningen te verminderen.

Antwoord Playbook-automatisering

Automatiseer algemene responsacties, zoals systeemisolatie, het opnieuw instellen van referenties en het blokkeren van indicatoren, om de responstijd te verkorten en consistentie te garanderen.

Werkstromen voor wettelijke rapportage

Implementeer geautomatiseerde workflows voor NIS2-rapportage die de vereiste informatie verzamelen, meldingssjablonen genereren en indieningsdeadlines bijhouden.

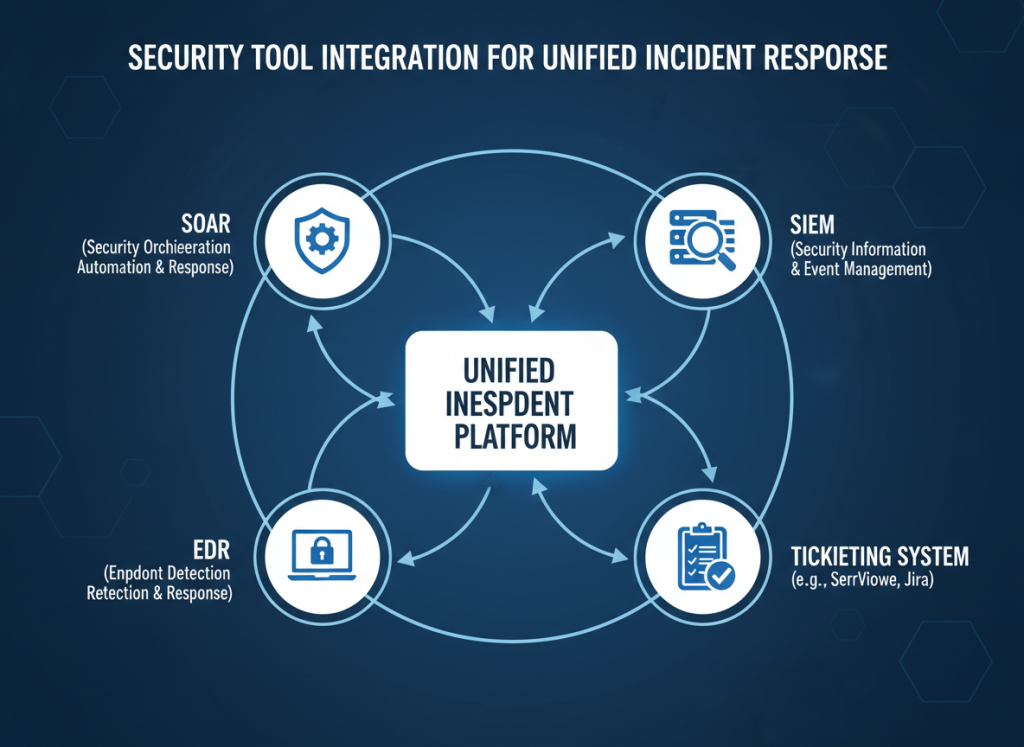

Integratie met beveiligingstools

Integreer SOAR met SIEM, EDR en ticketingsystemen om een uniform incidentresponsplatform te creëren met end-to-end traceerbaarheid.

Automatisering vermindert menselijke fouten en verbetert de time-to-notificatie, een cruciale maatstaf onder NIS2. Het zorgt ook voor een consistente uitvoering van responsprocedures, zelfs tijdens incidenten met hoge stress.

Het benutten van de uitwisseling van informatie over dreigingen en sectorale samenwerking in het kader van NIS2

NIS2 moedigt het delen van informatie en grensoverschrijdende samenwerking aan om de collectieve veerkracht te vergroten:

Groepen voor het delen van informatie

- Sluit u aan bij sectorspecifieke ISAC's (Information Sharing and Analysis Centers)

- Deelnemen aan nationale CERT/CSIRT-informatie-uitwisselingsprogramma's

- Neem contact op met werkgroepen uit de sector die zich richten op cyberbeveiliging

- Draag bij aan en gebruik gedeelde informatie over dreigingen

Grensoverschrijdende coördinatie

- Contacten leggen met CSIRT's in relevante EU lidstaten

- Procedures ontwikkelen voor gecoördineerde respons op incidenten

- Neem deel aan grensoverschrijdende cyberbeveiligingsoefeningen

- Rapportageprocessen afstemmen op meerdere rechtsgebieden

Uitwisseling van bedreigingsinformatie

- Deel geanonimiseerde indicatoren van compromissen (IOC's)

- Wissel tactieken, technieken en procedures (TTP's) uit

- Bijdragen aan systemen voor vroegtijdige waarschuwing

- Implementeer geautomatiseerde platforms voor het delen van informatie

Verbeter uw mogelijkheden voor bedreigingsinformatie

Plan een consultatie om te leren hoe onze dreigingsinformatiediensten uw NIS2 incidentresponsprogramma kunnen versterken.

Statistieken, KPI's en rapportagedashboards om best practices voor incidentrespons te demonstreren

Het meten van de prestaties op het gebied van incidentrespons is essentieel voor het aantonen van naleving en het stimuleren van verbeteringen:

Belangrijke meetgegevens die moeten worden gevolgd voor NIS2-compliance en programmaverbetering zijn onder meer:

| Metrische categorie | Kernprestatie-indicatoren | NIS2 Relevantie | Doel |

| Detectie-effectiviteit | Mean Time to Detect (MTTD), effectiviteit van detectiebron, percentage fout-positieven | Eerdere detectie biedt meer tijd voor analyse en rapportage | MTTD |

| Reactie-efficiëntie | Mean Time to Respond (MTTR), effectiviteit van inperking, tijd tot herstel | Snellere respons vermindert impact en rapportagevereisten | MTTR |

| Naleving van regelgeving | Naleving van de tijdlijnrapportage, kwaliteit van het bewijsmateriaal, volledigheid van de documentatie | Directe maatstaf voor wettelijke verplichtingen | 100% naleving |

| Continue verbetering | Geïmplementeerde lessen, soorten terugkerende incidenten, bevindingen van oefeningen aangepakt | Toont aanhoudende risicoreductie aan voor toezichthouders | 90% sluitingspercentage |

Creëer managementdashboards die technische statistieken vertalen naar bedrijfsrisicotaal. Dit helpt het leiderschap de waarde van uw incidentresponsprogramma te begrijpen en ondersteunt beslissingen over de toewijzing van middelen.

Conclusie: NIS2-vereisten omzetten in operationele veerkracht

Samenvatting van de belangrijkste responsplanning voor NIS2-punten

NIS2 incidentbeheer vereist een alomvattende aanpak die naleving van de regelgeving integreert met operationele effectiviteit:

- Bouw een gestructureerd raamwerk met duidelijk bestuur, rollen en verantwoordelijkheden

- Ontwikkel gedetailleerde draaiboeken die zowel de technische respons als de rapportage over regelgeving behandelen

- Implementeer robuuste detectiemogelijkheden om incidenten vroegtijdig te identificeren

- Breng triageprocessen tot stand die aansluiten bij de NIS2 rapportagedrempels

- Documenteer alle incidentactiviteiten met behoud van bewijsmateriaal voor toezicht door de toezichthouder

- Voldoe aan strikte rapportagetijdlijnen (24/72 uur) met uitgebreide informatie

- Gebruik incidenten als kansen voor continue verbetering

- Maak gebruik van automatisering, informatie over dreigingen en grensoverschrijdende samenwerking

- Meet de prestaties met statistieken die naleving en effectiviteit aantonen

Snelle actiechecklist voor organisaties die te maken krijgen met NIS2 compliance-incidenten

NIS2 Controlelijst voor respons op incidenten

- Activeer uw incidentresponsteam en zet een commandostructuur op

- Start onmiddellijk een incidenttijdlijn en documentatieproces

- Beoordeel de ernst van incidenten en bepaal of aan de NIS2 rapportagedrempels wordt voldaan

- Bewaar forensisch bewijsmateriaal voordat u potentieel destructieve acties onderneemt

- Inperkingsmaatregelen implementeren om de impact van incidenten te beperken

- Opstellen en indien nodig binnen 24 uur indienen van de eerste kennisgeving

- Voer een lopend onderzoek uit en breng toezichthouders op de hoogte binnen 72 uur

- Ontwikkelen en implementeren van een saneringsplan

- Opstellen van een definitief incidentrapport met analyse van de hoofdoorzaak

- Uitvoeren van geleerde lessen, beoordelen en bijwerken van responsprocedures

Aanbevolen volgende stappen en bronnen voor voortdurende volwassenheid van NIS2 incidentbeheer

Overweeg de volgende stappen om door te gaan met het opbouwen van uw NIS2-mogelijkheden voor incidentbeheer:

- Review van de ENISA- en nationale CSIRT-richtlijnen voor de implementatie van NIS2

- Technische draaiboeken afstemmen op NIST SP 800-61 en ISO/IEC 27035 voor best practices in de sector

- Voer een beoordeling uit van uw huidige incidentresponscapaciteiten op basis van de NIS2-vereisten

- Een routekaart ontwikkelen voor het verbeteren van de detectie-, respons- en rapportagemogelijkheden

- Plan regelmatig oefeningen om uw NIS2-complianceprocedures te valideren

- Werk samen met sectorspecifieke groepen voor het delen van informatie om de informatie over dreigingen te verbeteren

Waardevolle bronnen voor voortdurend naslagwerk zijn onder meer:

- Europese Commissie – NIS2 Richtlijn

- ENISA –Agentschap van de Europese Unie voor cyberbeveiliging

- IBM-kosten van een rapport over datalekken –Nieuwste beveiligingsonderzoek

- CISA –Agentschap voor cyberbeveiliging en infrastructuurbeveiliging

- GOV.UK – NIS-richtlijnen

Klaar om uw NIS2 incidentbeheerprogramma te versterken?

Download onze uitgebreide NIS2 Incident Response Toolkit, inclusief sjablonen, draaiboeken en implementatiehandleidingen.