AWS säkerhetsverktyg: 10 tjänster för identitet och efterlevnad

Country Manager, Sverige

AI, DevOps, Security, and Cloud Solutioning. 12+ years leading enterprise cloud transformation across Scandinavia

AWS säkerhetsverktyg: 10 tjänster för identitet och efterlevnad

AWS erbjuder ett ekosystem av säkerhetstjänster som tillsammans täcker identitetshantering, hotdetektering, kryptering och efterlevnadskontroll. Men tjänsterna ger bara värde om de konfigureras rätt och övervakas aktivt. Här går vi igenom de tio viktigaste verktygen, hur de samverkar och var vi på Opsio ser att organisationer oftast missar kritiska steg.

Viktiga slutsatser

- IAM och Organizations utgör grunden – utan korrekt identitetsstyrning spelar övriga verktyg marginell roll

- GuardDuty, Security Hub och Config bildar en triad för hotdetektering, aggregering och efterlevnadskontroll

- KMS och ACM hanterar kryptering i vila respektive under transport – båda krävs för NIS2 och GDPR

- Macie automatiserar klassificering av känsliga data i S3, vilket dramatiskt minskar manuellt efterlevnadsarbete

- Inget verktyg ersätter aktiv övervakning – larm utan respons är bara brus

1. AWS Identity and Access Management (IAM)

IAM är inte bara ett säkerhetsverktyg – det är fundamentet som hela AWS-säkerhetsarkitekturen vilar på. Tjänsten styr vilka användare, roller och tjänster som får åtkomst till vilka resurser, ned till enskilda API-anrop.

I praktiken ser vi på Opsios SOC att de allvarligaste incidenterna nästan alltid börjar med IAM-brister: alltför generösa policyer, avsaknad av MFA eller långlivade åtkomstnycklar som aldrig roteras. AWS Well-Architected Framework betonar principen om minsta privilegium (least privilege) som grundbult, men att faktiskt implementera det kräver disciplin.

Konkreta rekommendationer:

- Aktivera MFA för samtliga användare, särskilt root-kontot

- Använd IAM Roles istället för långlivade Access Keys

- Implementera IAM Access Analyzer för att identifiera resurser som exponerats externt

- Granska policyer kvartalsvis – behörigheter tenderar att ackumuleras över tid

IAM är kostnadsfritt, vilket tar bort alla ursäkter för att inte konfigurera det korrekt.

Vill ni ha expertstöd med aws säkerhetsverktyg?

Våra molnarkitekter hjälper er med aws säkerhetsverktyg — från strategi till implementation. Boka ett kostnadsfritt 30-minuters rådgivningssamtal utan förpliktelse.

2. AWS Organizations och Service Control Policies

Medan IAM styr åtkomst inom ett enskilt konto hanterar AWS Organizations styrning över flera konton. Service Control Policies (SCP:er) fungerar som överordnade guardrails som begränsar vad som överhuvudtaget är möjligt i ett konto – oavsett vad lokala IAM-policyer tillåter.

Enligt AWS Architecture Center är en multi-account-strategi bästa praxis för alla organisationer utom de allra minsta. Opsio rekommenderar att minst separera produktion, staging, loggning och säkerhet i dedikerade konton.

Typisk kontostruktur:

| Konto | Syfte | SCP-exempel |

|---|---|---|

| Management | Fakturering, Organizations-styrning | Begränsa till administrativa tjänster |

| Security | GuardDuty, Security Hub, centrala loggar | Neka borttagning av CloudTrail |

| Production | Produktionsarbetsbelastningar | Neka regioner utanför eu-north-1/eu-west-1 |

| Staging | Test och utveckling | Tillåt bredare experimentering |

| Logging | Centraliserad logglagring | Neka all skrivning utom från logtjänster |

Att begränsa tillåtna regioner via SCP:er är särskilt relevant för europeiska organisationer som behöver säkerställa att data inte lämnar EU – ett krav som blir allt mer centralt under GDPR och NIS2-direktivet.

3. Amazon GuardDuty

GuardDuty är AWS hotdetekteringstjänst som kontinuerligt analyserar CloudTrail-loggar, VPC Flow Logs, DNS-loggar och sedan 2024 även EKS Audit Logs och S3-dataåtkomsthändelser. Tjänsten använder maskininlärning och hotintelligens för att identifiera misstänkt beteende.

Det vi uppskattar med GuardDuty är att den kräver noll konfiguration av agenter eller infrastruktur – du aktiverar den och den börjar arbeta. Men det är också dess fallgrop: många organisationer aktiverar GuardDuty och tror att jobbet är klart. I verkligheten behöver varje fynd triageras, bedömas och potentiellt eskaleras.

Vad GuardDuty fångar i praktiken (baserat på Opsios erfarenhet):

- Kryptomining-instanser startade via komprometterade nycklar

- Dataexfiltreringsförsök från S3-buckets

- Brute force-attacker mot EC2-instanser

- Obehöriga API-anrop från ovanliga geografiska platser

GuardDuty bör aktiveras i samtliga regioner och konton, med delegerad administratör i säkerhetskontot.

4. AWS Security Hub

Security Hub är aggregeringspunkten som samlar säkerhetsfynd från GuardDuty, Inspector, Macie, Firewall Manager, IAM Access Analyzer och tredjepartslösningar i en enda vy. Tjänsten utvärderar dessutom din miljö mot etablerade ramverk.

Tillgängliga efterlevnadsstandarder:

| Standard | Fokus |

|---|---|

| AWS Foundational Security Best Practices | AWS-specifika rekommendationer |

| CIS AWS Foundations Benchmark | Branschstandard för AWS-konfiguration |

| PCI DSS | Betalkortssäkerhet |

| NIST SP 800-53 | Amerikanskt federalt ramverk, men relevant internationellt |

Security Hub ger en numerisk säkerhetspoäng per standard. Den siffran är användbar som trendindikator, men jaga inte 100 % – fokusera på kritiska och höga fynd först. Molnsäkerhet

5. AWS Config

Config övervakar och registrerar konfigurationsändringar för dina AWS-resurser. Det är i grunden en revisionsspårning (audit trail) som visar hur varje resurs sett ut vid varje tidpunkt.

Kraften ligger i Config Rules – automatiserade utvärderingar som kontrollerar om resurser följer definierade konfigurationskrav. Exempel: "Alla S3-buckets ska ha kryptering aktiverat" eller "Inga säkerhetsgrupper ska tillåta inkommande trafik på port 22 från 0.0.0.0/0".

Vi på Opsio använder Config som en av de primära datakällorna i våra FinOps- och efterlevnadsprocesser. Kombinationen av Config Rules och automatisk remediation via Systems Manager ger en kraftfull feedback-loop som förhindrar konfigurationsdrift. Cloud FinOps

6. AWS CloudTrail

CloudTrail loggar varje API-anrop som görs i din AWS-miljö – av användare, roller eller tjänster. Det är den enskilt viktigaste datakällan för forensisk analys efter en incident.

Kritiska konfigurationssteg:

- Aktivera CloudTrail i alla regioner (inte bara den primära)

- Lagra loggar i ett dedikerat loggkonto med objektlås

- Aktivera loggfilvalidering för att säkerställa att loggar inte manipulerats

- Konfigurera CloudTrail Lake för SQL-baserad analys av historiska händelser

En vanlig miss vi ser: organisationer har CloudTrail aktiverat men loggar bara management events, inte data events för S3 och Lambda. Det innebär att själva dataåtkomsten – det mest intressanta ur säkerhetsperspektiv – förblir osynlig.

7. AWS Key Management Service (KMS)

KMS hanterar krypteringsnycklar centralt och integrerar med praktiskt taget alla AWS-tjänster som lagrar data. Under GDPR artikel 32 och NIS2-direktivets krav på lämpliga tekniska åtgärder är kryptering inte valfritt.

KMS stöder automatisk nyckelrotation (årlig för AWS-hanterade nycklar, konfigurerbar för kundnhanterade). Nyckelåtkomst styrs via nyckelpolices och IAM-policyer i kombination, vilket ger finkorning kontroll över vilka tjänster och roller som får kryptera respektive dekryptera.

Bästa praxis: Använd kundhanterade nycklar (CMK) för data som omfattas av regulatoriska krav. Det ger full kontroll över nyckellivscykel, inklusive möjligheten att revokera åtkomst omedelbart.

8. Amazon Macie

Macie använder maskininlärning för att automatiskt upptäcka och klassificera känsliga data i S3-buckets: personnummer, kreditkortsnummer, hälsodata och andra känsliga uppgifter. I en GDPR-kontext är detta ovärderligt – du kan inte skydda data du inte vet att du har.

Vi rekommenderar att köra Macie som ett schemalagt jobb snarare än kontinuerligt (kostnadsoptimering) och integrera resultaten med Security Hub för centraliserad hantering.

9. AWS Shield och AWS WAF

Shield Standard ger grundläggande DDoS-skydd utan kostnad för alla AWS-kunder. Shield Advanced adderar avancerad detektering, snabbare eskalering till AWS DDoS Response Team och kostnadsskydd – en försäkring mot oväntade skalkostnader vid attacker.

AWS WAF (Web Application Firewall) skyddar CloudFront-distributioner, Application Load Balancers och API Gateway mot vanliga webbattacker: SQL-injektion, XSS och brute force. Managed Rules från AWS och tredjepartsleverantörer ger ett starkt baslinjeskydd.

| Funktion | Shield Standard | Shield Advanced |

|---|---|---|

| Kostnad | Gratis | ~3 000 USD/månad + datatillägg |

| DDoS-skydd L3/L4 | Ja | Ja (avancerat) |

| DDoS-skydd L7 | Nej | Ja (med WAF) |

| Dedikerad responsgrupp | Nej | Ja (24/7) |

| Kostnadsskydd | Nej | Ja |

10. Amazon Inspector

Inspector analyserar automatiskt EC2-instanser, containerbilder i ECR och Lambda-funktioner för kända sårbarheter (CVE:er) och nätverksexponeringar. Sedan Inspector v2 kräver tjänsten inga agenter för EC2-scanning – den använder AWS Systems Manager Agent som redan finns på de flesta instanser.

Inspector-fynd bör integreras i CI/CD-pipelinen via EventBridge för att blockera deployment av containerbilder med kritiska sårbarheter. Managerad DevOps

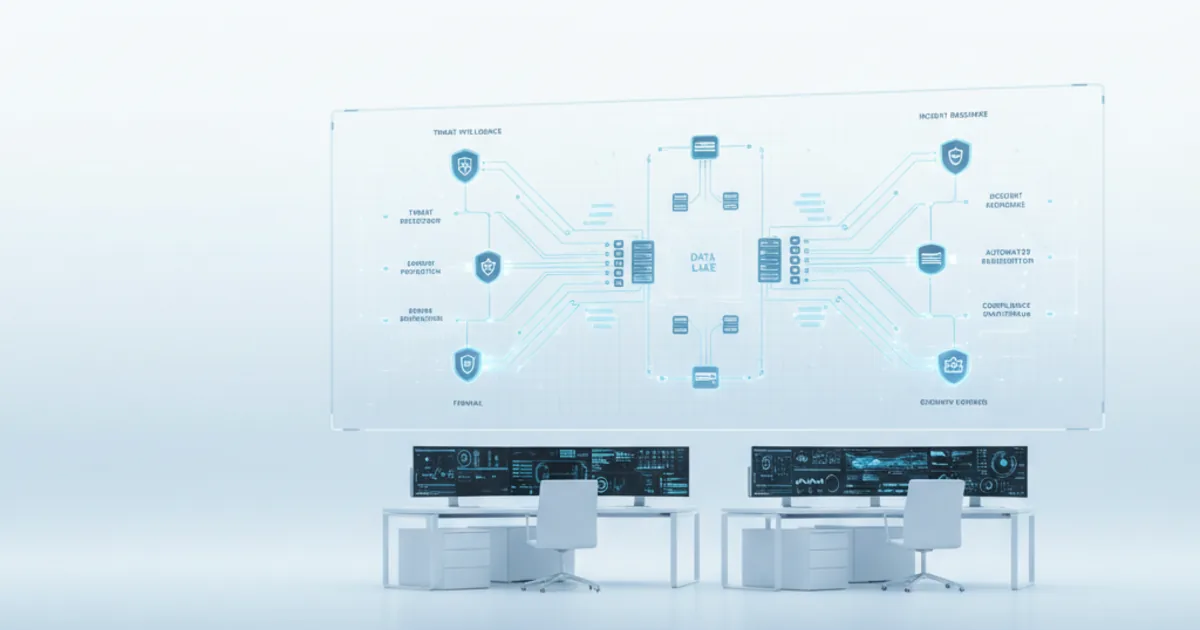

Hur verktygen samverkar – en praktisk arkitektur

Inget av dessa verktyg fungerar optimalt isolerat. Den verkliga styrkan uppstår i integrationen:

1. CloudTrail loggar alla händelser → matas in i GuardDuty för hotanalys

2. Config registrerar konfigurationsförändringar → utvärderar mot definierade regler

3. GuardDuty, Inspector, Macie genererar fynd → aggregeras i Security Hub

4. Security Hub utvärderar mot CIS/NIST → triggar automatiserad respons via EventBridge

5. IAM och Organizations utgör det styrande ramverket som genomsyrar allt

Utan en central aggregeringspunkt (Security Hub) och en operativ funktion som agerar på fynden (internt säkerhetsteam eller managerad SOC) genererar verktygen bara brus. Managerade molntjänster

Att gå från verktyg till faktisk säkerhet

Verktygen existerar. AWS har gjort ett starkt jobb med att tillhandahålla byggstenar. Men Flexeras State of the Cloud-rapport har konsekvent visat att säkerhet och efterlevnad rankas bland de största utmaningarna för molnanvändare – inte på grund av verktygsbrist, utan på grund av konfigurationskomplexitet och kompetensbrist.

Det vi ser dagligen i Opsios SOC/NOC bekräftar detta. Organisationer som aktiverat alla rätt tjänster men saknar processer för att agera på fynd har i praktiken en falsk trygghet. Verktyg utan operationell förmåga är som ett brandlarm utan brandkår.

Vill du ha en genomgång av er AWS-säkerhetsställning? Molnmigrering Vi börjar alltid med en Cloud Security Assessment som kartlägger gaps mot NIS2 och GDPR.

Vanliga frågor

Vilka AWS-säkerhetsverktyg bör vi aktivera först?

Börja med IAM (inklusive MFA och principen om minsta privilegium), aktivera CloudTrail i alla regioner, slå på GuardDuty och konfigurera Security Hub som central aggregeringspunkt. Dessa fyra ger omedelbar insyn och utgör fundamentet för vidare säkerhetsarbete.

Räcker AWS inbyggda verktyg för att uppfylla GDPR och NIS2?

Verktygen ger tekniska kontroller, men efterlevnad kräver även organisatoriska åtgärder: dokumenterade processer, incidenthanteringsplaner och regelbundna revisioner. AWS verktyg är en nödvändig men inte tillräcklig del av efterlevnadsarbetet.

Vad kostar AWS säkerhetsverktyg?

IAM, Organizations och grundläggande Shield Standard är kostnadsfria. GuardDuty, Macie, Config och Security Hub debiteras per händelse, datamängd eller utvärdering. I produktion ser vi typiskt att säkerhetskostnaden landar på 2–5 % av total AWS-spend för en välkonfigurerad miljö.

Hur skiljer sig GuardDuty från Security Hub?

GuardDuty är en aktiv hotdetekteringstjänst som analyserar loggar och identifierar misstänkt beteende. Security Hub är en aggregeringsplattform som samlar fynd från GuardDuty, Inspector, Macie och tredjepartsverktyg och utvärderar dem mot efterlevnadsramverk.

Behöver vi en managerad SOC även med dessa verktyg?

Verktygen genererar larm – men larm utan kvalificerad respons skapar bara brus. En managerad SOC triagerar, korrelerar och agerar på fynd dygnet runt, vilket är avgörande för organisationer utan eget 24/7-säkerhetsteam.

For hands-on delivery in India, see disaster recovery delivery.

Om författaren

Country Manager, Sverige

Johan leder Opsios verksamhet i Sverige och driver AI-införande, DevOps-transformation, säkerhetsstrategi och molnlösningar för nordiska företag. Med över 12 års erfarenhet inom molninfrastruktur har han levererat fler än 200 projekt på AWS, Azure och GCP — med specialisering inom Well-Architected-granskningar, landningszonsdesign och multi-cloud-strategi.

Editorial standards: This article was written by a certified practitioner and peer-reviewed by our engineering team. We update content quarterly to ensure technical accuracy. Opsio maintains editorial independence — we recommend solutions based on technical merit, not commercial relationships.