Outsourca patchhantering: strategi för säkrare IT-drift

Country Manager, Sverige

AI, DevOps, Security, and Cloud Solutioning. 12+ years leading enterprise cloud transformation across Scandinavia

Outsourca patchhantering: strategi för säkrare IT-drift

Opatchade sårbarheter är fortfarande en av de vanligaste ingångarna vid cyberattacker – och problemet förvärras i takt med att svenska organisationer sprider sina arbetsbelastningar över hybrid- och multicloud-miljöer. Att outsourca patchhantering till en specialiserad partner ger dygnet-runt-bevakning, snabbare reaktionstider och dokumenterade processer som stärker både säkerhet och regelefterlevnad. Här går vi igenom vad som faktiskt krävs för att göra det rätt.

Viktiga slutsatser

- Opatchade system är en av de vanligaste attackvektorerna – och problemet växer med hybrid- och multicloud-miljöer

- Outsourcad patchhantering ger dygnet-runt-bevakning och snabbare reaktionstider vid kritiska sårbarheter

- NIS2-direktivet skärper kraven på leverantörskedjan, vilket gör professionell patchhantering till en compliance-fråga

- Rätt partnerval kräver transparens kring SLA:er, testmiljöer, rollback-rutiner och rapportering

- FinOps-perspektivet: outsourcad patchning kostar ofta mindre än en dedikerad intern patch-funktion med jourkapacitet

Varför patchhantering är svårare än det låter

Patchhantering låter enkelt i teorin: en uppdatering släpps, du installerar den, klart. I praktiken hanterar en medelstor svensk organisation hundratals system med olika operativsystem, middleware-versioner, containerplattformar och SaaS-integrationer. Varje patch måste bedömas mot en riskmatris: Hur kritisk är sårbarheten? Vilka beroenden finns? Kan patchen störa affärskritiska processer?

Från Opsios NOC i Karlstad ser vi mönstret upprepas: organisationer som har en "patchpolicy" på papperet men som i verkligheten ligger veckor eller månader efter. Anledningen är sällan ovilja – det är resursbrist. Det interna IT-teamet prioriterar brandkårsutryckningar och nya projekt medan patchkön växer.

Enligt CISA (Cybersecurity and Infrastructure Security Agency) är kända men oåtgärdade sårbarheter en av de mest exploaterade attackvektorerna. Deras "Known Exploited Vulnerabilities Catalog" växer stadigt, och varje oåtgärdad sårbarhet är en öppen dörr.

Komplexiteten i moderna miljöer

En typisk hybrid-miljö kan innefatta:

- Windows- och Linux-servrar i egen drift och i AWS (eu-north-1) eller Azure (Sweden Central)

- Kubernetes-kluster där både nodernas OS och container-images behöver patchas

- Nätverksutrustning med egen firmware

- Tredjepartsapplikationer med varierande releasefrekvens

- Databasinstanser där patchar kräver planerade driftstopp

Varje kategori har sin egen patchcykel, sina egna testrutin och sina egna risker vid misslyckad uppdatering. Det är denna komplexitet som gör att outsourcing blir ett rationellt val – inte en erkänd svaghet.

Vill ni ha expertstöd med outsourca patchhantering: strategi för säkrare it-drift?

Våra molnarkitekter hjälper er med outsourca patchhantering: strategi för säkrare it-drift — från strategi till implementation. Boka ett kostnadsfritt 30-minuters rådgivningssamtal utan förpliktelse.

Intern kontra outsourcad patchhantering

Valet mellan intern och outsourcad patchhantering är inte binärt. Många organisationer landar i en hybridmodell. Men för att fatta ett genomtänkt beslut behöver ni förstå skillnaderna:

| Aspekt | Intern patchhantering | Outsourcad patchhantering |

|---|---|---|

| Täckning | Normalt kontorstid + begränsad jour | Dygnet-runt-bevakning (24/7 SOC/NOC) |

| Reaktionstid vid kritisk sårbarhet | Timmar till dagar, beroende på tillgänglighet | Fördefinierade SLA:er, typiskt < 24 h för CVSS 9.0+ |

| Specialistkompetens | Beroende av enskilda medarbetares kunskap | Dedikerade team med erfarenhet från många kunders miljöer |

| Testning och rollback | Ofta bristfällig p.g.a. tidsbrist | Formaliserade staging-miljöer och rollback-rutiner |

| Skalbarhet | Kräver nyrekrytering vid tillväxt | Flexibel kapacitet efter avtalad modell |

| Regelefterlevnad | Kräver intern dokumentation och revision | Partner levererar rapporter anpassade till NIS2, ISO 27001, GDPR |

| Total ägandekostnad | Underskattas ofta (lön, utbildning, verktyg, jour) | Förutsägbar månadskostnad |

När outsourcing är rätt val

Outsourcing av patchhantering är särskilt motiverat när:

- Ni har färre än 3–5 dedikerade säkerhets-/driftspecialister internt

- Er miljö spänner över flera molnplattformar eller hybrid-infrastruktur

- Ni lyder under NIS2, DORA eller branschspecifika regelverk som kräver dokumenterad sårbarhethantering

- Patch-relaterade incidenter redan har orsakat oplanerade driftstopp

- Er organisation växer snabbt och infrastrukturen förändras fortare än teamet hinner med

NIS2 och regelefterlevnad: patchhantering som compliance-krav

NIS2-direktivet har skärpt spelreglerna för svenska organisationer. Väsentliga och viktiga entiteter måste ha dokumenterade processer för sårbarhethantering – inklusive patchar i hela leverantörskedjan. Integritetsskyddsmyndigheten (IMY) och MSB har redan signalerat att bristfällig patchhantering kan betraktas som en överträdelse.

Det innebär att patchhantering inte längre bara är en IT-fråga – det är en styrelsefråga. Styrelseledamöter kan hållas personligt ansvariga för bristande cybersäkerhetsåtgärder under NIS2.

En outsourcingpartner med ISO/IEC 27001-certifiering och dokumenterade processer ger er:

- Revisionsspår som visar när patchar bedömdes, testades och applicerades

- Undantagshantering med motivering för patchar som inte kan appliceras omedelbart

- Rapportering anpassad till era regulatoriska krav

- Incidentdokumentation som visar att ni agerat med rimlig skyndsamhet

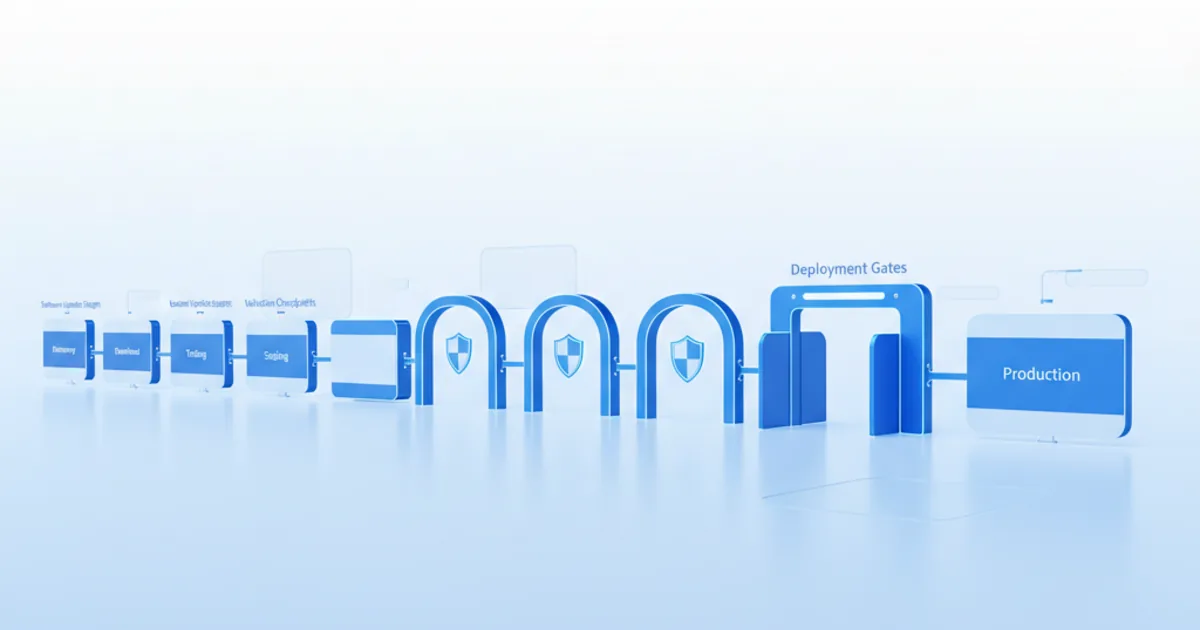

Så fungerar professionell patchhantering i praktiken

Hos Opsio arbetar vi med en strukturerad process som vi förfinat under tusentals patchcykler:

1. Inventering och klassificering

Allt börjar med att veta exakt vad ni har. Vi kartlägger samtliga tillgångar – servrar, nätverksenheter, containerplattformar, databaser, applikationer – och klassificerar dem efter affärskritikalitet. Det är omöjligt att prioritera patchar utan att veta vad som är verksamhetskritiskt och vad som är testmiljö.

2. Sårbarhetsbedömning och prioritering

Inte alla patchar är lika brådskande. Vi använder CVSS-poäng (Common Vulnerability Scoring System) som baslinje men väger in kontext: Är systemet internetexponerat? Finns det kända exploits i omlopp? Vilken data hanterar systemet? En sårbarhet med CVSS 7.5 i en internetexponerad e-handelsplattform är bråttom. Samma CVSS i en isolerad testserver kan vänta.

3. Testning i staging-miljö

Innan en patch når produktion testas den i en miljö som speglar er produktionssetup. Vi har sett patchar från stora leverantörer som kraschar specifika applikationer eller bryter databasanslutningar. Att hoppa över teststeget är en av de vanligaste orsakerna till patchrelaterade driftstopp.

4. Kontrollerad utrullning

Patchar rullas ut i definierade underhållsfönster med överenskommen kommunikation. Kritiska säkerhetspatchar kan kräva nödutrullning utanför normala fönster – detta regleras i SLA:et. Under utrullningen övervakar vårt NOC-team systemen i realtid.

5. Verifiering och rollback

Efter applicering verifierar vi att tjänster fungerar som förväntat. Om något avviker aktiveras rollback-planen. Vi har färdiga rutiner för att återställa till föregående tillstånd inom minuter.

6. Dokumentation och rapportering

Varje patchcykel dokumenteras med tidsstämplar, resultat och eventuella avvikelser. Rapporterna levereras i format som stödjer NIS2-krav, ISO 27001-revisioner och intern styrning.

Verktyg och automatisering: nödvändigt men inte tillräckligt

Automatisering är avgörande för att hantera patchvolymen i moderna miljöer. Vi ser att organisationer ofta investerar i verktyg – AWS Systems Manager, Azure Update Manager, Ansible, SCCM – men underskattar arbetet med att konfigurera, underhålla och övervaka dem.

Ett verktyg som automatiskt applicerar patchar utan testning, godkännandeflöden och rollback-mekanismer skapar nya risker. Automatisering måste vara kontrollerad automation, inte "set and forget".

I Kubernetes-miljöer tillkommer ytterligare lager: sårbarhetsskanning av container-images (Trivy, Snyk), uppdatering av bas-images, och hantering av Helm-chart-versioner. Allt detta kräver specialistkunskap som sträcker sig bortom traditionell patchhantering.

Vad kostar det egentligen? FinOps-perspektivet

Flexeras State of the Cloud har konsekvent visat att kostnadshantering är en av de största molnutmaningarna. Patchhantering dyker sällan upp som en explicit kostnadspost – den gömmer sig i personalbudgeten, i oplanerade övertidstimmar och i driftstoppens intäktsbortfall.

En ärlig kalkyl för intern patchhantering bör inkludera:

- Lönekostnad för dedikerad personal (minst 2 personer för rimlig jourkapacitet)

- Utbildning och certifieringar (kontinuerligt, inte en engångsinvestering)

- Verktygs- och licensieringskostnader

- Opportunitetskostnad – vad hade teamet kunnat göra istället?

- Kostnaden för incidenter orsakade av missad eller felaktig patchning

I de flesta fall vi analyserar hamnar outsourcing på 40–60 % av den faktiska internkostnaden, med bättre SLA:er och dokumentation på köpet.

Så väljer ni rätt partner för patchhantering

Inte alla managerade tjänsteleverantörer (MSP:er) är likvärdiga. Här är vad ni bör kräva:

Operativ transparens

Ni ska ha full insyn i vad som händer i er miljö. Dashboards, realtidsstatus, historiska rapporter. En partner som inte ger er insyn förtjänar inte ert förtroende.

Definierade SLA:er med konsekvenser

Vaga löften om "snabb respons" räcker inte. Kräv SLA:er med specificerade reaktionstider per allvarlighetsnivå, mätbara KPI:er och avtalade konsekvenser vid bristande leverans.

Testmiljö och rollback

Fråga explicit: "Hur testar ni patchar innan produktion?" och "Vad är er rollback-process?". Om svaret är vagt, gå vidare.

Regulatorisk kompetens

Partnern ska förstå de regelverk ni lyder under – NIS2, GDPR, ISO 27001, branschspecifika krav – och leverera dokumentation som stödjer er compliance.

Geografisk och juridisk lämplighet

För svenska organisationer med datalagringskrav är det värdefullt med en partner som har drift i Sverige/EU och förstår den svenska regulatoriska kontexten.

Opsios perspektiv: vad vi ser i produktion

Från vårt SOC/NOC i Karlstad och Bangalore hanterar vi patchcykler dygnet runt. Några mönster vi ser upprepas:

Patchskulden är större än organisationer tror. Vid onboarding av nya kunder hittar vi regelmässigt system som ligger 6–18 månader efter i patchnivå. Inte för att någon varit slarvig, utan för att resurser inte räckt till.

Tredjepartsapplikationer är den blinda fläcken. Organisationer fokuserar på OS-patchar men missar Java-ramverk, webbservrar, och affärskritiska applikationer med egna patchcykler.

Testning sparar mer tid än den kostar. Vi har sett patchar från både Microsoft och Red Hat orsaka produktionsproblem. Varje timme i testmiljön kan spara dagar av incidenthantering.

Automatisering utan governance är farligt. Vi har fått in kunder som automatiskt patchade produktionsdatabaser utan testning – med katastrofala resultat.

Nästa steg

Patchhantering är en av de mest grundläggande men samtidigt mest underskattade delarna av cybersäkerhet. Att outsourca den till en partner med rätt processer, verktyg och kompetens är inte att abdikera ansvar – det är att ta ansvar genom att säkerställa att jobbet faktiskt blir gjort, dygnet runt, varje dag.

Om er organisation kämpar med patchskuld, regulatorisk press eller helt enkelt brist på specialistkompetens, börja med en ärlig inventering av var ni står. Räkna på den faktiska kostnaden – inte bara verktyg och licenser, utan personalens tid, jour, utbildning och intäktsbortfall vid incidenter. Svaret brukar tala för sig självt.

Vanliga frågor

Vad kostar det att outsourca patchhantering?

Kostnaden varierar beroende på miljöns storlek, komplexitet och SLA-nivå. Typiskt ser vi att outsourcing med dygnet-runt-täckning kostar mindre än att anställa, utbilda och hålla jour med ett internt team – särskilt när ni räknar in kompetensutveckling, verktyg och personalomsättning. Be alltid om en transparent prismodell med definierade SLA:er.

Hur snabbt ska kritiska säkerhetspatchar appliceras?

Branschstandard för kritiska sårbarheter (CVSS 9.0+) är inom 24–72 timmar beroende på systemets exponering. NIS2-direktivet kräver att väsentliga entiteter har dokumenterade processer för skyndsam åtgärd. En bra MSP har fördefinierade tidsfönster per allvarlighetsnivå i sitt SLA.

Kan vi outsourca patchhantering och ändå behålla kontroll?

Absolut. En seriös partner arbetar med godkännandeflöden där ni bestämmer vilka patchar som rullas ut och när. Ni bör ha full insyn via dashboards, rapporter och definierade eskaleringsvägar. Kontroll och outsourcing utesluter inte varandra – det handlar om rätt governance-modell.

Hur påverkar NIS2 kraven på patchhantering?

NIS2-direktivet, som trädde i kraft i EU under 2024–2025, ställer explicita krav på att organisationer hanterar sårbarheter i sin leverantörskedja. Bristfällig patchhantering kan leda till sanktioner. Att outsourca till en partner med dokumenterade processer stärker er regelefterlevnad.

Vad händer om en patch orsakar driftproblem?

En professionell MSP testar patchar i en staging-miljö innan produktionsutrullning och har dokumenterade rollback-planer. I Opsios SOC/NOC övervakar vi systemen efter varje patchfönster och kan rulla tillbaka inom minuter om något avviker från förväntat beteende.

For hands-on delivery in India, see zero-downtime gcp managed.

For hands-on delivery in India, see zero-downtime drift.

Om författaren

Country Manager, Sverige

Johan leder Opsios verksamhet i Sverige och driver AI-införande, DevOps-transformation, säkerhetsstrategi och molnlösningar för nordiska företag. Med över 12 års erfarenhet inom molninfrastruktur har han levererat fler än 200 projekt på AWS, Azure och GCP — med specialisering inom Well-Architected-granskningar, landningszonsdesign och multi-cloud-strategi.

Editorial standards: This article was written by a certified practitioner and peer-reviewed by our engineering team. We update content quarterly to ensure technical accuracy. Opsio maintains editorial independence — we recommend solutions based on technical merit, not commercial relationships.