OT-Nätverkssegmentering: Zoner, Förbindelser och IDMZ i Detalj

Group COO & CISO

Operational excellence, governance, and information security. Aligns technology, risk, and business outcomes in complex IT environments

OT-Nätverkssegmentering: Zoner, Förbindelser och IDMZ i Detalj

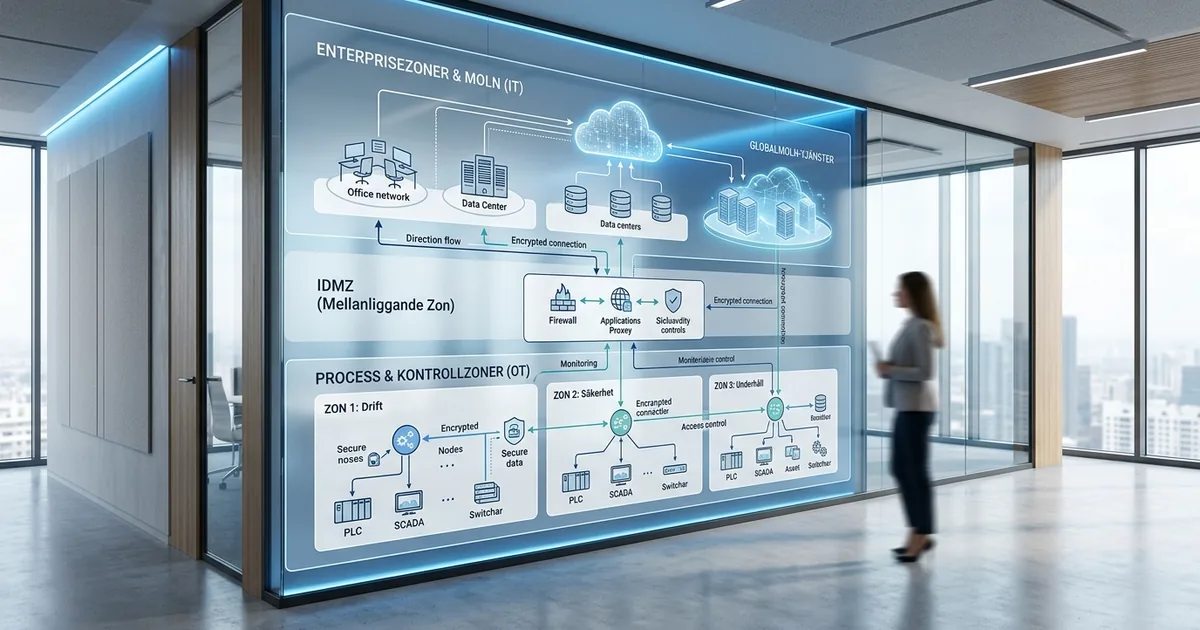

Nätverkssegmentering är den enskilt viktigaste tekniska säkerhetsåtgärden i OT-miljöer. Dragos rapporterar att korrekt implementerad nätverkssegmentering minskar risken för lateral förflyttning i OT-nätverket med upp till 80 procent, vilket direkt reducerar konsekvenserna av ett lyckat IT-intrång (Dragos, 2024). Den här guiden ger en komplett teknisk beskrivning av OT-segmenteringsarkitektur.

Viktiga slutsatser

- Korrekt segmentering minskar risken för lateral OT-rörelse med 80 procent (Dragos, 2024).

- IEC 62443 definierar zoner och förbindelser som grunden för OT-segmentering.

- Industriell DMZ (IDMZ) är den kritiska säkerhetsgräns mellan IT och OT.

- Unidirektionella gateways ger det starkaste möjliga skyddet för de mest kritiska OT-zonerna.

Varför är nätverkssegmentering kritisk i OT-miljöer?

Utan nätverkssegmentering är ett enda komprometterat system i ett platt nätverk en öppen dörr till alla andra system. I OT-miljöer innebär det att ett infekterat kontorets dator kan kommunicera direkt med SCADA-servrar, PLC-enheter och historikdatabaser. Claroty rapporterar att 80 procent av OT-relaterade incidenter som resulterade i driftstörning 2024 involverade lateral rörelse från IT-sidan (Claroty, 2024).

Segmentering skapar barriärer som tvingar angripare att ta ytterligare steg för att röra sig lateralt. Varje barriär kräver att angriparen har ytterligare kapabiliteter och skapar ytterligare möjligheter för detektering. Den försvar på djupet-princip som implementeras via segmentering är kärnan i alla mogna OT-säkerhetsarkitekturer.

IEC 62443:s zon- och förbindelsemodell

IEC 62443 definierar ett formellt ramverk för nätverkssegmentering baserat på zoner och förbindelser. IEC 62443-3-2 specificerar processen för att identifiera, definiera och skydda zoner och förbindelser. Ramverket är tillämpbart på alla OT-miljöer oavsett industri och ger ett strukturerat språk för att kommunicera nätverksarkitektur till intressenter med varierande teknisk bakgrund.

Vad är en zon i OT-nätverkssegmentering?

En zon är en logisk gruppering av OT-tillgångar med gemensam säkerhetsprofil och liknande skyddsbehov. Alla tillgångar inom en zon har samma Security Level (SL 1-4). Zoner ska definieras baserat på funktionell likhet, risknivå och kommunikationskrav. En typisk industriell anläggning har 3-8 zoner beroende på komplexitet och säkerhetskrav. Zon-gränser ska implementeras med tekniska kontroller, inte bara som logiska dokument.

Vad är en förbindelse (conduit)?

En förbindelse är en kontrollerad kommunikationskanal mellan zoner. Förbindelsen definierar vilka system som får kommunicera, vilka protokoll som tillåts och i vilken riktning kommunikation sker. Varje förbindelse ska dokumenteras med godkänd trafik, kontrollmekanismer och ansvarig ägare. Förbindelser implementeras vanligtvis som brandväggsregler, nätverkspolicyer eller unidirektionella gateways beroende på säkerhetskrav.

[IMAGE: Diagram över IEC 62443 zon- och förbindelsemodell i en industriell anläggning - sökterm: IEC 62443 zones conduits OT network diagram]Vill ni ha expertstöd med ot-nätverkssegmentering?

Våra molnarkitekter hjälper er med ot-nätverkssegmentering — från strategi till implementation. Boka ett kostnadsfritt 30-minuters rådgivningssamtal utan förpliktelse.

Industriell DMZ: design och funktion

Den industriella demilitariserade zonen (IDMZ) är nätverksarkitekturens viktigaste säkerhetselement. IDMZ placeras between IT-nätverket (nivå 4-5 i Purdue-modellen) och OT-nätverket (nivå 3 och nedan). All kommunikation between IT och OT passerar via IDMZ, där den inspekteras och filtreras. Det ska inte finnas direkta anslutningar som kringgår IDMZ.

IDMZ implementeras typiskt med dubbla brandväggar, en mot IT-sidan och en mot OT-sidan, med ett dedikerat nätverk emellan. Inget system i IDMZ ska ha direkta anslutningar till båda sidor, det skulle göra IDMZ till en enda punkt av kompromiss. Cisco och Palo Alto Networks ger detaljerade referensarkitekturer för OT-IDMZ baserade på sina respektive produktplattformar.

Vad placeras i IDMZ?

IDMZ fungerar som en neutral zon där system som behöver kommunicera med båda sidor kan placeras säkert. Typiska komponenter: data historian-replikering (data hämtas från OT-historiker, kopieras till IDMZ-historiker, läses av IT-system), patch-server för OT-enheter (uppdateringar skickas in från IT-sidan och distribueras ut till OT-sidan), antivirus-uppdateringsserver, filöverföringstjänst med godkännandeprocess och remote access jump-server med MFA. Inget system i IDMZ ska ha administrative behörigheter i OT-nätverket.

Industriella brandväggar för OT-segmentering

OT-segmentering kräver brandväggar med djup paketinspektion (DPI) för industriella protokoll. Standard IT-brandväggar kan blockera eller tillåta OT-trafik baserat på IP och port, men de kan inte inspektera Modbus-kommandon, DNP3-transaktioner eller PROFINET-paket. Industriella brandväggar från leverantörer som Fortinet FortiGate Rugged, Cisco IR1100, Hirschmann och Tofino Security ger OT-protokollspecifik inspektion (CISA, 2024).

Unidirektionella säkerhetsgateways (datadiodar)

Unidirektionella gateways, kallas ofta datadiodar, tillåter data att flöda i en riktning: från OT till IT, men inte tillbaka. De implementerar envägsöverföring med hårdvara, vanligtvis via fiberoptik, som fysiskt omöjliggör returkommunikation. Waterfall Security Solutions och Owl Cyber Defense är ledande leverantörer. Datadiodar används i de mest känsliga OT-zonerna, som kärnkraft, kemisk produktion och elproduktion, där risken för ett bakvägsangrepp via IT-nätverket måste elimineras helt.

VLAN-segmentering i OT-miljöer

VLAN-segmentering är ett komplement till, inte ett alternativ till, brandväggsbaserad segmentering. VLAN separerar trafik logiskt på samma fysiska infrastruktur men ger inte samma säkerhetsisolering som en brandvägg eftersom VLAN-hoppping-attacker kan kringgå VLAN-gränser. Kombinera VLAN med brandväggsregler för att skapa robust segmentering. Använd separata switchphysical infrastructure for OT och IT där möjligt i de mest kritiska miljöerna.

Mikrosegmentering i moderna OT-miljöer

Mikrosegmentering tillämpar segmenteringsprincipen på enhetsnivå snarare än nätverksnivå. I stället för att segmentera nätverk i stora zoner kontrolleras kommunikationen för varje enskild enhet. I OT-kontext innebär det att en PLC bara får kommunicera med sin specifika SCADA-server och inte med andra PLC-enheter eller IT-system. Claroty och Illumio erbjuder mikrosegmenteringslösningar anpassade för industriella miljöer.

Mikrosegmentering är mer komplex att implementera och underhålla men ger ett väsentligt starkare skydd mot lateral rörelse. Det är ett naturligt steg för organisationer som nått mognadsnivå 4 och vill implementera Zero Trust-principer i sin OT-miljö.

Hur implementerar du OT-segmentering steg för steg?

En OT-segmenteringsimplementering kräver noggrann planering för att undvika produktionsstörningar. Steg 1: Kartlägg alla befintliga kommunikationsflöden via passiv nätverksanalys. Steg 2: Definiera zoner baserade på IEC 62443-principerna. Steg 3: Identifiera och dokumentera alla godkända förbindelser. Steg 4: Designa IDMZ-arkitekturen. Steg 5: Implementera brandväggspolicyer i testmiljö och validera. Steg 6: Implementera i produktion med planerade underhållsfönster och rollback-plan. Steg 7: Validera att alla godkända flöden fungerar och att icke-godkänd trafik blockeras.

[UNIQUE INSIGHT] Det vanligaste felet i OT-segmenteringsprojekt är att man implementerar segmenteringen utan att först kartlägga alla befintliga kommunikationsflöden. Resultatet är att legitim OT-kommunikation blockeras, vilket orsakar produktionsstörningar. En komplett flödeskartläggning via passiv nätverksanalys är ett obligatoriskt försteg.

Purdue-modellen och ICS-nätverksarkitekturVanliga frågor om OT-nätverkssegmentering

Hur länge tar en OT-segmenteringsimplementering?

För en medelstor industriell anläggning tar en komplett OT-segmenteringsimplementering typiskt 6-12 månader. Planeringsfasen, med kommunikationskartläggning och zondesign, tar 2-3 månader. Teknisk implementering tar 3-6 månader beroende på antal zoner och nätverkets komplexitet. Validering och finjustering tar ytterligare 1-3 månader. En stegvis approach minskar risken för produktionsstörningar.

Kan befintlig IT-brandvägg användas för OT-segmentering?

Det beror på brandväggen. En modern next-generation brandvägg med OT-protokollpaket, exempelvis Palo Alto PA-Series med ICS-signaturer eller Fortinet FortiGate med ICS/SCADA-inspectionstjänster, kan fungera. Äldre brandväggar utan OT-protokollinspektion ger begränsat skydd mot OT-specifika attacker. Industriella brandväggar, designade specifikt för OT-miljöer med rugged konstruktion och OT-protokolldjup inspektion, ger bäst resultat.

Vad innebär segmentering för leverantörsunderhåll?

Leverantörsunderhåll kräver kontrollerad åtkomst via IDMZ. Underhållsteknikerns system placeras i IDMZ under underhållssessionen. Åtkomst till OT-systemet sker via remote access-tjänst med MFA och sessionsloggning. Direkt åtkomst från leverantörers externa nätverk till OT-zonen ska aldrig tillåtas. Plattformar som Claroty Remote Access och Tosibox är designade för detta syfte.

Sammanfattning

OT-nätverkssegmentering, baserad på IEC 62443:s zon- och förbindelsemodell, är det mest effektiva tekniska skyddet mot lateral förflyttning i OT-nätverket. En korrekt designad IDMZ separerar IT och OT utan att hindra nödvändig datakommunikation. Industriella brandväggar och unidirektionella gateways implementerar zonerna med teknisk styrka.

Börja med kommunikationskartläggning, designa zoner baserat på funktion och risk och implementera IDMZ som ett prioriterat projekt. Det är grunden som all annan OT-säkerhet vilar på.

Opsio OT-säkerhetstjänsterOm författaren

Group COO & CISO

Fredrik är koncernens COO och CISO på Opsio. Han fokuserar på operationell excellens, styrning och informationssäkerhet och arbetar nära leverans- och ledningsteamen för att samordna teknik, risk och affärsresultat i komplexa IT-miljöer. Han leder Opsios säkerhetspraktik, inklusive SOC-tjänster, penetrationstester och compliance-ramverk.

Editorial standards: This article was written by a certified practitioner and peer-reviewed by our engineering team. We update content quarterly to ensure technical accuracy. Opsio maintains editorial independence — we recommend solutions based on technical merit, not commercial relationships.