Managerade säkerhetstjänster: skydda företaget mot cyberhot

Group COO & CISO

Operational excellence, governance, and information security. Aligns technology, risk, and business outcomes in complex IT environments

Managerade säkerhetstjänster: så skyddar du företaget mot cyberhot 2026

Managerade säkerhetstjänster (MSS) innebär att en extern specialistpartner tar ansvar för kontinuerlig hotövervakning, incidenthantering och säkerhetsanalys — dygnet runt, året runt. För de flesta svenska organisationer är det den enda realistiska vägen att möta de krav som NIS2-direktivet, GDPR och en alltmer aggressiv hotbild ställer, utan att bygga ett fullskaligt internt Security Operations Center.

Viktiga slutsatser

- MSS ger 24/7 övervakning via SOC/NOC — något de flesta organisationer inte klarar internt

- NIS2-direktivet skärper kraven på incidentrapportering till 24 timmar, vilket gör MSS till en praktisk nödvändighet

- SIEM, EDR och hotunderrättelser är kärnan — men utan kvalificerade analytiker är verktygen verkningslösa

- Rätt MSS-partner minskar inte bara risk utan frigör interna resurser för kärnverksamheten

- Molnspecifik säkerhet kräver separata kompetenser jämfört med traditionell nätverkssäkerhet

Vad managerade säkerhetstjänster faktiskt innebär

Begreppet "Managed Security Services" har blivit urvattnat av marknadsavdelningar. Låt oss vara tydliga med vad det bör innehålla i praktiken.

En MSS-leverantör tar operativt ansvar för delar av — eller hela — din säkerhetsstapel. Det handlar inte om att köpa en produkt, utan om att köpa en förmåga: dygnet-runt-bemanning av säkerhetsanalytiker som tolkar larm, jagar hot proaktivt och agerar vid incidenter. Verktygen (SIEM, EDR, brandväggar, SOAR) är medlet — människorna som använder dem är värdet.

I Opsios SOC i Karlstad och Bangalore ser vi dagligen vad som händer när organisationer förlitar sig enbart på verktyg utan analytiker bakom: tusentals larm per dag som ingen hinner granska, kritiska indikatorer som drunknar i brus, och incidenter som upptäcks veckor för sent. Det är inte ett teknikproblem — det är ett bemannings- och kompetensproblem.

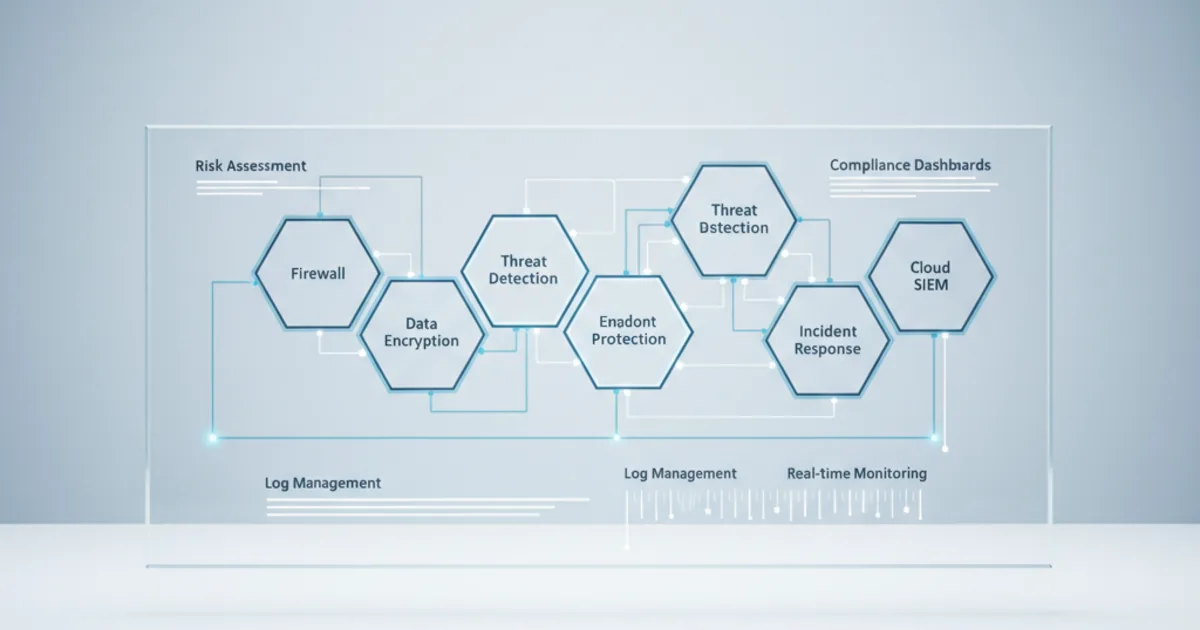

Kärnkomponenter i modern MSS

| Komponent | Funktion | Varför det spelar roll |

|---|---|---|

| SIEM (Security Information and Event Management) | Samlar, korrelerar och analyserar loggar från hela miljön | Ger analytiker en samlad bild; krävs för NIS2-compliance |

| EDR/XDR (Endpoint/Extended Detection and Response) | Övervakar endpoints och molnarbetsbelastningar i realtid | Fångar hot som passerar perimetersäkerheten |

| Hotunderrättelser (Threat Intelligence) | Kontextualiserar larm med globala hotdata | Skiljer verkliga attacker från falska positiva |

| Incidenthantering (Incident Response) | Strukturerad respons vid bekräftad incident | Minimerar skada och uppfyller NIS2:s rapporteringskrav |

| Sårbarhetshantering | Kontinuerlig skanning och prioriterad patchning | Stänger attackvektorer innan de utnyttjas |

| Brandväggshantering | Regelhantering, övervakning och optimering | Förhindrar felkonfigurationer — en av de vanligaste attackvägarna |

Vill ni ha expertstöd med managerade säkerhetstjänster: skydda företaget mot cyberhot?

Våra molnarkitekter hjälper er med managerade säkerhetstjänster: skydda företaget mot cyberhot — från strategi till implementation. Boka ett kostnadsfritt 30-minuters rådgivningssamtal utan förpliktelse.

Varför svenska organisationer behöver MSS nu

Hotbilden har förändrats i grunden

Ransomware-as-a-Service har sänkt tröskeln för avancerade attacker till nästan noll. Enligt Gartners Hype Cycle for Security Operations har den genomsnittliga tiden från initial åtkomst till data-exfiltrering krympt dramatiskt under de senaste åren. Det innebär att organisationer som inte har 24/7-övervakning i praktiken upptäcker intrång först när skadan redan är skedd.

Från Opsios NOC ser vi att angrepp mot svenska organisationer ofta sker under kvällar och helger — just de tider då interna IT-avdelningar är obemannade. Det är ingen slump. Angripare vet att responstiden ökar tiodubbelt utanför kontorstid.

NIS2 gör MSS till en affärskritisk fråga

NIS2-direktivet, som nu implementeras i svensk lagstiftning, ställer explicita krav på:

- Incidentrapportering inom 24 timmar från det att en signifikant incident upptäcks

- Riskhanteringsåtgärder inklusive kontinuerlig övervakning och incidenthanteringsprocesser

- Ledningsansvar — styrelsen kan hållas personligt ansvarig vid bristande efterlevnad

Utan en MSS-partner med etablerade processer är dessa krav svåra att uppfylla. Att bygga motsvarande kapacitet internt kräver minst 6–8 heltidsanställda säkerhetsanalytiker för att täcka dygnet runt — en kostnad och rekryteringsutmaning som få medelstora organisationer klarar.

Läs mer om Opsios säkerhetstjänster

Kompetensbrist är reell, inte ett buzzword

Flexeras State of the Cloud-rapport har konsekvent visat att brist på kvalificerad personal är en av de tre största utmaningarna för organisationer som hanterar molnmiljöer. Inom cybersäkerhet specifikt är situationen ännu mer akut — särskilt i Norden, där konkurrensen om erfarna SOC-analytiker är hård. MSS löser detta genom att ge tillgång till ett helt team av specialister genom en delad resursmodell.

MSS för molnmiljöer — en separat disciplin

Traditionell MSS fokuserade på perimetersäkerhet: brandväggar, IDS/IPS och nätverkssegmentering. Molnsäkerhet kräver fundamentalt annorlunda kompetens.

Vad molnspecifik MSS bör innehålla

Identitets- och åtkomsthantering (IAM): I molnet är identiteten den nya perimetern. Felkonfigurerade IAM-policyer i AWS eller Azure är den vanligaste orsaken till dataintrång vi ser i produktion. En MSS-leverantör ska kontinuerligt granska och optimera era IAM-konfigurationer.

Cloud Security Posture Management (CSPM): Automatisk kontroll av molnkonfigurationer mot best practices och compliance-ramverk. AWS Well-Architected Framework och Azure Architecture Center definierar baslinjen — CSPM-verktyg granskar avvikelser i realtid.

Arbetsbelastningsskydd (CWPP): Containers, serverlösa funktioner och Kubernetes-kluster kräver specialiserat skydd som traditionella endpoint-lösningar inte ger. Enligt CNCFs årliga undersökning ökar Kubernetes-adoption stadigt, men säkerhetsmognaden släpar efter.

Dataskydd och kryptering: GDPR kräver tekniska och organisatoriska åtgärder. En MSS-partner bör hantera krypteringsnyckelrotation, DLP-policyer och åtkomstkontroller för data i vila och transit — särskilt i eu-north-1 (Stockholm) och Sweden Central där svenska organisationer typiskt kör sina arbetsbelastningar.

Molnmigration med inbyggd säkerhet

Så väljer du rätt MSS-leverantör

Marknaden är full av leverantörer som kallar sig MSS. Här är vad som faktiskt skiljer en kompetent partner från en som bara vidarebefordrar larm.

Fem frågor att ställa

1. Hur ser er SOC-bemanning ut dygnet runt? Kräv transparens. "Follow-the-sun" med geografiskt distribuerade team (som Opsios modell med Karlstad och Bangalore) ger genuint 24/7-kapacitet utan nattskift-problematiken som försämrar analytikerkvalitet.

2. Vad händer inom de första 15 minuterna efter ett kritiskt larm? En seriös leverantör har dokumenterade runbooks med definierade responstider per allvarlighetsgrad, inte bara ett SLA-papper.

3. Har ni molnspecifik säkerhetskompetens? Fråga efter certifieringar (AWS Security Specialty, Azure Security Engineer, GCP Professional Cloud Security Engineer) och referenscase.

4. Hur hanterar ni compliance-rapportering? NIS2, GDPR, ISO/IEC 27001 och SOC 2 kräver kontinuerlig dokumentation. Leverantören bör kunna generera compliance-rapporter direkt från sina verktyg.

5. Kan ni integrera med vår befintliga miljö? MSS ska inte kräva att ni river er nuvarande infrastruktur. Fråga om stöd för era specifika plattformar, verktyg och processer.

MSS vs. intern SOC — en realistisk jämförelse

| Aspekt | Intern SOC | MSS-partner |

|---|---|---|

| Uppstartstid | 12–18 månader | 4–8 veckor |

| Bemanning 24/7 | 6–8 FTE minimum | Delad resursmodell |

| Kostnad (medelstor org.) | 5–8 MSEK/år personalrelaterat | Förutsägbar månadskostnad |

| Tillgång till hotunderrättelser | Begränsad | Aggregerade insikter från hela kundbasen |

| Skalbarhet | Kräver nyrekrytering | Ingår i tjänsten |

| Kompetensutveckling | Eget ansvar | Leverantörens ansvar |

Managerade molntjänster från Opsio

Opsios perspektiv: vad vi faktiskt ser i drift

Vi driver SOC/NOC dygnet runt och hanterar säkerheten för organisationer i Norden och internationellt. Här är tre mönster vi ser upprepade gånger:

Larmtrötthet dödar säkerheten. Organisationer som implementerar SIEM utan tillräcklig tuning genererar tiotusentals larm per dag. Inom veckor slutar analytiker att granska dem. En kompetent MSS-leverantör investerar tungt i korreleringslregler och falsk-positiv-reduktion — det är det osynliga arbete som skiljer verkligt skydd från säkerhetsteater.

Molnfelkonfigurationer är den nya angreppsvektorn. Inte avancerade zero-days, utan publikt exponerade S3-buckets, alltför generösa IAM-roller och avsaknad av MFA. Datadog State of Cloud-rapporten har upprepade gånger visat att en stor andel av molnresurser har konfigurationsbrister. Det är just sådant en CSPM-tjänst som del av MSS fångar upp.

Incidenthantering utan övning fungerar inte. Vi genomför tabletop-övningar med våra kunder kvartalsvis. Organisationer som aldrig övar sin incidentrespons presterar dramatiskt sämre vid verkliga incidenter — beslutskedjan är oklar, kommunikationsplaner saknas, och panik leder till felbeslut.

Managerad DevOps med inbyggd säkerhet

Från reaktivt till proaktivt — FinOps möter säkerhet

En ofta förbisedd koppling: säkerhet och kostnadsoptimering hänger ihop. Oanvända resurser som fortfarande har nätverksåtkomst utgör en säkerhetsrisk. Överdimensionerade instanser med breda behörigheter ökar attackytan. En MSS-leverantör som också förstår FinOps-principerna kan identifiera resurser som bör avvecklas — inte bara för att spara pengar, utan för att minska exponering.

Cloud FinOps — rätt kostnad, rätt säkerhet

Vanliga frågor

Vad är skillnaden mellan MSS och MDR?

Managed Security Services (MSS) är ett brett begrepp som täcker övervakning, brandväggshantering och compliance. Managed Detection and Response (MDR) är en mer specialiserad tjänst fokuserad på aktiv hotjakt och incidenthantering. Många leverantörer erbjuder båda, men MDR innebär typiskt djupare forensisk analys och snabbare respons vid bekräftade incidenter.

Behöver vi MSS om vi redan har ett internt IT-team?

Ja, i de flesta fall. Cybersäkerhet kräver dygnet-runt-bemanning och specialistkompetens som är svår att upprätthålla internt. Ert IT-team kan fokusera på infrastruktur och verksamhetsnära projekt medan MSS-leverantören hanterar hotövervakning, incidentrespons och regelefterlevnad.

Hur påverkar NIS2 behovet av managerade säkerhetstjänster?

NIS2-direktivet kräver att väsentliga och viktiga entiteter rapporterar säkerhetsincidenter inom 24 timmar. Det ställer krav på kontinuerlig övervakning och etablerade incidentprocesser — kapacitet som en MSS-leverantör redan har på plats. Utan MSS riskerar organisationer böter och operativa störningar.

Vad kostar managerade säkerhetstjänster?

Priset varierar beroende på omfattning, antal endpoints och avtalad SLA-nivå. Typiskt ser vi modeller från runt 15 000–50 000 SEK per månad för medelstora organisationer, men komplexa miljöer med strängare compliance-krav kan ligga högre. Jämför alltid mot kostnaden för att bygga motsvarande kapacitet internt.

Kan MSS hantera både molnmiljöer och lokal infrastruktur?

Ja, en kompetent MSS-leverantör täcker hybridmiljöer — AWS, Azure, GCP och on-prem. Det kräver dock att leverantören har specifik molnsäkerhetskompetens, inte bara traditionell nätverkssäkerhet. Fråga alltid efter certifieringar och erfarenhet i just din molnplattform.

Om författaren

Group COO & CISO at Opsio

Operational excellence, governance, and information security. Aligns technology, risk, and business outcomes in complex IT environments

Editorial standards: This article was written by a certified practitioner and peer-reviewed by our engineering team. We update content quarterly to ensure technical accuracy. Opsio maintains editorial independence — we recommend solutions based on technical merit, not commercial relationships.