Digital Forensics i molnmiljöer AWS och Azure

Group COO & CISO

Operational excellence, governance, and information security. Aligns technology, risk, and business outcomes in complex IT environments

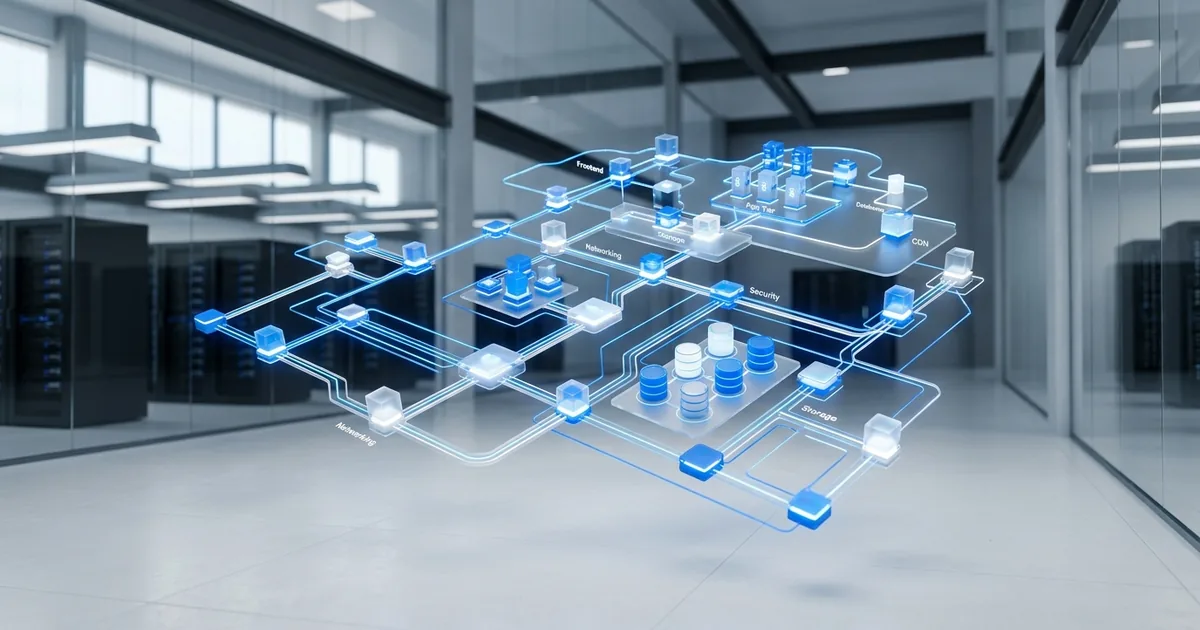

När en säkerhetsincident inträffar i molnet, hur bevarar du bevis och genomför en kriminalteknisk undersökning?Cloud forensics skiljer sig fundamentalt från lokal forensics. Du kan inte lägga beslag på en fysisk server. Förekomster kan skalas bort automatiskt. Loggar kan roteras. Och molnleverantören kontrollerar infrastrukturlagret. Den här guiden täcker praktiska molnkriminaltekniska tekniker som bevarar bevis, stödjer utredning och uppfyller lagkrav.

Nyckel takeaways

- Molnbevis är flyktigt:Automatisk skalning, instansavslutning och loggrotation kan förstöra bevis inom några minuter. Bevarandet måste vara omedelbart och automatiserat.

- Förberedelser är allt:Kriminalteknisk beredskap – loggning, lagringspolicyer och automatisk bevisinsamling – måste konfigureras innan en incident inträffar.

- Språkkedjan gäller molnbevis:Digitala bevis måste samlas in, lagras och dokumenteras med samma noggrannhet som fysiska bevis.

- Molnleverantörer har begränsat rättsmedicinskt stöd:Under modellen med delat ansvar ansvarar du för forensik ovanför infrastrukturlagret.

Cloud Forensic Evidence-källor

| Bevistyp | AWS Källa | Azure Källa | Retention |

|---|---|---|---|

| API Aktivitet | CloudTrail | Aktivitetslogg | 90 dagars standard, konfigurera längre |

| Nätverkstrafik | VPC Flödesloggar | NSG Flödesloggar | Konfigurera lagringsperiod |

| DNS Frågor | Frågeloggar för Route 53 | DNS Analytics | Konfigurera retention |

| Tillgång till lagring | S3 Åtkomstloggar, CloudTrail-datahändelser | Lagringsanalys, diagnostiska loggar | Konfigurera retention |

| Compute Forensics | EBS Snapshots, Memory dumps (manuell) | Disksnapshots, Memory dumps (manuell) | Tills raderad |

| Identitetshändelser | CloudTrail, IAM Access Analyzer | Azure AD-inloggningsloggar, granskningsloggar | 30 dagars standard (Azure AD), konfigurera längre |

| Säkerhetsvarningar | GuardDuty fynd | Defender for Cloud Alerts | 90 dagar (GuardDuty), konfigurera längre |

Kriminalteknisk beredskap: Före incidenten

Aktivera omfattande loggning

Aktivera all forensisk-relevant loggning innan en incident inträffar. I AWS: aktivera CloudTrail i alla regioner och alla konton med datahändelser för S3 och Lambda, aktivera VPC flödesloggar för alla VPC:er och aktivera GuardDuty på alla konton. I Azure: aktivera aktivitetsloggar med vidarebefordran av diagnostiska inställningar till Log Analytics, aktivera NSG Flow Logs och aktivera Azure AD-inloggning och export av granskningsloggar. Lagra loggar i oföränderlig lagring med integritetsvalidering för att säkerställa att bevis inte har manipulerats.

Konfigurera adekvat retention

Standardlogglagring är otillräcklig för kriminalteknik. CloudTrail behåller 90 dagar som standard (förläng med S3 leverans- och livscykelpolicyer). Azure Aktivitetsloggar sparas i 90 dagar (förlängs med diagnostiska inställningar till lagringskonton). Ställ in lagring på minst 1 år för alla säkerhetsrelevanta loggar. Vissa efterlevnadsramverk (PCI DSS, HIPAA) kräver längre lagring.

Förbered kriminaltekniska insamlingsverktyg

Förinstallera verktyg och procedurer för bevisinsamling: AMI/bildskapande skript för komprometterade instanser, EBS/disksnapshotautomation, minnesinsamlingsverktyg (LiME för Linux, WinPmem för Windows) förinstallerade på kritiska system eller tillgängliga via System Manager, och loggexportskript som samlar in alla relevanta loggar för ett specifikt tidsintervall och resurs.

Vill ni ha expertstöd med digital forensics i molnmiljöer aws och azure?

Våra molnarkitekter hjälper er med digital forensics i molnmiljöer aws och azure — från strategi till implementation. Boka ett kostnadsfritt 30-minuters rådgivningssamtal utan förpliktelse.

Bevisinsamling under en incident

Instans forensics

- Isolera instansen— Ersätt säkerhetsgrupper med en karantängrupp (neka all trafik). Avsluta INTE instansen.

- Skapa EBS-ögonblicksbilder— Ögonblicksbild av alla bifogade volymer. Det här är dina rättsmedicinska diskbilder.

- Fånga minne— Om minnesinsamlingsverktyg är tillgängliga, dumpa minnet innan instansen ändras. Minnet innehåller pågående processer, nätverksanslutningar, krypteringsnycklar och skadlig programvara som kanske inte finns på disken.

- Spela in instansens metadata— Fånga instans-ID, AMI, säkerhetsgrupper, roll IAM, nätverksgränssnitt och taggar.

- Exportera loggar— Samla CloudTrail/aktivitetslogghändelser, VPC flödesloggar och applikationsloggar för den relevanta tidsperioden.

Forensics för molntjänster

För incidenter som involverar molntjänster (S3 dataåtkomst, IAM kompromiss, Lambda missbruk): exportera alla relevanta CloudTrail-händelser för tidsperioden, dokumentera tjänstens konfiguration vid tidpunkten för incidenten, bevara eventuella temporära resurser (Lambda loggar in CloudWatch, SQS-meddelanden) och fånga IAM policyer och roller som kan ha modifierats förtroenderelationer.

dokumentation om spårbarhetskedjan

För varje insamlat bevis, dokumentera: vad som samlades in (typ, identifierare, storlek), när det samlades in (tidsstämpel), vem som samlade in det (namn, roll), hur det samlades in (verktyg, metod, kommandon), var det lagras (plats, åtkomstkontroller) och hashvärden (SHA-256) för integritetsverifiering. Lagra spårbarhetsdokumentation separat från själva bevisningen, med begränsad tillgång.

Forensiska analystekniker

Tidslinjerekonstruktion

Bygg en tidslinje för angriparaktivitet genom att korrelera händelser från flera källor: CloudTrail API-anrop (vilka åtgärder angriparen vidtog), VPC Flödesloggar (nätverksanslutningar gjorda), GuardDuty-fynd (genererade säkerhetsvarningar), S3 åtkomstloggar (åtkomst till data) och IAM använt händelser (credential assum). Tidslinjeanalys avslöjar hela attackkedjan: initial åtkomst, persistens, lateral rörelse, dataåtkomst och exfiltrering.

Disk forensics från ögonblicksbilder

Montera EBS-ögonblicksbilder eller Azure-skiva-ögonblicksbilder på en ren kriminalteknisk arbetsstation. Analysera filsystemet för: skadliga filer, modifierad konfiguration, angriparverktyg, kommandohistorik (bash_history, PowerShell-loggar), cron-jobb eller schemalagda uppgifter (persistens), SSH authorized_keys-modifieringar och webbserverloggar som visar utnyttjande.

Hur Opsio utför Cloud Forensics

- Kriminalteknisk beredskap:Vi konfigurerar omfattande loggning, lagring och automatisk bevisinsamling i din molnmiljö.

- Incidentutredning:Vårt IR-team genomför kriminaltekniska analyser med hjälp av molnbaserade och kriminaltekniska verktyg från tredje part.

- Bevisbevarande:Vi följer spårbarhetsförfaranden som uppfyller juridiska och regulatoriska krav.

- Tidslinjeanalys:Vi rekonstruerar hela attackkedjan från initial åtkomst till påverkan, med hjälp av korresponderande korrelation.

- Sakkunnig vittnesmål:Våra kriminaltekniska fynd är dokumenterade enligt en standard som är lämplig för rättsliga förfaranden och myndighetsrapportering.

Vanliga frågor

Kan jag utföra kriminalundersökningar efter att ha avslutat en molninstans?

Om du avslutade instansen utan att skapa EBS-ögonblicksbilder först, förloras diskbevis permanent. CloudTrail och VPC flödesloggar är fortfarande tillgängliga (om aktiverade), vilket ger API aktivitet och nätverksbevis. Detta är anledningen till att kriminalteknisk beredskap – automatiskt skapande av ögonblicksbilder vid incidentdetektering – är avgörande. Avsluta aldrig potentiellt komprometterade instanser innan bevis har bevarats.

Är kriminalteknisk bevisning i moln tillåtlig i domstol?

Ja, förutsatt att rätt spårbarhetskedja upprätthålls, bevisintegritet kan verifieras (hashvärden), insamlingsmetoder är dokumenterade och bevisen kan autentiseras. Molnleverantörsloggar (CloudTrail, Aktivitetsloggar) accepteras generellt som affärsdokument. Nyckeln är att upprätthålla rigorös dokumentation under hela insamlings- och analysprocessen.

Vilka verktyg används för molnforensik?

Molnbaserade verktyg: CloudTrail Lake (AWS), Log Analytics (Azure) för logganalys. Tredjepartsverktyg: Cado Response (molnbaserad forensics-plattform), Autopsy (diskforensics), Volatility (minneskriminalteknik), Plaso/Log2Timeline (tidslinjeanalys) och anpassade skript för molnspecifik bevisinsamling. Opsio använder en kombination av dessa verktyg baserat på utredningskraven.

For hands-on delivery in India, see Opsio's molndrift managed.

Om författaren

Group COO & CISO at Opsio

Operational excellence, governance, and information security. Aligns technology, risk, and business outcomes in complex IT environments

Editorial standards: This article was written by a certified practitioner and peer-reviewed by our engineering team. We update content quarterly to ensure technical accuracy. Opsio maintains editorial independence — we recommend solutions based on technical merit, not commercial relationships.