Säkerhetskopieringsstrategi i molnet: 3-2-1-regeln och beyond

Country Manager, Sweden

AI, DevOps, Security, and Cloud Solutioning. 12+ years leading enterprise cloud transformation across Scandinavia

Säkerhetskopieringsstrategi i molnet: 3-2-1-regeln och beyond för 2026

Modern ransomware riktar sig aktivt mot säkerhetskopieringssystem — angripare förstör backuper innan de krypterar produktionsdata. Den klassiska 3-2-1-regeln räcker inte längre. En robust backup-strategi i molnet kräver oföränderliga kopior, automatiserad återställningstestning och air-gapped lagring som överlever även vid totalt komprometterade administratörskonton.

Viktiga slutsatser

- 3-2-1-regeln är miniminivån — utöka till 3-2-1-1-0 med oföränderliga och air-gapped kopior för ransomware-skydd

- Oföränderliga säkerhetskopior via S3 Object Lock eller Azure Immutable Blob skyddar data även vid komprometterade admin-konton

- En säkerhetskopia du aldrig testat att återställa är en hypotes — automatisera återställningstester månadsvis

- Manuella backup-processer skapar falsk trygghet — automatisera hela kedjan från kopiering till verifiering

Från 3-2-1 till 3-2-1-1-0: varför den gamla regeln inte räcker

3-2-1-regeln formulerades i en tid då det största hotet var hårddiskkrascher och bränder. Principen — tre kopior av data, på två olika mediatyper, varav en offsite — var länge tillräcklig. Men ransomware har förändrat hotbilden fundamentalt.

Enligt Veeams rapporter om ransomware-trender har en överväldigande majoritet av ransomware-attacker försökt påverka säkerhetskopieringsförvar. Angriparna vet att om de förstör dina backuper har du inget val annat än att betala. Därför har regeln utökats:

| Princip | Krav | Syfte |

|---|---|---|

| 3 kopior | All data existerar i minst tre exemplar | Redundans mot enskild mediafejl |

| 2 mediatyper | Exempelvis EBS-snapshots + S3-lagring | Skydd mot mediaspecifika fel |

| 1 offsite | Annan AWS-region eller annat moln | Geografisk separation, DR-kapacitet |

| 1 oföränderlig | Object Lock / Immutable Blob | Skydd mot ransomware och insiderhot |

| 0 fel | Automatiserad backup-verifiering | Garanterad återställningsbarhet |

Det sista steget — noll fel — är det som de flesta organisationer missar. Utan systematisk verifiering upptäcker man korrupta eller ofullständiga backuper först vid den tidpunkt man desperat behöver dem.

Vill ni ha expertstöd med säkerhetskopieringsstrategi i molnet?

Våra molnarkitekter hjälper er med säkerhetskopieringsstrategi i molnet — från strategi till implementation. Boka ett kostnadsfritt 30-minuters rådgivningssamtal utan förpliktelse.

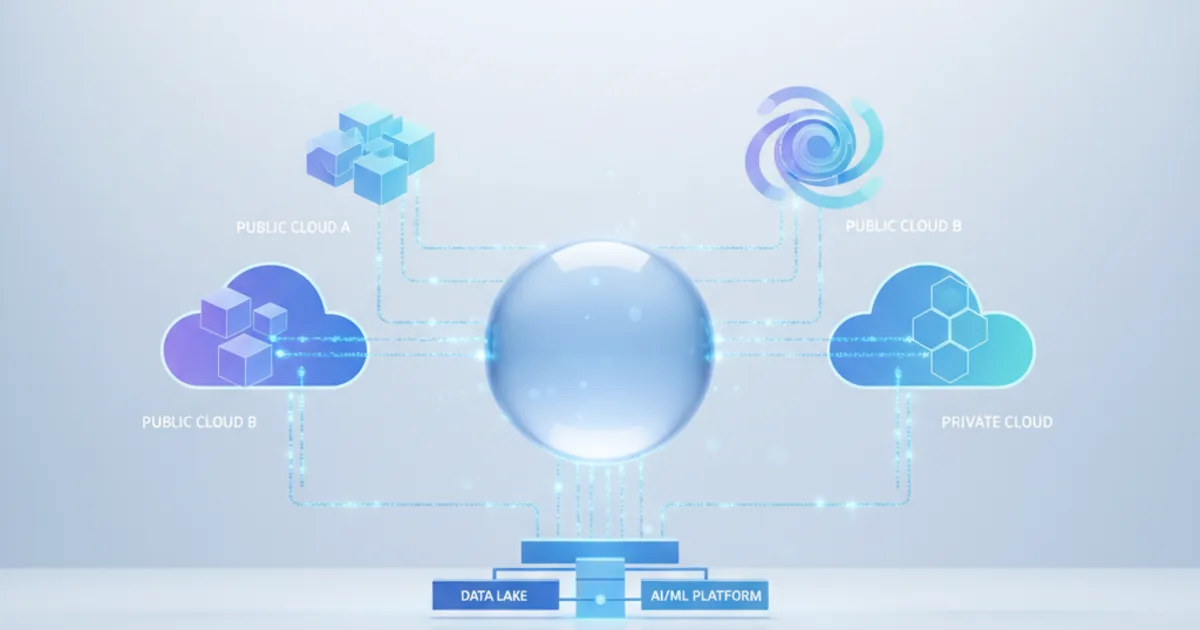

Backup-arkitektur i molnet: AWS och Azure

Valet av backup-verktyg beror på arbetsbelastning, krav på retention och vilken molnplattform ni kör. Här är en översikt av de vanligaste scenarierna:

| Datatyp | AWS-lösning | Azure-lösning | Rekommenderad retention |

|---|---|---|---|

| VM/instans | AWS Backup (EBS-snapshots) | Azure Backup (VM-snapshots) | 30 dagar dagligt, 12 månader månadsvis |

| Databas | RDS automatiserade backuper + snapshots | Azure SQL Backup | 35 dagars PITR, snapshots enligt policy |

| Objektlagring | S3 Cross-Region Replication + versionshantering | Blob Replication + mjuk borttagning | Enligt efterlevnadskrav |

| Filsystem | EFS Backup via AWS Backup | Azure Files Backup | 30–90 dagar |

| Kubernetes | Velero + S3 | Velero + Azure Blob | Baserat på arbetsbelastningens kritiskhet |

Regionval och datasuveränitet

För organisationer med krav på svensk datalagringsplats fungerar eu-north-1 (Stockholm) utmärkt som primär region. Offsite-kopian kan gå till eu-west-1 (Irland) eller eu-central-1 (Frankfurt) — alla inom EU/EES och därmed GDPR-kompatibla. På Azure-sidan erbjuder Sweden Central samma fördel med Sweden South eller West Europe som sekundär region.

NIS2-direktivet ställer ytterligare krav på att kritisk infrastruktur har dokumenterade och testade återställningsplaner. Om er organisation faller under NIS2-klassificeringen är kvartalsvis DR-övning inte en rekommendation utan ett regulatoriskt krav.

Oföränderliga säkerhetskopior: praktisk implementation

Oföränderliga backuper är den enskilt viktigaste försvarsmekanismen mot ransomware som riktar sig mot säkerhetskopior. Här är hur det fungerar i praktiken på respektive plattform.

AWS S3 Object Lock

S3 Object Lock finns i två lägen:

- Compliance Mode förhindrar alla — inklusive root-kontot — från att radera eller ändra objekt under retention-perioden. Det här är det korrekta valet för ransomware-skydd.

- Governance Mode tillåter specifikt auktoriserade användare att åsidosätta skyddet. Mer flexibelt men mindre säkert — en angripare med tillräckliga privilegier kan kringgå det.

Opsios rekommendation: Använd Compliance Mode med en retention-period som överstiger er förväntade detektionstid med god marginal. Om ni räknar med att det kan ta upp till 14 dagar att upptäcka en attack, sätt minst 30 dagars retention. Vi ser i praktiken att många organisationer underskattar sin detektionstid — 30 dagar bör betraktas som absolut minimum.

AWS Backup Vault Lock

Backup Vault Lock lägger oföränderlighet på AWS Backup-återställningspunkter direkt. När policyn är låst kan den inte ändras eller raderas, vilket skyddar EBS-snapshots, RDS-backuper och EFS-kopior. Det här är särskilt värdefullt för databas-backuper som inte enkelt kan lagras som objekt i S3.

Azure Immutable Blob Storage

Azure erbjuder två modeller:

- Tidsbaserade retention-policyer — förhindrar radering under en definierad period. Lämpligt för de flesta backup-scenarion.

- Legal Hold — förhindrar radering tills spärren uttryckligen hävs. Användbart vid juridiska utredningar eller e-discovery.

Båda kan appliceras på containernivå, och båda skyddar mot ransomware som försöker radera återställningsdata. Kombinera med Azure Backup med immutable vaults för ett komplett skydd.

Backup-testning och validering: det steget alla hoppar över

Från Opsios SOC/NOC i Karlstad ser vi ett återkommande mönster: organisationer investerar i sofistikerade backup-lösningar men testar aldrig om de faktiskt fungerar. En backup som aldrig verifierats är en optimistisk anteckning, inte ett tillförlitligt skydd.

Så strukturerar du ett testprogram

Automatiserad återställningstestning (månadsvis):

Schemalägg automatiska återställningar av kritiska databaser till en isolerad testmiljö. Verifiera dataintegriteten genom kontrollsummor, radantal och affärslogikvalidering. Hela processen bör vara scriptad — om den kräver manuell hantering kommer den inte att genomföras konsekvent.

Fullständig DR-övning (kvartalsvis):

Återställ kompletta applikationsstackar — inte bara enstaka databaser. Inkludera nätverkskonfiguration, DNS, certifikat och beroenden. Dokumentera varje steg och mät faktisk återställningstid.

Återställningstidsmätning:

Ett RTO på fyra timmar är meningslöst om era faktiska återställningar tar tolv. Mät den verkliga tiden vid varje test och jämför mot ert dokumenterade mål. Om det finns ett gap är det bättre att upptäcka det under en planerad övning än under en incident klockan tre på natten.

Integritetskontroll av data:

Jämför återställd data mot källan med kontrollsummor, radantal och validering av affärsregler. Vi har sett fall där backuper tekniskt sett slutförts utan fel men saknat kritiska tabeller på grund av felkonfigurerade inkluderingsregler.

Air-gapping och kontoisolering

Oföränderlighet skyddar mot att data raderas. Men en sofistikerad angripare med tillgång till ert primära AWS- eller Azure-konto kan fortfarande orsaka skada på andra sätt. Air-gapping handlar om att fysiskt och logiskt separera backuper från produktionsmiljön.

Praktiska åtgärder:

- Separat AWS-konto för backuper — använd AWS Organizations med ett dedikerat backup-konto. Ingen IAM-roll i produktionskontot ska ha skrivrättigheter till backup-kontot.

- Cross-account backup via AWS Backup med kopieringsjobb till ett sekundärt konto.

- Separat Azure-prenumeration med egna RBAC-regler och separat administratörskrets.

- Begränsa vem som kan ändra backup-policyer — använd MFA-krav och separation of duties.

Det här är inte paranoia. Det är grundläggande säkerhetshygien i en tid då supply chain-attacker och insiderhot är verklighet.

Kostnadsoptimering av backuper med FinOps-perspektiv

Oföränderliga backuper med lång retention kostar pengar — data som inte kan raderas innebär löpande lagringskostnader. Enligt Flexeras State of the Cloud har kostnadshantering konsekvent rankats som den största molnutmaningen. Backup-kostnader flyger ofta under radarn tills de plötsligt utgör en betydande del av molnnotan.

Strategier för kostnadseffektiv backup:

- Tiered retention: Dagliga backuper i 30 dagar, veckovisa i 90 dagar, månatliga i 12 månader. Flytta äldre kopior till S3 Glacier Deep Archive eller Azure Archive Storage.

- Inkrementella backuper: Både AWS Backup och Azure Backup stöder inkrementella snapshots som drastiskt reducerar lagringsbehov jämfört med fullständiga kopior.

- Tagga och inventera: Varje backup-resurs bör ha taggar som kopplar den till en arbetsbelastning, ägare och retention-policy. Otaggade backuper är osynliga kostnader.

- Granska regelbundet: Kör månatlig rapport över backup-kostnader per tjänst och jämför mot budget.

Hur Opsio hanterar backup i molnet

Opsios SOC/NOC-team bygger och driftar backup-lösningar som en integrerad del av vår managerade molntjänst:

- Backup-arkitekturdesign — vi implementerar 3-2-1-1-0-strategier med oföränderlig lagring, cross-account-kopior och cross-region-replikering.

- Automatiserad backup-hantering — AWS Backup och Azure Backup konfigureras med retention-policyer, efterlevnadsmärkning och larmhantering vid misslyckade jobb.

- Månadsvis återställningstestning — automatiserad återställningsverifiering med integritetskontroller och dokumentation som ni kan visa för revisorer.

- Ransomware-tålig design — oföränderliga backuper på isolerade konton med strikt åtkomstkontroll och MFA-krav.

- Dygnet-runt-övervakning — vårt NOC i Karlstad och Bangalore bevakar backup-jobb 24/7 och eskalerar misslyckanden omedelbart.

Vanliga frågor

Vad är skillnaden mellan 3-2-1-regeln och 3-2-1-1-0-regeln?

3-2-1 kräver tre kopior, två mediatyper och en offsite-kopia. 3-2-1-1-0 lägger till en oföränderlig kopia som inte kan ändras eller raderas, samt kravet på noll fel i backup-verifieringen. Tillägget är ett direkt svar på att modern ransomware aktivt söker upp och förstör säkerhetskopior.

Varför räcker det inte med vanlig replikering som ransomware-skydd?

Replikering kopierar allt — inklusive korrupt eller krypterad data. Om ransomware krypterar din primära lagring replikeras den krypterade datan till sekundärplatsen. Oföränderliga kopior med retention-perioder ger dig en tidpunkt att återgå till innan attacken inträffade.

Hur ofta bör man testa återställning av säkerhetskopior?

Kritiska databaser och system bör genomgå automatiserad återställningstestning minst en gång per månad med integritetskontroller. Komplett DR-övning med hela applikationsstacken bör ske kvartalsvis. Dokumentera alltid faktisk återställningstid och jämför mot uppsatt RTO.

Vad kostar oföränderlig lagring jämfört med vanlig molnlagring?

S3 Object Lock och Azure Immutable Blob medför ingen extra kostnad utöver den underliggande lagringskostnaden. Merkostnaden kommer från att data inte kan raderas under retention-perioden, vilket innebär att du betalar lagring under hela perioden. Räkna med 15–30 % högre lagringskostnad beroende på retention-tid.

Hur skyddar man Kubernetes-arbetsbelastningar med säkerhetskopior?

Velero är de facto-standarden för Kubernetes-backup. Det skapar snapshots av klustrets tillstånd, persistent volumes och konfigurationer, och lagrar dem i S3 eller Azure Blob. Kombinera Velero med oföränderlig lagring och testa återställning i ett separat kluster för att verifiera att hela stacken kan återskapas.

For hands-on delivery in India, see managed disaster recovery.

Om författaren

Country Manager, Sweden at Opsio

AI, DevOps, Security, and Cloud Solutioning. 12+ years leading enterprise cloud transformation across Scandinavia

Editorial standards: This article was written by a certified practitioner and peer-reviewed by our engineering team. We update content quarterly to ensure technical accuracy. Opsio maintains editorial independence — we recommend solutions based on technical merit, not commercial relationships.