W dzisiejszym cyfrowym krajobrazie cyberbezpieczeństwo jest dla organizacji najwyższym priorytetem. Testy penetracyjne, czyli testy piórowe, odgrywają kluczową rolę w tych wysiłkach. Polega ona na symulowaniu cyberataków w celu zidentyfikowania luk, zanim złoczyńcy będą mogli je wykorzystać.

Testy penetracyjne nie polegają wyłącznie na znajdowaniu słabych punktów. Chodzi o zrozumienie potencjalnego wpływu tych słabości. To proaktywne podejście pomaga organizacjom wzmocnić zabezpieczenia i chronić wrażliwe dane.

Zewnętrzne testy penetracyjne skupiają się na ocenie bezpieczeństwa zasobów dostępnych w Internecie. Dotyczy to stron internetowych i serwerów. Jest to niezbędne do zidentyfikowania punktów wejścia, które hakerzy mogą wykorzystać.

Proces testów penetracyjnych jest systematyczny. Obejmuje planowanie, rozpoznanie, skanowanie, eksploatację i raportowanie. Każdy krok ma na celu wykrycie różnych typów luk w zabezpieczeniach.

Testy te przeprowadzają hakerzy etyczni, znani również jako hakerzy białych kapeluszy. Używają tych samych technik, co złośliwi hakerzy, ale za pozwoleniem i w dobrym celu.

Regularne testy penetracyjne są niezbędne. Pomaga organizacjom wyprzedzać pojawiające się zagrożenia i ewoluujące wektory ataków. Zapewnia także zgodność z przepisami i normami branżowymi.

Wybór odpowiedniego dostawcy testów penetracyjnych ma kluczowe znaczenie. Organizacje muszą zadbać o to, aby testerzy posiadali niezbędne umiejętności i doświadczenie. Dzięki temu testowanie jest dokładne i skuteczne.

Kluczowe znaczenie ma włączenie testów penetracyjnych do szerszej strategii bezpieczeństwa. Zwiększa zdolność organizacji do reagowania na rzeczywiste zagrożenia cybernetyczne. Ta proaktywna postawa buduje zaufanie wśród klientów i interesariuszy.

Co to są testy penetracyjne?

Testy penetracyjne, często nazywane testem piórowym, symulują cyberataki na systemy komputerowe. Ma na celu identyfikację luk, które można wykorzystać, zanim będą mogły zostać wykorzystane przez złośliwych hakerów. To proaktywne podejście pomaga organizacjom wzmocnić środki bezpieczeństwa.

Testy penetracyjne nie są pojedynczym działaniem. Obejmuje szczegółowy proces przeprowadzany przez wykwalifikowanych specjalistów ds. bezpieczeństwa. Specjaliści ci używają technik podobnych do hakerów w świecie rzeczywistym, ale z autoryzacją. Ich celem jest identyfikacja słabych punktów, które mogą prowadzić do nieuprawnionego dostępu lub naruszenia bezpieczeństwa danych.

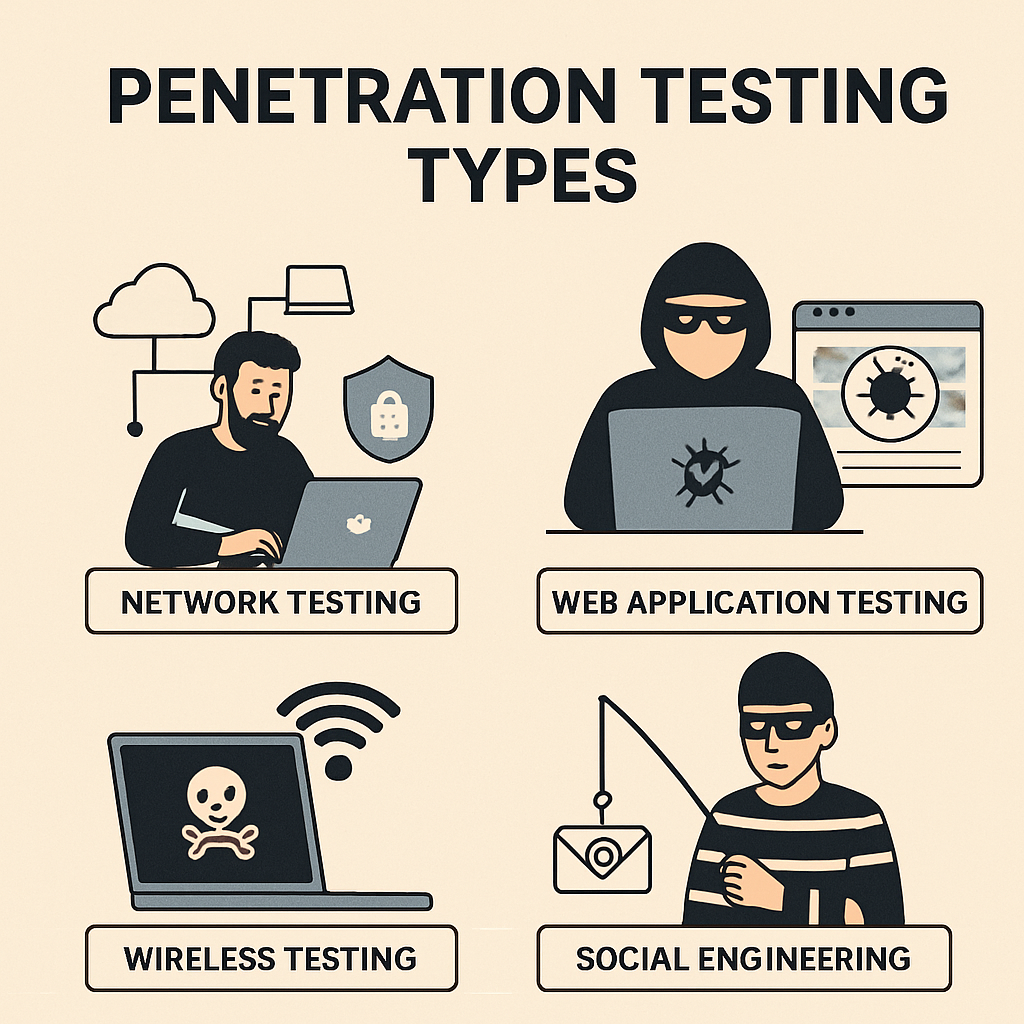

Istnieje kilka rodzajów testów penetracyjnych, każdy skupiający się na konkretnym celu:

- Testy penetracyjne sieci

- Testy penetracyjne aplikacji internetowych

- Bezprzewodowe testy penetracyjne

- Testy penetracyjne inżynierii społecznej

- Fizyczne testy penetracyjne

Testy te oceniają różne aspekty bezpieczeństwa organizacji. Testy sieci i aplikacji internetowych oceniają zabezpieczenia techniczne, podczas gdy inżynieria społeczna skupia się na słabych stronach ludzkich.

Pomyślny test penetracyjny zapewnia szczegółowy raport. Raport zawiera zidentyfikowane luki, ich potencjalne skutki i zalecane strategie naprawy. Oferuje jasny plan działania dotyczący wzmocnienia stanu bezpieczeństwa organizacji.

Ostatecznie testy penetracyjne są istotnym elementem strategii cyberbezpieczeństwa. Zwiększa świadomość organizacji na temat jej mocnych i słabych stron w zakresie bezpieczeństwa. Świadomość ta ma kluczowe znaczenie dla opracowania skutecznych zabezpieczeń i zapewnienia ochrony danych.

Dlaczego testy penetracyjne są ważne?

Testy penetracyjne odgrywają kluczową rolę w identyfikowaniu słabych punktów bezpieczeństwa, zanim będą mogły zostać wykorzystane. Naśladując cyberataki w świecie rzeczywistym, organizacje zyskują wgląd w potencjalne luki w zabezpieczeniach. Pomaga to w ustaleniu priorytetów ulepszeń bezpieczeństwa i efektywnej alokacji zasobów.

Co więcej, testy piórowe pomagają organizacjom przestrzegać przepisów i standardów branżowych. Zgodność ze frameworkami takimi jak PCI DSS, HIPAA i ISO 27001 wymaga regularnych testów bezpieczeństwa. Testy penetracyjne spełniają te wymagania i wykazują zaangażowanie w bezpieczeństwo.

Regularne testy piórem oferują kilka korzyści:

- Wczesne wykrywanie luk w zabezpieczeniach

- Ulepszenie planów reagowania na incydenty

- Popraw zasady i procedury bezpieczeństwa

Przeprowadzanie testów penetracyjnych może również wzmocnić zaufanie klientów i interesariuszy. Wykazanie proaktywnych środków bezpieczeństwa utwierdza ich w zobowiązaniach w zakresie ochrony danych. Zaufanie to jest niezbędne do utrzymywania relacji biznesowych i ochrony reputacji marki.

Wreszcie, niezbędne jest wyprzedzanie pojawiających się zagrożeń. W miarę ewolucji zagrożeń cybernetycznych konieczna jest ciągła czujność. Testy penetracyjne dostarczają informacji potrzebnych do dostosowania i udoskonalenia środków obrony, zapewniając odporność organizacji na ataki.

Rodzaje testów penetracyjnych

Testy penetracyjne to szeroka dziedzina, obejmująca różne specyficzne typy ukierunkowane na różne aspekty infrastruktury organizacji. Każdy rodzaj testów koncentruje się na unikalnych obszarach, zapewniając kompleksowy zasięg.

Zwykle testy penetracyjne dzielą się na następujące kategorie:

- Testy penetracyjne siecianalizuje bezpieczeństwo sieci, identyfikując luki w protokołach, hostach i usługach sieciowych.

- Testy penetracyjne aplikacji internetowychceluje w aplikacje internetowe, odkrywając wady, takie jak wstrzykiwanie SQL i skrypty między witrynami.

- Bezprzewodowe testy penetracyjnesprawdza bezpieczeństwo sieci bezprzewodowych i identyfikuje słabe punkty.

Każdy typ wymaga specjalistycznych umiejętności i narzędzi, aby skutecznie identyfikować i wykorzystywać potencjalne luki. Wybór odpowiedniego typu zależy od konkretnych potrzeb organizacji i obszarów zainteresowania.

Oprócz testów sieci i aplikacji, testy penetracyjne inżynierii społecznej oceniają czynnik ludzki. Testy te ujawniają ryzyko związane z zachowaniem pracowników i świadomością bezpieczeństwa.

Organizacje mogą również rozważyć fizyczne testy penetracyjne. Ten typ ocenia kontrole bezpieczeństwa związane z fizycznym dostępem do systemów i obiektów.

Aby przeprowadzić kompleksową ocenę bezpieczeństwa, organizacje powinny zastosować kombinację tych typów testów.

Zewnętrzne testy penetracyjne

Zewnętrzne testy penetracyjne skupiają się na ocenie bezpieczeństwa publicznie dostępnych zasobów organizacji. Mogą to być strony internetowe, serwery poczty e-mail i inne usługi online.

Celem jest identyfikacja luk w zabezpieczeniach, które może wykorzystać osoba atakująca z zewnątrz. Testy te pomagają zapewnić, że zewnętrzne punkty wejścia są zabezpieczone przed zagrożeniami zewnętrznymi.

Kluczowe aspekty zwykle oceniane w zewnętrznych testach piórowych to:

- Otwarte porty i usługi

- Konfiguracje zapory sieciowej

- Aplikacje internetowe skierowane na zewnątrz

Regularne zewnętrzne testy penetracyjne pomagają wykryć błędne konfiguracje i luki w zabezpieczeniach Internetu. Zajęcie się tymi słabymi stronami ma kluczowe znaczenie dla ochrony przed atakami zewnętrznymi.

Ponieważ zagrożenia cybernetyczne stale ewoluują, niezbędne są regularne testy zewnętrzne. Zapewnia dostosowanie środków bezpieczeństwa do nowych zagrożeń i pomaga zachować integralność systemów zewnętrznych.

Wewnętrzne testy penetracyjne

W przeciwieństwie do testów zewnętrznych, wewnętrzne testy penetracyjne symulują atak z wnętrza organizacji. Pomaga to zidentyfikować luki, które mogą zostać wykorzystane przez zagrożenia wewnętrzne lub po ominięciu zabezpieczeń obwodowych.

Obszary zainteresowania w wewnętrznych testach piórowych obejmują:

- Ocena bezpieczeństwa sieci wewnętrznej

- Ocena kontroli dostępu i uprawnień

- Testowanie systemów wykrywania włamań

Rozumiejąc słabe strony bezpieczeństwa wewnętrznego, organizacje mogą wzmocnić mechanizmy obronne i zminimalizować ryzyko wewnętrznych naruszeń.

Testowanie wewnętrzne ma kluczowe znaczenie w organizacjach posiadających duże, złożone sieci. Dzięki temu po wejściu do środka atakujący mają zapewnione solidne zabezpieczenia.

Regularne wewnętrzne testy penetracyjne pomagają zweryfikować zasady bezpieczeństwa i ulepszyć strategie segmentacji sieci. Ostatecznie zwiększa to ogólną odporność zabezpieczeń.

Testy penetracyjne aplikacji internetowych

Testy penetracyjne aplikacji internetowych mają na celu wykrycie luk w aplikacjach internetowych. Aplikacje te często stanowią punkty wejścia dla atakujących ze względu na ich dostępność.

Ten typ testów koncentruje się na typowych lukach w zabezpieczeniach aplikacji internetowych, takich jak:

- Wtrysk SQL

- Skrypty między witrynami (XSS)

- Fałszowanie żądań między witrynami (CSRF)

Ponieważ aplikacje internetowe często obsługują wrażliwe dane, kluczowe znaczenie ma solidne bezpieczeństwo. Wykrycie i naprawienie tych luk może zapobiec poważnym naruszeniom danych.

Regularne testowanie aplikacji internetowych jest konieczne w miarę ich ewolucji i pojawiania się nowych luk w zabezpieczeniach. Aktualizacje i zmiany mogą powodować nowe zagrożenia bezpieczeństwa.

Włączając testowanie aplikacji internetowych do swojej strategii bezpieczeństwa, możesz chronić dane użytkowników i zachować zaufanie. Ma to kluczowe znaczenie w coraz bardziej cyfrowym krajobrazie.

Testy penetracyjne sieci bezprzewodowej, IoT i chmury

Środowiska bezprzewodowe, IoT i chmurowe wprowadzają nowe wyzwania w zakresie bezpieczeństwa. Testy penetracyjne w tych obszarach mają kluczowe znaczenie dla identyfikacji potencjalnych zagrożeń i zajęcia się nimi.

Kluczowe obszary zainteresowania obejmują:

- Zabezpieczanie sieci i urządzeń bezprzewodowych

- Testowanie urządzeń IoT i ich protokołów komunikacyjnych

- Ocena konfiguracji usług w chmurze i kontroli dostępu

Testy penetracji sieci bezprzewodowej ujawniają słabości w szyfrowaniu i uwierzytelnianiu sieci, takie jak słabe hasła lub nieaktualne protokoły.

Testy penetracyjne IoT obejmują specyficzne problemy bezpieczeństwa charakterystyczne dla wzajemnie połączonych urządzeń, zapewniając, że nie są one punktami wyjścia dla ataków.

Testy penetracyjne chmury koncentrują się na ochronie danych i zarządzaniu dostępem w usługach chmurowych. Ocenia sposób zarządzania i konfiguracji zasobów chmury.

Regularne testowanie w tych domenach pomaga wyeliminować luki w zabezpieczeniach wynikające z pojawiających się technologii i zapewnia zgodność z najlepszymi praktykami.

Proces testów penetracyjnych: krok po kroku

Proces testów penetracyjnych jest skrupulatny i metodyczny. Zapewnia kompleksową identyfikację i wyeliminowanie luk w zabezpieczeniach. Każdy etap odgrywa kluczową rolę w odkrywaniu słabych punktów bezpieczeństwa.

Proces można podzielić na następujące etapy:

- Planowanie i określanie zakresu

- Rozpoznanie i gromadzenie informacji

- Analiza i skanowanie podatności

- Eksploatacja

- Poeksploatacja i raportowanie

Wszystkie te kroki dają pełny obraz stanu bezpieczeństwa organizacji. Zrozumienie każdej fazy pomaga w przeprowadzeniu skutecznych testów penetracyjnych. Organizacje odnoszą korzyści, proaktywnie eliminując zidentyfikowane luki w zabezpieczeniach. To ustrukturyzowane podejście gwarantuje, że środki bezpieczeństwa są solidne i kompleksowe.

Ogólnie rzecz biorąc, proces testów penetracyjnych jest niezbędny do utrzymania zabezpieczeń cybernetycznych. Osiąga się to poprzez dokładne zbadanie potencjalnych i istniejących luk w zabezpieczeniach.

1. Planowanie i zakres

Planowanie i określanie zakresu stanowią podstawę udanego testu penetracyjnego. Na tym etapie definiuje się cele i ograniczenia testu.

Kluczowe działania obejmują:

- Zdefiniowanie zakresu i celów testu

- Identyfikacja krytycznych systemów i zasobów

- Zrozumienie zgodności i wymogów prawnych

Jasna komunikacja na tym etapie jest kluczowa. Ujednolica oczekiwania pomiędzy zespołem testowym a organizacją. Właściwe planowanie zapewnia ukierunkowany i skuteczny test, który dostarcza praktycznych spostrzeżeń.

2. Rozpoznanie i gromadzenie informacji

Podczas rozpoznania zbierane są informacje o systemach docelowych. Ta faza zapewnia lepsze zrozumienie potencjalnych luk w zabezpieczeniach.

Typowe zadania na tym etapie:

- Gromadzenie publicznie dostępnych informacji

- Profilowanie sieci docelowej

- Identyfikacja odsłoniętych usług i technologii

Ta faza jest niezbędna do zrozumienia, w jaki sposób atakujący może zbliżyć się do celu. Pomaga w budowaniu dokładnego modelu zagrożenia. Właściwy rozpoznanie może znacznie zwiększyć skuteczność testu penetracyjnego.

3. Analiza i skanowanie podatności

Analiza podatności identyfikuje potencjalne wady w systemach docelowych. Ta faza obejmuje użycie różnych narzędzi i technik do skanowania w poszukiwaniu słabych punktów.

Kluczowe działania obejmują:

- Przeprowadzanie automatycznego skanowania pod kątem luk w zabezpieczeniach

- Ręczna analiza potencjalnych luk

- Priorytetyzowanie zagrożeń na podstawie poziomów ryzyka

Dokładna analiza podatności pomaga zidentyfikować krytyczne słabości. Informuje o kolejnych etapach eksploatacji. Dokładna analiza podatności gwarantuje, że żadna istotna podatność nie pozostanie niezauważona.

4. Wyzysk

Eksploatacja ma na celu sprawdzenie zidentyfikowanych luk poprzez próbę ich wykorzystania. Ten krok symuluje rzeczywiste scenariusze ataku.

Działania na tym etapie obejmują:

- Wykorzystanie znanych luk w zabezpieczeniach dostępu

- Wykorzystanie luk w zabezpieczeniach w celu wykazania wpływu

- Testowanie skuteczności kontroli bezpieczeństwa

Skuteczne wykorzystanie ujawnia potencjalny wpływ naruszenia. Podkreśla znaczenie eliminowania luk w zabezpieczeniach. Ten krok pokazuje powagę wykrytych luk w zabezpieczeniach.

5. Poeksploatacja i raportowanie

W fazie poeksploatacyjnej uwaga skupia się na zrozumieniu konsekwencji udanego exploita. Wyniki są następnie zestawiane w szczegółowy raport.

Kluczowe działania obejmują:

- Analiza wpływu exploita

- Dokumentowanie słabych punktów i ustaleń

- Przedstawianie zaleceń dotyczących środków zaradczych

Sprawozdanie końcowe jest istotne dla zainteresowanych stron. Przedstawia słabe punkty, ryzyko i proponowane strategie łagodzenia. Dokument ten stanowi wskazówkę dla organizacji, jak skutecznie wzmacniać swój poziom bezpieczeństwa.

Narzędzia i techniki stosowane w testach penetracyjnych

Testy penetracyjne opierają się na połączeniu specjalistycznych narzędzi i metod. Zasoby te umożliwiają testerom skuteczną i wydajną identyfikację luk w zabezpieczeniach. Spośród licznych dostępnych narzędzi, niektóre stały się standardami branżowymi.

Typowe narzędzia obejmują:

- Nmap:Szeroko stosowany do wykrywania sieci i audytu bezpieczeństwa.

- Metasploit:Niezbędny w fazie eksploatacji, oferujący szereg exploitów.

- Zestaw Burp:Używany głównie do testowania aplikacji internetowych i skanowania pod kątem luk w zabezpieczeniach.

- Wireshark:Przydatne w analizie danych protokołu sieciowego.

Wybór odpowiedniego narzędzia zależy od zakresu testu i środowiska docelowego. Testerzy często łączą kilka narzędzi, aby uwzględnić różne scenariusze. Należy pamiętać, że wykwalifikowani testerzy uzupełniają narzędzia technikami ręcznymi, aby uzyskać maksymalną skuteczność.

Techniki odgrywają kluczową rolę obok narzędzi. Etyczni hakerzy wykorzystują umiejętności takie jak inżynieria społeczna, aby odkryć nietechniczne luki w zabezpieczeniach. To połączenie narzędzi i technik ma kluczowe znaczenie dla kompleksowych testów piórowych.

Regularne aktualizacje i szkolenia pomagają testerom być na bieżąco z najnowszymi osiągnięciami w testach penetracyjnych. Muszą dostosowywać się do zmieniających się zagrożeń i technologii, zapewniając skuteczność swoich metod.

Synergia między narzędziami i ludzką wiedzą tworzy potężną obronę przed zagrożeniami cybernetycznymi. Testerzy muszą wykorzystać tę kombinację, aby dokładnie przeniknąć i zrozumieć systemy.

Zgodność, zarządzanie ryzykiem i wartość biznesowa

W dzisiejszym krajobrazie regulacyjnym zgodność z przepisami nie podlega negocjacjom dla przedsiębiorstw. Testy penetracyjne odgrywają kluczową rolę w wypełnianiu tych obowiązków. Organizacje muszą zapewnić zgodność swoich systemów ze standardami takimi jak PCI DSS i ISO 27001.

Zarządzanie ryzykiem stanowi podstawę strategii cyberbezpieczeństwa. Dzięki testom penetracyjnym firmy mogą zlokalizować luki w zabezpieczeniach. To proaktywne podejście pomaga w łagodzeniu potencjalnych zagrożeń, zanim się zmaterializują. Przekształca ryzyko w możliwe do zarządzania wyzwania.

Co więcej, testy piórkowe zapewniają bezpośrednią wartość biznesową wykraczającą poza bezpieczeństwo. Pomagają w utrzymaniu zaufania klientów, wykazując się zaangażowaniem w ochronę danych. Może to znacząco poprawić reputację i wiarygodność organizacji.

Testy penetracyjne oferują:

- Lepszy poziom cyberbezpieczeństwa.

- Dostosowanie do standardów zgodności.

- Ulepszone zarządzanie ryzykiem.

- Większe zaufanie zainteresowanych stron.

Wczesne identyfikowanie luk w zabezpieczeniach usprawnia także alokację zasobów. Koncentrując się na wymiernych zagrożeniach, firmy mogą skutecznie ustalać priorytety inwestycji. Takie podejście nie tylko obniża koszty, ale także poprawia ogólną efektywność operacyjną.

Wizualizacja cyklu życia testów penetracyjnych w kontekście biznesowym zapewnia przejrzystość. Pokazuje, jak praktyki bezpieczeństwa i cele biznesowe są ze sobą powiązane, podkreślając ich wzajemną zależność.

Wyzwania i ograniczenia testów penetracyjnych

Testy penetracyjne, choć niezbędne, wiążą się z wyzwaniami. Istotnym ograniczeniem jest jego zakres. Testy często koncentrują się na określonych obszarach, pozostawiając inne potencjalne luki nieodkryte.

Ograniczenia czasowe mogą również utrudniać dokładne testowanie. Kompleksowe oceny wymagają odpowiedniej ilości czasu, ale działalność gospodarcza może ograniczyć ten czas. W rezultacie niektóre luki mogą pozostać niezauważone podczas testu piórowego.

Kolejnym ograniczeniem są potencjalne zakłócenia w świadczeniu usług. Testowanie w żywych środowiskach może nieumyślnie spowodować przestoje, wpływając na ciągłość działania. Ryzyko to wymaga starannego planowania i koordynacji z zespołami IT.

Względy budżetowe również mogą stanowić wyzwanie. Wysokiej jakości testy penetracyjne wymagają wykwalifikowanych specjalistów i wyrafinowanych narzędzi, co może być kosztowne. Niektóre przedsiębiorstwa mogą mieć trudności z przydzieleniem wystarczających zasobów.

Wyzwania te podkreślają znaczenie całościowego podejścia do bezpieczeństwa. Organizacje powinny rozważyć testy penetracyjne jako jeden z elementów zintegrowanej strategii cyberbezpieczeństwa. Kluczowe ograniczenia obejmują:

- Ograniczony zakres

- Ograniczenia czasowe

- Potencjalne zakłócenia

- Ograniczenia budżetowe

Najlepsze praktyki w zakresie skutecznych testów penetracyjnych

Aby zmaksymalizować wartość testów penetracyjnych, należy stosować się do najlepszych praktyk. Zacznij od jasnego określenia zakresu i celów. Dzięki temu test będzie zgodny z celami bezpieczeństwa Twojej organizacji.

Zatrudnij wykwalifikowanych, renomowanych testerów. Poszukaj doświadczenia i certyfikatów, takich jak Certified Ethical Hacker (CEH) lub Offensive Security Certified Professional (OSCP). Kompetentni testerzy potrafią skutecznie identyfikować i wykorzystywać luki.

Utrzymuj otwartą komunikację pomiędzy testerami a zespołami wewnętrznymi. Sprzyja to współpracy i zapewnia minimalne zakłócenia w działalności operacyjnej. Pomaga także w rozwiązywaniu wszelkich bezpośrednich problemów pojawiających się podczas testowania.

Wreszcie, traktuj testy penetracyjne jako proces ciągły, a nie jednorazowe wydarzenie. Regularne testy pomagają wyprzedzać zmieniające się zagrożenia. Stale ulepszaj swój stan bezpieczeństwa w oparciu o wyniki testów.

Kluczowe najlepsze praktyki obejmują:

- Zdefiniuj jasny zakres i cele.

- Zatrudnij wykwalifikowanych testerów ze sprawdzonymi referencjami.

- Zapewnij otwartą, ciągłą komunikację.

- Włącz testowanie do ciągłej strategii bezpieczeństwa.

Jak wybrać dostawcę testów penetracyjnych

Wybór odpowiedniego dostawcy testów penetracyjnych ma kluczowe znaczenie dla Twojego bezpieczeństwa. Zacznij od oceny ich referencji i wiedzy specjalistycznej. Upewnij się, że posiadają odpowiednie certyfikaty i udokumentowane doświadczenie.

Rozważ ich metodologię i podejście. Dobry dostawca dostosuje swoje testy do Twoich unikalnych potrzeb. Powinni także posiadać jasny proces raportowania ustaleń i rekomendowania rozwiązań.

Wreszcie, nadaj priorytet komunikacji i przejrzystości. Wybierz dostawcę, który będzie Cię informować na bieżąco przez cały proces testowania. Pomaga to w zrozumieniu słabych punktów i dostosowaniu planów naprawczych.

Przy wyborze dostawcy:

- Sprawdź certyfikaty i doświadczenie.

- Oceń ich metodologię.

- Zapewnij silną komunikację i przejrzystość.

Integracja testów penetracyjnych ze strategią bezpieczeństwa

Testy penetracyjne powinny stanowić integralną część strategii cyberbezpieczeństwa. Identyfikuje podatności i testuje skuteczność kontroli bezpieczeństwa. Integrując testy piórowe, aktywnie zarządzasz ryzykiem.

Aby skutecznie osadzić testy penetracyjne, rozważ dostosowanie testów do celów biznesowych. Dzięki temu testy dotyczą najbardziej krytycznych zasobów. Regularne planowanie testów piórowych pomaga wyprzedzać ewoluujące zagrożenia.

Współpraca pomiędzy zespołami IT i bezpieczeństwa jest niezbędna. Zapewnia zgodność celów, zakresu i planów środków zaradczych. Ta praca zespołowa może poprawić ogólny stan bezpieczeństwa Twojej organizacji.

Integrując testy penetracyjne, należy wziąć pod uwagę następujące kroki:

- Dopasuj testy do celów biznesowych.

- Zaplanuj regularne sesje testowe.

- Wspieraj współpracę między zespołami.

Proaktywne podejście do testów penetracyjnych może zmienić Twoją strategię bezpieczeństwa. Buduje odporność i wzmacnia mechanizmy obronne, przygotowując Cię na przyszłe wyzwania.

Wniosek: Przyszłość testów penetracyjnych

Wraz z postępem technologii krajobraz testów penetracyjnych stale ewoluuje. Pojawiające się zagrożenia i technologie, takie jak IoT i AI, wymagają bardziej wyrafinowanych podejść. Organizacje muszą się dostosowywać i wprowadzać innowacje, aby utrzymać solidne zabezpieczenia.

Przyszłość testów penetracyjnych wiąże się z głębszą integracją z narzędziami automatyzującymi. Zautomatyzowane testy będą uzupełnieniem ręcznych wysiłków w celu zwiększenia wydajności i dokładności. Ta mieszanka zapewnia bardziej kompleksową ocenę bezpieczeństwa.

Ciągłe uczenie się i rozwój w zakresie cyberbezpieczeństwa mają kluczowe znaczenie. W miarę ewolucji atakujących, ewoluują także obrońcy. Inwestowanie w najnowocześniejsze praktyki testowania zapewnia gotowość i odporność na przyszłe wyzwania cybernetyczne. Testy penetracyjne pozostaną kamieniem węgielnym proaktywnych strategii bezpieczeństwa, niezbędnych do ochrony infrastruktury cyfrowej.