Zrozumienie AI w bezpieczeństwie chmury: definicje i podstawowe technologie

„AI w bezpieczeństwie chmury” odnosi się do zastosowania sztucznej inteligencji, uczenia maszynowego i powiązanych technologii w celu ochrony infrastruktury, platform i aplikacji w chmurze. Podejście to wykorzystuje inteligencję obliczeniową do analizowania ogromnych ilości danych, identyfikowania wzorców, wykrywania anomalii i automatyzacji reakcji – czyli możliwości, które stają się coraz bardziej istotne w miarę zwiększania się złożoności środowisk chmurowych i wyrafinowania zagrożeń.

Podstawowe technologie wspierające bezpieczeństwo w chmurze oparte na AI

Uczenie maszynowe

Modele uczenia maszynowego analizują dane telemetryczne w chmurze, aby ustalić wartości bazowe, wykryć anomalie i klasyfikować potencjalne zagrożenia. Modele te mogą przetwarzać ogromne ilości danych z dzienników, przepływów sieciowych i działań użytkowników w celu zidentyfikowania wzorców, których analitycy nie byliby w stanie wykryć ręcznie.

Głębokie uczenie się

Sieci neuronowe przetwarzają złożone sygnały, takie jak modelowanie sekwencji dzienników lub przepływów sieciowych, umożliwiając bardziej wyrafinowane rozpoznawanie wzorców. Głębokie uczenie się specjalizuje się w identyfikowaniu subtelnych wskaźników kompromisu w wielowymiarowych zbiorach danych.

Analityka behawioralna

Ustalając wartości bazowe normalnego zachowania użytkowników i obciążeń, AI może wykryć odchylenia, które mogą wskazywać na kompromis. To podejście jest szczególnie skuteczne w identyfikowaniu zagrożeń wewnętrznych i niewłaściwego wykorzystania danych uwierzytelniających, których często brakuje w tradycyjnych systemach opartych na sygnaturach.

Uczenie się przez wzmacnianie

Systemy te optymalizują działania reagowania w czasie, ucząc się na wynikach w celu poprawy przyszłych decyzji. Uczenie się przez wzmacnianie jest szczególnie cenne w przypadku ustalania priorytetów według podręcznika i automatycznego reagowania na incydenty.

Ulepszone wykrywanie zagrożeń za pomocą AI rozszerza zasady — nie zastępuje ludzkiego osądu. Wyjaśnialność i walidacja pozostają istotnymi elementami skutecznych operacji bezpieczeństwa.

AI Rozwiązania i możliwości w zakresie bezpieczeństwa

Integracja AI z bezpieczeństwem w chmurze umożliwiła nową generację rozwiązań, które mogą wykrywać, analizować i reagować na zagrożenia z niespotykaną szybkością i dokładnością. Możliwości te obejmują zarządzanie tożsamością, ochronę danych, bezpieczeństwo środowiska wykonawczego i zgodność z pełnym spektrum wyzwań związanych z bezpieczeństwem chmury.

Kluczowe przypadki użycia AI w Cloud Security

Adaptacyjny IAM

Modele AI oceniają kontekst uwierzytelniania (urządzenie, lokalizacja, zachowanie), aby umożliwić adaptacyjną kontrolę dostępu i usprawnić usługę MFA w przypadku wykrycia podejrzanych wzorców. To dynamiczne podejście znacznie zmniejsza ryzyko naruszenia bezpieczeństwa danych uwierzytelniających.

Ochrona danych

Kontrola i klasyfikacja treści oparta na AI automatycznie identyfikuje wrażliwe dane, takie jak informacje umożliwiające identyfikację osób i własność intelektualna, umożliwiając skuteczniejsze zasady DLP i szyfrowania bez ręcznego tagowania.

Bezpieczeństwo środowiska wykonawczego

Wykrywanie anomalii w metrykach kontenerów, analiza wywołań systemowych i ocena zagrożeń oparta na modelu chronią obciążenia w chmurze przed atakami w czasie rzeczywistym, identyfikując złośliwe zachowania, które mogłyby zostać przeoczone w podejściu opartym na sygnaturach.

Zarządzanie stanem bezpieczeństwa w chmurze

AI ulepsza CSPM o automatyczne wykrywanie dryftu i sprawdzanie zasad IaC, wykorzystując priorytetyzację ryzyka, aby skoncentrować wysiłki zaradcze na najbardziej krytycznych błędnych konfiguracjach.

Rozszerzone wykrywanie i reagowanie

Platformy XDR używają AI do korelowania telemetrii punktu końcowego, tożsamości i chmury, tworząc zdarzenia o ustalonych priorytetach, które zmniejszają zmęczenie alertami i skracają czas reakcji.

Zapobieganie oszustwom i nadużyciom

Modele ML wykrywają nietypowe wzorce rozliczeń, próby przejęcia konta i nadużycia API, chroniąc zasoby chmury przed wyzyskiem finansowym i operacyjnym.

Przyspiesz swoją podróż w zakresie bezpieczeństwa AI

Pobierz nasz kompleksowy przewodnik po wdrażaniu, aby dowiedzieć się, jak wiodące organizacje wdrażają rozwiązania bezpieczeństwa w chmurze oparte na AI, aby zmniejszyć ryzyko i poprawić wydajność operacyjną.

Automatyzacja zabezpieczeń w chmurze za pomocą AI: orkiestracja i reagowanie

AI przyspiesza automatyzację w całym cyklu życia zabezpieczeń, od wykrycia po naprawę. Łącząc inteligencję maszyn z możliwościami orkiestracji, organizacje mogą znacznie skrócić średni czas wykrycia (MTTD) i średni czas reakcji (MTTR), zachowując przy tym odpowiedni nadzór człowieka.

Cykl życia automatyzacji

| Scena | AI Wkład | Wpływ na biznes |

| Priorytety | ML szereguje alerty według ryzyka i potencjalnego wpływu, skracając czas selekcji analityków | Skrócenie czasu rozpatrywania alertów o 40–60% |

| Orkiestracja | Platformy SOAR uruchamiają działania powstrzymujące w oparciu o alerty wzbogacone o model | Obniżony MTTR z godzin do minut |

| Egzekwowanie zasad | Systemy integrują się z potokami IaC w celu automatycznego korygowania błędnych konfiguracji | Redukcja ekspozycji wysokiego ryzyka o 70–90% |

| Ciągłe doskonalenie | Modele uczą się na podstawie wyników, aby ulepszyć przyszłe wykrywanie i reagowanie | Ciągłe ograniczanie liczby fałszywych alarmów i pominiętych wykryć |

Przykład: AI — ulepszony podręcznik SOC

Alarm:Wykryto podejrzany wzorzec dostępu API (model_score: 0,92)

Wzbogacanie:Potwierdź właściciela zasobu i ostatnie działania IAM

Decyzja:

– Jeśli wynik_modelu >= 0,9 i ryzyko aktywów jest wysokie -> obciążenie pracą w kwarantannie, unieważnij tokeny sesji, utwórz incydent

– Jeśli 0,7 analityk dokona przeglądu w ciągu 30 minut

– Inaczej -> monitoruj i dodaj do obserwowanych

Budowanie nowoczesnej strategii bezpieczeństwa chmury za pomocą AI

Wdrożenie AI w bezpieczeństwie chmury wymaga przemyślanego planowania, zarządzania i integracji z istniejącymi procesami. Organizacje muszą zrównoważyć korzyści wynikające z automatyzacji z odpowiednią kontrolą, możliwością wyjaśnienia i nadzorem człowieka, aby zapewnić odpowiedzialne i skuteczne wdrożenie.

Projektowanie dla automatyzacji: integracja i przepływ pracy

Zacznij na małą skalę, skaluj strategicznie

Rozpocznij od ukierunkowanych programów pilotażowych automatyzacji, które rozwiązują konkretne problemy, takie jak naprawa błędnej konfiguracji lub wykrywanie nadużyć poświadczeń. Mierz wpływ, udoskonalaj podejścia i rozwijaj w oparciu o sprawdzoną wartość.

Osadź wyniki AI w istniejących przepływach pracy

Integruj wiedzę AI ze znanymi narzędziami i procesami — systemami sprzedaży biletów, czatami, pulpitami nawigacyjnymi SOC — zamiast tworzyć oddzielne silosy operacyjne wymagające przełączania kontekstu.

Zapewnij kompletność telemetrii

Efektywne modele AI wymagają kompleksowych źródeł danych, w tym dzienników dostawców usług w chmurze, dzienników przepływu VPC, zdarzeń tożsamości i telemetrii aplikacji. Zidentyfikuj i usuń luki w widoczności przed skalowaniem inicjatyw AI.

Buduj pętle informacji zwrotnej

Wdrażaj mechanizmy przechwytywania decyzji i wyników analityków, a następnie wprowadzaj te dane z powrotem do modeli, aby poprawić dokładność i z czasem ograniczyć liczbę fałszywych alarmów.

Kwestie dotyczące zarządzania i zgodności

Najlepsze praktyki w zakresie zarządzania

- Wdrożenie wersjonowania modelu i zarządzania zmianami

- Udokumentuj logikę decyzji i znaczenie funkcji

- Ustanowienie progów przeglądu ludzkiego w przypadku działań o dużym wpływie

- Tworzenie mechanizmów wycofywania aktualizacji modeli

- Utrzymuj ścieżki audytu decyzji modelowych

Pułapki w zakresie wspólnego zarządzania

- Niewystarczająca możliwość wyjaśnienia decyzji dotyczących bezpieczeństwa

- Brak nadzoru nad automatycznymi środkami zaradczymi

- Nieodpowiednie testowanie przed wdrożeniem modelu

- Brakująca dokumentacja dotycząca audytów zgodności

- Brak przypisania kontroli AI do ram regulacyjnych

„Ufaj, ale sprawdzaj” – zarządzanie musi równoważyć automatyzację z nadzorem człowieka, szczególnie tam, gdzie środki zaradcze mogą mieć wpływ na systemy produkcyjne.

Najlepsze praktyki dotyczące bezpieczeństwa w chmurze z AI

Pomyślne wdrożenie AI w bezpieczeństwie chmury wymaga dyscypliny operacyjnej, bezpiecznego wdrożenia modelu i integracji z istniejącymi procesami bezpieczeństwa. Te najlepsze praktyki pomagają organizacjom maksymalizować wartość AI przy jednoczesnym zarządzaniu powiązanym ryzykiem.

Doskonałość operacyjna

- Wdrażaj przepływy pracy oparte na działaniu człowieka w pętliw przypadku działań niepewnych lub mających duży wpływ, zapewniając odpowiedni nadzór, a jednocześnie korzystając z automatyzacji.

- Dostosuj alerty dzięki pętlom zwrotnympoprzez przekazywanie decyzji analityków do modeli, ograniczanie liczby fałszywych alarmów i zwiększanie z biegiem czasu dokładności wykrywania.

- Wykonuj ciągłą weryfikacjępoprzez testowanie modeli pod kątem oznakowanych zestawów testowych i ruchu związanego z atakami syntetycznymi, aby zapewnić ciągłą skuteczność.

- Utrzymuj kompleksową inwentaryzację aktywóworaz mapowanie tożsamości w celu zapewnienia niezbędnego kontekstu dla wykrywania i reagowania w oparciu o AI.

- Wdrożenie stopniowanej automatyzacjizaczyna się od alarmowania, przechodzi do rekomendacji i kończy się automatyczną reakcją w przypadku dobrze zrozumiałych scenariuszy.

Bezpieczne wdrażanie modelu

Higiena danych

Jeśli to możliwe, usuń wrażliwe dane ze zbiorów szkoleniowych i zastosuj zasady minimalizacji danych. Wdrażaj szyfrowanie i kontrolę dostępu do danych szkoleniowych modelu, aby zapobiec ujawnieniu.

Zarządzanie ryzykiem modeli

Definiuj kryteria akceptacji, testuj dryf i utrzymuj plany wycofywania aktualizacji modelu. Ustanów procesy kontroli wersji i zarządzania zmianami dla komponentów AI.

Odporność na przeciwnika

Przeprowadzaj ćwiczenia drużyny czerwonej skupiające się na unikaniu modeli i wzmacnianiu modeli poprzez trening kontradyktoryjny. Testuj modele pod kątem pojawiających się technik ataku, aby zidentyfikować słabe punkty.

Integracja z systemem reagowania na incydenty

Aktualizowanie podręczników SOC dla integracji z AI

- Uwzględnij progi ufności modelu w kryteriach decyzyjnych

- Dodaj kroki wzbogacania wykorzystujące kontekst wygenerowany przez AI

- Zautomatyzuj działania ograniczające niskiego ryzyka za pomocą odpowiednich poręczy

- Wymagaj zgody analityka na kroki zaradcze związane z wysokim ryzykiem

- Włączenie mechanizmów informacji zwrotnej w celu poprawy wydajności modelu

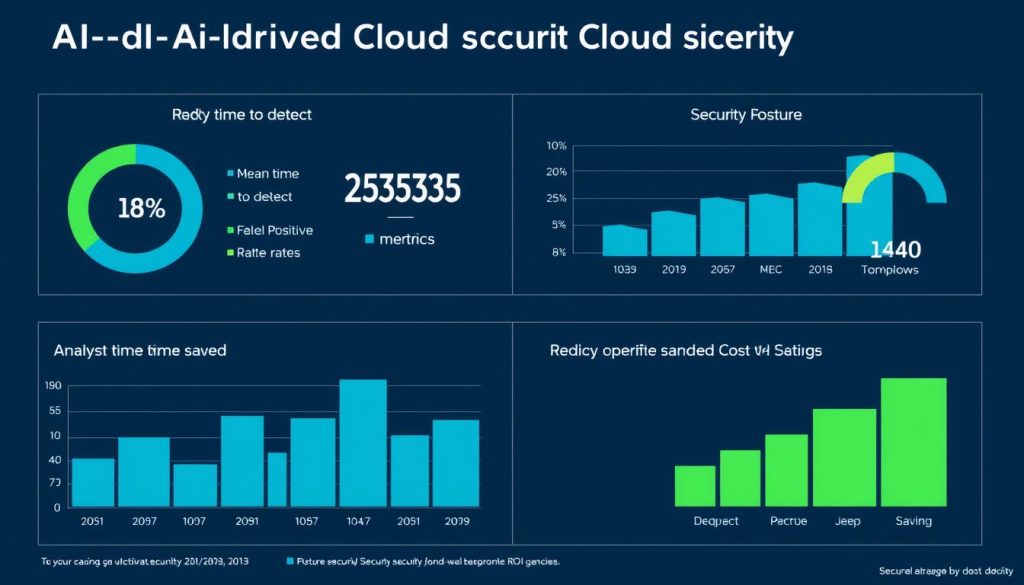

Pomiar wpływu i ROI AI w Cloud Security

Wykazanie wartości inwestycji AI w bezpieczeństwo chmury wymaga jasnych wskaźników, przemyślanej analizy i skutecznej komunikacji z interesariuszami. Określając ilościowo zarówno poprawę bezpieczeństwa, jak i korzyści biznesowe, liderzy bezpieczeństwa mogą uzyskać wsparcie dla bieżących inicjatyw AI.

Kluczowe wskaźniki i KPI

| Kategoria metryczna | Szczegółowe pomiary | Udoskonalenia celu |

| Skuteczność wykrywania | Średni czas do wykrycia (MTTD) Wskaźnik fałszywie dodatni Omówienie struktury MITRE ATT&CK |

Redukcja MTTD o 50–70% Redukcja fałszywych alarmów o 40–60% Wzrost zasięgu o 20–30% |

| Skuteczność reakcji | Średni czas odpowiedzi (MTTR) Wskaźnik zautomatyzowanych działań zaradczych Czas powstrzymania incydentu |

Obniżenie MTTR o 60–80% Wzrost automatyzacji o 30–50% 40-60% szybsze powstrzymywanie |

| Efektywność operacyjna | Oszczędność czasu analityka Czas rozpatrywania alertu Ręczne działania zaradcze |

20–40 godzin tygodniowo na analityka Skrócenie czasu dochodzenia o 50–70% Redukcja ręcznych napraw o 60–80% |

| Wpływ na biznes | Zmniejszenie prawdopodobieństwa naruszenia Poprawa postawy zgodnej Średnia uniknięcie przestojów |

Prawdopodobieństwo naruszenia zmniejszone o 30–50% 40–60% szybsza weryfikacja zgodności Uniknięto 4–8 godzin przestojów na incydent |

Analiza kosztów i korzyści

Czynniki kosztowe zredukowane o AI

- Ręczna selekcja i badanie alertów

- Opóźnione wykrycie i przedłużone narażenie

- Wymagania dotyczące personelu reagującego na incydenty

- Weryfikacja zgodności i raportowanie

- Odzyskiwanie naruszeń i naprawa

Tereny Inwestycyjne

- Rozwój i integracja modelu

- Przechowywanie i przetwarzanie danych telemetrycznych

- Szkolenie personelu i rozwój umiejętności

- Ramy zarządzania i zgodności

- Bieżąca konserwacja modelu

Według raportu IBM dotyczącego kosztów naruszeń danych za rok 2023 organizacje posiadające rozbudowane AI i automatyzację zabezpieczeń zaoszczędziły średnio 1,76 mln dolarów na każdym naruszeniu w porównaniu z organizacjami nieposiadającymi takich możliwości.

Źródło: Bezpieczeństwo IBM

Komunikowanie wartości interesariuszom

- Zacznij od dobrze widocznych pilotówktóre wykazują wymierne rezultaty, takie jak ograniczenie błędnych konfiguracji o wysokim priorytecie lub przyspieszenie reakcji na incydenty.

- Zgłaszaj wskaźniki bezpieczeństwa i biznesowe, łącząc poprawę bezpieczeństwa z wynikami biznesowymi, takimi jak skrócenie przestojów, szybsze wprowadzanie produktów na rynek i większe zaufanie klientów.

- Użyj pulpitów nawigacyjnych przed/poaby wizualnie wykazać poprawę kluczowych wskaźników, dzięki czemu wpływ inwestycji AI będzie natychmiast widoczny dla interesariuszy nietechnicznych.

- Oblicz uniknięcie kosztówpoprzez oszacowanie wpływu finansowego incydentów, którym udało się zapobiec, zmniejszonego wysiłku ręcznego i poprawy stanu zgodności.

- Podziel się historiami sukcesuktóre podkreślają konkretne incydenty, w przypadku których wykrycie lub reakcja na podstawie AI zapobiegła znaczącemu wpływowi na działalność biznesową.

Przyszłość AI w bezpieczeństwie chmury

W miarę ewolucji technologii AI ich wpływ na bezpieczeństwo chmury będzie coraz większy. Zrozumienie pojawiających się trendów i przygotowanie się na przyszłe zmiany pomaga organizacjom wyprzedzać zarówno zagrożenia, jak i możliwości w tym szybko zmieniającym się krajobrazie.

Pojawiające się trendy

Automatyzacja na dużą skalę

Rozszerzenie zasad stosowania zasad jako kodu w połączeniu z naprawami opartymi na AI będzie się rozszerzać, skracając czas między wykryciem a zabezpieczeniem z godzin do sekund. Zautomatyzowane poręcze zabezpieczające będą w coraz większym stopniu przesuwać się w lewo w kierunku rurociągów rozwojowych.

Generatywne AI

Duże modele językowe pomogą analitykom w sporządzaniu podsumowań dochodzeń, mapowaniu ataków i sugerowanych scenariuszach — zwiększając efektywność, jeśli będą odpowiednio zarządzane. Generatywny AI usprawni także analizę zagrożeń i badania podatności na zagrożenia.

Obrona predykcyjna

Zaawansowane modele będą identyfikować ryzykowne konfiguracje i potencjalne ścieżki ataku przed wykorzystaniem, umożliwiając prawdziwie proaktywne bezpieczeństwo. Cyfrowe bliźniaki będą symulować ataki na środowiska chmurowe, aby zidentyfikować słabe punkty.

Potencjalne ryzyko i względy etyczne

Kluczowe ryzyka, którymi należy się zająć

- Nadmierna automatyzacja:Nieprawidłowe zautomatyzowane działania mogą zakłócić działanie usług krytycznych, jeśli zostaną wdrożone bez odpowiednich zabezpieczeń.

- Stronniczość i uczciwość:Modele wytrenowane na danych historycznych mogą niedostatecznie wykrywać nowe zachowania niedostatecznie reprezentowanych grup użytkowników.

- Obawy dotyczące prywatności:Szkolenia dotyczące wrażliwych danych telemetrycznych wymagają ostrożnego postępowania i nadzoru prawnego, aby zapobiec problemom z ochroną danych.

- Ataki kontradyktoryjne:Osoby atakujące mogą opracować techniki manipulacji systemami AI lub wykorzystać generatywne AI do opracowania bardziej wyrafinowanych ataków.

Przygotowanie organizacji

- Inwestuj w rozwój umiejętnościdla zespołów ds. bezpieczeństwa, skupiających się na podstawach nauki o danych, zarządzaniu cyklem życia ML i zarządzaniu modelami.

- Poprawa infrastruktury obserwowalnościaby zapewnić kompleksowe gromadzenie, przetwarzanie i przechowywanie danych telemetrycznych na potrzeby szkoleń i operacji AI.

- Ustanowienie ram zarządzania AIzgodne z NIST AI Ramami zarządzania ryzykiem, aby zapewnić odpowiedzialne i przejrzyste wykorzystanie AI w zakresie bezpieczeństwa.

- Pielęgnuj kulturę bezpieczeństwaktóry obejmuje automatyzację przy zachowaniu odpowiedniego nadzoru człowieka i krytycznego myślenia.

- Weź udział we współpracy branżowejaby dzielić się spostrzeżeniami, najlepszymi praktykami i informacjami o zagrożeniach związanych z aplikacjami zabezpieczającymi AI.

Wniosek: równoważenie innowacji z odpowiedzialnym bezpieczeństwem opartym na AI

AI przekształca bezpieczeństwo chmury z wykrywania opartego na regułach w adaptacyjną, skalowalną ochronę. Po przemyślanym zastosowaniu rozwiązania bezpieczeństwa oparte na AI przyspieszają wykrywanie, redukują hałas i automatyzują powtarzalne zadania, umożliwiając zespołom ds. bezpieczeństwa skupienie się na strategicznych zagrożeniach i budowaniu odporności.

Podróż w kierunku zwiększonego bezpieczeństwa w chmurze dzięki AI nie polega na zastąpieniu ludzkiej wiedzy, ale na jej wzmocnieniu. Rozpoczynając od konkretnych przypadków użycia, mierząc wpływ, rygorystycznie zarządzając i odpowiedzialnie skalując, organizacje mogą osiągnąć znaczną poprawę bezpieczeństwa, jednocześnie zarządzając nieodłącznym ryzykiem automatyzacji.

Przyjęcie AI w bezpieczeństwie chmury wymaga zrównoważenia innowacji z odpowiedzialnością. Najbardziej udane wdrożenia łączą potężną automatyzację z przemyślanym zarządzaniem i nadzorem człowieka.

Kolejne kroki dla Twojej organizacji

- Uruchom ukierunkowany projekt pilotażowy AI ukierunkowany na konkretny problem związany z bezpieczeństwem, taki jak naprawa błędnej konfiguracji lub wykrywanie nadużyć poświadczeń.

- Instrumentuj swoją kolekcję danych telemetrycznych, aby zapewnić kompleksowe dane na potrzeby uczenia i obsługi modeli.

- Ustanów wytyczne dotyczące zarządzania dotyczące stosowania AI w bezpieczeństwie, w tym wymagania dotyczące wyjaśnialności i progi nadzoru ludzkiego.

- Opracuj wskaźniki umożliwiające pomiar wpływu inicjatyw AI zarówno na stan bezpieczeństwa, jak i efektywność operacyjną.

- Przedstaw zainteresowanym stronom 90-dniową ocenę ROI, aby zbudować wsparcie dla rozszerzonych inwestycji w bezpieczeństwo AI.

Stosując technologie AI, zachowując jednocześnie zaangażowanie w odpowiedzialne wdrażanie, organizacje mogą znacząco poprawić swój poziom bezpieczeństwa w chmurze — szybciej wykrywać zagrożenia, skuteczniej reagować i pełniej chronić wrażliwe dane w coraz bardziej złożonym krajobrazie zagrożeń.