Wdrożenie chmury hybrydowej stale przyspiesza, ponieważ organizacje dążą do elastyczności, optymalizacji kosztów i odporności. Łącząc systemy lokalne z usługami chmury publicznej, architektury hybrydowe zapewniają elastyczność, ale jednocześnie zwiększają powierzchnię ataku. Celem atakujących są środowiska hybrydowe, ponieważ ujawniają więcej zasobów, wprowadzają złożone granice zaufania i polegają na różnorodnych narzędziach i procesach.

Skoncentrowana analiza krajobrazu zagrożeń pokazuje wzrost liczby ataków wykorzystujących błędne konfiguracje, słabości tożsamości, luki w zabezpieczeniach API i luki w łańcuchu dostaw. Te zagrożenia bezpieczeństwa chmury hybrydowej są wzmacniane przez szybkie zmiany inicjowane przez programistów, automatyzację i zależności od stron trzecich. W tym artykule omówiono mapowanie krajobrazu zagrożeń, identyfikację pojawiających się zagrożeń bezpieczeństwa, wyjaśnienie wyzwań operacyjnych, przegląd trendów w zakresie bezpieczeństwa, rekomendowanie strategii zarządzania ryzykiem i nakreślenie, w jaki sposób organizacje powinny przygotować się na przyszłość bezpieczeństwa chmury hybrydowej.

Wyprzedź pojawiające się zagrożenia

Pobierz nasz kompleksowy raport na temat zagrożeń w chmurze hybrydowej za rok 2023, aby poznać najnowsze wektory ataków i strategie łagodzenia skutków.

Pobierz raport o zagrożeniach

Mapowanie krajobrazu zagrożeń dla środowisk chmury hybrydowej

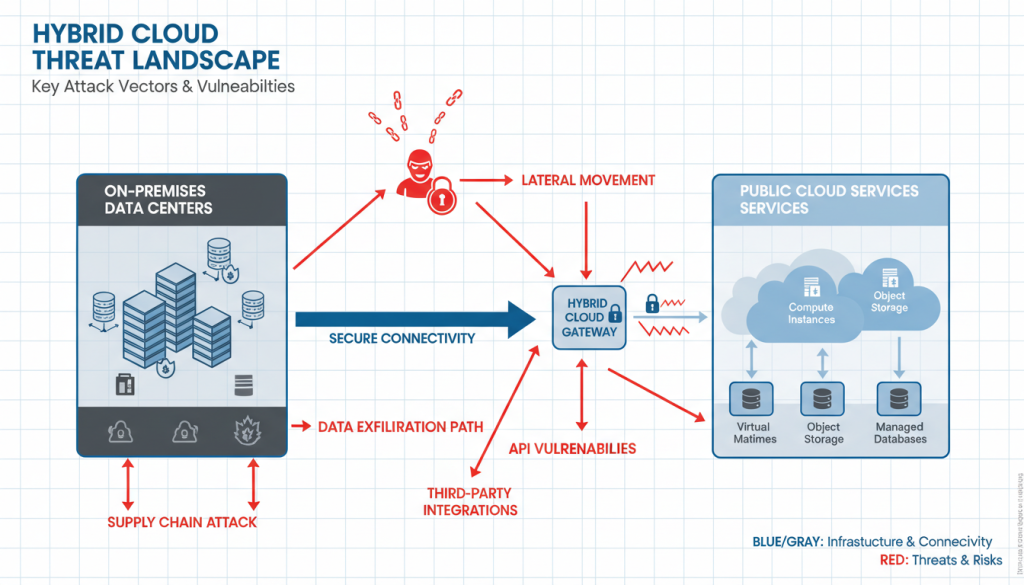

Rysunek 1: Krajobraz zagrożeń bezpieczeństwa chmury hybrydowej przedstawiający typowe wektory ataków

Analiza krajobrazu zagrożeń: zasoby, powierzchnie ataku i złożoność hybrydowa

Środowiska chmury hybrydowej łączą wiele typów zasobów: maszyny wirtualne, kontenery, funkcje bezserwerowe, interfejsy API, dostawcy tożsamości, urządzenia lokalne i magazyny danych. Każda klasa zasobów tworzy unikalne luki w zabezpieczeniach i współzależności, które atakujący mogą wykorzystać.

Kluczowe wymiary, które należy uwzględnić w analizie krajobrazu zagrożeń:

- Aktywa: dane (ustrukturyzowane/nieustrukturyzowane), dane uwierzytelniające tożsamość, klucze, szablony konfiguracji, potoki CI/CD.

- Powierzchnie ataku: publiczne interfejsy API, konsole zarządzania, źle skonfigurowane zasobniki pamięci, sieci VPN, moduły zbierające dane telemetryczne EDR i ścieżki sieciowe wschód-zachód między chmurą a lokalnie.

- Złożoność: wielu dostawców usług w chmurze (wiele chmur), starsze systemy lokalne i integracje z SaaS innych firm zwiększają ryzyko ze względu na niespójne kontrole i rozbieżne rejestrowanie.

Typowe wektory ataków w bezpieczeństwie chmury hybrydowej

Osoby atakujące, których celem są środowiska chmury hybrydowej, zazwyczaj wykorzystują kilka typowych wektorów:

- Ekstrakcja danych: osoby atakujące znajdują źle skonfigurowaną pamięć masową lub klucze, które wyciekły, i przenoszą dane do zewnętrznych punktów końcowych. Publicznie udostępniane kontenery S3/Blob pozostają częstą przyczyną naruszeń.

- Ruch boczny: gdy znajdą się w obciążeniu lub segmencie sieci, przeciwnicy wykorzystują nadmiernie uprzywilejowane konta i słabą segmentację sieci, aby przejść do systemów krytycznych.

- Wykorzystywanie API: niepewne interfejsy API i niewystarczające ograniczanie szybkości umożliwiają nadużywanie usług w chmurze, podnoszenie uprawnień i dostęp do danych.

- Ataki na łańcuch dostaw: skompromitowane biblioteki open source lub łańcuchy narzędzi CI/CD mogą wprowadzić backdoory do systemów produkcyjnych.

Zagrożenia bezpieczeństwa chmury hybrydowej związane z integracją natywną w chmurze i lokalną

Środowiska hybrydowe łączą technologie natywne w chmurze (Kubernetes, bezserwerowe) ze starszymi platformami lokalnymi. Atakujący wykorzystują najsłabsze ogniwo:

- Słabo izolowane przestrzenie nazw Kubernetes lub środowiska wykonawcze kontenerów

- Niebezpieczne tunele sieciowe łączące obciążenia lokalne i w chmurze

- Niewłaściwe egzekwowanie tożsamości i zasad w różnych domenach

Przenoszenie obciążeń do chmury bez ponownego przemyślenia kontroli bezpieczeństwa często skutkuje odziedziczonymi lub nowymi lukami w zabezpieczeniach, które atakujący mogą wykorzystać.

Pojawiające się zagrożenia bezpieczeństwa specyficzne dla chmury hybrydowej

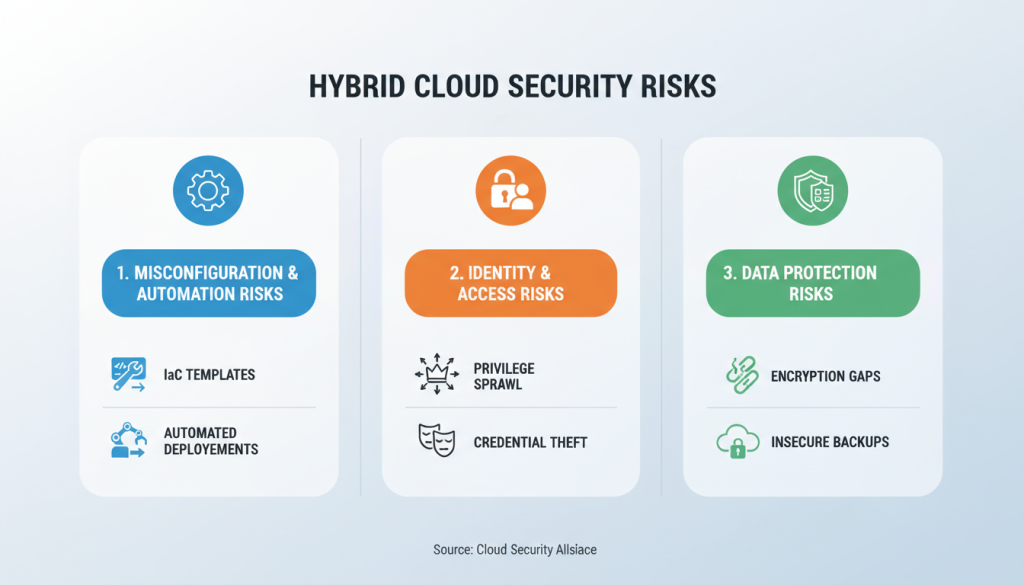

Rysunek 2: Kluczowe pojawiające się zagrożenia bezpieczeństwa w środowiskach chmury hybrydowej

Błędna konfiguracja i luki w automatyzacji jako pojawiające się ryzyko bezpieczeństwa

W miarę skalowania organizacji automatyczne udostępnianie (infrastruktura jako kod) przyspiesza. Ale automatyzacja może propagować błędne konfiguracje na dużą skalę:

- Nieprawidłowe zasady IAM osadzone w szablonach Terraform lub ARM

- Niezabezpieczone ustawienia domyślne w usługach zarządzanych

- Potoki CI/CD wdrażające zmiany bez automatycznych bramek bezpieczeństwa

Pojedynczy źle skonfigurowany szablon może ujawnić tysiące zasobów. Gartner ostrzegł, że do 2025 r. „99% awarii bezpieczeństwa w chmurze będzie winą klienta” – głównie wynikającą z błędnej konfiguracji i złego zarządzania.

Bank używający IaC do uruchamiania klastrów testowych przypadkowo pozostawił kontener pamięci niezaszyfrowany i możliwy do publicznego odczytu. Następnie automatyzacja replikowała tę konfigurację w różnych środowiskach, powodując powszechną ekspozycję.

Zagrożenia związane z tożsamością i dostępem: problemy związane z przywilejami, federacja tożsamości i kradzież danych uwierzytelniających

Tożsamość to nowy obszar bezpieczeństwa chmury hybrydowej. Pojawiające się ryzyka obejmują:

- Rozrost przywilejów: starsze konta i szerokie role kumulują uprawnienia w miarę upływu czasu.

- Złożoność federacji tożsamości: Błędy SSO/SAML/OIDC mogą prowadzić do nadużyć ze strony atakujących łańcuchy zaufania.

- Kradzież danych uwierzytelniających: ujawnione tajemnice w repozytoriach kodu lub wycieki z maszyn deweloperskich.

Zagrożenia związane z ochroną danych: narażenie na działanie wielu dzierżawców, luki w szyfrowaniu i niezabezpieczone kopie zapasowe

Zagrożenia związane z ochroną danych w chmurach hybrydowych obejmują:

- Ekspozycja dla wielu najemców: słabo odizolowani dzierżawcy chmur publicznych mogą powodować wyciek metadanych lub danych między klientami.

- Luki w szyfrowaniu: dane przechowywane lub przesyłane mogą nie być prawidłowo zaszyfrowane lub klucze mogą być źle zarządzane.

- Niebezpieczne kopie zapasowe: kopie zapasowe przechowywane w dostępnych zasobnikach lub bez zabezpieczeń niezmienności umożliwiają utratę danych lub oprogramowanie ransomware.

Według raportu IBM dotyczącego kosztów naruszeń danych z 2023 r. przejęte dane uwierzytelniające i błędna konfiguracja chmury były głównymi przyczynami kosztownych naruszeń, a średni koszt naruszenia wynosił 4,45 mln dolarów.

Wyzwania związane z bezpieczeństwem chmury i skutki operacyjne

Rysunek 3: Wyzwania dotyczące bezpieczeństwa operacyjnego chmury w środowiskach hybrydowych

Wyzwania w zakresie widoczności i monitorowania w środowiskach hybrydowych

Jednym z najtrudniejszych skutków operacyjnych jest brak widoczności. Dane i dane telemetryczne są fragmentaryczne między dostawcami i systemami lokalnymi:

- Centralizacja logów i umożliwienie obserwowania pełnego stosu nie jest trywialne.

- Martwe punkty pozwalają atakującym pozostać niewykrytym.

- Zmęczenie czujnością spowodowane hałaśliwymi sygnałami podważa skuteczność SOC.

Praktyczne środki łagodzące: zainwestuj w scentralizowaną analizę bezpieczeństwa SIEM/natywną w chmurze ze znormalizowaną telemetrią i alertami kontekstowymi.

Złożoność przepisów i zarządzania: nakładanie się przepisów i ich audytowalność

Chmury hybrydowe często przekraczają domeny regulacyjne (np. GDPR, HIPAA, PCI DSS). Wyzwania obejmują:

- Mapowanie kontroli w systemach chmurowych i lokalnych

- Utrzymanie miejsca przechowywania i suwerenności danych

- Udowodnienie możliwości audytu podczas kontroli zgodności

Międzynarodowe przedsiębiorstwo korzystające z SaaS z siedzibą w USA w przypadku danych klientów w Europie musi dokładnie udokumentować umowy dotyczące przetwarzania i kontrole techniczne, aby zachować zgodność z GDPR podczas działania w środowisku chmury hybrydowej.

Problemy związane z ludźmi i procesami: braki w umiejętnościach, wdrażanie DevSecOps i zarządzanie zmianami

W zabezpieczaniu środowisk chmury hybrydowej stale pojawiają się wyzwania związane z ludźmi i procesami:

- Niedobory umiejętności w zakresie bezpieczeństwa spowalniają wdrażanie nowoczesnych kontroli.

- DevSecOps wymagana jest zmiana kulturowa, aby zintegrować zabezpieczenia z szybkimi potokami.

- Zarządzanie zmianami: częste zmiany infrastruktury wymagają zarządzania, aby uniknąć dryfu.

Organizacje powinny stawić czoła tym wyzwaniom poprzez szkolenia, mistrzów bezpieczeństwa w zespołach programistów i jasne bariery ochronne w potokach CI/CD.

Oceń stan bezpieczeństwa swojej chmury hybrydowej

Poproś o kompleksową ocenę bezpieczeństwa, aby zidentyfikować luki w środowisku chmury hybrydowej i otrzymać dostosowane rekomendacje.

Poproś o ocenę bezpieczeństwa

Trendy w zakresie bezpieczeństwa chmury kształtujące zabezpieczenia hybrydowe

Rysunek 4: Kluczowe trendy w bezpieczeństwie chmury kształtujące zabezpieczenia w chmurze hybrydowej

Trendy z przesunięciem w lewo i infrastrukturą jako kodem oraz ich implikacje dla bezpieczeństwa

Praktyki z przesunięciem w lewo uwzględniają bezpieczeństwo na wcześniejszym etapie programowania:

- Skanowanie szablonów IaC pod kątem błędnych konfiguracji

- Testowanie obrazów kontenerów w CI

- Polityka jako kod do egzekwowania bram bezpieczeństwa

Korzyści obejmują wczesne wykrywanie i mniejszą liczbę wycofywania zmian. Aby jednak zasady bezpieczeństwa były skuteczne w środowiskach chmury hybrydowej, należy je zintegrować bez spowalniania dostarczania.

Zero Trust, SASE i inne trendy architektoniczne w zakresie bezpieczeństwa chmury hybrydowej

Trendy architektoniczne zmieniające obronę hybrydową:

- Zero zaufania: nie zakładaj żadnego ukrytego zaufania — w przypadku każdej decyzji o dostępie weryfikuj tożsamość, kontekst i stan urządzenia.

- SASE (krawędź usługi bezpiecznego dostępu): łączy usługi sieciowe i bezpieczeństwa w celu zabezpieczenia rozproszonych użytkowników i obciążeń.

- Siatki usługowe: zapewnia obserwowalność i mTLS pomiędzy mikrousługami.

„Przyjmij najmniejsze uprawnienia, załóż naruszenie i stale weryfikuj” — przydatna mantra w zakresie bezpieczeństwa chmury hybrydowej.

Wykorzystanie automatyzacji, AI/ML i zaawansowanej analityki w wykrywaniu zagrożeń i reagowaniu na nie

Automatyzacja i AI/ML zwiększają skalę bezpieczeństwa chmury hybrydowej:

- Automatyczne wykrywanie nietypowych wzorców dostępu

- Automatyczne korygowanie błędnych konfiguracji (za pomocą poręczy)

- Zorganizowane strategie reagowania, które skracają średni czas reakcji (MTTR)

Zastrzeżenie: modele ML wymagają danych wysokiej jakości i ciągłego dostrajania, aby uniknąć fałszywie pozytywnych/negatywnych wyników w środowiskach hybrydowych.

Strategie zarządzania i ograniczania ryzyka w chmurze hybrydowej

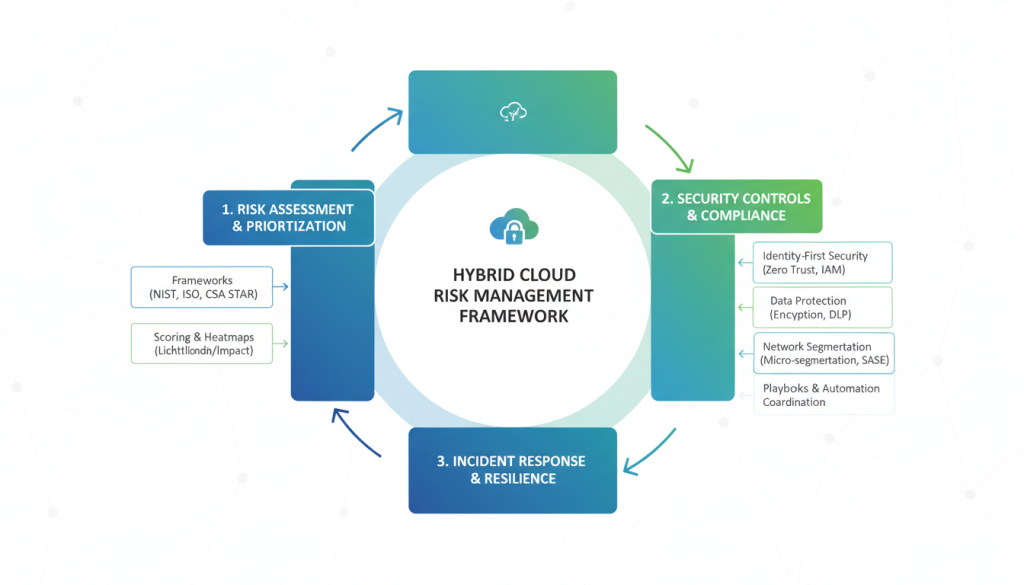

Rysunek 5: Kompleksowe ramy zarządzania ryzykiem w chmurze hybrydowej

Ocena ryzyka i ustalanie priorytetów: ramy, ciągła analiza krajobrazu zagrożeń i punktacja

Przyjęcie podejścia opartego na ciągłej ocenie ryzyka w zakresie bezpieczeństwa chmury hybrydowej:

- Użyj uznanych frameworków (NIST CSF, ISO 27001, CIS Controls) do mapowania kontrolek.

- Regularnie wykonuj modelowanie zagrożeń i analizę ścieżki ataku.

- Wdrożyć punktację ryzyka uwzględniającą prawdopodobny wpływ i możliwość wykorzystania.

Przykład: nadaj priorytet naprawieniu błędnych konfiguracji płaszczyzny kontroli dostępnych publicznie zamiast alertów wewnętrznych o niewielkim wpływie.

Kontrole i najlepsze praktyki: bezpieczeństwo przede wszystkim tożsamość, szyfrowanie, segmentacja sieci i bezpieczeństwo CI/CD

Podstawowe kontrole służące ograniczaniu ryzyka chmury hybrydowej:

Zarządzanie tożsamością i dostępem (IAM)

- Wdrożenie dostępu opartego na najniższych uprawnieniach i rolach

- Wdróż zasady dostępu warunkowego

- Wymuszaj uwierzytelnianie wieloskładnikowe

Szyfrowanie

- Zapewnij szyfrowanie podczas transportu i przechowywania

- W stosownych przypadkach użyj kluczy zarządzanych przez klienta

- Wdrożenie zasad rotacji kluczy

Segmentacja sieci

- Stosuj zasady mikrosegmentacji

- Używaj bezpiecznych tuneli ze ścisłymi listami ACL

- Wdrożenie kontroli ruchu wschód-zachód

Bezpieczne CI/CD

- Skanuj zależności i podpisz artefakty

- Używaj powtarzalnych kompilacji

- Wdrażanie bramek bezpieczeństwa w rurociągach

Przykładowa IAM Rola o najniższych uprawnieniach

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "s3:GetObject", "s3:ListBucket" ], "Resource": [ "arn:aws:s3:::example-prod-bucket", "arn:aws:s3:::example-prod-bucket/*" ] } ]

}

Gotowość na incydenty i reagowanie na nie: podręczniki, ćwiczenia praktyczne i koordynacja międzydomenowa

Przygotuj się na incydenty, korzystając z wyćwiczonych podręczników:

- Utrzymuj hybrydowe plany reagowania na incydenty, które obejmują kontakty z dostawcami usług w chmurze i procedury dostępu.

- Wykonuj regularne ćwiczenia symulujące wyciek danych, złamanie zabezpieczeń CI/CD lub oprogramowanie ransomware.

- Koordynuj pracę zespołów zajmujących się chmurą, siecią, aplikacjami, prawnikami i komunikacją.

Wskazówka operacyjna:Twórz wywołania lub automatyzację API, aby szybko unieważniać poświadczenia w chmurze lub zmieniać klucze na etapach powstrzymywania reakcji na incydent.

Przygotowanie na przyszłość bezpieczeństwa chmury hybrydowej

Rysunek 6: Przyszłość bezpieczeństwa chmury hybrydowej: zmieniające się zagrożenia i inwestycje strategiczne

Przewidywana ewolucja zagrożeń bezpieczeństwa chmury hybrydowej i taktyk atakujących

Oczekuj, że atakujący:

- Wykorzystaj zaawansowaną automatyzację i AI, aby szybciej znajdować błędne konfiguracje

- Bardziej agresywnie celuj w łańcuchy dostaw i rurociągi CI/CD

- Skoncentruj się na naruszeniu tożsamości i kradzieży tokena usługi

Obrońcy muszą aktywnie zmniejszać powierzchnię ataku i usprawniać wykrywanie subtelnych anomalii behawioralnych w środowiskach hybrydowych.

Inwestycje strategiczne: narzędzia, talenty, partnerstwa i zarządzanie ryzykiem dostawców

Nadaj priorytet inwestycjom zapewniającym niezawodne bezpieczeństwo chmury hybrydowej:

| Obszar Inwestycyjny |

Działania priorytetowe |

Oczekiwane rezultaty |

| Oprzyrządowanie |

Wdróż CSPM, ochronę obciążenia i SIEM z telemetrią w chmurze |

Lepsza widoczność, automatyczne wykrywanie, krótszy czas reakcji |

| Talent |

Inwestuj w szkolenia i certyfikaty z zakresu bezpieczeństwa chmury |

Zwiększone możliwości zabezpieczania złożonych środowisk |

| Partnerstwa |

Zaangażuj dostawców usług MSSP lub partnerów CSP w celu zwiększenia możliwości |

Dostęp do specjalistycznej wiedzy specjalistycznej i całodobowy dostęp do usług |

| Ryzyko dostawcy |

Sprawdź zależności od stron trzecich i uwzględnij umowy SLA dotyczące bezpieczeństwa |

Mniejsze ryzyko w łańcuchu dostaw i większa odpowiedzialność dostawców |

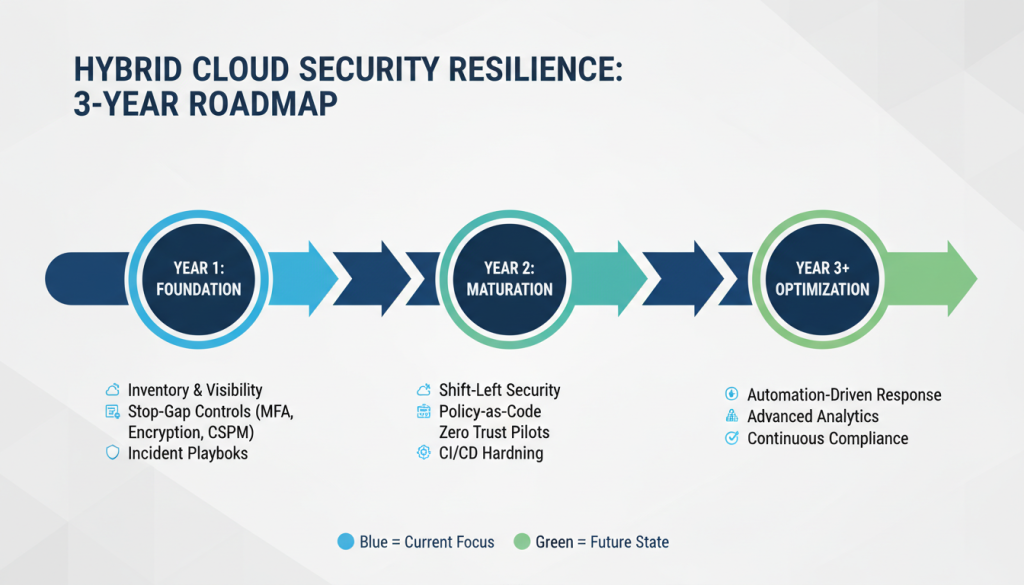

Plan działania na rzecz odporności: integrowanie trendów w zakresie bezpieczeństwa chmury z długoterminowym zarządzaniem ryzykiem w chmurze hybrydowej

Utwórz wieloletni plan działania dotyczący bezpieczeństwa chmury hybrydowej:

Rysunek 7: Wieloletni plan działania dotyczący odporności bezpieczeństwa chmury hybrydowej

- Rok 1:Zapasy, widoczność, kontrole tymczasowe (MFA, szyfrowanie, CSPM) i scenariusze incydentów.

- Rok 2:Shift-w lewo, zasady jako kod, piloty zerowego zaufania i wzmacnianie CI/CD.

- Rok 3+:Pełna operacjonalizacja reakcji opartych na automatyzacji, zaawansowana analityka i ciągła zgodność.

Wbuduj ciągłą analizę krajobrazu zagrożeń, aby dostosować plan działania w miarę ewolucji trendów w zakresie bezpieczeństwa chmury.

Wniosek

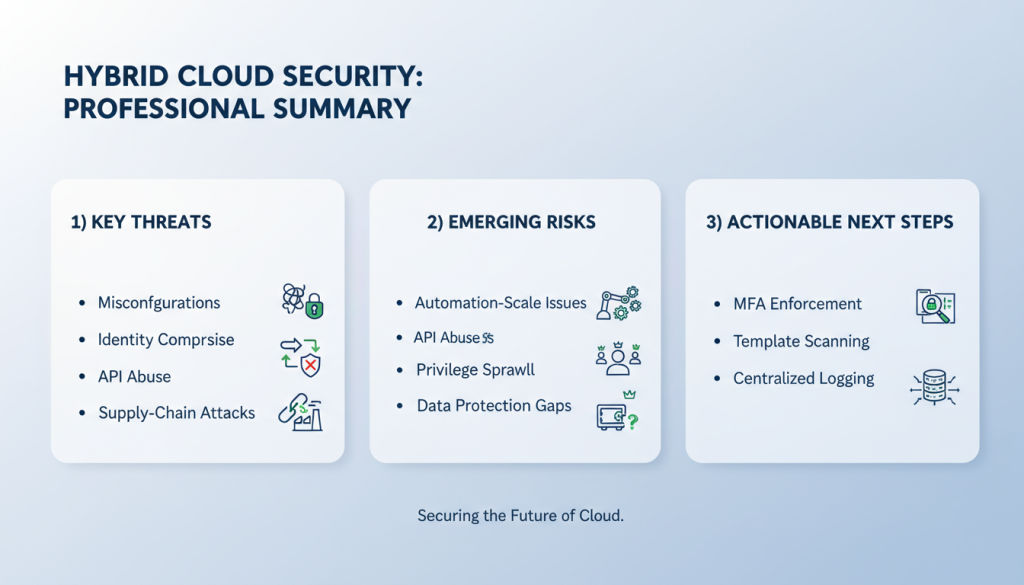

Rysunek 8: Podsumowanie kluczowych zagrożeń i ryzyk dla bezpieczeństwa chmury hybrydowej oraz strategii ich ograniczania

Podsumowanie kluczowych zagrożeń bezpieczeństwa chmury hybrydowej, pojawiających się zagrożeń bezpieczeństwa i wyzwań związanych z bezpieczeństwem chmury

Zagrożenia bezpieczeństwa chmury hybrydowej obejmują błędne konfiguracje i naruszenie tożsamości, a także nadużycia API i ataki na łańcuch dostaw. Pojawiające się zagrożenia bezpieczeństwa specyficzne dla środowisk hybrydowych obejmują błędne konfiguracje na skalę automatyzacji, rozrost uprawnień i luki w ochronie danych. Wyzwania związane z bezpieczeństwem operacyjnym chmury — widoczność, zgodność i problemy związane z ludźmi/procesami — zwiększają te ryzyko.

Możliwe do wykonania kolejne kroki: natychmiastowe środki łagodzące, priorytety monitorowania i planowanie strategiczne

Natychmiastowe środki łagodzące

- Wymuszaj usługę MFA i najniższe uprawnienia IAM

- Skanuj i napraw szablony IaC

- Scentralizuj rejestrowanie za pomocą CSPM/CWPP

Priorytety monitorowania

- Wykryj nietypowe zachowanie tożsamości

- Monitoruj wzorce wydobywania danych

- Dryf konfiguracji toru

Planowanie strategiczne

- Wdrażaj zasady zerowego zaufania

- Zainwestuj w szkolenia dotyczące bezpieczeństwa w chmurze

- Przygotuj podręczniki reagowania na incydenty

Końcowe przemyślenia na temat przyszłości bezpieczeństwa chmury hybrydowej

Przyszłość bezpieczeństwa chmury hybrydowej zostanie zdefiniowana przez to, jak szybko organizacje będą mogły zintegrować bezpieczeństwo z rozwojem i operacjami, zachowując jednocześnie kontrolę nad tożsamością i danymi. Wykorzystaj automatyzację, zastosuj zabezpieczenia skupiające się na tożsamości i nadaj priorytet ciągłej ocenie ryzyka. Dostosowując narzędzia, ludzi i procesy oraz opierając się na pojawiających się trendach w zakresie bezpieczeństwa chmury, organizacje mogą zmniejszyć ryzyko i wyprzedzić przeciwników w szybko zmieniającym się krajobrazie zagrożeń.

Zacznij od skoncentrowanej analizy krajobrazu zagrożeń w tym kwartale — zinwentaryzuj zasoby w chmurze, zidentyfikuj 3 błędy konfiguracji lub słabości tożsamości o największym wpływie i przeprowadź ćwiczenie praktyczne, aby sprawdzić gotowość do reagowania na incydenty.

Wzmocnij poziom bezpieczeństwa swojej chmury hybrydowej

Pobierz naszą kompleksową listę kontrolną zabezpieczeń chmury hybrydowej zawierającą kroki, które można podjąć, aby chronić swoje środowisko przed pojawiającymi się zagrożeniami.

Pobierz listę kontrolną zabezpieczeń

Editorial standards: This article was written by a certified practitioner and peer-reviewed by our engineering team. We update content quarterly to ensure technical accuracy. Opsio maintains editorial independence — we recommend solutions based on technical merit, not commercial relationships.