W dzisiejszym cyfrowym krajobrazie inwestycje w cyberbezpieczeństwo nie są już opcjonalne – są niezbędne. Jednak wiele organizacji ma trudności z ilościowym określeniem zwrotu z tych inwestycji, co utrudnia uzyskanie zatwierdzenia budżetu i nadanie priorytetu inicjatywom w zakresie bezpieczeństwa. Solidna analiza kosztów i korzyści w zakresie cyberbezpieczeństwa zapewnia ramy niezbędne do podejmowania świadomych decyzji, uzasadniania wydatków interesariuszom i zapewniania maksymalnej wartości budżetu na bezpieczeństwo. Ten przewodnik przeprowadzi Cię przez proces oceny inwestycji w cyberbezpieczeństwo z perspektywy finansowej, pomagając Ci zbudować przekonujące uzasadnienie biznesowe dotyczące ochrony najcenniejszych zasobów cyfrowych.

Zrozumienie prawdziwych kosztów cyberbezpieczeństwa

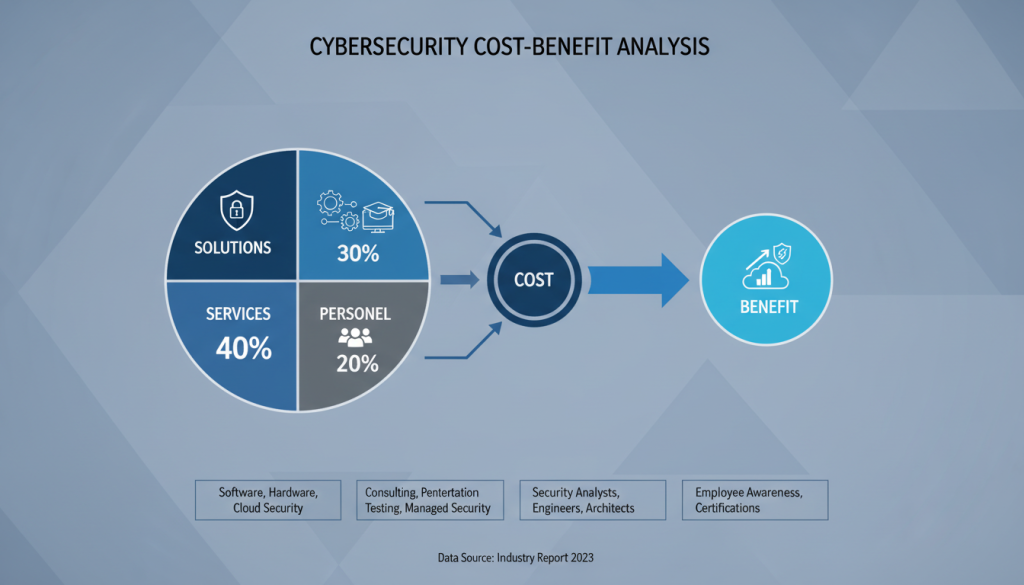

Podział typowych kategorii inwestycji w cyberbezpieczeństwo i ich względnych kosztów

Wydatki na cyberbezpieczeństwo obejmują wiele elementów, które należy uwzględnić w każdej kompleksowej analizie kosztów i korzyści. Zrozumienie tych kosztów jest pierwszym krokiem w kierunku oceny efektywności inwestycji w bezpieczeństwo.

Bezpośrednie koszty cyberbezpieczeństwa

Rozwiązania w zakresie bezpieczeństwa

Technologiczny szkielet Twojego bezpieczeństwa obejmuje zapory ogniowe, oprogramowanie antywirusowe, ochronę punktów końcowych, systemy wykrywania włamań i narzędzia do szyfrowania danych. Rozwiązania te zazwyczaj wymagają zarówno inwestycji z góry, jak i bieżących opłat licencyjnych. W przypadku rozwiązań klasy korporacyjnej koszty mogą wahać się od 450 do 2500 dolarów za konfiguracje zapory sieciowej i od 3 do 10 dolarów na użytkownika miesięcznie za ochronę punktu końcowego.

Usługi ochroniarskie

Wiele organizacji uzupełnia swoje wewnętrzne możliwości specjalistyczną wiedzą zewnętrzną, w tym dostawcami zarządzanych usług bezpieczeństwa (MSSP), ocenami bezpieczeństwa, testami penetracyjnymi i podmiotami odpowiedzialnymi za reagowanie na incydenty. Usługi te zapewniają specjalistyczne umiejętności bez konieczności obciążania pełnoetatowego personelu, ale mogą wiązać się ze znacznymi bieżącymi wydatkami, sięgającymi od 1500 do 6000 dolarów za ocenę podatności na zagrożenia.

Personel

Element ludzki cyberbezpieczeństwa obejmuje analityków bezpieczeństwa, administratorów sieci, specjalistów ds. zgodności i kierownictwo ds. bezpieczeństwa. Według danych branżowych analitycy bezpieczeństwa zarabiają średnio 90 283 dolarów rocznie, podczas gdy administratorzy sieci zarabiają zazwyczaj około 63 244 dolarów rocznie. Koszty te wykraczają poza wynagrodzenia podstawowe i obejmują świadczenia, szkolenia i wydatki na utrzymanie.

Szkolenie i świadomość

Skuteczne bezpieczeństwo wymaga ciągłego kształcenia zarówno personelu technicznego, jak i pracowników ogólnodostępnych. Certyfikaty zawodowe, takie jak CISSP (699 USD) i CEH (1199 USD), stanowią znaczną inwestycję w rozwój personelu, podczas gdy programy podnoszenia świadomości w zakresie bezpieczeństwa obejmujące całą organizację mogą kosztować 15–40 USD na pracownika rocznie, ale są niezbędne do ograniczenia ryzyka związanego z czynnikiem ludzkim.

Pośrednie koszty cyberbezpieczeństwa

Oprócz oczywistych wydatków bezpośrednich inwestycje w cyberbezpieczeństwo wiążą się z kilkoma kosztami pośrednimi, które należy uwzględnić w każdej kompleksowej analizie:

- Wpływ procedur bezpieczeństwa i wymogów dotyczących uwierzytelniania na produktywność

- Złożoność integracji przy wdrażaniu nowych kontroli bezpieczeństwa

- Koszty alternatywne, gdy zasoby IT skupiają się na bezpieczeństwie, a nie na inicjatywach biznesowych

- Koszty administracyjne związane z dokumentacją i sprawozdawczością dotyczącą zgodności

Finansowe skutki ataków cybernetycznych

Aby przeprowadzić skuteczną analizę kosztów i korzyści inwestycji w cyberbezpieczeństwo, musisz zrozumieć, przed czym się chronisz. Konsekwencje finansowe cyberataków wykraczają daleko poza bezpośrednie koszty działań naprawczych i mogą mieć wpływ na organizacje przez lata po incydencie.

Bezpośrednie straty finansowe

Koszty natychmiastowe obejmują reakcję na incydenty, badania kryminalistyczne, odzyskiwanie danych i przywracanie systemu. W przypadku ataków ransomware organizacje mogą stanąć w obliczu żądania okupu w wysokości średnio 570 000 dolarów w 2021 r. Organizacje, które doświadczyły cyberataków, zgłaszają utratę średnio od 50 000 do 99 999 dolarów bezpośrednich przychodów.

Zakłócenia operacyjne

Przestoje w działalności biznesowej stanowią jeden z najważniejszych kosztów incydentów cybernetycznych. Przy średnim przestoju trwającym 21 dni po ataku oprogramowania ransomware, organizacje borykają się ze znacznymi stratami w produktywności, straconymi szansami i niemożnością obsługi klientów – a wszystko to przekłada się na wpływ na przychody.

Konsekwencje prawne i regulacyjne

Naruszenia danych często skutkują dochodzeniami regulacyjnymi, potencjalnymi karami i sporami sądowymi. Same koszty prawne mogą wahać się od 50 000 do 148 milionów dolarów, przy medianie wynoszącej 1,6 miliona dolarów. Zgodnie z przepisami takimi jak GDPR organizacjom mogą grozić kary do 20 milionów euro lub 4% globalnych rocznych przychodów.

Długoterminowy koszt utraty reputacji

Być może najtrudniejszym do oszacowania skutkiem jest utrata reputacji. Badania wskazują, że koszty reputacji wynikające z nieprawidłowej rotacji klientów i utraty wartości firmy wynoszą średnio około 1,57 miliona dolarów na incydent. Uszkodzenia te mogą utrzymywać się długo po przywróceniu systemów, wpływając na pozyskiwanie i utrzymanie klientów, a nawet na wycenę spółek publicznych.

"Prawdziwy koszt cyberataku wykracza daleko poza bezpośrednią reakcję na incydent. Oceniając inwestycje w bezpieczeństwo, organizacje muszą wziąć pod uwagę pełne spektrum skutków finansowych."

– Ramy analizy kosztów i korzyści w zakresie cyberbezpieczeństwa

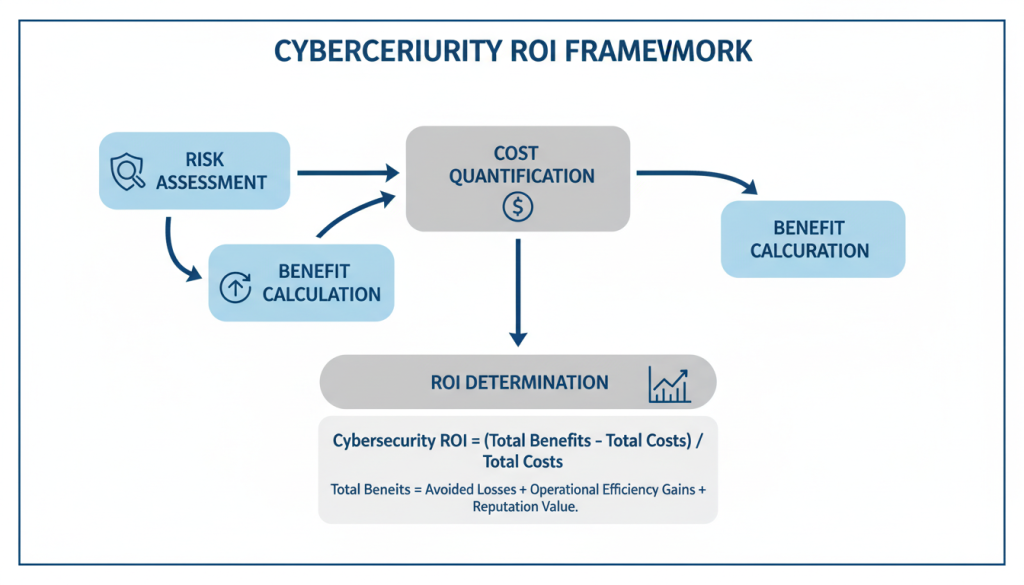

Tworzenie ram analizy kosztów i korzyści w zakresie cyberbezpieczeństwa

Ustrukturyzowane podejście do analizy kosztów i korzyści cyberbezpieczeństwa umożliwia organizacjom podejmowanie decyzji dotyczących inwestycji w bezpieczeństwo w oparciu o dane. Ramy te zapewniają powtarzalną metodologię oceny skutków finansowych kontroli bezpieczeństwa.

Krok 1: Ocena ryzyka i kwantyfikacja

Rozpocznij od zidentyfikowania kluczowych zasobów organizacji, potencjalnych zagrożeń i istniejących luk w zabezpieczeniach. Dla każdego scenariusza oszacuj dwie kluczowe zmienne:

- Roczny wskaźnik występowania (ARO)– Prawdopodobieństwo wystąpienia określonego zagrożenia w ciągu roku

- Oczekiwana pojedyncza strata (SLE)– Skutki pieniężne pojedynczego wystąpienia zagrożenia

Pomnóż te wartości, aby obliczyć roczną oczekiwaną stratę (ALE): ALE = SLE × ARO

Krok 2: Ocena skuteczności kontroli

Dla każdej rozważanej kontroli bezpieczeństwa oceń jej skuteczność w zmniejszaniu prawdopodobieństwa (ARO) lub wpływu (SLE) zidentyfikowanych zagrożeń. Redukcja ta reprezentuje oczekiwaną korzyść kontroli w zakresie uniknięcia strat.

Przykład:Jeśli atak ransomware ma ARO wynoszące 0,2 (20% szans rocznie) i SLE wynoszące 500 000 USD, ALE wynosi 100 000 USD. Jeśli wdrożenie zaawansowanej ochrony punktu końcowego zmniejszy ARO do 0,05 (5% szans), nowe ALE wyniesie 25 000 USD, co oznacza roczną korzyść w postaci redukcji ryzyka w wysokości 75 000 USD.

Krok 3: Analiza kosztów kontroli bezpieczeństwa

Oblicz całkowity koszt posiadania (TCO) dla każdej kontroli bezpieczeństwa, w tym:

- Początkowe koszty nabycia i wdrożenia

- Bieżące wydatki na utrzymanie, licencjonowanie i wsparcie

- Koszty personelu związanego z obsługą i zarządzaniem

- Wymogi dotyczące szkoleń i świadomości

- Wydatki na integrację i kompatybilność

Krok 4: ROI Obliczenia i porównanie

Po określeniu ilościowym korzyści (zmniejszony ALE) i kosztów (TCO) oblicz zwrot z inwestycji dla każdej kontroli bezpieczeństwa:

Cyberbezpieczeństwo ROI = (oczekiwana redukcja strat – koszt roczny) / koszt roczny

Gdzie oczekiwana redukcja strat = ALE przed – ALE po

Formuła ta zapewnia standaryzowany wskaźnik umożliwiający porównywanie różnych inwestycji w bezpieczeństwo i ustalanie priorytetu tych, które zapewniają najwyższy zwrot w stosunku do kosztów.

Masz trudności z określeniem ilościowym swojego cyberbezpieczeństwa ROI?

Nasz kalkulator inwestycji w cyberbezpieczeństwo pomaga zastosować te ramy w konkretnym środowisku, zapewniając dostosowany wgląd w najcenniejsze inwestycje w bezpieczeństwo.

Wyzwania związane z ilościowym określeniem kosztów i korzyści cyberbezpieczeństwa

Choć ustrukturyzowane ramy zapewniają przejrzystość, analizę kosztów i korzyści w zakresie cyberbezpieczeństwa komplikuje kilka wyzwań. Zrozumienie tych wyzwań pomaga organizacjom opracować bardziej realistyczne oceny i uniknąć typowych pułapek.

Co można określić ilościowo

- Koszty bezpośredniej reakcji na incydenty

- Przestoje systemu i straty produktywności

- Grzywny i kary regulacyjne

- Licencjonowanie i konserwacja narzędzi bezpieczeństwa

- Wynagrodzenia personelu i wydatki na szkolenia

Co trudno określić ilościowo

- Uszczerbek na reputacji i utrata zaufania klientów

- Konsekwencje kradzieży własności intelektualnej

- Utracone przyszłe możliwości biznesowe

- Erozja przewagi konkurencyjnej

- Czas kadry kierowniczej spędzony na zarządzaniu incydentami

Rozwiązanie problemu niepewności w szacunkach ryzyka

Probabilistyczny charakter zagrożeń cybernetycznych wprowadza znaczną niepewność do obliczeń kosztów i korzyści. Organizacje mogą stawić czoła temu wyzwaniu poprzez:

- Analiza scenariuszy– Ocena wielu scenariuszy zagrożeń o różnym prawdopodobieństwie i skutkach

- Testowanie wrażliwości– Dostosowanie kluczowych zmiennych w celu określenia wpływu zmian na ogólną analizę

- Szacunki zasięgu– Stosowanie niskich/średnich/wysokich szacunków zamiast dokładnych liczb

- Dane historyczne– Wykorzystanie wzorców branżowych i wewnętrznej historii incydentów w celu udoskonalenia szacunków

„Nie możesz zarządzać tym, czego nie możesz zmierzyć, ale nie możesz też udawać, że niepewne szacunki są dokładne”.

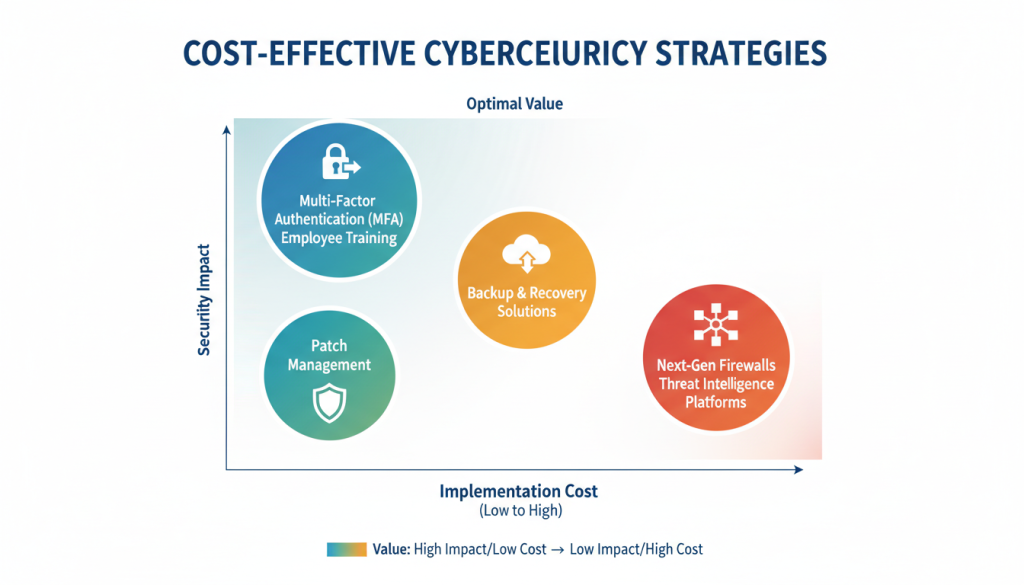

Opłacalne strategie cyberbezpieczeństwa

Nie wszystkie inwestycje w bezpieczeństwo zapewniają taką samą wartość. Organizacje o ograniczonych zasobach powinny priorytetowo traktować kontrole, które zapewniają najwyższe korzyści w zakresie bezpieczeństwa w stosunku do kosztów. Te opłacalne strategie stanowią podstawę solidnego programu bezpieczeństwa, maksymalizując jednocześnie zwrot z inwestycji.

Skuteczne i niedrogie kontrole bezpieczeństwa

Uwierzytelnianie wieloskładnikowe (MFA)

Według badań firmy Microsoft wdrożenie usługi MFA może zapobiec nawet 99,9% ataków polegających na włamywaniu się na konta. Dzięki stosunkowo niskim kosztom wdrożenia (3–6 USD miesięcznie na użytkownika) i minimalnym tarciom użytkowników związanym z nowoczesnymi rozwiązaniami, usługa MFA stanowi jedną z dostępnych inwestycji w bezpieczeństwo o najwyższej wartości.

Szkolenie w zakresie świadomości bezpieczeństwa

Ponieważ w ponad 85% naruszeń występuje błąd ludzki, ukierunkowane programy podnoszenia świadomości w zakresie bezpieczeństwa zapewniają wyjątkowe ROI. Nowoczesne platformy do symulacji phishingu i platformy szkoleniowe kosztują 15–40 dolarów rocznie na użytkownika, jednocześnie znacznie ograniczając liczbę skutecznych ataków socjotechnicznych.

Zarządzanie poprawkami

Terminowe łatanie zapobiega wykorzystywaniu znanych luk, które często stanowią cel atakujących. Choć wymaga to bardziej dyscypliny procesowej niż inwestycji finansowych, skuteczne zarządzanie poprawkami można wdrożyć przy użyciu minimalnej liczby dodatkowych narzędzi, jednocześnie radykalnie zmniejszając powierzchnię ataku.

Optymalizacja inwestycji w bezpieczeństwo poprzez outsourcing

W przypadku wielu organizacji, szczególnie tych z ograniczoną wiedzą na temat bezpieczeństwa wewnętrznego, outsourcing strategiczny może poprawić stan bezpieczeństwa przy jednoczesnej kontroli kosztów:

- Dostawcy zarządzanych usług bezpieczeństwa (MSSP)– Zapewnienie możliwości monitorowania i reagowania przez całą dobę, 7 dni w tygodniu, bez konieczności ponoszenia kosztów budowy wewnętrznego centrum operacyjnego bezpieczeństwa

- Wirtualne usługi CISO– Zapewnienie kierownictwu przywództwa w zakresie bezpieczeństwa w ujęciu ułamkowym, zmniejszając koszty wytycznych strategicznych

- Rozwiązania w zakresie bezpieczeństwa w chmurze– Wykorzystaj korzyści skali oferowane przez dostawców usług w chmurze, którzy mogą wdrażać zabezpieczenia klasy korporacyjnej skuteczniej niż większość indywidualnych organizacji

Model Gordona-Loeba dla inwestycji optymalnych

Model ekonomiczny Gordona-Loeba zapewnia ramy matematyczne umożliwiające określenie optymalnych poziomów inwestycji w cyberbezpieczeństwo. Model sugeruje, że organizacje powinny generalnie inwestować mniej niż 37% oczekiwanych strat wynikających z naruszenia cyberbezpieczeństwa. Te wytyczne pomagają zapobiegać nadmiernym inwestycjom w środki kontroli bezpieczeństwa, które przynoszą malejące zyski.

Efektywność inwestycji w cyberbezpieczeństwo

4.2 Optymalny zakres inwestycji Uwierzytelnianie wieloskładnikowe 4.8 Szkolenie w zakresie świadomości bezpieczeństwa 4.5 Zarządzanie poprawkami 4.4 Zarządzane wykrywanie i reagowanie 4.1 Zapobieganie utracie danych 3.7Skutki finansowe wymogów zgodności

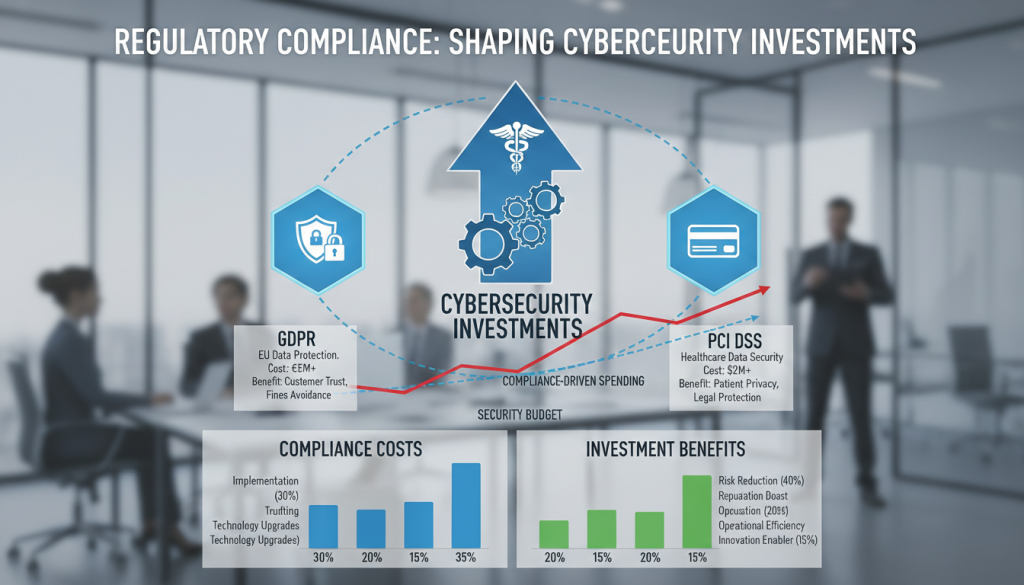

Wymogi regulacyjne znacząco wpływają na inwestycje w cyberbezpieczeństwo, wprowadzając zarówno obowiązkowe koszty, jak i potencjalne korzyści strategiczne. Zrozumienie tych skutków jest niezbędne do przeprowadzenia kompleksowej analizy kosztów i korzyści.

Zgodność jako czynnik kosztowy

Ramy regulacyjne, takie jak GDPR, HIPAA, PCI DSS i wymagania specyficzne dla branży wymagają określonych kontroli i procesów bezpieczeństwa. Te obowiązki w zakresie zgodności wprowadzają kilka kategorii kosztów:

| Kategoria kosztów zgodności | Opis | Typowy zakres inwestycji |

| Ocena i analiza luk | Wstępna ocena stanu zgodności i wymaganych środków zaradczych | 10 000 dolarów – 50 000 dolarów |

| Wdrożenie kontroli | Kontrole techniczne i proceduralne wymagane przepisami | 50 000 dolarów – ponad 500 000 dolarów |

| Dokumentacja i zasady | Opracowanie i utrzymanie wymaganej dokumentacji | 15 000 dolarów – 75 000 dolarów |

| Audyt i certyfikacja | Weryfikacja statusu zgodności przez stronę trzecią | 20 000–100 000 dolarów rocznie |

| Bieżące monitorowanie | Ciągła weryfikacja zgodności i raportowanie | 25 000–150 000 dolarów rocznie |

Wykorzystanie zgodności w celu uzyskania przewagi strategicznej

Chociaż wymogi dotyczące zgodności powodują koszty, mogą również zapewnić strategiczne korzyści, które należy uwzględnić w analizie kosztów i korzyści:

- Redukcja ryzyka– Wiele kontroli zgodności bezpośrednio zmniejsza ryzyko bezpieczeństwa, zapewniając podwójne korzyści

- Wyróżnienie konkurencyjne– Wykazalna zgodność może zapewnić przewagę rynkową, szczególnie w branżach regulowanych

- Obniżone składki ubezpieczeniowe– Dostawcy ubezpieczeń cybernetycznych często oferują organizacjom przestrzegającym przepisów lepsze warunki

- Podejście strukturalne– Ramy zgodności zapewniają ustrukturyzowaną metodologię dla programów bezpieczeństwa

Ważne:Niezastosowanie się może skutkować znacznymi karami finansowymi. Zgodnie z GDPR organizacjom mogą zostać nałożone kary w wysokości do 20 milionów euro lub 4% globalnych rocznych przychodów, w zależności od tego, która kwota jest wyższa. Te potencjalne kary należy uwzględnić w analizie kosztów i korzyści jako koszty oparte na ryzyku.

Tworzenie uzasadnienia biznesowego dla inwestycji w cyberbezpieczeństwo

Tłumaczenie wymagań bezpieczeństwa technicznego na język biznesowy jest niezbędne do zapewnienia wsparcia kadry kierowniczej i zatwierdzenia budżetu. Przekonujące uzasadnienie biznesowe łączy inwestycje w bezpieczeństwo z wynikami biznesowymi i wskaźnikami finansowymi, które przemawiają do decydentów.

Elementy skutecznego uzasadnienia biznesowego

Ustrukturyzuj swoją propozycję inwestycji w cyberbezpieczeństwo tak, aby uwzględnić kluczowe obawy interesariuszy:

- Streszczenie– Zwięzły przegląd proponowanych inwestycji, oczekiwanych korzyści i uzasadnienia finansowego

- Ocena ryzyka– Jasne określenie zagrożeń, słabych punktów i potencjalnych skutków biznesowych

- Opcje inwestycyjne– Wielopoziomowe podejście z podstawowymi, zalecanymi i kompleksowymi pakietami bezpieczeństwa

- Analiza finansowa– obliczenia ROI, okres zwrotu i porównanie inwestycji z potencjalną stratą

- Plan wdrożenia– Podejście etapowe z wyraźnymi kamieniami milowymi i wskaźnikami sukcesu

- Ramy monitorowania– W jaki sposób wyniki będą mierzone i raportowane w celu wykazania wartości

Rozwiązywanie wspólnych problemów kadry kierowniczej

„Skąd wiemy, że te inwestycje faktycznie zmniejszą nasze ryzyko?”

Rozwiąż ten problem, określając ilościowo redukcję ryzyka za pomocą takich wskaźników, jak zmniejszona powierzchnia ataku, ulepszone możliwości wykrywania i skrócony średni czas reakcji. Referencyjne wzorce branżowe i studia przypadków wykazujące skuteczność proponowanych kontroli.

„Jaki jest okres zwrotu tych inwestycji w bezpieczeństwo?”

Oblicz i przedstaw jasne okresy zwrotu w oparciu o redukcję ryzyka. Na przykład: „Wdrożenie MFA na poziomie 50 000 USD rocznie zmniejsza nasze ALE o 250 000 USD, zapewniając pięciokrotny zwrot i okres zwrotu wynoszący około 10 tygodni”.

„Jak zmierzymy skuteczność tych kontroli bezpieczeństwa?”

Przedstaw ramy monitorowania zawierające określone wskaźniki KPI, takie jak zapobieganie incydentom związanym z bezpieczeństwem, średni czas wykrycia/reagowania, wskaźniki zgodności poprawek i wskaźniki świadomości użytkowników. Zobowiąż się do regularnego raportowania tych wskaźników, aby wykazać stałą wartość.

Ciągła ocena i dostosowanie

Podkreśl, że analiza kosztów i korzyści w zakresie cyberbezpieczeństwa nie jest jednorazowym zadaniem, ale procesem ciągłym:

- Regularnie dokonuj ponownej oceny zagrożeń i słabych punktów w miarę ewolucji krajobrazu

- Śledź i raportuj wskaźniki bezpieczeństwa w celu sprawdzenia efektywności inwestycji

- Dostosuj mechanizmy kontroli bezpieczeństwa na podstawie danych dotyczących wydajności i pojawiających się zagrożeń

- Przeprowadzanie rocznych przeglądów programu bezpieczeństwa ROI i dostosowania strategicznego

Wniosek: Równowaga inwestycji w bezpieczeństwo z wartością biznesową

Skuteczna analiza kosztów i korzyści cyberbezpieczeństwa przekształca bezpieczeństwo z konieczności technicznej w strategiczny czynnik umożliwiający biznes. Określając ilościowo zarówno koszty kontroli bezpieczeństwa, jak i korzyści finansowe wynikające z ograniczenia ryzyka, organizacje mogą podejmować świadome decyzje, które optymalizują alokację zasobów, jednocześnie chroniąc najważniejsze zasoby.

Najbardziej udane programy bezpieczeństwa równoważą inwestycje z apetytem na ryzyko, skupiając się przede wszystkim na skutecznych i niedrogich kontrolach, które zapewniają wyjątkową ROI. Stosując ramy i metodologie opisane w tym przewodniku, liderzy ds. bezpieczeństwa mogą tworzyć przekonujące uzasadnienia biznesowe, które zapewniają wsparcie kadry kierowniczej i wykazują stałą wartość.

Pamiętaj, że cyberbezpieczeństwo nie polega na wyeliminowaniu całego ryzyka – co jest celem niemożliwym do osiągnięcia – ale raczej na dokonywaniu strategicznych inwestycji, które redukują ryzyko do akceptowalnego poziomu, jednocześnie umożliwiając realizację celów biznesowych. Zdyscyplinowane, oparte na danych podejście do analizy kosztów i korzyści cyberbezpieczeństwa stanowi podstawę tej zrównoważonej strategii bezpieczeństwa.

Gotowy do optymalizacji inwestycji w cyberbezpieczeństwo?

Pobierz nasz kalkulator cyberbezpieczeństwa ROI i ramy inwestycyjne, aby zastosować te zasady w swojej organizacji. Nasze narzędzie pomaga określić ilościowo zagrożenia bezpieczeństwa, ocenić skuteczność kontroli i stworzyć przekonujące uzasadnienia biznesowe dla najważniejszych inwestycji w bezpieczeństwo.