Pune stoi na wyjątkowym skrzyżowaniu innowacji IT i wykonawstwa przemysłowego. W miarę jak produkcja, inżynieria i operacje prowadzone w wielu lokalizacjach ulegają coraz większej cyfryzacji, zapotrzebowanie na wyspecjalizowanych partnerów w zakresie cyberbezpieczeństwa, którzy rozumieją oba światy, staje się krytyczne. Właściwe firmy zajmujące się cyberbezpieczeństwem w Pune mogą wypełnić tę lukę, zapewniając ochronę uwzględniającą ograniczenia operacyjne, a jednocześnie umożliwiając transformację cyfrową. Ten przewodnik pomoże Ci poruszać się po procesie selekcji dzięki praktycznym ramom dostosowanym do środowisk przemysłowych.

Krajobraz cyberbezpieczeństwa w sektorze przemysłowym Pune – dostawca usług

Pune przekształciło się w główny ośrodek produkcyjny i IT, stwarzający wyjątkowe wyzwania w zakresie cyberbezpieczeństwa. Lokalne zakłady przemysłowe stoją w obliczu zagrożeń obejmujących zarówno tradycyjne systemy informatyczne, jak i środowiska technologii operacyjnych (OT). Konwergencja tych światów wymaga specjalistycznej wiedzy, którą obecnie rozwija wiele firm zajmujących się cyberbezpieczeństwem w Pune.

Kluczowe wyzwania dla przemysłu Pune

- Starsze systemy OT z ograniczonymi kontrolami bezpieczeństwa

- Integracja IT/OT tworząca nowe powierzchnie ataku

- Wymagania dotyczące dostępności, które ograniczają łatanie zabezpieczeń

- Systemy kontroli wizualnej oparte na AI z unikalnymi lukami w zabezpieczeniach

- Wymogi zgodności w ramach wielu ram regulacyjnych

Specyficzne dla branży potrzeby w zakresie bezpieczeństwa

- Produkcja: Ochrona linii produkcyjnej bez zakłóceń

- Motoryzacja: bezpieczeństwo łańcucha dostaw i ochrona własności intelektualnej

- Inżynieria: Bezpieczna współpraca między rozproszonymi zespołami

- Przemysł farmaceutyczny: zapewnienie zgodności i integralności danych

- Przemysł ciężki: Ochrona infrastruktury krytycznej

Praktyczne ramy oceny dla dostawców cyberbezpieczeństwa

Ustrukturyzowane podejście do oceny firm świadczących usługi ochrony w Pune gwarantuje wybranie partnera, który rozumie Twoje specyficzne wymagania branżowe. Poniższa karta wyników zapewnia kompleksowe ramy oceny.

Karta wyników zamówień dla firm zajmujących się cyberbezpieczeństwem przemysłowym

| Kryteria oceny |

Kluczowe pytania |

Znaczenie (1-5) |

| Możliwości środowiska hybrydowego |

Czy dzięki spójnemu zarządzaniu mogą zabezpieczyć zarówno środowiska lokalne, jak i chmurowe? |

5 |

| Doświadczenie OT/rośliny |

Czy mają szczególne doświadczenie w zakresie przemysłowych systemów sterowania i technologii operacyjnej? |

5 |

| Reagowanie na incydenty |

Jaki jest ich MTTR (średni czas reakcji) w przypadku incydentów krytycznych? Czy mają zasięg 24 godziny na dobę, 7 dni w tygodniu? |

4 |

| Zarządzanie zmianami |

Jak radzą sobie z aktualizacjami zabezpieczeń w środowiskach produkcyjnych? Czy szanują okna konserwacyjne? |

4 |

| Kontrola wzrokowa Bezpieczeństwo |

Czy mogą zabezpieczyć systemy kontroli wizualnej zasilane przez AI na krawędzi? |

3 |

| Wiedza specjalistyczna w zakresie zgodności |

Czy rozumieją specyficzne dla danej branży regulacje i wymagania dotyczące zgodności? |

4 |

| Obecność lokalna |

Czy mają w Pune lokalne zespoły, które mogą szybko reagować na problemy na miejscu? |

3 |

Gotowy do rozpoczęcia oceny?

Skontaktuj się z Opsio, aby uzyskać dostosowane ramy oceny dostosowane do Twoich konkretnych wymagań w zakresie bezpieczeństwa przemysłowego.

Ramy oceny wniosku

Jak „dobre” usługi MDR/SOC wyglądają w praktyce

Usługi zarządzanego wykrywania i reagowania (MDR) oraz centrum operacji bezpieczeństwa (SOC) stanowią podstawę skutecznego cyberbezpieczeństwa. W środowiskach przemysłowych usługi te muszą być dostosowane tak, aby uwzględnić ograniczenia operacyjne.

Monitoring 24/7

Ciągłe monitorowanie za pomocą kontekstowych alertów, które rozpoznają normalne operacje przemysłowe w porównaniu z rzeczywistymi zagrożeniami. Redukuje fałszywe alarmy o 40-70%.

Odpowiedź świadoma OT

Procedury reagowania uwzględniające ograniczenia produkcyjne i wymagania bezpieczeństwa. Zawiera wstępnie zatwierdzone podręczniki dla typowych scenariuszy.

Analiza zagrożeń

Specyficzne dla branży informacje o zagrożeniach skupiające się na systemach produkcyjnych, inżynieryjnych i przemysłowych, których celem są firmy w Pune.

Kluczowe wskaźniki wydajności dla przemysłu MDR/SOC

4.5

Ogólna skuteczność

Redukcja hałasu alertów

90%

Poprawa MTTR

85%

Zakres środowiska OT

80%

Raportowanie zgodności

95%

Trwałe bariery w bezpieczeństwie inspekcji wizualnej opartej na technologii AI

Systemy kontroli wizualnej oparte na AI zmieniają kontrolę jakości w produkcji, ale wprowadzają wyjątkowe wyzwania w zakresie bezpieczeństwa, którym wiele firm zajmujących się bezpieczeństwem cybernetycznym w Pune wciąż uczy się stawić czoła.

Korzyści z kontroli wizualnej AI

- Poprawiona dokładność wykrywania defektów (do 99,8%)

- Obniżone koszty kontroli ręcznej

- Stałe standardy jakości

- Informacje zwrotne w czasie rzeczywistym w celu ulepszenia procesów

- Integracja z systemami zarządzania produkcją

Wyzwania dotyczące bezpieczeństwa

- Niespójność w zbieraniu danych wpływająca na niezawodność modelu

- Etykietowanie opóźnień tworzących dług zabezpieczający

- Dryfowanie modelu wprowadzające z czasem luki w zabezpieczeniach

- Ograniczenia dotyczące niezawodności i bezpieczeństwa urządzeń brzegowych

- Luki w integracji z systemami bezpieczeństwa przedsiębiorstw

Dlaczego projekty kontroli wizualnej utknęły w martwym punkcie

„Większość projektów inspekcji wizualnych utknęła w martwym punkcie ze względu na niespójne gromadzenie danych, oznaczanie wąskich gardeł, dryf, luki w integracji oraz słabą własność operacyjną/bezpieczeństwo na brzegu sieci”.

– Ekspert ds. cyberbezpieczeństwa przemysłowego

Sprawdzone rozwiązania dla bezpiecznych środowisk przemysłowych

Wiodące firmy zajmujące się bezpieczeństwem cybernetycznym w Pune wdrażają te sprawdzone podejścia, aby zabezpieczyć środowiska przemysłowe przy jednoczesnym zachowaniu integralności operacyjnej.

SOP – Pierwsze przejęcie + Testowanie „Złotej Próbki”

Standaryzacja procedur przechwytywania danych zapewnia spójne dane szkoleniowe dla modeli AI. Podejście „złotej próbki” ustanawia zweryfikowane punkty odniesienia, które można wykorzystać do sprawdzenia integralności systemu i wykrycia potencjalnych zagrożeń bezpieczeństwa.

MLOps + Monitorowanie dryftu + Wersjonowanie modelu

Implementacja praktyk MLOps zapewnia nadzór nad całym cyklem życia uczenia maszynowego. Regularne monitorowanie dryftu wykrywa, kiedy modele zaczynają odbiegać od oczekiwanego zachowania, co może wskazywać albo na naturalną ewolucję, albo na naruszenie bezpieczeństwa. Ścisłe wersjonowanie modeli gwarantuje, że w środowisku produkcyjnym wdrażane są tylko autoryzowane modele.

Secure Edge: segmentacja, najniższe uprawnienia, zaplanowane poprawki do systemu Windows

Urządzenia brzegowe, na których działają systemy kontroli wizualnej, wymagają specjalistycznych podejść do bezpieczeństwa, które uwzględniają ograniczenia operacyjne:

| Środek bezpieczeństwa |

Podejście do wdrożenia |

Korzyści operacyjne |

| Segmentacja sieci |

Izolowanie systemów kontroli wizualnej w ich własnym segmencie sieci z kontrolowanymi punktami dostępu |

Zapobiega ruchom bocznym przy zachowaniu niezbędnych połączeń eksploatacyjnych |

| Dostęp z najniższymi uprawnieniami |

Wdrożenie kontroli dostępu opartej na rolach z możliwością podniesienia uprawnień na czas |

Zmniejsza powierzchnię ataku, zapewniając jednocześnie dostęp konserwacyjny w razie potrzeby |

| Zaplanowana aktualizacja systemu Windows |

Koordynuj aktualizacje zabezpieczeń z planowanymi przestojami konserwacyjnymi |

Utrzymuje bezpieczeństwo bez zakłócania harmonogramów produkcji |

| Lista dozwolonych |

Zezwalaj na uruchamianie tylko autoryzowanych aplikacji i procesów na urządzeniach brzegowych |

Zapobiega nieautoryzowanemu oprogramowaniu, zachowując jednocześnie stabilność systemu |

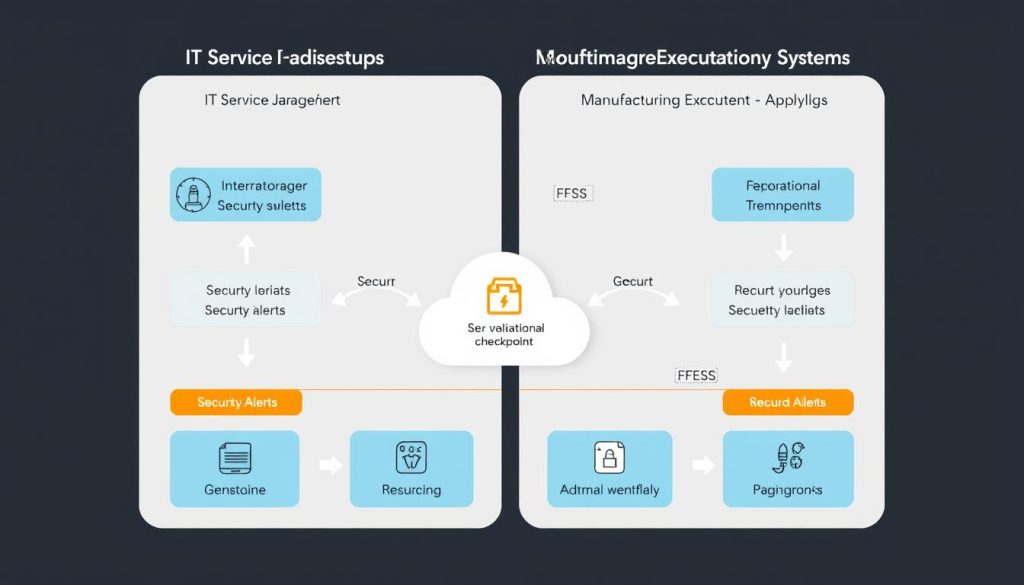

Przepływy pracy w pętli zamkniętej poprzez integrację ITSM/MES

Integracja przepływów pracy związanych z bezpieczeństwem z zarządzaniem usługami IT (ITSM) i systemami realizacji produkcji (MES) tworzy procesy o zamkniętej pętli, które zapewniają prawidłową obsługę zdarzeń związanych z bezpieczeństwem w ramach ograniczeń operacyjnych. Takie podejście wypełnia lukę pomiędzy zespołami IT i OT, zapewniając skoordynowane reakcje.

Rzeczywiste wyniki wdrożeń cyberbezpieczeństwa przemysłowego

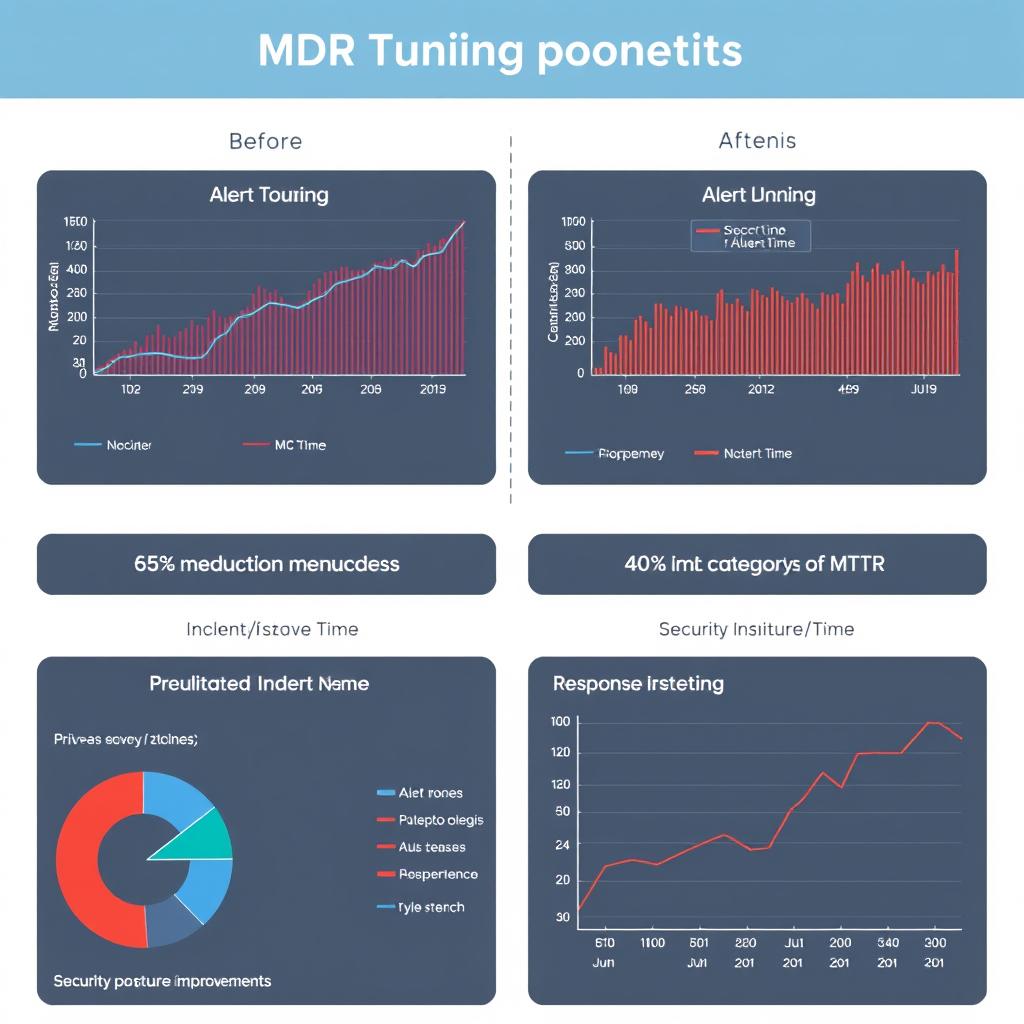

MDR Wyniki programu dostrajania

- Redukcja szumów alertów:40-70%

- Poprawa MTTR: 25-50%

- Fałszywie dodatnia redukcja:60%

- Wzrost wydajności analityków:45%

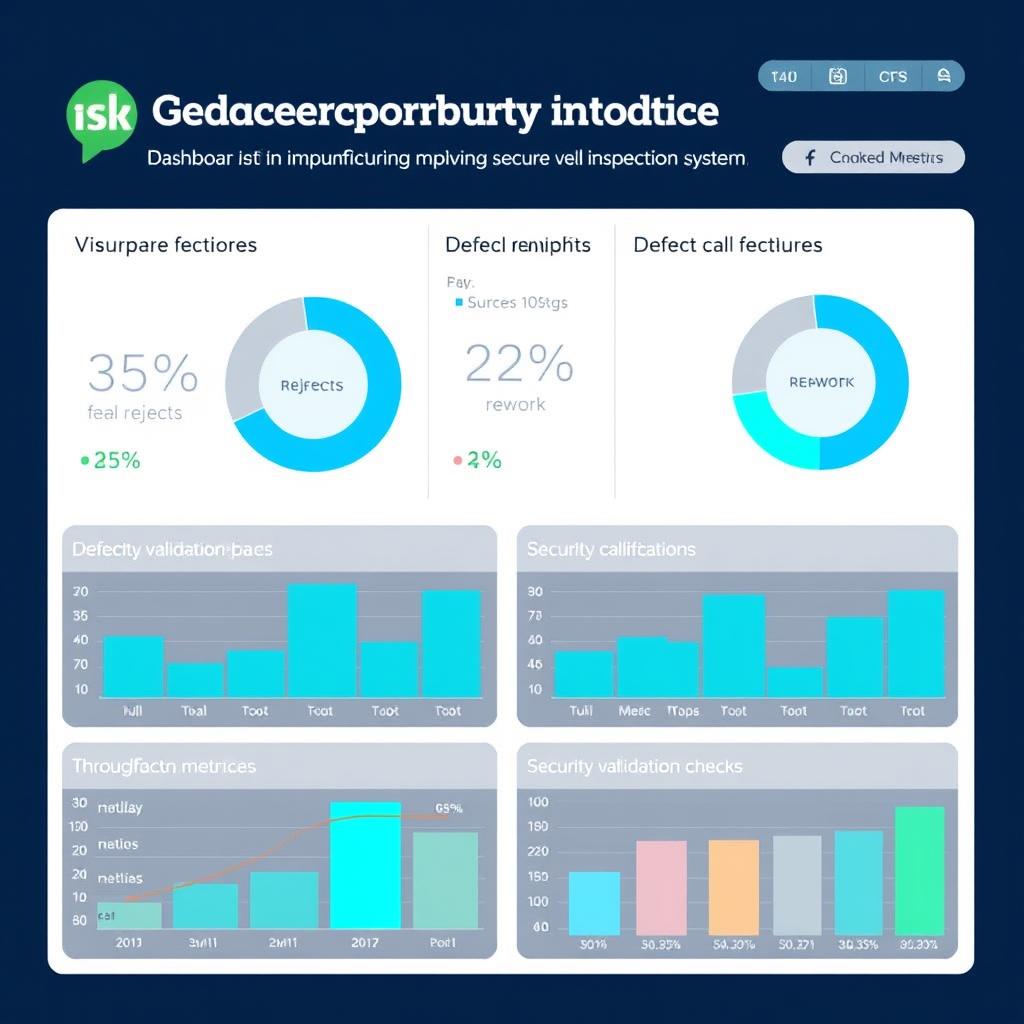

Ulepszenia bezpieczeństwa kontroli wizualnej

- Redukcja fałszywych odrzuceń:20-40%

- Redukcja przeróbek:10-25%

- Incydenty związane z dryfowaniem modelu:-65%

- Zdarzenia związane z bezpieczeństwem:-80%

Często zadawane pytania

Czy dostawca bezpieczeństwa cybernetycznego może obsługiwać ograniczenia OT/roślinne?

Tak — jeśli zaprojektują okna zmian, segmentację i monitorowanie z uwzględnieniem ograniczeń dotyczących czasu pracy i bezpieczeństwa. Poszukaj dostawców z konkretnym doświadczeniem w środowiskach przemysłowych, którzy rozumieją, że ciągłość produkcji jest priorytetem. Najlepsze firmy zajmujące się bezpieczeństwem cybernetycznym w Pune będą miały udokumentowane procedury pracy w ramach okien konserwacyjnych i protokoły awaryjne, które nie zagrażają bezpieczeństwu ani produkcji.

Dlaczego projekty kontroli wizualnej utknęły w martwym punkcie?

Większość blokuje się z powodu niespójnego gromadzenia danych, oznaczania wąskich gardeł, dryfu, luk w integracji i słabej własności operacyjnej/bezpieczeństwa na brzegu. Pomyślne wdrożenia wymagają ujednoliconych procedur operacyjnych w zakresie przechwytywania danych, wydajnych procesów etykietowania, regularnego monitorowania modeli, właściwej integracji z istniejącymi systemami oraz jasnej odpowiedzialności zarówno za aspekty bezpieczeństwa, jak i operacyjne.

Jak ocenić możliwości środowiska hybrydowego dostawcy?

Oceń ich zdolność do zapewniania spójnych kontroli bezpieczeństwa i zarządzania zarówno w środowiskach lokalnych, jak i chmurowych. Zapytaj o konkretne przykłady wdrożeń hybrydowych, ich podejście do zarządzania tożsamością w różnych środowiskach oraz sposób, w jaki radzą sobie z ochroną danych w przypadku obciążeń obejmujących obie domeny. Najlepsi dostawcy będą dysponować architekturami referencyjnymi i studiami przypadków demonstrującymi udane wdrożenia zabezpieczeń hybrydowych.

Wybór odpowiedniego partnera w dziedzinie cyberbezpieczeństwa dla Twojej przyszłości przemysłowej

Wybór firmy zajmującej się bezpieczeństwem cybernetycznym w Pune wymaga dokładnej oceny ich zdolności do pokonania przepaści IT/OT przy jednoczesnym poszanowaniu ograniczeń operacyjnych. Właściwy partner zrozumie zarówno techniczne wymagania bezpieczeństwa, jak i imperatywy biznesowe operacji przemysłowych. Zapewnią rozwiązania, które chronią Twoje zasoby cyfrowe bez uszczerbku dla produkcji i bezpieczeństwa.

Stosując ramy oceny i podejścia do wdrażania opisane w tym przewodniku, możesz wybrać partnera w dziedzinie cyberbezpieczeństwa, który pomoże zabezpieczyć Twoje operacje już dziś, jednocześnie umożliwiając jutrzejszą transformację cyfrową.

Chcesz zabezpieczyć swoją działalność przemysłową?

Skontaktuj się z Opsio już dziś, aby omówić Twoje specyficzne wymagania dotyczące bezpieczeństwa i sposób, w jaki możemy pomóc chronić Twoje operacje, jednocześnie umożliwiając transformację cyfrową.

Skontaktuj się z Opsio

Editorial standards: This article was written by a certified practitioner and peer-reviewed by our engineering team. We update content quarterly to ensure technical accuracy. Opsio maintains editorial independence — we recommend solutions based on technical merit, not commercial relationships.