Jakie są wytyczne CERT-In (i kto musi ich przestrzegać)

Ramy CERT-In Directions 2022: Kluczowe obszary zgodności dla MSPWytyczne CERT-In (Indian Computer Emergency Response Team) Directions 2022, wydane 28 kwietnia 2022 r. na mocy sekcji 70B ustawy o technologii informacyjnej z 2000 r., ustanawiają obowiązkowe praktyki w zakresie zgłaszania incydentów związanych z cyberbezpieczeństwem i bezpieczeństwa informacji dla szerokiego zakresu podmiotów działających w India. Kierunki te znacząco poszerzają zakres i specyfikę wymagań w zakresie zgodności z cyberbezpieczeństwem.

Dyrektywy mają zastosowanie do szerokiego spektrum organizacji, w tym:

- Dostawcy usług (w tym dostawcy usług zarządzanych)

- Pośrednicy

- Centra danych

- Korporacje

- Dostawcy wirtualnych serwerów prywatnych (VPS)

- Dostawcy usług w chmurze

- Dostawcy usług wirtualnej sieci prywatnej (VPN)

- Dostawcy usług w zakresie aktywów wirtualnych

- Dostawcy wirtualnej wymiany aktywów

- Dostawcy portfela depozytariusza

- Organizacje rządowe

W szczególności w przypadku dostawców usług zarządzanych wskazówki te nakładają zarówno obowiązki w zakresie zgodności, jak i nowe możliwości świadczenia usług. Dostawcy MSP muszą nie tylko zapewnić zgodność swojej działalności z dyrektywami, ale także pomagać swoim klientom we wdrażaniu zgodnych praktyk bezpieczeństwa. Ta podwójna odpowiedzialność sprawia, że zrozumienie wymagań technicznych i operacyjnych jest szczególnie istotne.

Dyrektywy są prawnie wiążące na mocy prawa indyjskiego, a ich nieprzestrzeganie może skutkować karami na mocy ustawy IT. Dla dostawców usług MSP stwarza to zarówno konieczność zapewnienia zgodności, jak i strategiczną możliwość opracowania i świadczenia usług zgodności CERT-In klientom objętym zakresem tych wymagań.

5 wymagań operacyjnych, które MSP muszą opracować

1. Harmonogramy zgłaszania incydentów i projekt eskalacji

Najbardziej zależnym od czasu wymogiem zawartym w wytycznych CERT-In jest obowiązkowy 6-godzinny harmonogram zgłaszania incydentów. Dostawcy MSP muszą zaprojektować swoje operacje bezpieczeństwa tak, aby wykrywać, weryfikować i zgłaszać incydenty cyberbezpieczeństwa do CERT-In w tym wąskim przedziale czasu. Wymaga to:

- Możliwości wykrywania incydentówdziałające 24 godziny na dobę, 7 dni w tygodniu we wszystkich zarządzanych środowiskach

- Jasne kryteria klasyfikacji incydentóww celu zidentyfikowania zdarzeń podlegających zgłoszeniu

- Zdefiniowane ścieżki eskalacjiz wyznaczonymi decydentami upoważnionymi do inicjowania sprawozdań

- Szablonowe mechanizmy sprawozdawczektóre można szybko wypełnić szczegółami zdarzenia

- Procesy raportowania obejmujące wielu najemcówktóre wyjaśniają obowiązki MSP i ich klientów

Do zgłaszanych incydentów zalicza się ukierunkowane skanowanie systemów krytycznych, zainfekowanie systemów krytycznych, nieautoryzowany dostęp do systemów informatycznych, zniszczenie witryn internetowych, wdrożenie złośliwego oprogramowania, kradzież tożsamości, ataki typu phishing, DDoS, incydenty związane z oprogramowaniem ransomware i naruszenia bezpieczeństwa danych. MSP muszą ustalić jasne kryteria dla każdej kategorii, aby zapewnić spójną sprawozdawczość.

2. Architektura przechowywania logów (centralny magazyn logów + kontrola manipulacji)

Wskazówki CERT-In nakazują prowadzenie dzienników wszystkich systemów ICT przez okres 180 dni w jurysdykcji indyjskiej. To wymaganie wymaga solidnej architektury zarządzania logami, która obejmuje:

- Kompleksowe gromadzenie logówze wszystkich systemów teleinformatycznych (serwery, urządzenia sieciowe, narzędzia bezpieczeństwa, aplikacje)

- Scentralizowane przechowywanie logówz odpowiednim planowaniem zdolności na 180 dni przechowywania

- Kontrole umożliwiające wykrycie naruszeniaaby zapobiec nieupoważnionej modyfikacji przechowywanych dzienników

- Zgodność z suwerennością danychzapewnienie przechowywania dzienników w India

- Standaryzacja formatu dziennikaw celu ułatwienia analizy i dochodzenia

- Kontrola dostępuograniczanie tego, kto może przeglądać, modyfikować lub usuwać dzienniki

Dostawcy MSP muszą zaprojektować architekturę przechowywania dzienników, aby zrównoważyć wydajność, koszty przechowywania i wymagania zgodności. Zwykle wiąże się to z podejściem wielopoziomowym obejmującym przechowywanie najnowszych dzienników w trybie gorącym i przechowywanie starszych dzienników w chłodni, przy jednoczesnym zachowaniu możliwości wyszukiwania i integralności przez cały 180-dniowy okres przechowywania.

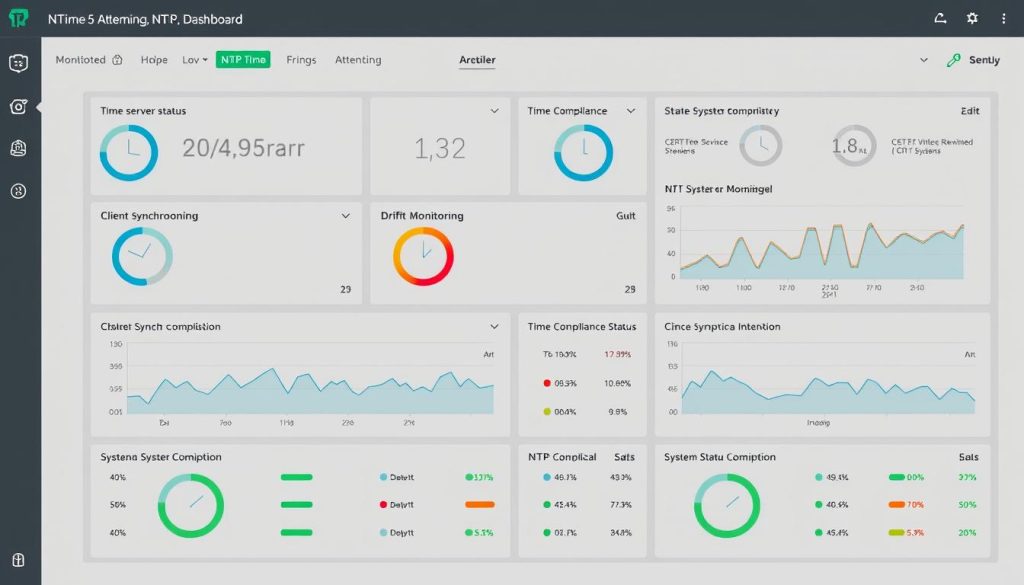

3. Synchronizacja czasu (projektowanie i monitorowanie NTP)

Wytyczne CERT-In wymagają, aby wszystkie systemy ICT były zsynchronizowane z serwerem Network Time Protocol (NTP) Narodowego Centrum Informatyki (NIC) lub Krajowego Laboratorium Fizycznego (NPL) lub z serwerami NTP powiązanymi z tymi agencjami. Wymóg ten wymaga:

- Architektura serwera NTPz pierwotnymi i wtórnymi źródłami czasu

- Zarządzanie konfiguracjązapewnienie, że wszystkie systemy wskazują zgodne źródła czasu

- Ciągłe monitorowaniestanu synchronizacji czasu we wszystkich zarządzanych systemach

- Wykrywanie i ostrzeganie o zniesieniuzidentyfikować systemy, które nie są zsynchronizowane

- Dokumentacja identyfikowalności źródła czasuaby wykazać zgodność

Dokładna synchronizacja czasu ma kluczowe znaczenie dla operacji związanych z bezpieczeństwem, ponieważ zapewnia korelację dzienników z różnych systemów podczas badania incydentu. Dostawcy MSP muszą wdrożyć solidną architekturę synchronizacji czasu i monitorowania, aby zachować zgodność i wspierać skuteczne operacje bezpieczeństwa.

4. Obsługa danych klientów / informacji o abonencie (umowa + proces)

Wytyczne CERT-In nakładają szczególne wymagania dotyczące postępowania z informacjami o klientach, szczególnie w przypadku dostawców usług VPN, VPS, usług w chmurze i zasobów wirtualnych. Chociaż możliwość zastosowania różni się w zależności od rodzaju usługi, MSP muszą ustalić:

- Procesy „Poznaj swojego klienta” (KYC)odpowiednie do świadczonych usług

- Gromadzenie i weryfikacja informacji o klientachprzepływy pracy

- Bezpieczne przechowywanie informacji o abonenciez odpowiednią kontrolą dostępu

- Zasady zatrzymywania danychdostosowane do wymogu 5 lat dla niektórych rodzajów usług

- Klauzule umownektóre dotyczą wymogów w zakresie gromadzenia, przechowywania i ujawniania informacji

Dostawcy MSP muszą dokonać przeglądu swoich ofert usług, aby określić, które aspekty powodują zastosowanie ulepszonych wymogów KYC i przechowywania informacji. Umowy o świadczenie usług i informacje o ochronie prywatności należy aktualizować, aby odzwierciedlały te wymagania, przy jednoczesnym zachowaniu zgodności z przepisami o ochronie danych.

5. Zatrzymywanie dowodów (zgłoszenia, formularze incydentów, harmonogramy spraw)

Oprócz szczegółowych wymagań dotyczących przechowywania logów, MSP muszą ustanowić kompleksowe praktyki przechowywania dowodów w celu wykazania zgodności z wytycznymi CERT-In. Obejmuje to:

- Dokumentacja biletu na wypadekz pełną chronologią wykrywania i reagowania

- Kopie złożonych raportów o incydentachze znacznikami czasu złożenia

- Zapisy komunikacjiz CERT-In i innymi organami

- Dokumentacja konfiguracji systemuwykazanie zgodności z wymogami synchronizacji czasu

- Dzienniki audytu dostępudo systemów bezpieczeństwa i repozytoriów dzienników

Dokumentacja ta służy jako dowód zgodności podczas audytów i dochodzeń. Dostawcy MSP powinni wdrożyć bezpieczne, możliwe do przeszukiwania repozytoria dokumentacji zgodności z odpowiednimi zasadami przechowywania i kontrolą dostępu.

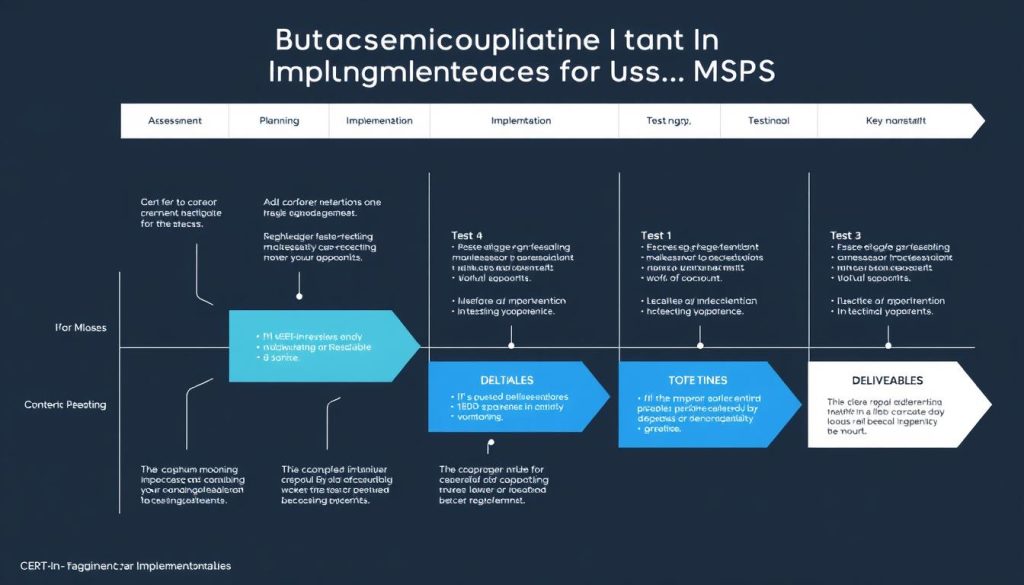

„CERT-In-ready SOC” — elementy runbook i personel

Aby konsekwentnie spełniać wymóg raportowania w ciągu 6 godzin, dostawcy MSP muszą utworzyć Centrum Operacji Bezpieczeństwa (SOC) posiadające określone możliwości i procesy zaprojektowane pod kątem zgodności z CERT-In. Kluczowe elementy obejmują:

Model dyżuru, macierz dotkliwości i organ zgłaszający

SOC gotowy do CERT wymaga dobrze zdefiniowanego modelu operacyjnego, który zapewnia ciągłe monitorowanie i szybką reakcję:

- Model zasięgu 24×7z przejrzystymi procedurami przekazywania zmian

- Warstwowa struktura analitykówze ścieżkami eskalacji w przypadku potencjalnych incydentów podlegających zgłoszeniu

- Macierz klasyfikacji dotkliwościzgodne z kategoriami incydentów podlegających zgłoszeniu w CERT-In

- Ramy organów decyzyjnychwyznaczanie osób mogących autoryzować raporty CERT-In

- SLA mechanizmy śledzeniado monitorowania wskaźników czasu potrzebnych na raportowanie

Macierz ważności powinna jasno definiować kryteria dla każdego typu zdarzenia, pomagając analitykom szybko określić, czy zdarzenie spełnia próg raportowania. Struktura organów decyzyjnych powinna wyznaczać konkretne role uprawnione do zatwierdzania i przesyłania raportów do CERT-In, zapewniając możliwość przesyłania raportów w ciągu 6 godzin, nawet poza godzinami pracy.

Ćwiczenia na stole

Regularne testowanie procedur reagowania na incydenty i zgłaszania jest niezbędne, aby zapewnić gotowość na rzeczywiste incydenty:

- Kwartalne ćwiczenia stołowesymulowanie różnych scenariuszy incydentów podlegających zgłoszeniu

- Szkolenie dotyczące konkretnej rolidla wszystkich członków zespołu SOC na temat wymagań CERT-In

- Ćwiczenia wielofunkcyjnez udziałem zespołów technicznych, kierownictwa i kwestii prawnych/zgodności

- Testowanie oparte na scenariuszachprocesów wykrywania, analizy i raportowania

- Recenzje po ćwiczeniachzidentyfikowanie i wyeliminowanie luk w procesach

Ćwiczenia te powinny przetestować kompleksowy proces reagowania na incydenty, od wstępnego wykrycia, poprzez analizę, podejmowanie decyzji i przygotowanie raportów. Scenariusze powinny uwzględniać różne typy incydentów określone w Wskazówki CERT-In, ze szczególnym uwzględnieniem scenariuszy złożonych, testujących granice 6-godzinnego okna raportowania.

Udowodnienie czasu reakcji

MSP muszą prowadzić kompleksową dokumentację w celu wykazania zgodności z wymogiem 6-godzinnego raportowania podczas audytów lub dochodzeń:

- Zapisy incydentów ze znacznikiem czasudokumentowanie działań związanych z wykrywaniem, analizą i raportowaniem

- Dzienniki audytu generowane przez systempotwierdzanie dokumentacji ręcznej

- Potwierdzenia złożenia raportuz portalu CERT-In lub komunikacji e-mailowej

- SLA raporty zgodnościpokazujące wyniki historyczne w odniesieniu do wymogu 6 godzin

- Dokumentacja procesowawykazanie, w jaki sposób organizacja zapewnia terminową sprawozdawczość

Dokumentację tę należy przechowywać w bezpiecznym, łatwo dostępnym repozytorium, aby zapewnić gotowość do audytu. Należy przeprowadzać regularne przeglądy kompletności i dokładności dokumentacji, aby mieć pewność, że dowody zgodności są zawsze dostępne.

Projekt techniczny

Architektura referencyjna: SIEM/SOAR + potoki logów + niezmienna pamięć

Solidna architektura techniczna jest podstawą zgodności z CERT-In. Architektura referencyjna powinna obejmować:

- Agenci ds. gromadzenia logów rozproszonychwdrożone we wszystkich systemach zarządzanych

- Infrastruktura przesyłania logówz redundancją i obsługą awarii

- Platforma SIEMdo agregacji logów, normalizacji i korelacji

- Możliwości SOARw celu zautomatyzowanej selekcji i reagowania na incydenty

- Niezmienne rozwiązanie do przechowywania danychdo bezpiecznego przechowywania kłód

- Kontrola suwerenności danychzapewnienie, że dzienniki pozostaną w India

- Mechanizmy wyszukiwania i wyszukiwaniaw celu szybkiego zbadania incydentu

Architekturę tę należy zaprojektować pod kątem skalowalności, niezawodności i zgodności z wymogiem przechowywania 180 dni. Względy wydajności mają kluczowe znaczenie, ponieważ system musi obsługiwać zarówno analizę w czasie rzeczywistym w celu wykrywania incydentów, jak i wyszukiwanie danych historycznych na potrzeby dochodzeń.

Alerty: tożsamość, dostęp uprzywilejowany, exfil, oprogramowanie ransomware, awaria

Skuteczne ostrzeganie jest niezbędne do wykrywania incydentów podlegających zgłoszeniu w ramach czasowych wymaganych do zapewnienia zgodności z CERT-In. Kluczowe kategorie alertów obejmują:

- Alerty oparte na tożsamościza naruszenie bezpieczeństwa konta, eskalację uprawnień i nieautoryzowany dostęp

- Monitorowanie dostępu uprzywilejowanegoza niewłaściwe użycie konta administracyjnego i nieautoryzowane działania

- Wykrywanie wycieku danychza nietypowe wychodzące transfery danych i potencjalne naruszenia

- Wskaźniki ransomwarew tym działania związane z szyfrowaniem plików i znane sygnatury złośliwego oprogramowania

- Monitorowanie dostępności usługza awarie i warunki odmowy świadczenia usług

- Wykrywanie oparte na siecido skanowania, ruchu bocznego i ruchu dowodzenia i kontroli

Alerty te należy dostroić tak, aby zrównoważyć czułość i precyzję, zapewniając szybkie wykrywanie potencjalnych incydentów podlegających zgłoszeniu, jednocześnie minimalizując fałszywe alarmy, które mogłyby przytłoczyć zespół SOC.

Kontrole ograniczające liczbę fałszywych alarmów, ale chroniące okna raportowania

Aby sprostać wyzwaniu, jakim jest dotrzymanie 6-godzinnego okna sprawozdawczego, przy jednoczesnym unikaniu niepotrzebnych raportów, MSP powinni wdrożyć:

- Wieloetapowa weryfikacja alertówz automatycznym wzbogacaniem wstępnych wykryć

- Wykrywanie uwzględniające linię bazowąktóry uwzględnia normalne wzorce dla każdego środowiska

- Reguły korelacjiktóre łączą wiele wskaźników w celu ograniczenia liczby fałszywych alarmów

- Wykrywanie anomalii w oparciu o uczenie maszynowezidentyfikować nietypowe zachowania

- Zautomatyzowane podręcznikido wstępnej selekcji i gromadzenia dowodów

- Ustalanie priorytetów w oparciu o ryzykoskupienie uwagi analityków na najbardziej krytycznych alertach

Kontrole te należy stale udoskonalać w oparciu o wskaźniki wydajności i wnioski wyciągnięte zarówno z rzeczywistych incydentów, jak i ćwiczeń. Celem jest stworzenie procesu wykrywania i selekcji, który niezawodnie identyfikuje incydenty podlegające zgłoszeniu, jednocześnie odfiltrowując fałszywe alarmy, a wszystko to w ramach czasowych umożliwiających właściwą analizę i raportowanie w ciągu 6 godzin.

Pakiet dowodów zgodności

Standardowe procedury reagowania na incydenty dostosowane do CERT-In

Kompleksowa standardowa procedura operacyjna reagowania na incydenty (SOP) jest niezbędna do zapewnienia zgodności z CERT-In. Dokument ten powinien zawierać:

- Ramy klasyfikacji incydentówdostosowane do kategorii incydentów podlegających zgłoszeniu w CERT-In

- Procedury wykrywania i selekcjiz jasnymi obowiązkami i harmonogramem

- Ścieżki eskalacjiw przypadku potencjalnych incydentów podlegających zgłoszeniu

- Przepływy pracy związane z analizą i walidacjąz kryteriami decyzyjnymi

- Procedury raportowaniaw tym szablony i metody składania

- Działania po zdarzeniuw tym dokumentacja i wyciągnięte wnioski

- Informacje kontaktowedla CERT-In i innych właściwych organów

SOP powinien kłaść nacisk na wymóg raportowania w ciągu 6 godzin i uwzględniać przebieg procesów zapewniający spójne dotrzymanie tego harmonogramu. Należy go regularnie przeglądać i aktualizować w oparciu o zmiany w wymaganiach CERT-In, wnioski wyciągnięte z incydentów i informacje zwrotne z ćwiczeń.

Polityka przechowywania logów i uwaga dotycząca projektu systemu

Formalna polityka przechowywania dzienników i towarzysząca jej uwaga do projektu systemu powinny dokumentować podejście do spełnienia wymogu przechowywania 180 dni. Dokumenty te powinny obejmować:

- Zakres gromadzenia logówidentyfikacja wszystkich systemów objętych wymogiem

- Typy i formaty dziennikówpobierane z każdego systemu

- Mechanizmy windykacyjnei bezpieczeństwo transportu

- Architektura pamięci masowejw tym planowanie i skalowanie wydajności

- Okresy przechowywaniai procedury usuwania

- Kontrola dostępui rejestrowanie audytu repozytorium dzienników

- Procedury tworzenia kopii zapasowych i odzyskiwaniadla systemu zarządzania logami

- Kontrola suwerenności danychzapewnienie, że dzienniki pozostaną w India

Notatka dotycząca projektu systemu powinna zawierać szczegóły techniczne dotyczące wdrożenia, w tym specyfikacje komponentów, przepływy danych i kontrole bezpieczeństwa. Dokumentacja ta służy zarówno jako odniesienie operacyjne, jak i dowód zgodności podczas audytów.

Polityka synchronizacji czasu + raport z monitorowania

Polityka synchronizacji czasu i towarzyszący jej szablon raportu monitorującego powinny dokumentować podejście do spełnienia wymagań synchronizacji NTP. Dokumenty te powinny obejmować:

- Architektura serwera NTPz pierwotnymi i wtórnymi źródłami czasu

- Dokumentacja dotycząca identyfikowalnościpokazujące zgodność ze źródłami czasu NIC lub NPL

- Standardy konfiguracjidla różnych typów systemów

- Podejście monitorującew tym metryki i progi

- Procedury ostrzeganiaw przypadku problemów z synchronizacją

- Przebieg działań naprawczychw celu rozwiązania problemu dryfu czasu

- Szablony raportówpokazywanie stanu zgodności w całym środowisku

Raport monitorujący powinien zapewniać migawkę stanu synchronizacji czasu w całym środowisku, podkreślając wszystkie systemy, które nie są zgodne i dokumentując działania zaradcze. Sprawozdanie to powinno być generowane regularnie w celu wykazania ciągłej zgodności z wymogiem synchronizacji czasu.

Często zadawane pytania

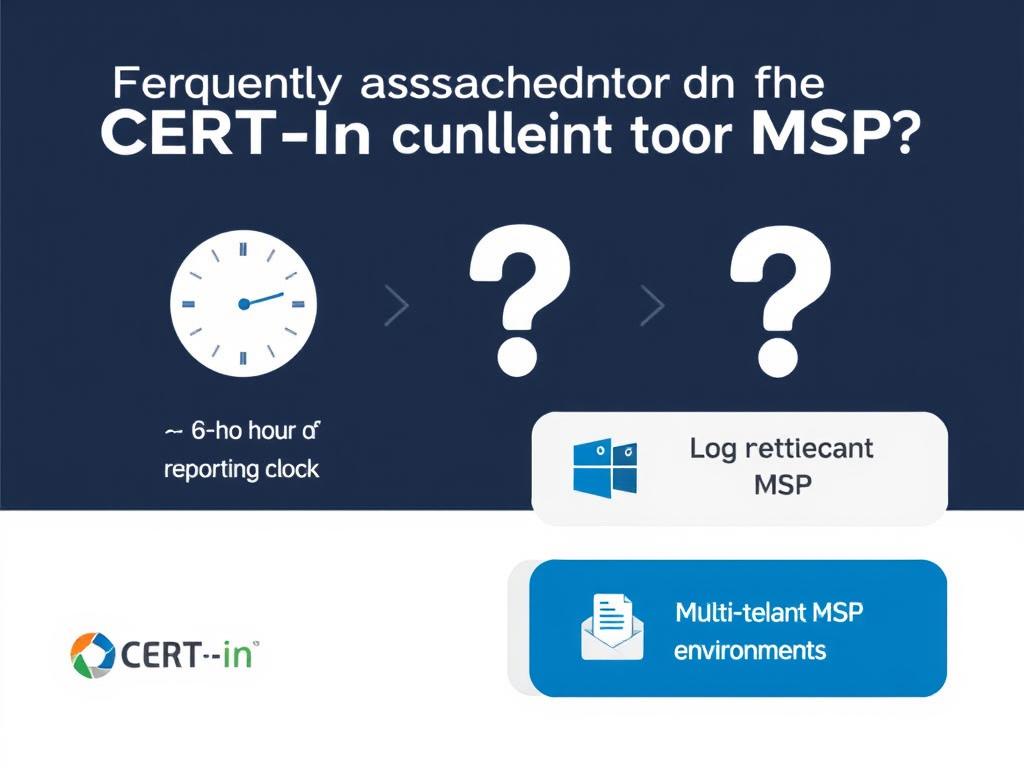

Czy zegar 6-godzinny liczy się od wykrycia czy potwierdzenia?

Czy zegar 6-godzinny liczy się od wykrycia czy potwierdzenia?

Sześciogodzinny harmonogram zgłaszania rozpoczyna się od momentu wykrycia lub powiadomienia o zdarzeniu, a nie od momentu jego potwierdzenia. Ta interpretacja opiera się na sformułowaniu zawartym w wytycznych CERT-In Directions, który stanowi, że organizacje muszą zgłosić „w ciągu 6 godzin od zauważenia takich incydentów lub otrzymania powiadomienia o takich incydentach”.

Oznacza to, że dostawcy usług MSP muszą ustanowić skuteczne procesy selekcji i walidacji, aby szybko określić, czy wykryte zdarzenie stanowi incydent podlegający zgłoszeniu. Chociaż dokładna analiza jest ważna, aby uniknąć niepotrzebnych raportów, proces musi zostać zaprojektowany tak, aby zakończyć się w ciągu 6 godzin, nawet w przypadku skomplikowanych incydentów.

Najlepszą praktyką jest wdrożenie podejścia etapowego, w którym wstępne wykrycie uruchamia natychmiastową segregację, po której następuje szybka weryfikacja i eskalacja w przypadku potencjalnych incydentów podlegających zgłoszeniu. Ostateczne ustalenie i przygotowanie raportu należy zakończyć z marginesem wystarczającym do złożenia wniosku w ciągu 6 godzin.

Jakie dzienniki się liczą i jaki jest projekt minimalnego przechowywania?Wskazówki CERT-In wymagają przechowywania „wszystkich logów wszystkich systemów ICT” przez okres 180 dni w jurysdykcji indyjskiej. Ten szeroki język obejmuje szeroką gamę typów dzienników, w tym:

- Dzienniki systemowe (zdarzenia systemu operacyjnego, uwierzytelnianie, autoryzacja)

- Dzienniki aplikacji (serwery WWW, bazy danych, aplikacje biznesowe)

- Dzienniki bezpieczeństwa (zapory ogniowe, IDS/IPS, ochrona punktów końcowych)

- Dzienniki sieciowe (routery, przełączniki, moduły równoważenia obciążenia)

- Dzienniki usług w chmurze (usługi infrastruktury, platformy i oprogramowania)

Projekt minimalnego przechowywania powinien obejmować:

- Scentralizowana infrastruktura gromadzenia logów z agentami lub usługami przesyłania dalej we wszystkich systemach

- Warstwowa architektura pamięci masowej równoważąca wydajność i koszty

- Kontrole umożliwiające wykrycie manipulacji zapobiegające nieautoryzowanym modyfikacjom

- Kontrola dostępu ograniczająca uprawnienia do przeglądania dzienników i zarządzania nimi

- Możliwości wyszukiwania i odzyskiwania na potrzeby badania incydentów

- Kontrola suwerenności danych zapewniająca, że dzienniki pozostają w India

Organizacje powinny wdrożyć podejście oparte na ryzyku do szczegółowości dzienników, przechwytując szczegółowe dzienniki dla systemów krytycznych, wdrażając bardziej selektywne rejestrowanie dla systemów o niższym ryzyku, a wszystko to przy jednoczesnym zapewnieniu spójnego rejestrowania zdarzeń istotnych dla bezpieczeństwa w całym środowisku.

Jak radzimy sobie z logowaniem MSP dla wielu dzierżawców i separacją danych klientów?Środowiska z wieloma dzierżawcami stwarzają wyjątkowe wyzwania w zakresie zgodności z CERT-In, szczególnie w zakresie zarządzania logami i raportowania incydentów. Najlepsze praktyki radzenia sobie z tymi wyzwaniami obejmują:

- Logiczne oddzielenie kłódprzy użyciu identyfikatorów dzierżawców lub oddzielnych magazynów dzienników

- Kontrola dostępu oparta na rolachograniczanie widoczności dla upoważnionego personelu

- Jasny język umowyokreślenie obowiązków w zakresie zgłaszania incydentów

- Procedury powiadamiania klientówza incydenty mające wpływ na ich otoczenie

- Procesy reagowania na incydenty uwzględniające najemcówktóre szanują separację danych

Dostawcy MSP powinni wdrożyć mechanizmy kontroli technicznej, które utrzymają separację danych dzierżawców, a jednocześnie umożliwią efektywne gromadzenie i analizę logów. Zwykle obejmuje to oznaczanie dzienników identyfikatorami dzierżawców w momencie gromadzenia i egzekwowanie kontroli dostępu w całym cyklu życia zarządzania dziennikami.

Umowy o świadczenie usług powinny jasno definiować role i obowiązki MSP i klienta w zakresie spełniania wymagań CERT-In, szczególnie w zakresie raportowania incydentów i przechowywania dzienników. Umowy te powinny uwzględniać scenariusze, w których incydenty wpływają na wielu najemców, oraz ustanawiać protokoły koordynowania reakcji przy jednoczesnym zachowaniu odpowiedniego oddzielenia.

Wskazówki ekspertów dotyczące Twojej ścieżki zgodności z CERT-In

Wdrażanie wymagań zgodności CERT-In wiąże się ze złożonymi kwestiami technicznymi i operacyjnymi. Nasz zespół specjalistów ds. bezpieczeństwa i zgodności może pomóc w zaprojektowaniu i wdrożeniu kompleksowego programu zgodności CERT-In dostosowanego do Twojego środowiska MSP. Skontaktuj się z nami już dziś, aby uzyskać konsultację dotyczącą Twoich konkretnych potrzeb w zakresie zgodności.

Powiązane zasoby dotyczące zgodności

Zgodność z DPDP

Zrozum, w jaki sposób wymagania CERT-In krzyżują się z ustawą o ochronie danych osobowych firmy India i opracuj zintegrowane strategie zgodności.

Zgodność sektora finansowego

Sprawdź, w jaki sposób regulacje RBI, SEBI i IRDAI są zgodne z wymogami CERT-In dla dostawców usług MSP obsługujących klientów z sektora finansowego.

ISO 27001 Wyrównanie

Dowiedz się, jak zintegrować wymagania zgodności CERT-In z istniejącym systemem zarządzania bezpieczeństwem informacji ISO 27001.

Wniosek

CERT-In Directions 2022 stanowi znaczącą ewolucję w krajobrazie regulacyjnym cyberbezpieczeństwa India, nakładając szczegółowe i zależne od czasu wymagania na MSP i innych dostawców usług. Pomyślne wdrożenie tych wymagań wymaga połączenia infrastruktury technicznej, procesów operacyjnych i gotowości organizacyjnej.

Dzięki ustanowieniu solidnych możliwości wykrywania i raportowania incydentów, wdrażaniu kompleksowych rozwiązań do zarządzania logami, zapewnianiu dokładnej synchronizacji czasu i utrzymywaniu odpowiedniej dokumentacji, dostawcy MSP mogą osiągnąć zgodność, jednocześnie poprawiając ogólny stan bezpieczeństwa. Możliwości te nie tylko spełniają wymogi regulacyjne, ale także poprawiają zdolność MSP do ochrony zarówno własnego środowiska, jak i środowiska swoich klientów.

W miarę ewolucji otoczenia regulacyjnego dostawcy MSP, którzy stworzą mocne podstawy zgodności z CERT-In, będą dobrze przygotowani do dostosowania się do nowych wymagań i utrzymania zaufania swoich klientów. Traktując zgodność jako szansę na zwiększenie możliwości w zakresie bezpieczeństwa, a nie po prostu obciążenie regulacyjne, dostawcy MSP mogą czerpać wartość strategiczną ze swoich inwestycji w zapewnianie zgodności.