In het huidige digitale landschap is cyberbeveiliging een topprioriteit voor organisaties. Penetratietesten, of pentesten, spelen hierbij een cruciale rol. Het gaat om het simuleren van cyberaanvallen om kwetsbaarheden te identificeren voordat kwaadwillende actoren deze kunnen misbruiken.

Bij penetratietesten gaat het niet alleen om het vinden van zwakke punten. Het gaat erom dat je de potentiële impact van die zwakke punten begrijpt. Deze proactieve aanpak helpt organisaties hun verdediging te versterken en gevoelige gegevens te beschermen.

Externe penetratietesten zijn gericht op het evalueren van de veiligheid van internetgerichte activa. Dit omvat websites en servers. Het is essentieel voor het identificeren van toegangspunten waar hackers misbruik van kunnen maken.

Het proces van penetratietesten is systematisch. Het omvat planning, verkenning, scannen, exploitatie en rapportage. Elke stap is bedoeld om verschillende soorten kwetsbaarheden bloot te leggen.

Ethische hackers, ook wel white-hat hackers genoemd, voeren deze tests uit. Ze gebruiken dezelfde technieken als kwaadwillende hackers, maar dan met toestemming en voor een goed doel.

Regelmatige penetratietesten zijn van cruciaal belang. Het helpt organisaties opkomende bedreigingen en evoluerende aanvalsvectoren een stap voor te blijven. Het zorgt er ook voor dat de industriële regelgeving en normen worden nageleefd.

Het kiezen van de juiste aanbieder van penetratietesten is cruciaal. Organisaties moeten ervoor zorgen dat testers over de benodigde vaardigheden en ervaring beschikken. Dit zorgt ervoor dat de tests grondig en effectief zijn.

Het integreren van penetratietesten in een bredere beveiligingsstrategie is van cruciaal belang. Het vergroot het vermogen van een organisatie om te reageren op cyberdreigingen in de echte wereld. Deze proactieve houding schept vertrouwen bij klanten en belanghebbenden.

Wat is penetratietesten?

Penetratietesten, vaak pentesten genoemd, simuleren cyberaanvallen op computersystemen. Het doel is om exploiteerbare kwetsbaarheden te identificeren voordat deze kunnen worden uitgebuit door kwaadwillende hackers. Deze proactieve aanpak helpt organisaties hun beveiligingsmaatregelen te versterken.

Penetratietesten zijn niet één activiteit. Het omvat een gedetailleerd proces dat wordt uitgevoerd door ervaren beveiligingsprofessionals. Deze professionals gebruiken technieken die vergelijkbaar zijn met echte hackers, maar met toestemming. Hun doel is om zwakke punten te identificeren die kunnen leiden tot ongeoorloofde toegang of datalekken.

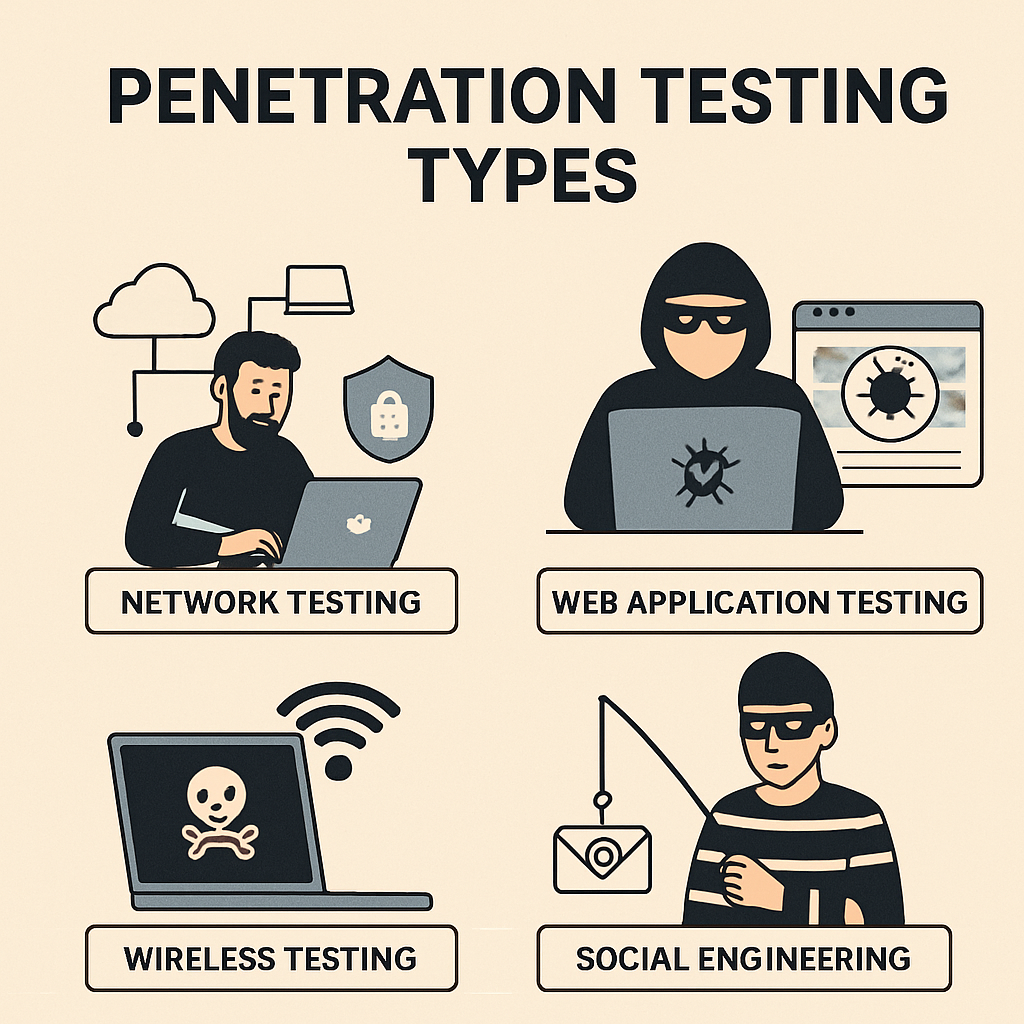

Er zijn verschillende soorten penetratietesten, elk met een specifieke focus:

- Netwerkpenetratietesten

- Penetratietesten voor webapplicaties

- Draadloze penetratietesten

- Penetratietesten voor social engineering

- Fysieke penetratietesten

Deze tests beoordelen verschillende aspecten van de beveiliging van een organisatie. Netwerk- en webapplicatietests evalueren de technische verdediging, terwijl social engineering zich richt op menselijke kwetsbaarheden.

Een succesvolle penetratietest levert een gedetailleerd rapport op. Het rapport bevat geïdentificeerde kwetsbaarheden, hun potentiële impact en aanbevolen strategieën voor herstel. Het biedt een duidelijke routekaart voor het versterken van de beveiligingshouding van een organisatie.

Uiteindelijk zijn penetratietesten een essentieel onderdeel van de cyberbeveiligingsstrategie. Het vergroot het bewustzijn van een organisatie over de sterke en zwakke punten op het gebied van beveiliging. Dit bewustzijn is van cruciaal belang voor het ontwikkelen van effectieve verdedigingsmechanismen en het waarborgen van gegevensbescherming.

Waarom is penetratietesten belangrijk?

Penetratietests spelen een cruciale rol bij het identificeren van beveiligingszwakheden voordat deze kunnen worden uitgebuit. Door cyberaanvallen uit de echte wereld na te bootsen, krijgen organisaties inzicht in potentiële kwetsbaarheden. Dit helpt bij het prioriteren van beveiligingsverbeteringen en het effectief toewijzen van middelen.

Bovendien helpen pentests organisaties om te voldoen aan de industriële regelgeving en normen. Naleving van raamwerken zoals PCI DSS, HIPAA en ISO 27001 vereist regelmatige beveiligingstests. Penetratietests voldoen aan deze vereisten en tonen een toewijding aan beveiliging.

Regelmatige pentesten bieden verschillende voordelen:

- Detecteer kwetsbaarheden vroegtijdig

- Verbeter de incidentresponsplannen

- Beveiligingsbeleid en -procedures verbeteren

Ook het uitvoeren van penetratietesten kan het vertrouwen bij klanten en stakeholders versterken. Het demonstreren van proactieve beveiligingsmaatregelen stelt hen gerust in hun verplichtingen op het gebied van gegevensbescherming. Dit vertrouwen is essentieel voor het onderhouden van zakelijke relaties en het beschermen van de merkreputatie.

Ten slotte is het essentieel om opkomende dreigingen voor te blijven. Naarmate cyberdreigingen evolueren, is constante waakzaamheid geboden. Penetratietesten bieden de inzichten die nodig zijn om verdedigingsmaatregelen aan te passen en te verbeteren, zodat de organisatie veerkrachtig blijft tegen aanvallen.

Soorten penetratietesten

Penetratietesten zijn een breed vakgebied en omvatten verschillende specifieke typen die gericht zijn op verschillende aspecten van de infrastructuur van een organisatie. Elk type test richt zich op unieke gebieden, waardoor een uitgebreide dekking wordt gegarandeerd.

Normaal gesproken vallen penetratietests in deze categorieën:

- Netwerkpenetratietestenanalyseert de netwerkbeveiliging en identificeert kwetsbaarheden in protocollen, hosts en netwerkdiensten.

- Penetratietesten voor webapplicatiesricht zich op webapps en legt fouten bloot zoals SQL-injectie en cross-site scripting.

- Draadloze penetratietestencontroleert de veiligheid van draadloze netwerken en identificeert zwakke punten.

Elk type vereist gespecialiseerde vaardigheden en hulpmiddelen om potentiële kwetsbaarheden effectief te identificeren en te exploiteren. Het kiezen van het juiste type is afhankelijk van de specifieke behoeften en aandachtsgebieden van de organisatie.

Naast netwerk- en applicatietests evalueren social engineering-penetratietests menselijke factoren. Deze tests leggen risico's bloot die verband houden met het gedrag van werknemers en het veiligheidsbewustzijn.

Organisaties kunnen ook fysieke penetratietesten overwegen. Dit type beoordeelt beveiligingscontroles met betrekking tot de fysieke toegang tot systemen en faciliteiten.

Voor een uitgebreide beveiligingsbeoordeling moeten organisaties een combinatie van deze testtypen gebruiken.

Externe penetratietesten

Externe penetratietesten zijn gericht op het beoordelen van de veiligheid van de openbaar toegankelijke activa van een organisatie. Dit kunnen websites, e-mailservers en andere onlinediensten zijn.

Het doel is om kwetsbaarheden te identificeren die een externe aanvaller kan misbruiken. Deze tests helpen ervoor te zorgen dat externe toegangspunten beveiligd zijn tegen bedreigingen van buitenaf.

De belangrijkste aspecten die doorgaans worden geëvalueerd bij externe pentesten zijn:

- Open poorten en services

- Firewallconfiguraties

- Extern gerichte webapplicaties

Regelmatige externe penetratietests helpen bij het opsporen van verkeerde configuraties en kwetsbaarheden die aan het internet zijn blootgesteld. Het aanpakken van deze zwakke punten is van cruciaal belang om bescherming te bieden tegen aanvallen van buitenaf.

Omdat cyberdreigingen zich blijven ontwikkelen, zijn regelmatige externe tests essentieel. Het zorgt ervoor dat beveiligingsmaatregelen aansluiten bij nieuwe bedreigingen en helpt de integriteit van externe systemen te behouden.

Interne penetratietesten

In tegenstelling tot externe testen simuleert interne penetratietesten een aanval vanuit de organisatie. Dit helpt bij het identificeren van kwetsbaarheden die kunnen worden uitgebuit door bedreigingen van binnenuit of zodra de perimeterverdediging wordt omzeild.

Aandachtsgebieden bij interne pentesten zijn onder meer:

- Beoordeling van de interne netwerkbeveiliging

- Toegangscontroles en machtigingen evalueren

- Inbraakdetectiesystemen testen

Door de zwakke punten in de interne beveiliging te begrijpen, kunnen organisaties de verdediging versterken en het risico op interne inbreuken minimaliseren.

Intern testen is van cruciaal belang in organisaties met grote, complexe netwerken. Het zorgt ervoor dat aanvallers, eenmaal binnen, geconfronteerd worden met een robuuste beveiligingshouding.

Regelmatige interne penetratietests helpen het beveiligingsbeleid te valideren en de netwerksegmentatiestrategieën te verbeteren. Dit verbetert uiteindelijk de algehele veerkracht van de beveiliging.

Penetratietesten voor webapplicaties

Penetratietests voor webapplicaties richten zich op kwetsbaarheden in webapps. Deze apps zijn vaak toegangspunten voor aanvallers vanwege hun toegankelijkheid.

Dit type testen richt zich op veelvoorkomende kwetsbaarheden in webapps, zoals:

- SQL injectie

- Cross-site scripting (XSS)

- Cross-site verzoekvervalsing (CSRF)

Omdat webapplicaties vaak gevoelige gegevens verwerken, is robuuste beveiliging van cruciaal belang. Het detecteren en verhelpen van deze kwetsbaarheden kan aanzienlijke datalekken voorkomen.

Het regelmatig testen van webapplicaties is noodzakelijk naarmate ze evolueren en er nieuwe kwetsbaarheden ontstaan. Updates en wijzigingen kunnen nieuwe beveiligingsrisico's met zich meebrengen.

Door het testen van webapps op te nemen in uw beveiligingsstrategie, kunt u gebruikersgegevens beschermen en het vertrouwen behouden. Dit is van cruciaal belang in een steeds digitaler wordend landschap.

Draadloos, IoT en cloud-penetratietesten

Draadloze, IoT- en cloudomgevingen introduceren nieuwe beveiligingsuitdagingen. Penetratietests op deze gebieden zijn van cruciaal belang om potentiële risico's te identificeren en aan te pakken.

Belangrijke aandachtsgebieden zijn onder meer:

- Draadloze netwerken en apparaten beveiligen

- Testen van IoT apparaten en hun communicatieprotocollen

- Configuraties van cloudservices en toegangscontroles beoordelen

Draadloze penetratietests leggen zwakke punten in netwerkversleuteling en -authenticatie bloot, zoals zwakke wachtwoorden of verouderde protocollen.

IoT penetratietests behandelen de specifieke beveiligingsproblemen die uniek zijn voor onderling verbonden apparaten, en zorgen ervoor dat deze geen toegangspunten voor aanvallen vormen.

Cloudpenetratietesten richten zich op gegevensbescherming en toegangsbeheer in clouddiensten. Het evalueert hoe cloudbronnen worden beheerd en geconfigureerd.

Regelmatig testen op deze domeinen helpt bij het aanpakken van beveiligingslacunes als gevolg van opkomende technologieën en zorgt ervoor dat de best practices worden nageleefd.

Het penetratietestproces: stap voor stap

Het penetratietestproces is nauwgezet en methodisch. Het zorgt ervoor dat kwetsbaarheden uitgebreid worden geïdentificeerd en aangepakt. Elke fase speelt een cruciale rol bij het blootleggen van beveiligingszwakheden.

Het proces kan in de volgende stappen worden opgesplitst:

- Planning en scope

- Verkenning en informatieverzameling

- Kwetsbaarheidsanalyse en scannen

- Exploitatie

- Post-exploitatie en rapportage

Samen bieden deze stappen een compleet beeld van de beveiligingspositie van een organisatie. Het begrijpen van elke fase helpt bij het uitvoeren van effectieve penetratietests. Organisaties profiteren ervan door geïdentificeerde kwetsbaarheden proactief aan te pakken. Deze gestructureerde aanpak zorgt ervoor dat beveiligingsmaatregelen robuust en alomvattend zijn.

Over het geheel genomen is het penetratietestproces essentieel voor het handhaven van de cyberbeveiliging. Dit wordt bereikt door een grondig onderzoek van potentiële en bestaande beveiligingsproblemen.

1. Planning en scope

Planning en scoping leggen de basis voor een succesvolle penetratietest. In deze fase worden de doelstellingen en beperkingen van de test gedefinieerd.

De belangrijkste activiteiten zijn onder meer:

- De reikwijdte en doelstellingen van de test definiëren

- Identificatie van kritieke systemen en middelen

- Naleving en wettelijke vereisten begrijpen

Duidelijke communicatie is in deze fase van cruciaal belang. Het brengt de verwachtingen tussen het testteam en de organisatie op één lijn. Een goede planning zorgt voor een gerichte en effectieve test die bruikbare inzichten oplevert.

2. Verkenning en informatieverzameling

Tijdens verkenning wordt informatie verzameld over de doelsystemen. Deze fase biedt een duidelijker inzicht in potentiële kwetsbaarheden.

Typische taken in deze stap:

- Openbaar beschikbare informatie verzamelen

- Profilering van het doelnetwerk

- Blootgestelde diensten en technologieën identificeren

Deze fase is essentieel om te begrijpen hoe een aanvaller het doelwit zou kunnen benaderen. Het helpt bij het opbouwen van een nauwkeurig dreigingsmodel. Een goede verkenning kan de effectiviteit van een penetratietest aanzienlijk vergroten.

3. Kwetsbaarheidsanalyse en scannen

Kwetsbaarheidsanalyse identificeert potentiële fouten in de doelsystemen. Deze fase omvat het gebruik van verschillende hulpmiddelen en technieken om zwakke punten op te sporen.

De belangrijkste activiteiten zijn onder meer:

- Het uitvoeren van geautomatiseerde kwetsbaarheidsscans

- Handmatig potentiële kwetsbaarheden analyseren

- Prioriteit geven aan bedreigingen op basis van risiconiveaus

Een grondige kwetsbaarheidsanalyse helpt bij het opsporen van kritische zwakheden. Het informeert de volgende stappen van de exploitatie. Een zorgvuldige kwetsbaarheidsanalyse zorgt ervoor dat geen enkele significante kwetsbaarheid onopgemerkt blijft.

4. Exploitatie

Exploitatie heeft tot doel de geïdentificeerde kwetsbaarheden te valideren door te proberen deze te misbruiken. Deze stap simuleert aanvalsscenario's uit de echte wereld.

Activiteiten in deze fase zijn onder meer:

- Gebruikmaken van bekende kwetsbaarheden voor toegang

- Beveiligingslacunes benutten om de impact aan te tonen

- Testen van de effectiviteit van beveiligingscontroles

Succesvolle exploitatie onthult de potentiële impact van een inbreuk. Het onderstreept het belang van het aanpakken van kwetsbaarheden. Deze stap toont de ernst van de ontdekte beveiligingslekken aan.

5. Post-exploitatie en rapportage

In de post-exploitatiefase verschuift de focus naar het begrijpen van de implicaties van een succesvolle exploit. De bevindingen worden vervolgens samengevoegd in een gedetailleerd rapport.

De belangrijkste activiteiten zijn onder meer:

- Analyse van de impact van de exploit

- Documenteren van kwetsbaarheden en bevindingen

- Het verstrekken van hersteladviezen

Het eindrapport is van cruciaal belang voor belanghebbenden. Het schetst kwetsbaarheden, risico's en voorgestelde mitigatiestrategieën. Dit document begeleidt de organisatie bij het effectief versterken van haar beveiligingspositie.

Hulpmiddelen en technieken die worden gebruikt bij penetratietesten

Penetratietesten zijn afhankelijk van een combinatie van gespecialiseerde tools en methoden. Met deze middelen kunnen testers kwetsbaarheden effectief en efficiënt identificeren. Van de vele beschikbare tools zijn er enkele die industriestandaard zijn geworden.

Veelgebruikte hulpmiddelen zijn onder meer:

- Nmap:Wordt veel gebruikt voor netwerkdetectie en beveiligingsaudits.

- Metasploit:Essentieel voor de exploitatiefase en biedt een scala aan exploits.

- Burp-suite:Wordt voornamelijk gebruikt voor het testen van webapplicaties en het scannen op kwetsbaarheden.

- Draadshark:Handig bij het analyseren van netwerkprotocolgegevens.

Het kiezen van de juiste tool is afhankelijk van de testscope en doelomgeving. Testers combineren vaak verschillende tools om verschillende scenario's te dekken. Het is belangrijk om te onthouden dat ervaren testers tools aanvullen met handmatige technieken voor maximale effectiviteit.

Technieken spelen naast tools een essentiële rol. Ethische hackers maken gebruik van vaardigheden als social engineering om niet-technische kwetsbaarheden bloot te leggen. Deze combinatie van tools en technieken is cruciaal voor uitgebreide pentesten.

Regelmatige updates en trainingen helpen testers op de hoogte te blijven van de nieuwste ontwikkelingen op het gebied van penetratietesten. Ze moeten zich aanpassen aan de evoluerende dreigingen en technologieën, en ervoor zorgen dat hun methoden effectief blijven.

De synergie tussen tools en menselijke expertise vormt een formidabele verdediging tegen cyberdreigingen. Testers moeten deze combinatie benutten om systemen grondig te doordringen en te begrijpen.

Compliance, risicobeheer en bedrijfswaarde

In het huidige regelgevingslandschap is naleving voor bedrijven niet onderhandelbaar. Penetratietests spelen een cruciale rol bij het voldoen aan deze verplichtingen. Organisaties moeten ervoor zorgen dat hun systemen voldoen aan standaarden als PCI DSS en ISO 27001.

Risicobeheer vormt de kern van cyberbeveiligingsstrategieën. Door middel van penetratietesten kunnen bedrijven kwetsbaarheden opsporen. Deze proactieve aanpak helpt bij het beperken van potentiële bedreigingen voordat ze werkelijkheid worden. Het transformeert risico’s in beheersbare uitdagingen.

Bovendien bieden pentests directe bedrijfswaarde die verder gaat dan alleen beveiliging. Ze helpen het vertrouwen van klanten te behouden door blijk te geven van toewijding aan gegevensbescherming. Dit kan de reputatie en geloofwaardigheid van een organisatie aanzienlijk verbeteren.

Aanbiedingen voor penetratietesten:

- Verbeterde cyberbeveiligingspositie.

- Afstemming op nalevingsnormen.

- Verbeterd risicobeheer.

- Verhoogd vertrouwen van belanghebbenden.

Het vroegtijdig identificeren van kwetsbaarheden stroomlijnt ook de toewijzing van middelen. Door zich te concentreren op tastbare bedreigingen kunnen bedrijven investeringen effectief prioriteren. Deze aanpak verlaagt niet alleen de kosten, maar verbetert ook de algehele operationele efficiëntie.

Het visualiseren van de levenscyclus van penetratietesten binnen een zakelijke context geeft duidelijkheid. Het laat zien hoe verweven beveiligingspraktijken en bedrijfsdoelstellingen zijn, waarbij hun wederzijdse afhankelijkheid wordt benadrukt.

Uitdagingen en beperkingen van penetratietesten

Penetratietesten zijn weliswaar onmisbaar, maar hebben ook hun uitdagingen. Een belangrijke beperking is de reikwijdte ervan. Tests richten zich vaak op specifieke gebieden, waardoor andere potentiële kwetsbaarheden onontgonnen blijven.

Tijdgebrek kan ook een grondige test belemmeren. Uitgebreide beoordelingen vergen voldoende tijd, maar de bedrijfsvoering kan deze duur beperken. Als gevolg hiervan kunnen sommige kwetsbaarheden tijdens een pentest onopgemerkt blijven.

Een andere beperking is de potentiële verstoring van de dienstverlening. Testen in live-omgevingen kan onbedoeld downtime veroorzaken, waardoor de bedrijfscontinuïteit wordt aangetast. Dit risico vereist een zorgvuldige planning en coördinatie met IT-teams.

Budgetoverwegingen kunnen ook een uitdaging zijn. Penetratietesten van hoge kwaliteit vereisen bekwame professionals en geavanceerde hulpmiddelen, wat kostbaar kan zijn. Sommige bedrijven kunnen moeite hebben om voldoende middelen toe te wijzen.

Deze uitdagingen onderstrepen het belang van een holistische veiligheidsbenadering. Organisaties moeten penetratietesten beschouwen als een onderdeel van een geïntegreerde cyberbeveiligingsstrategie. Belangrijke beperkingen zijn onder meer:

- Beperkte reikwijdte

- Tijdsbeperkingen

- Mogelijke verstoringen

- Budgettaire beperkingen

Beste praktijken voor effectieve penetratietesten

Om de waarde van penetratietesten te maximaliseren, dient u zich aan best practices te houden. Begin met het duidelijk definiëren van de reikwijdte en doelstellingen. Dit zorgt ervoor dat de test aansluit bij de beveiligingsdoelen van uw organisatie.

Schakel gekwalificeerde, gerenommeerde testers in. Zoek naar ervaring en certificeringen zoals Certified Ethical Hacker (CEH) of Offensive Security Certified Professional (OSCP). Competente testers kunnen kwetsbaarheden effectief identificeren en exploiteren.

Zorg voor een open communicatie tussen testers en interne teams. Dit bevordert de samenwerking en zorgt voor minimale verstoring van de bedrijfsvoering. Het helpt ook bij het aanpakken van eventuele directe problemen die zich tijdens het testen voordoen.

Beschouw ten slotte penetratietesten als een doorlopend proces en niet als een eenmalige gebeurtenis. Regelmatige tests helpen evoluerende bedreigingen een stap voor te blijven. Verbeter voortdurend uw beveiligingspositie op basis van testresultaten.

De belangrijkste best practices zijn:

- Definieer een duidelijke reikwijdte en doelstellingen.

- Huur gekwalificeerde testers met bewezen referenties in.

- Zorg voor een open, voortdurende communicatie.

- Integreer testen in een continue beveiligingsstrategie.

Hoe u een aanbieder van penetratietests kiest

Het selecteren van de juiste aanbieder van penetratietests is cruciaal voor uw veiligheid. Begin met het evalueren van hun referenties en expertise. Zorg ervoor dat ze over relevante certificeringen en een bewezen staat van dienst beschikken.

Overweeg hun methodologie en aanpak. Een goede aanbieder zal zijn tests aanpassen aan uw unieke behoeften. Ze moeten ook een duidelijk proces hebben voor het rapporteren van bevindingen en het aanbevelen van oplossingen.

Geef ten slotte prioriteit aan communicatie en transparantie. Kies een aanbieder die u tijdens het testproces op de hoogte houdt. Dit helpt bij het begrijpen van kwetsbaarheden en het afstemmen van herstelplannen.

Bij het kiezen van een aanbieder:

- Controleer certificeringen en ervaring.

- Beoordeel hun methodologie.

- Zorg voor sterke communicatie en transparantie.

Penetratietests integreren in uw beveiligingsstrategie

Penetratietesten moeten een integraal onderdeel zijn van uw cyberbeveiligingsstrategie. Het identificeert kwetsbaarheden en test de effectiviteit van beveiligingscontroles. Door pentesten te integreren beheert u proactief risico’s.

Om penetratietesten effectief in te bedden, kunt u overwegen om tests af te stemmen op bedrijfsdoelstellingen. Dit zorgt ervoor dat tests de meest kritische activa aanpakken. Regelmatige planning van pentests helpt om evoluerende bedreigingen een stap voor te blijven.

Samenwerking tussen IT- en beveiligingsteams is essentieel. Het zorgt voor afstemming op doelstellingen, reikwijdte en herstelplannen. Dit teamwerk kan de algehele beveiligingspositie van uw organisatie verbeteren.

Houd rekening met deze stappen bij het integreren van penetratietesten:

- Stem tests af op bedrijfsdoelstellingen.

- Plan regelmatig testsessies.

- Bevorder de samenwerking tussen teams.

Een proactieve benadering van penetratietesten kan uw beveiligingsstrategie transformeren. Het bouwt veerkracht op en versterkt de verdediging, waardoor u wordt voorbereid op toekomstige uitdagingen.

Conclusie: De toekomst van penetratietesten

Naarmate de technologie vordert, blijft het landschap van penetratietesten evolueren. Opkomende bedreigingen en technologieën, zoals IoT en AI, vereisen een meer geavanceerde aanpak. Organisaties moeten zich aanpassen en innoveren om een robuuste veiligheidsverdediging te behouden.

De toekomst van penetratietesten impliceert een diepere integratie met automatiseringstools. Geautomatiseerd testen zal een aanvulling vormen op handmatige inspanningen om de efficiëntie en nauwkeurigheid te verbeteren. Deze combinatie biedt een uitgebreidere beveiligingsbeoordeling.

Continu leren en ontwikkelen op het gebied van cyberbeveiliging zijn cruciaal. Naarmate aanvallers evolueren, moeten ook de verdedigers evolueren. Investeren in geavanceerde testpraktijken zorgt voor paraatheid en veerkracht bij het aangaan van toekomstige cyberuitdagingen. Penetratietesten zullen een hoeksteen blijven van proactieve beveiligingsstrategieën, essentieel voor het beschermen van digitale infrastructuren.