Waarom NIS2 er nu toe doet

Wat NIS2 is en op wie het van invloed is

De Netwerk- en Informatiesystemenrichtlijn 2 (NIS2) is het bijgewerkte cyberbeveiligingskader van de Europese Unie dat de reikwijdte van de oorspronkelijke NIS-richtlijn uit 2016 aanzienlijk uitbreidt. Het stelt gemeenschappelijke cyberbeveiligingsnormen in de lidstaten vast, waarbij organisaties worden verplicht sterkere risicobeheersmaatregelen te implementeren, incidenten onmiddellijk te melden en te voldoen aan minimale beveiligingsvereisten.

NIS2 is van toepassing op een veel breder scala aan sectoren dan zijn voorganger, waaronder:

Essentiële entiteiten

- Energieleveranciers

- Transportexploitanten

- Bank- en financiële instellingen

- Zorgorganisaties

- Drinkwaterleveranciers

- Aanbieders van digitale infrastructuur

- Openbaar bestuur

- Exploitanten van de ruimtevaartindustrie

Belangrijke entiteiten

- Post- en koeriersdiensten

- Afvalbeheer

- Chemische productie

- Voedselproductie

- Digitale dienstverleners

- Onderzoeksinstellingen

- Productie van kritische producten

NIS2 legt de lat hoger: bredere dekking, strenger bestuur en strengere rapportageverplichtingen voor organisaties in de hele Europese digitale economie.

Het strategische belang van het NIS2 compliancelandschap

Inzicht in het NIS2-compliancelandschap is nu een strategische noodzaak, en niet slechts een vinkje bij de regelgeving. De richtlijn introduceert aanzienlijke boetes voor niet-naleving – tot €10 miljoen of 2% van de wereldwijde jaaromzet voor essentiële entiteiten en tot €7 miljoen of 1,4% van de wereldwijde jaaromzet voor belangrijke entiteiten.

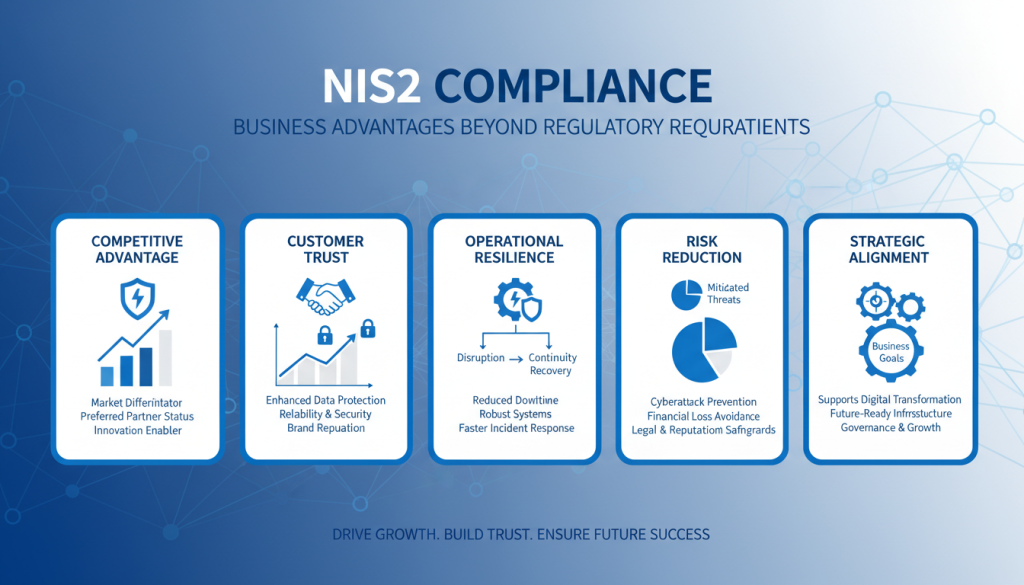

Naast het vermijden van boetes zijn er dwingende zakelijke redenen om prioriteit te geven aan NIS2-naleving:

- Verminderd operationeel risico:Het IBM Cost of a Data Breach Report 2023 schat de wereldwijde gemiddelde kosten van datalekken op 4,45 miljoen dollar.

- Concurrentievoordeel:Aantoonbare naleving kan een marktdifferentiator zijn, vooral bij het bieden op contracten met veiligheidsbewuste klanten.

- Operationele veerkracht:De door NIS2 vereiste beveiligingsmaatregelen verbeteren de algehele bedrijfscontinuïteit en de mogelijkheden om op incidenten te reageren.

- Relaties in de toeleveringsketen:Terwijl organisaties de beveiligingspraktijken van hun leveranciers onder de loep nemen, wordt NIS2 compliance een voorwaarde voor zakelijke partnerschappen.

Hoe deze handleiding de wettelijke vereisten aanpakt Overzicht

Deze praktische gids zal:

- Splits de NIS2-regelgeving op in begrijpelijke vereisten en implementatietijdlijnen

- Een praktisch NIS2-nalevingskader presenteren met bestuursstructuren en technische controles

- Bied een methodologie aan voor het uitvoeren van een compliance-landschapsanalyse om de gereedheid van uw organisatie te beoordelen

- Bied geprioriteerde herstelplanning aan op basis van risico's en impact op de regelgeving

- Beveel technologie-enablers en automatisering aan om compliance-inspanningen te stroomlijnen

- De operationele impact op IT-, beveiligings- en supply chain-activiteiten aanpakken

NIS2 Regelgeving uitgelegd: kernvereisten

Reikwijdte en toepasbaarheid van NIS2

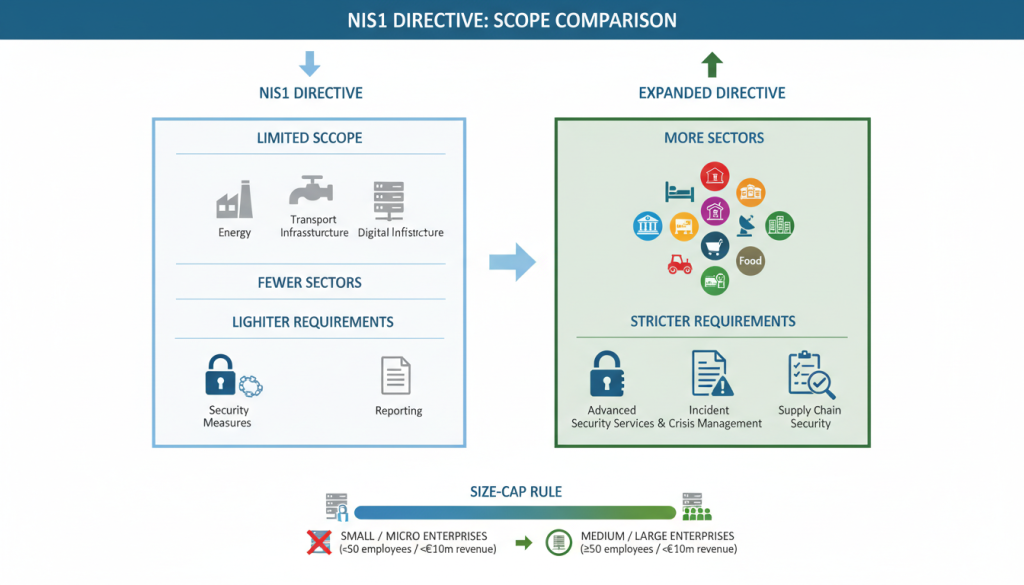

NIS2 breidt het regelgevingsnet aanzienlijk uit vergeleken met de oorspronkelijke NIS-richtlijn. De belangrijkste verschillen in reikwijdte zijn onder meer:

| Aspect | Oorspronkelijke NIS-richtlijn | NIS2 Richtlijn |

| Sectordekking | Beperkt tot exploitanten van essentiële diensten en digitale dienstverleners | Uitgebreid naar 18 sectoren, waaronder productie, afvalbeheer, voedselproductie en meer |

| Entiteitsclassificatie | De lidstaten hebben aanbieders van essentiële diensten | geïdentificeerd De size-cap-regel omvat automatisch middelgrote en grote entiteiten in de gedekte sectoren |

| Beveiligingsvereisten | Algemene veiligheidsmaatregelen | Meer specifieke en alomvattende beveiligingsmaatregelen met “alle gevarenbenadering” |

| Incidentrapportage | Melding van belangrijke incidenten | Strenge rapportagetijdlijnen (24 uur voor vroegtijdige waarschuwing, 72 uur voor incidentmelding) |

| Handhaving | Beperkte handhavingsmechanismen | Aanzienlijke boetes en persoonlijke aansprakelijkheid voor het management |

Een praktisch voorbeeld: een middelgrote cloudserviceprovider die hostingdiensten levert in de hele EU zou nu binnen het bereik van NIS2 vallen, wat wijzigingen in de contracten, de beveiliging en de meldingsprocessen voor incidenten vereist. Zelfs als het bedrijf zijn hoofdkantoor buiten EU heeft, moet het een EU-vertegenwoordiger aanwijzen als het diensten levert aan EU-klanten.

Overzicht van belangrijkste wettelijke vereisten

Het overzicht van de wettelijke vereisten voor NIS2 is gebaseerd op verschillende belangrijke pijlers:

1. Risicobeheersmaatregelen

Organisaties moeten passende en evenredige technische en organisatorische maatregelen implementeren om de risico's voor hun netwerk- en informatiesystemen te beheersen. Deze omvatten:

- Beleid inzake risicoanalyse en beveiliging van informatiesystemen

- Procedures voor incidentafhandeling

- Maatregelen voor bedrijfscontinuïteit, inclusief back-upbeheer en noodherstel

- Beveiliging van de toeleveringsketen, waaronder relaties met directe leveranciers en dienstverleners

- Beveiliging bij de aanschaf en ontwikkeling van netwerk- en informatiesystemen

- Beleid om de effectiviteit van cyberbeveiligingsmaatregelen te beoordelen

- Basispraktijken op het gebied van cyberhygiëne en cyberbeveiligingstraining

- Cryptografie- en encryptiebeleid

- Beveiliging van personeelszaken, toegangscontrole en activabeheer

- Multi-factor authenticatie en veilige communicatie

2. Verplichtingen voor het melden van incidenten

NIS2 introduceert strikte tijdlijnen voor het melden van incidenten:

- 24 uur:Vroegtijdige waarschuwing nadat u zich bewust bent geworden van een aanzienlijk incident

- 72 uur:Melding van incidenten met initiële beoordeling van ernst, impact en indicatoren van compromittering

- Eén maand:Eindrapport met gedetailleerde analyse van de hoofdoorzaken en corrigerende maatregelen op de lange termijn

3. Beveiliging van de toeleveringsketen

Organisaties moeten veiligheidsrisico's in hun toeleveringsketens aanpakken door:

- Beoordeling van het cyberbeveiligingsbeleid van leveranciers en dienstverleners

- Passende beveiligingsmaatregelen implementeren in contracten en overeenkomsten

- Naleving van de beveiligingsvereisten door leveranciers evalueren

- Een inventaris bijhouden van kritieke leveranciers en hun beveiligingspositie

4. Bestuur en verantwoording

NIS2 legt de directe verantwoordelijkheid bij de bestuursorganen:

- Goedkeuring van maatregelen voor cyberbeveiligingsrisicobeheer

- Begeleiding van de uitvoering

- Verplichte cyberbeveiligingstraining voor management

- Persoonlijke aansprakelijkheid voor niet-naleving

Juridische tijdlijnen en handhavingsmechanismen

Het begrijpen van de juridische tijdlijn voor de implementatie van NIS2 is van cruciaal belang voor de planning van de naleving:

- December 2022:NIS2 Richtlijn (EU) 2022/2555 werd gepubliceerd in het Publicatieblad van de Europese Unie

- 17 oktober 2024:Deadline voor de lidstaten om NIS2 in nationaal recht om te zetten

- 18 oktober 2024:Toepassing van nationale maatregelen begint

- 17 april 2025:De lidstaten moeten lijsten opstellen van essentiële en belangrijke entiteiten

Handhavingsmechanismen onder NIS2 zijn onder meer:

- Toezichthoudende bevoegdheden:Nationale autoriteiten kunnen audits uitvoeren, informatie opvragen en bindende instructies geven

- Financiële sancties:Tot € 10 miljoen of 2% van de wereldwijde jaaromzet voor essentiële entiteiten; tot € 7 miljoen of 1,4% voor belangrijke entiteiten

- Bestuursaansprakelijkheid:Tijdelijk verbod op managementfuncties wegens ernstige niet-naleving

- Corrigerende maatregelen:Autoriteiten kunnen opdracht geven tot herstel van geïdentificeerde tekortkomingen

Hulp nodig bij het beoordelen van uw NIS2-nalevingsstatus?

Download ons uitgebreide NIS2 Gap Analysis-sjabloon om snel de gebieden te identificeren waar uw organisatie mogelijk haar cyberbeveiligingsmaatregelen moet versterken om aan de compliance-eisen te voldoen.

Sjabloon voor gapanalyse downloaden

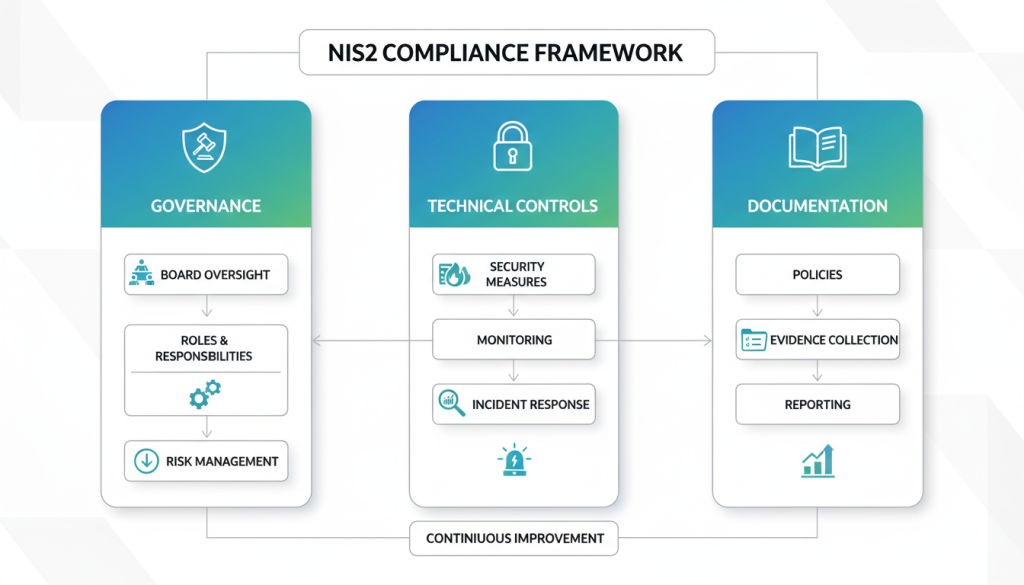

NIS2 Complianceframework: bouwstenen voor organisaties

Governance- en risicobeheerstructuren

Een robuust NIS2-compliancekader begint met sterk bestuur en duidelijk gedefinieerde verantwoordelijkheden:

Verantwoording op bestuursniveau

Volgens NIS2 moeten bestuursorganen een actieve rol spelen in het cyberbeveiligingsbeheer:

- Maatregelen voor cyberbeveiligingsrisicobeheer goedkeuren

- Toezien op de implementatie en effectiviteit

- Ontvang regelmatig briefings over de beveiligingspositie van de organisatie

- Wijs voldoende middelen toe voor cyberbeveiliging

- Volg een cyberbeveiligingstraining om de risico's en verantwoordelijkheden te begrijpen

Aangewezen rollen en verantwoordelijkheden

Stel duidelijke rollen vast om de naleving van NIS2 te beheren:

| Rol | Verantwoordelijkheden |

| Chief Information Security Officer (CISO) | Algemene verantwoordelijkheid voor de cyberbeveiligingsstrategie, implementatie van beveiligingsmaatregelen en rapportage aan het bestuur |

| Compliancefunctionaris | Toezicht houden op de wettelijke vereisten, zorgen voor afstemming op de NIS2-verplichtingen en coördineren met de nationale autoriteiten |

| Incidentresponsmanager | Ontwikkelen en testen van responsplannen voor incidenten, coördineren van responsactiviteiten en beheren van rapportageverplichtingen |

| Beveiligingsmanager supply chain | Beoordelen van de veiligheid van leveranciers, beheren van risico's van derden en waarborgen van contractuele veiligheidseisen |

| IT/OT-beveiligingsleiders | Implementeren van technische beveiligingscontroles, monitoringsystemen en beheren van kwetsbaarheden |

Risicobeheerprogramma

Implementeer een gestructureerde risicobeheeraanpak:

- Integreer cyberbeveiligingsrisico's in het risicobeheer van ondernemingen

- Regelmatig risicobeoordelingen uitvoeren van netwerk- en informatiesystemen

- Houd een risicoregister bij met geïdentificeerde risico's, controles en herstelplannen

- Risicoacceptatiecriteria en escalatieprocedures vaststellen

- Risicobeoordelingen beoordelen en bijwerken na significante wijzigingen of incidenten

Technische en operationele controles

De technische basis van het cybersecurity compliance-landschap onder NIS2 omvat verschillende belangrijke controlegebieden:

Vermogensbeheer

Zorg voor een uitgebreid inzicht in uw technologielandschap:

- Implementeer een gezaghebbende inventaris van hardware, software en cloudservices

- Classificeer activa op basis van kritikaliteit en gevoeligheid

- Documentafhankelijkheden tussen systemen en services

- Actuele netwerkdiagrammen en gegevensstroomkaarten onderhouden

Identiteits- en toegangsbeheer

Toegang tot systemen en gegevens beheren:

- Implementeer het principe van de minste privileges

- Dwing meervoudige authenticatie af voor alle gebruikers, vooral voor bevoorrechte accounts

- Zorg voor een sterk wachtwoordbeleid en regelmatige rotatie van inloggegevens

- Beheer van geprivilegieerde toegang implementeren voor beheerdersaccounts

- Controleer en controleer regelmatig de toegangsrechten

Netwerk- en eindpuntbeveiliging

Bescherm uw infrastructuur tegen bedreigingen:

- Implementeer netwerksegmentatie om kritieke systemen te isoleren

- Implementeer firewalls van de volgende generatie en systemen voor inbraakdetectie/preventie

- Gebruik eindpuntdetectie- en responsoplossingen (EDR)

- Versleutel gevoelige gegevens in rust en onderweg

- Implementeer e-mail- en webfilters om schadelijke inhoud te blokkeren

Bewaking en detectie

Zichtbaarheid van beveiligingsgebeurtenissen behouden:

- Implementeer een beveiligingsinformatie- en gebeurtenisbeheersysteem (SIEM)

- Zorg voor 24/7 monitoringmogelijkheden (intern of uitbesteed)

- Definieer waarschuwingsdrempels en escalatieprocedures

- Voer regelmatig jachtactiviteiten uit op bedreigingen

- Controleer op ongebruikelijk gebruikersgedrag en mogelijke gegevensonderschepping

Reactie op incidenten

Bereid u voor op beveiligingsincidenten:

- Ontwikkelen en regelmatig testen van incidentresponsplannen

- Zet een incidentresponsteam op met duidelijk gedefinieerde rollen

- Maak communicatiesjablonen voor interne en externe meldingen

- Rapportageprocedures voorbereiden in lijn met NIS2 tijdlijnen

- Voer regelmatig tabletop-oefeningen uit om de responsmogelijkheden te testen

Bedrijfscontinuïteit en veerkracht

Operationele veerkracht garanderen:

- Implementeer regelmatige, geteste back-upprocedures

- Gebruik onveranderlijke back-ups om u te beschermen tegen ransomware

- Ontwikkel rampherstelplannen met gedefinieerde hersteltijddoelstellingen

- Alternatieve verwerkingslocaties opzetten voor kritieke systemen

- Herstelprocedures regelmatig testen

Documentatie, rapportage en verzameling van bewijsmateriaal

NIS2 benadrukt het belang van documentatie en bewijsmateriaal om naleving aan te tonen:

Beleidsdocumentatie

Uitgebreid schriftelijk beleid onderhouden:

- Informatiebeveiligingsbeleid

- Kader voor risicobeheer

- Procedures voor respons op incidenten

- Plannen voor bedrijfscontinuïteit en noodherstel

- Beleid voor toegangscontrole en identiteitsbeheer

- Beveiligingsvereisten voor de toeleveringsketen

- Beleid voor acceptabel gebruik

Bewijsverzameling

Bewijsmateriaal van beveiligingscontroles verzamelen en bewaren:

- Risicobeoordelingsrapporten en herstelplannen

- Resultaten van kwetsbaarheidsscans en patchbeheerrecords

- Penetratietestrapporten en herstelstatus

- Trainingsrecords voor beveiligingsbewustzijn

- Toegang tot beoordelingsdocumentatie

- Incidentresponslogboeken en post-incidentrapporten

- Veiligheidsbeoordelingen van leveranciers

Rapportagesjablonen

Gestandaardiseerde rapportageformaten voorbereiden:

- Sjabloon voor vroegtijdige waarschuwing (24-uurseis)

- Sjabloon voor incidentmelding (vereiste van 72 uur)

- Sjabloon voor definitief incidentrapport (vereiste van één maand)

- Executive dashboard voor bestuursrapportage

- Statusrapporten over naleving van de regelgeving

Tip: Houd een ‘regelgevingspakket’ bij voor elke service die binnen het toepassingsgebied valt, met onder meer architectuurdiagrammen, gegevensstromen, leverancierslijsten, draaiboeken voor respons op incidenten en testbewijzen. Dit maakt het gemakkelijker om naleving aan te tonen tijdens audits of onderzoeken door toezichthouders.

Stroomlijn uw NIS2-implementatie

Download ons 90-dagen NIS2 herstelplan-sjabloon om prioriteit te geven aan uw nalevingsinspanningen en een gestructureerd stappenplan te maken om aan de belangrijkste vereisten te voldoen.

Sjabloon voor 90-dagenplan downloaden

Analyse van het compliancelandschap: beoordeling van gereedheid en hiaten

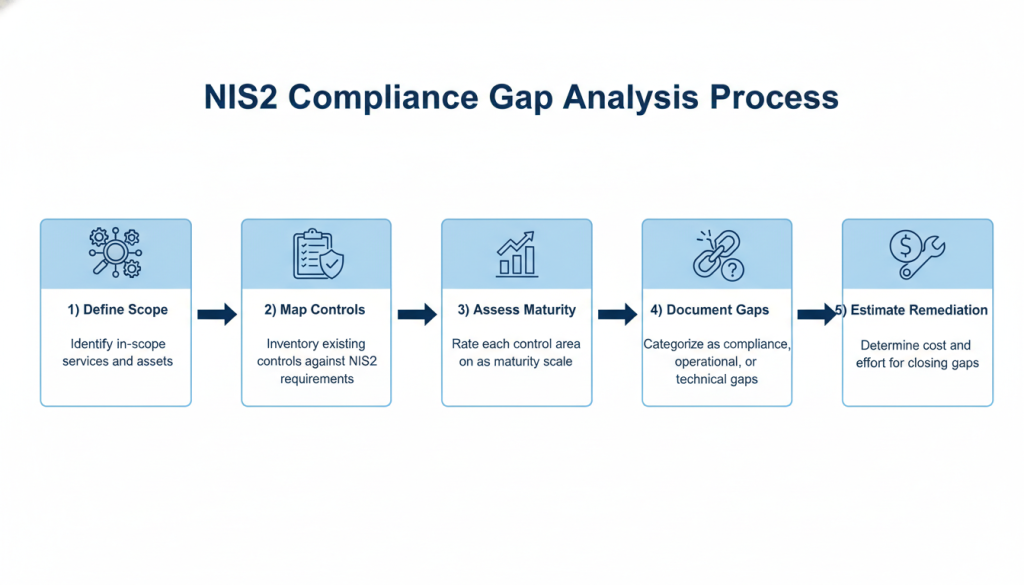

Een kloofanalyse uitvoeren tegen de NIS2-regelgeving uitgelegd

Een methodische gap-analyse is essentieel om inzicht te krijgen in de huidige compliance-houding van uw organisatie en om gebieden te identificeren die aandacht behoeven:

Stap 1: Bereik definiëren

Bepaal eerst welke delen van uw organisatie onder NIS2:

- vallen Bepaal of uw organisatie kwalificeert als een “essentiële” of “belangrijke” entiteit

- Identificeer welke bedrijfseenheden, services en systemen binnen het bereik vallen

- Documenteer de kritieke netwerk- en informatiesystemen die deze services ondersteunen

- Breng gegevensstromen en afhankelijkheden tussen systemen in kaart

- Identificeer de belangrijkste leveranciers en dienstverleners die relevante diensten ondersteunen

Stap 2: Kaartbedieningen

Inventariseer uw bestaande beveiligingsmaatregelen aan de hand van de NIS2-vereisten:

- Creëer een alomvattend controleframework op basis van de NIS2-vereisten

- Wijs bestaande controles toe aan dit raamwerk

- Identificeer controles die ontbreken of ontoereikend zijn

- Documenteer het beschikbare bewijsmateriaal om de doeltreffendheid van de controles aan te tonen

Stap 3: Beoordeel de volwassenheid

Evalueer de volwassenheid van elk controlegebied met behulp van een consistente schaal:

| Volwassenheidsniveau | Beschrijving |

| 0 – Niet-bestaand | Controle is niet geïmplementeerd of gepland |

| 1 – Initieel | De controle is ad hoc, ongeorganiseerd en reactief |

| 2 – Herhaalbaar | De controle is gedocumenteerd, maar wordt niet consequent toegepast |

| 3 – Gedefinieerd | De controle is goed gedocumenteerd, gestandaardiseerd en consequent toegepast |

| 4 – Beheerd | Controle wordt gemonitord, gemeten en continu verbeterd |

| 5 – Geoptimaliseerd | De besturing is volledig geautomatiseerd, geïntegreerd en continu geoptimaliseerd |

Stap 4: Documenthiaten

Categoriseer de geïdentificeerde hiaten voor een betere herstelplanning:

- Nalevingslacunes:Ontbrekend beleid, procedures of documentatie

- Operationele hiaten:Ontoereikende processen, training of bewustzijn

- Technische hiaten:Ontbrekende of onvoldoende beveiligingscontroles of -technologieën

- Bestuurslacunes:Onvoldoende toezicht, rollen of verantwoordelijkheden

Stap 5: Schatting van herstel

Beoordeel voor elk geïdentificeerd hiaat:

- Benodigde middelen (budget, personeel, expertise)

- Geschatte implementatietijd

- Afhankelijkheden van andere initiatieven of projecten

- Potentiële uitdagingen of beperkingen

Prioritering en herstelplanning

Niet alle gaten zijn gelijk. Gebruik een risicogebaseerde aanpak om prioriteit te geven aan herstelinspanningen:

Op risico gebaseerde prioriteringsfactoren

Houd rekening met deze factoren bij het prioriteren van hiaten:

- Regelgevende impact:Hoe cruciaal is deze vereiste voor naleving van NIS2?

- Beveiligingsimpact:Hoe groot is het veiligheidsrisico als deze kloof blijft bestaan?

- Operationele impact:Welke gevolgen zou een beveiligingsincident hebben voor kritieke diensten?

- Complexiteit van de implementatie:Hoe moeilijk is het om deze kloof te dichten?

- Resourcevereisten:Welk budget en personeel zijn nodig?

- Afhankelijkheden:Zijn er vereisten of afhankelijkheden waarmee rekening moet worden gehouden?

Stappenplan sanering

Ontwikkel een gefaseerde aanpak van de sanering:

Fase 1: Quick Wins (0-3 maanden)

- Implementeer multi-factor authenticatie

- Ontwikkel procedures voor respons op incidenten

- Rapportagesjablonen maken

- Een initiële beveiligingsbewustzijnstraining geven

- Essentiële beveiligingspatches implementeren

Fase 2: Middellange termijn (3-9 maanden)

- Verbeter de monitoring- en detectiemogelijkheden

- Implementeer netwerksegmentatie

- Ontwikkelen van een leveranciersveiligheidsbeoordelingsproces

- Verbeter de back-up- en herstelmogelijkheden

- Voer penetratietesten uit

Fase 3: Lange termijn (9-18 maanden)

- Implementeer geavanceerde beveiligingstechnologieën

- Automatiseer beveiligingsprocessen

- Verbeter beveiligingsstatistieken en rapportage

- Ontwikkelen van een continu verbeteringsprogramma

- Voer uitgebreide beveiligingsbeoordelingen uit

Maturiteit meten binnen het NIS2 compliancelandschap

Volg uw voortgang met meetbare Key Performance Indicators (KPI's):

Statistieken over beveiligingshouding

- Percentage assets met up-to-date beveiligingspatches

- Percentage gebruikers waarvoor meervoudige authenticatie is ingeschakeld

- Aantal kritieke kwetsbaarheden en gemiddelde hersteltijd

- Percentage systemen waarvoor beveiligingsmonitoring is ingeschakeld

- Percentage geprivilegieerde accounts met verbeterde controles

Operationele statistieken

- Gemiddelde tijd om beveiligingsincidenten te detecteren (MTTD)

- Gemiddelde reactietijd (MTTR) op beveiligingsincidenten

- Percentage incidenten dat binnen de vereiste termijnen is gemeld

- Aantal beveiligingsincidenten per categorie

- Percentage van het personeel dat een beveiligingsbewustzijnstraining heeft gevolgd

Nalevingsstatistieken

- Algemene NIS2 nalevingsscore per controlegebied

- Percentage geïdentificeerde lacunes dat is verholpen

- Aantal open auditbevindingen en gemiddelde sluitingstijd

- Percentage leveranciers dat is beoordeeld op naleving van de veiligheidsvoorschriften

- Aantal beleidsuitzonderingen en compenserende controles

Versnel uw NIS2-implementatie met ISO 27001

Al ISO 27001 gecertificeerd? Download onze ISO 27001 tot NIS2 Control Mapping om uw bestaande beveiligingsframework te benutten en uw nalevingsinspanningen te versnellen.

Download ISO 27001 Mapping

NIS2 Impact op naleving: operationele en zakelijke overwegingen

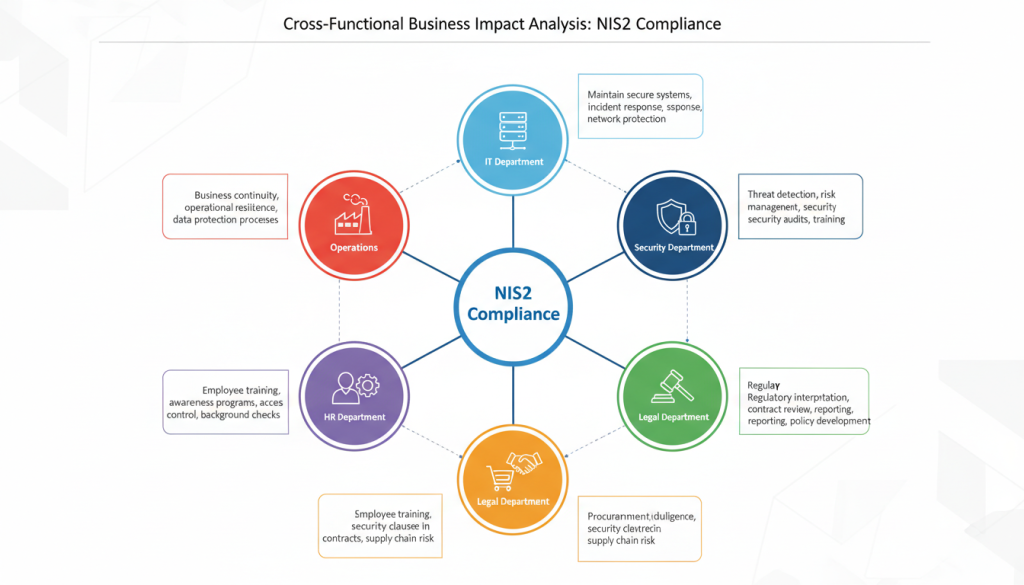

Impact op IT, beveiliging en supply chain-activiteiten

Het implementeren van NIS2-compliance zal aanzienlijke operationele gevolgen hebben voor meerdere bedrijfsfuncties:

Impact IT-afdeling

De IT-functie zal een aanzienlijke verantwoordelijkheid dragen voor het implementeren van technische controles:

- Verhoogde vereisten voor logboekregistratie en monitoring

- Verbeterde toegangscontrole- en authenticatiemechanismen

- Strengere verandermanagementprocessen

- Uitgebreide back-up- en herstelmogelijkheden

- Vaker beveiligingspatches en updates

- Verbeterde netwerksegmentatie en -bescherming

Impact beveiligingsteam

Beveiligingsteams zullen hun mogelijkheden moeten uitbreiden:

- 24/7 mogelijkheden voor monitoring en incidentrespons

- Verbeterde informatie over en analyse van dreigingen

- Frequentere beveiligingstests en -beoordelingen

- Ontwikkeling van uitgebreide beveiligingsstatistieken

- Uitgebreide beveiligingsbewustzijns- en trainingsprogramma's

- Strenger beheer van kwetsbaarheden

Impact op de toeleveringsketen

De beveiligingsvereisten van de toeleveringsketen van NIS2 zullen van invloed zijn op het inkoop- en leveranciersbeheer:

- Verbeterde beoordelingsprocessen voor de veiligheid van leveranciers

- Nieuwe contractuele clausules voor veiligheidseisen

- Regelmatig toezicht op de naleving door leveranciers

- Strengere onboarding- en offboarding-procedures

- Noodplanning voor verstoringen bij leveranciers

Voorbeeld: Een beheerde serviceprovider moet nu alle klantcontracten herzien om verplichtingen voor het melden van incidenten op te nemen en ervoor te zorgen dat onderaannemers aan de minimale beveiligingsmaatregelen voldoen. Dit vereist het bijwerken van contractsjablonen, het uitvoeren van veiligheidsbeoordelingen van alle onderaannemers en het implementeren van nieuwe monitoringmogelijkheden om incidenten binnen de vereiste tijdsbestekken te detecteren en te rapporteren.

Juridische en compliance-impact

De juridische en compliancefuncties zullen zich moeten aanpassen:

- Ontwikkeling van nieuw beleid en nieuwe procedures

- Verbeterde documentatie en bewijsverzameling

- Coördinatie met nationale bevoegde autoriteiten

- Beheer van wettelijke rapportageverplichtingen

- Afstemming met andere wettelijke vereisten (bijv. GDPR)

Implicaties voor kosten, middelen en tijdlijn

Organisaties moeten zich voorbereiden op aanzienlijke investeringen in NIS2-compliance:

Budgetoverwegingen

De nalevingskosten variëren afhankelijk van de omvang, complexiteit en huidige volwassenheid van de organisatie:

- Kleine organisaties:€ 50.000 – € 150.000 voor initiële naleving

- Middelgrote organisaties:€ 150.000 – € 500.000 voor integrale implementatie

- Grote organisaties:€ 500.000 – € 2.000.000+ voor naleving binnen de hele onderneming

Deze kosten omvatten doorgaans:

- Technologie-investeringen (beveiligingsinstrumenten, monitoringsystemen)

- Externe advies- en beoordelingsdiensten

- Opleidings- en bewustmakingsprogramma's voor het personeel

- Documentatie en beleidsontwikkeling

- Voortdurend compliancebeheer

Resourcevereisten

Voor naleving van NIS2 is speciaal personeel nodig:

- Beveiligingsspecialisten voor implementatie en exploitatie

- Complianceprofessionals voor documentatie en rapportage

- IT-personeel voor de implementatie van de technische controle

- Juridische expertise voor contractuele en regelgevende zaken

- Projectbeheer voor coördinatie en opvolging

Veel organisaties zullen het aantal beveiligingspersoneel moeten vergroten of bepaalde functies moeten uitbesteden, zoals:

- Beheerde detectie- en responsdiensten (MDR)

- Mogelijkheden voor Security Operations Center (SOC)

- Penetratietests en kwetsbaarheidsbeoordeling

- Adviesdiensten op het gebied van naleving

Implementatietijdlijnen

Realistisch tijdschema voor het bereiken van NIS2-naleving:

- Initiële beoordeling en planning:1-3 maanden

- Beleids- en procedureontwikkeling:2-4 maanden

- Implementatie van technische controle:6-12 maanden

- Testen en valideren:2-3 maanden

- Volledige volwassenheid op het gebied van naleving:12-24 maanden

Volgens het Agentschap voor Cybersecurity van de Europese Unie (ENISA) besteden organisaties die proactief investeren in cyberbeveiligingsmaatregelen gemiddeld 9% van hun IT-budget aan beveiliging, wat neerkomt op een aanzienlijke stijging van 1,9 procentpunten ten opzichte van 2022. Deze trend weerspiegelt de groeiende erkenning van cyberbeveiliging als een strategische prioriteit.

Strategische voordelen die verder gaan dan compliance

Hoewel de naleving van NIS2 aanzienlijke investeringen vergt, biedt het ook strategische voordelen:

Operationele voordelen

- Verbeterde veerkracht:Minder downtime en sneller herstel na incidenten

- Verbeterde zichtbaarheid:Beter begrip van activa, risico's en beveiligingspositie

- Operationele efficiëntie:Gestroomlijnde beveiligingsprocessen en automatisering

- Lagere incidentkosten:Lagere impact en snellere oplossing van beveiligingsgebeurtenissen

- Betere besluitvorming:Datagestuurde beveiligingsinvesteringen op basis van risico

Zakelijke voordelen

- Concurrentievoordeel:Aantoonbare beveiligingspraktijken als marktdifferentiator

- Klantenvertrouwen:Verbeterde reputatie op het gebied van veiligheid en betrouwbaarheid

- Markttoegang:Kwalificatie voor contracten waarvoor naleving van de regelgeving vereist is

- Verminderde aansprakelijkheid:Lager risico op boetes door toezichthouders en juridische stappen

- Strategische afstemming:Beveiliging geïntegreerd in de bedrijfsstrategie en -activiteiten

Best practices en tools voor implementatie

Een bruikbaar NIS2 complianceframework creëren

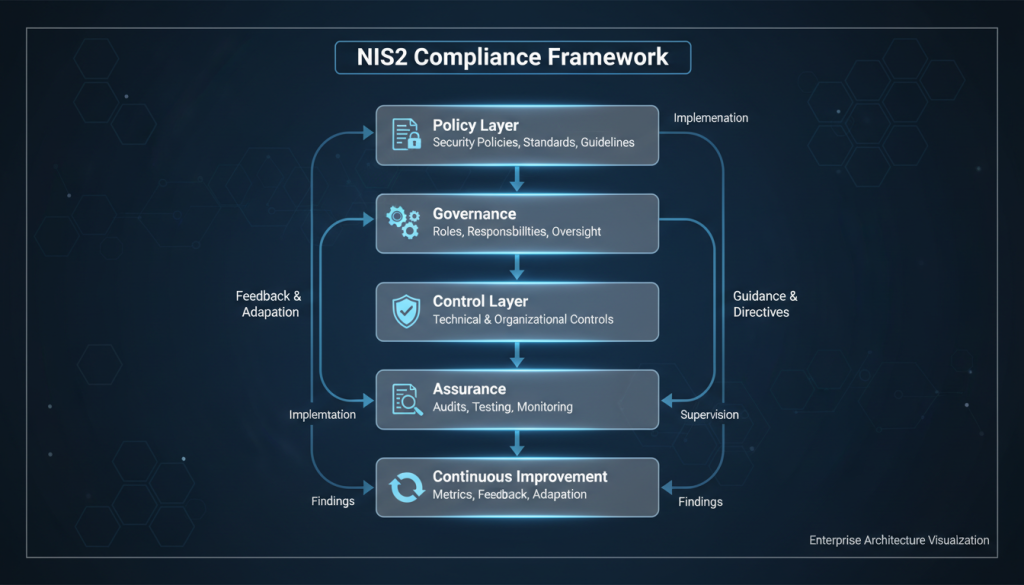

Een praktisch NIS2-nalevingskader zou moeten worden geïntegreerd met bestaande beveiligingsprogramma's en tegelijkertijd aan specifieke wettelijke vereisten moeten voldoen:

Kadercomponenten

Een alomvattend raamwerk moet het volgende omvatten:

- Beleidslaag:Beveiligingsbeleid, normen voor gegevensbescherming, procedures voor de afhandeling van incidenten

- Bestuurslaag:Rollen, verantwoordelijkheden, rapportagestructuren, toezichtmechanismen

- Controlelaag:Technische en organisatorische controles toegewezen aan NIS2 vereisten

- Verzekeringslaag:Audits, beoordelingen, testen en monitoringactiviteiten

- Continue verbetering:Metrieken, feedbackloops en aanpassingsprocessen

Bestaande raamwerken benutten

Versnel de implementatie door voort te bouwen op gevestigde beveiligingsframeworks:

| Kader | Relevantie voor NIS2 | Implementatievoordeel |

| ISO/IEC 27001 | Dekt ongeveer 70% van de NIS2-vereisten | Biedt een gestructureerde aanpak voor informatiebeveiligingsbeheer met certificeringsoptie |

| NIST Cyberbeveiligingskader | Sluit goed aan bij de risicogebaseerde aanpak van NIS2 | Biedt flexibele implementatiebegeleiding met functies voor identificeren, beschermen, detecteren, reageren en herstellen |

| CIS-controles | Biedt praktische, geprioriteerde beveiligingscontroles | Biedt implementatiebegeleiding per organisatiegrootte en volwassenheidsniveau |

| COBIT | Behandelt bestuursaspecten van NIS2 | Sterke focus op IT-governance, risicobeheer en compliance |

Integratie met andere nalevingsvereisten

Harmoniseer de naleving van NIS2 met andere wettelijke verplichtingen:

- GDPR:Gegevensbeschermingsmaatregelen en incidentrapportage op één lijn brengen

- DORA:Maak gebruik van overlappende vereisten voor entiteiten uit de financiële sector

- eIDAS:Integreer met de vereisten van vertrouwensserviceproviders

- Sectorspecifieke regelgeving:Industriespecifieke beveiligingsvereisten opnemen

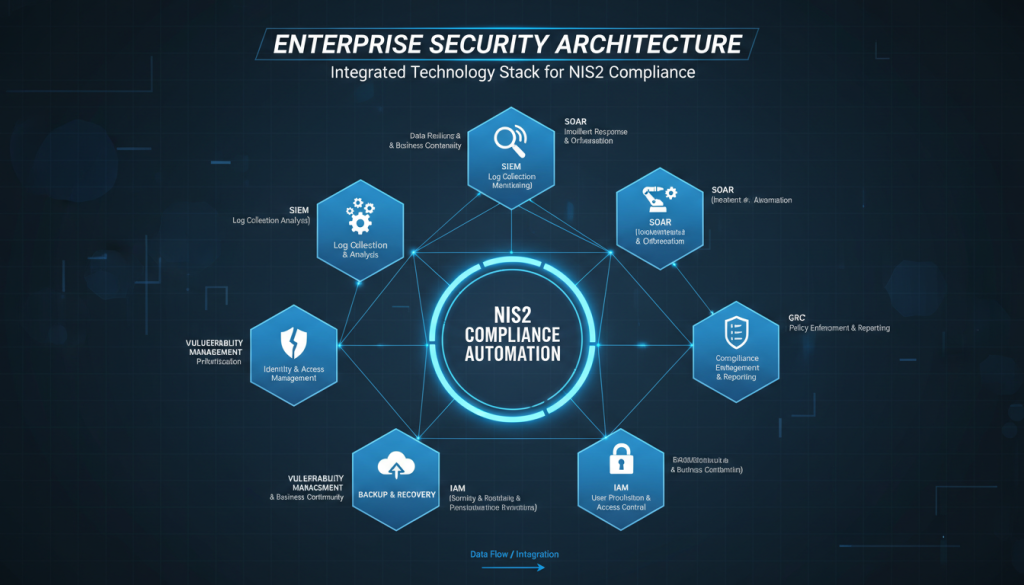

Technologie-enablers en automatisering

De juiste technologie kan de nalevingsinspanningen van NIS2 aanzienlijk stroomlijnen:

Beveiligingsinformatie en gebeurtenisbeheer (SIEM)

SIEM-oplossingen bieden cruciale mogelijkheden voor NIS2-compliance:

- Gecentraliseerde verzameling en correlatie van logboeken

- Realtime monitoring en waarschuwingen

- Incidentdetectie en onderzoek

- Nalevingsrapportage en bewijsverzameling

- Integratie van bedreigingsinformatie

Beveiligingsorkestratie, automatisering en respons (SOAR)

SOAR-platforms verbeteren het incidentbeheer:

- Geautomatiseerde workflows voor incidentrespons

- Gestandaardiseerde onderzoeksprocedures

- Integratie met beveiligingstools en -systemen

- Geautomatiseerde rapportage om te voldoen aan NIS2 tijdlijnen

- Casebeheer en documentatie

Platforms voor governance, risico en compliance (GRC)

GRC-tools stroomlijnen het compliancebeheer:

- Gecentraliseerd beleids- en controlebeheer

- Geautomatiseerde nalevingsbeoordelingen

- Risicoregister en volgen van herstel

- Bewijsverzameling en auditondersteuning

- Nalevingsrapportage en dashboards

Identiteits- en toegangsbeheer (IAM)

IAM-oplossingen ondersteunen vereisten voor toegangscontrole:

- Gecentraliseerd gebruikersbeheer

- Meervoudige authenticatie

- Beheer van bevoorrechte toegang

- Toegang tot certificering en beoordeling

- Eenmalige aanmelding en directory-integratie

Kwetsbaarheid en patchbeheer

Deze tools helpen bij het onderhouden van veilige systemen:

- Geautomatiseerd scannen op kwetsbaarheden

- Geprioriteerde herstelbegeleiding

- Implementatie en verificatie van patches

- Nalevingsrapportage

- Risicogebaseerd kwetsbaarheidsbeheer

Betrekken van belanghebbenden en externe partners

Succesvolle implementatie van NIS2 vereist effectieve samenwerking tussen meerdere belanghebbenden:

Interne betrokkenheid van belanghebbenden

Zorg voor afstemming binnen de hele organisatie:

- Uitvoerend leiderschap:Zorg voor ondersteuning, middelen en strategische afstemming

- IT- en beveiligingsteams:Stimuleer de technische implementatie en bedrijfsvoering

- Juridisch en naleving:Zorgen voor interpretatie en afstemming van de regelgeving

- Aankoop:Leveranciersvereisten en contracten bijwerken

- Bedrijfseenheden:Identificeer kritieke services en operationele vereisten

- Personeelszaken:Ondersteuning van opleidings- en bewustmakingsprogramma's

Samenwerking met externe partners

Maak gebruik van externe expertise en ondersteuning:

- Consultants en adviseurs:Gespecialiseerde expertise en implementatieondersteuning bieden

- Technologieleveranciers:Oplossingen en implementatiebegeleiding bieden

- Beheerde dienstverleners:Lever doorlopende beveiligingsoperaties en monitoring

- Juridisch adviseur:Zorg voor interpretatie van de regelgeving en contractuele begeleiding

- Auditors en beoordelaars:Valideer de naleving en identificeer verbetergebieden

Beheer van leveranciers en derden

Zorg voor beveiliging van de toeleveringsketen:

- Beveiligingseisen voor leveranciers ontwikkelen

- Contracten bijwerken met verplichtingen op het gebied van beveiliging en incidentrapportage

- Implementeer leveranciersbeoordelings- en monitoringprocessen

- Opzetten van incidentcoördinatieprocedures met de belangrijkste leveranciers

- Naleving van leveranciers verifiëren door middel van beoordelingen en audits

Best practice: voer cross-functionele tabletop-oefeningen uit om belanghebbenden op één lijn te brengen met betrekking tot incidentrollen, wettelijke kennisgevingsvereisten en klantcommunicatieprocedures. Deze oefeningen helpen hiaten in de coördinatie en communicatie te identificeren voordat zich een echt incident voordoet.

Conclusie: volgende stappen en bronnen

Executive checklist voor onmiddellijke acties

Voer nu deze stappen uit om u voor te bereiden op naleving van NIS2:

- Bepaal de toepasbaarheid:Beoordeel of uw organisatie kwalificeert als een “essentiële” of “belangrijke” entiteit onder NIS2

- Voer een gap-analyse uit:Breng uw huidige beveiligingsmaatregelen in kaart aan de hand van de NIS2-vereisten

- Benoem verantwoordelijk leiderschap:Wijs een senior verantwoordelijke persoon aan voor NIS2 naleving

- Implementeer quick-wins:Focus op verbeteringen met grote impact en weinig moeite, zoals multi-factor authenticatie en patchbeheer

- Ontwikkel procedures voor het melden van incidenten:Creëer sjablonen en processen om te voldoen aan NIS2 rapportagetijdlijnen

- Leverancierscontracten bekijken:Overeenkomsten bijwerken met beveiligingsvereisten en verplichtingen voor het melden van incidenten

- Start bewustwordingstraining:Zorg ervoor dat het personeel de NIS2-vereisten en hun verantwoordelijkheden begrijpt

Aanbevelingen voor compliance-governance op lange termijn

Duurzame nalevingspraktijken tot stand brengen:

- Integreer met ondernemingsrisicobeheer:Integreer cyberbeveiligingsrisico's in het algemene risicokader van uw organisatie

- Implementeer continue monitoring:Technologieën en processen inzetten voor voortdurende veiligheidsbeoordeling

- Zorg voor regelmatige evaluatiecycli:Voer periodieke beoordelingen uit van beveiligingscontroles en nalevingsstatus

- Nalevingsstatistieken ontwikkelen:Creëer KPI's om de volwassenheid van compliance te volgen en te rapporteren

- Regelmatig testen uitvoeren:Voer penetratietests, tafeloefeningen en beveiligingsbeoordelingen uit

- Documentatie bijhouden:Houd beleid, procedures en bewijsmateriaal up-to-date

- Blijf op de hoogte:Houd toezicht op de ontwikkelingen op regelgevingsgebied en update uw nalevingsprogramma dienovereenkomstig

Bronnen, sjablonen en verder leesmateriaal

Maak gebruik van deze bronnen ter ondersteuning van uw NIS2-nalevingstraject:

Officiële bronnen

- Officiële NIS2 richtlijntekst (EUR-Lex)

- ENISA-publicaties en -richtsnoeren

- ENISA-rapport over investeringen in cyberbeveiliging

- Europese Commissie NIS2 Implementatieleidraad

Implementatierichtlijnen

- ISO/IEC 27001 Informatiebeveiligingsbeheer

- NIST Cyberbeveiligingskader

- CIS-kritieke beveiligingscontroles

- IBM-rapport over de kosten van een datalek 2023

Laatste praktische les: behandel NIS2 als een strategisch programma dat juridische, technische en operationele veranderingen combineert. Begin met een analyse van de reikwijdte en de hiaten, stel prioriteiten op basis van risico's en bouw een controleerbaar NIS2 compliance-framework dat meegroeit met uw organisatie.

Klaar om uw NIS2 compliance-traject te starten?

Neem contact op met uw CISO of compliance-lead om deze week met de scoping-oefening te beginnen. Vroegtijdige actie is de beste verdediging tegen zowel cyberrisico’s als blootstelling aan regelgeving.

Als u aanvullende ondersteuning wenst, kunnen wij u het volgende bieden:

- Een downloadbare sjabloon voor gap-analyse, toegewezen aan NIS2-besturingselementen

- Een saneringsplan van 90 dagen op maat van uw sector

- ISO/IEC 27001 tot NIS2-vereisten in kaart brengen voor versnelde implementatie

Vraag NIS2 bronnen aan