De adoptie van de hybride cloud blijft versnellen naarmate organisaties streven naar flexibiliteit, kostenoptimalisatie en veerkracht. Door systemen op locatie te combineren met openbare clouddiensten bieden hybride architecturen flexibiliteit, maar vergroten ze ook het aanvalsoppervlak. Aanvallers richten zich op hybride omgevingen omdat ze meer activa blootleggen, complexe vertrouwensgrenzen introduceren en afhankelijk zijn van diverse tools en processen.

Een gerichte analyse van het dreigingslandschap laat een toename zien van aanvallen die misbruik maken van misconfiguraties, identiteitszwakheden, API-kwetsbaarheden en hiaten in de toeleveringsketen. Deze hybride cloud-beveiligingsbedreigingen worden versterkt door snelle, door ontwikkelaars aangestuurde veranderingen, automatisering en afhankelijkheden van derden. In dit artikel wordt het dreigingslandschap in kaart gebracht, opkomende beveiligingsrisico's geïdentificeerd, operationele uitdagingen uitgelegd, beveiligingstrends beoordeeld, risicobeheerstrategieën aanbevolen en geschetst hoe organisaties zich moeten voorbereiden op de toekomst van hybride cloudbeveiliging.

Blijf opkomende bedreigingen een stap voor

Download ons uitgebreide Hybrid Cloud Threat Report 2023 om inzicht te krijgen in de nieuwste aanvalsvectoren en mitigatiestrategieën.

Bedreigingsrapport downloaden

Het bedreigingslandschap voor hybride cloudomgevingen in kaart brengen

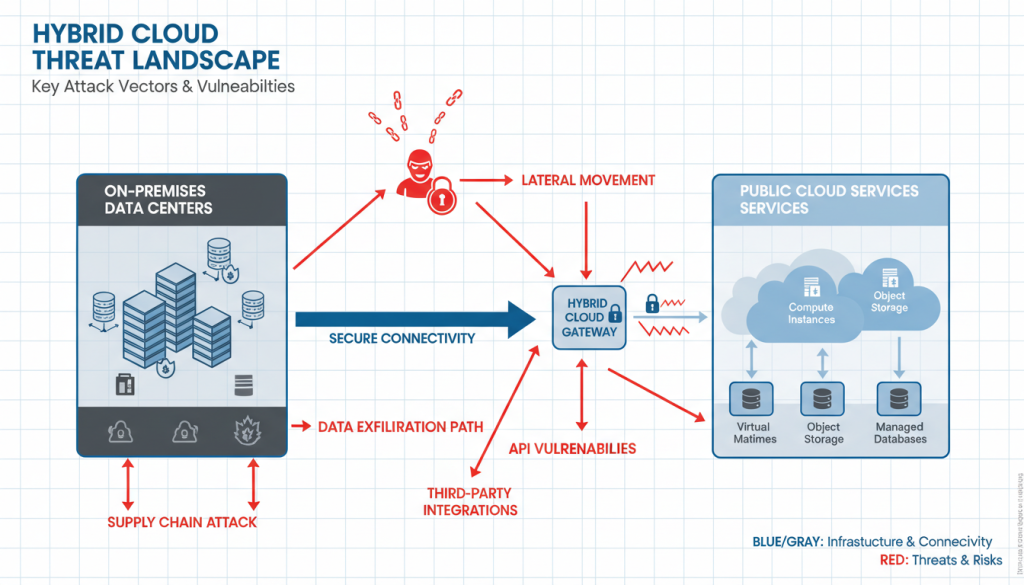

Figuur 1: Landschap van hybride cloud-beveiligingsbedreigingen met veelvoorkomende aanvalsvectoren

Analyse van het bedreigingslandschap: middelen, aanvalsoppervlakken en hybride complexiteit

Hybride cloudomgevingen combineren vele soorten activa: virtuele machines, containers, serverloze functies, API's, identiteitsproviders, on-premise apparaten en datastores. Elke activaklasse creëert unieke kwetsbaarheden en onderlinge afhankelijkheden die aanvallers kunnen misbruiken.

Belangrijke dimensies die moeten worden opgenomen in een analyse van het dreigingslandschap:

- Activa: gegevens (gestructureerd/ongestructureerd), identiteitsreferenties, sleutels, configuratiesjablonen, CI/CD-pijplijnen.

- Aanvalsoppervlakken: openbare API's, beheerconsoles, verkeerd geconfigureerde opslagbuckets, VPN's, EDR telemetriecollectoren en oost-west netwerkpaden tussen de cloud en on-premises.

- Complexiteit: meerdere cloudproviders (multi-cloud), oudere on-premise systemen en SaaS-integraties van derden verhogen het risico als gevolg van inconsistente controles en uiteenlopende logboekregistratie.

Veelvoorkomende aanvalsvectoren in hybride cloudbeveiliging

Aanvallers die zich richten op hybride cloudomgevingen maken doorgaans misbruik van verschillende veelvoorkomende vectoren:

- Gegevensexfiltratie: aanvallers vinden verkeerd geconfigureerde opslag of gelekte sleutels en verplaatsen gegevens naar externe eindpunten. Openbaar toegankelijke S3/Blob-containers blijven een frequente oorzaak van inbreuken.

- Zijwaartse beweging: Eenmaal binnen een werklast of netwerksegment maken kwaadwillenden misbruik van accounts met overprivileges en zwakke netwerksegmentatie om zich op kritieke systemen te richten.

- API exploitatie: onveilige API's en onvoldoende snelheidsbeperkingen maken misbruik van cloudservices, misbruik van bevoegdheden en gegevenstoegang mogelijk.

- Aanvallen op de toeleveringsketen: gecompromitteerde open-sourcebibliotheken of CI/CD-toolchains kunnen achterdeurtjes in productiesystemen introduceren.

Hybride cloud-beveiligingsbedreigingen die verband houden met cloud-native en on-premise-integraties

Hybride omgevingen combineren cloud-native technologieën (Kubernetes, serverloos) met oudere on-premise platforms. Aanvallers misbruiken de zwakste schakel:

- Zwak geïsoleerde Kubernetes naamruimten of containerruntimes

- Onveilige netwerktunnels die workloads op locatie en in de cloud verbinden

- Verkeerd uitgelijnde identiteits- en beleidshandhaving binnen domeinen

Het overbrengen van workloads naar de cloud zonder de beveiligingscontroles opnieuw te overwegen, resulteert vaak in erfelijke of nieuwe kwetsbaarheden die aanvallers kunnen misbruiken.

Opkomende beveiligingsrisico's die specifiek zijn voor de hybride cloud

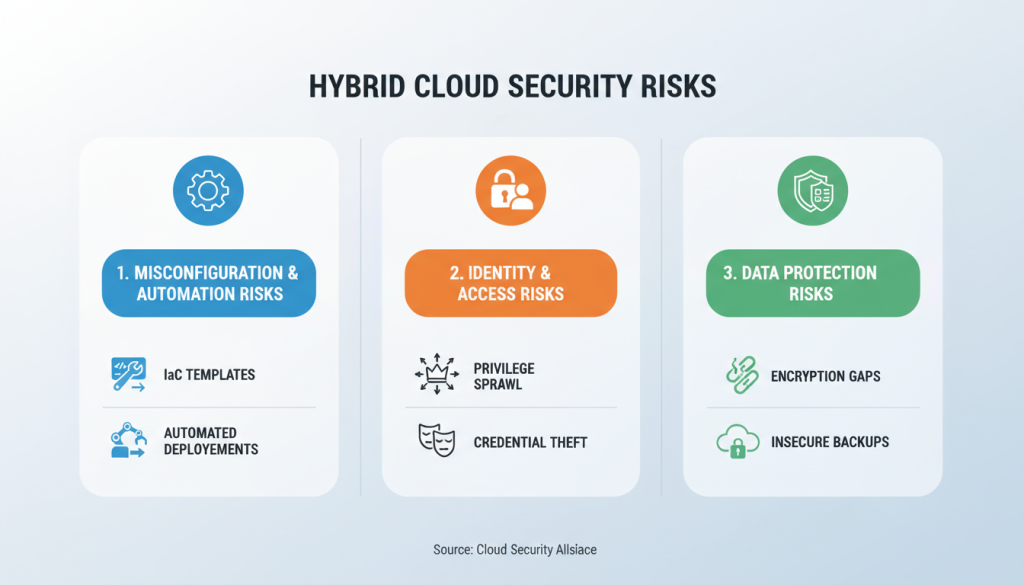

Figuur 2: Belangrijkste opkomende beveiligingsrisico's in hybride cloudomgevingen

Misconfiguratie- en automatiseringslacunes als opkomend beveiligingsrisico

Naarmate organisaties groter worden, versnelt de geautomatiseerde inrichting (Infrastructure as Code). Maar automatisering kan verkeerde configuraties op grote schaal verspreiden:

- Onjuist IAM-beleid ingebed in Terraform- of ARM-sjablonen

- Onbeveiligde standaardinstellingen in beheerde services

- CI/CD pijplijnen die wijzigingen doorvoeren zonder geautomatiseerde beveiligingspoortjes

Eén verkeerd geconfigureerde sjabloon kan duizenden bronnen blootleggen. Gartner waarschuwde dat tot 2025 “99% van de beveiligingsfouten in de cloud de schuld van de klant zal zijn” – voornamelijk als gevolg van verkeerde configuratie en slecht bestuur.

Een bank die IaC gebruikte om testclusters op te starten, liet per ongeluk een opslagcontainer onversleuteld en voor het publiek leesbaar achter. Automatisering repliceerde die configuratie vervolgens in verschillende omgevingen, waardoor wijdverspreide bekendheid ontstond.

Identiteits- en toegangsrisico's: wildgroei van bevoegdheden, identiteitsfederatie en diefstal van inloggegevens

Identiteit is de nieuwe perimeter in hybride cloudbeveiliging. Opkomende risico's zijn onder meer:

- Uitbreiding van privileges: oudere accounts en brede rollen verzamelen in de loop van de tijd machtigingen.

- Complexiteit van identiteitsfederatie: SSO/SAML/OIDC-fouten kunnen vertrouwensketens creëren die aanvallers misbruiken.

- Diefstal van inloggegevens: blootgelegde geheimen in codeopslagplaatsen of lekkages van ontwikkelmachines.

Risico's voor gegevensbescherming: blootstelling aan meerdere tenants, lacunes in de codering en onveilige back-ups

Risico's voor gegevensbescherming in hybride clouds zijn onder meer:

- Blootstelling aan meerdere huurders: slecht geïsoleerde tenants in openbare clouds kunnen metadata of gegevens tussen klanten lekken.

- Encryptiehiaten: gegevens in rust of onderweg zijn mogelijk niet correct gecodeerd of sleutels worden mogelijk verkeerd beheerd.

- Onveilige back-ups: back-ups opgeslagen in toegankelijke buckets of zonder onveranderlijkheidsbescherming maken gegevensverlies of ransomware mogelijk.

Volgens het IBM 2023 Cost of a Data Breach Report waren gecompromitteerde inloggegevens en misconfiguraties in de cloud belangrijke hoofdoorzaken van kostbare inbreuken, met een gemiddelde inbreukkost van $4,45 miljoen.

Uitdagingen en operationele gevolgen voor de cloudbeveiliging

Figuur 3: Operationele uitdagingen op het gebied van cloudbeveiliging in hybride omgevingen

Uitdagingen op het gebied van zichtbaarheid en monitoring in hybride omgevingen

Een van de grootste operationele gevolgen is het gebrek aan zichtbaarheid. Gegevens en telemetrie zijn gefragmenteerd over providers en lokale systemen:

- Het centraliseren van logboeken en het mogelijk maken van volledige observatie is niet triviaal.

- Blinde vlekken zorgen ervoor dat aanvallers onopgemerkt kunnen blijven bestaan.

- Alertheidsmoeheid door luidruchtige signalen ondermijnt de effectiviteit van SOC.

Praktische beperking: investeer in gecentraliseerde SIEM/Cloud-native beveiligingsanalyses met genormaliseerde telemetrie en contextbewuste waarschuwingen.

Complexiteiten op het gebied van compliance en governance: overlapping van regelgeving en controleerbaarheid

Hybride clouds overschrijden vaak regelgevingsdomeinen (bijvoorbeeld GDPR, HIPAA, PCI DSS). Uitdagingen zijn onder meer:

- Controles in kaart brengen tussen cloud- en lokale systemen

- Gegevensresidentie en -soevereiniteit behouden

- Bewijzen van controleerbaarheid tijdens nalevingscontroles

Een multinationale onderneming die het in de VS gevestigde SaaS voor Europese klantgegevens gebruikt, moet verwerkingsovereenkomsten en technische controles zorgvuldig documenteren om de naleving van GDPR te handhaven terwijl ze in een hybride cloudomgeving opereren.

Mensen- en procesproblemen: vaardigheidstekorten, DevSecOps adoptie en verandermanagement

Er zijn hardnekkige uitdagingen op het gebied van mensen en processen bij het beveiligen van hybride cloudomgevingen:

- Een tekort aan beveiligingsvaardigheden vertraagt de adoptie van moderne controles.

- Er is een culturele verandering nodig om veiligheid in snelle pijplijnen te integreren.

- Verandermanagement: frequente veranderingen in de infrastructuur vereisen governance om drift te voorkomen.

Organisaties moeten deze uitdagingen aanpakken door middel van training, beveiligingskampioenen in ontwikkelteams en duidelijke vangrails in CI/CD-pijplijnen.

Beoordeel uw beveiligingspositie in de hybride cloud

Vraag een uitgebreide beveiligingsbeoordeling aan om hiaten in uw hybride cloudomgeving te identificeren en ontvang aanbevelingen op maat.

Beveiligingsbeoordeling aanvragen

Trends in cloudbeveiliging die hybride verdedigingssystemen vormgeven

Figuur 4: Belangrijkste trends op het gebied van cloudbeveiliging die de hybride cloudverdediging vormgeven

Shift-Left en infrastructuur-als-code-trends en hun beveiligingsimplicaties

Shift-left-praktijken verankeren beveiliging eerder in de ontwikkeling:

- IaC-sjablonen scannen op verkeerde configuraties

- Containerimages testen in CI

- Policy-as-Code om beveiligingspoortjes af te dwingen

Voordelen zijn onder meer vroege detectie en minder terugdraaiingen van wijzigingen. Om effectief te zijn in hybride cloudomgevingen moeten beveiligingsregels echter worden geïntegreerd zonder de levering te vertragen.

Zero Trust, SASE en andere architecturale trends voor hybride cloudbeveiliging

Architectuurtrends die hybride verdedigingssystemen een nieuwe vorm geven:

- Geen vertrouwen: ga uit van geen impliciet vertrouwen: verifieer de identiteit, context en apparaatstatus bij elke toegangsbeslissing.

- SASE (Secure Access Service Edge): convergeert netwerk- en beveiligingsdiensten om gedistribueerde gebruikers en werklasten te beveiligen.

- Servicenetten: zorg voor waarneembaarheid en mTLS tussen microservices.

“Pas op de minste privileges, ga uit van inbreuken en verifieer voortdurend” – een nuttige mantra voor hybride cloudbeveiliging.

Gebruik van automatisering, AI/ML en geavanceerde analyses bij het detecteren en reageren op bedreigingen

Automatisering en AI/ML brengen schaalgrootte naar hybride cloudbeveiliging:

- Geautomatiseerde detectie van afwijkende toegangspatronen

- Geautomatiseerd herstel van verkeerde configuraties (met vangrails)

- Georkestreerde respons-playbooks die de gemiddelde reactietijd (MTTR) verkorten

Waarschuwing: ML-modellen vereisen kwaliteitsgegevens en voortdurende afstemming om valse positieven/negatieven in hybride omgevingen te voorkomen.

Hybride cloud-risicobeheer en -beperkingsstrategieën

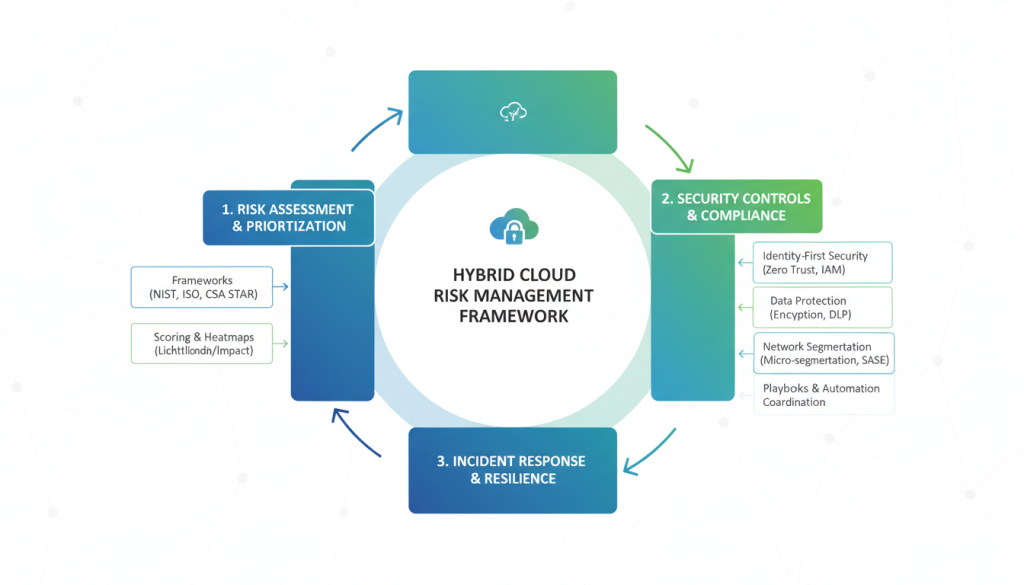

Figuur 5: Uitgebreid raamwerk voor risicobeheer in de hybride cloud

Risicobeoordeling en prioritering: kaders, analyse van het voortdurende dreigingslandschap en scores

Hanteer een continue risicobeoordelingsaanpak voor hybride cloudbeveiliging:

- Gebruik erkende raamwerken (NIST CSF, ISO 27001, CIS Controls) om controles in kaart te brengen.

- Voer regelmatig bedreigingsmodellering en aanvalspadanalyse uit.

- Implementeer risicoscores die de waarschijnlijke impact en exploiteerbaarheid bepalen.

Voorbeeld: geef prioriteit aan het herstel van onjuiste configuraties van het openbare controlevlak boven interne waarschuwingen met een lage impact.

Controles en best practices: identiteitsgerichte beveiliging, encryptie, netwerksegmentatie en beveiliging CI/CD

Kerncontroles voor risicoreductie van hybride cloud:

Identiteits- en toegangsbeheer (IAM)

- Implementeer minimale rechten en op rollen gebaseerde toegang

- Beleid voor voorwaardelijke toegang implementeren

- Multi-factor authenticatie afdwingen

Encryptie

- Zorg voor versleuteling tijdens de overdracht en in rust

- Gebruik waar nodig door de klant beheerde sleutels

- Sleutelrotatiebeleid implementeren

Netwerksegmentatie

- Pas de principes van microsegmentatie toe

- Gebruik beveiligde tunnels met strikte ACL's

- Implementeer oost-west verkeerscontroles

Veilig CI/CD

- Afhankelijkheden scannen en artefacten ondertekenen

- Gebruik reproduceerbare builds

- Implementeer beveiligingspoortjes in pijpleidingen

Voorbeeld IAM Rol met minste rechten

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "s3:GetObject", "s3:ListBucket" ], "Resource": [ "arn:aws:s3:::example-prod-bucket", "arn:aws:s3:::example-prod-bucket/*" ] } ]

}

Voorbereid zijn op en reageren op incidenten: draaiboeken, tafeloefeningen en domeinoverschrijdende coördinatie

Bereid je voor op incidenten met geoefende draaiboeken:

- Onderhoud hybride incidentresponsplannen met contacten en toegangsprocedures voor cloudproviders.

- Voer regelmatig tabletop-oefeningen uit die data-exfiltratie, gecompromitteerde CI/CD of ransomware simuleren.

- Coördineren tussen cloud-, netwerk-, applicatie-, juridische en communicatieteams.

Operationele tip:Bouw API-oproepen of automatisering om snel cloudreferenties in te trekken of sleutels te rouleren tijdens de inperkingsfasen van de respons op incidenten.

Voorbereiden op de toekomst van hybride cloudbeveiliging

Figuur 6: Toekomst van hybride cloudbeveiliging: evoluerende bedreigingen en strategische investeringen

Verwachte evolutie van hybride cloud-beveiligingsbedreigingen en tactieken van aanvallers

Verwacht dat aanvallers het volgende doen:

- Maak gebruik van geavanceerde automatisering en AI om sneller verkeerde configuraties te vinden

- Toeleveringsketens en CI/CD-pijpleidingen agressiever aanpakken

- Focus op identiteitscompromis en diefstal van servicetokens

Verdedigers moeten het aanvalsoppervlak proactief verkleinen en de detectie van subtiele gedragsafwijkingen in hybride omgevingen verbeteren.

Strategische investeringen: gereedschap, talent, partnerschappen en leveranciersrisicobeheer

Geef prioriteit aan investeringen die veerkrachtige hybride cloudbeveiliging bieden:

| Investeringsgebied | Prioritaire acties | Verwachte resultaten |

| Gereedschap | Implementeer CSPM, workloadbescherming en SIEM met cloudtelemetrie | Verbeterde zichtbaarheid, geautomatiseerde detectie, kortere responstijd |

| Talent | Investeer in cloudbeveiligingstrainingen en certificeringen | Verbeterde mogelijkheden om complexe omgevingen te beveiligen |

| Partnerschappen | Betrek MSSP's of CSP-partners om de mogelijkheden uit te breiden | Toegang tot gespecialiseerde expertise en 24/7 dekking |

| Leveranciersrisico | Controleer de afhankelijkheden van derden en neem veiligheids-SLA's op | Verminderd supply chain-risico en verbeterde verantwoordelijkheid van leveranciers |

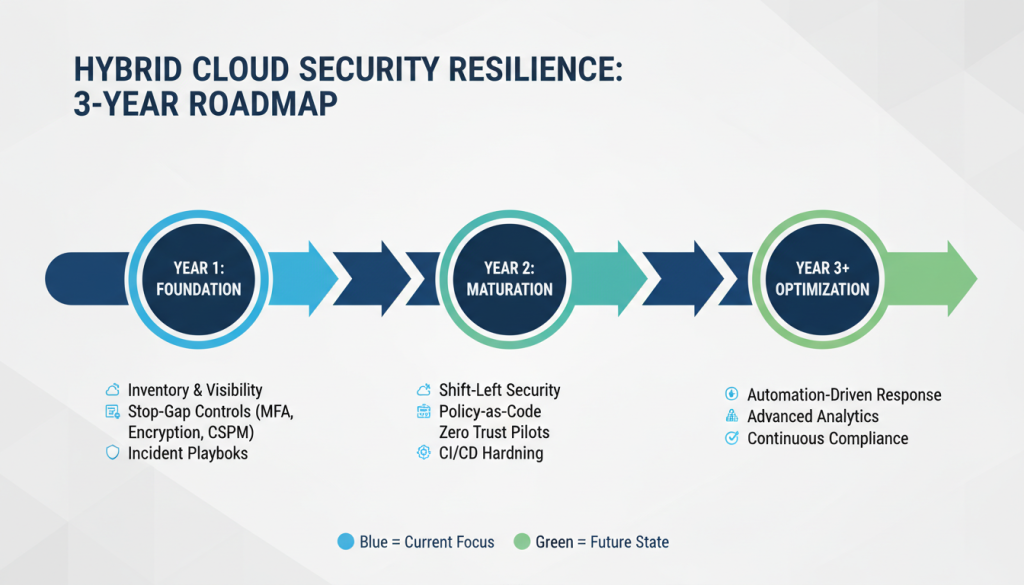

Routekaart voor veerkracht: trends in cloudbeveiliging integreren in hybride cloudrisicobeheer op lange termijn

Maak een meerjarenroadmap voor hybride cloudbeveiliging:

Figuur 7: Meerjarige routekaart voor de veerkracht van de hybride cloudbeveiliging

- Jaar 1:Inventarisatie, zichtbaarheid, noodcontroles (MFA, encryptie, CSPM) en draaiboeken voor incidenten.

- Jaar 2:Shift-left, beleid als code, zero trust-pilots en CI/CD-verharding.

- Jaar 3+:Volledige operationalisering van automatiseringsgestuurde respons, geavanceerde analyses en continue compliance.

Integreer een continue analyse van het dreigingslandschap om de roadmap aan te passen naarmate de trends op het gebied van cloudbeveiliging evolueren.

Conclusie

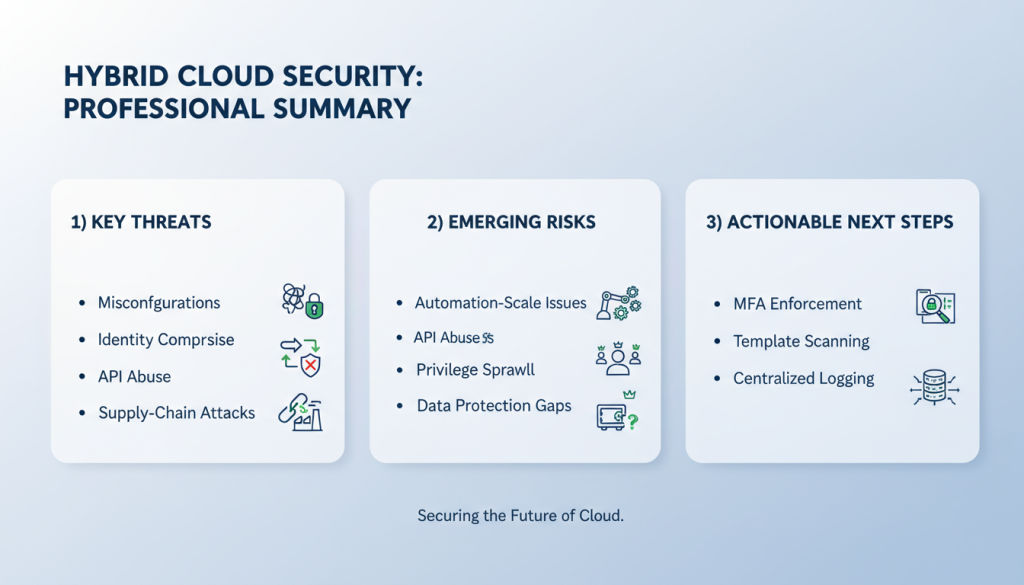

Figuur 8: Samenvatting van de belangrijkste bedreigingen, risico's en mitigatiestrategieën voor de hybride cloud

Samenvatting van de belangrijkste bedreigingen voor de hybride cloudbeveiliging, opkomende beveiligingsrisico's en uitdagingen op het gebied van cloudbeveiliging

Hybride cloud-beveiligingsbedreigingen variëren van verkeerde configuraties en identiteitscompromis tot API-misbruik en aanvallen op de toeleveringsketen. Opkomende beveiligingsrisico's die specifiek zijn voor hybride omgevingen zijn onder meer misconfiguraties op automatiseringsschaal, wildgroei van bevoegdheden en gaten in de gegevensbescherming. Operationele uitdagingen op het gebied van cloudbeveiliging (zichtbaarheid, compliance en problemen met mensen en processen) vergroten deze risico's.

Bruikbare volgende stappen: onmiddellijke maatregelen, monitoringprioriteiten en strategische planning

Onmiddellijke maatregelen

- MFA en de minste rechten afdwingen IAM

- Scan en herstel IaC-sjablonen

- Centraliseer logboekregistratie met CSPM/CWPP

Bewakingsprioriteiten

- Afwijkend identiteitsgedrag detecteren

- Controleren op patronen voor gegevensexfiltratie

- Configuratiedrift bijhouden

Strategische planning

- Implementeer Zero Trust-principes

- Investeer in cloudbeveiligingstraining

- Speelboeken voor incidentrespons voorbereiden

Laatste gedachten over de toekomst van hybride cloudbeveiliging

De toekomst van hybride cloudbeveiliging zal worden bepaald door hoe snel organisaties beveiliging kunnen integreren in ontwikkeling en bedrijfsvoering, terwijl ze de controle over identiteit en gegevens behouden. Omarm automatisering, pas identiteitsgerichte verdediging toe en geef prioriteit aan continue risicobeoordeling. Door tools, mensen en processen op één lijn te brengen – en in te spelen op opkomende trends op het gebied van cloudbeveiliging – kunnen organisaties risico’s verminderen en tegenstanders voorblijven in een snel veranderend dreigingslandschap.

Begin dit kwartaal met een gerichte analyse van het dreigingslandschap: inventariseer cloudmiddelen, identificeer de drie belangrijkste misconfiguraties of identiteitszwakheden met grote impact en voer een tabletop-oefening uit om uw gereedheid voor incidentrespons te valideren.

Versterk uw hybride cloudbeveiligingspositie

Download onze uitgebreide Hybrid Cloud Security Checklist met bruikbare stappen om uw omgeving te beschermen tegen opkomende bedreigingen.