In het huidige digitale landschap zijn investeringen in cyberbeveiliging niet langer optioneel, maar essentieel. Toch hebben veel organisaties moeite met het kwantificeren van het rendement op deze investeringen, waardoor het lastig wordt om budgetgoedkeuring veilig te stellen en prioriteit te geven aan beveiligingsinitiatieven. Een robuuste kosten-batenanalyse voor cyberbeveiliging biedt het raamwerk dat nodig is om weloverwogen beslissingen te nemen, uitgaven aan belanghebbenden te rechtvaardigen en ervoor te zorgen dat uw beveiligingsbudget maximale waarde oplevert. Deze gids leidt u door het proces van het evalueren van cybersecurity-investeringen door een financiële lens, en helpt u een overtuigende business case op te bouwen voor de bescherming van uw meest waardevolle digitale activa.

Inzicht in de werkelijke kosten van cyberbeveiliging

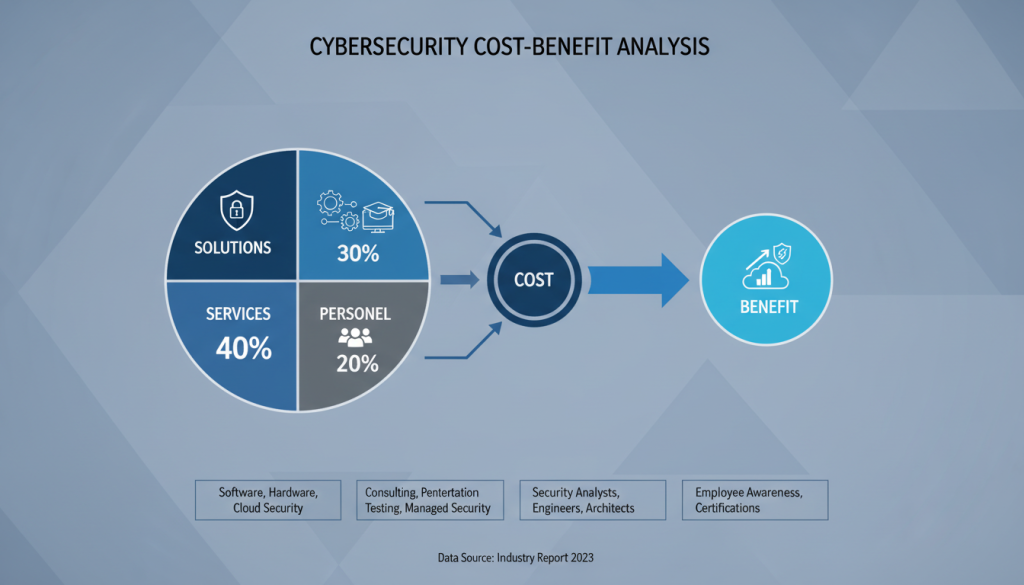

Uitsplitsing van typische cyberbeveiligingsinvesteringscategorieën en hun relatieve kosten

De uitgaven voor cyberbeveiliging omvatten meerdere componenten waarmee rekening moet worden gehouden in elke uitgebreide kosten-batenanalyse. Inzicht in deze kosten is de eerste stap in de richting van het evalueren van de effectiviteit van uw beveiligingsinvesteringen.

Directe kosten voor cyberbeveiliging

Beveiligingsoplossingen

De technologische ruggengraat van uw beveiligingshouding omvat firewalls, antivirussoftware, eindpuntbescherming, inbraakdetectiesystemen en tools voor gegevenscodering. Deze oplossingen vereisen doorgaans zowel investeringen vooraf als doorlopende licentiekosten. Voor oplossingen op bedrijfsniveau kunnen de kosten variëren van $450 tot $2.500 voor firewallconfiguraties en $3 tot $10 per gebruiker per maand voor eindpuntbescherming.

Beveiligingsdiensten

Veel organisaties vullen hun interne capaciteiten aan met externe expertise, waaronder Managed Security Service Providers (MSSP's), beveiligingsbeoordelingen, penetratietesten en incidentresponshouders. Deze diensten bieden gespecialiseerde vaardigheden zonder de overhead van fulltime personeel, maar kunnen aanzienlijke doorlopende kosten met zich meebrengen, variërend van $1.500 tot $6.000 voor kwetsbaarheidsbeoordelingen.

Personeel

Het menselijke element van cyberbeveiliging omvat beveiligingsanalisten, netwerkbeheerders, compliancefunctionarissen en beveiligingsleiders. Volgens gegevens uit de sector verdienen beveiligingsanalisten salarissen van gemiddeld $90.283 per jaar, terwijl netwerkbeheerders doorgaans ongeveer $63.244 per jaar verdienen. Deze kosten reiken verder dan het basissalaris en omvatten ook vergoedingen, training en retentiekosten.

Opleiding en bewustwording

Effectieve beveiliging vereist voortdurende scholing voor zowel technisch personeel als algemene medewerkers. Professionele certificeringen zoals CISSP ($699) en CEH ($1.199) vertegenwoordigen aanzienlijke investeringen in de ontwikkeling van personeel, terwijl organisatiebrede beveiligingsbewustzijnsprogramma's $15-40 per werknemer per jaar kunnen kosten, maar essentieel zijn voor het verminderen van menselijke risico's.

Indirecte kosten voor cyberbeveiliging

Naast de voor de hand liggende directe kosten brengen cyberbeveiligingsinvesteringen ook verschillende indirecte kosten met zich mee die in elke alomvattende analyse moeten worden meegenomen:

- Productiviteitseffecten van beveiligingsprocedures en authenticatievereisten

- Integratiecomplexiteit bij het implementeren van nieuwe beveiligingsmaatregelen

- Opportuniteitskosten wanneer IT-middelen zich richten op beveiliging in plaats van op zakelijke initiatieven

- Administratieve overhead voor nalevingsdocumentatie en -rapportage

De financiële impact van cyberaanvallen

Om een effectieve kosten-batenanalyse van cybersecurity-investeringen uit te voeren, moet u begrijpen waartegen u zich beschermt. De financiële gevolgen van cyberaanvallen reiken veel verder dan de directe herstelkosten en kunnen organisaties nog jaren na een incident beïnvloeden.

Directe financiële verliezen

Onmiddellijke kosten omvatten respons op incidenten, forensisch onderzoek, gegevensherstel en systeemherstel. Voor ransomware-aanvallen kunnen organisaties in 2021 te maken krijgen met losgeldeisen van gemiddeld $570.000. Organisaties die te maken krijgen met cyberaanvallen melden dat ze gemiddeld tussen $50.000 en $99.999 aan directe inkomsten mislopen.

Operationele verstoring

Bedrijfsuitval vertegenwoordigt een van de grootste kosten van cyberincidenten. Met een gemiddelde downtime van 21 dagen na een ransomware-aanval worden organisaties geconfronteerd met aanzienlijke productiviteitsverliezen, gemiste kansen en het onvermogen om klanten te bedienen, wat zich allemaal vertaalt in een impact op de omzet.

Juridische en regelgevende gevolgen

Datalekken leiden vaak tot onderzoeken door toezichthouders, mogelijke boetes en rechtszaken. Alleen al de juridische kosten kunnen variëren van $50.000 tot $148 miljoen, met een gemiddelde van $1,6 miljoen. Op grond van regelgeving als GDPR kunnen organisaties boetes krijgen tot € 20 miljoen of 4% van de wereldwijde jaaromzet.

De langetermijnkosten van reputatieschade

Misschien wel de moeilijkste impact om te kwantificeren is reputatieschade. Uit onderzoek blijkt dat de reputatiekosten als gevolg van abnormaal klantverloop en verlies van goodwill gemiddeld zo'n 1,57 miljoen dollar per incident bedragen. Deze schade kan aanhouden lang nadat systemen zijn hersteld, wat van invloed is op de klantenwerving, het behoud en zelfs de waardering van overheidsbedrijven.

"De werkelijke kosten van een cyberaanval reiken veel verder dan de onmiddellijke respons op incidenten. Organisaties moeten het volledige spectrum van financiële gevolgen in overweging nemen bij het evalueren van beveiligingsinvesteringen."

– Kader voor kosten-batenanalyse op het gebied van cyberbeveiliging

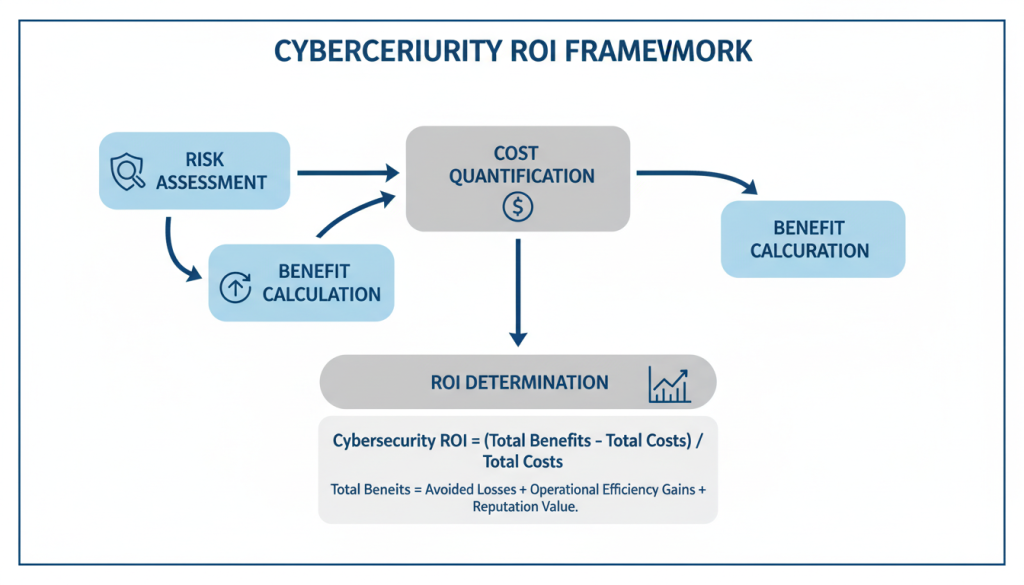

Een raamwerk voor kosten-batenanalyse voor cyberbeveiliging bouwen

Een gestructureerde aanpak van de kosten-batenanalyse van cyberbeveiliging stelt organisaties in staat datagestuurde beslissingen te nemen over beveiligingsinvesteringen. Dit raamwerk biedt een herhaalbare methodologie voor het evalueren van de financiële implicaties van beveiligingscontroles.

Stap 1: Risicobeoordeling en kwantificering

Begin met het identificeren van de kritieke activa, potentiële bedreigingen en bestaande kwetsbaarheden van uw organisatie. Schat voor elk scenario twee sleutelvariabelen:

- Jaarlijkse frequentie van voorkomen (ARO)– De waarschijnlijkheid dat een specifieke dreiging zich binnen een jaar voordoet

- Enkelvoudige verliesverwachting (SLE)– De monetaire impact van een enkele gebeurtenis van de dreiging

Vermenigvuldig deze waarden om de jaarlijkse verliesverwachting (ALE) te berekenen: ALE = SLE × ARO

Stap 2: Evaluatie van de effectiviteit van de controle

Evalueer voor elke beveiligingsmaatregel die wordt overwogen de effectiviteit ervan bij het verminderen van de waarschijnlijkheid (ARO) of de impact (SLE) van geïdentificeerde bedreigingen. Deze reductie vertegenwoordigt het verwachte voordeel van de controle in termen van het vermijden van verliezen.

Voorbeeld:Als een ransomware-aanval een ARO van 0,2 heeft (20% kans op jaarbasis) en een SLE van $500.000, is de ALE $100.000. Als de implementatie van geavanceerde eindpuntbescherming de ARO terugbrengt tot 0,05 (5% kans), wordt de nieuwe ALE $25.000, wat een jaarlijks voordeel van $75.000 aan risicoreductie vertegenwoordigt.

Stap 3: Kostenanalyse van beveiligingsmaatregelen

Bereken de Total Cost of Ownership (TCO) voor elke beveiligingscontrole, inclusief:

- Initiële aanschaf- en implementatiekosten

- Doorlopende onderhouds-, licentie- en ondersteuningskosten

- Personeelskosten voor exploitatie en beheer

- Opleidings- en bewustmakingsvereisten

- Integratie- en compatibiliteitskosten

Stap 4: ROI Berekening en vergelijking

Bereken, nadat de voordelen (verminderde ALE) en de kosten (TCO) zijn gekwantificeerd, het rendement op de investering voor elke beveiligingscontrole:

Cyberbeveiliging ROI = (verwachte verliesreductie – kosten op jaarbasis) / kosten op jaarbasis

Waarbij verwachte verliesreductie = ALE vóór – ALE na

Deze formule biedt een gestandaardiseerde maatstaf voor het vergelijken van verschillende beveiligingsinvesteringen en het prioriteren van investeringen met het hoogste rendement in verhouding tot de kosten.

Heeft u moeite om uw cyberbeveiliging ROI te kwantificeren?

Onze Cybersecurity Investment Calculator helpt u dit raamwerk toe te passen op uw specifieke omgeving en biedt op maat gemaakte inzichten in uw meest waardevolle beveiligingsinvesteringen.

Uitdagingen bij het kwantificeren van de kosten en baten van cyberbeveiliging

Hoewel een gestructureerd raamwerk duidelijkheid biedt, bemoeilijken verschillende uitdagingen de kosten-batenanalyse van cyberbeveiliging. Door deze uitdagingen te begrijpen, kunnen organisaties realistischere beoordelingen ontwikkelen en veelvoorkomende valkuilen vermijden.

Wat kan worden gekwantificeerd

- Kosten voor directe respons op incidenten

- Systeemuitval en productiviteitsverlies

- Regelgevende boetes en sancties

- Licentie en onderhoud van beveiligingstools

- Personeelssalarissen en opleidingskosten

Wat is moeilijk te kwantificeren

- Reputatieschade en verloren klantvertrouwen

- Gevolgen voor diefstal van intellectueel eigendom

- Toekomstige zakelijke kansen verloren

- Erosie van concurrentievoordeel

- Tijd die leidinggevenden besteden aan het beheren van incidenten

Onzekerheid in risicoschattingen aanpakken

Het probabilistische karakter van cyberdreigingen introduceert aanzienlijke onzekerheid in de kosten-batenberekeningen. Organisaties kunnen deze uitdaging aanpakken door:

- Scenario-analyse– Evaluatie van meerdere dreigingsscenario's met verschillende kansen en gevolgen

- Gevoeligheidstesten– Sleutelvariabelen aanpassen om te bepalen hoe veranderingen de algehele analyse beïnvloeden

- Schattingen van bereik– Gebruik maken van lage/gemiddelde/hoge schattingen in plaats van precieze cijfers

- Historische gegevens– Benutting van branchebenchmarks en interne incidentgeschiedenis om schattingen te verfijnen

“Je kunt niet beheren wat je niet kunt meten, maar je kunt ook niet doen alsof onzekere schattingen nauwkeurig zijn.”

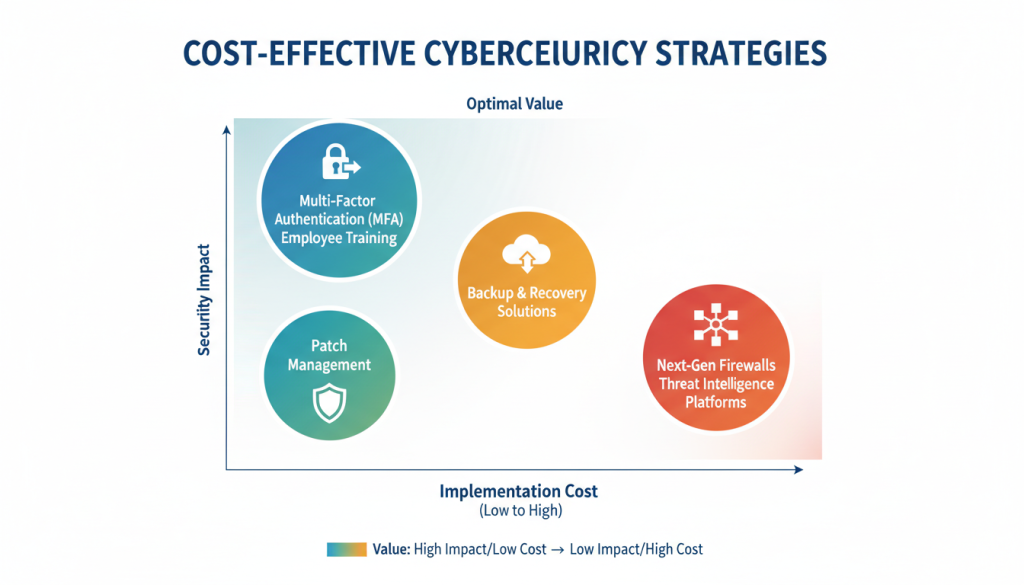

Kosteneffectieve cyberbeveiligingsstrategieën

Niet alle beveiligingsinvesteringen leveren dezelfde waarde op. Organisaties met beperkte middelen moeten prioriteit geven aan controles die het hoogste beveiligingsvoordeel opleveren in verhouding tot de kosten. Deze kosteneffectieve strategieën vormen de basis van een robuust beveiligingsprogramma en maximaliseren het rendement op de investering.

Beveiligingscontroles met grote impact en lage kosten

Multi-Factor Authenticatie (MFA)

Volgens onderzoek van Microsoft kan het implementeren van MFA tot 99,9% van de aanvallen op accounts voorkomen. Met relatief lage implementatiekosten ($3-6 per gebruiker per maand) en minimale wrijving tussen gebruikers en moderne oplossingen, vertegenwoordigt MFA een van de meest waardevolle beveiligingsinvesteringen die beschikbaar zijn.

Beveiligingsbewustzijnstraining

Omdat bij meer dan 85% van de inbreuken sprake is van menselijke fouten, leveren gerichte beveiligingsbewustzijnsprogramma's uitzonderlijke ROI. Moderne phishing-simulatie- en trainingsplatforms kosten jaarlijks $15-40 per gebruiker, terwijl de succesvolle social engineering-aanvallen aanzienlijk worden verminderd.

Patchbeheer

Tijdige patching voorkomt misbruik van bekende kwetsbaarheden waar aanvallers zich vaak op richten. Hoewel procesdiscipline meer vereist dan financiële investeringen, kan effectief patchbeheer worden geïmplementeerd met minimale extra tools, terwijl het aanvalsoppervlak dramatisch wordt verkleind.

Beveiligingsinvesteringen optimaliseren door outsourcing

Voor veel organisaties, vooral organisaties met beperkte interne beveiligingsexpertise, kan strategische outsourcing de beveiliging verbeteren en tegelijkertijd de kosten beheersen:

- Managed Security Service Providers (MSSP's)– Zorg voor 24/7 monitoring- en responsmogelijkheden zonder de overhead van het bouwen van een intern beveiligingscentrum

- Virtuele CISO-diensten– Lever leiderschap op het gebied van de beveiliging op fractionele basis, waardoor de kosten van strategische begeleiding worden verlaagd

- Cloudbeveiligingsoplossingen– Maak gebruik van schaalvoordelen van cloudproviders die beveiliging op bedrijfsniveau efficiënter kunnen implementeren dan de meeste individuele organisaties

Het Gordon-Loeb-model voor optimale investeringen

Het economische model van Gordon-Loeb biedt een wiskundig raamwerk voor het bepalen van optimale investeringsniveaus voor cyberbeveiliging. Het model suggereert dat organisaties over het algemeen minder dan 37% van het verwachte verlies als gevolg van een inbreuk op de cyberbeveiliging zouden moeten investeren. Deze richtlijn helpt overinvesteringen in beveiligingscontroles met afnemende opbrengsten te voorkomen.

Efficiëntie van cyberbeveiligingsinvesteringen

4.2 Optimaal beleggingsbereik Meervoudige authenticatie 4.8 Beveiligingsbewustzijnstraining 4.5 Patchbeheer 4.4 Beheerde detectie en respons 4.1 Preventie van gegevensverlies 3.7De financiële impact van nalevingsvereisten

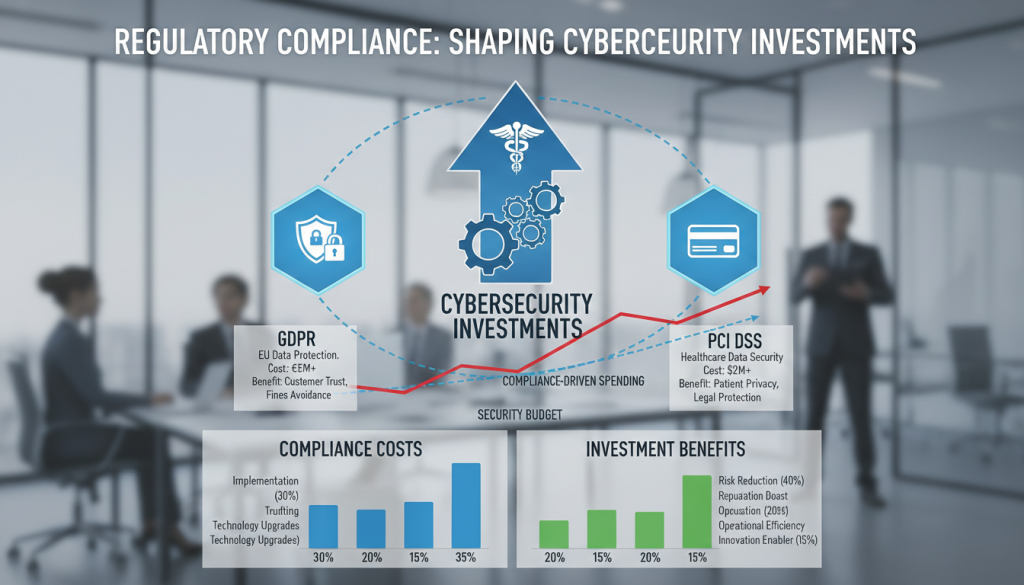

Regelgevingsvereisten hebben een aanzienlijke invloed op investeringen in cyberbeveiliging, waarbij zowel verplichte kosten als potentiële strategische voordelen met zich meebrengen. Het begrijpen van deze effecten is essentieel voor een uitgebreide kosten-batenanalyse.

Compliance als kostendrijver

Regelgevingskaders zoals GDPR, HIPAA, PCI DSS en sectorspecifieke vereisten schrijven specifieke beveiligingscontroles en -processen voor. Deze nalevingsverplichtingen introduceren verschillende kostencategorieën:

| Nalevingskostencategorie | Beschrijving | Typisch beleggingsbereik |

| Beoordeling en kloofanalyse | Initiële evaluatie van de nalevingsstatus en vereist herstel | $10.000 – $50.000 |

| Controle-implementatie | Technische en procedurele controles vereist door regelgeving | $50.000 – $500.000+ |

| Documentatie en beleid | Ontwikkeling en onderhoud van de vereiste documentatie | $ 15.000 – $ 75.000 |

| Audit & Certificering | Validatie door derden van de nalevingsstatus | $20.000 – $100.000 per jaar |

| Doorlopende monitoring | Continue nalevingscontrole en rapportage | $25.000 – $150.000 per jaar |

Compliance benutten voor strategisch voordeel

Hoewel nalevingsvereisten kosten met zich meebrengen, kunnen ze ook strategische voordelen opleveren die in de kosten-batenanalyse moeten worden meegenomen:

- Risicoreductie– Veel nalevingscontroles verminderen direct de beveiligingsrisico's en leveren dubbele voordelen op

- Competitieve differentiatie– Aantoonbare naleving kan marktvoordeel opleveren, vooral in gereguleerde sectoren

- Verlaagde verzekeringspremies– Cyberverzekeringsaanbieders bieden vaak betere voorwaarden voor conforme organisaties

- Gestructureerde aanpak– Compliance-frameworks bieden een gestructureerde methodologie voor beveiligingsprogramma's

Belangrijk:Niet-naleving kan resulteren in aanzienlijke financiële boetes. Onder GDPR kunnen organisaties boetes krijgen tot € 20 miljoen of 4% van de wereldwijde jaaromzet, afhankelijk van welke van de twee het hoogste is. Deze potentiële boetes moeten in de kosten-batenanalyse worden meegenomen als op risico gebaseerde kosten.

De businesscase maken voor investeringen in cyberbeveiliging

Het vertalen van technische beveiligingsvereisten naar zakelijke taal is essentieel voor het veiligstellen van de steun van het management en de goedkeuring van de begroting. Een overtuigende business case koppelt beveiligingsinvesteringen aan bedrijfsresultaten en financiële cijfers die weerklank vinden bij besluitvormers.

Elementen van een effectieve businesscase

Structureer uw investeringsvoorstel voor cyberbeveiliging om de belangrijkste zorgen van belanghebbenden aan te pakken:

- Samenvatting– Beknopt overzicht van voorgestelde investeringen, verwachte voordelen en financiële verantwoording

- Risicobeoordeling– Duidelijke omschrijving van bedreigingen, kwetsbaarheden en potentiële zakelijke gevolgen

- Beleggingsopties– Gelaagde aanpak met basis-, aanbevolen en uitgebreide beveiligingspakketten

- Financiële analyse– ROI berekeningen, terugverdientijd en vergelijking van investering versus potentieel verlies

- Implementatieroutekaart– Gefaseerde aanpak met duidelijke mijlpalen en successtatistieken

- Toezichtkader– Hoe de resultaten zullen worden gemeten en gerapporteerd om de waarde aan te tonen

Algemene zorgen van leidinggevenden aanpakken

“Hoe weten we dat deze investeringen ons risico daadwerkelijk zullen verminderen?”

Pak dit aan door de risicoreductie te kwantificeren aan de hand van meetgegevens zoals een kleiner aanvalsoppervlak, verbeterde detectiemogelijkheden en een kortere gemiddelde responstijd. Referentie-industriebenchmarks en casestudy's die de effectiviteit van voorgestelde controles aantonen.

“Wat is de terugverdientijd voor deze beveiligingsinvesteringen?”

Bereken en presenteer duidelijke terugverdientijden op basis van risicoreductie. Bijvoorbeeld: “Het implementeren van MFA van $ 50.000 per jaar vermindert onze ALE met $ 250.000, wat een vijfvoudig rendement oplevert en een terugverdientijd van ongeveer tien weken.”

“Hoe gaan we de effectiviteit van deze beveiligingscontroles meten?”

Presenteer een monitoringframework met specifieke KPI's, zoals voorkomen beveiligingsincidenten, gemiddelde tijd om te detecteren/reageren, nalevingspercentages van patches en statistieken over gebruikersbewustzijn. Zorg voor regelmatige rapportage over deze statistieken om blijvende waarde aan te tonen.

Continue evaluatie en aanpassing

Benadruk dat de kosten-batenanalyse van cyberbeveiliging geen eenmalige oefening is, maar een voortdurend proces:

- Beoordeel bedreigingen en kwetsbaarheden regelmatig opnieuw naarmate het landschap evolueert

- Volg en rapporteer over beveiligingsstatistieken om de effectiviteit van investeringen te valideren

- Pas beveiligingscontroles aan op basis van prestatiegegevens en opkomende bedreigingen

- Jaarlijkse evaluaties uitvoeren van de ROI en strategische afstemming van het beveiligingsprogramma

Conclusie: Beveiligingsinvesteringen in evenwicht brengen met bedrijfswaarde

Effectieve kosten-batenanalyses op het gebied van cyberbeveiliging transformeren beveiliging van een technische noodzaak in een strategische zakelijke facilitator. Door zowel de kosten van beveiligingscontroles als de financiële voordelen van risicoreductie te kwantificeren, kunnen organisaties weloverwogen beslissingen nemen die de toewijzing van middelen optimaliseren en tegelijkertijd kritieke bedrijfsmiddelen beschermen.

De meest succesvolle beveiligingsprogramma's brengen investeringen in balans met risicobereidheid, waarbij de nadruk in de eerste plaats ligt op krachtige, goedkope controles die uitzonderlijke ROI opleveren. Door de raamwerken en methodologieën toe te passen die in deze gids worden beschreven, kunnen beveiligingsleiders overtuigende businesscases opbouwen die de steun van het management veiligstellen en blijvende waarde aantonen.

Bedenk dat cyberbeveiliging niet gaat over het elimineren van alle risico's (een onmogelijk doel), maar eerder over het doen van strategische investeringen die de risico's terugbrengen tot een aanvaardbaar niveau en tegelijkertijd bedrijfsdoelstellingen mogelijk maken. Een gedisciplineerde, datagestuurde benadering van de kosten-batenanalyse van cyberbeveiliging vormt de basis voor deze evenwichtige beveiligingsstrategie.

Klaar om uw investeringen in cyberbeveiliging te optimaliseren?

Download onze Cybersecurity ROI Calculator en Investeringskader om deze principes op uw organisatie toe te passen. Onze tool helpt u beveiligingsrisico's te kwantificeren, de effectiviteit van controles te evalueren en overtuigende businesscases op te stellen voor uw meest kritische beveiligingsinvesteringen.