Pune bevindt zich op een uniek kruispunt van IT-innovatie en industriële uitvoering. Nu productie-, engineering- en multi-site-activiteiten steeds meer digitaliseren, wordt de behoefte aan gespecialiseerde cybersecuritypartners die beide werelden begrijpen van cruciaal belang. De juiste cyberbeveiligingsbedrijven in Pune kunnen deze kloof overbruggen en bescherming bieden die operationele beperkingen respecteert en tegelijkertijd digitale transformatie mogelijk maakt. Deze gids helpt u bij het navigeren door het selectieproces met praktische raamwerken die zijn afgestemd op industriële omgevingen.

Het cyberbeveiligingslandschap in de industriële sector van Pune – Dienstverlener

Pune is uitgegroeid tot een belangrijke productie- en IT-hub, waardoor unieke uitdagingen op het gebied van cyberbeveiliging zijn ontstaan. Lokale industriële activiteiten worden geconfronteerd met bedreigingen die zowel traditionele IT-systemen als operationele technologie (OT)-omgevingen omvatten. De convergentie van deze werelden vereist gespecialiseerde expertise die veel cyberbeveiligingsbedrijven in Pune nu aan het ontwikkelen zijn.

Belangrijkste uitdagingen voor de industrie in Pune

- Oudere OT-systemen met beperkte beveiligingscontroles

- IT/OT-integratie creëert nieuwe aanvalsoppervlakken

- Uptimevereisten die beveiligingspatches beperken

- Door AI aangedreven visuele inspectiesystemen met unieke kwetsbaarheden

- Nalevingsvereisten binnen meerdere regelgevingskaders

Sectorspecifieke beveiligingsbehoeften

- Productie: bescherming van productielijnen zonder verstoring

- Auto-industrie: beveiliging van de toeleveringsketen en IP-bescherming

- Engineering: veilige samenwerking tussen gedistribueerde teams

- Farmaceutisch: naleving en zekerheid van gegevensintegriteit

- Zware industrie: bescherming van kritieke infrastructuur

Praktisch evaluatiekader voor aanbieders van cyberbeveiliging

Bij het beoordelen van beveiligingsbedrijven in Pune zorgt een gestructureerde aanpak ervoor dat u een partner selecteert die uw specifieke industriële vereisten begrijpt. De volgende scorekaart biedt een uitgebreid beoordelingskader.

Inkoopscorekaart voor industriële cyberbeveiligingsbedrijven

| Evaluatiecriteria |

Belangrijke vragen |

Belang (1-5) |

| Hybride omgevingsmogelijkheden |

Kunnen ze zowel lokale als cloudomgevingen beveiligen met consistent beheer? |

5 |

| OT/fabriekservaring |

Hebben zij specifieke ervaring met industriële besturingssystemen en operationele technologie? |

5 |

| Reactie op incidenten |

Wat is hun MTTR (Mean Time to Respond) voor kritieke incidenten? Hebben ze 24/7 dekking? |

4 |

| Verandermanagement |

Hoe gaan ze om met beveiligingsupdates in productieomgevingen? Respecteren ze onderhoudsvensters? |

4 |

| Visuele inspectie Beveiliging |

Kunnen ze door AI aangedreven visuele inspectiesystemen aan de rand beveiligen? |

3 |

| Compliance-expertise |

Begrijpen ze branchespecifieke regelgeving en nalevingsvereisten? |

4 |

| Lokale aanwezigheid |

Hebben ze lokale teams in Pune die snel kunnen reageren op problemen ter plaatse? |

3 |

Klaar om te beginnen met uw evaluatie?

Neem contact op met Opsio voor een evaluatiekader op maat, afgestemd op uw specifieke industriële beveiligingsvereisten.

Evaluatiekader aanvragen

Hoe “goede” MDR/SOC-diensten er in de praktijk uitzien

Managed Detection and Response (MDR) en Security Operations Center (SOC) diensten vormen de ruggengraat van effectieve cyberbeveiliging. Voor industriële omgevingen moeten deze diensten worden afgestemd op operationele beperkingen.

24/7 toezicht

Continue monitoring met contextbewuste waarschuwingen die inzicht geven in normale industriële activiteiten versus daadwerkelijke bedreigingen. Vermindert valse positieven met 40-70%.

OT-bewuste reactie

Reactieprocedures die productiebeperkingen en veiligheidseisen respecteren. Bevat vooraf goedgekeurde draaiboeken voor veelvoorkomende scenario's.

Bedreigingsinformatie

Industriespecifieke dreigingsinformatie gericht op productie-, engineering- en industriële controlesystemen gericht op bedrijven in Pune.

Kernprestatie-indicatoren voor de industriële sector MDR/SOC

4.5

Algemene effectiviteit

Waarschuwingsruisonderdrukking

90%

MTTR-verbetering

85%

Dekking van OT-omgeving

80%

Nalevingsrapportage

95%

Aanhoudende barrières in AI-aangedreven visuele inspectiebeveiliging

Visuele inspectiesystemen aangedreven door AI transformeren de kwaliteitscontrole in de productie, maar ze introduceren unieke beveiligingsuitdagingen die veel cyberbeveiligingsbedrijven in Pune nog steeds leren aan te pakken.

Voordelen van AI Visuele inspectie

- Verbeterde nauwkeurigheid van defectdetectie (tot 99,8%)

- Lagere kosten voor handmatige inspectie

- Consistente kwaliteitsnormen

- Realtime feedback voor procesverbetering

- Integratie met productiebeheersystemen

Beveiligingsuitdagingen

- Inconsistentie van gegevensverzameling beïnvloedt de betrouwbaarheid van het model

- Etikettering van vertragingen waardoor veiligheidsschulden ontstaan

- Modeldrift die in de loop van de tijd kwetsbaarheden introduceert

- Betrouwbaarheid en beveiligingsbeperkingen van edge-apparaten

- Integratielacunes met bedrijfsbeveiligingssystemen

Waarom visuele inspectieprojecten vastlopen

“De meeste projecten voor visuele inspectie lopen vast als gevolg van inconsistente gegevensverzameling, het labelen van knelpunten, drift, integratielacunes en zwak operationeel eigenaarschap/beveiliging aan de rand.”

– Expert op het gebied van industriële cyberbeveiliging

Bewezen oplossingen voor veilige industriële omgevingen

Toonaangevende cyberbeveiligingsbedrijven in Pune implementeren deze beproefde benaderingen om industriële omgevingen te beveiligen met behoud van de operationele integriteit.

SOP-First Capture + “Golden Sample”-testen

Het standaardiseren van procedures voor het vastleggen van gegevens zorgt voor consistente trainingsgegevens voor AI-modellen. De ‘gouden voorbeeld’-benadering stelt geverifieerde referentiepunten vast die kunnen worden gebruikt om de systeemintegriteit te valideren en potentiële beveiligingsproblemen op te sporen.

MLOps + Driftmonitoring + Modelversiebeheer

Het implementeren van MLOps-praktijken biedt beheer over de gehele levenscyclus van machine learning. Regelmatige driftmonitoring detecteert wanneer modellen beginnen af te wijken van het verwachte gedrag, wat kan wijzen op natuurlijke evolutie of een veiligheidscompromis. Strikte versiebeheer van modellen zorgt ervoor dat alleen geautoriseerde modellen in productie worden genomen.

Secure Edge: segmentatie, minste privileges, geplande patch-Windows

Edge-apparaten met visuele inspectiesystemen vereisen gespecialiseerde beveiligingsbenaderingen die operationele beperkingen respecteren:

| Beveiligingsmaatregel |

Implementatieaanpak |

Operationeel voordeel |

| Netwerksegmentatie |

Isoleer visuele inspectiesystemen in hun eigen netwerksegment met gecontroleerde toegangspunten |

Voorkomt zijwaartse beweging terwijl de noodzakelijke operationele verbindingen behouden blijven |

| Toegang met minst privilege |

Implementeer op rollen gebaseerde toegangscontrole met just-in-time bevoegdheidsverhoging |

Verkleint het aanvalsoppervlak en garandeert toegang voor onderhoud wanneer dat nodig is |

| Geplande patch Windows |

Coördineer beveiligingsupdates met geplande onderhoudsuitval |

Handhaaft de veiligheid zonder de productieschema's te verstoren |

| Toelatingslijst |

Alleen geautoriseerde applicaties en processen toestaan om op edge-apparaten te draaien |

Voorkomt ongeautoriseerde software terwijl de systeemstabiliteit behouden blijft |

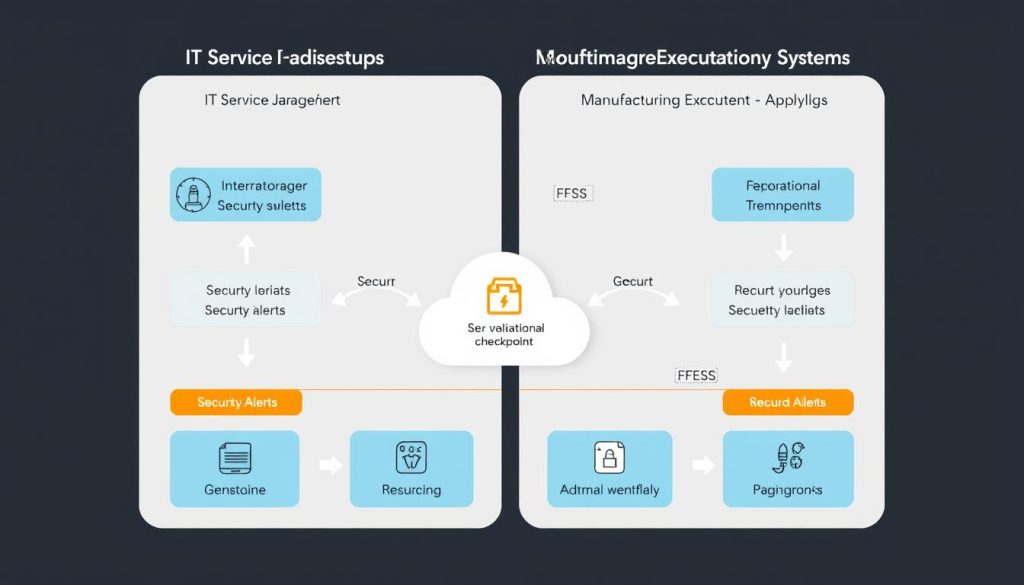

Gesloten workflows via ITSM/MES-integratie

Door beveiligingsworkflows te integreren met IT Service Management (ITSM) en Manufacturing Execution Systems (MES) ontstaan gesloten processen die ervoor zorgen dat beveiligingsgebeurtenissen op de juiste manier worden afgehandeld binnen operationele beperkingen. Deze aanpak overbrugt de kloof tussen IT- en OT-teams en zorgt voor gecoördineerde reacties.

Resultaten uit de praktijk van industriële cyberbeveiligingsimplementaties

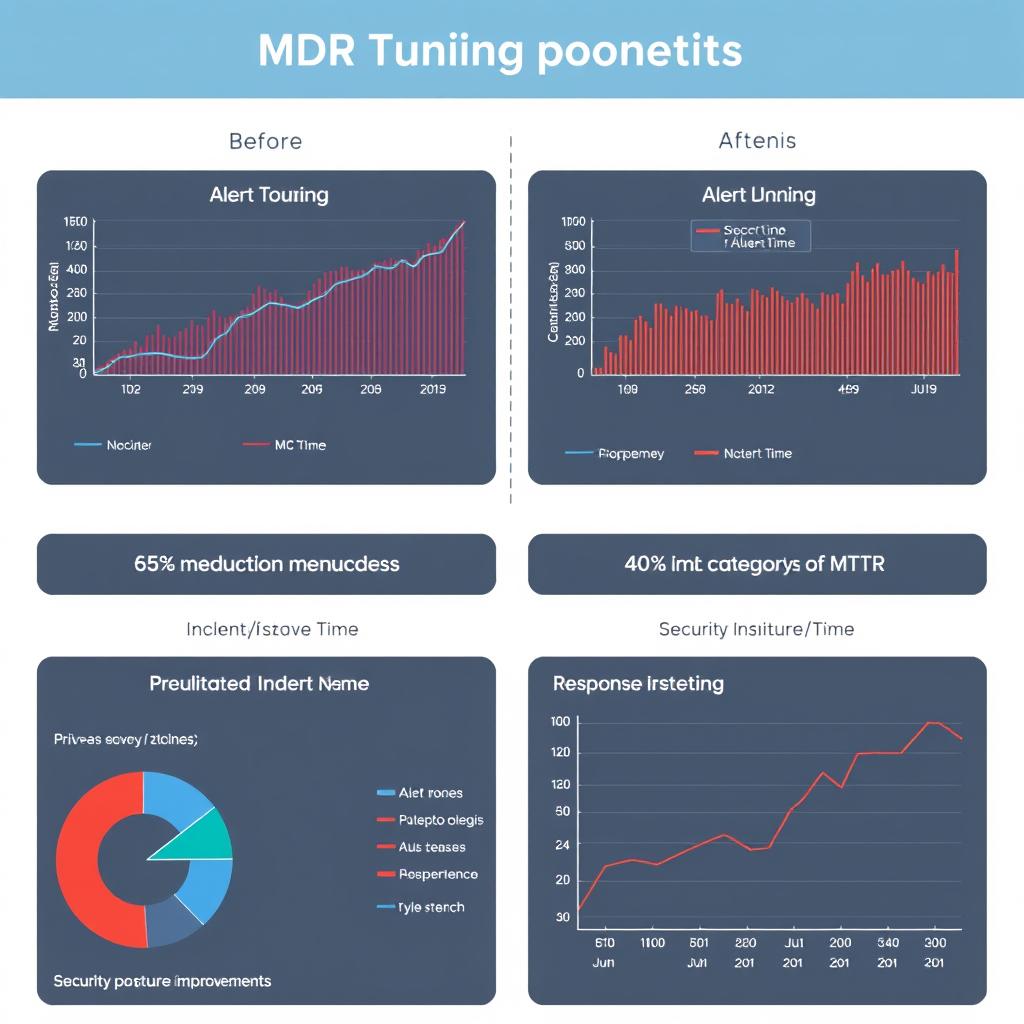

MDR Programmaresultaten afstemmen

- Waarschuwingsruisonderdrukking:40-70%

- MTTR-verbetering:25-50%

- Vals-positieve reductie:60%

- Efficiëntieverhoging van analisten:45%

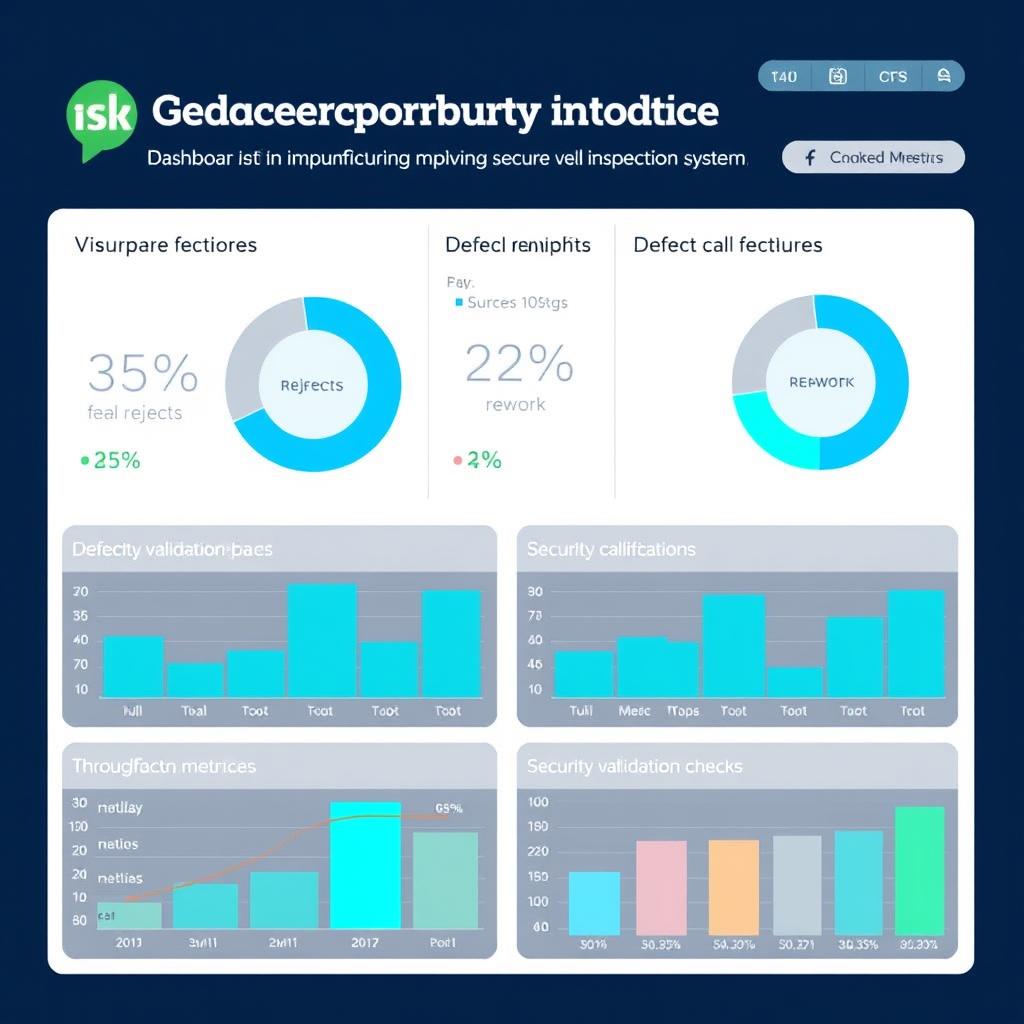

Beveiligingsverbeteringen voor visuele inspectie

- Onjuiste afwijzingsreductie:20-40%

- Vermindering van herbewerking:10-25%

- Modeldrift-incidenten:-65%

- Beveiligingsgebeurtenissen:-80%

Veelgestelde vragen

Kan een cyberbeveiligingsprovider OT/fabrieksbeperkingen ondersteunen?

Ja, als ze wijzigingsvensters, segmentatie en monitoring ontwerpen die de uptime- en veiligheidsbeperkingen respecteren. Zoek naar leveranciers met specifieke ervaring in industriële omgevingen die begrijpen dat productiecontinuïteit de prioriteit heeft. De beste cyberbeveiligingsbedrijven in Pune zullen beschikken over gedocumenteerde procedures voor het werken binnen onderhoudsvensters en noodprotocollen die de veiligheid of productie niet in gevaar brengen.

Waarom lopen visuele inspectieprojecten vast?

De meeste blijven hangen als gevolg van inconsistente gegevensverzameling, het benoemen van knelpunten, drift, integratielacunes en zwak operationeel eigenaarschap/beveiliging aan de edge. Succesvolle implementaties vereisen gestandaardiseerde operationele procedures voor het vastleggen van gegevens, efficiënte etiketteringsworkflows, regelmatige modelmonitoring, goede integratie met bestaande systemen en duidelijk eigenaarschap van zowel beveiligings- als operationele aspecten.

Hoe evalueer ik de mogelijkheden van een hybride omgeving van een provider?

Beoordeel hun vermogen om consistente beveiligingscontroles en governance te bieden in zowel lokale als cloudomgevingen. Vraag naar specifieke voorbeelden van hybride implementaties, hun benadering van identiteitsbeheer in verschillende omgevingen en hoe ze omgaan met gegevensbescherming voor workloads die beide domeinen bestrijken. De beste providers zullen beschikken over referentiearchitecturen en casestudies die succesvolle hybride beveiligingsimplementaties demonstreren.

De juiste cyberbeveiligingspartner selecteren voor uw industriële toekomst

Kiezen tussen cyberbeveiligingsbedrijven in Pune vereist een zorgvuldige evaluatie van hun vermogen om de IT/OT-kloof te overbruggen, met inachtneming van de operationele beperkingen. De juiste partner begrijpt zowel de technische beveiligingsvereisten als de zakelijke vereisten van industriële activiteiten. Ze bieden oplossingen die uw digitale activa beschermen zonder de productie of veiligheid in gevaar te brengen.

Door het evaluatiekader en de implementatiebenaderingen toe te passen die in deze handleiding worden beschreven, kunt u een cyberbeveiligingspartner selecteren die u vandaag helpt uw activiteiten te beveiligen en tegelijkertijd uw digitale transformatietraject voor morgen mogelijk maakt.

Klaar om uw industriële activiteiten te beveiligen?

Neem vandaag nog contact op met Opsio om uw specifieke beveiligingsvereisten te bespreken en hoe we u kunnen helpen uw activiteiten te beschermen en tegelijkertijd digitale transformatie mogelijk te maken.

Neem contact op met Opsio

Editorial standards: This article was written by a certified practitioner and peer-reviewed by our engineering team. We update content quarterly to ensure technical accuracy. Opsio maintains editorial independence — we recommend solutions based on technical merit, not commercial relationships.