Wat deze gids u zal helpen doen

Breng belanghebbenden op één lijn

Breng uw beveiligings-, operationele en ontwikkelingsteams op één lijn met duidelijke scopedefinities en successtatistieken die voor elke groep van belang zijn.

Evalueer aanbieders

Gebruik onze inkoopklare checklist om cyberbeveiligingsbedrijven in Hyderabad te beoordelen op basis van capaciteiten die aansluiten bij uw specifieke behoeften.

Stel realistische doelen

Maak gebruik van branchebenchmarks en voorbeeldstatistieken om haalbare doelstellingen voor beveiliging en operationele verbetering vast te stellen.

Klaar om uw ideale beveiligingspartner te vinden?

Onze experts kunnen u helpen bij het navigeren door het complexe landschap van cyberbeveiligingsaanbieders in Hyderabad.

Scorekaart van providers: cyberbeveiligingsbedrijven evalueren Hyderabad

Kijk bij het beoordelen van potentiële beveiligingspartners verder dan de algemene capaciteiten en evalueer deze specifieke gebieden die van invloed zijn op uw operationele succes:

| Capaciteitsgebied | Belangrijkste beoordelingscriteria | Waarom het ertoe doet |

| MDR/SOC Looptijd | Mogelijkheden voor het afstemmen van waarschuwingen, automatiseringsniveau, respons-SLA's, frequentie van jacht op bedreigingen | Vermindert waarschuwingsmoeheid en zorgt voor een tijdige reactie op echte bedreigingen die uw kritieke systemen aantasten |

| Cloudbeveiliging | Identiteitsbeheer, postuurbewaking, bescherming van de werklast, uitgebreide logboekregistratie | Beveiligt uw hybride omgeving met behoud van operationele flexibiliteit |

| Reactie op incidenten | Retaineropties, gedocumenteerde draaiboeken, oefenfrequentie op tafelblad, herstelmogelijkheden | Minimaliseert schade en uitvaltijd bij incidenten |

| Bestuur | QBR-kwaliteit, onderhoud van risicoregisters, duidelijkheid over hersteleigendom | Zorgt voor verantwoordelijkheid en voortdurende verbetering van uw beveiligingspositie |

| Rand-/OT-mogelijkheden | Expertise op het gebied van netwerksegmentatie, veilige toegangsmethoden, patch-window-beheer | Beschermt operationele technologie en edge-apparaten zonder de productie te onderbreken |

“De meest effectieve cyberbeveiligingsbedrijven Hyderabad identificeren niet alleen bedreigingen; ze begrijpen uw operationele beperkingen en ontwerpen beveiligingscontroles die daarbinnen werken.”

— Directeur veiligheidsoperaties, productiesector

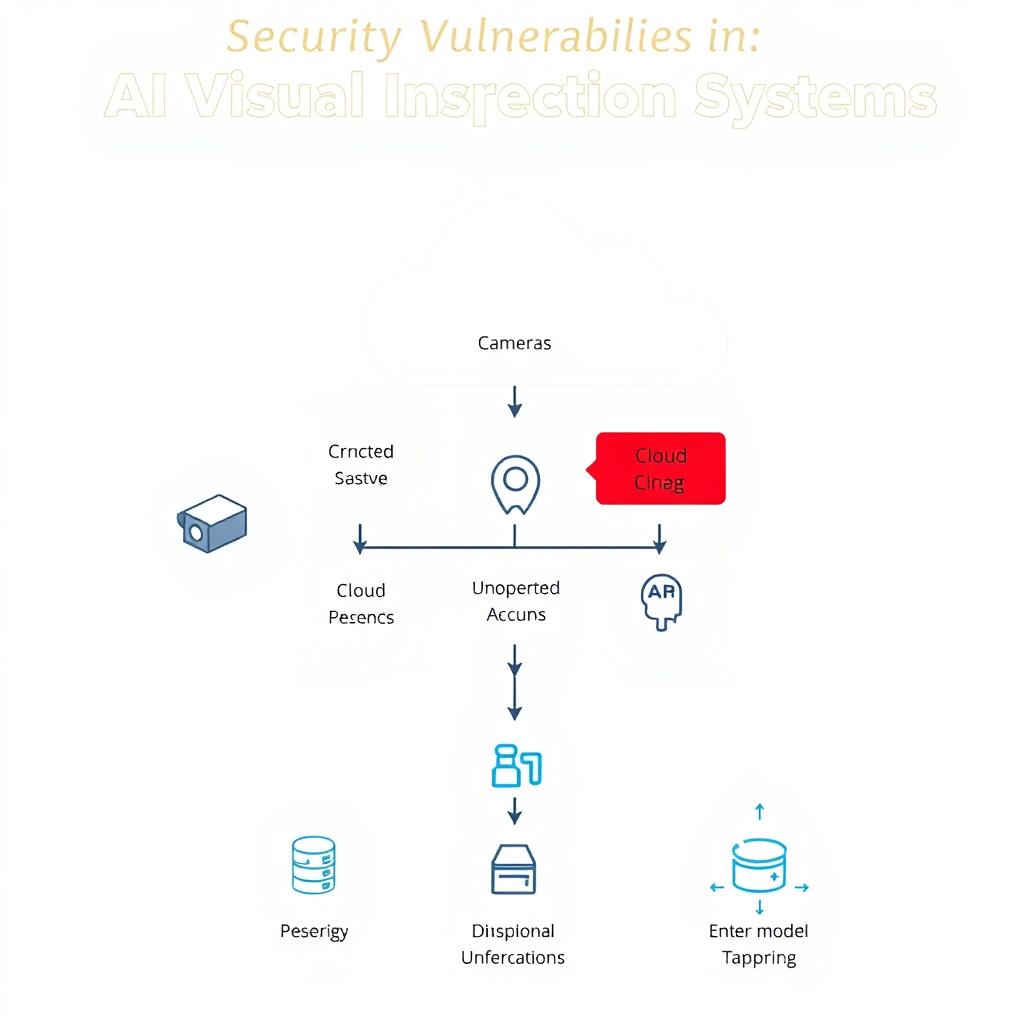

Beveiliging van visuele inspectie: een cruciale uitdaging voor Hyderabad-teams

Door AI aangedreven visuele inspectiesystemen brengen unieke beveiligingsuitdagingen met zich mee die veel aanbieders van cyberbeveiliging niet effectief kunnen aanpakken. Het begrijpen van deze barrières is essentieel voor het selecteren van een partner met de juiste expertise.

Waarom visuele inspectiebeveiliging steeds faalt

- Inconsistente opname + subjectieve labeling:Slechte gegevenshygiëne leidt tot modeldrift en potentiële veiligheidslacunes in de manier waarop systemen visuele informatie verwerken.

- Drift zonder monitoring:Modellen veranderen in de loop van de tijd zonder goede monitoring, waardoor zowel kwaliteits- als beveiligingsproblemen ontstaan.

- Randbeperkingen:Beperkte computerbronnen aan de edge leiden tot beveiligingsproblemen en een slecht levenscyclusbeheer.

- Integratiekloven:Niet-verbonden workflows tussen visuele systemen en bedrijfsprocessen creëren blinde vlekken op het gebied van beveiliging.

- Beveiligingslacunes aan de rand:Edge-apparaten beschikken vaak niet over de juiste authenticatie-, encryptie- en updatemechanismen.

Beste praktijken voor veilige visuele inspectie

Productiseer inspectie

- Implementeer het juiste versiebeheer

- Opzetten van monitoringprotocollen

- Definieer de regelmatige hertrainingscadans

- Wijzigingen in documentmodel

Beveiligde pijpleidingen

- Strenge toegangscontroles afdwingen

- Netwerksegmentatie implementeren

- Uitgebreide auditlogboekregistratie bijhouden

- Kanalen voor veilige modelimplementatie

Close-loop-workflows

- Defect → Beslissing → Actie

- Veilige feedbackmechanismen

- Geverifieerde correctiepaden

- Geverifieerde uitvoeringstracking

Het selectieproces: de juiste cybersecuritypartner vinden

Volg deze gestructureerde aanpak om cyberbeveiligingsbedrijven in Hyderabad te evalueren en te selecteren:

- Definieer uw beveiligingsvereisten:Documenteer uw specifieke behoeften in cloud-, edge- en operationele technologieomgevingen.

- Maak een shortlist van leveranciers:Identificeer leveranciers met relevante ervaring in uw branche en technologieën.

- Voer een capaciteitsbeoordeling uit:Gebruik de scorekaart van de provider om de mogelijkheden van elke leverancier te evalueren.

- Controleer referenties:Praat met bestaande klanten met vergelijkbare vereisten als de uwe.

- Culturele fit evalueren:Zorg ervoor dat de werkstijl van de dienstverlener aansluit bij de aanpak van uw team.

- Bekijk de commerciële voorwaarden:Vergelijk prijsmodellen, SLA's en contractflexibiliteit.

- Maak uw keuze:Kies de partner die het beste aansluit bij uw technische, operationele en commerciële eisen.

Hulp nodig bij uw selectieproces?

Onze experts kunnen u begeleiden bij het evalueren van cyberbeveiligingsaanbieders op basis van uw specifieke vereisten.

Realistische KPI doelen stellen

Wanneer u beveiligingsoplossingen implementeert bij de door u gekozen partner, kunnen deze benchmarkverbeteringen u helpen realistische verwachtingen te scheppen:

Benchmarks voor prestatieverbetering

Gebaseerd op branchegemiddelden voor organisaties in Hyderabad

MTTR-verbetering 25-50% Verbetering van de patchnaleving 20-40% Valse afwijzingsreductie 20-40% Waarschuwingsruisonderdrukking 40-60% Reactietijd bij incidenten 30-50%Pro-tip:Wanneer u samen met uw beveiligingspartner KPI's vaststelt, concentreer u dan op statistieken die aansluiten bij de bedrijfsresultaten, in plaats van alleen op technische maatregelen. Houd bijvoorbeeld de ‘tijd om kritieke bedrijfsservices te herstellen’ bij in plaats van alleen de ‘responstijd bij incidenten’.

Veel voorkomende valkuilen bij het selecteren van cyberbeveiligingspartners

Waar u op moet letten

- Bewezen ervaring met vergelijkbare technologiestapels

- Duidelijke communicatie over beperkingen

- Transparante escalatieprocedures

- Gedocumenteerde methodologie voor beveiligingsbeoordelingen

- Flexibele betrokkenheidsmodellen

- Lokale aanwezigheid met wereldwijde expertise

Wat te vermijden

- Universele beveiligingsoplossingen

- Vage SLA's zonder specifieke statistieken

- Overmatig vertrouwen op geautomatiseerde tools zonder menselijke expertise

- Beperkte ervaring met uw brancheregelgeving

- Slechte documentatiepraktijken

- Onvermogen om zich aan te passen aan uw operationele beperkingen

Veelgestelde vragen

Hoe prijzen cyberbeveiligingsbedrijven in Hyderabad doorgaans hun diensten?

De meeste providers bieden modellen op abonnementsbasis (maandelijkse/jaarlijkse kosten op basis van omvang) of projectgebaseerde prijzen voor specifieke beoordelingen of implementaties. Voor doorlopende services zoals MDR (Managed Detection and Response) kunt u prijzen per apparaat of per gebruiker verwachten met gelaagde serviceniveaus. Enterprise-overeenkomsten variëren doorgaans van ₹ 15-50 lakhs per jaar, afhankelijk van de omvang en reikwijdte van de organisatie.

Op welke certificeringen moet ik letten bij het beoordelen van cyberbeveiligingsaanbieders?

Zoek naar organisaties met ISO 27001-certificering en personeel met relevante referenties zoals CISSP, CISM, CEH, OSCP en cloudspecifieke certificeringen (AWS Beveiliging, Azure Beveiliging). Voor AI en ML beveiliging worden specialisten met certificeringen op het gebied van AI ethiek en beveiliging steeds waardevoller. Branchespecifieke compliance-expertise (HIPAA, PCI DSS, GDPR) is essentieel als u in gereguleerde sectoren actief bent.

Hoe kan ik de expertise van een provider op het gebied van het beveiligen van AI- en ML-systemen beoordelen?

Vraag casestudy's aan van hun werk met AI-systemen, met name visuele inspectie indien relevant voor uw behoeften. Vraag naar hun aanpak van modelbeveiliging, bescherming van datapijplijnen en driftmonitoring. Evalueer hun begrip van AI-specifieke bedreigingen zoals modelvergiftiging, vijandige aanvallen en manipulatie van trainingsgegevens. De beste providers zullen blijk geven van zowel technische beveiligingsexpertise als inzicht in de operationele vereisten van AI.

Wat moet er worden opgenomen in een serviceniveauovereenkomst voor cyberbeveiliging (SLA)?

Uitgebreide SLA's moeten het volgende omvatten: responstijdverplichtingen voor verschillende ernstniveaus, doelstellingen voor de oplossingstijd, escalatieprocedures, rapportagefrequentie en -format, uptime-garanties voor beveiligingstools, frequentie van het opsporen van bedreigingen en herstelverantwoordelijkheden. Zorg ervoor dat de SLA sancties voor niet-naleving bevat en duidelijk definieert hoe prestaties worden gemeten en gerapporteerd.

Conclusie: uw definitieve beslissing nemen

Het selecteren van de juiste cyberbeveiligingspartner in Hyderabad vereist een evenwicht tussen technische capaciteiten, operationeel inzicht en commerciële overwegingen. De beste providers zullen niet alleen blijk geven van expertise op het gebied van beveiliging, maar ook van inzicht in uw specifieke bedrijfscontext en operationele beperkingen.

Door gebruik te maken van het evaluatiekader en de best practices die in deze handleiding worden beschreven, kunt u een partner vinden die u helpt bij het bouwen van robuuste beveiliging voor uw gehele technologiepakket, van cloudinfrastructuur tot edge-apparaten en AI-systemen.

Bedenk dat effectieve beveiliging een doorlopend proces is en geen eenmalige implementatie. Kies een partner die met u mee kan groeien en zich kan aanpassen aan uw veranderende beveiligingsbehoeften.

Klaar om uw bedrijf te beveiligen?

Ons team van experts kan u helpen bij het implementeren van de juiste beveiligingsoplossingen voor uw unieke behoeften, met gespecialiseerde expertise in AI-workloads en visuele inspectiesystemen.