Het selecteren van de juiste cloudbeveiligingsaanbieder is voor organisaties een cruciale beslissing geworden, omdat cloudomgevingen steeds complexer worden. Met de evoluerende bedreigingen, compliance-eisen en multi-cloud-implementaties is de inzet van deze keuze nog nooit zo groot geweest. Deze uitgebreide gids leidt u door de essentiële evaluatiecriteria, vergelijkingskaders en praktische stappen om een cloudbeveiligingsaanbieder te selecteren die aansluit bij de unieke beveiligingsbehoeften van uw organisatie.

Waarom de selectie van cloudbeveiligingsaanbieders belangrijker is dan ooit

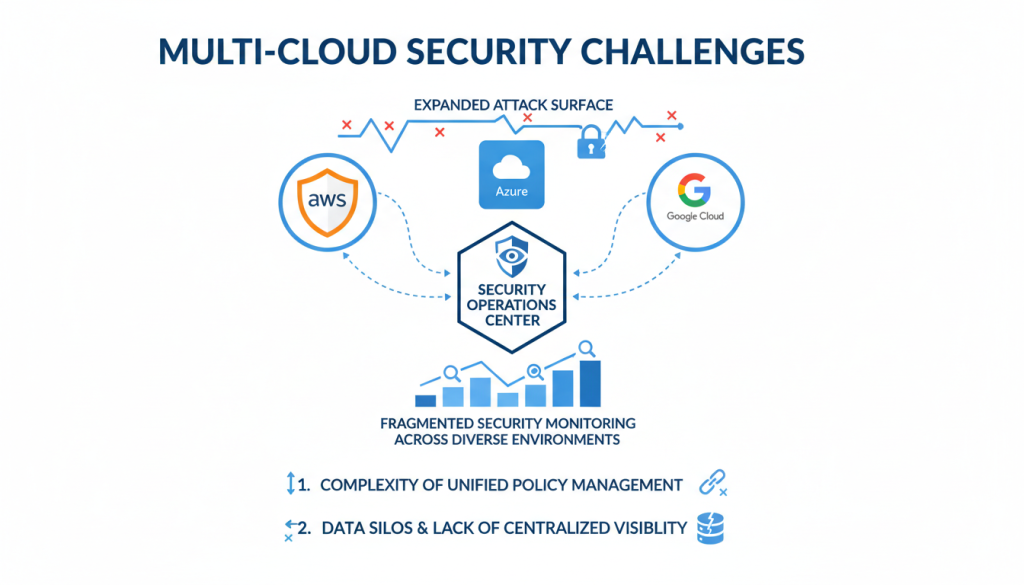

De snelle adoptie van clouddiensten heeft de manier waarop organisaties beveiliging benaderen fundamenteel veranderd. Traditionele perimetergebaseerde verdedigingen zijn niet langer voldoende omdat gegevens en werklasten zich buiten bedrijfsnetwerken verplaatsen. Volgens recente onderzoeken maakt ruim 78% van de organisaties nu gebruik van twee of meer cloudproviders, waardoor er meer aanvalsoppervlakken en blinde vlekken op het gebied van beveiliging ontstaan.

Figuur 1: Het groeiende aanvalsoppervlak in multi-cloudomgevingen vereist een strategische selectie van cloudbeveiligingsproviders

Het kiezen van de verkeerde cloudbeveiligingsaanbieder kan verwoestende gevolgen hebben. De gemiddelde kosten van een datalek in de cloud bedragen nu meer dan 4,5 miljoen dollar, terwijl wettelijke boetes onder kaders als GDPR kunnen oplopen tot 4% van de wereldwijde jaaromzet. Afgezien van de financiële impact beschadigen beveiligingsfouten het vertrouwen van klanten en de merkreputatie op een manier die jaren kan duren om weer op te bouwen.

Weet u niet zeker waar u moet beginnen?

Onze cloudbeveiligingsexperts kunnen u helpen bij het navigeren door het complexe providerlandschap en het identificeren van de juiste beveiligingspartner voor uw specifieke behoeften.

Plan een Selectiegesprek

Inzicht in uw cloudbeveiligingsvereisten

Voordat u providers evalueert, moet u de unieke beveiligingsvereisten van uw organisatie duidelijk definiëren. Deze basis zorgt ervoor dat u een aanbieder selecteert die uw specifieke uitdagingen aanpakt, in plaats van u te laten misleiden door marketingclaims of lijsten met functies.

De complexiteit van uw cloudomgeving beoordelen

De complexiteit van uw cloudomgeving heeft rechtstreeks invloed op uw beveiligingsvereisten. Organisaties met hybride of multi-cloud-implementaties worden geconfronteerd met andere uitdagingen dan organisaties die gebruik maken van één enkele cloudprovider. Houd rekening met deze factoren bij het definiëren van uw behoeften:

Cloudimplementatiemodellen

- Eén publieke cloud (AWS, Azure, GCP)

- Implementatie in meerdere clouds

- Hybride cloud (openbaar + privé)

- Cloud-native applicaties

Typen werkbelasting

- Virtuele machines

- Containers en Kubernetes

- Serverloze functies

- PaaS en SaaS toepassingen

Regelgevende en nalevingsvereisten

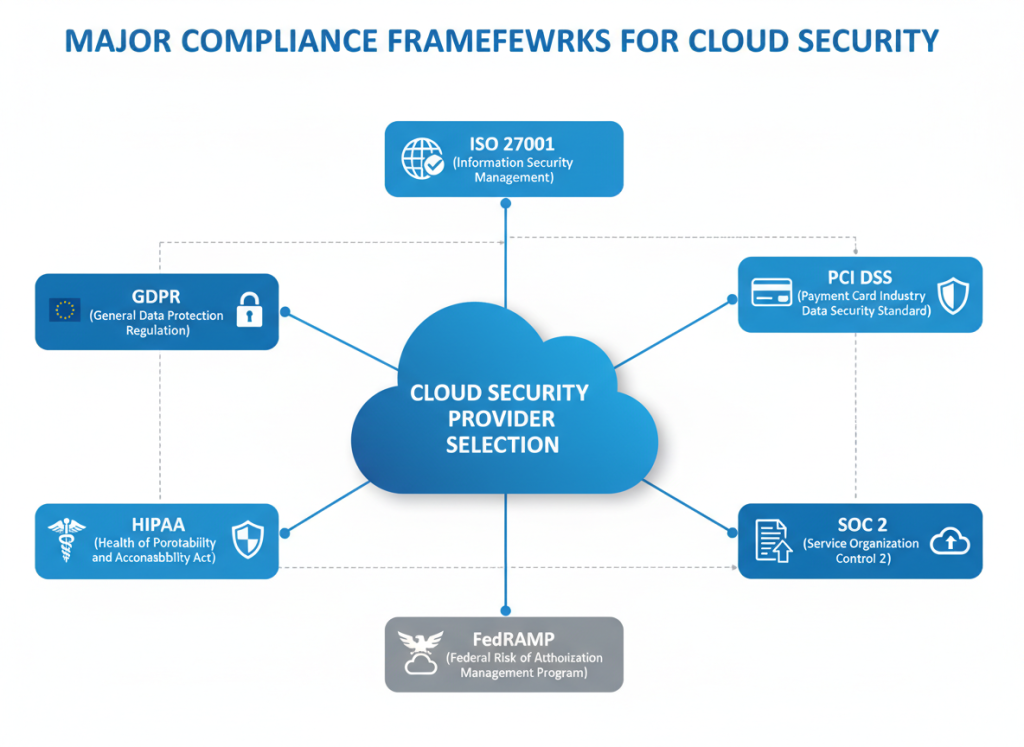

Uw branche en geografische locatie bepalen welke compliance-frameworks op uw organisatie van toepassing zijn. Aanbieders van cloudbeveiliging moeten deze vereisten ondersteunen door middel van passende controles, documentatie en certificeringen.

Figuur 2: Belangrijkste nalevingskaders waarmee rekening moet worden gehouden bij de selectie van cloudbeveiligingsaanbieders

| Nalevingskader |

Industriefocus |

Belangrijkste beveiligingsvereisten |

| GDPR |

Alle sectoren (EU gegevens) |

Gegevensbescherming, privacycontroles, melding van inbreuken |

| HIPAA |

Gezondheidszorg |

PHI-bescherming, toegangscontrole, auditregistratie |

| PCI DSS |

Betalingsverwerking |

Gegevensbescherming van kaarthouders, netwerkbeveiliging |

| SOC 2 |

Dienstverlenende organisaties |

Beveiliging, beschikbaarheid, verwerkingsintegriteit |

| ISO 27001 |

Alle industrieën |

Beheersysteem voor informatiebeveiliging |

| FedRAMP |

Overheid |

Gestandaardiseerde beveiligingsbeoordeling voor clouddiensten |

Risicoprofiel en dreigingslandschap

Verschillende organisaties worden geconfronteerd met verschillende bedreigingslandschappen op basis van hun branche, gegevensgevoeligheid en bedrijfsactiviteiten. De selectie van uw cloudbeveiligingsprovider moet aansluiten bij uw specifieke risicoprofiel en de bedreigingen die het meest waarschijnlijk op uw organisatie zijn gericht.

Definieer uw beveiligingsvereisten

Onze experts kunnen u helpen uw unieke cloudbeveiligingsvereisten te identificeren op basis van uw omgeving, compliancebehoeften en risicoprofiel.

Aangepaste vereistenbeoordeling

Essentiële functies voor de selectie van cloudbeveiligingsproviders

Bij het beoordelen van cloudbeveiligingsaanbieders valt over bepaalde kernmogelijkheden niet te onderhandelen. Deze fundamentele kenmerken vormen de basis voor effectieve cloudbeveiliging en zouden bij elke provider die u overweegt aanwezig moeten zijn.

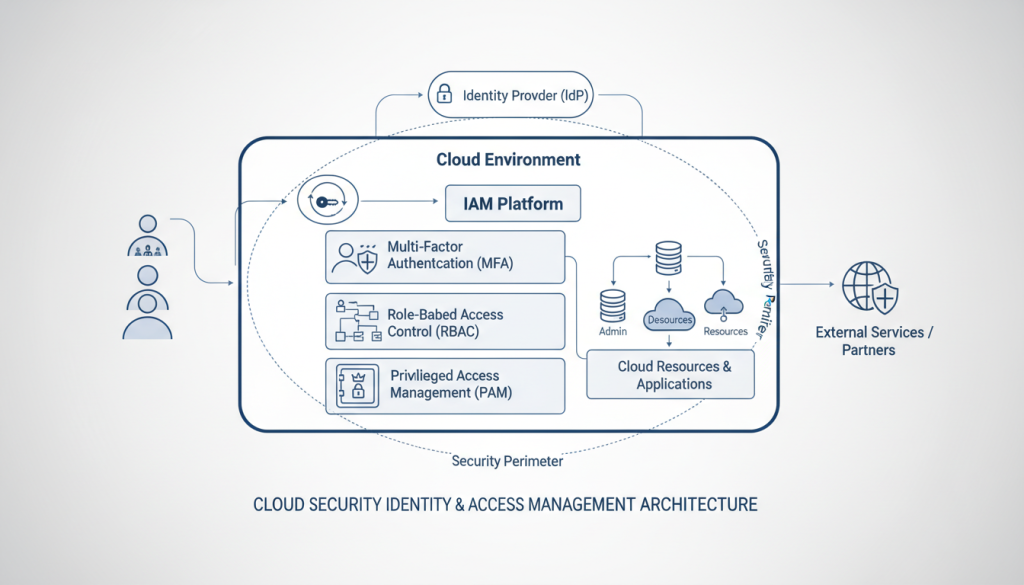

Identiteits- en toegangsbeheer

Identiteit is de nieuwe beveiligingsperimeter in cloudomgevingen geworden. Effectief identiteits- en toegangsbeheer (IAM) is van cruciaal belang om te bepalen wie toegang heeft tot uw cloudbronnen en welke acties zij kunnen uitvoeren.

Figuur 3: Uitgebreide IAM-architectuur voor veilige cloudomgevingen

Zoek naar providers die aanbieden:

- Op rollen gebaseerde toegangscontrole (RBAC) met handhaving van de minste bevoegdheden

- Multi-factor authenticatie (MFA) voor alle beheerderstoegang

- Just-in-time (JIT) beheer van geprivilegieerde toegang

- Integratie met zakelijke identiteitsproviders (Azure AD, Okta)

- Geautomatiseerde toegangsbeoordelingen en certificering

- Detectie van afwijkend gedrag voor identiteitsbedreigingen

Gegevensbescherming en encryptie

Uitgebreide gegevensbescherming is essentieel voor het beschermen van gevoelige informatie in de cloud. Uw provider moet robuuste encryptiemogelijkheden bieden voor gegevens in rust, onderweg en idealiter in gebruik.

De belangrijkste mogelijkheden om te evalueren zijn onder meer:

- AES-256-codering voor gegevens in rust

- TLS 1.3 voor gegevens onderweg

- Door de klant beheerde versleutelingssleutels (CMEK)

- Ondersteuning voor hardwarebeveiligingsmodule (HSM)

- Sleutelroulatie en levenscyclusbeheer

- Mogelijkheden ter voorkoming van gegevensverlies (DLP)

- Veilige sleutelopslag en back-up

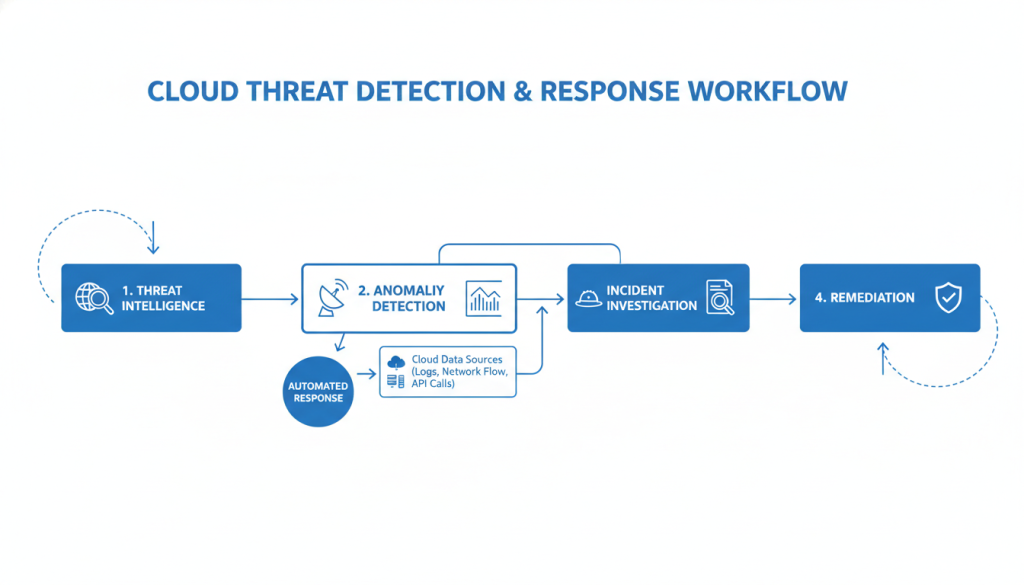

Detectie en reactie op bedreigingen

Cloudomgevingen worden geconfronteerd met een voortdurend evoluerend bedreigingslandschap. Uw beveiligingsprovider moet geavanceerde detectie- en responsmogelijkheden bieden om bedreigingen snel te identificeren en te beperken.

Figuur 4: Effectieve workflow voor het detecteren en reageren op cloudbedreigingen

Essentiële functies voor het detecteren en reageren op bedreigingen zijn onder meer:

- Realtime monitoring van cloudservices en workloads

- Geavanceerde analyses en machinaal leren voor detectie van afwijkingen

- Integratie met dreigingsinformatiefeeds

- Geautomatiseerde responsmogelijkheden voor veelvoorkomende bedreigingen

- Hulpmiddelen voor incidentonderzoek en forensisch onderzoek

- Cross-cloud zichtbaarheid en correlatie

Evalueer uw huidige beveiligingslacunes

Onze cloudbeveiligingsbeoordeling kan hiaten in uw huidige bescherming identificeren en u helpen bij het prioriteren van functies bij het selecteren van een provider.

Analyse van beveiligingstekorten aanvragen

Geavanceerde mogelijkheden waarmee u rekening moet houden bij de selectie van cloudbeveiligingsproviders

Naast de kernfuncties bieden toonaangevende leveranciers van cloudbeveiliging geavanceerde mogelijkheden die aanzienlijke extra bescherming kunnen bieden. Deze kenmerken kunnen bijzonder belangrijk zijn, afhankelijk van uw specifieke omgeving en risicoprofiel.

Beheer van cloudbeveiliging (CSPM)

CSPM-tools controleren uw cloudomgeving voortdurend op verkeerde configuraties, schendingen van de compliance en beveiligingsrisico's. Deze proactieve aanpak helpt inbreuken te voorkomen voordat ze zich voordoen.

Figuur 5: CSPM dashboard met cloudconfiguratierisico's en compliancestatus

Belangrijkste CSPM-mogelijkheden om te evalueren:

- Continu scannen op verkeerde configuraties en beleidsschendingen

- Ondersteuning voor meerdere clouds (AWS, Azure, GCP)

- Nalevingsbenchmarking tegen industriestandaarden

- Geautomatiseerde herstelworkflows

- Risicoprioritering op basis van potentiële impact

- Integratie met DevOps-workflows

Cloud Workload Protection-platform (CWPP)

CWPP-oplossingen beschermen de workloads die in uw cloudomgeving worden uitgevoerd, inclusief virtuele machines, containers en serverloze functies. Deze tools bieden runtime-bescherming tegen bedreigingen die zich op uw applicaties en gegevens richten.

Belangrijke CWPP-functies zijn onder meer:

- Zelfbescherming van runtime-applicaties (RASP)

- Containerbeveiliging en Kubernetes-bescherming

- Geheugenbescherming tegen zero-day exploits

- Bewaking van de bestandsintegriteit

- Gedragsmonitoring en detectie van afwijkingen

- Kwetsbaarheidsbeheer en virtuele patches

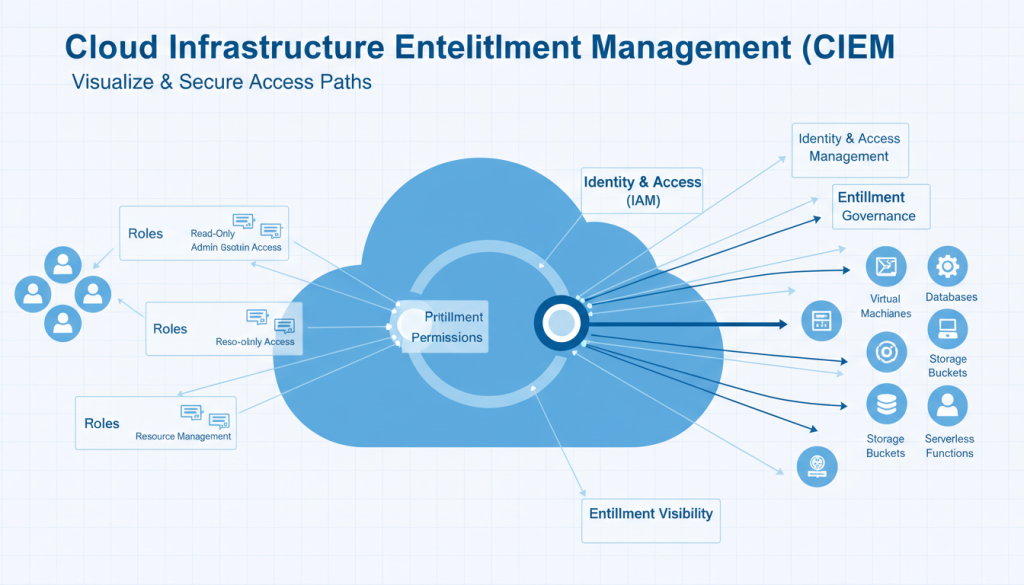

Beheer van rechten voor cloudinfrastructuur (CIEM)

CIEM-oplossingen gaan de uitdaging aan van het beheren van identiteiten en machtigingen in complexe cloudomgevingen. Deze tools helpen bij het afdwingen van de minste privileges en verminderen het risico op wildgroei van machtigingen.

Cloud Infrastructure Entitlement Management-visualisatie die toestemmingsrelaties toont voor de selectie van cloudbeveiligingsproviders" width="750" height="428" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-1024x585.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-300x171.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-768x439.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for.png 1344w" sizes="(max-width: 750px) 100vw, 750px" />

Cloud Infrastructure Entitlement Management-visualisatie die toestemmingsrelaties toont voor de selectie van cloudbeveiligingsproviders" width="750" height="428" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-1024x585.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-300x171.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-768x439.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for.png 1344w" sizes="(max-width: 750px) 100vw, 750px" />

Fig. 6: CIEM-visualisatie die identiteits- en toestemmingsrelaties toont

Belangrijke CIEM-mogelijkheden om te overwegen:

- Ontdekking van alle identiteiten en machtigingen in clouds

- Identificatie van buitensporige, ongebruikte of risicovolle machtigingen

- Aanpassen van rechten op basis van feitelijk gebruik

- Geautomatiseerd herstel van toestemmingsproblemen

- Continue monitoring van wijzigingen in de rechten

- Integratie met identiteitsbeheersystemen

Operationele overwegingen bij de selectie van cloudbeveiligingsproviders

Naast technische mogelijkheden spelen operationele factoren een cruciale rol in het succes van uw cloudbeveiligingsstrategie. Deze overwegingen zijn van invloed op hoe goed de oplossingen van de provider integreren met uw bestaande processen en uw beveiligingsteam ondersteunen.

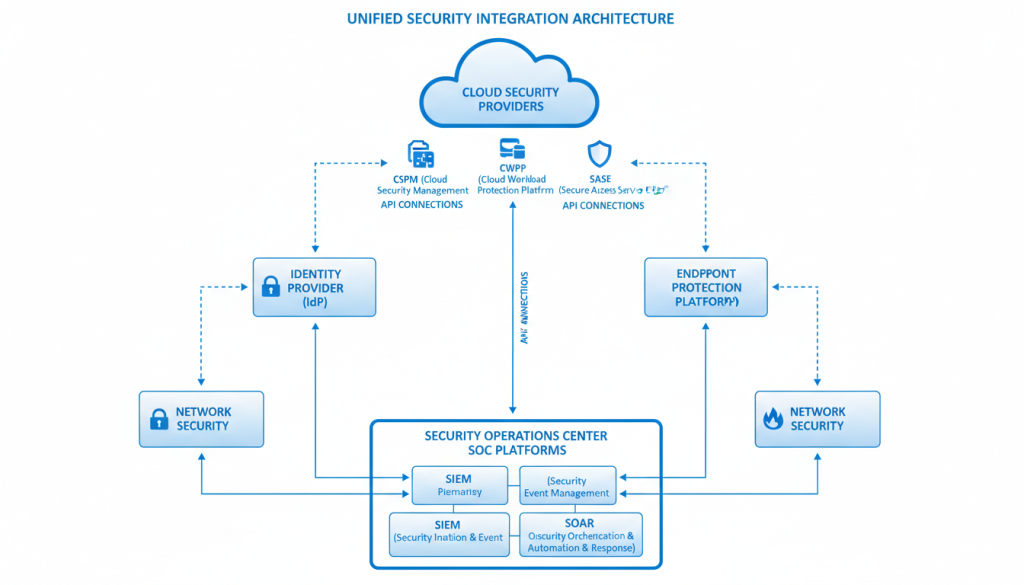

Integratie met bestaande beveiligingsstack

Uw cloudbeveiligingsprovider moet naadloos integreren met uw bestaande beveiligingstools en -processen om uniforme bescherming en zichtbaarheid te bieden.

Figuur 7: Integratiearchitectuur tussen cloudbeveiliging en bestaande beveiligingstools

Belangrijke integratiepunten om te evalueren:

- SIEM-integratie voor gecentraliseerde logboekregistratie en waarschuwingen

- SOAR-integratie voor geautomatiseerde antwoordworkflows

- API beschikbaarheid en documentatiekwaliteit

- Integratie met identiteitsproviders en directoryservices

- Ondersteuning voor beveiligingsorkestratie tussen tools

- Aangepaste integratiemogelijkheden en professionele diensten

Schaalbaarheid en prestaties

Naarmate uw cloudomgeving groeit, moeten uw beveiligingsoplossingen dienovereenkomstig worden geschaald zonder de prestaties in gevaar te brengen of knelpunten te creëren.

Schaalbaarheidsfactoren waarmee u rekening moet houden:

- Ondersteuning voor grootschalige implementaties (duizenden middelen)

- Prestatie-impact op beschermde workloads

- Mogelijkheid om burst-verkeer en snelle schaling af te handelen

- Gedistribueerde architectuur voor hoge beschikbaarheid

- Resourcevereisten en optimalisatie

- Modellen voor het opschalen van kosten naarmate de omgeving groeit

Beheerde services en ondersteuning

Gezien de complexiteit van cloudbeveiliging en het tekort aan bekwame beveiligingsprofessionals kunnen beheerde services en deskundige ondersteuning waardevolle componenten zijn van uw beveiligingsstrategie.

![Managed <a href=]() security operations center for cloud environments showing monitoring and response capabilities" src="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png" alt="Beheerd beveiligingscentrum voor cloudomgevingen met monitoring- en responsmogelijkheden" width="750" height="547" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-300x219.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-768x560.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response.png 1184w" sizes="(max-width: 750px) 100vw, 750px" />

security operations center for cloud environments showing monitoring and response capabilities" src="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png" alt="Beheerd beveiligingscentrum voor cloudomgevingen met monitoring- en responsmogelijkheden" width="750" height="547" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-300x219.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-768x560.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response.png 1184w" sizes="(max-width: 750px) 100vw, 750px" />

Figuur 8: Beheerde beveiligingsoperaties voor cloudomgevingen

Overwegingen voor ondersteuning en beheerde services:

- 24/7 monitoring- en responsmogelijkheden

- Expertise in uw specifieke cloudplatforms

- Ondersteuning bij incidentrespons en SLA's

- Proactieve diensten voor het opsporen van bedreigingen

- Hulp bij implementatie en configuratie

- Training en kennisoverdracht voor uw team

Hulp nodig bij het beoordelen van aanbieders?

Onze cloudbeveiligingsexperts kunnen u helpen providers te beoordelen op basis van uw specifieke operationele vereisten en integratiebehoeften.

Evaluatiesessie van de aanbieder plannen

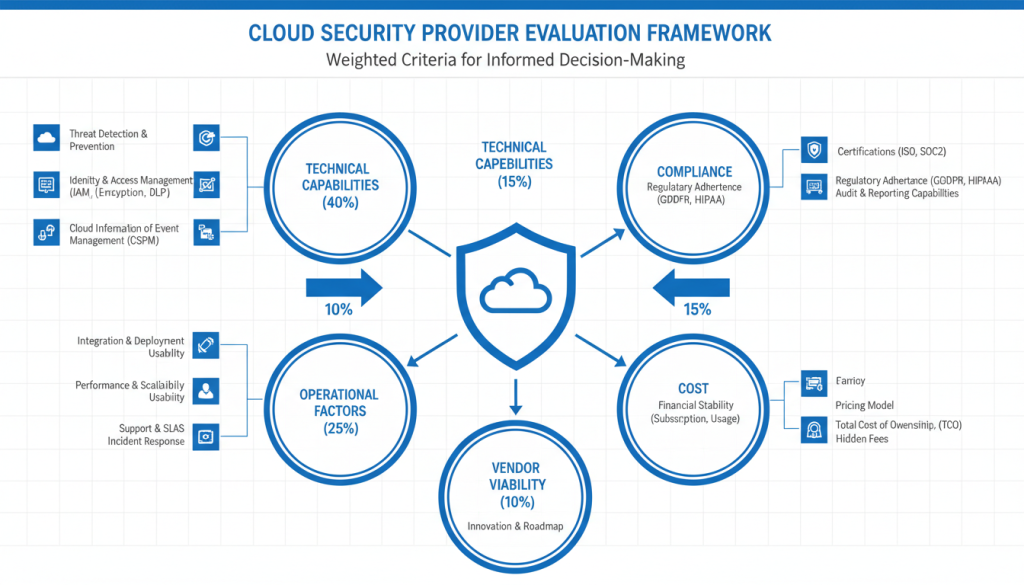

Selectiekader voor cloudbeveiligingsproviders

Een gestructureerd evaluatiekader zorgt ervoor dat u alle relevante factoren in overweging neemt bij het selecteren van een cloudbeveiligingsaanbieder. Deze aanpak maakt objectieve vergelijking en verdedigbare besluitvorming mogelijk.

Evaluatiecriteria definiëren

Begin met het definiëren van de specifieke criteria die voor uw organisatie het belangrijkst zijn. Deze moeten aansluiten bij uw beveiligingsvereisten, risicoprofiel en operationele behoeften.

Figuur 9: Gestructureerd evaluatiekader met gewogen criteriacategorieën

Voorbeeldevaluatiecategorieën en -gewichten:

| Categorie |

Gewicht |

Voorbeeldcriteria |

| Technische mogelijkheden |

40% |

IAM, encryptie, detectie van bedreigingen, CSPM, CWPP, CIEM |

| Operationele factoren |

25% |

Integratie, schaalbaarheid, bruikbaarheid, ondersteuning, beheerde services |

| Naleving en bestuur |

15% |

Certificeringen, auditondersteuning, beleidsbeheer |

| Kosten en waarde |

10% |

Licentiemodel, TCO, ROI, kostenvoorspelbaarheid |

| Levensvatbaarheid van leveranciers |

10% |

Marktpositie, financiële stabiliteit, routekaart, innovatie |

Scoremethodologie

Ontwikkel een consistente scoringsaanpak om aanbieders te beoordelen op basis van uw criteria. Dit maakt een objectieve vergelijking mogelijk en helpt uw selectiebeslissing te rechtvaardigen.

Voorbeeldscoremethodologie:

- Scoor elk criterium op een schaal van 1-5 (1 = slecht, 5 = uitstekend)

- Criteriumscores vermenigvuldigen met categoriegewichten

- Optelsom van gewogen scores voor algemene beoordeling van aanbieders

- Documenteer de sterke en zwakke punten voor elke aanbieder

- Identificeer eventuele “must-have”-vereisten waarover niet kan worden onderhandeld

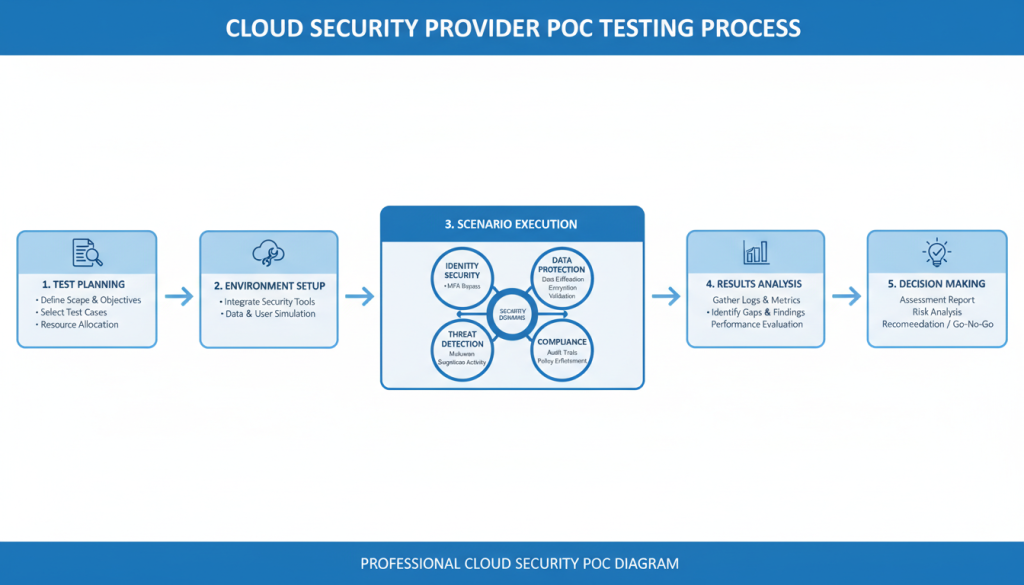

Proof of Concept (PoC)-testen

Voer voor leveranciers op de shortlist praktijkgerichte tests uit in uw omgeving om de mogelijkheden en prestaties te valideren. Deze praktijkgerichte evaluatie biedt inzichten die documentatie en demo's niet bieden.

Figuur 10: Gestructureerd PoC-testproces voor cloudbeveiligingsaanbieders

Belangrijkste PoC-scenario's om te testen:

- Detectie en reactie op identiteitscompromis

- Effectiviteit van gegevensbescherming (encryptie, toegangscontrole)

- Identificatie en herstel van onjuiste configuratie

- Mogelijkheden voor detectie en reactie op bedreigingen

- Integratie met bestaande beveiligingstools

- Prestatie-impact op cloudworkloads

- Gebruiksvriendelijkheid en workflow-efficiëntie

Stroomlijn uw evaluatieproces

Download onze uitgebreide vergelijkingschecklist voor cloudbeveiligingsproviders om uw evaluatieproces te versnellen en ervoor te zorgen dat u alle kritieke factoren in overweging neemt.

Download vergelijkingscontrolelijst

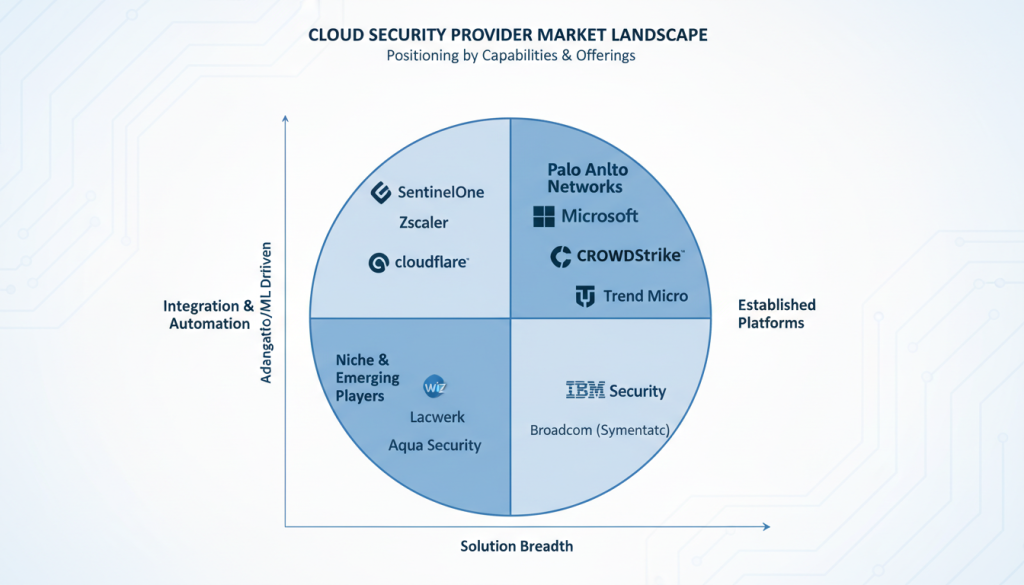

Toonaangevende aanbieders van cloudbeveiliging in 2026

Hoewel uw specifieke vereisten uw selectieproces moeten sturen, kan het begrijpen van de sterke punten en aandachtsgebieden van toonaangevende aanbieders u helpen bij uw evaluatie. Hier is een overzicht van opmerkelijke cloudbeveiligingsproviders in 2026.

Figuur 11: Marktlandschap van cloudbeveiligingsaanbieders 2026

Cloud-native beveiligingsspecialisten

Deze providers richten zich uitsluitend op cloudbeveiliging met speciaal gebouwde oplossingen voor cloudomgevingen.

- Sterke CSPM- en CWPP-mogelijkheden

- Diepe integratie met API's van cloudproviders

- DevSecOps-vriendelijke workflows

- Snelle innovatie en functieontwikkeling

Vergelijk specialisten

Leiders op het gebied van zakelijke beveiliging

Gevestigde beveiligingsleveranciers met uitgebreide portfolio's die zowel cloud- als on-premise-omgevingen omvatten.

- Geïntegreerde beveiligingsplatforms

- Sterke capaciteiten voor informatie over dreigingen

- Volwassen ondersteuning en diensten

- Brede nalevingscertificeringen

Vergelijk ondernemingsleiders

Beveiliging van cloudproviders

Systeemeigen beveiligingsaanbod van grote cloudserviceproviders (AWS, Azure, GCP).

- Diepe integratie met cloudplatforms

- Vereenvoudigde implementatie en beheer

- Consistente updates met platformfuncties

- Geconsolideerde facturering en ondersteuning

Vergelijk aanbiedersoplossingen

Belangrijkste onderscheidende factoren om te overwegen

Let bij het beoordelen van aanbieders op de volgende onderscheidende factoren die van invloed kunnen zijn op hun geschiktheid voor uw behoeften:

- Multi-cloud vs. single-cloud focus en mogelijkheden

- Op agenten gebaseerde versus agentloze implementatiemodellen

- Platformbenadering versus puntoplossingen

- Beheerde serviceopties en professionele services

- Gespecialiseerde mogelijkheden voor uw sector of compliancebehoeften

- Innovatietempo en afstemming van de productroadmap

- Prijsmodellen en totale eigendomskosten

Best practices voor implementatie na selectie van cloudbeveiligingsprovider

Het selecteren van de juiste aanbieder is nog maar het begin. Succesvolle implementatie vereist een zorgvuldige planning, gefaseerde implementatie en voortdurende optimalisatie om de waarde van uw investering in cloudbeveiliging te maximaliseren.

Implementatieplanning

Ontwikkel een gestructureerd implementatieplan waarin technische, operationele en organisatorische overwegingen aan de orde komen.

- Voer een gedetailleerd onderzoek uit van uw cloudomgeving

- Definieer succescriteria en key performance indicators

- Maak een routekaart voor gefaseerde implementatie met mijlpalen

- Identificeer integratiepunten met bestaande systemen

- Test- en validatieprocedures ontwikkelen

- Plan voor kennisoverdracht en teamtraining

Gefaseerde implementatieaanpak

Een gefaseerde aanpak vermindert het risico en maakt aanpassing mogelijk op basis van de eerste resultaten. Beschouw deze voorbeeldimplementatievolgorde:

| Fase |

Aandachtsgebieden |

Duur |

| 1: Stichting |

Omgevingsdetectie, basisbeleid, initiële monitoring |

2-4 weken |

| 2: Kernbescherming |

IAM controles, encryptie, CSPM implementatie |

4-6 weken |

| 3: Geavanceerde beveiliging |

Bedreigingsdetectie, CWPP, CIEM-implementatie |

6-8 weken |

| 4: Integratie |

SIEM/SOAR integratie, workflowautomatisering |

4-6 weken |

| 5: Optimalisatie |

Verfijning, geavanceerde gebruiksscenario's, voortdurende verbetering |

Continu |

Succes meten en voortdurende verbetering

Stel meetgegevens vast om de effectiviteit van uw cloudbeveiligingsimplementatie te evalueren en verbeterpunten te identificeren.

Belangrijke prestatie-indicatoren die moeten worden gevolgd:

- Tijd om beveiligingsincidenten te detecteren en erop te reageren

- Vermindering van verkeerde configuraties en beleidsschendingen in de cloud

- Dekking van cloudbronnen onder beveiligingscontroles

- Efficiëntie van het beveiligingsteam en kwaliteit van waarschuwingen

- Nalevingshouding en auditgereedheid

- Totale eigendomskosten en ROI

Implementatieondersteuning nodig?

Onze cloudbeveiligingsexperts kunnen u helpen bij het ontwikkelen van een implementatieplan op maat en bieden begeleiding tijdens uw implementatietraject.

Implementatieadvies aanvragen

Conclusie: de juiste selectie van cloudbeveiligingsaanbieders maken

Het selecteren van de juiste cloudbeveiligingsaanbieder is een cruciale beslissing die van invloed is op de risicohouding, de operationele efficiëntie en het vermogen van uw organisatie om veilig in de cloud te innoveren. Door een gestructureerd evaluatieproces te volgen dat aansluit bij uw specifieke vereisten, kunt u een zelfverzekerde, verdedigbare selectie maken die waarde op de lange termijn oplevert.

Onthoud deze kernprincipes tijdens uw selectietraject:

- Begin met een duidelijk inzicht in uw unieke beveiligingsvereisten

- Evalueer aanbieders op basis van objectieve, gewogen criteria

- Valideer mogelijkheden door middel van praktijktesten in uw omgeving

- Houd bij uw beslissing rekening met zowel technische als operationele factoren

- Plan voor een succesvolle implementatie met een gefaseerde aanpak

- Meet resultaten en optimaliseer voortdurend uw beveiligingshouding

Met de juiste cloudbeveiligingsprovider als uw partner kunt u vol vertrouwen uw cloudtraject versnellen terwijl u een sterke bescherming voor uw kritieke activa en gegevens behoudt.

Klaar om uw ideale cloudbeveiligingspartner te vinden?

Onze experts kunnen u door het gehele selectieproces begeleiden, van het definiëren van de eisen tot de uiteindelijke beslissing en de implementatieplanning.

Begin vandaag nog met uw selectietraject

Veelgestelde vragen over de selectie van cloudbeveiligingsproviders

Hoe lang moet het selectieproces voor cloudbeveiligingsaanbieders duren?

De tijdlijn varieert afhankelijk van de omvang en complexiteit van de organisatie, maar varieert doorgaans van 6 tot 12 weken voor een grondig proces. Dit omvat het definiëren van eisen (1-2 weken), initieel onderzoek en RFI (2-3 weken), gedetailleerde evaluatie en PoC-testen (3-4 weken), en definitieve selectie en contractering (2-3 weken).

Moeten we prioriteit geven aan een uniform platform of aan de beste puntoplossingen?

Dit is afhankelijk van uw specifieke behoeften. Unified platforms bieden vereenvoudigd beheer, consistent beleid en geïntegreerde workflows, maar blinken mogelijk niet uit op elk gebied van capaciteiten. De beste oplossingen bieden superieure mogelijkheden op specifieke gebieden, maar vergen meer integratie-inspanningen en kunnen gaten in de zichtbaarheid creëren. Veel organisaties kiezen voor een hybride aanpak met een kernplatform aangevuld met gespecialiseerde tools voor kritische capaciteiten.

Hoe belangrijk zijn analistenbeoordelingen als Gartner en Forrester in het selectieproces?

Analistenbeoordelingen bieden een waardevol marktperspectief en kunnen helpen bij het identificeren van toonaangevende aanbieders, maar mogen niet de enige basis voor selectie zijn. Bij deze beoordelingen wordt vaak de nadruk gelegd op de breedte van de mogelijkheden en de aanwezigheid op de markt, in plaats van op de specifieke geschiktheid voor uw vereisten. Gebruik ze als input voor uw proces, maar geef prioriteit aan uw unieke behoeften, praktijktesten en referentiecontroles van organisaties die vergelijkbaar zijn met de uwe.

Welke rol moeten de eigen beveiligingstools van cloudserviceproviders spelen in onze strategie?

Native beveiligingstools van cloudproviders (AWS, Azure, GCP) bieden nauwe integratie, vereenvoudigde implementatie en vaak lagere kosten. Ze werken goed voor organisaties die voornamelijk één cloudplatform gebruiken met gematigde beveiligingsvereisten. Het kan echter zijn dat ze geen geavanceerde mogelijkheden, multi-cloudondersteuning en onafhankelijke beveiligingsvalidatie hebben. Veel organisaties gebruiken native tools voor fundamentele beveiliging en oplossingen van derden voor geavanceerde bescherming en consistentie in meerdere clouds.

Hoe moeten we de totale eigendomskosten voor cloudbeveiligingsoplossingen evalueren?

Kijk verder dan licentiekosten en betrek ook implementatie, integratie, doorlopend beheer en potentiële kostenbesparingen. Houd rekening met factoren als de benodigde middelen (personeelstijd, expertise), trainingsbehoeften, efficiëntieverbeteringen en de waarde van risicoreductie. Evalueer ook prijsmodellen (per gebruiker, per resource, op basis van verbruik) aan de hand van uw groeiprognoses om te begrijpen hoe de kosten zullen opschalen met uw omgeving.

Editorial standards: This article was written by a certified practitioner and peer-reviewed by our engineering team. We update content quarterly to ensure technical accuracy. Opsio maintains editorial independence — we recommend solutions based on technical merit, not commercial relationships.