Wat de CERT-In-aanwijzingen zijn (en wie eraan moet voldoen)

CERT-In Directions 2022 Framework: belangrijkste compliancegebieden voor MSP'sDe CERT-In (Indian Computer Emergency Response Team) Directions 2022, uitgegeven op 28 april 2022, onder sectie 70B van de Information Technology Act, 2000, stelt verplichte rapportage van cyberbeveiligingsincidenten en informatiebeveiligingspraktijken vast voor een breed scala aan entiteiten die actief zijn in India. Deze richtingen breiden de reikwijdte en specificiteit van de nalevingsvereisten op het gebied van cyberbeveiliging aanzienlijk uit.

De richtlijnen zijn van toepassing op een breed spectrum van organisaties, waaronder:

- Dienstverleners (inclusief beheerde dienstverleners)

- Tussenpersonen

- Datacentra

- Lichaamsbedrijven

- Aanbieders van virtuele privéservers (VPS)

- Aanbieders van clouddiensten

- Aanbieders van virtuele particuliere netwerkdiensten (VPN)

- Aanbieders van virtuele activadiensten

- Aanbieders van virtuele activabeurzen

- Aanbieders van bewaarportemonnees

- Overheidsorganisaties

Specifiek voor Managed Service Providers creëren deze richtlijnen zowel complianceverplichtingen als nieuwe servicemogelijkheden. MSP's moeten er niet alleen voor zorgen dat hun eigen activiteiten voldoen aan de richtlijnen, maar moeten hun klanten ook helpen bij het implementeren van conforme beveiligingspraktijken. Deze dubbele verantwoordelijkheid maakt het begrijpen van de technische en operationele vereisten bijzonder cruciaal.

De richtlijnen zijn juridisch bindend volgens de Indiase wet, waarbij niet-naleving mogelijk kan leiden tot boetes op grond van de IT-wet. Voor MSP's creëert dit zowel een compliance-imperatief als een strategische kans om CERT-In-compliancediensten te ontwikkelen en te leveren aan klanten die binnen de reikwijdte van deze vereisten vallen.

De 5 operationele vereisten die MSP's moeten ontwikkelen voor

1. Tijdlijnen voor incidentrapportage en escalatieontwerp

De meest tijdgevoelige vereiste in de CERT-In Directions is de verplichte tijdlijn voor het melden van incidenten van zes uur. MSP's moeten hun beveiligingsactiviteiten zo ontwerpen dat ze binnen dit beperkte tijdsbestek cyberbeveiligingsincidenten kunnen detecteren, valideren en rapporteren aan CERT-In. Hiervoor is het volgende vereist:

- Mogelijkheden voor incidentdetectiedie 24×7 actief zijn in alle beheerde omgevingen

- Duidelijke criteria voor incidentclassificatieom rapporteerbare gebeurtenissen te identificeren

- Gedefinieerde escalatiepadenmet aangewezen besluitvormers die bevoegd zijn om rapporten te activeren

- Gesjabloneerde rapportagemechanismendie snel kan worden gevuld met incidentdetails

- Rapportageprocessen voor meerdere tenantsdie de verantwoordelijkheden tussen MSP's en hun klanten verduidelijken

Tot de te rapporteren incidenten behoren het gericht scannen van kritieke systemen, gecompromitteerde kritieke systemen, ongeoorloofde toegang tot IT-systemen, website-defacements, malware-implementaties, identiteitsdiefstal, phishing-aanvallen, DDoS, ransomware-incidenten en datalekken. MSP's moeten voor elke categorie duidelijke criteria opstellen om consistente rapportage te garanderen.

2. Architectuur voor het bewaren van logboeken (centrale logboekopslag + sabotagecontroles)

De CERT-In Directions verplichten het bijhouden van logbestanden van alle ICT-systemen gedurende een periode van 180 dagen binnen de Indiase jurisdictie. Deze vereiste vereist een robuuste logbeheerarchitectuur die het volgende omvat:

- Uitgebreide logboekverzamelingvan alle ICT-systemen (servers, netwerkapparaten, beveiligingstools, applicaties)

- Gecentraliseerde logopslagmet passende capaciteitsplanning voor 180 dagen retentie

- Manipulatiebestendige controlesom ongeoorloofde wijziging van opgeslagen logbestanden te voorkomen

- Naleving van gegevenssoevereiniteitervoor zorgen dat logs worden opgeslagen binnen India

- Standaardisatie van logformatenom analyse en onderzoek te vergemakkelijken

- Toegangscontrolebeperken wie logboeken kan bekijken, wijzigen of verwijderen

MSP's moeten hun architectuur voor het bewaren van logbestanden zo ontwerpen dat de prestaties, opslagkosten en compliance-eisen in evenwicht zijn. Dit impliceert doorgaans een gelaagde aanpak met hot storage voor recente logs en koude opslag voor oudere logs, terwijl de doorzoekbaarheid en integriteit gedurende de bewaarperiode van 180 dagen behouden blijven.

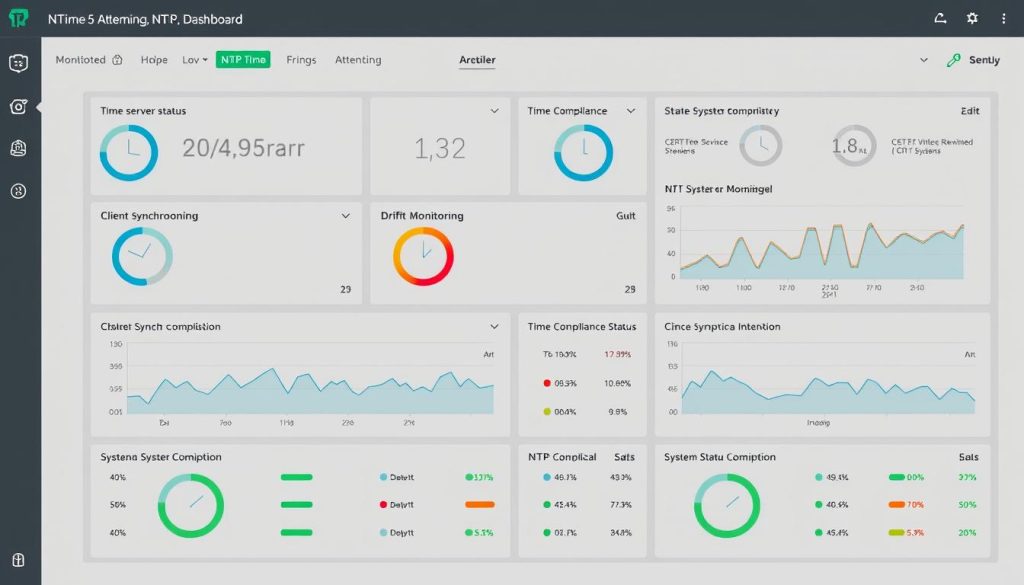

3. Tijdsynchronisatie (NTP-ontwerp en monitoring)

De CERT-In Directions vereisen dat alle ICT-systemen worden gesynchroniseerd met de Network Time Protocol (NTP) Server van het National Informatics Center (NIC) of het National Physical Laboratory (NPL), of met NTP-servers die herleidbaar zijn naar deze instanties. Deze vereiste vereist:

- NTP-serverarchitectuurmet primaire en secundaire tijdbronnen

- Configuratiebeheerom ervoor te zorgen dat alle systemen verwijzen naar conforme tijdbronnen

- Continue monitoringvan de tijdsynchronisatiestatus op alle beheerde systemen

- Driftdetectie en waarschuwingom systemen te identificeren die niet synchroon lopen

- Documentatie van traceerbaarheid van tijdbronnennaleving aantonen

Nauwkeurige tijdsynchronisatie is van cruciaal belang voor beveiligingsoperaties, omdat het ervoor zorgt dat logs van verschillende systemen kunnen worden gecorreleerd tijdens incidentonderzoek. MSP's moeten robuuste tijdsynchronisatie-architecturen en -monitoring implementeren om de naleving te behouden en effectieve beveiligingsoperaties te ondersteunen.

4. Afhandeling van klantgegevens / abonnee-info (contract + proces)

De CERT-In Directions leggen specifieke eisen op voor het omgaan met klantinformatie, met name voor VPN-, VPS-, cloudservice- en virtual asset-serviceproviders. Hoewel de toepasbaarheid verschilt per type dienst, moeten MSP's het volgende vaststellen:

- Ken uw klant (KYC)-processenpassend bij de geleverde diensten

- Verzameling en validatie van klantinformatiewerkstromen

- Veilige opslag van abonneegegevensmet passende toegangscontroles

- Beleid voor het bewaren van gegevensafgestemd op de vijfjaarseis voor bepaalde soorten diensten

- Contractclausulesdie betrekking hebben op de vereisten voor het verzamelen, bewaren en openbaar maken van informatie

MSP's moeten hun serviceaanbod beoordelen om te bepalen welke aspecten aanleiding geven tot de verbeterde KYC- en informatieretentievereisten. Servicecontracten en privacyverklaringen moeten worden bijgewerkt om deze vereisten weer te geven, terwijl de naleving van de regelgeving inzake gegevensbescherming behouden blijft.

5. Bewaren van bewijsmateriaal (tickets, incidentformulieren, tijdlijnen van zaken)

Naast de specifieke vereisten voor het bewaren van logbestanden moeten MSP's uitgebreide praktijken voor het bewaren van bewijsmateriaal opstellen om naleving van de CERT-In-richtlijnen aan te tonen. Dit omvat:

- Documentatie van incidentticketsmet volledige chronologieën van detectie en respons

- Kopieën van ingediende incidentrapportenmet tijdstempel van indiening

- Communicatieregistratiemet CERT-In en andere autoriteiten

- Documentatie voor systeemconfiguratiehet aantonen van naleving van tijdsynchronisatievereisten

- Auditlogboeken van toegangnaar beveiligingssystemen en logopslagplaatsen

Deze documentatie dient als bewijs van naleving tijdens audits en onderzoeken. MSP's moeten veilige, doorzoekbare opslagplaatsen voor nalevingsdocumentatie implementeren, met een passend bewaarbeleid en toegangscontroles.

“CERT-In-ready SOC” — runbooks en personeelsbezetting

Om consistent aan de rapportagevereiste van zes uur te voldoen, moeten MSP's een Security Operations Center (SOC) opzetten met specifieke mogelijkheden en processen die zijn ontworpen voor CERT-In-compliance. Belangrijke elementen zijn onder meer:

Oproepmodel, ernstmatrix en rapportageautoriteit

Een CERT-In-ready SOC vereist een goed gedefinieerd operationeel model dat continue monitoring en snelle respons garandeert:

- 24×7 dekkingsmodelmet duidelijke ploegoverdrachtprocedures

- Gelaagde analistenstructuurmet escalatiepaden voor potentiële rapporteerbare incidenten

- Classificatiematrix voor ernstdie aansluit bij de CERT-In-rapporteerbare incidentcategorieën

- Kader voor beslissingsautoriteitaanwijzen wie CERT-In-rapporten kan autoriseren

- SLA volgmechanismenom de time-to-rapport-statistieken te monitoren

De ernstmatrix moet voor elk incidenttype duidelijke criteria definiëren, zodat analisten snel kunnen bepalen of een gebeurtenis aan de rapportagedrempel voldoet. Het raamwerk van de beslissingsautoriteit moet specifieke rollen aanwijzen die geautoriseerd zijn om rapporten goed te keuren en in te dienen bij CERT-In, zodat rapporten ook buiten kantooruren binnen het tijdsbestek van zes uur kunnen worden verzonden.

Tafelbladoefeningen

Het regelmatig testen van de incidentrespons- en rapportageprocedures is van essentieel belang om de paraatheid voor daadwerkelijke incidenten te garanderen:

- Kwartaal tafelbladoefeningensimuleren van verschillende rapporteerbare incidentscenario's

- Rolspecifieke trainingvoor alle SOC teamleden met CERT-In-vereisten

- Cross-functionele oefeningenwaarbij technische teams, management en juridische zaken/compliance betrokken zijn

- Scenariogebaseerd testenvan detectie-, analyse- en rapportageworkflows

- Beoordelingen na het sportenproceshiaten identificeren en aanpakken

Deze oefeningen moeten het end-to-end incidentresponsproces testen, vanaf de initiële detectie tot en met analyse, besluitvorming en rapportvoorbereiding. Scenario's moeten verschillende typen incidenten bestrijken die zijn gespecificeerd in de CERT-In Directions, met bijzondere aandacht voor complexe scenario's die de grenzen van het rapportagevenster van zes uur op de proef stellen.

Reactietijd bewijzen

MSP's moeten uitgebreide documentatie bijhouden om naleving van de rapportagevereiste van zes uur aan te tonen tijdens audits of onderzoeken:

- Incidentrecords met tijdstempeldocumenteren van detectie-, analyse- en rapportageactiviteiten

- Door het systeem gegenereerde auditlogboekenter ondersteuning van handmatige documentatie

- Ontvangstbewijzen voor indiening rapporterenvan CERT-In-portaal of e-mailcommunicatie

- SLA nalevingsrapportentoont historische prestaties ten opzichte van de eis van 6 uur

- Procesdocumentatieaantonen hoe de organisatie zorgt voor tijdige rapportage

Deze documentatie moet worden bewaard in een veilige, gemakkelijk toegankelijke opslagplaats om de gereedheid voor audits te ondersteunen. Regelmatige beoordelingen van de volledigheid en nauwkeurigheid van de documentatie moeten worden uitgevoerd om ervoor te zorgen dat bewijs van naleving altijd beschikbaar is.

Technische blauwdruk

Referentiearchitectuur: SIEM/SOAR + logboekpijplijnen + onveranderlijke opslag

Een robuuste technische architectuur vormt de basis voor CERT-In-compliance. De referentiearchitectuur moet het volgende bevatten:

- Gedistribueerde agenten voor logboekverzamelinggeïmplementeerd op alle beheerde systemen

- Infrastructuur voor het doorsturen van logboekenmet redundantie en foutafhandeling

- SIEM-platformvoor logaggregatie, normalisatie en correlatie

- SOAR mogelijkhedenvoor geautomatiseerde incidenttriage en -respons

- Onveranderlijke opslagoplossingvoor het veilig opbergen van houtblokken

- Controles op gegevenssoevereiniteitervoor zorgen dat logs binnen India

- blijven Zoek- en ophaalmechanismenvoor snel incidentonderzoek

Deze architectuur moet worden ontworpen met het oog op schaalbaarheid, betrouwbaarheid en naleving van de bewaarvereiste van 180 dagen. Prestatieoverwegingen zijn van cruciaal belang, omdat het systeem zowel realtime analyses voor incidentdetectie als historische zoekopdrachten voor onderzoeken moet ondersteunen.

Waarschuwing: identiteit, bevoorrechte toegang, exfil, ransomware, storing

Effectieve alarmering is essentieel voor het detecteren van rapporteerbare incidenten binnen het tijdsbestek dat nodig is voor CERT-In-compliance. De belangrijkste waarschuwingscategorieën zijn:

- Op identiteit gebaseerde waarschuwingenvoor accountcompromis, escalatie van bevoegdheden en ongeautoriseerde toegang

- Bewaking van bevoorrechte toegangvoor misbruik van administratieve accounts en ongeautoriseerde acties

- Detectie van gegevensexfiltratievoor ongebruikelijke uitgaande gegevensoverdrachten en mogelijke inbreuken

- Ransomware-indicatoreninclusief bestandsversleutelingsactiviteiten en bekende malware-handtekeningen

- Bewaking van de beschikbaarheid van servicesvoor uitval en serviceweigeringsvoorwaarden

- Netwerkgebaseerde detectievoor scannen, zijwaartse beweging en command-and-control-verkeer

Deze waarschuwingen moeten worden afgestemd om de gevoeligheid in evenwicht te brengen met precisie, zodat potentiële rapporteerbare incidenten snel worden gedetecteerd en tegelijkertijd valse positieven worden geminimaliseerd die het SOC-team zouden kunnen overweldigen.

Controles die valse positieven verminderen maar rapportagevensters beschermen

Om de uitdaging aan te gaan om aan de rapportageperiode van zes uur te voldoen en tegelijkertijd onnodige rapporten te vermijden, moeten MSP's het volgende implementeren:

- Validatie van waarschuwingen in meerdere fasenmet geautomatiseerde verrijking van initiële detecties

- Basislijnbewuste detectiedat rekening houdt met normale patronen voor elke omgeving

- Correlatieregelsdie meerdere indicatoren combineren om valse positieven te verminderen

- Op machine learning gebaseerde anomaliedetectieom ongewoon gedrag te identificeren

- Geautomatiseerde draaiboekenvoor initiële triage en bewijsverzameling

- Risicogebaseerde prioriteringom de aandacht van analisten te richten op de meest kritische waarschuwingen

Deze controles moeten voortdurend worden verfijnd op basis van prestatiegegevens en lessen die zijn geleerd uit zowel echte incidenten als oefeningen. Het doel is om een detectie- en triageproces te creëren dat op betrouwbare wijze rapporteerbare incidenten identificeert en valse positieven eruit filtert, allemaal binnen een tijdsbestek dat een goede analyse en rapportage binnen een tijdsbestek van zes uur mogelijk maakt.

Nalevingsbewijspakket

Incident Response SOP afgestemd op CERT-In

Een uitgebreide Incident Response Standard Operating Procedure (SOP) is essentieel voor CERT-In-compliance. Dit document moet het volgende bevatten:

- Kader voor incidentclassificatieafgestemd op CERT-In rapporteerbare incidentcategorieën

- Detectie- en triageproceduresmet duidelijke verantwoordelijkheden en tijdlijnen

- Escalatiepadenvoor mogelijke rapporteerbare incidenten

- Analyse- en validatieworkflowsmet beslissingscriteria

- Rapportageproceduresinclusief sjablonen en indieningsmethoden

- Activiteiten na incidenteninclusief documentatie en geleerde lessen

- Contactgegevensvoor CERT-In en andere relevante autoriteiten

De SOP moet de nadruk leggen op de rapportagevereiste van zes uur en processtromen omvatten die ervoor zorgen dat deze tijdlijn consistent kan worden gehaald. Het moet regelmatig worden herzien en bijgewerkt op basis van wijzigingen in de CERT-In-vereisten, lessen uit incidenten en feedback uit oefeningen.

Beleid voor het bewaren van logboeken en systeemontwerpnota

Een formeel beleid voor het bewaren van logboeken en de bijbehorende systeemontwerpnota moeten de aanpak documenteren om aan de bewaarvereiste van 180 dagen te voldoen. Deze documenten moeten betrekking hebben op:

- Reikwijdte van logboekverzamelingwaarbij alle systemen worden geïdentificeerd die vallen onder de eis

- Logboektypen en -formatente verzamelen van elk systeem

- Verzamelmechanismenen transportbeveiliging

- Opslagarchitectuurinclusief capaciteitsplanning en schaalvergroting

- Bewaartermijnenen verwijderingsprocedures

- Toegangscontroleen auditlogboekregistratie voor de logopslagplaats

- Back-up- en herstelproceduresvoor het logbeheersysteem

- Controles op gegevenssoevereiniteitervoor zorgen dat logs binnen India

blijven De System Design Note moet technische details over de implementatie bevatten, inclusief componentspecificaties, gegevensstromen en beveiligingscontroles. Deze documentatie dient zowel als operationeel referentiepunt als als bewijs van naleving tijdens audits.

Tijdsynchronisatiebeleid + monitoringrapport

Een tijdsynchronisatiebeleid en een begeleidend monitoringrapportsjabloon moeten de aanpak documenteren om aan de NTP-synchronisatievereiste te voldoen. Deze documenten moeten het volgende bevatten:

- NTP-serverarchitectuurmet primaire en secundaire tijdbronnen

- Traceerbaarheidsdocumentatieafstemming met NIC- of NPL-tijdbronnen tonen

- Configuratiestandaardenvoor verschillende systeemtypen

- Monitoringaanpakinclusief statistieken en drempels

- Waarschuwingsproceduresvoor synchronisatieproblemen

- Herstelworkflowsvoor het aanpakken van tijdafwijking

- Rapportagesjablonennalevingsstatus in de hele omgeving weergeven

Het monitoringrapport moet een momentopname bieden van de tijdsynchronisatiestatus in de hele omgeving, waarbij eventuele systemen die niet aan de eisen voldoen worden benadrukt en herstelacties worden gedocumenteerd. Dit rapport moet regelmatig worden gegenereerd om voortdurende naleving van de tijdsynchronisatievereiste aan te tonen.

Veelgestelde vragen

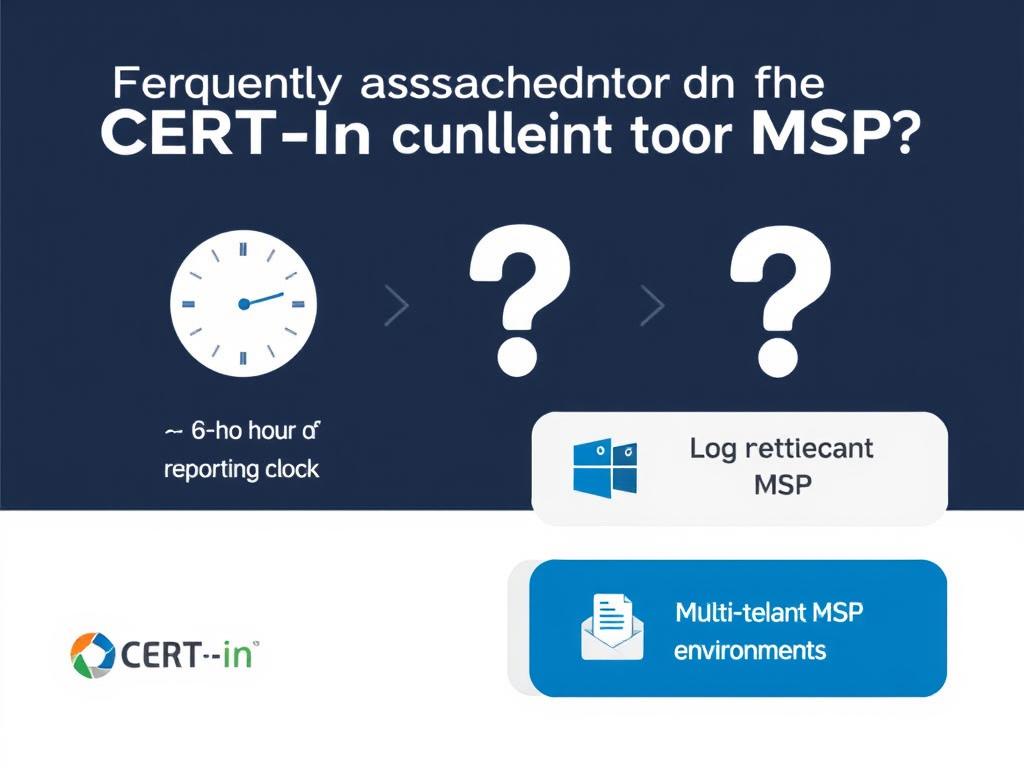

Is de 6-uursklok vanaf detectie of bevestiging?

Is de 6-uursklok vanaf detectie of bevestiging?

De rapportagetijdlijn van zes uur begint vanaf het moment van detectie of melding van het incident, niet vanaf het moment van bevestiging. Deze interpretatie is gebaseerd op de bewoordingen in de CERT-In Directions, waarin staat dat organisaties “binnen 6 uur nadat ze dergelijke incidenten hebben opgemerkt of op de hoogte zijn gebracht van dergelijke incidenten” moeten rapporteren.

Dit betekent dat MSP's efficiënte triage- en validatieprocessen moeten opzetten om snel te bepalen of een gedetecteerde gebeurtenis een te rapporteren incident vormt. Hoewel een grondige analyse belangrijk is om onnodige meldingen te voorkomen, moet het proces zo worden ontworpen dat het binnen een tijdsbestek van zes uur wordt voltooid, zelfs bij complexe incidenten.

De beste praktijk is het implementeren van een gefaseerde aanpak waarbij initiële detectie onmiddellijke triage in gang zet, gevolgd door snelle validatie en escalatie voor potentiële rapporteerbare incidenten. De definitieve bepaling en de voorbereiding van het rapport moeten worden voltooid met voldoende marge om indiening binnen het tijdsbestek van zes uur te garanderen.

Welke logboeken tellen mee en wat is het minimale bewaarontwerp?De CERT-In Directions vereisen dat “alle logbestanden van alle ICT-systemen” gedurende een periode van 180 dagen binnen de Indiase jurisdictie worden bewaard. Deze brede taal omvat een breed scala aan logtypen, waaronder:

- Systeemlogboeken (besturingssysteemgebeurtenissen, authenticatie, autorisatie)

- Applicatielogboeken (webservers, databases, bedrijfsapplicaties)

- Beveiligingslogboeken (firewalls, IDS/IPS, eindpuntbeveiliging)

- Netwerklogboeken (routers, switches, load balancers)

- Logboeken van cloudservices (infrastructuur-, platform- en softwareservices)

Het minimale retentieontwerp moet het volgende bevatten:

- Gecentraliseerde infrastructuur voor het verzamelen van logboeken met agenten of doorstuurders op alle systemen

- Gelaagde opslagarchitectuur die prestatie en kosten balanceert

- Manipulatiebestendige controles om ongeoorloofde wijzigingen te voorkomen

- Toegangscontroles die beperken wie logboeken kan bekijken of beheren

- Zoek- en ophaalmogelijkheden voor incidentonderzoek

- Controles op gegevenssoevereiniteit zorgen ervoor dat logboeken binnen India

blijven Organisaties moeten een risicogebaseerde aanpak implementeren voor de breedsprakigheid van logboeken, waarbij gedetailleerde logboeken voor kritieke systemen worden vastgelegd en tegelijkertijd selectievere logboekregistratie wordt geïmplementeerd voor systemen met een lager risico, en er tegelijkertijd voor moet worden gezorgd dat beveiligingsrelevante gebeurtenissen consistent in de hele omgeving worden vastgelegd.

Hoe gaan we om met multi-tenant MSP-logboekregistratie en scheiding van klantgegevens?Omgevingen met meerdere tenants bieden unieke uitdagingen voor de naleving van CERT-In, met name op het gebied van logbeheer en incidentrapportage. Best practices voor het omgaan met deze uitdagingen zijn onder meer:

- Logische scheiding van logboekenmet behulp van tenant-ID's of afzonderlijke logboekarchieven

- Op rollen gebaseerde toegangscontroleszichtbaarheid beperken tot bevoegd personeel

- Duidelijke contracttaaldefiniëren van verantwoordelijkheden voor incidentrapportage

- Procedures voor kennisgeving aan klantenvoor incidenten die hun omgeving beïnvloeden

- Klantbewuste responsprocessen voor incidentendie gegevensscheiding respecteren

MSP's moeten technische controles implementeren die de scheiding tussen huurdergegevens behouden en tegelijkertijd een efficiënte verzameling en analyse van logboeken mogelijk maken. Dit omvat doorgaans het taggen van logboeken met tenant-ID's op het moment van verzameling en het afdwingen van toegangscontroles gedurende de gehele levenscyclus van het logboekbeheer.

Serviceovereenkomsten moeten duidelijk de rollen en verantwoordelijkheden van de MSP en de klant definiëren bij het voldoen aan de CERT-In-vereisten, met name op het gebied van incidentrapportage en het bewaren van logboeken. Deze overeenkomsten moeten scenario's aanpakken waarin incidenten meerdere huurders treffen en protocollen opstellen voor het coördineren van reacties, met behoud van de juiste scheiding.

Deskundige begeleiding voor uw CERT-in-compliancetraject

Het implementeren van CERT-In compliance-eisen brengt complexe technische en operationele overwegingen met zich mee. Ons team van beveiligings- en compliancespecialisten kan u helpen bij het ontwerpen en implementeren van een uitgebreid CERT-In complianceprogramma dat is afgestemd op uw MSP-omgeving. Neem vandaag nog contact met ons op voor advies over uw specifieke compliancebehoeften.

Gerelateerde compliancebronnen

DPDP-naleving

Begrijp hoe de CERT-In-vereisten kruisen met de Digital Personal Data Protection Act van India en ontwikkel geïntegreerde compliance-strategieën.

Naleving van de financiële sector

Ontdek hoe de RBI-, SEBI- en IRDAI-regelgeving aansluiten bij de CERT-In-vereisten voor MSP's die klanten uit de financiële sector bedienen.

ISO 27001 Uitlijning

Ontdek hoe u CERT-In-compliancevereisten kunt integreren in uw bestaande ISO 27001 Information Security Management System.

Conclusie

De CERT-In Directions 2022 vertegenwoordigen een significante evolutie in het regelgevingslandschap van India op het gebied van cyberbeveiliging, waarbij specifieke en tijdgevoelige eisen worden opgelegd aan MSP's en andere dienstverleners. Het succesvol implementeren van deze vereisten vereist een combinatie van technische infrastructuur, operationele processen en organisatorische gereedheid.

Door het opzetten van robuuste incidentdetectie- en rapportagemogelijkheden, het implementeren van uitgebreide oplossingen voor logbeheer, het garanderen van nauwkeurige tijdsynchronisatie en het onderhouden van de juiste documentatie, kunnen MSP's compliance bereiken en tegelijkertijd hun algehele beveiligingspositie verbeteren. Deze mogelijkheden voldoen niet alleen aan de wettelijke vereisten, maar verbeteren ook het vermogen van de MSP om zowel hun eigen omgeving als die van hun klanten te beschermen.

Naarmate het regelgevingslandschap blijft evolueren, zullen MSP's die een sterke basis leggen voor CERT-In-compliance goed gepositioneerd zijn om zich aan te passen aan nieuwe vereisten en het vertrouwen van hun klanten te behouden. Door compliance te beschouwen als een kans om de beveiligingscapaciteiten te verbeteren en niet alleen maar als een regelgevende last, kunnen MSP’s strategische waarde ontlenen aan hun compliance-investeringen.