Por que NIS2 muda a forma como as organizações lidam com incidentes

A Diretiva Redes e Sistemas de Informação 2 (NIS2) representa uma evolução significativa no quadro de segurança cibernética do EU. Alarga o âmbito regulamentar, introduz obrigações de prestação de informações mais rigorosas e atribui responsabilidade direta à gestão de topo. Para os profissionais de segurança, isso significa adaptar as estruturas existentes de resposta a incidentes para atender aos novos requisitos de conformidade, mantendo ao mesmo tempo a eficácia operacional.

Visão geral do NIS2 e do seu impacto na cibersegurança nacional e transfronteiriça

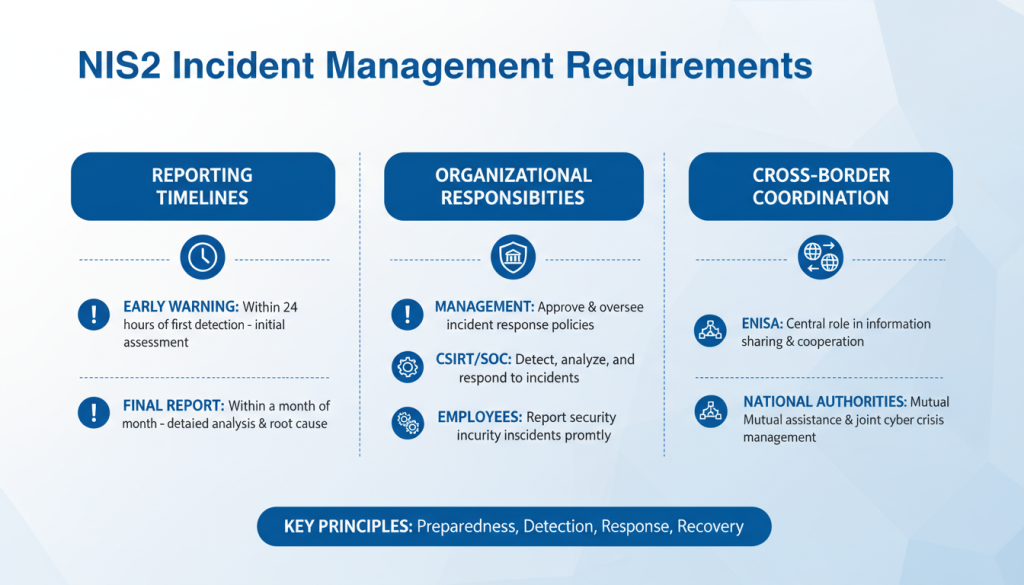

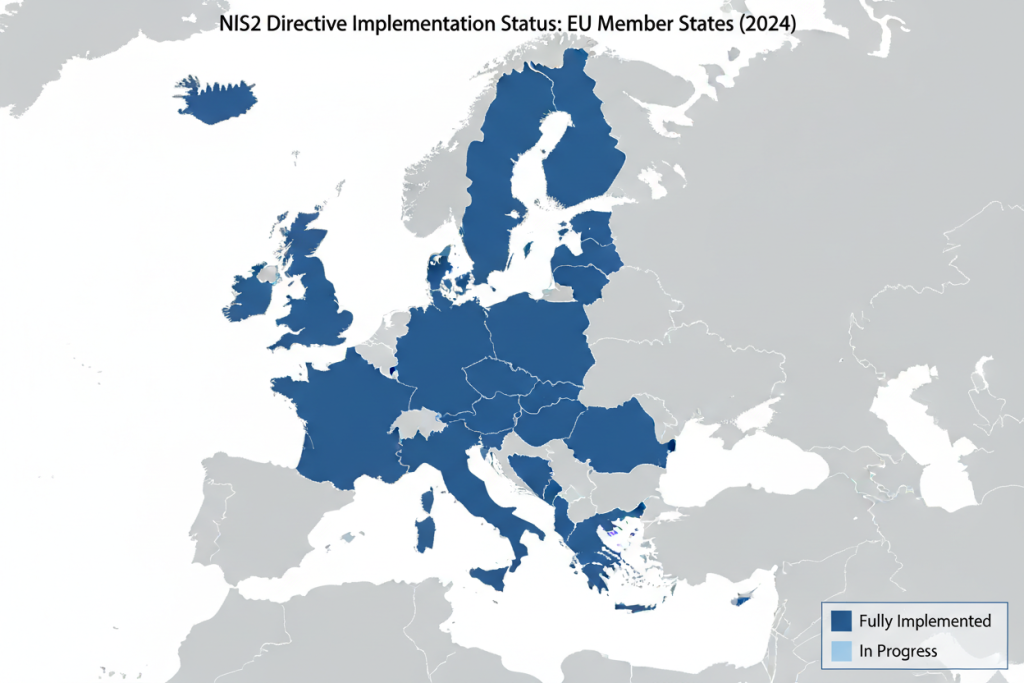

NIS2 amplia o escopo das entidades sujeitas a regulamentações de segurança cibernética em EU Estados Membros, fortalece os poderes de supervisão e torna mais rigorosas as regras de comunicação e fiscalização. Os Estados-Membros foram obrigados a transpor a diretiva para a legislação nacional até 17 de outubro de 2024, embora alguns países ainda estejam a finalizar os detalhes da implementação. A diretiva enfatiza tanto a resiliência operacional como a coordenação transfronteiriça, tornando o tratamento de incidentes uma preocupação central de conformidade e continuidade dos negócios.

Definição de «gestão de incidentes NIS2» e sua relação com os quadros existentes

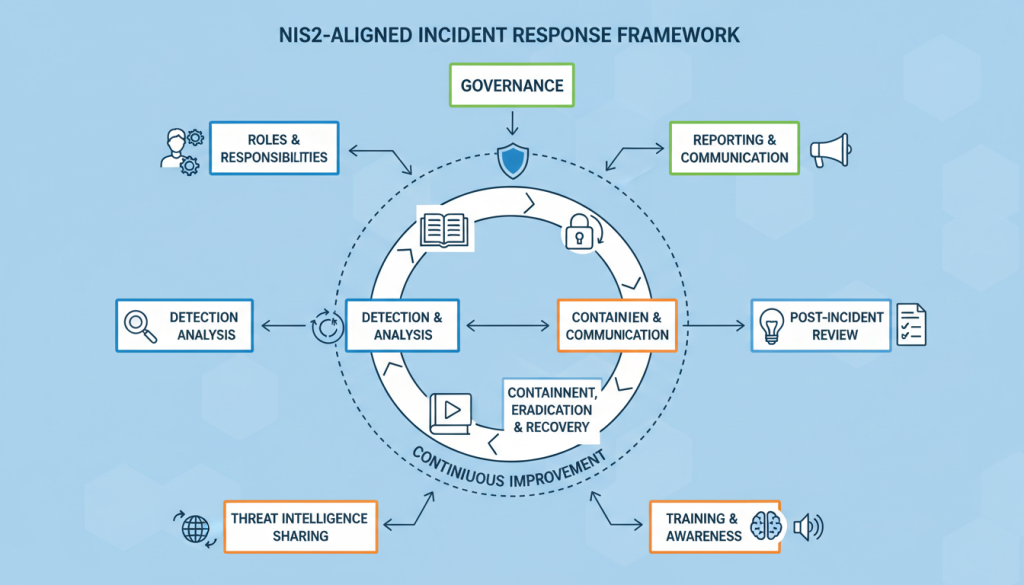

O gerenciamento de incidentes NIS2 abrange os processos, funções, ferramentas e governança que garantem detecção, tratamento, relatórios e aprendizado oportunos com os incidentes em conformidade com as obrigações NIS2. Embora se sobreponha a estruturas existentes como ISO/IEC 27001 e NIST SP 800-61, NIS2 acrescenta prazos de relatórios mais rígidos e responsabilidade mais ampla para a alta administração.

NIS2 não substitui as estruturas existentes de resposta a incidentes – ele as aprimora com requisitos regulatórios e cronogramas específicos que devem ser integrados aos seus processos existentes.

Os principais pontos de intersecção entre NIS2 e estruturas estabelecidas incluem:

- Gestão do ciclo de vida dos incidentes, desde a deteção até à revisão pós-incidente

- Recolha e preservação de provas para análise regulamentar

- Coordenação transfronteiriça para incidentes que afetam vários Estados-Membros

- Integração com processos de gestão de risco e melhoria contínua

O que está em jogo: riscos jurídicos, operacionais e de reputação

O não cumprimento dos requisitos de gestão de incidentes NIS2 acarreta consequências significativas:

Jurídico e Financeiro

Multas até 10 milhões de euros ou 2% da receita anual global para entidades essenciais (7 milhões de euros ou 1,4% para entidades importantes)

Operacional

Maior escrutínio regulamentar, melhorias de segurança obrigatórias e potencial perturbação dos negócios durante a reparação

Reputacional

Perda de confiança do cliente, danos à reputação da marca e potenciais impactos nas relações comerciais, especialmente com entidades essenciais

De acordo com o relatório IBM Cost of a Data Breach, as organizações com capacidades maduras de resposta a incidentes reduzem os custos de violação em uma média de 58% em comparação com aquelas sem tais capacidades. A conformidade com NIS2 não apenas evita penalidades, mas também fortalece sua postura geral de segurança.

Construindo uma estrutura de resposta a incidentes alinhada ao NIS2

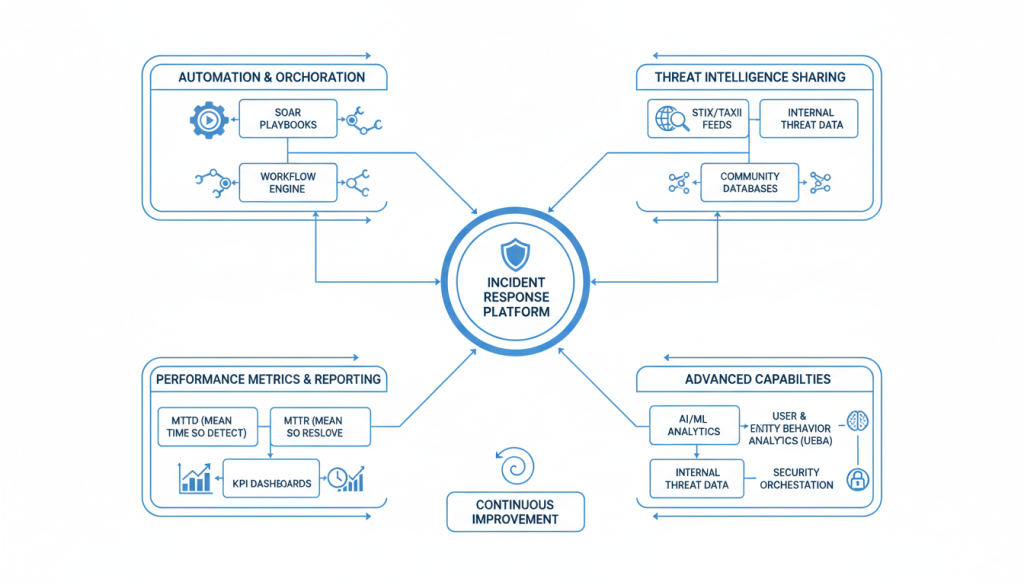

Componentes essenciais de um programa de resposta a incidentes adaptado a NIS2

Um programa abrangente de resposta a incidentes alinhado ao NIS2 requer vários componentes interconectados:

| Componente | Descrição | NIS2 Alinhamento |

| Governança e Política | Patrocínio executivo, políticas documentadas e procedimentos de resposta a incidentes em conformidade com NIS2 | Estabelece a base de responsabilização e conformidade da gestão |

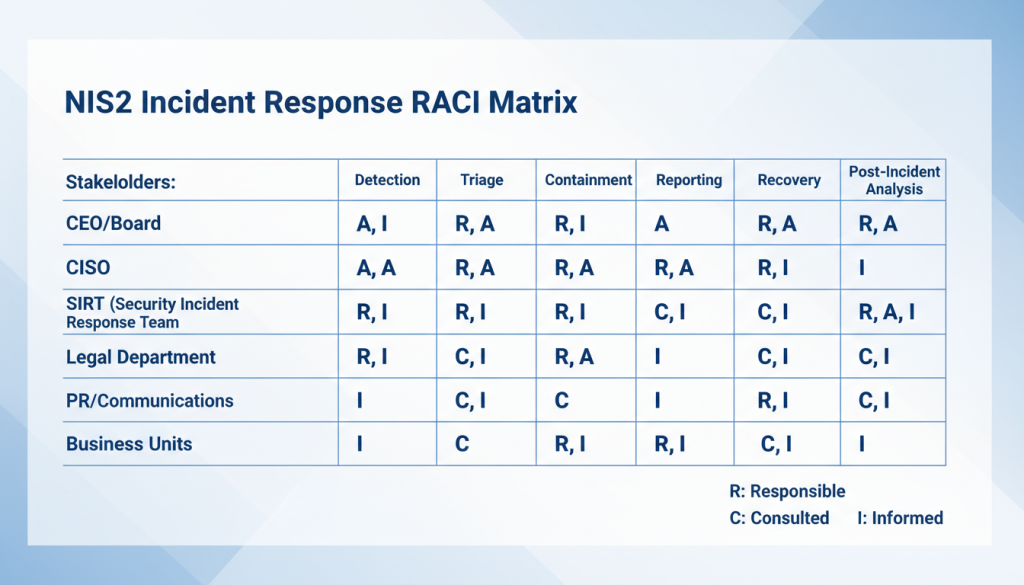

| Funções e responsabilidades | Matriz RACI clara para SIRT, CIO/CISO, Jurídico, Comunicações e Continuidade de Negócios | Garante a tomada de decisões e relatórios atempados dentro dos prazos regulamentares |

| Detecção e monitoramento | Centro de operações de segurança 24 horas por dia, 7 dias por semana (SOC), registro abrangente e inteligência de ameaças | Reduz o tempo de detecção e permite recursos de alerta precoce |

| Manuais e Runbooks | Procedimentos acionáveis para tipos de incidentes comuns com acionadores de relatórios NIS2 | Padroniza a resposta e garante que as etapas regulatórias não sejam perdidas |

| Relatórios e evidências | Modelos estruturados para cronogramas, avaliação de impacto e artefatos forenses | Facilita a exigência de relatórios 24 horas por dia, 72 horas por dia, com evidências adequadas |

| Treinamento e Exercícios | Exercícios de mesa e simulações que incluem cenários de relatórios NIS2 | Valida a preparação da equipe para conformidade regulatória sob pressão |

| Melhoria Contínua | Avaliações pós-incidente e KPI para acompanhamento da maturidade | Demonstra conformidade contínua e redução de riscos aos reguladores |

Precisa de ajuda para construir sua estrutura de resposta a incidentes NIS2?

Baixe nosso modelo abrangente de estrutura de resposta a incidentes NIS2 para impulsionar seus esforços de conformidade.

Integração das melhores práticas de resposta a incidentes com os requisitos NIS2

O gerenciamento eficaz de incidentes NIS2 combina práticas de segurança estabelecidas com requisitos regulatórios específicos:

Detecção de deslocamento para a esquerda

Implemente monitoramento abrangente em endpoints, redes e ativos em nuvem para detectar incidentes mais cedo na cadeia de ataque. Isso reduz o tempo de detecção e proporciona mais tempo para análise e relatórios dentro dos prazos NIS2.

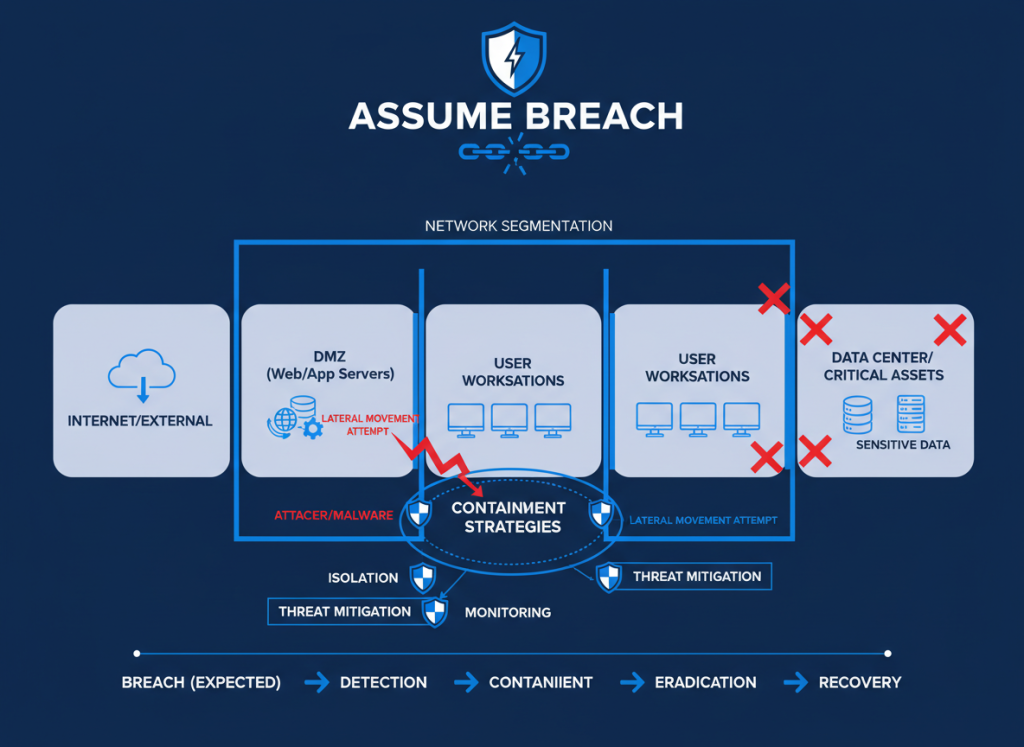

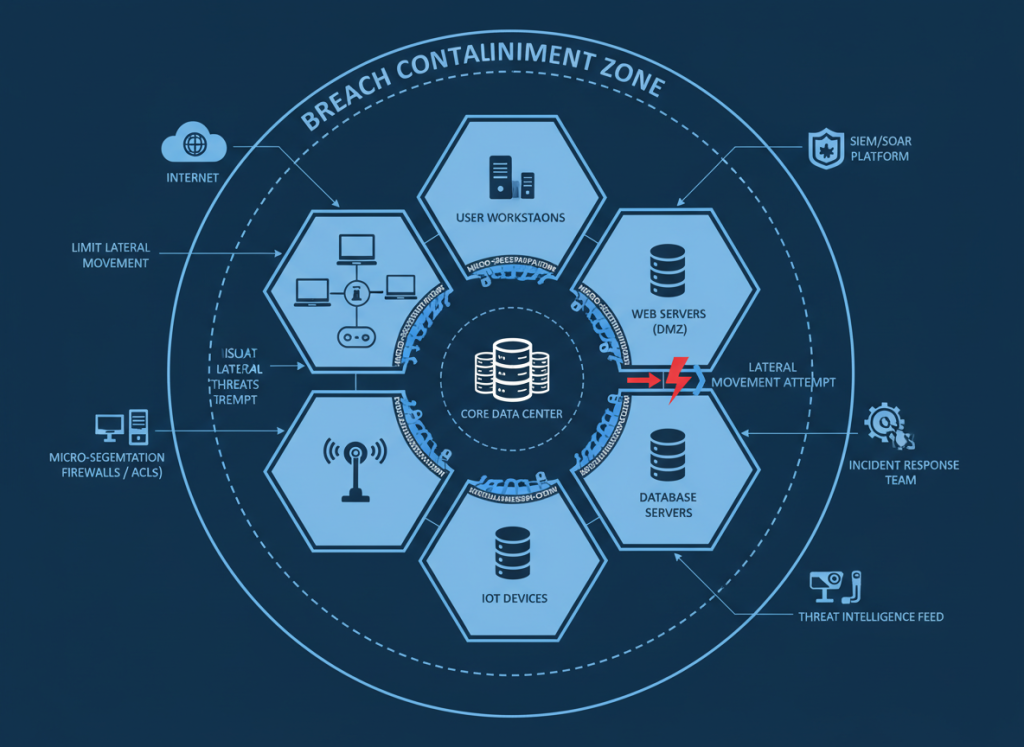

Assuma a mentalidade de violação

Projete estratégias de contenção e segmentação presumindo que os invasores já estejam em sua rede. Esta abordagem minimiza o movimento lateral e reduz o impacto do incidente, o que pode afetar os limites de notificação de NIS2 e o escrutínio regulatório.

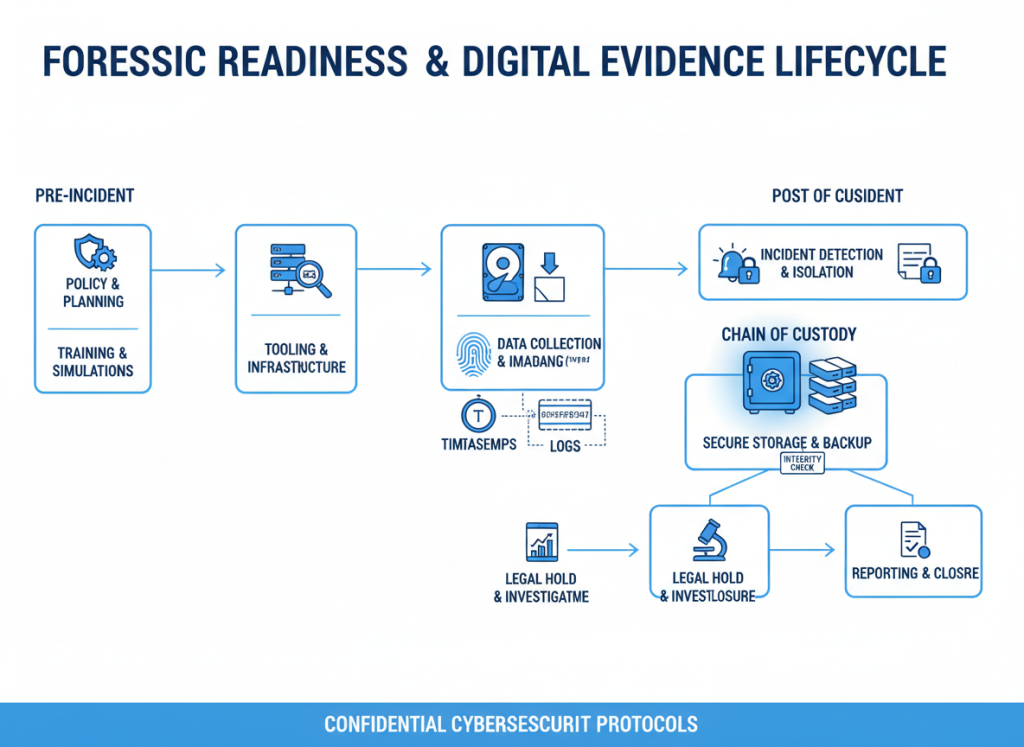

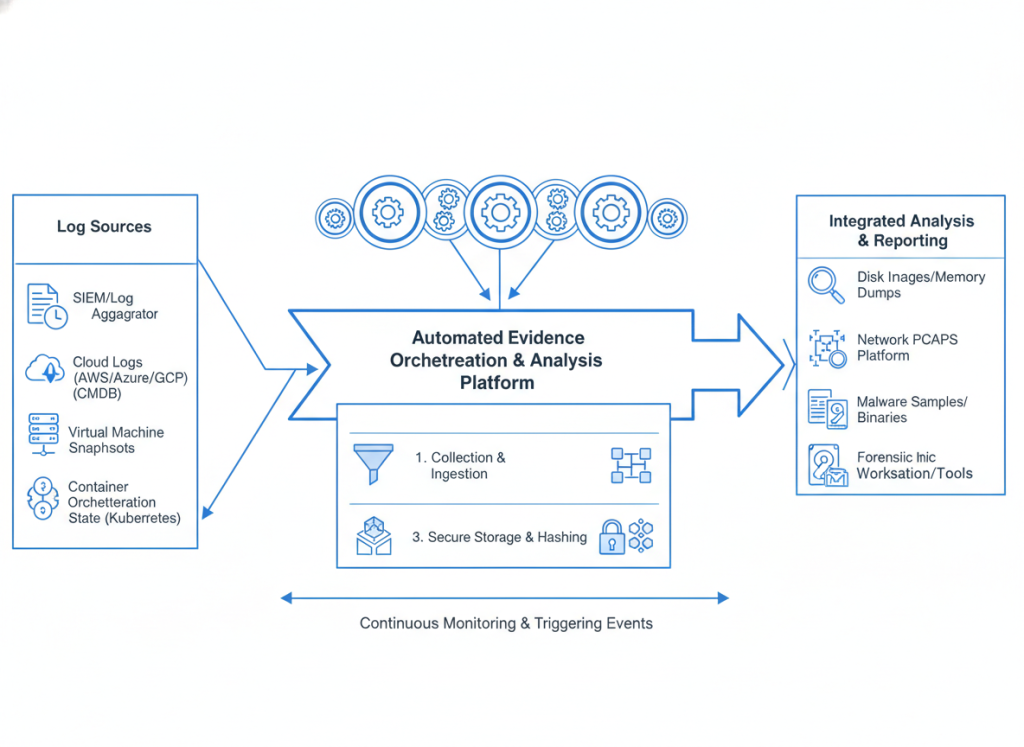

Preparação Forense

Mantenha registros invioláveis e procedimentos de preservação de artefatos para garantir que as evidências sobrevivam à revisão regulatória. NIS2 pode exigir o fornecimento de cronogramas detalhados de incidentes e avaliações de impacto às autoridades.

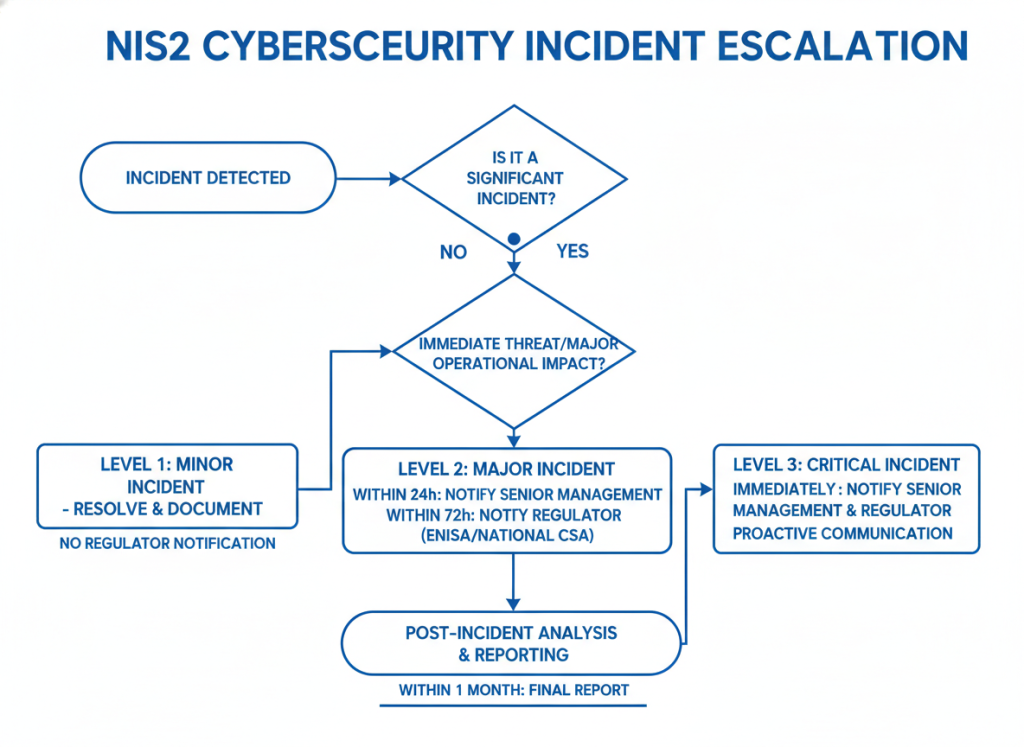

Escalação oportuna

Implementar limites automatizados que acionem notificações da liderança sênior e do regulador, conforme exigido por NIS2. Isso garante que você nunca perca prazos críticos de relatórios, mesmo durante incidentes de alto estresse.

NIS2 o gerenciamento de incidentes dá importância tanto à defesa técnica quanto à integridade da documentação – trate a documentação como uma entrega primária e não como uma reflexão tardia.

Estabelecer funções, responsabilidades e governação para a resposta a incidentes de cibersegurança

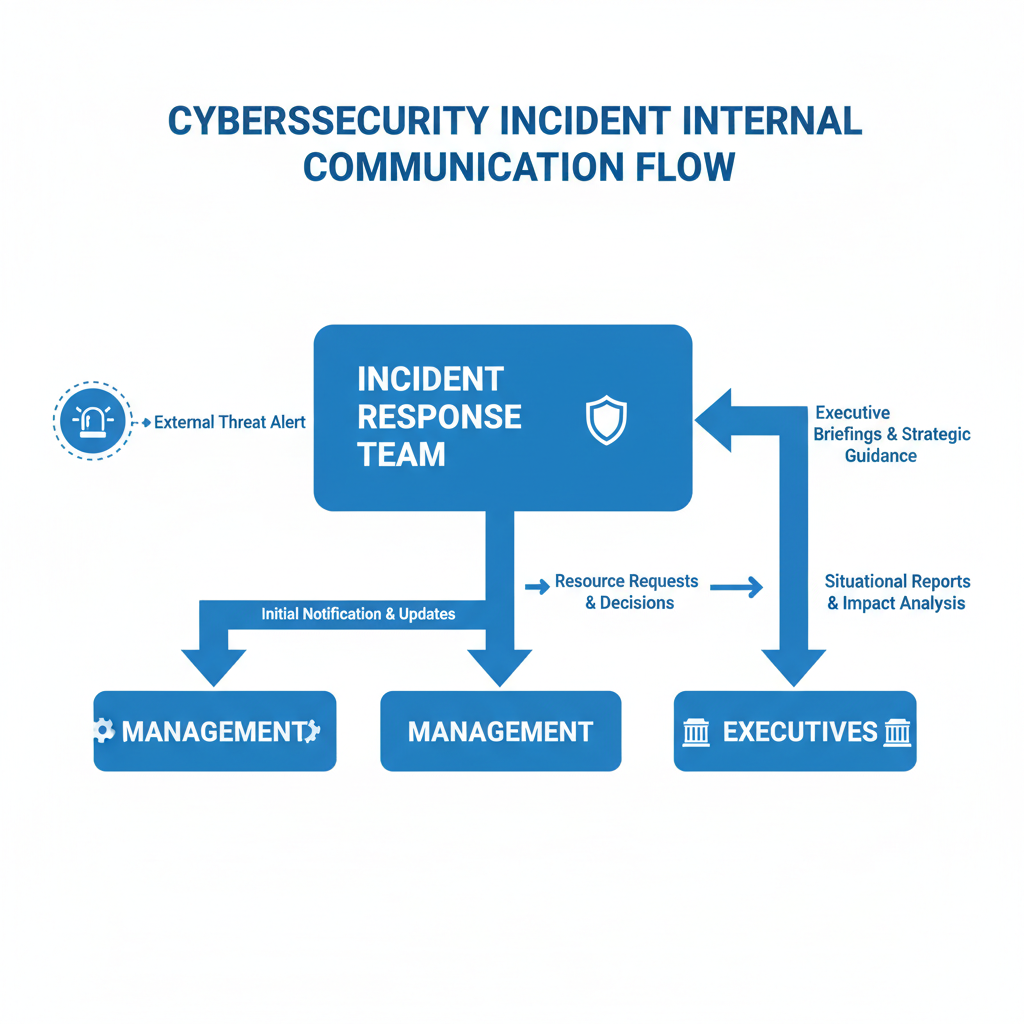

Uma governança clara reduz o atrito nas respostas e garante o cumprimento das obrigações de comunicação de NIS2:

Para incidentes de alto impacto, estabelecer um Fórum Sênior de Decisão de Incidentes (SIDF) com:

- Autoridade de decisão pré-autorizada para ações críticas

- Representação da liderança executiva, segurança, jurídico e comunicações

- Cadência de reunião definida durante incidentes ativos (por exemplo, duas vezes por dia)

- Responsabilidade direta pelas decisões de comunicação regulamentar de NIS2

- Protocolos de documentação que apoiam os requisitos regulamentares de evidência

Esta estrutura de governação garante que as decisões são tomadas ao nível apropriado e que as obrigações regulamentares de prestação de informações nunca são ignoradas durante a resposta a crises.

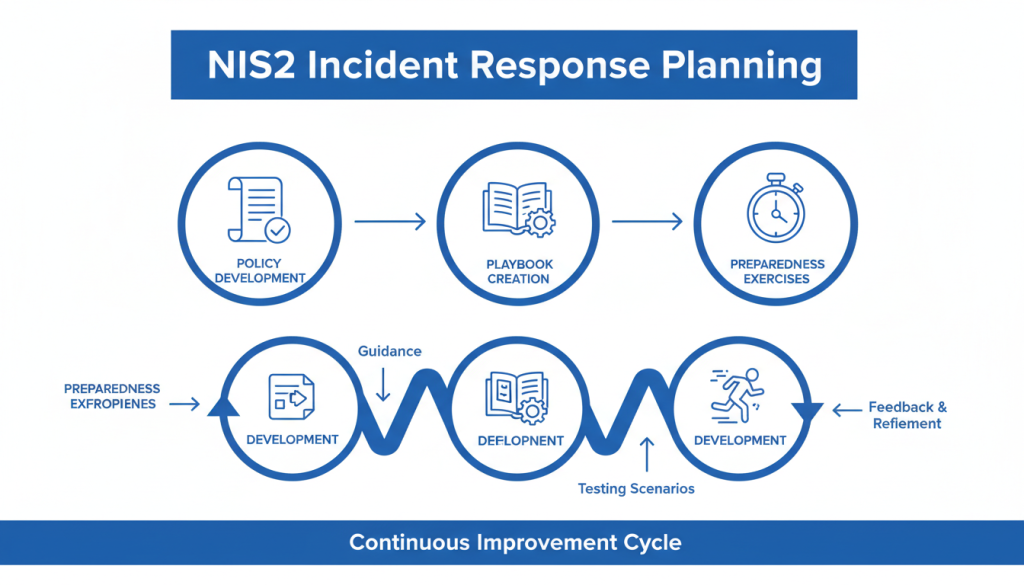

Planejamento de resposta para NIS2: políticas, manuais e preparação

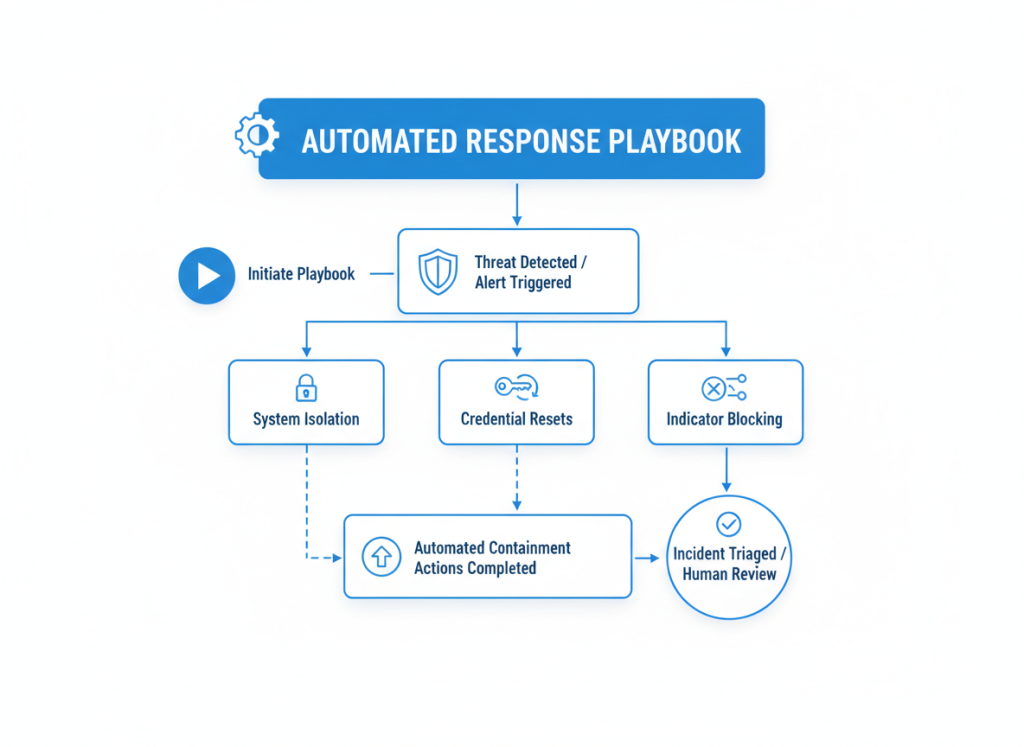

Desenvolvimento de manuais de resposta que reflitam o planejamento de resposta para NIS2

Manuais eficazes transformam políticas em procedimentos viáveis. Para conformidade com NIS2, seus manuais devem abordar tanto a resposta técnica quanto os requisitos de relatórios regulatórios:

Exemplo de estrutura do manual de ransomware

- Fontes de detecção:Alertas EDR, relatórios de usuários, padrões de criptografia de arquivos

- Triagem Imediata:Isole a sub-rede afetada, crie snapshots de VMs e preserve despejos de memória

- Coleta de evidências:Capture despejos de memória, logs EDR, carimbos de data e hora de arquivos, notas de resgate

- Notificações:CISO, Jurídico, SIDF, Responsável pela Proteção de Dados

- NIS2 Relatório:Preparar a notificação inicial no prazo de 24 horas se os limiares de impacto forem atingidos

- Contenção:Segmentação de rede, redefinições de credenciais, bloqueio de domínios C2

- Erradicação:Remoção de malware, correção de vulnerabilidades, reforço da segurança

- Recuperação:Restauração de sistemas, recuperação de dados, validação de serviços

- Pós-incidente:Análise de causa raiz, lições aprendidas, melhorias de controle

Crie manuais semelhantes para outros tipos de incidentes comuns relevantes para sua organização, como exfiltração de dados, comprometimento da cadeia de suprimentos, ataques DDoS e ameaças internas. Cada manual deve incluir gatilhos e modelos de relatórios NIS2 claros.

Exercícios baseados em cenários e testes práticos para validar estratégias de resposta a incidentes

Exercícios regulares são essenciais para validar suas capacidades de resposta a incidentes NIS2:

| Tipo de exercício | Descrição | NIS2 Áreas de foco | Frequência |

| Exercícios de mesa | Cenários baseados em debate com as principais partes interessadas para validar a tomada de decisões | Prazos de comunicação de informações, decisões de notificação, coordenação transfronteiriça | Trimestralmente |

| Exercícios Técnicos | Atividades práticas de resposta para equipas técnicas | Recolha de provas, preservação forense, documentação técnica | Bimestralmente |

| Equipe Vermelha / Equipe Azul | Ataques simulados para testar capacidades de detecção e resposta | Tempo de deteção, tempo de contenção e qualidade das provas | Semestralmente |

| Simulações em escala real | Cenários abrangentes envolvendo todas as partes interessadas e partes externas | Resposta de ponta a ponta, incluindo relatórios regulamentares | Anualmente |

Os exercícios revelam lacunas no processo. Se um manual não puder ser executado sob estresse, ele não estará pronto para um incidente real ou para um escrutínio regulatório.

Use cenários realistas relevantes para sua organização, como interrupções de serviços em nuvem, comprometimento do provedor de serviços gerenciados ou ransomware que afeta funções críticas de negócios. Meça os resultados, incluindo tempo para detecção, tempo para contenção, atraso na decisão e prontidão para notificação do regulador.

Fortaleça suas capacidades de resposta a incidentes

Inscreva-se em nosso próximo webinar: “NIS2 Tabletop Exercise Masterclass” para aprender como projetar e facilitar exercícios eficazes que validem sua conformidade regulatória.

Planos de comunicação: relatórios internos, externos e destinados às autoridades reguladoras no âmbito dos procedimentos de comunicação NIS2

A comunicação eficaz é fundamental para a conformidade com NIS2. O seu plano de comunicação deve abordar três públicos principais:

Comunicações Internas

- Estrutura de notificação em níveis (equipe de incidentes → SIDF → liderança executiva)

- Canais de comunicação seguros e acordados que funcionam durante crises

- Atualizações regulares de status com formato e cadência consistentes

- Caminhos de escalada claros para os bloqueadores da tomada de decisões

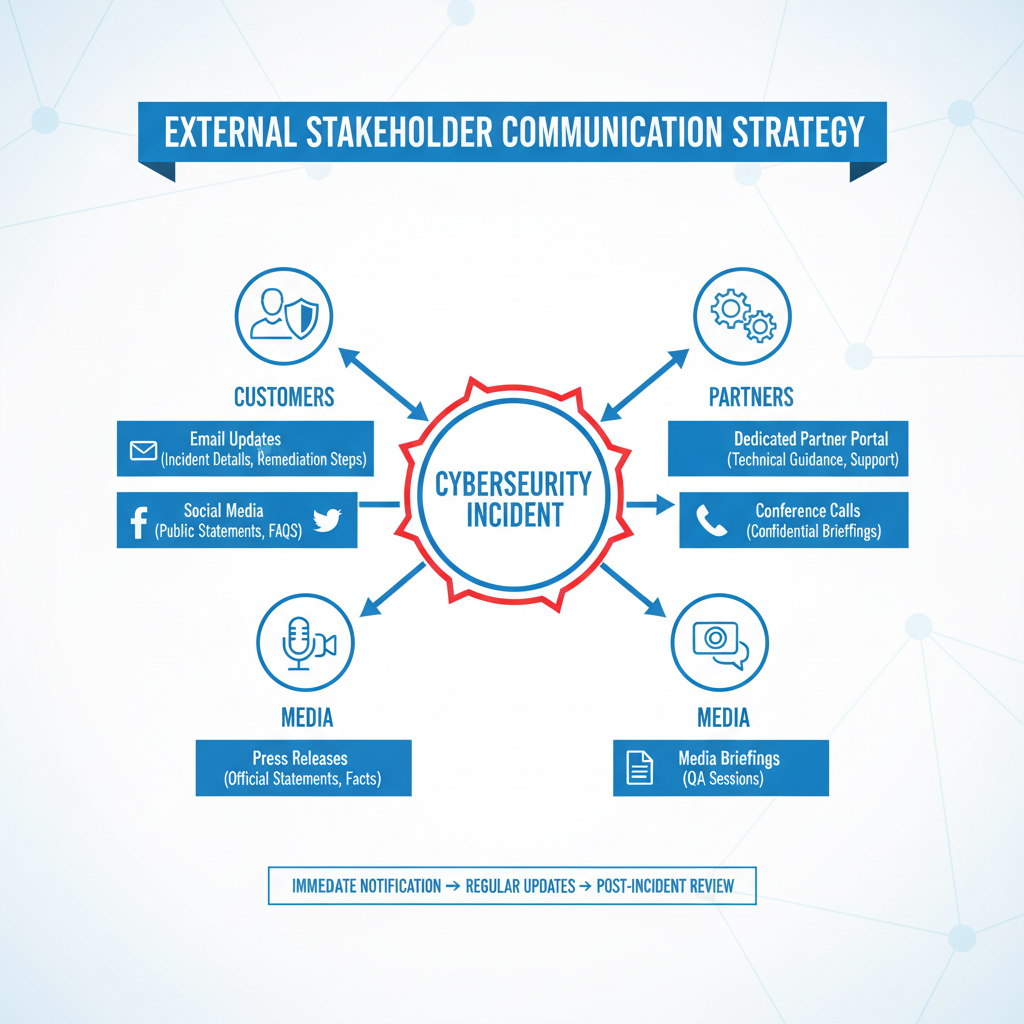

Partes interessadas externas

- Modelos de notificação de clientes revisados por consultores jurídicos

- Quadro de priorização para partes interessadas críticas

- Mensagens transparentes, mas cuidadosamente elaboradas

- Coordenação com equipas de relações públicas e comunicação

- Designação consistente de porta-voz

Relatórios regulamentares

- Modelos de notificação compatíveis com NIS2

- Acompanhamento do cronograma de relatórios 24/72 horas

- Processo de análise jurídica para submissões regulamentares

- Documentação de todas as comunicações regulamentares

- Procedimentos de acompanhamento e comunicação de encerramento

Inclua uma matriz de comunicação em cada manual que especifique quem comunica o quê, para quem, quando e por meio de quais canais. Certifique-se de que todas as comunicações externas sejam revisadas pelo consultor jurídico para manter a precisão e, ao mesmo tempo, cumprir as obrigações regulatórias.

Detecção, triagem e contenção: etapas operacionais no tratamento de incidentes

Deteção precoce e inteligência sobre ameaças para apoiar uma resposta rápida a incidentes de cibersegurança

A detecção precoce é fundamental para o gerenciamento eficaz de incidentes e para o cumprimento dos cronogramas de relatórios NIS2. Implemente estes recursos principais:

Registro centralizado e SIEM

Implemente coleta e correlação abrangentes de logs com limites de alerta definidos. Garanta que os registros sejam preservados com períodos de retenção apropriados para apoiar investigações forenses e relatórios regulatórios.

Detecção e resposta de endpoints (EDR)

Implante soluções EDR em seu ambiente para fornecer visibilidade em tempo real da atividade de endpoint, permitir ações rápidas de contenção e coletar evidências forenses necessárias para relatórios NIS2.

Integração de inteligência contra ameaças

Incorpore feeds de inteligência sobre ameaças relevantes para seu setor e região para aprimorar os recursos de detecção. Concentre-se na inteligência acionável que pode ser operacionalizada através de regras de detecção e atividades de caça.

Análise Comportamental

Implemente análises de comportamento de usuários e entidades (UEBA) para detectar atividades anômalas que possam indicar comprometimento. Essa abordagem ajuda a identificar ataques sofisticados que podem escapar da detecção baseada em assinaturas.

De acordo com o relatório IBM Cost of a Data Breach, as organizações com capacidades de detecção maduras reduzem o tempo de contenção em uma média de 74 dias em comparação com aquelas sem tais capacidades, o que reduz diretamente os custos de remediação e a exposição regulatória.

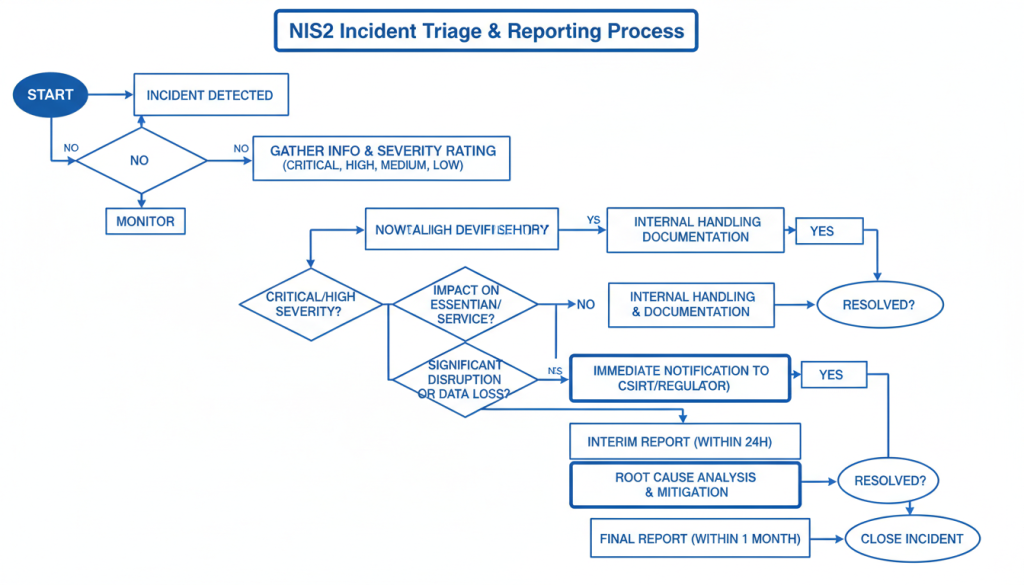

Processos de triagem e priorização alinhados com as regras de criticidade NIS2

Uma triagem eficaz garante que os recursos sejam alocados de forma adequada e que as obrigações de comunicação de NIS2 sejam identificadas rapidamente:

Implemente um sistema padronizado de classificação de incidentes que se alinhe aos requisitos NIS2:

| Nível de gravidade | Critérios | Tempo de Resposta | NIS2 Relatórios |

| Crítico | Impacto significativo nos serviços essenciais, efeitos transfronteiriços, violação substancial de dados | Imediato (24 horas por dia, 7 dias por semana) | Necessário dentro de 24 horas |

| Alto | Interrupção limitada do serviço, potencial de escalonamento, impacto moderado nos dados | Dentro de 4 horas | Provavelmente necessário (avaliar o impacto) |

| Médio | Impacto mínimo no serviço, ameaça contida, exposição limitada de dados | Dentro de 8 horas | Possivelmente necessário (avaliar o impacto) |

| Baixo | Sem impacto no serviço, evento de segurança de rotina, sem exposição de dados | Dentro de 24 horas | Normalmente não é necessário |

Use um modelo padronizado de registro de incidentes que capture todas as informações necessárias para o relatório NIS2, incluindo:

- Âmbito do incidente e sistemas/serviços afetados

- Avaliação de impacto inicial (disponibilidade do serviço, confidencialidade dos dados, integridade)

- Implicações transfronteiriças

- Ações iniciais de contenção tomadas

- Provas recolhidas e estado de conservação

- Indicadores preliminares de causa raiz

Simplifique seu processo de triagem de incidentes

Baixe nosso modelo de triagem de incidentes alinhado ao NIS2 para garantir uma classificação consistente e relatórios oportunos.

Técnicas de contenção e erradicação que satisfazem as expectativas de gestão de incidentes NIS2

A contenção eficaz minimiza o impacto do incidente, preservando ao mesmo tempo as provas para relatórios regulamentares:

Segmentação de Rede

Implemente microssegmentação para limitar o movimento lateral durante incidentes. Certifique-se de que as ações de contenção sejam documentadas com carimbos de data/hora para dar suporte aos requisitos de relatórios NIS2.

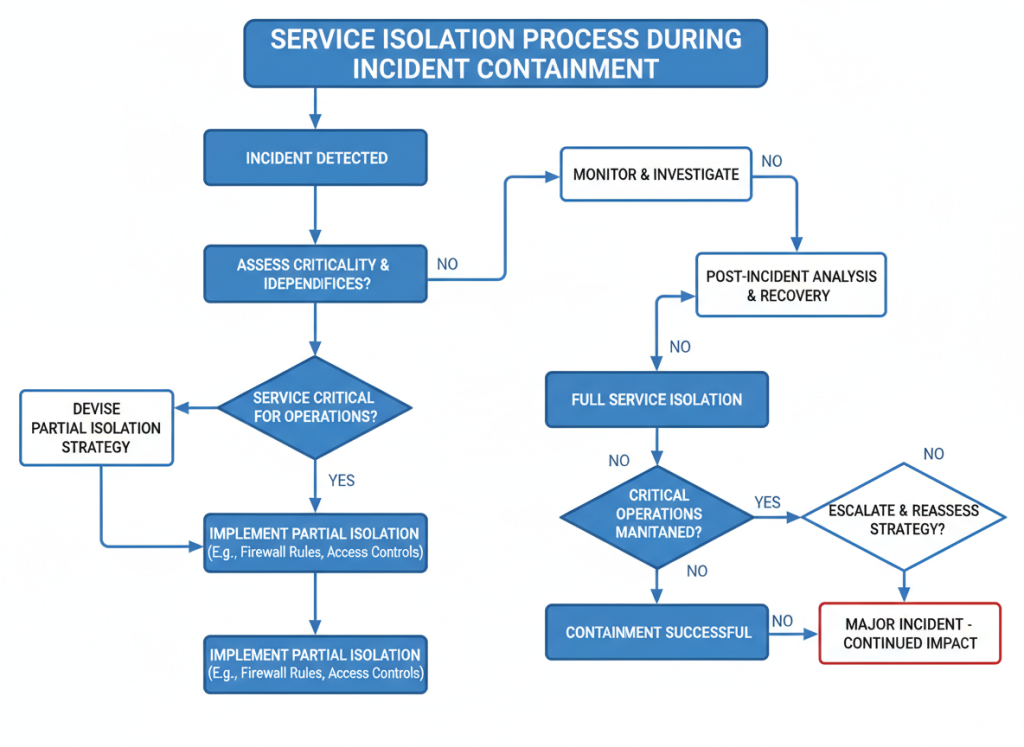

Isolamento de serviço

Desenvolva recursos de “disjuntor” para isolar serviços comprometidos e, ao mesmo tempo, manter operações críticas. Documente o impacto do serviço para relatórios NIS2 sobre efeitos de disponibilidade.

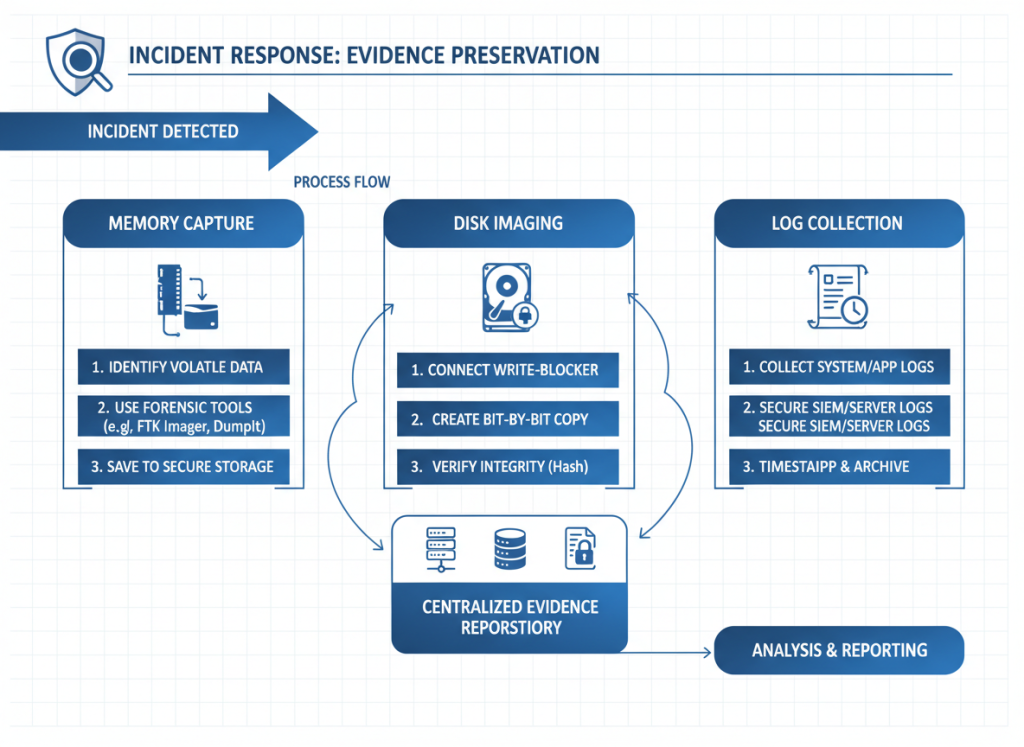

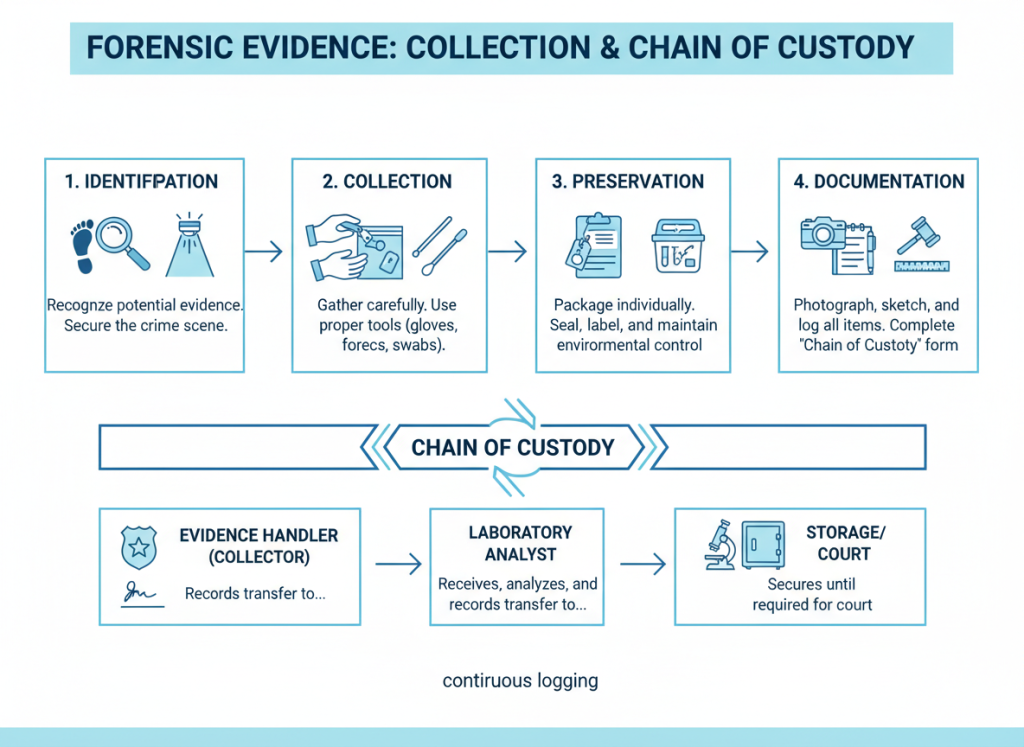

Preservação de provas

Implemente processos de contenção forenses que preservem as evidências antes de tomar ações potencialmente destrutivas. Isto apoia os requisitos de investigação e relatórios regulatórios.

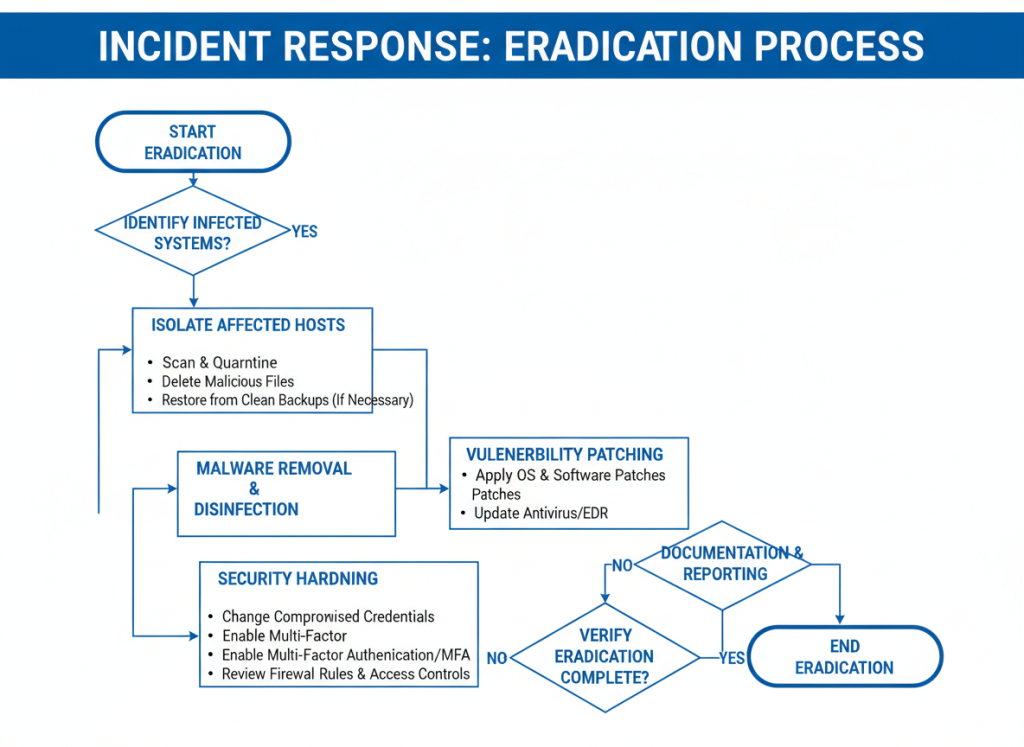

Erradicação documentada

Mantenha registros detalhados de todas as atividades de erradicação, incluindo remoção de malware, correção de vulnerabilidades e reforço de segurança. Esta documentação oferece suporte a relatórios NIS2 sobre ações de correção.

Sempre equilibre a velocidade com a integridade das evidências durante a contenção e erradicação. Os reguladores vão querer ver que ações foram tomadas, quando foram executadas e a sua eficácia na mitigação do incidente.

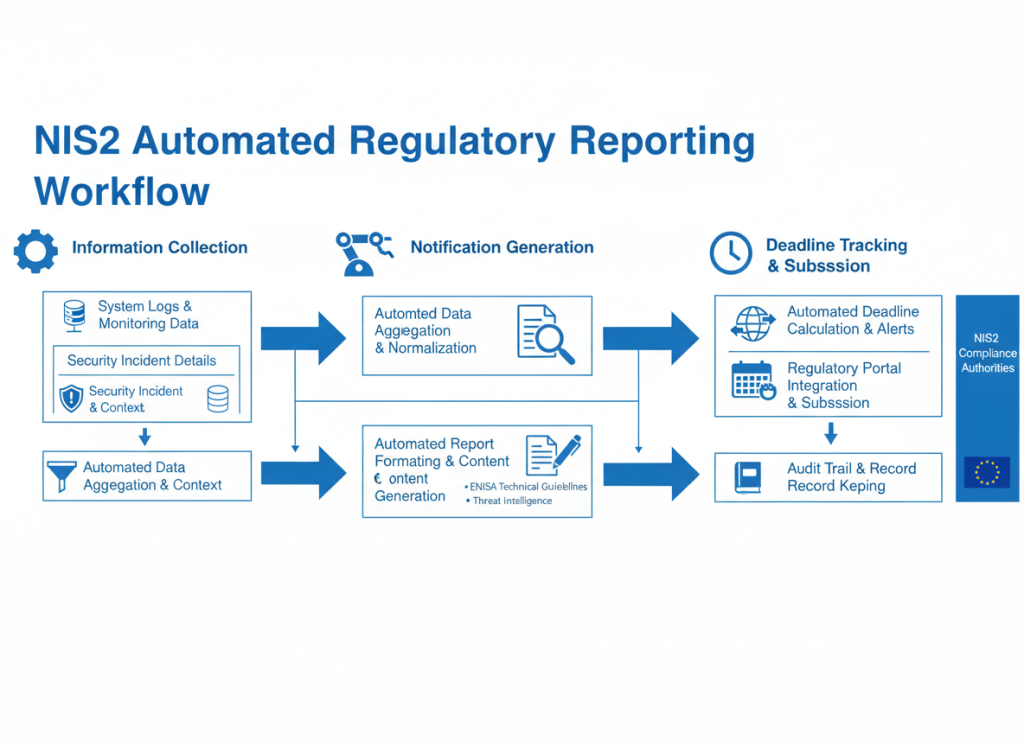

Requisitos de comunicação e pós-incidente em NIS2

Compreender os procedimentos e prazos de comunicação obrigatórios do NIS2

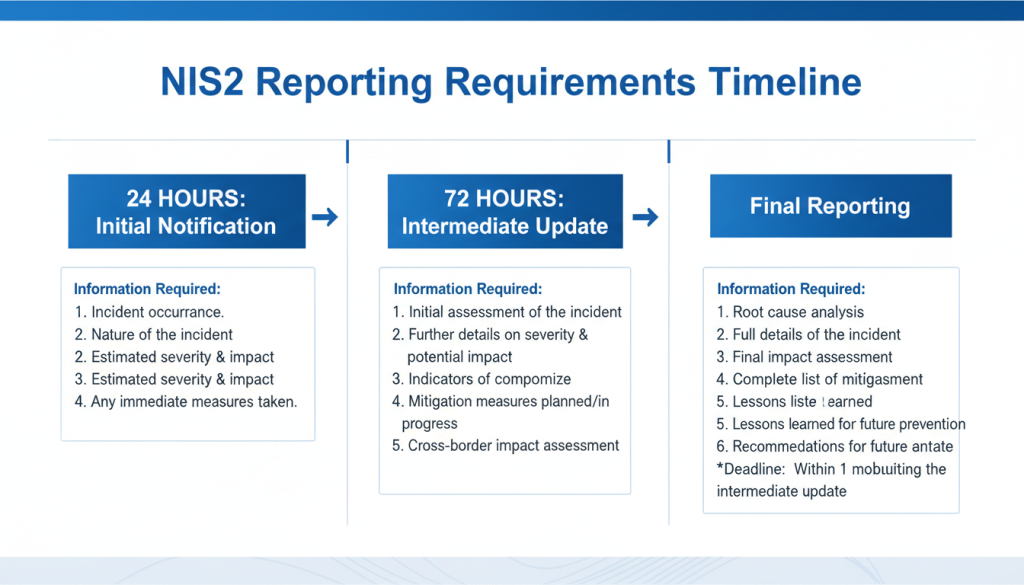

NIS2 estabelece obrigações rigorosas de relatórios que as organizações devem seguir:

| Fase de Relatório | Linha do tempo | Informações necessárias | Destinatários |

| Notificação inicial | No prazo de 24 horas após a deteção | Detalhes básicos do incidente, avaliação de impacto preliminar, ações de contenção imediatas | CSIRT nacional ou autoridade competente |

| Atualização de progresso | No prazo de 72 horas após a deteção | Avaliação de impacto atualizada, informações técnicas detalhadas, ações de resposta em curso | CSIRT nacional ou autoridade competente |

| Relatório Final | No prazo de um mês após a resolução | Análise das causas profundas, avaliação de impacto completa, ações de reparação, ensinamentos retirados | CSIRT nacional ou autoridade competente |

Importante:Os prazos e limites específicos para relatórios podem variar com base na implementação nacional de NIS2. Verifique com sua autoridade reguladora local os requisitos precisos em sua jurisdição.

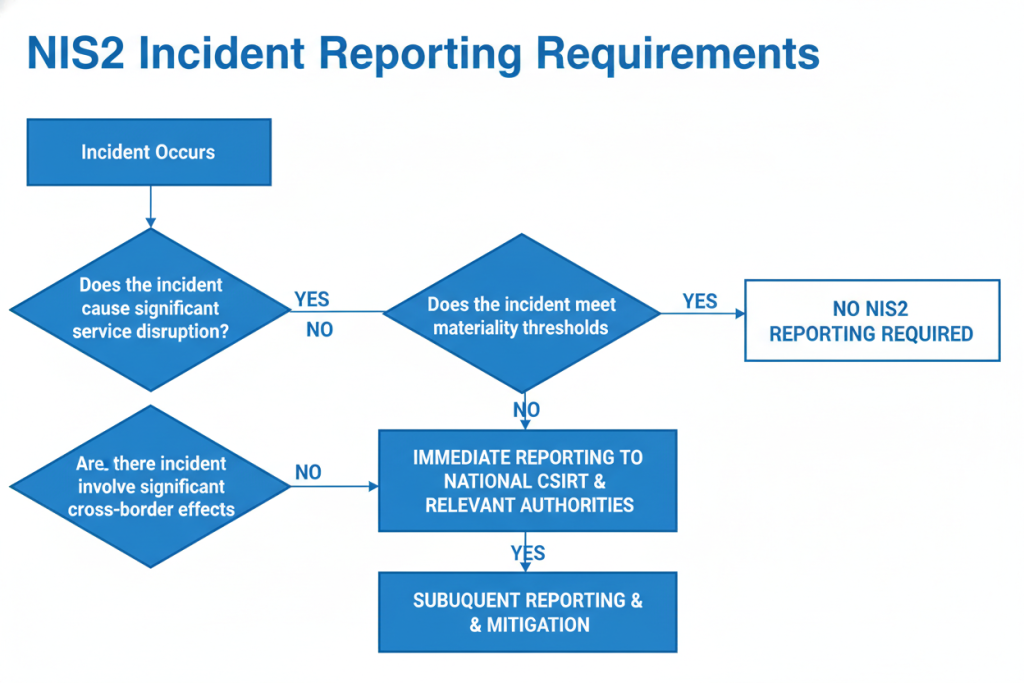

As obrigações de comunicação aplicam-se a incidentes que tenham um impacto significativo na prestação de serviços ou que possam ter um impacto significativo com base em vários fatores, incluindo:

- Número de utilizadores afetados pela perturbação

- Duração e distribuição geográfica do incidente

- Extensão do impacto nas atividades económicas e sociais

- Impacto transfronteiriço no âmbito do EU

- Impacto na segurança pública ou na segurança nacional

Para obter orientação oficial, consulte os recursos da ENISA e do seu CSIRT nacional ou autoridade competente.

Preparação de provas, prazos e análises de causas profundas para reguladores e auditores

Uma documentação abrangente é essencial para a conformidade regulamentar:

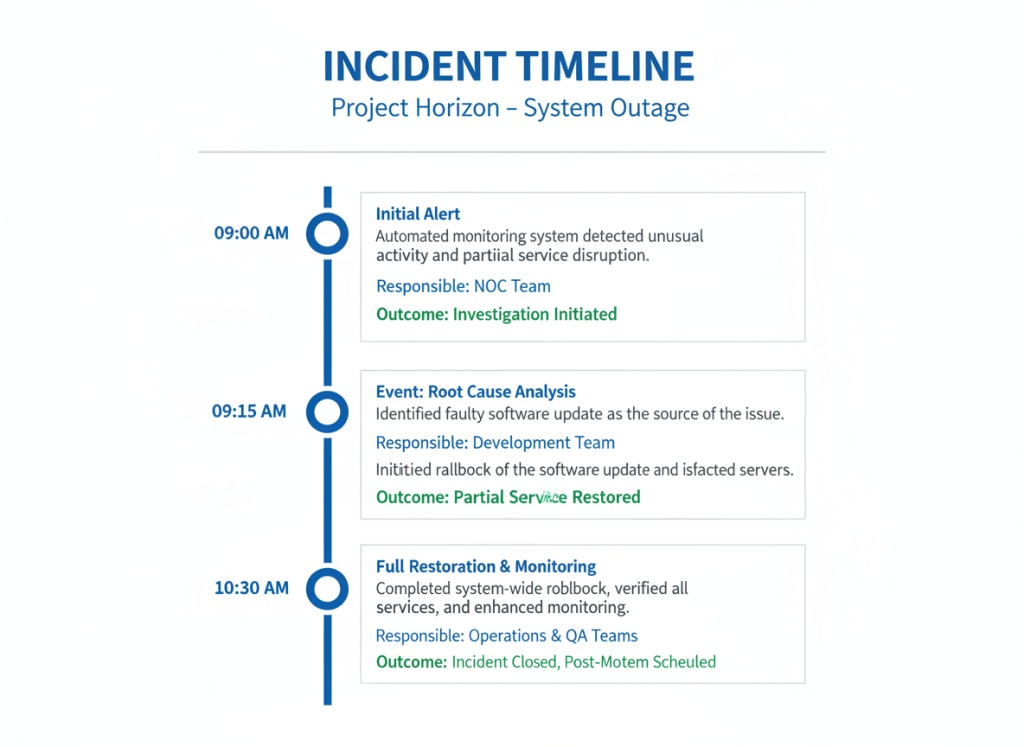

Cronograma do Incidente

Mantenha um cronograma detalhado e inviolável de todas as atividades do incidente, incluindo ações de detecção, contenção, erradicação e recuperação. Inclua carimbos de data/hora, partes responsáveis e resultados.

Artefatos Forenses

Preserve evidências forenses, incluindo imagens de disco, despejos de memória, capturas de rede e registros. Mantenha a documentação da cadeia de custódia para todas as evidências para garantir a admissibilidade.

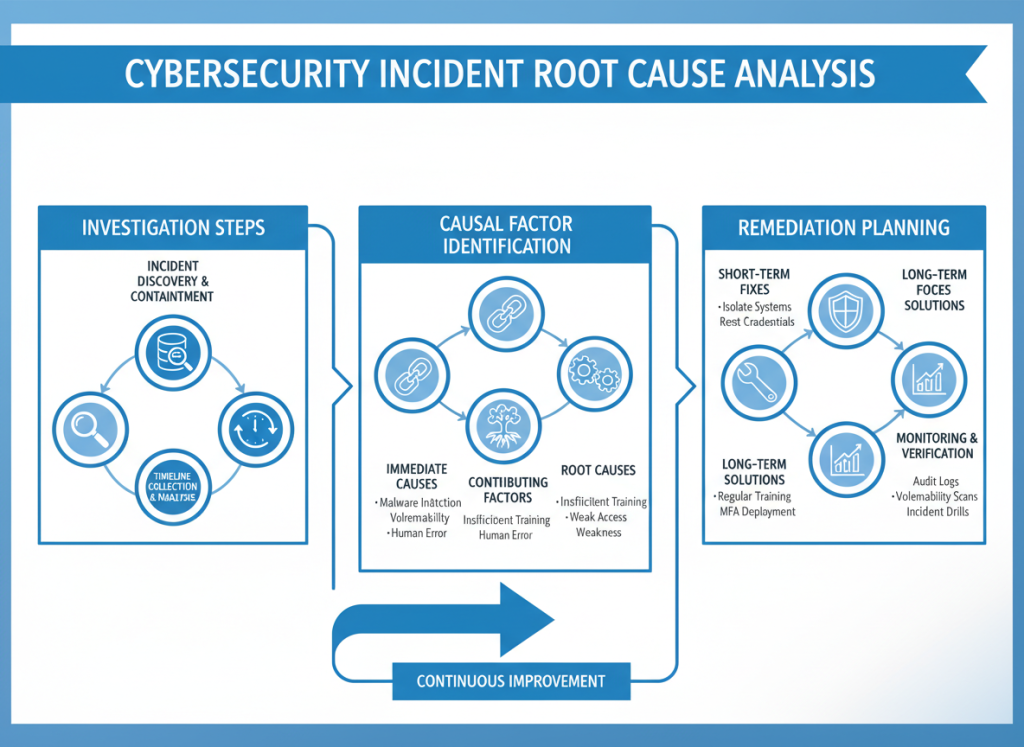

Análise de causa raiz

Conduza uma análise formal de causa raiz que identifique as vulnerabilidades ou fraquezas subjacentes que possibilitaram o incidente. Incluir fatores contribuintes e questões sistêmicas.

Plano de Remediação

Desenvolva um plano de remediação abrangente com ações, proprietários e cronogramas específicos. Isto demonstra aos reguladores o seu compromisso em abordar as vulnerabilidades identificadas.

Garantir a conformidade regulamentar com documentação abrangente

Baixe nosso pacote de documentação de incidentes NIS2, incluindo modelos de cronograma, listas de verificação de coleta de evidências e estruturas de análise de causa raiz.

Baixe o pacote de documentação

Gestão de incidentes de conformidade NIS2: lições aprendidas, remediação e melhoria contínua

As atividades pós-incidente são essenciais para demonstrar conformidade contínua e melhorar a postura de segurança:

Remediação de Concreto

- Implementar correções técnicas para vulnerabilidades identificadas

- Atualizar configurações e controles de segurança

- Melhorar o monitoramento de padrões de ataque semelhantes

- Realizar avaliações de segurança dos fornecedores, se for caso disso

Melhorias de processos

- Atualizar playbooks com base em lições de incidentes

- Aperfeiçoar os procedimentos de triagem e classificação

- Melhorar as capacidades de deteção de ameaças semelhantes

- Melhorar os processos de comunicação e escalonamento

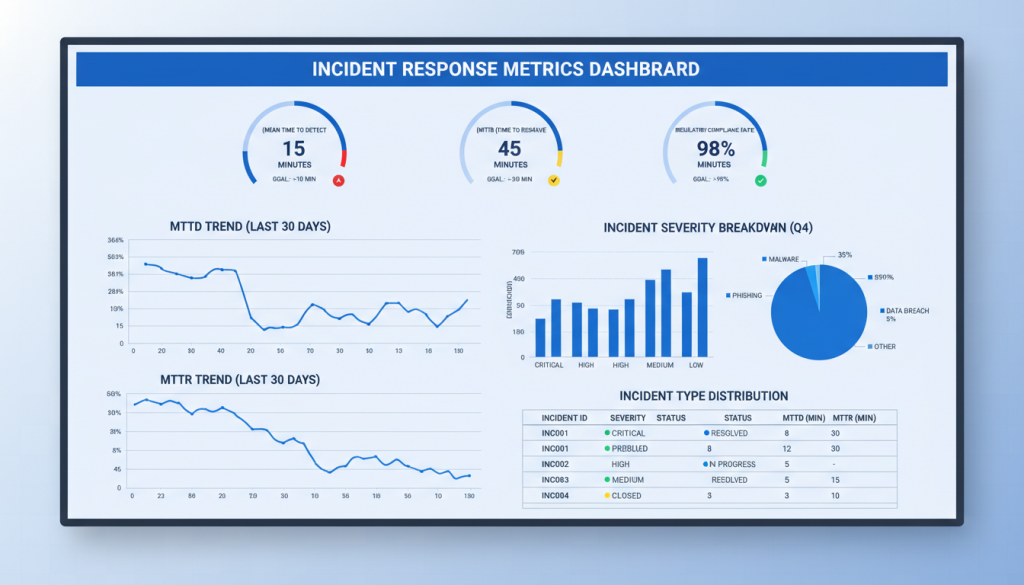

Métricas e relatórios

- Acompanhar os principais indicadores de desempenho (KPI)

- Monitorizar o tempo médio de deteção (MTTD) e de resposta (MTTR)

- Medir a conformidade dos relatórios regulamentares

- Reportar melhorias à liderança e aos reguladores

Um programa maduro de resposta a incidentes utiliza cada incidente de conformidade NIS2 como uma oportunidade para demonstrar maior resiliência e compromisso regulatório. Documente todas as melhorias e compartilhe-as com a liderança para demonstrar o valor dos seus investimentos em segurança.

Estratégias e ferramentas avançadas para reforçar as capacidades de resposta

Automação, orquestração e ferramentas para dimensionar estratégias de resposta a incidentes

As ferramentas de orquestração, automação e resposta de segurança (SOAR) podem aprimorar significativamente seus recursos de gerenciamento de incidentes NIS2:

Coleta automatizada de evidências

Implemente a coleta automatizada de logs, estados do sistema e artefatos forenses para garantir a preservação abrangente de evidências e, ao mesmo tempo, reduzir o esforço manual.

Automação do Manual de Resposta

Automatize ações de resposta comuns, como isolamento do sistema, redefinições de credenciais e bloqueio de indicadores, para reduzir o tempo de resposta e garantir consistência.

Fluxos de trabalho de relatórios regulamentares

Implemente fluxos de trabalho automatizados para relatórios NIS2 que coletam as informações necessárias, geram modelos de notificação e monitoram prazos de envio.

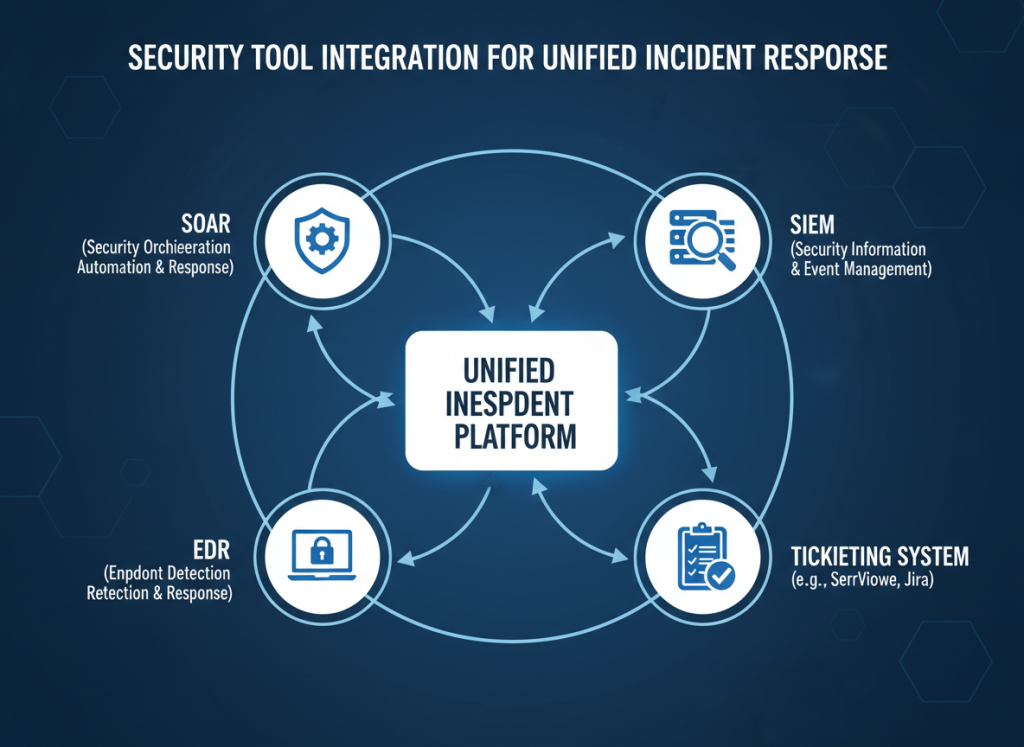

Integração com Ferramentas de Segurança

Integre SOAR com SIEM, EDR e sistemas de tickets para criar uma plataforma unificada de resposta a incidentes com rastreabilidade de ponta a ponta.

A automação reduz o erro humano e melhora o tempo de notificação, uma métrica crítica em NIS2. Também garante a execução consistente dos procedimentos de resposta, mesmo durante incidentes de alto estresse.

Aproveitar a partilha de informações sobre ameaças e a cooperação setorial no âmbito de NIS2

NIS2 incentiva a partilha de informações e a cooperação transfronteiriça para aumentar a resiliência coletiva:

Grupos de Compartilhamento de Informações

- Aderir aos ISAC (Centros de Análise e Partilha de Informação) específicos do setor

- Participar em programas nacionais de intercâmbio de informações CERT/CSIRT

- Envolver-se com grupos de trabalho do setor centrados na cibersegurança

- Contribuir e consumir inteligência compartilhada sobre ameaças

Coordenação Transfronteiriça

- Estabelecer contactos com CSIRT nos Estados-Membros EU relevantes

- Desenvolver procedimentos para uma resposta coordenada a incidentes

- Participar em exercícios transfronteiriços de cibersegurança

- Alinhar os processos de comunicação com múltiplas jurisdições

Intercâmbio de inteligência contra ameaças

- Partilhar indicadores de compromisso anónimos (IOC)

- Intercâmbio de táticas, técnicas e procedimentos (TTP)

- Contribuir para sistemas de alerta precoce

- Implementar plataformas automatizadas de partilha de informações

Aprimore seus recursos de inteligência contra ameaças

Agende uma consulta para saber como nossos serviços de inteligência contra ameaças podem fortalecer seu programa de resposta a incidentes NIS2.

Métricas, KPI e painéis de relatórios para demonstrar as melhores práticas de resposta a incidentes

Medir o desempenho da resposta a incidentes é essencial para demonstrar a conformidade e promover melhorias:

As principais métricas a serem monitoradas para conformidade com NIS2 e melhoria do programa incluem:

| Categoria Métrica | Principais indicadores de desempenho | NIS2 Relevância | Alvo |

| Eficácia da detecção | Tempo médio de detecção (MTTD), eficácia da fonte de detecção, taxa de falsos positivos | A deteção precoce proporciona mais tempo para análise e elaboração de relatórios | MTTD |

| Eficiência de Resposta | Tempo médio de resposta (MTTR), eficácia da contenção, tempo de recuperação | Uma resposta mais rápida reduz o impacto e os requisitos de comunicação | MTTR |

| Conformidade regulamentar | Comunicação de relatórios sobre conformidade com os prazos, qualidade das provas e integralidade da documentação | Medição direta das obrigações regulamentares | 100% de conformidade |

| Melhoria Contínua | Lições implementadas, tipos de incidentes recorrentes, resultados de exercícios abordados | Demonstra a redução contínua dos riscos aos reguladores | Taxa de encerramento de 90% |

Crie painéis executivos que traduzam métricas técnicas em linguagem de risco comercial. Isso ajuda a liderança a compreender o valor do seu programa de resposta a incidentes e apoia as decisões de alocação de recursos.

Conclusão: Transformando Requisitos NIS2 em Resiliência Operacional

Resumo do planejamento de respostas principais para conclusões do NIS2

A gestão de incidentes NIS2 requer uma abordagem abrangente que integre a conformidade regulamentar com a eficácia operacional:

- Construir um quadro estruturado com governação, funções e responsabilidades claras

- Desenvolver manuais detalhados que abordem tanto a resposta técnica como os relatórios regulamentares

- Implementar capacidades de deteção robustas para identificar incidentes precocemente

- Estabelecer processos de triagem alinhados com os limites de notificação de NIS2

- Documentar todas as atividades de incidentes com preservação de provas para análise regulamentar

- Cumprir prazos rigorosos de comunicação (24/72 horas) com informações abrangentes

- Utilizar os incidentes como oportunidades de melhoria contínua

- Aproveitar a automação, a inteligência sobre ameaças e a cooperação transfronteiriça

- Meça o desempenho com métricas que demonstrem conformidade e eficácia

Lista de verificação de ação rápida para organizações que enfrentam incidentes de conformidade NIS2

NIS2 Lista de verificação de resposta a incidentes

- Ative sua equipe de resposta a incidentes e estabeleça uma estrutura de comando

- Iniciar imediatamente um cronograma de incidente e um processo de documentação

- Avaliar a gravidade do incidente e determinar se os limites de comunicação de NIS2 são cumpridos

- Preservar as provas forenses antes de tomar medidas potencialmente destrutivas

- Aplicar medidas de contenção para limitar o impacto do incidente

- Preparar e enviar a notificação inicial no prazo de 24 horas, se necessário

- Realizar investigações contínuas e atualizar os reguladores no prazo de 72 horas

- Desenvolver e implementar um plano de remediação

- Preparar relatório final de incidente com análise de causa raiz

- Realizar a revisão das lições aprendidas e atualizar os procedimentos de resposta

Próximos passos e recursos recomendados para a maturidade contínua da gestão de incidentes NIS2

Para continuar desenvolvendo seus recursos de gerenciamento de incidentes NIS2, considere estas próximas etapas:

- Rever as orientações da ENISA e da CSIRT nacional sobre a implementação do NIS2

- Alinhe os manuais técnicos com NIST SP 800-61 e ISO/IEC 27035 para obter as melhores práticas do setor

- Realize uma avaliação das lacunas de suas capacidades atuais de resposta a incidentes em relação aos requisitos NIS2

- Desenvolver um roteiro para melhorar as capacidades de deteção, resposta e comunicação

- Agende exercícios regulares para validar seus procedimentos de conformidade NIS2

- Envolver-se com grupos de partilha de informações específicos do setor para melhorar a inteligência sobre ameaças

Recursos valiosos para referência contínua incluem:

- Comissão Europeia – Diretiva NIS2

- ENISA –Agência da União Europeia para a Cibersegurança

- Relatório de custo de violação de dados da IBM –Últimas pesquisas de segurança

- CISA –Agência de Cibersegurança e Segurança de Infraestruturas

- GOV.UK – Orientação NIS

Pronto para fortalecer seu programa de gerenciamento de incidentes NIS2?

Baixe nosso abrangente kit de ferramentas de resposta a incidentes NIS2, incluindo modelos, manuais e guias de implementação.