Por que NIS2 é importante agora

O que é NIS2 e quem afeta

A Diretiva de Redes e Sistemas de Informação 2 (NIS2) é o quadro atualizado de segurança cibernética da União Europeia que expande significativamente o âmbito da Diretiva SRI original de 2016. Estabelece padrões comuns de cibersegurança em todos os Estados-Membros, exigindo que as organizações implementem medidas mais rigorosas de gestão de riscos, comuniquem incidentes prontamente e cumpram os requisitos mínimos de segurança.

NIS2 aplica-se a uma gama muito mais ampla de setores do que o seu antecessor, incluindo:

Entidades Essenciais

- Fornecedores de energia

- Operadores de transporte

- Instituições bancárias e financeiras

- Organizações de saúde

- Fornecedores de água potável

- Fornecedores de infraestruturas digitais

- Administração pública

- Operadores da indústria espacial

Entidades Importantes

- Serviços postais e de entrega rápida

- Gestão de resíduos

- Fabricação química

- Produção alimentar

- Prestadores de serviços digitais

- Instituições de investigação

- Fabrico de produtos críticos

NIS2 eleva a fasquia: cobertura mais ampla, governação mais rigorosa e obrigações de prestação de informações mais rigorosas para organizações em toda a economia digital europeia.

A importância estratégica do cenário de conformidade NIS2

Compreender o cenário de conformidade do NIS2 é agora um imperativo estratégico, e não apenas uma caixa de seleção regulatória. A diretiva introduz sanções significativas em caso de incumprimento – até 10 milhões de euros ou 2% do volume de negócios anual global para entidades essenciais e até 7 milhões de euros ou 1,4% do volume de negócios anual global para entidades importantes.

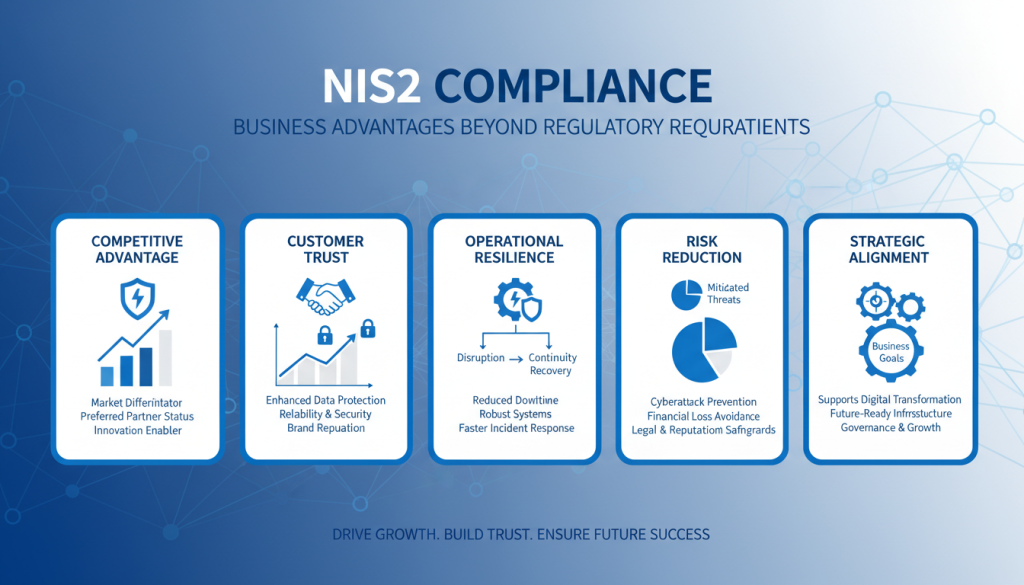

Além de evitar penalidades, existem razões comerciais convincentes para priorizar a conformidade com NIS2:

- Risco operacional reduzido:O Relatório de Custo de uma Violação de Dados 2023 da IBM estima o custo médio global da violação de dados em US$ 4,45 milhões.

- Vantagem competitiva:A conformidade demonstrável pode ser um diferencial de mercado, especialmente ao licitar contratos com clientes preocupados com a segurança.

- Resiliência operacional:As medidas de segurança exigidas por NIS2 melhoram a continuidade geral dos negócios e as capacidades de resposta a incidentes.

- Relações na cadeia de abastecimento:À medida que as organizações examinam minuciosamente as posturas de segurança dos seus fornecedores, a conformidade com NIS2 torna-se um pré-requisito para parcerias comerciais.

Como este guia aborda a visão geral dos requisitos regulamentares

Este guia prático irá:

- Divida os regulamentos NIS2 em requisitos digeríveis e cronogramas de implementação

- Apresentar um quadro prático de conformidade NIS2 com estruturas de governação e controlos técnicos

- Forneça uma metodologia para conduzir uma análise do cenário de conformidade para avaliar a preparação da sua organização

- Oferecer um planeamento de remediação priorizado com base no risco e no impacto regulamentar

- Recomendar facilitadores tecnológicos e automação para agilizar os esforços de conformidade

- Abordar o impacto operacional nas operações de TI, de segurança e da cadeia de abastecimento

NIS2 Regulamentos explicados: requisitos básicos

Escopo e aplicabilidade de NIS2

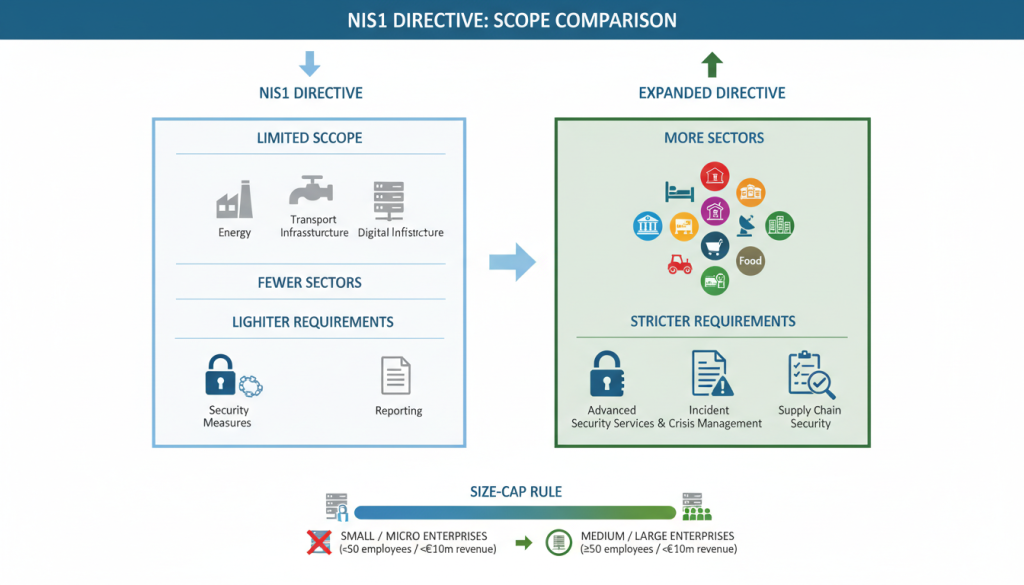

NIS2 alarga significativamente a rede regulamentar em comparação com a Diretiva SRI original. As principais diferenças no escopo incluem:

| Aspecto | Diretiva SRI original | Diretiva NIS2 |

| Cobertura do Setor | Limitado a operadores de serviços essenciais e prestadores de serviços digitais | Expandido para 18 setores, incluindo manufatura, gestão de resíduos, produção de alimentos e muito mais |

| Classificação da Entidade | Os Estados-Membros identificaram operadores de serviços essenciais | A regra de limite máximo inclui automaticamente entidades de médio e grande porte nos setores abrangidos |

| Requisitos de segurança | Medidas gerais de segurança | Medidas de segurança mais específicas e abrangentes com uma «abordagem para todos os perigos» |

| Relatório de incidentes | Notificação de incidentes significativos | Prazos de notificação rigorosos (24 horas para alerta precoce, 72 horas para notificação de incidentes) |

| Aplicação | Mecanismos de aplicação limitados | Sanções significativas e responsabilidade pessoal da gestão |

Um exemplo prático: um provedor de serviços de nuvem de médio porte que presta serviços de hospedagem em todo o EU estaria agora dentro do escopo do NIS2, exigindo mudanças nos contratos, na postura de segurança e nos processos de notificação de incidentes. Mesmo que a empresa esteja sediada fora de EU, ela deverá designar um representante de EU se prestar serviços a clientes de EU.

Visão geral dos principais requisitos regulamentares

A visão geral dos requisitos regulamentares para NIS2 centra-se em vários pilares principais:

1. Medidas de gestão de risco

As organizações devem implementar medidas técnicas e organizacionais adequadas e proporcionais para gerir os riscos para as suas redes e sistemas de informação. Estes incluem:

- Políticas de análise de risco e segurança dos sistemas de informação

- Procedimentos de tratamento de incidentes

- Medidas de continuidade das atividades, incluindo gestão de cópias de segurança e recuperação de desastres

- Segurança da cadeia de abastecimento, abrangendo relações com fornecedores diretos e prestadores de serviços

- Segurança na aquisição e desenvolvimento de redes e sistemas de informação

- Políticas para avaliar a eficácia das medidas de cibersegurança

- Práticas básicas de ciber-higiene e formação em cibersegurança

- Criptografia e políticas de encriptação

- Segurança dos recursos humanos, controlo de acessos e gestão de ativos

- Autenticação multifatorial e comunicações seguras

2. Obrigações de comunicação de incidentes

NIS2 introduz cronogramas rígidos para relatórios de incidentes:

- 24 horas:Notificação de alerta precoce após tomar conhecimento de um incidente significativo

- 72 horas:Notificação de incidentes com avaliação inicial da gravidade, impacto e indicadores de comprometimento

- Um mês:Relatório final que detalha a análise das causas profundas e as medidas corretivas a longo prazo

3. Segurança da cadeia de abastecimento

As organizações devem abordar os riscos de segurança nas suas cadeias de abastecimento:

- Avaliação das políticas de cibersegurança dos fornecedores e prestadores de serviços

- Aplicação de medidas de segurança adequadas em contratos e acordos

- Avaliação da conformidade dos fornecedores com os requisitos de segurança

- Manter um inventário de fornecedores críticos e sua postura de segurança

4. Governação e responsabilização

NIS2 atribui responsabilidade direta aos órgãos de administração:

- Aprovação de medidas de gestão dos riscos de cibersegurança

- Supervisão da implementação

- Formação obrigatória em cibersegurança para gestão

- Responsabilidade pessoal por incumprimento

Prazos legais e mecanismos de execução

Compreender o cronograma legal para a implementação do NIS2 é crucial para o planejamento da conformidade:

- Dezembro de 2022:A Diretiva NIS2 (EU) 2022/2555 foi publicada no Jornal Oficial da União Europeia

- 17 de outubro de 2024:Prazo para os Estados-Membros transporem NIS2 para o direito nacional

- 18 de outubro de 2024:Começa a aplicação de medidas nacionais

- 17 de abril de 2025:Os Estados-Membros devem estabelecer listas de entidades essenciais e importantes

Os mecanismos de aplicação no âmbito de NIS2 incluem:

- Poderes de supervisão:As autoridades nacionais podem realizar auditorias, solicitar informações e emitir instruções vinculativas

- Sanções financeiras:Até 10 milhões de euros ou 2% do volume de negócios anual global para entidades essenciais; até 7 milhões de euros ou 1,4% para entidades importantes

- Responsabilidade de gestão:Proibições temporárias de cargos de gestão por incumprimento grave

- Ações corretivas:As autoridades podem ordenar a correção das deficiências identificadas

Precisa de ajuda para avaliar seu status de conformidade com NIS2?

Baixe nosso modelo abrangente de análise de lacunas NIS2 para identificar rapidamente áreas onde sua organização pode precisar fortalecer suas medidas de segurança cibernética para atender aos requisitos de conformidade.

Baixe o modelo de análise de lacunas

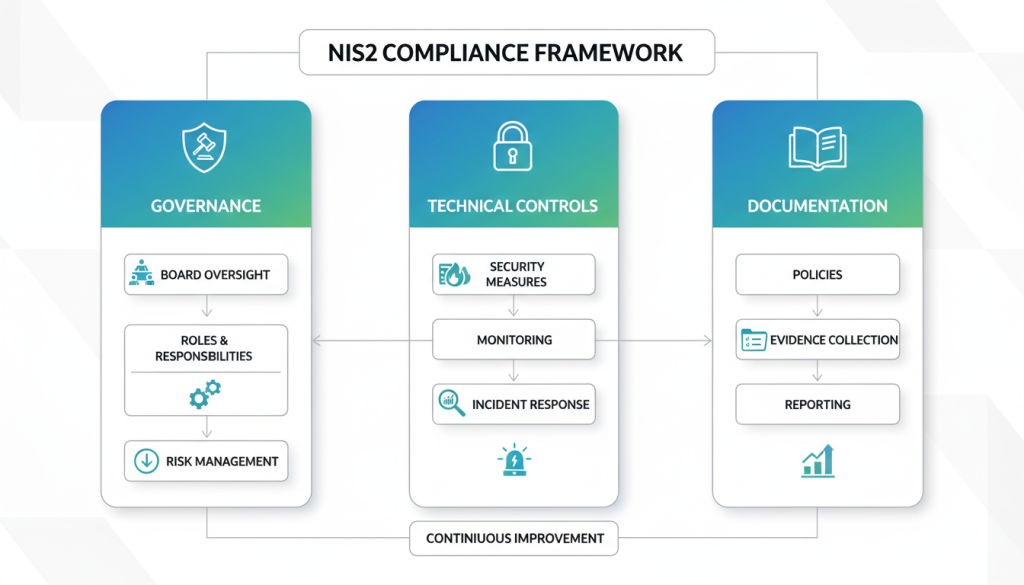

NIS2 Estrutura de conformidade: blocos de construção para organizações

Estruturas de governação e gestão de riscos

Uma estrutura robusta de conformidade NIS2 começa com uma governança forte e responsabilidades claramente definidas:

Responsabilidade a nível do conselho de administração

No âmbito do NIS2, os órgãos de gestão devem desempenhar um papel ativo na governação da cibersegurança:

- Aprovar medidas de gestão dos riscos de cibersegurança

- Supervisionar a implementação e a eficácia

- Receber briefings regulares sobre a postura de segurança da organização

- Alocar recursos adequados para segurança cibernética

- Realizar formação em cibersegurança para compreender os riscos e as responsabilidades

Funções e responsabilidades designadas

Estabeleça funções claras para gerenciar a conformidade com NIS2:

| Papel | Responsabilidades |

| Diretor de Segurança da Informação (CISO) | Responsabilidade geral pela estratégia de cibersegurança, implementação de medidas de segurança e apresentação de relatórios ao conselho de administração |

| Diretor de Conformidade | Monitorizar os requisitos regulamentares, garantir o alinhamento com as obrigações NIS2 e coordenar com as autoridades nacionais |

| Gerente de Resposta a Incidentes | Desenvolver e testar planos de resposta a incidentes, coordenar atividades de resposta e gerir obrigações de comunicação |

| Gerente de Segurança da Cadeia de Suprimentos | Avaliar a segurança dos fornecedores, gerir o risco de terceiros e garantir os requisitos de segurança contratuais |

| Líderes de segurança de TI/TO | Implementação de controlos técnicos de segurança, sistemas de monitorização e gestão de vulnerabilidades |

Programa de Gestão de Risco

Implementar uma abordagem estruturada de gestão de riscos:

- Integrar os riscos de cibersegurança na gestão dos riscos empresariais

- Realizar avaliações regulares dos riscos das redes e dos sistemas de informação

- Manter um registo de riscos com riscos identificados, controlos e planos de remediação

- Estabelecer critérios de aceitação de riscos e procedimentos de escalonamento

- Rever e atualizar as avaliações de risco na sequência de alterações ou incidentes significativos

Controles Técnicos e Operacionais

A base técnica do cenário de conformidade da cibersegurança no âmbito de NIS2 inclui várias áreas de controlo importantes:

Gestão de ativos

Mantenha uma visibilidade abrangente do seu cenário tecnológico:

- Implementar um inventário confiável de hardware, software e serviços em nuvem

- Classificar os ativos com base na criticidade e na sensibilidade

- Documentar dependências entre sistemas e serviços

- Manter diagramas de rede e mapas de fluxo de dados atualizados

Gestão de Identidades e Acessos

Controlar o acesso a sistemas e dados:

- Implementar o princípio do privilégio mínimo

- Aplicar autenticação multifator para todos os usuários, especialmente para contas privilegiadas

- Estabeleça políticas de senha fortes e rotação regular de credenciais

- Implementar gestão de acessos privilegiados para contas administrativas

- Rever e auditar regularmente os direitos de acesso

Segurança de redes e endpoints

Proteja sua infraestrutura contra ameaças:

- Implementar segmentação de rede para isolar sistemas críticos

- Implantar firewalls e sistemas de detecção/prevenção de intrusões de última geração

- Use soluções de detecção e resposta de endpoint (EDR)

- Criptografar dados confidenciais em repouso e em trânsito

- Implementar filtragem de e-mail e web para bloquear conteúdo malicioso

Monitorização e Detecção

Mantenha a visibilidade dos eventos de segurança:

- Implementar um sistema de gestão de eventos e informações de segurança (SIEM)

- Estabelecer capacidades de monitorização 24 horas por dia, 7 dias por semana (internas ou externalizadas)

- Definir limites de alerta e procedimentos de escalonamento

- Realizar atividades regulares de caça às ameaças

- Monitore o comportamento incomum do usuário e a possível exfiltração de dados

Resposta a Incidentes

Prepare-se para incidentes de segurança:

- Desenvolver e testar regularmente planos de resposta a incidentes

- Criar uma equipa de resposta a incidentes com funções claramente definidas

- Criar modelos de comunicação para notificações internas e externas

- Preparar procedimentos de comunicação alinhados com os prazos de NIS2

- Realizar exercícios práticos regulares para testar as capacidades de resposta

Continuidade e resiliência dos negócios

Garantir a resiliência operacional:

- Implementar procedimentos de backup regulares e testados

- Use backups imutáveis para proteção contra ransomware

- Desenvolver planos de recuperação de catástrofes com objetivos de tempo de recuperação definidos

- Estabelecer locais de processamento alternativos para sistemas críticos

- Testar regularmente os procedimentos de recuperação

Documentação, relatórios e recolha de provas

NIS2 enfatiza a importância da documentação e das evidências para demonstrar a conformidade:

Documentação de política

Manter políticas escritas abrangentes:

- Política de segurança da informação

- Quadro de gestão de riscos

- Procedimentos de resposta a incidentes

- Planos de continuidade das atividades e recuperação de catástrofes

- Políticas de controlo de acessos e gestão de identidades

- Requisitos de segurança da cadeia de abastecimento

- Políticas de uso aceitáveis

Coleta de evidências

Recolher e conservar provas dos controlos de segurança:

- Relatórios de avaliação de riscos e planos de remediação

- Resultados da verificação de vulnerabilidades e registros de gerenciamento de patches

- Relatórios de testes de penetração e estado de remediação

- Registos de formação em sensibilização para a segurança

- Acesse a documentação de revisão

- Registos de resposta a incidentes e relatórios pós-incidente

- Avaliações de segurança de fornecedores

Modelos de relatórios

Preparar formatos de relatórios padronizados:

- Modelo de notificação de alerta precoce (requisito de 24 horas)

- Modelo de notificação de incidentes (requisito de 72 horas)

- Modelo de relatório final de incidente (requisito de um mês)

- Painel executivo para relatórios do conselho

- Relatórios sobre o estado de conformidade regulamentar

Dica: Mantenha um “pacote regulatório” para cada serviço dentro do escopo que inclua diagramas de arquitetura, fluxos de dados, listas de fornecedores, manuais de resposta a incidentes e comprovantes de testes. Isto torna mais fácil demonstrar a conformidade durante auditorias ou consultas regulatórias.

Simplifique sua implementação NIS2

Baixe nosso modelo de plano de remediação NIS2 de 90 dias para priorizar seus esforços de conformidade e criar um roteiro estruturado para atender aos principais requisitos.

Baixe o modelo de plano de 90 dias

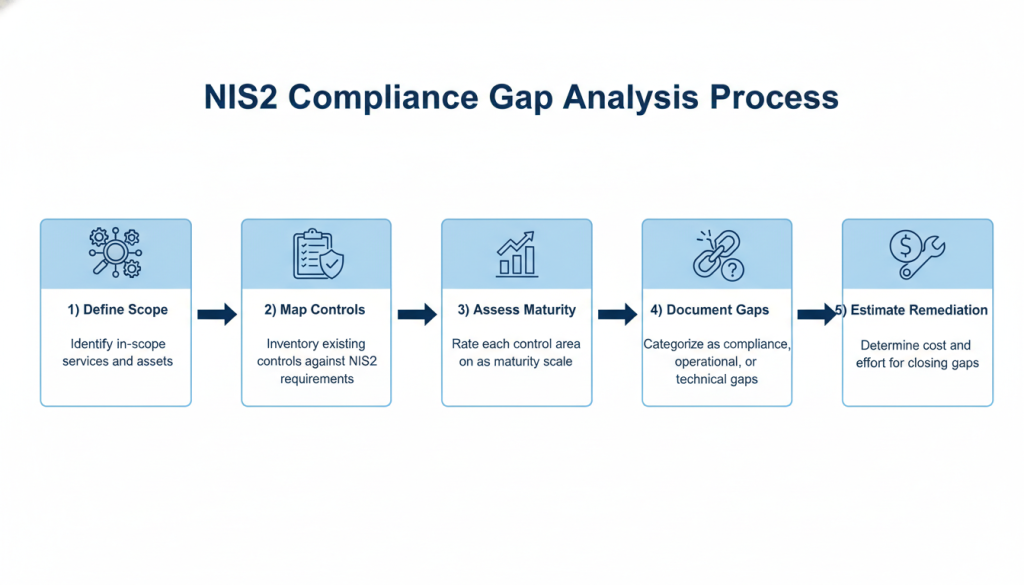

Análise do cenário de conformidade: avaliando a preparação e as lacunas

Conduzindo uma análise de lacunas em relação aos regulamentos NIS2 explicados

Uma análise metódica de lacunas é essencial para compreender a postura atual de conformidade da sua organização e identificar áreas que requerem atenção:

Etapa 1: Definir o escopo

Comece identificando quais partes da sua organização se enquadram em NIS2:

- Determine se a sua organização se qualifica como uma entidade “essencial” ou “importante”

- Identificar quais unidades de negócios, serviços e sistemas estão no escopo

- Documentar as redes críticas e os sistemas de informação que suportam estes serviços

- Mapear fluxos de dados e dependências entre sistemas

- Identificar os principais fornecedores e prestadores de serviços que apoiam os serviços abrangidos pelo âmbito

Etapa 2: Controles do mapa

Faça um inventário de seus controles de segurança existentes em relação aos requisitos NIS2:

- Criar uma estrutura de controle abrangente baseada nos requisitos NIS2

- Mapear os controlos existentes para este quadro

- Identificar controlos em falta ou inadequados

- Documentar as provas disponíveis para demonstrar a eficácia do controlo

Etapa 3: Avaliar a maturidade

Avalie a maturidade de cada área de controle usando uma escala consistente:

| Nível de maturidade | Descrição |

| 0 – Inexistente | O controlo não está implementado nem planeado |

| 1 – Inicial | O controle é ad hoc, desorganizado e reativo |

| 2 – Repetível | O controlo está documentado, mas não é aplicado de forma consistente |

| 3 – Definido | O controlo é bem documentado, normalizado e aplicado de forma consistente |

| 4 – Gerenciado | O controle é monitorado, medido e melhorado continuamente |

| 5 – Otimizado | O controle é totalmente automatizado, integrado e continuamente otimizado |

Etapa 4: Lacunas no Documento

Categorizar as lacunas identificadas para um melhor planeamento da remediação:

- Lacunas de conformidade:Faltam políticas, procedimentos ou documentação

- Lacunas operacionais:Processos, formação ou sensibilização inadequados

- Lacunas técnicas:Controlos ou tecnologias de segurança em falta ou insuficientes

- Lacunas de governação:Supervisão, funções ou responsabilidades inadequadas

Etapa 5: Estimar a correção

Para cada lacuna identificada, avaliar:

- Recursos necessários (orçamento, pessoal, conhecimentos especializados)

- Tempo estimado para implementação

- Dependências de outras iniciativas ou projetos

- Potenciais desafios ou restrições

Planeamento de priorização e remediação

Nem todas as lacunas são iguais. Utilizar uma abordagem baseada no risco para dar prioridade aos esforços de remediação:

Fatores de priorização baseados no risco

Considere estes fatores ao priorizar lacunas:

- Impacto regulamentar:Quão crítico é este requisito para conformidade com NIS2?

- Impacto na segurança:Quão significativo será o risco de segurança se esta lacuna persistir?

- Impacto operacional:Como um incidente de segurança afetaria serviços críticos?

- Complexidade de implementação:Quão difícil é colmatar esta lacuna?

- Requisitos de recursos:Que orçamento e pessoal são necessários?

- Dependências:Existem pré-requisitos ou dependências a serem considerados?

Roteiro de remediação

Desenvolver uma abordagem faseada à reparação:

Fase 1: Ganhos Rápidos (0-3 meses)

- Implementar autenticação multifator

- Desenvolver procedimentos de resposta a incidentes

- Criar modelos de relatórios

- Realizar formação inicial de sensibilização para a segurança

- Implementar patches de segurança críticos

Fase 2: Médio Prazo (3-9 meses)

- Melhorar as capacidades de monitorização e deteção

- Implementar segmentação de rede

- Desenvolver processo de avaliação de segurança de fornecedores

- Aprimore os recursos de backup e recuperação

- Realizar testes de penetração

Fase 3: Longo Prazo (9-18 meses)

- Implementar tecnologias de segurança avançadas

- Automatizar processos de segurança

- Melhorar as métricas e relatórios de segurança

- Desenvolver programa de melhoria contínua

- Realizar avaliações de segurança abrangentes

Medindo a maturidade no cenário de conformidade NIS2

Acompanhe seu progresso com indicadores-chave de desempenho (KPIs) mensuráveis:

Métricas de postura de segurança

- Percentagem de ativos com patches de segurança atualizados

- Percentagem de utilizadores com autenticação multifator ativada

- Número de vulnerabilidades críticas e tempo médio de correção

- Percentagem de sistemas com monitorização de segurança ativada

- Percentagem de contas privilegiadas com controlos reforçados

Métricas Operacionais

- Tempo médio para deteção de incidentes de segurança (MTTD)

- Tempo médio de resposta (MTTR) a incidentes de segurança

- Percentagem de incidentes comunicados dentro dos prazos exigidos

- Número de incidentes de segurança por categoria

- Percentagem de pessoal que concluiu formação de sensibilização para a segurança

Métricas de Conformidade

- Pontuação global de conformidade NIS2 por área de controlo

- Percentagem de lacunas identificadas corrigidas

- Número de resultados de auditoria abertos e tempo médio até ao encerramento

- Percentagem de fornecedores avaliados quanto à conformidade em matéria de segurança

- Número de exceções políticas e controlos compensatórios

Acelere sua implementação de NIS2 com ISO 27001

Já ISO 27001 certificado? Baixe nosso mapeamento de controle ISO 27001 para NIS2 para aproveitar sua estrutura de segurança existente e acelerar seus esforços de conformidade.

Baixar mapeamento ISO 27001

NIS2 Impacto na conformidade: considerações operacionais e comerciais

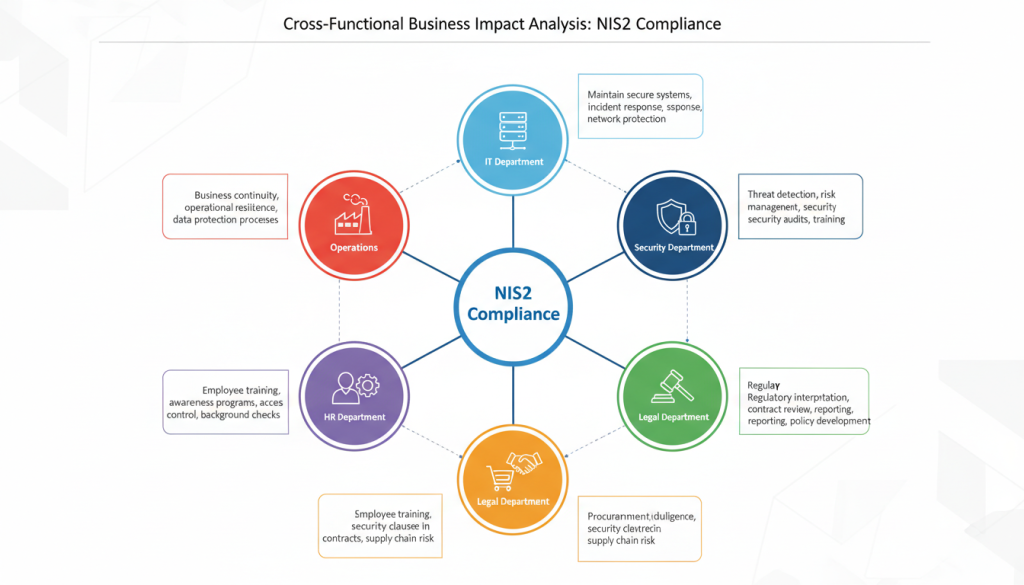

Impacto nas operações de TI, segurança e cadeia de abastecimento

A implementação da conformidade com NIS2 terá implicações operacionais significativas em diversas funções de negócios:

Impacto do Departamento de TI

A função de TI terá uma responsabilidade significativa pela implementação de controlos técnicos:

- Aumento dos requisitos de registo e monitorização

- Mecanismos melhorados de controlo de acesso e autenticação

- Processos de gestão da mudança mais rigorosos

- Capacidades expandidas de backup e recuperação

- Patches e atualizações de segurança mais frequentes

- Segmentação e proteção de rede reforçadas

Impacto na equipe de segurança

As equipes de segurança precisarão expandir suas capacidades:

- Capacidades de monitorização e resposta a incidentes 24 horas por dia, 7 dias por semana

- Inteligência e análise de ameaças melhoradas

- Testes e avaliações de segurança mais frequentes

- Desenvolvimento de métricas de segurança abrangentes

- Programas alargados de sensibilização e formação em matéria de segurança

- Gestão de vulnerabilidades mais rigorosa

Impacto na cadeia de abastecimento

Os requisitos de segurança da cadeia de suprimentos de NIS2 afetarão a aquisição e o gerenciamento de fornecedores:

- Processos melhorados de avaliação da segurança dos fornecedores

- Novas cláusulas contratuais relativas a requisitos de segurança

- Monitorização regular da conformidade dos fornecedores

- Procedimentos de integração e desligamento mais rigorosos

- Planeamento de contingência para perturbações de fornecedores

Exemplo: Um fornecedor de serviços geridos deve agora rever todos os contratos dos clientes para incluir compromissos de notificação de incidentes e garantir que os subcontratantes cumprem as medidas mínimas de segurança. Isto requer a atualização dos modelos de contrato, a realização de avaliações de segurança de todos os subcontratados e a implementação de novas capacidades de monitorização para detetar e reportar incidentes dentro dos prazos exigidos.

Impacto jurídico e de conformidade

As funções jurídicas e de conformidade terão de se adaptar:

- Desenvolvimento de novas políticas e procedimentos

- Melhor documentação e recolha de provas

- Coordenação com as autoridades nacionais competentes

- Gestão das obrigações regulamentares de reporte

- Alinhamento com outros requisitos regulamentares (por exemplo, GDPR)

Implicações em custos, recursos e cronograma

As organizações devem se preparar para investimentos significativos em conformidade com NIS2:

Considerações Orçamentárias

Os custos de conformidade variam de acordo com o tamanho, a complexidade e a maturidade atual da organização:

- Pequenas organizações:50 000 EUR – 150 000 EUR para conformidade inicial

- Organizações médias:150 000 EUR – 500 000 EUR para uma implementação abrangente

- Grandes organizações:500 000 euros – mais de 2 000 000 euros para conformidade em toda a empresa

Estes custos incluem normalmente:

- Investimentos tecnológicos (ferramentas de segurança, sistemas de monitorização)

- Serviços externos de consultoria e avaliação

- Programas de formação e sensibilização do pessoal

- Documentação e desenvolvimento de políticas

- Gestão contínua da conformidade

Requisitos de recursos

A conformidade com NIS2 exigirá pessoal dedicado:

- Especialistas em segurança para implementação e operação

- Profissionais de compliance para documentação e relatórios

- Pessoal informático para implementação do controlo técnico

- Peritagem jurídica em questões contratuais e regulamentares

- Gestão de projetos para coordenação e acompanhamento

Muitas organizações precisarão aumentar o número de funcionários de segurança ou terceirizar determinadas funções, como:

- Serviços gerenciados de detecção e resposta (MDR)

- Capacidades do Centro de Operações de Segurança (SOC)

- Testes de penetração e avaliação de vulnerabilidades

- Serviços de consultoria em conformidade

Cronogramas de implementação

Prazos realistas para alcançar a conformidade com NIS2:

- Avaliação inicial e planeamento:1-3 meses

- Desenvolvimento de políticas e procedimentos:2-4 meses

- Implementação do controlo técnico:6-12 meses

- Teste e validação:2-3 meses

- Maturidade total de conformidade:12-24 meses

De acordo com a Agência da União Europeia para a Cibersegurança (ENISA), as organizações que investem proativamente em medidas de cibersegurança gastam em média 9% do seu orçamento de TI em segurança, representando um aumento significativo de 1,9 pontos percentuais em relação a 2022. Esta tendência reflete o crescente reconhecimento da cibersegurança como uma prioridade estratégica.

Benefícios estratégicos além da conformidade

Embora a conformidade com NIS2 exija um investimento significativo, também oferece vantagens estratégicas:

Benefícios Operacionais

- Resiliência reforçada:Tempo de inatividade reduzido e recuperação mais rápida de incidentes

- Visibilidade aprimorada:Melhor compreensão dos ativos, dos riscos e da postura de segurança

- Eficiência operacional:Processos de segurança simplificados e automação

- Custos reduzidos de incidentes:Menor impacto e resolução mais rápida de eventos de segurança

- Melhor tomada de decisões:Investimentos em segurança baseados em dados e com base no risco

Benefícios Empresariais

- Vantagem competitiva:Práticas de segurança demonstráveis como um diferencial de mercado

- Confiança do cliente:Reputação reforçada em termos de segurança e fiabilidade

- Acesso ao mercado:Qualificação para contratos que exijam conformidade regulamentar

- Responsabilidade reduzida:Menor risco de sanções regulamentares e ações judiciais

- Alinhamento estratégico:Segurança integrada na estratégia e nas operações empresariais

Melhores práticas e ferramentas de implementação

Criando uma estrutura de conformidade NIS2 acionável

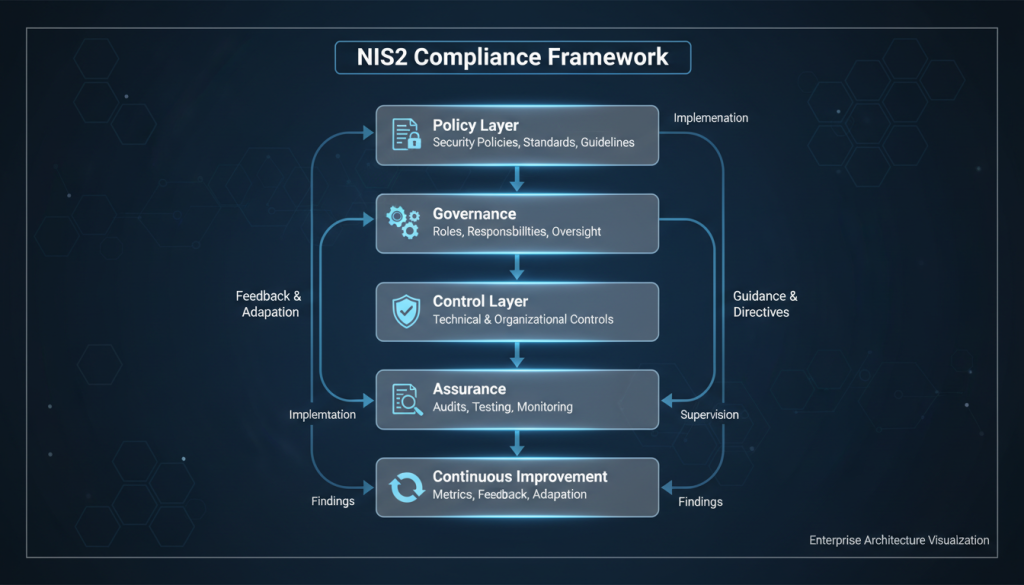

Uma estrutura prática de conformidade NIS2 deve ser integrada aos programas de segurança existentes e, ao mesmo tempo, atender a requisitos regulatórios específicos:

Componentes da Estrutura

Um quadro abrangente deverá incluir:

- Camada de política:Políticas de segurança, normas de proteção de dados, procedimentos de tratamento de incidentes

- Camada de governança:Funções, responsabilidades, estruturas de reporte, mecanismos de supervisão

- Camada de controle:Controlos técnicos e organizacionais mapeados de acordo com os requisitos NIS2

- Camada de garantia:Auditorias, avaliações, testes e atividades de monitorização

- Melhoria contínua:Métricas, ciclos de feedback e processos de adaptação

Aproveitar estruturas existentes

Acelerar a implementação com base em quadros de segurança estabelecidos:

| Enquadramento | Relevância para NIS2 | Vantagem de implementação |

| ISO/IEC 27001 | Abrange aproximadamente 70% dos requisitos do NIS2 | Fornece uma abordagem estruturada para gestão de segurança da informação com opção de certificação |

| NIST Estrutura de segurança cibernética | Alinha-se bem com a abordagem baseada em risco de NIS2 | Oferece orientação de implementação flexível com funções de Identificar, Proteger, Detectar, Responder e Recuperar |

| Controles CIS | Fornece controles de segurança práticos e priorizados | Oferece orientação de implementação por tamanho da organização e nível de maturidade |

| COBIT | Aborda aspectos de governança de NIS2 | Forte aposta na governação de TI, na gestão de riscos e na conformidade |

Integração com outros requisitos de conformidade

Harmonizar o cumprimento de NIS2 com outras obrigações regulamentares:

- GDPR:Alinhar as medidas de proteção de dados e a comunicação de incidentes

- DORA:Alavancar requisitos sobrepostos para entidades do setor financeiro

- eIDAS:Integrar com os requisitos do prestador de serviços de confiança

- Regulamentações setoriais específicas:Incorporar requisitos de segurança específicos do setor

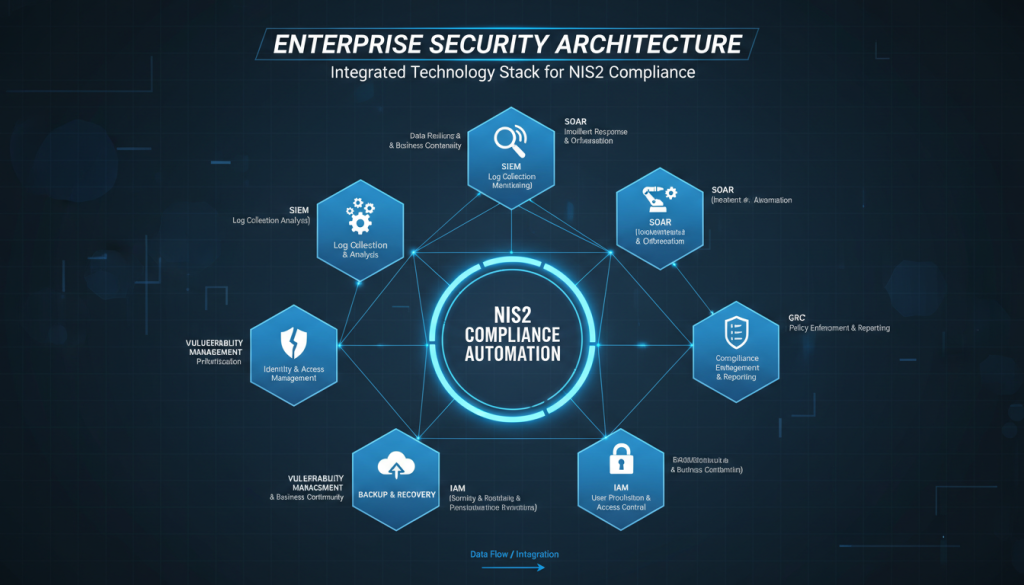

Facilitadores de tecnologia e automação

A pilha de tecnologia certa pode agilizar significativamente os esforços de conformidade com NIS2:

Gestão de eventos e informações de segurança (SIEM)

As soluções SIEM fornecem recursos críticos para conformidade com NIS2:

- Recolha e correlação centralizadas de registos

- Monitorização e alertas em tempo real

- Detecção e investigação de incidentes

- Relatórios de conformidade e recolha de provas

- Integração de inteligência contra ameaças

Orquestração, automação e resposta de segurança (SOAR)

As plataformas SOAR melhoram a gestão de incidentes:

- Fluxos de trabalho automatizados de resposta a incidentes

- Procedimentos de investigação normalizados

- Integração com ferramentas e sistemas de segurança

- Relatórios automatizados para cumprir os prazos NIS2

- Gestão e documentação de casos

Plataformas de governação, risco e conformidade (GRC)

As ferramentas GRC simplificam o gerenciamento de conformidade:

- Gestão centralizada de políticas e controlos

- Avaliações de conformidade automatizadas

- Registo de riscos e acompanhamento de remediação

- Recolha de provas e apoio à auditoria

- Relatórios e painéis de conformidade

Gestão de identidade e acesso (IAM)

As soluções IAM suportam requisitos de controle de acesso:

- Gestão centralizada de utilizadores

- Autenticação multifator

- Gestão de acessos privilegiados

- Certificação e revisão de acesso

- Login único e integração de diretório

Vulnerabilidade e gerenciamento de patches

Essas ferramentas ajudam a manter sistemas seguros:

- Verificação automatizada de vulnerabilidades

- Orientações de remediação priorizadas

- Implantação e verificação de patches

- Relatórios de conformidade

- Gestão de vulnerabilidades baseada em riscos

Envolver as partes interessadas e os parceiros externos

A implementação bem-sucedida do NIS2 requer colaboração eficaz entre várias partes interessadas:

Envolvimento interno das partes interessadas

Garanta o alinhamento em toda a organização:

- Liderança executiva:Garantir apoio, recursos e alinhamento estratégico

- Equipes de TI e segurança:Impulsionar a implementação técnica e as operações

- Legal e compliance:Garantir a interpretação e o alinhamento regulamentares

- Aquisições:Atualizar requisitos e contratos de fornecedores

- Unidades de negócios:Identificar serviços críticos e requisitos operacionais

- Recursos humanos:Apoiar programas de formação e sensibilização

Colaboração com parceiros externos

Aproveite a experiência e o apoio externos:

- Consultores e assessores:Fornecer conhecimentos especializados e apoio à implementação

- Fornecedores de tecnologia:Oferecer soluções e assistência na implementação

- Prestadores de serviços geridos:Realizar operações de segurança e monitorização contínuas

- Assessoria Jurídica:Fornecer interpretação regulamentar e orientação contratual

- Auditores e avaliadores:Validar a conformidade e identificar áreas de melhoria

Gestão de Fornecedores e Terceiros

Garantir a segurança da cadeia de abastecimento:

- Desenvolver requisitos de segurança para fornecedores

- Atualizar os contratos com obrigações de segurança e comunicação de incidentes

- Implementar processos de avaliação e monitorização de fornecedores

- Estabelecer procedimentos de coordenação de incidentes com os principais fornecedores

- Verifique a conformidade dos fornecedores através de avaliações e auditorias

Prática recomendada: execute exercícios de mesa multifuncionais para alinhar as partes interessadas em funções de incidentes, requisitos de notificação regulatória e procedimentos de comunicação com o cliente. Estes exercícios ajudam a identificar lacunas na coordenação e comunicação antes que ocorra um incidente real.

Conclusão: Próximas etapas e recursos

Lista de verificação executiva para ações imediatas

Siga estas etapas agora para se preparar para conformidade com NIS2:

- Determine a aplicabilidade:Avalie se a sua organização se qualifica como uma entidade “essencial” ou “importante” sob NIS2

- Faça uma análise de lacunas:Mapeie seus controles de segurança atuais em relação aos requisitos NIS2

- Nomear liderança responsável:Designar um responsável sênior pela conformidade com NIS2

- Implemente ganhos rápidos:Concentre-se em melhorias de alto impacto e baixo esforço, como autenticação multifator e gerenciamento de patches

- Desenvolver procedimentos de comunicação de incidentes:Criar modelos e processos para atender aos cronogramas de relatórios do NIS2

- Rever contratos de fornecedores:Atualizar os acordos para incluir requisitos de segurança e obrigações de comunicação de incidentes

- Iniciar treinamento de conscientização:Garantir que a equipe entenda os requisitos do NIS2 e suas responsabilidades

Recomendações de governança de conformidade a longo prazo

Estabeleça práticas de conformidade sustentáveis:

- Integre-se ao gerenciamento de riscos corporativos:Incorpore os riscos de segurança cibernética na estrutura geral de riscos da sua organização

- Implementar monitoramento contínuo:Implantar tecnologias e processos para avaliação contínua da segurança

- Estabelecer ciclos regulares de revisão:Realizar avaliações periódicas dos controlos de segurança e do estado de conformidade

- Desenvolva métricas de conformidade:Criar KPIs para acompanhar e relatar a maturidade da conformidade

- Realize testes regulares:Realizar testes de penetração, exercícios práticos e avaliações de segurança

- Manter documentação:Manter as políticas, procedimentos e evidências atualizadas

- Mantenha-se informado:Monitorize os desenvolvimentos regulamentares e atualize o seu programa de conformidade em conformidade

Recursos, modelos e leituras adicionais

Aproveite estes recursos para apoiar sua jornada de conformidade NIS2:

Recursos Oficiais

- Texto oficial da Diretiva NIS2 (EUR-Lex)

- Publicações e orientações da ENISA

- Relatório da ENISA sobre investimentos em cibersegurança

- Orientações de implementação da Comissão Europeia NIS2

Orientações para implementação

- Gestão da Segurança da Informação ISO/IEC 27001

- NIST Estrutura de segurança cibernética

- Controles críticos de segurança do CIS

- Relatório de custo de violação de dados da IBM 2023

Conclusão prática final: trate o NIS2 como um programa estratégico que combina mudanças jurídicas, técnicas e operacionais. Comece com análise de escopo e lacunas, priorize por risco e crie uma estrutura de conformidade NIS2 auditável que se adapta à sua organização.

Pronto para iniciar sua jornada de conformidade NIS2?

Entre em contato com seu CISO ou líder de conformidade para iniciar o exercício de definição do escopo esta semana. A ação precoce é a melhor defesa contra o risco cibernético e a exposição regulatória.

Se desejar suporte adicional, podemos fornecer:

- Um modelo de análise de lacunas para download mapeado para controles NIS2

- Um plano de remediação de 90 dias adaptado ao seu setor

- Mapeamento de requisitos ISO/IEC 27001 a NIS2 para implementação acelerada

Solicitar recursos NIS2