O que são as instruções do CERT-In (e quem deve cumpri-las)

Estrutura CERT-In Directions 2022: Principais áreas de conformidade para MSPsAs Direções 2022 do CERT-In (Equipe Indiana de Resposta a Emergências de Computadores), emitidas em 28 de abril de 2022, de acordo com a Seção 70B da Lei de Tecnologia da Informação de 2000, estabelecem relatórios obrigatórios de incidentes de segurança cibernética e práticas de segurança da informação para uma ampla gama de entidades que operam em India. Estas orientações expandem significativamente o âmbito e a especificidade dos requisitos de conformidade de segurança cibernética.

As diretivas aplicam-se a um amplo espectro de organizações, incluindo:

- Prestadores de serviços (incluindo prestadores de serviços geridos)

- Intermediários

- Centros de dados

- Pessoas jurídicas

- Provedores de servidores virtuais privados (VPS)

- Provedores de serviços em nuvem

- Fornecedores de serviços de rede privada virtual (VPN)

- Prestadores de serviços de ativos virtuais

- Provedores de troca de ativos virtuais

- Provedores de carteiras de custódia

- Organizações governamentais

Especificamente para provedores de serviços gerenciados, essas orientações criam obrigações de conformidade e novas oportunidades de serviço. Os MSPs devem não apenas garantir que as suas próprias operações cumpram as diretivas, mas também ajudar os seus clientes a implementar práticas de segurança compatíveis. Esta dupla responsabilidade torna a compreensão dos requisitos técnicos e operacionais especialmente crítica.

As diretivas são juridicamente vinculativas ao abrigo da legislação indiana, e o seu incumprimento pode resultar em sanções ao abrigo da Lei de TI. Para os MSPs, isso cria um imperativo de conformidade e uma oportunidade estratégica para desenvolver e fornecer serviços de conformidade CERT-In a clientes que se enquadrem no escopo desses requisitos.

Os 5 requisitos operacionais que os MSPs devem atender

1. Cronogramas de comunicação de incidentes e concepção do escalonamento

O requisito mais urgente nas instruções do CERT-In é o cronograma obrigatório de relatório de incidentes de 6 horas. Os MSPs devem projetar suas operações de segurança para detectar, validar e relatar incidentes de segurança cibernética ao CERT-In dentro desta janela estreita. Isso requer:

- Capacidades de detecção de incidentesque operam 24 horas por dia, 7 dias por semana em todos os ambientes gerenciados

- Critérios claros de classificação de incidentesidentificar eventos reportáveis

- Caminhos de escalonamento definidoscom decisores designados e autorizados a acionar relatórios

- Mecanismos de relatório modeladosque pode ser rapidamente preenchido com detalhes do incidente

- Processos de relatórios multilocatáriosque esclarecem as responsabilidades entre os MSPs e os seus clientes

Os incidentes reportáveis incluem verificação direcionada de sistemas críticos, sistemas críticos comprometidos, acesso não autorizado a sistemas de TI, desfiguração de sites, implantação de malware, roubo de identidade, ataques de phishing, DDoS, incidentes de ransomware e violações de dados. Os MSPs devem estabelecer critérios claros para cada categoria para garantir relatórios consistentes.

2. Arquitetura de retenção de logs (armazenamento central de logs + controles de violação)

O CERT-In Directions exige a manutenção de registros de todos os sistemas de TIC por um período contínuo de 180 dias dentro da jurisdição indiana. Este requisito exige uma arquitetura robusta de gerenciamento de logs que inclua:

- Coleta abrangente de registrosde todos os sistemas TIC (servidores, dispositivos de rede, ferramentas de segurança, aplicações)

- Armazenamento centralizado de registoscom planeamento de capacidade adequado para 180 dias de retenção

- Controlos invioláveis impedir modificações não autorizadas de logs armazenados

- Conformidade com a soberania dos dadosgarantindo que os logs sejam armazenados em India

- Padronização do formato do logfacilitar a análise e a investigação

- Controles de acessorestringindo quem pode visualizar, modificar ou excluir logs

Os MSPs devem projetar sua arquitetura de retenção de logs para equilibrar desempenho, custos de armazenamento e requisitos de conformidade. Isso normalmente envolve uma abordagem em camadas com armazenamento quente para logs recentes e armazenamento frio para logs mais antigos, tudo isso mantendo a capacidade de pesquisa e a integridade durante todo o período de retenção de 180 dias.

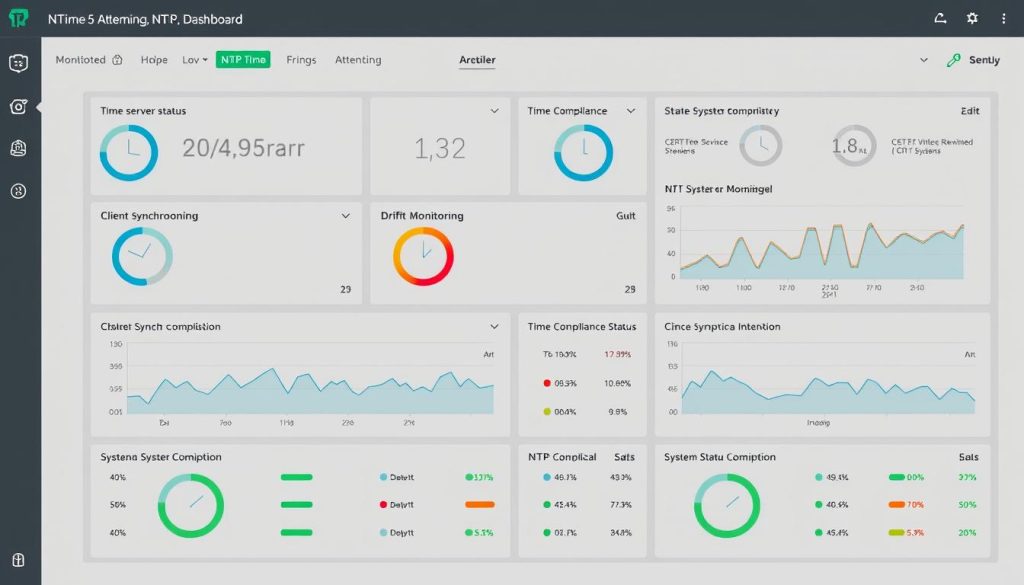

3. Sincronização horária (conceção e monitorização do NTP)

As Direções CERT-In exigem que todos os sistemas TIC sejam sincronizados com o Servidor Network Time Protocol (NTP) do Centro Nacional de Informática (NIC) ou do Laboratório Físico Nacional (NPL), ou com servidores NTP rastreáveis a essas agências. Este requisito exige:

- Arquitetura do servidor NTPcom fontes de tempo primárias e secundárias

- Gerenciamento de configuraçãogarantir que todos os sistemas apontem para fontes de tempo compatíveis

- Monitorização contínuado status de sincronização de horário em todos os sistemas gerenciados

- Detecção e alerta de desviosidentificar sistemas que estão fora de sincronização

- Documentação da rastreabilidade da origem do tempodemonstrar conformidade

A sincronização precisa do horário é fundamental para as operações de segurança, pois garante que os logs de diferentes sistemas possam ser correlacionados durante a investigação de incidentes. Os MSPs devem implementar arquiteturas robustas de sincronização de horário e monitoramento para manter a conformidade e apoiar operações de segurança eficazes.

4. Tratamento de dados do cliente/informações do assinante (contrato + processo)

As instruções do CERT-In impõem requisitos específicos para o tratamento de informações do cliente, especialmente para VPN, VPS, serviços em nuvem e provedores de serviços de ativos virtuais. Embora a aplicabilidade varie de acordo com o tipo de serviço, os MSPs devem estabelecer:

- Processos Conheça Seu Cliente (KYC)adequado aos serviços prestados

- Recolha e validação de informação do clientefluxos de trabalho

- Armazenamento seguro de informações de assinantescom controlos de acesso adequados

- Políticas de retenção de dadosalinhado com o requisito de cinco anos para determinados tipos de serviços

- Cláusulas contratuaisque atendam aos requisitos de coleta, retenção e divulgação de informações

Os MSPs devem revisar suas ofertas de serviços para determinar quais aspectos acionam os requisitos aprimorados de KYC e retenção de informações. Os contratos de serviço e os avisos de privacidade devem ser atualizados para refletir estes requisitos, mantendo ao mesmo tempo a conformidade com os regulamentos de proteção de dados.

5. Retenção de provas (tíquetes, formulários de incidentes, cronogramas de casos)

Além dos requisitos específicos para retenção de logs, os MSPs devem estabelecer práticas abrangentes de retenção de evidências para demonstrar conformidade com as instruções do CERT-In. Isso inclui:

- Documentação de ticket de incidentecom cronologias completas de detecção e resposta

- Cópias dos relatórios de incidentes apresentadoscom carimbos de data/hora de envio

- Registros de comunicaçãocom CERT-In e outras autoridades

- Documentação de configuração do sistemademonstração do cumprimento dos requisitos de sincronização horária

- Registos de auditoria de acessopara sistemas de segurança e repositórios de log

Esta documentação serve como prova de conformidade durante auditorias e investigações. Os MSPs devem implementar repositórios seguros e pesquisáveis para documentação de conformidade com políticas de retenção e controles de acesso apropriados.

“CERT-In-ready SOC” — runbooks e pessoal

Para atender consistentemente ao requisito de relatórios de 6 horas, os MSPs devem estabelecer um Centro de Operações de Segurança (SOC) com recursos e processos específicos projetados para conformidade com o CERT-In. Os principais elementos incluem:

Modelo de plantão, matriz de gravidade e autoridade relatora

Um SOC CERT-In-ready requer um modelo operacional bem definido que garanta monitoramento contínuo e resposta rápida:

- Modelo de cobertura 24×7com procedimentos claros de transferência de turnos

- Estrutura de análise em níveiscom vias de escalonamento para potenciais incidentes reportáveis

- Matriz de classificação de gravidadeque se alinha com as categorias de incidentes reportáveis do CERT-In

- Quadro de autoridade de decisãodesignar quem pode autorizar relatórios CERT-In

- SLA mecanismos de rastreamentopara monitorar métricas de tempo para relatório

A matriz de gravidade deve definir claramente os critérios para cada tipo de incidente, ajudando os analistas a determinar rapidamente se um evento atende ao limite de relatório. A estrutura de autoridade de decisão deve designar funções específicas autorizadas a aprovar e enviar relatórios ao CERT-In, garantindo que os relatórios possam ser enviados dentro do período de 6 horas, mesmo fora do horário comercial.

Exercícios de mesa

Testes regulares dos procedimentos de resposta e comunicação de incidentes são essenciais para garantir a preparação para incidentes reais:

- Exercícios de mesa trimestraissimulação de diferentes cenários de incidentes reportáveis

- Formação específica para funçõespara todos os membros da equipe SOC nos requisitos do CERT-In

- Exercícios multifuncionaisenvolvendo equipes técnicas, gestão e jurídico/compliance

- Testes baseados em cenáriosde fluxos de trabalho de detecção, análise e geração de relatórios

- Avaliações pós-exercícioidentificar e colmatar lacunas nos processos

Esses exercícios devem testar o processo de resposta a incidentes de ponta a ponta, desde a detecção inicial até a análise, tomada de decisão e preparação de relatórios. Os cenários devem abranger vários tipos de incidentes especificados nas Instruções do CERT-In, com atenção especial aos cenários complexos que testam os limites da janela de relatório de 6 horas.

Comprovando o tempo de resposta

Os MSP devem manter documentação abrangente para demonstrar o cumprimento do requisito de apresentação de relatórios de 6 horas durante auditorias ou investigações:

- Registos de incidentes com carimbo de data/horadocumentar atividades de deteção, análise e comunicação

- Registos de auditoria gerados pelo sistemacorroborando documentação manual

- Recibos de envio de relatóriosdo portal CERT-In ou comunicações por e-mail

- SLA relatórios de conformidademostrando o desempenho histórico em relação ao requisito de 6 horas

- Documentação do processodemonstração de como a organização garante relatórios oportunos

Esta documentação deve ser mantida em um repositório seguro e de fácil acesso para apoiar a prontidão para auditoria. Devem ser realizadas revisões regulares da integridade e precisão da documentação para garantir que as evidências de conformidade estejam sempre disponíveis.

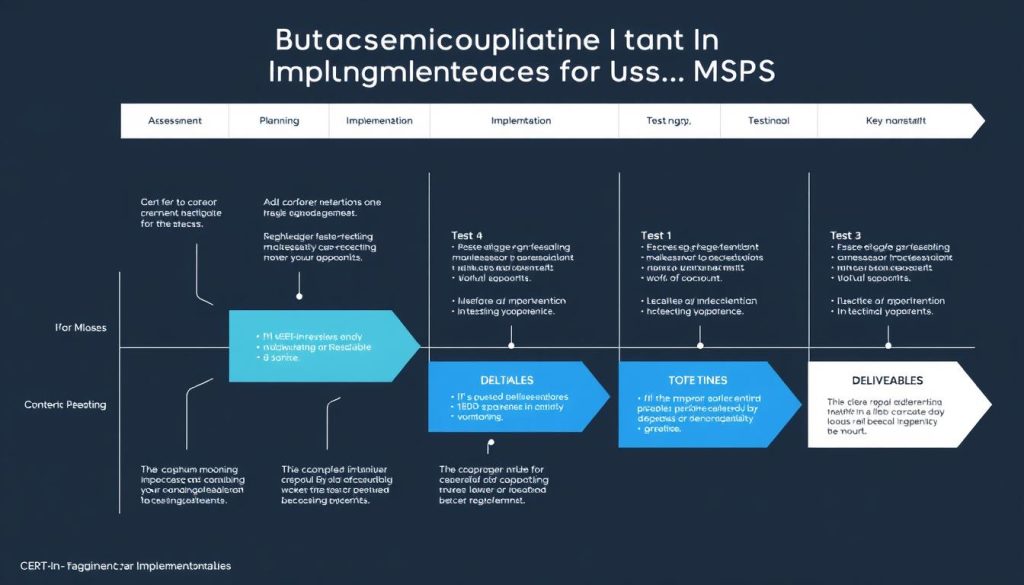

Plano técnico

Arquitetura de referência: SIEM/SOAR + pipelines de log + armazenamento imutável

Uma arquitetura técnica robusta é a base para a conformidade com o CERT-In. A arquitetura de referência deve incluir:

- Agentes de coleta de logs distribuídosimplantado em todos os sistemas gerenciados

- Infraestrutura de encaminhamento de registoscom redundância e tratamento de falhas

- Plataforma SIEMpara agregação, normalização e correlação de logs

- Capacidades SOARpara triagem e resposta automatizada a incidentes

- Solução de armazenamento imutávelpara retenção de logs à prova de falsificação

- Controlos da soberania dos dadosgarantindo que os logs permaneçam dentro de India

- Mecanismos de pesquisa e recuperaçãopara investigação rápida de incidentes

Essa arquitetura deve ser projetada visando escalabilidade, confiabilidade e conformidade com o requisito de retenção de 180 dias. As considerações de desempenho são críticas, pois o sistema deve suportar análises em tempo real para detecção de incidentes e pesquisas históricas para investigações.

Alerta: identidade, acesso privilegiado, exfil, ransomware, interrupção

Alertas eficazes são essenciais para detectar incidentes reportáveis dentro do prazo exigido para conformidade com o CERT-In. As principais categorias de alerta incluem:

- Alertas baseados em identidadepor comprometimento de conta, escalonamento de privilégios e acesso não autorizado

- Monitorização de acessos privilegiadospor uso indevido de conta administrativa e ações não autorizadas

- Detecção de exfiltração de dadospara transferências de dados de saída incomuns e possíveis violações

- Indicadores de ransomwareincluindo atividades de criptografia de arquivos e assinaturas de malware conhecidas

- Monitorização da disponibilidade do serviçopara interrupções e condições de negação de serviço

- Detecção baseada em redepara varredura, movimento lateral e tráfego de comando e controle

Esses alertas devem ser ajustados para equilibrar a sensibilidade com a precisão, garantindo que possíveis incidentes relatáveis sejam detectados rapidamente e, ao mesmo tempo, minimizando falsos positivos que poderiam sobrecarregar a equipe SOC.

Controles que reduzem falsos positivos, mas protegem as janelas de relatórios

Para gerir o desafio de cumprir o período de notificação de 6 horas e evitar relatórios desnecessários, os MSP devem implementar:

- Validação de alerta em vários estágioscom enriquecimento automatizado de detecções iniciais

- Detecção com reconhecimento de linha de baseque considera padrões normais para cada ambiente

- Regras de correlaçãoque combinam vários indicadores para reduzir falsos positivos

- Detecção de anomalias baseada em aprendizado de máquinaidentificar comportamentos incomuns

- Manuais automatizadospara triagem inicial e recolha de provas

- Priorização baseada no riscoconcentrar a atenção dos analistas nos alertas mais críticos

Esses controles devem ser continuamente refinados com base em métricas de desempenho e lições aprendidas tanto em incidentes reais quanto em exercícios. O objetivo é criar um processo de detecção e triagem que identifique de forma confiável incidentes reportáveis e, ao mesmo tempo, filtre falsos positivos, tudo dentro de um prazo que permita análise e relatórios adequados dentro do período de 6 horas.

Pacote de evidências de conformidade

SOP de resposta a incidentes alinhado ao CERT-In

Um Procedimento Operacional Padrão (SOP) abrangente de Resposta a Incidentes é essencial para a conformidade com o CERT-In. Este documento deve incluir:

- Quadro de classificação de incidentesalinhado com as categorias de incidentes reportáveis do CERT-In

- Procedimentos de deteção e triagemcom responsabilidades e prazos claros

- Caminhos de escaladapara potenciais incidentes notificáveis

- Fluxos de trabalho de análise e validaçãocom critérios de decisão

- Procedimentos de comunicaçãoincluindo modelos e métodos de envio

- Atividades pós-incidenteincluindo documentação e lições aprendidas

- Informações de contatopara CERT-In e outras autoridades relevantes

O POP deve enfatizar o requisito de relatório de 6 horas e incluir fluxos de processo que garantam que este cronograma possa ser cumprido de forma consistente. Deve ser revisado e atualizado regularmente com base nas alterações nos requisitos do CERT-In, nas lições dos incidentes e no feedback dos exercícios.

Política de retenção de logs e nota de design do sistema

Uma Política de Retenção de Log formal e uma Nota de Design de Sistema que a acompanha devem documentar a abordagem para atender ao requisito de retenção de 180 dias. Esses documentos devem abranger:

- Âmbito da recolha de registosidentificação de todos os sistemas sujeitos ao requisito

- Tipos e formatos de loga recolher de cada sistema

- Mecanismos de recolhae segurança dos transportes

- Arquitetura de armazenamentoincluindo planeamento e expansão da capacidade

- Períodos de conservaçãoe procedimentos de eliminação

- Controles de acessoe registro de auditoria para o repositório de log

- Procedimentos de cópia de segurança e recuperaçãopara o sistema de gestão de registos

- Controlos da soberania dos dadosgarantindo que os logs permaneçam dentro de India

A Nota de Design do Sistema deve fornecer detalhes técnicos sobre a implementação, incluindo especificações de componentes, fluxos de dados e controles de segurança. Esta documentação serve tanto como referência operacional quanto como evidência de conformidade durante as auditorias.

Política de sincronização de horário + relatório de monitoramento

Uma Política de Sincronização de Tempo e o modelo de Relatório de Monitoramento que a acompanha devem documentar a abordagem para atender ao requisito de sincronização NTP. Esses documentos devem incluir:

- Arquitetura do servidor NTPcom fontes de tempo primárias e secundárias

- Documentação de rastreabilidademostrando alinhamento com fontes de tempo NIC ou NPL

- Padrões de configuraçãopara diferentes tipos de sistema

- Abordagem de acompanhamentoincluindo métricas e limiares

- Procedimentos de alertapor problemas de sincronização

- Fluxos de trabalho de remediaçãopara lidar com o desvio do tempo

- Modelos de relatóriosmostrando o status de conformidade em todo o ambiente

O Relatório de Monitoramento deve fornecer um instantâneo do status de sincronização de horário em todo o ambiente, destacando quaisquer sistemas que estejam fora de conformidade e documentando ações de correção. Este relatório deve ser gerado regularmente para demonstrar a conformidade contínua com o requisito de sincronização de horário.

Perguntas frequentes

O relógio de 6 horas é de detecção ou confirmação?

O relógio de 6 horas é de detecção ou confirmação?

O cronograma de notificação de 6 horas começa no ponto de detecção ou notificação do incidente, e não no ponto de confirmação. Esta interpretação é baseada na linguagem do CERT-In Directions, que afirma que as organizações devem relatar “dentro de 6 horas após perceberem tais incidentes ou serem informadas sobre tais incidentes”.

Isto significa que os MSPs devem estabelecer processos eficientes de triagem e validação para determinar rapidamente se um evento detectado constitui um incidente reportável. Embora uma análise minuciosa seja importante para evitar relatórios desnecessários, o processo deve ser concebido para ser concluído no prazo de 6 horas, mesmo para incidentes complexos.

A melhor prática é implementar uma abordagem faseada em que a deteção inicial desencadeia uma triagem imediata, seguida de validação rápida e escalonamento para potenciais incidentes relatáveis. A determinação final e a preparação do relatório deverão ser concluídas com margem suficiente para garantir a submissão dentro do prazo de 6 horas.

Quais registros contam e qual é o design de retenção mínimo?As instruções do CERT-In exigem a retenção de “todos os registros de todos os sistemas de TIC” por um período de 180 dias dentro da jurisdição indiana. Essa linguagem ampla abrange uma ampla variedade de tipos de log, incluindo:

- Registos do sistema (eventos do sistema operativo, autenticação, autorização)

- Registos de aplicações (servidores Web, bases de dados, aplicações empresariais)

- Registos de segurança (firewalls, IDS/IPS, proteção de terminais)

- Registos de rede (routers, switches, equilibradores de carga)

- Registos de serviços em nuvem (serviços de infraestrutura, plataforma e software)

O projeto de retenção mínima deve incluir:

- Infraestrutura centralizada de recolha de registos com agentes ou encaminhadores em todos os sistemas

- Arquitetura de armazenamento em camadas que equilibra desempenho e custo

- Controlos invioláveis para evitar modificações não autorizadas

- Controles de acesso que restringem quem pode visualizar ou gerenciar logs

- Capacidades de pesquisa e recuperação para investigação de incidentes

- Controles de soberania de dados garantem que os logs permaneçam dentro de India

As organizações devem implementar uma abordagem baseada em risco para registrar a verbosidade, capturando logs detalhados para sistemas críticos e, ao mesmo tempo, implementando registros mais seletivos para sistemas de menor risco, garantindo ao mesmo tempo que eventos relevantes para a segurança sejam capturados de forma consistente em todo o ambiente.

Como lidamos com o registro MSP multilocatário e a separação de dados do cliente?Ambientes multilocatários apresentam desafios únicos para a conformidade com o CERT-In, especialmente em relação ao gerenciamento de logs e relatórios de incidentes. As melhores práticas para gerir estes desafios incluem:

- Separação lógica de logsusando identificadores de locatário ou armazenamentos de log separados

- Controlos de acesso baseados em funçõesrestringir a visibilidade ao pessoal autorizado

- Linguagem contratual claradefinição de responsabilidades pela comunicação de incidentes

- Procedimentos de notificação do clientepara incidentes que afetem os seus ambientes

- Processos de resposta a incidentes com conhecimento dos inquilinosque respeitam a separação de dados

Os MSPs devem implementar controles técnicos que mantenham a separação entre os dados dos locatários e, ao mesmo tempo, permitam a coleta e análise eficientes de logs. Isso normalmente envolve marcar logs com identificadores de locatário no ponto de coleta e impor controles de acesso durante todo o ciclo de vida de gerenciamento de logs.

Os contratos de serviço devem definir claramente as funções e responsabilidades do MSP e do cliente no cumprimento dos requisitos do CERT-In, especialmente em relação ao relatório de incidentes e à retenção de registos. Estes acordos devem abordar cenários em que os incidentes afetam vários inquilinos e estabelecer protocolos para coordenar as respostas, mantendo ao mesmo tempo a separação adequada.

Orientação especializada para sua jornada de conformidade com o CERT-In

A implementação dos requisitos de conformidade do CERT-In envolve considerações técnicas e operacionais complexas. Nossa equipe de especialistas em segurança e conformidade pode ajudá-lo a projetar e implementar um programa abrangente de conformidade CERT-In adaptado ao seu ambiente MSP. Contate-nos hoje para uma consulta sobre suas necessidades específicas de conformidade.

Recursos de conformidade relacionados

Conformidade DPDP

Entenda como os requisitos do CERT-In se cruzam com a Lei de Proteção de Dados Pessoais Digitais de India e desenvolva estratégias de conformidade integradas.

Conformidade do setor financeiro

Explore como as regulamentações RBI, SEBI e IRDAI se alinham com os requisitos do CERT-In para MSPs que atendem clientes do setor financeiro.

ISO 27001 Alinhamento

Descubra como integrar os requisitos de conformidade do CERT-In ao seu sistema de gerenciamento de segurança da informação ISO 27001 existente.

Conclusão

O CERT-In Directions 2022 representa uma evolução significativa no cenário regulatório de segurança cibernética de India, impondo requisitos específicos e urgentes aos MSPs e outros provedores de serviços. A implementação bem-sucedida destes requisitos exige uma combinação de infraestrutura técnica, processos operacionais e prontidão organizacional.

Ao estabelecer capacidades robustas de detecção e relatório de incidentes, implementar soluções abrangentes de gerenciamento de logs, garantir a sincronização de tempo precisa e manter a documentação apropriada, os MSPs podem alcançar a conformidade e, ao mesmo tempo, aprimorar sua postura geral de segurança. Estas capacidades não só satisfazem os requisitos regulamentares, mas também melhoram a capacidade do MSP de proteger tanto o seu próprio ambiente como o dos seus clientes.

À medida que o cenário regulatório continua a evoluir, os MSPs que estabelecem bases sólidas para a conformidade com o CERT-In estarão bem posicionados para se adaptarem aos novos requisitos e manterem a confiança dos seus clientes. Ao tratar a conformidade como uma oportunidade para melhorar as capacidades de segurança, em vez de simplesmente um fardo regulamentar, os MSPs podem obter valor estratégico dos seus investimentos em conformidade.