Perché NIS2 cambia il modo in cui le organizzazioni gestiscono gli incidenti

La Direttiva sulle reti e sui sistemi informativi 2 (NIS2) rappresenta un'evoluzione significativa nel quadro della sicurezza informatica del EU. Estende l’ambito normativo, introduce obblighi di rendicontazione più rigorosi e affida la responsabilità diretta al senior management. Per i professionisti della sicurezza, ciò significa adattare i framework di risposta agli incidenti esistenti per soddisfare i nuovi requisiti di conformità mantenendo l’efficacia operativa.

Panoramica del NIS2 e del suo impatto sulla sicurezza informatica nazionale e transfrontaliera

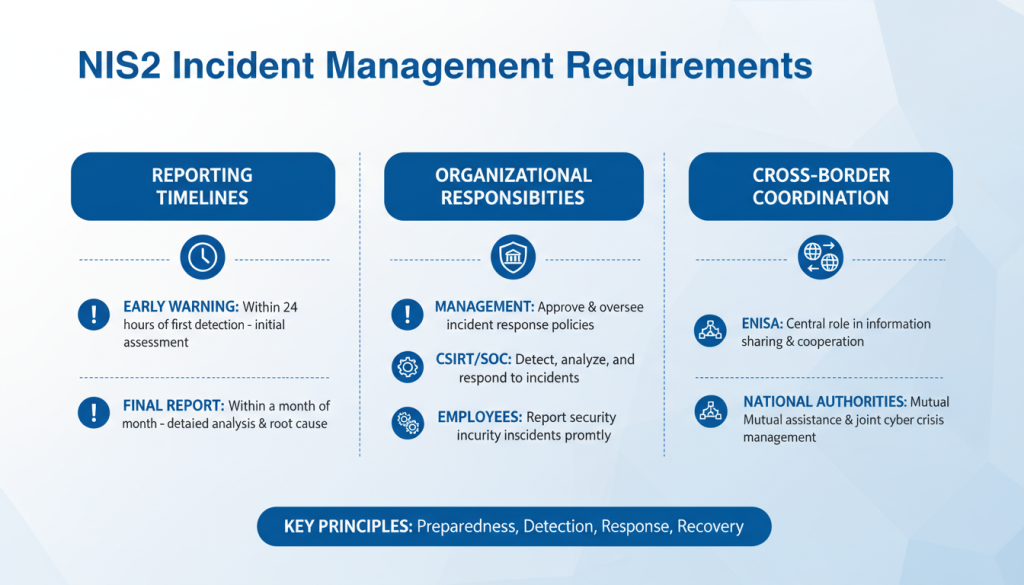

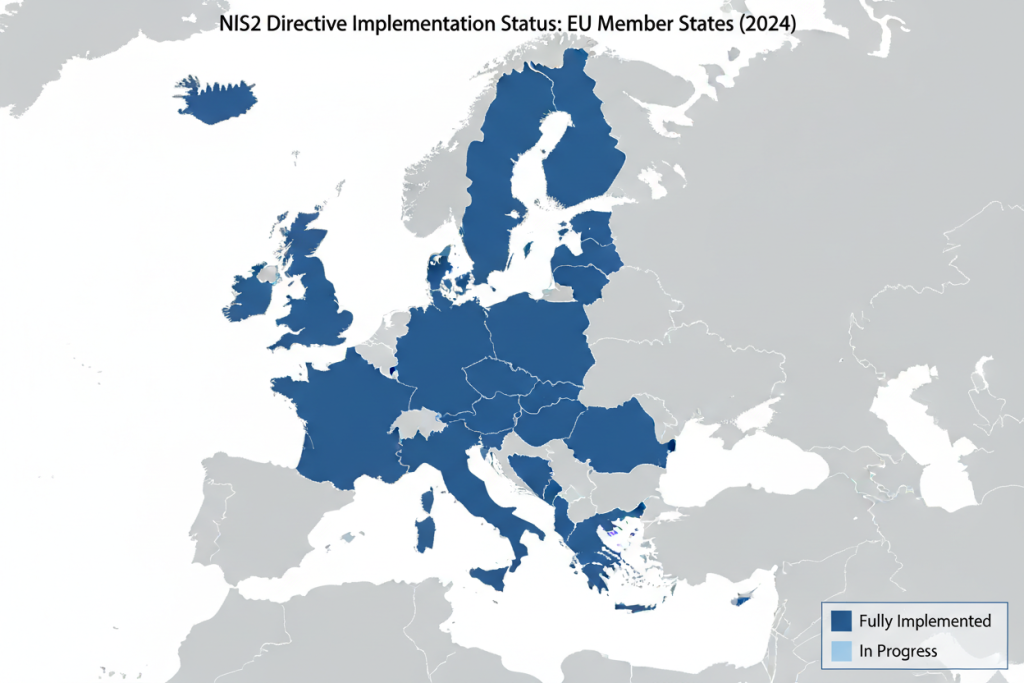

NIS2 amplia il campo di applicazione delle entità soggette a normative sulla sicurezza informatica negli EU Stati membri, rafforza i poteri di vigilanza e rende più rigorose le norme in materia di segnalazione e applicazione. Gli Stati membri erano tenuti a recepire la direttiva nel diritto nazionale entro il 17 ottobre 2024, sebbene alcuni paesi stiano ancora finalizzando i dettagli di attuazione. La direttiva enfatizza sia la resilienza operativa che il coordinamento transfrontaliero, rendendo la gestione degli incidenti una questione centrale di conformità e continuità operativa.

Definizione della “gestione degli incidentiNIS2” e della sua relazione con i framework esistenti

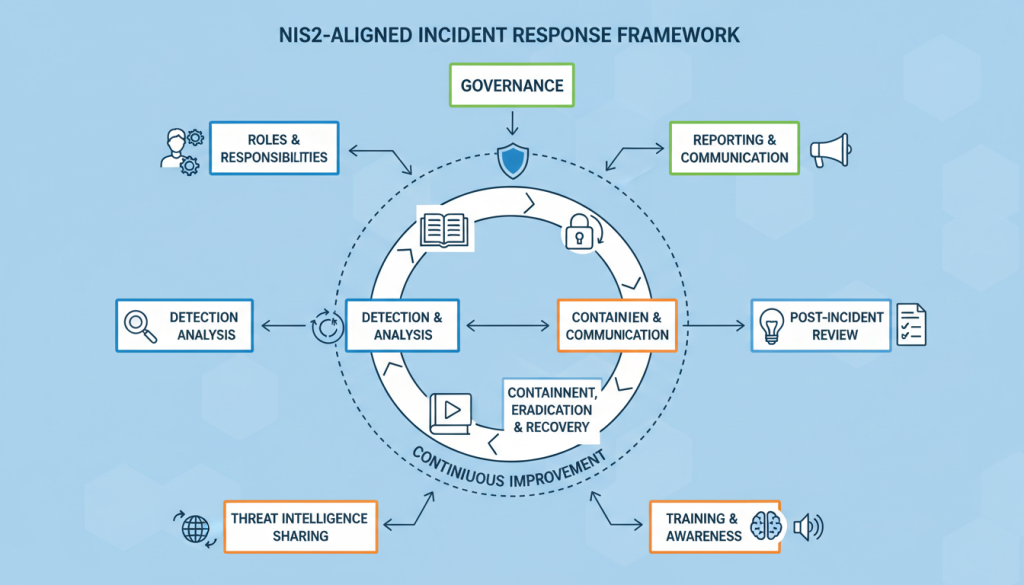

La gestione degli incidenti NIS2 comprende i processi, i ruoli, gli strumenti e la governance che garantiscono il rilevamento, la gestione, la segnalazione e l'apprendimento tempestivi dagli incidenti in conformità con gli obblighi di NIS2. Sebbene si sovrapponga ai framework esistenti come ISO/IEC 27001 e NIST SP 800-61, NIS2 aggiunge tempistiche di reporting più rigorose e una più ampia responsabilità per il senior management.

NIS2 non sostituisce i framework di risposta agli incidenti esistenti: li migliora con requisiti normativi e tempistiche specifici che devono essere integrati nei processi esistenti.

I principali punti di intersezione tra NIS2 e i quadri consolidati includono:

- Gestione del ciclo di vita degli incidenti, dal rilevamento alla revisione post-incidente

- Raccolta e conservazione delle prove per la revisione normativa

- Coordinamento transfrontaliero per incidenti che interessano più Stati membri

- Integrazione con i processi di gestione del rischio e di miglioramento continuo

La posta in gioco: rischi legali, operativi e reputazionali

Il mancato rispetto dei requisiti di gestione degli incidenti NIS2 comporta conseguenze significative:

Legale e Finanziario

Sanzioni fino a 10 milioni di euro o al 2% del fatturato annuo globale per gli enti essenziali (7 milioni di euro o 1,4% per gli enti importanti)

Operativo

Maggiore controllo normativo, miglioramenti obbligatori della sicurezza e potenziale interruzione dell'attività durante la risoluzione

Reputazionale

Perdita di fiducia dei clienti, danno alla reputazione del marchio e potenziali impatti sui rapporti commerciali, in particolare con entità essenziali

Secondo il rapporto IBM Cost of a Data Breach, le organizzazioni con capacità mature di risposta agli incidenti riducono i costi delle violazioni in media del 58% rispetto a quelle senza tali capacità. La conformità NIS2 non solo evita sanzioni, ma rafforza anche il tuo livello di sicurezza generale.

Costruire un quadro di risposta agli incidenti allineato al NIS2

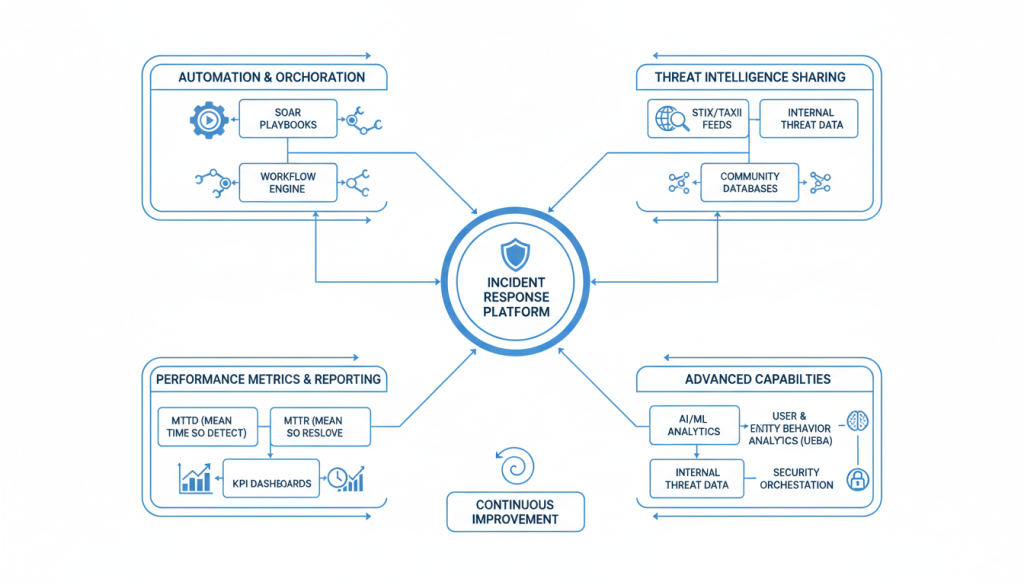

Componenti principali di un programma di risposta agli incidenti su misura per NIS2

Un programma completo di risposta agli incidenti allineato al NIS2 richiede diversi componenti interconnessi:

| Componente | Descrizione | NIS2 Allineamento |

| Governance e politica | Sponsorizzazione da parte dei dirigenti, politiche documentate e procedure di risposta agli incidenti conformi a NIS2 | Definisce le basi della responsabilità gestionale e della conformità |

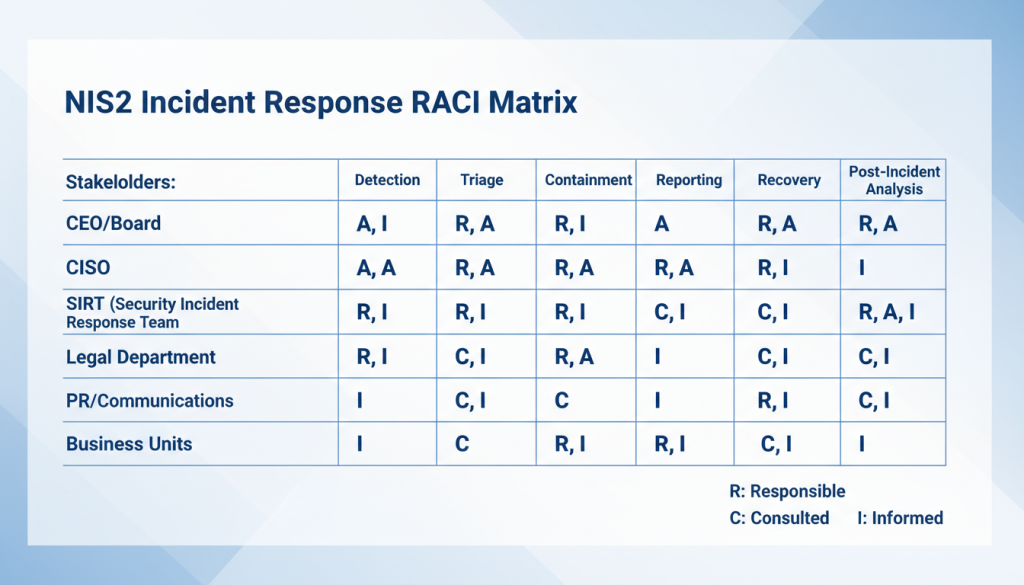

| Ruoli e responsabilità | Matrice RACI chiara per SIRT, CIO/CISO, legale, comunicazioni e continuità aziendale | Garantisce un processo decisionale e una rendicontazione tempestivi entro i termini normativi |

| Rilevamento e monitoraggio | Centro operativo di sicurezza 24 ore su 24, 7 giorni su 7 (SOC), registrazione completa e intelligence sulle minacce | Riduce il tempo di rilevamento e abilita funzionalità di avviso preventivo |

| Playbook e runbook | Procedure attuabili per tipi di incidenti comuni con trigger di segnalazione NIS2 | Standardizza la risposta e garantisce che i passaggi normativi non vengano tralasciati |

| Segnalazioni e prove | Modelli strutturati per sequenze temporali, valutazione dell'impatto e artefatti forensi | Facilita i requisiti di reporting 24 ore su 24, 72 ore su 24, con prove adeguate |

| Allenamento ed esercizi | Esercizi e simulazioni da tavolo che includono scenari di reporting NIS2 | Convalida la preparazione del team per la conformità normativa sotto pressione |

| Miglioramento continuo | Revisioni post-incidente e KPI per il monitoraggio della maturità | Dimostra la conformità continua e la riduzione del rischio alle autorità di regolamentazione |

Hai bisogno di aiuto per creare il tuo framework di risposta agli incidenti NIS2?

Scarica il nostro modello completo di framework di risposta agli incidenti NIS2 per avviare rapidamente i tuoi sforzi di conformità.

Integrazione delle migliori pratiche di risposta agli incidenti con i requisiti NIS2

Una gestione efficace degli incidenti NIS2 combina pratiche di sicurezza consolidate con requisiti normativi specifici:

Rilevamento Maiusc-Sinistra

Implementa un monitoraggio completo su endpoint, reti e risorse cloud per rilevare gli incidenti nelle prime fasi della catena di attacco. Ciò riduce i tempi di rilevamento e fornisce più tempo per l'analisi e il reporting entro le scadenze NIS2.

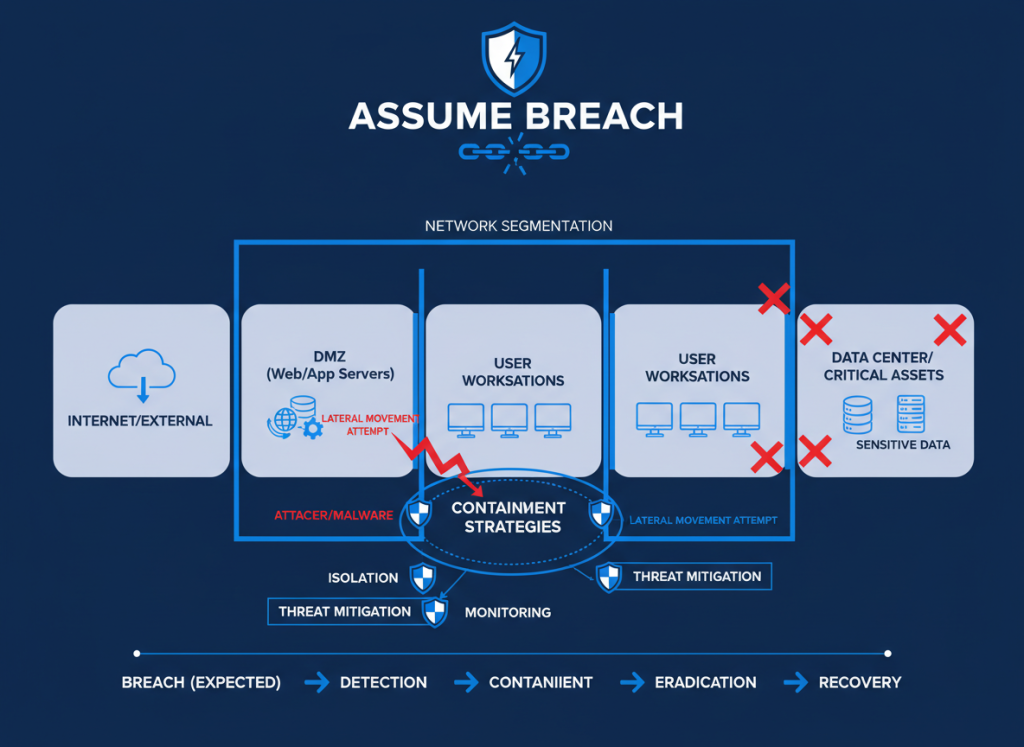

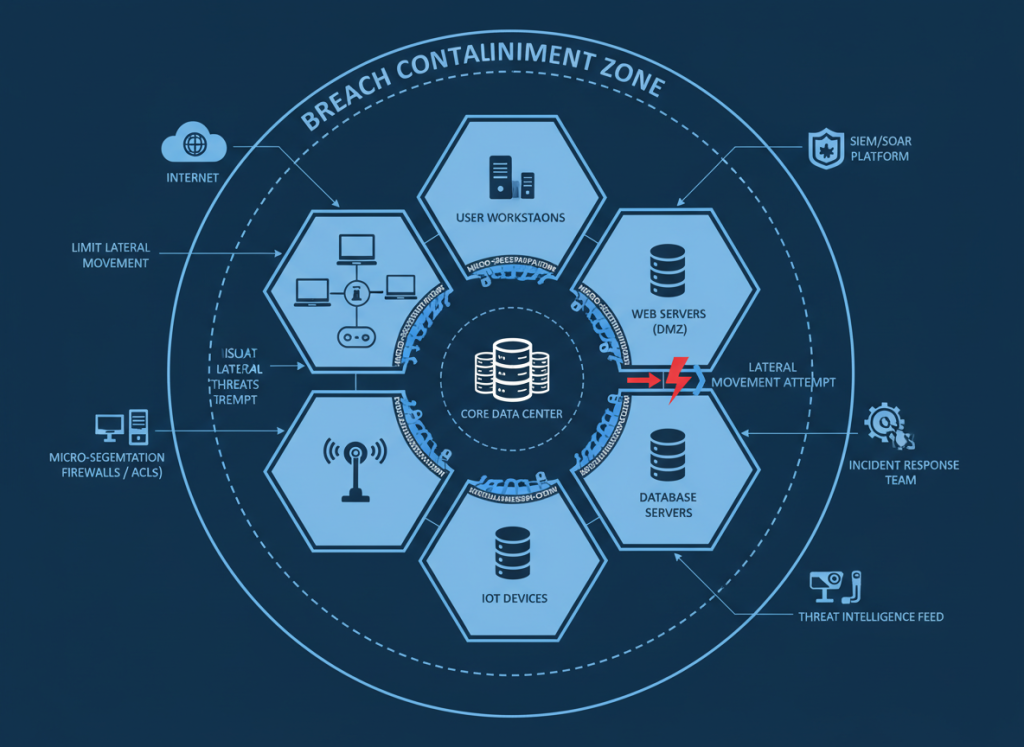

Assumi una mentalità da violazione

Progetta strategie di contenimento e segmentazione presupponendo che gli aggressori siano già nella tua rete. Questo approccio minimizza il movimento laterale e riduce l'impatto degli incidenti, che possono influenzare le soglie di segnalazione del NIS2 e il controllo normativo.

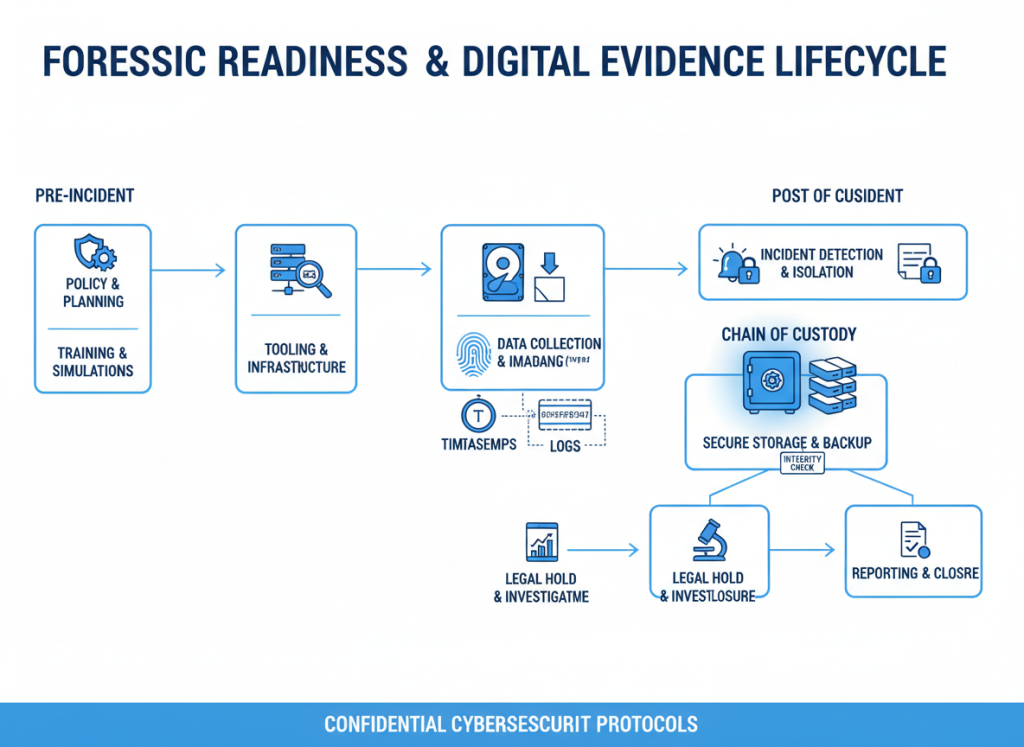

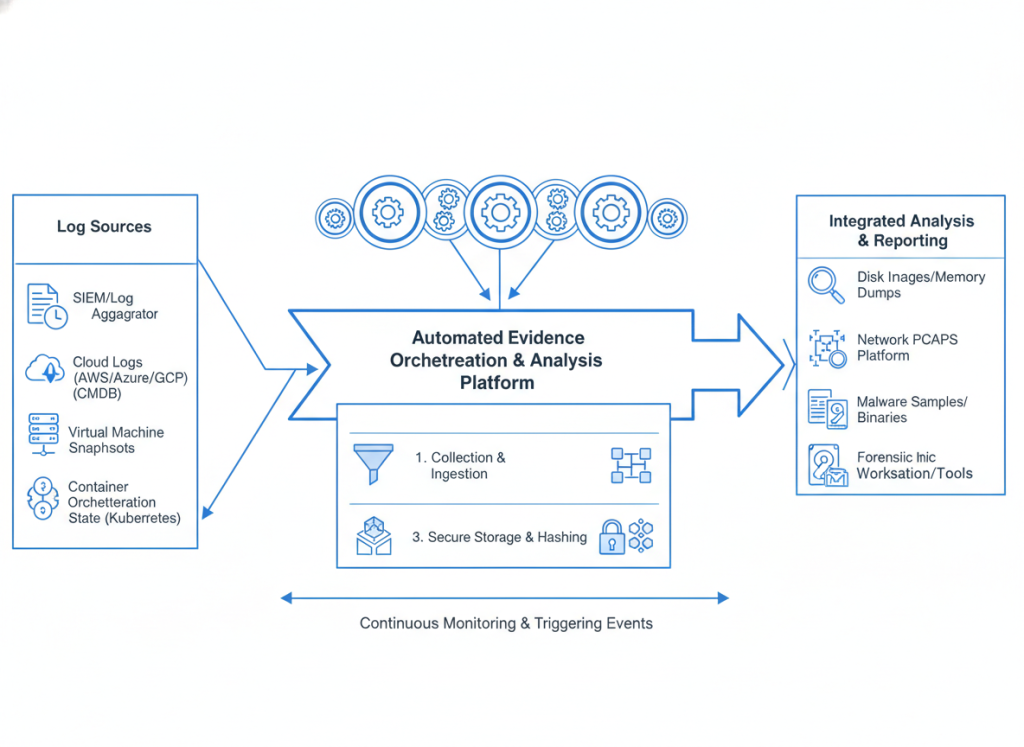

Preparazione forense

Mantenere registri a prova di manomissione e procedure di conservazione degli artefatti per garantire che le prove sopravvivano alla revisione normativa. NIS2 potrebbe richiedere la fornitura alle autorità di tempistiche dettagliate degli incidenti e valutazioni di impatto.

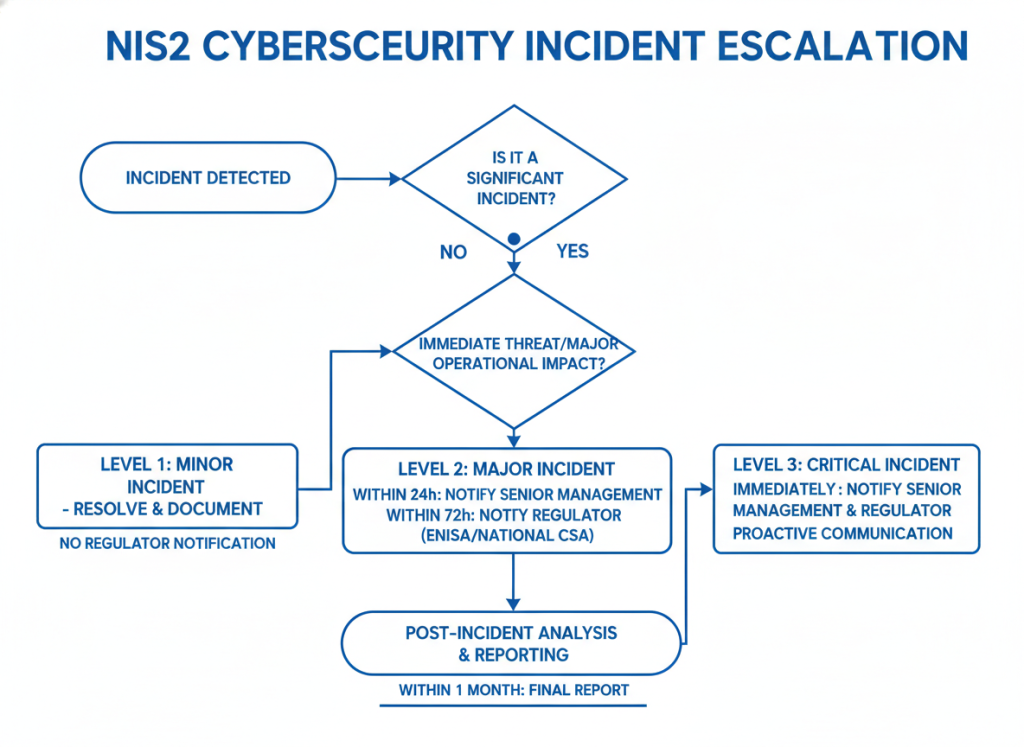

Escalation tempestiva

Implementare soglie automatizzate che attivino la notifica da parte dei dirigenti senior e delle autorità di regolamentazione come richiesto da NIS2. Ciò ti garantisce di non perdere mai le scadenze critiche per la segnalazione, anche durante incidenti ad alto stress.

NIS2 La gestione degli incidenti attribuisce importanza sia alla difesa tecnica che alla completezza della documentazione: tratta la documentazione come un risultato primario, non come un ripensamento.

Stabilire ruoli, responsabilità e governance per la risposta agli incidenti di sicurezza informatica

Una governance chiara riduce gli attriti nella risposta e garantisce il rispetto degli obblighi di rendicontazione NIS2:

Per gli incidenti ad alto impatto, istituire un Senior Incident Decision Forum (SIDF) con:

- Autorità decisionale preautorizzata per azioni critiche

- Rappresentanza della leadership esecutiva, della sicurezza, del settore legale e delle comunicazioni

- Cadenza della riunione definita durante gli incidenti attivi (ad esempio, due volte al giorno)

- Responsabilità diretta per le NIS2 decisioni in materia di reporting normativo

- Protocolli di documentazione che supportano i requisiti di evidenza normativa

Questa struttura di governance garantisce che le decisioni siano prese al livello appropriato e che gli obblighi di rendicontazione normativa non vengano mai trascurati durante la risposta alla crisi.

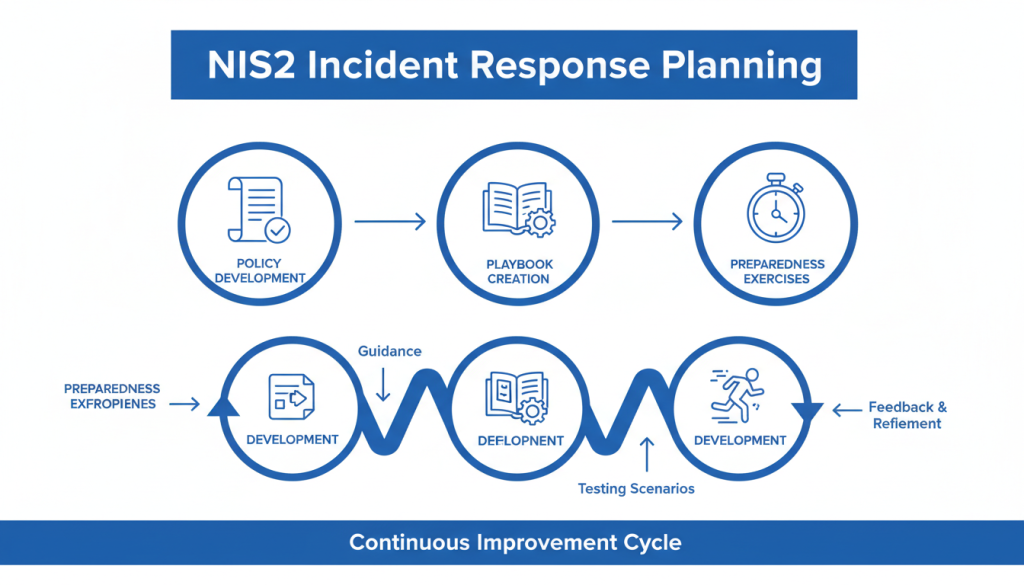

Pianificazione della risposta per NIS2: politiche, linee guida e preparazione

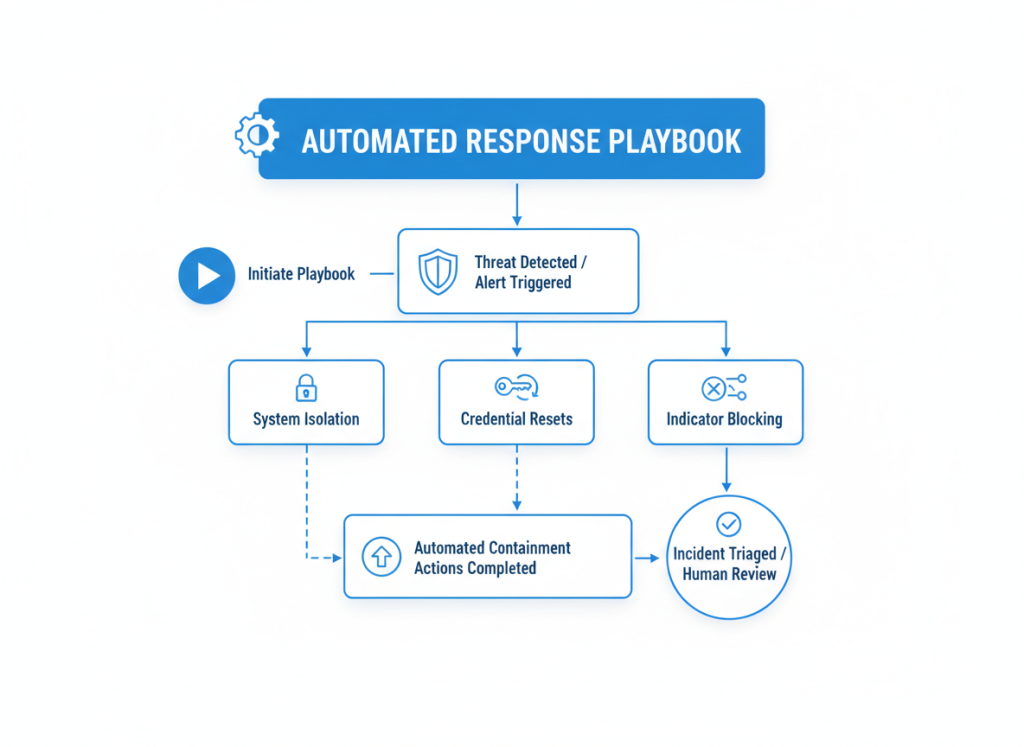

Sviluppare manuali di risposta che riflettano la pianificazione della risposta per NIS2

Playbook efficaci trasformano le politiche in procedure attuabili. Per la conformità al NIS2, i tuoi playbook devono soddisfare sia i requisiti di risposta tecnica che quelli di reporting normativo:

Esempio di struttura del playbook del ransomware

- Fonti di rilevamento:EDR avvisi, reporting utente, modelli di crittografia dei file

- Triage immediato:Isola la sottorete interessata, esegui lo snapshot delle VM, preserva i dump della memoria

- Raccolta prove:Cattura dump della memoria, registri EDR, timestamp dei file, richieste di riscatto

- Notifiche:CISO, Legale, SIDF, Responsabile della protezione dei dati

- NIS2 Segnalazione:Preparare la notifica iniziale entro 24 ore se le soglie di impatto vengono raggiunte

- Contenimento:Segmentazione della rete, reimpostazione delle credenziali, blocco dei domini C2

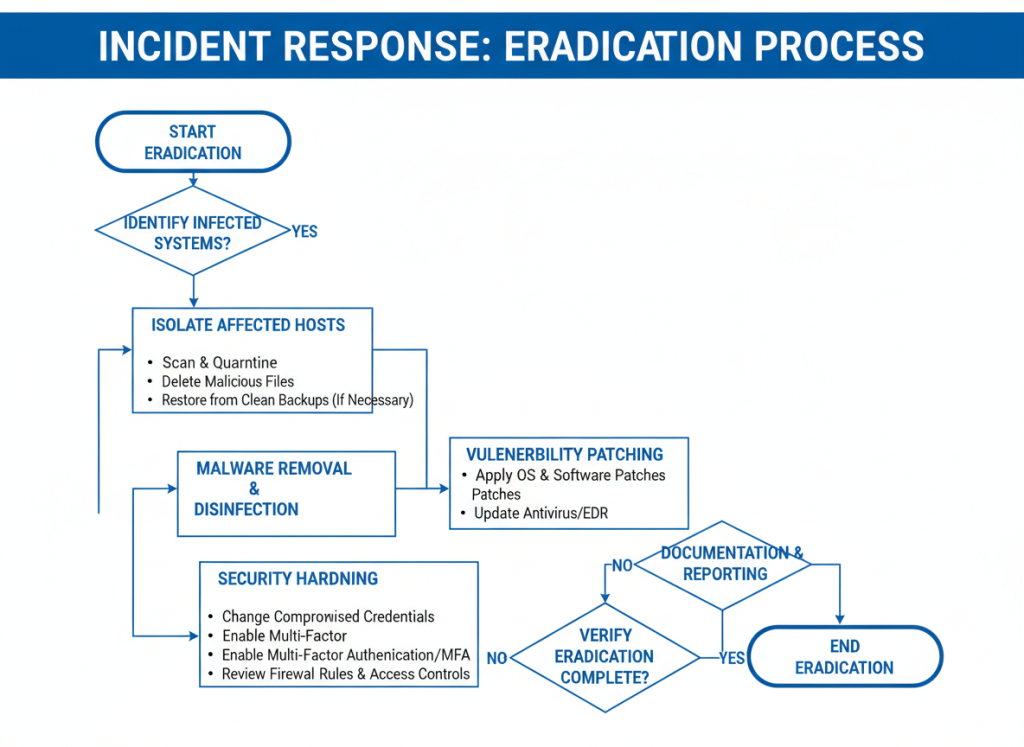

- Eradicazione:Rimozione malware, correzione delle vulnerabilità, rafforzamento della sicurezza

- Recupero:Ripristino del sistema, recupero dati, validazione del servizio

- Post-incidente:Analisi delle cause profonde, lezioni apprese, miglioramenti dei controlli

Crea playbook simili per altri tipi di incidenti comuni rilevanti per la tua organizzazione, come l'esfiltrazione di dati, la compromissione della catena di fornitura, gli attacchi DDoS e le minacce interne. Ogni playbook dovrebbe includere trigger e modelli di reporting NIS2 chiari.

Esercizi basati su scenari e test pratici per convalidare le strategie di risposta agli incidenti

Esercitazioni regolari sono essenziali per convalidare le tue capacità di risposta agli incidenti NIS2:

| Tipo di esercizio | Descrizione | NIS2 Aree di interesse | Frequenza |

| Esercizi da tavolo | Scenari basati sulla discussione con le principali parti interessate per convalidare il processo decisionale | Tempistiche di rendicontazione, decisioni di notifica, coordinamento transfrontaliero | Trimestrale |

| Esercitazioni tecniche | Attività di risposta pratica per i team tecnici | Raccolta prove, conservazione forense, documentazione tecnica | Bimestrale |

| Squadra Rossa / Squadra Blu | Attacchi simulati per testare le capacità di rilevamento e risposta | Tempo di rilevamento, tempo di contenimento, qualità delle prove | Semestrale |

| Simulazioni su scala reale | Scenari globali che coinvolgono tutte le parti interessate e le parti esterne | Risposta end-to-end, compresa la rendicontazione normativa | Ogni anno |

Gli esercizi rivelano le lacune del processo. Se un programma non può essere eseguito sotto stress, non è pronto per un incidente reale o un controllo normativo.

Utilizza scenari realistici rilevanti per la tua organizzazione, come interruzioni dei servizi cloud, compromissione dei fornitori di servizi gestiti o ransomware che colpiscono funzioni aziendali critiche. Misura i risultati, tra cui il tempo di rilevamento, il tempo di contenimento, il ritardo decisionale e la preparazione alle notifiche alle autorità di regolamentazione.

Rafforza le tue capacità di risposta agli incidenti

Registrati al nostro prossimo webinar: "NIS2 Tabletop Practice Masterclass" per scoprire come progettare e facilitare esercizi efficaci che convalidino la tua conformità normativa.

Piani di comunicazione: reporting interno, esterno e rivolto alle autorità di regolamentazione secondo le procedure di reporting NIS2

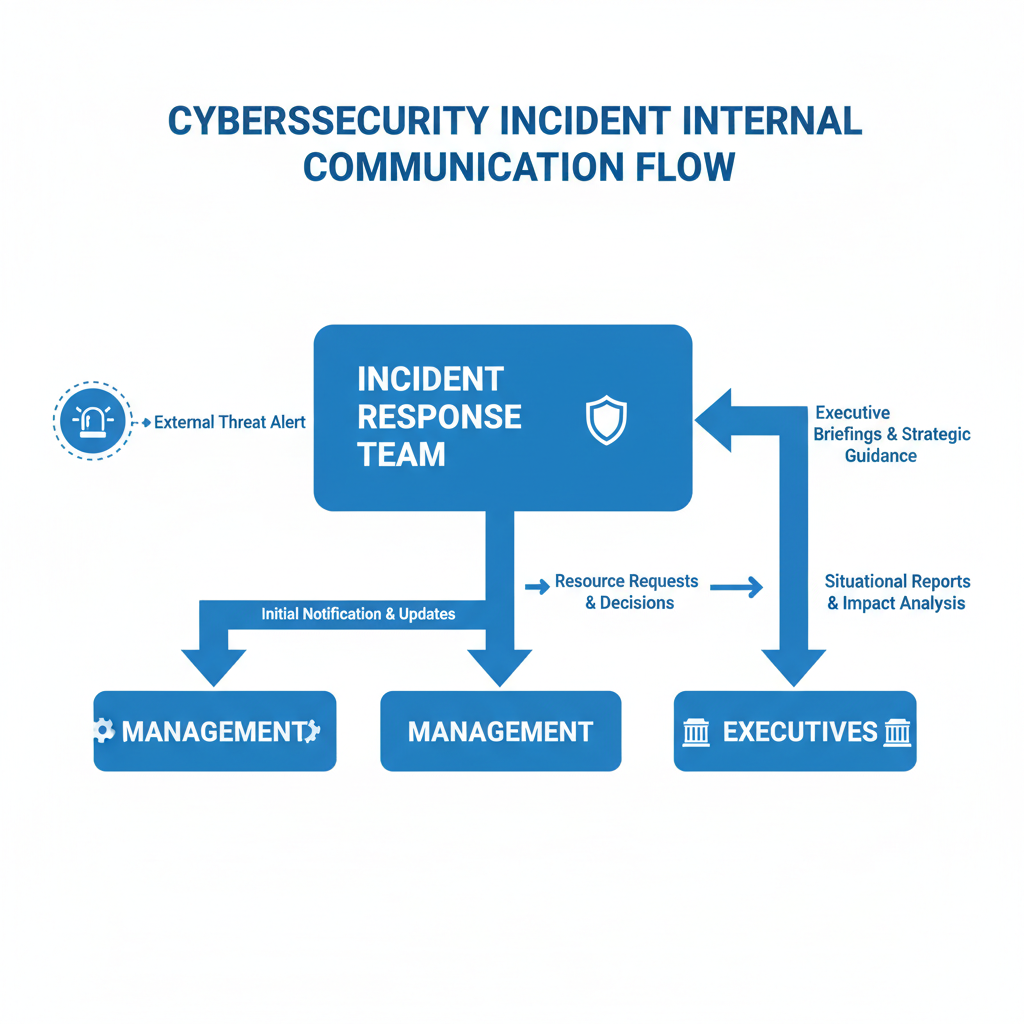

Una comunicazione efficace è fondamentale per la conformità NIS2. Il tuo piano di comunicazione dovrebbe rivolgersi a tre pubblici chiave:

Comunicazioni interne

- Struttura di notifica a più livelli (team di intervento → SIDF → leadership esecutiva)

- Canali di comunicazione sicuri e concordati che funzionano durante le crisi

- Aggiornamenti di stato regolari con formato e cadenza coerenti

- Chiari percorsi di escalation per gli ostacoli al processo decisionale

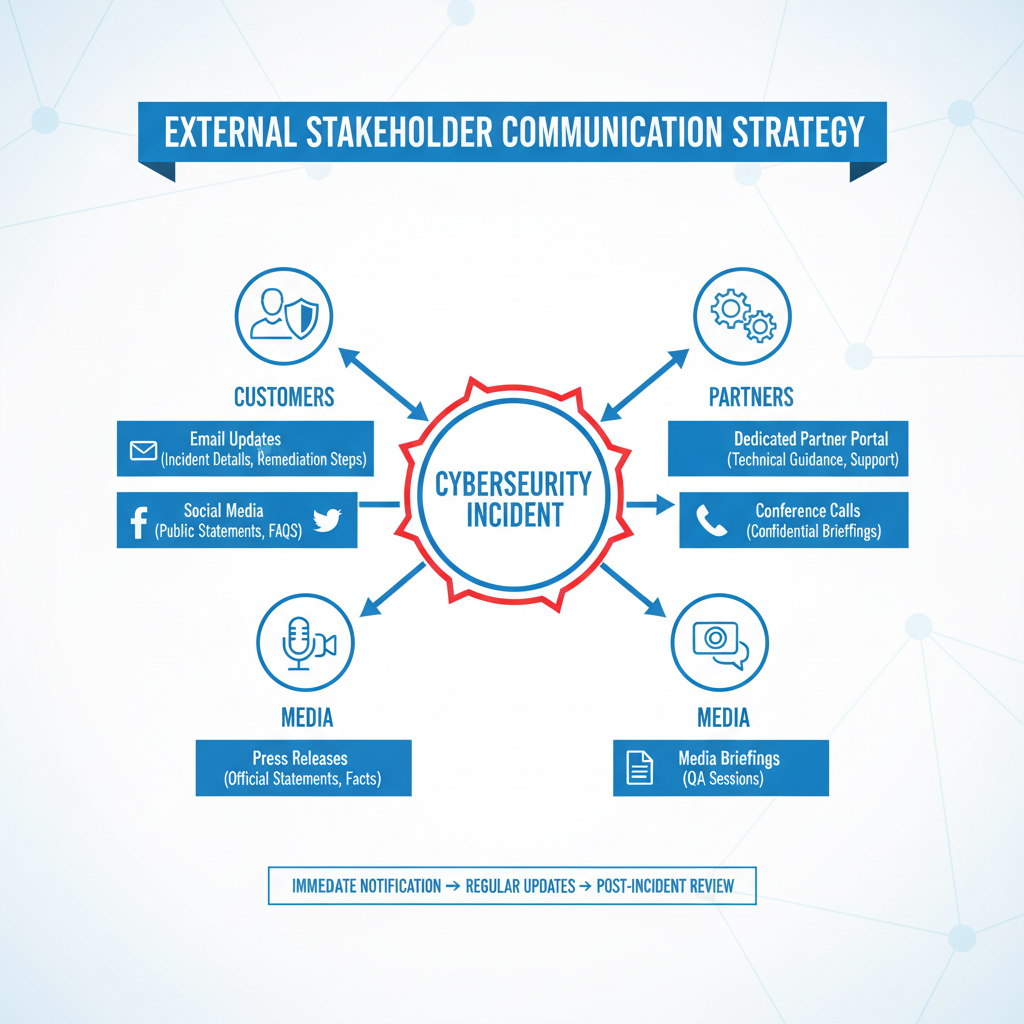

Stakeholder esterni

- Modelli di notifica al cliente esaminati dal consulente legale

- Quadro di definizione delle priorità per le parti interessate critiche

- Messaggi trasparenti ma realizzati con cura

- Coordinamento con i team PR e comunicazione

- Designazione coerente del portavoce

Segnalazioni regolamentari

- Modelli di notifica conformi a NIS2

- Monitoraggio della sequenza temporale dei report 24/72 ore

- Procedura di revisione legale delle proposte normative

- Documentazione di tutte le comunicazioni normative

- Procedure di follow-up e di chiusura delle relazioni

Includere una matrice di comunicazione in ogni playbook che specifichi chi comunica cosa a chi, quando e attraverso quali canali. Garantire che tutte le comunicazioni esterne siano esaminate da un consulente legale per mantenerne l'accuratezza nel rispetto degli obblighi normativi.

Rilevazione, classificazione e contenimento: fasi operative nella gestione degli incidenti

Rilevamento precoce e intelligence sulle minacce per supportare una risposta rapida agli incidenti di sicurezza informatica

Il rilevamento tempestivo è fondamentale per una gestione efficace degli incidenti e per rispettare le tempistiche di reporting NIS2. Implementa queste funzionalità chiave:

Registrazione centralizzata e SIEM

Implementa la raccolta e la correlazione complete dei registri con soglie di avviso definite. Garantire che i registri vengano conservati con periodi di conservazione adeguati per supportare le indagini forensi e la reportistica normativa.

Rilevamento e risposta degli endpoint (EDR)

Distribuisci le soluzioni EDR nel tuo ambiente per fornire visibilità in tempo reale sull'attività degli endpoint, consentire azioni di contenimento rapide e raccogliere prove forensi necessarie per il reporting NIS2.

Integrazione dell'intelligence sulle minacce

Incorpora feed di intelligence sulle minacce pertinenti al tuo settore e alla tua area geografica per migliorare le capacità di rilevamento. Concentrarsi sull'intelligence utilizzabile che può essere resa operativa attraverso regole di rilevamento e attività di caccia.

Analisi comportamentale

Implementa l'analisi del comportamento degli utenti e delle entità (UEBA) per rilevare attività anomale che potrebbero indicare una compromissione. Questo approccio aiuta a identificare attacchi sofisticati che potrebbero eludere il rilevamento basato sulla firma.

Secondo il rapporto IBM Cost of a Data Breach, le organizzazioni con capacità di rilevamento mature riducono il tempo di contenimento in media di 74 giorni rispetto a quelle senza tali capacità, il che riduce direttamente i costi di riparazione e l’esposizione normativa.

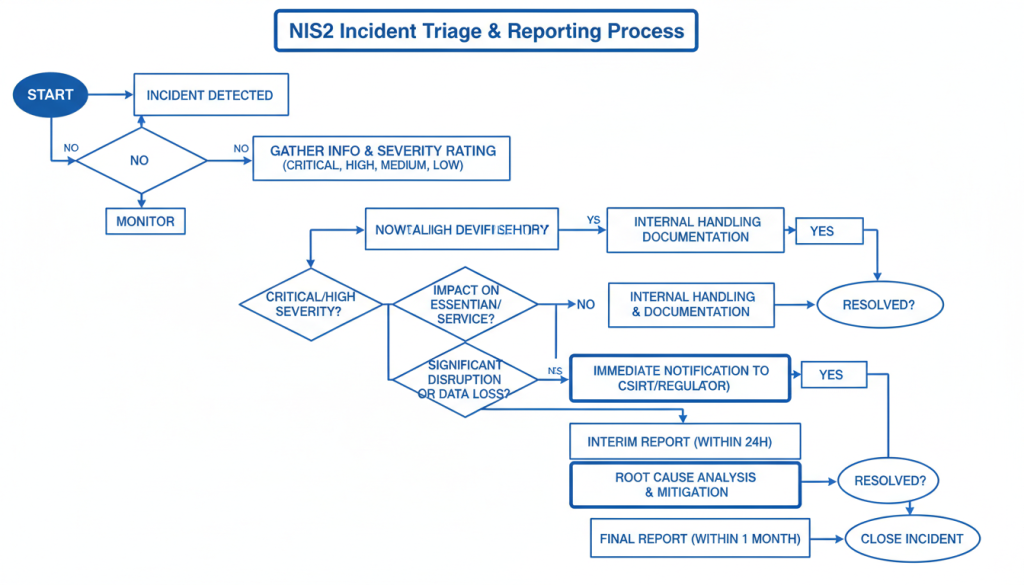

Processi di triage e definizione delle priorità in linea con le regole di criticità NIS2

Un triage efficace garantisce che le risorse siano assegnate in modo appropriato e che gli obblighi di rendicontazione NIS2 siano identificati rapidamente:

Implementare un sistema di classificazione degli incidenti standardizzato che sia in linea con i requisiti NIS2:

| Livello di gravità | Criteri | Tempo di risposta | NIS2 Segnalazione |

| Critico | Impatto significativo sui servizi essenziali, effetti transfrontalieri, violazione sostanziale dei dati | Immediato (24 ore su 24, 7 giorni su 7) | Richiesto entro 24 ore |

| Alto | Interruzione limitata del servizio, potenziale di escalation, impatto moderato sui dati | Entro 4 ore | Probabilmente necessario (valutare l'impatto) |

| Medio | Impatto sul servizio minimo, minaccia contenuta, esposizione dei dati limitata | Entro 8 ore | Possibilmente necessario (valutare l'impatto) |

| Basso | Nessun impatto sul servizio, evento di sicurezza di routine, nessuna esposizione dei dati | Entro 24 ore | Solitamente non richiesto |

Utilizza un modello di record dell'incidente standardizzato che acquisisca tutte le informazioni necessarie per il reporting NIS2, tra cui:

- Ambito dell'incidente e sistemi/servizi interessati

- Valutazione d'impatto iniziale (disponibilità del servizio, riservatezza dei dati, integrità)

- Implicazioni transfrontaliere

- Azioni iniziali di contenimento intraprese

- Prove raccolte e stato di conservazione

- Indicatori preliminari delle cause profonde

Semplifica il processo di valutazione degli incidenti

Scarica il nostro modello di triage degli incidenti allineato al NIS2 per garantire una classificazione coerente e un reporting tempestivo.

Tecniche di contenimento ed eradicazione che soddisfano le aspettative di gestione degli incidenti NIS2

Un contenimento efficace riduce al minimo l'impatto degli incidenti preservando le prove per la segnalazione normativa:

Segmentazione della rete

Implementare la microsegmentazione per limitare i movimenti laterali durante gli incidenti. Garantire che le azioni di contenimento siano documentate con timestamp per supportare i requisiti di reporting NIS2.

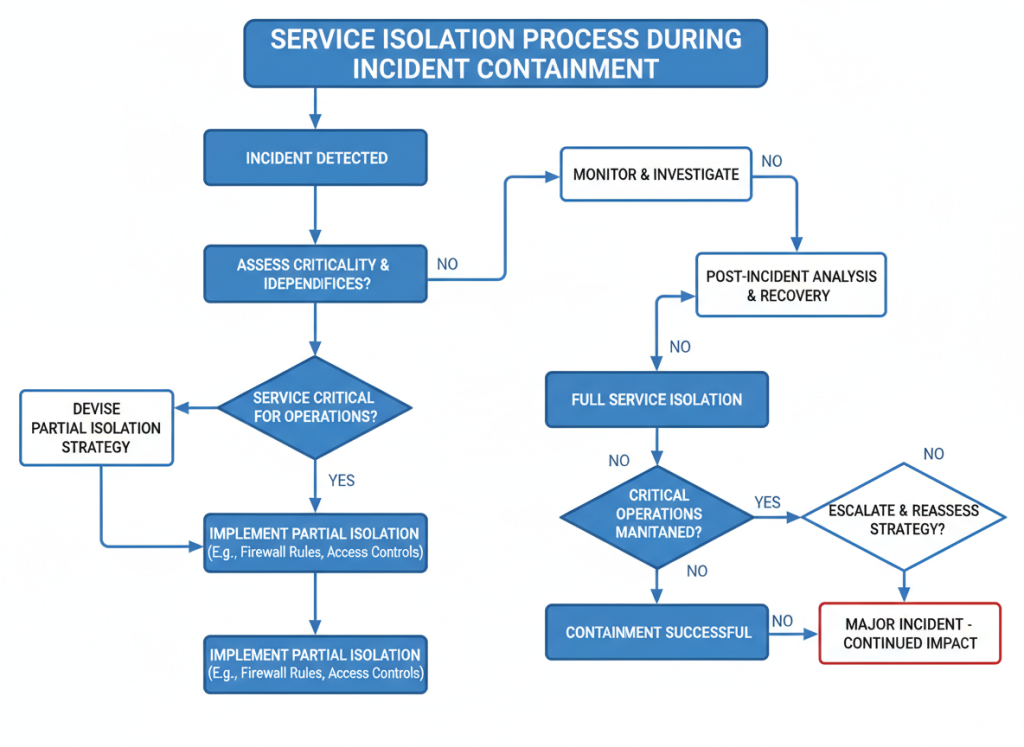

Isolamento del servizio

Sviluppare funzionalità di "interruttore automatico" per isolare i servizi compromessi mantenendo le operazioni critiche. Impatto del servizio documenti per il reporting NIS2 sugli effetti della disponibilità.

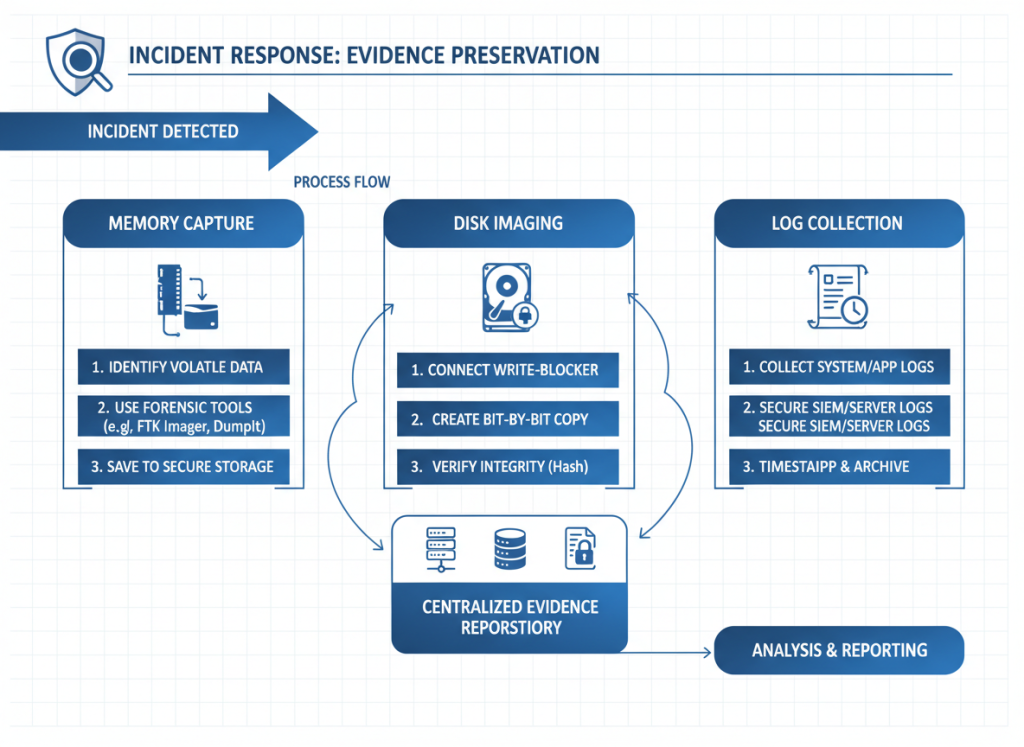

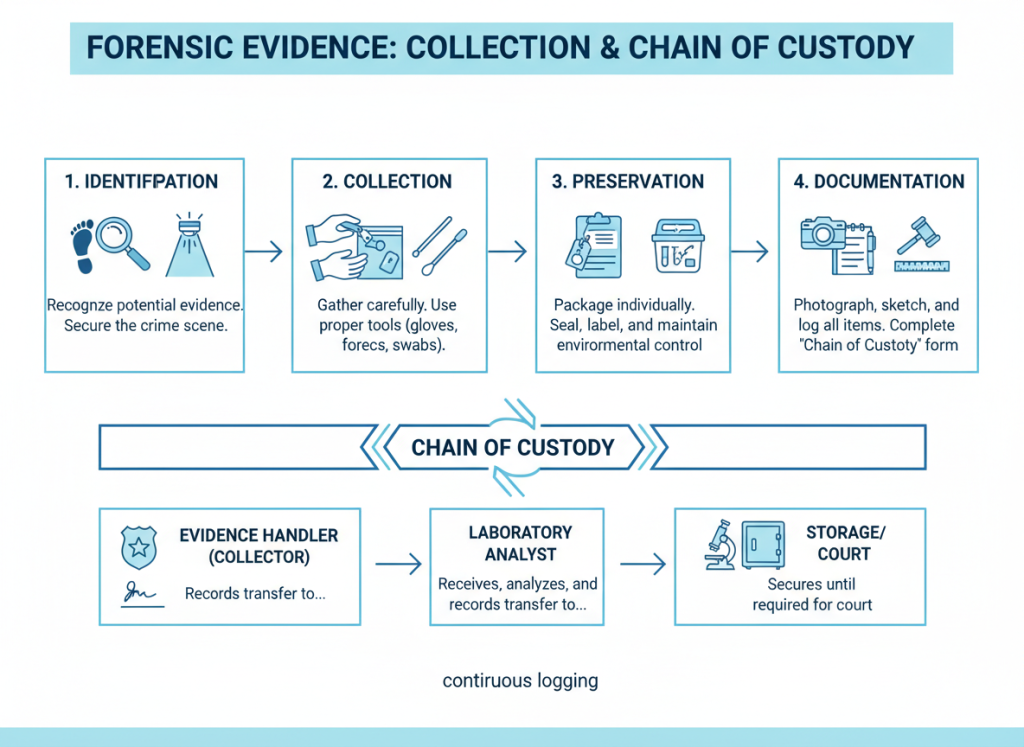

Conservazione delle prove

Implementare processi di contenimento di tipo forense che preservino le prove prima di intraprendere azioni potenzialmente distruttive. Ciò supporta sia i requisiti di indagine che quelli di reporting normativo.

Eradicazione documentata

Mantieni registri dettagliati di tutte le attività di eliminazione, inclusa la rimozione del malware, l'applicazione di patch alle vulnerabilità e il rafforzamento della sicurezza. Questa documentazione supporta la reportistica NIS2 sulle azioni correttive.

Bilanciare sempre la velocità con l’integrità delle prove durante il contenimento e l’eradicazione. Gli enti regolatori vorranno vedere quali azioni sono state intraprese, quando sono state eseguite e la loro efficacia nel mitigare l’incidente.

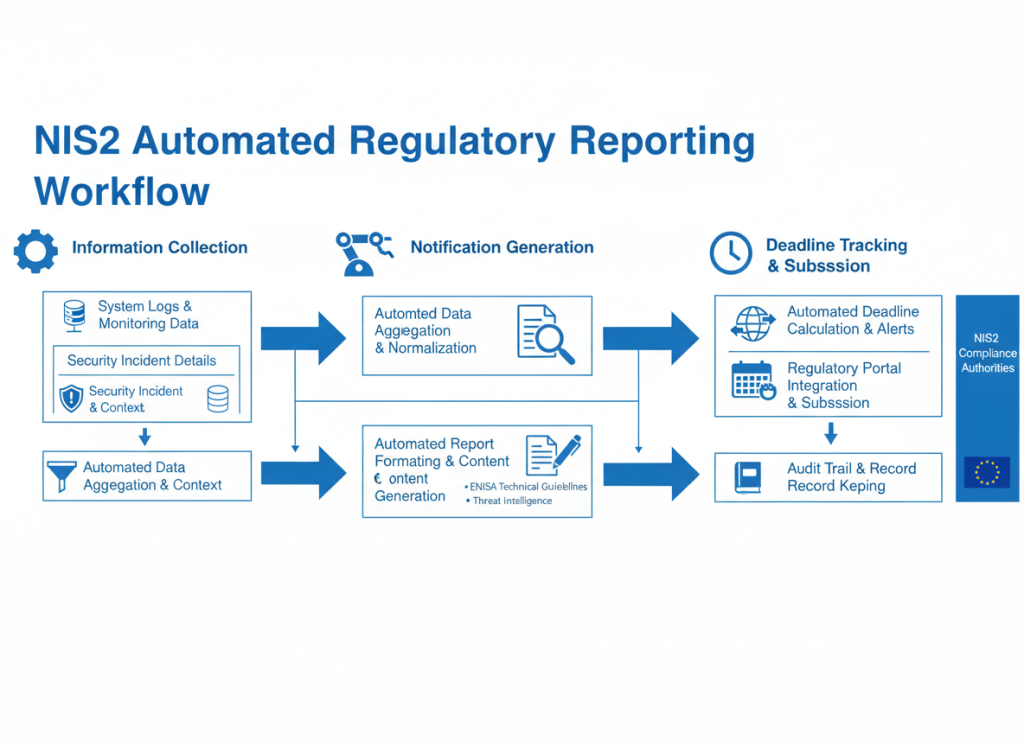

Reporting e requisiti post-incidente ai sensi di NIS2

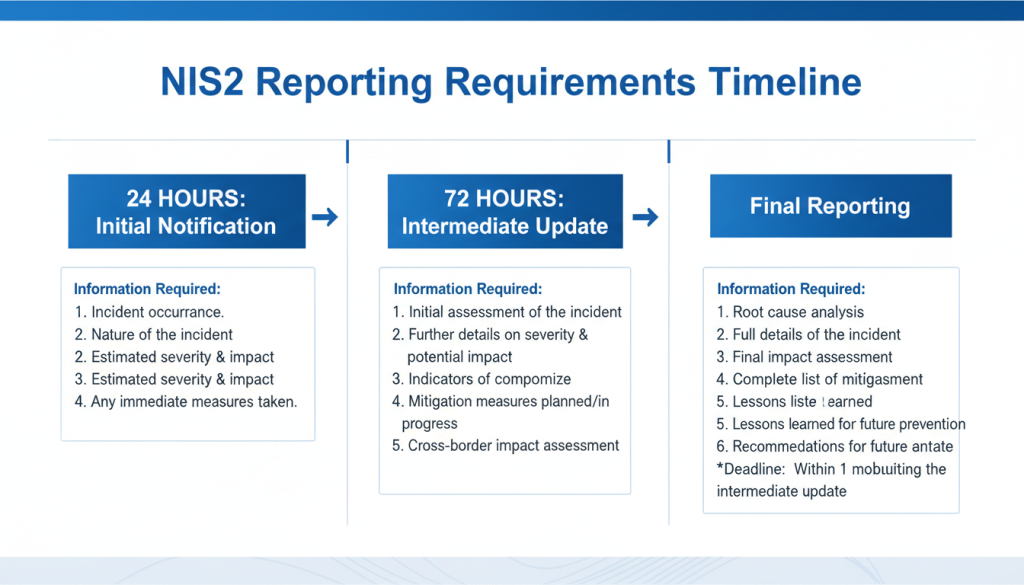

Comprendere le procedure e le tempistiche di segnalazione NIS2 obbligatorie

NIS2 stabilisce rigorosi obblighi di reporting che le organizzazioni devono seguire:

| Fase di reporting | Cronologia | Informazioni richieste | Destinatari |

| Notifica iniziale | Entro 24 ore dal rilevamento | Dettagli di base dell'incidente, valutazione preliminare dell'impatto, azioni di contenimento immediate | CSIRT nazionale o autorità competente |

| Aggiornamento sullo stato di avanzamento | Entro 72 ore dal rilevamento | Valutazione d'impatto aggiornata, informazioni tecniche dettagliate, azioni di risposta in corso | CSIRT nazionale o autorità competente |

| Rapporto finale | Entro un mese dalla risoluzione | Analisi delle cause profonde, valutazione completa dell'impatto, azioni di riparazione, lezioni apprese | CSIRT nazionale o autorità competente |

Importante:Le tempistiche e le soglie specifiche per la rendicontazione possono variare in base all'implementazione nazionale del NIS2. Verifica con l'autorità di regolamentazione locale i requisiti precisi nella tua giurisdizione.

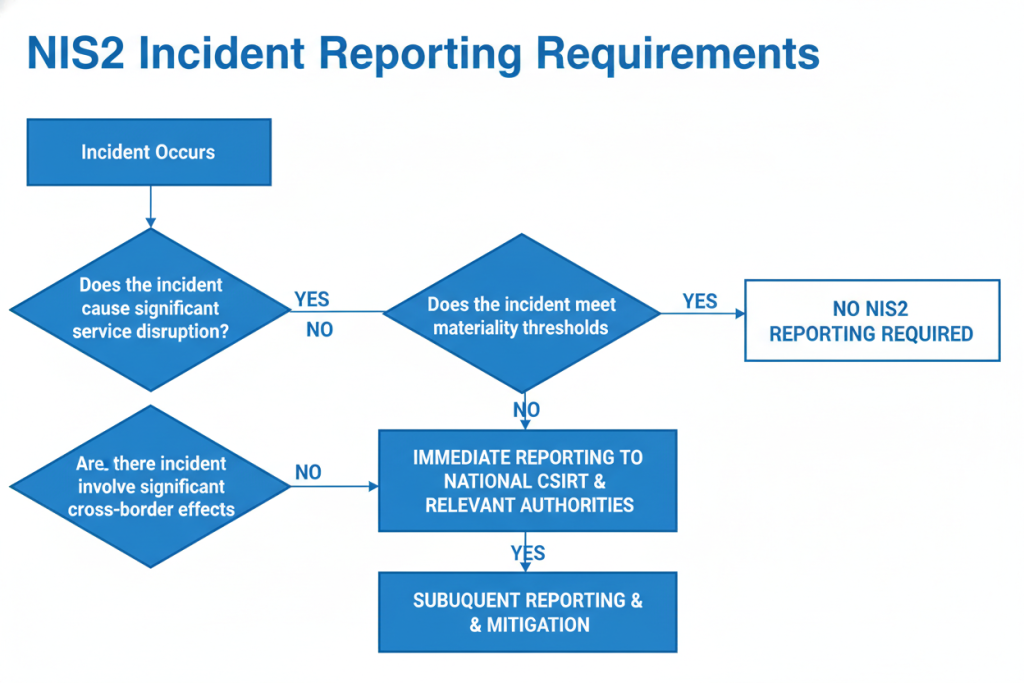

Gli obblighi di segnalazione si applicano agli incidenti che hanno un impatto significativo sulla fornitura del servizio o che potrebbero avere un impatto significativo in base a vari fattori, tra cui:

- Numero di utenti interessati dall'interruzione

- Durata e diffusione geografica dell'incidente

- Entità dell'impatto sulle attività economiche e sociali

- Impatto transfrontaliero nell'ambito del EU

- Impatto sulla sicurezza pubblica o sulla sicurezza nazionale

Per una guida autorevole, consultare le risorse dell'ENISA e del proprio CSIRT nazionale o dell'autorità competente.

Preparazione di prove, tempistiche e analisi delle cause profonde per le autorità di regolamentazione e i revisori

Una documentazione completa è essenziale per la conformità normativa:

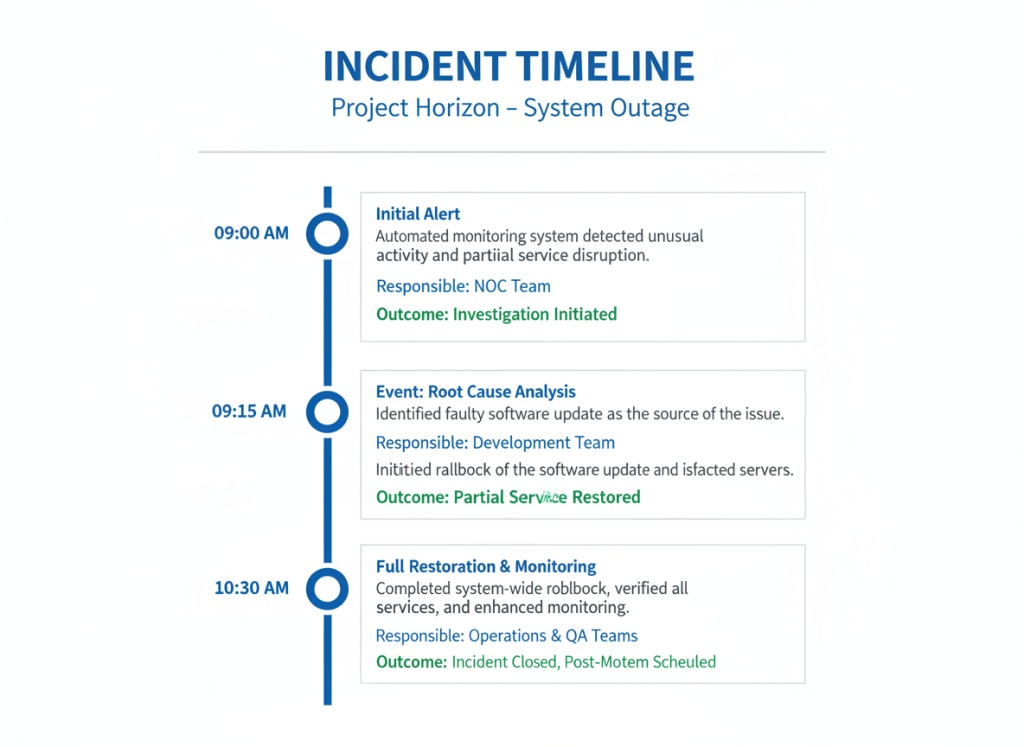

Cronologia dell'incidente

Mantenere una cronologia dettagliata e a prova di manomissione di tutte le attività relative agli incidenti, comprese le azioni di rilevamento, contenimento, eradicazione e ripristino. Includere timestamp, parti responsabili e risultati.

Manufatti forensi

Conserva prove forensi tra cui immagini disco, dump della memoria, acquisizioni di rete e registri. Conservare la documentazione della catena di custodia di tutte le prove per garantirne l'ammissibilità.

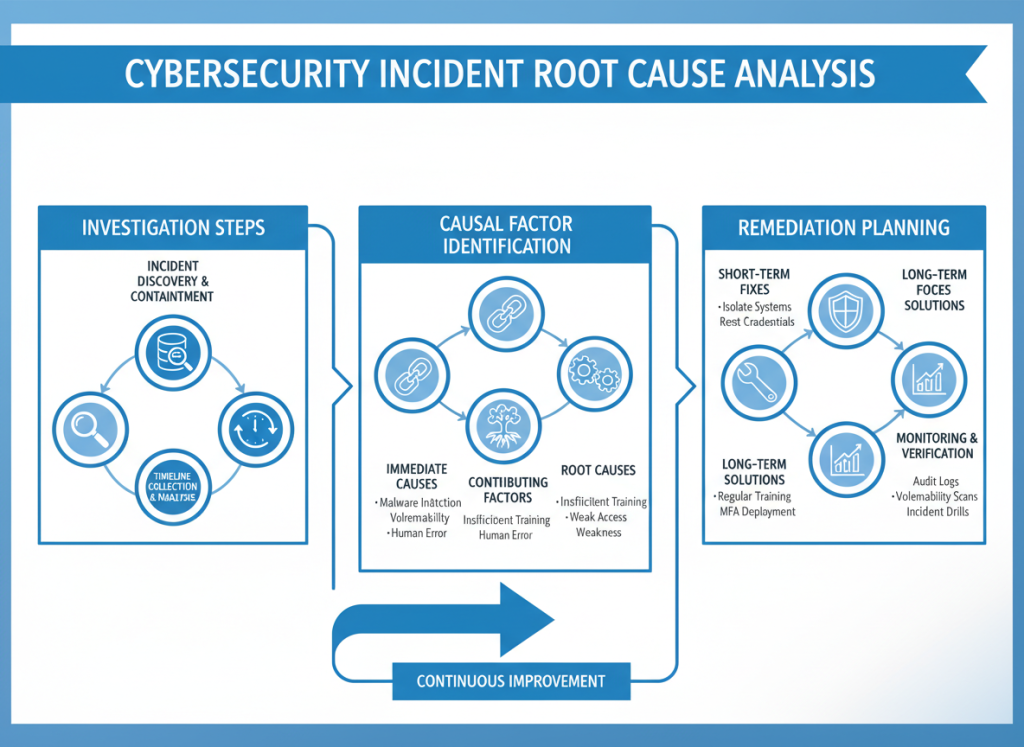

Analisi delle cause profonde

Condurre un'analisi formale della causa principale che identifichi le vulnerabilità o i punti deboli sottostanti che hanno reso possibile l'incidente. Includere fattori che contribuiscono e problemi sistemici.

Piano di bonifica

Sviluppare un piano di riparazione completo con azioni, proprietari e tempistiche specifici. Ciò dimostra alle autorità di regolamentazione il tuo impegno nell’affrontare le vulnerabilità identificate.

Garantire la conformità normativa con una documentazione completa

Scarica il nostro pacchetto di documentazione sugli incidenti NIS2, che include modelli di sequenza temporale, elenchi di controllo per la raccolta di prove e strutture di analisi delle cause principali.

Scarica il pacchetto di documentazione

Gestire gli incidenti di conformità NIS2: lezioni apprese, soluzioni e miglioramento continuo

Le attività successive all'incidente sono fondamentali per dimostrare la conformità continua e migliorare il livello di sicurezza:

Bonifica del calcestruzzo

- Implementare soluzioni tecniche per le vulnerabilità identificate

- Aggiorna configurazioni e controlli di sicurezza

- Migliorare il monitoraggio per modelli di attacco simili

- Condurre valutazioni sulla sicurezza dei fornitori, se pertinente

Miglioramenti del processo

- Aggiorna i playbook in base alle lezioni sugli incidenti

- Perfezionare le procedure di triage e classificazione

- Migliorare le capacità di rilevamento per minacce simili

- Migliorare i processi di comunicazione ed escalation

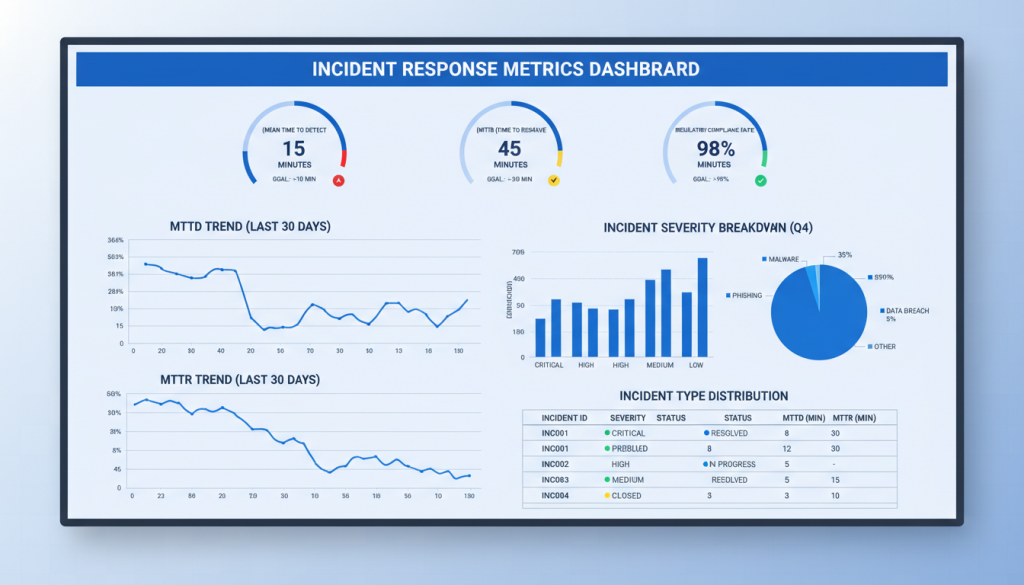

Metriche e reporting

- Tieni traccia degli indicatori chiave di prestazione (KPI)

- Monitorare il tempo medio per rilevare (MTTD) e rispondere (MTTR)

- Misurare la conformità normativa in materia di reporting

- Segnalare miglioramenti alla leadership e alle autorità di regolamentazione

Un programma maturo di risposta agli incidenti utilizza ogni incidente di conformità NIS2 come un'opportunità per dimostrare una migliore resilienza e un maggiore impegno normativo. Documenta tutti i miglioramenti e condividili con la leadership per dimostrare il valore dei tuoi investimenti in sicurezza.

Strategie e strumenti avanzati per rafforzare le capacità di risposta

Automazione, orchestrazione e strumenti per adattare le strategie di risposta agli incidenti

Gli strumenti di orchestrazione, automazione e risposta della sicurezza (SOAR) possono migliorare in modo significativo le capacità di gestione degli incidenti NIS2:

Raccolta automatizzata delle prove

Implementa la raccolta automatizzata di registri, stati di sistema e artefatti forensi per garantire la conservazione completa delle prove riducendo al contempo lo sforzo manuale.

Automazione del playbook di risposta

Automatizza le azioni di risposta comuni come l'isolamento del sistema, la reimpostazione delle credenziali e il blocco degli indicatori per ridurre i tempi di risposta e garantire la coerenza.

Flussi di lavoro delle segnalazioni normative

Implementa flussi di lavoro automatizzati per la reportistica NIS2 che raccolgono le informazioni richieste, generano modelli di notifica e tengono traccia delle scadenze di invio.

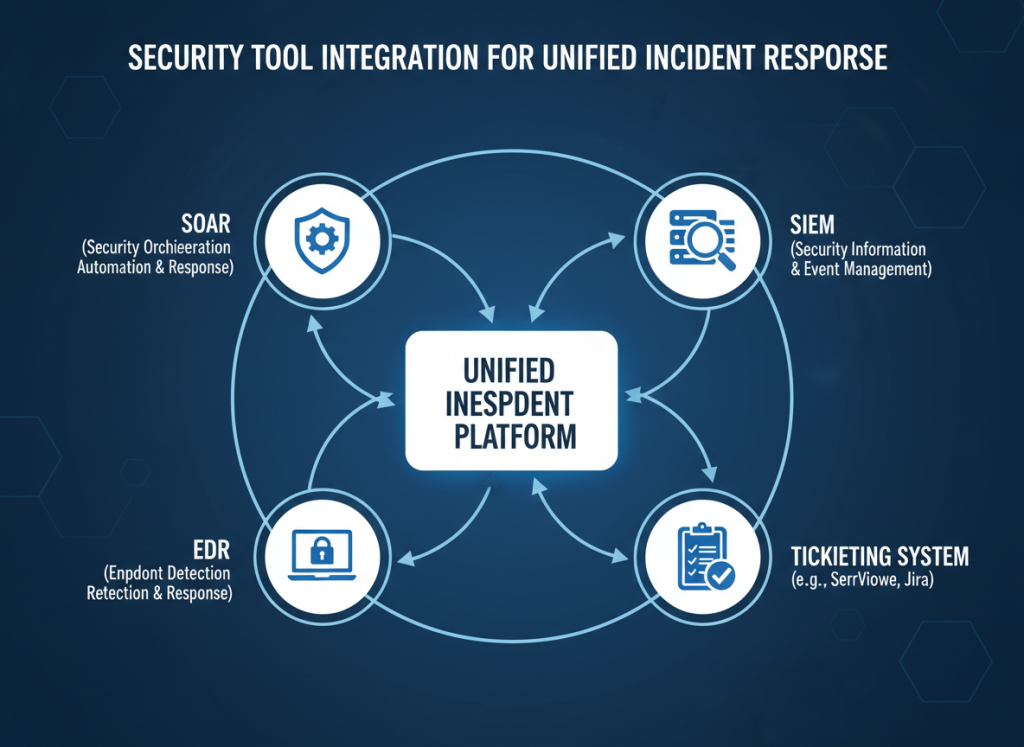

Integrazione con strumenti di sicurezza

Integra SOAR con SIEM, EDR e i sistemi di ticketing per creare una piattaforma unificata di risposta agli incidenti con tracciabilità end-to-end.

L'automazione riduce l'errore umano e migliora i tempi di notifica, un parametro fondamentale in NIS2. Garantisce inoltre l'esecuzione coerente delle procedure di risposta, anche durante incidenti ad alto stress.

Sfruttare la condivisione delle informazioni sulle minacce e la cooperazione settoriale nell'ambito del NIS2

NIS2 incoraggia la condivisione delle informazioni e la cooperazione transfrontaliera per migliorare la resilienza collettiva:

Gruppi di condivisione delle informazioni

- Partecipare agli ISAC (centri di condivisione e analisi delle informazioni) specifici del settore

- Partecipare ai programmi nazionali di scambio di informazioni CERT/CSIRT

- Coinvolgere i gruppi di lavoro del settore focalizzati sulla sicurezza informatica

- Contribuire e utilizzare l'intelligence condivisa sulle minacce

Coordinamento transfrontaliero

- Stabilire contatti con i CSIRT negli EU Stati membri interessati

- Sviluppare procedure per una risposta coordinata agli incidenti

- Partecipare a esercitazioni di cibersicurezza transfrontaliere

- Allineare i processi di segnalazione con più giurisdizioni

Scambio di informazioni sulle minacce

- Condividere indicatori di compromissione (IOC) in forma anonima

- Scambiare tattiche, tecniche e procedure (TTP)

- Contribuire ai sistemi di allarme rapido

- Implementare piattaforme automatizzate di condivisione dell'intelligence

Migliora le tue capacità di intelligence sulle minacce

Pianifica una consulenza per scoprire come i nostri servizi di intelligence sulle minacce possono rafforzare il tuo programma di risposta agli incidenti NIS2.

Metriche, KPI e dashboard di reporting per dimostrare le migliori pratiche di risposta agli incidenti

Misurare le prestazioni della risposta agli incidenti è essenziale per dimostrare la conformità e favorire il miglioramento:

I parametri chiave da monitorare per la conformità al NIS2 e il miglioramento del programma includono:

| Categoria metrica | Indicatori chiave di prestazione | NIS2 Rilevanza | Obiettivo |

| Efficacia del rilevamento | Tempo medio di rilevamento (MTTD), efficacia della fonte di rilevamento, tasso di falsi positivi | Il rilevamento anticipato fornisce più tempo per l'analisi e il reporting | MTTD |

| Efficienza della risposta | Tempo medio di risposta (MTTR), efficacia del contenimento, tempo di recupero | Una risposta più rapida riduce l'impatto e i requisiti di reporting | MTTR |

| Conformità normativa | Reporting rispetto delle tempistiche, qualità delle prove, completezza della documentazione | Misura diretta degli obblighi normativi | Conformità al 100% |

| Miglioramento continuo | Lezioni implementate, tipi di incidenti ricorrenti, risultati degli esercizi affrontati | Dimostra alle autorità di regolamentazione la continua riduzione del rischio | Tasso di chiusura del 90% |

Crea dashboard esecutivi che traducono le metriche tecniche nel linguaggio del rischio aziendale. Ciò aiuta la leadership a comprendere il valore del programma di risposta agli incidenti e supporta le decisioni sull'allocazione delle risorse.

Conclusione: trasformare i requisiti NIS2 in resilienza operativa

Riepilogo della pianificazione delle risposte chiave per i takeaway NIS2

NIS2 La gestione degli incidenti richiede un approccio globale che integri la conformità normativa con l'efficacia operativa:

- Costruire un quadro strutturato con governance, ruoli e responsabilità chiari

- Sviluppare manuali dettagliati che affrontino sia la risposta tecnica che il reporting normativo

- Implementare solide capacità di rilevamento per identificare tempestivamente gli incidenti

- Stabilire processi di triage in linea con le soglie di reporting NIS2

- Documentare tutte le attività legate all'incidente conservando le prove per la revisione normativa

- Rispetta tempistiche di reporting rigorose (24/72 ore) con informazioni complete

- Utilizzare gli incidenti come opportunità di miglioramento continuo

- Sfruttare l'automazione, l'intelligence sulle minacce e la cooperazione transfrontaliera

- Misurare le prestazioni con parametri che dimostrano conformità ed efficacia

Elenco di controllo di azioni rapide per le organizzazioni che devono affrontare problemi di conformità NIS2

NIS2 Lista di controllo per la risposta agli incidenti

- Attiva la tua squadra di risposta agli incidenti e stabilisci la struttura di comando

- Avviare immediatamente una sequenza temporale dell'incidente e un processo di documentazione

- Valutare la gravità dell'incidente e determinare se le soglie di segnalazione NIS2 sono soddisfatte

- Conservare le prove forensi prima di intraprendere azioni potenzialmente distruttive

- Attuare misure di contenimento per limitare l'impatto degli incidenti

- Preparare e inviare la notifica iniziale entro 24 ore, se necessario

- Condurre indagini continue e aggiornare le autorità di regolamentazione entro 72 ore

- Sviluppare e attuare un piano di riparazione

- Preparare il rapporto finale sull'incidente con l'analisi della causa principale

- Condurre le lezioni apprese, rivedere e aggiornare le procedure di risposta

Passaggi successivi e risorse consigliati per la maturità continua nella gestione degli incidenti NIS2

Per continuare a sviluppare le tue capacità di gestione degli incidenti NIS2, considera questi passaggi successivi:

- Rivedere le linee guida ENISA e CSIRT nazionali sull'attuazione del NIS2

- Allineare i manuali tecnici con NIST SP 800-61 e ISO/IEC 27035 per le migliori pratiche del settore

- Conduci una valutazione delle lacune delle tue attuali capacità di risposta agli incidenti rispetto ai requisiti NIS2

- Sviluppare una tabella di marcia per migliorare le capacità di rilevamento, risposta e reporting

- Pianifica esercitazioni regolari per convalidare le tue procedure di conformità NIS2

- Collaborare con gruppi di condivisione di informazioni specifici del settore per migliorare l'intelligence sulle minacce

Risorse preziose per la consultazione continua includono:

- Commissione Europea – Direttiva NIS2

- ENISA –Agenzia dell'Unione europea per la cibersicurezza

- Costo IBM di un report sulla violazione dei dati –Ultime ricerche sulla sicurezza

- CISA –Agenzia per la sicurezza informatica e le infrastrutture

- GOV.UK – Guida NIS

Sei pronto a rafforzare il tuo programma di gestione degli incidenti NIS2?

Scarica il nostro kit completo di strumenti di risposta agli incidenti NIS2, inclusi modelli, playbook e guide all'implementazione.