Perché NIS2 è importante adesso

Cos'è NIS2 e chi influisce

La Direttiva 2 sulle reti e sui sistemi informativi (NIS2) è il quadro di sicurezza informatica aggiornato dell’Unione Europea che amplia in modo significativo l’ambito della direttiva NIS originale del 2016. Stabilisce standard comuni di sicurezza informatica in tutti gli Stati membri, richiedendo alle organizzazioni di implementare misure di gestione del rischio più rigorose, segnalare tempestivamente gli incidenti e rispettare i requisiti minimi di sicurezza.

NIS2 si applica a una gamma molto più ampia di settori rispetto al suo predecessore, tra cui:

Entità essenziali

- Fornitori di energia

- Operatori dei trasporti

- Istituti bancari e finanziari

- Organizzazioni sanitarie

- Fornitori di acqua potabile

- Fornitori di infrastrutture digitali

- Pubblica amministrazione

- Operatori del settore spaziale

Entità importanti

- Servizi postali e di corriere

- Gestione dei rifiuti

- Produzione chimica

- Produzione alimentare

- Fornitori di servizi digitali

- Istituti di ricerca

- Fabbricazione di prodotti critici

NIS2 alza il livello: copertura più ampia, governance più rigorosa e obblighi di rendicontazione più forti per le organizzazioni in tutta l'economia digitale europea.

L'importanza strategica del panorama della conformità NIS2

Comprendere il panorama della conformità del NIS2 è ora un imperativo strategico, non solo una casella di controllo normativa. La direttiva introduce sanzioni significative in caso di non conformità: fino a 10 milioni di euro o il 2% del fatturato annuo globale per le entità essenziali e fino a 7 milioni di euro o l’1,4% del fatturato annuo globale per le entità importanti.

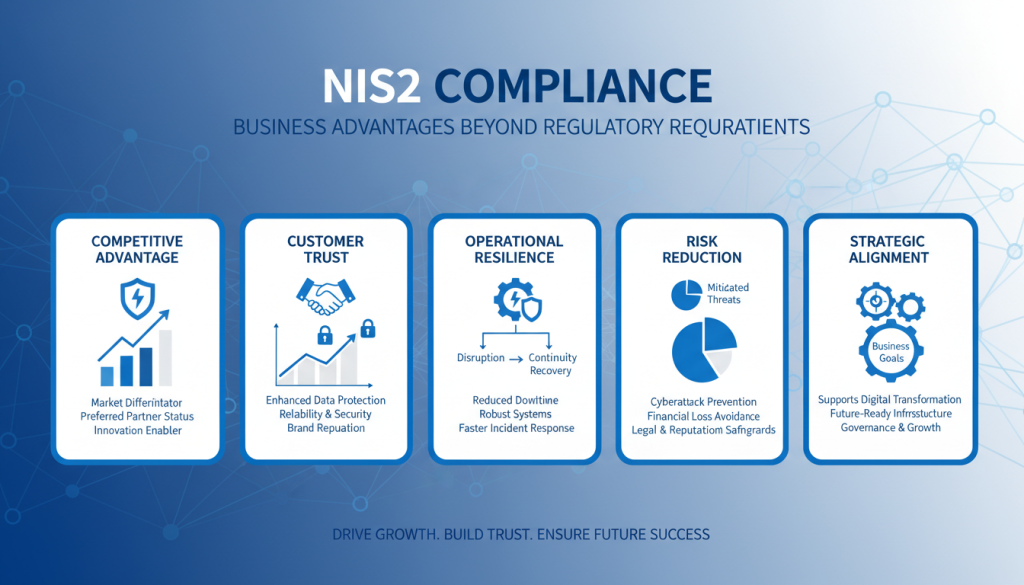

Oltre a evitare sanzioni, ci sono validi motivi aziendali per dare priorità alla conformità al NIS2:

- Rischio operativo ridotto:L’IBM Cost of a Data Breach Report 2023 stima il costo medio globale di una violazione dei dati a 4,45 milioni di dollari.

- Vantaggio competitivo:La conformità dimostrabile può essere un elemento di differenziazione del mercato, soprattutto quando si fanno offerte per contratti con clienti attenti alla sicurezza.

- Resilienza operativa:Le misure di sicurezza richieste da NIS2 migliorano la continuità aziendale complessiva e le capacità di risposta agli incidenti.

- Rapporti di filiera:Mentre le organizzazioni esaminano attentamente le posizioni di sicurezza dei propri fornitori, la conformità NIS2 diventa un prerequisito per le partnership commerciali.

Come questa guida affronta la panoramica dei requisiti normativi

Questa guida pratica:

- Suddividere le normative NIS2 in requisiti comprensibili e tempistiche di implementazione

- Presentare un pratico quadro di conformità NIS2 con strutture di governance e controlli tecnici

- Fornire una metodologia per condurre un'analisi del panorama della conformità per valutare la preparazione della vostra organizzazione

- Offrire una pianificazione prioritaria delle misure correttive in base al rischio e all'impatto normativo

- Consigliare abilitatori tecnologici e automazione per semplificare gli sforzi di conformità

- Affrontare l'impatto operativo su IT, sicurezza e operazioni della catena di fornitura

NIS2 Spiegazione dei regolamenti: requisiti fondamentali

Ambito e applicabilità del NIS2

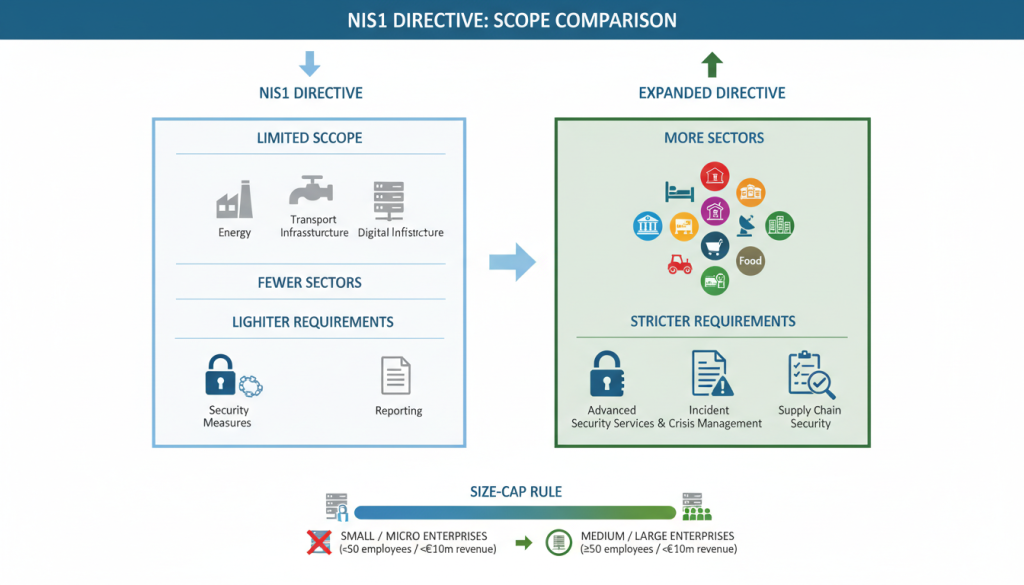

NIS2 amplia notevolmente la rete normativa rispetto alla Direttiva NIS originaria. Le principali differenze nell'ambito includono:

| Aspetto | Direttiva NIS originaria | NIS2 Direttiva |

| Copertura del settore | Limitato agli operatori di servizi essenziali e ai fornitori di servizi digitali | Esteso a 18 settori tra cui produzione, gestione dei rifiuti, produzione alimentare e altro ancora |

| Classificazione delle entità | Gli Stati membri hanno individuato gli operatori di servizi essenziali | La regola di limitazione delle dimensioni include automaticamente entità medie e grandi nei settori coperti |

| Requisiti di sicurezza | Misure generali di sicurezza | Misure di sicurezza più specifiche e complete con un “approccio globale” |

| Segnalazione di incidenti | Notifica di incidenti significativi | Tempistiche di segnalazione rigorose (24 ore per l'allarme tempestivo, 72 ore per la notifica dell'incidente) |

| Applicazione | Meccanismi di applicazione limitati | Sanzioni significative e responsabilità personale del management |

Un esempio pratico: un fornitore di servizi cloud di medie dimensioni che fornisce servizi di hosting nel EU rientrerebbe ora nell'ambito del NIS2, richiedendo modifiche ai contratti, al livello di sicurezza e ai processi di notifica degli incidenti. Anche se la società ha sede al di fuori del EU, deve designare un rappresentante EU se fornisce servizi ai clienti EU.

Panoramica dei principali requisiti normativi

La panoramica dei requisiti normativi per NIS2 è incentrata su diversi pilastri chiave:

1. Misure di gestione del rischio

Le organizzazioni devono attuare misure tecniche e organizzative adeguate e proporzionate per gestire i rischi per la propria rete e i propri sistemi informativi. Questi includono:

- Politiche in materia di analisi dei rischi e di sicurezza dei sistemi informativi

- Procedure di gestione degli incidenti

- Misure di continuità aziendale, compresa la gestione del backup e il ripristino di emergenza

- Sicurezza della catena di fornitura, che copre i rapporti con fornitori diretti e prestatori di servizi

- Sicurezza nell'acquisizione e nello sviluppo delle reti e dei sistemi informativi

- Politiche per valutare l'efficacia delle misure di cibersicurezza

- Pratiche di base di igiene informatica e formazione sulla sicurezza informatica

- Crittografia e politiche di crittografia

- Sicurezza delle risorse umane, controllo degli accessi e gestione delle risorse

- Autenticazione a più fattori e comunicazioni sicure

2. Obblighi di segnalazione degli incidenti

NIS2 introduce tempistiche rigorose per la segnalazione degli incidenti:

- 24 ore:Notifica di preallarme dopo essere venuti a conoscenza di un incidente significativo

- 72 ore:Notifica dell'incidente con valutazione iniziale della gravità, dell'impatto e degli indicatori di compromissione

- Un mese:Relazione finale dettagliata sull'analisi delle cause profonde e sulle misure correttive a lungo termine

3. Sicurezza della catena di fornitura

Le organizzazioni devono affrontare i rischi per la sicurezza nelle loro catene di fornitura:

- Valutare le politiche di sicurezza informatica dei fornitori e prestatori di servizi

- Attuazione di adeguate misure di sicurezza nei contratti e negli accordi

- Valutazione della conformità del fornitore ai requisiti di sicurezza

- Mantenere un inventario dei fornitori critici e il loro livello di sicurezza

4. Governance e responsabilità

NIS2 attribuisce la responsabilità diretta agli organi gestori:

- Approvazione misure di gestione del rischio informatico

- Supervisione dell'attuazione

- Formazione obbligatoria sulla cibersicurezza per i dirigenti

- Responsabilità personale per inadempimento

Termini legali e meccanismi di applicazione

Comprendere la tempistica legale per l'implementazione del NIS2 è fondamentale per la pianificazione della conformità:

- Dicembre 2022:NIS2 Pubblicata sulla Gazzetta Ufficiale dell'Unione Europea la Direttiva (EU) 2022/2555

- 17 ottobre 2024:Termine ultimo per il recepimento del NIS2 da parte degli Stati membri nel diritto nazionale

- 18 ottobre 2024:Inizia l'applicazione delle misure nazionali

- 17 aprile 2025:Gli Stati membri devono stabilire elenchi di entità essenziali e importanti

I meccanismi di applicazione del regolamento NIS2 includono:

- Poteri di vigilanza:Le autorità nazionali possono condurre audit, richiedere informazioni e impartire istruzioni vincolanti

- Sanzioni pecuniarie:Fino a 10 milioni di euro o il 2% del fatturato annuo globale per le entità essenziali; fino a 7 milioni di euro o 1,4% per i soggetti rilevanti

- Responsabilità gestionale:Interdizioni temporanee dagli incarichi dirigenziali per inadempienza grave

- Azioni correttive:Le autorità possono ordinare la riparazione delle carenze individuate

Hai bisogno di aiuto per valutare il tuo stato di conformità NIS2?

Scarica il nostro modello completo di Gap Analysis NIS2 per identificare rapidamente le aree in cui la tua organizzazione potrebbe aver bisogno di rafforzare le proprie misure di sicurezza informatica per soddisfare i requisiti di conformità.

Scarica il modello di analisi degli scostamenti

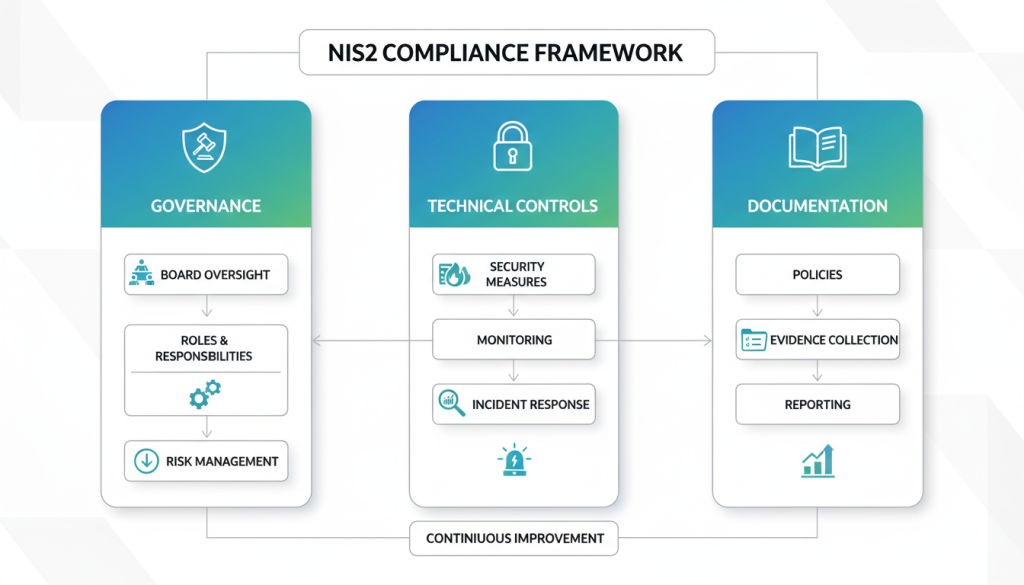

NIS2 Quadro di conformità: elementi fondamentali per le organizzazioni

Strutture di governance e gestione del rischio

Un solido quadro di conformità NIS2 inizia con una governance forte e responsabilità chiaramente definite:

Responsabilità a livello di consiglio di amministrazione

Secondo NIS2, gli organi di gestione devono assumere un ruolo attivo nella governance della sicurezza informatica:

- Approvare le misure di gestione del rischio di sicurezza informatica

- Supervisionare l'attuazione e l'efficacia

- Ricevere briefing regolari sul livello di sicurezza dell'organizzazione

- Assegnare risorse adeguate per la sicurezza informatica

- Seguire una formazione sulla sicurezza informatica per comprendere rischi e responsabilità

Ruoli e responsabilità designati

Stabilire ruoli chiari per gestire la conformità NIS2:

| Ruolo | Responsabilità |

| Responsabile della sicurezza informatica (CISO) | Responsabilità generale della strategia di sicurezza informatica, dell'implementazione delle misure di sicurezza e del reporting al consiglio |

| Responsabile della conformità | Monitoraggio dei requisiti normativi, garanzia dell'allineamento con gli obblighi del NIS2 e coordinamento con le autorità nazionali |

| Responsabile della risposta agli incidenti | Sviluppare e testare piani di risposta agli incidenti, coordinare le attività di risposta e gestire gli obblighi di segnalazione |

| Responsabile Sicurezza Catena di Fornitura | Valutare la sicurezza dei fornitori, gestire il rischio di terze parti e garantire i requisiti di sicurezza contrattuale |

| Responsabili della sicurezza IT/OT | Implementazione di controlli di sicurezza tecnica, sistemi di monitoraggio e gestione delle vulnerabilità |

Programma di gestione del rischio

Implementare un approccio strutturato alla gestione del rischio:

- Integrare i rischi legati alla sicurezza informatica nella gestione del rischio aziendale

- Condurre valutazioni periodiche dei rischi delle reti e dei sistemi informativi

- Mantenere un registro dei rischi con i rischi identificati, i controlli e i piani di riparazione

- Stabilire criteri di accettazione del rischio e procedure di escalation

- Rivedere e aggiornare le valutazioni dei rischi a seguito di cambiamenti o incidenti significativi

Controlli tecnici e operativi

La base tecnica del panorama della conformità alla sicurezza informatica nell'ambito del NIS2 comprende diverse aree di controllo chiave:

Gestione patrimoniale

Mantieni una visibilità completa del tuo panorama tecnologico:

- Implementare un inventario autorevole di hardware, software e servizi cloud

- Classificare le risorse in base alla criticità e alla sensibilità

- Dipendenze dei documenti tra sistemi e servizi

- Mantenere aggiornati i diagrammi di rete e le mappe del flusso di dati

Gestione delle identità e degli accessi

Controllare l'accesso a sistemi e dati:

- Attuare il principio del privilegio minimo

- Applica l'autenticazione a più fattori per tutti gli utenti, in particolare per gli account privilegiati

- Stabilire policy complesse per le password e una rotazione regolare delle credenziali

- Implementare la gestione degli accessi privilegiati per gli account amministrativi

- Esaminare e verificare regolarmente i diritti di accesso

Sicurezza della rete e degli endpoint

Proteggi la tua infrastruttura dalle minacce:

- Implementare la segmentazione della rete per isolare i sistemi critici

- Implementare firewall di nuova generazione e sistemi di rilevamento/prevenzione delle intrusioni

- Utilizza soluzioni di rilevamento e risposta degli endpoint (EDR)

- Crittografare i dati sensibili inattivi e in transito

- Implementare il filtraggio della posta elettronica e del Web per bloccare i contenuti dannosi

Monitoraggio e rilevamento

Mantenere la visibilità degli eventi di sicurezza:

- Implementare un sistema di gestione delle informazioni e degli eventi di sicurezza (SIEM)

- Stabilire capacità di monitoraggio 24 ore su 24, 7 giorni su 7 (interne o in outsourcing)

- Definire soglie di avviso e procedure di escalation

- Condurre regolari attività di caccia alle minacce

- Monitorare comportamenti insoliti degli utenti e potenziale esfiltrazione di dati

Risposta all'incidente

Prepararsi per gli incidenti di sicurezza:

- Sviluppare e testare regolarmente piani di risposta agli incidenti

- Istituire un team di risposta agli incidenti con ruoli chiaramente definiti

- Creare modelli di comunicazione per notifiche interne ed esterne

- Preparare procedure di segnalazione in linea con le tempistiche del NIS2

- Condurre esercizi regolari per testare le capacità di risposta

Continuità aziendale e resilienza

Garantire la resilienza operativa:

- Implementare procedure di backup regolari e testate

- Utilizza backup immutabili per proteggerti dai ransomware

- Sviluppare piani di ripristino di emergenza con obiettivi temporali di ripristino definiti

- Stabilire siti di elaborazione alternativi per i sistemi critici

- Testare regolarmente le procedure di ripristino

Documentazione, reporting e raccolta di prove

NIS2 sottolinea l'importanza della documentazione e delle prove per dimostrare la conformità:

Documentazione politica

Mantenere politiche scritte complete:

- Politica di sicurezza dell'informazione

- Quadro di gestione del rischio

- Procedure di risposta agli incidenti

- Piani di continuità operativa e di ripristino di emergenza

- Politiche di controllo degli accessi e di gestione delle identità

- Requisiti di sicurezza della catena di approvvigionamento

- Politiche di utilizzo accettabili

Raccolta delle prove

Raccogliere e conservare prove dei controlli di sicurezza:

- Relazioni di valutazione dei rischi e piani di riparazione

- Risultati della scansione delle vulnerabilità e record di gestione delle patch

- Rapporti sui test di penetrazione e stato della riparazione

- Documenti di formazione sulla sensibilizzazione alla sicurezza

- Accedere alla documentazione di revisione

- Registri di risposta agli incidenti e report post-incidente

- Valutazioni sulla sicurezza dei fornitori

Modelli di reporting

Preparare formati di reporting standardizzati:

- Modello di notifica di allarme rapido (requisito di 24 ore)

- Modello di notifica dell'incidente (requisito di 72 ore)

- Modello di rapporto finale sull'incidente (requisito di un mese)

- Cruscotto esecutivo per il reporting del consiglio

- Rapporti sullo stato di conformità normativa

Suggerimento: conservare un "pacchetto normativo" per ciascun servizio nell'ambito che includa diagrammi dell'architettura, flussi di dati, elenchi di fornitori, manuali di risposta agli incidenti e prove di test. Ciò semplifica la dimostrazione della conformità durante gli audit o le richieste normative.

Semplifica la tua implementazione NIS2

Scarica il nostro modello di piano di risoluzione NIS2 di 90 giorni per definire le priorità dei tuoi sforzi di conformità e creare una tabella di marcia strutturata per soddisfare i requisiti chiave.

Scarica il modello di piano di 90 giorni

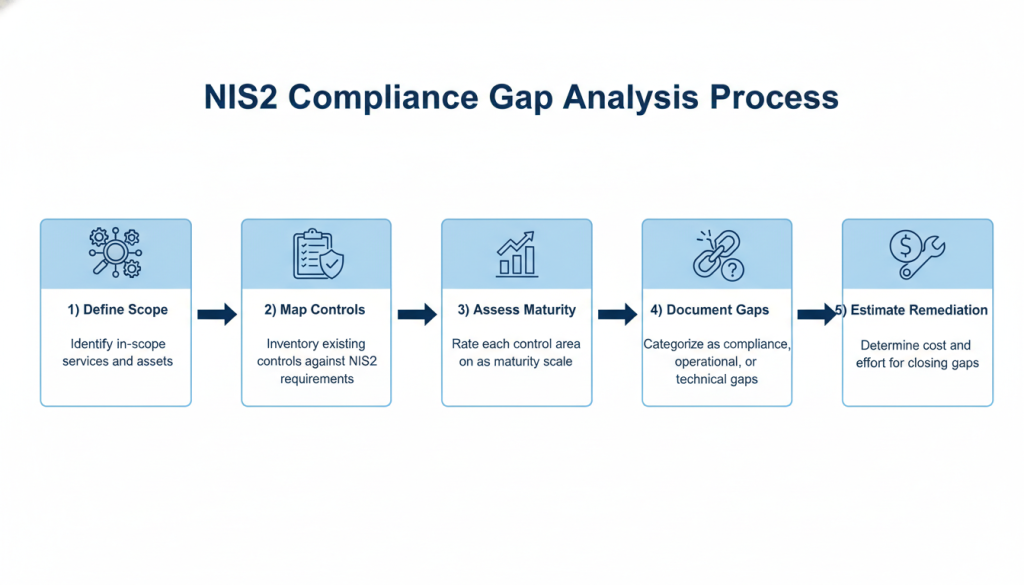

Analisi del panorama della conformità: valutazione della preparazione e delle lacune

Spiegazione dell'analisi delle lacune rispetto alle normative NIS2

Un’analisi metodica delle lacune è essenziale per comprendere l’attuale atteggiamento di conformità della tua organizzazione e identificare le aree che richiedono attenzione:

Passaggio 1: definire l'ambito

Inizia identificando quali parti della tua organizzazione rientrano in NIS2:

- Determina se la tua organizzazione si qualifica come entità “essenziale” o “importante”

- Identificare quali unità aziendali, servizi e sistemi rientrano nell'ambito

- Documentare la rete critica e i sistemi informativi che supportano questi servizi

- Mappare i flussi di dati e le dipendenze tra i sistemi

- Identificare i principali fornitori e prestatori di servizi che supportano i servizi nell'ambito

Passaggio 2: controlli della mappa

Inventaria i controlli di sicurezza esistenti rispetto ai requisiti NIS2:

- Creare un quadro di controllo completo basato sui requisiti NIS2

- Mappare i controlli esistenti su questo framework

- Identificare i controlli mancanti o inadeguati

- Documentare le prove disponibili per dimostrare l'efficacia del controllo

Fase 3: valutare la maturità

Valutare la maturità di ciascuna area di controllo utilizzando una scala coerente:

| Livello di maturità | Descrizione |

| 0 – Inesistente | Il controllo non è implementato né pianificato |

| 1 – Iniziale | Il controllo è ad hoc, disorganizzato e reattivo |

| 2 – Ripetibile | Il controllo è documentato ma non applicato in modo coerente |

| 3 – Definito | Il controllo è ben documentato, standardizzato e applicato in modo coerente |

| 4 – Gestito | Il controllo è monitorato, misurato e migliorato continuamente |

| 5 – Ottimizzato | Il controllo è completamente automatizzato, integrato e continuamente ottimizzato |

Passaggio 4: lacune nei documenti

Categorizzare le lacune identificate per una migliore pianificazione della riparazione:

- Lacune nella conformità:Politiche, procedure o documentazione mancanti

- Lacune operative:Processi, formazione o consapevolezza inadeguati

- Lacune tecniche:Controlli o tecnologie di sicurezza mancanti o insufficienti

- Lacune nella governance:Supervisione, ruoli o responsabilità inadeguati

Passaggio 5: stima della riparazione

Per ogni lacuna identificata, valutare:

- Risorse necessarie (bilancio, personale, competenze)

- Tempo stimato per l'implementazione

- Dipendenze da altre iniziative o progetti

- Potenziali sfide o vincoli

Definizione delle priorità e pianificazione delle soluzioni correttive

Non tutti i divari sono uguali. Utilizzare un approccio basato sul rischio per dare priorità agli interventi di riparazione:

Fattori di priorità basati sul rischio

Considera questi fattori quando dai la priorità alle lacune:

- Impatto normativo:Quanto è importante questo requisito per la conformità al NIS2?

- Impatto sulla sicurezza:Quanto sarà significativo il rischio per la sicurezza se questo divario rimane?

- Impatto operativo:In che modo un incidente di sicurezza influirebbe sui servizi critici?

- Complessità di implementazione:Quanto è difficile colmare questo divario?

- Requisiti delle risorse:Quale budget e personale sono necessari?

- Dipendenze:Ci sono prerequisiti o dipendenze da considerare?

Tabella di marcia per la bonifica

Sviluppare un approccio graduale alla riparazione:

Fase 1: vittorie rapide (0-3 mesi)

- Implementare l'autenticazione a più fattori

- Sviluppare procedure di risposta agli incidenti

- Crea modelli di reporting

- Condurre una formazione iniziale sulla sensibilizzazione alla sicurezza

- Implementare patch di sicurezza critiche

Fase 2: Medio termine (3-9 mesi)

- Migliorare le capacità di monitoraggio e rilevamento

- Implementare la segmentazione della rete

- Sviluppare un processo di valutazione della sicurezza dei fornitori

- Migliorare le funzionalità di backup e ripristino

- Condurre test di penetrazione

Fase 3: a lungo termine (9-18 mesi)

- Implementare tecnologie di sicurezza avanzate

- Automatizzare i processi di sicurezza

- Migliorare i parametri di sicurezza e il reporting

- Sviluppare un programma di miglioramento continuo

- Condurre valutazioni di sicurezza complete

Misurare la maturità nel panorama della conformità NIS2

Tieni traccia dei tuoi progressi con indicatori chiave di prestazione (KPI) misurabili:

Metriche della postura di sicurezza

- Percentuale di asset con patch di sicurezza aggiornate

- Percentuale di utenti con autenticazione a più fattori abilitata

- Numero di vulnerabilità critiche e tempo medio per risolverle

- Percentuale di sistemi con monitoraggio della sicurezza abilitato

- Percentuale di account privilegiati con controlli avanzati

Metriche operative

- Tempo medio per rilevare (MTTD) gli incidenti di sicurezza

- Tempo medio di risposta (MTTR) agli incidenti di sicurezza

- Percentuale di incidenti segnalati entro i tempi richiesti

- Numero di incidenti di sicurezza per categoria

- Percentuale del personale che ha completato la formazione sulla sensibilizzazione alla sicurezza

Metriche di conformità

- Punteggio di conformità complessivo NIS2 per area di controllo

- Percentuale di lacune individuate e colmate

- Numero di risultanze di audit aperte e tempo medio di chiusura

- Percentuale di fornitori valutati per la conformità alla sicurezza

- Numero di eccezioni politiche e controlli compensativi

Accelera la tua implementazione di NIS2 con ISO 27001

Hai già la certificazione ISO 27001? Scarica la nostra mappatura dei controlli da ISO 27001 a NIS2 per sfruttare il tuo framework di sicurezza esistente e accelerare i tuoi sforzi di conformità.

Scarica ISO 27001 Mappatura

NIS2 Impatto sulla conformità: considerazioni operative e commerciali

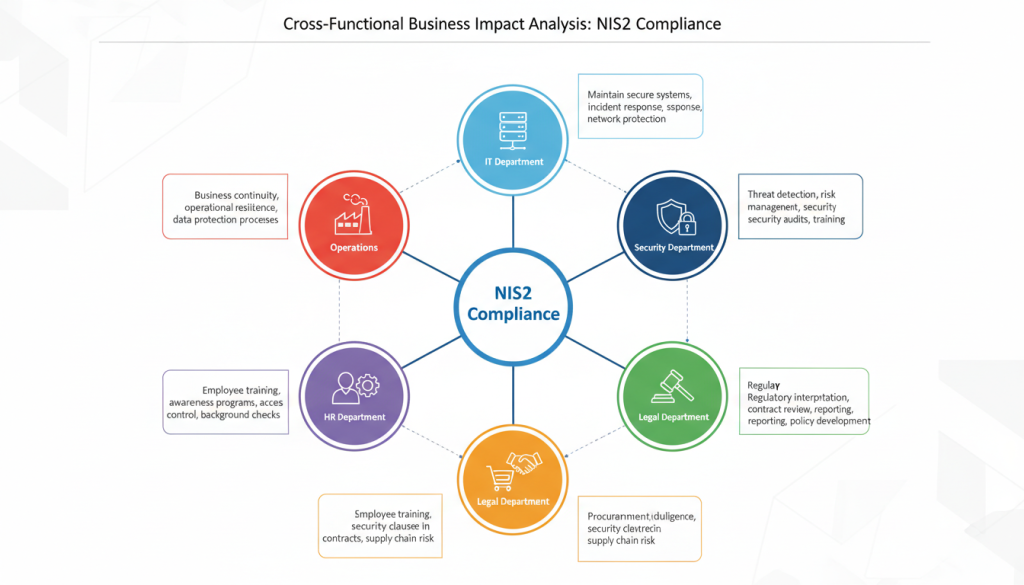

Impatto su IT, sicurezza e operazioni della catena di fornitura

L'implementazione della conformità NIS2 avrà implicazioni operative significative su più funzioni aziendali:

Impatto del dipartimento IT

La funzione IT avrà una responsabilità significativa per l'implementazione dei controlli tecnici:

- Maggiori requisiti di registrazione e monitoraggio

- Meccanismi avanzati di controllo degli accessi e di autenticazione

- Processi di gestione del cambiamento più rigorosi

- Funzionalità di backup e ripristino estese

- Patch e aggiornamenti di sicurezza più frequenti

- Segmentazione e protezione della rete migliorate

Impatto del team di sicurezza

I team di sicurezza dovranno espandere le proprie capacità:

- Funzionalità di monitoraggio e risposta agli incidenti 24 ore su 24, 7 giorni su 7

- Intelligence e analisi avanzate sulle minacce

- Test e valutazioni di sicurezza più frequenti

- Sviluppo di parametri di sicurezza completi

- Programmi ampliati di sensibilizzazione e formazione sulla sicurezza

- Gestione più rigorosa delle vulnerabilità

Impatto sulla catena di fornitura

I requisiti di sicurezza della catena di fornitura di NIS2 influenzeranno l'approvvigionamento e la gestione dei fornitori:

- Processi migliorati di valutazione della sicurezza dei fornitori

- Nuove clausole contrattuali per esigenze di sicurezza

- Monitoraggio regolare della conformità dei fornitori

- Procedure di onboarding e offboarding più rigorose

- Pianificazione di emergenza per interruzioni dei fornitori

Esempio: un fornitore di servizi gestiti deve ora rivedere tutti i contratti con i clienti per includere impegni di notifica degli incidenti e garantire che i subappaltatori rispettino le misure minime di sicurezza. Ciò richiede l’aggiornamento dei modelli di contratto, l’esecuzione di valutazioni della sicurezza di tutti i subappaltatori e l’implementazione di nuove capacità di monitoraggio per rilevare e segnalare gli incidenti entro i tempi richiesti.

Impatto legale e sulla conformità

Le funzioni legali e di compliance dovranno adattarsi:

- Sviluppo di nuove politiche e procedure

- Raccolta migliorata di documentazione e prove

- Coordinamento con le autorità nazionali competenti

- Gestione degli obblighi di reporting normativo

- Allineamento con altri requisiti normativi (ad esempio, GDPR)

Implicazioni su costi, risorse e tempistica

Le organizzazioni dovrebbero prepararsi a investimenti significativi nella conformità al NIS2:

Considerazioni sul budget

I costi di conformità varieranno in base alle dimensioni dell'organizzazione, alla complessità e alla maturità attuale:

- Piccole organizzazioni:50.000 – 150.000 € per l'adempimento iniziale

- Organizzazioni medie:150.000 – 500.000 € per un'attuazione completa

- Grandi organizzazioni:€ 500.000 – € 2.000.000+ per la conformità a livello aziendale

Questi costi in genere includono:

- Investimenti tecnologici (strumenti di sicurezza, sistemi di monitoraggio)

- Servizi di consulenza e valutazione esterna

- Programmi di formazione e sensibilizzazione del personale

- Documentazione e sviluppo delle politiche

- Gestione continua della conformità

Requisiti delle risorse

La conformità al NIS2 richiederà personale dedicato:

- Specialisti della sicurezza per l'implementazione e il funzionamento

- Professionisti della conformità per documentazione e reporting

- Personale informatico per l'attuazione del controllo tecnico

- Consulenza legale in materia contrattuale e normativa

- Gestione del progetto per il coordinamento e il monitoraggio

Molte organizzazioni dovranno aumentare il personale addetto alla sicurezza o esternalizzare determinate funzioni, come:

- Servizi di rilevamento e risposta gestiti (MDR)

- Funzionalità del Centro operativo di sicurezza (SOC)

- Test di penetrazione e valutazione della vulnerabilità

- Servizi di consulenza sulla conformità

Tempistiche di attuazione

Tempi realistici per raggiungere la conformità al NIS2:

- Valutazione iniziale e pianificazione:1-3 mesi

- Sviluppo di politiche e procedure:2-4 mesi

- Implementazione del controllo tecnico:6-12 mesi

- Test e validazione:2-3 mesi

- Maturità di piena conformità:12-24 mesi

Secondo l’Agenzia dell’Unione Europea per la sicurezza informatica (ENISA), le organizzazioni che investono in modo proattivo in misure di sicurezza informatica spendono in media il 9% del proprio budget IT per la sicurezza, con un aumento significativo di 1,9 punti percentuali rispetto al 2022. Questa tendenza riflette il crescente riconoscimento della sicurezza informatica come priorità strategica.

Vantaggi strategici oltre la conformità

Sebbene la conformità al NIS2 richieda investimenti significativi, offre anche vantaggi strategici:

Vantaggi operativi

- Resilienza migliorata:Tempi di inattività ridotti e ripristino più rapido dagli incidenti

- Visibilità migliorata:Migliore comprensione delle risorse, dei rischi e del livello di sicurezza

- Efficienza operativa:Processi di sicurezza e automazione semplificati

- Costi degli incidenti ridotti:Impatto minore e risoluzione più rapida degli eventi di sicurezza

- Migliore processo decisionale:Investimenti in sicurezza basati sui dati e basati sul rischio

Vantaggi aziendali

- Vantaggio competitivo:Pratiche di sicurezza dimostrabili come elemento di differenziazione del mercato

- Fiducia del cliente:Migliore reputazione in termini di sicurezza e affidabilità

- Accesso al mercato:Qualificazione per contratti che richiedono conformità normativa

- Responsabilità ridotta:Minore rischio di sanzioni normative e azioni legali

- Allineamento strategico:Sicurezza integrata nella strategia e nelle operazioni aziendali

Migliori pratiche e strumenti di implementazione

Creazione di un quadro di conformità attuabile per il NIS2

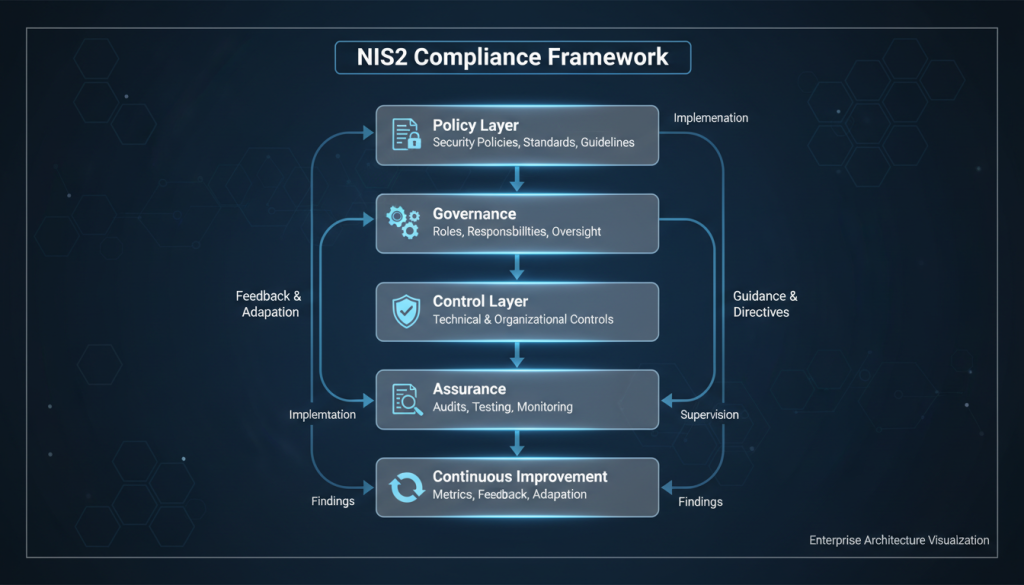

Un pratico quadro di conformità NIS2 dovrebbe integrarsi con i programmi di sicurezza esistenti soddisfacendo al contempo specifici requisiti normativi:

Componenti del framework

Un quadro completo dovrebbe includere:

- Livello politico:Politiche di sicurezza, standard di protezione dei dati, procedure di gestione degli incidenti

- Livello di governance:Ruoli, responsabilità, strutture di reporting, meccanismi di supervisione

- Livello di controllo:Controlli tecnici e organizzativi mappati sui requisiti NIS2

- Livello di garanzia:Audit, valutazioni, test e attività di monitoraggio

- Miglioramento continuo:Metriche, cicli di feedback e processi di adattamento

Sfruttare i framework esistenti

Accelerare l'implementazione basandosi su strutture di sicurezza consolidate:

| Quadro | Rilevanza per NIS2 | Vantaggio di implementazione |

| ISO/IEC 27001 | Copre circa il 70% dei requisiti di NIS2 | Fornisce un approccio strutturato alla gestione della sicurezza delle informazioni con l'opzione di certificazione |

| NIST Quadro di sicurezza informatica | Si allinea bene con l'approccio basato sul rischio di NIS2 | Offre una guida flessibile all'implementazione con le funzioni di identificazione, protezione, rilevamento, risposta e ripristino |

| Controlli CIS | Fornisce controlli di sicurezza pratici e prioritari | Offre indicazioni sull'implementazione in base alle dimensioni dell'organizzazione e al livello di maturità |

| COBIT | Affronta gli aspetti di governance di NIS2 | Forte attenzione alla governance IT, alla gestione del rischio e alla conformità |

Integrazione con altri requisiti di conformità

Armonizzare il rispetto del NIS2 con altri obblighi normativi:

- GDPR:Allineare le misure di protezione dei dati e la segnalazione degli incidenti

- DORA:Sfruttare la sovrapposizione dei requisiti per i soggetti del settore finanziario

- eIDAS:Integrazione con i requisiti del fornitore di servizi fiduciari

- Norme specifiche di settore:Incorporare requisiti di sicurezza specifici del settore

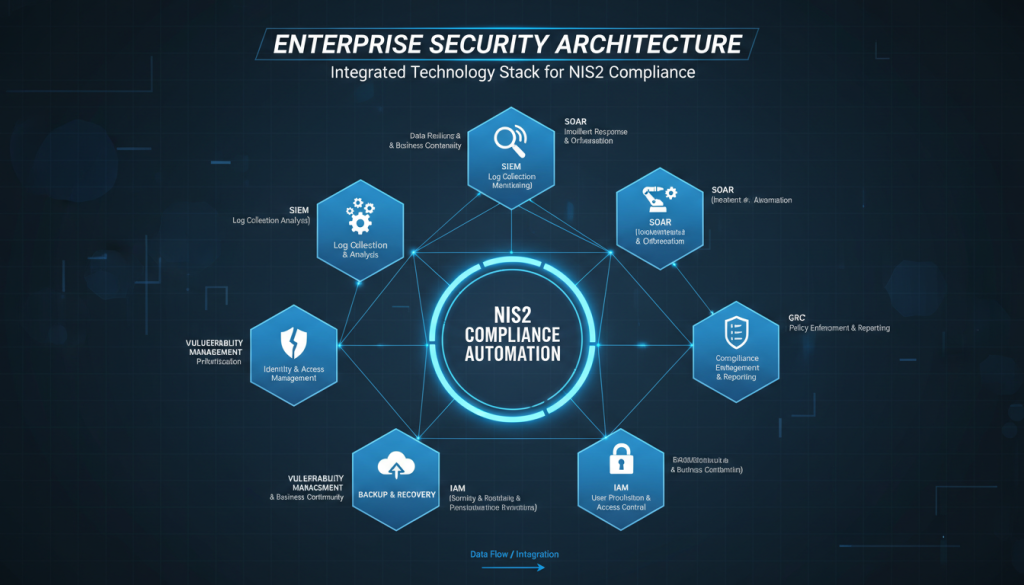

Abilitatori tecnologici e automazione

Il giusto stack tecnologico può semplificare in modo significativo gli sforzi di conformità NIS2:

Gestione delle informazioni e degli eventi sulla sicurezza (SIEM)

Le soluzioni SIEM forniscono funzionalità critiche per la conformità NIS2:

- Raccolta e correlazione centralizzata dei log

- Monitoraggio e avvisi in tempo reale

- Individuazione e indagine degli incidenti

- Segnalazione di conformità e raccolta di prove

- Integrazione dell'intelligence sulle minacce

Orchestrazione, automazione e risposta della sicurezza (SOAR)

Le piattaforme SOAR migliorano la gestione degli incidenti:

- Flussi di lavoro di risposta automatizzata agli incidenti

- Procedure investigative standardizzate

- Integrazione con strumenti e sistemi di sicurezza

- Rapporti automatizzati per rispettare le tempistiche del NIS2

- Gestione e documentazione dei casi

Piattaforme di governance, rischio e conformità (GRC)

Gli strumenti GRC semplificano la gestione della conformità:

- Gestione centralizzata delle politiche e dei controlli

- Valutazioni di conformità automatizzate

- Registro dei rischi e monitoraggio delle misure correttive

- Raccolta di prove e supporto all'audit

- Reporting e dashboard sulla conformità

Gestione delle identità e degli accessi (IAM)

Le soluzioni IAM supportano i requisiti di controllo degli accessi:

- Gestione utenti centralizzata

- Autenticazione a più fattori

- Gestione accessi privilegiati

- Accedi alla certificazione e alla revisione

- Single Sign-On e integrazione delle directory

Gestione delle vulnerabilità e delle patch

Questi strumenti aiutano a mantenere i sistemi sicuri:

- Scansione automatizzata delle vulnerabilità

- Linee guida per la risoluzione delle priorità

- Distribuzione e verifica delle patch

- Segnalazione di conformità

- Gestione delle vulnerabilità basata sul rischio

Coinvolgere le parti interessate e i partner esterni

Un'implementazione di successo del NIS2 richiede una collaborazione efficace tra più parti interessate:

Coinvolgimento degli stakeholder interni

Garantire l'allineamento all'interno dell'organizzazione:

- Direzione esecutiva:Garantire supporto, risorse e allineamento strategico

- Team IT e di sicurezza:Guidare l'implementazione e le operazioni tecniche

- Legale e conformità:Garantire l'interpretazione e l'allineamento normativo

- Appalti:Aggiornare i requisiti e i contratti dei fornitori

- Unità aziendali:Identificare i servizi critici e i requisiti operativi

- Risorse umane:Sostenere programmi di formazione e sensibilizzazione

Collaborazione con partner esterni

Sfruttare competenze e supporto esterni:

- Consulenti e consiglieri:Fornire competenze specializzate e supporto all'implementazione

- Fornitori di tecnologia:Offrire soluzioni e assistenza per l'implementazione

- Fornitori di servizi gestiti:Fornire operazioni di sicurezza e monitoraggio continui

- Consulente legale:Fornire interpretazione normativa e indicazioni contrattuali

- Revisori e valutatori:Convalidare la conformità e identificare le aree di miglioramento

Gestione fornitori e terze parti

Garantire la sicurezza della catena di approvvigionamento:

- Sviluppare requisiti di sicurezza per i fornitori

- Aggiornare i contratti con obblighi di sicurezza e segnalazione degli incidenti

- Implementare processi di valutazione e monitoraggio dei fornitori

- Stabilire procedure di coordinamento degli incidenti con i principali fornitori

- Verificare la conformità dei fornitori attraverso valutazioni e audit

Migliore pratica: eseguire esercizi pratici interfunzionali per allineare le parti interessate sui ruoli degli incidenti, sui requisiti di notifica normativa e sulle procedure di comunicazione con i clienti. Questi esercizi aiutano a identificare le lacune nel coordinamento e nella comunicazione prima che si verifichi un incidente reale.

Conclusione: passaggi successivi e risorse

Lista di controllo esecutiva per azioni immediate

Esegui subito questi passaggi per prepararti alla conformità al NIS2:

- Determinare l'applicabilità:Valuta se la tua organizzazione si qualifica come entità "essenziale" o "importante" in NIS2

- Condurre un'analisi del gap:Mappa i tuoi attuali controlli di sicurezza rispetto ai requisiti NIS2

- Nominare la leadership responsabile:Designare una persona responsabile di alto livello per la conformità al NIS2

- Implementa vittorie rapide:Concentrarsi su miglioramenti ad alto impatto e a basso impegno come l'autenticazione a più fattori e la gestione delle patch

- Sviluppare procedure di segnalazione degli incidenti:Crea modelli e processi per rispettare le tempistiche di reporting NIS2

- Revisione dei contratti con i fornitori:Aggiornare gli accordi per includere i requisiti di sicurezza e gli obblighi di segnalazione degli incidenti

- Avviare la formazione sulla sensibilizzazione:Garantire che il personale comprenda i requisiti NIS2 e le proprie responsabilità

Raccomandazioni sulla governance della conformità a lungo termine

Stabilire pratiche di conformità sostenibili:

- Integrazione con la gestione del rischio aziendale:Integrare i rischi legati alla sicurezza informatica nel quadro generale dei rischi della tua organizzazione

- Implementare il monitoraggio continuo:Implementare tecnologie e processi per la valutazione continua della sicurezza

- Stabilire cicli di revisione regolari:Condurre valutazioni periodiche dei controlli di sicurezza e dello stato di conformità

- Sviluppare parametri di conformità:Creare KPI per monitorare e generare report sulla maturità della conformità

- Condurre test regolari:Esegui test di penetrazione, esercizi pratici e valutazioni della sicurezza

- Conservare la documentazione:Mantenere aggiornate politiche, procedure e prove

- Tieniti informato:Monitorare gli sviluppi normativi e aggiornare di conseguenza il programma di conformità

Risorse, modelli e ulteriori letture

Sfrutta queste risorse per supportare il tuo percorso di conformità NIS2:

Risorse ufficiali

- Testo ufficiale della direttiva NIS2 (EUR-Lex)

- Pubblicazioni e orientamenti dell'ENISA

- Rapporto ENISA sugli investimenti nella cibersicurezza

- Commissione Europea NIS2 Guida all'implementazione

Guida all'implementazione

- Gestione della sicurezza delle informazioni ISO/IEC 27001

- NIST Quadro di sicurezza informatica

- Controlli di sicurezza critici CIS

- Report IBM sul costo di una violazione dei dati 2023

Conclusione pratica finale: trattare NIS2 come un programma strategico che combina cambiamenti legali, tecnici e operativi. Inizia con l'analisi dell'ambito e delle lacune, stabilisci le priorità in base al rischio e crea un quadro di conformità NIS2 verificabile che si adatti alla tua organizzazione.

Pronto per iniziare il tuo percorso verso la conformità NIS2?

Contatta il tuo CISO o il responsabile della conformità per iniziare l'esercizio di definizione dell'ambito questa settimana. L’azione tempestiva è la migliore difesa sia contro il rischio informatico che contro l’esposizione normativa.

Se desideri ulteriore supporto, possiamo fornire:

- Un modello di analisi degli scostamenti scaricabile mappato sui controlli NIS2

- Un piano di bonifica di 90 giorni su misura per il tuo settore

- Mappatura dei requisiti da ISO/IEC 27001 a NIS2 per un'implementazione accelerata

Richiedi risorse NIS2