Pourquoi NIS2 change la façon dont les organisations gèrent les incidents

La Directive Réseaux et Systèmes d’Information 2 (NIS2) représente une évolution significative dans le cadre de cybersécurité du EU. Il élargit le champ d’application de la réglementation, introduit des obligations de reporting plus strictes et confère une responsabilité directe à la haute direction. Pour les professionnels de la sécurité, cela signifie adapter les cadres de réponse aux incidents existants pour répondre aux nouvelles exigences de conformité tout en maintenant l'efficacité opérationnelle.

Aperçu de NIS2 et de son impact sur la cybersécurité nationale et transfrontalière

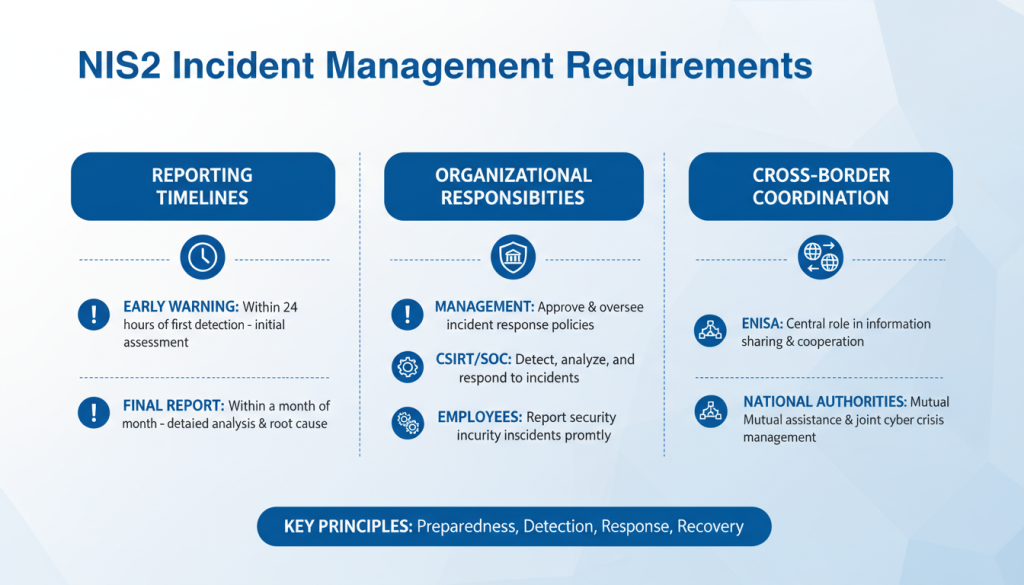

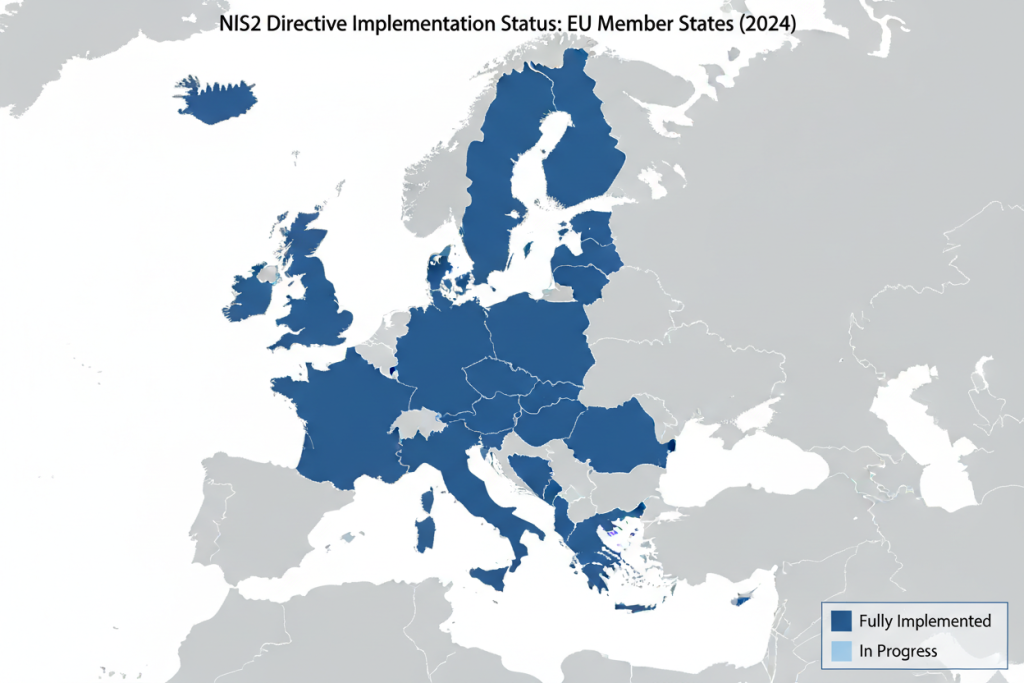

NIS2 élargit le champ des entités soumises aux réglementations en matière de cybersécurité dans les États membres de EU, renforce les pouvoirs de surveillance et resserre les règles de reporting et leur application. Les États membres étaient tenus de transposer la directive dans leur droit national d'ici le 17 octobre 2024, même si certains pays sont encore en train de finaliser les détails de mise en œuvre. La directive met l'accent à la fois sur la résilience opérationnelle et la coordination transfrontalière, faisant de la gestion des incidents une préoccupation centrale en matière de conformité et de continuité des activités.

Définir la « gestion des incidents NIS2 » et sa relation avec les cadres existants

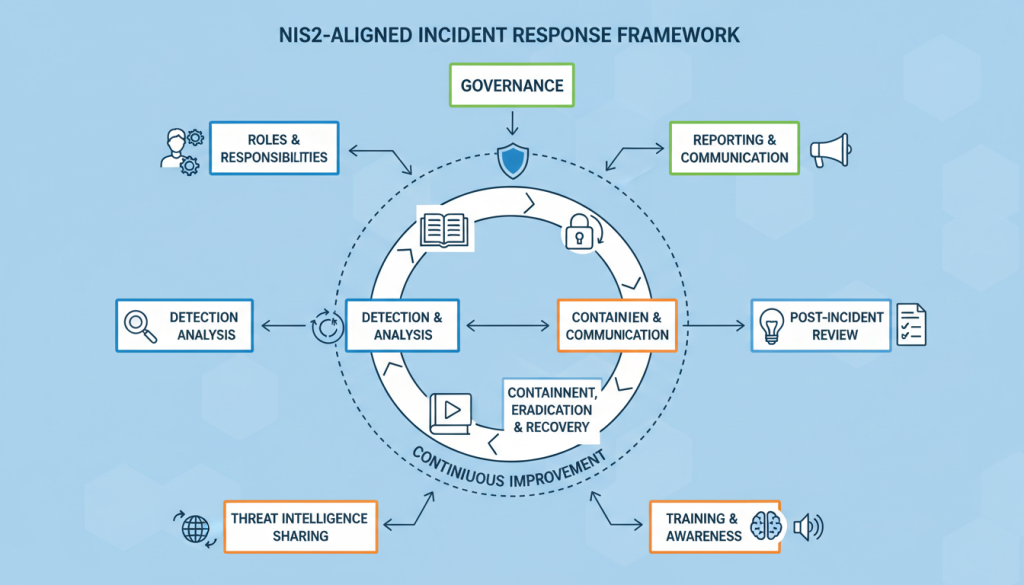

La gestion des incidents NIS2 englobe les processus, les rôles, les outils et la gouvernance qui garantissent une détection, une gestion, un reporting et un apprentissage en temps opportun des incidents, conformément aux obligations de NIS2. Bien qu'il chevauche des cadres existants tels que ISO/IEC 27001 et NIST SP 800-61, NIS2 ajoute des délais de reporting plus stricts et une responsabilité plus large pour la haute direction.

NIS2 ne remplace pas les cadres de réponse aux incidents existants : il les améliore avec des exigences réglementaires et des délais spécifiques qui doivent être intégrés dans vos processus existants.

Les principaux points d'intersection entre NIS2 et les cadres établis comprennent :

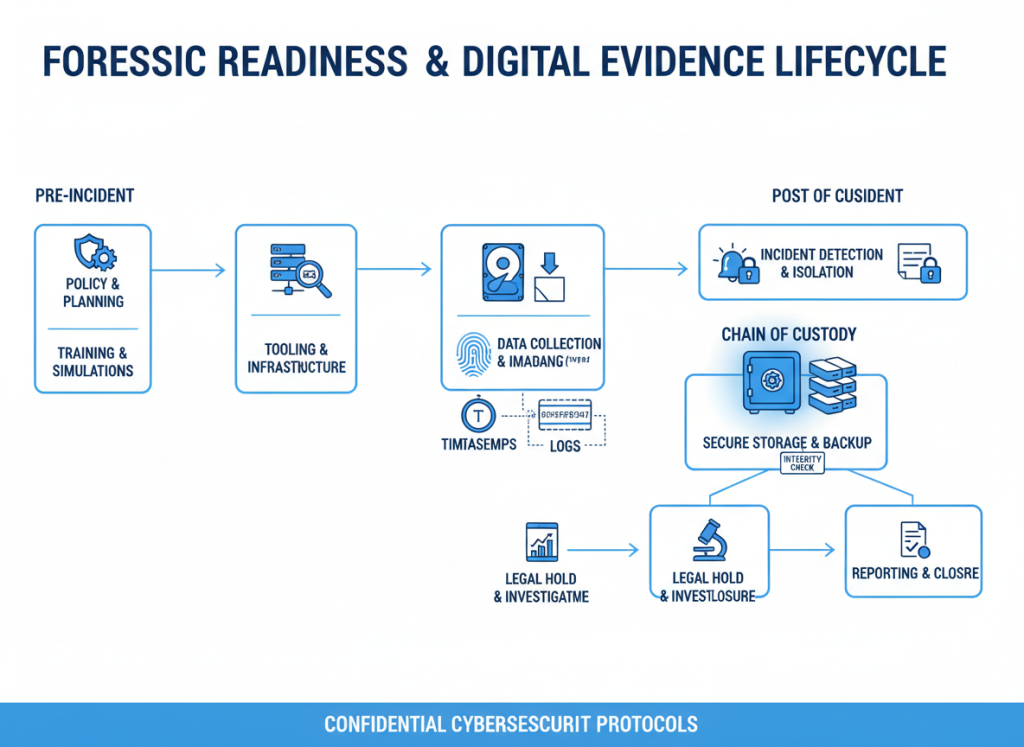

- Gestion du cycle de vie des incidents, depuis la détection jusqu'à l'examen post-incident

- Collecte et préservation des preuves à des fins d'examen réglementaire

- Coordination transfrontalière pour les incidents affectant plusieurs États membres

- Intégration aux processus de gestion des risques et d'amélioration continue

Les enjeux : risques juridiques, opérationnels et de réputation

Le non-respect des exigences de gestion des incidents NIS2 entraîne des conséquences importantes :

Juridique et Financier

Amendes allant jusqu'à 10 millions d'euros ou 2 % du chiffre d'affaires annuel mondial pour les entités essentielles (7 millions d'euros ou 1,4 % pour les entités importantes)

Opérationnel

Surveillance réglementaire accrue, améliorations obligatoires de la sécurité et perturbation potentielle des activités lors des mesures correctives

Réputation

Perte de confiance des clients, atteinte à la réputation de la marque et impacts potentiels sur les relations commerciales, en particulier avec les entités essentielles

Selon le rapport IBM sur le coût d'une violation de données, les organisations dotées de capacités matures de réponse aux incidents réduisent les coûts de violation de 58 % en moyenne par rapport à celles qui ne disposent pas de telles capacités. La conformité NIS2 évite non seulement les pénalités, mais renforce également votre posture de sécurité globale.

Construire un cadre de réponse aux incidents aligné sur NIS2

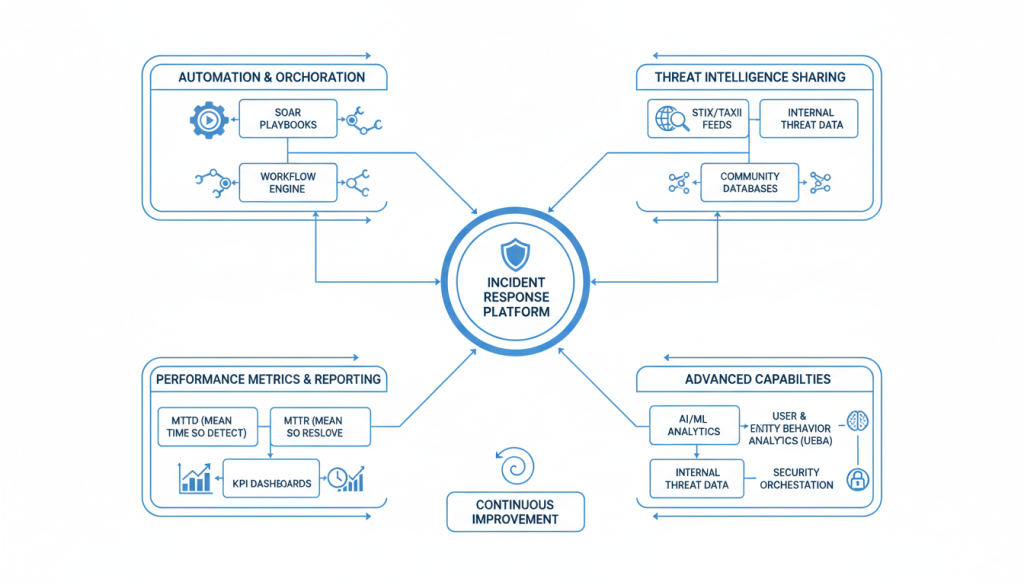

Composants essentiels d'un programme de réponse aux incidents adapté à NIS2

Un programme complet de réponse aux incidents aligné sur NIS2 nécessite plusieurs composants interconnectés :

| Composant | Descriptif | NIS2 Alignement |

| Gouvernance et politique | Parrainage de la direction, politiques documentées et procédures de réponse aux incidents conformes à NIS2 | Établit une base de responsabilité de gestion et de conformité |

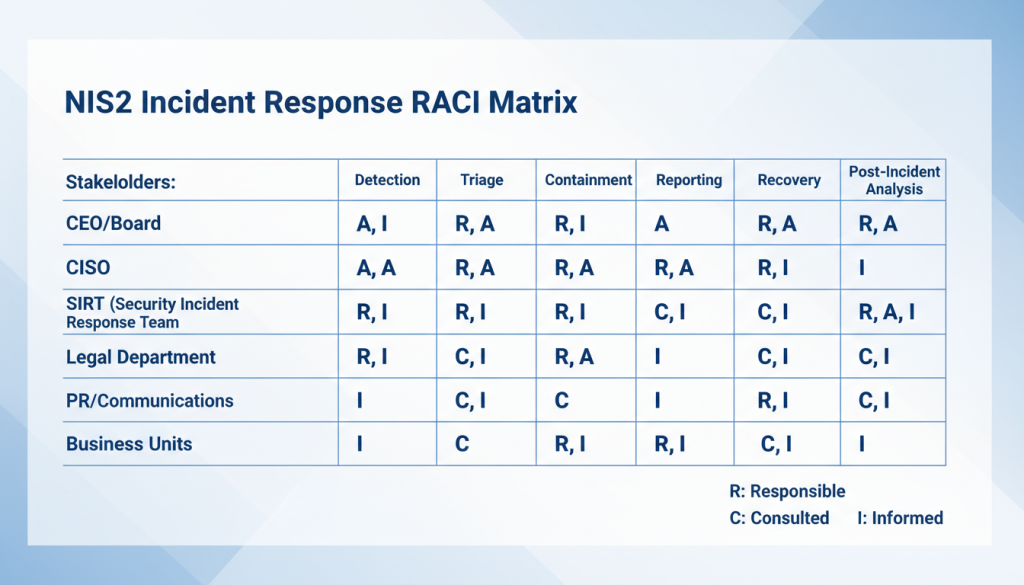

| Rôles et responsabilités | Matrice RACI claire pour SIRT, CIO/CISO, juridique, communications et continuité des activités | Assure une prise de décision et un reporting en temps opportun dans les délais réglementaires |

| Détection et surveillance | Centre d'opérations de sécurité 24h/24 et 7j/7 (SOC), journalisation complète et renseignements sur les menaces | Réduit le temps de détection et permet des capacités d'alerte précoce |

| Playbooks et Runbooks | Procédures exploitables pour les types d'incidents courants avec les déclencheurs de reporting NIS2 | Standardise la réponse et garantit que les étapes réglementaires ne sont pas manquées |

| Rapports et preuves | Modèles structurés pour les délais, l'évaluation d'impact et les artefacts médico-légaux | Facilite les exigences de déclaration 24/72 heures avec des preuves appropriées |

| Entraînement et exercices | Exercices et simulations sur table incluant des scénarios de reporting NIS2 | Valide la préparation de l'équipe à la conformité réglementaire sous pression |

| Amélioration continue | Revues post-incident et KPI pour le suivi de la maturité | Démontre une conformité continue et une réduction des risques aux régulateurs |

Besoin d'aide pour créer votre cadre de réponse aux incidents NIS2 ?

Téléchargez notre modèle complet de cadre de réponse aux incidents NIS2 pour relancer vos efforts de conformité.

Télécharger le modèle de cadre

Intégration des meilleures pratiques de réponse aux incidents avec les exigences NIS2

Une gestion efficace des incidents NIS2 combine des pratiques de sécurité établies avec des exigences réglementaires spécifiques :

Détection Shift-Gauche

Mettez en œuvre une surveillance complète sur les points finaux, les réseaux et les actifs cloud pour détecter les incidents plus tôt dans la chaîne d'attaque. Cela réduit le temps de détection et donne plus de temps pour l'analyse et la création de rapports dans les délais NIS2.

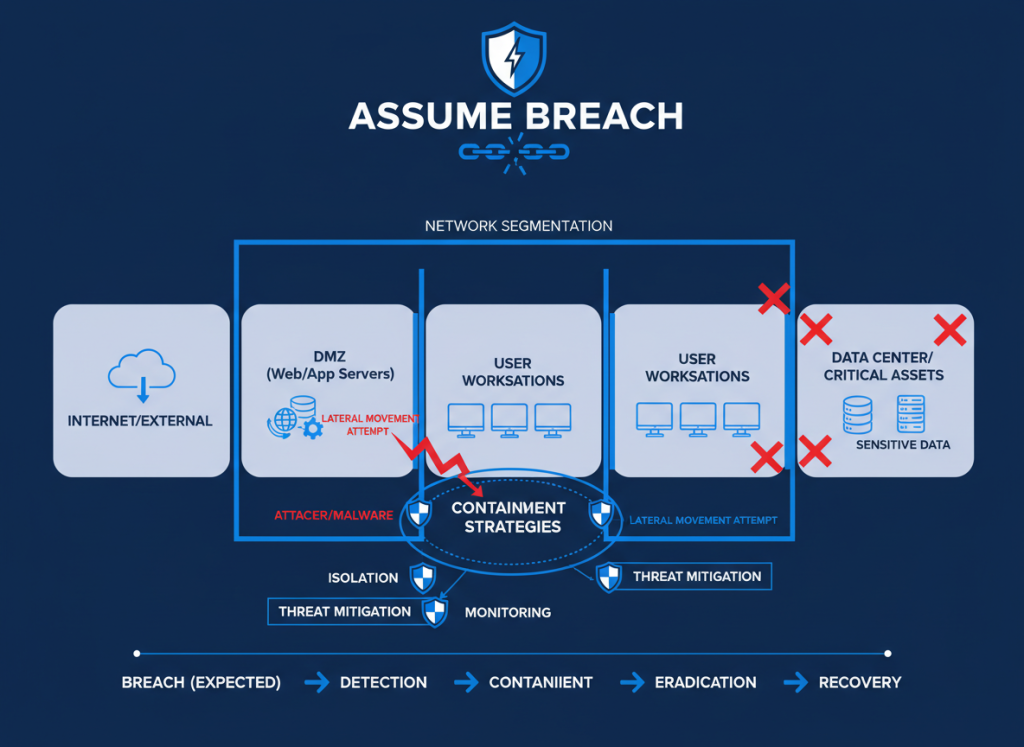

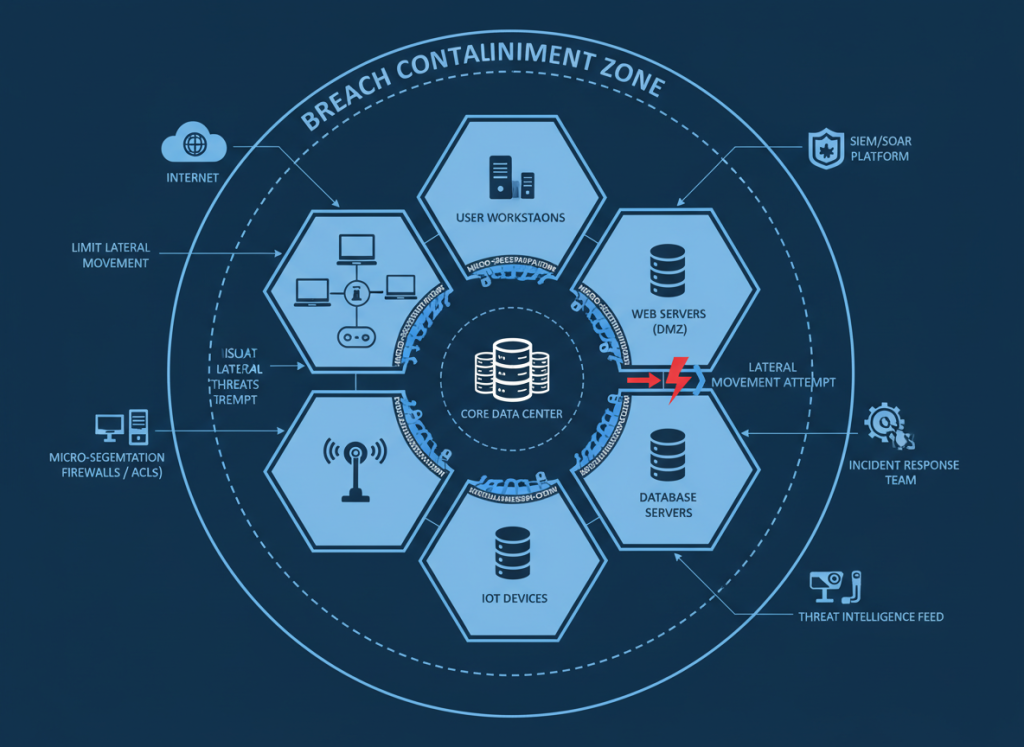

Assumer une mentalité de violation

Concevez des stratégies de confinement et de segmentation en supposant que les attaquants sont déjà présents dans votre réseau. Cette approche minimise les mouvements latéraux et réduit l'impact des incidents, ce qui peut affecter les seuils de déclaration NIS2 et l'examen réglementaire.

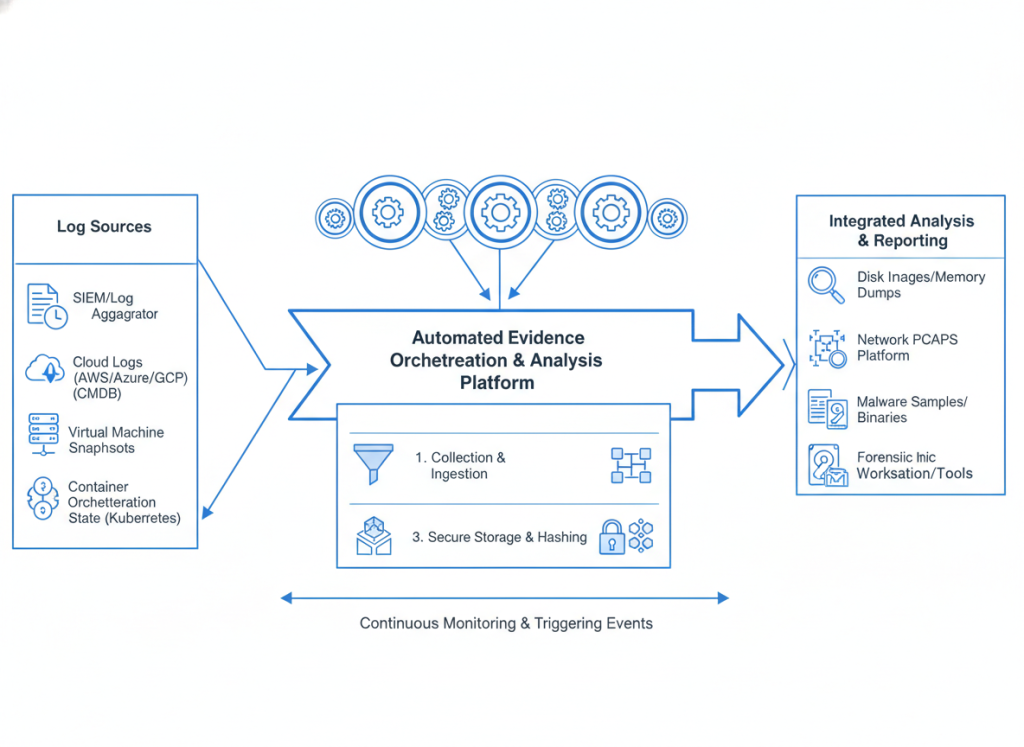

Préparation médico-légale

Tenez des journaux inviolables et des procédures de préservation des artefacts pour garantir que les preuves survivent à l'examen réglementaire. NIS2 peut nécessiter de fournir aux autorités des calendriers détaillés des incidents et des évaluations d'impact.

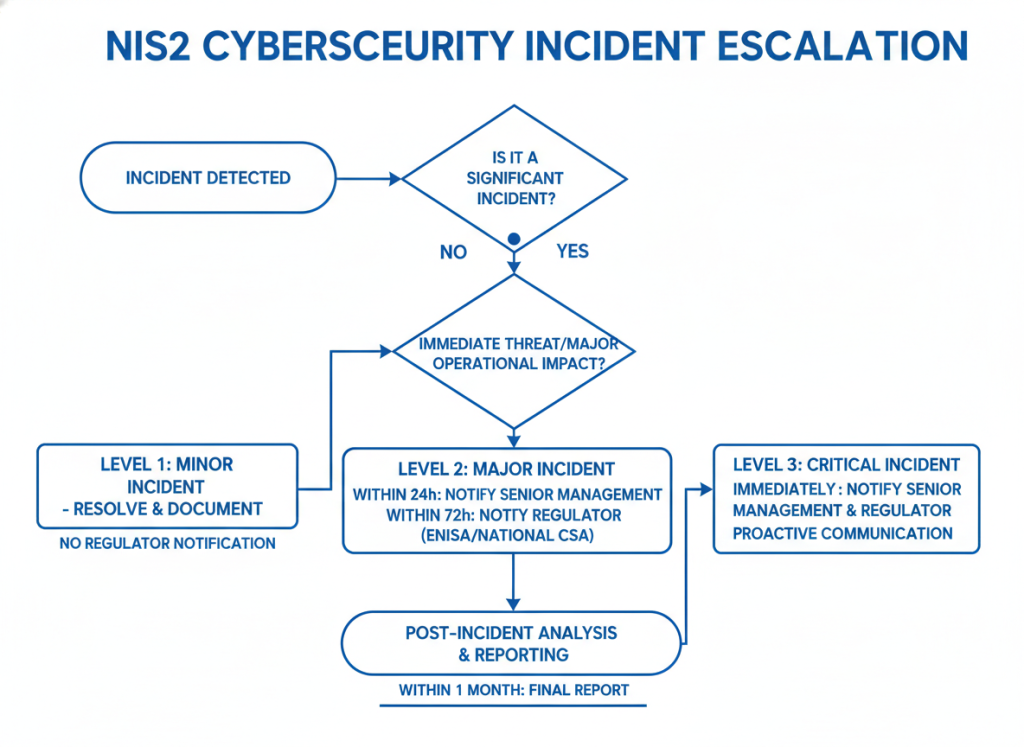

Escalade en temps opportun

Mettez en œuvre des seuils automatisés qui déclenchent une notification à la haute direction et aux régulateurs, comme l'exige le NIS2. Cela garantit que vous ne manquerez jamais les délais de reporting critiques, même lors d'incidents très stressants.

La gestion des incidents NIS2 accorde de l'importance à la fois à la défense technique et à l'exhaustivité de la documentation : traitez la documentation comme un livrable principal et non comme une réflexion après coup.

Établir les rôles, les responsabilités et la gouvernance pour la réponse aux incidents de cybersécurité

Une gouvernance claire réduit les frictions dans les réponses et garantit le respect des obligations de reporting NIS2 :

Pour les incidents à fort impact, établissez un forum de décision sur les incidents (SIDF) avec :

- Autorité décisionnelle préautorisée pour les actions critiques

- Représentation de la direction exécutive, de la sécurité, des affaires juridiques et des communications

- Cadence de réunion définie lors d'incidents actifs (par exemple, deux fois par jour)

- Responsabilité directe des décisions de reporting réglementaire NIS2

- Protocoles de documentation prenant en charge les exigences réglementaires en matière de preuves

Cette structure de gouvernance garantit que les décisions sont prises au niveau approprié et que les obligations réglementaires en matière de reporting ne sont jamais négligées lors d'une réponse à une crise.

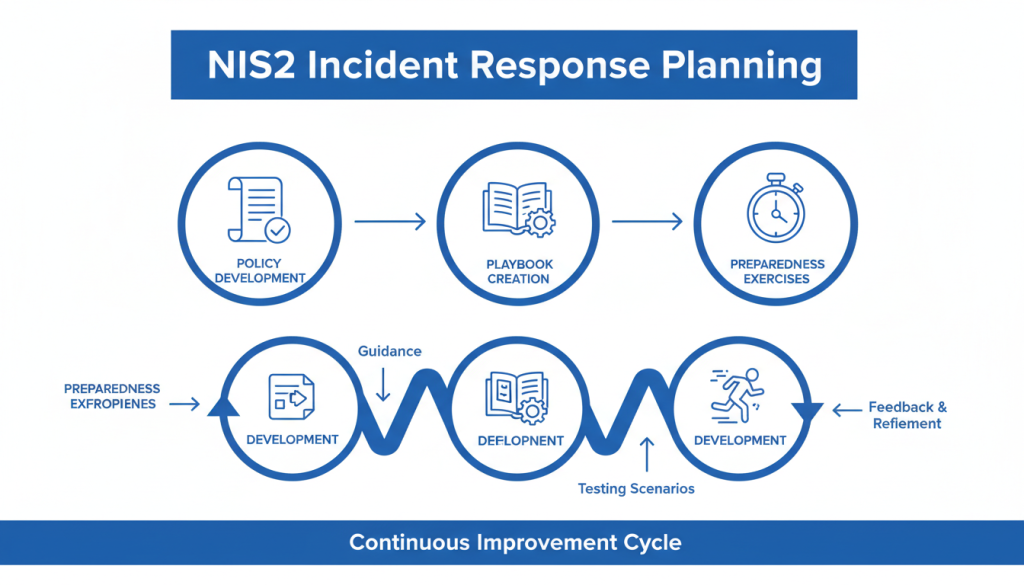

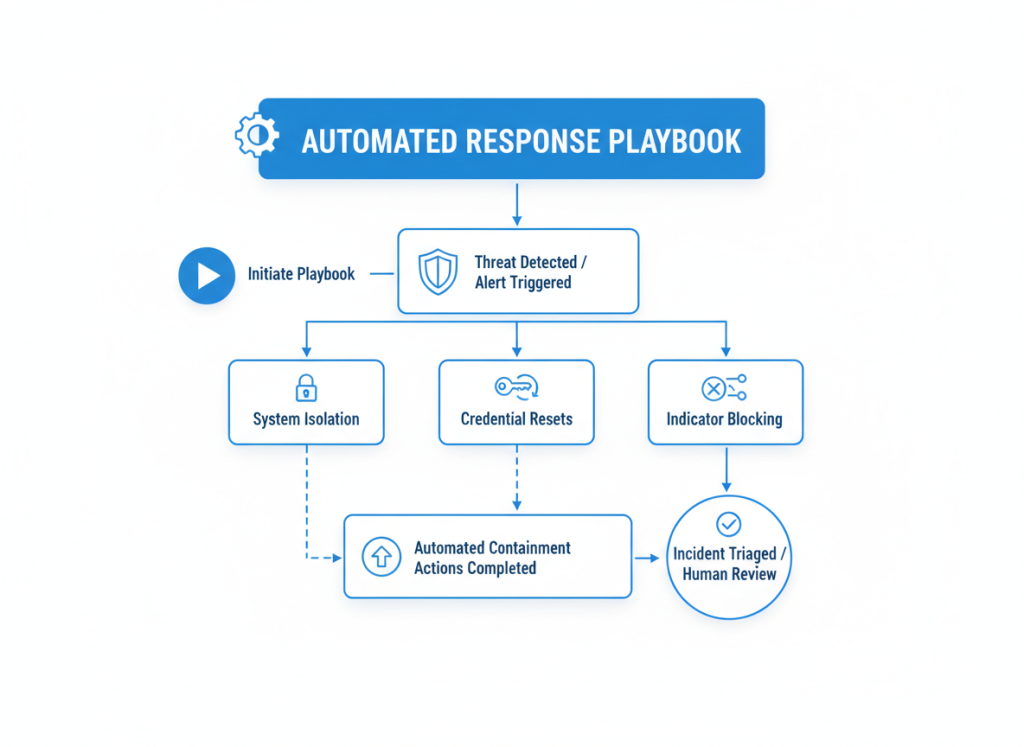

Planification de la réponse pour NIS2 : politiques, manuels et préparation

Développer des playbooks de réponse qui reflètent la planification de la réponse pour NIS2

Des playbooks efficaces transforment les politiques en procédures concrètes. Pour la conformité NIS2, vos playbooks doivent répondre à la fois aux exigences de réponse technique et de reporting réglementaire :

Exemple de structure de playbook de ransomware

- Sources de détection :Alertes EDR, rapports utilisateur, modèles de cryptage de fichiers

- Triage immédiat :Isoler le sous-réseau affecté, prendre des instantanés des VM, préserver les vidages de mémoire

- Collecte de preuves :Capturez les vidages de mémoire, les journaux EDR, les horodatages de fichiers, les notes de rançon

- Notifications :RSSI, Juridique, SIDF, Délégué à la Protection des Données

- NIS2 Rapport :Préparer une notification initiale dans les 24 heures si les seuils d'impact sont atteints

- Confinement :Segmentation du réseau, réinitialisation des informations d'identification, blocage des domaines C2

- Éradication :Suppression des logiciels malveillants, correction des vulnérabilités, renforcement de la sécurité

- Récupération :Restauration du système, récupération des données, validation du service

- Après l'incident :Analyse des causes profondes, enseignements tirés, améliorations des contrôles

Créez des playbooks similaires pour d'autres types d'incidents courants pertinents pour votre organisation, tels que l'exfiltration de données, la compromission de la chaîne d'approvisionnement, les attaques DDoS et les menaces internes. Chaque playbook doit inclure des déclencheurs et des modèles de reporting NIS2 clairs.

Exercices basés sur des scénarios et tests sur table pour valider les stratégies de réponse aux incidents

Des exercices réguliers sont essentiels pour valider vos capacités de réponse aux incidents NIS2 :

| Type d'exercice | Descriptif | NIS2 Domaines d'intervention | Fréquence |

| Exercices sur table | Scénarios basés sur des discussions avec les principales parties prenantes pour valider la prise de décision | Délais de déclaration, décisions de notification, coordination transfrontalière | Trimestriel |

| Exercices techniques | Activités de réponse pratiques pour les équipes techniques | Collecte de preuves, préservation médico-légale, documentation technique | Bimensuel |

| Équipe Rouge / Équipe Bleue | Attaques simulées pour tester les capacités de détection et de réponse | Délai de détection, délai de confinement, qualité des preuves | Semestriellement |

| Simulations à grande échelle | Scénarios complets impliquant toutes les parties prenantes et parties externes | Réponse de bout en bout, y compris les rapports réglementaires | Annuellement |

Les exercices révèlent des lacunes dans les processus. Si un playbook ne peut pas être exécuté sous pression, il n’est pas prêt à faire face à un véritable incident ou à un examen réglementaire.

Utilisez des scénarios réalistes pertinents pour votre organisation, tels que des pannes de service cloud, une compromission d'un fournisseur de services gérés ou un ransomware affectant des fonctions commerciales critiques. Mesurez les résultats, notamment le temps de détection, le temps de confinement, le délai de décision et l’état de préparation aux notifications des régulateurs.

Renforcez vos capacités de réponse aux incidents

Inscrivez-vous à notre prochain webinaire : « NIS2 Tabletop Exercise Masterclass » pour apprendre à concevoir et animer des exercices efficaces qui valident votre conformité réglementaire.

Plans de communication : reporting interne, externe et destiné aux régulateurs selon les procédures de reporting NIS2

Une communication efficace est essentielle à la conformité NIS2. Votre plan de communication doit s'adresser à trois publics clés :

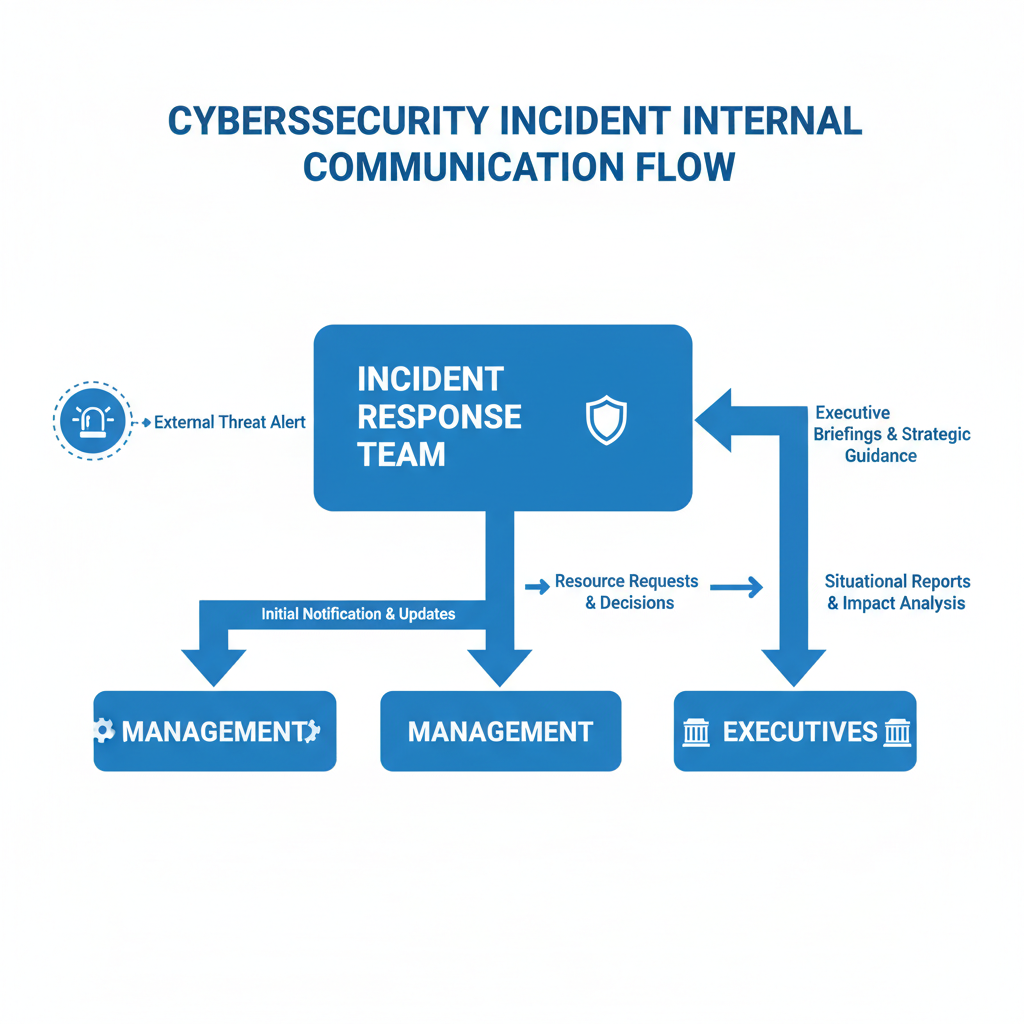

Communication interne

- Structure de notification à plusieurs niveaux (équipe chargée des incidents → SIDF → direction exécutive)

- Des canaux de communication sécurisés et convenus qui fonctionnent en cas de crise

- Mises à jour régulières du statut avec un format et une cadence cohérents

- Des voies d'escalade claires pour les bloqueurs de prise de décision

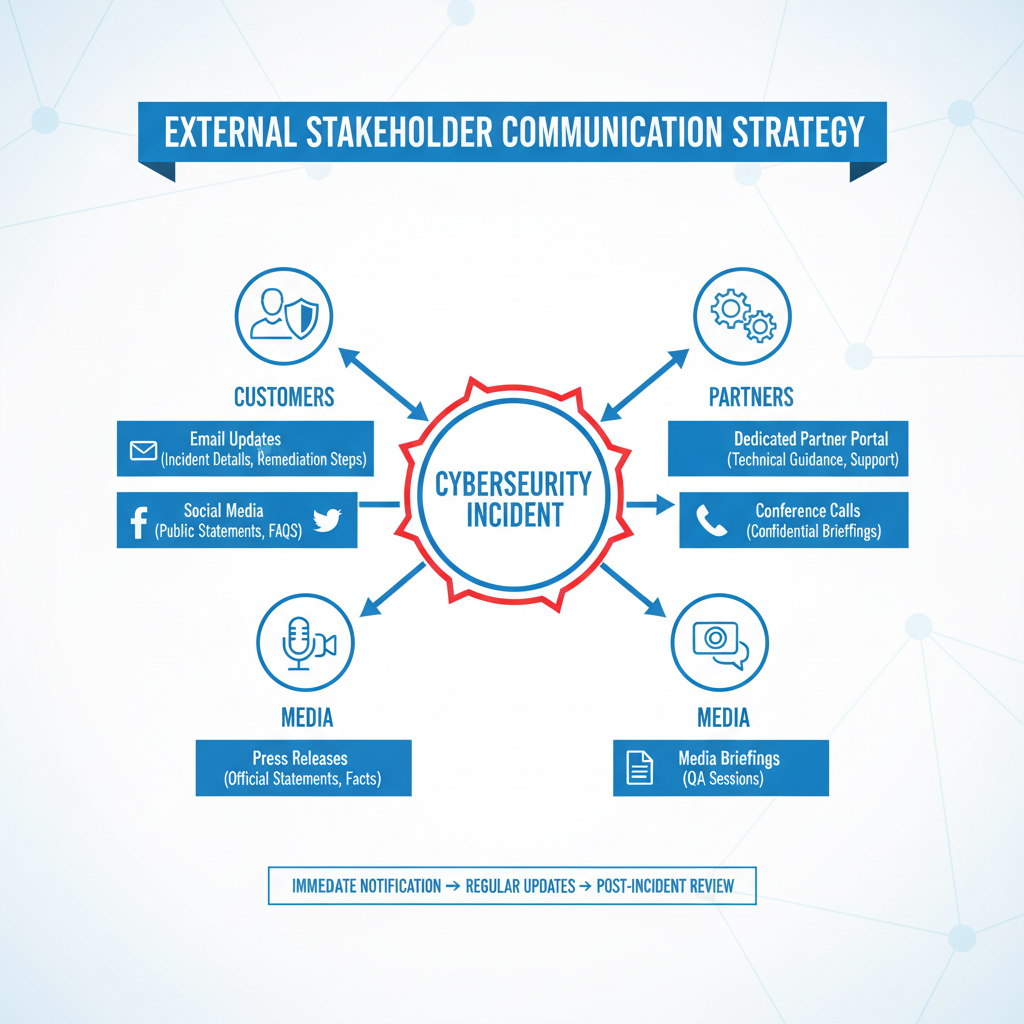

Parties prenantes externes

- Modèles de notification client examinés par un conseiller juridique

- Cadre de priorisation pour les parties prenantes critiques

- Messagerie transparente mais soigneusement conçue

- Coordination avec les équipes de relations publiques et de communication

- Désignation cohérente du porte-parole

Rapports réglementaires

- Modèles de notification compatibles NIS2

- Suivi du calendrier de reporting 24/72 heures

- Processus d'examen juridique des soumissions réglementaires

- Documentation de toutes les communications réglementaires

- Procédures de suivi et de reporting de clôture

Incluez une matrice de communication dans chaque playbook qui précise qui communique quoi à qui, quand et par quels canaux. Veiller à ce que toutes les communications externes soient examinées par un conseiller juridique afin d’en maintenir l’exactitude tout en respectant les obligations réglementaires.

Détection, triage et confinement : étapes opérationnelles de la gestion des incidents

Détection précoce et renseignements sur les menaces pour soutenir une réponse rapide aux incidents de cybersécurité

La détection précoce est essentielle pour une gestion efficace des incidents et pour respecter les délais de reporting NIS2. Implémentez ces fonctionnalités clés :

Journalisation centralisée et SIEM

Mettez en œuvre une collecte et une corrélation complètes des journaux avec des seuils d’alerte définis. Assurez-vous que les journaux sont conservés avec des périodes de conservation appropriées pour prendre en charge les enquêtes médico-légales et les rapports réglementaires.

Détection et réponse des points de terminaison (EDR)

Déployez les solutions EDR dans votre environnement pour fournir une visibilité en temps réel sur l'activité des points de terminaison, permettre des actions de confinement rapides et collecter les preuves médico-légales requises pour les rapports NIS2.

Intégration des renseignements sur les menaces

Intégrez des flux de renseignements sur les menaces adaptés à votre secteur et à votre zone géographique pour améliorer les capacités de détection. Concentrez-vous sur les renseignements exploitables qui peuvent être opérationnalisés via des règles de détection et des activités de chasse.

Analyse comportementale

Mettez en œuvre des analyses du comportement des utilisateurs et des entités (UEBA) pour détecter toute activité anormale pouvant indiquer une compromission. Cette approche permet d'identifier les attaques sophistiquées qui pourraient échapper à la détection basée sur les signatures.

Selon le rapport IBM sur le coût d'une violation de données, les organisations dotées de capacités de détection matures réduisent le délai de confinement de 74 jours en moyenne par rapport à celles qui ne disposent pas de telles capacités, ce qui réduit directement les coûts de remédiation et l'exposition réglementaire.

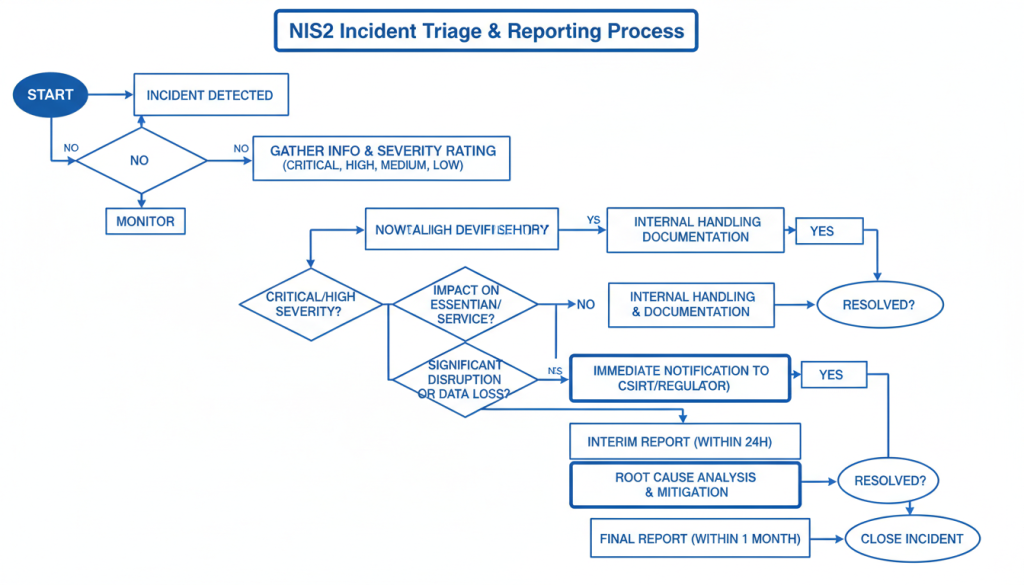

Processus de triage et priorisation alignés sur les règles de criticité NIS2

Un tri efficace garantit que les ressources sont allouées de manière appropriée et que les obligations de reporting NIS2 sont identifiées rapidement :

Mettre en œuvre un système standardisé de classification des incidents qui s'aligne sur les exigences NIS2 :

| Niveau de gravité | Critères | Temps de réponse | NIS2 Rapports |

| Critique | Impact significatif sur les services essentiels, effets transfrontaliers, violation substantielle des données | Immédiat (24h/24 et 7j/7) | Obligatoire dans les 24 heures |

| Élevé | Interruption de service limitée, potentiel d'escalade, impact modéré sur les données | Dans les 4 heures | Probablement nécessaire (évaluer l'impact) |

| Moyen | Impact minimal sur le service, menace contenue, exposition limitée des données | Dans les 8 heures | Peut-être nécessaire (évaluer l'impact) |

| Faible | Aucun impact sur le service, événement de sécurité de routine, aucune exposition des données | Dans les 24 heures | Généralement non requis |

Utilisez un modèle d'enregistrement d'incident standardisé qui capture toutes les informations nécessaires au reporting NIS2, notamment :

- Portée de l'incident et systèmes/services concernés

- Évaluation d'impact initiale (disponibilité du service, confidentialité des données, intégrité)

- Implications transfrontalières

- Premières mesures de confinement prises

- Preuves collectées et état de conservation

- Indicateurs préliminaires des causes profondes

Rationalisez votre processus de tri des incidents

Téléchargez notre modèle de tri des incidents aligné sur NIS2 pour garantir une classification cohérente et un reporting rapide.

Télécharger le modèle de triage

Techniques de confinement et d'éradication qui répondent aux attentes de NIS2 en matière de gestion des incidents

Un confinement efficace minimise l'impact de l'incident tout en préservant les preuves pour les rapports réglementaires :

Segmentation du réseau

Mettre en œuvre une micro-segmentation pour limiter les mouvements latéraux lors d’incidents. Assurez-vous que les actions de confinement sont documentées avec des horodatages pour répondre aux exigences de reporting NIS2.

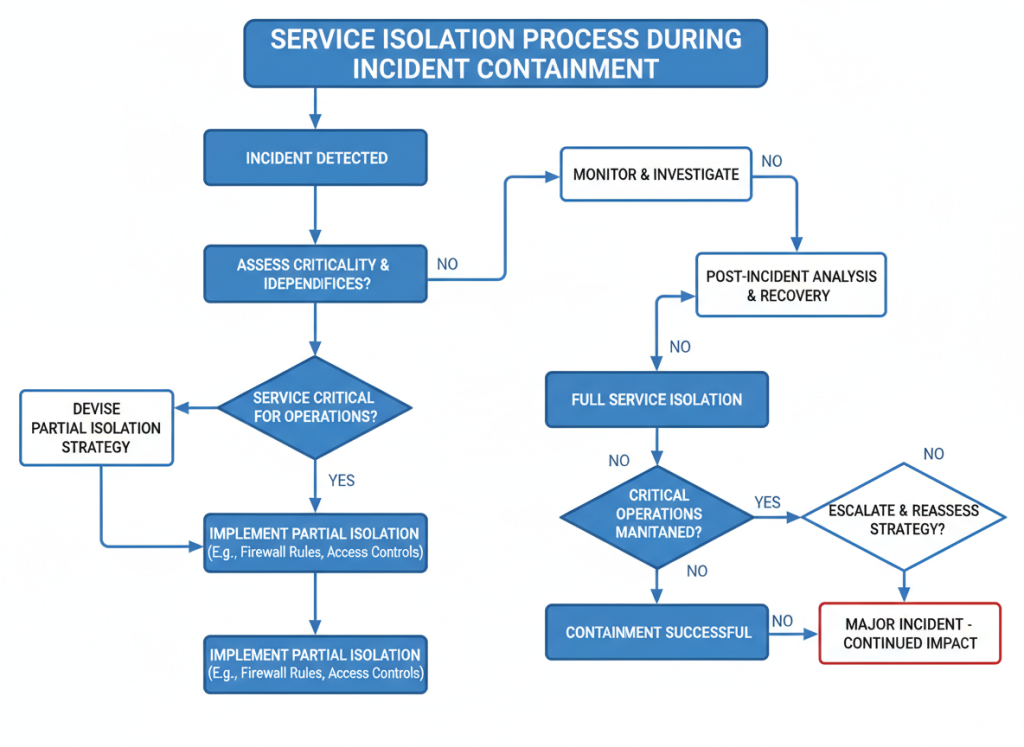

Isolement des services

Développez des capacités de « disjoncteur » pour isoler les services compromis tout en maintenant les opérations critiques. Documentez l'impact du service pour les rapports NIS2 sur les effets de disponibilité.

Préservation des preuves

Mettez en œuvre des processus de confinement médico-légaux qui préservent les preuves avant de prendre des mesures potentiellement destructrices. Cela répond aux exigences d’enquête et de reporting réglementaire.

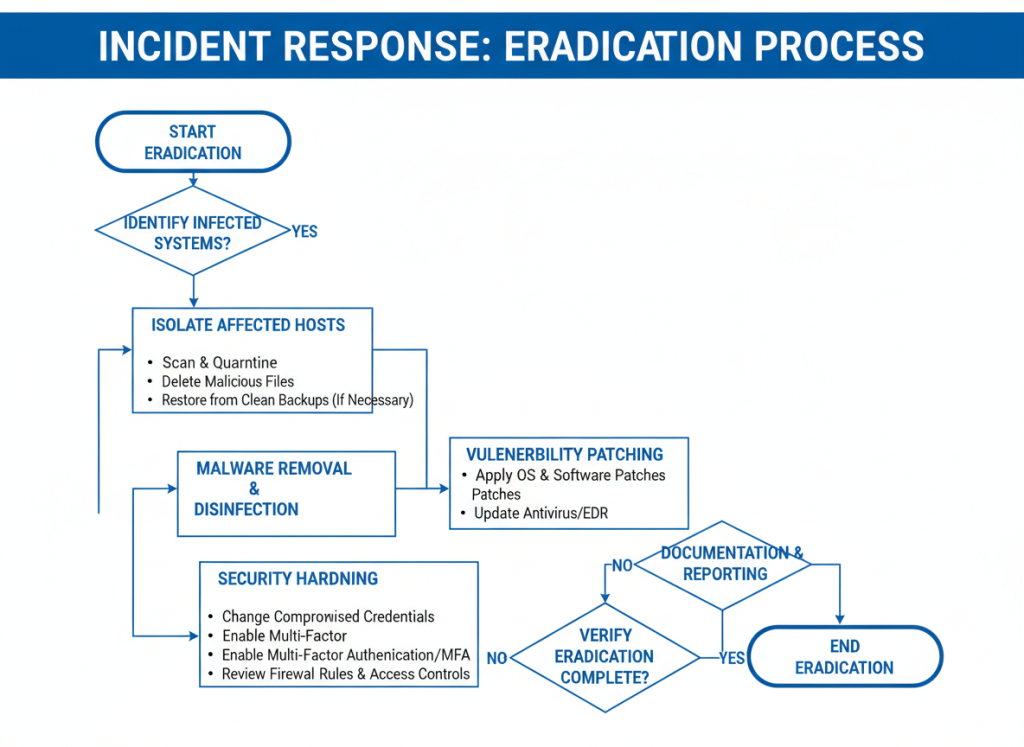

Éradication documentée

Conservez des enregistrements détaillés de toutes les activités d’éradication, y compris la suppression des logiciels malveillants, l’application des correctifs de vulnérabilité et le renforcement de la sécurité. Cette documentation prend en charge les rapports NIS2 sur les actions correctives.

Équilibrez toujours vitesse et intégrité des preuves pendant le confinement et l’éradication. Les régulateurs voudront voir quelles mesures ont été prises, quand elles ont été exécutées et leur efficacité pour atténuer l’incident.

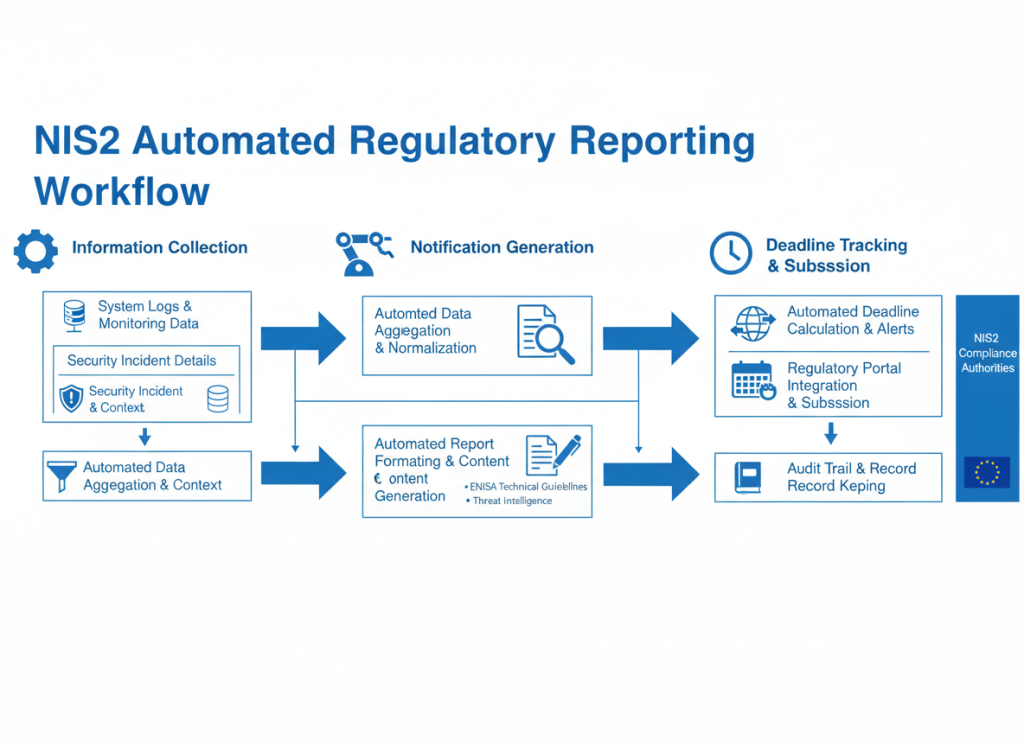

Exigences en matière de déclaration et de post-incident en vertu de NIS2

Comprendre les procédures et les délais de déclaration obligatoires NIS2

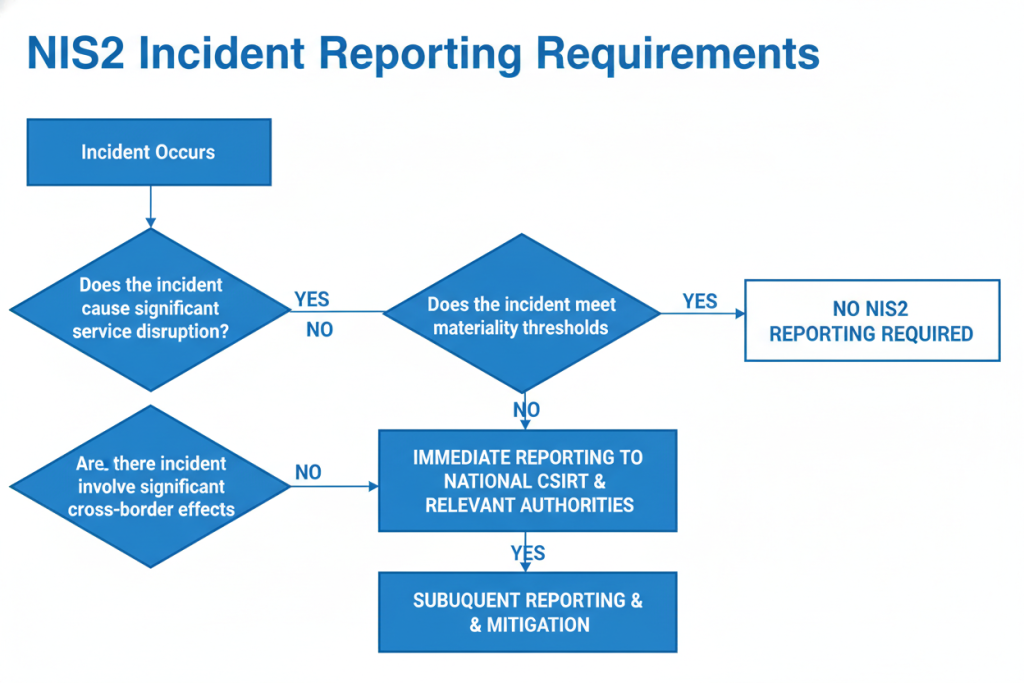

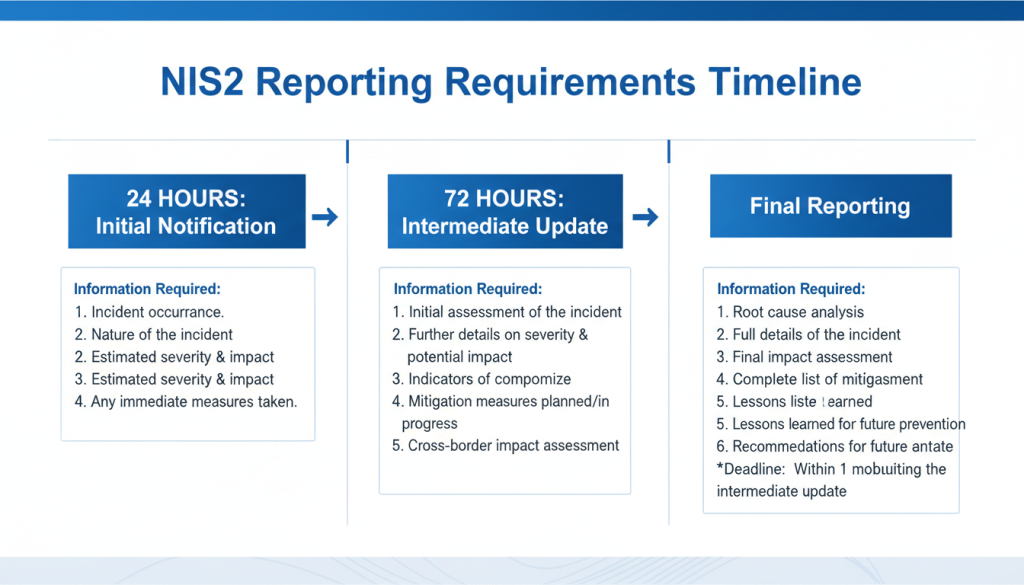

NIS2 établit des obligations de reporting strictes que les organisations doivent respecter :

| Étape de rapport | Chronologie | Informations requises | Destinataires |

| Notification initiale | Dans les 24 heures suivant la détection | Détails de base de l'incident, évaluation d'impact préliminaire, mesures de confinement immédiates | CSIRT national ou autorité compétente |

| Mise à jour des progrès | Dans les 72 heures suivant la détection | Analyse d'impact mise à jour, informations techniques détaillées, actions de réponse en cours | CSIRT national ou autorité compétente |

| Rapport final | Dans le mois suivant la résolution | Analyse des causes profondes, évaluation d'impact complète, mesures correctives, enseignements tirés | CSIRT national ou autorité compétente |

Important :Les délais et seuils de déclaration spécifiques peuvent varier en fonction de la mise en œuvre nationale du NIS2. Vérifiez auprès de votre autorité de réglementation locale les exigences précises dans votre juridiction.

Les obligations de déclaration s'appliquent aux incidents qui ont un impact significatif sur la fourniture de services ou pourraient avoir un impact significatif en fonction de divers facteurs, notamment:

- Nombre d'utilisateurs concernés par la perturbation

- Durée et étendue géographique de l'incident

- Étendue de l'impact sur les activités économiques et sociétales

- Impact transfrontalier au sein du EU

- Impact sur la sécurité publique ou la sécurité nationale

Pour obtenir des conseils faisant autorité, consultez les ressources de l’ENISA et de votre CSIRT national ou de votre autorité compétente.

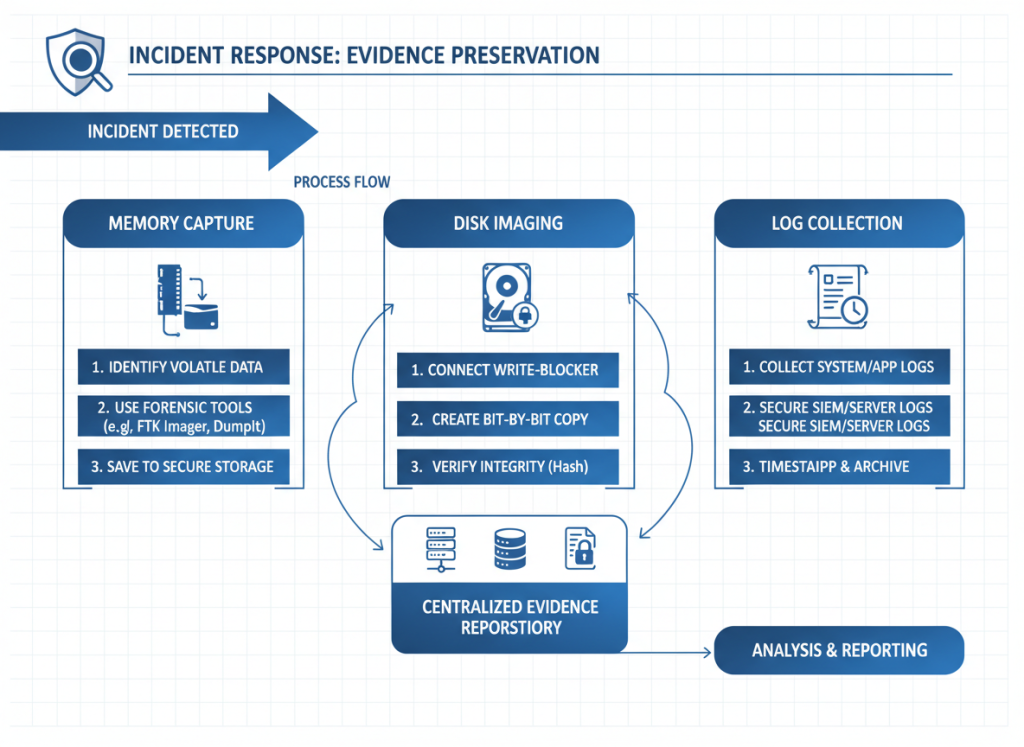

Préparer des preuves, des délais et une analyse des causes profondes pour les régulateurs et les auditeurs

Une documentation complète est essentielle pour la conformité réglementaire :

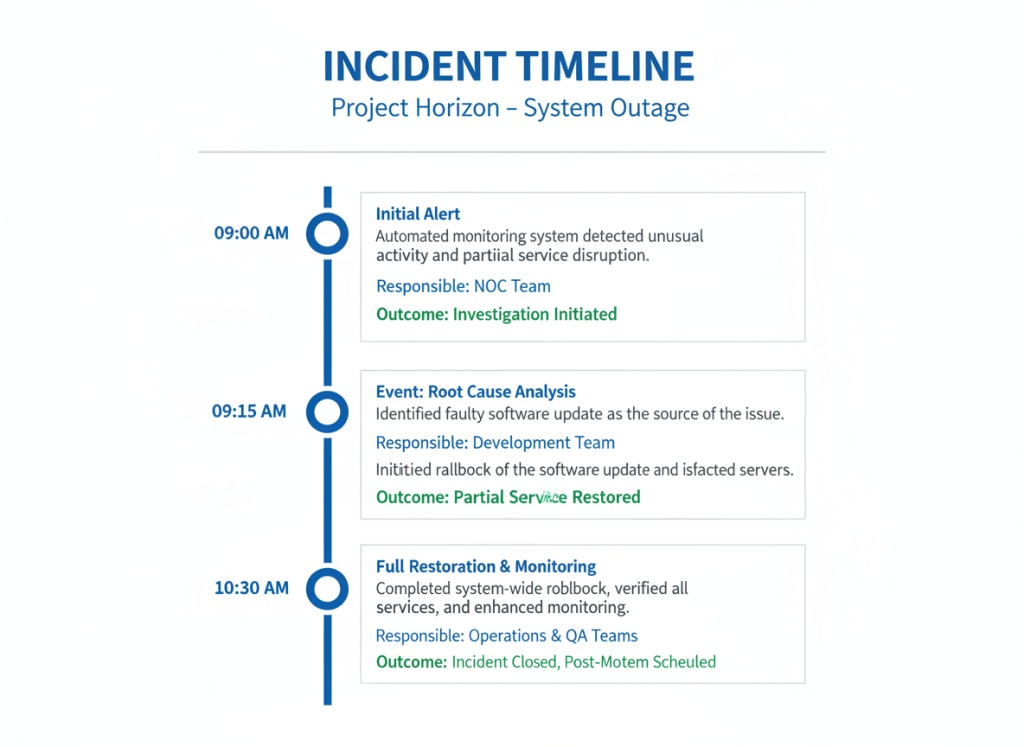

Chronologie des incidents

Maintenez une chronologie détaillée et inviolable de toutes les activités liées aux incidents, y compris les actions de détection, de confinement, d'éradication et de récupération. Incluez les horodatages, les parties responsables et les résultats.

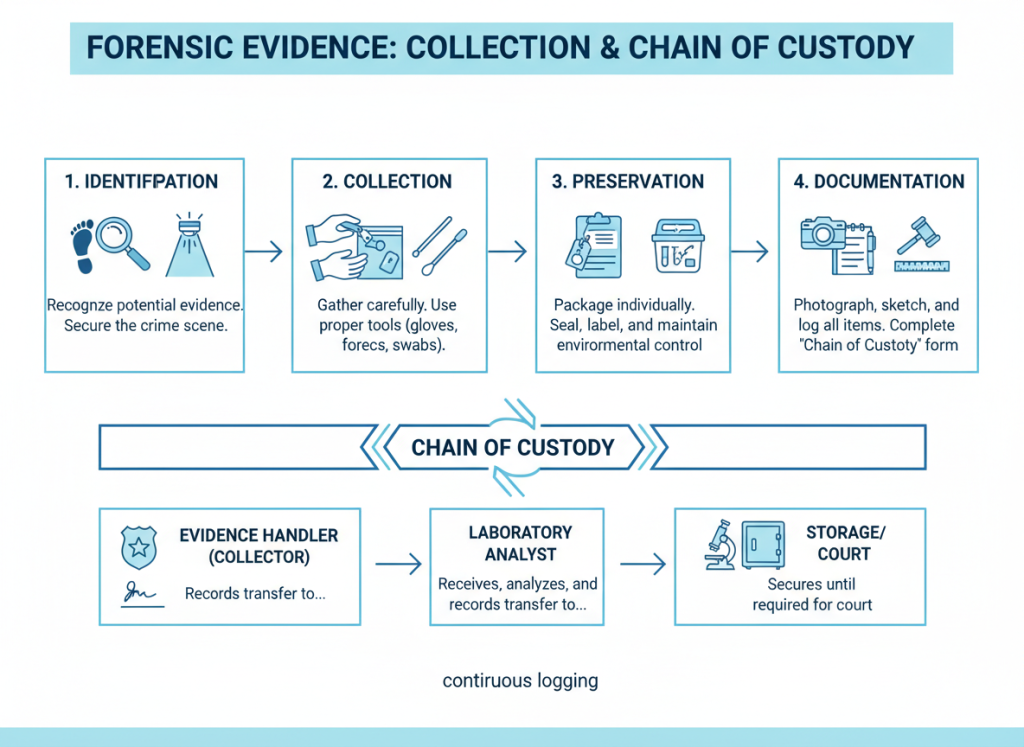

Artefacts médico-légaux

Conservez les preuves médico-légales, notamment les images disque, les vidages de mémoire, les captures réseau et les journaux. Maintenir la documentation relative à la chaîne de traçabilité de toutes les preuves afin d’en garantir l’admissibilité.

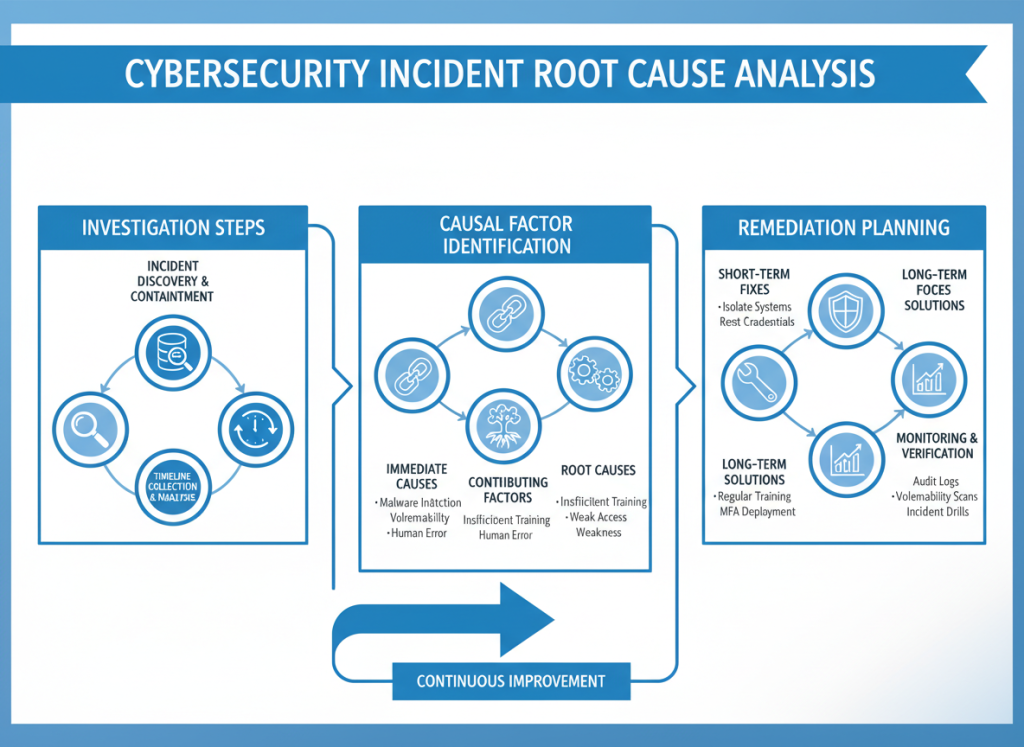

Analyse des causes profondes

Effectuez une analyse formelle des causes profondes qui identifie les vulnérabilités ou les faiblesses sous-jacentes à l’origine de l’incident. Incluez les facteurs contributifs et les problèmes systémiques.

Plan d'assainissement

Élaborez un plan de remédiation complet avec des actions spécifiques, des propriétaires et des délais. Cela démontre aux régulateurs votre engagement à remédier aux vulnérabilités identifiées.

Garantissez la conformité réglementaire avec une documentation complète

Téléchargez notre package de documentation sur les incidents NIS2, comprenant des modèles de chronologie, des listes de contrôle pour la collecte de preuves et des cadres d'analyse des causes profondes.

Télécharger le package de documentation

Gestion des incidents de conformité NIS2 : leçons apprises, remédiation et amélioration continue

Les activités post-incident sont essentielles pour démontrer une conformité continue et améliorer la posture de sécurité :

Assainissement du béton

- Mettre en œuvre des correctifs techniques pour les vulnérabilités identifiées

- Mettre à jour les configurations et les contrôles de sécurité

- Améliorer la surveillance des modèles d'attaques similaires

- Effectuer des évaluations de sécurité des fournisseurs, le cas échéant

Améliorations des processus

- Mettre à jour les playbooks en fonction des leçons tirées des incidents

- Affiner les procédures de triage et de classification

- Améliorer les capacités de détection pour les menaces similaires

- Améliorer les processus de communication et d'escalade

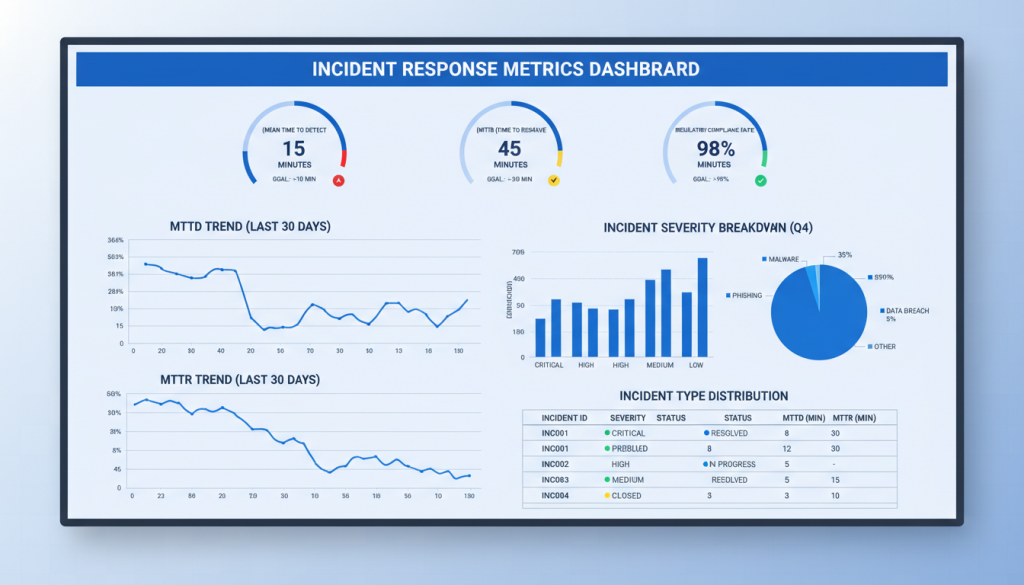

Métriques et rapports

- Suivre les indicateurs de performance clés (KPI)

- Surveiller le temps moyen de détection (MTTD) et de réponse (MTTR)

- Mesurer la conformité des rapports réglementaires

- Signaler les améliorations aux dirigeants et aux régulateurs

Un programme de réponse aux incidents mature utilise chaque incident de conformité NIS2 comme une opportunité de démontrer une résilience et un engagement réglementaire améliorés. Documentez toutes les améliorations et partagez-les avec la direction pour démontrer la valeur de vos investissements en sécurité.

Stratégies et outils avancés pour renforcer les capacités de réponse

Automatisation, orchestration et outils pour faire évoluer les stratégies de réponse aux incidents

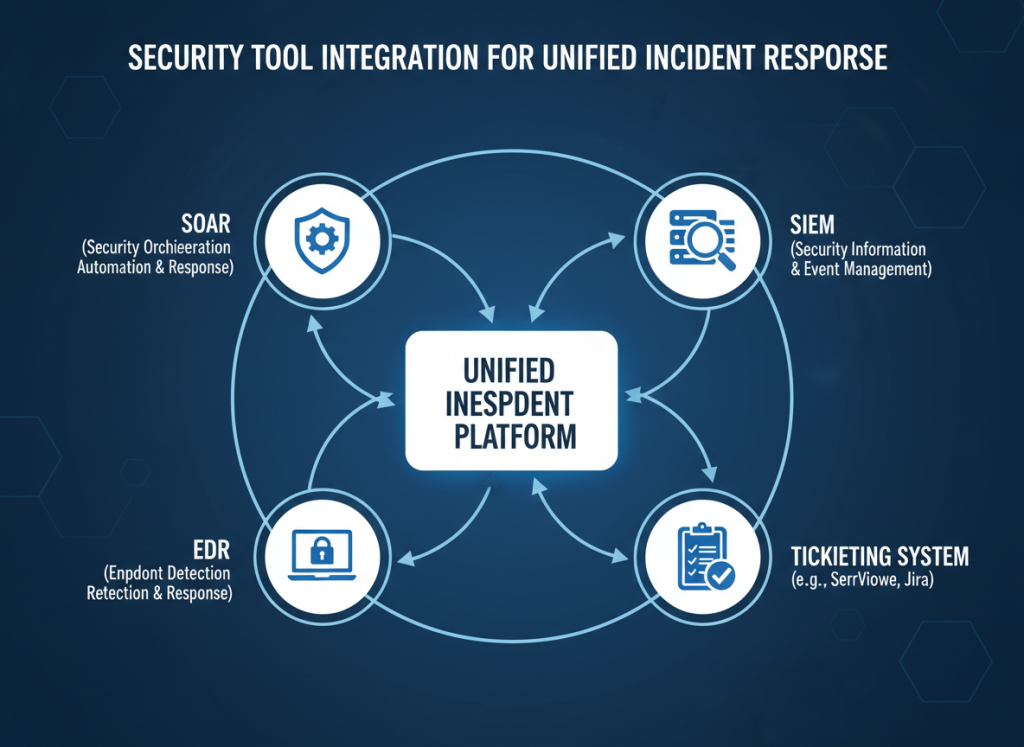

Les outils d'orchestration, d'automatisation et de réponse de sécurité (SOAR) peuvent améliorer considérablement vos capacités de gestion des incidents NIS2 :

Collecte automatisée de preuves

Mettez en œuvre une collecte automatisée de journaux, d’états du système et d’artefacts médico-légaux pour garantir une préservation complète des preuves tout en réduisant les efforts manuels.

Automatisation du manuel de réponse

Automatisez les actions de réponse courantes telles que l'isolation du système, la réinitialisation des informations d'identification et le blocage des indicateurs pour réduire le temps de réponse et garantir la cohérence.

Flux de travail de reporting réglementaire

Mettez en œuvre des flux de travail automatisés pour les rapports NIS2 qui collectent les informations requises, génèrent des modèles de notification et suivent les délais de soumission.

Intégration avec les outils de sécurité

Intégrez SOAR à SIEM, EDR et aux systèmes de billetterie pour créer une plateforme unifiée de réponse aux incidents avec une traçabilité de bout en bout.

L'automatisation réduit les erreurs humaines et améliore le délai de notification, une mesure critique sous NIS2. Il garantit également l’exécution cohérente des procédures d’intervention, même lors d’incidents très stressants.

Tirer parti du partage de renseignements sur les menaces et de la coopération sectorielle dans le cadre de NIS2

NIS2 encourage le partage d’informations et la coopération transfrontalière pour renforcer la résilience collective :

Groupes de partage d'informations

- Rejoignez les ISAC (Centres de partage et d'analyse d'informations) sectoriels

- Participer aux programmes nationaux d'échange d'informations CERT/CSIRT

- S'engager avec des groupes de travail de l'industrie axés sur la cybersécurité

- Contribuer et exploiter des renseignements partagés sur les menaces

Coordination transfrontalière

- Établir des contacts avec les CSIRT dans les États membres EU concernés

- Élaborer des procédures pour une réponse coordonnée aux incidents

- Participer à des exercices de cybersécurité transfrontaliers

- Aligner les processus de reporting avec plusieurs juridictions

Échange de renseignements sur les menaces

- Partager des indicateurs de compromission anonymisés (IOC)

- Tactiques, techniques et procédures d'échange (TTP)

- Contribuer aux systèmes d'alerte précoce

- Mettre en œuvre des plateformes automatisées de partage de renseignements

Améliorez vos capacités de renseignement sur les menaces

Planifiez une consultation pour découvrir comment nos services de renseignement sur les menaces peuvent renforcer votre programme de réponse aux incidents NIS2.

Métriques, KPI et tableaux de bord de reporting pour démontrer les meilleures pratiques de réponse aux incidents

La mesure des performances de réponse aux incidents est essentielle pour démontrer la conformité et favoriser l’amélioration :

Les indicateurs clés à suivre pour la conformité NIS2 et l'amélioration du programme comprennent :

| Catégorie métrique | Indicateurs clés de performance | NIS2 Pertinence | Cible |

| Efficacité de la détection | Temps moyen de détection (MTTD), efficacité de la source de détection, taux de faux positifs | Une détection plus précoce laisse plus de temps pour l'analyse et le reporting | MTTD |

| Efficacité de la réponse | Temps moyen de réponse (MTTR), efficacité du confinement, délai de récupération | Une réponse plus rapide réduit l'impact et les exigences en matière de reporting | MTTR |

| Conformité réglementaire | Respect des délais de reporting, qualité des preuves, exhaustivité de la documentation | Mesure directe des obligations réglementaires | Conformité à 100 % |

| Amélioration continue | Leçons mises en œuvre, types d'incidents récurrents, résultats des exercices abordés | Démontre une réduction continue des risques aux régulateurs | Taux de clôture de 90 % |

Créez des tableaux de bord exécutifs qui traduisent les mesures techniques en langage de risque commercial. Cela aide la direction à comprendre la valeur de votre programme de réponse aux incidents et soutient les décisions d’allocation des ressources.

Conclusion : Transformer les exigences NIS2 en résilience opérationnelle

Résumé de la planification de la réponse clé pour les points à retenir de NIS2

La gestion des incidents NIS2 nécessite une approche globale qui intègre la conformité réglementaire à l'efficacité opérationnelle :

- Construire un cadre structuré avec une gouvernance, des rôles et des responsabilités clairs

- Développer des playbooks détaillés qui traitent à la fois des réponses techniques et des rapports réglementaires

- Mettre en œuvre des capacités de détection robustes pour identifier les incidents à un stade précoce

- Établir des processus de tri qui s'alignent sur les seuils de déclaration NIS2

- Documenter toutes les activités liées à l'incident en préservant les preuves à des fins d'examen réglementaire

- Respectez des délais de reporting stricts (24/72 heures) avec des informations complètes

- Utiliser les incidents comme opportunités d’amélioration continue

- Tirer parti de l’automatisation, des renseignements sur les menaces et de la coopération transfrontalière

- Mesurez les performances avec des mesures qui démontrent la conformité et l'efficacité

Liste de contrôle d'action rapide pour les organisations confrontées à des incidents de conformité NIS2

NIS2 Liste de contrôle de réponse aux incidents

- Activez votre équipe de réponse aux incidents et établissez une structure de commandement

- Démarrez immédiatement un processus de chronologie et de documentation des incidents

- Évaluer la gravité de l'incident et déterminer si les seuils de déclaration NIS2 sont atteints

- Préserver les preuves médico-légales avant de prendre des mesures potentiellement destructrices

- Mettre en œuvre des mesures de confinement pour limiter l'impact de l'incident

- Préparer et soumettre une notification initiale dans les 24 heures si nécessaire

- Mener une enquête en cours et informer les régulateurs dans les 72 heures

- Élaborer et mettre en œuvre un plan de remédiation

- Préparer le rapport final d'incident avec analyse des causes profondes

- Réaliser un examen des enseignements tirés et mettre à jour les procédures de réponse

Prochaines étapes et ressources recommandées pour une maturité continue de la gestion des incidents NIS2

Pour continuer à développer vos capacités de gestion des incidents NIS2, envisagez les étapes suivantes :

- Examiner les orientations de l'ENISA et du CSIRT national sur la mise en œuvre de NIS2

- Aligner les playbooks techniques avec NIST SP 800-61 et ISO/IEC 27035 pour les meilleures pratiques de l'industrie

- Effectuer une évaluation des écarts de vos capacités actuelles de réponse aux incidents par rapport aux exigences NIS2

- Élaborer une feuille de route pour améliorer les capacités de détection, de réponse et de reporting

- Planifiez des exercices réguliers pour valider vos procédures de conformité NIS2

- S'engager avec des groupes de partage d'informations spécifiques à un secteur pour améliorer les renseignements sur les menaces

Les ressources précieuses pour référence continue comprennent :

- Commission européenne – Directive NIS2

- ENISA –Agence de l'Union européenne pour la cybersécurité

- Rapport IBM sur le coût d'une violation de données –Dernières recherches sur la sécurité

- LPCC –Agence de cybersécurité et de sécurité des infrastructures

- GOV.UK – Conseils NIS

Prêt à renforcer votre programme de gestion des incidents NIS2 ?

Téléchargez notre boîte à outils complète de réponse aux incidents NIS2, comprenant des modèles, des playbooks et des guides de mise en œuvre.