Pourquoi NIS2 est important maintenant

Qu'est-ce que NIS2 et qui il affecte

La directive sur les réseaux et les systèmes d’information 2 (NIS2) est le cadre de cybersécurité mis à jour de l’Union européenne qui élargit considérablement la portée de la directive NIS originale de 2016. Il établit des normes communes de cybersécurité dans tous les États membres, exigeant que les organisations mettent en œuvre des mesures de gestion des risques plus strictes, signalent rapidement les incidents et se conforment aux exigences minimales de sécurité.

NIS2 s'applique à un éventail de secteurs beaucoup plus large que son prédécesseur, notamment :

Entités essentielles

- Fournisseurs d'énergie

- Opérateurs de transport

- Institutions bancaires et financières

- Organisations de santé

- Fournisseurs d'eau potable

- Fournisseurs d'infrastructures numériques

- Administration publique

- Opérateurs de l'industrie spatiale

Entités importantes

- Services postaux et de messagerie

- Gestion des déchets

- Fabrication de produits chimiques

- Production alimentaire

- Fournisseurs de services numériques

- Institutions de recherche

- Fabrication de produits critiques

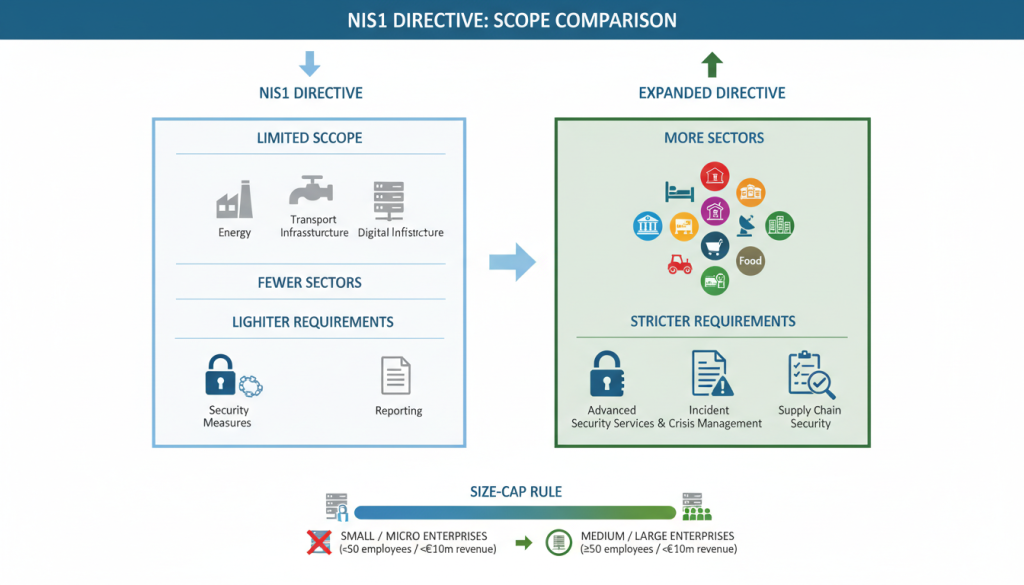

NIS2 place la barre plus haut : une couverture plus large, une gouvernance plus stricte et des obligations de reporting plus strictes pour les organisations de l'économie numérique européenne.

L'importance stratégique du paysage de la conformité NIS2

Comprendre le paysage de la conformité NIS2 est désormais un impératif stratégique, et non plus seulement une case à cocher réglementaire. La directive introduit des sanctions importantes en cas de non-conformité : jusqu'à 10 millions d'euros ou 2 % du chiffre d'affaires annuel mondial pour les entités essentielles et jusqu'à 7 millions d'euros ou 1,4 % du chiffre d'affaires annuel mondial pour les entités importantes.

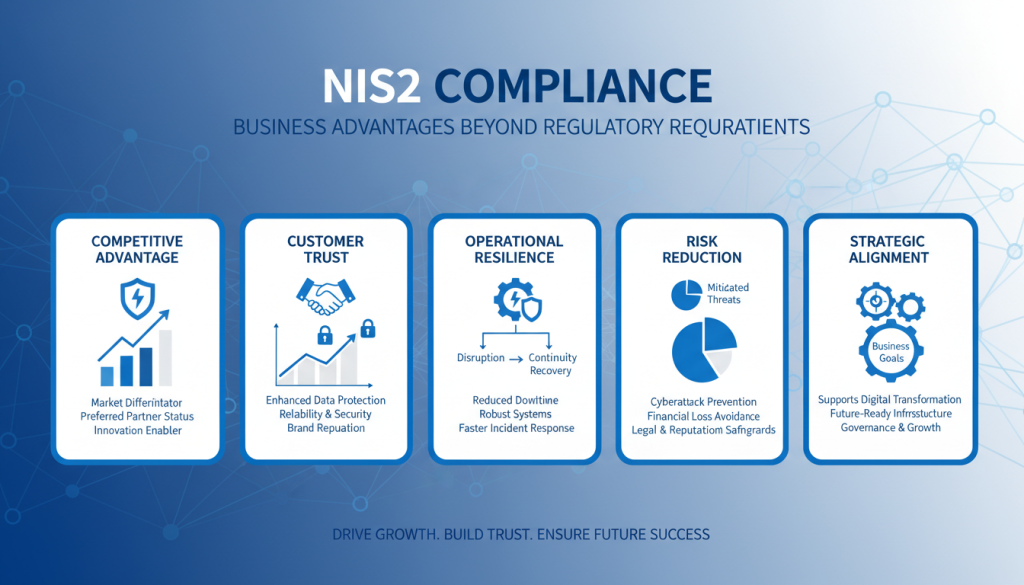

Au-delà d’éviter les pénalités, il existe des raisons commerciales impérieuses de donner la priorité à la conformité NIS2 :

- Risque opérationnel réduit :Le rapport IBM sur le coût d'une violation de données 2023 estime le coût moyen mondial d'une violation de données à 4,45 millions de dollars.

- Avantage concurrentiel :Une conformité démontrable peut constituer un différenciateur sur le marché, en particulier lors de soumissions pour des contrats avec des clients soucieux de leur sécurité.

- Résilience opérationnelle :Les mesures de sécurité requises par NIS2 améliorent les capacités globales de continuité des activités et de réponse aux incidents.

- Relations avec la chaîne d'approvisionnement :Alors que les organisations examinent les mesures de sécurité de leurs fournisseurs, la conformité NIS2 devient une condition préalable aux partenariats commerciaux.

Comment ce guide répond aux exigences réglementaires Aperçu

Ce guide pratique :

- Décomposer les réglementations NIS2 en exigences compréhensibles et délais de mise en œuvre

- Présenter un cadre de conformité pratique NIS2 avec des structures de gouvernance et des contrôles techniques

- Fournir une méthodologie pour mener une analyse du paysage de la conformité afin d’évaluer l’état de préparation de votre organisation

- Proposer une planification des mesures correctives hiérarchisées en fonction des risques et de l'impact réglementaire

- Recommander des outils technologiques et l'automatisation pour rationaliser les efforts de conformité

- Gérer l'impact opérationnel sur les opérations informatiques, de sécurité et de chaîne d'approvisionnement

NIS2 Explication des réglementations : Exigences de base

Portée et applicabilité de NIS2

NIS2 élargit considérablement le filet réglementaire par rapport à la directive NIS initiale. Les principales différences de portée sont les suivantes :

| Aspect | Directive NIS originale | NIS2 Directive |

| Couverture sectorielle | Limité aux opérateurs de services essentiels et aux fournisseurs de services numériques | Élargi à 18 secteurs, dont la fabrication, la gestion des déchets, la production alimentaire, etc. |

| Classification des entités | Les États membres ont identifié les opérateurs de services essentiels | La règle de taille maximale inclut automatiquement les moyennes et grandes entités dans les secteurs couverts |

| Exigences de sécurité | Mesures générales de sécurité | Des mesures de sécurité plus spécifiques et plus complètes avec une « approche tous risques » |

| Rapport d'incident | Notification des incidents significatifs | Délais de reporting stricts (24 heures pour l'alerte précoce, 72 heures pour la notification d'incident) |

| Application | Mécanismes d'application limités | Sanctions importantes et responsabilité personnelle de la direction |

Un exemple pratique : un fournisseur de services cloud de taille moyenne fournissant des services d'hébergement sur la zone EU serait désormais dans le champ d'application de NIS2, ce qui nécessiterait des modifications des contrats, de la posture de sécurité et des processus de notification des incidents. Même si l'entreprise a son siège social en dehors du EU, elle doit désigner un représentant EU si elle fournit des services aux clients EU.

Aperçu des principales exigences réglementaires

L'aperçu des exigences réglementaires pour NIS2 s'articule autour de plusieurs piliers clés :

1. Mesures de gestion des risques

Les organisations doivent mettre en œuvre des mesures techniques et organisationnelles appropriées et proportionnées pour gérer les risques pesant sur leur réseau et leurs systèmes d'information. Ceux-ci incluent :

- Politiques d'analyse des risques et de sécurité des systèmes d'information

- Procédures de gestion des incidents

- Mesures de continuité des activités, y compris la gestion des sauvegardes et la reprise après sinistre

- Sécurité de la chaîne d'approvisionnement, couvrant les relations avec les fournisseurs directs et les prestataires de services

- Sécurité dans l'acquisition et le développement de réseaux et de systèmes d'information

- Politiques visant à évaluer l'efficacité des mesures de cybersécurité

- Pratiques de base en matière de cyberhygiène et formation en cybersécurité

- Politiques de cryptographie et de chiffrement

- Sécurité des ressources humaines, contrôle d'accès et gestion des actifs

- Authentification multifacteur et communications sécurisées

2. Obligations de déclaration d'incidents

NIS2 introduit des délais stricts de signalement des incidents :

- 24 heures :Notification d'alerte précoce après avoir pris connaissance d'un incident significatif

- 72 heures :Notification d'incident avec évaluation initiale de la gravité, de l'impact et des indicateurs de compromission

- Un mois :Rapport final détaillant l'analyse des causes profondes et les mesures correctives à long terme

3. Sécurité de la chaîne d'approvisionnement

Les organisations doivent faire face aux risques de sécurité dans leurs chaînes d'approvisionnement en :

- Évaluation des politiques de cybersécurité des fournisseurs et prestataires de services

- Mise en œuvre de mesures de sécurité appropriées dans les contrats et accords

- Évaluation de la conformité des fournisseurs aux exigences de sécurité

- Maintenir un inventaire des fournisseurs critiques et de leur posture de sécurité

4. Gouvernance et responsabilité

NIS2 confère une responsabilité directe aux organes de direction :

- Approbation des mesures de gestion des risques de cybersécurité

- Supervision de la mise en œuvre

- Formation obligatoire en cybersécurité pour les managers

- Responsabilité personnelle en cas de non-respect

Délais légaux et mécanismes d’application

Comprendre le calendrier légal de mise en œuvre de NIS2 est crucial pour la planification de la conformité :

- Décembre 2022 :La directive NIS2 (EU) 2022/2555 a été publiée au Journal officiel de l'Union européenne

- 17 octobre 2024 :Délai imparti aux États membres pour transposer NIS2 dans leur droit national

- 18 octobre 2024 :Début de l'application des mesures nationales

- 17 avril 2025 :Les États membres doivent établir des listes d'entités essentielles et importantes

Les mécanismes d'application en vertu de NIS2 comprennent :

- Pouvoirs de contrôle:Les autorités nationales peuvent procéder à des audits, demander des informations et émettre des instructions contraignantes

- Sanctions financières :Jusqu’à 10 millions d’euros ou 2 % du chiffre d’affaires annuel global pour les entités essentielles ; jusqu'à 7 millions d'euros ou 1,4% pour les entités importantes

- Responsabilité de la direction :Interdictions temporaires d'occuper des postes de direction en cas de non-conformité grave

- Actions correctives :Les autorités peuvent ordonner la correction des déficiences identifiées

Besoin d'aide pour évaluer votre statut de conformité NIS2 ?

Téléchargez notre modèle complet d'analyse des écarts NIS2 pour identifier rapidement les domaines dans lesquels votre organisation pourrait avoir besoin de renforcer ses mesures de cybersécurité pour répondre aux exigences de conformité.

Télécharger le modèle d'analyse des écarts

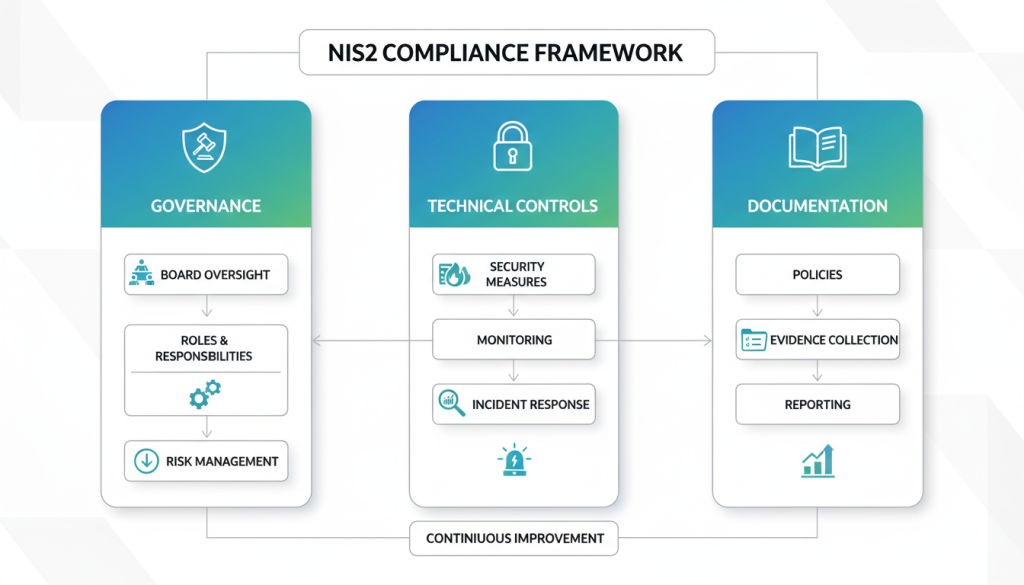

NIS2 Cadre de conformité : éléments de base pour les organisations

Structures de gouvernance et de gestion des risques

Un cadre de conformité NIS2 solide commence par une gouvernance solide et des responsabilités clairement définies :

Responsabilité au niveau du conseil d'administration

En vertu du NIS2, les organes de direction doivent jouer un rôle actif dans la gouvernance de la cybersécurité :

- Approuver les mesures de gestion des risques de cybersécurité

- Superviser la mise en œuvre et l'efficacité

- Recevez des briefings réguliers sur la posture de sécurité de l’organisation

- Allouer des ressources adéquates à la cybersécurité

- Suivre une formation en cybersécurité pour comprendre les risques et les responsabilités

Rôles et responsabilités désignés

Établissez des rôles clairs pour gérer la conformité NIS2 :

| Rôle | Responsabilités |

| Directeur de la sécurité de l'information (RSSI) | Responsabilité globale de la stratégie de cybersécurité, de la mise en œuvre des mesures de sécurité et des rapports au conseil d'administration |

| Responsable de la conformité | Surveiller les exigences réglementaires, garantir l'alignement sur les obligations NIS2 et coordonner avec les autorités nationales |

| Gestionnaire de réponse aux incidents | Élaborer et tester des plans de réponse aux incidents, coordonner les activités de réponse et gérer les obligations de reporting |

| Responsable de la sécurité de la chaîne d'approvisionnement | Évaluation de la sécurité des fournisseurs, gestion des risques liés aux tiers et garantie des exigences contractuelles en matière de sécurité |

| Responsables de la sécurité informatique/OT | Mise en œuvre de contrôles de sécurité techniques, de systèmes de surveillance et de gestion des vulnérabilités |

Programme de gestion des risques

Mettre en œuvre une approche structurée de gestion des risques :

- Intégrer les risques de cybersécurité dans la gestion des risques d'entreprise

- Effectuer régulièrement des évaluations des risques des réseaux et des systèmes d'information

- Tenir un registre des risques avec les risques identifiés, les contrôles et les plans de remédiation

- Établir des critères d'acceptation des risques et des procédures de remontée d'informations

- Examiner et mettre à jour les évaluations des risques suite à des changements ou incidents importants

Contrôles techniques et opérationnels

La base technique du paysage de conformité en matière de cybersécurité sous NIS2 comprend plusieurs domaines de contrôle clés :

Gestion d'actifs

Maintenez une visibilité complète de votre paysage technologique :

- Mettre en œuvre un inventaire faisant autorité du matériel, des logiciels et des services cloud

- Classer les actifs en fonction de leur criticité et de leur sensibilité

- Documenter les dépendances entre les systèmes et les services

- Maintenir à jour les diagrammes de réseau et les cartes de flux de données

Gestion des identités et des accès

Contrôler l'accès aux systèmes et aux données :

- Mettre en œuvre le principe du moindre privilège

- Appliquer l'authentification multifacteur pour tous les utilisateurs, en particulier pour les comptes privilégiés

- Établir des politiques de mots de passe solides et une rotation régulière des informations d'identification

- Implémenter la gestion des accès privilégiés pour les comptes administratifs

- Examiner et auditer régulièrement les droits d'accès

Sécurité des réseaux et des points de terminaison

Protégez votre infrastructure contre les menaces :

- Mettre en œuvre la segmentation du réseau pour isoler les systèmes critiques

- Déployer des pare-feu et des systèmes de détection/prévention des intrusions de nouvelle génération

- Utiliser les solutions de détection et de réponse des points de terminaison (EDR)

- Chiffrer les données sensibles au repos et en transit

- Implémenter un filtrage des e-mails et du Web pour bloquer le contenu malveillant

Surveillance et détection

Maintenir la visibilité des événements de sécurité :

- Mettre en œuvre un système de gestion des informations et des événements de sécurité (SIEM)

- Mettre en place des capacités de surveillance 24h/24 et 7j/7 (internes ou externalisées)

- Définir les seuils d'alerte et les procédures d'escalade

- Mener régulièrement des activités de chasse aux menaces

- Surveiller les comportements inhabituels des utilisateurs et les exfiltrations potentielles de données

Réponse aux incidents

Préparez-vous aux incidents de sécurité :

- Développer et tester régulièrement des plans de réponse aux incidents

- Mettre en place une équipe de réponse aux incidents avec des rôles clairement définis

- Créer des modèles de communication pour les notifications internes et externes

- Préparer des procédures de reporting alignées sur les délais NIS2

- Mener régulièrement des exercices théoriques pour tester les capacités de réponse

Continuité des activités et résilience

Assurer la résilience opérationnelle :

- Mettre en œuvre des procédures de sauvegarde régulières et testées

- Utilisez des sauvegardes immuables pour vous protéger contre les ransomwares

- Élaborer des plans de reprise après sinistre avec des objectifs de temps de reprise définis

- Établir des sites de traitement alternatifs pour les systèmes critiques

- Testez régulièrement les procédures de récupération

Documentation, rapports et collecte de preuves

NIS2 souligne l'importance de la documentation et des preuves pour démontrer la conformité :

Documentation sur la politique

Maintenir des politiques écrites complètes :

- Politique de sécurité des informations

- Cadre de gestion des risques

- Procédures de réponse aux incidents

- Plans de continuité des activités et de reprise après sinistre

- Politiques de contrôle d'accès et de gestion des identités

- Exigences en matière de sécurité de la chaîne d'approvisionnement

- Politiques d'utilisation acceptables

Collecte de preuves

Rassembler et conserver les preuves des contrôles de sécurité :

- Rapports d'évaluation des risques et plans de remédiation

- Résultats de l'analyse des vulnérabilités et enregistrements de gestion des correctifs

- Rapports de tests d'intrusion et état des mesures correctives

- Dossiers de formation de sensibilisation à la sécurité

- Accéder à la documentation de révision

- Journaux de réponse aux incidents et rapports post-incident

- Évaluations de la sécurité des fournisseurs

Modèles de rapports

Préparer des formats de rapport standardisés :

- Modèle de notification d'alerte précoce (exigence de 24 heures)

- Modèle de notification d'incident (exigence de 72 heures)

- Modèle de rapport d'incident final (exigence d'un mois)

- Tableau de bord exécutif pour les rapports du conseil d'administration

- Rapports sur l'état de conformité réglementaire

Conseil : Conservez un « package réglementaire » pour chaque service concerné, comprenant des diagrammes d'architecture, des flux de données, des listes de fournisseurs, des manuels de réponse aux incidents et des preuves de tests. Cela facilite la démonstration de la conformité lors d’audits ou d’enquêtes réglementaires.

Rationalisez votre mise en œuvre NIS2

Téléchargez notre modèle de plan de remédiation NIS2 de 90 jours pour prioriser vos efforts de conformité et créer une feuille de route structurée pour répondre aux exigences clés.

Télécharger le modèle de plan de 90 jours

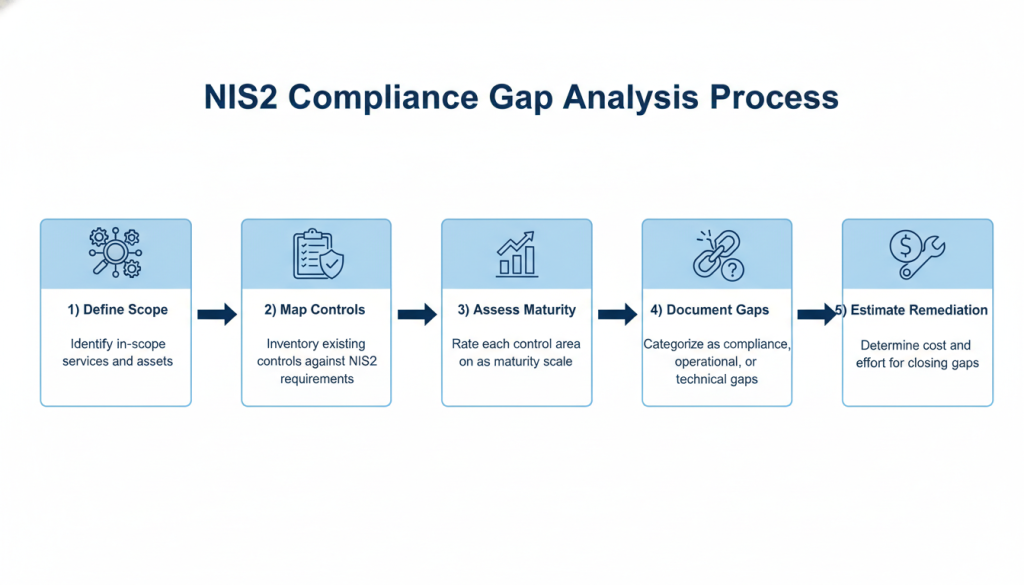

Analyse du paysage de la conformité : évaluation de l'état de préparation et des lacunes

Réalisation d'une analyse des écarts par rapport aux réglementations NIS2 expliquées

Une analyse méthodique des écarts est essentielle pour comprendre la situation actuelle de conformité de votre organisation et identifier les domaines nécessitant une attention :

Étape 1 : Définir la portée

Commencez par identifier les parties de votre organisation qui relèvent de NIS2 :

- Déterminez si votre organisation est considérée comme une entité « essentielle » ou « importante »

- Identifier les unités commerciales, les services et les systèmes concernés

- Documenter le réseau et les systèmes d'information critiques qui prennent en charge ces services

- Cartographier les flux de données et les dépendances entre les systèmes

- Identifier les principaux fournisseurs et prestataires de services qui prennent en charge les services concernés

Étape 2 : Contrôles de carte

Inventoriez vos contrôles de sécurité existants par rapport aux exigences NIS2 :

- Créer un cadre de contrôle complet basé sur les exigences NIS2

- Mapper les contrôles existants à ce cadre

- Identifier les contrôles manquants ou inadéquats

- Documenter les preuves disponibles pour démontrer l'efficacité du contrôle

Étape 3 : Évaluer la maturité

Évaluer la maturité de chaque zone de contrôle à l'aide d'une échelle cohérente :

| Niveau de maturité | Descriptif |

| 0 – Inexistant | Le contrôle n'est pas mis en œuvre ou planifié |

| 1 – Initiales | Le contrôle est ponctuel, désorganisé et réactif |

| 2 – Répétable | Le contrôle est documenté mais n'est pas appliqué de manière cohérente |

| 3 – Défini | Le contrôle est bien documenté, standardisé et appliqué de manière cohérente |

| 4 – Géré | Le contrôle est surveillé, mesuré et amélioré en permanence |

| 5 – Optimisé | Le contrôle est entièrement automatisé, intégré et optimisé en permanence |

Étape 4 : Lacunes dans les documents

Catégoriser les lacunes identifiées pour une meilleure planification des mesures correctives :

- Lacunes en matière de conformité :Politiques, procédures ou documentation manquantes

- Lacunes opérationnelles :Processus, formation ou sensibilisation inadéquats

- Lacunes techniques :Contrôles ou technologies de sécurité manquants ou insuffisants

- Lacunes en matière de gouvernance :Surveillance, rôles ou responsabilités inadéquats

Étape 5 : Estimation de l'assainissement

Pour chaque lacune identifiée, évaluez :

- Ressources nécessaires (budget, personnel, expertise)

- Délai estimé pour la mise en œuvre

- Dépendances vis-à-vis d'autres initiatives ou projets

- Défis ou contraintes potentiels

Planification des priorités et des mesures correctives

Tous les écarts ne sont pas égaux. Utiliser une approche basée sur les risques pour prioriser les efforts de remédiation :

Facteurs de priorisation basés sur les risques

Tenez compte de ces facteurs lors de la priorisation des lacunes :

- Impact réglementaire :Dans quelle mesure cette exigence est-elle essentielle pour la conformité NIS2 ?

- Impact sur la sécurité :Quelle est l’importance du risque pour la sécurité si cette lacune persiste ?

- Impact opérationnel :Comment un incident de sécurité affecterait-il les services critiques ?

- Complexité de mise en œuvre :Dans quelle mesure est-il difficile de combler cette lacune ?

- Besoins en ressources :Quel budget et quel personnel sont nécessaires ?

- Dépendances :Y a-t-il des prérequis ou des dépendances à prendre en compte ?

Feuille de route de remédiation

Développer une approche progressive de remédiation :

Phase 1 : Gains rapides (0-3 mois)

- Implémenter l'authentification multifacteur

- Développer des procédures de réponse aux incidents

- Créer des modèles de rapports

- Organiser une formation initiale de sensibilisation à la sécurité

- Implémenter les correctifs de sécurité critiques

Phase 2 : Moyen terme (3-9 mois)

- Améliorer les capacités de surveillance et de détection

- Mettre en œuvre la segmentation du réseau

- Développer un processus d'évaluation de la sécurité des fournisseurs

- Améliorer les capacités de sauvegarde et de récupération

- Effectuer des tests d'intrusion

Phase 3 : Long terme (9-18 mois)

- Mettre en œuvre des technologies de sécurité avancées

- Automatiser les processus de sécurité

- Améliorer les mesures de sécurité et les rapports

- Développer un programme d'amélioration continue

- Mener des évaluations de sécurité complètes

Mesurer la maturité dans le paysage de la conformité NIS2

Suivez vos progrès grâce à des indicateurs de performance clés (KPI) mesurables :

Mesures de posture de sécurité

- Pourcentage d'actifs dotés de correctifs de sécurité à jour

- Pourcentage d'utilisateurs avec l'authentification multifacteur activée

- Nombre de vulnérabilités critiques et délai moyen pour y remédier

- Pourcentage de systèmes sur lesquels la surveillance de la sécurité est activée

- Pourcentage de comptes privilégiés avec des contrôles améliorés

Mesures opérationnelles

- Temps moyen de détection des incidents de sécurité (MTTD)

- Temps moyen de réponse (MTTR) aux incidents de sécurité

- Pourcentage d'incidents signalés dans les délais requis

- Nombre d'incidents de sécurité par catégorie

- Pourcentage du personnel ayant suivi une formation de sensibilisation à la sécurité

Mesures de conformité

- Score global de conformité NIS2 par zone de contrôle

- Pourcentage de lacunes identifiées comblées

- Nombre de constatations d'audit ouvertes et délai moyen de clôture

- Pourcentage de fournisseurs évalués pour leur conformité en matière de sécurité

- Nombre d'exceptions politiques et de contrôles compensatoires

Accélérez votre mise en œuvre NIS2 avec ISO 27001

Déjà certifié ISO 27001 ? Téléchargez notre cartographie des contrôles ISO 27001 à NIS2 pour tirer parti de votre cadre de sécurité existant et accélérer vos efforts de conformité.

Télécharger la cartographie ISO 27001

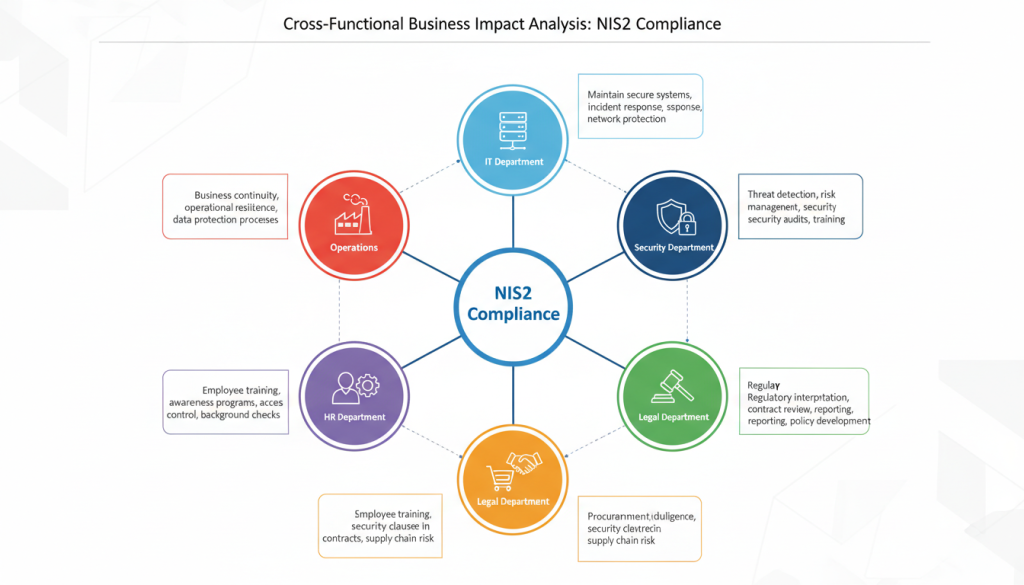

NIS2 Impact sur la conformité : considérations opérationnelles et commerciales

Impact sur les opérations informatiques, de sécurité et de chaîne d'approvisionnement

La mise en œuvre de la conformité NIS2 aura des implications opérationnelles significatives dans plusieurs fonctions commerciales :

Impact sur le service informatique

La fonction informatique assumera une responsabilité importante dans la mise en œuvre des contrôles techniques :

- Exigences accrues en matière de journalisation et de surveillance

- Mécanismes améliorés de contrôle d’accès et d’authentification

- Processus de gestion du changement plus rigoureux

- Capacités étendues de sauvegarde et de récupération

- Mises à jour et correctifs de sécurité plus fréquents

- Segmentation et protection améliorées du réseau

Impact sur l'équipe de sécurité

Les équipes de sécurité devront étendre leurs capacités :

- Capacités de surveillance et de réponse aux incidents 24h/24 et 7j/7

- Intelligence et analyse améliorées des menaces

- Tests et évaluations de sécurité plus fréquents

- Développement de mesures de sécurité complètes

- Programmes élargis de sensibilisation et de formation à la sécurité

- Gestion des vulnérabilités plus rigoureuse

Impact sur la chaîne d'approvisionnement

Les exigences de sécurité de la chaîne d'approvisionnement de NIS2 affecteront la gestion des achats et des fournisseurs :

- Processus améliorés d'évaluation de la sécurité des fournisseurs

- Nouvelles clauses contractuelles pour les exigences de sécurité

- Contrôle régulier de la conformité des fournisseurs

- Des procédures d'intégration et de désintégration plus rigoureuses

- Planification d'urgence en cas de perturbations chez les fournisseurs

Exemple : un fournisseur de services gérés doit désormais réviser tous les contrats clients pour inclure des engagements de notification d'incidents et s'assurer que les sous-traitants respectent les mesures de sécurité minimales. Cela nécessite de mettre à jour les modèles de contrat, de mener des évaluations de sécurité de tous les sous-traitants et de mettre en œuvre de nouvelles capacités de surveillance pour détecter et signaler les incidents dans les délais requis.

Impact juridique et de conformité

Les fonctions juridiques et conformité devront s’adapter :

- Développement de nouvelles politiques et procédures

- Amélioration de la collecte de documents et de preuves

- Coordination avec les autorités nationales compétentes

- Gestion des obligations réglementaires de reporting

- Alignement avec d'autres exigences réglementaires (par exemple, GDPR)

Implications en termes de coûts, de ressources et de délais

Les organisations doivent se préparer à des investissements importants dans la conformité NIS2 :

Considérations budgétaires

Les coûts de conformité varient en fonction de la taille, de la complexité et de la maturité actuelle de l'organisation :

- Petites organisations :50 000 € – 150 000 € pour la conformité initiale

- Organisations moyennes :150 000 € – 500 000 € pour une mise en œuvre complète

- Grandes organisations :500 000 € – 2 000 000 €+ pour la conformité à l’échelle de l’entreprise

Ces coûts comprennent généralement :

- Investissements technologiques (outils de sécurité, systèmes de surveillance)

- Services externes de conseil et d’évaluation

- Programmes de formation et de sensibilisation du personnel

- Documentation et développement de politiques

- Gestion continue de la conformité

Besoins en ressources

La conformité NIS2 nécessitera du personnel dédié :

- Spécialistes de la sécurité pour la mise en œuvre et l'exploitation

- Professionnels de la conformité pour la documentation et le reporting

- Personnel informatique pour la mise en œuvre du contrôle technique

- Expertise juridique en matière contractuelle et réglementaire

- Gestion de projet pour la coordination et le suivi

De nombreuses organisations devront augmenter leurs effectifs de sécurité ou externaliser certaines fonctions, telles que :

- Services gérés de détection et de réponse (MDR)

- Capacités du centre d'opérations de sécurité (SOC)

- Tests d'intrusion et évaluation de la vulnérabilité

- Services de conseil en matière de conformité

Calendrier de mise en œuvre

Délais réalistes pour atteindre la conformité NIS2 :

- Évaluation initiale et planification :1-3 mois

- Élaboration de politiques et de procédures :2-4 mois

- Mise en place du contrôle technique :6-12 mois

- Tests et validation :2-3 mois

- Maturité de conformité totale :12-24 mois

Selon l'Agence de l'Union européenne pour la cybersécurité (ENISA), les organisations qui investissent de manière proactive dans des mesures de cybersécurité consacrent en moyenne 9 % de leur budget informatique à la sécurité, ce qui représente une augmentation significative de 1,9 point de pourcentage par rapport à 2022. Cette tendance reflète la reconnaissance croissante de la cybersécurité comme priorité stratégique.

Avantages stratégiques au-delà de la conformité

Si la conformité NIS2 nécessite des investissements importants, elle offre également des avantages stratégiques :

Avantages opérationnels

- Résilience renforcée :Temps d'arrêt réduits et récupération plus rapide après les incidents

- Visibilité améliorée :Meilleure compréhension des actifs, des risques et de la posture de sécurité

- Efficacité opérationnelle :Processus de sécurité rationalisés et automatisation

- Coûts d’incident réduits :Impact réduit et résolution plus rapide des événements de sécurité

- Meilleure prise de décision :Investissements de sécurité basés sur les données et basés sur le risque

Avantages commerciaux

- Avantage concurrentiel :Pratiques de sécurité démontrables comme différenciateur sur le marché

- Confiance du client :Réputation améliorée en matière de sécurité et de fiabilité

- Accès au marché:Qualification pour les contrats nécessitant une conformité réglementaire

- Responsabilité réduite :Risque réduit de sanctions réglementaires et de poursuites judiciaires

- Alignement stratégique :Sécurité intégrée à la stratégie et aux opérations commerciales

Meilleures pratiques et outils de mise en œuvre

Création d'un cadre de conformité NIS2 exploitable

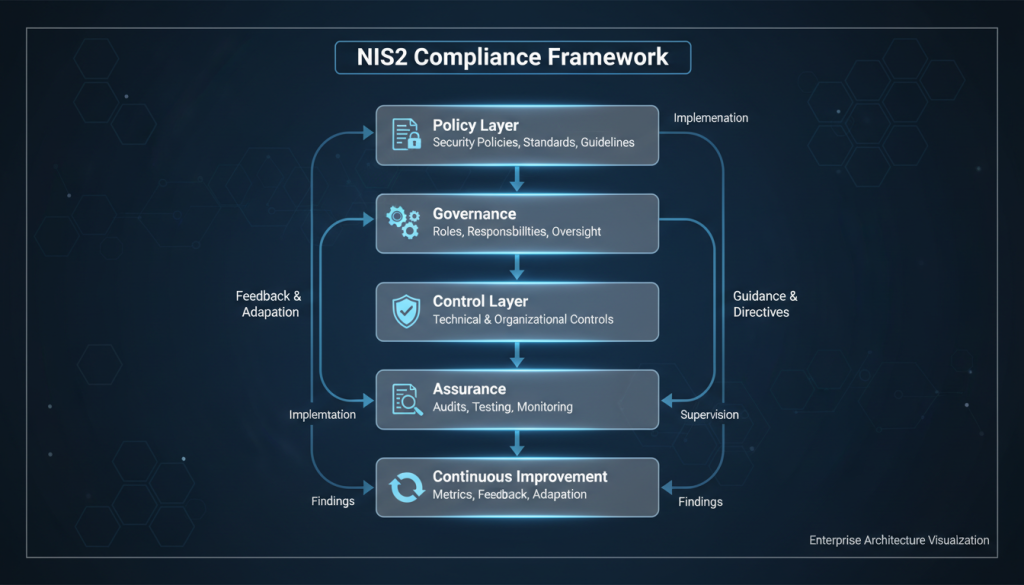

Un cadre de conformité pratique NIS2 doit s'intégrer aux programmes de sécurité existants tout en répondant aux exigences réglementaires spécifiques :

Composants du cadre

Un cadre complet devrait inclure :

- Couche de stratégie :Politiques de sécurité, normes de protection des données, procédures de gestion des incidents

- Couche de gouvernance :Rôles, responsabilités, structures hiérarchiques, mécanismes de surveillance

- Couche de contrôle :Contrôles techniques et organisationnels mappés aux exigences NIS2

- Couche d'assurance :Activités d'audits, d'évaluations, de tests et de surveillance

- Amélioration continue :Mesures, boucles de rétroaction et processus d'adaptation

Tirer parti des cadres existants

Accélérez la mise en œuvre en vous appuyant sur les cadres de sécurité établis :

| Cadre | Pertinence pour NIS2 | Avantage de mise en œuvre |

| ISO/CEI 27001 | Couvre environ 70 % des exigences NIS2 | Fournit une approche structurée de la gestion de la sécurité de l'information avec option de certification |

| NIST Cadre de cybersécurité | S'aligne bien avec l'approche basée sur les risques de NIS2 | Offre des conseils de mise en œuvre flexibles avec les fonctions d'identification, de protection, de détection, de réponse et de récupération |

| Contrôles CIS | Fournit des contrôles de sécurité pratiques et hiérarchisés | Offre des conseils de mise en œuvre en fonction de la taille de l'organisation et du niveau de maturité |

| COBIT | Aborde les aspects de gouvernance de NIS2 | Forte concentration sur la gouvernance informatique, la gestion des risques et la conformité |

Intégration avec d'autres exigences de conformité

Harmoniser la conformité de NIS2 avec les autres obligations réglementaires :

- GDPR :Aligner les mesures de protection des données et le reporting des incidents

- DORA :Tirer parti des exigences qui se chevauchent pour les entités du secteur financier

- eIDAS :Intégration aux exigences du fournisseur de services de confiance

- Réglementations sectorielles :Intégrer les exigences de sécurité spécifiques au secteur

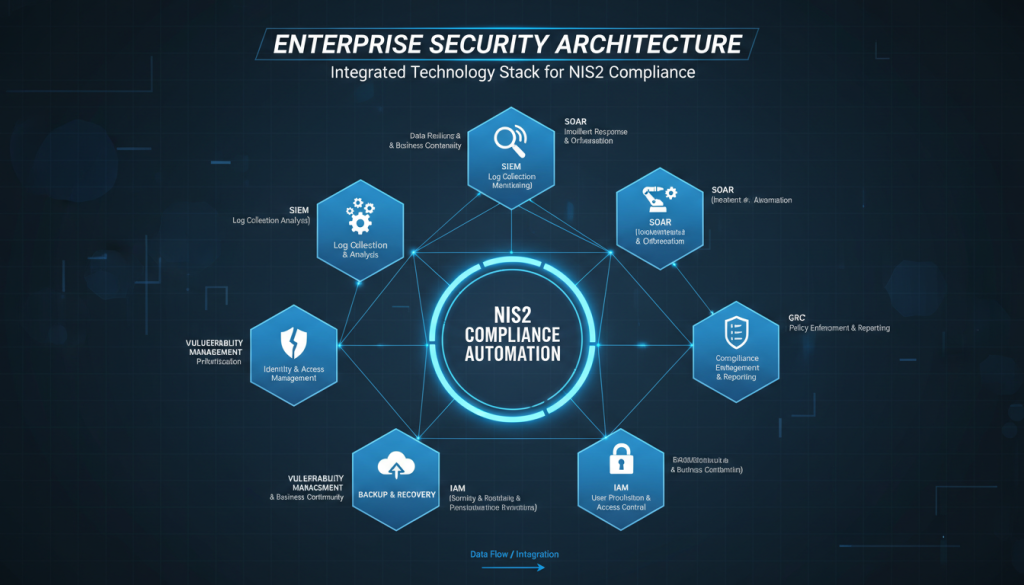

Facilitateurs technologiques et automatisation

La bonne pile technologique peut rationaliser considérablement les efforts de conformité NIS2 :

Gestion des informations et des événements de sécurité (SIEM)

Les solutions SIEM offrent des fonctionnalités critiques pour la conformité NIS2 :

- Collecte et corrélation centralisées des journaux

- Surveillance et alerte en temps réel

- Détection et enquête sur les incidents

- Rapports de conformité et collecte de preuves

- Intégration des renseignements sur les menaces

Orchestration, automatisation et réponse de la sécurité (SOAR)

Les plateformes SOAR améliorent la gestion des incidents :

- Flux de travail automatisés de réponse aux incidents

- Procédures d'enquête standardisées

- Intégration avec les outils et systèmes de sécurité

- Rapports automatisés pour respecter les délais NIS2

- Gestion des cas et documentation

Plateformes de gouvernance, de risque et de conformité (GRC)

Les outils GRC rationalisent la gestion de la conformité :

- Gestion centralisée des politiques et des contrôles

- Évaluations de conformité automatisées

- Registre des risques et suivi des mesures correctives

- Collecte de preuves et soutien à l'audit

- Rapports et tableaux de bord de conformité

Gestion des identités et des accès (IAM)

Les solutions IAM prennent en charge les exigences de contrôle d'accès :

- Gestion centralisée des utilisateurs

- Authentification multifacteur

- Gestion des accès privilégiés

- Accéder à la certification et à l'examen

- Authentification unique et intégration d'annuaire

Gestion des vulnérabilités et des correctifs

Ces outils aident à maintenir des systèmes sécurisés :

- Analyse automatisée des vulnérabilités

- Conseils de remédiation prioritaires

- Déploiement et vérification des correctifs

- Rapports de conformité

- Gestion des vulnérabilités basée sur les risques

Engager les parties prenantes et les partenaires externes

La mise en œuvre réussie de NIS2 nécessite une collaboration efficace entre plusieurs parties prenantes :

Engagement des parties prenantes internes

Assurer l’alignement dans toute l’organisation :

- Direction exécutive :Support, ressources et alignement stratégique sécurisés

- Équipes informatiques et sécurité :Piloter la mise en œuvre technique et les opérations

- Légal et conformité :Assurer l’interprétation et l’alignement de la réglementation

- Approvisionnement :Mettre à jour les exigences et les contrats des fournisseurs

- Unités commerciales :Identifier les services critiques et les exigences opérationnelles

- Ressources humaines :Soutenir les programmes de formation et de sensibilisation

Collaboration avec des partenaires externes

Tirer parti de l’expertise et du soutien externes :

- Consultants et conseillers :Fournir une expertise spécialisée et un soutien à la mise en œuvre

- Fournisseurs de technologies :Proposer des solutions et une aide à la mise en œuvre

- Fournisseurs de services gérés :Assurer des opérations de sécurité et une surveillance continues

- Conseiller juridique :Fournir une interprétation réglementaire et des conseils contractuels

- Auditeurs et évaluateurs :Valider la conformité et identifier les domaines d'amélioration

Gestion des fournisseurs et des tiers

Assurer la sécurité de la chaîne d’approvisionnement :

- Développer des exigences de sécurité pour les fournisseurs

- Mettre à jour les contrats avec des obligations de déclaration de sécurité et d'incidents

- Mettre en œuvre des processus d'évaluation et de suivi des fournisseurs

- Établir des procédures de coordination des incidents avec les principaux fournisseurs

- Vérifier la conformité des fournisseurs par le biais d'évaluations et d'audits

Bonne pratique : organisez des exercices de simulation interfonctionnels pour aligner les parties prenantes sur les rôles en cas d'incident, les exigences réglementaires en matière de notification et les procédures de communication avec les clients. Ces exercices permettent d'identifier les lacunes en matière de coordination et de communication avant qu'un incident réel ne se produise.

Conclusion : prochaines étapes et ressources

Liste de contrôle exécutive pour les actions immédiates

Suivez ces étapes dès maintenant pour vous préparer à la conformité NIS2 :

- Déterminer l’applicabilité :Évaluez si votre organisation est considérée comme une entité « essentielle » ou « importante » selon NIS2

- Effectuer une analyse des écarts :Mappez vos contrôles de sécurité actuels par rapport aux exigences NIS2

- Nommer des dirigeants responsables :Désigner une personne responsable principale de la conformité NIS2

- Mettre en œuvre des gains rapides :Concentrez-vous sur des améliorations à fort impact et nécessitant peu d'efforts, telles que l'authentification multifacteur et la gestion des correctifs

- Développer des procédures de signalement d'incidents :Créer des modèles et des processus pour respecter les délais de reporting NIS2

- Examiner les contrats des fournisseurs :Mettre à jour les accords pour inclure les exigences de sécurité et les obligations de déclaration d'incidents

- Initier une formation de sensibilisation :S'assurer que le personnel comprend les exigences de NIS2 et leurs responsabilités

Recommandations en matière de gouvernance de la conformité à long terme

Établir des pratiques de conformité durables :

- Intégration à la gestion des risques d'entreprise :Intégrez les risques de cybersécurité dans le cadre global des risques de votre organisation

- Mettre en œuvre une surveillance continue :Déployer des technologies et des processus pour une évaluation continue de la sécurité

- Établir des cycles de révision réguliers :Effectuer des évaluations périodiques des contrôles de sécurité et de l'état de conformité

- Développer des mesures de conformité :Créer des KPI pour suivre et rendre compte de la maturité de la conformité

- Effectuer des tests réguliers :Effectuer des tests d'intrusion, des exercices sur table et des évaluations de sécurité

- Tenir à jour la documentation :Maintenir les politiques, les procédures et les preuves à jour

- Restez informé :Surveillez les évolutions réglementaires et mettez à jour votre programme de conformité en conséquence

Ressources, modèles et lectures complémentaires

Tirez parti de ces ressources pour soutenir votre parcours de conformité NIS2 :

Ressources officielles

- Texte officiel de la directive NIS2 (EUR-Lex)

- Publications et guides de l'ENISA

- Rapport de l'ENISA sur les investissements dans la cybersécurité

- Commission européenne NIS2 Orientations de mise en œuvre

Guide de mise en œuvre

- Gestion de la sécurité de l'information ISO/IEC 27001

- NIST Cadre de cybersécurité

- Contrôles de sécurité critiques du CIS

- Rapport IBM sur le coût d'une violation de données 2023

Dernier point pratique : traitez NIS2 comme un programme stratégique combinant des changements juridiques, techniques et opérationnels. Commencez par une analyse de la portée et des lacunes, établissez des priorités par risque et créez un cadre de conformité NIS2 auditable qui s'adapte à votre organisation.

Prêt à commencer votre parcours de conformité NIS2 ?

Contactez votre RSSI ou votre responsable de la conformité pour commencer l'exercice de cadrage cette semaine. Une action précoce constitue la meilleure défense contre les cyber-risques et l’exposition réglementaire.

Si vous souhaitez une assistance supplémentaire, nous pouvons vous fournir :

- Un modèle d'analyse des écarts téléchargeable mappé aux contrôles NIS2

- Un plan de remédiation de 90 jours adapté à votre secteur

- Cartographie des exigences ISO/IEC 27001 à NIS2 pour une mise en œuvre accélérée

Demander des ressources NIS2