Pune se situe à une intersection unique de l'innovation informatique et de l'exécution industrielle. À mesure que la fabrication, l’ingénierie et les opérations multisites se numérisent de plus en plus, le besoin de partenaires spécialisés en cybersécurité qui comprennent les deux mondes devient crucial. Les bonnes entreprises de cybersécurité à Pune peuvent combler cette lacune, en fournissant une protection qui respecte les contraintes opérationnelles tout en permettant la transformation numérique. Ce guide vous aide à naviguer dans le processus de sélection avec des cadres pratiques adaptés aux environnements industriels.

Le paysage de la cybersécurité dans le secteur industriel de Pune – Fournisseur de services

Pune est devenue un pôle manufacturier et informatique majeur, créant des défis uniques en matière de cybersécurité. Les opérations industrielles locales sont confrontées à des menaces qui couvrent à la fois les systèmes informatiques traditionnels et les environnements de technologie opérationnelle (OT). La convergence de ces mondes nécessite une expertise pointue que de nombreuses entreprises de cybersécurité de Pune sont en train de développer.

Principaux défis pour les industries de Pune

- Systèmes OT existants avec des contrôles de sécurité limités

- Intégration IT/OT créant de nouvelles surfaces d'attaque

- Exigences de disponibilité qui limitent l'application de correctifs de sécurité

- Systèmes d'inspection visuelle alimentés par AI avec des vulnérabilités uniques

- Exigences de conformité dans plusieurs cadres réglementaires

Besoins de sécurité spécifiques à l'industrie

- Fabrication : protection des lignes de production sans interruption

- Automobile : sécurité de la chaîne d'approvisionnement et protection de la propriété intellectuelle

- Ingénierie : collaboration sécurisée entre équipes distribuées

- Pharmaceutique : assurance de la conformité et de l'intégrité des données

- Industrie lourde : protection des infrastructures critiques

Cadre d'évaluation pratique pour les fournisseurs de cybersécurité

Lors de l'évaluation des entreprises de services de sécurité à Pune, une approche structurée garantit que vous sélectionnez un partenaire qui comprend vos besoins industriels spécifiques. La fiche d’évaluation suivante fournit un cadre complet d’évaluation.

Tableau de bord des achats pour les entreprises de cybersécurité industrielle

| Critères d'évaluation |

Questions clés |

Importance (1-5) |

| Capacité d’environnement hybride |

Peuvent-ils sécuriser les environnements sur site et cloud avec une gouvernance cohérente ? |

5 |

| Expérience OT/usine |

Ont-ils une expérience spécifique dans les systèmes de contrôle industriels et la technologie opérationnelle ? |

5 |

| Réponse aux incidents |

Quel est leur MTTR (Mean Time to Respond) pour les incidents critiques ? Ont-ils une couverture 24h/24 et 7j/7 ? |

4 |

| Gestion du changement |

Comment gèrent-ils les mises à jour de sécurité dans les environnements de production ? Respectent-ils les fenêtres de maintenance ? |

4 |

| Sécurité de l'inspection visuelle |

Peuvent-ils sécuriser les systèmes d’inspection visuelle alimentés par AI en périphérie ? |

3 |

| Expertise en conformité |

Comprennent-ils les réglementations et les exigences de conformité spécifiques au secteur ? |

4 |

| Présence locale |

Disposent-ils d'équipes locales à Pune qui peuvent répondre rapidement aux problèmes sur site ? |

3 |

Prêt à commencer votre évaluation ?

Contactez Opsio pour un cadre d’évaluation personnalisé adapté à vos exigences spécifiques en matière de sécurité industrielle.

Demander un cadre d'évaluation

À quoi ressemblent les « bons » services MDR/SOC dans la pratique

Les services gérés de détection et de réponse (MDR) et de centre d’opérations de sécurité (SOC) constituent l’épine dorsale d’une cybersécurité efficace. Pour les environnements industriels, ces services doivent être adaptés pour s’adapter aux contraintes opérationnelles.

Surveillance 24h/24 et 7j/7

Surveillance continue avec des alertes contextuelles qui comprennent les opérations industrielles normales par rapport aux menaces réelles. Réduit les faux positifs de 40 à 70 %.

Réponse OT-Aware

Des procédures d’intervention respectant les contraintes de production et les exigences de sécurité. Comprend des playbooks pré-approuvés pour les scénarios courants.

Renseignement sur les menaces

Intelligence sur les menaces spécifiques à l'industrie axée sur les systèmes de fabrication, d'ingénierie et de contrôle industriel ciblant les entreprises de Pune.

Indicateurs de performance clés pour l'industrie MDR/SOC

4.5

Efficacité globale

Réduction du bruit d'alerte

90%

Amélioration du MTTR

85%

Couverture de l’environnement OT

80%

Rapports de conformité

95%

Barrières persistantes dans la sécurité de l'inspection visuelle basée sur AI

Les systèmes d'inspection visuelle alimentés par AI transforment le contrôle qualité dans la fabrication, mais ils introduisent des défis de sécurité uniques que de nombreuses entreprises de cybersécurité de Pune apprennent encore à relever.

Avantages de l'inspection visuelle AI

- Précision de détection des défauts améliorée (jusqu'à 99,8 %)

- Coûts d’inspection manuelle réduits

- Normes de qualité constantes

- Commentaires en temps réel pour l'amélioration des processus

- Intégration avec les systèmes de gestion de production

Défis de sécurité

- Incohérence de la capture des données affectant la fiabilité du modèle

- Les retards d’étiquetage créent une dette de sécurité

- Dérive du modèle introduisant des vulnérabilités au fil du temps

- Fiabilité des appareils Edge et limitations de sécurité

- Lacunes d'intégration avec les systèmes de sécurité d'entreprise

Pourquoi les projets d’inspection visuelle stagnent

« La plupart des projets d'inspection visuelle échouent en raison d'une capture de données incohérente, de goulots d'étranglement en matière d'étiquetage, de dérives, de lacunes d'intégration et d'une faible appropriation opérationnelle/sécurité à la périphérie. »

– Expert en cybersécurité industrielle

Solutions éprouvées pour des environnements industriels sécurisés

Les principales entreprises de cybersécurité de Pune mettent en œuvre ces approches éprouvées pour sécuriser les environnements industriels tout en préservant l'intégrité opérationnelle.

Capture SOP-First + Test « échantillon d'or »

La standardisation des procédures de capture de données garantit des données de formation cohérentes pour les modèles AI. L’approche « échantillon doré » établit des points de référence vérifiés qui peuvent être utilisés pour valider l’intégrité du système et détecter les compromissions de sécurité potentielles.

MLOps + Surveillance de la dérive + Versionnement du modèle

La mise en œuvre des pratiques MLOps assure une gouvernance sur l’ensemble du cycle de vie de l’apprentissage automatique. Une surveillance régulière des dérives détecte lorsque les modèles commencent à s'écarter du comportement attendu, ce qui pourrait indiquer une évolution naturelle ou un compromis en matière de sécurité. Une gestion stricte des versions des modèles garantit que seuls les modèles autorisés sont déployés en production.

Secure Edge : segmentation, moindre privilège, correctifs planifiés pour Windows

Les appareils Edge exécutant des systèmes d'inspection visuelle nécessitent des approches de sécurité spécialisées qui respectent les contraintes opérationnelles :

| Mesure de sécurité |

Approche de mise en œuvre |

Avantage opérationnel |

| Segmentation du réseau |

Isoler les systèmes d'inspection visuelle dans leur propre segment de réseau avec des points d'accès contrôlés |

Empêche les mouvements latéraux tout en maintenant les connexions opérationnelles nécessaires |

| Accès au moindre privilège |

Implémentez un contrôle d'accès basé sur les rôles avec une élévation de privilèges juste à temps |

Réduit la surface d’attaque tout en garantissant un accès de maintenance en cas de besoin |

| Windows de correctifs planifiés |

Coordonner les mises à jour de sécurité avec les temps d'arrêt pour maintenance planifiés |

Maintient la sécurité sans perturber les calendriers de production |

| Mise sur liste blanche |

Autoriser uniquement les applications et processus autorisés à s'exécuter sur les appareils de périphérie |

Empêche les logiciels non autorisés tout en maintenant la stabilité du système |

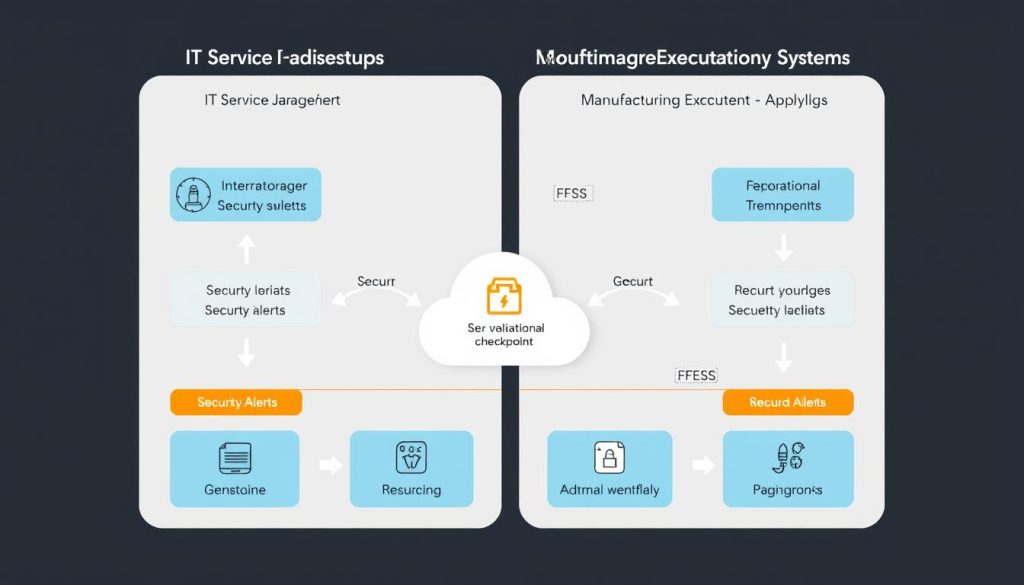

Flux de travail en boucle fermée via l'intégration ITSM/MES

L'intégration des flux de travail de sécurité avec la gestion des services informatiques (ITSM) et les systèmes d'exécution de fabrication (MES) crée des processus en boucle fermée qui garantissent que les événements de sécurité sont correctement traités dans le cadre des contraintes opérationnelles. Cette approche comble le fossé entre les équipes IT et OT, garantissant des réponses coordonnées.

Résultats concrets des mises en œuvre de la cybersécurité industrielle

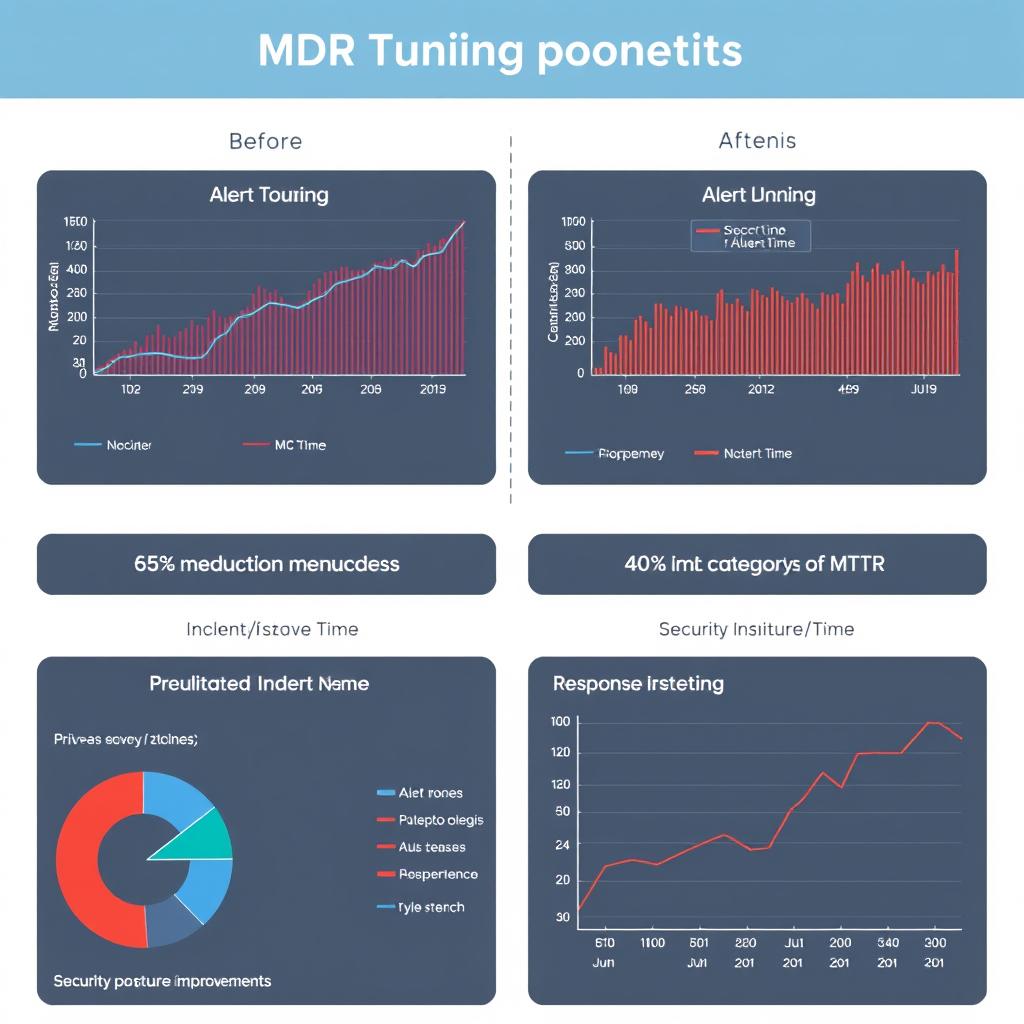

MDR Résultats du programme de réglage

- Réduction du bruit d'alerte :40-70%

- Amélioration du MTTR :25-50%

- Réduction des faux positifs :60%

- Augmentation de l’efficacité des analystes :45%

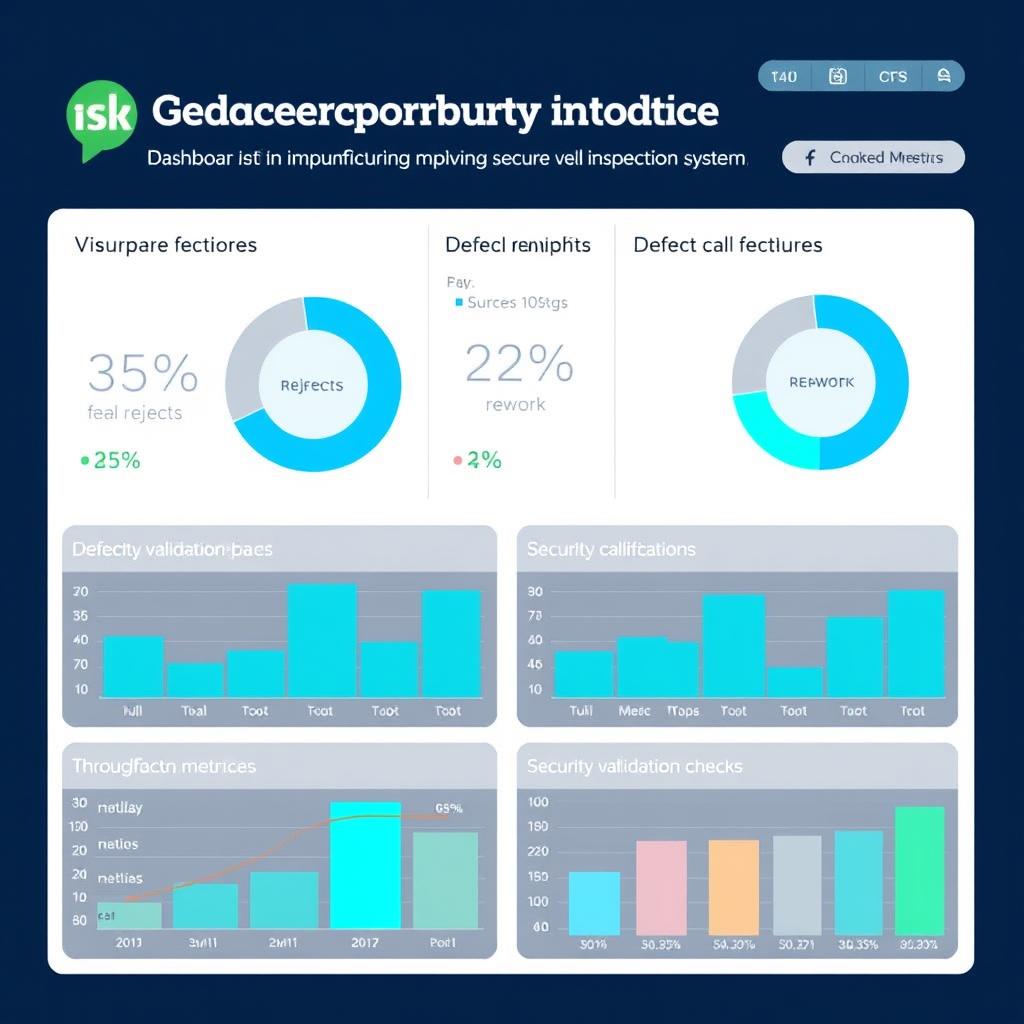

Améliorations de la sécurité de l'inspection visuelle

- Réduction des faux rejets :20-40%

- Réduction des reprises :10-25%

- Incidents de dérive du modèle :-65%

- Événements de sécurité :-80%

Foire aux questions

Un fournisseur de cybersécurité peut-il prendre en charge les contraintes OT/usine ?

Oui, s'ils conçoivent des fenêtres de changement, une segmentation et une surveillance qui respectent les contraintes de disponibilité et de sécurité. Recherchez des prestataires ayant une expérience spécifique dans les environnements industriels et qui comprennent que la continuité de la production est la priorité. Les meilleures entreprises de cybersécurité de Pune disposeront de procédures documentées pour travailler dans les délais de maintenance et de protocoles d'urgence qui ne compromettent pas la sécurité ou la production.

Pourquoi les projets d’inspection visuelle stagnent-ils ?

La plupart stagnent en raison d'une capture de données incohérente, de goulots d'étranglement en matière d'étiquetage, de dérives, de lacunes d'intégration et d'une faible appropriation opérationnelle/sécurité à la périphérie. Les mises en œuvre réussies nécessitent des procédures opérationnelles standardisées pour la capture des données, des flux de travail d'étiquetage efficaces, une surveillance régulière des modèles, une intégration appropriée avec les systèmes existants et une propriété claire des aspects de sécurité et opérationnels.

Comment puis-je évaluer les capacités de l’environnement hybride d’un fournisseur ?

Évaluez leur capacité à fournir des contrôles de sécurité et une gouvernance cohérents dans les environnements sur site et cloud. Demandez des exemples spécifiques de déploiements hybrides, leur approche de la gestion des identités dans tous les environnements et la manière dont ils gèrent la protection des données pour les charges de travail qui couvrent les deux domaines. Les meilleurs fournisseurs disposeront d’architectures de référence et d’études de cas démontrant des mises en œuvre réussies de sécurité hybride.

Choisir le bon partenaire de cybersécurité pour votre avenir industriel

Choisir parmi les entreprises de cybersécurité à Pune nécessite une évaluation minutieuse de leur capacité à combler le fossé IT/OT tout en respectant les contraintes opérationnelles. Le bon partenaire comprendra à la fois les exigences techniques de sécurité et les impératifs commerciaux des opérations industrielles. Ils fourniront des solutions qui protègent vos actifs numériques sans compromettre la production ou la sécurité.

En appliquant le cadre d'évaluation et les approches de mise en œuvre décrites dans ce guide, vous pouvez sélectionner un partenaire de cybersécurité qui vous aidera à sécuriser vos opérations aujourd'hui tout en permettant votre parcours de transformation numérique pour demain.

Prêt à sécuriser vos opérations industrielles ?

Contactez Opsio dès aujourd'hui pour discuter de vos besoins spécifiques en matière de sécurité et de la manière dont nous pouvons vous aider à protéger vos opérations tout en permettant la transformation numérique.

Contacter Opsio

Editorial standards: This article was written by a certified practitioner and peer-reviewed by our engineering team. We update content quarterly to ensure technical accuracy. Opsio maintains editorial independence — we recommend solutions based on technical merit, not commercial relationships.