Portée et objectifs : trouver le bon partenaire de cybersécurité dans Mumbai

Ce guide aide les responsables de la sécurité des entreprises à dresser une liste restreinte d'entreprises de cybersécurité en Mumbai qui fournissent des résultats mesurables plutôt que de simplement mettre en œuvre des outils. Nous nous concentrerons spécifiquement sur la sécurisation des environnements complexes qui incluent une technologie opérationnelle et des systèmes d'inspection visuelle AI à la périphérie.

Ce que couvre ce guide

- Construire une liste restreinte avec des critères d'évaluation mesurables

- Éviter les propositions axées sur les outils qui ne produisent pas de résultats commerciaux

- Comprendre pourquoi les défis de sécurité liés à l'inspection visuelle persistent

- Obtenir une liste de contrôle d'appel d'offres prête à l'emploi pour les fournisseurs Mumbai

- Identifier des partenaires qui comprennent le paysage de la sécurité industrielle de Mumbai

Critères de sélection clés

- Maturité de la réponse aux incidents avec une expertise spécifique Mumbai

- Opérations de réponse soutenues par SLA avec des métriques claires

- Des cadres de gouvernance conformes aux réglementations indiennes

- Capacités d’infrastructure hybride sécurisée

- Expérience en matière de sécurité technologique opérationnelle

Ce qu'il faut prioriser : l'objectif de sécurité d'entreprise Mumbai

Les entreprises Mumbai ont des priorités de sécurité spécifiques qui diffèrent des autres régions en raison de la position de la ville en tant que centre financier et industriel de India. Lorsque vous évaluez les entreprises de cybersécurité en Mumbai, concentrez-vous sur ces capacités critiques :

Maturité de la réponse aux incidents

Recherchez des fournisseurs disposant de playbooks IR documentés spécifiques aux secteurs industriels de Mumbai. Ils doivent proposer des modèles de communication aux dirigeants conformes aux exigences réglementaires indiennes et démontrer une expérience dans la gestion d'incidents dans des environnements similaires.

Demandez à vos partenaires potentiels : « Pouvez-vous partager un exemple simplifié de la façon dont vous avez géré un incident de sécurité OT pour un fabricant basé sur Mumbai ? »

SLA-Opérations soutenues

Exigez des accords de niveau de service clairs avec des mesures mesurables pour les délais d’accusé de réception, de tri et de confinement. L’environnement opérationnel de Mumbai 24 heures sur 24 et 7 jours sur 7 nécessite une couverture 24 heures sur 24 avec une présence locale pour les incidents critiques.

Vérifiez que les SLA incluent des dispositions spécifiques pour les environnements technologiques opérationnels et les scénarios d’informatique de pointe.

Gouvernance et gestion des risques

Les partenaires efficaces tiennent à jour des registres de risques complets et sont clairement responsables des mesures correctives. Ils doivent démontrer une compréhension des exigences de conformité spécifiques à Mumbai, notamment RBI, CERT-In et les réglementations spécifiques au secteur.

Évaluez leur approche en matière de quantification des risques et la manière dont ils traduisent les résultats techniques en langage d’impact commercial.

compliance-documentation.jpeg 1152w" sizes="(max-width: 750px) 100vw, 750px" />

compliance-documentation.jpeg 1152w" sizes="(max-width: 750px) 100vw, 750px" />

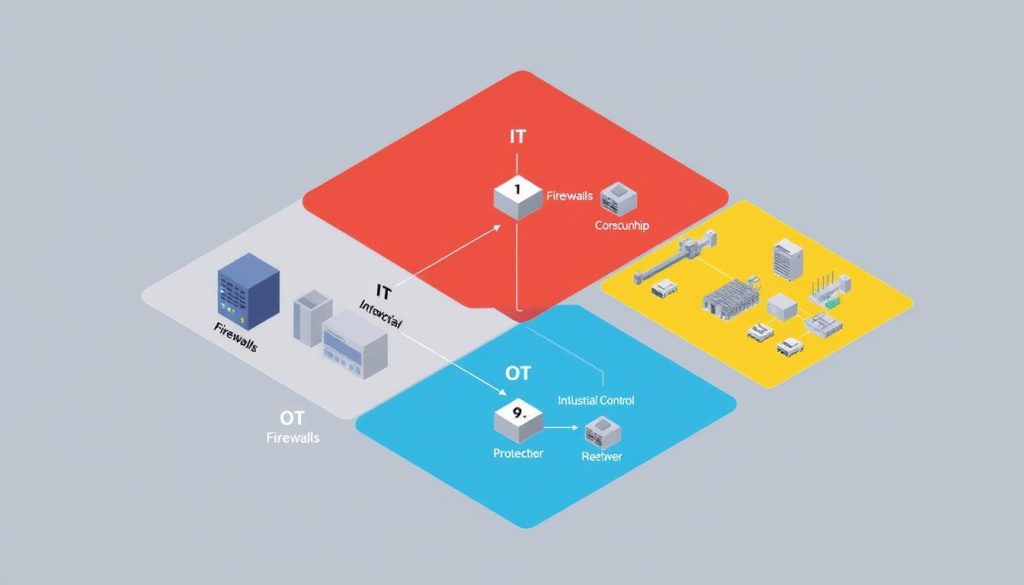

Infrastructure hybride sécurisée : la base des entreprises Mumbai

Alors que les organisations Mumbai adoptent des environnements hybrides couvrant les centres de données traditionnels, les services cloud et la technologie opérationnelle, les partenaires de sécurité doivent démontrer leur expertise dans :

Gestion des identités et des accès

Des solutions d'identité unifiées qui fonctionnent dans les environnements IT et OT, avec une gestion des accès privilégiés adaptée aux besoins opérationnels de Mumbai. Recherchez de l’expérience dans la mise en œuvre d’architectures Zero Trust adaptées aux systèmes industriels existants.

Journalisation et surveillance complètes

Visibilité de bout en bout sur les environnements hybrides avec une surveillance spécialisée pour les protocoles industriels et les systèmes AI. Les partenaires efficaces peuvent démontrer comment ils corrèlent les événements dans ces divers environnements pour détecter les menaces sophistiquées.

Segmentation du réseau

Méthodologies éprouvées pour isoler les systèmes d’inspection visuelle OT et AI critiques des réseaux informatiques généraux, avec des capacités de micro-segmentation qui n’entravent pas l’efficacité opérationnelle. Le secteur manufacturier de Mumbai nécessite une attention particulière pour maintenir la disponibilité de la production.

Contrôle des modifications et gestion de la configuration

Des processus rigoureux de gestion des changements dans les environnements hybrides, avec une attention particulière aux exigences de stabilité de la technologie opérationnelle. Recherchez des partenaires qui comprennent l’équilibre entre sécurité et continuité opérationnelle.

Principaux obstacles à une sécurité efficace dans les environnements industriels de Mumbai

Lors de l'évaluation des entreprises de cybersécurité en Mumbai, comprenez les défis courants qui ont un impact sur l'efficacité de la sécurité dans les environnements opérationnels avec les systèmes d'inspection visuelle AI :

Dérive et incohérence des données

Les systèmes d'inspection visuelle AI souffrent de dérives de modèles et d'incohérences de données, créant à la fois des risques de sécurité et des risques opérationnels. De nombreux fournisseurs de sécurité ne parviennent pas à aborder l’intersection de l’intégrité AI et de la surveillance de la sécurité.

Cela conduit à des angles morts où les modèles compromis ou les données manipulées peuvent passer inaperçus, affectant potentiellement la qualité et la sécurité des produits.

Contraintes de disponibilité Edge

Les environnements informatiques de pointe dans les usines Mumbai sont confrontés à des exigences de disponibilité strictes que les approches de sécurité traditionnelles perturbent souvent. Les solutions de sécurité doivent s'adapter à ces contraintes tout en offrant une protection adéquate.

Recherchez des partenaires capables de démontrer comment leurs contrôles de sécurité fonctionnent dans le cadre des paramètres de performances et de disponibilité des environnements industriels.

Lacunes d’intégration du flux de travail

Une mauvaise intégration entre les outils de sécurité et les workflows opérationnels (gestion de la qualité, ITSM) crée des frictions qui nuisent à l’adoption. Une sécurité efficace nécessite une intégration transparente dans les processus existants.

Demandez à vos partenaires potentiels comment ils ont réussi à intégrer les contrôles de sécurité dans les flux de fabrication sans perturber les opérations.

Principes fondamentaux de la sécurité Edge

De nombreuses installations Mumbai ont du mal à respecter les règles de sécurité de base pour les appareils de périphérie : gestion des informations d'identification, correctifs et segmentation du réseau. Ces principes fondamentaux doivent être abordés avant que des mesures de sécurité avancées puissent être efficaces.

Opérations de sécurité cloisonnées

Les opérations de sécurité déconnectées entre les systèmes IT, OT et AI créent des lacunes de visibilité que les attaquants sophistiqués exploitent. Une surveillance unifiée de la sécurité dans ces domaines est essentielle mais rarement mise en œuvre de manière efficace.

Équilibre entre conformité et sécurité

De nombreuses organisations Mumbai se concentrent sur les cases à cocher de conformité plutôt que sur les résultats réels en matière de sécurité. Les meilleurs partenaires vous aident à réaliser ces deux objectifs sans les traiter comme des initiatives distinctes.

visual inspection system in Mumbai manufacturing facility with security monitoring" src="https://opsiocloud.com/wp-content/uploads/2025/12/AI-visual-inspection-system-in-Mumbai-manufacturing-facility-with-security-monitoring-1024x585.jpeg" alt="Système d'inspection visuelle AI dans l'usine de fabrication Mumbai avec surveillance de sécurité" width="750" height="428" srcset="https://opsiocloud.com/wp-content/uploads/2025/12/AI-visual-inspection-system-in-Mumbai-manufacturing-facility-with-security-monitoring-1024x585.jpeg 1024w, https://opsiocloud.com/wp-content/uploads/2025/12/AI-visual-inspection-system-in-Mumbai-manufacturing-facility-with-security-monitoring-300x171.jpeg 300w, https://opsiocloud.com/wp-content/uploads/2025/12/AI-visual-inspection-system-in-Mumbai-manufacturing-facility-with-security-monitoring-768x439.jpeg 768w, https://opsiocloud.com/wp-content/uploads/2025/12/AI-visual-inspection-system-in-Mumbai-manufacturing-facility-with-security-monitoring.jpeg 1344w" sizes="(max-width: 750px) 100vw, 750px" />

Solutions efficaces proposées par les principales entreprises de cybersécurité en Mumbai

Les partenaires de sécurité les plus compétents de Mumbai proposent des solutions intégrées qui répondent aux défis uniques liés à la sécurisation de la technologie opérationnelle et des systèmes d'inspection visuelle AI :

MLOps + Intégration de sécurité

Les principaux fournisseurs mettent en œuvre les pratiques MLOps avec des contrôles de sécurité intégrés pour surveiller la dérive des modèles, l'empoisonnement des données et les attaques contradictoires contre les systèmes d'inspection visuelle AI. Cette approche maintient à la fois la sécurité et l’intégrité AI.

Recherchez des partenaires qui peuvent démontrer une expérience dans la sécurisation des systèmes de vision par ordinateur dans des environnements de fabrication, avec des exemples spécifiques du secteur industriel de Mumbai.

Architecture de périphérie sécurisée

Une sécurité efficace pour les environnements Edge commence par une configuration de base sécurisée, une micro-segmentation du réseau et une surveillance continue adaptée aux contraintes de la technologie opérationnelle.

Les meilleurs partenaires de sécurité Mumbai mettent en œuvre ces contrôles sans compromettre les performances ou la fiabilité du système, en utilisant des techniques telles que la surveillance passive et des agents de sécurité optimisés.

Modèle de propriété opérationnelle

Une définition claire des responsabilités en matière de sécurité au sein des équipes informatiques, opérationnelles et commerciales est essentielle pour une gestion efficace des risques. Les principaux fournisseurs de sécurité établissent des cadres de gouvernance qui précisent qui répare quoi et quand.

Cela inclut des flux de travail automatisés qui acheminent les résultats de sécurité vers les équipes appropriées avec des conseils de remédiation contextuels adaptés à leurs capacités.

| Défi de sécurité | Approche traditionnelle | Solution efficace | Résultat attendu |

| AI Intégrité du modèle | Sécurité séparée et surveillance ML | MLSecOps intégré avec détection de dérive | Réduction de 30 à 50 % des faux positifs/négatifs |

| Sécurité des appareils Edge | Contrôles standards de sécurité informatique | Sécurité compatible OT avec surveillance passive | Sécurité améliorée sans impact sur les performances |

| Réponse aux incidents | Playbooks IR génériques | IR spécifique à OT/AI avec expertise Mumbai | Des temps de confinement 40 à 60 % plus rapides |

Security operations dashboard showing integrated IT/OT monitoring in Mumbai facility" src="https://opsiocloud.com/wp-content/uploads/2025/12/Security-operations-dashboard-showing-integrated-ITOT-monitoring-in-Mumbai-facility-1024x585.jpeg" alt="Tableau de bord des opérations de sécurité montrant la surveillance IT/OT intégrée dans l'installation Mumbai" width="750" height="428" srcset="https://opsiocloud.com/wp-content/uploads/2025/12/Security-operations-dashboard-showing-integrated-ITOT-monitoring-in-Mumbai-facility-1024x585.jpeg 1024w, https://opsiocloud.com/wp-content/uploads/2025/12/Security-operations-dashboard-showing-integrated-ITOT-monitoring-in-Mumbai-facility-300x171.jpeg 300w, https://opsiocloud.com/wp-content/uploads/2025/12/Security-operations-dashboard-showing-integrated-ITOT-monitoring-in-Mumbai-facility-768x439.jpeg 768w, https://opsiocloud.com/wp-content/uploads/2025/12/Security-operations-dashboard-showing-integrated-ITOT-monitoring-in-Mumbai-facility.jpeg 1344w" sizes="(max-width: 750px) 100vw, 750px" />

Mesurer le succès : indicateurs de performance clés pour les partenaires de sécurité Mumbai

Lorsque vous évaluez les entreprises de cybersécurité en Mumbai, établissez des mesures claires pour mesurer leur efficacité. Les KPI suivants fournissent un cadre pour évaluer les performances des partenaires de sécurité dans les environnements de technologie opérationnelle et d'inspection visuelle AI :

Efficacité de la détection des menaces

- Temps moyen de détection (MTTD) amélioré de30 à 60 %

- Réduction des faux positifs de40 à 70 %

- Couverture des systèmes IT, OT et AI

- Détection des acteurs menaçants spécifiques à Mumbai

Impact opérationnel

- Zéro panne induite par la sécurité dans les environnements OT

- Les faux rejets du modèle AI ont été réduits de20 à 40 %

- Surcharge de performances du contrôle de sécurité

- Correction automatisée des problèmes courants

Efficacité de la gestion des risques

- Fermeture d'une vulnérabilité élevée/critique dans SLA

- Exactitude et exhaustivité du registre des risques

- Amélioration de la posture de conformité

- Quantification des risques alignée sur l'entreprise

Processus de sélection : évaluation des entreprises de cybersécurité en Mumbai

Suivez cette approche structurée pour identifier et sélectionner le bon partenaire de cybersécurité pour votre entreprise Mumbai, en particulier lors de la sécurisation de la technologie opérationnelle et des systèmes d'inspection visuelle AI :

Évaluation initiale

- Définissez vos exigences de sécurité spécifiques pour les systèmes IT, OT et AI

- Identifier les fournisseurs basés sur Mumbai possédant une expérience pertinente dans le secteur

- Examiner des études de cas spécifiques à des clients manufacturiers ou industriels

- Évaluer leur compréhension du paysage réglementaire de Mumbai

- Évaluer leur présence locale et leurs capacités de réponse

Évaluation technique

- Demander des approches techniques détaillées pour sécuriser les environnements OT

- Évaluer leurs capacités de sécurité AI, notamment pour l'inspection visuelle

- Évaluer leurs capacités d'intégration avec les systèmes existants

- Consultez leurs playbooks de réponse aux incidents pour les scénarios OT

- Examiner leur approche en matière de surveillance de la sécurité dans tous les domaines

Alignement opérationnel

- Vérifiez que les SLA correspondent à vos exigences opérationnelles

- Évaluer leur compréhension des contraintes de fabrication

- Évaluer leur approche pour équilibrer la sécurité et la disponibilité

- Examinez leur processus de gestion des modifications de sécurité dans OT

- Confirmez leur capacité à travailler avec vos équipes existantes

Sélection finale

- Effectuer des vérifications de références auprès d'entreprises Mumbai similaires

- Évaluer les conditions commerciales et la structure tarifaire

- Évaluer l'adéquation culturelle et l'approche de communication

- Examiner les procédures de gouvernance et de remontée d'informations

- Confirmer les capacités de mesure et de reporting

Liste de contrôle de la demande de propositions pour les entreprises Mumbai

Utilisez cette liste de contrôle lors de l'élaboration d'appels d'offres pour les entreprises de cybersécurité en Mumbai afin de garantir une couverture complète de la technologie opérationnelle et des exigences de sécurité en matière d'inspection visuelle AI :

Exigences de sécurité OT

- Capacités de surveillance des protocoles industriels

- Expérience avec le secteur manufacturier de Mumbai

- Approches de surveillance passive pour les systèmes sensibles

- Gestion des vulnérabilités spécifiques à l'OT

- Expertise en segmentation de réseaux industriels

AI Sécurité du système

- Surveillance de l'intégrité du modèle AI

- Contrôles de sécurité du pipeline de données

- Expérience avec les systèmes d'inspection visuelle

- Détection des attaques contradictoires

- Implications en matière de sécurité de la dérive du modèle

Exigences opérationnelles

- Capacités de réponse aux incidents basées sur Mumbai

- Garanties d'impact sur les performances

- Gestion du changement pour les environnements OT

- Intégration avec les flux de travail existants

- Formation des opérationnels

Étude de cas : Sécuriser l'inspection visuelle AI dans la fabrication Mumbai

Un fabricant leader de Mumbai a mis en œuvre l'inspection visuelle basée sur AI sur plusieurs lignes de production, mais a été confronté à des problèmes de sécurité et de fiabilité. Voici comment ils se sont associés à un fournisseur local de cybersécurité pour résoudre ces problèmes :

Défis

- Faux rejets fréquents dus à la dérive du modèle et à l'incohérence des données

- Failles de sécurité dans les appareils de périphérie exécutant l’inférence AI

- Manque de visibilité sur les falsifications ou attaques potentielles

- Contraintes opérationnelles empêchant les approches de sécurité traditionnelles

- Exigences de conformité en matière d'intégrité des données

Solution mise en œuvre

- Plateforme MLSecOps intégrée avec surveillance de la sécurité

- Architecture de périphérie sécurisée avec micro-segmentation

- Surveillance passive du réseau pour les environnements OT

- Détection automatisée des dérives avec corrélation de sécurité

- Playbooks personnalisés de réponse aux incidents pour les systèmes AI

Approche de mise en œuvre

Le partenaire de sécurité a commencé par une évaluation complète de l'infrastructure d'inspection visuelle AI, identifiant les failles de sécurité et les contraintes opérationnelles. Ils ont mis en œuvre une approche progressive qui a donné la priorité aux contrôles ayant un impact opérationnel minimal tout en évoluant vers une sécurité complète.

La clé du succès a été l'intégration de la surveillance de la sécurité aux flux de travail de gestion de la qualité existants, garantissant que les événements de sécurité étaient corrélés aux impacts sur la production pour une priorisation appropriée.

Résultats obtenus

- Les faux rejets ont été réduits de 35 % grâce à une meilleure intégrité du modèle

- Les incidents de sécurité sont détectés 45 % plus rapidement grâce à la surveillance intégrée

- Zéro interruption de production liée à la sécurité

- Exigences de conformité satisfaites grâce au reporting automatisé

- Établissement d'un modèle de propriété clair pour les résultats de sécurité

Conclusion : sélectionner le bon partenaire de cybersécurité en Mumbai

Les entreprises Mumbai sont confrontées à des défis uniques pour sécuriser des environnements complexes qui couvrent l'informatique traditionnelle, la technologie opérationnelle et les systèmes AI émergents. Le bon partenaire en cybersécurité doit comprendre ces défis et fournir des résultats mesurables plutôt que de simplement mettre en œuvre des outils.

Lorsque vous évaluez les entreprises de cybersécurité en Mumbai, donnez la priorité à celles qui ont :

- Expérience avérée dans la sécurisation de la technologie opérationnelle dans le secteur industriel de Mumbai

- Capacités spécialisées pour la sécurité du système AI, en particulier l'inspection visuelle

- Résultats mesurables alignés sur les exigences de sécurité et opérationnelles

- Présence locale avec des capacités de réponse rapide aux incidents critiques

- Approche globale couvrant les personnes, les processus et la technologie

En suivant les conseils de ce guide de l'acheteur, vous pouvez identifier des partenaires capables de répondre à vos besoins de sécurité spécifiques tout en soutenant vos objectifs commerciaux. N’oubliez pas qu’une sécurité efficace ne consiste pas seulement à prévenir les violations : il s’agit également de permettre à votre organisation de fonctionner en toute confiance dans un paysage de menaces de plus en plus complexe.

Prêt à sécuriser votre environnement d'entreprise ?

Notre équipe est spécialisée dans la sécurisation d’environnements complexes comprenant la technologie opérationnelle et les systèmes d’inspection visuelle AI. Contactez-nous pour une évaluation de sécurité complète adaptée à votre entreprise Mumbai.

Contactez nos experts en sécurité

Foire aux questions

Qu’est-ce qui rend le paysage de la cybersécurité de Mumbai unique ?

La position de Mumbai en tant que centre financier et industriel de India crée des défis de sécurité uniques. La ville abrite des infrastructures critiques dans les secteurs bancaire, manufacturier et logistique, ce qui en fait une cible de grande valeur pour les acteurs malveillants sophistiqués. De plus, la transformation numérique rapide de Mumbai a créé des environnements hybrides complexes qui couvrent l’informatique traditionnelle, les services cloud, la technologie opérationnelle et les systèmes AI, nécessitant tous des approches de sécurité spécialisées.

Comment devrions-nous évaluer les capacités OT d’un partenaire de sécurité ?

Recherchez une expérience démontrée dans des environnements industriels similaires dans Mumbai, y compris des études de cas et des clients de référence. Évaluez leur compréhension des protocoles industriels, des approches de surveillance passive et des procédures de réponse aux incidents spécifiques à l'OT. Renseignez-vous sur leur approche pour équilibrer la sécurité avec les exigences opérationnelles et vérifiez qu'ils disposent de ressources locales familiarisées avec le secteur industriel de Mumbai.

Quelles considérations de sécurité sont propres aux systèmes d’inspection visuelle AI ?

Les systèmes d'inspection visuelle AI sont confrontés à des menaces, notamment l'empoisonnement des modèles, les attaques contradictoires et les problèmes d'intégrité des données. La sécurité doit couvrir l'ensemble du pipeline, depuis la collecte de données jusqu'à la formation et l'inférence des modèles. Recherchez des partenaires qui comprennent à la fois les opérations et la sécurité de AI, avec des capacités pour surveiller la dérive du modèle, détecter les falsifications et sécuriser les appareils périphériques exécutant des charges de travail d'inférence, tout en maintenant les performances du système.