Ce que ce guide vous aidera à faire

Aligner les parties prenantes

Mettez vos équipes de sécurité, d’exploitation et de développement sur la même longueur d’onde avec des définitions claires du périmètre et des indicateurs de réussite qui comptent pour chaque groupe.

Évaluer les fournisseurs

Utilisez notre liste de contrôle prête pour l'approvisionnement pour évaluer les entreprises de cybersécurité en Hyderabad en fonction de leurs capacités qui correspondent à vos besoins spécifiques.

Fixer des objectifs réalistes

Tirez parti des références du secteur et des exemples de mesures pour établir des objectifs réalisables en matière de sécurité et d’amélioration opérationnelle.

Prêt à trouver votre partenaire de sécurité idéal ?

Nos experts peuvent vous aider à naviguer dans le paysage complexe des fournisseurs de cybersécurité en Hyderabad.

Tableau de bord des fournisseurs : évaluation des entreprises de cybersécurité Hyderabad

Lorsque vous évaluez des partenaires de sécurité potentiels, regardez au-delà des capacités générales pour évaluer ces domaines spécifiques qui ont un impact sur votre réussite opérationnelle :

| Zone de capacité | Critères d'évaluation clés | Pourquoi c'est important |

| MDR/SOC Maturité | Capacités de réglage des alertes, niveau d'automatisation, SLA de réponse, fréquence de recherche des menaces | Réduit la fatigue des alertes et garantit une réponse rapide aux menaces réelles affectant vos systèmes critiques |

| Sécurité du cloud | Gestion des identités, surveillance de la posture, protection des charges de travail, journalisation complète | Sécurise votre environnement hybride tout en conservant une flexibilité opérationnelle |

| Réponse aux incidents | Options de rétention, manuels de jeu documentés, fréquence des exercices sur table, capacités de récupération | Minimise les dommages et les temps d'arrêt en cas d'incidents |

| Gouvernance | Qualité QBR, tenue du registre des risques, clarté de la propriété des mesures correctives | Garantit la responsabilité et l’amélioration continue de votre posture de sécurité |

| Capacité Edge/OT | Expertise en segmentation de réseau, méthodes d'accès sécurisées, gestion des fenêtres de correctifs | Protège la technologie opérationnelle et les appareils de pointe sans perturber la production |

« Les entreprises de cybersécurité les plus efficaces Hyderabad ne se contentent pas d'identifier les menaces : elles comprennent vos contraintes opérationnelles et conçoivent des contrôles de sécurité qui fonctionnent en fonction de celles-ci.

— Directeur des opérations de sécurité, secteur manufacturier

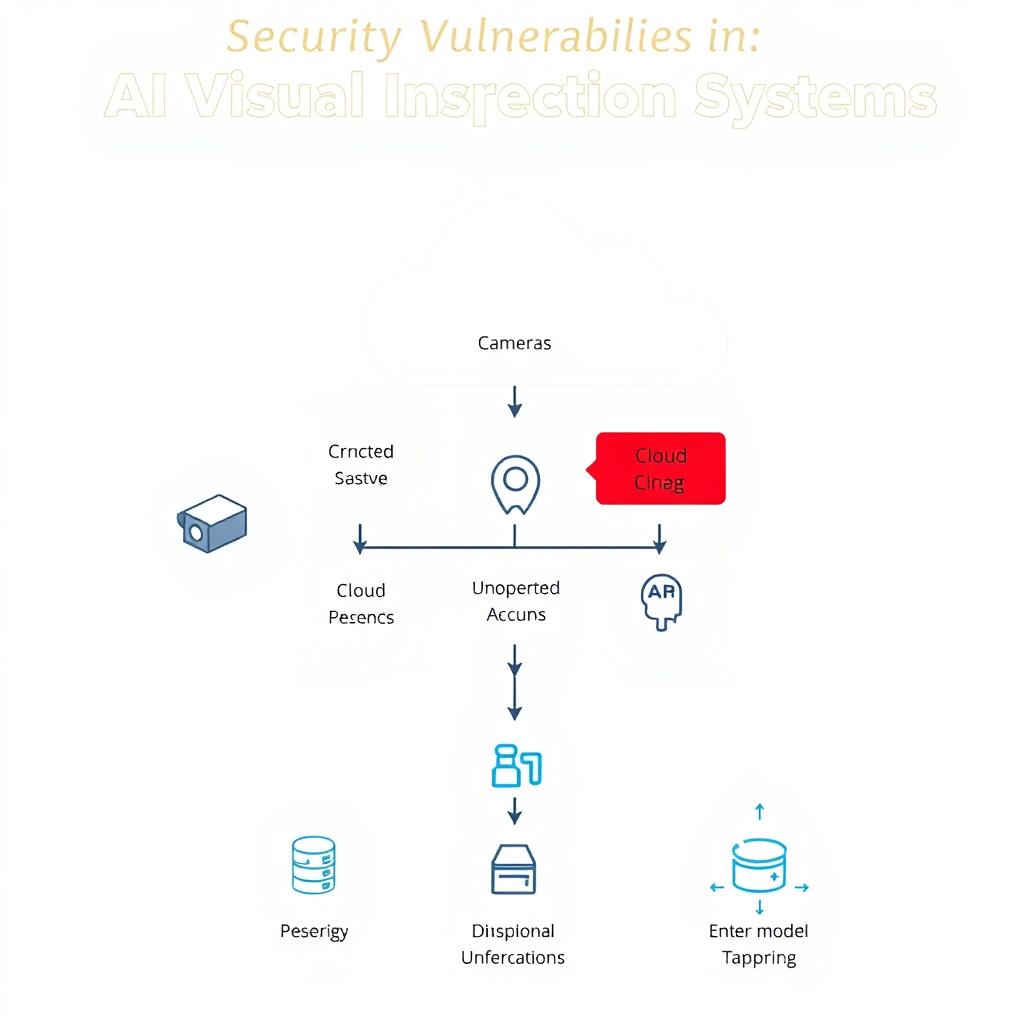

Sécurité de l'inspection visuelle : un défi crucial pour les équipes Hyderabad

Les systèmes d'inspection visuelle alimentés par AI présentent des défis de sécurité uniques que de nombreux fournisseurs de cybersécurité ne parviennent pas à résoudre efficacement. Comprendre ces barrières est essentiel pour sélectionner un partenaire possédant la bonne expertise.

Pourquoi la sécurité de l'inspection visuelle continue d'échouer

- Capture incohérente + étiquetage subjectif :Une mauvaise hygiène des données entraîne une dérive des modèles et des failles de sécurité potentielles dans la manière dont les systèmes traitent les informations visuelles.

- Dérive sans surveillance :Les modèles évoluent au fil du temps sans surveillance appropriée, créant des vulnérabilités à la fois en matière de qualité et de sécurité.

- Contraintes de bord :Les ressources informatiques limitées à la périphérie entraînent des compromis en matière de sécurité et une mauvaise gestion du cycle de vie.

- Lacunes d’intégration :Les flux de travail déconnectés entre les systèmes visuels et les processus métier créent des angles morts en matière de sécurité.

- Lacunes de sécurité à la périphérie :Les appareils Edge manquent souvent de mécanismes d’authentification, de chiffrement et de mise à jour appropriés.

Meilleures pratiques pour une inspection visuelle sécurisée

Produit l'inspection

- Implémenter un versioning approprié

- Établir des protocoles de surveillance

- Définir une cadence régulière de recyclage

- Modifications du modèle de document

Sécuriser les pipelines

- Appliquer des contrôles d'accès stricts

- Implémenter la segmentation du réseau

- Maintenir une journalisation d'audit complète

- Canaux de déploiement de modèles sécurisés

Flux de travail en boucle fermée

- Défaut → Décision → Action

- Mécanismes de rétroaction sécurisés

- Chemins de correction authentifiés

- Suivi d'exécution vérifié

Le processus de sélection : trouver le bon partenaire de cybersécurité

Suivez cette approche structurée pour évaluer et sélectionner parmi les entreprises de cybersécurité de Hyderabad :

- Définissez vos exigences de sécurité :Documentez vos besoins spécifiques dans les environnements technologiques cloud, de périphérie et opérationnels.

- Créez une liste restreinte de fournisseurs :Identifiez les fournisseurs possédant une expérience pertinente dans votre secteur et votre pile technologique.

- Effectuer une évaluation des capacités :Utilisez le tableau de bord du fournisseur pour évaluer les capacités de chaque fournisseur.

- Vérifier les références :Parlez avec des clients existants ayant des exigences similaires aux vôtres.

- Évaluer l’adéquation culturelle :Assurez-vous que le style de travail du fournisseur s’aligne sur l’approche de votre équipe.

- Consultez les conditions commerciales :Comparez les modèles de tarification, les SLA et la flexibilité des contrats.

- Faites votre sélection :Choisissez le partenaire qui répond le mieux à vos exigences techniques, opérationnelles et commerciales.

Besoin d'aide avec votre processus de sélection ?

Nos experts peuvent vous guider dans l’évaluation des fournisseurs de cybersécurité en fonction de vos besoins spécifiques.

Fixer des objectifs KPI réalistes

Lors de la mise en œuvre de solutions de sécurité avec le partenaire de votre choix, ces améliorations de référence peuvent vous aider à définir des attentes réalistes :

Repères d'amélioration des performances

Basé sur les moyennes du secteur pour les organisations de Hyderabad

Amélioration du MTTR 25-50% Amélioration de la conformité des correctifs 20-40% Réduction des faux rejets 20-40% Réduction du bruit d'alerte 40-60% Temps de réponse aux incidents 30-50%Conseil de pro :Lorsque vous établissez des KPI avec votre partenaire de sécurité, concentrez-vous sur les mesures qui correspondent aux résultats commerciaux plutôt que sur de simples mesures techniques. Par exemple, suivez le « délai de restauration des services commerciaux critiques » plutôt que simplement le « délai de réponse aux incidents ».

Pièges courants lors de la sélection de partenaires de cybersécurité

Que rechercher

- Expérience avérée avec des piles technologiques similaires

- Communication claire sur les limitations

- Procédures de remontée transparentes

- Méthodologie documentée pour les évaluations de sécurité

- Modèles d'engagement flexibles

- Présence locale avec une expertise mondiale

Ce qu'il faut éviter

- Solutions de sécurité universelles

- Des SLA vagues sans mesures spécifiques

- Dépendance excessive à l'égard d'outils automatisés sans expertise humaine

- Expérience limitée avec les réglementations de votre secteur

- Mauvaises pratiques de documentation

- Incapacité à s'adapter à vos contraintes opérationnelles

Foire aux questions

Comment les entreprises de cybersécurité de Hyderabad fixent-elles généralement le prix de leurs services ?

La plupart des fournisseurs proposent soit des modèles basés sur un abonnement (frais mensuels/annuels basés sur la portée), soit une tarification basée sur le projet pour des évaluations ou des mises en œuvre spécifiques. Pour les services continus tels que MDR (Managed Detection and Response), attendez-vous à une tarification par appareil ou par utilisateur avec des niveaux de service échelonnés. Les accords d'entreprise varient généralement entre 15 000 et 50 000 ₹ par an, en fonction de la taille et de la portée de l'organisation.

Quelles certifications dois-je rechercher lors de l’évaluation des fournisseurs de cybersécurité ?

Recherchez des organisations détenant la certification ISO 27001 et du personnel détenant des informations d'identification pertinentes telles que CISSP, CISM, CEH, OSCP et des certifications spécifiques au cloud (AWS Security, Azure Security). Pour la sécurité AI et ML, les spécialistes certifiés en éthique et sécurité AI sont de plus en plus précieux. Une expertise en conformité spécifique à l’industrie (HIPAA, PCI DSS, GDPR) est essentielle si vous opérez dans des secteurs réglementés.

Comment puis-je évaluer l’expertise d’un fournisseur en matière de sécurisation des systèmes AI et ML ?

Demandez des études de cas de leur travail avec les systèmes AI, en particulier une inspection visuelle si cela correspond à vos besoins. Renseignez-vous sur leur approche en matière de sécurité des modèles, de protection du pipeline de données et de surveillance des dérives. Évaluez leur compréhension des menaces spécifiques à AI telles que l'empoisonnement des modèles, les attaques contradictoires et la manipulation des données de formation. Les meilleurs fournisseurs démontreront à la fois une expertise technique en matière de sécurité et une compréhension des exigences opérationnelles de AI.

Que doit inclure un accord de niveau de service de cybersécurité (SLA) ?

Les SLA complets doivent inclure : des engagements en matière de temps de réponse pour différents niveaux de gravité, des objectifs de temps de résolution, des procédures de remontée d'informations, la fréquence et le format des rapports, des garanties de disponibilité des outils de sécurité, la fréquence de recherche des menaces et les responsabilités de remédiation. Assurez-vous que le SLA inclut des pénalités en cas de non-conformité et définit clairement la manière dont les performances sont mesurées et rapportées.

Conclusion : prendre votre décision finale

La sélection du bon partenaire de cybersécurité dans Hyderabad nécessite un équilibre entre les capacités techniques, la compréhension opérationnelle et les considérations commerciales. Les meilleurs fournisseurs démontreront non seulement une expertise en matière de sécurité, mais également une compréhension de votre contexte commercial spécifique et de vos contraintes opérationnelles.

En utilisant le cadre d'évaluation et les bonnes pratiques décrites dans ce guide, vous pouvez identifier un partenaire qui vous aidera à créer une sécurité robuste pour l'ensemble de votre pile technologique, de l'infrastructure cloud aux appareils de périphérie et aux systèmes AI.

N’oubliez pas qu’une sécurité efficace est un parcours continu et non une mise en œuvre ponctuelle. Choisissez un partenaire qui peut évoluer avec vous et s'adapter à l'évolution de vos besoins en matière de sécurité.

Prêt à sécuriser votre entreprise ?

Notre équipe d'experts peut vous aider à mettre en œuvre les solutions de sécurité adaptées à vos besoins uniques, avec une expertise spécialisée dans les charges de travail AI et les systèmes d'inspection visuelle.