Que sont les instructions CERT-In (et qui doit s'y conformer)

Cadre CERT-In Directions 2022 : domaines de conformité clés pour les MSPLes directives 2022 du CERT-In (Indian Computer Emergency Response Team), publiées le 28 avril 2022, en vertu de l'article 70B de la loi de 2000 sur les technologies de l'information, établissent des pratiques obligatoires de déclaration des incidents de cybersécurité et de sécurité de l'information pour un large éventail d'entités opérant dans India. Ces orientations élargissent considérablement la portée et la spécificité des exigences de conformité en matière de cybersécurité.

Les directives s'appliquent à un large éventail d'organisations, notamment :

- Fournisseurs de services (y compris les fournisseurs de services gérés)

- Intermédiaires

- Centres de données

- Personnes morales

- Fournisseurs de serveurs privés virtuels (VPS)

- Fournisseurs de services cloud

- Fournisseurs de services de réseau privé virtuel (VPN)

- Fournisseurs de services d'actifs virtuels

- Fournisseurs d'échange d'actifs virtuels

- Fournisseurs de portefeuilles dépositaires

- Organisations gouvernementales

Pour les fournisseurs de services gérés en particulier, ces orientations créent à la fois des obligations de conformité et de nouvelles opportunités de services. Les MSP doivent non seulement garantir que leurs propres opérations sont conformes aux directives, mais également aider leurs clients à mettre en œuvre des pratiques de sécurité conformes. Cette double responsabilité rend la compréhension des exigences techniques et opérationnelles particulièrement critique.

Les directives sont juridiquement contraignantes en vertu de la loi indienne, leur non-respect pouvant entraîner des sanctions en vertu de la loi informatique. Pour les MSP, cela crée à la fois un impératif de conformité et une opportunité stratégique de développer et de fournir des services de conformité CERT-In aux clients qui répondent à ces exigences.

Les 5 exigences opérationnelles que les MSP doivent concevoir pour

1. Délais de déclaration des incidents et conception de la procédure d'escalade

L’exigence la plus urgente des instructions CERT-In est le délai obligatoire de signalement d’incident de 6 heures. Les MSP doivent concevoir leurs opérations de sécurité pour détecter, valider et signaler les incidents de cybersécurité au CERT-In dans cette fenêtre étroite. Cela nécessite :

- Capacités de détection des incidentsqui fonctionnent 24h/24 et 7j/7 dans tous les environnements gérés

- Critères clairs de classification des incidentsidentifier les événements à signaler

- Chemins d'escalade définisavec des décideurs désignés autorisés à déclencher des rapports

- Mécanismes de reporting basés sur des modèlesqui peut être rapidement renseigné avec les détails de l'incident

- Processus de reporting multi-locatairesqui clarifient les responsabilités entre les MSP et leurs clients

Les incidents à signaler incluent l'analyse ciblée des systèmes critiques, les systèmes critiques compromis, l'accès non autorisé aux systèmes informatiques, les dégradations de sites Web, les déploiements de logiciels malveillants, le vol d'identité, les attaques de phishing, les DDoS, les incidents de ransomware et les violations de données. Les MSP doivent établir des critères clairs pour chaque catégorie afin de garantir la cohérence des rapports.

2. Architecture de conservation des journaux (magasin central de journaux + contrôles de falsification)

Le CERT-In Directions exige la tenue de journaux de tous les systèmes TIC pendant une période continue de 180 jours dans la juridiction indienne. Cette exigence nécessite une architecture robuste de gestion des journaux qui comprend :

- Collection complète de journauxde tous les systèmes TIC (serveurs, appareils réseau, outils de sécurité, applications)

- Stockage centralisé des journauxavec une planification de capacité appropriée pour 180 jours de rétention

- Contrôles inviolablespour empêcher toute modification non autorisée des journaux stockés

- Conformité à la souveraineté des donnéess'assurer que les journaux sont stockés dans India

- Standardisation du format des journauxpour faciliter l'analyse et l'enquête

- Contrôles d'accèsrestreindre qui peut afficher, modifier ou supprimer les journaux

Les MSP doivent concevoir leur architecture de conservation des journaux pour équilibrer les performances, les coûts de stockage et les exigences de conformité. Cela implique généralement une approche à plusieurs niveaux avec un stockage à chaud pour les journaux récents et un stockage à froid pour les journaux plus anciens, tout en maintenant la possibilité de recherche et l'intégrité tout au long de la période de conservation de 180 jours.

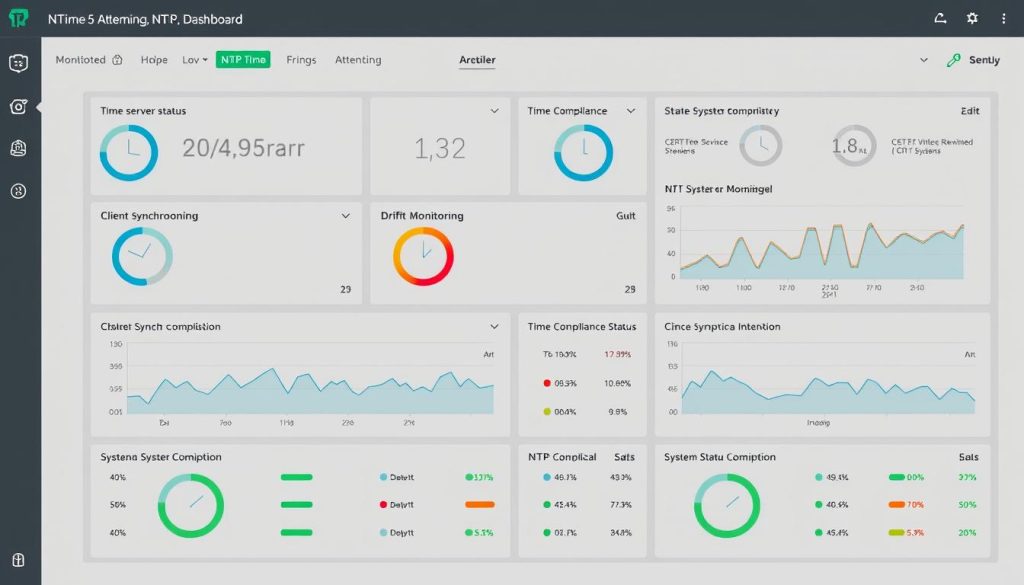

3. Synchronisation temporelle (conception et surveillance NTP)

Les instructions CERT-In exigent que tous les systèmes TIC soient synchronisés avec le serveur NTP (Network Time Protocol) du Centre national d'informatique (NIC) ou du Laboratoire national de physique (NPL), ou avec des serveurs NTP traçables auprès de ces agences. Cette exigence exige :

- Architecture du serveur NTPavec sources de temps primaires et secondaires

- Gestion des configurationspour garantir que tous les systèmes pointent vers des sources de temps conformes

- Surveillance continuede l'état de synchronisation de l'heure sur tous les systèmes gérés

- Détection de dérive et alertepour identifier les systèmes qui ne sont pas synchronisés

- Documentation de la traçabilité des sources de tempspour démontrer la conformité

Une synchronisation précise de l'heure est essentielle pour les opérations de sécurité, car elle garantit que les journaux des différents systèmes peuvent être corrélés lors des enquêtes sur les incidents. Les MSP doivent mettre en œuvre des architectures de synchronisation temporelle et de surveillance robustes pour maintenir la conformité et prendre en charge des opérations de sécurité efficaces.

4. Gestion des données clients / informations abonnés (contrat + processus)

Les instructions CERT-In imposent des exigences spécifiques pour le traitement des informations client, en particulier pour les fournisseurs de services VPN, VPS, cloud et d'actifs virtuels. Bien que l'applicabilité varie selon le type de service, les MSP doivent établir :

- Processus de connaissance de votre client (KYC)adapté aux services fournis

- Collecte et validation des informations clientsflux de travail

- Stockage sécurisé des informations sur les abonnésavec contrôles d'accès appropriés

- Politiques de conservation des donnéesaligné sur l'exigence de 5 ans pour certains types de services

- Clauses contractuellesqui répondent aux exigences en matière de collecte, de conservation et de divulgation d'informations

Les MSP doivent revoir leurs offres de services pour déterminer quels aspects déclenchent les exigences améliorées en matière de KYC et de conservation des informations. Les contrats de service et les avis de confidentialité doivent être mis à jour pour refléter ces exigences tout en maintenant le respect des réglementations en matière de protection des données.

5. Conservation des preuves (tickets, formulaires d'incident, calendriers des dossiers)

Au-delà des exigences spécifiques en matière de conservation des journaux, les MSP doivent établir des pratiques complètes de conservation des preuves pour démontrer leur conformité aux instructions du CERT-In. Cela comprend :

- Documentation du ticket d'incidentavec chronologies complètes de détection et de réponse

- Copies des rapports d'incident soumisavec horodatage de soumission

- Registres des communicationsavec CERT-In et d'autres autorités

- Documentation de configuration du systèmedémontrant la conformité aux exigences de synchronisation temporelle

- Journaux d'audit des accèsaux systèmes de sécurité et aux référentiels de journaux

Cette documentation sert de preuve de conformité lors des audits et des enquêtes. Les MSP doivent mettre en œuvre des référentiels sécurisés et consultables pour la documentation de conformité avec des politiques de conservation et des contrôles d'accès appropriés.

« CERT-In-ready SOC » — runbooks et personnel

Pour répondre systématiquement à l'exigence de rapport de 6 heures, les MSP doivent établir un centre d'opérations de sécurité (SOC) doté de capacités et de processus spécifiques conçus pour la conformité CERT-In. Les éléments clés comprennent :

Modèle d'astreinte, matrice de gravité et autorité déclarante

Un SOC CERT-In-ready nécessite un modèle opérationnel bien défini qui garantit une surveillance continue et une réponse rapide :

- Modèle de couverture 24h/24 et 7j/7avec des procédures claires de transfert de poste

- Structure d'analystes à plusieurs niveauxavec des voies d'escalade pour les incidents potentiels à signaler

- Matrice de classification de la gravitéqui correspond aux catégories d'incidents à signaler CERT-In

- Cadre d'autorité décisionnelledésignant qui peut autoriser les rapports CERT-In

- Mécanismes de suivi SLApour surveiller les mesures de temps de reporting

La matrice de gravité doit définir clairement les critères pour chaque type d'incident, aidant ainsi les analystes à déterminer rapidement si un événement répond au seuil de reporting. Le cadre d'autorité décisionnelle doit désigner des rôles spécifiques autorisés à approuver et à soumettre des rapports à CERT-In, garantissant que les rapports peuvent être envoyés dans le délai de 6 heures, même en dehors des heures de bureau.

Exercices sur table

Des tests réguliers des procédures de réponse aux incidents et de reporting sont essentiels pour garantir la préparation aux incidents réels :

- Exercices trimestriels sur tablesimulation de différents scénarios d'incidents à signaler

- Formation spécifique au rôlepour tous les membres de l'équipe SOC répondant aux exigences CERT-In

- Exercices transversauximpliquant les équipes techniques, la direction et les services juridiques/conformité

- Tests basés sur des scénariosdes workflows de détection, d'analyse et de reporting

- Bilans post-exerciceidentifier et combler les lacunes des processus

Ces exercices devraient tester le processus de réponse aux incidents de bout en bout, depuis la détection initiale jusqu'à l'analyse, la prise de décision et la préparation du rapport. Les scénarios doivent couvrir divers types d'incidents spécifiés dans les instructions CERT-In, avec une attention particulière aux scénarios complexes qui testent les limites de la fenêtre de rapport de 6 heures.

Prouver le temps de réponse

Les MSP doivent conserver une documentation complète pour démontrer le respect de l'exigence de déclaration dans les 6 heures lors des audits ou des enquêtes :

- Enregistrements d'incidents horodatésdocumenter les activités de détection, d'analyse et de reporting

- Journaux d'audit générés par le systèmedocumentation manuelle corroborante

- Reçus de soumission du rapportà partir du portail CERT-In ou des communications par courrier électronique

- Rapports de conformité SLAmontrant les performances historiques par rapport à l'exigence de 6 heures

- Documentation du processusdémontrant comment l'organisation garantit des rapports en temps opportun

Cette documentation doit être conservée dans un référentiel sécurisé et facilement accessible pour faciliter la préparation à l'audit. Des examens réguliers de l'exhaustivité et de l'exactitude de la documentation doivent être effectués pour garantir que les preuves de conformité sont toujours disponibles.

Plan technique

Architecture de référence : SIEM/SOAR + pipelines de journaux + stockage immuable

Une architecture technique robuste constitue la base de la conformité CERT-In. L'architecture de référence doit inclure :

- Agents de collecte de journaux distribuésdéployé sur tous les systèmes gérés

- Infrastructure de transfert de journauxavec redondance et gestion des pannes

- Plateforme SIEMpour l'agrégation, la normalisation et la corrélation des journaux

- Capacités SOARpour le tri et la réponse automatisés des incidents

- Solution de stockage immuablepour la conservation inviolable des journaux

- Contrôles de souveraineté des donnéess'assurer que les journaux restent dans India

- Mécanismes de recherche et de récupérationpour une enquête rapide sur les incidents

Cette architecture doit être conçue pour être évolutive, fiable et conforme à l'exigence de conservation de 180 jours. Les considérations de performances sont essentielles, car le système doit prendre en charge à la fois l'analyse en temps réel pour la détection des incidents et les recherches historiques pour les enquêtes.

Alertes : identité, accès privilégié, exfil, ransomware, panne

Des alertes efficaces sont essentielles pour détecter les incidents à signaler dans les délais requis pour la conformité CERT-In. Les principales catégories d'alertes incluent :

- Alertes basées sur l'identitépour compromission de compte, élévation de privilèges et accès non autorisé

- Surveillance des accès privilégiéspour utilisation abusive du compte administratif et actions non autorisées

- Détection d'exfiltration de donnéespour les transferts de données sortants inhabituels et les violations potentielles

- Indicateurs de ransomwarey compris les activités de chiffrement de fichiers et les signatures de logiciels malveillants connus

- Surveillance de la disponibilité des servicespour les pannes et les conditions de déni de service

- Détection basée sur le réseaupour le balayage, les mouvements latéraux et le trafic de commande et de contrôle

Ces alertes doivent être réglées pour équilibrer sensibilité et précision, garantissant que les incidents potentiels à signaler soient détectés rapidement tout en minimisant les faux positifs qui pourraient submerger l'équipe SOC.

Des contrôles qui réduisent les faux positifs mais protègent les fenêtres de reporting

Pour relever le défi consistant à respecter la fenêtre de reporting de 6 heures tout en évitant les rapports inutiles, les MSP doivent mettre en œuvre :

- Validation d'alerte en plusieurs étapesavec enrichissement automatisé des détections initiales

- Détection basée sur la ligne de basequi considère les modèles normaux pour chaque environnement

- Règles de corrélationqui combinent plusieurs indicateurs pour réduire les faux positifs

- Détection d'anomalies basée sur l'apprentissage automatiqueidentifier les comportements inhabituels

- Playbooks automatiséspour le tri initial et la collecte de preuves

- Priorisation basée sur les risquesconcentrer l'attention des analystes sur les alertes les plus critiques

Ces contrôles doivent être continuellement affinés sur la base de mesures de performance et des enseignements tirés d’incidents et d’exercices réels. L'objectif est de créer un processus de détection et de tri qui identifie de manière fiable les incidents à signaler tout en filtrant les faux positifs, le tout dans un délai permettant une analyse et un reporting appropriés dans un délai de 6 heures.

Pack de preuves de conformité

SOP de réponse aux incidents aligné sur CERT-In

Une procédure opérationnelle standard (SOP) complète de réponse aux incidents est essentielle pour la conformité CERT-In. Ce document doit inclure :

- Cadre de classification des incidentsaligné sur les catégories d'incidents à signaler CERT-In

- Procédures de détection et de triavec des responsabilités et des délais clairs

- Chemins d’escaladepour les incidents potentiels à signaler

- Workflows d'analyse et de validationavec critères de décision

- Procédures de déclarationy compris les modèles et les méthodes de soumission

- Activités post-incidenty compris la documentation et les enseignements tirés

- Coordonnéespour CERT-In et d'autres autorités compétentes

La SOP doit mettre l'accent sur l'exigence de rapport dans les 6 heures et inclure des flux de processus garantissant que ce délai peut être respecté de manière cohérente. Il doit être régulièrement révisé et mis à jour en fonction des modifications apportées aux exigences du CERT-In, des enseignements tirés des incidents et des retours des exercices.

Politique de conservation des journaux et note de conception du système

Une politique formelle de conservation des journaux et une note de conception du système qui l'accompagne doivent documenter l'approche visant à satisfaire à l'exigence de conservation de 180 jours. Ces documents doivent couvrir :

- Portée de la collecte de journauxidentifiant tous les systèmes soumis à l'exigence

- Types et formats de journauxà collecter sur chaque système

- Mécanismes de collecteet sécurité des transports

- Architecture de stockagey compris la planification et la mise à l'échelle des capacités

- Délais de conservationet procédures de suppression

- Contrôles d'accèset journalisation d'audit pour le référentiel de journaux

- Procédures de sauvegarde et de récupérationpour le système de gestion des journaux

- Contrôles de souveraineté des donnéess'assurer que les journaux restent dans India

La note de conception du système doit fournir des détails techniques sur la mise en œuvre, y compris les spécifications des composants, les flux de données et les contrôles de sécurité. Cette documentation sert à la fois de référence opérationnelle et de preuve de conformité lors des audits.

Politique de synchronisation temporelle + rapport de surveillance

Une politique de synchronisation du temps et un modèle de rapport de surveillance qui l'accompagne doivent documenter l'approche permettant de répondre aux exigences de synchronisation NTP. Ces documents doivent inclure :

- Architecture du serveur NTPavec sources de temps primaires et secondaires

- Documentation de traçabilitémontrant l'alignement avec les sources de temps NIC ou NPL

- Normes de configurationpour différents types de systèmes

- Approche de surveillancey compris les mesures et les seuils

- Procédures d'alertepour les problèmes de synchronisation

- Flux de travail de correctionpour remédier à la dérive temporelle

- Modèles de rapportsmontrant l'état de conformité dans l'ensemble de l'environnement

Le rapport de surveillance doit fournir un instantané de l'état de la synchronisation de l'heure dans l'ensemble de l'environnement, en mettant en évidence tous les systèmes non conformes et en documentant les actions correctives. Ce rapport doit être généré régulièrement pour démontrer la conformité continue à l'exigence de synchronisation de l'heure.

FAQ

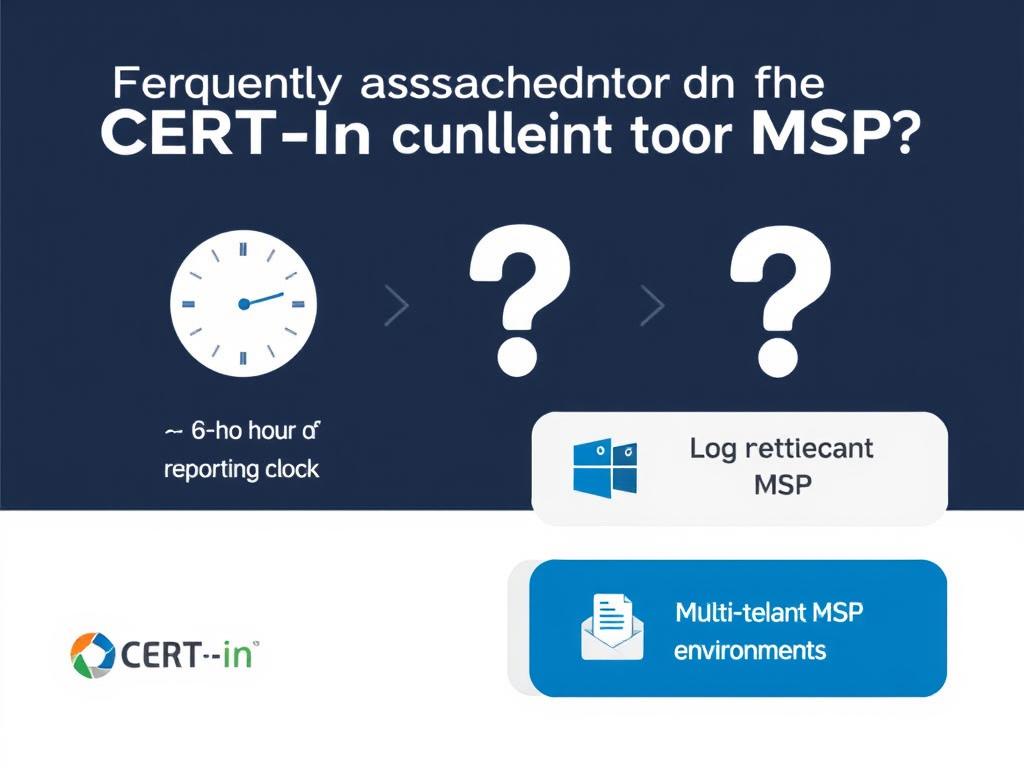

L'horloge de 6 heures est-elle à partir de la détection ou de la confirmation ?

L'horloge de 6 heures est-elle à partir de la détection ou de la confirmation ?

Le délai de déclaration de 6 heures commence à partir du point de détection ou de notification de l'incident, et non à partir du point de confirmation. Cette interprétation est basée sur le langage des instructions CERT-In, qui stipule que les organisations doivent signaler « dans les 6 heures suivant la constatation de tels incidents ou après avoir été informées de tels incidents ».

Cela signifie que les MSP doivent établir des processus de tri et de validation efficaces pour déterminer rapidement si un événement détecté constitue un incident à signaler. Bien qu'une analyse approfondie soit importante pour éviter les rapports inutiles, le processus doit être conçu pour être terminé dans un délai de 6 heures, même pour les incidents complexes.

La meilleure pratique consiste à mettre en œuvre une approche par étapes où la détection initiale déclenche un tri immédiat, suivi d'une validation et d'une escalade rapides pour les incidents potentiels à signaler. La détermination finale et la préparation du rapport doivent être complétées avec suffisamment de marge pour garantir une soumission dans le délai de 6 heures.

Quels journaux comptent et quelle est la conception de rétention minimale ?Les instructions du CERT-In exigent la conservation de « tous les journaux de tous les systèmes TIC » pendant une période de 180 jours dans la juridiction indienne. Ce langage étendu englobe un large éventail de types de journaux, notamment :

- Journaux système (événements du système d'exploitation, authentification, autorisation)

- Journaux d'applications (serveurs Web, bases de données, applications métiers)

- Journaux de sécurité (pare-feu, IDS/IPS, protection des terminaux)

- Journaux réseau (routeurs, commutateurs, équilibreurs de charge)

- Journaux de services cloud (services d'infrastructure, de plateforme et logiciels)

La conception de rétention minimale doit inclure :

- Infrastructure de collecte de journaux centralisée avec agents ou transitaires sur tous les systèmes

- Architecture de stockage hiérarchisée équilibrant performances et coûts

- Contrôles inviolables pour empêcher toute modification non autorisée

- Contrôles d'accès limitant qui peut afficher ou gérer les journaux

- Capacités de recherche et de récupération pour les enquêtes sur les incidents

- Contrôles de souveraineté des données garantissant que les journaux restent dans India

Les organisations doivent mettre en œuvre une approche basée sur les risques pour consigner la verbosité, en capturant des journaux détaillés pour les systèmes critiques tout en mettant en œuvre une journalisation plus sélective pour les systèmes à faible risque, tout en garantissant que les événements liés à la sécurité sont capturés de manière cohérente dans l'ensemble de l'environnement.

Comment gérons-nous la journalisation MSP multi-tenant et la séparation des données clients ?Les environnements multi-locataires présentent des défis uniques pour la conformité CERT-In, en particulier en ce qui concerne la gestion des journaux et le reporting des incidents. Les meilleures pratiques pour gérer ces défis comprennent :

- Séparation logique des journauxen utilisant des identifiants de locataire ou des magasins de journaux distincts

- Contrôles d'accès basés sur les rôlesrestreindre la visibilité au personnel autorisé

- Langage contractuel clairdéfinir les responsabilités en matière de signalement d'incidents

- Procédures de notification des clientspour les incidents affectant leurs environnements

- Processus de réponse aux incidents tenant compte des locatairesqui respectent la séparation des données

Les MSP doivent mettre en œuvre des contrôles techniques qui maintiennent la séparation entre les données des locataires tout en permettant une collecte et une analyse efficaces des journaux. Cela implique généralement de marquer les journaux avec des identifiants de locataire au point de collecte et d'appliquer des contrôles d'accès tout au long du cycle de vie de gestion des journaux.

Les contrats de service doivent définir clairement les rôles et responsabilités du MSP et du client pour répondre aux exigences du CERT-In, en particulier en ce qui concerne le rapport d'incidents et la conservation des journaux. Ces accords devraient traiter des scénarios dans lesquels des incidents affectent plusieurs locataires et établir des protocoles pour coordonner les réponses tout en maintenant une séparation appropriée.

Conseils d'experts pour votre parcours de conformité CERT-In

La mise en œuvre des exigences de conformité CERT-In implique des considérations techniques et opérationnelles complexes. Notre équipe de spécialistes de la sécurité et de la conformité peut vous aider à concevoir et à mettre en œuvre un programme complet de conformité CERT-In adapté à votre environnement MSP. Contactez-nous dès aujourd’hui pour une consultation sur vos besoins spécifiques en matière de conformité.

Ressources de conformité connexes

Conformité DPDP

Comprenez comment les exigences du CERT-In recoupent la loi sur la protection des données personnelles numériques de India et développez des stratégies de conformité intégrées.

Conformité du secteur financier

Découvrez comment les réglementations RBI, SEBI et IRDAI s'alignent sur les exigences CERT-In pour les MSP au service des clients du secteur financier.

ISO 27001 Alignement

Découvrez comment intégrer les exigences de conformité CERT-In dans votre système de gestion de la sécurité de l'information ISO 27001 existant.

Conclusion

Les CERT-In Directions 2022 représentent une évolution significative dans le paysage réglementaire de la cybersécurité de India, imposant des exigences spécifiques et urgentes aux MSP et autres fournisseurs de services. La mise en œuvre réussie de ces exigences nécessite une combinaison d’infrastructure technique, de processus opérationnels et de préparation organisationnelle.

En établissant de solides capacités de détection et de reporting des incidents, en mettant en œuvre des solutions complètes de gestion des journaux, en garantissant une synchronisation temporelle précise et en conservant une documentation appropriée, les MSP peuvent atteindre la conformité tout en améliorant leur posture de sécurité globale. Ces capacités satisfont non seulement aux exigences réglementaires, mais améliorent également la capacité du MSP à protéger à la fois son propre environnement et celui de ses clients.

À mesure que le paysage réglementaire continue d'évoluer, les MSP qui établissent des bases solides pour la conformité CERT-In seront bien placés pour s'adapter aux nouvelles exigences et maintenir la confiance de leurs clients. En traitant la conformité comme une opportunité d’améliorer les capacités de sécurité plutôt que comme un simple fardeau réglementaire, les MSP peuvent tirer une valeur stratégique de leurs investissements en matière de conformité.