Da Cloud-Umgebungen immer komplexer werden, ist die Auswahl des richtigen Cloud-Sicherheitsanbieters für Unternehmen zu einer entscheidenden Entscheidung geworden. Angesichts der sich weiterentwickelnden Bedrohungen, Compliance-Anforderungen und Multi-Cloud-Bereitstellungen stand bei dieser Wahl noch nie so viel auf dem Spiel. Dieser umfassende Leitfaden führt Sie durch die wesentlichen Bewertungskriterien, Vergleichsrahmen und praktischen Schritte zur Auswahl eines Cloud-Sicherheitsanbieters, der den individuellen Sicherheitsanforderungen Ihres Unternehmens entspricht.

Warum die Auswahl eines Cloud-Sicherheitsanbieters wichtiger denn je ist

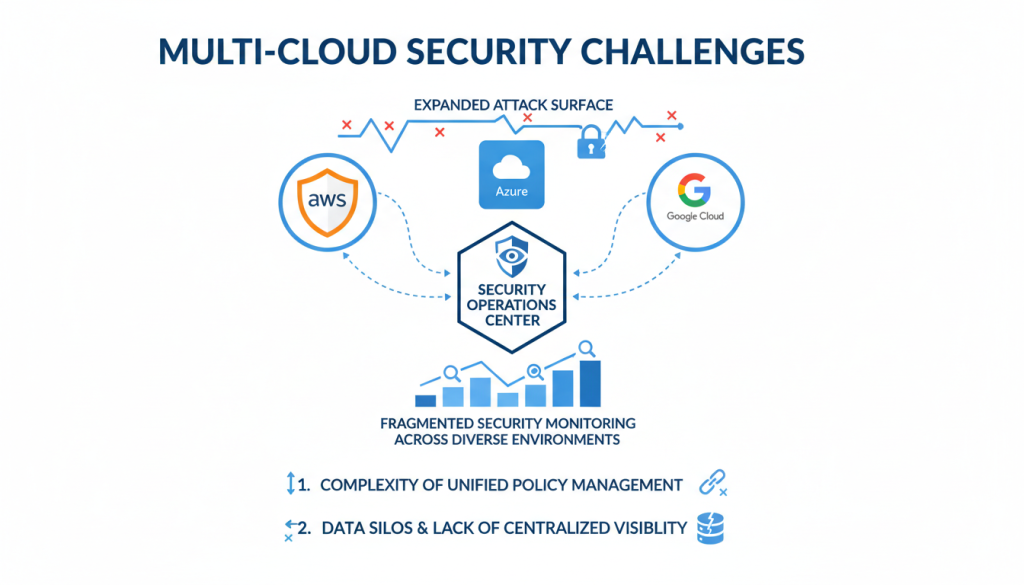

Die schnelle Einführung von Cloud-Diensten hat die Herangehensweise von Unternehmen an Sicherheit grundlegend verändert. Herkömmliche perimeterbasierte Abwehrmaßnahmen reichen nicht mehr aus, da Daten und Arbeitslasten über Unternehmensnetzwerke hinaus wandern. Jüngsten Studien zufolge nutzen mittlerweile über 78 % der Unternehmen zwei oder mehr Cloud-Anbieter, was zu größeren Angriffsflächen und Sicherheitslücken führt.

Abb. 1: Die wachsende Angriffsfläche in Multi-Cloud-Umgebungen erfordert eine strategische Auswahl eines Cloud-Sicherheitsanbieters

Die Wahl des falschen Cloud-Sicherheitsanbieters kann verheerende Folgen haben. Die durchschnittlichen Kosten einer Cloud-Datenverletzung belaufen sich mittlerweile auf über 4,5 Millionen US-Dollar, während regulatorische Strafen im Rahmen von Rahmenwerken wie GDPR bis zu 4 % des weltweiten Jahresumsatzes ausmachen können. Abgesehen von den finanziellen Auswirkungen schädigen Sicherheitsmängel das Vertrauen der Kunden und den Ruf der Marke auf eine Weise, deren Wiederherstellung Jahre dauern kann.

Sie wissen nicht, wo Sie anfangen sollen?

Unsere Cloud-Sicherheitsexperten können Ihnen dabei helfen, sich in der komplexen Anbieterlandschaft zurechtzufinden und den richtigen Sicherheitspartner für Ihre spezifischen Anforderungen zu finden.

Vereinbaren Sie eine Auswahlberatung

Verstehen Sie Ihre Cloud-Sicherheitsanforderungen

Bevor Sie Anbieter bewerten, müssen Sie die individuellen Sicherheitsanforderungen Ihres Unternehmens klar definieren. Auf dieser Grundlage stellen Sie sicher, dass Sie einen Anbieter auswählen, der auf Ihre spezifischen Herausforderungen eingeht, und sich nicht von Marketingaussagen oder Funktionslisten beeinflussen lassen.

Bewerten Sie die Komplexität Ihrer Cloud-Umgebung

Die Komplexität Ihrer Cloud-Umgebung wirkt sich direkt auf Ihre Sicherheitsanforderungen aus. Organisationen mit Hybrid- oder Multi-Cloud-Bereitstellungen stehen vor anderen Herausforderungen als Unternehmen, die einen einzelnen Cloud-Anbieter nutzen. Berücksichtigen Sie diese Faktoren bei der Definition Ihrer Anforderungen:

Cloud-Bereitstellungsmodelle

- Einzelne öffentliche Cloud (AWS, Azure, GCP)

- Multi-Cloud-Bereitstellung

- Hybride Cloud (öffentlich + privat)

- Cloudnative Anwendungen

Arbeitslasttypen

- Virtuelle Maschinen

- Container und Kubernetes

- Serverlose Funktionen

- PaaS- und SaaS-Anwendungen

Regulatorische und Compliance-Anforderungen

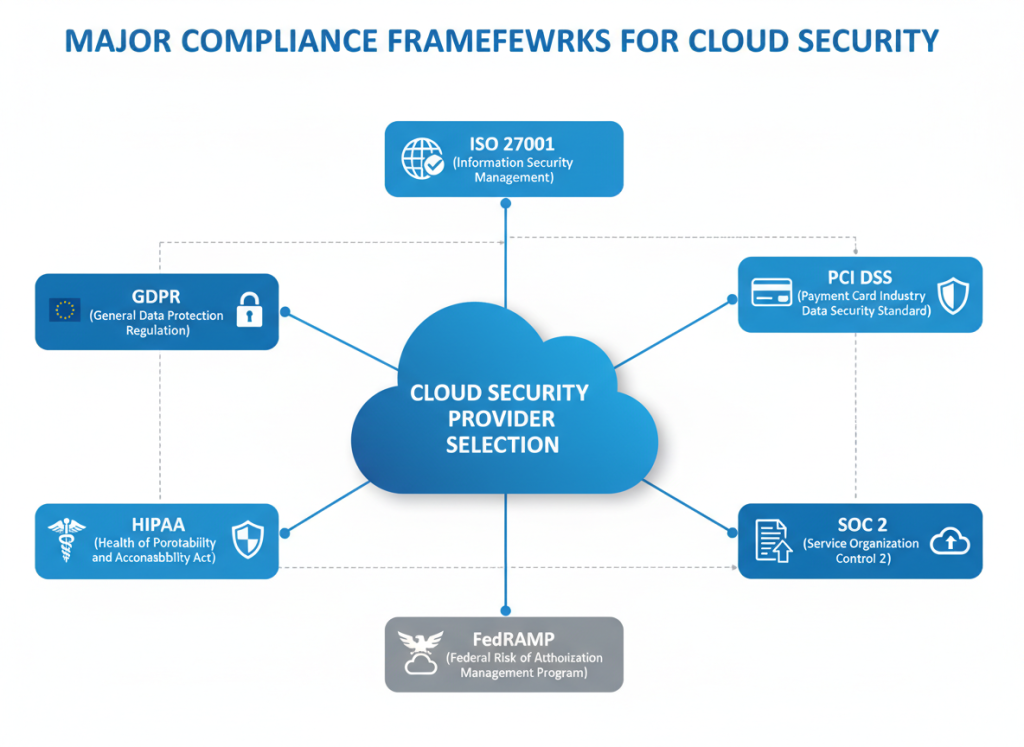

Ihre Branche und Ihr geografischer Standort bestimmen, welche Compliance-Frameworks für Ihr Unternehmen gelten. Cloud-Sicherheitsanbieter müssen diese Anforderungen durch geeignete Kontrollen, Dokumentation und Zertifizierungen unterstützen.

Abb. 2: Wichtige Compliance-Frameworks, die bei der Auswahl eines Cloud-Sicherheitsanbieters zu berücksichtigen sind

| Compliance-Framework |

Branchenfokus |

Wichtige Sicherheitsanforderungen |

| GDPR |

Alle Branchen (EU Daten) |

Datenschutz, Datenschutzkontrollen, Meldung von Verstößen |

| HIPAA |

Gesundheitswesen |

PHI-Schutz, Zugriffskontrollen, Audit-Protokollierung |

| PCI DSS |

Zahlungsabwicklung |

Schutz der Karteninhaberdaten, Netzwerksicherheit |

| SOC 2 |

Serviceorganisationen |

Sicherheit, Verfügbarkeit, Verarbeitungsintegrität |

| ISO 27001 |

Alle Branchen |

Informationssicherheits-Managementsystem |

| FedRAMP |

Regierung |

Standardisierte Sicherheitsbewertung für Cloud-Dienste |

Risikoprofil und Bedrohungslandschaft

Verschiedene Organisationen sind je nach Branche, Datensensibilität und Geschäftsbetrieb unterschiedlichen Bedrohungslandschaften ausgesetzt. Die Auswahl Ihres Cloud-Sicherheitsanbieters sollte Ihrem spezifischen Risikoprofil und den Bedrohungen entsprechen, die Ihr Unternehmen am wahrscheinlichsten angreifen.

Definieren Sie Ihre Sicherheitsanforderungen

Unsere Experten können Ihnen dabei helfen, Ihre individuellen Cloud-Sicherheitsanforderungen basierend auf Ihrer Umgebung, Ihren Compliance-Anforderungen und Ihrem Risikoprofil zu identifizieren.

Erhalten Sie eine individuelle Anforderungsbewertung

Wesentliche Funktionen für die Auswahl eines Cloud-Sicherheitsanbieters

Bei der Bewertung von Cloud-Sicherheitsanbietern sind bestimmte Kernfunktionen nicht verhandelbar. Diese grundlegenden Funktionen bilden die Grundlage für effektive Cloud-Sicherheit und sollten bei jedem Anbieter vorhanden sein, den Sie in Betracht ziehen.

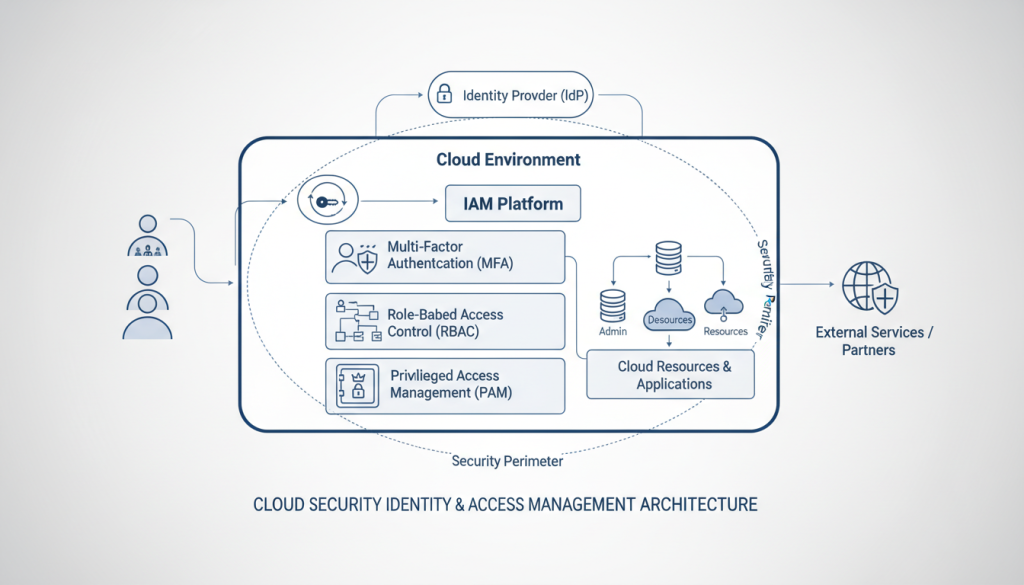

Identitäts- und Zugriffsmanagement

Identität ist zum neuen Sicherheitsperimeter in Cloud-Umgebungen geworden. Eine effektive Identitäts- und Zugriffsverwaltung (IAM) ist entscheidend für die Kontrolle, wer auf Ihre Cloud-Ressourcen zugreifen und welche Aktionen sie ausführen können.

Abb. 3: Umfassende IAM-Architektur für sichere Cloud-Umgebungen

Suchen Sie nach Anbietern, die Folgendes anbieten:

- Rollenbasierte Zugriffskontrolle (RBAC) mit Durchsetzung der geringsten Rechte

- Multi-Faktor-Authentifizierung (MFA) für alle administrativen Zugriffe

- Just-in-Time (JIT) Privileged Access Management

- Integration mit Unternehmensidentitätsanbietern (Azure AD, Okta)

- Automatisierte Zugriffsüberprüfungen und Zertifizierung

- Erkennung anomalem Verhalten für Identitätsbedrohungen

Datenschutz und Verschlüsselung

Für den Schutz sensibler Informationen in der Cloud ist ein umfassender Datenschutz unerlässlich. Ihr Anbieter sollte robuste Verschlüsselungsfunktionen für ruhende, übertragene und idealerweise verwendete Daten bieten.

Zu den wichtigsten zu bewertenden Funktionen gehören:

- AES-256-Verschlüsselung für ruhende Daten

- TLS 1.3 für Daten während der Übertragung

- Vom Kunden verwaltete Verschlüsselungsschlüssel (CMEK)

- Unterstützung für Hardware-Sicherheitsmodule (HSM)

- Schlüsselrotation und Lebenszyklusmanagement

- Funktionen zur Verhinderung von Datenverlust (DLP)

- Sichere Schlüsselspeicherung und -sicherung

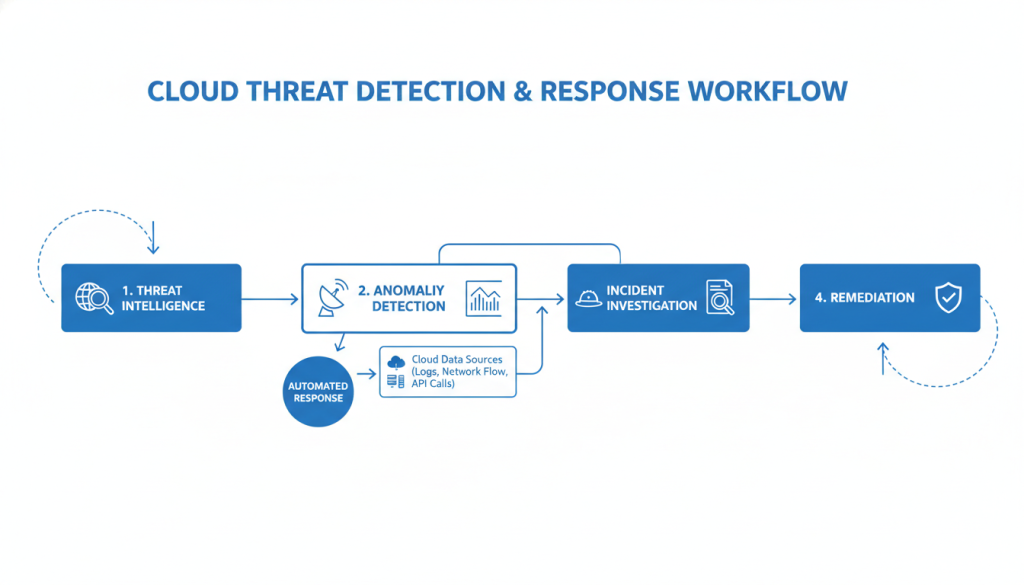

Bedrohungserkennung und -reaktion

Cloud-Umgebungen sind einer sich ständig weiterentwickelnden Bedrohungslandschaft ausgesetzt. Ihr Sicherheitsanbieter muss über erweiterte Erkennungs- und Reaktionsfunktionen verfügen, um Bedrohungen schnell zu erkennen und abzuwehren.

Abb. 4: Effektiver Arbeitsablauf zur Erkennung und Reaktion von Cloud-Bedrohungen

Zu den wesentlichen Funktionen zur Bedrohungserkennung und -reaktion gehören:

- Echtzeitüberwachung über Cloud-Dienste und Workloads hinweg

- Erweiterte Analysen und maschinelles Lernen zur Anomalieerkennung

- Integration mit Threat-Intelligence-Feeds

- Automatisierte Reaktionsfunktionen für häufige Bedrohungen

- Tools zur Untersuchung von Vorfällen und zur Forensik

- Cloudübergreifende Sichtbarkeit und Korrelation

Bewerten Sie Ihre aktuellen Sicherheitslücken

Unsere Cloud-Sicherheitsbewertung kann Lücken in Ihrem aktuellen Schutz identifizieren und Ihnen dabei helfen, Funktionen bei der Auswahl eines Anbieters zu priorisieren.

Sicherheitslückenanalyse anfordern

Erweiterte Funktionen, die bei der Auswahl eines Cloud-Sicherheitsanbieters zu berücksichtigen sind

Über die Kernfunktionen hinaus bieten führende Cloud-Sicherheitsanbieter erweiterte Funktionen an, die erheblichen zusätzlichen Schutz bieten können. Diese Funktionen können je nach Ihrer spezifischen Umgebung und Ihrem Risikoprofil besonders wichtig sein.

Cloud Security Posture Management (CSPM)

CSPM-Tools überwachen Ihre Cloud-Umgebung kontinuierlich auf Fehlkonfigurationen, Compliance-Verstöße und Sicherheitsrisiken. Dieser proaktive Ansatz trägt dazu bei, Verstöße zu verhindern, bevor sie auftreten.

Abb. 5: CSPM-Dashboard mit Cloud-Konfigurationsrisiken und Compliance-Status

Zu bewertende Schlüsselfunktionen von CSPM:

- Kontinuierliche Suche nach Fehlkonfigurationen und Richtlinienverstößen

- Multi-Cloud-Unterstützung (AWS, Azure, GCP)

- Compliance-Benchmarking anhand von Industriestandards

- Automatisierte Behebungsworkflows

- Risikopriorisierung basierend auf potenziellen Auswirkungen

- Integration mit DevOps-Workflows

Cloud Workload Protection Platform (CWPP)

CWPP-Lösungen schützen die in Ihrer Cloud-Umgebung ausgeführten Workloads, einschließlich virtueller Maschinen, Container und serverloser Funktionen. Diese Tools bieten Laufzeitschutz vor Bedrohungen, die auf Ihre Anwendungen und Daten abzielen.

Zu den wichtigen CWPP-Funktionen gehören:

- Selbstschutz der Laufzeitanwendung (RASP)

- Containersicherheit und Kubernetes-Schutz

- Speicherschutz vor Zero-Day-Exploits

- Überwachung der Dateiintegrität

- Verhaltensüberwachung und Anomalieerkennung

- Schwachstellenmanagement und virtuelles Patching

Cloud Infrastructure Entitlement Management (CIEM)

CIEM-Lösungen bewältigen die Herausforderung der Verwaltung von Identitäten und Berechtigungen in komplexen Cloud-Umgebungen. Diese Tools tragen dazu bei, die geringsten Rechte durchzusetzen und das Risiko einer Berechtigungsausuferung zu verringern.

![<a href=]() Cloud Infrastructure Entitlement Management visualization showing permission relationships for cloud security provider selection" src="https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-1024x585.png" alt="Visualisierung der Berechtigungsverwaltung für die Cloud-Infrastruktur, die Berechtigungsbeziehungen für die Auswahl des Cloud-Sicherheitsanbieters zeigt" width="750" height="428" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-1024x585.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-300x171.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-768x439.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for.png 1344w" sizes="(max-width: 750px) 100vw, 750px" />

Cloud Infrastructure Entitlement Management visualization showing permission relationships for cloud security provider selection" src="https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-1024x585.png" alt="Visualisierung der Berechtigungsverwaltung für die Cloud-Infrastruktur, die Berechtigungsbeziehungen für die Auswahl des Cloud-Sicherheitsanbieters zeigt" width="750" height="428" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-1024x585.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-300x171.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-768x439.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for.png 1344w" sizes="(max-width: 750px) 100vw, 750px" />

Abb. 6: CIEM-Visualisierung, die Identitäts- und Berechtigungsbeziehungen zeigt

Wichtige CIEM-Funktionen, die es zu berücksichtigen gilt:

- Erkennung aller Identitäten und Berechtigungen über Clouds hinweg

- Identifizierung übermäßiger, ungenutzter oder riskanter Berechtigungen

- Richtige Dimensionierung der Berechtigungen basierend auf der tatsächlichen Nutzung

- Automatisierte Behebung von Berechtigungsproblemen

- Kontinuierliche Überwachung auf Berechtigungsänderungen

- Integration mit Identitäts-Governance-Systemen

Operative Überlegungen zur Auswahl eines Cloud-Sicherheitsanbieters

Über die technischen Möglichkeiten hinaus spielen betriebliche Faktoren eine entscheidende Rolle für den Erfolg Ihrer Cloud-Sicherheitsstrategie. Diese Überlegungen wirken sich darauf aus, wie gut sich die Lösungen des Anbieters in Ihre bestehenden Prozesse integrieren und Ihr Sicherheitsteam unterstützen.

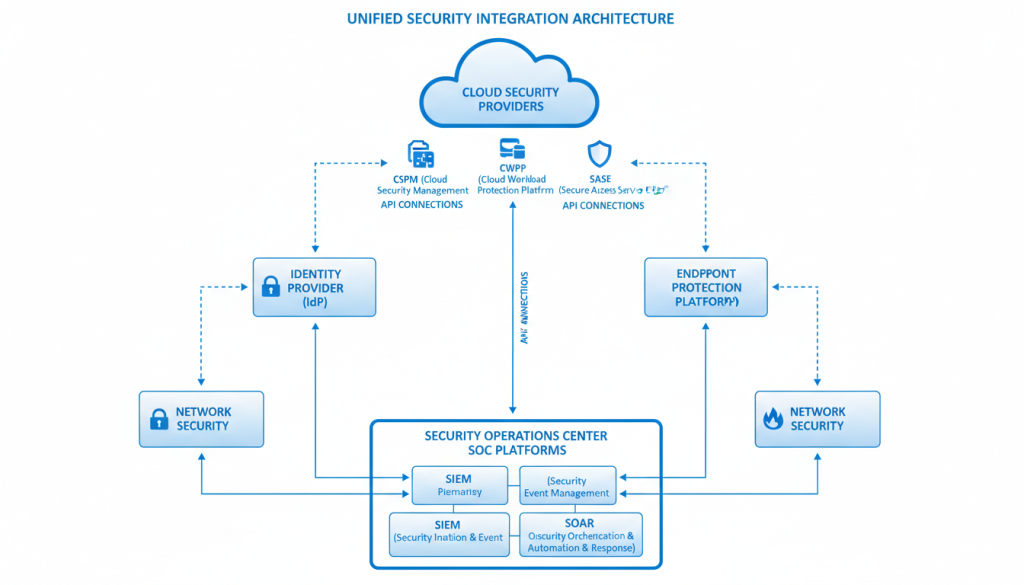

Integration mit vorhandenem Sicherheits-Stack

Ihr Cloud-Sicherheitsanbieter sollte sich nahtlos in Ihre vorhandenen Sicherheitstools und -prozesse integrieren, um einheitlichen Schutz und Transparenz zu bieten.

Abb. 7: Integrationsarchitektur zwischen Cloud-Sicherheit und vorhandenen Sicherheitstools

Wichtige zu bewertende Integrationspunkte:

- SIEM-Integration für zentralisierte Protokollierung und Alarmierung

- SOAR-Integration für automatisierte Antwort-Workflows

- API Verfügbarkeit und Dokumentationsqualität

- Integration mit Identitätsanbietern und Verzeichnisdiensten

- Unterstützung für die Sicherheitsorchestrierung über Tools hinweg

- Benutzerdefinierte Integrationsmöglichkeiten und professionelle Dienstleistungen

Skalierbarkeit und Leistung

Wenn Ihre Cloud-Umgebung wächst, müssen Ihre Sicherheitslösungen entsprechend skaliert werden, ohne dass die Leistung beeinträchtigt wird oder Engpässe entstehen.

Zu berücksichtigende Skalierbarkeitsfaktoren:

- Unterstützung für groß angelegte Bereitstellungen (Tausende von Ressourcen)

- Leistungseinbußen bei geschützten Workloads

- Fähigkeit zur Bewältigung von Burst-Verkehr und schneller Skalierung

- Verteilte Architektur für hohe Verfügbarkeit

- Ressourcenbedarf und -optimierung

- Kostenskalierungsmodelle bei wachsender Umgebung

Verwaltete Dienste und Support

Angesichts der Komplexität der Cloud-Sicherheit und des Mangels an qualifizierten Sicherheitsexperten können Managed Services und Expertensupport wertvolle Bestandteile Ihrer Sicherheitsstrategie sein.

![Managed <a href=]() security operations center for cloud environments showing monitoring and response capabilities" src="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png" alt="Verwaltetes Sicherheitsbetriebszentrum für Cloud-Umgebungen mit Überwachungs- und Reaktionsfunktionen" width="750" height="547" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-300x219.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-768x560.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response.png 1184w" sizes="(max-width: 750px) 100vw, 750px" />

security operations center for cloud environments showing monitoring and response capabilities" src="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png" alt="Verwaltetes Sicherheitsbetriebszentrum für Cloud-Umgebungen mit Überwachungs- und Reaktionsfunktionen" width="750" height="547" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-300x219.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-768x560.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response.png 1184w" sizes="(max-width: 750px) 100vw, 750px" />

Abb. 8: Verwaltete Sicherheitsvorgänge für Cloud-Umgebungen

Überlegungen zu Support und verwalteten Diensten:

- Überwachungs- und Reaktionsmöglichkeiten rund um die Uhr

- Fachwissen über Ihre spezifischen Cloud-Plattformen

- Unterstützung bei der Reaktion auf Vorfälle und SLAs

- Proaktive Bedrohungsjagddienste

- Implementierungs- und Konfigurationsunterstützung

- Schulung und Wissenstransfer für Ihr Team

Benötigen Sie Hilfe bei der Bewertung von Anbietern?

Unsere Cloud-Sicherheitsexperten können Ihnen dabei helfen, Anbieter anhand Ihrer spezifischen Betriebsanforderungen und Integrationsanforderungen zu bewerten.

Planen Sie eine Anbieterbewertungssitzung

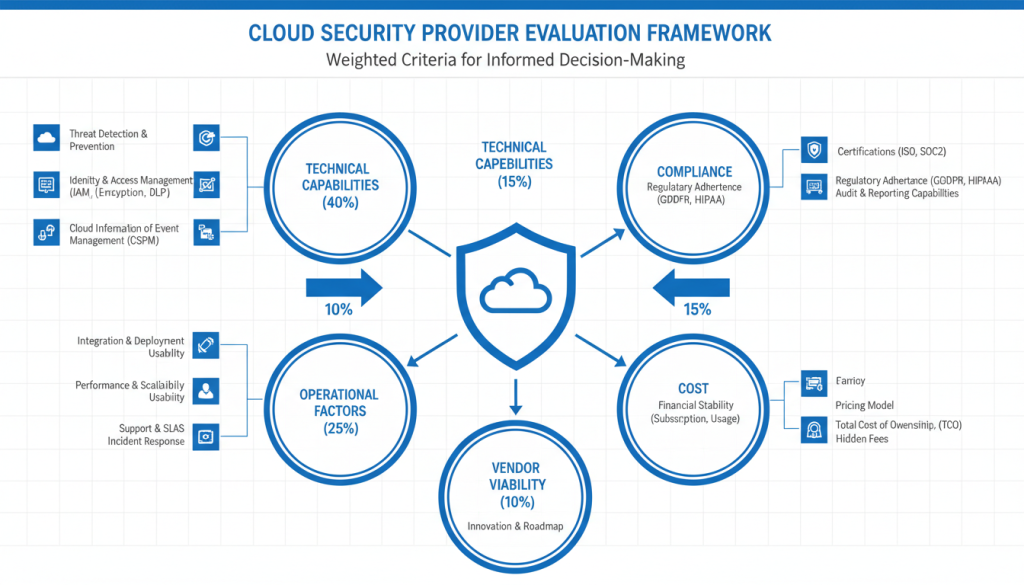

Auswahlrahmen für Cloud-Sicherheitsanbieter

Ein strukturierter Bewertungsrahmen hilft sicherzustellen, dass Sie bei der Auswahl eines Cloud-Sicherheitsanbieters alle relevanten Faktoren berücksichtigen. Dieser Ansatz ermöglicht einen objektiven Vergleich und eine vertretbare Entscheidungsfindung.

Bewertungskriterien definieren

Beginnen Sie mit der Definition der spezifischen Kriterien, die für Ihr Unternehmen am wichtigsten sind. Diese sollten Ihren Sicherheitsanforderungen, Ihrem Risikoprofil und Ihren betrieblichen Anforderungen entsprechen.

Abb. 9: Strukturierter Bewertungsrahmen mit gewichteten Kriterienkategorien

Beispielbewertungskategorien und -gewichte:

| Kategorie |

Gewicht |

Beispielkriterien |

| Technische Fähigkeiten |

40 % |

IAM, Verschlüsselung, Bedrohungserkennung, CSPM, CWPP, CIEM |

| Betriebsfaktoren |

25 % |

Integration, Skalierbarkeit, Benutzerfreundlichkeit, Support, Managed Services |

| Compliance und Governance |

15 % |

Zertifizierungen, Auditunterstützung, Richtlinienverwaltung |

| Kosten und Wert |

10 % |

Lizenzmodell, TCO, ROI, Kostenvorhersehbarkeit |

| Lebensfähigkeit des Anbieters |

10 % |

Marktposition, Finanzstabilität, Roadmap, Innovation |

Bewertungsmethodik

Entwickeln Sie einen konsistenten Bewertungsansatz, um Anbieter anhand Ihrer Kriterien zu bewerten. Dies ermöglicht einen objektiven Vergleich und hilft, Ihre Auswahlentscheidung zu begründen.

Beispiel einer Bewertungsmethode:

- Bewerten Sie jedes Kriterium auf einer Skala von 1–5 (1 = schlecht, 5 = ausgezeichnet)

- Kriteriumswerte mit Kategoriegewichtungen multiplizieren

- Summe der gewichteten Punkte für die Gesamtbewertung des Anbieters

- Dokumentieren Sie Stärken und Schwächen für jeden Anbieter

- Identifizieren Sie alle „Must-Have“-Anforderungen, die nicht verhandelbar sind

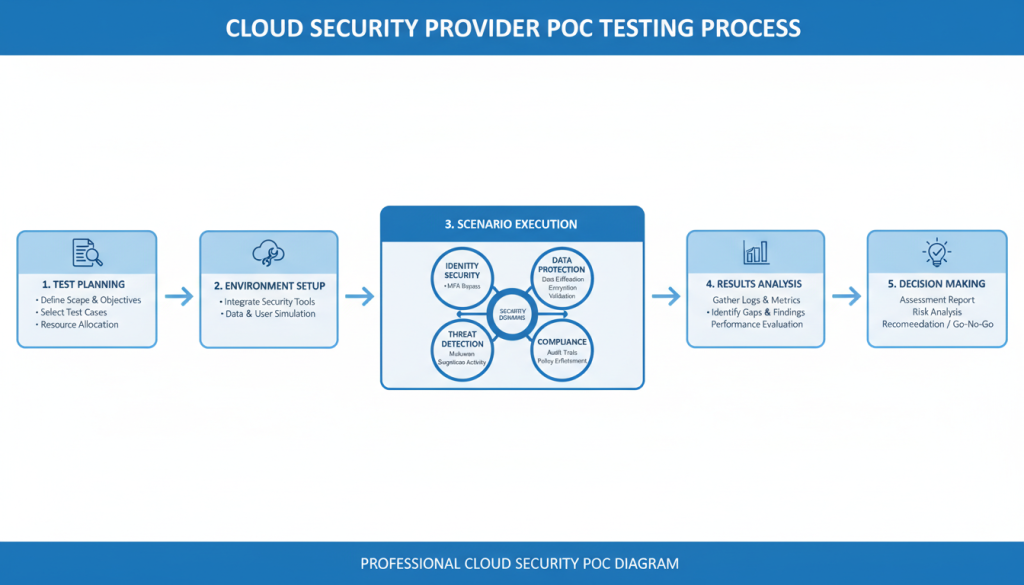

Proof of Concept (PoC)-Tests

Führen Sie bei Anbietern, die in die engere Wahl kommen, praktische Tests in Ihrer Umgebung durch, um Fähigkeiten und Leistung zu validieren. Diese praxisnahe Auswertung liefert Einblicke, die Dokumentation und Demos nicht bieten.

Abb. 10: Strukturierter PoC-Testprozess für Cloud-Sicherheitsanbieter

Wichtige PoC-Szenarien zum Testen:

- Erkennung und Reaktion auf Identitätsgefährdung

- Wirksamkeit des Datenschutzes (Verschlüsselung, Zugriffskontrollen)

- Identifizierung und Behebung von Fehlkonfigurationen

- Funktionen zur Bedrohungserkennung und -reaktion

- Integration mit vorhandenen Sicherheitstools

- Auswirkungen auf die Leistung von Cloud-Workloads

- Benutzerfreundlichkeit und Workflow-Effizienz

Optimieren Sie Ihren Bewertungsprozess

Laden Sie unsere umfassende Checkliste zum Vergleich von Cloud-Sicherheitsanbietern herunter, um Ihren Bewertungsprozess zu beschleunigen und sicherzustellen, dass Sie alle kritischen Faktoren berücksichtigen.

Vergleichs-Checkliste herunterladen

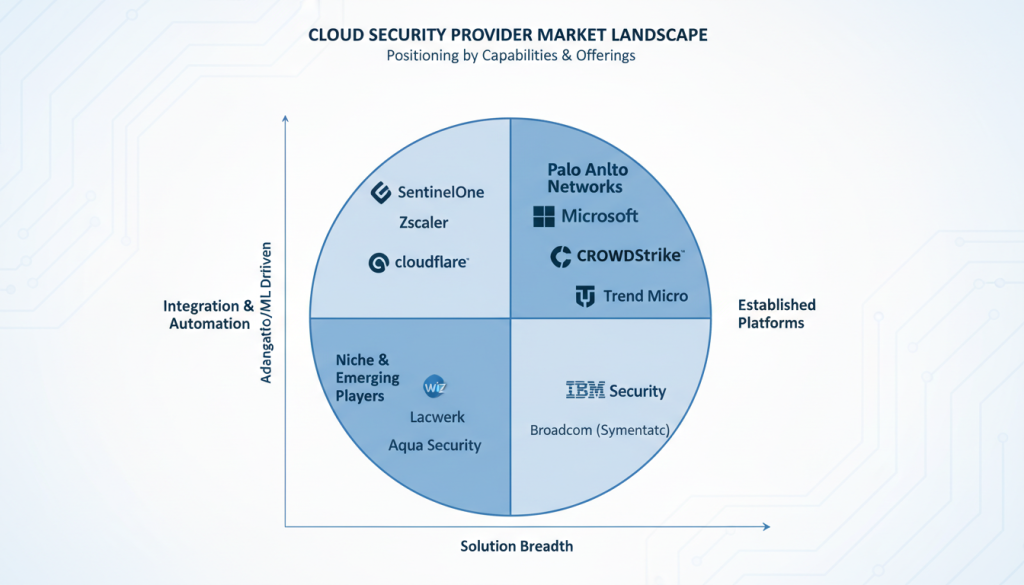

Führende Cloud-Sicherheitsanbieter im Jahr 2026

Während Ihre spezifischen Anforderungen Ihren Auswahlprozess bestimmen sollten, kann das Verständnis der Stärken und Schwerpunktbereiche führender Anbieter bei Ihrer Bewertung hilfreich sein. Hier ist eine Übersicht über namhafte Cloud-Sicherheitsanbieter im Jahr 2026.

Abb. 11: Marktlandschaft für Cloud-Sicherheitsanbieter 2026

Spezialisten für Cloud-native Sicherheit

Diese Anbieter konzentrieren sich ausschließlich auf Cloud-Sicherheit mit speziell entwickelten Lösungen für Cloud-Umgebungen.

- Starke CSPM- und CWPP-Fähigkeiten

- Tiefe Integration mit Cloud-Anbieter-APIs

- DevSecOps-freundliche Arbeitsabläufe

- Schnelle Innovation und Funktionsentwicklung

Vergleichen Sie Spezialisten

Führende Unternehmen im Sicherheitsbereich

Etablierte Sicherheitsanbieter mit umfassenden Portfolios, die Cloud- und lokale Umgebungen umfassen.

- Integrierte Sicherheitsplattformen

- Starke Fähigkeiten zur Bedrohungsaufklärung

- Ausgereifter Support und Services

- Umfangreiche Compliance-Zertifizierungen

Vergleichen Sie Unternehmensführer

Sicherheit des Cloud-Anbieters

Native Sicherheitsangebote von großen Cloud-Dienstanbietern (AWS, Azure, GCP).

- Tiefe Integration mit Cloud-Plattformen

- Vereinfachte Bereitstellung und Verwaltung

- Konsistente Updates mit Plattformfunktionen

- Konsolidierte Abrechnung und Support

Anbieterlösungen vergleichen

Wichtige Unterscheidungsmerkmale, die es zu berücksichtigen gilt

Achten Sie bei der Bewertung von Anbietern auf die folgenden Unterscheidungsfaktoren, die sich auf deren Eignung für Ihre Bedürfnisse auswirken können:

- Multi-Cloud- vs. Single-Cloud-Fokus und -Funktionen

- Agentenbasierte vs. agentenlose Bereitstellungsmodelle

- Plattformansatz vs. Punktlösungen

- Managed-Service-Optionen und professionelle Dienstleistungen

- Spezialisierte Fähigkeiten für Ihre Branchen- oder Compliance-Anforderungen

- Innovationstempo und Ausrichtung der Produkt-Roadmap

- Preismodelle und Gesamtbetriebskosten

Best Practices für die Implementierung nach der Auswahl eines Cloud-Sicherheitsanbieters

Die Auswahl des richtigen Anbieters ist nur der Anfang. Eine erfolgreiche Implementierung erfordert sorgfältige Planung, schrittweise Bereitstellung und fortlaufende Optimierung, um den Wert Ihrer Cloud-Sicherheitsinvestition zu maximieren.

Bereitstellungsplanung

Entwickeln Sie einen strukturierten Implementierungsplan, der technische, betriebliche und organisatorische Überlegungen berücksichtigt.

- Führen Sie eine detaillierte Erkennung Ihrer Cloud-Umgebung durch

- Definieren Sie Erfolgskriterien und Leistungskennzahlen

- Erstellen Sie eine Roadmap für die schrittweise Bereitstellung mit Meilensteinen

- Identifizieren Sie Integrationspunkte mit vorhandenen Systemen

- Test- und Validierungsverfahren entwickeln

- Planen Sie Wissenstransfer und Teamtraining

Stufenweiser Implementierungsansatz

Ein stufenweiser Ansatz reduziert das Risiko und ermöglicht eine Anpassung auf der Grundlage erster Ergebnisse. Betrachten Sie diese Beispielimplementierungssequenz:

| Phase |

Schwerpunktbereiche |

Dauer |

| 1: Stiftung |

Umgebungserkennung, Basisrichtlinien, Erstüberwachung |

2-4 Wochen |

| 2: Kernschutz |

IAM-Kontrollen, Verschlüsselung, CSPM-Implementierung |

4-6 Wochen |

| 3: Erweiterte Sicherheit |

Bedrohungserkennung, CWPP, CIEM-Bereitstellung |

6-8 Wochen |

| 4: Integration |

SIEM/SOAR-Integration, Workflow-Automatisierung |

4-6 Wochen |

| 5: Optimierung |

Feinabstimmung, erweiterte Anwendungsfälle, kontinuierliche Verbesserung |

Kontinuierlich |

Erfolgsmessung und kontinuierliche Verbesserung

Legen Sie Metriken fest, um die Wirksamkeit Ihrer Cloud-Sicherheitsimplementierung zu bewerten und Verbesserungsmöglichkeiten zu identifizieren.

Wichtige Leistungsindikatoren zur Verfolgung:

- Zeit, Sicherheitsvorfälle zu erkennen und darauf zu reagieren

- Reduzierung von Cloud-Fehlkonfigurationen und Richtlinienverstößen

- Abdeckung von Cloud-Ressourcen unter Sicherheitskontrollen

- Effizienz des Sicherheitsteams und Alarmqualität

- Compliance-Status und Audit-Bereitschaft

- Gesamtbetriebskosten und ROI

Benötigen Sie Unterstützung bei der Implementierung?

Unsere Cloud-Sicherheitsexperten können Ihnen bei der Entwicklung eines maßgeschneiderten Implementierungsplans helfen und Sie während Ihrer gesamten Bereitstellung begleiten.

Implementierungsberatung anfordern

Fazit: Die Auswahl des richtigen Cloud-Sicherheitsanbieters treffen

Die Auswahl des richtigen Cloud-Sicherheitsanbieters ist eine wichtige Entscheidung, die sich auf die Risikolage, die betriebliche Effizienz und die Fähigkeit Ihres Unternehmens zur sicheren Innovation in der Cloud auswirkt. Indem Sie einem strukturierten Bewertungsprozess folgen, der auf Ihre spezifischen Anforderungen abgestimmt ist, können Sie eine sichere, vertretbare Auswahl treffen, die langfristigen Wert liefert.

Denken Sie während Ihrer Auswahl an diese Grundprinzipien:

- Beginnen Sie mit einem klaren Verständnis Ihrer individuellen Sicherheitsanforderungen

- Bewerten Sie Anbieter anhand objektiver, gewichteter Kriterien

- Validieren Sie Funktionen durch praktische Tests in Ihrer Umgebung

- Berücksichtigen Sie bei Ihrer Entscheidung sowohl technische als auch betriebliche Faktoren

- Planen Sie eine erfolgreiche Implementierung mit einem schrittweisen Ansatz

- Messen Sie Ergebnisse und optimieren Sie kontinuierlich Ihre Sicherheitslage

Mit dem richtigen Cloud-Sicherheitsanbieter als Partner können Sie Ihre Cloud-Reise getrost beschleunigen und gleichzeitig einen starken Schutz für Ihre kritischen Vermögenswerte und Daten aufrechterhalten.

Sind Sie bereit, Ihren idealen Cloud-Sicherheitspartner zu finden?

Unsere Experten begleiten Sie durch den gesamten Auswahlprozess, von der Anforderungsdefinition bis zur endgültigen Entscheidung und Umsetzungsplanung.

Beginnen Sie noch heute Ihre Auswahlreise

Häufig gestellte Fragen zur Auswahl eines Cloud-Sicherheitsanbieters

Wie lange sollte der Auswahlprozess für einen Cloud-Sicherheitsanbieter dauern?

Der Zeitrahmen variiert je nach Organisationsgröße und -komplexität, liegt jedoch für einen gründlichen Prozess normalerweise zwischen 6 und 12 Wochen. Dazu gehören die Anforderungsdefinition (1–2 Wochen), erste Recherche und RFI (2–3 Wochen), detaillierte Bewertung und PoC-Tests (3–4 Wochen) sowie die endgültige Auswahl und Vertragsvergabe (2–3 Wochen).

Sollten wir einer einheitlichen Plattform oder erstklassigen Einzellösungen den Vorzug geben?

Dies hängt von Ihren spezifischen Bedürfnissen ab. Einheitliche Plattformen bieten eine vereinfachte Verwaltung, konsistente Richtlinien und integrierte Arbeitsabläufe, übertreffen jedoch möglicherweise nicht alle Leistungsbereiche. Best-of-Breed-Lösungen bieten in bestimmten Bereichen überlegene Funktionen, erfordern jedoch einen höheren Integrationsaufwand und können zu Transparenzlücken führen. Viele Unternehmen verfolgen einen hybriden Ansatz mit einer Kernplattform, die durch spezielle Tools für kritische Funktionen ergänzt wird.

Wie wichtig sind Analystenbewertungen wie Gartner und Forrester im Auswahlprozess?

Analystenbewertungen bieten wertvolle Markteinblicke und können dabei helfen, führende Anbieter zu identifizieren, sollten jedoch nicht die einzige Grundlage für die Auswahl sein. Bei diesen Bewertungen liegt der Schwerpunkt häufig auf der Breite der Fähigkeiten und der Marktpräsenz und nicht auf der spezifischen Eignung für Ihre Anforderungen. Nutzen Sie sie als Input für Ihren Prozess, aber priorisieren Sie Ihre individuellen Anforderungen, praktische Tests und Referenzprüfungen von ähnlichen Organisationen wie Ihrem.

Welche Rolle sollten die nativen Sicherheitstools von Cloud-Dienstanbietern in unserer Strategie spielen?

Native Sicherheitstools von Cloud-Anbietern (AWS, Azure, GCP) bieten eine enge Integration, vereinfachte Bereitstellung und oft geringere Kosten. Sie eignen sich gut für Unternehmen, die hauptsächlich eine Cloud-Plattform mit moderaten Sicherheitsanforderungen nutzen. Allerdings mangelt es ihnen möglicherweise an erweiterten Funktionen, Multi-Cloud-Unterstützung und unabhängiger Sicherheitsvalidierung. Viele Unternehmen nutzen native Tools für grundlegende Sicherheit und Lösungen von Drittanbietern für erweiterten Schutz und Multi-Cloud-Konsistenz.

Wie sollten wir die Gesamtbetriebskosten für Cloud-Sicherheitslösungen bewerten?

Schauen Sie über die Lizenzkosten hinaus und berücksichtigen Sie auch Implementierung, Integration, laufende Verwaltung und potenzielle Kosteneinsparungen. Berücksichtigen Sie Faktoren wie Ressourcenbedarf (Personalzeit, Fachwissen), Schulungsbedarf, Effizienzsteigerungen und den Wert der Risikominderung. Bewerten Sie außerdem Preismodelle (pro Benutzer, pro Ressource, verbrauchsbasiert) anhand Ihrer Wachstumsprognosen, um zu verstehen, wie sich die Kosten mit Ihrer Umgebung skalieren.

Editorial standards: This article was written by a certified practitioner and peer-reviewed by our engineering team. We update content quarterly to ensure technical accuracy. Opsio maintains editorial independence — we recommend solutions based on technical merit, not commercial relationships.