No cenário digital atual, a segurança cibernética é uma prioridade máxima para as organizações. O teste de penetração, ou teste de penetração, desempenha um papel crucial nesse esforço. Envolve a simulação de ataques cibernéticos para identificar vulnerabilidades antes que atores mal-intencionados possam explorá-las.

O teste de penetração não trata apenas de encontrar pontos fracos. Trata-se de compreender o impacto potencial dessas fraquezas. Esta abordagem proativa ajuda as organizações a fortalecer as suas defesas e a proteger dados confidenciais.

Os testes de penetração externos concentram-se na avaliação da segurança dos ativos voltados para a Internet. Isso inclui sites e servidores. É essencial para identificar pontos de entrada que os hackers possam explorar.

O processo de teste de penetração é sistemático. Envolve planejamento, reconhecimento, varredura, exploração e relatórios. Cada etapa é projetada para descobrir diferentes tipos de vulnerabilidades.

Hackers éticos, também conhecidos como hackers de chapéu branco, conduzem esses testes. Eles usam as mesmas técnicas dos hackers mal-intencionados, mas com permissão e por uma boa causa.

Testes de penetração regulares são vitais. Ajuda as organizações a ficarem à frente das ameaças emergentes e dos vetores de ataque em evolução. Ele também garante a conformidade com os regulamentos e padrões do setor.

Escolher o provedor de testes de penetração certo é crucial. As organizações devem garantir que os testadores tenham as habilidades e a experiência necessárias. Isso garante que o teste seja completo e eficaz.

Integrar testes de penetração em uma estratégia de segurança mais ampla é fundamental. Aumenta a capacidade de uma organização responder a ameaças cibernéticas do mundo real. Essa postura proativa constrói confiança com clientes e partes interessadas.

O que é teste de penetração?

O teste de penetração, geralmente chamado de pen test, simula ataques cibernéticos a sistemas de computador. O objetivo é identificar vulnerabilidades exploráveis antes que possam ser exploradas por hackers mal-intencionados. Esta abordagem proativa ajuda as organizações a reforçar as suas medidas de segurança.

O teste de penetração não é uma atividade única. Envolve um processo detalhado realizado por profissionais de segurança qualificados. Esses profissionais usam técnicas semelhantes às dos hackers do mundo real, mas com autorização. Seu objetivo é identificar pontos fracos que possam levar a acessos não autorizados ou violações de dados.

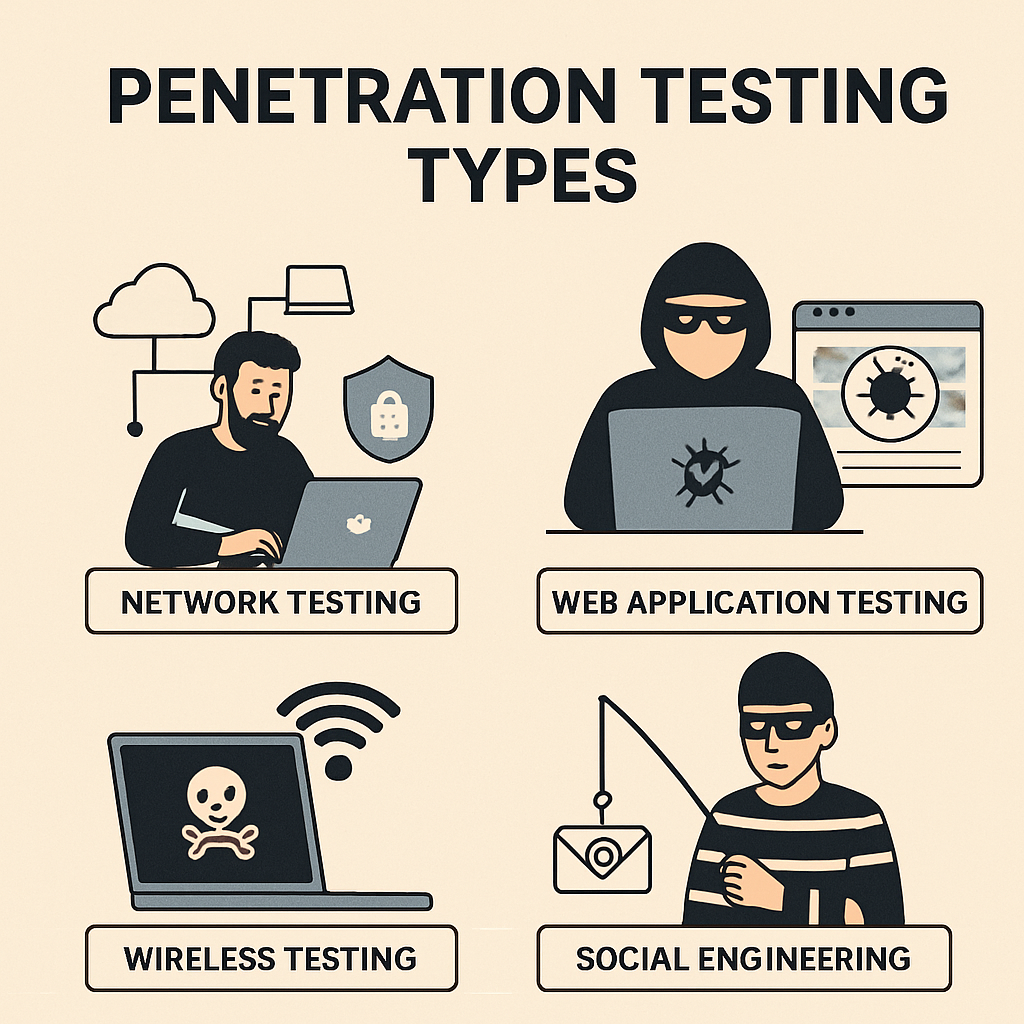

Existem vários tipos de testes de penetração, cada um com um foco específico:

- Teste de penetração de rede

- Teste de penetração de aplicativos da Web

- Teste de penetração sem fio

- Teste de penetração de engenharia social

- Teste de penetração física

Esses testes avaliam diferentes aspectos da segurança de uma organização. Os testes de redes e aplicações web avaliam as defesas técnicas, enquanto a engenharia social visa as vulnerabilidades humanas.

Um teste de penetração bem-sucedido fornece um relatório detalhado. O relatório inclui vulnerabilidades identificadas, seus impactos potenciais e estratégias recomendadas para correção. Oferece um roteiro claro para fortalecer a postura de segurança de uma organização.

Em última análise, os testes de penetração são um componente vital da estratégia de segurança cibernética. Aumenta a consciência de uma organização sobre seus pontos fortes e fracos de segurança. Esta consciência é crucial para desenvolver defesas eficazes e garantir a proteção de dados.

Por que o teste de penetração é importante?

Os testes de penetração desempenham um papel crucial na identificação de pontos fracos de segurança antes que possam ser explorados. Ao imitar ataques cibernéticos do mundo real, as organizações obtêm informações sobre vulnerabilidades potenciais. Isso ajuda a priorizar melhorias de segurança e alocar recursos de maneira eficaz.

Além disso, os testes de penetração ajudam as organizações a cumprir os regulamentos e padrões do setor. A conformidade com estruturas como PCI DSS, HIPAA e ISO 27001 requer testes de segurança regulares. Os testes de penetração atendem a esses requisitos e demonstram um compromisso com a segurança.

Testes de penetração regulares oferecem vários benefícios:

- Detecte vulnerabilidades antecipadamente

- Melhorar os planos de resposta a incidentes

- Melhorar as políticas e procedimentos de segurança

A realização de testes de penetração também pode fortalecer a confiança dos clientes e das partes interessadas. A demonstração de medidas de segurança proativas os tranquiliza quanto aos seus compromissos de proteção de dados. Essa confiança é vital para manter relações comerciais e proteger a reputação da marca.

Finalmente, é essencial manter-se à frente das ameaças emergentes. À medida que as ameaças cibernéticas evoluem, é necessária uma vigilância constante. Os testes de penetração fornecem os insights necessários para adaptar e aprimorar as medidas de defesa, garantindo que a organização permaneça resiliente contra ataques.

Tipos de testes de penetração

Os testes de penetração são um campo amplo, abrangendo vários tipos específicos direcionados a diferentes aspectos da infraestrutura de uma organização. Cada tipo de teste concentra-se em áreas exclusivas, garantindo uma cobertura abrangente.

Normalmente, os testes de penetração se enquadram nestas categorias:

- Testes de penetração na redeanalisa a segurança da rede, identificando vulnerabilidades em protocolos, hosts e serviços de rede.

- Testes de penetração de aplicações Webtem como alvo aplicativos da web, descobrindo falhas como injeção de SQL e scripts entre sites.

- Testes de penetração sem fioverifica a segurança das redes sem fio e identifica pontos fracos.

Cada tipo requer habilidades e ferramentas especializadas para identificar e explorar com eficácia vulnerabilidades potenciais. A escolha do tipo certo depende das necessidades e áreas de preocupação específicas da organização.

Além dos testes de redes e aplicativos, os testes de penetração de engenharia social avaliam os fatores humanos. Esses testes expõem riscos ligados ao comportamento dos funcionários e à conscientização sobre segurança.

As organizações também podem considerar testes de penetração física. Esta modalidade avalia os controles de segurança relacionados ao acesso físico a sistemas e instalações.

Para uma avaliação de segurança abrangente, as organizações devem empregar uma combinação destes tipos de testes.

Teste de penetração externa

Os testes de penetração externos concentram-se na avaliação da segurança dos ativos acessíveis ao público de uma organização. Estes podem incluir sites, servidores de e-mail e outros serviços online.

O objetivo é identificar vulnerabilidades que um invasor externo possa explorar. Esses testes ajudam a garantir que os pontos de entrada externos estejam protegidos contra ameaças externas.

Os principais aspectos normalmente avaliados em testes de penetração externos são:

- Portos e serviços abertos

- Configurações de firewall

- Aplicações web voltadas para o exterior

Testes de penetração externos regulares ajudam a detectar configurações incorretas e vulnerabilidades expostas à Internet. Abordar essas fraquezas é crucial para proteger contra ataques externos.

À medida que as ameaças cibernéticas continuam a evoluir, são essenciais testes externos regulares. Garante que as medidas de segurança estejam alinhadas com novas ameaças e ajuda a manter a integridade dos sistemas externos.

Teste de penetração interna

Ao contrário dos testes externos, os testes de penetração internos simulam um ataque de dentro da organização. Isso ajuda a identificar vulnerabilidades que podem ser exploradas por ameaças internas ou quando as defesas do perímetro forem contornadas.

As áreas de foco nos testes de penetração internos incluem:

- Avaliação da segurança da rede interna

- Avaliação dos controlos de acesso e das permissões

- Testar sistemas de deteção de intrusão

Ao compreender os pontos fracos da segurança interna, as organizações podem reforçar as defesas e minimizar o risco de violações internas.

Os testes internos são essenciais em organizações com redes grandes e complexas. Ele garante que, uma vez lá dentro, os invasores enfrentem uma postura de segurança robusta.

Testes de penetração internos regulares ajudam a validar políticas de segurança e melhorar estratégias de segmentação de rede. Em última análise, isso aumenta a resiliência geral da segurança.

Teste de penetração de aplicativos da Web

O teste de penetração de aplicativos da Web visa vulnerabilidades em aplicativos da Web. Esses aplicativos costumam ser pontos de entrada para invasores devido à sua acessibilidade.

Esse tipo de teste se concentra em vulnerabilidades comuns de aplicativos da web, como:

- Injeção de SQL

- Scripting entre sites (XSS)

- Falsificação de pedidos entre locais (CSRF)

Como os aplicativos da Web geralmente lidam com dados confidenciais, uma segurança robusta é crucial. Detectar e corrigir essas vulnerabilidades pode evitar violações significativas de dados.

Testar aplicativos da web regularmente é necessário à medida que eles evoluem e surgem novas vulnerabilidades. Atualizações e alterações podem introduzir novos riscos de segurança.

Ao incorporar testes de aplicativos web em sua estratégia de segurança, você pode proteger os dados do usuário e manter a confiança. Isto é fundamental num cenário cada vez mais digital.

Teste de penetração sem fio, IoT e nuvem

Ambientes sem fio, IoT e em nuvem apresentam novos desafios de segurança. Os testes de penetração nestas áreas são cruciais para identificar e abordar riscos potenciais.

As principais áreas de foco incluem:

- Proteger redes e dispositivos sem fios

- Testando dispositivos IoT e seus protocolos de comunicação

- Avaliação de configurações de serviços em nuvem e controles de acesso

Os testes de penetração sem fio expõem pontos fracos na criptografia e autenticação da rede, como senhas fracas ou protocolos desatualizados.

O teste de penetração IoT cobre questões de segurança específicas exclusivas de dispositivos interconectados, garantindo que não sejam pontos de entrada para ataques.

Os testes de penetração na nuvem concentram-se na proteção de dados e no gerenciamento de acesso em serviços em nuvem. Avalia como os recursos da nuvem são gerenciados e configurados.

Os testes regulares nestes domínios ajudam a resolver lacunas de segurança devido às tecnologias emergentes e garantem a adesão às melhores práticas.

O processo de teste de penetração: passo a passo

O processo de teste de penetração é meticuloso e metódico. Ele garante que as vulnerabilidades sejam identificadas e abordadas de forma abrangente. Cada estágio desempenha um papel crucial na descoberta de pontos fracos de segurança.

O processo pode ser dividido nas seguintes etapas:

- Planejamento e Escopo

- Reconhecimento e recolha de informação

- Análise e verificação de vulnerabilidades

- Exploração

- Pós-exploração e relatórios

Juntas, essas etapas oferecem uma visão completa da postura de segurança de uma organização. Compreender cada fase ajuda na execução de testes de penetração eficazes. As organizações se beneficiam ao abordar proativamente as vulnerabilidades identificadas. Esta abordagem estruturada garante que as medidas de segurança sejam robustas e abrangentes.

No geral, o processo de teste de penetração é essencial para manter as defesas de segurança cibernética. Isto é conseguido através de um exame minucioso das vulnerabilidades de segurança potenciais e existentes.

1. Planejamento e definição do escopo

O planejamento e a definição do escopo estabelecem a base para um teste de penetração bem-sucedido. Esta fase define os objetivos e restrições do teste.

As principais atividades incluem:

- Definição do âmbito e dos objetivos dos testes

- Identificação de sistemas e ativos críticos

- Compreender a conformidade e os requisitos legais

Uma comunicação clara nesta fase é fundamental. Ele alinha as expectativas entre a equipe de teste e a organização. O planejamento adequado garante um teste focado e eficaz que fornece insights acionáveis.

2. Reconhecimento e recolha de informação

Durante o reconhecimento, são coletadas informações sobre os sistemas alvo. Esta fase fornece uma compreensão mais clara das vulnerabilidades potenciais.

Tarefas típicas nesta etapa:

- Recolha de informações publicamente disponíveis

- Perfil da rede alvo

- Identificação de serviços e tecnologias expostos

Esta fase é essencial para entender como um invasor pode abordar o alvo. Ajuda na construção de um modelo de ameaça preciso. O reconhecimento adequado pode aumentar significativamente a eficácia de um teste de penetração.

3. Análise e verificação de vulnerabilidades

A análise de vulnerabilidade identifica falhas potenciais nos sistemas alvo. Esta fase envolve o uso de várias ferramentas e técnicas para procurar pontos fracos.

As principais atividades incluem:

- Realização de verificações automatizadas de vulnerabilidades

- Analisando manualmente possíveis vulnerabilidades

- Dar prioridade às ameaças com base nos níveis de risco

A análise completa de vulnerabilidades ajuda a identificar pontos fracos críticos. Informa os próximos passos de exploração. Uma análise de vulnerabilidade diligente garante que nenhuma vulnerabilidade significativa passe despercebida.

4. Exploração

A exploração visa validar as vulnerabilidades identificadas, tentando explorá-las. Esta etapa simula cenários de ataque do mundo real.

As atividades nesta fase incluem:

- Aproveitar vulnerabilidades conhecidas para acesso

- Explorar lacunas de segurança para demonstrar o impacto

- Testar a eficácia dos controlos de segurança

A exploração bem-sucedida revela o impacto potencial de uma violação. Ele ressalta a importância de abordar vulnerabilidades. Esta etapa demonstra a gravidade das falhas de segurança descobertas.

5. Pós-exploração e relatórios

Na fase pós-exploração, o foco muda para a compreensão das implicações de uma exploração bem-sucedida. As descobertas são então compiladas em um relatório detalhado.

As principais atividades incluem:

- Analisar o impacto da exploração

- Documentar vulnerabilidades e descobertas

- Fornecer recomendações de remediação

O relatório final é vital para as partes interessadas. Descreve vulnerabilidades, riscos e estratégias de mitigação propostas. Este documento orienta a organização no reforço eficaz da sua postura de segurança.

Ferramentas e técnicas utilizadas em testes de penetração

O teste de penetração depende de uma combinação de ferramentas e métodos especializados. Esses recursos permitem que os testadores identifiquem vulnerabilidades de maneira eficaz e eficiente. Entre as inúmeras ferramentas disponíveis, algumas tornaram-se padrões da indústria.

As ferramentas comuns incluem:

- Nmap:Amplamente utilizado para descoberta de rede e auditoria de segurança.

- Metasploit:Essencial para a fase de exploração, oferecendo uma variedade de explorações.

- Suíte Burp:Usado principalmente para testes de aplicativos da web e verificação de vulnerabilidades.

- Wireshark:Útil na análise de dados de protocolo de rede.

A escolha da ferramenta certa depende do escopo do teste e do ambiente de destino. Os testadores geralmente combinam diversas ferramentas para cobrir vários cenários. É importante lembrar que testadores qualificados complementam as ferramentas com técnicas manuais para obter eficácia máxima.

As técnicas desempenham um papel essencial ao lado das ferramentas. Os hackers éticos empregam habilidades como engenharia social para descobrir vulnerabilidades não técnicas. Essa combinação de ferramentas e técnicas é crucial para testes de penetração abrangentes.

Atualizações e treinamentos regulares ajudam os testadores a ficarem atualizados sobre os últimos desenvolvimentos em testes de penetração. Devem adaptar-se às ameaças e tecnologias em evolução, garantindo que os seus métodos permanecem eficazes.

A sinergia entre ferramentas e experiência humana constitui uma defesa formidável contra ameaças cibernéticas. Os testadores devem aproveitar essa combinação para penetrar e compreender completamente os sistemas.

Compliance, gestão de riscos e valor comercial

No cenário regulatório atual, a conformidade não é negociável para as empresas. Os testes de penetração desempenham um papel crítico no cumprimento dessas obrigações. As organizações devem garantir que seus sistemas estejam alinhados com padrões como PCI DSS e ISO 27001.

A gestão de riscos está no centro das estratégias de segurança cibernética. Através de testes de penetração, as empresas podem identificar vulnerabilidades. Esta abordagem proativa ajuda a mitigar ameaças potenciais antes que elas se concretizem. Transforma riscos em desafios gerenciáveis.

Além disso, os testes de penetração fornecem valor comercial direto além da segurança. Eles ajudam a manter a confiança do cliente, demonstrando o compromisso com a proteção de dados. Isso pode melhorar significativamente a reputação e a credibilidade de uma organização.

Ofertas de testes de penetração:

- Melhor postura de segurança cibernética.

- Alinhamento com padrões de compliance.

- Gerenciamento de risco aprimorado.

- Maior confiança das partes interessadas.

A identificação antecipada de vulnerabilidades também agiliza a alocação de recursos. Ao concentrarem-se em ameaças tangíveis, as empresas podem priorizar os investimentos de forma eficaz. Esta abordagem não só reduz custos, mas também melhora a eficiência operacional geral.

A visualização do ciclo de vida dos testes de penetração em um contexto de negócios proporciona clareza. Mostra como as práticas de segurança e os objetivos de negócios estão interligados, enfatizando sua dependência mútua.

Desafios e limitações dos testes de penetração

Os testes de penetração, embora indispensáveis, têm seus desafios. Uma limitação significativa é o seu escopo. Os testes geralmente se concentram em áreas específicas, deixando outras vulnerabilidades potenciais inexploradas.

As restrições de tempo também podem dificultar testes completos. Avaliações abrangentes requerem tempo adequado, mas as operações comerciais podem limitar esta duração. Como resultado, algumas vulnerabilidades podem passar despercebidas durante um pen test.

Outra limitação é a potencial interrupção dos serviços. Os testes em ambientes ativos podem causar inadvertidamente tempo de inatividade, afetando a continuidade dos negócios. Esse risco exige planejamento e coordenação cuidadosos com as equipes de TI.

As considerações orçamentárias também podem ser um desafio. Testes de penetração de alta qualidade exigem profissionais qualificados e ferramentas sofisticadas, que podem ser caras. Algumas empresas podem ter dificuldades para alocar recursos suficientes.

Esses desafios destacam a importância de uma abordagem de segurança holística. As organizações devem considerar os testes de penetração como um componente de uma estratégia integrada de segurança cibernética. As principais limitações incluem:

- Âmbito limitado

- Restrições de tempo

- Potenciais perturbações

- Restrições orçamentais

Melhores práticas para testes de penetração eficazes

Para maximizar o valor dos testes de penetração, siga as práticas recomendadas. Comece definindo claramente o escopo e os objetivos. Isso garante que o teste esteja alinhado às metas de segurança da sua organização.

Envolva testadores qualificados e respeitáveis. Procure experiência e certificações como Certified Ethical Hacker (CEH) ou Offensive Security Certified Professional (OSCP). Testadores competentes podem identificar e explorar vulnerabilidades de forma eficaz.

Mantenha uma comunicação aberta entre testadores e equipes internas. Isso promove a colaboração e garante interrupção mínima nas operações. Também ajuda a resolver quaisquer preocupações imediatas que surjam durante os testes.

Por fim, trate os testes de penetração como um processo contínuo, não como um evento único. Testes regulares ajudam a ficar à frente das ameaças em evolução. Melhore continuamente sua postura de segurança com base nos resultados dos testes.

As principais práticas recomendadas incluem:

- Defina escopo e objetivos claros.

- Contrate testadores qualificados com credenciais comprovadas.

- Garanta uma comunicação aberta e contínua.

- Incorpore testes em uma estratégia de segurança contínua.

Como escolher um provedor de testes de penetração

Selecionar o provedor de testes de penetração certo é crucial para sua segurança. Comece avaliando suas credenciais e conhecimentos. Certifique-se de que eles tenham certificações relevantes e um histórico comprovado.

Considere sua metodologia e abordagem. Um bom fornecedor personalizará seus testes para atender às suas necessidades exclusivas. Devem também ter um processo claro para reportar conclusões e recomendar soluções.

Por fim, priorize a comunicação e a transparência. Escolha um fornecedor que o mantenha informado durante todo o processo de teste. Isso ajuda a compreender as vulnerabilidades e a alinhar os planos de correção.

Ao escolher um provedor:

- Verifique certificações e experiência.

- Avalie sua metodologia.

- Garanta uma comunicação forte e transparência.

Integrando testes de penetração em sua estratégia de segurança

Os testes de penetração devem ser parte integrante da sua estratégia de segurança cibernética. Identifica vulnerabilidades e testa a eficácia dos controles de segurança. Ao integrar testes de penetração, você gerencia os riscos de forma proativa.

Para incorporar testes de penetração de forma eficaz, considere alinhar os testes com os objetivos de negócios. Isso garante que os testes abordem os ativos mais críticos. O agendamento regular de testes de penetração ajuda a ficar à frente das ameaças em evolução.

A colaboração entre as equipes de TI e de segurança é essencial. Ele garante o alinhamento dos objetivos, escopo e planos de remediação. Esse trabalho em equipe pode melhorar a postura geral de segurança da sua organização.

Considere estas etapas ao integrar testes de penetração:

- Alinhe os testes com os objetivos de negócios.

- Agende sessões regulares de testes.

- Promova a colaboração entre equipes.

Uma abordagem proativa aos testes de penetração pode transformar sua estratégia de segurança. Constrói resiliência e fortalece as defesas, preparando-o para desafios futuros.

Conclusão: O futuro dos testes de penetração

À medida que a tecnologia avança, o cenário dos testes de penetração continua a evoluir. Ameaças e tecnologias emergentes, como IoT e AI, exigem abordagens mais sofisticadas. As organizações devem adaptar-se e inovar para manter defesas de segurança robustas.

O futuro dos testes de penetração envolve uma integração mais profunda com ferramentas de automação. Os testes automatizados complementarão os esforços manuais para aumentar a eficiência e a precisão. Essa combinação oferece uma avaliação de segurança mais abrangente.

A aprendizagem e o desenvolvimento contínuos em matéria de cibersegurança são cruciais. À medida que os atacantes evoluem, os defensores também devem evoluir. Investir em práticas de teste de ponta garante prontidão e resiliência para enfrentar futuros desafios cibernéticos. Os testes de penetração continuarão a ser uma pedra angular das estratégias proativas de segurança, essenciais para proteger as infraestruturas digitais.