A adoção da nuvem híbrida continua a acelerar à medida que as organizações buscam agilidade, otimização de custos e resiliência. Ao combinar sistemas locais com serviços de nuvem pública, as arquiteturas híbridas oferecem flexibilidade, mas também expandem a superfície de ataque. Os invasores têm como alvo ambientes híbridos porque expõem mais ativos, introduzem limites de confiança complexos e dependem de diversas ferramentas e processos.

Uma análise focada do cenário de ameaças mostra um aumento nos ataques que exploram configurações incorretas, fraquezas de identidade, vulnerabilidades API e lacunas na cadeia de suprimentos. Essas ameaças à segurança da nuvem híbrida são amplificadas por mudanças rápidas impulsionadas pelo desenvolvedor, automação e dependências de terceiros. Este artigo abordará o mapeamento do cenário de ameaças, identificando riscos de segurança emergentes, explicando desafios operacionais, analisando tendências de segurança, recomendando estratégias de gerenciamento de riscos e delineando como as organizações devem se preparar para o futuro da segurança da nuvem híbrida.

Fique à frente das ameaças emergentes

Baixe nosso relatório abrangente de ameaças à nuvem híbrida de 2023 para entender os vetores de ataque e estratégias de mitigação mais recentes.

Baixar relatório de ameaças

Mapeando o cenário de ameaças para ambientes de nuvem híbrida

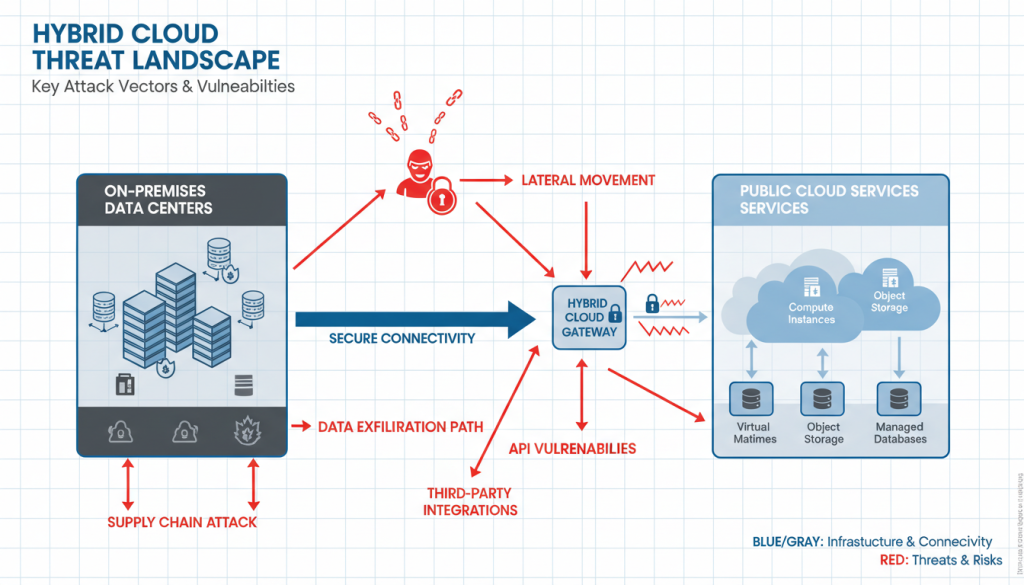

Figura 1: Cenário de ameaças à segurança na nuvem híbrida mostrando vetores de ataque comuns

Análise do cenário de ameaças: ativos, superfícies de ataque e complexidade híbrida

Os ambientes de nuvem híbrida combinam muitos tipos de ativos: máquinas virtuais, contêineres, funções sem servidor, APIs, provedores de identidade, dispositivos locais e armazenamentos de dados. Cada classe de ativos cria vulnerabilidades e interdependências únicas que os invasores podem explorar.

Dimensões principais a incluir numa análise do cenário de ameaças:

- Ativos: dados (estruturados/não estruturados), credenciais de identidade, chaves, modelos de configuração, pipelines CI/CD.

- Superfícies de ataque: APIs públicas, consoles de gerenciamento, buckets de armazenamento mal configurados, VPNs, coletores de telemetria EDR e caminhos de rede leste-oeste entre a nuvem e o local.

- Complexidade: vários provedores de nuvem (multinuvem), sistemas locais legados e integrações SaaS de terceiros aumentam o risco devido a controles inconsistentes e registros divergentes.

Vetores de ataque comuns em segurança de nuvem híbrida

Os invasores que visam ambientes de nuvem híbrida normalmente exploram vários vetores comuns:

- Exfiltração de dados: os invasores encontram armazenamento mal configurado ou chaves vazadas e movem dados para endpoints externos. Os contêineres S3/Blob expostos publicamente continuam sendo uma causa frequente de violações.

- Movimento lateral: uma vez dentro de uma carga de trabalho ou segmento de rede, os adversários exploram contas com privilégios excessivos e uma segmentação de rede fraca para migrar para sistemas críticos.

- Exploração API: APIs inseguras e limitação de taxa insuficiente permitem abuso de serviços em nuvem, elevação de privilégios e acesso a dados.

- Ataques à cadeia de abastecimento: bibliotecas de código aberto comprometidas ou conjuntos de ferramentas CI/CD podem introduzir backdoors em sistemas de produção.

Ameaças à segurança da nuvem híbrida vinculadas a integrações nativas da nuvem e locais

Os ambientes híbridos combinam tecnologias nativas da nuvem (Kubernetes, sem servidor) com plataformas locais legadas. Os invasores exploram o elo mais fraco:

- Namespaces Kubernetes ou tempos de execução de contêiner fracamente isolados

- Túneis de rede inseguros que conectam cargas de trabalho locais e na nuvem

- Identidade desalinhada e aplicação de políticas entre domínios

A transição de cargas de trabalho para a nuvem sem repensar os controles de segurança geralmente resulta em vulnerabilidades herdadas ou novas que os invasores podem explorar.

Riscos de segurança emergentes específicos da nuvem híbrida

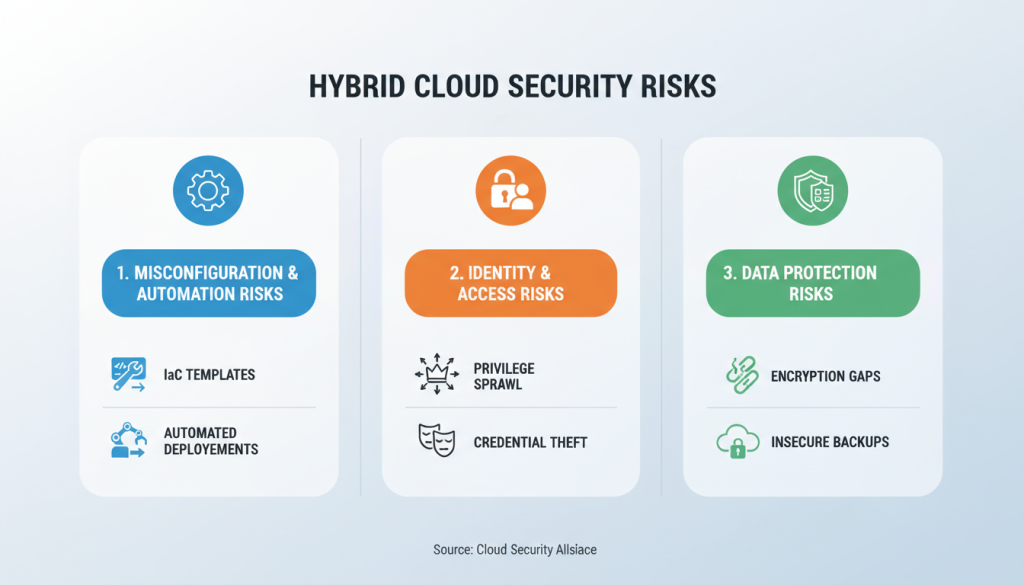

Figura 2: Principais riscos de segurança emergentes em ambientes de nuvem híbrida

Configuração incorreta e lacunas de automação como um risco emergente de segurança

À medida que as organizações crescem, o provisionamento automatizado (infraestrutura como código) acelera. Mas a automação pode propagar configurações incorretas em grande escala:

- Políticas IAM incorretas incorporadas em modelos Terraform ou ARM

- Configurações padrão não seguras em serviços gerenciados

- CI/CD pipelines que implantam mudanças sem portas de segurança automatizadas

Um único modelo mal configurado pode expor milhares de recursos. O Gartner alertou que, até 2025, “99% das falhas de segurança na nuvem serão culpa do cliente” – decorrentes principalmente de configuração incorreta e governança inadequada.

Um banco usando IaC para ativar clusters de teste acidentalmente deixou um contêiner de armazenamento não criptografado e legível publicamente. A automação então replicou essa configuração em todos os ambientes, criando uma exposição generalizada.

Riscos de identidade e acesso: expansão de privilégios, federação de identidades e roubo de credenciais

A identidade é o novo perímetro na segurança da nuvem híbrida. Os riscos emergentes incluem:

- Expansão de privilégios: contas legadas e funções amplas acumulam permissões ao longo do tempo.

- Complexidade da federação de identidades: Erros de SSO/SAML/OIDC podem criar abuso nas cadeias de confiança.

- Roubo de credenciais: segredos expostos em repositórios de código ou vazamentos de máquinas de desenvolvimento.

Riscos de proteção de dados: exposição multilocatário, lacunas de criptografia e backups inseguros

Os riscos de proteção de dados em nuvens híbridas incluem:

- Exposição multilocatário: locatários mal isolados em nuvens públicas podem vazar metadados ou dados entre clientes.

- Lacunas de criptografia: os dados em repouso ou em trânsito podem não estar criptografados adequadamente ou as chaves podem ser mal gerenciadas.

- Backups inseguros: backups armazenados em buckets acessíveis ou sem proteções de imutabilidade permitem perda de dados ou ransomware.

De acordo com o Relatório de Custo de uma Violação de Dados de 2023 da IBM, credenciais comprometidas e configurações incorretas na nuvem foram causas principais significativas de violações dispendiosas, com o custo médio da violação de US$ 4,45 milhões.

Desafios de segurança na nuvem e impactos operacionais

Figura 3: Desafios operacionais de segurança na nuvem em ambientes híbridos

Desafios de visibilidade e monitoramento em ambientes híbridos

Um dos impactos operacionais mais difíceis é a falta de visibilidade. Os dados e a telemetria estão fragmentados entre fornecedores e sistemas locais:

- Centralizar logs e permitir a observabilidade de pilha completa não é trivial.

- Os pontos cegos permitem que os invasores persistam sem serem detectados.

- A fadiga de alerta causada por sinais ruidosos prejudica a eficácia do SOC.

Mitigação prática: invista em uma análise de segurança centralizada SIEM/nativa da nuvem com telemetria normalizada e alertas sensíveis ao contexto.

Complexidades de conformidade e governação: sobreposição regulamentar e auditabilidade

As nuvens híbridas geralmente cruzam domínios regulatórios (por exemplo, GDPR, HIPAA, PCI DSS). Os desafios incluem:

- Mapeamento de controles em sistemas locais e na nuvem

- Manter a residência e a soberania dos dados

- Prova da auditabilidade durante as verificações de conformidade

Uma empresa multinacional que utilize o SaaS sediado nos EUA para dados de clientes europeus deve documentar cuidadosamente os acordos de processamento e os controles técnicos para manter a conformidade com o GDPR enquanto opera em um ambiente de nuvem híbrida.

Questões de pessoas e processos: lacunas de competências, adoção de DevSecOps e gestão de mudanças

Os desafios de pessoas e processos são persistentes na proteção de ambientes de nuvem híbrida:

- A escassez de competências de segurança retarda a adoção de controlos modernos.

- DevSecOps é necessária uma mudança cultural para integrar a segurança em pipelines rápidos.

- Gestão de mudanças: mudanças frequentes na infraestrutura exigem governança para evitar desvios.

As organizações devem enfrentar esses desafios por meio de treinamento, defensores da segurança nas equipes de desenvolvimento e proteções claras nos pipelines CI/CD.

Avalie sua postura de segurança na nuvem híbrida

Solicite uma avaliação de segurança abrangente para identificar lacunas no seu ambiente de nuvem híbrida e receber recomendações personalizadas.

Solicitar avaliação de segurança

Tendências de segurança na nuvem moldando defesas híbridas

Figura 4: Principais tendências de segurança na nuvem que moldam as defesas da nuvem híbrida

Tendências de mudança para a esquerda e de infraestrutura como código e suas implicações de segurança

As práticas de mudança para a esquerda incorporam a segurança mais cedo no desenvolvimento:

- Verificando modelos IaC em busca de configurações incorretas

- Testando imagens de contêiner em CI

- Política como código para impor barreiras de segurança

Os benefícios incluem detecção precoce e menos reversões de alterações. No entanto, as regras de segurança devem ser integradas sem retardar a entrega para serem eficazes em ambientes de nuvem híbrida.

Zero Trust, SASE e outras tendências arquitetônicas para segurança em nuvem híbrida

Tendências arquitetônicas que remodelam as defesas híbridas:

- Confiança Zero: não assuma nenhuma confiança implícita — verifique a identidade, o contexto e a postura do dispositivo para cada decisão de acesso.

- SASE (borda de serviço de acesso seguro): converge serviços de rede e segurança para proteger usuários e cargas de trabalho distribuídos.

- Malhas de Serviço: fornece observabilidade e mTLS entre microsserviços.

“Adote o menor privilégio, assuma a violação e verifique continuamente” — um mantra útil para segurança na nuvem híbrida.

Uso de Automação, AI/ML e Análise Avançada na Detecção e Resposta a Ameaças

Automação e AI/ML trazem escala para segurança de nuvem híbrida:

- Detecção automatizada de padrões de acesso anómalos

- Correção automatizada de configurações incorretas (com proteções)

- Manuais de resposta orquestrados que reduzem o tempo médio de resposta (MTTR)

Advertência: os modelos ML exigem dados de qualidade e ajuste contínuo para evitar falsos positivos/negativos em ambientes híbridos.

Estratégias de gerenciamento e mitigação de riscos em nuvem híbrida

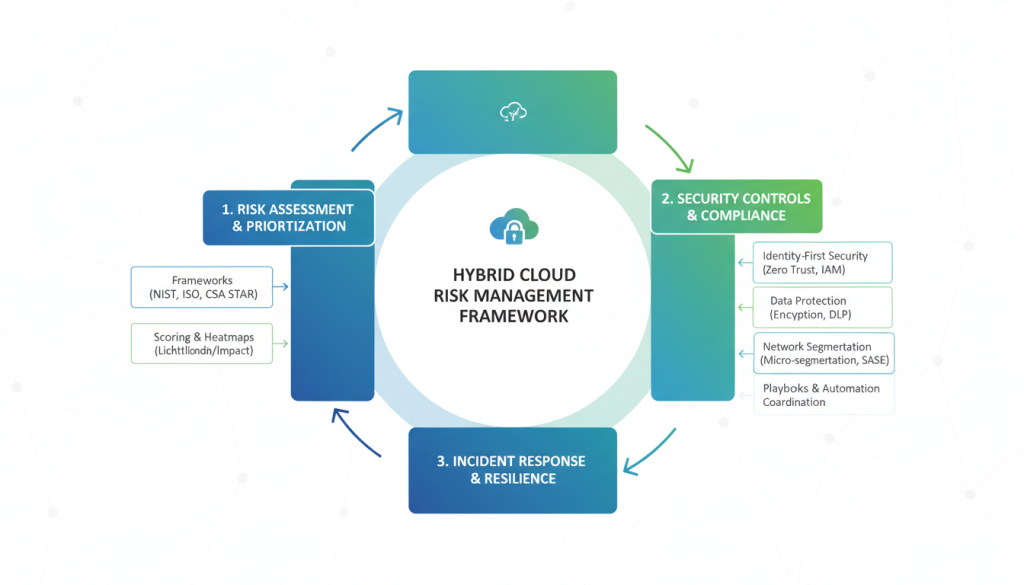

Figura 5: Estrutura abrangente para gerenciamento de riscos em nuvem híbrida

Avaliação e priorização de riscos: estruturas, análise contínua do cenário de ameaças e pontuação

Adotar uma abordagem de avaliação contínua de riscos para a segurança da nuvem híbrida:

- Use estruturas reconhecidas (NIST CSF, ISO 27001, CIS Controls) para mapear controles.

- Execute modelagem de ameaças e análise de caminho de ataque regularmente.

- Implemente uma pontuação de risco que leve em consideração o provável impacto e a explorabilidade.

Exemplo: priorizar a correção de configurações incorretas do plano de controle voltadas ao público em vez de alertas internos de baixo impacto.

Controles e práticas recomendadas: segurança que prioriza a identidade, criptografia, segmentação de rede e CI/CD seguro

Controles essenciais para redução de risco em nuvem híbrida:

Gestão de identidade e acesso (IAM)

- Implementar privilégios mínimos e acesso baseado em função

- Implementar políticas de acesso condicional

- Aplicar autenticação multifator

Criptografia

- Garantir criptografia em trânsito e em repouso

- Use chaves gerenciadas pelo cliente quando apropriado

- Implementar políticas de rotação de chaves

Segmentação de Rede

- Aplicar princípios de microssegmentação

- Use túneis seguros com ACLs estritas

- Implementar controlos de tráfego leste-oeste

Seguro CI/CD

- Verifica dependências e assina artefatos

- Use compilações reproduzíveis

- Implementar portas de segurança em pipelines

Exemplo de função de menor privilégio IAM

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "s3:GetObject", "s3:ListBucket" ], "Resource": [ "arn:aws:s3:::example-prod-bucket", "arn:aws:s3:::example-prod-bucket/*" ] } ]

}

Preparação e resposta a incidentes: manuais, exercícios de mesa e coordenação entre domínios

Prepare-se para incidentes com manuais práticos:

- Mantenha planos híbridos de resposta a incidentes que incluam contatos de provedores de nuvem e procedimentos de acesso.

- Execute exercícios regulares que simulam exfiltração de dados, CI/CD comprometido ou ransomware.

- Coordene as equipes de nuvem, rede, aplicativos, jurídicas e de comunicações.

Dica operacional:Crie chamadas ou automação API para revogar rapidamente credenciais de nuvem ou alternar chaves durante as fases de contenção de resposta a incidentes.

Preparando-se para o futuro da segurança em nuvem híbrida

Figura 6: Futuro da segurança na nuvem híbrida: ameaças em evolução e investimentos estratégicos

Evolução antecipada das ameaças à segurança da nuvem híbrida e das táticas dos invasores

Espere que os invasores:

- Explore a automação avançada e o AI para encontrar configurações incorretas mais rapidamente

- Visar as cadeias de abastecimento e os oleodutos CI/CD de forma mais agressiva

- Foco no comprometimento da identidade e no roubo de tokens de serviço

Os defensores devem reduzir proativamente a superfície de ataque e melhorar a detecção de anomalias comportamentais sutis em ambientes híbridos.

Investimentos Estratégicos: Ferramentas, Talentos, Parcerias e Gestão de Riscos de Fornecedores

Priorizar investimentos que proporcionem segurança de nuvem híbrida resiliente:

| Área de Investimento | Ações prioritárias | Resultados esperados |

| Ferramentas | Implante CSPM, proteção de carga de trabalho e SIEM com telemetria em nuvem | Visibilidade melhorada, deteção automatizada, tempo de resposta reduzido |

| Talento | Investir em treinamentos e certificações em segurança na nuvem | Capacidade aprimorada para proteger ambientes complexos |

| Parcerias | Envolver MSSPs ou parceiros CSP para aumentar as capacidades | Acesso a conhecimentos especializados e cobertura 24 horas por dia, 7 dias por semana |

| Risco do fornecedor | Verifique dependências de terceiros e inclua SLAs de segurança | Redução do risco na cadeia de abastecimento e melhoria da responsabilização do fornecedor |

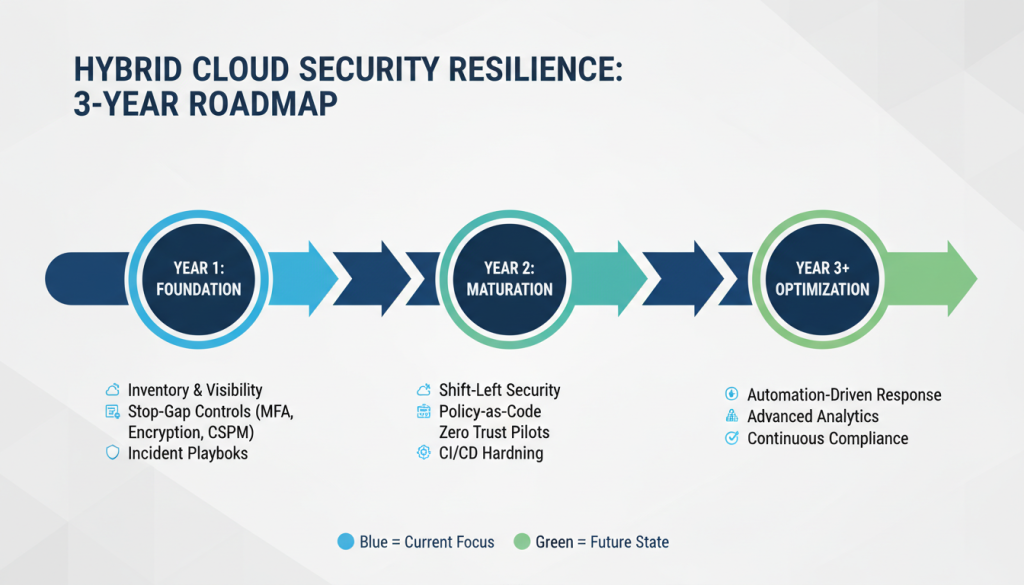

Roteiro para resiliência: integração de tendências de segurança em nuvem no gerenciamento de riscos de nuvem híbrida de longo prazo

Crie um roteiro plurianual para segurança em nuvem híbrida:

Figura 7: Roteiro plurianual para a resiliência da segurança da nuvem híbrida

- Ano 1:Inventário, visibilidade, controles provisórios (MFA, criptografia, CSPM) e manuais de incidentes.

- Ano 2:Shift-left, política como código, pilotos de confiança zero e reforço CI/CD.

- Ano 3+:Operacionalização total de respostas orientadas por automação, análises avançadas e conformidade contínua.

Incorpore a análise contínua do cenário de ameaças para adaptar o roteiro à medida que as tendências de segurança na nuvem evoluem.

Conclusão

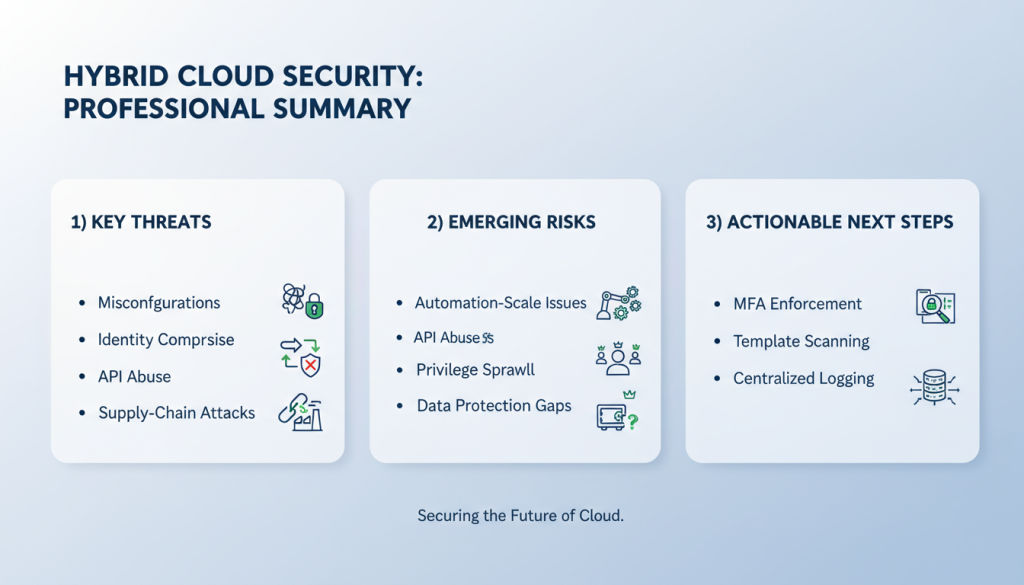

Figura 8: Resumo das principais ameaças, riscos e estratégias de mitigação à segurança da nuvem híbrida

Recapitulação das principais ameaças à segurança na nuvem híbrida, riscos emergentes de segurança e desafios de segurança na nuvem

As ameaças à segurança da nuvem híbrida variam desde configurações incorretas e comprometimento de identidade até abuso de API e ataques à cadeia de suprimentos. Os riscos de segurança emergentes específicos para ambientes híbridos incluem configurações incorretas em escala de automação, expansão de privilégios e lacunas na proteção de dados. Os desafios operacionais de segurança na nuvem — visibilidade, conformidade e problemas de pessoas/processos — ampliam esses riscos.

Próximas etapas viáveis: mitigações imediatas, prioridades de monitoramento e planejamento estratégico

Mitigações Imediatas

- Aplicar MFA e privilégio mínimo IAM

- Digitalize e corrija modelos IaC

- Centralize o registro com CSPM/CWPP

Prioridades de monitorização

- Detectar comportamento de identidade anômalo

- Monitorar padrões de exfiltração de dados

- Rastrear desvio de configuração

Planejamento Estratégico

- Implementar princípios de Zero Trust

- Investir em formação em segurança na cloud

- Preparar manuais de resposta a incidentes

Considerações finais sobre o futuro da segurança em nuvem híbrida

O futuro da segurança na nuvem híbrida será definido pela rapidez com que as organizações puderem integrar a segurança no desenvolvimento e nas operações, mantendo ao mesmo tempo o controle sobre a identidade e os dados. Abrace a automação, adote defesas que priorizam a identidade e priorize a avaliação contínua de riscos. Ao alinhar ferramentas, pessoas e processos — e aproveitar as tendências emergentes de segurança na nuvem — as organizações podem reduzir os riscos e ficar à frente dos adversários em um cenário de ameaças em rápida mudança.

Comece com uma análise focada do cenário de ameaças neste trimestre: faça um inventário dos ativos da nuvem, identifique as três principais configurações incorretas ou pontos fracos de identidade de alto impacto e execute um exercício prático para validar sua prontidão para resposta a incidentes.

Fortaleça sua postura de segurança na nuvem híbrida

Baixe nossa abrangente lista de verificação de segurança em nuvem híbrida com etapas práticas para proteger seu ambiente contra ameaças emergentes.