No cenário digital atual, os investimentos em segurança cibernética não são mais opcionais – são essenciais. No entanto, muitas organizações lutam para quantificar o retorno destes investimentos, tornando difícil garantir a aprovação do orçamento e priorizar iniciativas de segurança. Uma análise robusta de custo-benefício da segurança cibernética fornece a estrutura necessária para tomar decisões informadas, justificar gastos para as partes interessadas e garantir que seu orçamento de segurança ofereça valor máximo. Este guia orientará você no processo de avaliação de investimentos em segurança cibernética através de lentes financeiras, ajudando você a construir um caso de negócios atraente para proteger seus ativos digitais mais valiosos.

Compreender os verdadeiros custos da cibersegurança

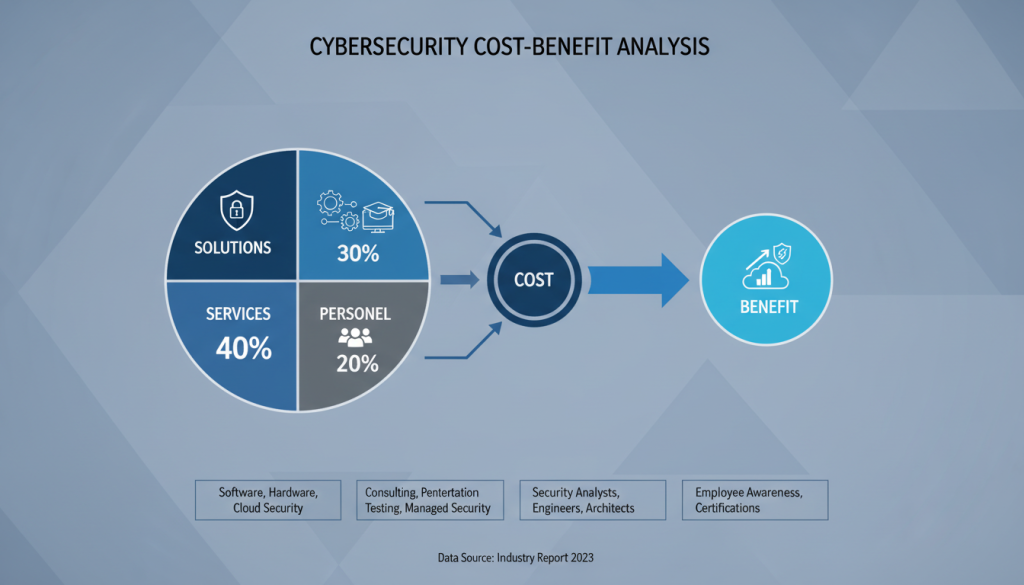

Repartição das categorias típicas de investimento em cibersegurança e respetivos custos relativos

Os gastos com segurança cibernética abrangem múltiplos componentes que devem ser considerados em qualquer análise abrangente de custo-benefício. Compreender esses custos é o primeiro passo para avaliar a eficácia dos seus investimentos em segurança.

Custos diretos da cibersegurança

Soluções de Segurança

A espinha dorsal tecnológica da sua postura de segurança inclui firewalls, software antivírus, proteção de endpoint, sistemas de detecção de intrusões e ferramentas de criptografia de dados. Estas soluções normalmente exigem investimento inicial e taxas de licenciamento contínuas. Para soluções de nível empresarial, os custos podem variar de US$ 450 a US$ 2.500 para configurações de firewall e de US$ 3 a US$ 10 mensais por usuário para proteção de endpoint.

Serviços de Segurança

Muitas organizações complementam suas capacidades internas com expertise externa, incluindo provedores de serviços de segurança gerenciados (MSSPs), avaliações de segurança, testes de penetração e retentores de resposta a incidentes. Esses serviços fornecem habilidades especializadas sem a sobrecarga de pessoal em tempo integral, mas podem representar despesas contínuas significativas que variam de US$ 1.500 a US$ 6.000 para avaliações de vulnerabilidade.

Pessoal

O elemento humano da segurança cibernética inclui analistas de segurança, administradores de rede, responsáveis pela conformidade e liderança em segurança. De acordo com dados do setor, os analistas de segurança recebem salários médios de US$ 90.283 anuais, enquanto os administradores de rede normalmente ganham cerca de US$ 63.244 por ano. Esses custos vão além dos salários base e incluem benefícios, treinamento e despesas de retenção.

Formação e Sensibilização

A segurança eficaz requer educação contínua tanto para o pessoal técnico como para os funcionários em geral. Certificações profissionais como CISSP (US$ 699) e CEH (US$ 1.199) representam investimentos significativos no desenvolvimento de pessoal, enquanto programas de conscientização de segurança em toda a organização podem custar US$ 15-40 por funcionário anualmente, mas são essenciais para reduzir os riscos de fatores humanos.

Custos indiretos de cibersegurança

Para além das óbvias despesas diretas, os investimentos em cibersegurança incorrem em vários custos indiretos que devem ser tidos em conta em qualquer análise abrangente:

- Impactos na produtividade decorrentes dos procedimentos de segurança e dos requisitos de autenticação

- Complexidade de integração na implementação de novos controles de segurança

- Custos de oportunidade quando os recursos de TI se concentram na segurança e não nas iniciativas empresariais

- Despesas administrativas para documentação e relatórios de conformidade

O impacto financeiro dos ataques cibernéticos

Para realizar uma análise eficaz de custo-benefício dos investimentos em segurança cibernética, você deve entender contra o que está se protegendo. As consequências financeiras dos ataques cibernéticos vão muito além dos custos imediatos de remediação e podem impactar as organizações durante anos após um incidente.

Perdas financeiras diretas

Os custos imediatos incluem resposta a incidentes, investigação forense, recuperação de dados e restauração do sistema. Para ataques de ransomware, as organizações podem enfrentar demandas de resgate em média US$ 570.000 em 2021. As organizações que sofrem ataques cibernéticos relatam perdas médias entre US$ 50.000 e US$ 99.999 em receitas diretas.

Perturbação operacional

O tempo de inatividade das empresas representa um dos custos mais significativos dos incidentes cibernéticos. Com um tempo de inatividade médio de 21 dias após um ataque de ransomware, as organizações enfrentam perdas substanciais de produtividade, oportunidades perdidas e incapacidade de atender os clientes – tudo isso se traduzindo em impacto na receita.

Consequências legais e regulatórias

As violações de dados geralmente desencadeiam investigações regulatórias, possíveis multas e litígios. Só os custos legais podem variar de US$ 50.000 a US$ 148 milhões, com uma mediana de US$ 1,6 milhão. Ao abrigo de regulamentos como o GDPR, as organizações podem enfrentar penalidades até 20 milhões de euros ou 4% da receita anual global.

O custo a longo prazo dos danos à reputação

Talvez o impacto mais difícil de quantificar seja o dano à reputação. Estudos indicam que os custos de reputação decorrentes da rotatividade anormal de clientes e da perda de boa vontade são em média de US$ 1,57 milhão por incidente. Esses danos podem persistir muito depois da restauração dos sistemas, afetando a aquisição, retenção e até mesmo a avaliação de clientes para empresas públicas.

"O verdadeiro custo de um ataque cibernético vai muito além da resposta imediata ao incidente. As organizações devem considerar todo o espectro de impactos financeiros ao avaliar os investimentos em segurança."

– Quadro de análise custo-benefício da cibersegurança

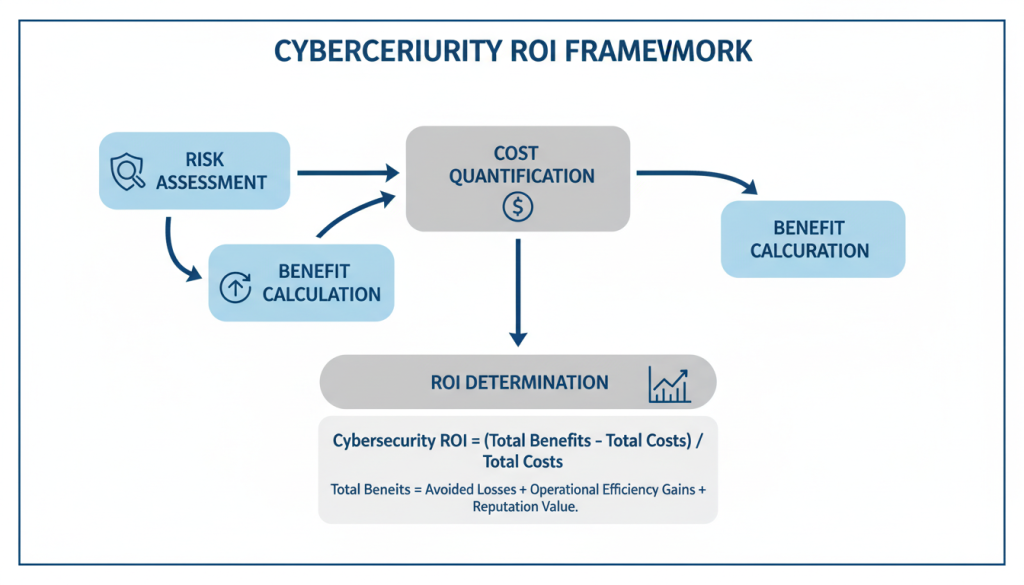

Criar um quadro de análise custo-benefício da cibersegurança

Uma abordagem estruturada à análise de custo-benefício da segurança cibernética permite que as organizações tomem decisões baseadas em dados sobre investimentos em segurança. Este quadro fornece uma metodologia repetível para avaliar as implicações financeiras dos controlos de segurança.

Etapa 1: Avaliação e quantificação de riscos

Comece identificando os ativos críticos, as ameaças potenciais e as vulnerabilidades existentes da sua organização. Para cada cenário, estime duas variáveis principais:

- Taxa anual de ocorrência (ARO)– A probabilidade de uma ameaça específica ocorrer no prazo de um ano

- Expectativa de Perda Única (SLE)– O impacto monetário de uma única ocorrência da ameaça

Multiplique esses valores para calcular a Expectativa de Perda Anualizada (ALE): ALE = SLE × ARO

Etapa 2: Avaliação da eficácia do controle

Para cada controle de segurança em consideração, avalie sua eficácia na redução da probabilidade (ARO) ou do impacto (SLE) das ameaças identificadas. Esta redução representa o benefício esperado do controle em termos de prevenção de perdas.

Exemplo:Se um ataque de ransomware tiver um ARO de 0,2 (20% de chance anual) e um SLE de US$ 500.000, o ALE será de US$ 100.000. Se a implementação da proteção avançada de endpoint reduzir o ARO para 0,05 (5% de chance), o novo ALE se tornará US$ 25.000, representando um benefício anual de US$ 75.000 em redução de risco.

Etapa 3: Análise de Custos dos Controles de Segurança

Calcule o custo total de propriedade (TCO) para cada controle de segurança, incluindo:

- Custos iniciais de aquisição e implementação

- Despesas contínuas de manutenção, licenciamento e suporte

- Custos de pessoal para operação e gestão

- Requisitos de formação e sensibilização

- Despesas de integração e compatibilidade

Etapa 4: Cálculo e comparação de ROI

Com os benefícios (ALE reduzidos) e os custos (TCO) quantificados, calcule o Retorno do Investimento para cada controle de título:

Cibersegurança ROI = (Redução de Perdas Esperada – Custo Anualizado) / Custo Anualizado

Onde Redução de Perda Esperada = ALE antes – ALE depois

Esta fórmula fornece uma métrica padronizada para comparar diferentes investimentos em segurança e priorizar aqueles com maior retorno em relação ao custo.

Lutando para quantificar sua segurança cibernética ROI?

Nossa calculadora de investimentos em segurança cibernética ajuda você a aplicar essa estrutura ao seu ambiente específico, fornecendo insights personalizados sobre seus investimentos em segurança mais valiosos.

Desafios na quantificação dos custos e benefícios da cibersegurança

Embora uma estrutura estruturada forneça clareza, vários desafios complicam a análise custo-benefício da segurança cibernética. Compreender estes desafios ajuda as organizações a desenvolver avaliações mais realistas e a evitar armadilhas comuns.

O que pode ser quantificado

- Custos diretos de resposta a incidentes

- Tempo de inatividade do sistema e perdas de produtividade

- Multas e sanções regulamentares

- Licenciamento e manutenção de ferramentas de segurança

- Salários do pessoal e despesas de formação

O que é difícil de quantificar

- Danos à reputação e perda de confiança do cliente

- Implicações do roubo de propriedade intelectual

- Oportunidades de negócios futuras perdidas

- Erosão da vantagem competitiva

- Tempo executivo gasto na gestão de incidentes

Combater a incerteza nas estimativas de risco

A natureza probabilística das ameaças cibernéticas introduz uma incerteza significativa nos cálculos de custo-benefício. As organizações podem enfrentar este desafio através de:

- Análise de cenário– Avaliação de múltiplos cenários de ameaças com probabilidades e impactos variados

- Testes de sensibilidade– Ajustar variáveis-chave para determinar como as mudanças afetam a análise global

- Estimativas de intervalo– Utilização de estimativas baixas/médias/elevadas em vez de números precisos

- Dados históricos– Aproveitar os benchmarks do setor e o histórico de incidentes internos para refinar as estimativas

“Você não pode gerenciar o que não pode medir – mas também não pode fingir que estimativas incertas são precisas.”

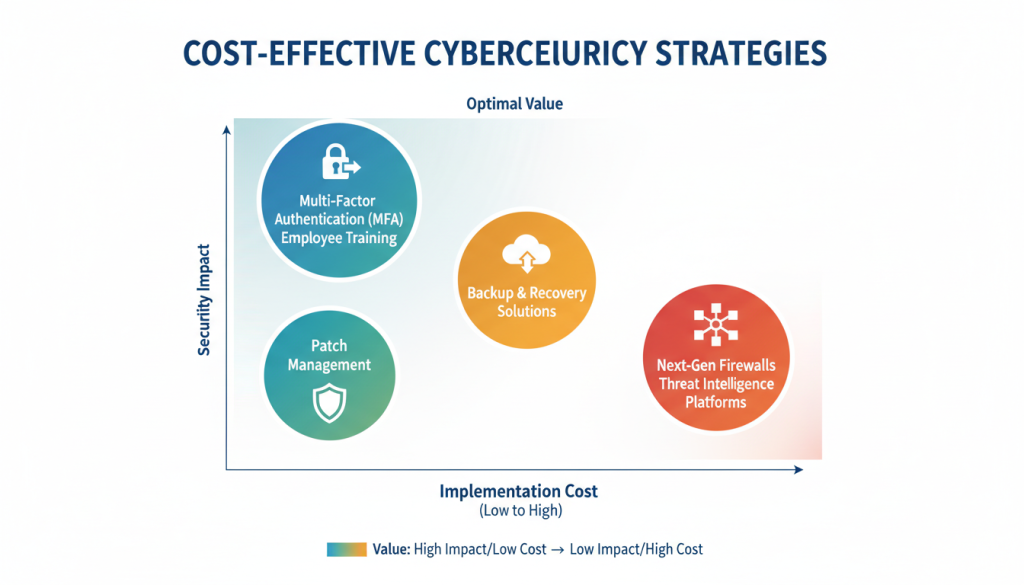

Estratégias de cibersegurança económicas

Nem todos os investimentos em segurança proporcionam valor igual. As organizações com recursos limitados devem priorizar controles que proporcionem o maior benefício de segurança em relação ao custo. Estas estratégias económicas formam a base de um programa de segurança robusto, ao mesmo tempo que maximizam o retorno do investimento.

Controles de segurança de alto impacto e baixo custo

Autenticação multifator (MFA)

A implementação do MFA pode evitar até 99,9% dos ataques de comprometimento de contas, de acordo com uma pesquisa da Microsoft. Com custos de implementação relativamente baixos (US$ 3-6 mensais por usuário) e atrito mínimo do usuário com soluções modernas, a MFA representa um dos investimentos de segurança de maior valor disponíveis.

Formação de sensibilização para a segurança

Com erros humanos envolvidos em mais de 85% das violações, programas direcionados de conscientização de segurança oferecem ROI excepcionais. As plataformas modernas de simulação e treinamento de phishing custam entre US$ 15 e US$ 40 por usuário anualmente, ao mesmo tempo em que reduzem significativamente os ataques bem-sucedidos de engenharia social.

Gerenciamento de patches

A aplicação oportuna de patches evita a exploração de vulnerabilidades conhecidas que os invasores atacam com frequência. Embora exija mais disciplina de processo do que investimento financeiro, o gerenciamento eficaz de patches pode ser implementado com ferramentas adicionais mínimas e, ao mesmo tempo, reduzindo drasticamente a superfície de ataque.

Otimização dos investimentos em segurança através da terceirização

Para muitas organizações, especialmente aquelas com experiência limitada em segurança interna, a terceirização estratégica pode melhorar a postura de segurança e, ao mesmo tempo, controlar os custos:

- Fornecedores de serviços de segurança geridos (MSSP)– Fornecer recursos de monitoramento e resposta 24 horas por dia, 7 dias por semana, sem a sobrecarga de construir um centro de operações de segurança interna

- Serviços CISO Virtuais– Fornecer liderança executiva em segurança de forma fracionada, reduzindo o custo da orientação estratégica

- Soluções de segurança em nuvem– Aproveitar economias de escala de provedores de nuvem que podem implementar segurança de nível empresarial com mais eficiência do que a maioria das organizações individuais

O modelo Gordon-Loeb para investimento ideal

O modelo económico Gordon-Loeb fornece uma estrutura matemática para determinar os níveis ideais de investimento em segurança cibernética. O modelo sugere que as organizações devem geralmente investir menos de 37% da perda esperada de uma violação de segurança cibernética. Esta diretriz ajuda a evitar investimentos excessivos em controles de segurança com retornos decrescentes.

Eficiência do investimento em cibersegurança

4.2 Faixa ideal de investimento Autenticação multifator 4.8 Formação de sensibilização para a segurança 4.5 Gerenciamento de patches 4.4 Detecção e resposta gerenciadas 4.1 Prevenção contra perda de dados 3.7O impacto financeiro dos requisitos de conformidade

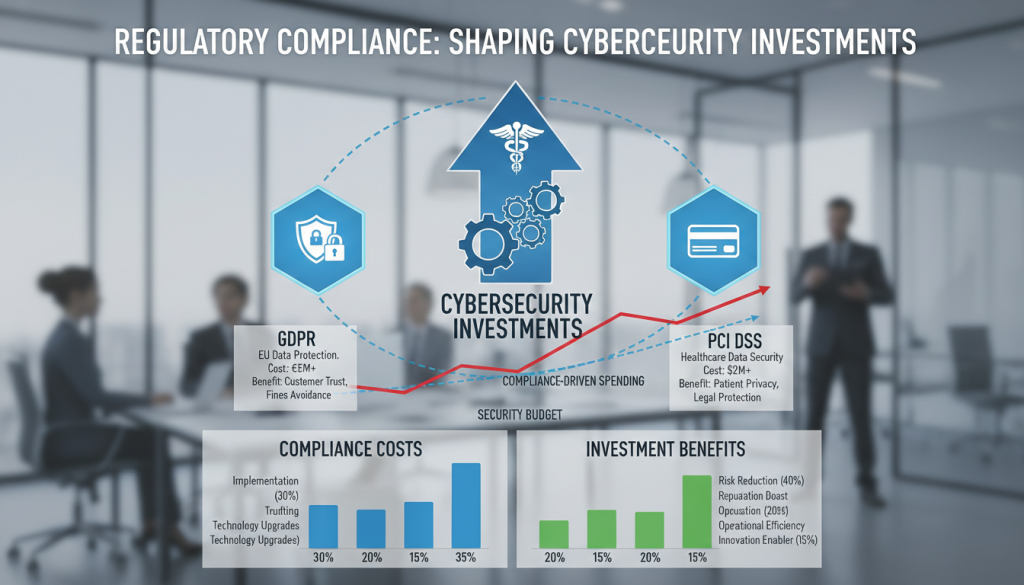

Os requisitos regulamentares influenciam significativamente os investimentos em segurança cibernética, introduzindo custos obrigatórios e potenciais benefícios estratégicos. Compreender estes impactos é essencial para uma análise abrangente de custo-benefício.

Compliance como fator de custos

Estruturas regulatórias como GDPR, HIPAA, PCI DSS e requisitos específicos do setor exigem controles e processos de segurança específicos. Estas obrigações de conformidade introduzem várias categorias de custos:

| Categoria de custos de conformidade | Descrição | Faixa típica de investimento |

| Avaliação e análise de lacunas | Avaliação inicial do estado de conformidade e das correções necessárias | US$ 10.000 – US$ 50.000 |

| Implementação de Controle | Controlos técnicos e processuais exigidos pela regulamentação | US$ 50.000 – US$ 500.000 + |

| Documentação e Políticas | Desenvolvimento e manutenção da documentação necessária | US$ 15.000 – US$ 75.000 |

| Auditoria e Certificação | Validação por terceiros do estado de conformidade | US$ 20.000 – US$ 100.000 anualmente |

| Monitorização contínua | Verificação e comunicação contínuas da conformidade | US$ 25.000 – US$ 150.000 anualmente |

Aproveitando a conformidade para obter vantagem estratégica

Embora os requisitos de conformidade introduzam custos, também podem proporcionar benefícios estratégicos que devem ser tidos em conta na análise custo-benefício:

- Redução de riscos– Muitos controlos de conformidade reduzem diretamente os riscos de segurança, proporcionando benefícios duplos

- Diferenciação Competitiva– A conformidade demonstrável pode proporcionar vantagens de mercado, especialmente em indústrias regulamentadas

- Prémios de seguro reduzidos– Os provedores de seguros cibernéticos geralmente oferecem melhores condições para organizações cumpridoras

- Abordagem Estruturada– As estruturas de conformidade fornecem uma metodologia estruturada para programas de segurança

Importante:O não cumprimento pode resultar em penalidades financeiras significativas. De acordo com GDPR, as organizações podem enfrentar multas de até 20 milhões de euros ou 4% da receita anual global, o que for maior. Estas potenciais penalidades devem ser tidas em conta na análise custo-benefício como custos baseados no risco.

Elaboração de argumentos comerciais para investimentos em cibersegurança

A tradução dos requisitos técnicos de segurança para a linguagem comercial é essencial para garantir o apoio executivo e a aprovação do orçamento. Um caso de negócios convincente conecta os investimentos em segurança aos resultados de negócios e às métricas financeiras que repercutem nos tomadores de decisão.

Elementos de um caso de negócio eficaz

Estruture a sua proposta de investimento em cibersegurança para responder às principais preocupações das partes interessadas:

- Resumo executivo– Visão geral concisa dos investimentos propostos, benefícios esperados e justificação financeira

- Avaliação de risco– Articulação clara de ameaças, vulnerabilidades e potenciais impactos nos negócios

- Opções de Investimento– Abordagem em níveis com pacotes de segurança básicos, recomendados e abrangentes

- Análise Financeira– Cálculos de ROI, período de retorno e comparação do investimento versus perda potencial

- Roteiro de implementação– Abordagem faseada com marcos claros e métricas de sucesso

- Quadro de monitorização– Como os resultados serão medidos e comunicados para demonstrar valor

Responder a preocupações executivas comuns

“Como sabemos que estes investimentos irão realmente reduzir o nosso risco?”

Resolva isso quantificando a redução de riscos por meio de métricas como superfície de ataque reduzida, recursos de detecção aprimorados e tempo médio de resposta reduzido. Referência de benchmarks do setor e estudos de caso que demonstram a eficácia dos controles propostos.

“Qual é o período de retorno para esses investimentos em segurança?”

Calcule e apresente períodos de retorno claros com base na redução de risco. Por exemplo: “A implementação da MFA de US$ 50.000 anualmente reduz nossa ALE em US$ 250.000, proporcionando um retorno de 5x e um período de retorno de aproximadamente 10 semanas”.

“Como mediremos a eficácia desses controles de segurança?”

Apresente uma estrutura de monitoramento com KPIs específicos, como incidentes de segurança evitados, tempo médio para detecção/resposta, taxas de conformidade de patches e métricas de conscientização do usuário. Comprometa-se com relatórios regulares sobre essas métricas para demonstrar valor contínuo.

Avaliação Contínua e Ajustamento

Salientar que a análise custo-benefício da cibersegurança não é um exercício único, mas um processo contínuo:

- Reavaliar regularmente as ameaças e vulnerabilidades à medida que o cenário evolui

- Rastrear e relatar métricas de segurança para validar a eficácia do investimento

- Ajustar os controles de segurança com base em dados de desempenho e ameaças emergentes

- Realizar revisões anuais do ROI do programa de segurança e do alinhamento estratégico

Conclusão: Equilibrar o investimento em segurança com o valor empresarial

A análise eficaz de custo-benefício da segurança cibernética transforma a segurança de uma necessidade técnica em um facilitador estratégico de negócios. Ao quantificar os custos dos controles de segurança e os benefícios financeiros da redução de riscos, as organizações podem tomar decisões informadas que otimizam a alocação de recursos e, ao mesmo tempo, protegem ativos críticos.

Os programas de segurança mais bem-sucedidos equilibram o investimento com o apetite ao risco, concentrando-se primeiro em controles de alto impacto e baixo custo que proporcionam ROI excepcionais. Ao aplicar as estruturas e metodologias descritas neste guia, os líderes de segurança podem criar casos de negócios convincentes que garantam o suporte executivo e demonstrem valor contínuo.

Lembre-se de que a segurança cibernética não se trata de eliminar todos os riscos – uma meta impossível – mas sim de fazer investimentos estratégicos que reduzam o risco a níveis aceitáveis e, ao mesmo tempo, permitam os objetivos de negócios. Uma abordagem disciplinada e orientada por dados para a análise de custo-benefício da segurança cibernética fornece a base para esta estratégia de segurança equilibrada.

Pronto para otimizar seus investimentos em segurança cibernética?

Baixe nossa calculadora de segurança cibernética ROI e estrutura de investimento para aplicar esses princípios à sua organização. Nossa ferramenta ajuda você a quantificar os riscos de segurança, avaliar a eficácia do controle e criar casos de negócios atraentes para seus investimentos de segurança mais críticos.