Selecionar o provedor de segurança em nuvem certo tornou-se uma decisão crítica para as organizações à medida que os ambientes em nuvem se tornam cada vez mais complexos. Com a evolução das ameaças, dos requisitos de conformidade e das implementações multinuvem, os riscos desta escolha nunca foram tão elevados. Este guia abrangente orientará você pelos critérios de avaliação essenciais, estruturas de comparação e etapas práticas para selecionar um provedor de segurança em nuvem que se alinhe às necessidades de segurança exclusivas da sua organização.

Por que a seleção do provedor de segurança em nuvem é mais importante do que nunca

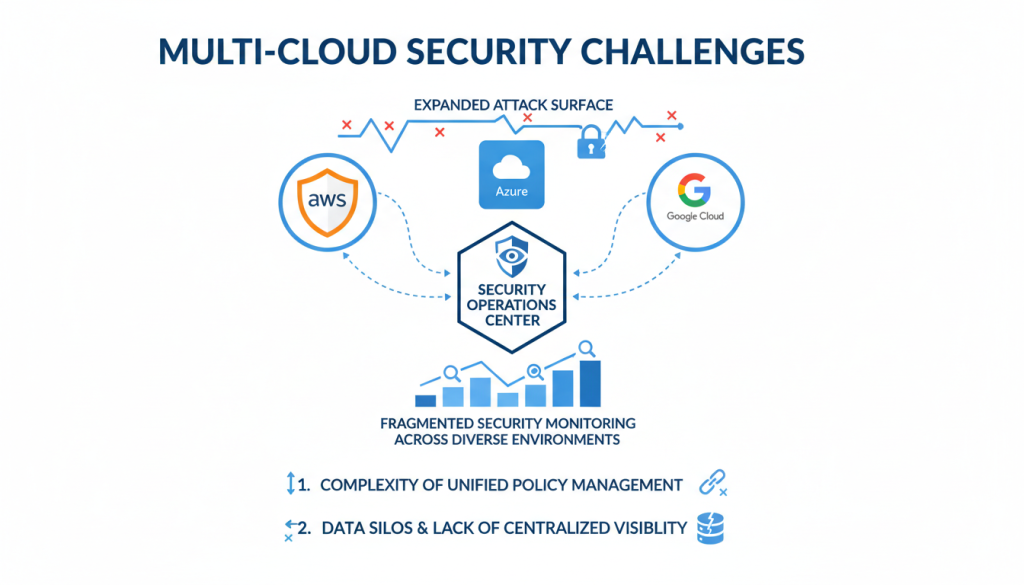

A rápida adoção de serviços em nuvem mudou fundamentalmente a forma como as organizações abordam a segurança. As defesas tradicionais baseadas em perímetros não são mais suficientes à medida que os dados e as cargas de trabalho vão além das redes corporativas. De acordo com estudos recentes, mais de 78% das organizações utilizam agora dois ou mais fornecedores de cloud, criando superfícies de ataque expandidas e pontos cegos de segurança.

Figura 1: A expansão da superfície de ataque em ambientes multinuvem exige a seleção estratégica de provedores de segurança em nuvem

Escolher o provedor de segurança em nuvem errado pode resultar em consequências devastadoras. O custo médio de uma violação de dados na nuvem ultrapassa agora os 4,5 milhões de dólares, enquanto as sanções regulamentares ao abrigo de estruturas como GDPR podem atingir até 4% da receita anual global. Além do impacto financeiro, as falhas de segurança prejudicam a confiança do cliente e a reputação da marca de uma forma que pode levar anos para ser reconstruída.

Não sabe por onde começar?

Nossos especialistas em segurança na nuvem podem ajudá-lo a navegar pelo complexo cenário de provedores e identificar o parceiro de segurança certo para suas necessidades específicas.

Agende uma Consulta de Seleção

Compreendendo seus requisitos de segurança na nuvem

Antes de avaliar os provedores, você deve definir claramente os requisitos de segurança exclusivos da sua organização. Essa base garante que você selecione um fornecedor que atenda aos seus desafios específicos, em vez de ser influenciado por afirmações de marketing ou listas de recursos.

Avaliando a complexidade do seu ambiente de nuvem

A complexidade do seu ambiente de nuvem impacta diretamente os seus requisitos de segurança. As organizações com implantações híbridas ou multinuvem enfrentam desafios diferentes daquelas que usam um único provedor de nuvem. Considere estes fatores ao definir suas necessidades:

Modelos de implantação em nuvem

- Nuvem pública única (AWS, Azure, GCP)

- Implantação multinuvem

- Nuvem híbrida (pública + privada)

- Aplicativos nativos da nuvem

Tipos de carga de trabalho

- Máquinas virtuais

- Contêineres e Kubernetes

- Funções sem servidor

- Aplicações PaaS e SaaS

Requisitos regulamentares e de conformidade

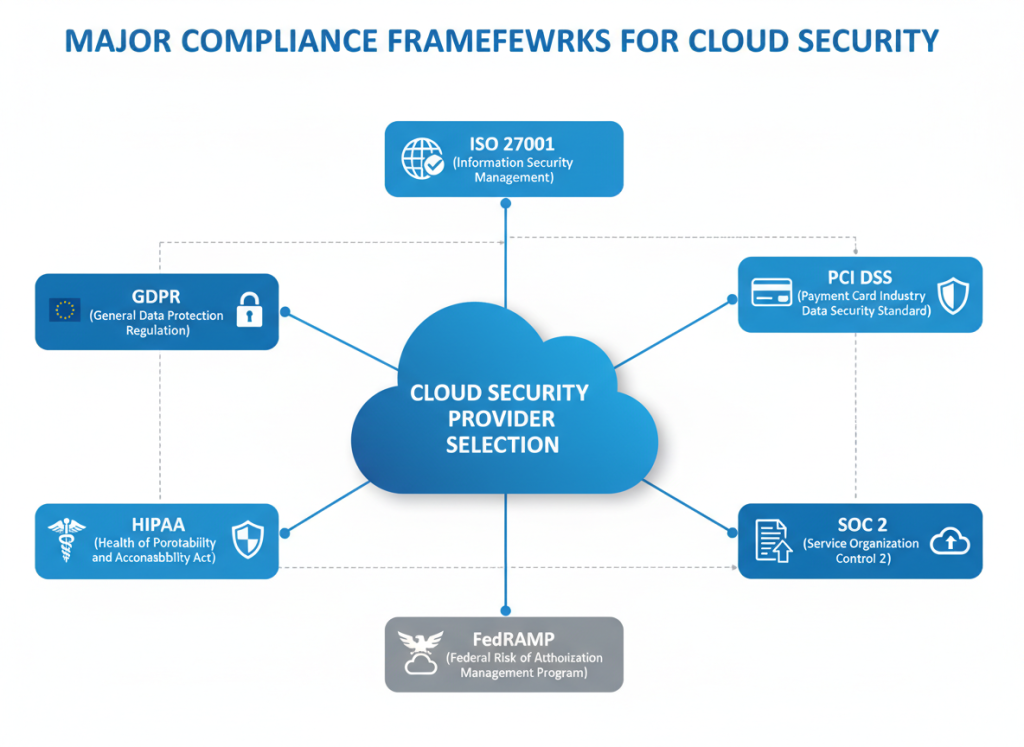

Seu setor e localização geográfica determinam quais estruturas de conformidade se aplicam à sua organização. Os provedores de segurança em nuvem devem dar suporte a esses requisitos por meio de controles, documentação e certificações apropriadas.

Compliance-frameworks-diagram-relevant-to-cloud-security-provider-selection.png 1184w" sizes="(max-width: 750px) 100vw, 750px" />

Compliance-frameworks-diagram-relevant-to-cloud-security-provider-selection.png 1184w" sizes="(max-width: 750px) 100vw, 750px" />

Figura 2: Principais estruturas de conformidade a serem consideradas durante a seleção do provedor de segurança em nuvem

| Quadro de Conformidade |

Foco na Indústria |

Principais requisitos de segurança |

| GDPR |

Todos os setores (dados EU) |

Proteção de dados, controlos de privacidade, notificação de violação |

| HIPAA |

Saúde |

Proteção de PHI, controlos de acesso, registo de auditoria |

| PCI DSS |

Processamento de pagamentos |

Proteção dos dados do titular do cartão, segurança da rede |

| SOC 2 |

Organizações de serviços |

Segurança, disponibilidade, integridade de processamento |

| ISO 27001 |

Todas as indústrias |

Sistema de gestão da segurança da informação |

| FedRAMP |

Governo |

Avaliação de segurança padronizada para serviços em nuvem |

Perfil de risco e cenário de ameaças

Diferentes organizações enfrentam diferentes cenários de ameaças com base em seu setor, na sensibilidade dos dados e nas operações comerciais. A seleção do seu provedor de segurança em nuvem deve estar alinhada ao seu perfil de risco específico e às ameaças com maior probabilidade de atingir sua organização.

Defina seus requisitos de segurança

Nossos especialistas podem ajudá-lo a identificar seus requisitos exclusivos de segurança na nuvem com base em seu ambiente, necessidades de conformidade e perfil de risco.

Obtenha avaliação de requisitos personalizados

Recursos essenciais para seleção de provedores de segurança em nuvem

Ao avaliar os provedores de segurança em nuvem, determinados recursos essenciais não são negociáveis. Esses recursos fundamentais formam a base para uma segurança eficaz na nuvem e devem estar presentes em qualquer provedor que você considerar.

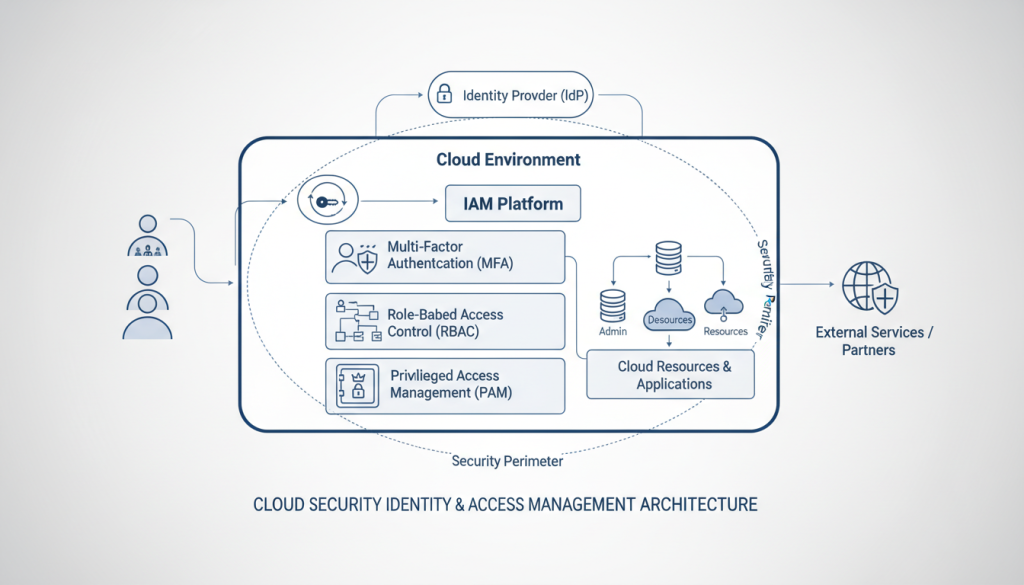

Gerenciamento de identidade e acesso

A identidade se tornou o novo perímetro de segurança em ambientes de nuvem. O gerenciamento eficaz de identidade e acesso (IAM) é fundamental para controlar quem pode acessar seus recursos de nuvem e quais ações eles podem realizar.

Fig 3: Arquitetura IAM abrangente para ambientes de nuvem seguros

Procure fornecedores que oferecem:

- Controle de acesso baseado em funções (RBAC) com aplicação de privilégios mínimos

- Autenticação multifator (MFA) para todos os acessos administrativos

- Gestão de acessos privilegiados just-in-time (JIT)

- Integração com provedores de identidade empresarial (Azure AD, Okta)

- Avaliações e certificação automatizadas de acesso

- Detecção de comportamento anómalo para ameaças de identidade

Proteção e criptografia de dados

A proteção abrangente de dados é essencial para proteger informações confidenciais na nuvem. Seu provedor deve oferecer recursos robustos de criptografia para dados em repouso, em trânsito e, idealmente, em uso.

Os principais recursos a serem avaliados incluem:

- Criptografia AES-256 para dados em repouso

- TLS 1.3 para dados em trânsito

- Chaves de criptografia gerenciadas pelo cliente (CMEK)

- Suporte ao módulo de segurança de hardware (HSM)

- Rotação de chaves e gestão do ciclo de vida

- Capacidades de prevenção contra perda de dados (DLP)

- Armazenamento seguro de chaves e backup

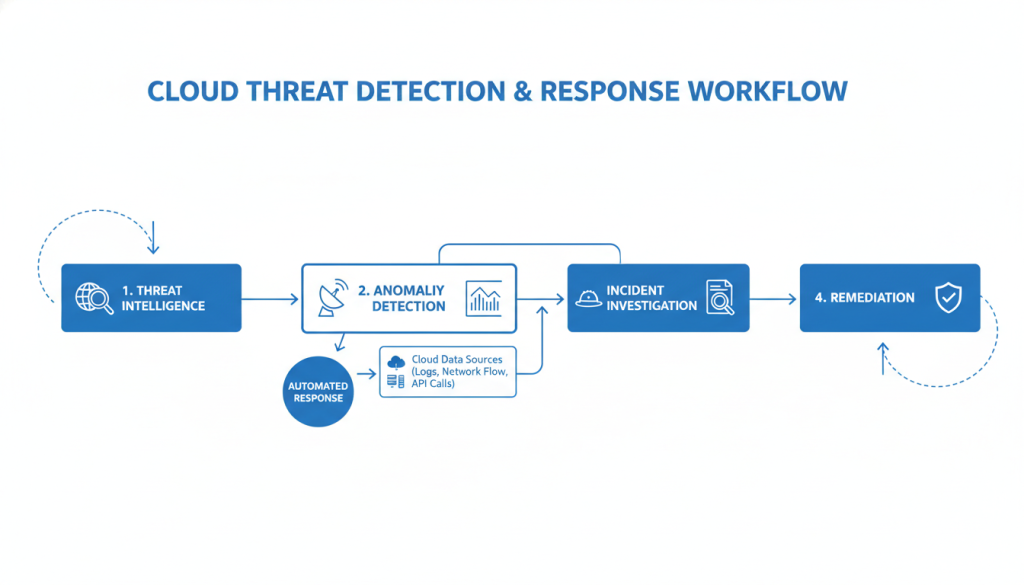

Detecção e resposta a ameaças

Os ambientes em nuvem enfrentam um cenário de ameaças em constante evolução. Seu provedor de segurança deve oferecer recursos avançados de detecção e resposta para identificar e mitigar ameaças rapidamente.

Figura 4: Fluxo de trabalho eficaz de detecção e resposta a ameaças na nuvem

Os recursos essenciais de detecção e resposta a ameaças incluem:

- Monitoramento em tempo real de serviços e cargas de trabalho em nuvem

- Análise avançada e aprendizagem automática para deteção de anomalias

- Integração com feeds de inteligência sobre ameaças

- Capacidades de resposta automatizada para ameaças comuns

- Investigação de incidentes e ferramentas forenses

- Visibilidade e correlação entre nuvens

Avalie suas atuais lacunas de segurança

Nossa avaliação de segurança na nuvem pode identificar lacunas na sua proteção atual e ajudá-lo a priorizar recursos ao selecionar um provedor.

Solicitar análise de lacunas de segurança

Capacidades avançadas a serem consideradas na seleção de provedores de segurança em nuvem

Além dos recursos principais, os principais provedores de segurança em nuvem oferecem recursos avançados que podem fornecer proteção adicional significativa. Esses recursos podem ser particularmente importantes dependendo do seu ambiente específico e perfil de risco.

Gerenciamento de postura de segurança em nuvem (CSPM)

As ferramentas CSPM monitoram continuamente seu ambiente de nuvem em busca de configurações incorretas, violações de conformidade e riscos de segurança. Essa abordagem proativa ajuda a prevenir violações antes que elas ocorram.

Fig 5: Painel CSPM mostrando riscos de configuração da nuvem e status de conformidade

Principais recursos do CSPM para avaliar:

- Verificação contínua em busca de configurações incorretas e violações de políticas

- Suporte multinuvem (AWS, Azure, GCP)

- Avaliação comparativa da conformidade face às normas do setor

- Fluxos de trabalho de remediação automatizados

- Priorização dos riscos com base no impacto potencial

- Integração com fluxos de trabalho DevOps

Plataforma de proteção de carga de trabalho em nuvem (CWPP)

As soluções CWPP protegem as cargas de trabalho em execução no seu ambiente de nuvem, incluindo máquinas virtuais, contêineres e funções sem servidor. Essas ferramentas fornecem proteção em tempo de execução contra ameaças direcionadas aos seus aplicativos e dados.

Recursos importantes do CWPP incluem:

- Autoproteção de aplicativo em tempo de execução (RASP)

- Segurança de contêineres e proteção Kubernetes

- Proteção de memória contra explorações de dia zero

- Monitoramento da integridade de arquivos

- Monitorização comportamental e deteção de anomalias

- Gestão de vulnerabilidades e aplicação de patches virtuais

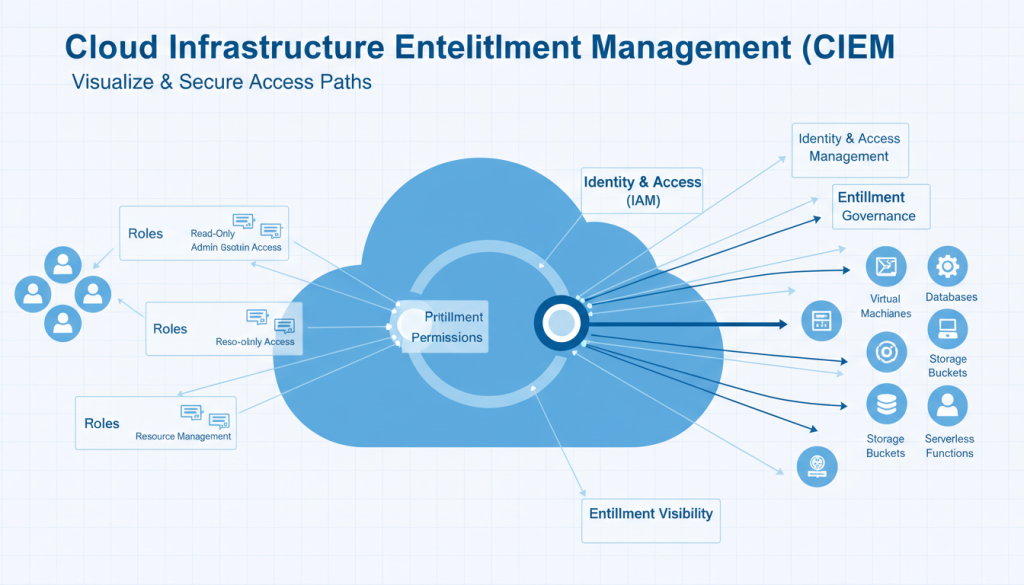

Gestão de direitos de infraestrutura em nuvem (CIEM)

As soluções CIEM abordam o desafio de gerenciar identidades e permissões em ambientes de nuvem complexos. Essas ferramentas ajudam a impor o mínimo de privilégios e a reduzir o risco de expansão de permissões.

Cloud Infrastructure Entitlement Management mostrando relações de permissão para seleção de provedor de segurança em nuvem" width="750" height="428" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-1024x585.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-300x171.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-768x439.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for.png 1344w" sizes="(max-width: 750px) 100vw, 750px" />

Cloud Infrastructure Entitlement Management mostrando relações de permissão para seleção de provedor de segurança em nuvem" width="750" height="428" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-1024x585.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-300x171.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-768x439.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for.png 1344w" sizes="(max-width: 750px) 100vw, 750px" />

Fig 6: Visualização CIEM mostrando relações de identidade e permissão

Principais recursos do CIEM a serem considerados:

- Descoberta de todas as identidades e permissões nas nuvens

- Identificação de permissões excessivas, não utilizadas ou arriscadas

- Dimensionamento correto das permissões com base no uso real

- Correção automatizada de problemas de permissão

- Monitoramento contínuo de alterações de permissão

- Integração com sistemas de governação de identidade

Considerações operacionais para seleção de provedores de segurança em nuvem

Além das capacidades técnicas, os fatores operacionais desempenham um papel crucial no sucesso da sua estratégia de segurança na nuvem. Essas considerações afetam o quão bem as soluções do provedor se integram aos seus processos existentes e dão suporte à sua equipe de segurança.

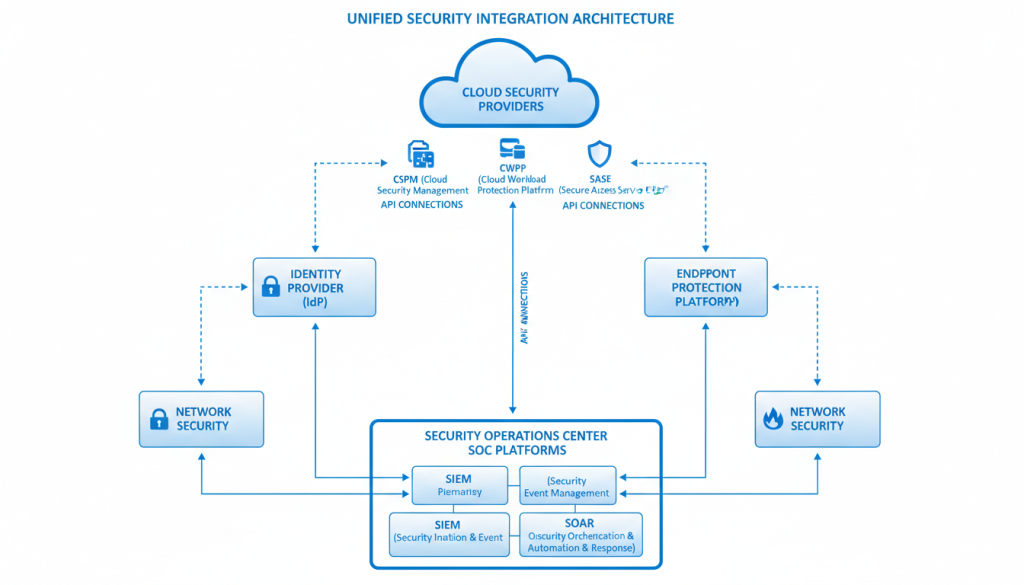

Integração com pilha de segurança existente

Seu provedor de segurança em nuvem deve integrar-se perfeitamente às ferramentas e processos de segurança existentes para fornecer proteção e visibilidade unificadas.

Fig 7: Arquitetura de integração entre segurança na nuvem e ferramentas de segurança existentes

Principais pontos de integração a serem avaliados:

- Integração SIEM para registro e alertas centralizados

- Integração SOAR para fluxos de trabalho de resposta automatizados

- API disponibilidade e qualidade da documentação

- Integração com fornecedores de identidade e serviços de diretório

- Suporte para orquestração de segurança entre ferramentas

- Capacidades de integração personalizadas e serviços profissionais

Escalabilidade e Desempenho

À medida que seu ambiente de nuvem cresce, suas soluções de segurança devem ser dimensionadas de acordo, sem comprometer o desempenho ou criar gargalos.

Fatores de escalabilidade a serem considerados:

- Apoio a implantações em grande escala (milhares de recursos)

- Impacto no desempenho em cargas de trabalho protegidas

- Capacidade de lidar com tráfego intermitente e escalonamento rápido

- Arquitetura distribuída para alta disponibilidade

- Requisitos de recursos e otimização

- Modelos de dimensionamento de custos à medida que o ambiente cresce

Serviços Gerenciados e Suporte

Dada a complexidade da segurança na nuvem e a escassez de profissionais de segurança qualificados, os serviços gerenciados e o suporte especializado podem ser componentes valiosos da sua estratégia de segurança.

![Managed <a href=]() security operations center for cloud environments showing monitoring and response capabilities" src="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png" alt="Centro de operações de segurança gerenciado para ambientes em nuvem mostrando recursos de monitoramento e resposta" width="750" height="547" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-300x219.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-768x560.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response.png 1184w" sizes="(max-width: 750px) 100vw, 750px" />

security operations center for cloud environments showing monitoring and response capabilities" src="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png" alt="Centro de operações de segurança gerenciado para ambientes em nuvem mostrando recursos de monitoramento e resposta" width="750" height="547" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-300x219.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-768x560.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response.png 1184w" sizes="(max-width: 750px) 100vw, 750px" />

Fig 8: Operações de segurança gerenciadas para ambientes em nuvem

Considerações sobre suporte e serviços gerenciados:

- Capacidades de monitorização e resposta 24 horas por dia, 7 dias por semana

- Experiência em suas plataformas de nuvem específicas

- Apoio à resposta a incidentes e SLA

- Serviços proativos de caça a ameaças

- Assistência à implementação e configuração

- Treinamento e transferência de conhecimento para sua equipe

Precisa de ajuda para avaliar provedores?

Nossos especialistas em segurança em nuvem podem ajudá-lo a avaliar os provedores em relação aos seus requisitos operacionais e necessidades de integração específicos.

Agendar Sessão de Avaliação do Provedor

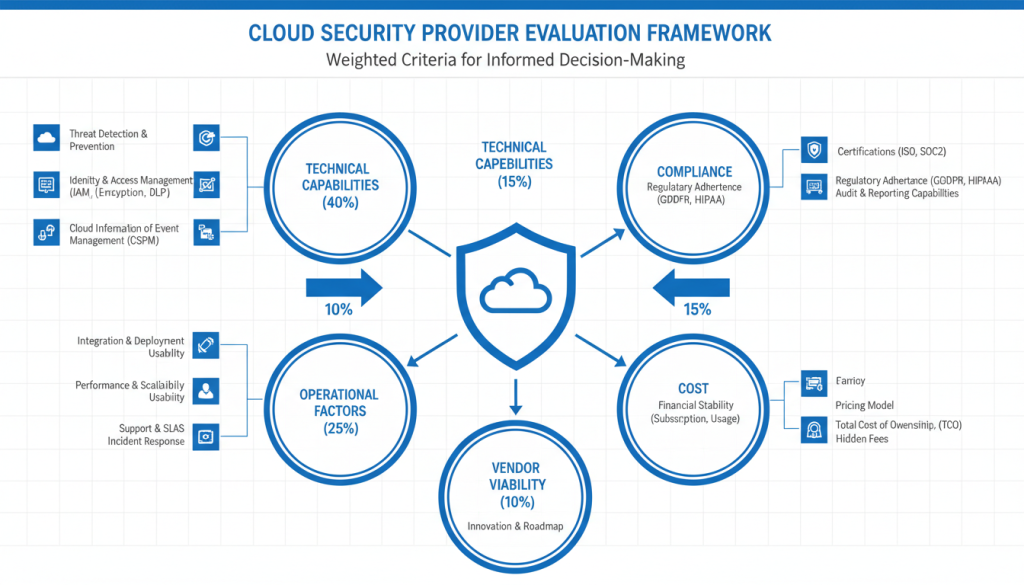

Estrutura de seleção de provedor de segurança em nuvem

Uma estrutura de avaliação estruturada ajuda a garantir que você considere todos os fatores relevantes ao selecionar um provedor de segurança em nuvem. Esta abordagem permite uma comparação objetiva e uma tomada de decisão defensável.

Definição de critérios de avaliação

Comece definindo os critérios específicos que são mais importantes para sua organização. Eles devem estar alinhados aos seus requisitos de segurança, perfil de risco e necessidades operacionais.

Fig 9: Quadro de avaliação estruturado com categorias de critérios ponderados

Categorias e pesos de avaliação da amostra:

| Categoria |

Peso |

Critérios de amostra |

| Capacidades Técnicas |

40% |

IAM, criptografia, detecção de ameaças, CSPM, CWPP, CIEM |

| Fatores Operacionais |

25% |

Integração, escalabilidade, usabilidade, suporte, serviços gerenciados |

| Conformidade e Governança |

15% |

Certificações, apoio à auditoria, gestão de políticas |

| Custo e Valor |

10% |

Modelo de licenciamento, TCO, ROI, previsibilidade de custos |

| Viabilidade do fornecedor |

10% |

Posição no mercado, estabilidade financeira, roteiro, inovação |

Metodologia de pontuação

Desenvolva uma abordagem de pontuação consistente para avaliar os fornecedores de acordo com seus critérios. Isto permite uma comparação objetiva e ajuda a justificar a sua decisão de seleção.

Metodologia de pontuação da amostra:

- Pontue cada critério numa escala de 1 a 5 (1 = fraco, 5 = excelente)

- Multiplicar as pontuações dos critérios pelos pesos das categorias

- Soma das pontuações ponderadas da classificação geral do fornecedor

- Documentar os pontos fortes e fracos de cada fornecedor

- Identifique quaisquer requisitos “obrigatórios” que não sejam negociáveis

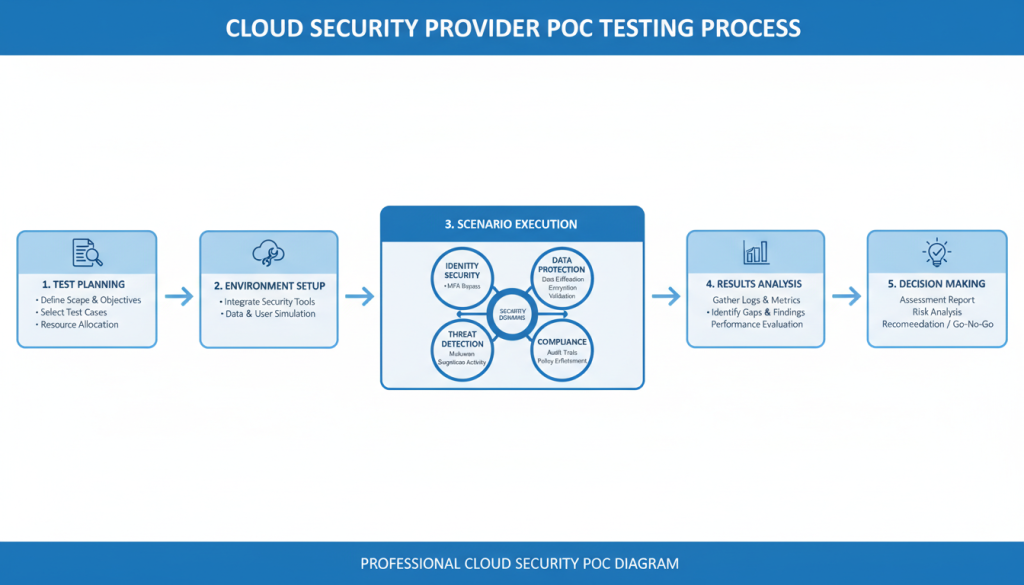

Teste de prova de conceito (PoC)

Para fornecedores selecionados, realize testes práticos em seu ambiente para validar recursos e desempenho. Esta avaliação do mundo real fornece insights que a documentação e as demonstrações não conseguem.

Fig 10: Processo de teste PoC estruturado para provedores de segurança em nuvem

Principais cenários de PoC a serem testados:

- Detecção e resposta a compromissos de identidade

- Eficácia da proteção de dados (criptografia, controlos de acesso)

- Identificação e correção de configurações incorretas

- Capacidades de detecção e resposta a ameaças

- Integração com ferramentas de segurança existentes

- Impacto no desempenho nas cargas de trabalho em nuvem

- Usabilidade e eficiência do fluxo de trabalho

Simplifique seu processo de avaliação

Baixe nossa abrangente lista de verificação de comparação de provedores de segurança em nuvem para acelerar seu processo de avaliação e garantir que você considere todos os fatores críticos.

Baixe a lista de verificação de comparação

Provedores líderes de segurança em nuvem em 2026

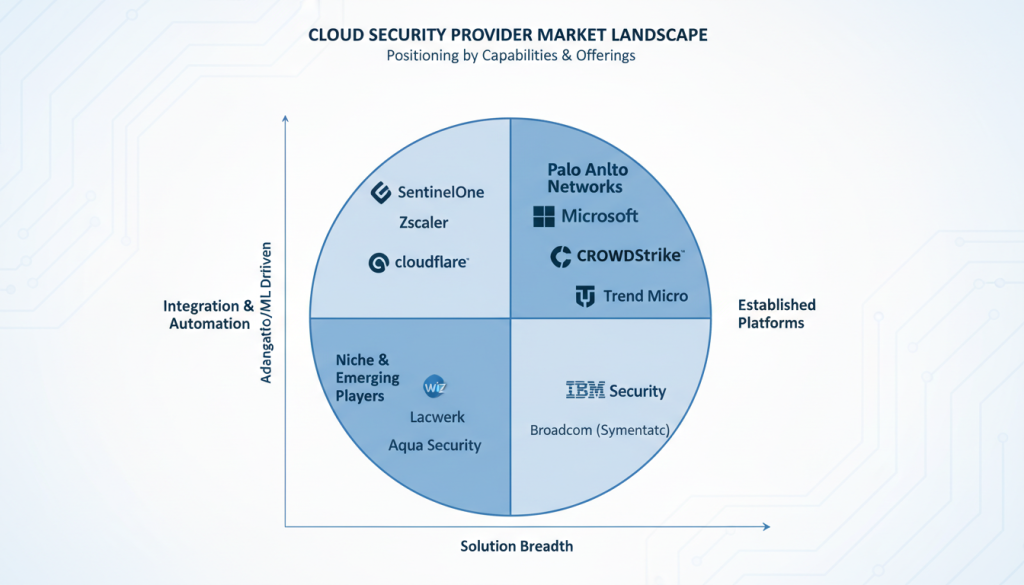

Embora seus requisitos específicos devam orientar seu processo de seleção, compreender os pontos fortes e as áreas de foco dos principais fornecedores pode ajudar a informar sua avaliação. Aqui está uma visão geral dos provedores de segurança em nuvem notáveis em 2026.

Fig 11: Cenário do mercado de provedores de segurança em nuvem 2026

Especialistas em segurança nativa da nuvem

Esses provedores se concentram exclusivamente na segurança na nuvem com soluções específicas para ambientes em nuvem.

- Fortes capacidades de CSPM e CWPP

- Integração profunda com APIs de provedores de nuvem

- Fluxos de trabalho compatíveis com DevSecOps

- Rápida inovação e desenvolvimento de recursos

Comparar Especialistas

Líderes de segurança empresarial

Fornecedores de segurança estabelecidos com portfólios abrangentes que abrangem ambientes locais e na nuvem.

- Plataformas de segurança integradas

- Fortes capacidades de inteligência contra ameaças

- Suporte e serviços maduros

- Amplas certificações de conformidade

Compare líderes empresariais

Segurança do provedor de nuvem

Ofertas de segurança nativa dos principais provedores de serviços em nuvem (AWS, Azure, GCP).

- Integração profunda com plataformas em nuvem

- Implantação e gerenciamento simplificados

- Atualizações consistentes com recursos da plataforma

- Faturação e suporte consolidados

Compare soluções de provedores

Principais diferenciais a considerar

Ao avaliar fornecedores, preste atenção a estes fatores diferenciadores que podem impactar sua adequação às suas necessidades:

- Foco e capacidades em múltiplas nuvens versus nuvem única

- Modelos de implantação baseados em agente versus sem agente

- Abordagem de plataforma versus soluções pontuais

- Opções de serviços gerenciados e serviços profissionais

- Capacidades especializadas para o seu setor ou necessidades de conformidade

- Ritmo de inovação e alinhamento do roteiro de produtos

- Modelos de preços e custo total de propriedade

Melhores práticas de implementação após seleção do provedor de segurança em nuvem

Selecionar o fornecedor certo é apenas o começo. A implementação bem-sucedida requer planejamento cuidadoso, implantação em fases e otimização contínua para maximizar o valor do seu investimento em segurança na nuvem.

Planejamento de implantação

Desenvolva um plano de implementação estruturado que aborde considerações técnicas, operacionais e organizacionais.

- Faça uma descoberta detalhada do seu ambiente de nuvem

- Definir critérios de sucesso e indicadores-chave de desempenho

- Crie um roteiro de implantação em fases com marcos

- Identificar pontos de integração com sistemas existentes

- Desenvolver procedimentos de teste e validação

- Plano de transferência de conhecimento e formação de equipas

Abordagem de implementação faseada

Uma abordagem faseada reduz o risco e permite o ajuste com base nos resultados iniciais. Considere este exemplo de sequência de implementação:

| Fase |

Áreas de foco |

Duração |

| 1: Fundação |

Descoberta do ambiente, políticas de base, monitorização inicial |

2-4 semanas |

| 2: Proteção Central |

Controles IAM, criptografia, implementação CSPM |

4-6 semanas |

| 3: Segurança Avançada |

Detecção de ameaças, CWPP, implantação de CIEM |

6-8 semanas |

| 4: Integração |

Integração SIEM/SOAR, automação de fluxo de trabalho |

4-6 semanas |

| 5: Otimização |

Afinação, casos de utilização avançados, melhoria contínua |

Contínuo |

Medindo o sucesso e a melhoria contínua

Estabeleça métricas para avaliar a eficácia da sua implementação de segurança na nuvem e identificar áreas de melhoria.

Principais indicadores de desempenho a acompanhar:

- É hora de detectar e responder a incidentes de segurança

- Redução de configurações incorretas na nuvem e violações de políticas

- Cobertura dos recursos da nuvem sob controlos de segurança

- Eficiência da equipe de segurança e qualidade dos alertas

- Postura de conformidade e prontidão para auditoria

- Custo total de propriedade e ROI

Precisa de suporte de implementação?

Nossos especialistas em segurança na nuvem podem ajudá-lo a desenvolver um plano de implementação personalizado e fornecer orientação durante toda a jornada de implantação.

Solicitar Consulta de Implementação

Conclusão: Fazendo a seleção certa do provedor de segurança em nuvem

Selecionar o provedor de segurança em nuvem certo é uma decisão crítica que afeta a postura de risco, a eficiência operacional e a capacidade de inovar com segurança na nuvem da sua organização. Ao seguir um processo de avaliação estruturado que se alinha aos seus requisitos específicos, você pode fazer uma seleção confiável e defensável que agrega valor a longo prazo.

Lembre-se destes princípios-chave ao longo de sua jornada de seleção:

- Comece com uma compreensão clara dos seus requisitos de segurança exclusivos

- Avaliar os prestadores com base em critérios objetivos e ponderados

- Valide recursos por meio de testes práticos em seu ambiente

- Considere fatores técnicos e operacionais na sua decisão

- Planear uma implementação bem-sucedida com uma abordagem faseada

- Meça os resultados e otimize continuamente sua postura de segurança

Com o provedor de segurança em nuvem certo como parceiro, você pode acelerar com segurança sua jornada para a nuvem e, ao mesmo tempo, manter uma forte proteção para seus ativos e dados críticos.

Pronto para encontrar seu parceiro ideal de segurança em nuvem?

Nossos especialistas podem orientá-lo em todo o processo de seleção, desde a definição dos requisitos até a decisão final e o planejamento da implementação.

Comece sua jornada de seleção hoje

Perguntas frequentes sobre a seleção de provedores de segurança em nuvem

Quanto tempo deve levar o processo de seleção do provedor de segurança em nuvem?

O cronograma varia de acordo com o tamanho e a complexidade da organização, mas normalmente varia de 6 a 12 semanas para um processo completo. Isto inclui definição de requisitos (1-2 semanas), pesquisa inicial e RFI (2-3 semanas), avaliação detalhada e testes PoC (3-4 semanas) e seleção final e contratação (2-3 semanas).

Devemos priorizar uma plataforma unificada ou as melhores soluções pontuais?

Isso depende de suas necessidades específicas. As plataformas unificadas oferecem gerenciamento simplificado, políticas consistentes e fluxos de trabalho integrados, mas podem não se destacar em todas as áreas de capacidade. As melhores soluções oferecem capacidades superiores em áreas específicas, mas exigem mais esforço de integração e podem criar lacunas de visibilidade. Muitas organizações adotam uma abordagem híbrida com uma plataforma central complementada por ferramentas especializadas para capacidades críticas.

Qual a importância das classificações de analistas como Gartner e Forrester no processo de seleção?

As classificações dos analistas fornecem uma perspectiva valiosa do mercado e podem ajudar a identificar os fornecedores líderes, mas não devem ser a única base para a seleção. Essas classificações geralmente enfatizam a amplitude de recursos e a presença no mercado em detrimento da adequação específica às suas necessidades. Use-os como uma entrada para o seu processo, mas priorize suas necessidades exclusivas, testes práticos e verificações de referências de organizações semelhantes à sua.

Qual o papel que as ferramentas de segurança nativas dos provedores de serviços de nuvem devem desempenhar em nossa estratégia?

Ferramentas de segurança nativas de provedores de nuvem (AWS, Azure, GCP) oferecem forte integração, implantação simplificada e, muitas vezes, custos mais baixos. Eles funcionam bem para organizações que usam principalmente uma plataforma de nuvem com requisitos de segurança moderados. No entanto, eles podem não ter recursos avançados, suporte multinuvem e validação de segurança independente. Muitas organizações usam ferramentas nativas para segurança básica e soluções de terceiros para proteção avançada e consistência multinuvem.

Como devemos avaliar o custo total de propriedade das soluções de segurança em nuvem?

Vá além dos custos de licença e inclua implementação, integração, gerenciamento contínuo e possíveis economias de custos. Considere fatores como requisitos de recursos (tempo da equipe, experiência), necessidades de treinamento, melhorias de eficiência e valor de redução de riscos. Avalie também os modelos de preços (por usuário, por recurso, com base no consumo) em relação às suas projeções de crescimento para entender como os custos serão dimensionados com o seu ambiente.

Editorial standards: This article was written by a certified practitioner and peer-reviewed by our engineering team. We update content quarterly to ensure technical accuracy. Opsio maintains editorial independence — we recommend solutions based on technical merit, not commercial relationships.