Nel panorama digitale odierno, la sicurezza informatica è una priorità assoluta per le organizzazioni. I test di penetrazione, o pen test, svolgono un ruolo cruciale in questo sforzo. Si tratta di simulare attacchi informatici per identificare le vulnerabilità prima che gli attori malintenzionati possano sfruttarle.

I test di penetrazione non riguardano solo l’individuazione dei punti deboli. Si tratta di comprendere il potenziale impatto di tali debolezze. Questo approccio proattivo aiuta le organizzazioni a rafforzare le proprie difese e a proteggere i dati sensibili.

I test di penetrazione esterna si concentrano sulla valutazione della sicurezza delle risorse esposte su Internet. Ciò include siti Web e server. È essenziale per identificare i punti di ingresso che gli hacker potrebbero sfruttare.

Il processo di test di penetrazione è sistematico. Implica la pianificazione, la ricognizione, la scansione, lo sfruttamento e il reporting. Ogni passaggio è progettato per scoprire diversi tipi di vulnerabilità.

Gli hacker etici, noti anche come hacker white-hat, conducono questi test. Usano le stesse tecniche degli hacker malintenzionati ma con il permesso e per una buona causa.

I test di penetrazione regolari sono vitali. Aiuta le organizzazioni a stare al passo con le minacce emergenti e con l'evoluzione dei vettori di attacco. Garantisce inoltre la conformità alle normative e agli standard di settore.

Scegliere il giusto fornitore di test di penetrazione è fondamentale. Le organizzazioni devono garantire che i tester abbiano le competenze e l'esperienza necessarie. Ciò garantisce che i test siano approfonditi ed efficaci.

L’integrazione dei test di penetrazione in una strategia di sicurezza più ampia è fondamentale. Migliora la capacità di un’organizzazione di rispondere alle minacce informatiche del mondo reale. Questo atteggiamento proattivo crea fiducia nei clienti e nelle parti interessate.

Cos'è il Penetration Test?

Il penetration test, spesso chiamato pen test, simula attacchi informatici ai sistemi informatici. Ha lo scopo di identificare le vulnerabilità sfruttabili prima che possano essere sfruttate da hacker malintenzionati. Questo approccio proattivo aiuta le organizzazioni a rafforzare le proprie misure di sicurezza.

Il penetration testing non è una singola attività. Si tratta di un processo dettagliato eseguito da professionisti della sicurezza qualificati. Questi professionisti utilizzano tecniche simili agli hacker del mondo reale ma con autorizzazione. Il loro obiettivo è identificare i punti deboli che potrebbero portare ad accessi non autorizzati o violazioni dei dati.

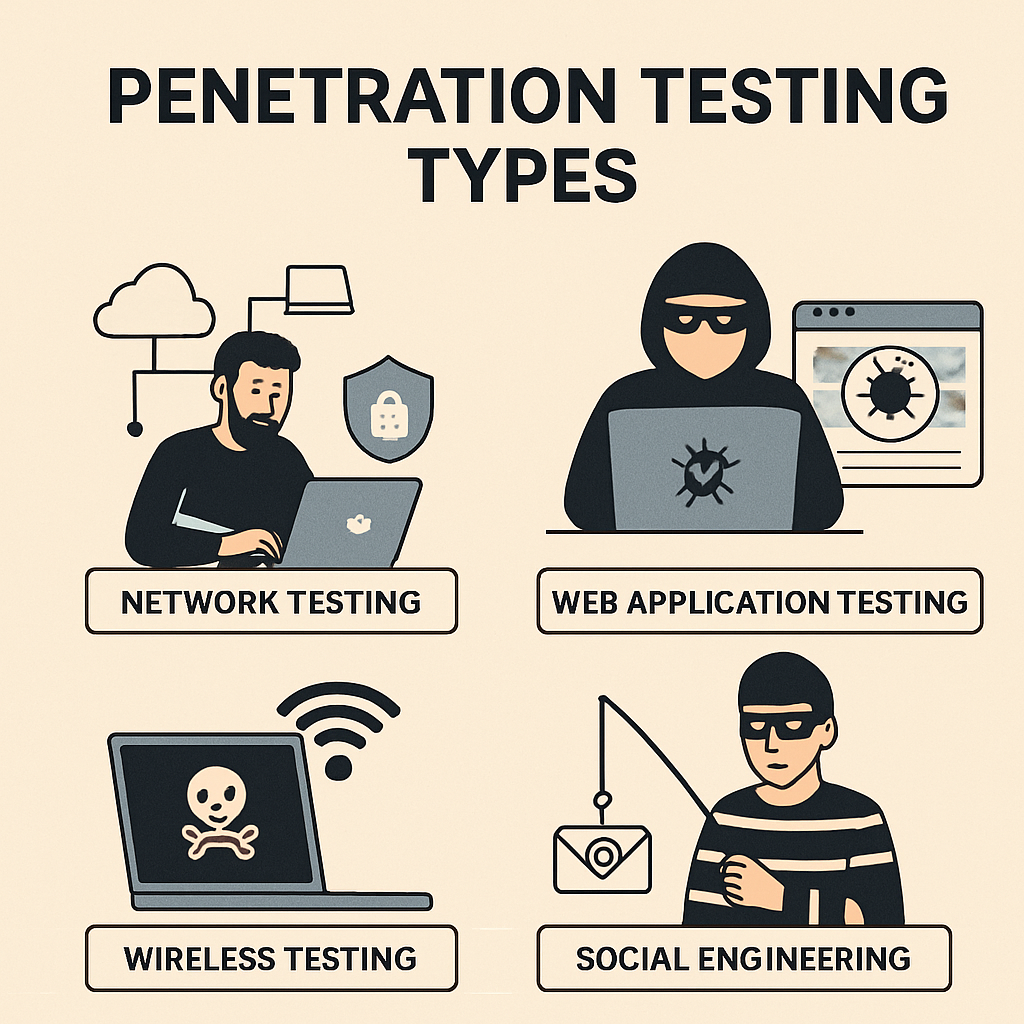

Esistono diversi tipi di test di penetrazione, ciascuno con un focus specifico:

- Test di penetrazione della rete

- Test di penetrazione delle applicazioni Web

- Test di penetrazione wireless

- Test di penetrazione dell'ingegneria sociale

- Test di penetrazione fisica

Questi test valutano diversi aspetti della sicurezza di un’organizzazione. I test di rete e delle applicazioni web valutano le difese tecniche, mentre l’ingegneria sociale prende di mira le vulnerabilità umane.

Un test di penetrazione riuscito fornisce un rapporto dettagliato. Il rapporto include le vulnerabilità identificate, i loro potenziali impatti e le strategie consigliate per la risoluzione. Offre una chiara tabella di marcia per rafforzare il livello di sicurezza di un’organizzazione.

In definitiva, i test di penetrazione sono una componente vitale della strategia di sicurezza informatica. Migliora la consapevolezza di un’organizzazione sui propri punti di forza e di debolezza in termini di sicurezza. Questa consapevolezza è fondamentale per sviluppare difese efficaci e garantire la protezione dei dati.

Perché il Penetration Test è importante?

I test di penetrazione svolgono un ruolo cruciale nell’identificazione dei punti deboli della sicurezza prima che possano essere sfruttati. Imitando gli attacchi informatici del mondo reale, le organizzazioni ottengono informazioni sulle potenziali vulnerabilità. Ciò aiuta a dare priorità ai miglioramenti della sicurezza e ad allocare le risorse in modo efficace.

Inoltre, i pen test aiutano le organizzazioni a conformarsi alle normative e agli standard del settore. La conformità con framework come PCI DSS, HIPAA e ISO 27001 richiede test di sicurezza regolari. I test di penetrazione soddisfano questi requisiti e dimostrano un impegno per la sicurezza.

I test con penna regolari offrono numerosi vantaggi:

- Rileva tempestivamente le vulnerabilità

- Migliorare i piani di risposta agli incidenti

- Migliorare le politiche e le procedure di sicurezza

L’esecuzione di test di penetrazione può anche rafforzare la fiducia con i clienti e le parti interessate. La dimostrazione di misure di sicurezza proattive li rassicura sui loro impegni in materia di protezione dei dati. Questa fiducia è vitale per mantenere le relazioni commerciali e proteggere la reputazione del marchio.

Infine, è essenziale stare al passo con le minacce emergenti. Con l’evolversi delle minacce informatiche, è necessaria una vigilanza costante. I test di penetrazione forniscono le informazioni necessarie per adattare e migliorare le misure di difesa, garantendo che l'organizzazione rimanga resiliente agli attacchi.

Tipi di Penetration Test

I test di penetrazione sono un campo ampio, che comprende vari tipi specifici mirati a diversi aspetti dell’infrastruttura di un’organizzazione. Ogni tipo di test si concentra su aree uniche, garantendo una copertura completa.

Comunemente, i test di penetrazione rientrano in queste categorie:

- Test di penetrazione della reteanalizza la sicurezza della rete, identificando le vulnerabilità nei protocolli, negli host e nei servizi di rete.

- Test di penetrazione delle applicazioni Webprende di mira le app Web, scoprendo difetti come SQL injection e cross-site scripting.

- Test di penetrazione wirelesscontrolla la sicurezza delle reti wireless e identifica i punti deboli.

Ciascuna tipologia richiede competenze e strumenti specializzati per identificare e sfruttare in modo efficace le potenziali vulnerabilità. La scelta del tipo giusto dipende dalle esigenze specifiche dell’organizzazione e dalle aree di interesse.

Oltre ai test di rete e delle applicazioni, i test di penetrazione dell'ingegneria sociale valutano i fattori umani. Questi test espongono rischi legati al comportamento dei dipendenti e alla consapevolezza della sicurezza.

Le organizzazioni possono anche prendere in considerazione i test di penetrazione fisica. Questa tipologia valuta i controlli di sicurezza relativi all'accesso fisico a sistemi e strutture.

Per una valutazione completa della sicurezza, le organizzazioni dovrebbero utilizzare una combinazione di questi tipi di test.

Test di penetrazione esterna

I test di penetrazione esterna si concentrano sulla valutazione della sicurezza delle risorse accessibili al pubblico di un’organizzazione. Questi possono includere siti Web, server di posta elettronica e altri servizi online.

L'obiettivo è identificare le vulnerabilità che un utente malintenzionato esterno potrebbe sfruttare. Questi test aiutano a garantire che i punti di ingresso esterni siano protetti dalle minacce esterne.

Gli aspetti chiave tipicamente valutati nei pen test esterni sono:

- Porti e servizi aperti

- Configurazioni firewall

- Applicazioni web rivolte all'esterno

I regolari test di penetrazione esterna aiutano a rilevare configurazioni errate e vulnerabilità esposte a Internet. Affrontare queste debolezze è fondamentale per proteggersi dagli attacchi esterni.

Poiché le minacce informatiche continuano ad evolversi, sono essenziali test esterni regolari. Garantisce che le misure di sicurezza siano in linea con le nuove minacce e aiuta a mantenere l'integrità dei sistemi esterni.

Test di penetrazione interna

A differenza dei test esterni, i test di penetrazione interni simulano un attacco dall’interno dell’organizzazione. Ciò aiuta a identificare le vulnerabilità che potrebbero essere sfruttate da minacce interne o una volta aggirate le difese perimetrali.

Le aree di interesse nei pen test interni includono:

- Valutazione della sicurezza della rete interna

- Valutazione dei controlli di accesso e delle autorizzazioni

- Testare i sistemi di rilevamento delle intrusioni

Comprendendo i punti deboli della sicurezza interna, le organizzazioni possono rafforzare le difese e ridurre al minimo il rischio di violazioni interne.

I test interni sono fondamentali nelle organizzazioni con reti grandi e complesse. Garantisce che, una volta entrati, gli aggressori si trovino ad affrontare un solido livello di sicurezza.

I regolari test di penetrazione interni aiutano a convalidare le politiche di sicurezza e a migliorare le strategie di segmentazione della rete. Ciò, in definitiva, migliora la resilienza complessiva della sicurezza.

Test di penetrazione delle applicazioni Web

I test di penetrazione delle applicazioni Web prendono di mira le vulnerabilità nelle app Web. Queste app rappresentano spesso punti di ingresso per gli aggressori grazie alla loro accessibilità.

Questo tipo di test si concentra sulle vulnerabilità comuni delle app Web, come:

- SQL iniezione

- Scripting incrociato (XSS)

- Falsificazione di richieste intersito (CSRF)

Poiché le applicazioni web spesso gestiscono dati sensibili, una solida sicurezza è fondamentale. Il rilevamento e la correzione di queste vulnerabilità possono prevenire significative violazioni dei dati.

Testare regolarmente le applicazioni web è necessario man mano che si evolvono ed emergono nuove vulnerabilità. Aggiornamenti e modifiche possono introdurre nuovi rischi per la sicurezza.

Incorporando il test delle app Web nella tua strategia di sicurezza, puoi proteggere i dati degli utenti e mantenere la fiducia. Questo è fondamentale in un panorama sempre più digitale.

Test wireless, IoT e penetrazione del cloud

Gli ambienti wireless, IoT e cloud introducono nuove sfide in termini di sicurezza. I test di penetrazione in queste aree sono fondamentali per identificare e affrontare i potenziali rischi.

Le principali aree di interesse includono:

- Protezione delle reti e dei dispositivi wireless

- Test dei dispositivi IoT e dei relativi protocolli di comunicazione

- Valutare le configurazioni dei servizi cloud e i controlli di accesso

I test di penetrazione wireless mettono in luce i punti deboli della crittografia e dell'autenticazione della rete, come password deboli o protocolli obsoleti.

I test di penetrazione IoT coprono i problemi di sicurezza specifici specifici dei dispositivi interconnessi, garantendo che non siano punti di ingresso per attacchi.

I test di penetrazione del cloud si concentrano sulla protezione dei dati e sulla gestione degli accessi nei servizi cloud. Valuta il modo in cui le risorse cloud vengono gestite e configurate.

Test regolari in questi ambiti aiutano a colmare le lacune di sicurezza dovute alle tecnologie emergenti e garantiscono l’aderenza alle migliori pratiche.

Il processo di Penetration Test: passo dopo passo

Il processo di test di penetrazione è meticoloso e metodico. Garantisce che le vulnerabilità siano identificate e affrontate in modo completo. Ogni fase svolge un ruolo cruciale nello scoprire i punti deboli della sicurezza.

Il processo può essere suddiviso nei seguenti passaggi:

- Pianificazione e definizione dell'ambito

- Ricognizione e raccolta di informazioni

- Analisi e scansione delle vulnerabilità

- Sfruttamento

- Post-sfruttamento e reporting

Insieme, questi passaggi offrono un quadro completo del livello di sicurezza di un’organizzazione. Comprendere ogni fase aiuta a eseguire test di penetrazione efficaci. Le organizzazioni traggono vantaggio affrontando in modo proattivo le vulnerabilità identificate. Questo approccio strutturato garantisce che le misure di sicurezza siano solide e complete.

Nel complesso, il processo di test di penetrazione è essenziale per mantenere le difese della sicurezza informatica. Ciò si ottiene attraverso un esame approfondito delle vulnerabilità della sicurezza potenziali ed esistenti.

1. Pianificazione e ambito

La pianificazione e l'ambito gettano le basi per un test di penetrazione di successo. Questa fase definisce gli obiettivi e i vincoli del test.

Le attività principali includono:

- Definizione dell'ambito e degli obiettivi del test

- Identificazione di sistemi e risorse critici

- Comprendere la conformità e i requisiti legali

Una comunicazione chiara in questa fase è fondamentale. Allinea le aspettative tra il team di test e l'organizzazione. Una corretta pianificazione garantisce un test mirato ed efficace che fornisce informazioni utili.

2. Ricognizione e raccolta di informazioni

Durante la ricognizione vengono raccolte informazioni sui sistemi target. Questa fase fornisce una comprensione più chiara delle potenziali vulnerabilità.

Attività tipiche in questo passaggio:

- Raccolta di informazioni disponibili al pubblico

- Profilazione della rete target

- Individuazione dei servizi e delle tecnologie esposti

Questa fase è essenziale per comprendere come un utente malintenzionato potrebbe avvicinarsi al bersaglio. Aiuta a costruire un modello di minaccia accurato. Una ricognizione adeguata può migliorare significativamente l’efficacia di un test di penetrazione.

3. Analisi e scansione delle vulnerabilità

L'analisi delle vulnerabilità identifica potenziali difetti nei sistemi target. Questa fase prevede l'utilizzo di vari strumenti e tecniche per individuare i punti deboli.

Le attività principali includono:

- Esecuzione di scansioni automatizzate delle vulnerabilità

- Analisi manuale delle potenziali vulnerabilità

- Dare priorità alle minacce in base ai livelli di rischio

Un'analisi approfondita delle vulnerabilità aiuta a individuare i punti deboli critici. Informa le fasi successive dello sfruttamento. Un'analisi diligente delle vulnerabilità garantisce che nessuna vulnerabilità significativa rimanga inosservata.

4. Sfruttamento

Lo sfruttamento mira a convalidare le vulnerabilità identificate tentando di sfruttarle. Questo passaggio simula scenari di attacco del mondo reale.

Le attività in questa fase includono:

- Sfruttare le vulnerabilità note per l'accesso

- Sfruttare le lacune di sicurezza per dimostrare l'impatto

- Testare l'efficacia dei controlli di sicurezza

Lo sfruttamento riuscito rivela il potenziale impatto di una violazione. Sottolinea l’importanza di affrontare le vulnerabilità. Questo passaggio dimostra la gravità delle lacune di sicurezza scoperte.

5. Post-sfruttamento e reporting

Nella fase post-exploitation, l’attenzione si sposta sulla comprensione delle implicazioni di un exploit riuscito. I risultati vengono poi raccolti in un rapporto dettagliato.

Le attività principali includono:

- Analisi dell'impatto dell'exploit

- Documentare vulnerabilità e risultati

- Fornire raccomandazioni per la riparazione

Il rapporto finale è vitale per le parti interessate. Delinea le vulnerabilità, i rischi e le strategie di mitigazione proposte. Questo documento guida l'organizzazione nel rafforzare in modo efficace la propria posizione di sicurezza.

Strumenti e tecniche utilizzate nei Penetration Test

I test di penetrazione si basano su una combinazione di strumenti e metodi specializzati. Queste risorse consentono ai tester di identificare le vulnerabilità in modo efficace ed efficiente. Tra i numerosi strumenti disponibili, alcuni sono diventati standard di settore.

Gli strumenti comuni includono:

- Nmappa:Ampiamente utilizzato per l'individuazione della rete e il controllo della sicurezza.

- Metaploit:Essenziale per la fase di sfruttamento, offrendo una serie di exploit.

- Suite Burp:Utilizzato principalmente per il test delle applicazioni Web e la scansione delle vulnerabilità.

- WireShark:Utile per analizzare i dati del protocollo di rete.

La scelta dello strumento giusto dipende dall'ambito del test e dall'ambiente di destinazione. I tester spesso combinano diversi strumenti per coprire vari scenari. È importante ricordare che i tester esperti integrano gli strumenti con tecniche manuali per la massima efficacia.

Accanto agli strumenti, le tecniche giocano un ruolo essenziale. Gli hacker etici utilizzano competenze come l’ingegneria sociale per scoprire vulnerabilità non tecniche. Questa combinazione di strumenti e tecniche è fondamentale per test con penna completi.

Aggiornamenti e formazione regolari aiutano i tester a rimanere al passo con gli ultimi sviluppi nei test di penetrazione. Devono adattarsi all’evoluzione delle minacce e delle tecnologie, garantendo che i loro metodi rimangano efficaci.

La sinergia tra strumenti e competenze umane costituisce una formidabile difesa contro le minacce informatiche. I tester devono sfruttare questa combinazione per penetrare e comprendere a fondo i sistemi.

Conformità, gestione del rischio e valore aziendale

Nel panorama normativo odierno, la conformità non è negoziabile per le aziende. I test di penetrazione svolgono un ruolo fondamentale nel soddisfare questi obblighi. Le organizzazioni devono garantire che i propri sistemi siano allineati a standard come PCI DSS e ISO 27001.

La gestione del rischio è al centro delle strategie di sicurezza informatica. Attraverso i test di penetrazione, le aziende possono individuare le vulnerabilità. Questo approccio proattivo aiuta a mitigare le potenziali minacce prima che si materializzino. Trasforma i rischi in sfide gestibili.

Inoltre, i pen test forniscono un valore aziendale diretto che va oltre la sicurezza. Aiutano a mantenere la fiducia dei clienti dimostrando un impegno per la protezione dei dati. Ciò può migliorare significativamente la reputazione e la credibilità di un’organizzazione.

Offerte di test di penetrazione:

- Miglioramento della posizione di sicurezza informatica.

- Allineamento agli standard di conformità.

- Gestione migliorata del rischio.

- Maggiore fiducia da parte degli stakeholder.

L’identificazione tempestiva delle vulnerabilità semplifica inoltre l’allocazione delle risorse. Concentrandosi sulle minacce tangibili, le aziende possono dare priorità agli investimenti in modo efficace. Questo approccio non solo riduce i costi ma migliora anche l’efficienza operativa complessiva.

Visualizzare il ciclo di vita dei test di penetrazione all'interno di un contesto aziendale fornisce chiarezza. Mostra come le pratiche di sicurezza e gli obiettivi aziendali siano intrecciati, sottolineando la loro reciproca dipendenza.

Sfide e limiti dei Penetration Test

I test di penetrazione, sebbene indispensabili, presentano le loro sfide. Una limitazione significativa è la sua portata. I test spesso si concentrano su aree specifiche, lasciando inesplorate altre potenziali vulnerabilità.

I vincoli di tempo possono anche ostacolare test approfonditi. Le valutazioni approfondite richiedono un tempo adeguato, ma le operazioni aziendali possono limitare questa durata. Di conseguenza, alcune vulnerabilità potrebbero passare inosservate durante un pen test.

Un'altra limitazione è la potenziale interruzione dei servizi. I test in ambienti live possono inavvertitamente causare tempi di inattività, compromettendo la continuità aziendale. Questo rischio richiede un'attenta pianificazione e coordinamento con i team IT.

Anche le considerazioni sul budget possono essere una sfida. I test di penetrazione di alta qualità richiedono professionisti qualificati e strumenti sofisticati, che possono essere costosi. Alcune aziende potrebbero avere difficoltà ad allocare risorse sufficienti.

Queste sfide evidenziano l’importanza di un approccio olistico alla sicurezza. Le organizzazioni dovrebbero considerare i test di penetrazione come una componente all’interno di una strategia integrata di sicurezza informatica. Le limitazioni principali includono:

- Ambito limitato

- Vincoli temporali

- Potenziali disagi

- Vincoli di bilancio

Migliori pratiche per test di penetrazione efficaci

Per massimizzare il valore dei test di penetrazione, aderisci alle migliori pratiche. Inizia definendo chiaramente l’ambito e gli obiettivi. Ciò garantisce che il test sia in linea con gli obiettivi di sicurezza della tua organizzazione.

Coinvolgi tester qualificati e affidabili. Cerca esperienza e certificazioni come Certified Ethical Hacker (CEH) o Offensive Security Certified Professional (OSCP). I tester competenti possono identificare e sfruttare le vulnerabilità in modo efficace.

Mantenere una comunicazione aperta tra tester e team interni. Ciò favorisce la collaborazione e garantisce interruzioni minime delle operazioni. Aiuta anche ad affrontare eventuali problemi immediati che sorgono durante i test.

Infine, tratta i test di penetrazione come un processo continuo, non come un evento isolato. I test regolari aiutano a stare al passo con le minacce in evoluzione. Migliora continuamente il tuo livello di sicurezza in base ai risultati dei test.

Le migliori pratiche chiave includono:

- Definire ambito e obiettivi chiari.

- Assumi tester qualificati con credenziali comprovate.

- Garantire una comunicazione aperta e continua.

- Incorporare i test in una strategia di sicurezza continua.

Come scegliere un fornitore di test di penetrazione

Selezionare il giusto fornitore di test di penetrazione è fondamentale per la tua sicurezza. Inizia valutando le loro credenziali e competenze. Assicurarsi che dispongano di certificazioni pertinenti e di una comprovata esperienza.

Considera la loro metodologia e il loro approccio. Un buon fornitore personalizzerà i propri test per soddisfare le tue esigenze specifiche. Dovrebbero inoltre disporre di un processo chiaro per riportare i risultati e raccomandare soluzioni.

Infine, dare priorità alla comunicazione e alla trasparenza. Scegli un fornitore che ti tenga informato durante tutto il processo di test. Ciò aiuta a comprendere le vulnerabilità e ad allinearsi ai piani di riparazione.

Quando si sceglie un fornitore:

- Verifica certificazioni ed esperienza.

- Valutare la loro metodologia.

- Garantire una forte comunicazione e trasparenza.

Integrazione dei Penetration Test nella vostra strategia di sicurezza

I test di penetrazione dovrebbero essere parte integrante della tua strategia di sicurezza informatica. Identifica le vulnerabilità e verifica l'efficacia dei controlli di sicurezza. Integrando i pen test, gestisci in modo proattivo i rischi.

Per incorporare i test di penetrazione in modo efficace, valuta la possibilità di allinearli agli obiettivi aziendali. Ciò garantisce che i test riguardino le risorse più critiche. La pianificazione regolare dei pen test aiuta a stare al passo con l’evoluzione delle minacce.

La collaborazione tra i team IT e di sicurezza è essenziale. Garantisce l'allineamento su obiettivi, ambito e piani di riparazione. Questo lavoro di squadra può migliorare il livello di sicurezza generale della tua organizzazione.

Considera questi passaggi quando integri i test di penetrazione:

- Allineare i test agli obiettivi aziendali.

- Pianifica sessioni di test regolari.

- Promuovere la collaborazione tra i team.

Un approccio proattivo ai test di penetrazione può trasformare la tua strategia di sicurezza. Costruisce resilienza e rafforza le difese, preparandoti per le sfide future.

Conclusione: il futuro dei Penetration Test

Con l’avanzare della tecnologia, il panorama dei test di penetrazione continua ad evolversi. Le minacce e le tecnologie emergenti, come IoT e AI, richiedono approcci più sofisticati. Le organizzazioni devono adattarsi e innovarsi per mantenere solide difese di sicurezza.

Il futuro dei penetration test implica una più profonda integrazione con gli strumenti di automazione. I test automatizzati integreranno gli sforzi manuali per migliorare l’efficienza e l’accuratezza. Questa combinazione offre una valutazione della sicurezza più completa.

L’apprendimento e lo sviluppo continui nel campo della sicurezza informatica sono cruciali. Man mano che gli attaccanti si evolvono, anche i difensori devono evolversi. Investire in pratiche di test all’avanguardia garantisce prontezza e resilienza nell’affrontare le future sfide informatiche. I penetration test resteranno una pietra angolare delle strategie di sicurezza proattive, essenziali per salvaguardare le infrastrutture digitali.