L’adozione del cloud ibrido continua ad accelerare mentre le organizzazioni perseguono agilità, ottimizzazione dei costi e resilienza. Combinando i sistemi on-premise con i servizi cloud pubblici, le architetture ibride offrono flessibilità, ma espandono anche la superficie di attacco. Gli aggressori prendono di mira gli ambienti ibridi perché espongono più risorse, introducono confini di fiducia complessi e si affidano a strumenti e processi diversi.

Un’analisi mirata del panorama delle minacce mostra un aumento degli attacchi che sfruttano configurazioni errate, debolezze dell’identità, vulnerabilità API e lacune nella catena di fornitura. Queste minacce alla sicurezza del cloud ibrido sono amplificate da rapidi cambiamenti guidati dagli sviluppatori, dall’automazione e dalle dipendenze di terze parti. Questo articolo descriverà la mappatura del panorama delle minacce, l'identificazione dei rischi emergenti per la sicurezza, la spiegazione delle sfide operative, l'esame delle tendenze della sicurezza, la raccomandazione di strategie di gestione del rischio e la descrizione di come le organizzazioni dovrebbero prepararsi per il futuro della sicurezza del cloud ibrido.

Stai al passo con le minacce emergenti

Scarica il nostro report completo sulle minacce del cloud ibrido 2023 per comprendere i vettori di attacco e le strategie di mitigazione più recenti.

Scarica il rapporto sulle minacce

Mappatura del panorama delle minacce per gli ambienti cloud ibridi

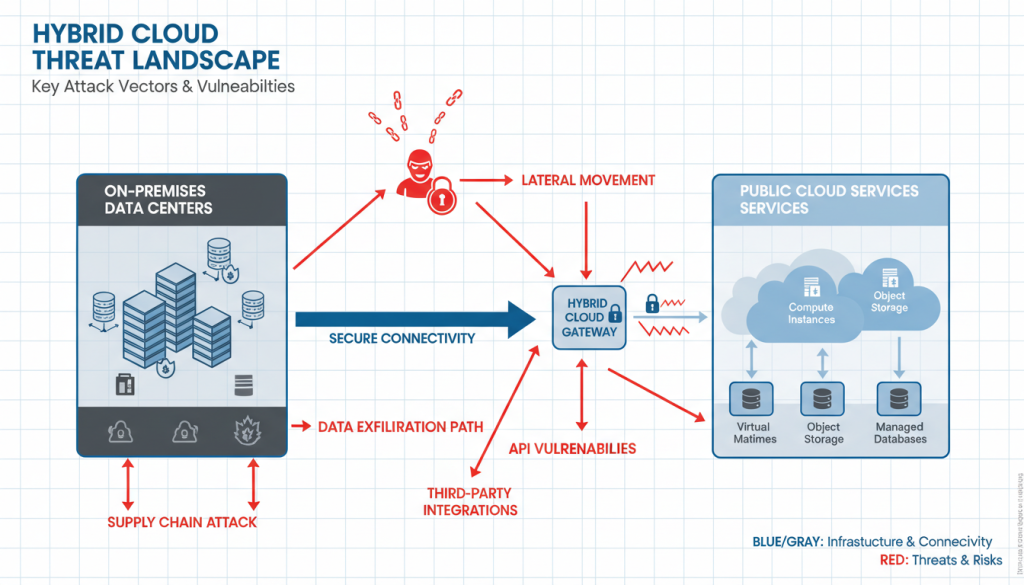

Figura 1: panorama delle minacce alla sicurezza del cloud ibrido che mostra i vettori di attacco comuni

Analisi del panorama delle minacce: risorse, superfici di attacco e complessità ibrida

Gli ambienti cloud ibridi combinano molti tipi di risorse: macchine virtuali, contenitori, funzioni serverless, API, provider di identità, dispositivi locali e archivi dati. Ogni classe di asset crea vulnerabilità e interdipendenze uniche che gli aggressori possono sfruttare.

Dimensioni chiave da includere in un'analisi del panorama delle minacce:

- Patrimonio: dati (strutturati/non strutturati), credenziali di identità, chiavi, modelli di configurazione, pipeline CI/CD.

- Superfici di attacco: API pubbliche, console di gestione, bucket di archiviazione configurati in modo errato, VPN, raccoglitori di telemetria EDR e percorsi di rete est-ovest tra cloud e locale.

- Complessità: più fornitori di servizi cloud (multi-cloud), sistemi locali legacy e integrazioni di SaaS di terze parti aumentano il rischio a causa di controlli incoerenti e registrazioni divergenti.

Vettori di attacco comuni nella sicurezza del cloud ibrido

Gli aggressori che prendono di mira gli ambienti cloud ibridi in genere sfruttano diversi vettori comuni:

- Esfiltrazione dati: gli aggressori trovano archivi non configurati correttamente o chiavi trapelate e spostano i dati su endpoint esterni. I contenitori S3/Blob esposti pubblicamente rimangono una causa frequente di violazioni.

- Movimento laterale: una volta all'interno di un carico di lavoro o di un segmento di rete, gli avversari sfruttano account con privilegi eccessivi e una segmentazione debole della rete per concentrarsi sui sistemi critici.

- API sfruttamento: API non sicure e limitazioni di velocità insufficienti consentono l'abuso dei servizi cloud, l'elevazione dei privilegi e l'accesso ai dati.

- Attacchi alla catena di fornitura: le librerie open source compromesse o le toolchain CI/CD possono introdurre backdoor nei sistemi di produzione.

Minacce alla sicurezza del cloud ibrido legate alle integrazioni cloud-native e on-premise

Gli ambienti ibridi combinano tecnologie native del cloud (Kubernetes, serverless) con piattaforme locali legacy. Gli aggressori sfruttano l'anello più debole:

- Spazi dei nomi Kubernetes o runtime del contenitore debolmente isolati

- Tunnel di rete non sicuri che collegano carichi di lavoro locali e cloud

- Identità e applicazione delle policy disallineate tra i domini

La transizione dei carichi di lavoro nel cloud senza riconsiderare i controlli di sicurezza spesso si traduce in vulnerabilità ereditate o nuove che gli aggressori possono sfruttare.

Rischi emergenti per la sicurezza specifici del cloud ibrido

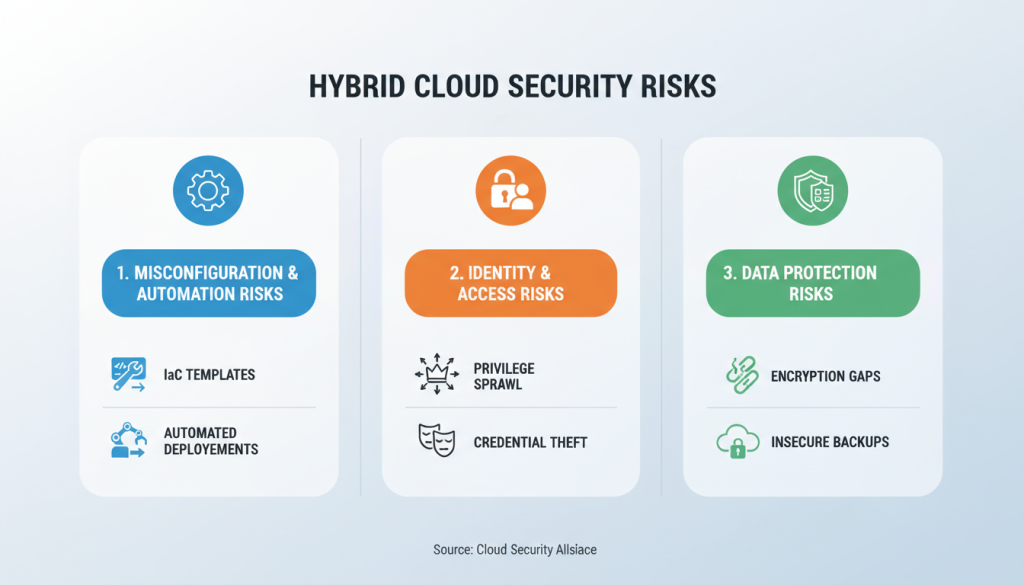

Figura 2: principali rischi emergenti per la sicurezza negli ambienti cloud ibridi

Errori di configurazione e lacune di automazione come rischio emergente per la sicurezza

Man mano che le organizzazioni crescono, il provisioning automatizzato (Infrastructure as Code) accelera. Ma l'automazione può propagare configurazioni errate su larga scala:

- Policy IAM errate incorporate nei modelli Terraform o ARM

- Impostazioni predefinite non protette nei servizi gestiti

- CI/CD pipeline che distribuiscono modifiche senza controlli di sicurezza automatizzati

Un singolo modello configurato in modo errato può esporre migliaia di risorse. Gartner ha avvertito che fino al 2025, “il 99% dei fallimenti nella sicurezza del cloud sarà colpa del cliente”, derivanti principalmente da errori di configurazione e cattiva governance.

Una banca che utilizza IaC per avviare cluster di test ha lasciato accidentalmente un contenitore di archiviazione non crittografato e leggibile pubblicamente. L'automazione ha quindi replicato tale configurazione in tutti gli ambienti, creando un'esposizione diffusa.

Rischi legati all'identità e all'accesso: espansione incontrollata dei privilegi, federazione delle identità e furto di credenziali

L'identità è il nuovo perimetro nella sicurezza del cloud ibrido. I rischi emergenti includono:

- Espansione dei privilegi: gli account legacy e i ruoli ampi accumulano autorizzazioni nel tempo.

- Complessità della federazione delle identità: gli errori SSO/SAML/OIDC possono creare catene di fiducia abusi da parte degli aggressori.

- Furto di credenziali: segreti esposti nei repository di codice o fughe di informazioni dalle macchine di sviluppo.

Rischi per la protezione dei dati: esposizione multi-tenant, lacune nella crittografia e backup non sicuri

I rischi per la protezione dei dati nei cloud ibridi includono:

- Esposizione multi-tenant: tenant scarsamente isolati nei cloud pubblici possono diffondere metadati o dati tra i clienti.

- Lacune nella crittografia: i dati inattivi o in transito potrebbero non essere crittografati correttamente o le chiavi potrebbero essere gestite in modo errato.

- Backup non sicuri: i backup archiviati in bucket accessibili o senza protezioni di immutabilità consentono la perdita di dati o il ransomware.

Secondo il rapporto IBM 2023 Cost of a Data Breach, le credenziali compromesse e le configurazioni errate del cloud sono state cause principali di costose violazioni, con un costo medio di violazione pari a 4,45 milioni di dollari.

Sfide per la sicurezza del cloud e impatti operativi

Figura 3: sfide operative per la sicurezza del cloud negli ambienti ibridi

Visibilità e monitoraggio delle sfide negli ambienti ibridi

Uno degli impatti operativi più pesanti è la mancanza di visibilità. I dati e la telemetria sono frammentati tra provider e sistemi locali:

- Centralizzare i log e abilitare l'osservabilità dell'intero stack non è banale.

- I punti ciechi consentono agli aggressori di persistere senza essere scoperti.

- L'affaticamento causato dai segnali rumorosi mina l'efficacia del SOC.

Mitigazione pratica: investire in un'analisi di sicurezza centralizzata SIEM/nativa del cloud con telemetria normalizzata e avvisi sensibili al contesto.

Complessità di conformità e governance: sovrapposizione normativa e verificabilità

I cloud ibridi spesso attraversano ambiti normativi (ad esempio, GDPR, HIPAA, PCI DSS). Le sfide includono:

- Mappatura dei controlli tra sistemi cloud e locali

- Mantenimento della residenza e della sovranità dei dati

- Dimostrare la verificabilità durante i controlli di conformità

Un'impresa multinazionale che utilizza SaaS con sede negli Stati Uniti per i dati dei clienti europei deve documentare attentamente gli accordi di elaborazione e i controlli tecnici per mantenere la conformità con GDPR mentre opera in un ambiente cloud ibrido.

Problemi relativi a persone e processi: lacune di competenze, adozione di DevSecOps e gestione del cambiamento

Le sfide legate alle persone e ai processi sono persistenti nella protezione degli ambienti cloud ibridi:

- La carenza di competenze in materia di sicurezza rallenta l’adozione di controlli moderni.

- DevSecOps è necessario un cambiamento culturale per integrare la sicurezza in processi rapidi.

- Gestione del cambiamento: i frequenti cambiamenti infrastrutturali richiedono una governance per evitare la deriva.

Le organizzazioni dovrebbero affrontare queste sfide attraverso la formazione, campioni della sicurezza nei team di sviluppo e barriere trasparenti nelle pipeline CI/CD.

Valuta la tua posizione di sicurezza nel cloud ibrido

Richiedi una valutazione completa della sicurezza per identificare le lacune nel tuo ambiente cloud ibrido e ricevere consigli personalizzati.

Richiedi una valutazione della sicurezza

Le tendenze della sicurezza cloud plasmano le difese ibride

Figura 4: Principali tendenze della sicurezza nel cloud che modellano le difese del cloud ibrido

Tendenze Shift-Left e Infrastructure-as-Code e loro implicazioni sulla sicurezza

Le pratiche di spostamento a sinistra incorporano la sicurezza nelle prime fasi dello sviluppo:

- Scansione dei modelli IaC per configurazioni errate

- Test delle immagini del contenitore in CI

- Policy-as-Code per applicare i controlli di sicurezza

I vantaggi includono il rilevamento tempestivo e un minor numero di rollback delle modifiche. Tuttavia, le regole di sicurezza devono essere integrate senza rallentare la consegna per essere efficaci negli ambienti cloud ibridi.

Zero Trust, SASE e altre tendenze architetturali per la sicurezza del cloud ibrido

Tendenze architettoniche che rimodellano le difese ibride:

- Zero fiducia: non assumere alcuna fiducia implicita: verifica l'identità, il contesto e la postura del dispositivo per ogni decisione di accesso.

- SASE (Secure Access Service Edge): converge i servizi di rete e sicurezza per proteggere utenti e carichi di lavoro distribuiti.

- Mesh di servizi: fornisce osservabilità e mTLS tra microservizi.

“Adotta il minimo privilegio, presupponi la violazione e verifica continuamente”: un mantra utile per la sicurezza del cloud ibrido.

Utilizzo dell'automazione, AI/ML e analisi avanzate nel rilevamento e nella risposta alle minacce

L'automazione e il AI/ML ampliano la sicurezza del cloud ibrido:

- Rilevamento automatizzato di modelli di accesso anomali

- Correzione automatizzata di configurazioni errate (con guardrail)

- Playbook di risposta orchestrati che riducono il tempo medio di risposta (MTTR)

Avvertenza: i modelli ML richiedono dati di qualità e ottimizzazione continua per evitare falsi positivi/negativi in ambienti ibridi.

Strategie di gestione e mitigazione dei rischi del cloud ibrido

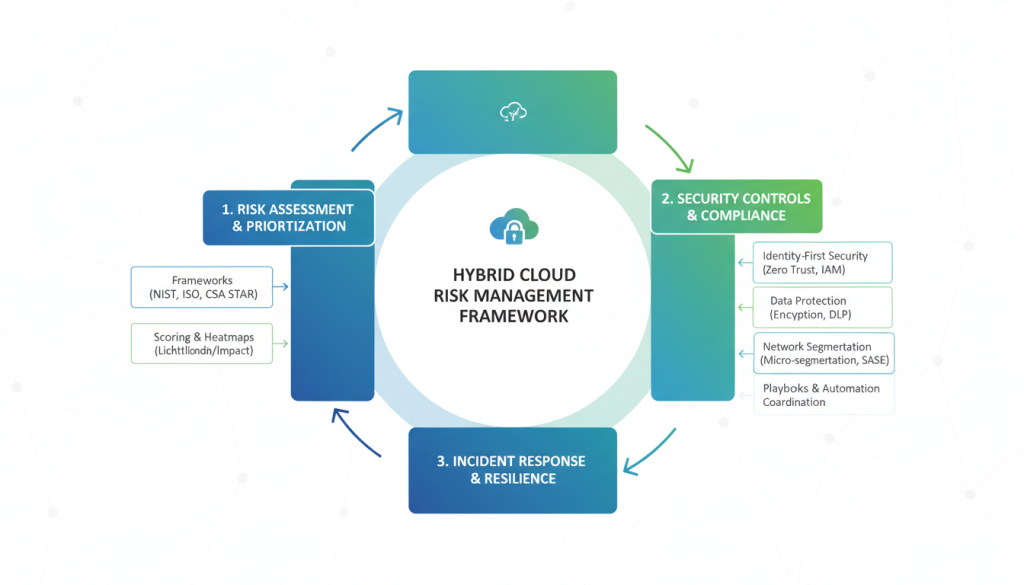

Figura 5: quadro completo per la gestione dei rischi del cloud ibrido

Valutazione e definizione delle priorità del rischio: strutture, analisi continua del panorama delle minacce e punteggio

Adottare un approccio di valutazione continua del rischio per la sicurezza del cloud ibrido:

- Utilizza framework riconosciuti (NIST CSF, ISO 27001, CIS Controls) per mappare i controlli.

- Eseguire regolarmente la modellazione delle minacce e l'analisi del percorso di attacco.

- Implementare un punteggio di rischio che tenga conto dei fattori che potrebbero avere impatto e sfruttabilità.

Esempio: dare priorità alla risoluzione delle configurazioni errate del piano di controllo rivolto al pubblico rispetto agli avvisi interni a basso impatto.

Controlli e best practice: sicurezza incentrata sull'identità, crittografia, segmentazione della rete e protezione CI/CD

Controlli fondamentali per la riduzione del rischio del cloud ibrido:

Gestione identità e accessi (IAM)

- Implementare privilegi minimi e accesso basato sui ruoli

- Distribuire criteri di accesso condizionato

- Applica l'autenticazione a più fattori

Crittografia

- Garantire la crittografia in transito e a riposo

- Utilizzare le chiavi gestite dal cliente ove appropriato

- Implementare politiche di rotazione delle chiavi

Segmentazione della rete

- Applicare i principi della microsegmentazione

- Utilizza tunnel sicuri con ACL rigorosi

- Implementare controlli del traffico est-ovest

Sicuro CI/CD

- Scansiona le dipendenze e firma gli artefatti

- Utilizza build riproducibili

- Implementare cancelli di sicurezza nelle condutture

Esempio IAM Ruolo con privilegi minimi

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "s3:GetObject", "s3:ListBucket" ], "Resource": [ "arn:aws:s3:::example-prod-bucket", "arn:aws:s3:::example-prod-bucket/*" ] } ]

}

Preparazione e risposta agli incidenti: guide pratiche, esercizi pratici e coordinamento tra domini

Prepararsi agli incidenti con manuali pratici:

- Mantenere piani di risposta ibridi agli incidenti che includano i contatti del fornitore di servizi cloud e le procedure di accesso.

- Esegui regolarmente esercizi da tavolo che simulano l'esfiltrazione di dati, CI/CD compromessi o ransomware.

- Coordinare i team cloud, di rete, applicativi, legali e di comunicazione.

Suggerimento operativo:Crea chiamate API o automazione per revocare rapidamente le credenziali cloud o ruotare le chiavi durante le fasi di contenimento della risposta agli incidenti.

Prepararsi per il futuro della sicurezza del cloud ibrido

Figura 6: Futuro della sicurezza del cloud ibrido: minacce in evoluzione e investimenti strategici

Evoluzione prevista delle minacce alla sicurezza del cloud ibrido e delle tattiche degli aggressori

Aspettatevi che gli aggressori:

- Sfrutta l'automazione avanzata e AI per trovare configurazioni errate più velocemente

- Colpire le catene di approvvigionamento e gli oleodotti CI/CD in modo più aggressivo

- Focus sulla compromissione dell'identità e sul furto di token di servizio

I difensori devono ridurre in modo proattivo la superficie di attacco e migliorare il rilevamento di sottili anomalie comportamentali negli ambienti ibridi.

Investimenti strategici: strumenti, talenti, partnership e gestione del rischio dei fornitori

Dare priorità agli investimenti che garantiscono una sicurezza resiliente del cloud ibrido:

| Area investimenti | Azioni prioritarie | Risultati attesi |

| Utensileria | Distribuisci CSPM, protezione del carico di lavoro e SIEM con telemetria cloud | Visibilità migliorata, rilevamento automatizzato, tempi di risposta ridotti |

| Talento | Investi in formazione e certificazioni sulla sicurezza cloud | Funzionalità migliorata per proteggere ambienti complessi |

| Partenariati | Coinvolgere gli MSSP o i partner CSP per aumentare le capacità | Accesso a competenze specializzate e copertura 24 ore su 24, 7 giorni su 7 |

| Rischio del fornitore | Controlla le dipendenze di terze parti e includi gli SLA di sicurezza | Riduzione del rischio della catena di fornitura e maggiore responsabilità dei fornitori |

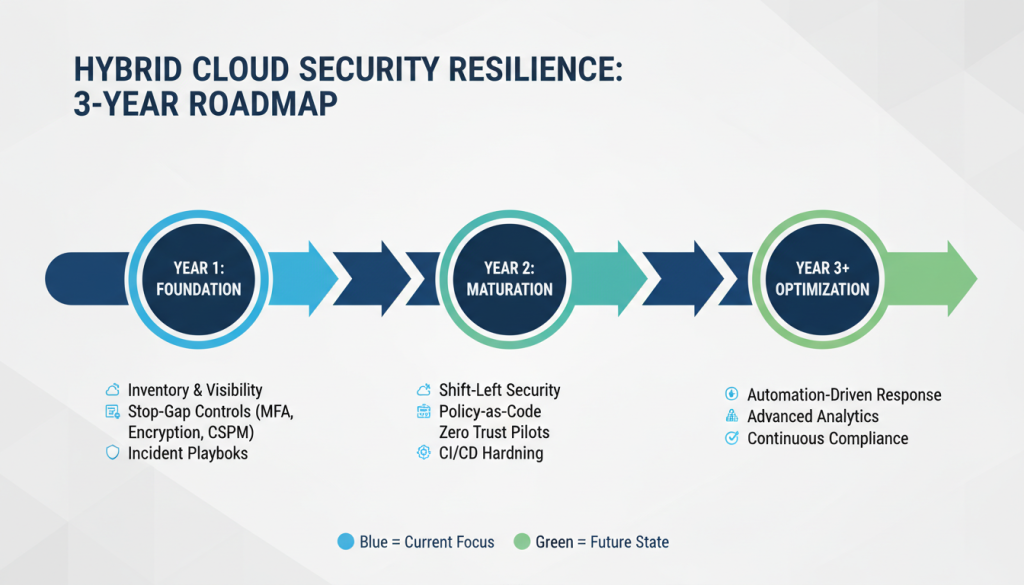

Roadmap per la resilienza: integrazione delle tendenze della sicurezza del cloud nella gestione dei rischi del cloud ibrido a lungo termine

Creare una roadmap pluriennale per la sicurezza del cloud ibrido:

Figura 7: Roadmap pluriennale per la resilienza della sicurezza del cloud ibrido

- Anno 1:Inventario, visibilità, controlli temporanei (MFA, crittografia, CSPM) e guide agli incidenti.

- Anno 2:Shift-left, policy-as-code, zero trust pilots e CI/CD rafforzamento.

- Anno 3+:Piena operatività della risposta basata sull'automazione, analisi avanzate e conformità continua.

Incorpora l'analisi continua del panorama delle minacce per adattare la roadmap all'evoluzione delle tendenze della sicurezza cloud.

Conclusione

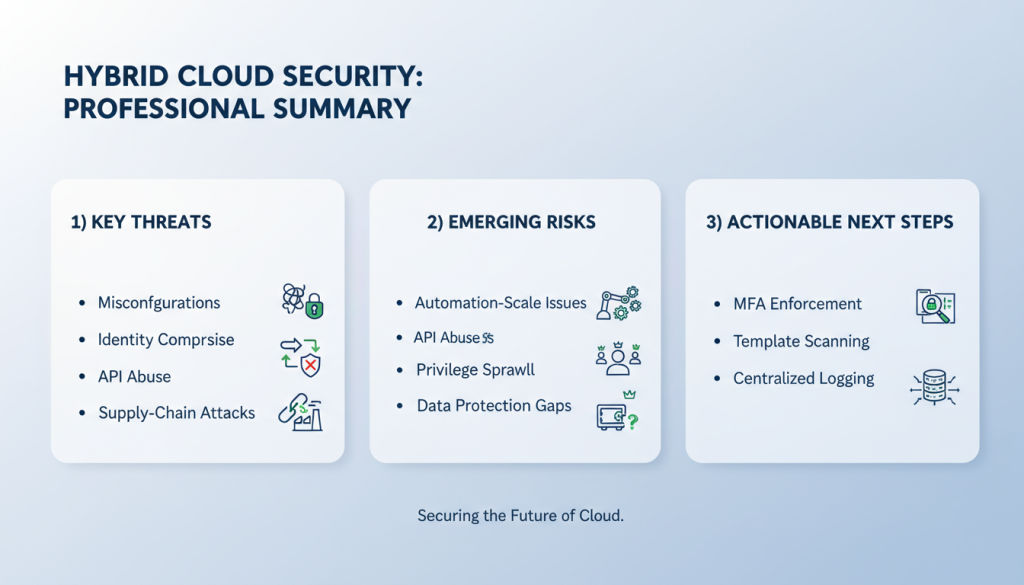

Figura 8: riepilogo delle principali minacce, rischi e strategie di mitigazione per la sicurezza del cloud ibrido

Riepilogo delle principali minacce alla sicurezza del cloud ibrido, dei rischi emergenti per la sicurezza e delle sfide alla sicurezza del cloud

Le minacce alla sicurezza del cloud ibrido spaziano da configurazioni errate e compromissione dell'identità ad abusi API e attacchi alla catena di fornitura. I rischi emergenti per la sicurezza specifici degli ambienti ibridi includono configurazioni errate su scala automatizzata, espansione dei privilegi e lacune nella protezione dei dati. Le sfide operative relative alla sicurezza del cloud (visibilità, conformità e problemi relativi a persone/processi) amplificano questi rischi.

Prossimi passi attuabili: mitigazioni immediate, monitoraggio delle priorità e pianificazione strategica

Mitigazioni immediate

- Applicare l'AMF e il privilegio minimo IAM

- Scansiona e correggi i modelli IaC

- Centralizza la registrazione con CSPM/CWPP

Priorità di monitoraggio

- Rileva comportamenti anomali dell'identità

- Monitorare i modelli di esfiltrazione dei dati

- Deriva della configurazione della traccia

Pianificazione strategica

- Implementare i principi Zero Trust

- Investi nella formazione sulla sicurezza cloud

- Preparare manuali di risposta agli incidenti

Considerazioni finali sul futuro della sicurezza del cloud ibrido

Il futuro della sicurezza del cloud ibrido sarà definito dalla rapidità con cui le organizzazioni riusciranno a integrare la sicurezza nello sviluppo e nelle operazioni mantenendo il controllo su identità e dati. Abbraccia l'automazione, adotta difese che mettono al primo posto l'identità e dai priorità alla valutazione continua del rischio. Allineando strumenti, persone e processi e appoggiandosi alle tendenze emergenti della sicurezza cloud, le organizzazioni possono ridurre i rischi e stare al passo con gli avversari in un panorama delle minacce in rapida evoluzione.

Inizia con un'analisi mirata del panorama delle minacce questo trimestre: fai l'inventario delle risorse cloud, identifica le 3 principali configurazioni errate o punti deboli dell'identità ad alto impatto ed esegui un esercizio simulato per convalidare la preparazione della risposta agli incidenti.

Rafforza la tua strategia di sicurezza nel cloud ibrido

Scarica la nostra lista di controllo completa sulla sicurezza del cloud ibrido con passaggi attuabili per proteggere il tuo ambiente dalle minacce emergenti.