Pune si trova in un punto di intersezione unico tra innovazione IT ed esecuzione industriale. Man mano che la produzione, l’ingegneria e le operazioni multisito si digitalizzano sempre più, la necessità di partner specializzati nella sicurezza informatica che comprendano entrambi i mondi diventa fondamentale. Le giuste società di sicurezza informatica a Pune possono colmare questa lacuna, fornendo una protezione che rispetti i vincoli operativi e consenta al tempo stesso la trasformazione digitale. Questa guida ti aiuta a orientarti nel processo di selezione con strutture pratiche su misura per gli ambienti industriali.

Il panorama della sicurezza informatica nel settore industriale di Pune – Fornitore di servizi

Pune si è evoluta in un importante polo produttivo e IT, creando sfide uniche in termini di sicurezza informatica. Le operazioni industriali locali si trovano ad affrontare minacce che abbracciano sia i sistemi IT tradizionali che gli ambienti tecnologici operativi (OT). La convergenza di questi mondi richiede competenze specializzate che molte aziende di sicurezza informatica di Pune stanno ora sviluppando.

Sfide chiave per le industrie di Pune

- Sistemi OT legacy con controlli di sicurezza limitati

- Integrazione IT/OT creando nuove superfici di attacco

- Requisiti di uptime che limitano l'applicazione di patch di sicurezza

- Sistemi di ispezione visiva basati su AI con vulnerabilità uniche

- Requisiti di conformità in più quadri normativi

Esigenze di sicurezza specifiche del settore

- Produzione: protezione della linea di produzione senza interruzioni

- Automotive: sicurezza della catena di fornitura e tutela della proprietà intellettuale

- Ingegneria: collaborazione sicura tra team distribuiti

- Settore farmaceutico: conformità e garanzia dell'integrità dei dati

- Industria pesante: protezione delle infrastrutture critiche

Quadro pratico di valutazione per i fornitori di sicurezza informatica

Quando si valutano le società di servizi di sicurezza a Pune, un approccio strutturato garantisce la selezione di un partner che comprenda le vostre specifiche esigenze industriali. La seguente scorecard fornisce un quadro completo per la valutazione.

Scorecard sugli appalti per le aziende di sicurezza informatica industriale

| Criteri di valutazione |

Domande chiave |

Importanza (1-5) |

| Funzionalità dell'ambiente ibrido |

Possono proteggere sia gli ambienti on-premise che quelli cloud con una governance coerente? |

5 |

| Esperienza OT/Impianto |

Hanno esperienza specifica con i sistemi di controllo industriale e la tecnologia operativa? |

5 |

| Risposta all'incidente |

Qual è il loro MTTR (tempo medio di risposta) per gli incidenti critici? Hanno una copertura 24 ore su 24, 7 giorni su 7? |

4 |

| Gestione del cambiamento |

Come gestiscono gli aggiornamenti di sicurezza negli ambienti di produzione? Rispettano le finestre di manutenzione? |

4 |

| Sicurezza dell'ispezione visiva |

Possono proteggere i sistemi di ispezione visiva basati su AI ai margini? |

3 |

| Competenza in materia di conformità |

Comprendono le normative specifiche del settore e i requisiti di conformità? |

4 |

| Presenza locale |

Hanno team locali a Pune che possono rispondere rapidamente ai problemi in loco? |

3 |

Pronto per iniziare la tua valutazione?

Contatta Opsio per un quadro di valutazione personalizzato adattato ai tuoi specifici requisiti di sicurezza industriale.

Richiedi quadro di valutazione

Come si presentano i servizi “buoni” MDR/SOC nella pratica

I servizi Managed Detection and Response (MDR) e Security Operations Center (SOC) costituiscono la spina dorsale di una sicurezza informatica efficace. Per gli ambienti industriali, questi servizi devono essere adattati per soddisfare i vincoli operativi.

Monitoraggio 24 ore su 24, 7 giorni su 7

Monitoraggio continuo con avvisi sensibili al contesto che comprendono le normali operazioni industriali rispetto alle minacce reali. Riduce i falsi positivi del 40-70%.

Risposta consapevole di OT

Procedure di risposta che rispettano i vincoli produttivi e i requisiti di sicurezza. Include playbook preapprovati per scenari comuni.

Informazioni sulle minacce

Intelligence sulle minacce specifiche del settore focalizzata su sistemi di produzione, ingegneria e controllo industriale destinati alle aziende di Pune.

Indicatori chiave di prestazione per l'industria MDR/SOC

4.5

Efficacia complessiva

Riduzione del rumore degli avvisi

90%

Miglioramento MTTR

85%

Copertura dell'ambiente OT

80%

Segnalazione di conformità

95%

Barriere persistenti nella sicurezza basata sull'ispezione visiva basata su AI

I sistemi di ispezione visiva basati su AI stanno trasformando il controllo di qualità nella produzione, ma introducono sfide di sicurezza uniche che molte aziende di sicurezza informatica di Pune stanno ancora imparando ad affrontare.

Vantaggi dell'ispezione visiva AI

- Precisione di rilevamento dei difetti migliorata (fino al 99,8%)

- Costi di ispezione manuale ridotti

- Standard di qualità costanti

- Feedback in tempo reale per il miglioramento del processo

- Integrazione con sistemi di gestione della produzione

Sfide per la sicurezza

- Incoerenza nell'acquisizione dei dati che influisce sull'affidabilità del modello

- Ritardi nell'etichettatura che creano debito di sicurezza

- Deriva del modello che introduce vulnerabilità nel tempo

- Affidabilità dei dispositivi edge e limitazioni di sicurezza

- Lacune nell'integrazione con i sistemi di sicurezza aziendali

Perché i progetti di ispezione visiva sono in stallo

“La maggior parte dei progetti di ispezione visiva si bloccano a causa di un’acquisizione incoerente dei dati, di colli di bottiglia nell’etichettatura, di derive, di lacune di integrazione e di una debole proprietà/sicurezza operativa all’edge”.

– Esperto di sicurezza informatica industriale

Soluzioni comprovate per ambienti industriali sicuri

Le principali società di sicurezza informatica di Pune stanno implementando questi approcci comprovati per proteggere gli ambienti industriali mantenendo l'integrità operativa.

SOP-Prima cattura + Test “Golden Sample”

La standardizzazione delle procedure di acquisizione dei dati garantisce dati di addestramento coerenti per i modelli AI. L'approccio del "golden sample" stabilisce punti di riferimento verificati che possono essere utilizzati per convalidare l'integrità del sistema e rilevare potenziali compromissioni della sicurezza.

MLOps + Monitoraggio della deriva + Versionamento del modello

L'implementazione delle pratiche MLOps fornisce la governance sull'intero ciclo di vita del machine learning. Il monitoraggio regolare della deriva rileva quando i modelli iniziano a deviare dal comportamento previsto, il che potrebbe indicare un’evoluzione naturale o una compromissione della sicurezza. Il rigoroso controllo delle versioni dei modelli garantisce che solo i modelli autorizzati vengano distribuiti in produzione.

Secure Edge: segmentazione, privilegio minimo, patch pianificate per Windows

I dispositivi edge che eseguono sistemi di ispezione visiva richiedono approcci di sicurezza specializzati che rispettino i vincoli operativi:

| Misura di sicurezza |

Approccio di attuazione |

Vantaggio operativo |

| Segmentazione della rete |

Isolare i sistemi di ispezione visiva nel proprio segmento di rete con punti di accesso controllati |

Impedisce il movimento laterale mantenendo i collegamenti operativi necessari |

| Accesso con privilegi minimi |

Implementa il controllo degli accessi basato sui ruoli con l'elevazione dei privilegi just-in-time |

Riduce la superficie di attacco garantendo l'accesso per la manutenzione quando necessario |

| Finestre patch pianificate |

Coordinare gli aggiornamenti di sicurezza con i tempi di inattività di manutenzione pianificati |

Mantiene la sicurezza senza interrompere i programmi di produzione |

| Inserimento nella lista consentita |

Consentire solo l'esecuzione di applicazioni e processi autorizzati su dispositivi periferici |

Previene il software non autorizzato mantenendo la stabilità del sistema |

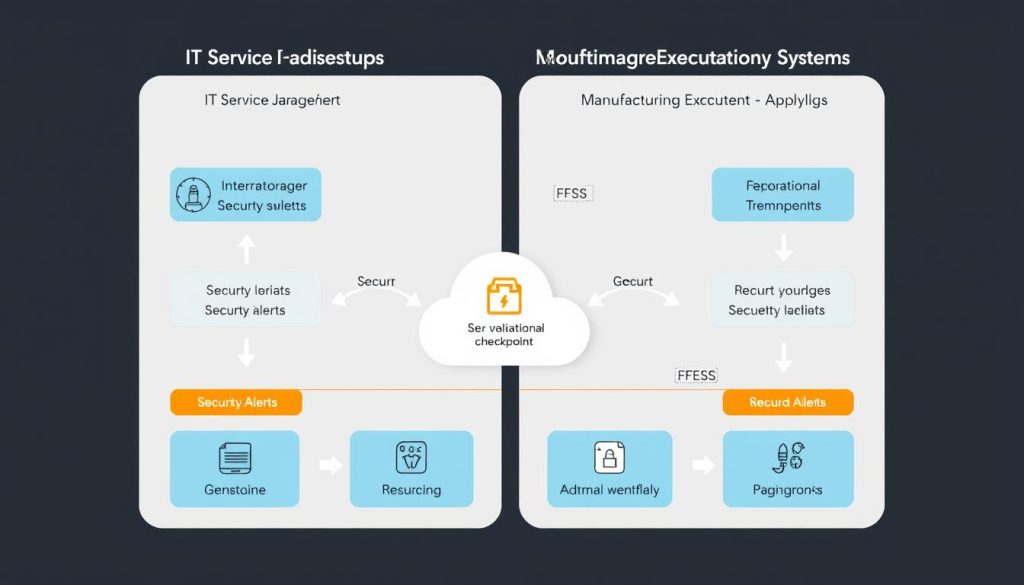

Flussi di lavoro a ciclo chiuso tramite integrazione ITSM/MES

L'integrazione dei flussi di lavoro di sicurezza con IT Service Management (ITSM) e Manufacturing Execution Systems (MES) crea processi a ciclo chiuso che garantiscono che gli eventi di sicurezza siano gestiti correttamente entro i limiti operativi. Questo approccio colma il divario tra i team IT e OT, garantendo risposte coordinate.

Risultati reali delle implementazioni della sicurezza informatica industriale

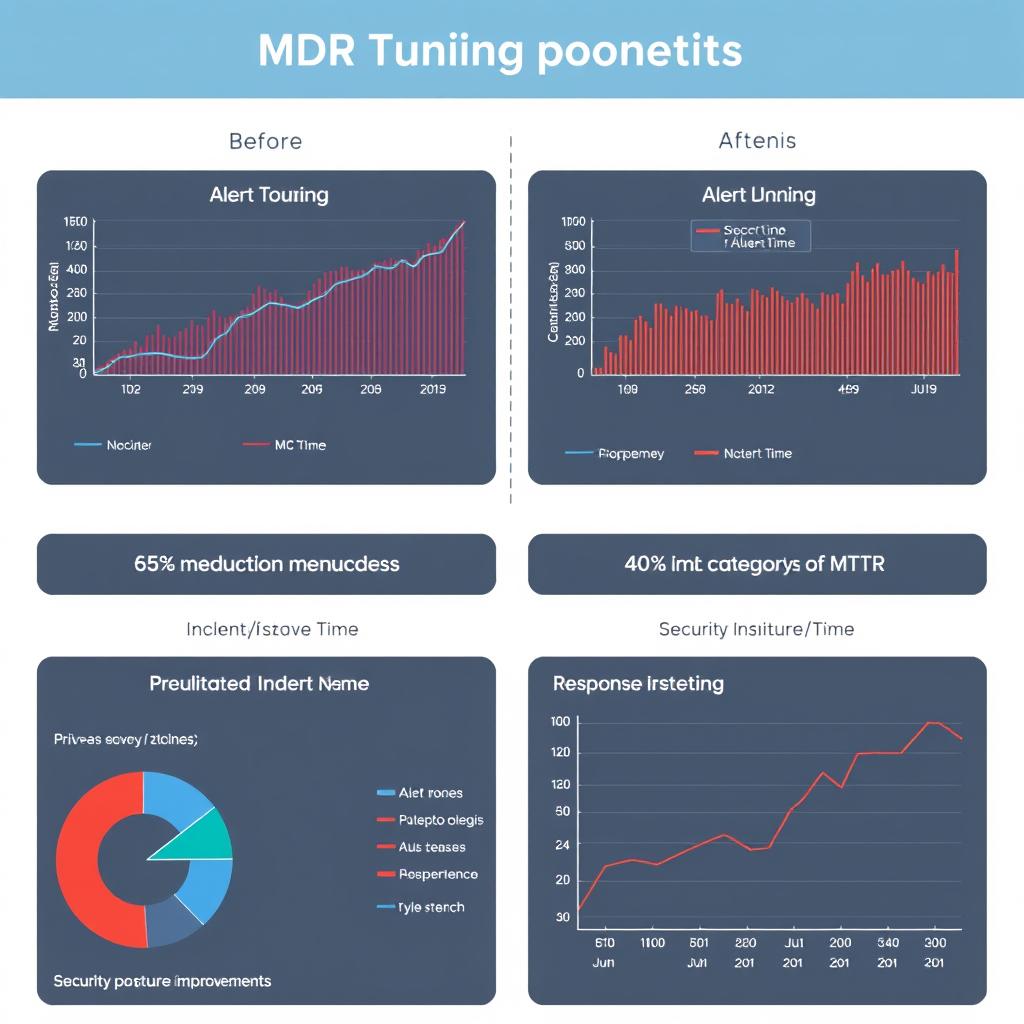

MDR Risultati del programma di sintonizzazione

- Riduzione del rumore di avviso:40-70%

- Miglioramento MTTR: 25-50%

- Riduzione falsa positiva:60%

- Aumento dell'efficienza dell'analista:45%

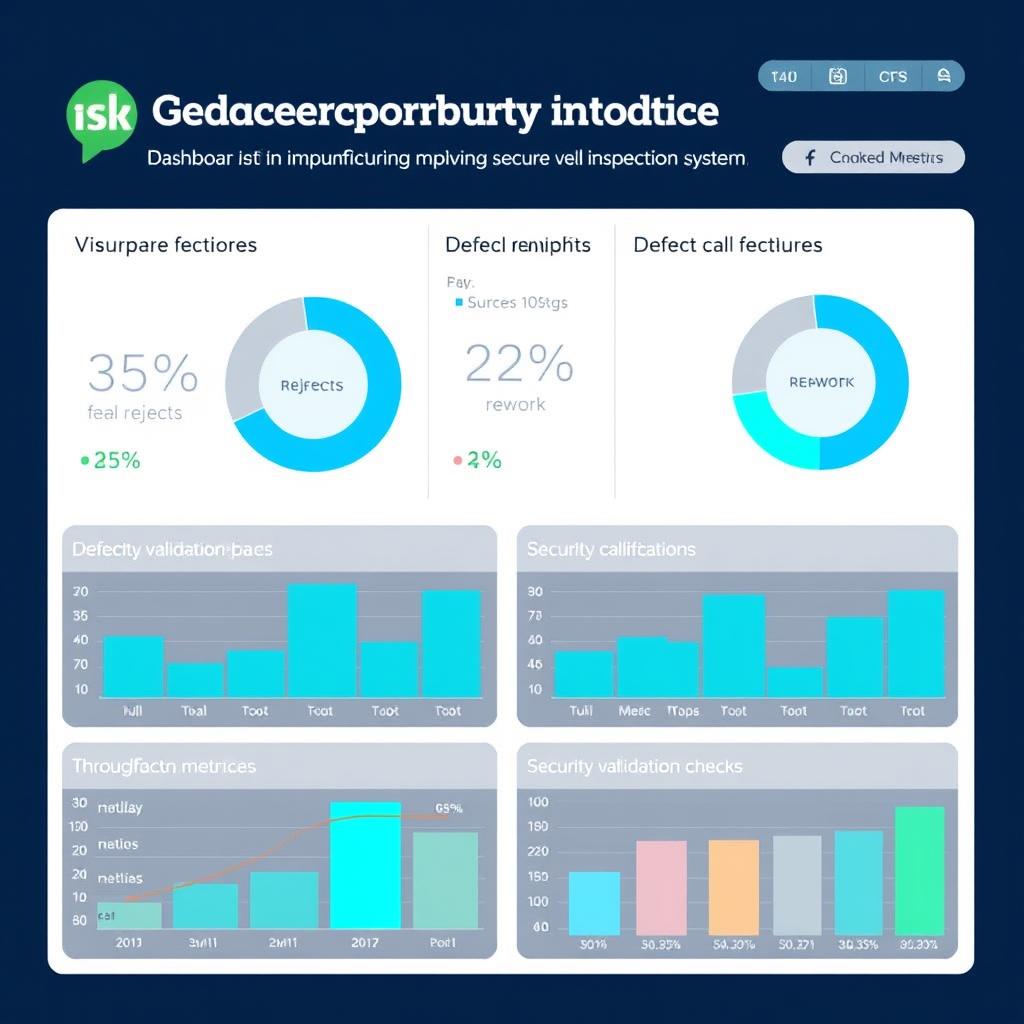

Miglioramenti alla sicurezza dell'ispezione visiva

- Riduzione del falso scarto:20-40%

- Riduzione della rilavorazione:10-25%

- Incidenti di deriva del modello:-65%

- Eventi di sicurezza:-80%

Domande frequenti

Un fornitore di sicurezza informatica può supportare i vincoli OT/impianto?

Sì, se progettano finestre di modifica, segmentazione e monitoraggio che rispettano i vincoli di uptime e sicurezza. Cerca fornitori con esperienza specifica in ambienti industriali che comprendano che la continuità della produzione è la priorità. Le migliori società di sicurezza informatica a Pune disporranno di procedure documentate per lavorare entro finestre di manutenzione e protocolli di emergenza che non compromettano la sicurezza o la produzione.

Perché i progetti di ispezione visiva si bloccano?

La maggior parte si blocca a causa di un’acquisizione incoerente dei dati, di colli di bottiglia nell’etichettatura, di derive, di lacune di integrazione e di una debole proprietà/sicurezza operativa all’edge. Le implementazioni di successo richiedono procedure operative standardizzate per l’acquisizione dei dati, flussi di lavoro di etichettatura efficienti, monitoraggio regolare dei modelli, adeguata integrazione con i sistemi esistenti e una chiara proprietà sia degli aspetti operativi che di sicurezza.

Come posso valutare le capacità dell'ambiente ibrido di un provider?

Valutare la loro capacità di fornire controlli di sicurezza e governance coerenti sia negli ambienti locali che in quelli cloud. Richiedi esempi specifici di distribuzioni ibride, il loro approccio alla gestione delle identità tra ambienti e il modo in cui gestiscono la protezione dei dati per carichi di lavoro che si estendono su entrambi i domini. I migliori fornitori avranno architetture di riferimento e case study che dimostrano implementazioni di sicurezza ibride di successo.

Scegliere il partner giusto per la sicurezza informatica per il tuo futuro industriale

Scegliere tra le società di sicurezza informatica a Pune richiede un'attenta valutazione della loro capacità di colmare il divario IT/OT rispettando i vincoli operativi. Il partner giusto comprenderà sia i requisiti di sicurezza tecnica che gli imperativi aziendali delle operazioni industriali. Forniranno soluzioni che proteggono le tue risorse digitali senza compromettere la produzione o la sicurezza.

Applicando il quadro di valutazione e gli approcci di implementazione delineati in questa guida, puoi selezionare un partner per la sicurezza informatica che ti aiuterà a proteggere le tue operazioni oggi consentendo al tempo stesso il tuo percorso di trasformazione digitale per domani.

Pronti a proteggere le vostre operazioni industriali?

Contatta Opsio oggi stesso per discutere dei tuoi requisiti di sicurezza specifici e di come possiamo aiutarti a proteggere le tue operazioni consentendo al tempo stesso la trasformazione digitale.

Contatta Opsio

Editorial standards: This article was written by a certified practitioner and peer-reviewed by our engineering team. We update content quarterly to ensure technical accuracy. Opsio maintains editorial independence — we recommend solutions based on technical merit, not commercial relationships.