Cosa ti aiuterà a fare questa guida

Allineare le parti interessate

Metti i tuoi team di sicurezza, operazioni e sviluppo sulla stessa lunghezza d'onda con definizioni chiare dell'ambito e metriche di successo importanti per ciascun gruppo.

Valutare i fornitori

Utilizza la nostra lista di controllo pronta per gli appalti per valutare le aziende di sicurezza informatica nel Hyderabad in base alle capacità in linea con le tue esigenze specifiche.

Fissare obiettivi realistici

Sfrutta i benchmark di settore e le metriche di esempio per stabilire obiettivi raggiungibili di sicurezza e miglioramento operativo.

Pronto a trovare il tuo partner ideale per la sicurezza?

I nostri esperti possono aiutarti a orientarti nel complesso panorama dei fornitori di sicurezza informatica in Hyderabad.

Scorecard dei fornitori: valutazione delle aziende di sicurezza informatica Hyderabad

Quando valuti i potenziali partner per la sicurezza, guarda oltre le capacità generali per valutare queste aree specifiche che influiscono sul tuo successo operativo:

| Area di capacità | Criteri chiave di valutazione | Perché è importante |

| MDR/SOC Maturità | Funzionalità di ottimizzazione degli avvisi, livello di automazione, SLA di risposta, frequenza di ricerca delle minacce | Riduce l'affaticamento degli avvisi e garantisce una risposta tempestiva alle minacce reali che colpiscono i sistemi critici |

| Sicurezza nel cloud | Gestione delle identità, monitoraggio della postura, protezione del carico di lavoro, registrazione completa | Protegge il tuo ambiente ibrido mantenendo la flessibilità operativa |

| Risposta all'incidente | Opzioni di contenzione, playbook documentati, frequenza degli esercizi da tavolo, capacità di recupero | Riduce al minimo i danni e i tempi di inattività in caso di incidenti |

| Governo | Qualità QBR, tenuta del registro dei rischi, chiarezza sulla proprietà delle misure correttive | Garantisce responsabilità e miglioramento continuo del vostro livello di sicurezza |

| Funzionalità Edge/OT | Competenza nella segmentazione della rete, metodi di accesso sicuri, gestione delle finestre di patch | Protegge la tecnologia operativa e i dispositivi edge senza interrompere la produzione |

"Le aziende di sicurezza informatica più efficaci Hyderabad non si limitano a identificare le minacce, ma comprendono i vincoli operativi e progettano controlli di sicurezza che funzionano al loro interno."

— Direttore delle operazioni di sicurezza, settore manifatturiero

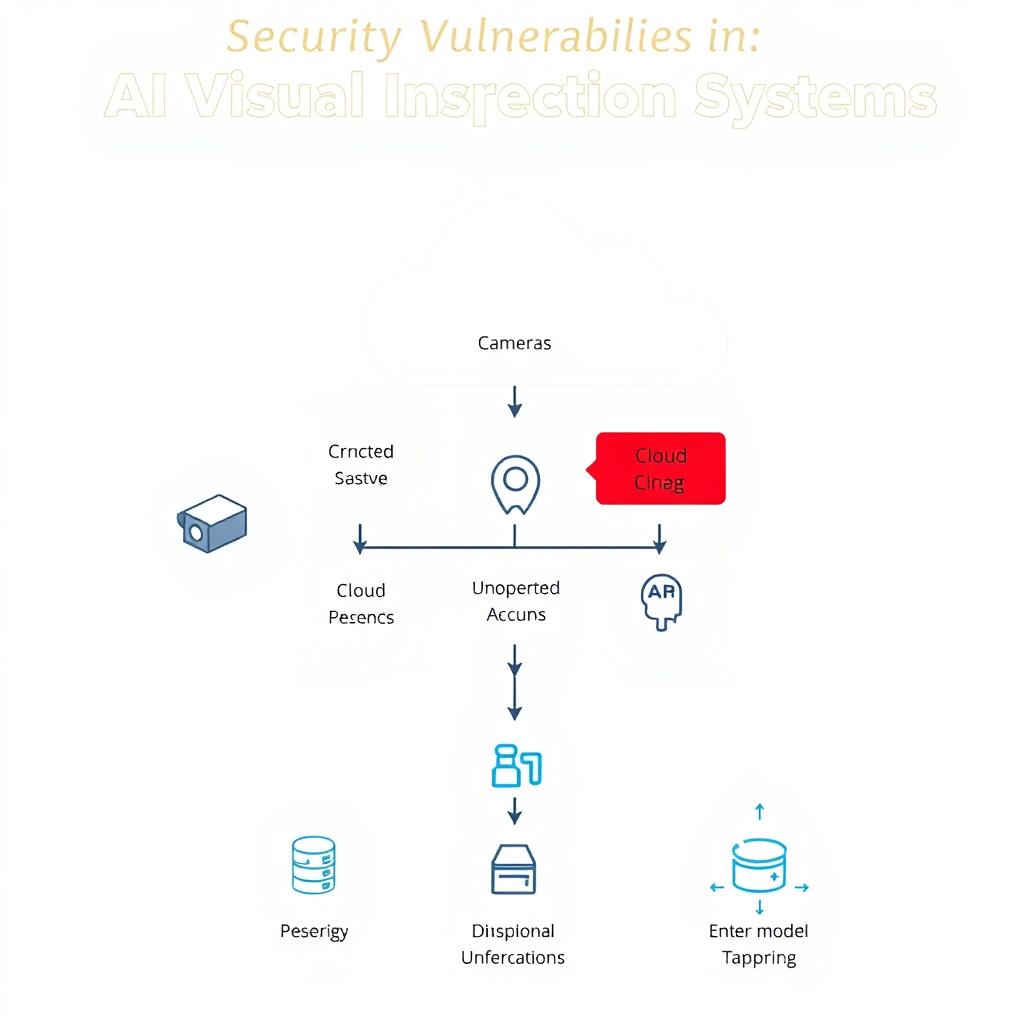

Sicurezza dell'ispezione visiva: una sfida critica per i team Hyderabad

I sistemi di ispezione visiva basati su AI presentano sfide di sicurezza uniche che molti fornitori di sicurezza informatica non riescono ad affrontare in modo efficace. Comprendere queste barriere è essenziale per selezionare un partner con le giuste competenze.

Perché la sicurezza dell'ispezione visiva continua a fallire

- Acquisizione incoerente + etichettatura soggettiva:Una scarsa igiene dei dati porta alla deriva del modello e a potenziali lacune di sicurezza nel modo in cui i sistemi elaborano le informazioni visive.

- Deriva senza monitoraggio:I modelli cambiano nel tempo senza un adeguato monitoraggio, creando vulnerabilità sia in termini di qualità che di sicurezza.

- Vincoli sui bordi:Le risorse informatiche limitate all'edge portano a compromessi in termini di sicurezza e a una scarsa gestione del ciclo di vita.

- Lacune di integrazione:I flussi di lavoro disconnessi tra sistemi visivi e processi aziendali creano punti ciechi nella sicurezza.

- Lacune nella sicurezza all'edge:I dispositivi edge spesso non dispongono di adeguati meccanismi di autenticazione, crittografia e aggiornamento.

Migliori pratiche per un'ispezione visiva sicura

Ispezione della produzione

- Implementare il corretto controllo delle versioni

- Stabilire protocolli di monitoraggio

- Definire la cadenza regolare di riqualificazione

- Modifiche al modello del documento

Condutture sicure

- Applicare severi controlli di accesso

- Implementare la segmentazione della rete

- Mantenere una registrazione di controllo completa

- Canali di distribuzione sicuri del modello

Flussi di lavoro a ciclo chiuso

- Difetto → Decisione → Azione

- Meccanismi di feedback sicuri

- Percorsi di correzione autenticati

- Monitoraggio dell'esecuzione verificato

Il processo di selezione: trovare il partner giusto per la sicurezza informatica

Segui questo approccio strutturato per valutare e selezionare tra le società di sicurezza informatica in Hyderabad:

- Definisci i tuoi requisiti di sicurezza:Documenta le tue esigenze specifiche negli ambienti tecnologici cloud, edge e operativi.

- Creare un elenco di fornitori:Identifica i fornitori con esperienza rilevante nel tuo settore e nel tuo stack tecnologico.

- Condurre la valutazione delle capacità:Utilizza la scorecard del fornitore per valutare le capacità di ciascun fornitore.

- Controlla i riferimenti:Parla con clienti esistenti con requisiti simili ai tuoi.

- Valutare l'adattamento culturale:Assicurati che lo stile di lavoro del fornitore sia in linea con l’approccio del tuo team.

- Consulta i termini commerciali:Confronta modelli di prezzo, SLA e flessibilità contrattuale.

- Fai la tua selezione:Scegli il partner che meglio soddisfa le tue esigenze tecniche, operative e commerciali.

Hai bisogno di aiuto con il processo di selezione?

I nostri esperti possono guidarti nella valutazione dei fornitori di sicurezza informatica in base alle tue esigenze specifiche.

Impostazione di obiettivi KPI realistici

Quando implementi soluzioni di sicurezza con il partner prescelto, questi miglioramenti dei benchmark possono aiutarti a stabilire aspettative realistiche:

Benchmark per il miglioramento delle prestazioni

Basato sulle medie del settore per le organizzazioni in Hyderabad

Miglioramento MTTR 25-50% Miglioramento della conformità delle patch 20-40% Riduzione del falso rifiuto 20-40% Riduzione del rumore degli avvisi 40-60% Tempo di risposta all'incidente 30-50%Suggerimento da professionista:Quando stabilisci i KPI con il tuo partner per la sicurezza, concentrati su metriche in linea con i risultati aziendali piuttosto che solo su misure tecniche. Ad esempio, tieni traccia del “tempo necessario per ripristinare i servizi aziendali critici” anziché semplicemente del “tempo di risposta agli incidenti”.

Insidie comuni nella selezione dei partner per la sicurezza informatica

Cosa cercare

- Comprovata esperienza con stack tecnologici simili

- Comunicazione chiara sulle limitazioni

- Procedure di escalation trasparenti

- Metodologia documentata per le valutazioni della sicurezza

- Modelli di coinvolgimento flessibili

- Presenza locale con competenza globale

Cosa evitare

- Soluzioni di sicurezza adatte a tutti

- SLA vaghi senza parametri specifici

- Dipendenza eccessiva da strumenti automatizzati senza competenze umane

- Esperienza limitata con le normative del settore

- Pratiche di documentazione inadeguate

- Incapacità di adattarsi ai propri vincoli operativi

Domande frequenti

Come valutano generalmente i loro servizi le società di sicurezza informatica nel Hyderabad?

La maggior parte dei fornitori offre modelli basati su abbonamento (tariffe mensili/annuali in base all'ambito) o prezzi basati su progetto per valutazioni o implementazioni specifiche. Per i servizi continuativi come MDR (Managed Detection and Response), sono previsti prezzi per dispositivo o per utente con livelli di servizio scaglionati. I contratti aziendali in genere vanno da ₹ 15-50 lakh all'anno a seconda delle dimensioni e dell'ambito dell'organizzazione.

Quali certificazioni dovrei cercare quando valuto i fornitori di sicurezza informatica?

Cerca organizzazioni con certificazione ISO 27001 e personale in possesso di credenziali pertinenti come CISSP, CISM, CEH, OSCP e certificazioni specifiche per il cloud (AWS Sicurezza, Azure Sicurezza). Per la sicurezza AI e ML, gli specialisti con certificazioni in etica e sicurezza AI sono sempre più preziosi. La competenza in materia di conformità specifica del settore (HIPAA, PCI DSS, GDPR) è essenziale se operi in settori regolamentati.

Come posso valutare l'esperienza di un fornitore nella protezione dei sistemi AI e ML?

Richiedi casi di studio del loro lavoro con i sistemi AI, in particolare l'ispezione visiva se pertinente alle tue esigenze. Chiedi informazioni sul loro approccio alla sicurezza dei modelli, alla protezione della pipeline di dati e al monitoraggio della deriva. Valutare la loro comprensione delle minacce specifiche del AI come l'avvelenamento dei modelli, gli attacchi avversari e la manipolazione dei dati di addestramento. I migliori fornitori dimostreranno sia competenza tecnica in materia di sicurezza che comprensione dei requisiti operativi di AI.

Cosa dovrebbe essere incluso in un accordo sul livello del servizio di sicurezza informatica (SLA)?

Gli SLA completi dovrebbero includere: impegni in termini di tempi di risposta per diversi livelli di gravità, obiettivi temporali di risoluzione, procedure di escalation, frequenza e formato di reporting, garanzie di uptime per gli strumenti di sicurezza, frequenza di caccia alle minacce e responsabilità di risoluzione. Garantire che il SLA includa sanzioni per la non conformità e definisca chiaramente il modo in cui le prestazioni vengono misurate e rendicontate.

Conclusione: prendere la decisione finale

Selezionare il giusto partner per la sicurezza informatica in Hyderabad richiede il bilanciamento di capacità tecniche, comprensione operativa e considerazioni commerciali. I migliori fornitori dimostreranno non solo competenza in materia di sicurezza, ma anche una comprensione del contesto aziendale specifico e dei vincoli operativi.

Utilizzando il framework di valutazione e le best practice descritte in questa guida, puoi identificare un partner che ti aiuterà a creare una solida sicurezza per l'intero stack tecnologico, dall'infrastruttura cloud ai dispositivi edge e ai sistemi AI.

Ricorda che una sicurezza efficace è un percorso continuo, non un'implementazione una tantum. Scegli un partner che possa crescere con te e adattarsi alle tue esigenze di sicurezza in evoluzione.

Pronto a proteggere la tua azienda?

Il nostro team di esperti può aiutarti a implementare le giuste soluzioni di sicurezza per le tue esigenze specifiche, con competenze specializzate nei carichi di lavoro AI e nei sistemi di ispezione visiva.