Selezionare il giusto fornitore di sicurezza cloud è diventata una decisione fondamentale per le organizzazioni poiché gli ambienti cloud diventano sempre più complessi. Con l’evoluzione delle minacce, dei requisiti di conformità e delle implementazioni multi-cloud, la posta in gioco di questa scelta non è mai stata così alta. Questa guida completa ti guiderà attraverso i criteri di valutazione essenziali, i quadri di confronto e i passaggi pratici per selezionare un fornitore di sicurezza cloud in linea con le esigenze di sicurezza specifiche della tua organizzazione.

Perché la selezione del fornitore di sicurezza cloud è più importante che mai

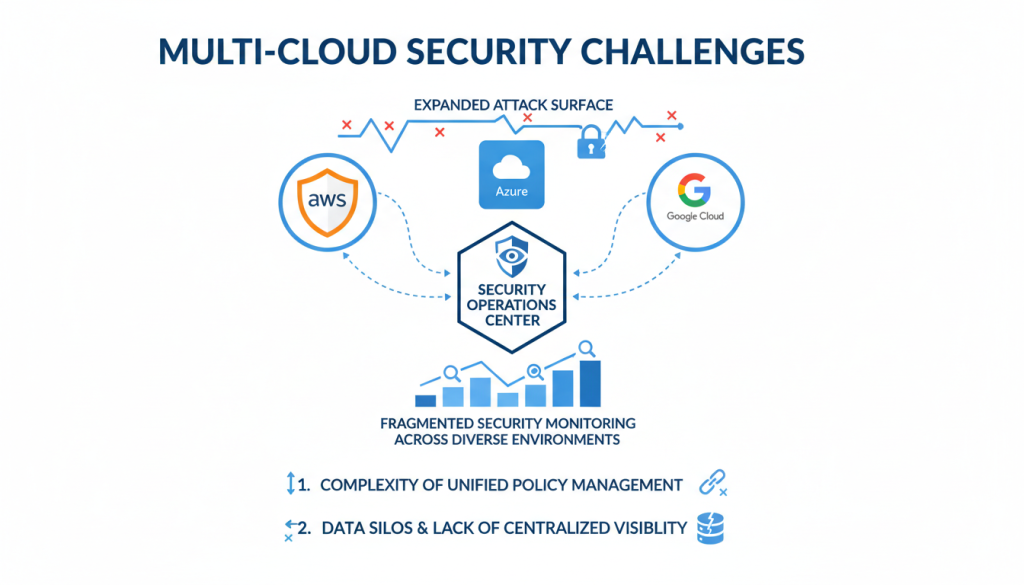

La rapida adozione dei servizi cloud ha cambiato radicalmente il modo in cui le organizzazioni affrontano la sicurezza. Le tradizionali difese basate sul perimetro non sono più sufficienti poiché i dati e i carichi di lavoro si spostano oltre le reti aziendali. Secondo studi recenti, oltre il 78% delle organizzazioni ora utilizza due o più fornitori di servizi cloud, creando superfici di attacco estese e punti ciechi nella sicurezza.

Fig 1: L'espansione della superficie di attacco negli ambienti multi-cloud richiede la selezione strategica del fornitore di sicurezza cloud

Scegliere il fornitore di sicurezza cloud sbagliato può avere conseguenze devastanti. Il costo medio di una violazione dei dati nel cloud supera ora i 4,5 milioni di dollari, mentre le sanzioni normative previste da quadri come GDPR possono raggiungere fino al 4% delle entrate annuali globali. Oltre all’impatto finanziario, i fallimenti nella sicurezza danneggiano la fiducia dei clienti e la reputazione del marchio in modi che possono richiedere anni per essere ricostruiti.

Non sai da dove iniziare?

I nostri esperti di sicurezza cloud possono aiutarti a orientarti nel complesso panorama dei provider e a identificare il partner di sicurezza giusto per le tue esigenze specifiche.

Pianifica una consulenza per la selezione

Comprendere i requisiti di sicurezza del cloud

Prima di valutare i fornitori, è necessario definire chiaramente i requisiti di sicurezza specifici della propria organizzazione. Questa base ti garantisce di selezionare un fornitore che affronti le tue sfide specifiche piuttosto che essere influenzato da affermazioni di marketing o elenchi di funzionalità.

Valutare la complessità dell'ambiente cloud

La complessità del tuo ambiente cloud ha un impatto diretto sui tuoi requisiti di sicurezza. Le organizzazioni con implementazioni ibride o multi-cloud affrontano sfide diverse rispetto a quelle che utilizzano un singolo provider cloud. Considera questi fattori quando definisci le tue esigenze:

Modelli di distribuzione cloud

- Cloud pubblico singolo (AWS, Azure, GCP)

- Distribuzione multi-cloud

- Cloud ibrido (pubblico + privato)

- Applicazioni native del cloud

Tipi di carico di lavoro

- Macchine virtuali

- Contenitori e Kubernetes

- Funzioni senza server

- PaaS e SaaS applicazioni

Requisiti normativi e di conformità

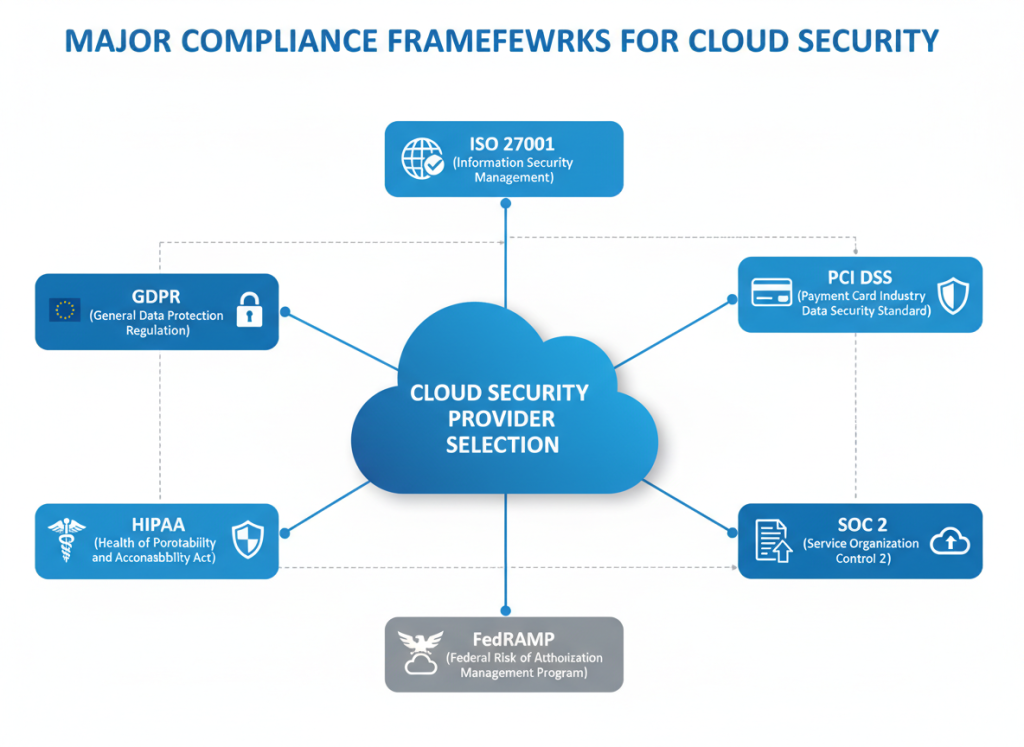

Il tuo settore e la tua posizione geografica determinano quali quadri di conformità si applicano alla tua organizzazione. I fornitori di sicurezza cloud devono supportare questi requisiti attraverso controlli, documentazione e certificazioni adeguati.

Compliance-frameworks-diagram-relevant-to-cloud-security-provider-selection.png 1184w" sizes="(max-width: 750px) 100vw, 750px" />

Compliance-frameworks-diagram-relevant-to-cloud-security-provider-selection.png 1184w" sizes="(max-width: 750px) 100vw, 750px" />

Fig 2: Principali framework di conformità da considerare durante la selezione del fornitore di sicurezza cloud

| Quadro di conformità |

Focus sul settore |

Requisiti chiave di sicurezza |

| GDPR |

Tutti i settori (dati EU) |

Protezione dei dati, controlli sulla privacy, notifica delle violazioni |

| HIPAA |

Sanità |

Protezione PHI, controlli degli accessi, registrazione degli audit |

| PCI DSS |

Elaborazione dei pagamenti |

Protezione dei dati dei titolari di carta, sicurezza della rete |

| SOC 2 |

Organizzazioni di servizi |

Sicurezza, disponibilità, integrità del trattamento |

| ISO 27001 |

Tutti i settori |

Sistema di gestione della sicurezza delle informazioni |

| FedRAMP |

Governo |

Valutazione della sicurezza standardizzata per i servizi cloud |

Profilo di rischio e panorama delle minacce

Diverse organizzazioni si trovano ad affrontare scenari di minacce diversi in base al settore, alla sensibilità dei dati e alle operazioni aziendali. La selezione del fornitore di sicurezza cloud dovrebbe essere in linea con il tuo profilo di rischio specifico e con le minacce che con maggiore probabilità colpiranno la tua organizzazione.

Definisci i tuoi requisiti di sicurezza

I nostri esperti possono aiutarti a identificare i tuoi specifici requisiti di sicurezza cloud in base al tuo ambiente, alle esigenze di conformità e al profilo di rischio.

Ottieni una valutazione dei requisiti personalizzata

Funzionalità essenziali per la selezione del fornitore di sicurezza cloud

Quando si valutano i fornitori di sicurezza cloud, alcune funzionalità principali non sono negoziabili. Queste funzionalità fondamentali costituiscono la base per un'efficace sicurezza del cloud e dovrebbero essere presenti in qualsiasi provider che consideri.

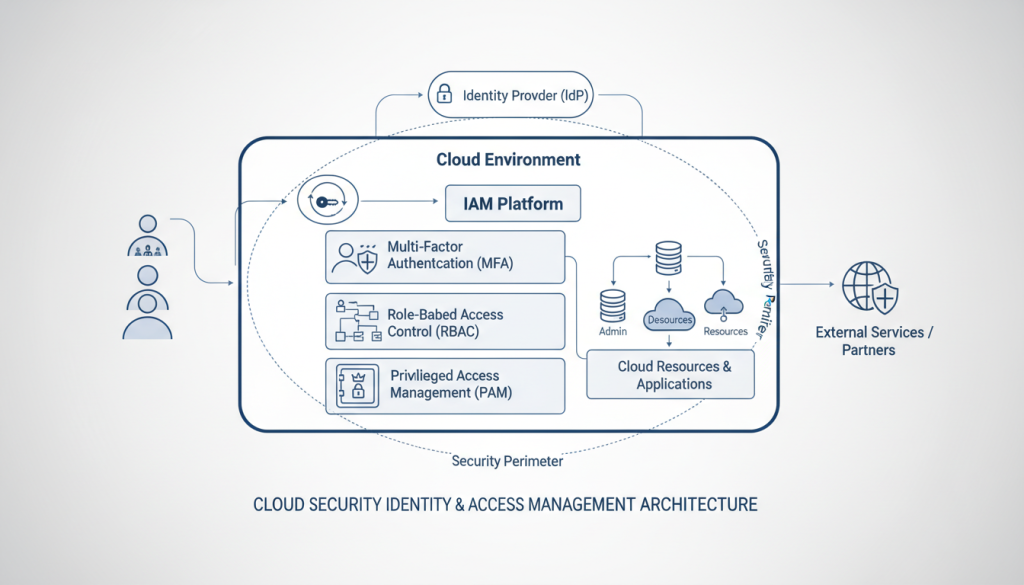

Gestione dell'identità e degli accessi

L'identità è diventata il nuovo perimetro di sicurezza negli ambienti cloud. Una gestione efficace delle identità e degli accessi (IAM) è fondamentale per controllare chi può accedere alle risorse cloud e quali azioni può eseguire.

Fig 3: Architettura IAM completa per ambienti cloud sicuri

Cerca i fornitori che offrono:

- Controllo degli accessi basato sui ruoli (RBAC) con applicazione dei privilegi minimi

- Autenticazione a più fattori (MFA) per tutti gli accessi amministrativi

- Gestione degli accessi privilegiati just-in-time (JIT)

- Integrazione con provider di identità aziendali (Azure AD, Okta)

- Revisioni e certificazioni di accesso automatizzate

- Rilevamento di comportamenti anomali per minacce all'identità

Protezione e crittografia dei dati

Una protezione completa dei dati è essenziale per salvaguardare le informazioni sensibili nel cloud. Il tuo provider dovrebbe offrire solide funzionalità di crittografia per i dati inattivi, in transito e, idealmente, in uso.

Le funzionalità chiave da valutare includono:

- Crittografia AES-256 per i dati inattivi

- TLS 1.3 per i dati in transito

- Chiavi di crittografia gestite dal cliente (CMEK)

- Supporto del modulo di sicurezza hardware (HSM)

- Rotazione delle chiavi e gestione del ciclo di vita

- Funzionalità di prevenzione della perdita di dati (DLP)

- Archiviazione e backup sicuri delle chiavi

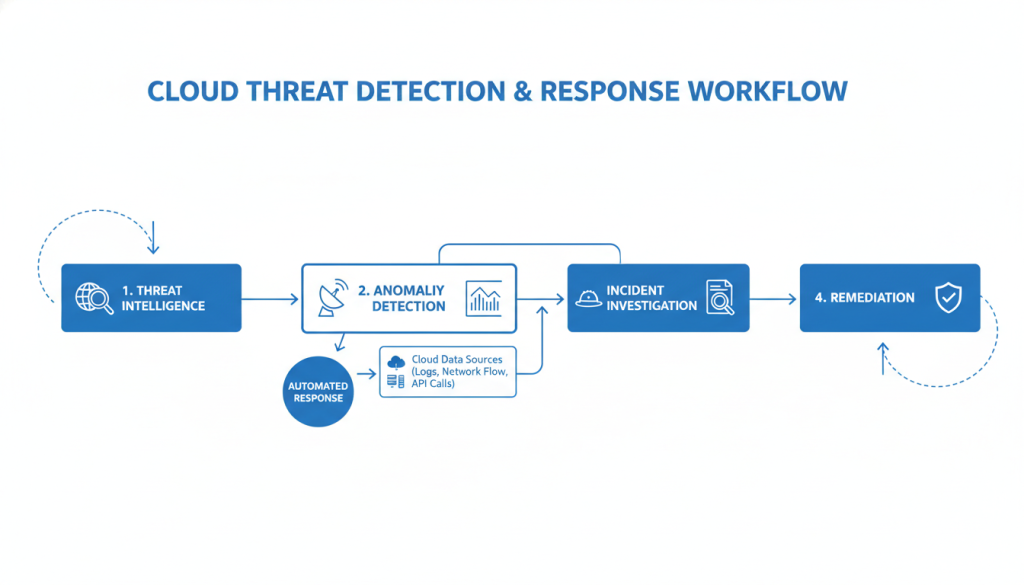

Rilevamento e risposta alle minacce

Gli ambienti cloud si trovano ad affrontare un panorama di minacce in continua evoluzione. Il tuo fornitore di sicurezza deve offrire funzionalità avanzate di rilevamento e risposta per identificare e mitigare rapidamente le minacce.

Fig 4: Flusso di lavoro efficace per il rilevamento e la risposta alle minacce cloud

Le funzionalità essenziali di rilevamento e risposta alle minacce includono:

- Monitoraggio in tempo reale dei servizi cloud e dei carichi di lavoro

- Analisi avanzate e apprendimento automatico per il rilevamento delle anomalie

- Integrazione con i feed di intelligence sulle minacce

- Funzionalità di risposta automatizzata per le minacce comuni

- Strumenti forensi e indagini sugli incidenti

- Visibilità e correlazione tra cloud

Valuta le tue attuali lacune nella sicurezza

La nostra valutazione della sicurezza cloud può identificare le lacune nella tua protezione attuale e aiutarti a dare priorità alle funzionalità quando selezioni un fornitore.

Richiedi l'analisi delle lacune di sicurezza

Funzionalità avanzate da considerare nella selezione del fornitore di sicurezza cloud

Oltre alle funzionalità principali, i principali fornitori di sicurezza cloud offrono funzionalità avanzate che possono fornire una protezione aggiuntiva significativa. Queste funzionalità possono essere particolarmente importanti a seconda dell'ambiente specifico e del profilo di rischio.

Gestione della posizione di sicurezza nel cloud (CSPM)

Gli strumenti CSPM monitorano continuamente il tuo ambiente cloud per individuare errori di configurazione, violazioni della conformità e rischi per la sicurezza. Questo approccio proattivo aiuta a prevenire le violazioni prima che si verifichino.

Fig 5: dashboard CSPM che mostra i rischi della configurazione del cloud e lo stato di conformità

Funzionalità chiave CSPM da valutare:

- Scansione continua per configurazioni errate e violazioni delle policy

- Supporto multi-cloud (AWS, Azure, GCP)

- Analisi comparativa della conformità rispetto agli standard di settore

- Flussi di lavoro di riparazione automatizzati

- Priorità dei rischi basata sull'impatto potenziale

- Integrazione con flussi di lavoro DevOps

Piattaforma di protezione del carico di lavoro cloud (CWPP)

Le soluzioni CWPP proteggono i carichi di lavoro in esecuzione nel tuo ambiente cloud, incluse macchine virtuali, contenitori e funzioni serverless. Questi strumenti forniscono protezione runtime contro le minacce che prendono di mira le tue applicazioni e i tuoi dati.

Le funzionalità importanti del CWPP includono:

- Autoprotezione dell'applicazione runtime (RASP)

- Sicurezza dei container e protezione Kubernetes

- Protezione della memoria contro gli exploit zero-day

- Monitoraggio dell'integrità dei file

- Monitoraggio comportamentale e rilevamento delle anomalie

- Gestione delle vulnerabilità e patch virtuali

Gestione dei diritti dell'infrastruttura cloud (CIEM)

Le soluzioni CIEM affrontano la sfida della gestione di identità e autorizzazioni in ambienti cloud complessi. Questi strumenti aiutano a imporre privilegi minimi e a ridurre il rischio di espansione incontrollata delle autorizzazioni.

![<a href=]() Cloud Infrastructure Entitlement Management visualization showing permission relationships for cloud security provider selection" src="https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-1024x585.png" alt="Visualizzazione della gestione dei diritti dell'infrastruttura cloud che mostra le relazioni di autorizzazione per la selezione del provider di sicurezza cloud" width="750" height="428" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-1024x585.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-300x171.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-768x439.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for.png 1344w" sizes="(max-width: 750px) 100vw, 750px" />

Cloud Infrastructure Entitlement Management visualization showing permission relationships for cloud security provider selection" src="https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-1024x585.png" alt="Visualizzazione della gestione dei diritti dell'infrastruttura cloud che mostra le relazioni di autorizzazione per la selezione del provider di sicurezza cloud" width="750" height="428" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-1024x585.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-300x171.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-768x439.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for.png 1344w" sizes="(max-width: 750px) 100vw, 750px" />

Fig 6: Visualizzazione CIEM che mostra le relazioni di identità e autorizzazione

Principali funzionalità CIEM da considerare:

- Scoperta di tutte le identità e autorizzazioni nei cloud

- Identificazione di permessi eccessivi, non utilizzati o rischiosi

- Giusto dimensionamento delle autorizzazioni in base all'utilizzo effettivo

- Risoluzione automatizzata dei problemi di autorizzazione

- Monitoraggio continuo delle modifiche alle autorizzazioni

- Integrazione con sistemi di governance delle identità

Considerazioni operative per la selezione del fornitore di sicurezza cloud

Oltre alle capacità tecniche, i fattori operativi svolgono un ruolo cruciale nel successo della strategia di sicurezza del cloud. Queste considerazioni influiscono sul modo in cui le soluzioni del fornitore si integrano con i processi esistenti e supportano il team di sicurezza.

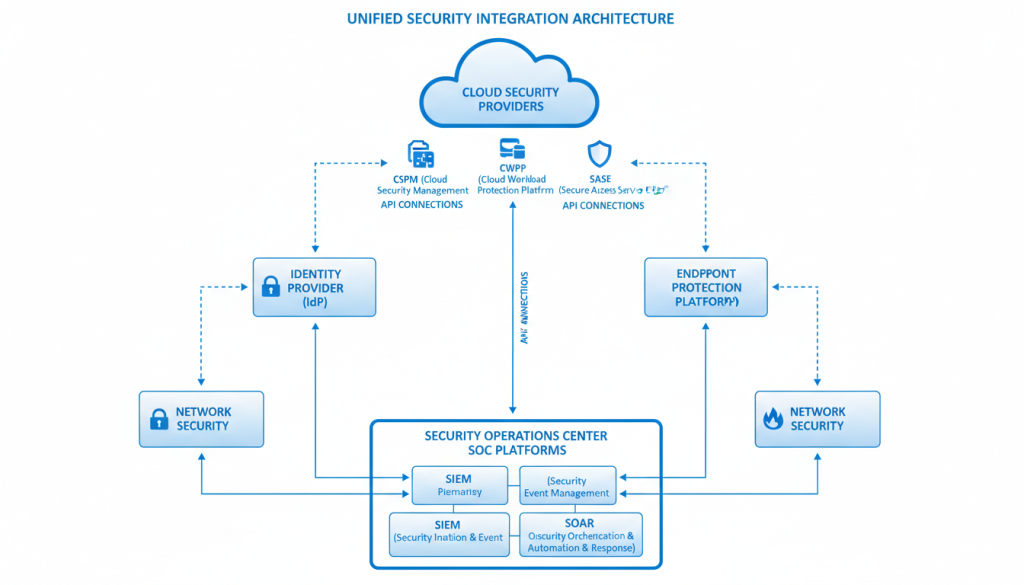

Integrazione con lo stack di sicurezza esistente

Il tuo fornitore di sicurezza cloud dovrebbe integrarsi perfettamente con gli strumenti e i processi di sicurezza esistenti per fornire protezione e visibilità unificate.

Fig 7: Architettura di integrazione tra la sicurezza del cloud e gli strumenti di sicurezza esistenti

Punti chiave di integrazione da valutare:

- SIEM integrazione per registrazione e avvisi centralizzati

- SOAR integrazione per flussi di lavoro di risposta automatizzati

- API disponibilità e qualità della documentazione

- Integrazione con provider di identità e servizi di directory

- Supporto per l'orchestrazione della sicurezza tra gli strumenti

- Capacità di integrazione personalizzata e servizi professionali

Scalabilità e prestazioni

Man mano che il tuo ambiente cloud cresce, le tue soluzioni di sicurezza devono scalare di conseguenza senza compromettere le prestazioni o creare colli di bottiglia.

Fattori di scalabilità da considerare:

- Supporto per implementazioni su larga scala (migliaia di risorse)

- Impatto sulle prestazioni sui carichi di lavoro protetti

- Capacità di gestire traffico burst e scalabilità rapida

- Architettura distribuita per alta disponibilità

- Requisiti delle risorse e ottimizzazione

- Modelli di scalabilità dei costi man mano che l'ambiente cresce

Servizi gestiti e supporto

Data la complessità della sicurezza nel cloud e la carenza di professionisti della sicurezza qualificati, i servizi gestiti e il supporto di esperti possono essere componenti preziosi della tua strategia di sicurezza.

![Managed <a href=]() security operations center for cloud environments showing monitoring and response capabilities" src="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png" alt="Centro operativo di sicurezza gestito per ambienti cloud che mostra funzionalità di monitoraggio e risposta" width="750" height="547" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-300x219.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-768x560.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response.png 1184w" sizes="(max-width: 750px) 100vw, 750px" />

security operations center for cloud environments showing monitoring and response capabilities" src="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png" alt="Centro operativo di sicurezza gestito per ambienti cloud che mostra funzionalità di monitoraggio e risposta" width="750" height="547" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-300x219.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-768x560.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response.png 1184w" sizes="(max-width: 750px) 100vw, 750px" />

Fig 8: Operazioni di sicurezza gestite per ambienti cloud

Considerazioni sul supporto e sul servizio gestito:

- Funzionalità di monitoraggio e risposta 24 ore su 24, 7 giorni su 7

- Competenza nelle vostre piattaforme cloud specifiche

- Supporto per la risposta agli incidenti e SLA

- Servizi proattivi di caccia alle minacce

- Assistenza all'implementazione e configurazione

- Formazione e trasferimento di conoscenze per il tuo team

Hai bisogno di aiuto per valutare i fornitori?

I nostri esperti di sicurezza cloud possono aiutarti a valutare i fornitori in base ai tuoi specifici requisiti operativi e alle tue esigenze di integrazione.

Pianifica sessione di valutazione del fornitore

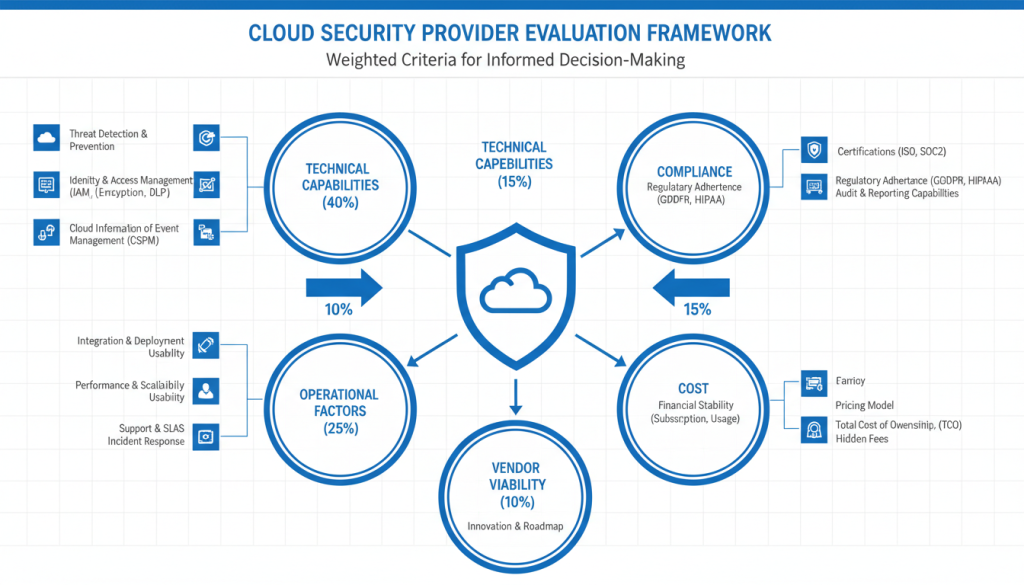

Quadro di selezione del fornitore di sicurezza cloud

Un quadro di valutazione strutturato aiuta a garantire la considerazione di tutti i fattori rilevanti quando si seleziona un fornitore di sicurezza cloud. Questo approccio consente un confronto oggettivo e un processo decisionale difendibile.

Definizione dei criteri di valutazione

Inizia definendo i criteri specifici che contano di più per la tua organizzazione. Questi dovrebbero essere in linea con i requisiti di sicurezza, il profilo di rischio e le esigenze operative.

Fig 9: Quadro di valutazione strutturato con categorie di criteri ponderati

Categorie e pesi di valutazione del campione:

| Categoria |

Peso |

Criteri campione |

| Capacità tecniche |

40% |

IAM, crittografia, rilevamento delle minacce, CSPM, CWPP, CIEM |

| Fattori operativi |

25% |

Integrazione, scalabilità, usabilità, supporto, servizi gestiti |

| Conformità e governance |

15% |

Certificazioni, supporto agli audit, gestione delle politiche |

| Costo e valore |

10% |

Modello di licenza, TCO, ROI, prevedibilità dei costi |

| Fattibilità del venditore |

10% |

Posizione di mercato, stabilità finanziaria, tabella di marcia, innovazione |

Metodologia del punteggio

Sviluppa un approccio coerente al punteggio per valutare i fornitori rispetto ai tuoi criteri. Ciò consente un confronto oggettivo e aiuta a giustificare la decisione di selezione.

Metodologia di punteggio campione:

- Assegna un punteggio a ciascun criterio su una scala da 1 a 5 (1 = scarso, 5 = eccellente)

- Moltiplicare i punteggi dei criteri per i pesi della categoria

- Somma dei punteggi ponderati per la valutazione complessiva del fornitore

- Documentare i punti di forza e di debolezza di ciascun fornitore

- Identificare eventuali requisiti “indispensabili” che non sono negoziabili

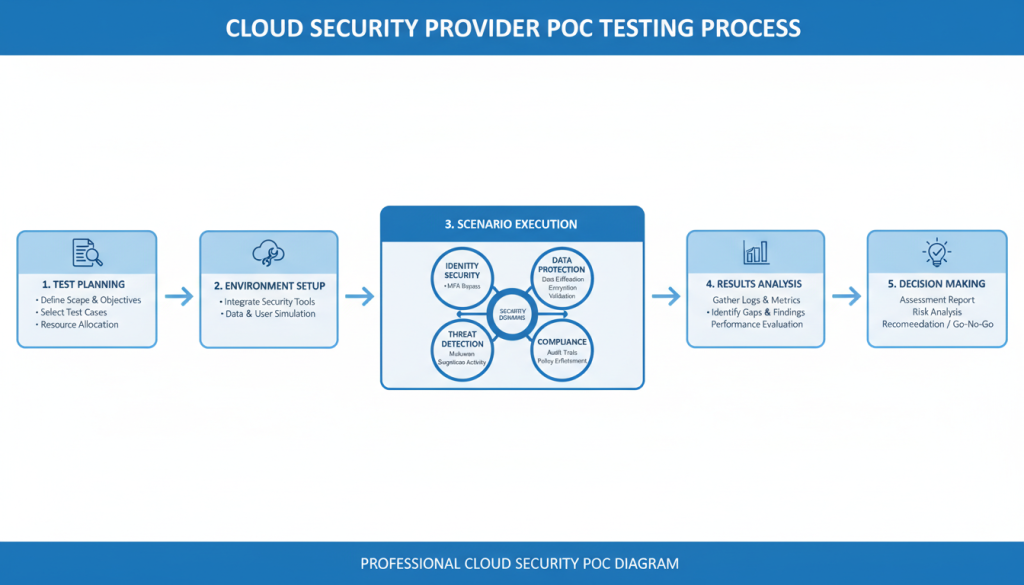

Test Proof of Concept (PoC)

Per i fornitori selezionati, conduci test pratici nel tuo ambiente per convalidare funzionalità e prestazioni. Questa valutazione nel mondo reale fornisce approfondimenti che la documentazione e le demo non possono fornire.

Fig 10: Processo di test PoC strutturato per i fornitori di sicurezza cloud

Principali scenari PoC da testare:

- Rilevamento e risposta alla compromissione dell'identità

- Efficacia della protezione dei dati (crittografia, controlli degli accessi)

- Identificazione e risoluzione degli errori di configurazione

- Funzionalità di rilevamento e risposta alle minacce

- Integrazione con gli strumenti di sicurezza esistenti

- Impatto sulle prestazioni sui carichi di lavoro cloud

- Usabilità ed efficienza del flusso di lavoro

Semplifica il tuo processo di valutazione

Scarica la nostra lista di controllo completa per il confronto dei fornitori di sicurezza cloud per accelerare il processo di valutazione e assicurarti di considerare tutti i fattori critici.

Scarica la lista di controllo del confronto

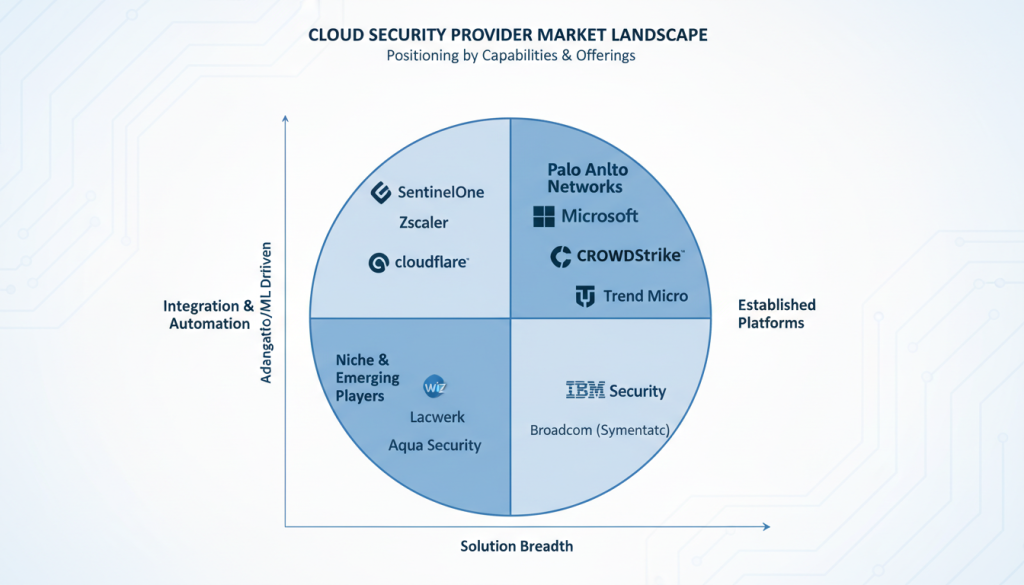

Principali fornitori di sicurezza cloud nel 2026

Anche se i tuoi requisiti specifici dovrebbero guidare il tuo processo di selezione, comprendere i punti di forza e le aree di interesse dei principali fornitori può aiutarti a orientare la tua valutazione. Ecco una panoramica dei principali fornitori di sicurezza cloud nel 2026.

Fig 11: Panorama del mercato dei fornitori di sicurezza cloud nel 2026

Specialisti della sicurezza nativa del cloud

Questi fornitori si concentrano esclusivamente sulla sicurezza del cloud con soluzioni appositamente realizzate per gli ambienti cloud.

- Forti capacità di CSPM e CWPP

- Profonda integrazione con le API del provider cloud

- Flussi di lavoro compatibili con DevSecOps

- Innovazione rapida e sviluppo di funzionalità

Confronta gli specialisti

Leader della sicurezza aziendale

Fornitori di sicurezza affermati con portafogli completi che abbracciano ambienti cloud e on-premise.

- Piattaforme di sicurezza integrate

- Forti capacità di intelligence sulle minacce

- Supporto e servizi maturi

- Ampie certificazioni di conformità

Confronta i leader aziendali

Sicurezza del fornitore di servizi cloud

Offerte di sicurezza native dei principali fornitori di servizi cloud (AWS, Azure, GCP).

- Profonda integrazione con le piattaforme cloud

- Distribuzione e gestione semplificate

- Aggiornamenti coerenti con le funzionalità della piattaforma

- Fatturazione e supporto consolidati

Confronta le soluzioni dei fornitori

Differenziatori chiave da considerare

Quando valuti i fornitori, presta attenzione a questi fattori di differenziazione che potrebbero influire sulla loro idoneità alle tue esigenze:

- Focus e funzionalità multi-cloud e single-cloud

- Modelli di distribuzione basati su agenti e senza agenti

- Approccio basato su piattaforma e soluzioni puntuali

- Opzioni di servizi gestiti e servizi professionali

- Funzionalità specializzate per il vostro settore o le vostre esigenze di conformità

- Ritmo dell'innovazione e allineamento della roadmap del prodotto

- Modelli di prezzo e costo totale di proprietà

Best practice di implementazione dopo la selezione del fornitore di sicurezza cloud

Selezionare il fornitore giusto è solo l'inizio. Un'implementazione di successo richiede un'attenta pianificazione, un'implementazione graduale e un'ottimizzazione continua per massimizzare il valore del tuo investimento nella sicurezza cloud.

Pianificazione della distribuzione

Sviluppare un piano di implementazione strutturato che affronti considerazioni tecniche, operative e organizzative.

- Conduci una scoperta dettagliata del tuo ambiente cloud

- Definire criteri di successo e indicatori chiave di prestazione

- Creare una roadmap di distribuzione in fasi con tappe fondamentali

- Identificare i punti di integrazione con i sistemi esistenti

- Sviluppare procedure di test e convalida

- Piano per il trasferimento delle conoscenze e la formazione del team

Approccio di attuazione per fasi

Un approccio graduale riduce il rischio e consente aggiustamenti in base ai risultati iniziali. Considera questa sequenza di implementazione di esempio:

| Fase |

Aree di interesse |

Durata |

| 1: Fondazione |

Scoperta dell'ambiente, politiche di base, monitoraggio iniziale |

2-4 settimane |

| 2: Protezione del nucleo |

IAM controlli, crittografia, CSPM implementazione |

4-6 settimane |

| 3: Sicurezza avanzata |

Rilevamento delle minacce, CWPP, distribuzione CIEM |

6-8 settimane |

| 4: Integrazione |

SIEM/SOAR integrazione, automazione del flusso di lavoro |

4-6 settimane |

| 5: Ottimizzazione |

Ottimizzazione, casi d'uso avanzati, miglioramento continuo |

Continuo |

Misurare il successo e il miglioramento continuo

Stabilisci metriche per valutare l'efficacia dell'implementazione della sicurezza cloud e identificare le aree di miglioramento.

Indicatori chiave di prestazione da monitorare:

- È tempo di rilevare e rispondere agli incidenti di sicurezza

- Riduzione degli errori di configurazione e delle violazioni delle policy del cloud

- Copertura delle risorse cloud sotto controlli di sicurezza

- Efficienza del team di sicurezza e qualità degli allarmi

- Atteggiamento di conformità e preparazione all'audit

- Costo totale di proprietà e ROI

Hai bisogno di supporto per l'implementazione?

I nostri esperti di sicurezza cloud possono aiutarti a sviluppare un piano di implementazione su misura e fornire indicazioni durante tutto il percorso di implementazione.

Richiedere consulenza sull'implementazione

Conclusione: scegliere il giusto fornitore di sicurezza cloud

Selezionare il giusto fornitore di sicurezza cloud è una decisione fondamentale che incide sulla propensione al rischio, sull'efficienza operativa e sulla capacità di innovare in modo sicuro nel cloud della tua organizzazione. Seguendo un processo di valutazione strutturato in linea con i tuoi requisiti specifici, puoi effettuare una selezione sicura e difendibile che offre valore a lungo termine.

Ricorda questi principi chiave durante il tuo percorso di selezione:

- Inizia con una chiara comprensione dei tuoi requisiti di sicurezza specifici

- Valutare i fornitori rispetto a criteri oggettivi e ponderati

- Convalida le funzionalità attraverso test pratici nel tuo ambiente

- Considera sia i fattori tecnici che quelli operativi nella tua decisione

- Pianificare un'implementazione di successo con un approccio graduale

- Misura i risultati e ottimizza continuamente il tuo livello di sicurezza

Con il giusto fornitore di sicurezza cloud come partner, puoi accelerare con sicurezza il tuo percorso verso il cloud mantenendo al tempo stesso una solida protezione per le tue risorse e i tuoi dati critici.

Pronto a trovare il tuo partner ideale per la sicurezza cloud?

I nostri esperti possono guidarvi attraverso l'intero processo di selezione, dalla definizione dei requisiti alla decisione finale e alla pianificazione dell'implementazione.

Inizia oggi il tuo percorso di selezione

Domande frequenti sulla selezione del fornitore di sicurezza cloud

Quanto tempo dovrebbe durare il processo di selezione del fornitore di sicurezza cloud?

La tempistica varia in base alle dimensioni e alla complessità dell'organizzazione, ma in genere varia da 6 a 12 settimane per un processo completo. Ciò include la definizione dei requisiti (1-2 settimane), la ricerca iniziale e la RFI (2-3 settimane), la valutazione dettagliata e il test PoC (3-4 settimane) e la selezione finale e la contrattazione (2-3 settimane).

Dovremmo dare la priorità a una piattaforma unificata o a soluzioni puntuali best-of-breed?

Questo dipende dalle tue esigenze specifiche. Le piattaforme unificate offrono gestione semplificata, policy coerenti e flussi di lavoro integrati, ma potrebbero non eccellere in ogni area di capacità. Le soluzioni migliori offrono capacità superiori in aree specifiche ma richiedono maggiori sforzi di integrazione e possono creare lacune in termini di visibilità. Molte organizzazioni adottano un approccio ibrido con una piattaforma principale integrata da strumenti specializzati per funzionalità critiche.

Quanto sono importanti le valutazioni degli analisti come Gartner e Forrester nel processo di selezione?

Le valutazioni degli analisti forniscono una preziosa prospettiva di mercato e possono aiutare a identificare i principali fornitori, ma non dovrebbero essere l’unica base per la selezione. Queste valutazioni spesso sottolineano l'ampiezza delle capacità e la presenza sul mercato piuttosto che l'idoneità specifica alle vostre esigenze. Usali come input per il tuo processo, ma dai la priorità alle tue esigenze specifiche, ai test pratici e ai controlli delle referenze da parte di organizzazioni simili alla tua.

Che ruolo dovrebbero svolgere gli strumenti di sicurezza nativi dei fornitori di servizi cloud nella nostra strategia?

Gli strumenti di sicurezza nativi dei provider cloud (AWS, Azure, GCP) offrono una stretta integrazione, un'implementazione semplificata e spesso costi inferiori. Funzionano bene per le organizzazioni che utilizzano principalmente una piattaforma cloud con requisiti di sicurezza moderati. Tuttavia, potrebbero non disporre di funzionalità avanzate, supporto multi-cloud e convalida della sicurezza indipendente. Molte organizzazioni utilizzano strumenti nativi per la sicurezza di base e soluzioni di terze parti per la protezione avanzata e la coerenza multi-cloud.

Come dovremmo valutare il costo totale di proprietà delle soluzioni di sicurezza cloud?

Guarda oltre i costi di licenza per includere implementazione, integrazione, gestione continua e potenziali risparmi sui costi. Considera fattori come i requisiti in termini di risorse (tempo del personale, competenze), esigenze di formazione, miglioramenti dell'efficienza e valore di riduzione del rischio. Valuta anche i modelli di prezzo (per utente, per risorsa, basati sul consumo) rispetto alle tue proiezioni di crescita per capire come i costi si adatteranno al tuo ambiente.

Editorial standards: This article was written by a certified practitioner and peer-reviewed by our engineering team. We update content quarterly to ensure technical accuracy. Opsio maintains editorial independence — we recommend solutions based on technical merit, not commercial relationships.